Атака компаний вирусами шифровальщиками

Этим летом в техподдержку ТРАНС-Менеджер обратились десятки компаний, чьи компьютеры оказались заражены программой-вымогателем. Некоторые cмогли восстановить зашифрованные данные, но большинству пришлось начинать ведение базы данных с нуля.

Специалисты по техподдержке ПО ТРАНС-Менеджер рассказывают, как уберечься от вирусов-шифровальщиков и что делать, если данные всё-таки оказались зашифрованы.

Не стоит открывать вложения из писем неизвестных отправителей. Не следует устанавливать программное обеспечение, не имеющее ЭЦП проверенного издателя. Сегодня об этих простых правилах безопасности в сети знают даже школьники, поэтому мы не будет заострять на них внимание. Дадим, однако, другой полезный совет: необходимо вовремя создавать защищенные резервные копии всех важных файлов. Далее немного теории простым языком.

Все версии ПО ТРАНС-Менеджер имеют в своем составе программу резервного копирования. Но до недавнего времени такие резервные копии были никак не защищены

Первый тип – старые вирусы, появившиеся в конце 2000-х годов. Они не славятся стойкостью алгоритмов шифрования, но встречаются до сих пор. Пораженные таким вирусом файлы нередко можно восстановить с помощью специальных утилит, выпускаемых антивирусными лабораториями.

Второй тип - современные вымогатели, шифрующие файлы очень стойким алгоритмом, который фактически невозможно дешифровать. К их числу относится бушевавший этим летом зловред Troldesh (Shade).

В большинстве случаев пользователь узнает, что файлы зашифрованы только тогда, когда вирус уже сделал свое дело и потребовал выкуп за восстановление информации.

Однако иногда полное поражение данных можно предотвратить. Когда вирус-шифровщик начинает свою работу, возникает сильная нагрузка на процессор и файловую систему. Но только опытный пользователь может это заметить, например, по заторможенности компьютера или звуку внезапно взвывшего в ноутбуке вентилятора охлаждения. Если такое происходит, и сам пользователь понимает, что это не он нагрузил систему, то полное поражение можно предотвратить жестким выключением питания с последующей загрузкой компьютера с системного CD или флэшки и копированием уцелевших файлов.

Большинство вымогателей шифруют только те файлы, к которым можно получить доступ на запись средствами ОС, и это можно использовать как защиту. Именно такую защиту использует комплекс ПО ТРАНС-Менеджер.

Но обычный пользователь, скорее всего, не заметит начало работы вируса, и все файлы его компьютера будут зашифрованы.

Отдельно можно сказать, что ранние вирусы, появившиеся в середине 2000-х годов, шифровали только файлы определенных популярных типов – изображения, документы Word и Excel и т.д. Современные же вирусы шифруют все файлы, к которым могут получить доступ на запись, независимо от их типа. Ключевое здесь – файлы, к которым можно получить доступ на запись средствами ввода/вывода операционной системы. Но об этом ниже.

Если файлы зашифрованы и резервных копий нет или они тоже зашифрованы, то платить выкуп нужно только в самом крайнем случае, когда ситуация серьезная в силу срочности, важности, а другого выхода нет. При этом нет никаких гарантий, что файлы будут восстановлены. Кроме того, получение денег будет стимулировать преступников продолжать свою деятельность и разрабатывать новые программы.

Первым делом стоит обратиться в специализированные компании, например, в техническую поддержку вашего антивируса. Если вирус старый, возможно, для него есть дешифровщик. Но нужно сказать, что стандартного набора мероприятий по восстановлению компьютера нет. И доверять можно только проверенному специалисту.

Если же есть все важные резервные копии, то восстановить работу можно довольно быстро и не привлекая к этому серьезные ресурсы.

Как было сказано выше, единственный действенный способ защиты – это создание резервных копий. Но мало просто их создавать, нужно еще их надежно хранить в защищенном месте. Созданные, например, на постоянно доступном сетевом ресурсе копии при атаке вымогателя тоже окажутся зашифрованными.

В августе этого года разработчики ПО ТРАНС-Менеджер разработали бесплатную утилиту для создания инкрементальных защищенных от большинства вирусов-вымогателей резервных копий для используемой в комплексе базы данных. Для ее использования не нужны отключаемые внешние носители или какие-то облачные решения. Подробности – в описании к утилите.

Копии, которые создаются в каком-то облачном диске, тоже окажутся зашифрованными, т.к. задача такого диска синхронизировать файлы на диске и в облаке, и нормальные копии в облаке будут заменены на зашифрованные. Поэтому копии нужно хранить на отключаемом внешнем или сетевом носителе, который подключается только на время создании копии.

Программы-вымогатели представляют проблему для предприятий, образовательных учреждений и системы здравоохранения. Исследователи кибербезопасности продемонстрировали, что это семейство вредоносного ПО способно без труда вывести из строя базовую инфраструктуру, необходимую для функционирования городов.

Содержание

Как троянец может попасть к вам на ПК и почему у вас может возникнуть желание запустить его

Сменные носители информации. Это основной путь заражения компьютеров, либо вообще не имеющих сетевых подключений, либо являющихся частью небольших локальных сетей без выхода в Интернет. Если сменный носитель, будь то флешка или съемный жесткий диск, заражен, а на компьютере не отключена функция автозапуска и нет антивирусной программы, то велик риск, что для активации троянца будет достаточно просто вставить устройство в USB-разъем.

Как защитить бизнес от ransomware

Вымогательское ПО (ramsomware) продолжает нести одну из самых больших угроз в Интернете, пишет в 2019 году портал ZDNet [2] . Необдуманный переход по ссылке может привести к последовательности событий, которые грозят тем, что все данные пользователя будут зашифрованы, и он будет поставлен перед выбором — заплатить вымогателям в обмен на ключ расшифровки большие деньги (злоумышленники обычно требуют их в виде биткоинов или другой криптовалюты, чтобы запутать следы транзакций) или же отказаться от оплаты выкупа. За счет того, что многие жертвы предпочитают откупиться, криминальные группировки, занимающиеся распространением ransomware, обладают немалыми средствами и продолжают совершенствовать вредоносное ПО и тактику атак.

Так, если неприхотливые мошенники довольствуются рассылкой вредоносного ПО вслепую, то банды, которые поставили свой промысел на поток, ищут уязвимости в корпоративных сетях и атакуют только тогда, когда можно нанести максимальный урон, шифруя за один раз как можно больше устройств. Распространением вредоносного ПО занимаются не только преступные группировки, но и группировки, которые поддерживаются отдельными странами. Они делают это, чтобы посеять хаос и принести прибыль своим покровителям. Постоянно растущее число атак на бизнес можно сравнить со своего рода гонкой вооружений: с одной стороны, киберкриминал постоянно пополняет арсенал модификаций ransomware и ищет новые способы компрометации систем, тогда как предприятия вынуждены наращивать потенциал для защиты корпоративной инфраструктуры, чтобы ликвидировать любые лазейки для проникновения.

Фактически, преступные группировки всегда действуют на упреждение, поэтому гарантированного средства полностью защитить себя или свой бизнес от вымогателей или любого другого вредоносного ПО не существует. Тем не менее, можно предпринять ряд шагов, чтобы смягчить последствия атак или свести к минимуму шансы атакующих.

1. Устанавливайте программные патчи, чтобы держать софт в актуальном состоянии. Патчинг — это утомительная и трудоемкая процедура, которая требуется для закрытия брешей безопасности в ПО. Многие пользователи игнорируют ее, но это неправильно, потому что незакрытые уязвимости открывают хакерам пространство для маневра. Хакеры будут использовать любые уязвимости в ПО для проникновения в сети, если предприятия не успеют протестировать и развернуть патчи.

Классический пример того, во что вылилось промедление с установкой патчей безопасности, — WannaCry. Летом 2017 г. эта вымогательская программа прошлась настоящим цунами по ИТ-сетям. В общей сложности, за короткое время от червя пострадало 300 тыс. компьютеров, принадлежащих частным лицам, коммерческим организациям и правительственным учреждениям, в более чем 200 странах мира. Распространение WannaCry блокировало работу множества организаций: больниц, аэропортов, банков, заводов и др. В частности, в ряде британских госпиталей было отложено выполнение назначенных медицинских процедур, обследований и срочных операций. Несмотря на то, что патч для Windows Server Message Block, препятствующий угрозам типа WannaCry был выпущен за несколько месяцев до его появления, огромное количество организаций проигнорировали его, что повлекло заражение инфраструктуры.

RDP позволяет удаленно управлять ПК и является еще одной востребованной вымогателями опцией. Среди основных действий, которые значительно снижают площадь поражения, можно отнести установку надежных паролей, а также изменение порта RDP, что ограничит круг подключаемых к нему устройств только теми, которые установит организация.

3. Обучите персонал распознавать подозрительные письма. Электронная почта — один из классических способов проникновения ransomware в организацию. Это связано с тем, что рассылка бандами вымогателей вредоносных программ на тысячи адресов э-почты — это дешевый и простой способ распространения ПО. Несмотря на кажущуюся примитивность этой тактики, она по-прежнему удручающе эффективна. Для обеспечения защиты предприятия от программ-вымогателей и фишинга, которые распространяются по каналам э-почты, предприятию нужно провести тренинг с целью обучить персонал распознавать подозрительные э-письма.

Основное правило: ни в коем случае не стоит открывать э-письма, полученные от неизвестных отправителей, и тем более не нужно нажимать на ссылки в таких письмах. Стоит остерегаться вложений, которые просят включить макросы, поскольку это стандартный путь к заражению вредоносным ПО. В качестве дополнительного уровня безопасности стоит применять двухфакторную аутентификацию.

4. Усложните структуру перемещения по своей сети. Группировки вымогателей все чаще ищут максимально возможную финансовую выгоду. Очевидно, что заблокировав один или несколько компьютеров, они ее не получат. Чтобы нанести максимальный урон, они проникают в сеть и ищут пути распространения вымогателя на как можно большее количество компьютеров. Чтобы предотвратить распространение ransomware или хотя бы усложнить хакерам жизнь, нужно провести сегментирование сетей, а также ограничить и дополнительно защитить учетные записи администраторов, которые обладают доступом ко всей инфраструктуре. Как известно, по большей части фишинговые атаки нацелены на разработчиков, что связано с тем, что они обладают широким доступом к различным системам.

5. Контролируйте подключенные к вашей сети устройства. Компьютеры и серверы находятся там, где хранятся данные, но это не единственные устройства, о которых нужно беспокоиться администраторам. Офисный Wi-Fi, IoT-устройства и удаленный сценарий работы — в настоящее время существует большое разнообразие устройств, подключающихся к сети компании и лишенных встроенных функций безопасности, которые требуются корпоративному устройству. Чем их больше, тем больше риск того, что в каком-то из них, например, в плохо защищенном принтере или другом сетевом устройстве, будет бэкдор, через который преступники проникнут в корпоративные системы. Кроме того, администраторам нужно задуматься, кто еще имеет доступ к их системам, и если это ваши поставщики, то знают ли они о потенциальном риске, которым угрожает ransomware и другие вредоносные программы?

6. Создайте эффективную стратегию резервного копирования. Наличие надежных и актуальных резервных копий всей критически важной для бизнеса информации является жизненно важной защитой, особенно от программ-вымогателей. В результате стечения неблагоприятных обстоятельств, когда хакерам удастся скомпрометировать несколько устройств, наличие своевременно сделанных резервных копий означает, что их можно восстановить и снова оперативно начать работу. Учитывая значимость стратегии бэкапов, предприятию нужно знать, где хранятся критически важные для бизнеса данные. Возможно, финансовый директор хранит данные в электронной таблице на рабочем столе, и эти данные не зеркалируются в облако.

Нужно помнить одну очень важную деталь: если делать резервные копии не критически важных данных или делать их тогда, когда это заблагорассудится, а не по расписанию, стратегия резервного копирования будет мало полезной.

7. Прежде, чем платить выкуп, подумайте. Смоделируем ситуацию. Вымогатели пробились сквозь защиту организации, и все компьютеры зашифрованы. Восстановление данных из резервных копий займет несколько дней, но эти задержки могут оказаться критическими для бизнеса. Может быть лучше заплатить им несколько тысяч долларов? Как поступить? Для многих вывод будет очевидным: если работоспособность бизнеса будет восстановлена в кратчайшие сроки, то следует заплатить. Однако есть причины, которые говорят о том, что это решение может оказаться фатальным. Во-первых, нет никакой гарантии, что после оплаты преступники передадут ключ шифрования, потому что это преступники и у них отсутствуют привычные моральные принципы. Более того, совершив платеж организация продемонстрирует готовность платить и это может вызывать новые атаки с их стороны или со стороны привлеченных группировок, которые искали платежеспособных клиентов. Во-вторых, выплата выкупа либо из собственных средств, либо посредством страхового покрытия означает, что криминальный курс приносит группировкам доход. Как следствие, оно могут тратить добытые преступным путем средства на совершенствование кампаний, атакуя большее число предприятий. Даже если одному или нескольким предприятиям повезло, и им разблокировали компьютеры, платить выкуп — значит стимулировать новую волну вымогательства.

8. Разработайте план реагирования на ransomware и проверьте его. Каждое предприятие должно иметь план восстановления работоспособности после непредвиденного вмешательства в рабочие процессы — будь то поломка техники или стихийные бедствия. Ответы на вымогательские действия должны быть его стандартной статьей. Они не должны быть только техническими (очистка ПК и восстановление данных из резервных копий), но и рассматриваться в более широком бизнес-контексте. К примеру, как объяснить ситуацию покупателям, поставщикам и прессе; следует ли уведомлять об ransomware-атаке полицию, страховую компанию и регулирующие органы. Помимо разработки плана нужно будет убедиться в его работоспособности, так как некоторые допущения могут быть ошибочными.

9. Сканирование и фильтрация э-почты. Самый простой способ обезопасить своих сотрудников от перехода по вредоносной ссылке в э-письме — сделать так, чтобы оно никогда не попало в их почтовый ящик. Чтобы добиться этого, нужно применять средства сканирования контента и фильтрации э-почты. Установленные фильтры значительно сократят количество фишинговых и вымогательских программ.

10. Досконально изучите схему работы своей сети. ИБ-рынок предлагает целый ряд связанных инструментов безопасности начиная от систем предотвращения и обнаружения вторжений и заканчивая системами управления информацией и событиями безопасности (security information and event management, SIEM), которые дают полное представление о трафике сети, каналам его поступления и т. д. SIEM получает информацию о событиях из различных источников, таких как межсетевые экраны, IPS, антивирусы, ОС и т. д. Система фильтрует полученные данные, приводя их к единому, пригодному для анализа формату. Это позволяет собирать и централизованно хранить журналы событий в различных системах.

Далее SIEM коррелирует события: ищет взаимосвязи и закономерности, что позволяет с высокой вероятностью определять потенциальные угрозы, сбои в работе ИТ-инфраструктуры, попытки несанкционированного доступа, атаки. Эти продукты дают актуальное представление о состоянии сети и в том числе позволяют определить аномалии в трафике, которые могут указывать на взлом хакерами, правда, без указания на то, был ли он осуществлен при помощи ransomware или других видов зловредного ПО. В любом случае, если предприятие не видит, что происходит в ее сети, оно не сможет остановить атаку.

11. Убедитесь, что ваша антивирусная программа обновлена. Обновление антивирусных сигнатур кажется обыденностью, однако некоторые организации, как правило, небольшие, не уделяют этому процессу должного внимания. Многие современные антивирусные пакеты предлагают функции обнаружения программ-вымогателей или надстройки, которые обнаруживают подозрительное поведение, общее для всех вымогателей: шифрование файлов. Антивирусные сигнатуры понимают, что внешние программы предпринимают попытки модифицировать пользовательские файлы и зашифровать их, и пытаются остановить шифрование. Некоторые пакеты безопасности даже делают копии файлов, которым угрожает программа-вымогатель.

Защита от целевых атак шифровальщиков

Для защиты от целевых атак с использованием программ-вымогателей эксперты "Лаборатории Касперского" и "Инфосистемы Джет" рекомендуют предпринять следующие действия:

No More Ransom

WannaCry, NotPetya, BadRabbit и другие — вирусы-шифровальщики, которые гремели на весь мир ещё около года-двух назад. Сегодня об атаках таким типов вирусов шума меньше, но истории с атаками всё равно происходят. В этой статье я покажу один из инструментов для остановки атаки такого вируса: быстро выявить вторжение и локализовать проблему. Всё это при помощи инструмента для лог-аналити и защиты от вторжений Quest InTrust. Под катом скриншоты и ссылка на репозитории вредоносных скриптов. Погнали!

Quest InTrust — это интегрированное решение, которое включает в себя сбор разных типов логов, syslog-данных и готовых парсеров для разного типа оборудования. Здесь же есть предустановленные правила для выполнения действий в целях предотвращения атак. Сейчас подробнее со всем этим разберёмся на примерах разбора атаки вируса-шифровальщика и получения доступа к контроллеру домена

Принцип атаки — создание новых зашифрованных файлов или папок и удаление оригинальных. Ну а дальше запрос выкупа в биткоинах или другим способом. Определение такого типа атаки основано на выявлении массового удаления и создания файлов. Особенно если это происходит во внеурочное время.

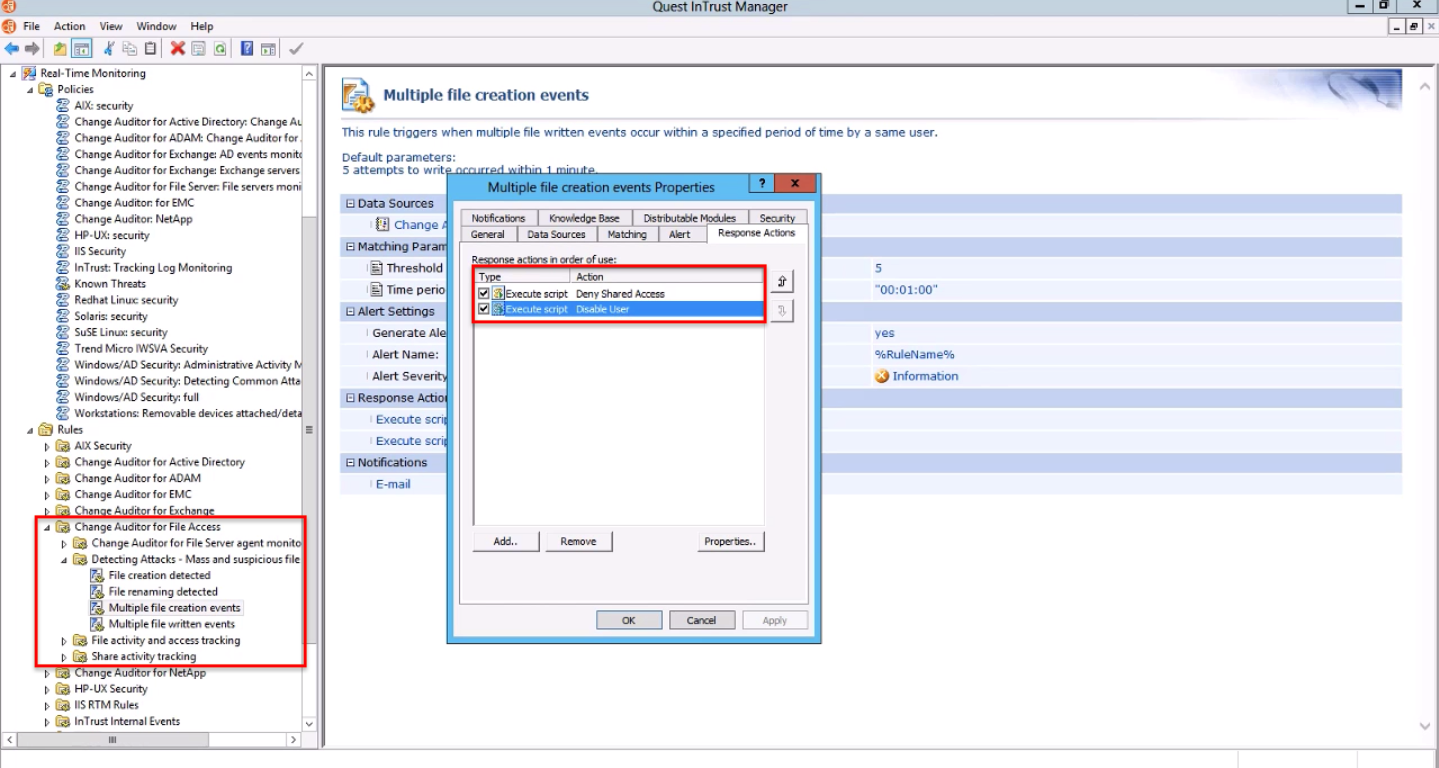

Для сбора событий по изменениям мы используем интеграцию с решением для аудита Quest Change Auditor (о нём уже писали в предыдущей статье и даже сравнивали с продуктом от конкурента). Для событий из этого источника в InTrust есть предустановленные правила для выявления аномалий. Конечно, сюда можно добавить любую логику обработки событий. В моём примере определено, что при массовом создании файлов (более 5 штук за 1 минуту) учётная запись пользователя будет блокирована и ему будет запрещён доступ к общим директориям.

В настройках политик указывается директория, на которую распространяется правило и список оповещаемых. Если в AD есть информация о подчинённости сотрудника, можно отправить письмо и его руководителю. Полезный кейс — выявление попыток доступа к файлам, которые, казалось бы, не нужны для исполнения обязанностей этим конкретным сотрудником. Особенно может быть актуально перед увольнением, когда хочется забрать с собой готовые наработки.

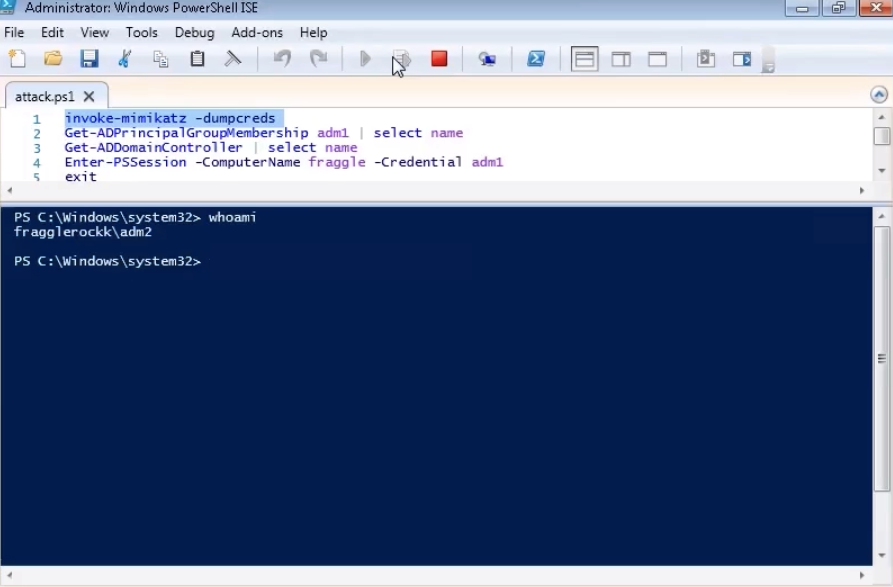

После проверки всех настроек, перейдём к заранее заготовленному скрипту-шифровальщику. И запустим его.

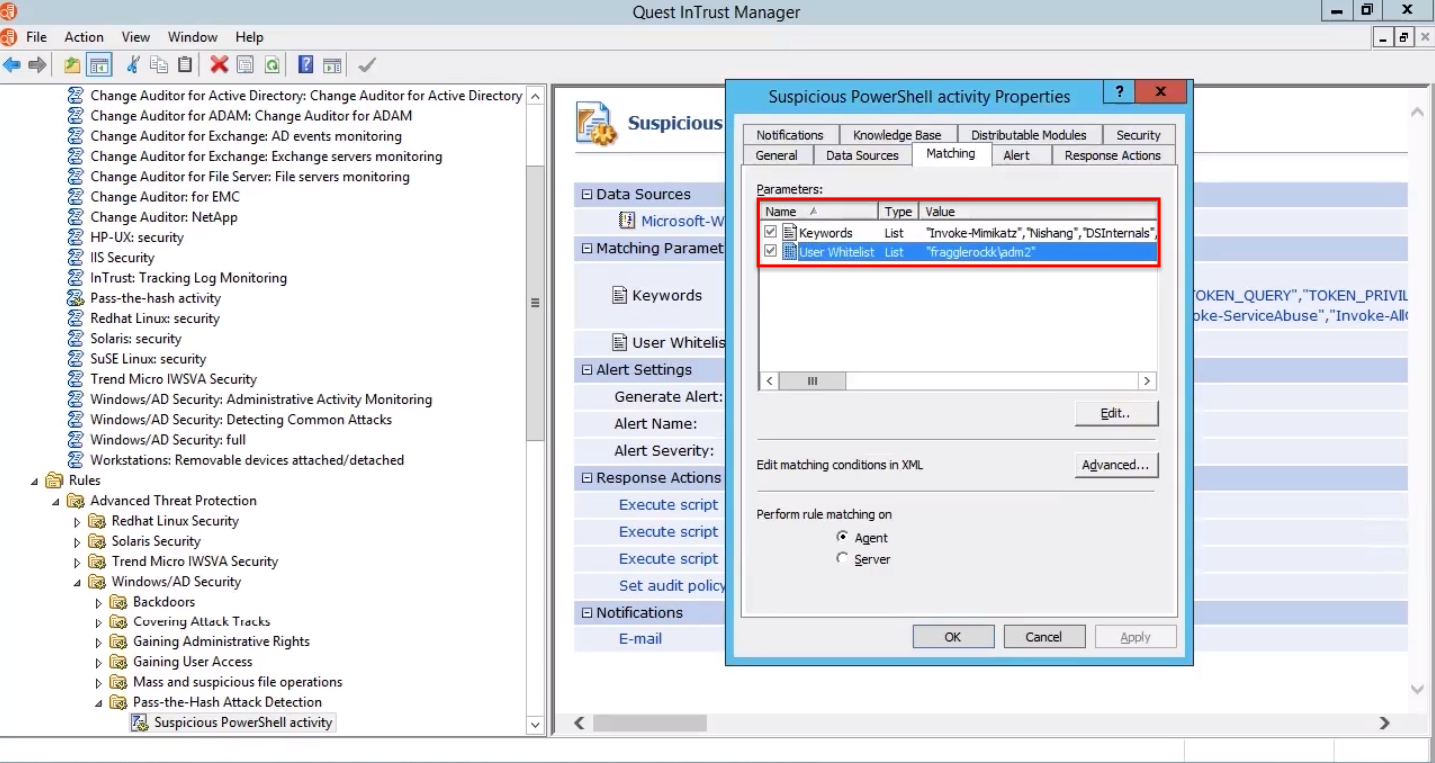

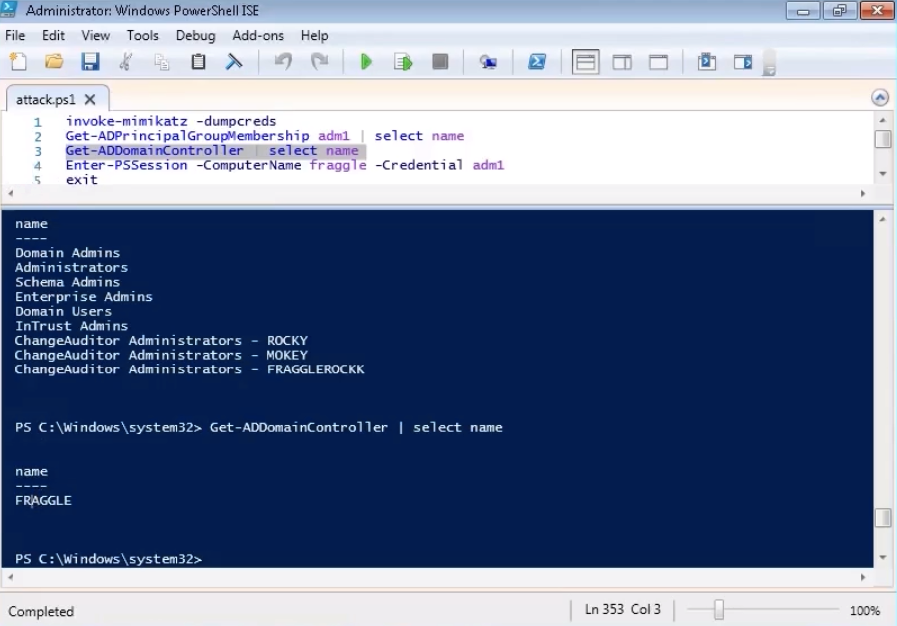

Затем выполним заранее заготовленный скрипт. На выходе получаем вывод, в котором находим реквизиты нашего тестового пользователя.

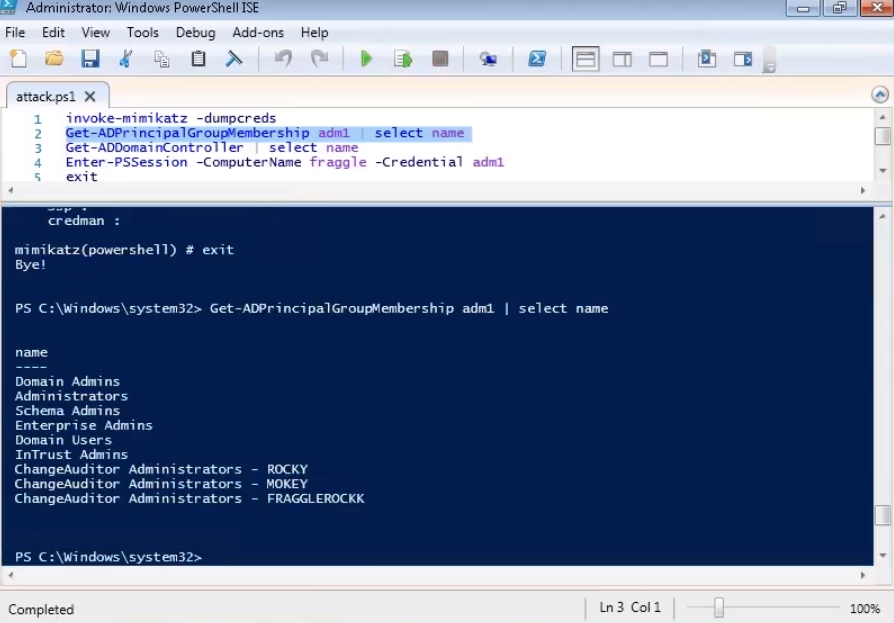

На следующем шаге выясняем в какие группы входит этот пользователь. Группы администраторов присутствуют.

Теперь узнаём имена контроллеров домена. В моём примере он один.

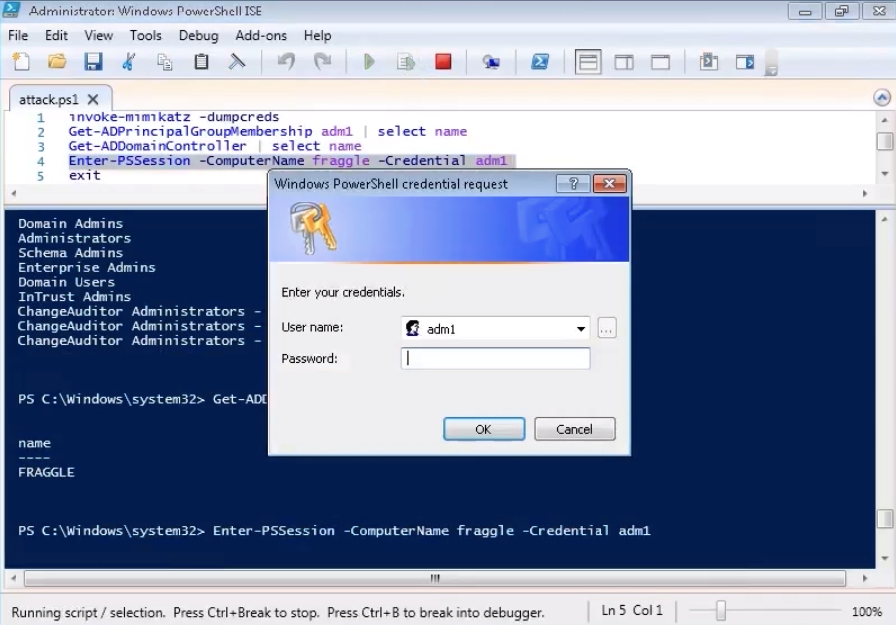

Следующий шаг потенциально возможной атаки — вход на контроллер домена. Остаётся ввести уже засвеченный пароль.

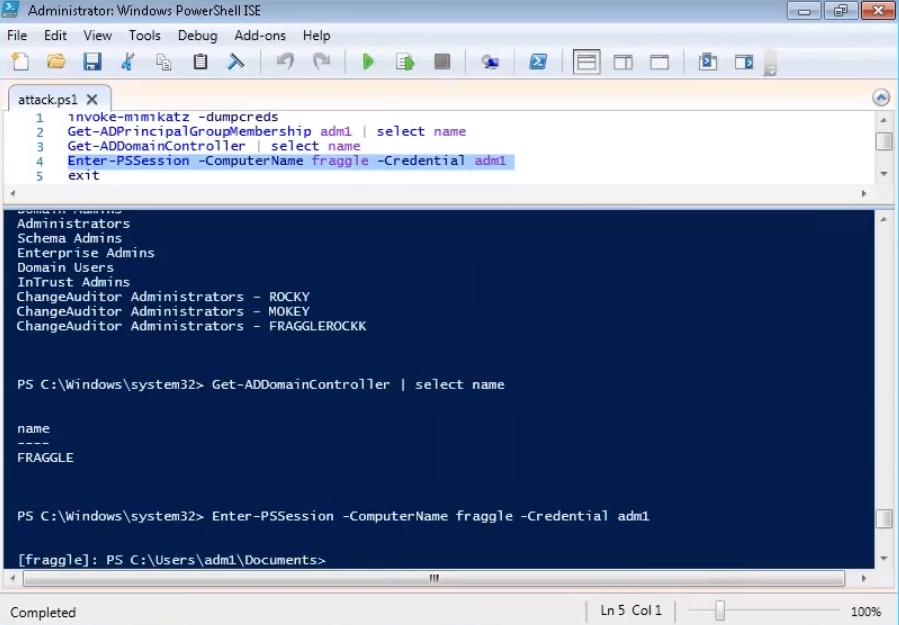

И получить доступ к исполнению любых команд на контроллере домена.

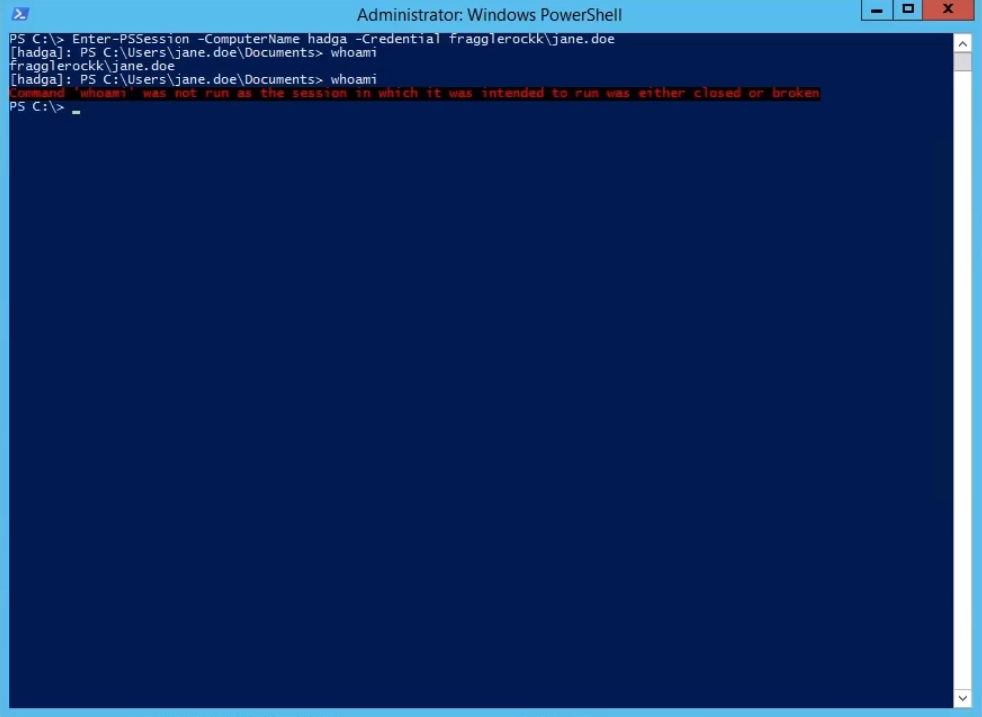

Среди действий, указанных в InTrust, были прерывание сессии терминального доступа и блокировка пользователя. Что и произошло.

Теперь проверим эту учётную запись ещё раз.

Атака предотвращена, пользователь заблокирован, мир спасён.

Если у вас есть свои политики борьбы с вторжениями различных типов — их также можно указать в InTrust. Вместе с другими продуктами Quest (Change Auditor и Enterprise Reporter) на базе InTrust можно построить полноценную SIEM систему для выявления и предотвращения тяжёлых последствий цифровых атак для бизнеса.

InTrust и другие продукты Quest можно попробовать в вашем окружении в рамках пилотного проекта. Оставьте заявку, чтобы узнать подробности.

Новая волна масштабных хакерских атак в настоящее время затронула множество рабочих станций крупных и средних предприятий в России, на Украине и в других странах. Атаке подверглись сети крупных компаний: Роснефть, Башнефть, Укрэнерго, Evraz и других.

Как и предсказывали эксперты, масштабные вирусные атаки будут продолжаться и усиливаться из-за весенней публикации эксплойтов Агентства национальной безопасности США группой The Shadow Brokers, а также ряда аналогичных публикаций на Wikileaks и откровений Сноудена. При атаке первой модификации WannaCry злоумышленники использовали инструмент спецслужб "eternal blue" ("неисчерпаемая синева"), совместив его с функцией шифрования.

При этом средства защиты от крупных западных вендоров: Fortinet, Checkpoint, Cisco, Juniper и китайских производителей сетевого оборудования - зачастую сами оказываются под ударами хакеров, т.к. содержат большое количество "закладок" и "черных ходов", оставленных по заказу АНБ и других американских спецслужб. Как показывает настоящая атака на крупнейшие отечественные компании, используемые в них зарубежные решения оказались не способны отразить обе волны атаки WannaCry и допустили проникновение вируса внутрь сетевого периметра и заражение рабочих станций.

О вирусе

Программа-шифровальщик, распространяющаяся в сети, пока не получила определенного названия. Эксперты говорят о модифицированном вирусе Petya (ExPetr), по поведению похожем на нашумевший червь-шифровальщик WannaCry.

Как и WannaCry, данный шифровальщик сочетает в себе функции вирусного, троянского ПО и сетевых червей. Такое ПО способно проникать внутрь защищенной сети (с помощью электронной почты, фишинговых ссылок в мессенджерах и на сайтах или флеш-дисках) и распространяться далее через уязвимости Windows в NetBIOS (как WannaCry) или RPC (как, судя по всему, действует сегодняшний криптолокер Petya). В дальнейшем шифровальщик может постепенно шифровать пользовательские файлы или распространяться в полностью тихом режиме, а в "час Х" заблокировать компьютер и вывести требования выкупа. При этом даже в случае оплаты пользователь не получает гарантии расшифровки информации. Зачастую шифровальщики не имеют функций расшифровки или в ней содержатся ошибки.

Наибольшую опасность представляет собой сервер, находящийся на периметре сети и напрямую подключенный к Интернету на базе операционной системы Windows. Такой сервер может быть заражен напрямую из Интернета и распространить вирус на всю локальную сеть. При этом брандмауэр Windows зачастую не может защитить от вируса даже в случае закрытия определенных портов, т.к. эксплойты способны легко обойти его. Не спасает и установка специализированного ПО: Microsoft TMG, Kerio WinRoute, Traffic Inspector или Usergate Proxy&Firewall - уязвимости базовой операционной системы на низком уровне все равно могут быть использованы злоумышленниками, а защитные средства, включая антивирусы, отключены вредоносным ПО.

Рекомендации по защите сети

Если вы уже являетесь нашим клиентом и используете в качестве средства защиты сетевого периметра Ideco ICS, воспользуйтесь данными рекомендациями, чтобы обеспечить максимальную защиту на интернет-шлюзе.

Если вы не являетесь нашим клиентом и чувствуете, что защитных средств используемого вами ПО или аппаратных средств недостаточно, вы можете скачать и установить бесплатную 30-дневную пробную версию Ideco ICS и воспользоваться ее мощным арсеналом защиты от современных угроз. Для малого бизнеса (до 40 устройств в сети подключенных к Интернет) недавно нами была представлена специальная редакция шлюза безопасности - Ideco SMB, базовые модули в ней абсолютно бесплатны, а дополнительные функции предоставляют администратору весь арсенал средств защиты, доступный обычно только компаниям энтерпрайз-уровня.

Сервер Ideco ICS основан на ядре Linux, все порты на внешних интерфейсах всегда закрыты, поэтому сам он устойчив к атакам, использующим сетевые уязвимости, с помощью которых распространяется Petya и WannaCry. Технология NAT также защищает все сетевые устройства от прямых подключений извне. Однако вирус использует различные варианты распространения в защищенные сети (электронная почта, фишинговые и зараженные сайты, флеш-диски, а также может быть принесен сотрудниками вместе с используемыми в других сетях ноутбуками).

- Защита периметра сети в период эпидемии должна быть максимально эффективной:

Обновите шлюз безопасности Ideco ICS до актуальной версии 7.0.2, так вы получите максимальный эффект от описанных ниже действий по настройке системы безопасности. - Включите на Ideco ICS систему предотвращения вторжений.

Как минимум активируйте следующие группы правил системы: "Запросы на скомпрометированные ресурсы", "Чёрный список IP-адресов". Блокировка ресурсов из этих категорий поможет заблокировать командные центры вируса, и зараженные системы не смогут получать команды на срабатывание, обмениваться ключами для зашифровки файлов, передавать информацию с зараженных компьютеров злоумышленникам. Уже установлено, что общение с командными центрами вирусов происходит через сеть TOR, которая будет заблокирована системой предотвращения вторжений.

Рекомендуется активировать все группы правил системы предотвращения вторжений, в случае ложных срабатываний правила можно добавить в исключения системы. - На Ideco ICS включите антивирусы веб-трафика. Рекомендуется использовать антивирус Касперского, но, если ваша лицензия это не позволяет, включите антивирус ClamAV.

Потоковая проверка веб-трафика на вирусы позволяет заблокировать угрозы еще до их проникновения на рабочие компьютеры. - С помощью расширенного контент-фильтра заблокируйте для всех пользователей следующие категории сайтов:

ботнеты, центры распространения вредоносного ПО, фишинг/мошенничество.

Либо аналогичные категории стандартного контент-фильтра, но он менее эффективен для защиты для новых угроз.

Если ваша редакция не позволяет использовать данные модули, вы можете обратиться в наш отдел продаж, и менеджеры оперативно предоставят вам тестовый период для них и даже до оплаты вы сможете обеспечить максимальную защиту и проверку потокового трафика.

- Убедитесь, что антивирусное ПО на всех компьютерах установлено, работает и использует актуальные базы сигнатур

- Отключите от сети компьютеры с устаревшими ОС, для которых могут быть не выпущены патчи системы безопасности: Windows XP и Windows 2003

- Сегментируйте сеть: выделите финансовый отдел (бухгалтерию, экономистов) в отдельный физический или логический сетевой клиент и заблокируйте связь между сегментами межсетевым экраном (как минимум закройте порты 1024-1035, 135 и 445 TCP).

Мы настоятельно не рекомендуем использовать любые версии Windows на серверах, подключенных непосредственно к Интернету. Волны масштабных вирусных атак будут продолжаться, и, даже если вы не были затронуты ни прошлой, ни нынешней эпидемией, в следующий раз удача может изменить вам. Заражение подобным WannaCry вирусом интернет-шлюза практически неизбежно приведет к заражению всех хостов сети, потерям коммерческой и деловой информации, а также репутационным потерям в связи с возможным участием в распространении вирусов с помощью электронной почты вашим партнерам, DoS-атакам на правительственные и государственные сети и прочим неприятностям, связанным с участием в бот-сетях злоумышленников.

Читайте также: