Что за вирус js redir

По всей видимости, Ваш сайт был взломан. Такой диагноз я получила сегодня… Пришлось отложить все дела и целенаправленно заняться решением данной задачи!

Так что же было и что делать?

ИТАК хостинг оператор констатировал, что размещение вредоносного содержимого могло произойти несколькими способами:

— через уязвимости в скриптах размещенных на аккаунте сайтов;

— из-за утери данных для FTP-доступа (в последнее время широкое распространение

получили вирусные программы, производящие хищение данных для работы по FTP с

компьютера администратора сайта).

Какие действия я предпринимала и могу рекомендовать для решения проблемы:

1. Сразу нужно проверить антивирусом все компьютеры, с которых ведется работа с аккаунтом.

На этих компьютерах вероятно имеется вирус, с помощью которого злоумышленники смогли получить данные для FTP-доступа к хостинг аккаунту. У меня на одном из компьютеров так и оказалось, я очень редко его задействую, но вот случилось… Оказывается срок лицензии антивируса истек…

2. Далее следует сменить пароль доступа к основному аккаунту а также пароли к дополнительным FTP-аккаунтам (если они есть).

4. Проверяйте всю домашнюю директорию Вашего аккаунта на предмет присутствия в ней посторонних папок и файлов, явно не имеющих отношения к размещаемым Вами данным. Удалите подобные папки или файлы в случае обнаружения. При проверке следует ориентироваться на файлы с подозрительными именами а также недавней датой изменения.

5. Так же проверяйте содержимое Ваших файлов на предмет наличия вставок постороннего кода, удалить эти вставки в случае обнаружения. Посторонний код часто обнаруживается в индексных страницах сайтов либо же в файлах с расширениями .php .html .htm, размещенных в папке public_html/ сайта.

Комментарии к пунктам 4 и 5: Я поступила проще, для начала восстановила недельную копию сайта — вирус ушел. Хорошо что я установила ранее плагин wordpress database backup, он нужен для восстановления базы данных. Можно так же воспользоваться услугой backup, если она предоставляется вашим хостинг оператором.

6. В корневой папке аккаунта я так же создала файл с именем ftp.allow и указала в нём IP-адреса, с которых в дальнейшем будут производиться работы с аккаунтом по FTP.

С помощью лога посещений сайта есть возможность определить запросы, которые могли использовать уязвимости. По этим запросам можно будет узнать проблемные скрипты. Я запросила у хостинг оператора логи с информацией по работе с моим аккаунтом по FTP, а также информацию о

посещениях сайтов за предыдущие дни — сижу изучаю…

…………………..Продолжение следовало……………………..

Да, восстановить информацию удалось, но вирус посещал меня снова и снова, причем я поймала его на 5 сайтах, один из которых был на друпале. Этот снежный ком нужно было остановить. Описанное ниже решение не умаляет всей вышеперечисленной информации, потому саму статью сохраняю, считая ее полезной…

(с друпала вирус ушел после обновления версии, если кому интересно).

РЕШЕНИЕ КАК ОБЕЗВРЕДИТЬ Вирус троян JS:Redirector-MC [Trj] (мобильный редирект) на блоге WordPress, БЫЛО НАЙДЕНО ПОЗЖЕ И ВОТ ОНО ПРОСТОЕ СОВЕРШЕННО!

Необходимо восстановить файл functions.php на хостинге (я просто беру оригинал темы, в нем нахожу functions.php и перезаливаю его на хостинг в соответствующую тему). Только проверьте не делали ли вы еще каких-то дополнительных изменений в этом файле. Тогда придется выверять вручную эти изменения. Я например использовала удаление записей рубрики с главной страницы WordPress и потому пришлось еще восстанавливать эти настройки, поскольку в панике о них совсем забыла, но все лучше чем перепахать все php-файлы.

Обязательно поставьте на файл functions.php, после всех изменений защиту на хостинге, у меня было 775, стало 444. Только имейте в виду, что теперь и Вы из редактора на wordpress не сможете вносить изменения в этот файл, только предварительно сняв защиту.

Все это необходимо делать после того, как вы проверите компьютер, с которого будете выходить на хостинг антивирусом и удалите все вредоносные файлы с него.

Так же советую проверить наличие вирусов в других местах блога используя данные сайты:

У меня не нашлось вирусов, Ура, а так пришлось бы перезаливать и их.

Видела на просторах интернета совет просто почистить код… я несколько раз пробовала, получается криво, потому если вы новичек, лучше восстанавливать, чем править.

Если у Вас есть еще какие-нибудь идеи, буду рада увидеть их в комментариях.

Что такое вирус перенаправления из Browser?

Вирус перенаправления из Browser – это киберугроза, относящаяся к категории 'Захватчиков броузера'. Программы данной категории (поисковые системы, дезинформирующие надстройки броузера и расширения) могут скачаться в систему и установиться в любом из веб-броузеров без Вашего ведома, поскольку они чаще всего распространяются с помощью 'бандлинга'.

В большинстве случаев такая сомнительная техника распространения реализуется с привлечением даунлоад-менеджеров, PDF-генераторов, программ для работы с потоковым видео и подобного бесплатного ПО, которое на платной основе может быть оснащено 'дополнительными компонентами'. Имейте в виду, что от таких компонентов можно отказаться только в случае, если Вы уделяете достаточно внимания процессу инсталляции бесплатных программ, убирая флажки подтверждающие установку ненужных Вам компонентов.

Кроме того, после захвата системы вирус Browser redirect также может показывать надоедливую всплывающую рекламу во время Ваших Google-поисков. Вдобавок, он с легкостью способен отслеживать Ваши действия в броузере и собирать связанную с ними информацию, а именно: поисковые запросы, наиболее посещаемые веб-сайты, выгружаемую на посещаемых сайтах информацию, IP-адрес и геоположение Вашего компьютера. Подобная информация не считается личной, однако ее утечка может привести к различным неполадкам, таким как повышенное количество спама и подобным проблемам.

Если Вы считаете, что уже стали одним из пользователей ПК, в чей компьютер проник захватчик броузера, то знайте, что ЛЮБОЙ перенаправляющий броузер вирус можно удалить при помощи следующих Reimage Reimage Cleaner Intego программ.

Вирус перенаправления из Browser

Как Вирус перенаправления из Browser мог захватить мой компьютер?

Если веб-броузер перенаправляет Вас на малоизвестные веб-сайты, или при его использовании Вы наблюдаете разнообразную всплывающую рекламу, это означает, что захватчик броузера уже прячется в Вашей ПК-системе. Как мы уже упоминали, такие потенциально небезопасные, а иногда и опасные программы активно распространяются при помощи бандлинга.

К счастью, для защиты от захватчиков броузера Вам не нужно прекращать пользоваться бесплатными программами. Вам достаточно просто следовать таким простым советам:

- Выбирая бесплатную программу для установки на компьютер, всегда читайте, что сказано в 'Политике приватности' и 'Пользовательском лицензионном соглашении'. Если там присутствуют какие-либо упоминания об отслеживании Ваших действий в броузере, о рекламном контенте и подобных вещах, то Вам следует поискать другую бесплатную программу.

- Если документы программы выдержали Вашу проверку, то обязательно откажитесь от 'Быстрого', 'Основного' или 'Рекомендованного' варианта инсталляции. Вместо этого Вам нужно выбирать 'Пользовательский' или 'Индивидуальный' тип инсталляции.

- Выбрав нужный вариант инсталляции, постарайтесь быть как можно внимательнее к работе мастера установки и читайте, что сказано в каждом из диалоговых окон инсталляции. Если видите флажок позволяющий изменение домашней страницы или поисковика по умолчанию, то такой флажок нужно убрать. Конечно, Вам также необходимо отклонять предложения установить неизвестные Вам надстройки броузера, расширения и плагины.

- Установите заслуживающую уважения антишпионскую программу и регулярно обновляйте ее. Такие действия позволят Вам избежать проникновения более серьезных захватчиков броузера, способных надежно спрятаться в недрах бесплатного ПО.

Как удалить Вирус перенаправления из Browser?

Вы можете устранить повреждения вируса с помощью Reimage Reimage Cleaner Intego . SpyHunter 5 Combo Cleaner and Malwarebytes рекомендуются для обнаружения потенциально нежелательных программ и вирусов со всеми их файлами и записями реестра, связанными с ними.

Создай свой сайт!

Недавно один мой сайт-сателлит подвергся вирусному заражению. Когда это произошло, я не знаю: не прикасался к нему очень давно – несколько месяцев. Это потом будет иметь определенное значение.

В статье рассмотрим вопросы:

1. Заражение вирусом. Как это было

Предыстория вопроса такова. Первым мне сообщила о заражении одна из бирж, куда я добавил свой сайт. Проверка мною этого сайта антивирусами ничего не показала (а их было более 40 шт!). Чуть позже Яндекс мне сообщил письмами по всем известным ему моим почтовым ящикам о заражении сайта, кроме того в Яндекс.Баре на Панели инструментов появился значок о заражении одного из сайтов вирусом:

Практически сразу же начал беспокоиться антивирус Avast! , установленный в моем компьютере, но я невнимательно прочел его сообщение (это, как потом выяснилось, тоже важно). Но Avast! как-то странно повел себя: то он показывает вирус, то – нет. Причем обычно было так – при первом заходе вирус как бы есть, а при повторном заходе на эту страницу как бы его нет.

2. Самые первые действия по предотвращению дальнейшего заражения

Я решил прежде всего обезопасить другие свои сайты. Поскольку с зараженным сайтом мне хочешь -не хочешь приходится сейчас довольно плотно общаться, то довольно велика вероятность, что произойдет заражение компьютера, а через него – других сайтов (через Ваш FTP- клиент).

Чтобы не допустить этого я сделал:

- Удалил сохраненные пароли из FTP- клиента (увы, увы!)

- Отключил на хостинге доступ с помощью FTP – клиента.

- Все работы с сайтом стал проводить исключительно с помощью файлового менеджера хостинга.

3. Как на хостинге отключить доступ по FTP

Этот мой сайт располагается на хостинге jino.ru, поэтому все действия и будут показаны именно на его примере. На других хостингах должно быть все аналогично, если не разберетесь сами – обращайтесь к техподдержке.

Вывод: кавалерийская атака на вирус не удалась, придется перейти к долговременной осаде.

4. Определение типа вируса

Яндекс, как известно, обнаруживает антивирусы в сотрудничестве с sophos.com, пошел – там ничего, кроме призывов купить антивирус, — толком ничего нет. Или я не нашел. Порадовало одно – степень опасности этого вируса оценивается ими как низкая.

И вот тут-то я обратил внимание на то, что Avast! показывает совсем другой вирус — JS:Redirector-MR [Trj]. Я не знаю почему, но, кажется, один и тот же вирус обозначается по разному. Погуглил по этому вирусу, результатов в выдаче много, но они все несколько однообразные. Нет, там написано все правильно, но не до конца.

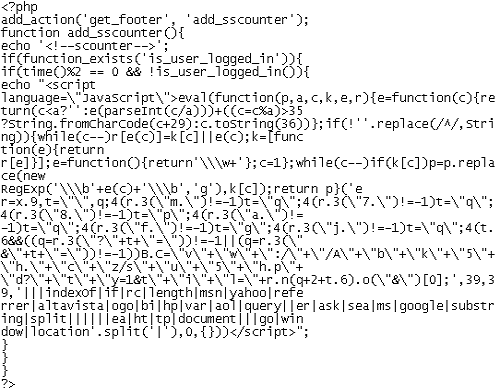

Смысл всех статей такой: вирус засел в файле functions.php (в самом низу файла), приведены скриншоты вируса и способы удаления. Сейчас я опишу то же самое, но применительно к файловому менеджеру хостинга.

Чтобы на Вашем хостинге попасть в этот файл и отредактировать его, Вам надо зайти в нужный (зараженный) сайт, перейти в папку wp-content, далее выбрать установленную тему и уже в ней найти этот файл:

Вверху в прямоугольнике показан путь до темы (default).

Все, что идет после красной вертикальной черты и есть вирус. Четверть дела сделано – вирус JS:Redirector-MR [Trj] мы нашли .

Почему я уверен, что это вирус?

Во-первых , об этом сообщали другие вебмастера.

Чтобы увидеть подробное сообщение Google о вирусе, заходите в Инструменты для веб-мастеров и в списке сайтов видите неприятное сообщение .Выглядит оно так :

Вот этот код вируса (жаль, что Яндекс такой картинки не показывает – было бы намного легче.). Этот код надо удалить.

7. Как удалить вирус JS:Redirector-MR [Trj]?

Я предлагаю сделать это вручную, хотя можно и с помощью плагина Web Security Tools. Как это сделать, хорошо описано здесь .

Для ручного удаления вируса, следует выделить мышью весь вирус до самого конца:

8. Продолжаем удалять вирус в других темах (шаблонах)

Помните, в начале статьи я писал, что удалил с сайта рабочую тему? Посмотрите на скриншоты (например, на рис.5) там показано, что все действия я делал на дефолтном шаблоне. Он тоже оказался зараженным, как и все другие темы на этом сайте. Поэтому на своих сайтах откройте другие темы, проверьте и все сделайте как в первый раз.

Теперь Вы понимаете, почему я писал, что вирус JS:Redirector-MR [Trj] расползается по сайту.

Второй: вирус сидит на сервере хостинга. Значит, надо бороться там и причем самим, на техподдержку хостинга здесь никакой надежды нет.

В любом случае полдела – обнаружили и удалили вирус JS:Redirector-MR [Trj] с сайта – мы сделали. Но это еще не все, нам предстоит еще кое-какая работа. Обо всех Ваших последующих действиях, в том числе и по предотвращению заражению сайтов, мы поговорим в другой статье.

когда я понял, что мой сайт заражен(по ссылке на мой сайт, начали попадать на другой, вредоносный сайт), я обратился к техподдержке Джино с просьбой обнаружить вирус, что они и сделали и прислали мне код вируса, указав, что он установлен в файле index.php причем мне сообщили, что удалять его бесполезно, так как у меня в аккаунте, скорей всего, существует оболочка php-shell и код может восстановится опять. Я начал проверять все файлы с расширением php и везде он присутствовал. Затем он обнаружился и в файлах с другим расширением, я восстановил сайты из бэкапа (а зараженными оказались еще и сайты на поддоменах, даже нерабочие), но доступ к сайту закрыл, так как не знаю, как обнаружить и удалить этот php-shell. Что посоветуете по этому поводу, учитывая то, что я полный чайник.

Рамиль, я тоже небольшой специалист. Посоветовать могу вот что: начало вируса вбейте в поиск и посмотрите на советы людей, которые с ним сталкивались.

Ой, забыла спросить. А чем плох метод удаления вируса через админку. Я именно так и удаляю. Он прекрасно виден в файле. Может чего-то не допонимаю? :)

Светлана, я рекомендую удалять с помощью файлового менеджера хостинга (а не с помощью FTP), потому что может произойти заражение Вашего компьютера. А в админку я попросту не мог попасть — меня туда FireFox категорически не пускал.

Спасибо. Тоже воюю с таким вирусом на двух сайтах — удалю, а через время они тут как тут. Но чистила тоже только рабочую тему. теперь и остальные почистила. будем надеяться, что на этом всё :) Очень не хочется, чтобы был второй код.

Но вы обязательно напишите, пожалуйста, как получите ответы :)

Спасибо, за подробную статью. Удалила вирус во всех установленных темах. Не разобралась с отключением доступа по FTR , т.к. у меня хостинг TIMEWEB.

Elena, если Вы хотите отключить доступ по FTP, но не знаете как это сделать, обратитесь к техподдержке — они Вам обьястнят. Не советую только просить их просто отключить: они-то отключат, но если Вам потом надо будет обратно включить, столкнетесь опять с этой же проблемой.

Спасибо,понял хорошо что ничего не сделал кроме как не удалил коды с двух тем, но я не много не понял они могут находится кроме как в functions.php? и еще поставил на перепроверку как яндексом так и гуглом ,знаю что яндекс долго проверят а на счет гугла не сталкивался, сколько у Вас времени прошло? а то весь трафик ушел. Спасибо за статью ,у меня особо времени и я точно бы не знал, где точно он расположен и то что гугл это показывает тоже бы не знал.

alexandr, я тоже понятия не имею, где могут находиться еще куски вируса. И есть ли они вообще. Поэтому и отправил вирус в антивирусные лаборатории с моими комментариями.

Насчет времени. Google у меня перепроверял часов 5-6, а Яндекс — 4,5 дня.

Google и Яндекс вполне удовлетворены результатами моей работы, с сайта сняты все ограничения и предупреждения в выдаче. Так что можете делать все точно так, как написано, и у Вас тоже все будет хорошо. Завтра опубликую продолжение статьи.

JS/Redir.BP is a computer malware that when executed will execute a code to redirect your browser to specified web pages. This threat normally arrive as malicious Java Script file. It comes attached to spam email messages or links from social networking sites. On most instances, user executes the script unintended upon visiting web sites that is compromised with JS/Redir.BP. Drive-by-download scheme on those web sites may run the virus instantly.

Execution of JS/Redir.BP deliberately or not causes severe risks on the PC. Running the harmful code may allow remote attacker to enter your computer and perform nasty actions. Attackers can use this threat to gather data and use it illegally. However, the main purpose of JS/Redir.BP is to inject some code into the Internet browser so that your home page or search page will be rerouted to adware affiliate sites. The redirect tasks of this threat means to generate revenue for the authors. They wanted to earn by causing damages to target victim�s computer.

If your anti-virus program detects a presence of JS/Redir.BP, immediately run a scan using valid security program. Using various scanners to check the system for presence is highly suggested. Remember that a single anti-virus cannot find all the threat that exists on the system especially if database is outdated. For our recommended tools, please see the removal section of this post.

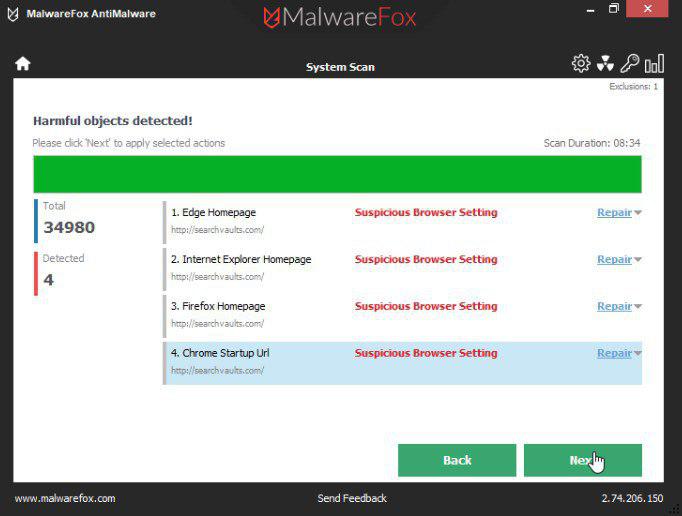

Reported visible symptom of JS/Redir.BP is constant pop-up warning coming from installed anti-virus program. Please see image above for reference.

| Threat: | JS/Redir.BP |

| Type: | Trojan |

| Brief Description: | This is a Java script Trojan that can redirect web browser to unwanted websites. |

| Removal Tool: | ▼ DOWNLOAD MalwareFox |

JS/Redir.BP is a computer malware that when executed will execute a code to redirect your browser to specified web pages. This threat normally arrive as malicious Java Script file. It comes attached to spam email messages or links from social networking sites. On most instances, user executes the script unintended upon visiting web sites that is compromised with JS/Redir.BP. Drive-by-download scheme on those web sites may run the virus instantly.

Execution of JS/Redir.BP deliberately or not causes severe risks on the PC. Running the harmful code may allow remote attacker to enter your computer and perform nasty actions. Attackers can use this threat to gather data and use it illegally. However, the main purpose of JS/Redir.BP is to inject some code into the Internet browser so that your home page or search page will be rerouted to adware affiliate sites. The redirect tasks of this threat means to generate revenue for the authors. They wanted to earn by causing damages to target victim�s computer.

If your anti-virus program detects a presence of JS/Redir.BP, immediately run a scan using valid security program. Using various scanners to check the system for presence is highly suggested. Remember that a single anti-virus cannot find all the threat that exists on the system especially if database is outdated. For our recommended tools, please see the removal section of this post.

Reported visible symptom of JS/Redir.BP is constant pop-up warning coming from installed anti-virus program. Please see image above for reference.

Procedures to Remove JS/Redir.BP

Removal steps on this page will help you get rid of the threat effectively using tools and virus scanners. Please make sure that you will carry out the guide in exact order.

1. When troubleshooting a PC, one common step is to boot operating system into Safe Mode with Networking. The same approach will be used in the removal of JS/Redir.BP. Please execute instructions based on your Windows OS version.

- Close all running programs on your computer because we will need to restart Windows on this procedure.

- Press and Hold Shift key on your keyboard while clicking on Restart.

- You will then be presented with Troubleshooting Options.

- Click on Troubleshoot icon.

- Then, Click on Advanced Options icon.

- Select Startup Settings icon and then, Click on Restart button.

- When Windows restarts, it will prompt to choose number from the list of options. Press the number on your keyboard that corresponds to Safe Mode with Networking, commonly number 5.

- Once in Safe Mode, please proceed to the next step which is running a virus scan on the computer.

- Please restart the computer and just before Windows start, press F8 on your keyboard repeatedly. You will be presented with Advanced Options Menu.

- From the selections, choose Safe Mode with Networking. Please use keyboard's arrow up/down to navigate between selections and press Enter to proceed.

2. Once your Windows is running in Safe Mode, open your installed anti-virus programs and update it to the most recent version by automatically downloading necessary updates.

3. Thoroughly scan the computer and remove all identified threats. Do not restart or turn off the computer after the scan process. You still need to run another scan. Please follow the next procedure.

To remove JS/Redir.BP, download Malwarebytes Anti-Malware. This tool is effective in getting rid of Trojans, viruses and malware.

1. After downloading, please install the program using the default settings.

2. At the end of the installation, please make sure that it will download necessary updates.

3. Once update has completed, MalwareFox will launch.

4. Select SCAN button of MalwareFox application.

5. Scanning process will start and infections list will be displayed. Click NEXT to remove them.

To make sure that no more malicious files linked to JS/Redir.BP are inside the computer, we must run another effective scanner. This time, use Junkware Removal Tool. No installation is necessary with this tool.

1. Click the button above to start the download process. Save the file to your preferred location.

2. Junkware Removal Tool will close all running applications later. So, before executing the file, please Bookmark or Print this page. And then, close all programs.

3. Double-click the JRT.exe file to initiate the tool.

4. It will prompt you to "Press any key to continue."

5. Junkware Removal Tool will create a Restore Point and proceed with the scan. Please wait for the scan process to finish.

6. After scanning the computer, JRT will open a Notepad containing scan logs. It may have not find JS/Redir.BP relevant entities, but it will surely delete any malicious items not found in the previous scans.

1. Open Google Chrome browser.

2. In the address bar, type this: chrome://settings/ and then, press Enter.

3. Navigate at the end of the page and click on Show advanced settings.

4. At the bottom of the page, click on Reset settings to remove all changes made by JS/Redir.BP.

2. Navigate to top menu and click Tools > Internet Options.

3. On Internet Options window, select Advanced tab.

1. Open Mozilla Firefox program.

2. Navigate to top menu and Open Help Menu. Then, select on Troubleshooting Information.

3. Click on Refresh Firefox button to erase the effect of JS/Redir.BP.

Protect your PC from JS/Redir.BP or Similar Attack

With Google Chrome's Dangerous Site Protection feature, you will have lesser risks browsing the web. It will display a warning when the site you are trying to visit is suspicious, thus, you can prevent JS/Redir.BP infection. To enable protection from dangerous sites, please do these steps:

1. Open Google Chrome.

2. In the address bar, type this: chrome://settings/ and then, Press Enter.

3. Once on the settings page, click on Show advanced settings. at the bottom of the page to see the rest of the Chrome setup.

4. Locate Privacy section and mark 'Protect you and your device from dangerous sites'.

5. Please restart Google Chrome. New settings keep your browser safe while surfing the web.

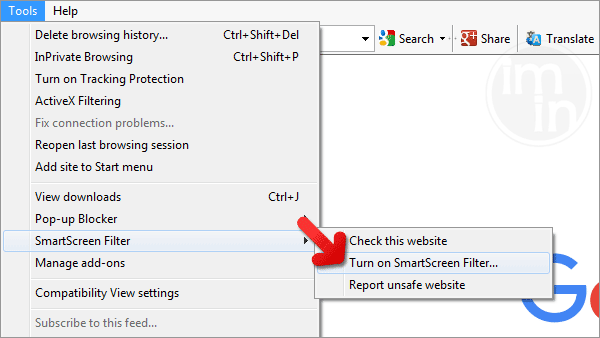

2. On top menu, select Tools (IE 9). For IE 8, please look for Safety menu.

3. Select SmartScreen Filter from the drop-down list and click on Turn on SmartScreen Filter.

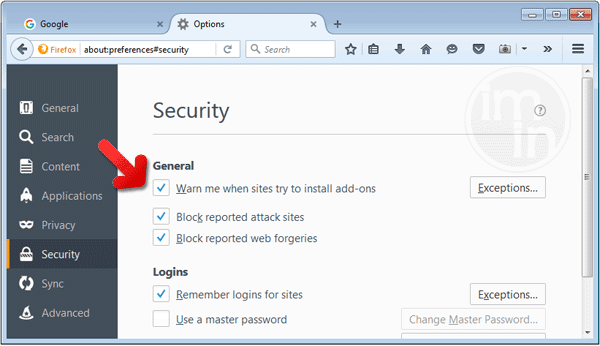

Phishing and Malware Protection is a built-in feature on Firefox version 3 or later. It warns you when a page you are trying to visit contains phishing content or an attack site designed to drop threats such as JS/Redir.BP. To help you keep safe while browsing the Internet using Firefox, please follow this guide:

1. Open Mozilla Firefox browser.

2. On top menu, click on Open Menu. Then select Options from the list.

3. Select Security and put a check mark on the following items:

- Warn me when sites try to install add-ons

- Block reported attack sites

- Block reported web forgeries

SmartScreen filter is a built-in feature in Microsoft Edge browser that can help you deter malicious programs such as JS/Redir.BP. It can block malicious web sites and downloads.

1. Open Microsoft Edge browser.

2. Click on More Actions button located at top right corner of the screen.

3. Select Settings from the drop-down list.

4. Under Settings menu, go to Advanced Settings section and click on View Advanced Settings.

5. Scroll down to "help protect my PC from malicious sites and downloads with SmartScreen Filter". Turn it to ON.

6.You may now restart Microsoft Edge browser.

По счастью избавление от этой напасти не простое, а очень простое. Об этом свидетельствуют многочисленные радостные отчеты, заполонившие рунет. Среди знакомых также есть те, кому описанный ниже метод помог.

Для излечения нужно: Панель инструментов? Дизайн?Редактор. В колонке Шаблоны выбираем Функции темы(functions.php). В коде functions.php отыскиваем вредоносный код:

Обычно он располагается в самом конце functions.php. Но лучше просмотреть весь файл. Далее удаляем вредоносный код и нажимаем Обновить файл. Перед удалением желательно сохранить functions.php для страховки. Для чего выделяем текст functions.php, копируем и вставляем в блокнот.

Другим вариантом может служить откат сайта на хостинге до состояния, предшествующего заражению. О дате заражения можно судить по дате изменения файла functions.php(это видно на хостинге через файловый менеджер или ftp менеджер)

Далее проводим проверку с помощью антивируса avast! или онлайн сервисов, рассмотренных в статье.

Не помешает проверить вручную архив Вашей темы, т.к. возможно она была заражена изначально. При установке новой темы ее можно проверить с помощью плагина TAC.

Не забываем о смене паролей для входа в админ панель и панель упраления аккаунтом хостинга. Стоит убедиться, что Ваш ПК свободен от кейлоггеров, и защищен надежным фаерволом.

Массовое заражение русскоязычных сайтов. JS:Redirector-MR [Trj] как удалить.: 38 комментариев

Действительно, началось в прошлом месяце, просто стало невозможно отвечать на комментарии:это слово Redirector единственное, что помню; когда открывается сайт, аваст начинает вопить как недорезаный свин, а у меня паника, что пробрался вирус. Я сразу по почте письма писала: у вас что-то не в порядке, простите-извините, в следующий раз отпишусь, проверьтесь. Но почему-то реакция иногда странная, человек даже не придает значения тому, что его сайт зараженный…

Есть люди, которые сами обращаются

Спасибо, Искандер. На Вашем сайте очень много полезного как для обычных пользователей, так и для блогеров.

Искандер, сразу же кинулся проверять сайт. слава Богу, пока чисто. Спасибо Вам за предупреждение!

Да, проблема серьезная.Как же все таки защитить сайт? Ведь так же работать не возможно! Плагин я поставила по вашим рекомендациям, но похоже этого не достаточно.

Какой плагин Вы поставили и какая конкретная проблема у Вас есть сейчас(можете написать на электронную почту)

Пока не встречался с этой проблемой(тьфу тфу..),но спасибо за предупреждение,предупрежден значит вооружен.Успехов!

Ваш пост предупреждение нам, многого чего не знаем

надо проверить…Спасибо за информацию

Год дракона ,боремся с всякой заразой до полного уничтожения вируса.Спасибо за предупреждение.

А у меня avast не хочет работать. Устанавливаю антивирус, месяц — два и следует переустановка системы. Вирусы все съедают. Вообщем, не приживается у меня avast.

Полезная статья! У меня тоже частенько он выскакивает. Хорошая защита стоит. Спасибо.

Спасибо за полезную статью

Спасибо за полезную статью. Несколько сайтов встречались, где аваст вопил, что сайты заражены трояном, писала на почту чтобы проверили.Спасибо сказал только один человек.

Благодарю Вас за отличное руководство по лмквидации вирусов.У

аpplе компьютеров заражение вирусом исключено. Переход на Аррл не вызовет проблем.

Это как исключено? Вы, наверное шутите

Сегодня эта статья помогла моему визави исправить ситуацию — сайт стал чистым и свободным для входа! Спасибо, Искандер!

У меня та же проблема, но код появляется снова и снова. Удаление не помогает.

Вот думаю как от этого избавиться

forum.maxsite.org/viewtopic.php?pid=63808#p63808

Если Вы делали все как на форуме, то либо у Вас тоже старая версия движка, которая уязвима, либо заражение проникло настолько глубоко, что затронуло сам движок и он является источником заражения. В любом случае есть источник перезаражения,который нужно найти. Т.е наряду с перечисленными мерами надо менять сам движок.Причем не через функцию автоматического обновления. А предварительно удалить движок через хостинг и ставить новый.

Поставьте плагин Ultimate Security Checker там дается рекомендация по отключению редактирования плагинов и тем, что препятствует появлению вредоносных кодов в файлах плагинов и тем.

Если ничего не помогает, то нужно или обращаться к спецам или создавать новый сайт на всем новом и чистом, просто заолнив его уже имеющимся контентом

Движок обновлял неоднократно, предварительно удалив старые папки и закачивая новую инсталяху.

Вчера искал вручную в каждой папке. Удалил все безнадежные сайты, нашел несколько вирусных файлов, на которые не реагировали антивирусы. Их видно по дате создания, большинство — новенькие 29 января 2012 года.

Также на файлы functions.php поставил права 444. Пока что полет нормальный.

В том то и дело, что обычные антивирусы не все находят. В какой-то мере помогает плагин Antivirus для WP, но он лает на все подряд и тоже не всегда все находит. Обязательно поставьте плагин Ultimate Security Checker там дается рекомендация по отключению редактирования плагинов и тем,а также по отключению WP_DEBUG опции, что препятствует появлению вредоносных кодов .Права 444 могут быть не достаточны для нормальной работы некоторых плагинов, но это всегда поправимо.Рад, что полет нормальный.

Это давно известные зловреды, которые попадают от самих же пользователей, компы которых ломают. Локально пользователи в ftp-клиенте сохраняют пароли, вирусняк такой залезает и дописывает себя в файл, старая версия в основном проходила по директориям и клала еще 1 файл или перезаписывала в конец каждого индексного файла себя, зловреда.

И лечится это обычной заменой, для этого случая, зараженного файла на дистрибутивный, например functions.php.

После удаления вируса:

1.Поменяйте пароль от сайта

2.Измените пароль ФТП

3.И проверьте вирусы на компьютере (ноутбуке)

У многих пользователей нет элементарного фаервола, так что и ломать там ничего не надо. Заражение через ftp клиент — это всего лишь один из путей.Многие не пользуются ftp клиентом вообще и даже не знают, что это такое :). Согласен, чаще всего все начинается с заражения компьютера . Причем, по большей части из-за пренебрежения элементарными мерами безопасности.Об этом постоянно пишу.Про то, что пароли лучше нигде не сохранять, тоже соглашусь. Многим на начальной стадии заражения помогает простое удаление кода, как описано выше. Спасибо, что поделились своим опытом.

Искандер,проконсультируйте,пожалуйста.

У меня в футоре время от времени появляется уходящее вниз кликабельный перечень всей моей панели инструментов сайта.Через какое-то время это все исчезает и подвал становится нормальным.Как думаете,это может быть какой-то встроенный код.По описанию кода в вашей статье я нашла у себя внизу только вот это. Что оно означает ,не знаю.Это мое нижнее меню.Но,может в нем что-то встроено.

(Здесь я сейчас пыталась послать вам код моего футора,но плагин WP-Sentinel заблокировал этот код и написал,что я пытаюсь послать вам данные админа с IP адресом.Что-то такое…)Может ничего страшного,но почему подвал тогда время от времени раскрывает мою панель инструментов для посетителей?Как думаете?

Это не нормально. Вечером попозже забегу к Вам на сайт, посмотрю код

Галина, просмотрел Ваш исходный ход. Начиная со строки 744 идет код, который отвечает за вывод того меню, о котором Вы написали. Как он туда попал, ума не приложу. Можно попробовать активировать другую тему и посмотреть, если исчезло все это в подвале, то значит дело в теме и ее надо переустановить. Возможно дело в плагинах. Можно отключать плагины по одному и смотреть, какой влияет. Какого-то подозрительного кода я не заметил.

Почти такая же ерунда на всех сайтах, а вылечить немогу 🙁 Искандер, может поможете справиться?

Поконкретнее, что за ерунда и как лечили?

Заражение сайтов — очень актуально!

Спасибо за лекарство, мне с моим сайтом помогло!

Ну этой напасти , тьфу-тьфу-тьфу, нет!

Очень полезно для меня. Читаю ваш блог дальше.

Про такие вещи просто полезно знать

У меня стоит антивитусник Avast,нареканий в его работе пока нет.Спасибо за полезную информацию по удалению вредоносного скрипта.

Искандер, внимательно почитала Вашу статью, зашла на свой сайт и ещё раз всё внимательно посмотрела в том разделе сайта, который Вы указали. Радует, что подобной гадости нет. Будем знать!

Читайте также: