Как избавиться от вируса удаленного доступа

RDP не гарантирует защиты от вирусов. к примеру есть предупреждения, когда в парамерах подключения, разрешено мапить локальные дисковые устройства. но если вам нужен обмен файлами - придется разрешить

можно по другому сказать - как мимнимум, есть угроза заражения, при любом способе обмена файлами (флешка, сеть, в тч мапинг по RDP)

какой то особой защиты не требуется - если у вас есть антивирус, вам не чего добавить upd кроме как не делать ляпов

- 0day может быть найден везде. возможно и в RDP*, даже если заходите без доступа к локальным устройствам. доступ же предусмотрен протоколом, просто запрещен. а крутые зловреды создаются именно для обхода запретов

- все кто более менее интересовался темой ИБ, знакомы с одним из самых показательных случаев - Stuxnet. но если вы работаете там, где есть гостайна, за нее есть кому беспокоится

- если вы самый главный по ИТ/ИБ, в своей конторе, и задаете такой вопрос, думаю, что самая большая угроза, для вашей конторы, это обычные зловреды - майнеры, воры банковских данных, паролей, и тд. но защита от них, требует только повышения вашего общего уровня в ИТ/ИБ. говоря коротко - не делать ляпов, хотя бы выполнять рекомендации МС для администраторов. а их довольно легко искать. удачи

* еще пример экстрима - специалисты по ИБ, продемонстрировали выход в хостовую систему, даже из виртуалки. но не сохранил ссылку, или сохранил далеко, истории чуть не пару лет.. а может и более ))

frrykt, аа.. ну да.. но в домашних условиях (а мы говорим про удаленку) винда (не кряченая сборка, а свежая 10, с настройками по дефолту, и родным антивирем) нашпигована (по дефолту же) оными на столько, что многие считают это шпионажем, и нарушением личных прав ))

а на стороне офиса.. ну я там в ответе дописал про либо доверяйте своим админам, либо учите маны, если вы и есть админ

Если не брать в расчет, что в самом RDP могут быть какие-то уязвимости, то передать вирус юзера могут только скопировав какой-то файл со своего компа на рабочий, если мапятся диски. Скопировать файлы теоретически может и вирус работающий на домашней машине клиента. Но передать файл мало - его надо еще и запустить удаленно. Если зловред подменит собой стандартный RDP клиент - то тут он сможет сделать уже много чего в рамках пользовательских прав на удаленном ПК. Я про такой вариант вирусов не слышал, но теоретически - почему бы и нет.

Защита обычная - антивирус на удаленном компьютере и только ограниченные права + блокирующий корпоративный фаервол. Принудительно не мапить диски и прочие флэшки. В таких условиях и в локальном варианте вирусу достаточно трудно развить свою деятельность.

На счет настроек RDP на десктопной винде - да кнопочек нет, но все то же самое есть в GPO и в локальных политиках безопасности (если AD не развернута).

Я бы не пускал юзеров на свои локальные компы в сети удаленно, т.к. вы получаете Nое количество толком не контролируемых точек входа в сеть. Вирус то может туда и не проникнет, а вот сами пользователи смогут унести все что плохо лежит.

По уму выделить терминальный сервер в ДМЗ. С него предоставить доступ в ЛВС через дополнительный (не локальный) закрытый фаервол с доступом только к нужным сетевым ресурсам. Нужные файлы пользователи должны держать в доступных сетевых каталогах. В терминальном сервере оставить работающими только безопасные защищенные протоколы, настроить полноценный сертификат с собственным ЦА, обязательно включить авторизацию на уровне сети.

Нет.

Но при удаленном доступе пользователь может загрузить зараженные файлы и запустить их самостоятельно.

У специалистов ИТ-отделов нет возможности следить за состоянием домашних компьютеров с точки зрения информационной безопасности.

А такой необходимости и нет.

Зачем следить за безопасностью домашних компьютеров? Да пусть там хоть что будет.

Следить надо за безопасностью рабочей инфраструктуры - сервера терминалов или рабочей станции куда подключается пользователь.

Грамотная настройка исключает возможность заражения на 99,9%.

Под грамотной настройкой понимается в первую очередь настройка прав пользователей -как на доступ к файлам так и на запуск программ.

Новички

Каким то образом попал в удаленный доступ к человеку, все скачанные файлы или взяты с оф сайтов, или проверены вирустоталом, причины так и не выяснил. Сканирование (полное) делал, в безопасном режиме найти пробовал, систему (вин10) тоже переставлял, не помогло. Как можно избавиться от т.н. крысы?

(доступ вплоть до просмотра экрана / вебкамеры / микрофона, запуска програм, отключение (на уровне роутера) интернета, и тд. В приложениях и играх производительность упала в 1.5-2 раза.)

Заранее спасибо за помощь.

The Minish Cap completed

MacOS 10.15 Catalina на Macbook Pro 13" 2015 ⌘ : Intel Core i5 2,7 GHz / 8 GB RAM

Новички

Консультанты

Старожилы

Службы: разрешена потенциально опасная служба TermService (Службы удаленных рабочих столов)

Безопасность: Разрешена отправка приглашений удаленному помощнику

Требуется вам эта служба? Если нет, то откройте:

AVZ - Файл - Мастер поиска и устранения проблем - Оставьте настройки по умолчанию и нажмите Пуск. Исправьте те пункты, которыми вы не пользуетесь.

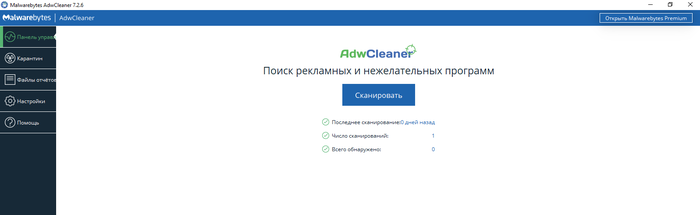

Скачайте Malwarebytes' Anti-Malware. Установите.

На вкладке "Параметры" - "Личный кабинет" (" Settings" - " My Account") нажмите кнопку "Деактивировать ознакомительную Premium-версию".

На вкладке "Проверка" - "Полная проверка" нажмите кнопку "Начать проверку". Дождитесь окончания проверки.

Самостоятельно ничего не удаляйте.

Нажмите кнопку "Сохранить результат - Текстовый файл (*.txt)". Имя сохраняемому файлу дайте любое, например, "scan".

Отчёт прикрепите к сообщению.

Новички

Службы: разрешена потенциально опасная служба TermService (Службы удаленных рабочих столов)

Безопасность: Разрешена отправка приглашений удаленному помощнику

Требуется вам эта служба? Если нет, то откройте:

AVZ - Файл - Мастер поиска и устранения проблем - Оставьте настройки по умолчанию и нажмите Пуск. Исправьте те пункты, которыми вы не пользуетесь.

Скачайте Malwarebytes' Anti-Malware. Установите.

На вкладке "Параметры" - "Личный кабинет" ("Settings" - "My Account") нажмите кнопку "Деактивировать ознакомительную Premium-версию".

На вкладке "Проверка" - "Полная проверка" нажмите кнопку "Начать проверку". Дождитесь окончания проверки.

Самостоятельно ничего не удаляйте.

Нажмите кнопку "Сохранить результат - Текстовый файл (*.txt)". Имя сохраняемому файлу дайте любое, например, "scan".

Отчёт прикрепите к сообщению.

Консультанты

Старожилы

MBAM деинсталируйте. Ничего вирусного не видно.

Новички

MBAM деинсталируйте. Ничего вирусного не видно.

Что такое мвам?

Производительность не изменилась(

Консультанты

Старожилы

Malwarebytes' Anti-Malware

Производительность не изменилась

Новички

Malwarebytes' Anti-Malware

Производительность не изменилась

да, в безопасном все отлично

Консультанты

Старожилы

Выполните загрузку в безопасном режиме. Если проблема не наблюдается, причина кроется в сторонней службе или программе. В этом случае выполните следующие действия.

Пуск - Поиск / Выполнить - msconfig - ОК и перейдите на вкладку Службы. Установите флажок Не отображать службы Microsoft.

Отключите все отображенные службы (имеются в виду только не принадлежащие Microsoft) и перезагрузитесь. Если проблема не появляется, причина в одной из этих служб.

Далее действуйте методом "половинного деления". Включите половину служб и снова перезагрузитесь. Если проблема не появляется, причина в оставшихся отключенных службах. Если проблема воспроизводится, причина во включенных службах - отключите половину из них и снова перезагрузитесь. Действуя таким образом, вы сможете выявить службу, являющуюся причиной проблемы, и определить программу, которой она принадлежит.

Аналогичным образом можно поступить на вкладке Автозагрузка.

Здесь тоже не следует отключать пункты, производителем которых является Microsoft. Отключение программ других производителей может привести к неправильной работе устройств в том случае, если вы отключите их драйверы. Поэтому программы производителей вашего аппаратного обеспечения (например, Intel) лучше не отключать, либо отключать в самую последнюю очередь.

Далее можно порекомендовать лишь обновление программы до последней версии или ее удаление.

Подробнее об этой диагностике читайте здесь.

Внимание! Данный материал подготовлен профессиональным программистом, для людей всех возрастов. При соблюдении всех описанных ниже рекомендаций вашему компьютеру ничего не грозит. (Разве, что повышению быстродействия и общей производительностью операционной системы Windows) Все инструкции изложены максимально доступным и понятным языком. Без каких либо заумных терминов и жаргонов опытных IT-специалистов. Если ваш уровень IQ не ниже среднего и у вас прямые руки, то рад представить вашему вниманию, гайд по избавлению вашего ПК от вирусов, троянских программ и сетевых червей. Также как бонус чистка системы от мусорных файлов, которые также сильно могут тормозить работу вашей системы windows!

P.S. автор не несет ответственности за ваши кривые руки

и не способность понять элементарные вещи. Все изменения, которые вы будете вносить в настройках

вашего компьютера, вы делаете на свой страх и риск!

Привет, друзья! Ну, надеюсь я вас не напугал своим вступлением) Просто хотелось хоть как-то оградить нас с вами от недалеких особ, неспособных к пониманию простых вещей.

Данный пост о том как почистить свой комп от вирусов. Способ проверенный и дает гарантию на удаление всех известных микробов (вирусов) на вашем компуктере. (99,9%) Да-да, как Domestos для наших унитазов.

- ДА ЗАДОЛБАЛ ТЫ. ДАВАЙ УЖЕ НАЧИНАЙ.

- Все все, простите, хватит воды начинаю: )

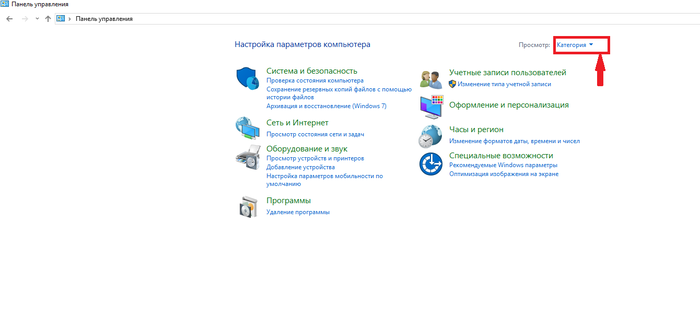

И так первое, что необходимо сделать это зайти в классическую панель управления.

Нажать на слово "категория" и выбрать вид "крупные значки."

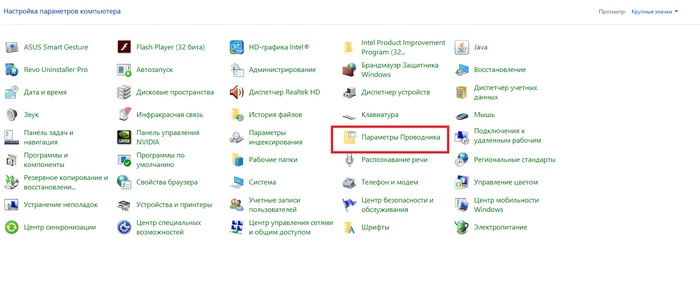

в появившемся меню кликнуть по значку "Параметры проводника" в windows 7 данная иконка называется "Параметры папок"

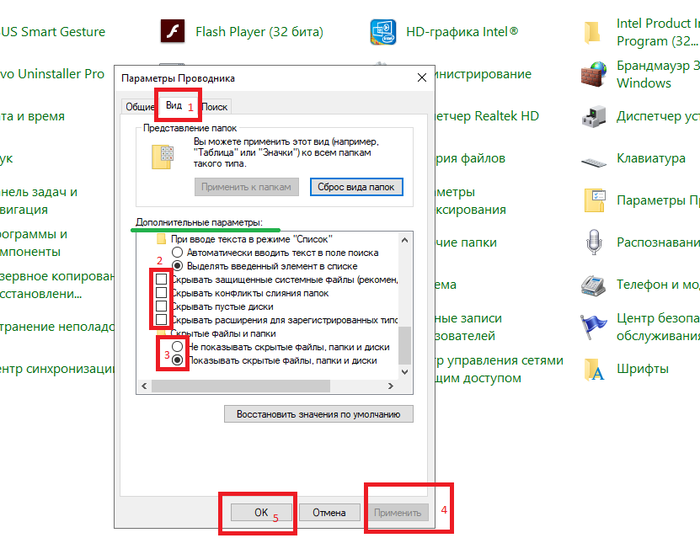

После чего откроется окно, в котором:

1 перейти на вкладку вид

2 спуститься в самый низ колесиком мышки в окошке "дополнительные параметры" (подчеркнуто зеленым) и снять все галочки с нижних пунктов параметров.

3 поставить точку напротив параметра "показывать скрытые файлы, папки и диски"

4 Нажимаем кнопку применить.

5 Жмем ок и выходим из Панели управления.

Таким образом у нас с вами появляется доступ к скрытым системным файлам и папкам. Под которые успешно маскируются вирусы выдавая себя за безобидные родные файлы windows.

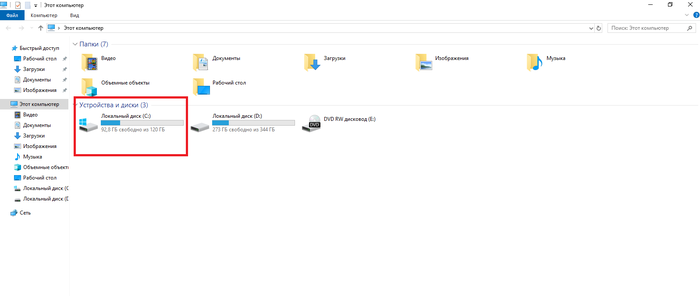

Далее заходим в "мой компьютер" и заходим на системный диск. (Это тот раздел жесткого диска на котором установлена windows) обычно этот диск называется Локальный диск C:

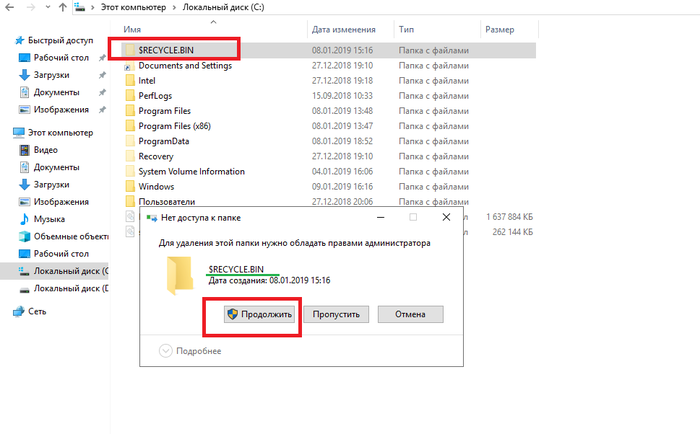

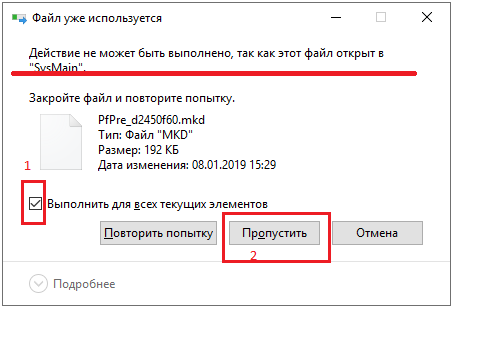

После того как зашли в диск первое, что важно сделать это один раз кликнуть левой не правой а ЛЕВОЙ. кнопкой мыши по папке "$RECYCLE.BIN" после того как папка под светится голубой рамкой, зажмите на клавиатуре сочетание клавиш Shift+delete ( клавишу "+" нажимать не надо, ну это так на всякий случай) и нажать кнопку "продолжить" в появившемся окне. Если появляется надпись на подобие "Действие не может быть выполнено, так как этот файл открыт в. " то поставьте галочку напротив фразы "Выполнить для всех текущих элементов" и нажмите кнопку "Пропустить." рис. 2 Важно. Проверьте в появившемся окне (подчеркнуто зеленым рис.1) должно быть написано "$RECYCLE.BIN " Потому как данное сочетание клавиш "Shift+delete" это УДАЛЕНИЕ!, которое минует "Корзину". Просто, чтобы вы случайно не удалили какую-нибудь другую важную папку. Кстати о корзине. Папку которую мы удаляем это системная папка корзины. В ней довольно часто поселяются вирусы. Удалять эту папку можно без ОПАСЕНИЯ, так как корзина никуда не денется более того данная папка автоматом восстанавливается. А вот вирусы которые в ней есть (если они вдруг есть) удаляются.

Теперь после удаления папки "$RECYCLE.BIN" переходим к папке "windows" НЕТ! НЕТ! ее мы не удаляем))) Просто заходим в данную папку. Там нас интересуют две папки это "Prefetch" и папка "Temp" сами папки мы тоже не удаляем, а просто сначала открываем папку "Prefetch" и нажимаем комбинацию клавиш ctrl+A (A английскую) эта функция выделит все файлы разом в папке. После чего зажимаем уже знакомую нам комбинацию клавиш Shift+delete затем можно смело нажать клавишу Enter. Снова появится окно как на рисунке 2) с фразой: " Действие не может быть выполнено. " Действуем также, ставим галочку напротив "выполнить для всех. " и жмем кнопку пропустить. Также данные файлы смело удаляем! Не буду углубляться что это за файлы, так как и так пост довольно длинный. Скажу одно эти файлы создаются системой для так называемого ускорения загрузки самой системы и программ. Они не являются важными и система прекрасно их при необходимости восстанавливает без какого либо ущерба. Но данную папку также важно почистить от этих файлов так как среди них также могут сидеть вирусы. После чего выходим из этой папки "Prefetch" и заходим в папку "temp" поступаем с файлами в этой папки также как и с предыдущими. То-есть удаляем. нажимаем комбинацию клавиш ctrl+A

затем Shift+delete и клавишу Enter. Надеюсь этот момент мы с вами уяснили что сами папки "Prefetch" и "temp" мы не удаляем а удаляем файлы внутри этих папок.

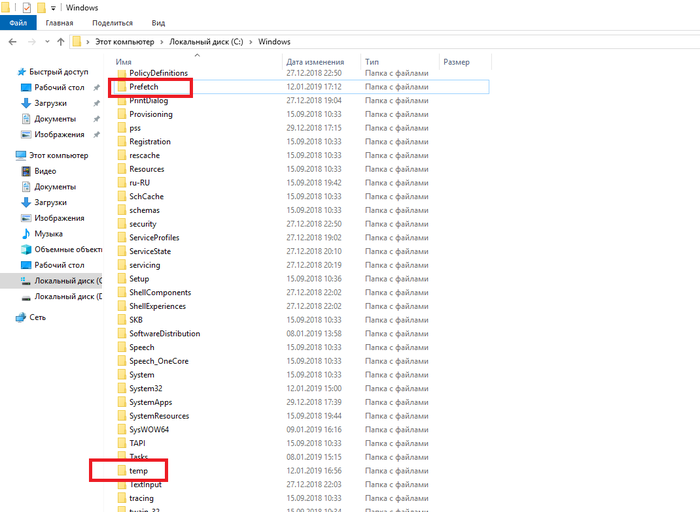

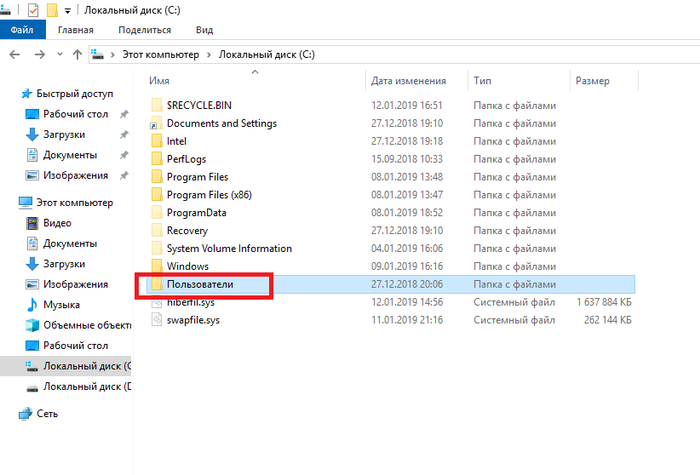

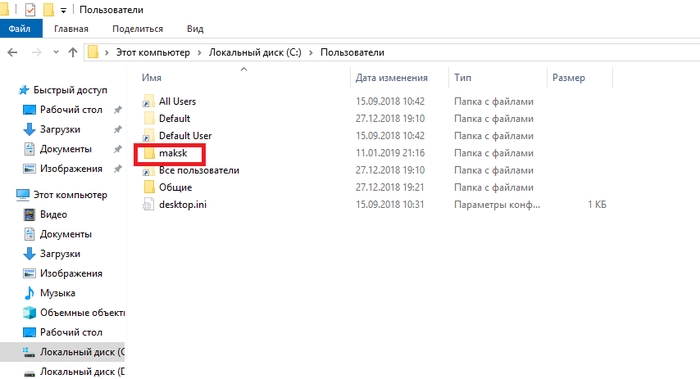

Идем дальше. Теперь выходим из папки "windows" и заходим в папку "пользователи"

В папке пользователи нужно зайти в папку с вашим именем учетной записи. У меня она называется "maksk" у вас естественно она называется по другому.

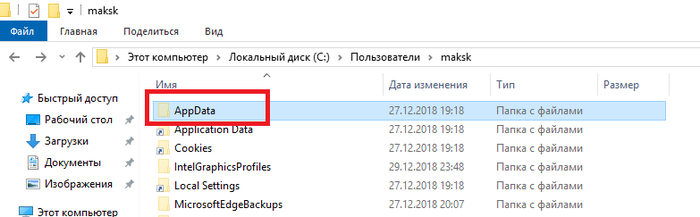

Далее нас интересует папка "AppData"

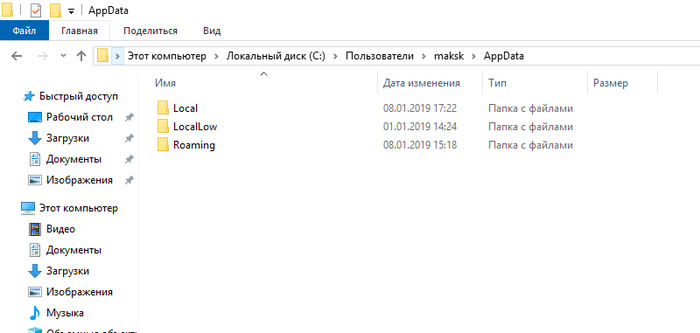

И теперь в данной папке мы видим три раздела. рисунок ниже

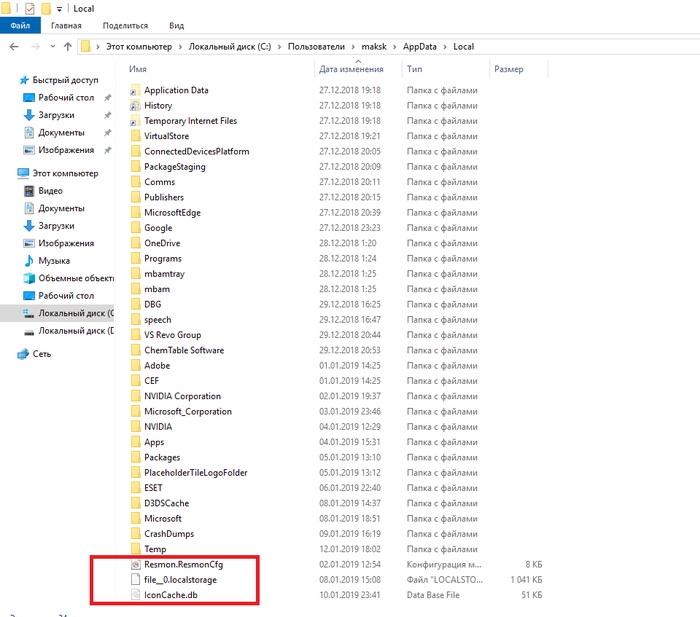

Открываем сначала папку Local, в ней также полно разных папок, для начала можно смело удалить файлы, которые находятся в самом низу начинаясь от папки "temp" Важно! Удаляем только файлы а не папки. Так же чтобы не повторятся сразу уясним один момент все удаления делаем комбинацией клавиш Shift+delete и подтверждаем клавишей Enter. Только ТАК! И еще чтобы не повторяться все файлы, которые мы будем удалять в дальнейшем не являются критически важными. Так что ничего не бойтесь. А если все же боитесь то можете погуглить за что отвечает тот или иной файл/папка.

Как вы уже наверно заметили в этой папке также присутствует папка "temp" и кто бы мог подумать, папку темп тоже нужно открыть и удалить все файлы в ней.

После того как почистили папку темп выходим из папки "Local" и заходим в папку "LocalLow" и проверяем есть ли в ней папка "temp" если есть, вот тут ВНИМАНИЕ! удаляем всю папку целиком. Далее выходим из папки "LocalLow" и открываем папку "Roaming" в ней так же ищем папку "temp" и если она там присутствует то смело удаляем всю папку. То есть что в итоге? А в итоге то что папка "temp" может быть только в папке "Local"! в папках "LocalLow" и "Roaming" папок темп быть не должно. Если они там есть их удаляем полностью. (Ломай ее полностью..))

Ну что друзья мои? Можем передохнуть. Пол дела сделали)

Вот вам шутка: В деревне программистом называют того, кто умеет включать компьютер)

И так после того как я окончательно разочаровал вас в своем чувстве юмора, можем продолжать)

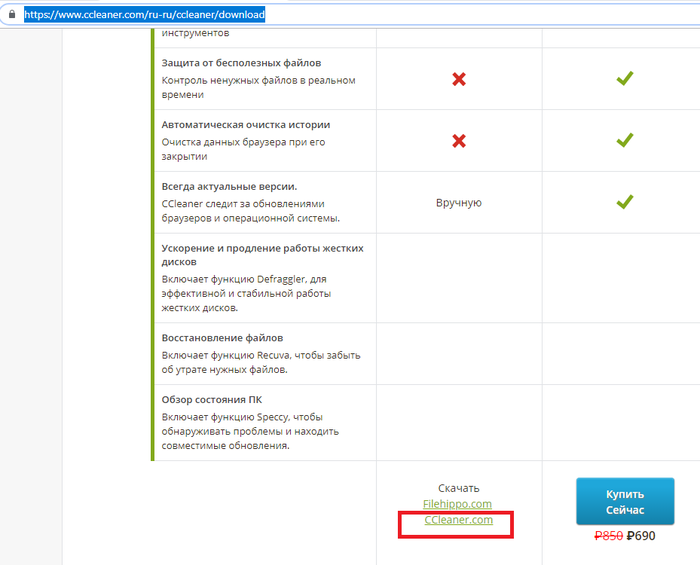

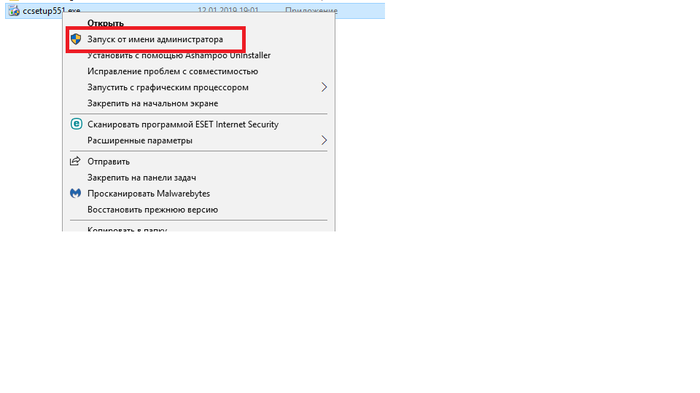

после того как скачаете установочный файл данной программы, запустите его от имени администратора. Делается это так: Наводим курсор на скаченный файл и жмем правую кнопку мыши. Выбираем пункт в контекстном меню "запустить от имени администратора" и устанавливаем программу себе на комп.

Обязательно во время установки выберите русский язык. А то потом запутаетесь.

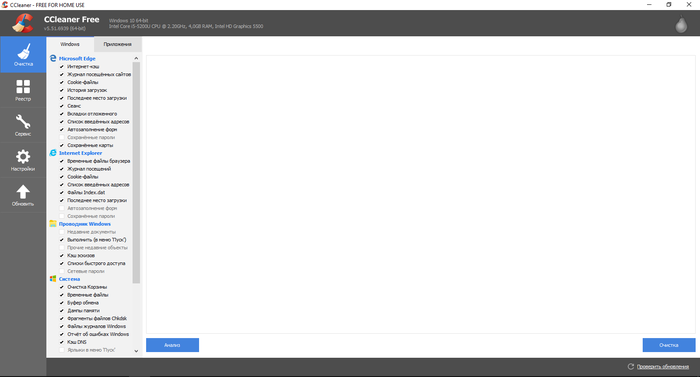

После того как программа установится на комп, появится ярлык на рабочем столе. Запускаем его так же от имени админа. И попадаем вот в такой интерфейс программы:

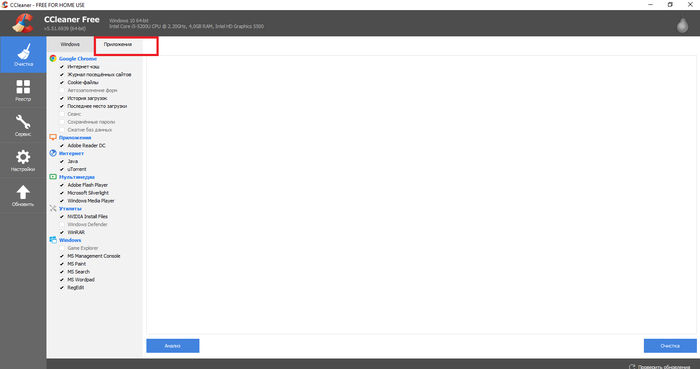

выставляем все галочки так как показано на рисунке выше. после чего переходим во вкладку приложения и ставим галки как на рисунке ниже

далее нажимаем на кнопку анализ внизу окна программы после того как программа проанализирует все ненужные файлы жмем кнопку очистить, которая внизу с право.

Внимание! Перед очисткой закройте свой браузер, для корректной работы программы CCleaner

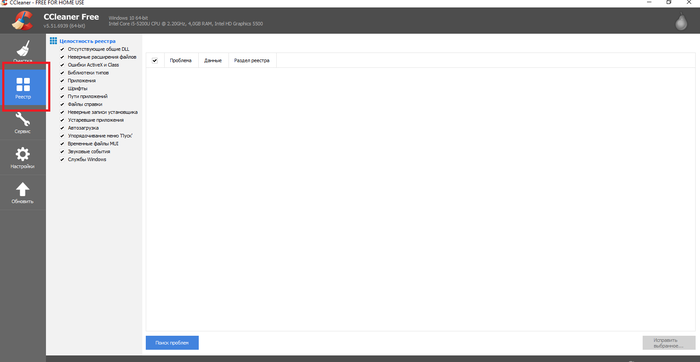

После очистки переходим в раздел реестр. и выставляем все галочки в данном разделе как на рисунке ниже

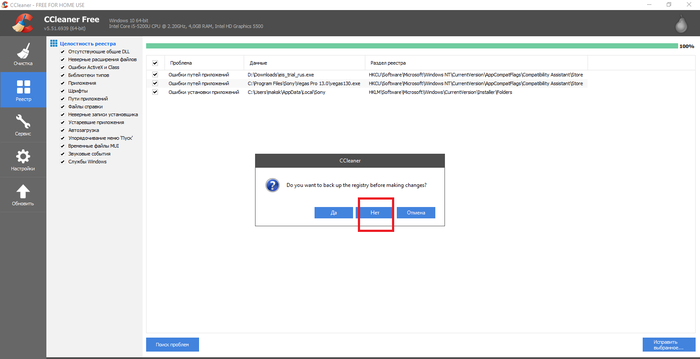

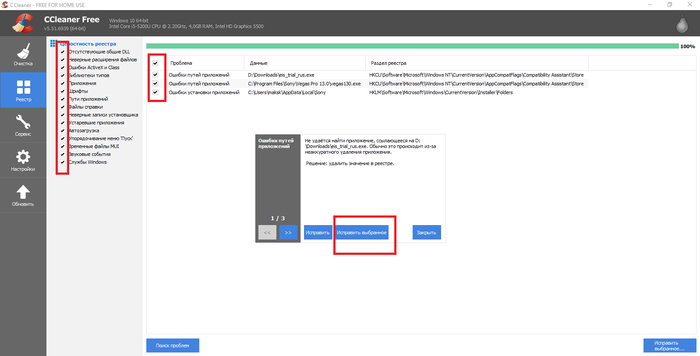

внизу панели жмем кнопку "поиск проблем" затем кнопку "исправить выбранное" появится окно в котором жмем на кнопку "нет" рисунок 1 внизу, далее появится следующее окно в котором жмем кнопку "исправить выбранное" соответственно на всех найденных проблемах в реестре должны стоять галочки. как на рисунке 2 ниже. после того как ошибки в реестре исправятся повторите данную процедуру поиска проблем реестра и их исправление до тех пор пока программа вам не скажет что проблемы не найдены.

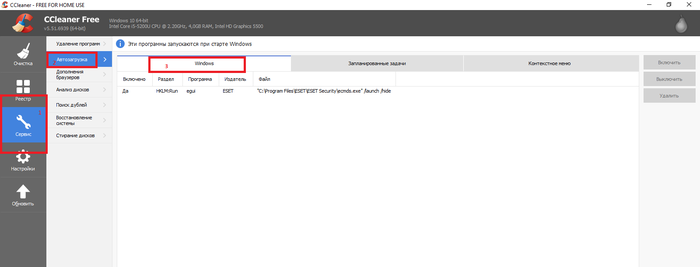

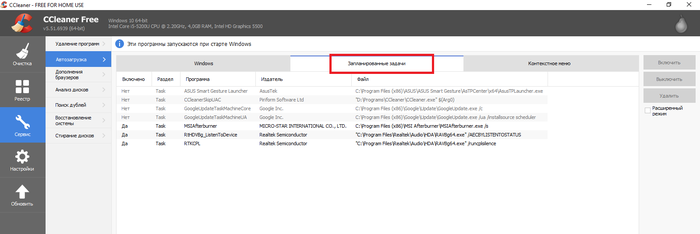

Следующим этапом будет переход в раздел сервис. рисунок ниже. В данном раздела будьте очень внимательны и осторожны, дабы не удалить и не отключить чего важного. В разделе сервис есть так называемые подразделы нас интересует в частности подраздел "автозагрузка" так как вирусы очень часто используют файлы автозапуска. Соответственно при каждом включении компьютера вирус вместе с запуском системы начинает свое гадкое дело на наших ПК.

здесь тоже можем вырубить все подозрительное кроме опять же драйверов и антивируса. В любом случае если что-то потом не будет работать просто включите обратно что отключили.

Все! На этом CCleaner можно закрывать и идти скачивать следующую утилиту.

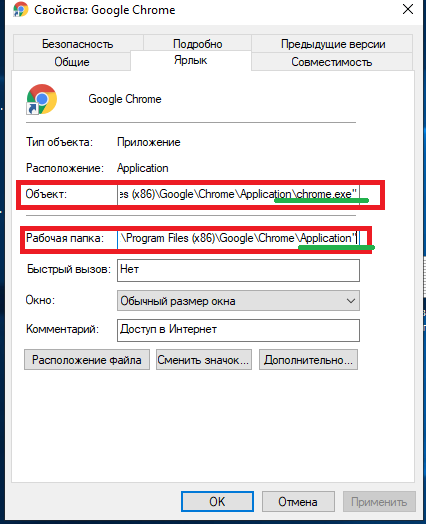

Теперь еще один важный момент. Иногда вирусы поселяются в корневой папке браузера и даже могут быть прописаны в настройках реестра windows. Поэтому что делаем дальше. находим ярлык браузера на рабочем столе. Важно не тот значок который как правило у вас внизу экрана монитора на панели задач, а именно ярлык на рабочем столе он нам и нужен. кликаем по ярлыку браузера правой кнопкой мыши и в контекстном меню выбираем параметр свойства. В открывшемся окне нас интересуют два пути. Это объект и рабочая папка. Они выделены красным на рисунке ниже. и смотрим в пути Объект строка должна заканчиваться словом chrome.exe" если у вас гугл хром, если яндекс, то соответственно яндекс и так далее. В зависимости от того какой у вас браузер. если после окончания exe" у вас стоит еще какая-нибудь лабуда по типу опять же пресловутый маил или амиго или еще какая надпись. Смело ее стираете, до надписи chrome.exe" или что там у вас за браузер. В пути рабочая папка в конце должна быть надпись Application"

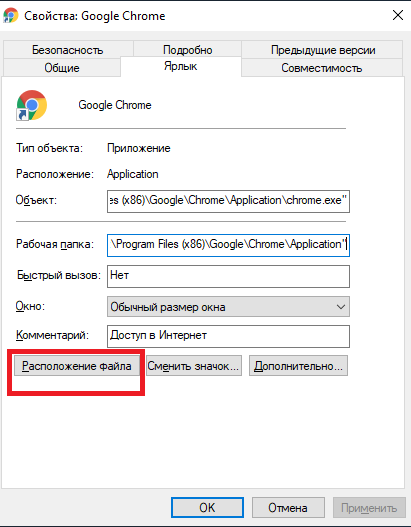

Далее ниже мы видим кнопку расположение файла кликаем на нее

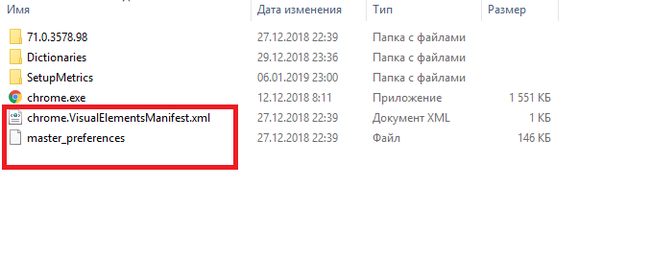

В открывшемся окне должны быть только эти два файла. которые указанны ниже. на рисунке. Если есть другие особенно с окончанием .bat, tmp или .cmd то смело удаляем.

запустить от имени админа и установить на ПК. После установки программа появится на рабочем столе. Открываем ярлык и видим вот такой интерфейс. Первое что нужно сделать это нажать на кнопку "текущая версия" она находится в правом нижнем углу интерфейса программы, если ее не видно просто раскройте окно программы во весь экран. чтобы программа обновила вирусную базу данных сигнатур. Затем перейти в раздел параметры и во вкладке "защита" включить галочку проверка на наличие руткитов. затем закрываем прогу. И делаем вот что. зажимаем комбинацию клавиш ⊞ Windows+R появится строка поиска в данную строку пишем такое слово msconfig и жмем ок. Откроется окно конфигурации и ставим галочку напротив безопасного режима, жмем применить и ок перезагружаем комп и оказываемся в безопасном режиме. И вот теперь можно запустить антивирус и нажать кнопку "запустить проверку" после проверки если будут найдены вирусы антивирус попросит вас перезагрузить еще раз комп. Сделайте перезагрузку. Если комп после перезагрузки снова загрузится в безопасном режиме просто повторите процедуру с нажатием клавиш ⊞ Windows+R вписываем msconfig и убираем

галку с безопасного режима жмем применить потом окей и перезагружаемся. Поздравляю вы успешно сломали себе комп! ШУТКА)) Если делали все с умом и строго следовали руководству то комп почищен от вирусов. Да, друзья простите что дальше нет рисунков. К сожалению пост получился очень большой и я исчерпал лимит блоков. Надеюсь что у вас все получится, главное внимательно читайте и перепроверяйте полученную информацию. Также не забудьте после всего проделанного зайти снова в панель управления выбрать параметры проводника перейти во вкладку "вид" и поставить обратно галочки и точку напротив параметра "не показывать системные файлы папки и диски"

Рад был вам помочь. Если что не понятно пишите комментарии подскажу расскажу. Всего вам доброго увидимся в следующих постах)

Читайте также: