Как не заразиться вирусом вымогателем

11 марта Всемирная организация здравоохранения объявила распространение Covid-2019 пандемией. В Казахстане из-за этого отменили все публичные мероприятия и отправили школьников на ранние весенние каникулы.

Informburo.kz собрал ответы на часто задаваемые вопросы о коронавирусе и рекомендации ВОЗ.

№1. Что такое коронавирус Covid-2019?

Covid-2019 – это инфекционное заболевание, вызванное последним из недавно открытых коронавирусов. До вспышки инфекции в китайском городе Ухань в декабре 2019 года о новом вирусе ничего не было известно.

№2. Какие симптомы у коронавируса Covid-2019?

Симптомы коронавируса схожи с признаками респираторного заболевания:

- повышение температуры тела;

- утомляемость;

- сухой кашель.

Иногда могут быть:

- различные боли;

- заложенность носа;

- насморк;

- фарингит;

- диарея.

Болезнь может и не проявлять симптомов. При повышенной температуре тела, кашле и затруднённом дыхании нужно обращаться за медицинской помощью. По данным ВОЗ , 80% людей после заражения выздоравливают.

№3. Как распространяется коронавирус?

Заразиться Covid-2019 можно от инфицированных людей. Заболевание передаётся от человека к человеку через мелкие капли, выделяемые из носа или рта больного при кашле или чихании. Эти капли попадают на предметы и поверхности. Прикасаясь к ним, а затем к глазам, носу или рту, можно подхватить вирус. Поэтому важно держаться от больного человека на расстоянии более одного метра.

Длительность выживания вируса на поверхностях пока не установлена, но предполагается, что вирус может сохранять жизнеспособность на поверхностях от нескольких часов до нескольких дней.

№4. Как защитить себя от заражения коронавирусом?

- Регулярно обрабатывайте руки спиртосодержащим средством или мойте их с мылом.

- Держитесь на расстоянии не менее одного метра от кашляющих или чихающих людей.

- По возможности не трогайте руками глаза, нос и рот, потому что руки касаются многих поверхностей, и на них может попасть вирус. Оказавшись на руках, вирусные частицы могут попасть в глаза, нос или рот.

- Прикрывайте рот или нос сгибом локтя или салфеткой при кашле или чихании. Использованную салфетку нужно сразу же выбросить.

- Если вы плохо себя чувствуете, оставайтесь дома. При повышении температуры, появлении кашля и затруднении дыхания обращайтесь за медицинской помощью.

- По возможности воздержитесь от поездок и массовых мероприятий.

- Укреплять иммунитет и вести здоровый образ жизни. Соблюдайте режим, включая полноценный сон, потребление пищевых продуктов, богатых белками, витаминами и минеральными веществами, физическую активность.

№5. Помогают ли антибиотики для профилактики и лечения коронавируса?

Нет. Антибиотики не действуют на вирусы, они помогают только при бактериальных инфекциях. Covid‑2019 относится к вирусным заболеваниям, поэтому антибиотики неэффективны. Пациентам, госпитализированным с подозрением на коронавирус, могут назначать антибиотики для лечения сопутствующих бактериальных инфекций.

№6. Есть ли препараты, которые предупреждают или лечат коронавирус?

Некоторые лекарства, а также традиционные народные или домашние средства могут улучшить самочувствие и облегчить симптомы, но не доказано, что они могут предотвратить или вылечить коронавирус Covid-2019. ВОЗ не рекомендует проводить самолечение, включая антибиотики. Сейчас ведутся клинические испытания некоторых лекарств и разработанных вакцин, но пока официальных данных об их эффективности нет.

№7. Защищает ли от вируса медицинская маска?

ВОЗ рекомендует носить маску только в том случае, если:

- у вас есть симптомы Covid-2019 (особенно кашель);

- если вы ухаживаете за человеком, который может быть болен коронавирусом.

Одноразовые маски нельзя использовать повторно.

Перед тем как взять маску в руки, обработайте их спиртосодержащим средством или вымойте с мылом. Маску нужно надевать так, чтобы ярко окрашенная сторона оказалась внутри. Маска должна закрывать рот и подбородок.

Снимать маску нужно, держась за петли и не прикасаясь к лицу.

После использования выбросьте маску в закрывающийся контейнер. После помойте руки.

№8. Сколько длится инкубационный период Covid‑2019?

Инкубационный период – это период времени между заражением и появлением симптомов болезни. Продолжительность инкубационного периода колеблется от 1 до 14 дней.

№9. Что делать, если в семье кто-то заразился коронавирусом?

- Вызовите врача.

- Выделите больному отдельную комнату в доме. Если это невозможно, соблюдайте расстояние не менее одного метра от больного.

- Ограничьте до минимума контакт между больным и близкими, особенно детьми, пожилыми людьми и лицами, страдающими хроническими заболеваниями.

- Часто проветривайте помещение.

- Сохраняйте чистоту, как можно чаще мойте и дезинфицируйте поверхности бытовыми моющими средствами.

- Часто мойте руки с мылом.

- Ухаживая за больным, прикрывайте рот и нос маской или другими защитными средствами (платком, шарфом и др.). Ухаживать за больным должен только один член семьи.

№10. Могу ли я заразиться коронавирусом от животного?

Коронавирусы действительно распространены у животных. Однако возможный источник Covid-2019 среди животных пока не установлен.

Но для безопасности при посещении рынков, на которых торгуют живностью, следует избегать контакта с животными, а также касания поверхностей, с которыми соприкасаются животные.

Лучше воздержаться от употребления сырых или полусырых продуктов животного происхождения.

№11. Безопасно ли получать посылки из стран, в которых зарегистрированы случаи коронавируса?

Да. Вероятность того, что инфекция может передаваться от заболевшего человека через заказанные товары, низка, несмотря на то, что коронавирус сохраняет активность на поверхностях от нескольких часов или до нескольких дней. Если вы опасаетесь, что поверхность товара может быть заражена коронавирусом, воспользуйтесь дезинфицирующим средством.

№12. Остаётся ли вирус на деньгах?

Да, поверхность купюр и монет, как и любая другая поверхность, может сохранять жизнеспособный вирус в течение какого-то времени. Поэтому в Китае Народный банк выпустил в обращение новые купюры, а старые забрал на карантин, после чего их продезинфицируют.

Поэтому рекомендуют использовать безналичные платежи.

№13. Эффективна ли ультрафиолетовая лампа для дезинфекции?

УФ-лампы не следует использовать для стерилизации рук или других участков кожного покрова, поскольку ультрафиолетовое излучение может вызвать раздражение кожи.

№14. Правда ли, что коронавирусом могут заразиться только пожилые люди?

№15. Можно ли использовать хлорную известь для дезинфекции рук?

Слабый раствор хлорной извести (0,05%) можно использовать для дезинфекции рук, но лучше всего спиртосодержащие средства и мыло. К тому же слабый раствор хлорной извести может вызвать раздражение.

Следите за самыми актуальными новостями в нашем Telegram-канале и на странице в Facebook

Присоединяйтесь к нашему сообществу в Instagram

Если вы нашли ошибку в тексте, выделите ее мышью и нажмите Ctrl+Enter

С помощью вируса-вымогателя кибермошенникам удается зарабатывать до 2 млрд долларов в год. Помимо денежных потерь владельцы бизнеса несут ущерб из-за сбоя системы, снижения производительности и стресса. В целом получается слишком разорительно.

Представьте, что вы работаете на компьютере, отвечаете на письмо клиента и вдруг на мониторе появляется синий фон и на нем следующее сообщение:

«Компьютер заблокирован. Все ваши файлы зашифрованы. Дешифрование файлов будет стоить 0,076 биткойнов. Следуйте инструкции для оплаты:

1. Отправьте 0,076 биткойнов в биткойн-кошелек #XXX XX .

Каковы ваши дальнейшие действия? Вы будете паниковать, пытаться разблокировать компьютер? Пойдете на поводу мошенникам и постараетесь выкупить у них свои файлы?

Ransomware как совершенствующаяся опасность

Вирусы, вредоносные программы не являются для пользователей чем-то новым с тех пор, как в 2013 году хакеры обнаружили, что могут зашифровать ценные файлы и вымогать у жертв круглые суммы для дешифровки. Успешно эксплуатируя эту возможность, мошенники зарабатывают до 2 млрд долларов в год! Это деньги трудолюбивых владельцев бизнеса. Если прибавить к ним ущерб, который несут компании от сбоя системы, потери производительности и стресса, то получается слишком разорительно.

Ransomware распространяется мошенниками в различных вариантах. Некоторые ставят своей целью найти и зашифровать самые ценные файлы, другие — просто шифруют весь жесткий диск, что делает ситуацию гораздо более неприятной. И даже когда вы очищаете его полностью, файлы по-прежнему продолжают шифроваться. Если вы не готовы к атаке вируса-вымогателя, то это может парализовать всю работу компании. Вот почему управление ИТ-системами в компании очень важно .

Как распространяется вирус-вымогатель

Злоумышленники постоянно пробуют новые способы заражения компьютеров с помощью ransomware. В основе большинства атак лежит обман — вас принуждают к установке вредоносного ПО. Некоторые вирусы-вымогатели, используя уязвимости программ, даже не требуют одобрения установки, но такие атаки, как правило, краткосрочны, потому что ликвидируются после устранения уязвимостей.

Большинство вирусов-вымогателей распространяется по незнакомой электронной почте. Фишинговые письма максимально маскируются под официальную переписку, заставляя вас открыть вложение или перейти по ссылке. Как только вы это делаете, ваш компьютер заражается вирусом.

Вариацией фишинг-атак, набирающих популярность, является направленная фишинг-атака: вместо рассылки большого количества писем вымогатели отправляют сообщения, точно адаптированные под конкретного человека, часто используя информацию, полученную из открытых профилей в соцсетях. Злоумышленник может выступать в роли нового клиента или даже в роли подрядчика, с которым вы уже работаете.

Некоторые веб-сайты содержат вредоносный код, который использует уязвимости в вашем браузере и операционной системе или обманывает вас, заставляя согласиться на выкуп.

Ссылки на эти сайты могут быть встроены в фишинговые письма. Их также можно направлять с помощью текстовых ссылок, рекламных баннеров или всплывающих окон.

Иногда ransomware пользуется недостатками безопасности в операционных системах или приложениях, которые позволяют распространять и запускать файлы самостоятельно. Это может наносить разрушительное действие. Без необходимости в человеческом участии вирус мгновенно распространяется от компьютера к компьютеру через интернет.

Крупные технологические компании быстро ликвидируют эти дыры в безопасности, как только узнают о них. Это означает, что компании, которые отключают обновления и не пытаются усовершенствовать ИТ-систему, на сегодняшний день являются особенно уязвимыми для такого рода атак.

Как защититься от вируса-шифровальщика

Итак, мы уже поняли, что ransomware может нанести разрушительные действия и потому является дорогостоящим риском. Поэтому возникает закономерный вопрос: как сохранить систему в безопасности?

Подавляющее большинство атак вирусов-вымогателей направлено на то, чтобы обмануть кого-то, поэтому вы можете снизить риски, сделав информацию о ransomware частью тренинга по ИТ-безопасности.

Убедитесь, что любой сотрудник, который использует компьютер, должным образом предупрежден о подозрительных вложениях и ссылках в электронной почте. Удостоверьтесь, что люди, работающие в вашей компании, не забывают об опасности спама и незнакомых писем, особенно фишинговых писем, специально предназначенных для бизнеса или отдельных лиц.

По иронии судьбы владельцы высокотехнологичного бизнеса иногда становятся наиболее уязвимыми. Возможно, потому что они считают информацию о защите слишком очевидной. Не думайте, что то, что очевидно для вас, очевидно для всех в офисе — мошенники повышают уровень в своих атаках.

Вы можете просто выдать каждому сотруднику соответствующий документ и заставить поставить на нем подпись. Но это все равно что ничего. Гораздо эффективнее поговорить с работниками и убедиться, что они действительно осознают опасность и понимают, как ее предотвратить.

В 2017 году произошли одни из самых катастрофичных хакерских атак: вирусы WannaCry и NotPetya использовали одну и ту же уязвимость в операционной системе Windows. Эта уязвимость была исправлена Microsoft в марте — задолго до того, как эти атаки начались (в мае и июне). А значит, миллиарды долларов, которые потерял бизнес, можно было спасти благодаря простым действиям.

В ситуации домашнего офиса самый простой способ сохранить исправление вашей операционной системы — это просто оставить автоматическое обновление. Да, эти сообщения о перезагрузке компьютера сильно раздражают, но это не столь страшно по сравнению с потерей всей вашей работы.

Еще одна беда ПО, о которой многие не знают, — это заражение вирусом роутера. Если хакер управляет им, он может перенаправлять веб-браузер на вирусную страницу. Руководство по обновлению прошивки содержится в инструкции к роутеру.

Ничто не заставит вас платить деньги вымогателю, если у вас есть резервная копия со всей жизненно важной информацией. Понятно, что все равно вы не сможете перетащить на диск всю информацию и всегда останется то, что имеет реальную стоимость. Поэтому не стоит экономить на обучении персонала только потому, что у вас есть резервные копии. Но это позволит вам минимизировать проблемы.

Для фрилансеров, консультантов, людей, завязанных на домашнем офисе, для хранения файлов будет достаточно платного облачного хранилища. Таким образом, вы просто сохраняете все важные рабочие документы в папке, которая синхронизируется с облаком.

Когда в офисе более одного компьютера, есть ключевой фактор, определяющий, насколько тяжело вам причинить вред, — объем информации, которую можно зашифровать. Чем больше файлов и жестких дисков вирус-шифровальщик затронет, тем больше времени потребуется на восстановление данных из резервных копий и тем дольше бизнес будет простаивать.

Сотрудникам не нужна учетная запись с доступом ко всей информации. Им достаточно учетной записи, которая дает возможность выполнять свою работу.

Восстановление после атаки

Если у вас есть резервные копии и налажен процесс восстановления информации, вы быстро справитесь с проблемой.

Нужно ли платить выкуп? Нет. Почему?

Киберпреступники обращают внимание на то, откуда к ним идут деньги. Если вы выполните их требования, они снова попытаются вас взломать. Как клиент, готовый платить, вы становитесь для них выгодной целью. Тот факт, что вы платите за выкуп чужим людям, чтобы вернуть свои данные, как бы сигнализирует о том, что в целом безопасность ИТ-системы в вашей компании обеспечена не на 100%. Киберпреступники обмениваются этой информацией или продают ее друг другу .

- Это плохая карма

Перечисление денег преступникам делает хуже жизнь всех, кто пытается зарабатывать честным трудом. Потому что единственная причина, по которой мошенники не прекращают свою черную работу, — это потоки денег, поступающие от растерянных жертв. Не становитесь частью порочной системы.

- Есть большая вероятность, что это не сработает

Поймите, что для мошенников вы находитесь вне поля контроля. Вы рискуете потерять не только деньги, но и время, эффективность, которую могли бы инвестировать в работу .

После восстановления файлов перейдите к работе над ошибками, чтобы понять суть проблемы. Открывали ли сотрудники фишинговое электронное письмо? Не кликнули ли они на баннер с вирусом? Может быть, есть сложности с ПО или операционной системой? Как бы то ни было, вам нужно сделать все, чтобы случившееся не повторилось.

Если речь идет о человеческом факторе, убедитесь, что все в офисе проинформированы о том, как произошла атака. Есть высокая вероятность того, что персонал столкнется с подобными атаками в будущем. Убедитесь, что все знают, на что обращать внимание.

Плохая идея — искать и назначать виновных, даже если вас сильно раздражает то, что кто-то открыл фишинговое письмо. Это создает препятствие на пути к честному осознанию произошедшего. К тому же это усложняет коммуникации. Все, что действительно нужно в этой ситуации, — это информированность персонала и грамотные специалисты, готовые взять на себя контроль за ИТ-системой.

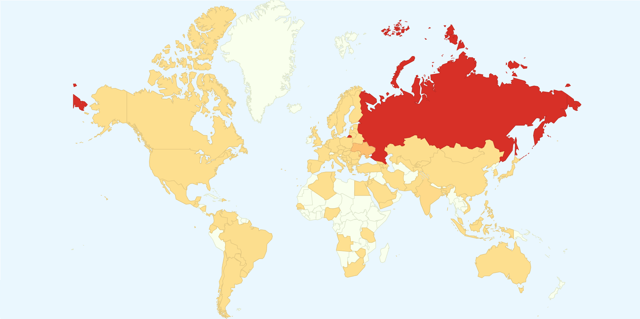

Мир захлестнула глобальная атака программы-вымогателя WanaCrypt0r 2.0 (WannaCry). Наибольший удар пришелся на Россию. Подробнее о том, как защититься от вируса.

Обновлено в 4:23 CET: Мы зафиксировали более 213 000 случаев атак вируса-вымогателя WanaCrypt0r 2.0 в 112 странах мира.

В пятницу 12 мая мы заметили сильнейший рост числа атак программы-вымогателя WanaCrypt0r 2.0 (так называемой WannaCry), которая поразила компьютеры пользователей и нарушила работу организаций по всему миру. По нашим данным, вирус начал распространятся с 8 утра по центральноевропейскому времени. Только за первый день мы насчитали более 57 тысяч попыток атак. Основной удар пришелся на Россию, Украину и Тайвань.

Первые данные СМИ о заражении пришли из Англии, где вирус парализовал работу больниц, а также Португалии и Испании, где вредоносное ПО проникло в телеком-компании. Французский Renault после кибератаки остановил свои заводы.

В России в числе прочего атаке подверглись Yota, Билайн и Мегафон, а также структуры МЧС, РЖД, МВД и ГИБДД. В некоторых регионах наблюдаются случаи отмены экзаменов по вождению и задержки в выдаче водительских удостоверений. Случаи заражения фиксируются в прямом эфире на интерактивной карте. Судя по ней вирус активно распространяется и в азиатских регионах.

В выходные энтузиастам удалось приостановить эпидемию, благодаря регистрации доменного имени iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com. Выяснилось, что при атаке вирус обращался к этому адресу. В коде вымогателя указывалось, что если обращение к этому домену прошло успешно (то есть, если он зарегистрирован), то действие следует прекратить.

Однако, создатели вируса обошли эту защиту, выпустив новую версию, в которой отсутствует код для обращения к данному домену.

Что такое WannaCry?

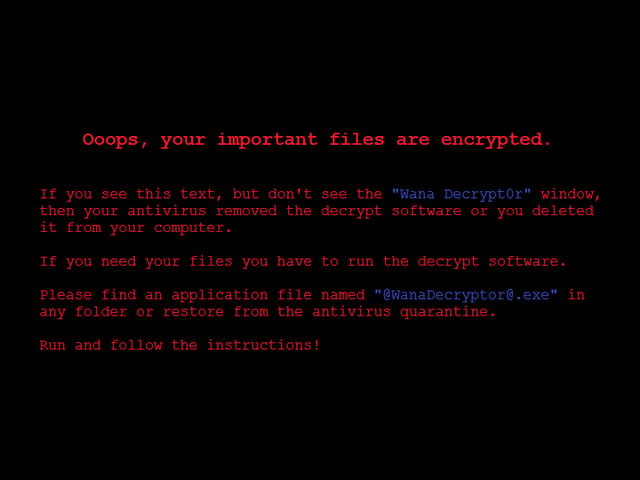

WannaCry — программа-вымогатель, которая шифрует все файлы на компьютере, присваивая им расширения .WNCRY. В итоге все файлы оказываются заблокированы, а для возвращения доступа к информации, вирус требует выкуп в размере 300$ за ключ расшифровки. Как правило, жертвы видят одно из следующих сообщений.

Первая версия вируса была обнаружена нами еще в феврале. Сейчас программа-вымогатель, заботливо переведенная на 28 языков, распространяется огромными темпами. Уже к воскресенью вирус был обнаружен в 104 странах, большая часть атак (57%) пришлась на Россию.

Опасность WanaCryptor состоит в том, что заразиться им можно, не выполняя никаких потенциально опасных действий. Если вы не открываете подозрительные вложения, не переходите неизвестным ссылкам, не устанавливаете пиратское ПО или не предоставляете те либо иные права сторонним файлам, вы все равно рискуете стать жертвой этого вируса.

Как распространяется WannaCry?

Глобальное распространение осуществляется при помощи эксплойта EternalBlue (MS17-010), использующего уязвимость в службе SMB операционной системы Windows.

Данный эксплойт был разработан Агентством национальной безопасности США и месяцем ранее опубликован в открытом доступе группировкой ShadowBrokers, которая украла его у хакеров из Equation Group, подозревающихся в связях с АНБ.

После инфицирования компьютера вирус распространяется на другие уязвимые устройства в локальной сети, тем самым представляя огромную опасность для крупных предприятий.

Windows устранила уязвимость в службе SMB еще 14 марта этого года, выпустив обновление безопасности для актуальных ОС. А в выходные корпорация экстренно выпустила патчи даже для Windows XP, которая не поддерживается компаний уже около трех лет. Если обновление безопасности установлено, удаленно получить доступ к компьютеру и установить вирус не получится, однако, патч не спасет вас от программы-вымогателя, если вы сами запустите ее.

Как не стать жертвой вируса-вымогателя WannaCry?

Убедитесь, что у вас установлены последние обновления безопасности Windows, которые закрывают уязвимости, используемые вирусом.

Не открывайте подозрительные вложения электронной почты и ссылки в Интернете. Распространители программ-вымогателей часто используют методы социальной инженерии, чтобы обманом заставлять людей скачивать вирусы.

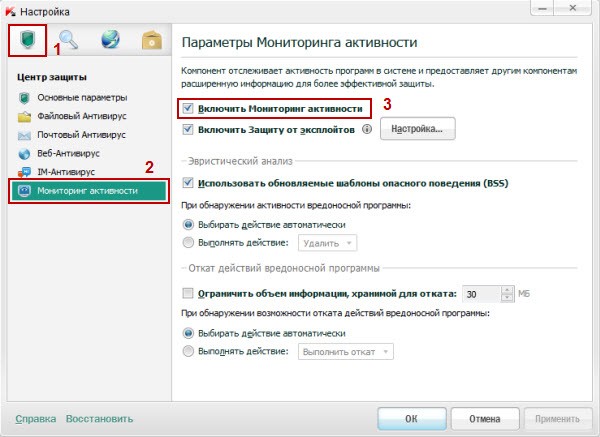

Установите качественное антивирусное решение. Антивирус Avast успешно обнаруживает и блокирует все известные виды вируса WanaCrypt0r. Наш Экран поведения анализирует нетипичное поведение всех программ на предмет скрытого вредоносного кода. А функция CyberCapture способна обнаруживать еще новые неизвестные киберугрозы.

Сразу же отключайте любое зараженное устройство. Не забудьте вынуть кабели для подключения к Интернету и выключить Wi-Fi: подобные типы вредоносного ПО не упускают возможностей для распространения и по локальной сети. Не дайте злоумышленникам шанс найти и заразить остальные устройства.

Регулярно выполняйте правильное резервное копирование своих данных. Если у вас будет возможность восстановить данные из резервных копий, ущерб от шифрования окажется не столь велик. Храните резервные копии данных удаленно, иначе они могут также быть заблокированы вирусом.

Следите за нашими новостями в социальных сетях ВКонтакте, Одноклассники, Facebook и Twitter.

Зачем мне это читать?

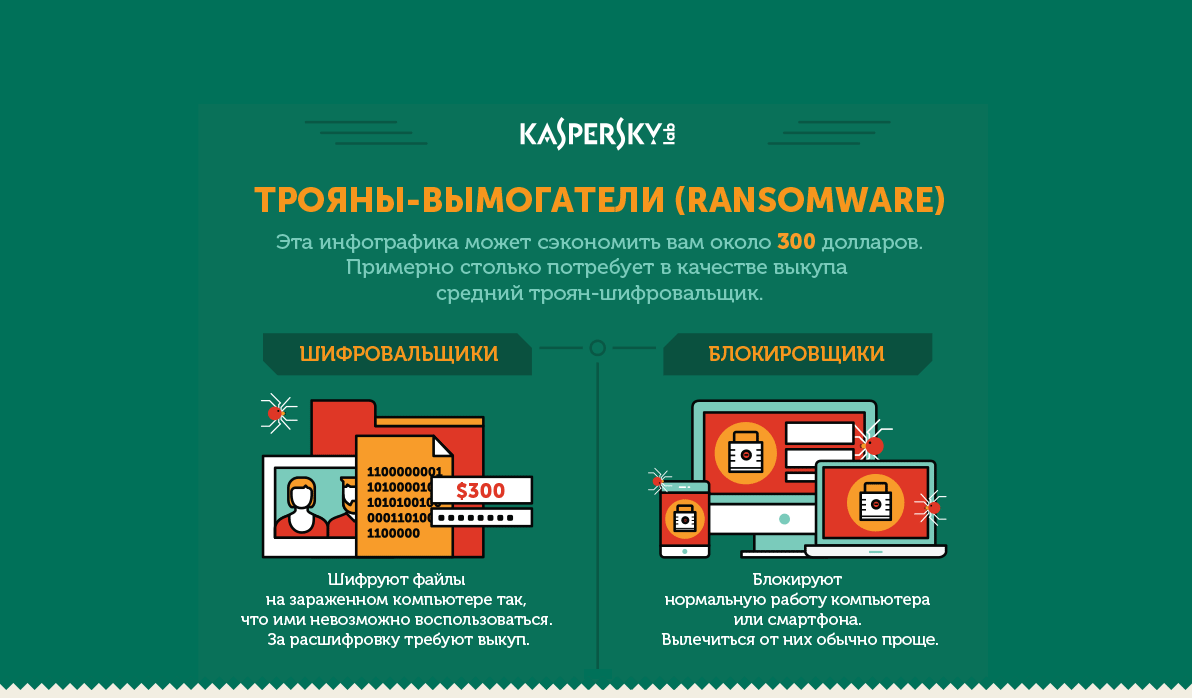

Что такое вирусы вымогатели (ransomware)?

Это зловредные программы, которые требуют выкуп за восстановление работоспособности компьютера или смартфона. Они делятся на два типа.

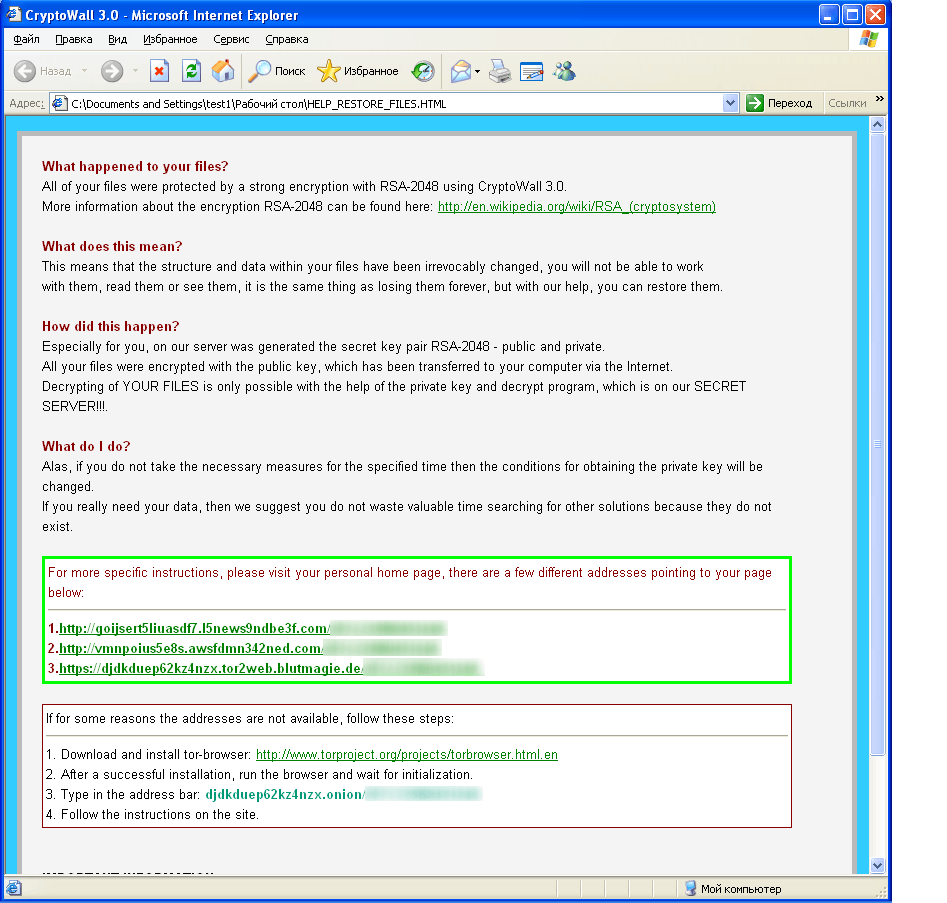

Первая группа этих программ шифрует файлы так, что ими нельзя воспользоваться, пока не расшифруешь. А за расшифровку они требуют деньги. Таких вымогателей называют шифровальщиками (cryptor, crypto ransomware) — и они самые опасные.

Другая группа зловредов — блокировщики (blocker) — просто блокирует нормальную работу компьютера или смартфона. От них вылечиться обычно проще.

Сколько денег требуют шифровальщики в качестве выкупа?

Можно расшифровать зараженные файлы без выкупа?

Иногда да, но далеко не всегда. Большинство современных шифровальщиков используют стойкие криптоалгоритмы. Это значит, что расшифровкой можно безуспешно заниматься долгие годы.

Порой злоумышленники допускают ошибки в реализации шифрования, или же правоохранительным органам удается изъять сервера преступников с криптографическими ключами. В этом случае у экспертов получается создать утилиту для расшифровки.

Как платят выкуп?

Обычно с помощью криптовалюты — биткойнов. Это такая хитрая электронная наличность, которую невозможно подделать. История транзакций видна всем, а вот отследить, кто хозяин кошелька, очень сложно. Именно из-за этого злоумышленники и предпочитают биткойны. Меньше шансов, что застукает полиция.

Некоторые вымогатели используют анонимные интернет-кошельки или даже вовсе платежи на номер мобильного телефона. Самый экстравагантный способ на нашей памяти — когда злоумышленники принимали выкуп исключительно карточками iTunes номиналом $50.

Как на мой компьютер могут попасть вымогатели?

Cамый распространенный способ — через электронную почту. Вымогатели обычно прикидываются каким-нибудь полезным вложением — срочным счетом на оплату, интересной статьей или бесплатной программой. Открыв такое вложение, вы запускаете на компьютер зловреда.

Можно подцепить вымогателя и просто просматривая интернет-сайты, даже не запуская при этом никаких файлов. Для захвата контроля над системой вымогатели используют ошибки в коде операционной системы, браузера или какой-нибудь другой установленной на компьютере программы. Поэтому очень важно не забывать устанавливать обновления ПО и операционной системы (кстати, эту задачу можно поручить Kaspersky Internet Security или Kaspersky Total Security — последние версии умеют это делать автоматически).

Некоторые вымогатели умеют распространяться с помощью локальной сети. Стоит такому трояну попасть на один компьютер, как он попытается заразить все остальные машины в вашей домашней сети или локальной сети организации. Но это совсем экзотический вариант.

Разумеется, есть и более тривиальные сценарии заражения. Скачал торрент, запустил файл… и все, приехали.

Каких файлов стоит опасаться?

Самая подозрительная категория — это исполняемые файлы (расширения EXE или SCR), а также скрипты Visual Basic или JavaScript (расширения VBS и JS). Нередко для маскировки эти файлы упакованы в архивы (ZIP или RAR).

Вторая категория повышенной опасности — документы MS Office (DOC, DOCX, XLS, XLSX, PPT и тому подобные). Опасность в них представляют встроенные программы, написанные с помощью макрокоманд MS Office. Если при открытии офисного файла вас просят разрешить выполнение макрокоманд, три раза подумайте, стоит ли это делать.

Если не кликать по чему попало и не лазить по интернет-помойкам, то не заразишься?

У меня Mac. Для них же нет вымогателей?

Есть. Например, пользователей Mac успешно атаковал троянец-вымогатель KeRanger, сумевший вклиниться в официальную сборку популярного торрент-клиента Transmission.

Наши эксперты считают, что со временем вымогателей для устройств Apple будет все больше и больше. Более того, поскольку сами устройства дорогие, то злоумышленники не постесняются требовать с их владельцев более солидные суммы выкупа.

Есть вымогатели и для Linux. В общем, ни одна из популярных систем от этой заразы не избавлена.

А я с телефона. Мне не страшны шифровальщики?

Еще как страшно. Для аппаратов на Android есть как шифровальщики, так и блокировщики. Последние на смартфонах даже более распространены. На компьютере от них можно избавиться, просто переставив жесткий диск в другой системный блок и удалив зловреда, а вот из смартфона память так просто не достанешь. Так что антивирус на смартфоне — это совсем не блажь.

Что, даже для iPhone есть вымогатели?

Как можно понять, что подцепил вирус шифровальщик?

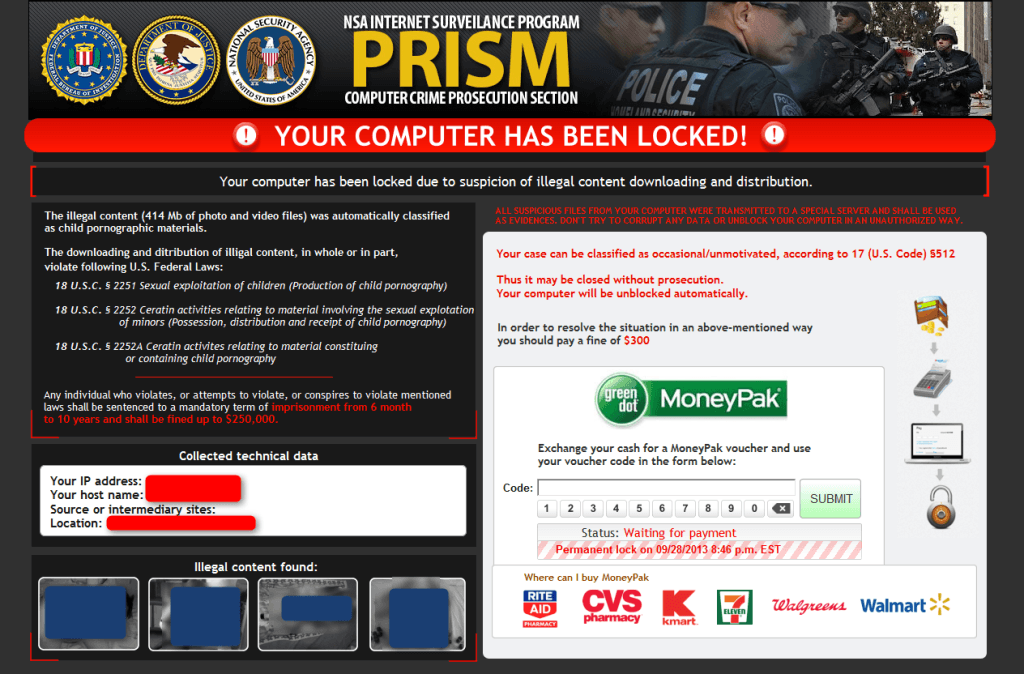

Шифровальщик непременно расскажет вам об этом сам. Вот так:

А блокировщики делают это как-нибудь так:

Самые известные шифровальщики, кто они?

Как вылечить компьютер, если я подцепил вымогателя?

От троянов-блокировщиков хорошо помогает бесплатная программа Kaspersky WindowsUnlocker.

С шифровальщиками бороться сложнее. Сначала нужно ликвидировать заразу — для этого лучше всего использовать антивирус. Если нет платного, то можно скачать бесплатную пробную версию с ограниченным сроком действия, для лечения этого будет достаточно.

Следующий этап — восстановление зашифрованных файлов.

Если есть резервная копия, то проще всего восстановить файлы из нее.

Декрипторы выпускают и другие антивирусные компании. Только не скачивайте такие программы с сомнительных сайтов — запросто подхватите еще какую-нибудь заразу. Если подходящей утилиты нет, то остается единственный способ — заплатить мошенникам и получить от них ключ для расшифровки. Но не советуем это делать.

Почему не стоит платить выкуп?

Во-первых, нет никаких гарантий, что файлы к вам вернутся, — верить киберпреступникам на слово нельзя. Например, вымогатель Ranscam в принципе не подразумевает возможности восстановить файлы — он их сразу же удаляет безвозвратно, а потом требует выкуп якобы за восстановление, которое уже невозможно.

Во-вторых, не стоит поддерживать преступный бизнес.

Я нашел нужный декриптор, но он не помогает. Что делать?

Вирусописатели быстро реагируют на появление утилит для расшифровки, выпуская новые версии зловредов. Это такая постоянная игра в кошки-мышки. Так что, увы, здесь тоже никаких гарантий. Но и мы не дремлем и постоянно обновляем наши утилиты. Заходите на этой сайт периодически и, возможно, мы найдем для вас лечение.

Как остановить заражение шифровальщиком, если вовремя заметил угрозу?

В теории можно успеть вовремя выключить компьютер, вынуть из него жесткий диск, вставить в другой компьютер и с помощью антивируса избавиться от шифровальщика. Но на практике вовремя заметить появление шифровальщика очень сложно или вовсе невозможно — они практически никак не проявляют себя, пока не зашифруют все интересовавшие их файлы, и только тогда выводят страницу с требованием выкупа.

А если я делаю бэкапы, я в безопасности?

Скорее всего, да, но 100% защиты они все равно не дают. Представьте ситуацию: вы настроили на компьютере своей бабушки создание автоматических резервных копий раз в три дня. На компьютер проник шифровальщик, все зашифровал, но бабушка не поняла его грозных требований. Через неделю вы приезжаете и… в бэкапах только зашифрованные файлы. Тем не менее делать бэкапы все равно очень важно и нужно, но ограничиваться этим не стоит.

Антивируса достаточно, чтобы не заразиться?

Во многом это зависит от новизны зловреда. Если его сигнатуры еще не добавлены в антивирусные базы, то поймать такого трояна можно, только на лету анализируя его действия. Пытается вредить — значит, сразу блокируем.

В дополнение к этому Kaspersky Total Security позволяет автоматизировать резервное копирование файлов. Даже если что-то вдруг пойдет совсем не так, вы сможете восстановить важные данные из бэкапов.

Можно что-то настроить на компьютере, чтобы защититься от вируса шифровальщика?

а) Во-первых, обязательно поставьте антивирус. Но мы об этом уже говорили.

б) В браузерах можно отключить выполнение скриптов, поскольку их часто используют злоумышленники. Подробности о том, как лучше настроить браузеры Chrome и Firefox, можно прочитать на нашем блоге.

Установите Kaspersky Internet Security,

чтобы уберечь свой компьютер от вымогателей

Читайте также: