Как определить входящие через ватсап вирусы

Смартфон основателя Amazon Джеффа Безоса оказался взломан через WhatsApp. Пересланный файл оказался заражён, и вирус получил доступ к данным на мобильном устройстве бизнесмена. Подобных случаев масса. Лайф вспоминает о самых частых и рассказывает, как избежать взлома и сохранить личные данные и деньги на карте при себе.

Не переходите по ссылкам от сомнительных источников

Типичная история: хакер присылает в мессенджеры, соцсети или по СМС сообщение со ссылкой. При переходе по ней автоматически загружается вредоносное программное обеспечение — и смартфон оказывается заражён.

Этот вирус может передавать данные или записывать экран. Так вы легко лишитесь аккаунта в соцсети или денег на банковской карте.

К счастью, компания Google знает о проблеме и частично её решила. Разработчики ограничили доступ браузеров к хранилищу и по умолчанию запретили скачивание файлов из всех источников, кроме Google Play. Когда вы переходите по ссылке, система может запросить доступ к хранилищу, тогда вирус будет установлен на смартфон. Если при переходе по ссылке у вас появляется подобный запрос, отклоняйте его.

То же самое с файлами в мессенджерах

Смартфон американского миллиардера Джеффа Безоса был взломан с помощью сообщения в мессенджере WhatsApp от принца Саудовской Аравии Мухаммеда ибн Салмана. По словам издания The Guardian, сообщение от принца содержало вредоносный файл, который позволил злоумышленникам проникнуть в смартфон главы Amazon.

В этом случае защититься сложнее. Мессенджеру нужно предоставить доступ к хранилищу для возможности самому загружать файлы. Важно придерживаться двух правил: не скачивать документы от неизвестных адресатов и ограничить автоматическую загрузку файлов. В версии приложения WhatsApp для Android зайдите в "Настройки" —> "Данные и хранилище" —> "Автозагрузка медиа". Мессенджер может сам загружать четыре вида файлов: фото, видео, аудио и документы. Чтобы обезопасить себя от взлома, убедитесь, что последние не скачиваются автоматически.

Если вам пишет арабский принц, будьте внимательны вдвое. Говорят, что журналиста из Саудовской Аравии заманили в смертельную ловушку именно благодаря тому, что был инфицирован смартфон Безоса. Правда это или нет, не знаем, но на всякий случай относитесь с подозрением к сообщениям от принцев. Даже за полцарства, даже за коня.

Следите за тем, к чему есть доступ у приложений

Создатель софта для цифровой безопасности Avast исследовал активность приложений-фонариков для Android и обнаружил злоупотребление разрешениями к использованию данных и функций смартфонов.

Приложения могут запрашивать доступ к функциям и данным, которые им не нужны. Для работы фонарика необходим доступ разве что к фотовспышке, при этом приложение запрашивает доступ к контактам, микрофону или памяти. Эти данные могут быть переданы третьим лицам: в лучшем случае рекламодателю, в худшем — злоумышленникам для взлома.

Не разрешайте приложениям доступ к данным и функциям, которые ему не нужны. Google добавила такую функцию в Android 6 Marshmallow. После скачивания приложения, когда вы запускаете его в первый раз, оно запрашивает доступ к нужным ему данным и функциям смартфона.

Права приложения можно ограничить в настройках. Разработчики позволяют пользователям контролировать доступ приложений к использованию данных и функций смартфона.

На чистом Android это работает так. Пройдите по пути "Настройки" —> "Приложения и уведомления" —> "Все приложения".

Ставьте двухфакторную аутентификацию

В конце этого года несколько российских бизнесменов столкнулись со взломом своих аккаунтов в "Телеграме". Group-IB выяснила, что атаки происходили по одному сценарию: пользователю приходило сообщение от сервисного канала "Телеграма" с кодом подтверждения, который пользователь не запрашивал. После этого на телефон жертвы приходило сообщение с кодом активации — и почти сразу в сервисный канал "Телеграма" приходило уведомление о том, что в аккаунт был произведён вход с нового устройства. В качестве решения проблемы и усиления защиты специалисты порекомендовали установить двухфакторную аутентификацию.

Если эта функция активирована, система запрашивает данные для входа в аккаунт двух разных типов. В случае с "Телеграмом" это будет пароль. В других случаях наоборот — пользователя по умолчанию просят ввести пароль, а код приходит дополнительно.

Это повышает безопасность аккаунта. Перехватить СМС-сообщение с кодом будет недостаточно, нужно ещё и подобрать пароль. И наоборот — если хакер знал ваш пароль, войти в систему не получится без перехвата сообщения со специальным кодом.

После масштабного сбоя в WhatsApp, который произошел 17.05.2017 г. из-за массированной атаки вируса WannaCry мы публикуем рекомендации для защиты от вредоносных программ в популярном мессенджере.

Будучи самым популярным приложением для обмена мгновенными сообщениями, вы вправе ожидать, что WhatsApp будет регулярно обновляться, добавляя новые функции. Конечно, новое обновление будет на днях, и оно предложит пользователям несколько новых функций, которые позволят сделать данное приложение еще более полезным.

В обновленной версии есть одно ключевое обновление, которое точно будет невероятно популярным: возможность отправлять файлы в текстовом сообщении.

Обмен файлами и документами в WhatsApp

Для некоторых людей приложения для обмена мгновенными сообщениями почти полностью заменяют электронную почту. Когда они хотят пообщаться со своими друзьями, быстрое текстовое сообщение в WhatsApp позволяет им контактировать практически мгновенно.

Однако иногда вам необходимо кому-то отправить документ или, может быть, электронный билет и т.п. Но до сих пор для этого вам приходилось открывать электронную почту, чтобы отправить эти файлы.

Чтобы облегчить жизнь своим пользователям, WhatsApp сейчас тестирует функцию обмена файлами, которая позволит людям отправлять документы друг другу, используя платформу для обмена сообщениями. Правда, тут есть ряд ограничений (такие, как размер файла), но в большинстве случаев пользователям крайне недостает именно этой функции.

Не ждите когда вас взломают!

Как оставаться в безопасности WhatsApp

Электронная почта – это один из наиболее эффективных методов для доставки вредоносных программ потенциальным жертвам, чтобы обманным путем заставить их установить эти зловреды. Благодаря новой функции обмена файлами в WhatsApp, крайне высока вероятность того, чтобы кибер-преступники начнут обращать свое внимание на то, как они могли бы использовать это приложение для доставки вредоносных программ на телефоны людей.

Поскольку новая функция WhatsApp позволяет вам отправлять любые виды файлов, то опасностей для пользователей становится значительно больше, особенно для пользователей смартфонов с Android. Кибер-престпники смогут отправлять своим жертвам файлы APK (Android Package Kit).

APK – это полноценное приложение, которое может быть установлено и запущено на смартфоне с Android. А это означает, что хакерам не требуется делать что-либо слишком заумное после того, как данный файл будет доставлен своей жертве: им достаточно будет только убедить вас запустить данное приложение хотя бы раз. После этого вредоносная программа уже будет в состоянии осуществлять кражу данных, при этом вы можете и не заметить, что на устройстве происходит что-то неладное.

К счастью, техники, используемые для защиты от вредоносных программ в WhatsApp, очень похожи на те, что вы уже используете (должны использовать) для своей электронной почты.

Вам никогда не следует открывать вложения или файлы, которые были отправлены вам кем-то, кого вы не знаете. Если неизвестный контакт отправил вам сообщение, то быстренько удалите вложения. Если сообщение реальное и было отправлено без злого умысла, то отправитель сможет без проблем отправить вам это сообщение еще раз позже.

Хорошо разработанные вредоносные программы имеют возможность запускать себя сразу же после того, как они были получены в WhatsApp. Чтобы предотвратить самостоятельную установку вредоносных приложений на ваш телефон и дальнейшую кражу с него критически важной информации, вам следует установить решение безопасности.

Антивирусная программа будет проверять входящие сообщения и файлы и предупреждать вас о том, если зараженное приложение пытается установиться. После этого вы сможете удалить вредоносную программу прежде, чем она сможет причинить вред вашему устройству.

К СЧАСТЬЮ, ВЫ МОЖЕТЕ ЗАЩИТИТЬ ВАШ СМАРТФОН ПРЯМО СЕЙЧАС ЕЩЕ ДО ВЫХОДА НОВОЙ ВЕРСИИ WHATSAPP.

Жульничество с WhatsApp вирусами и аферы

WhatsApp вирус — это тип программного обеспечения, созданный для использования пользователями приложения WhatsApp. Само само оригинальное приложение НЕ является вирусом, но его имя или платформа могут использоваться злонамеренными сторонними лицами для манипулирования ничего не подозревающих жертв на загрузку Trojan или отказа от их конфиденциальной информации.

Как правило, эти программы устанавливаются в качестве дополнительных компонентов на зараженном устройстве; поэтому недостаточно просто удалить WhatsApp с компьютера, чтобы решить проблему.

WhatsApp — популярное приложение для обмена бесплатными сообщениями, совместимое с “iPhone”, “Android”, “BlackBerry”, “Windows” и другими мобильными операционными системами. В настоящее время его пользовательская база данных насчитывает более 1,2 миллиарда пользователей , поэтому неудивительно, что мошенники и создатели вредоносных программ изобретают способы извлечь выгоду из этого.

Изъяны безопасноти в программном коде, не помогают ситуации.

В начале этого года исследователь Калифорнийского университета Тобиас Боалтер обнаружил бэкдор, который позволил несанкционированный и неконтролируемый доступ к приложению. Эта уязвимость позволила расшифровать безопасное сквозное шифрование сообщений, позволяя хакерам читать разговоры жертв .

Конечно, недостаток был быстро исправлен, но могут ли быть какие-то гарантии, что это не повторится в будущем? Даже если WhatsApp справляется с проблемами безопасности, существует множество других способов использования приложения для вредоносных целей.

В этой статье мы представим некоторые из существующих в настоящее время угроз, попытаемся определить, как они попадают на устройства, и, наконец, обсудить варианты удаления WhatsApp вирусов. Если вы являетесь пользователем Android, вы также сможете найти полезную информацию в руководстве по устранению вирусов Android.

WhatsApp вирус приходит в разных образах и размерах. На картинке выше вы можете видеть пару примеров вируса.

Версии WhatsApp вируса:

GhostCtrl — это троян, который может маскироваться как множество различных программ, включая WhatsApp. После установки, поддельное приложение WhatsApp возьмет на себя управление устройством. Затем хакеры могут собирать любую информацию, которую они хотят, будь то журналы вызовов, текстовые сообщения, номера в списке контактов, местоположение GPS телефона или историю просмотра веб-страниц.

Вдобавок ко всему, у GhostCtrl есть возможность включить/отключить микрофон и камеру телефона, это означает, что вас можно просматривать как в онлайн, так и в реальной жизни.

Поддельное приложение выглядит как обычное приложение WhatsApp. Таким образом, его может быть трудно обнаружить. Поэтому, вы всегда должны загружать приложения только из авторитетных источников.

Если вы получили голосовое сообщение от WhatsApp в своей почте, скорее всего, вас атакуют мошенники. Название темы таких спам-писем говорят “Пропущенное голосовое сообщение”, в то время как само письмо содержит сфабрикованную информацию о том, когда сообщение было получено, и ссылку для его воспроизведения.

К сожалению, нажатие кнопки “Воспроизвести” не приведет вас никуда, кроме вредоносного веб-сайта, где преступники попытаются обмануть вас на установку вредоносных программ, таких как Browser 6.5.

Такие программы обычно заражены вымогателем или подобными вирусами, так что вы должны быть максимально осторожны!

Это очередная схема обмана, созданная чтобы обманывать пользователей на загрузку вредоносного ПО, замаскированного как новая функция WhatsApp.

В частности, мошенники распространяли сообщения, призывающие жертв обновлять свои аккаунты до версии премиум-класса WhatsApp Gold. Проблема в том, что такой версии не существует.

Когда пользователи нажимают на ссылку, указанную в сообщении, она немедленно перенаправляет их на вредоносные сайты и подвергает пользователей риску заражения их устройств.

Подобно ранее упомянутой афере, WhatsApp trial service нацелен отправлять жертвам поддельные сообщения, в которых утверждается, что их однолетняя версия WhatsApp истекла, и что пользователь должен подписаться на ее продление.

Чтобы заставить пользователей подключиться к этому фиктивному предложению, мошенники поощряют жертв подключаться к “клиентскому порталу” и подписаться, используя данные для входа в WhatsApp.

Затем жертв просят предоставить свои банковские реквизиты для покупки ежемесячной или ежегодной подписки на услугу.

Разумеется, представленная информация попадает в руки хакеров, которые могут взимать с вас огромные суммы денег за те услуги, которых не существуют.

Распространение Smartphone вируса

Существует множество различных способов заражения WhatsApp вирусом:

- Вы можете щелкнуть на зараженное объявление или ссылку во время просмотра веб-страницы

- Загрузить вредоносное приложение из неофициальных источников

- Получить вредоносную ссылку внутри самого приложения WhatsApp

- Получать спам-сообщение электронной почты, что содержит вредоносную ссылку

Чтобы оставаться в безопасности, вам нужно научиться более скептически относиться к вещам. Не торопитесь нажимать на подозрительные ссылки, избегайте тенистых объявлений, будьте осторожны при открытии вложений электронной почты и помните, что WhatsApp никогда не свяжется с вами за пределами приложения. Если они это сделают, скорее всего, это мошенничество.

Удаление WhatsApp вируса:

В зависимости от типа вируса вам может потребоваться использовать различные методы для удаления WhatsApp вируса с вашего устройства.

В некоторых случаях может быть достаточно для устранения паразита использовать антивирусное программного обеспечения, такое как Reimage Reimage Cleaner Intego , в то время как для устранения других вредоносных программ вы должны быть готовы к задачам по труднее. Возможно, вам придется восстановить настройки телефона по умолчанию или переустановить приложение для полного удаления вируса WhatsApp.

Ознакомьтесь с полезными советами по удалению паразита в руководстве по устранению Android вируса на нашем сайте.

Вы можете устранить повреждения вируса с помощью Reimage Reimage Cleaner Intego . SpyHunter 5 Combo Cleaner and Malwarebytes рекомендуются для обнаружения потенциально нежелательных программ и вирусов со всеми их файлами и записями реестра, связанными с ними.

Есть 2 метода, при помощи которых аккаунт оказывается взломан:

- хакерская атака, использующая уязвимости в программном коде WhatsApp;

- вход в настройки телефона без ведома владельца и дальнейшее создание удаленного доступа к переписке.

Особенностью мессенджера является технология сквозного шифрования. Сообщения отправляются на сервер уже в в закодированном виде и расшифровываются только на устройстве получателя. Разработчики уверяют, что этот способ передачи гарантирует безопасность данных и сводит риски взлома к минимуму.

Но еще в апреле 2016 г. в приложении было найдено уязвимое место, позволяющее менять ключ шифрования без ведома владельца телефона. Этот изъян дает возможность совершать хакерские взломы через смену ключа и последующий перехват сообщений во время доставки. Владеющая мессенджером социальная сеть Facebook в лице директора Марка Цукерберга заявила, что такая уязвимость была намеренно создана по требованию спецслужб для облегчения борьбы с терроризмом.

В январе 2019 г. вышла новая версия приложения с ослабленным шифрованием. Итог – защита личных данных ухудшилась, а поменять ключ удаленно теперь стало проще. Пользователи отреагировали активным переходом в Telegram как альтернативное приложение с более надежным шифром.

Однако наиболее частый метод взлома происходит через завладение телефоном без ведома хозяина. Например, у ревнивого мужа возникло желание прочитать переписку своей второй половины.

Операция легко производится, если устройство разблокировано:

- Злоумышленник незаметно заходит в приложение.

- Нажимает на три точки и выбирает вкладку WhatsApp web.

- Выбирает QR-код.

- Заходит с компьютера на сайт мессенджера и сканирует код.

- Вся переписка WhatsApp оказывается на экране и попадает в чужие руки.

Как защитить аккаунт WhatsApp от чтения посторонними лицами

Первое, что нужно сделать в данной ситуации, – проверить телефон. На вкладке WhatsApp web в настройках приложения отражены подключения с других устройств, если таковые были – показывается операционная система, браузер и время входа. Нужно выбрать опцию выхода со всех устройств.

Чтобы посторонние люди больше не смогли зайти в телефон, необходимо сделать блокировку экрана – по отпечатку пальца, с помощью пароля либо графического ключа. После этого можно заняться безопасностью в опциях WhatsApp.

В настройках мессенджера нужно сделать следующее:

Удаление и повторная установка WhatsApp

В некоторых случаях рекомендуется полная переустановка приложения. Перед началом имеет смысл сделать резервную копию архива с сообщениями – после инсталляции ее можно будет загрузить обратно на устройство.

Также необходимо прописать запрет на установку приложений из неизвестных источников и ни в коем случае не открывать подозрительные ссылки в сообщениях, особенно с незнакомых номеров.

Как узнать прочитано ли сообщение в WhatsApp

- отправленное письмо отмечается одной серой галочкой;

- доставленное – двумя;

- прочитанный собеседником текст светится уже двумя синими значками.

В некоторых случаях схема не работает – чаще это случается при плохой связи либо занесении человека в черный список контактов.

Как скрыть, что вы прочитали сообщение

Некоторым пользователям трудно понять, как можно видеть переписку, но формально сохранять ее непрочитанной из соображений конфиденциальности. Ответ прост – достаточно зайти в раздел приложений, выбрать WhatsApp и разрешить показ уведомлений поверх экрана блокировки.

В этом случае всплывающие сообщения видны, но остаются непрочитанными до тех пор, пока не будут открыты в самом приложении. Если же экран разблокирован, то текст письма можно увидеть в уведомлениях, но по этой же схеме оставить непросмотренным в мессенджере.

Павел Дуров заявил, что всем нужно срочно удалить WhatsApp со смартфонов и других устройств.

Действительно, к безопасности и конфиденциальности этого мессенджера давно скопилось много вопросов. Соберём всю важную информацию по этой теме, чтобы вы знали, какие опасности могут поджидать в самом популярном мессенджере.

Разбираемся, что не так с WhatsApp.

Павел Дуров заявил: WhatsApp – это троян

WhatsApp не только не защищает ваши сообщения WhatsApp – это приложение постоянно используется в качестве трояна для слежки за фото и сообщениями, которые не относятся к WhatsApp. Зачем им [разработчикам] это делать? Facebook был частью программ слежки задолго до того, как купил WhatsApp.

Разработчик Telegram подчеркнул: все баги, которые находят в WhatsApp, идеально подходят для слежки за пользователями. А если вспомнить утиный тест (если оно выглядит как утка, плавает как утка и крякает как утка, то это, вероятно, и есть утка), то от приложения действительно хочется избавиться.

По словам Дурова, “Facebook и WhatsApp делились практически всем с теми, кто утверждал, что работает на правительство”. Ой.

Израильтяне добились впечатляющих успехов во взломе WhatsApp

В мае 2019 года эксперты по кибербезопасности нашли в системе голосовых звонков WhatsApp дыру, которую использовали для слежки за активистами. Работало это и на Android, и на iOS.

Вредонос разработала израильская компания NSO Group. Он позволял установить на смартфон с WhatsApp шпионские приложения.

Чтобы взломать смартфон, хакеры просто звонили жертве по WhatsApp. Приложение автоматически принимало звонок – без ведома владельца! Затем на смартфон загружали шпионское ПО для кражи данных. Записи о звонках удалялись, чтобы никто ничего не заподозрил.

В WhatsApp проблему признали. Разработчики сравнили код вредоноса с другими разработками NSO Group и пришли к выводу, что почерк действительно один и тот же. Затем они за четыре дня разработали патч безопасности и попросили всех пользователей (1,5 млрд человек, на минуточку!) установить его.

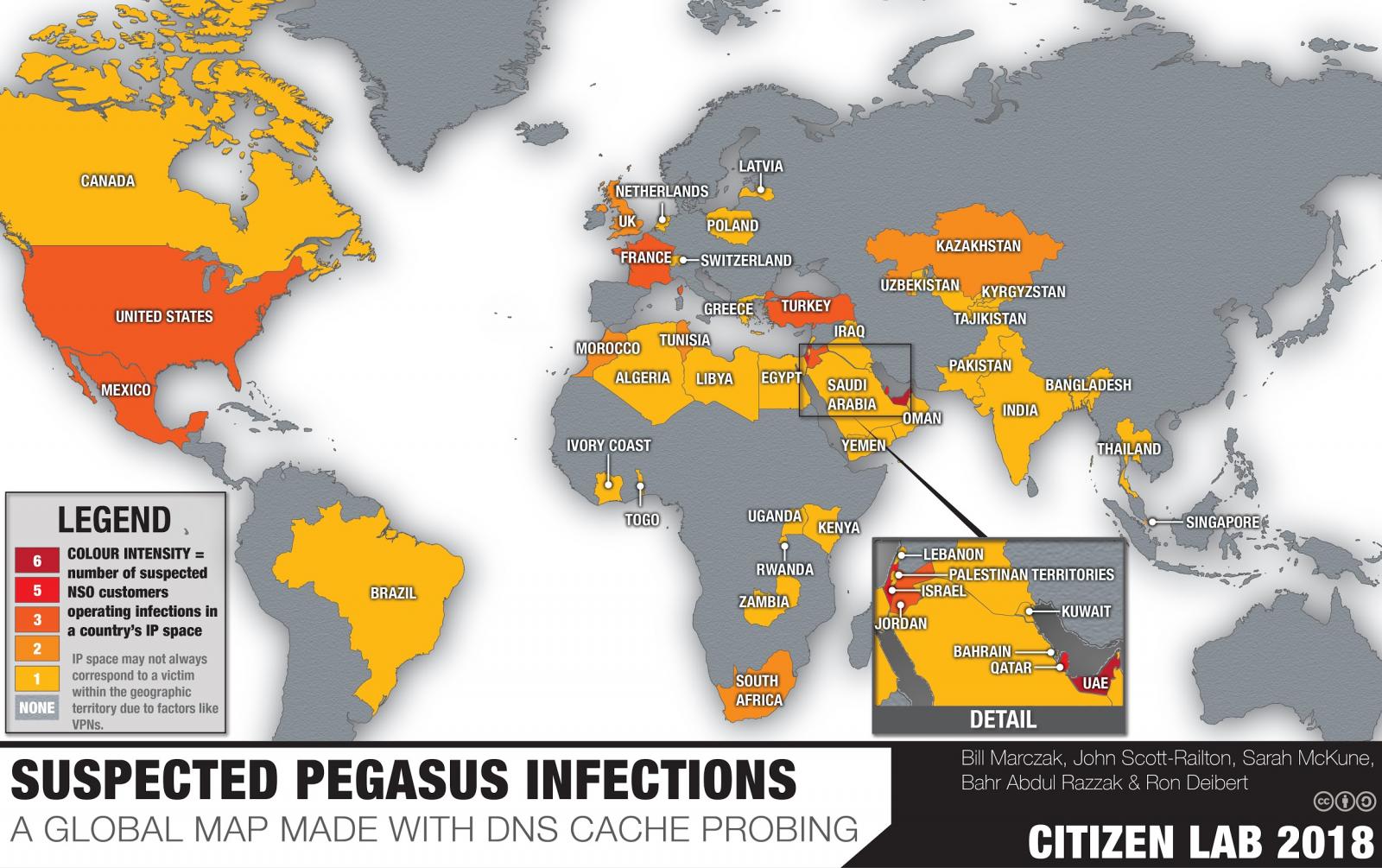

На чем зарабатывает израильская NSO Group?

Главный продукт компании – Pegasus. Это софт, который способен включать камеру и микрофон смартфона, просматривать e-mail и сообщения, собирать данные о геолокации.

Основные заказчики Pegasus – спецслужбы Среднего Востока, США, Западной Европы и других регионов. Формально софт используют с подачи правительства, чтобы противостоять терроризму и предотвращать преступления.

Когда о проблеме с WhatsApp стало известно всем, в NSO Group развели руками. Дескать, мы проверяем всех клиентов и расследуем случаи злоупотребления. Не мы охотимся за правозащитниками, а значит, мы ни в чем не виноваты и ничего не нарушили.

Сколько стоит Pegasus, неизвестно. Саму NSO Group оценивают в 1 млрд долларов.

Забавно другое: после выхода патча адвокат из Лондона заявил об атаке, похожей на использование софта NSO Group. Он защищал саудовского диссидента и мексиканских журналистов, которых ранее также атаковали с применением того же софта.

Но получить данные со смартфона адвоката не удалось. Значит, патч всё-таки работает.

Адвокат также помог жертвам атаки подать в суд на NSO Group. Он заявил, что разработчики должны разделить ответственность за взлом со своими клиентами.

Так как NSO Group экспортировала ПО за границу, предъявило претензии и Министерство обороны Израиля. Но юристы убеждены: в министерстве и раньше знали о возможностях Pegasus, так что это показательное выступление.

Как устроен WhatsApp, вообще неизвестно

WhatsApp – мессенджер с закрытым исходным кодом. В целом для коммерческих приложений это нормально. Но продукты с открытым исходным кодом внушают больше доверия.

В WhatsApp вы не можете посмотреть, чем новая версия отличается от предшественницы. Не можете проанализировать код и найти бэкдоры.

Специалисты ищут уязвимости в WhatsApp, исходя из поведения готового продукта. Это не дает увидеть полной картины.

Более того: разработчики WhatsApp обфусцируют код. Его специально запутывают, чтобы усложнить анализ.

Скорее всего, это сделано по требованию спецслужб. От WhatsApp и материнской компании Facebook могли потребовать оставить в ПО бэкдоры. И если компании отправили приказ ФБР о неразглашении (так называемый Gag order), Цукерберг даже общественности пожаловаться не может.

WhatsApp был изначально полон дыр в безопасности

Создатели WhatsApp Брайан Эктон (слева) и Ян Кум

Создатели WhatsApp заявляли, что “безопасность у него в ДНК”. Но всё оказалось с точностью наоборот.

Например, в 2011-2012 годах доступ к вашей переписке в WhatsApp могли получить даже мобильные провайдеры и администраторы Wi-Fi точек. Ключи шифрования одно время можно было подменить прямо в чате. Вряд ли тестировщики компании этого не замечали.

Когда внедрили стандартное шифрование, ключи сделали доступными некоторым правительствам. Но резервные копии данных, которые настойчиво предлагали сохранять в облаке, никто не шифровал.

Сквозное шифрование, которое интегрировали в апреле 2016 года и которое используется сегодня, тоже не спасает от кражи данных. Например, разработчики признали, что бекапы на Google Drive загружали без шифрования.

Да, метаданные разговоров мессенджер тоже передавал властям. Из них можно понять, когда и с кем вы общались.

А ещё в 2013 году исследователи установили, что WhatsApp копировал все мобильные номера телефонов из адресной книги на свои сервера. Формально чтобы показать, кто из них уже установил WhatsApp. Реально… с этими данными можно было сделать что угодно.

На сервера WhatsApp попали и номера пользователей, которые не устанавливали приложение. К тому же при отправке использовалась ненадежная схема. Расшифровать данные даже на домашнем ноутбуке можно за три минуты.

Возможность взлома WhatsApp доказали на высшем уровне

Расследование в отношении Пола Манафорта, руководителя предвыборной кампании Дональда Трампа и советника беглого украинского президента Януковича, подтверждает, что мессенджер полон сюрпризов. Сообщения Манафорта в WhatsApp достали из iCloud.

Вероятно, Apple предоставила ФБР доступ к iCloud политика по решению суда.

А WhatsApp пришлось передать ключи шифрования, и это позволило агентам прочитать переписку Манафорта. В итоге его признали виновным по нескольким обвинениям и посадили на семь с половиной лет.

Основатели мессенджера перестали верить в WhatsApp

Facebook купил WhatsApp в феврале 2014 года за 22 млрд долларов. В сентябре 2017 года сооснователь WhatsApp Брайан Эктон покинул компанию В апреле 2018-го Ян Борисович Кум сделал то же самое – из-за сомнений в приватности данных пользователей.

В марте, после скандала с Cambridge Analytica, Эктон призвал удалить Facebook и другие продукты компании. Он также заявил: Facebook неохотно согласился на оконечное шифрование в WhatsApp.

Действительно: если компания признала, что годами хранила сотни миллионов паролей от Instagram в виде простого текста (. ), то от неё всего можно ожидать. Данные были доступны 2 тыс. разработчиков. Мог ли кто-то слить эти данные? Риторический вопрос.

Эктон также выразил сожаление о том, что согласился на сделку с Facebook:

Я продал приватность своих пользователей за большую выгоду. Я сделал выбор и пошел на уступки. И мне приходится жить с этим каждый день.

Эктон добавил: что происходит с шифрованием в WhatsApp после продажи, неизвестно. Как-то не верится, что его резко улучшили.

Через WhatsApp прямо сейчас могут красть ваши данные

Новый громкий скандал с WhatsApp начался 3 октября. Уязвимость угрожает WhatsApp (версии до 2.19.244) на Android, начиная с 8 версии.

Работает это так:

- Хакер отправляет жертве GIF-файл: как документ или просто в чате, если злоумышленник в контакт-листе жертвы. Во втором случае GIF даже автоматически загрузится.

- Когда жертва захочет отправить кому-нибудь медиафайл, она нажмет на значок со скрепкой и откроет галерею для выбора файла.

- WhatsApp показывает в галерее превью медиафайлов. Это послужит триггером и запустит вредонос.

- Profit! Теперь хакер может запускать на смартфоне жертвы произвольный код.

В WhatsApp 2.19.244 проблему решили.

Но 14 ноября эксперты нашли ещё одну дыру (и в Facebook её признали). Баг есть в WhatsApp до 2.19.274 для Android и в iOS-версии до 2.19.100.

Разработчики раскрыли не слишком много подробностей. Лишь отметили, что уязвимость связана с тем, как WhatsApp анализирует метадату mp4-видеофайлов.

Если баг эксплуатировать, можно добиться выполнения на смартфоне произвольного кода или отказа обслуживания (когда гаджетом нельзя будет пользоваться).

Если вы ещё не обновились, самое время.

А что с самим Telegram

У мессенджера Дурова с безопасностью тоже всё не очень гладко. Вот здесь мы разбирались, в чем дело.

Если вкратце, то в Telegram тоже используется сквозное шифрование. В приватных чатах Telegram ключи действительно есть только у участников, в обычных (облачных) ключ теоретически может получить кто угодно.

Сквозное шифрование в Telegram не раз обходили. Да и другие уязвимости обнаруживали. Например, и в WhatsApp, и в Telegram можно было скрыть вредоносный код в изображении и отправить жертве, а затем получить полный доступ к её аккаунту.

И вообще: в сентябре эксперт Дирай Мишра обнаружил, что удаленные в Telegram файлы остаются на устройстве после того, как вы нажимаете в чате кнопку “Удалить для всех”. Так что если вы по ошибке перешлете свои нюдсы боссу, а потом сразу удалите их, босс всё равно сможет сколько угодно их рассматривать. Фото сохранятся у него в папке на смартфоне при получении. Да и хакеры смогут получить доступ к файлам на устройстве.

В Telegram признали проблему. За найденный баг Мишре выплатили 2500 евро в рамках программы bug bounty.

В WhatsApp есть такая же фича. И она работает как надо.

Что ж, программы пишут люди. А люди ошибаются. Чаще, чем нам хотелось бы.

Разница только в том, что WhatsApp сотрудничает с властями, а Telegram утверждает, что не сотрудничает.

Что теперь делать?

Если WhatsApp у вас – только для списков продуктов и школьных чатов, в целом можно не волноваться. Но конфиденциальную информацию и нюдсы через него передавать не стоит.

Telegram все же безопаснее WhatsApp. А Signal, пожалуй, безопаснее Telegram.

Есть ещё Wire, Threema и другие продукты. Но абсолютно безопасных мессенджеров не существует.

Читайте также: