Как отправить вирус по сылкой

Случаются такие дни, когда охота насорить кому-нибудь скрытно, или же вы решили создать вирус, который будет красть данные, любые данные. Вообразим себя злыми хакерами, которые решили начать действовать. Давайте познаем это необъятное искусство.

Определение вируса

История компьютерных вирусов берет свое начало в 1983 году, когда Фред Коэн использовал его впервые.

Вирус - это вредоносный код, он направлен на захват управления вашими файлами, настройками. Создает копии самого себя, всячески захламляет персональный компьютер пользователя. Некоторые можно обнаружить сразу, когда другие скрываются в системе и паразитируют в ней. Часто их передача происходит с помощью сайтов, где размещен пиратский контент, порно-сайтов и других. Бывает, скачивание вирусов происходит при желании скачать мод или чит. Довольно просто распространить вирус, если у вас готова вирусная ссылка.

Методы воздействия вредоносных программ

К компьютерным вирусам относится множество вредоносных программ, однако не все они способны к "размножению":

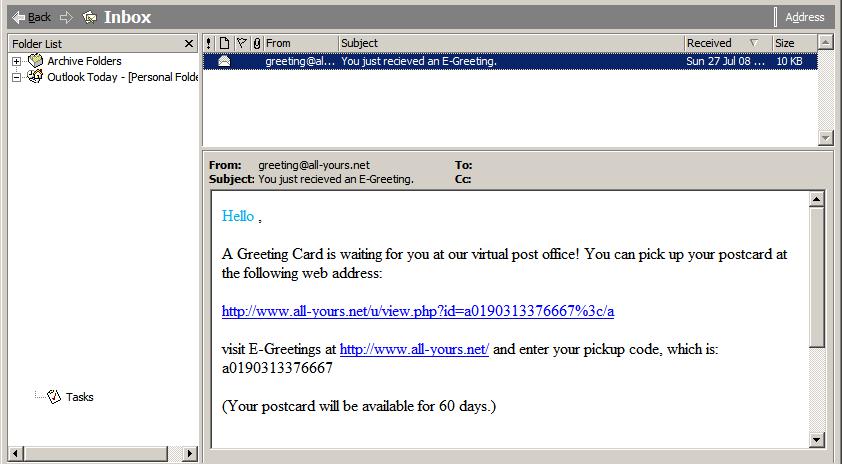

- Черви. Заражают файлы на компьютере, это могут быть любые файлы, начиная от .exe и заканчивая загрузочными секторами. Передаются через чаты, программы для общения типа Skype, icq, через электронную почту.

- Троянские кони, или трояны. Лишены самостоятельной способности распространяться: они попадают на компьютер жертвы благодаря их авторам и третьим лицам.

- Руткит. Сборка различных программных утилит при проникновении на компьютер жертвы получает права суперпользователя, речь про UNIX-системы. Представляет собой многофункциональное средство для "заметания следов" при вторжении в систему с помощью снифферов, сканеров, кейлоггеров, троянских приложений. Способны заразить устройство на операционной системе Microsoft Windows. Захватывают таблицы вызовов и их функций, методы использования драйверов.

- Вымогатели. Такие вредоносные программы препятствуют входу пользователя на устройство путем принуждения к выкупу. Последние крупные события, связанные с программами-вымогателями, - WannaCry, Petya, Cerber, Cryptoblocker и Locky. Все они требовали за возвращение доступа в систему криптовалюту биткоин.

- Кейлоггер. Следит за вводом логинов и паролей на клавиатуре. Фиксирует все нажатия, а затем отсылает журнал действий на удаленный сервер, после чего злоумышленник использует эти данные на свое усмотрение.

- Снифферы. Анализирует данные с сетевой карты, записывает логи с помощью прослушивания, подключения сниффера при разрыве канала, ответвления сниффером копии трафика, а также через анализ побочных электромагнитных излучений, атак на канальном или сетевом уровне.

- Ботнет, или зомби-сети. Такая сеть представляет собой множество компьютеров, образующих одну сеть и зараженных вредоносной программой для получения доступа хакеру или иному злоумышленнику.

- Эксплойты. Этот вид вредоносного программного обеспечения может быть полезным для пиратов, ведь эксплойты вызываются ошибками в процессе разработки программного обеспечения. Так злоумышленник получает доступ к программе, а дальше и к системе пользователя, если так задумал хакер. У них есть отдельная классификация по уязвимостям: нулевой день, DoS, спуфинг или XXS.

Пути распространения

Вредоносный контент может попасть на устройство разными способами:

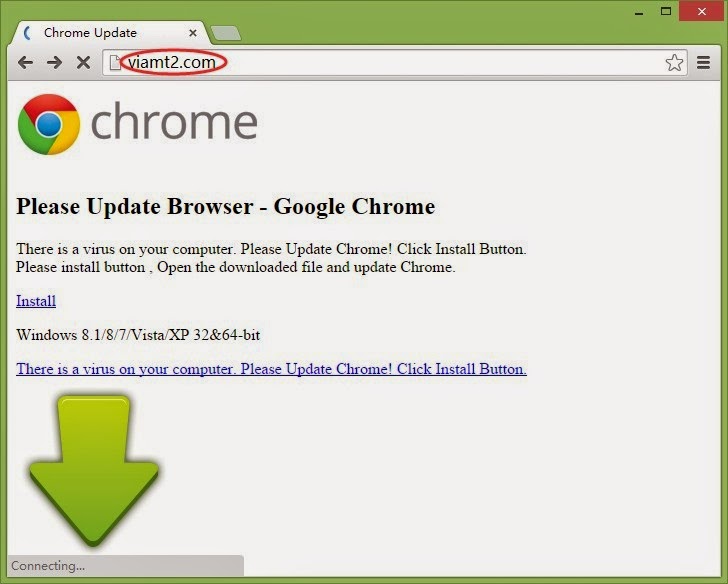

- Вирусная ссылка.

- Доступ к серверу или локальной сети, по которой будет проходить распространение вредоносного приложения.

- Выполнение программы, зараженной вирусом.

- Работа с приложениями пакета Microsoft Office, когда с помощью макровирусов документов вирус распространяется по всему персональному компьютеру пользователя.

- Просмотр вложений, пришедших с сообщениями электронной почты, а они оказались с инфицированными программами и документами.

- Запуск операционной системы с зараженного системного диска.

- Установка на компьютер заранее зараженной операционной системы.

Где могут прятаться вирусы

Когда вирусная ссылка сделана, а вы запустили программу, которая начинает скрытую работу на персональном компьютере, то некоторые вирусы и другие вредоносные программы способны на сокрытие своих данных в системе или в исполняемых файлах, расширение которых может быть следующего типа:

- .com, .exe - вы скачали какую-то программу, а там оказался вирус;

- .bat - командные файлы, содержащие определенные алгоритмы для операционной системы;

- .vbs - файлы программы на языке Visual Basic for Application;

- .scr - файлы программ скринсейверов, которые крадут данные с экрана устройства;

- .sys - файлы драйверов;

- .dll, .lib, .obj - файлы библиотек;

- .doc - документ Microsoft Word;

- .xls - документ Microsoft Excel;

- .mdb - документ Microsoft Access;

- .ppt - документ Power Point;

- .dot - шаблон приложений пакетам Microsoft Office.

Признаки

Любое заболевание или заражение протекает в скрытой фазе или в открытой, этот принцип присущ и вредоносному программному обеспечению:

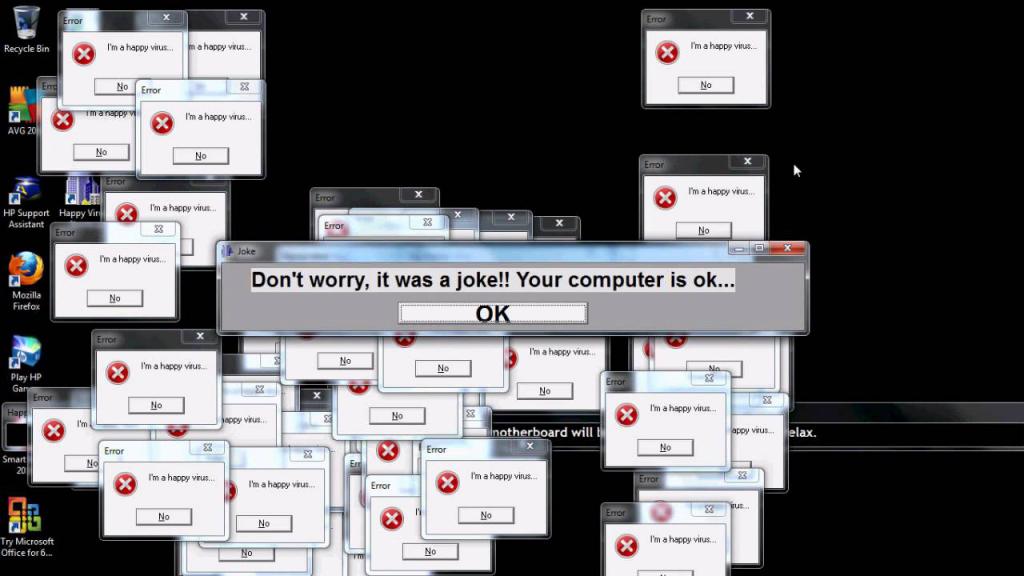

- Устройство начало работать со сбоями, программы, которые работали раньше хорошо, вдруг стали тормозить или вылетать.

- Медленная работа устройства.

- Проблема с запуском операционной системы.

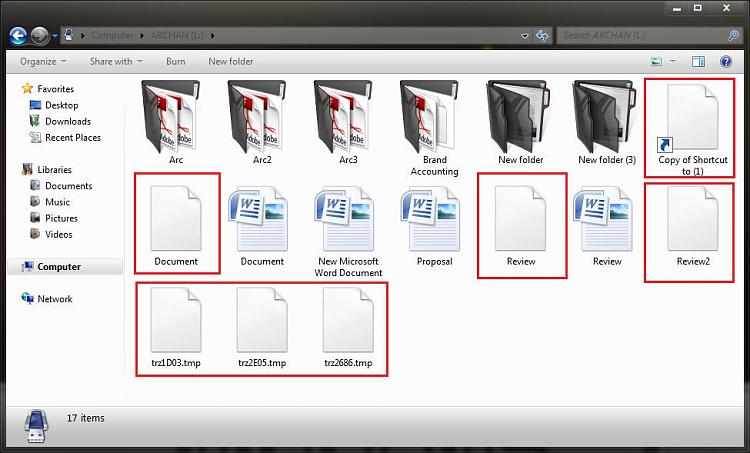

- Исчезновение файлов и каталогов или изменение их содержимого.

- Содержимое файла подвергается изменению.

- Изменение времени модификации файлов. Можно заметить, если в папке используется вид "список", или вы посмотрите на свойство элемента.

- Увеличение или уменьшение количества файлов на диске, и впоследствии увеличение или уменьшение объема доступной памяти.

- Оперативной памяти становится меньше из-за работы посторонних сервисов и программ.

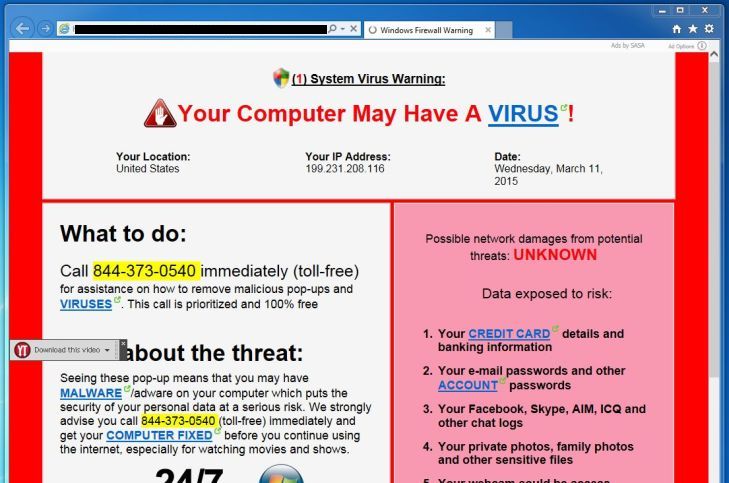

- Показ шокирующих или иных изображений на экране без вмешательства пользователя.

- Странные звуковые сигналы.

Методы защиты

Самое время подумать о способах защиты от вторжения:

- Программные методы. К ним относятся антивирусы, файрволлы и другое защитное ПО.

- Аппаратные методы. Защита от постороннего вмешательства к портам или файлам устройства, непосредственно при доступе к "железу".

- Организационные методы защиты. Это дополнительные меры для сотрудников и иных лиц, которые могут иметь доступ к системе.

Как найти список вирусных ссылок? Благодаря Интернету можно скачать сервисы, например, от Dr.Web. Или воспользоваться специальным сервисом для показа всех возможных вредных ссылок. Там есть список на вирусные ссылки. Остается выбрать наиболее подходящий вариант.

Вирусная ссылка

Не забывайте, что использование вирусных программ преследуется по закону!

Приступаем к самому главному действию - к созданию вирусных ссылок и выяснению способов их распространения.

- Выбираем операционную систему для атаки. Чаще это - Microsoft Windows, так как она распространена больше, чем остальные системы, особенно если речь зашла о старых версиях. К тому же многие пользователи не обновляют операционные системы, оставляя их уязвимыми к атакам.

- Выбираем способ распространения. Как создать вирусную ссылку, которая не будет распространяться? Никак. Для этого можно запаковать ее в исполняющий файл, макрос в Microsoft Office, веб-скрипт.

- Узнать слабое место для атаки. Совет: если пользователь скачивает пиратский софт, обычно он выключает антивирус или не обращает на это внимания из-за наличия таблетки в репаке, так что это еще один способ для проникновения.

- Определяем функционал вашего вируса. Вы можете просто проверить антивирус на способность обнаружить ваш вирус, или же использовать вредоносную программу в более масштабных целях типа удаления файлов, просмотра сообщений и других действий.

- Для того чтобы что-то написать, придется выбрать язык. Язык можно использовать любой, а то и несколько, но в большей мере используется язык C и C++, для макровирусов есть Microsoft Office. Разобраться можно с помощью уроков в Интернете. Visual Basic - это среда разработки.

- Время для создания. На это может уйти много времени. Не забудьте о способах сокрытия вируса от антивирусных программ, иначе вашу программу быстро найдут и обезвредят. Не факт, что вы кому-то сильно навредите, так что спите спокойно. Однако помните, что за любой зловредный софт нужно нести ответственность! Узнайте больше о полиморфном коде.

- Посмотрите методы сокрытия кода.

- Проверьте вирус на работоспособность в виртуальной машине.

- Загрузите его в сеть и ждите первых "клиентов".

Вирусная ссылка для телефона создается примерно так же, но с устройствами на iOS придется помучиться, так как там хорошая система защиты, в отличие от "Андроида". Однако в последних версиях удалось поправить многие дыры в системе защиты. Не забывайте, что есть еще старые устройства, а зная "любовь" к созданию новых версий у сторонних разработчиков, большая часть андроид-устройств подвержена опасности.

Позже, перед сном, ко мне забралась идея, как это сделать. Идея заключалась в вирусной ссылке, которую получат почти все пользователи сети.

Проснувшись утром и попив кофе, я начал реализовывать эту идею. Для многих уже давно не секрет, что для выполнения запросов от имени пользователя в VK API, нужно иметь его access_token. Но! На самом сайте этого ключа не требуется, чтобы просто протестировать. Перед началом создания этого Супер вируса, я хотел просто проверить его работоспособность.

Для теста и использовал метод friends.add и в поле user_id прописал свой id. Выполнив это действие, адресная строка изменится, на что-то вроде этого:

Эту ссылку я сократил через vk.cc и оставил в комментариях к двум популярным группам с заманчивым описанием. Через полчаса у меня уже было 100 подписчиков (было бы больше, но мой комментарий удалили, а меня забанили). После этого, я стал уверен, что это сработает и приступил к его созданию.

Вконтакте ограничивает доступ к API от одного IP интервалом в 5 секунд, чтобы сервер не перегружался. И для решения проблемы с частыми запросами они создали метод execute. Этот метод позволяет вызывать несколько методов одновременно с сохранением алгоритма, чем я и воспользовался.

На создание вируса у меня ушли примерно сутки, так как встретил пару преград. Об этом чуть позже. Вирус должен был работать так:

Получив ссылку, я радостно пошел протестировать на своем фейковом профиле. Но не тут-то было. Перейдя по ссылке, мне выдало ошибку 12: Синтаксическая ошибка. Не ожидалось символа &. Здесь и начались мои преграды.

Как оказалось, сервер для защиты от XML переводит все знаки. И знак двойных кавычек " просто переводился в & quotes; а консоль

выдавала ошибку. Одинарные кавычки не переводятся, но их он не примет, так как синтаксис от JSON.

Так как это моя первая попытка работы с уязвимостью (как и этот пост) на это у меня ушло чуть дольше времени. Первые пять часов ушли на то, чтобы понять, что ключи можно передавать и без кавычек, и цифры писать в кавычках тоже не обязательно. Т.е. можно так:

Для решения последней проблемы я подумал использовать регулярные выражения или что-то вроде, для замены числа 0 в строку. Сам я только начинающий web разработчик и не знал, как это делать, и задал вопрос на тостере. Получив два нужных мне ответа с разными путями решений, сразу же решил использовать их. И тут снова проблема…

ВКонтакте API — это не JavaScript и не поддерживает его функции вроде replace() или toString(). Да и вообще ничего не поддерживает из JS, кроме var, return, while, if, else, массивов и операторов сравнения.

Ушло очень много времени, пока я думал, как мне решить эту проблему. Стало поздно и я пошел спать. Перед сном, меня опять озарила грандиозная идея с решением этой проблемы.

Снова утро. Попив свою дозу утреннего кофе первым делом я приступил к продолжению своего вируса.

Решение было довольно простым. Ведь передавая числа или переменные из методов, необязательно писать их в кавычках.

Для меня понадобился мой фейковый профиль. Там я сделал два разных поста с такими текстами:

- Смотри /* ссылка */

- hints

Всё, что мне требовалось, это получить эти записи и записать в переменные, что я и сделал. В итоге у меня получился такой код:

Получив ссылку, я проверил его на работоспособность и — ура! Всё работало так, как нужно. С фейковой страницы был отправлен запрос на добавление в друзья и успешно переданы сообщения первым 7 друзьям из рейтинга. Сжав ссылку и поставив его на первый пост, я с довольной улыбкой готовился к Большому Буму!

Чтобы еще и знать, сколько людей перешло по ссылке, я сжал ссылку к php файлу на моем хостинге, который записывал посещение в БД, и переадресовывал к методу с кодом.

Решив посмотреть сколько все же набралось лично на странице, я зашел на сайт и вижу целых 3 новых подписчика! Не сказать, что я не был удивлен. Я ничего не понимал… В базе было более 5000 строк, где почти все имели индивидуальный IP, а подписчиков всего 3. Я начал думать, что я на самом деле не такой умный, кое себя считал 2 минут назад, и что от таких махинации у ВК уже есть защита. С такими мыслями я ушел грустить.

Прошло уже 2 дня. Перед тем, как идти спать, я решил проверить свой сайт. Заглянув в базу данных, и ради интереса посмотрел таблицу для записи статистики. Там уже набралось более 25 000 посещении по вирусной ссылке, а подписчиков стало меньше, т.к. отписались еще и те, которые для меня были тестом еще в начале.

Сразу скакнув из кровати, я решил исправить это быстро, чтобы к утру было уже более десяток тысяч подписчиков. После внесении изменении в php файле переадресации, я ушел спать с довольными мыслями завтрашнем дне.

Наступает утро и я проверяю свой профиль, даже не попив свой кофе. Ура! Подписчиков стало меньше…

Я снова был крайне удивлен. Всё же должно работать. На сей раз я решил проверить работоспособность ссылки на настоящем профиле. Удалив код, удаления сообщения, я перешел по сгенерированной ссылке. Оказывается эту уязвимость разработчики уже закрыли. Код в адресные строке по переходу уже не срабатывал

Я не знаю, как они сами до этого догадались. Я тут гений! То ли и до них дошло сообщение, то ли один из знакомых программистов втайне рассказал об уязвимости, чтобы там ни было я об этом никогда не узнаю.

Я всё равно был рад, так как я впервые смог найти уязвимость в большой сети. Может другим это обычное дело, но для меня это было чем-то особенным.

Данная статья не подлежит комментированию, поскольку её автор ещё не является полноправным участником сообщества. Вы сможете связаться с автором только после того, как он получит приглашение от кого-либо из участников сообщества. До этого момента его username будет скрыт псевдонимом.

(Просто перенёс в блог…)

В свете последней эпидемии мобильных вирусов, атакующих смартфоны на Android…

И так, внимайте те, кто безалаберно отнёсся к безопасности и получив сообщение (пусть даже и от знакомого номера — а именно ТАК! действует вирус, рассылает сообщения по всей контактной книжке) и таки ткнул! в ссылку.

И не важно, что там в тексте — "посмотри как мы классно выглядим", "штраф! оплатите своевременно!", "судебное решение", "вы продаёте?", "получи скидку!" и т.д.

Всё это — социальная инженерия! Попытка заинтересовать, отвлечь, запудрить мозги и добиться ОДНОГО — ЗАСТАВИТЬ НАЖАТЬ НА ССЫЛКУ! Это ПЕРВЫЙ рубеж.

Но ткнуть в ссылку МАЛО! Нужен подключенный интернет — мобильный или wifi, не важно. Скачивается файл.

И тут у вас есть шанс! Файл, хоть и называется что-то типа photo_3802, но имеет расширение APK! а совсем не JPG! Это ВТОРОЙ рубеж.

Т.е. это не картинка, а ПРИЛОЖЕНИЕ! Программа, если так понятней. И она попросится УСТАНОВИТЬСЯ!

Это ТРЕТИЙ рубеж! Потому что в политике безопасности по умолчанию стоит запрет на установку приложений из неизвестных источников. И при попытке установки приложения слитого не через Play Market система ругнётся и скажет, что это запрещено! Ноооо. если хооочешь… ;) то можно разрешить! Это ЧЕТВЁРТЫЙ рубеж.

Ведь у некоторых "галочка" уже стоит — ставили репаки программ или игрушки сломанные и забыли отключить.

А антивирус — не установлен. ИИИИИИИ! БАХ! Вирус уже в системе!

Всё это предистория… я объяснил КАК ПОПАДАЕТ вирус. Теперь попробуем его прибить

Что же получится, если вирус запустится?

Неееее! Не САМ! Это ВЫ! его САМОСТОЯТЕЛЬНО ЗАПУСТИЛИ! Да-да-да! Винить, кроме собственной глупости некого.

Перестают открываться настройки, выпрыгивает какое-нибудь сообщение, мешающее нажимать иконки на экране… к счёту вдруг оказываются приписаны платные услуги и деньги стремительно улетают в неизвестном направлении! под раздачу могут попасть и банковские карты! Вообщем всё зависит от версии вируса. Последний, который попался — работал даже в "безопасном режиме"!

Ну а теперь будет ЛЕЧИТЬ! Если есть wi-fi — симку лучше вынуть.

У Samsung-ов, например, что бы запустить смартфон в безопасном режиме нужно при загрузке удерживать кнопку "Vol-" (громкость минус) — на экране должна появиться надпись "безопасный режим". Это практически как в Windows — загрузка системы с использованием минимума драйверов и отключением программ из автозагрузки.

Для других моделей смартфонов ищем информацию в интернете. Иногда этого бывает достаточно, что бы зайти в настройки/диспетчер приложений и удалить "незванного гостя". Назывался он что-то типа "ММС сообщение", "ММС послание"… но могут быть и другие названия. Вся прелесть задумки автора вируса в том, что он не лезет глубоко в систему, не получает root-доступ, а ставится на уровне приложений пользователя! Поэтому работает без проблем на версиях Android от 5 до 8. (из тех, что попадались МНЕ)

Но этот момент нам и поможет! Пытаемся загрузиться в безопасном режиме — быстро лезем в настройки, приложения и ищем упомянутое название среди приложений пользователя. Тыкаем в него в списке, УДАЛИТЬ, ОК!

Как ни странно — чем тормознее смартфон, тем больше шансов успеть!

Антивирусы "газись" скачивать даёт, но запуск глушит. Особо не дёргаемся по этому поводу.

Новый вирь кусается! Да-да! гадёныш… Он умудряется грузиться даже в безопасном режиме!

И при попытке удалить приложение вылетает сообщение, которое перекрывает нужные кнопки. Пытаемся его согнать, вызывая список запущенных приложений и прибивая приложение с сообщением.

Конечная цель — удалить приложение, которое мешается! Получилось? Отлично!

Что? Не получилось? Окошко опять появляется быстрее, чем вы успеваете нажать кнопку "удалить"?

Рррррр! Переходим к новой фазе! В настройки попасть не получается

Вирусу, что бы жить и пакостить нужОн интернет. Поэтому он мобильный интернет и через wifi НЕ ОТРУБАЕТ.

Видел версию, которая мешала вводить пароль к wifI, но даже там удалось его набрать, чуть помаявшить.

Т.е. у смартфона есть интернет! Заходим в Play Market и ищем приложение по строчке "systemapp remover"

Самое первое в выдаче наверняка будет "менеджер приложений (ROOT)" от Jumobile. Его и ставим.

По умолчанию оно открывает именно список системных приложений. В левом верхнем углу жмём стрелку "назад", выбирает "приложения пользователя" и ищем "газись". Есть возможность отсортировать по дате установки приложения. Тоже будет подспорьем в поиске "новоприбывшего".

Ставим галочку справа от названия и жмём кнопку "удалить" слева внизу. И тут начинается игра "чьё кунг-фу быстрее". Не шучу! Вирус продолжает противодействовать и пытается быстро закрыть сообщение о подтверждении удаления!

Напоминаю, конечная задача — прибить "незванного гостя"!

"Ловкость рук и никакого мошенства!" (с) Акопян

Финальная фаза: вирус удалён из приложений (иногда их может быть НЕСКОЛЬКО), смарт перезагружен и перестал рассылать "газись" по абонентам и жрать деньги со счёта.

Устанавливаем антивирус. Из моего личного опыта хорошо справляется с ЛЕЧЕНИЕМ и установкой новых вирусов бесплатный "Drweb Lite".

Проводим полное сканирование и прибиваем найденные apk-шки с вирусом, если сохранились. Отключаем в настройках безопасности "устанавливать неподписанные приложения". Выдыхаем.

Если вирь успел подключить платные подписки — звоним и ругаемся с операторами техподдержки мобильного провайдера или лезем проверять в личный кабинет через интернет.

Отмечу особо: антивирь — это НЕ ПА-НА-ЦЕ-Я! ЛЮБОЙ! Хоть платный, хоть бесплатный! Касается любых систем и любых антивирусов.

Автору вируса — спасибо за пополнение бюджета и наработку опыта. Доработка вируса в плане блокировки сторонних диспетчеров приложений ничего не даст — их можно наклепать без счёта. или убить приложение через терминал ADB.

Поймавшим вирус — включайте голову или пользуйте Nokia 3310! Да, я про тот старый "кирпич", а не про новую цветную "погремушку"

С уточняющими вопросами — в комментарии. :) Чем смогу… Коррекция по тексту — принимается.

Пикабушники, привет!

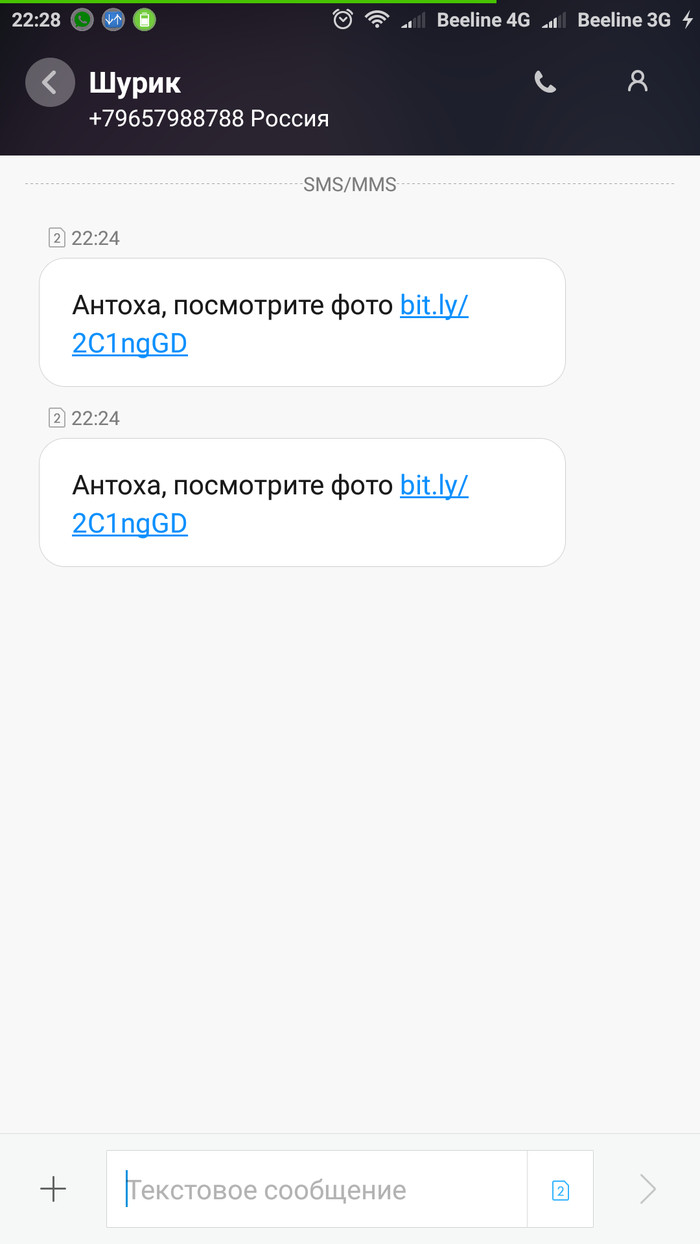

Есть у меня дружбан. Шурик. Так и записан в телефонной книге.

Встретился с ним сегодня по делам. Тут же начал жаловаться. Говорит, что телефон взбесился. Интернет вкл. и выкл. сам. Вторая сим перестала работать. В настройки не залезть, так как они просто не открываются. Короче, с телефоном полный шлак, даже не позвонить. Советую, что последнее ставил, удали. Может, "конфликт" лаунчеров и т.п. Говна в его телефоне было дохуа. Говорит, пришла смс от друга, мол посмотри фото по ссылке. Ну, он и посмотрел. Только ничего не открылось.

Недавно, мне приходят аж две смс от него, Шурика (почему-то на вторую симку, хотя сегодня с ним, кое-как переписывался с первой):

Естественно, я просек тему. Понятное дело, что дозвониться к нему не удастся, звоню его маме. Слышу, на заднем фоне его голос, мол, пилять, не открывайте ссылки. И с ее слов вырисовывается картина: мне, ей, его сестре и ВСЕМ, КТО В ЕГО ТЕЛЕФОННОЙ КНИГЕ, пришла ТАКАЯ ЖЕ смс. Она и говорит, что ей приходит смс, только имя МАМУЛЯ. Как у него в тел. книге. Я у него в тел. книге, как Антоха (см. фото). Сестра- КОРОВА. Ей так и пришло: КОРОВА, посмотрите фото. ссылка. Попутно, Шурик получил "рафаэллок" за "корову". Подруга его мамы, правда прошла по ссылке, но у нее "АйФоня".

Пикабушники!

НИ В КОЕМ СЛУЧАЕ, НИ ПРИ КАКИХ ОБСТОЯТЕЛЬСТВАХ НЕ ОТКРЫВАЙТЕ ССЫЛКИ В СМС, ДАЖЕ ЕСЛИ ОНИ ОТ КОНТАКТА ИЗ ВАШЕЙ ТЕЛЕФОННОЙ КНИГИ. ЧРЕВАТО.

Если, конечно, вы не уверенны, что ссылка нормальная.

Действия вируса остаются загадкой. Но. Если хватанули его, постарайтесь удалить все сторонние браузеры, игры (если за реал играете), приложения банков. Короче, ВСЕ, ЧТО СВЯЗАННО С ДЕНЬГАМИ. ВОССТАНОВИТЬ вы это сможете всегда. Если не получается удалить, телефон выкл. и перепрошить. Почему? У Шурика стоял Dr. Web Mobile. И Dr. Web эту шнягу пропустил. Это не антиреклама, это факт.

И теперь, его новенький Samsung A7, завтра поедет в сервис "обновляться". Естественно, не бесплатно.

Благополучия вам, близким и с Наступающим.

P. S. Текст и фото полностью мои. За ошибки винить телефон.

Может, "некоторым" покажется, что много "воды" в тексте. Но, и кому-то впервые.

Ииииии, записывайте имена в тел. книгу так, чтобы владельцам потом обидно не было))))))

![]()

Вот до чего рутирование доходит и снатие галочек безопаности.

Что бы что то хватануть на андроиде надо пройти 7 кругов ада и 10 предупреждений.

С подпиской в принципе ясно. Зачастую легальное приложение, даже браузер, может отправить платное СМС, а у владельца телефона не создан контентный счет и деньги списываются с основного счета.

Тааак, рут не трогать - это как автомат и обезьяна: рутовать надо тем, кто ЗНАЕТ ЧТО И ЗАЧЕМ, а не просто ради "шоп было".

все верно. один ебанат(по другому не скажешь), сотрудник с работы жены, попросил прошить телефон. я по доброте прошил. Потом он увидел как я при помощи фридома покупаю ништяки в играх. а как?! а что?! грю что для этого нужен рут. Уболтал меня. Получили доступ. И пиздец. как нахуевертил он там. Изначально не мог на плэймаркет зайти. попросил посмотреть. я смотрю, - ошибка странная какая-то. Потом начинаю выяснять. он, пиздюк, полез на 4пда, стянул фридом но не удосужЫлсО прочитать самое основное. о том что нужно останавливать процесс после того как перестал пользоваться прогой. Он попробовал(йобанный дибил) накрутить себе лавэ на онлайн игре. запустил фридом, потом игрушку. стал накручивать, его выкинуло. он не стал лезть во фридом и тормозить процесс а психанул и снес этот фридом нахуй. и вот после этого обратился ко мне. я путем наводящих вопросов понял что он сделал. пытаюсь установить обратно фридом чтобы тормознуть процесс. хуй там. пришлось в очередной раз перешивать. насчет рута послал его нахуй. потом он еще пару раз пытался попросить что-то сделать с телефоном. я сказал что занят. больше всего взбесило что насчет той проблемы он сначала начал рассказывать сказки что это его сын(5 лет) все эти манипуляции делал и потом фридом удалил. йобанный стыд. как так-то можно съезжать на ребенка?!

В том то и проблема, что пользователи игнорируют запрос разрешений и предупреждения.

Как и ожидалось редирект этих ссылок на mms.домен.доменная_зона чтобы ввести юзера в заблуждение. Скорее всего загрузилась какая-нибудь хуйня типа MMS-MTS.apk и Шурик запустил эту хуйню, игнорируя все.

Яндек Браузер не пусти - система безопасности. Касперский тоже в курсе. Отправил адрес докуВебу.

Скорее всего посмотрю сейчас исходный код.

Привет, я в данный момент переписываюсь с мошенником в вк (чуть позже будет пост). Можно что нибудь сделать с его картой киви? Я просто электронными деньгами ни в каком виде не пользуюсь и без понятия как его можно наказать (хотя я понимаю что карта левая).

В киви напиши в техподдержку.

Не могу. Там форма обратной связи, которая требует телефон и номер кошелька, которых у меня нет. В комментах писал уже.

Написал в группу вк, пока молчат.

Укажи свой номер

Номер QIWI Кошелька: [МОЙ ТЕЛ]

Контактный E-mail: [МОЁ МЫЛО]

Тип обращения: Подозрительные СМС/звонки

Версия клиентского ПО: WEB v3.3

Спасибо, но не катит. Я не из РФ, не могу в органы обратиться.

Аккаунт, я так понимаю. кого-то из твоих друзей?

Какой аккаунт? Если ты про ВК, то нет. Общаюсь с ним с фейкового аккаунта.

Смело вали его акк вк.

В смысле валить?) У него тоже явно фейковый. Куча собачек, одна фотка и первый пост на стене 17 декабря.

Ты имеешь в виду в поддержку вк писать?

Да. Пусть новый заводит. Хотя они пачками продаются.

Действия вируса остаются загадкой.

Скоро смс с номера 900 раскроет тебе все тайны

На сосунге сделай так:

1.Полностью выключите устройство.

с 4ки точно есть - подробнее можно на 4пда в теме мобилы узнать. и кстати - баянометр не ругался? а то это уже устаревший развод =)

Да ходят они ещё такие. У меня бабушка даже такие СМСки сразу удаляет, давно уже все учёные.

И да, сброс до заводских бесполезен. Только шить через комп.

Сразу говорю, у кого продукция Apple, их не касается) Нам эти ссылки нипочем)

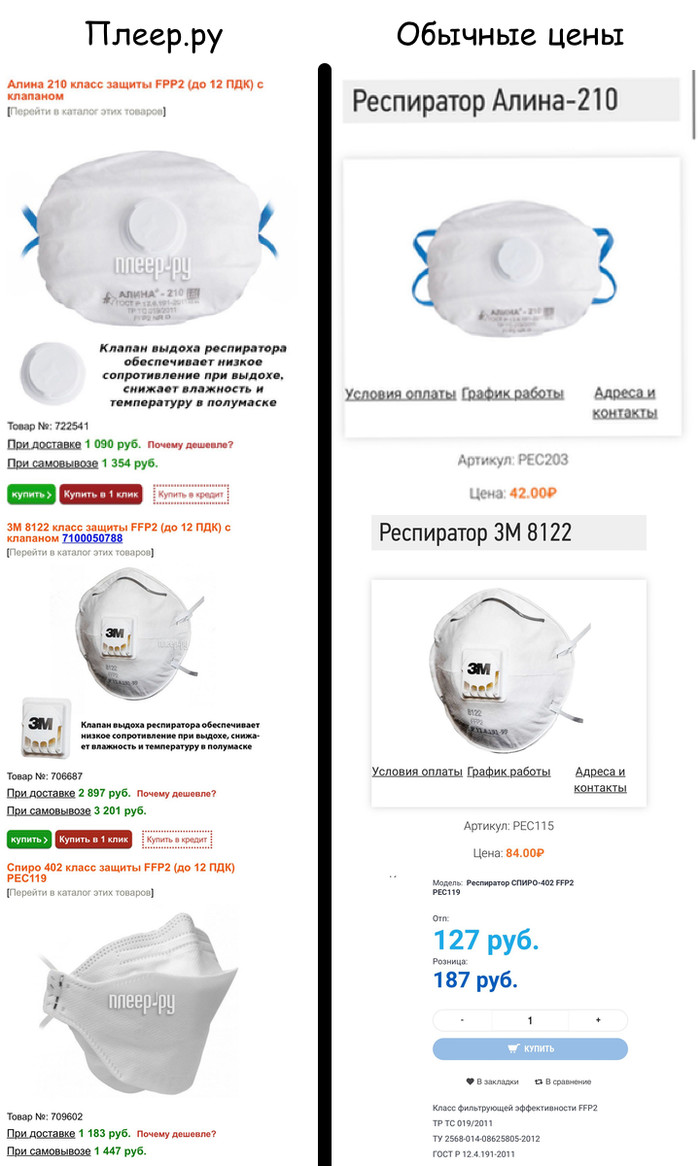

Как наживаться на панике и трагедии для чайников. Пособие от pleer.ru

Прошу поднять в топ по очевидным причинам. 10 комментов для минусов внутри.

Буквально час назад мною было обнаружено то, что заставило меня буквально дрожать от злости. Как всем известно, респираторы, особенно с маркировкой FFP2 и FFP3 гораздо эффективнее мед.масок в плане защиты от инфекции, в том числе COVID-19. Неудивительно, что на них сегодня большой спрос и мало предложения. Тем не менее, всему есть разумные пределы и то, что я вам покажу не является естественным явлением рынка, а скорее всего целенаправленным намерением наживаться на страхах людей в такой тяжелой обстановке.

P.S Прошу простить за плохой фотошоп и возможные логические, орфографические, грамматические и другие ошибки. Как я говорил - пишу в состоянии гнева.

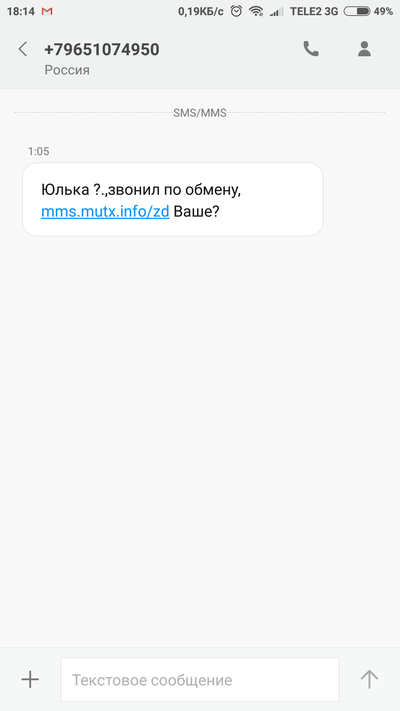

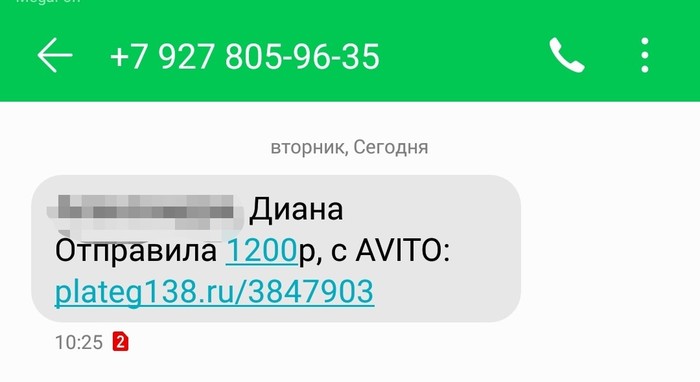

Ещё один развод. Авито

Решила я в преддверии заведения хвостатого питомца попрощаться с любимым аквариумом. Как обычно, Авито, Юла. Сегодня приходит смс:

Думаю, мало ли, Авито новые сервисы добавили, и тут обращаю внимание на саму ссылку. В общем, она перенаправляет на клон Авито, где (сюрприз!) предлагает скачать якобы нужное приложение.

Будьте осторожны, друзья!

![]()

Мобильный Армагеддон

Всем доброго времени суток.

Честно говоря, всегда думала, что если уж я и запилю пост на Пикабу, то уж явно не об этом.

Итак, место действия – Ростов-на-Дону, мобильный оператор Мегафон (но номер +7904, так как давно уже покинула Теле2).

На несколько первых звонков я отвечаю, уже на втором понимаю, что что-то не так. На пятнадцатом звонке и где-то сороковой смске уже кажется, что ад не за горами. Забегу вперед и скажу, что, запросив на следующий день детализацию, я узнала, что в общей сложности с моего номера за короткий промежуток времени было совершено более 200 звонков по разным регионам России. Не буду вдаваться в подробности, но можете постараться представить, сколько людей пытались перезвонить мне одновременно, и как мне было весело.

Позвонила в службу поддержки Мегафона трижды. Попытка №1. У вас все в порядке, давайте попробуем перезапустить вам услуги связи. Не помогло. Попытка №2. Да, у вас есть странная активность, с вашего номера посылаются смс сообщения в больших количествах. Но по пакету услуг количество использованных смс не уменьшается. Мы не виноваты, это у вас вирус на телефоне. Попытка №3. Ой, а у нас идет обновление базы данных, я ничего не могу посмотреть или сделать. Обратитесь к нам через 24 часа. Заблокировать услугу смс? Нет, не могу, пока не обновится база данных. Обратитесь через сутки.

Постепенно волна спадает, но люди продолжают перезванивать до поздней ночи. Большинство, кстати, сразу входили в ситуацию и желали удачи с решением проблемы. Кто-то сочувствовал, кто-то пытался давать советы, за что им большое спасибо. Но так, конечно, было не со всеми, случались и конфликты.

Итак, на следующий день (30.10.2018) волна звонков постепенно утихала. Счастью не было предела, если честно, ибо ситуация меня все-таки потрясла. Совершать манипуляции с телефоном было нереально, работа стоит, каждую секунду мозг обрабатывает информацию в фоновом режиме, пытаясь найти решение проблемы, одновременно идет поиск прецедентов в интернете (безуспешно, если рассматривать именно такой масштаб).

Но порадовались – и хватит. Сегодня (31.10.2018) после 14 часов во второй части Марлезонского балета все повторилось по идентичному сценарию в идентичном масштабе. Вот пишу, и кто-то пытается дозвониться… Кстати, если вы узнали себя в этой истории и вам за последние трое суток поступали такие звонки с +7904…., могу только в сотый (трехсотый?) раз извиниться. Отвечать всем просто физически невозможно, да и язык уже заплетается.

Теперь к ключевому вопросу… Что вообще происходит? Может быть кто-то сталкивался с такой проблемой? И именно в таком масштабе? Если это был вирус, почему не помогла смена телефона и полный сброс настроек? Также если это вирус, то в чем подвох? Баланс не изменился, пакет смсок на месте. Просто поиздеваться? Симкарту кстати тоже сегодня поменяла, хотя головой понимаю, что это бред. Если это мобильный оператор, то… Я даже не знаю как закончить это предложение. А главное - когда ждать третью часть сего спектакля?

К сожалению, компактнее изложить историю не получилось, нюансы опущены для экономии времени, моего и вашего.

Спасибо, что выслушали, всем бобра! Комментарии для минусов внутри.

ПС2: могу сделать сканы смс сообщений, сообщений с угрозами в WhatsApp, детализации звонков, заявления в Мегафон если нужно.

Читайте также: