Как распространяется вирус петя по локальной сети

27 июня украинские государственные структуры и частные компании попали под удар "вируса-вымогателя" под названием Petya.A. Кибератаке подверглись Кабинет Министров, "Ощадбанк", "Укрэнерго", "Новая почта", аэропорт Борисполь, Чернобыльская АЭС и другие организации. "ГОРДОН" рассказывает, как работает вирус Petya.A и можно ли от него защититься.

Это "вирус-вымогатель", который зашифровывает данные на компьютере и требует $300 за ключ, позволяющий их расшифровать. Он начал инфицировать украинские компьютеры около полудня 27 июня, а затем распространился и на другие страны: Россию, Великобританию, Францию, Испанию, Литву и т.д. На сайте Microsoft вирус сейчас имеет "серьезный" уровень угрозы.

Заражение происходит благодаря той же уязвимости в Microsoft Windows, что и в случае с вирусом WannaCry, который в мае поразил тысячи компьютеров во всем мире и нанес компаниям около $1 млрд ущерба.

Вечером киберполиция сообщила, что вирусная атака происходила через программу M.E.Doc, предназначенную для электронной отчетности и документооборота. По данным правоохранителей, в 10.30 вышло очередное обновление M.E.Doc, с помощью которого на компьютеры скачивалось вредоносное программное обеспечение.

В M.E.Doc обвинения опровергли, отметив, что все обновления проверяются крупными антивирусными компаниями и разработчик не получил ни одного обращения о заражении вирусом персонального компьютера. На официальном сайте M.E.Doc сообщалось, что серверы разработчика тоже попали под вирусную атаку.

Petya.A – это новая модификация криптовымогателя Petya, о котором было известно еще в 2016 году (с этим не согласна "Лаборатория Касперского", утверждающая, что вирусы не связаны между собой).

Petya распространялся с помощью электронной почты, выдавая программу за резюме сотрудника. Если человек пытался открыть резюме, вирус просил предоставить ему права администратора. В случае согласия пользователя начиналась перезагрузка компьютера, затем жесткий диск шифровался и появлялось окно с требованием "выкупа".

При этом сам вирус Petya имел уязвимость: получить ключ для расшифровки данных можно было с помощью специальной программы. Этот метод в апреле 2016-го описывал редактор Geektimes Максим Агаджанов.

Однако некоторые пользователи предпочитают платить "выкуп". Согласно данным одного из известных кошельков Bitcoin, создатели вируса получили 3,64 биткоина, что соответствует приблизительно $9100.

Кто попал под удар вируса?

В Украине жертвами Petya.A в основном стали корпоративные клиенты: госструктуры, банки, СМИ, энергетические компании и другие организации.

Среди прочих под удар попали предприятия "Новая почта", "Укрэнерго", OTP Bank, "Ощадбанк", ДТЭК, Rozetka, "Борис", "Укрзалізниця", ТНК, "Антонов", "Эпицентр", "24 канал", а также аэропорт Борисполь, Кабинет Министров Украины, Госфискальная служба и другие.

Атака распространилась и на регионы. К примеру, на Чернобыльской АЭС из-за кибератаки перестал работать электронный документооборот и станция перешла на ручной мониторинг уровня радиации. В Харькове оказалась заблокированной работа крупного супермаркета "Рост", а в аэропорту регистрацию на рейсы перевели в ручной режим.

По данным издания "Коммерсантъ", в России под удар попали компании "Роснефть", "Башнефть", Mars, Nivea и другие.

Как защититься от Petya.A?

Инструкции о том, как защититься от Petya.A, опубликовали Служба безопасности Украины и киберполиция.

Киберполиция советует пользователям установить обновления Windows с официального сайта Microsoft, обновить или установить антивирус, не загружать подозрительные файлы из электронных писем и немедленно отсоединять компьютер от сети, если замечены нарушения в работе.

СБУ подчеркнула, что в случае подозрений компьютер нельзя перезагружать, поскольку шифрование файлов происходит именно при перезагрузке. Спецслужба порекомендовала украинцам сохранить ценные файлы на отдельный носитель и сделать резервную копию операционной системы.

Эксперт по кибербезопасности Влад Стыран писал в Facebook, что распространение вируса в локальной сети можно остановить, заблокировав в Windows TCP-порты 1024–1035, 135, 139 и 445. В интернете есть инструкции о том, как это сделать.

Специалисты американской компании Symantec отметили, что в момент атаки Petya ищет файл С:\Windows\perfc. Если создать этот файл самостоятельно (с помощью "Блокнота"), можно сделать вид, что компьютер уже заражен и избежать шифрования.

Что говорят эксперты и чиновники?

Генеральный директор интернет-магазина Rozetka Владислав Чечеткин заявил, что экономические потери Украины от "вируса-вымогателя" могут быть больше, чем "от месяца горячей войны".

Эксперт в области кибербезопасности, технический директор компании SHALB Владимир Цап в комментарии изданию "ГОРДОН" подчеркнул, что ответственность за последствия кибератаки должна нести компания Microsoft, против которой клиенты могут подать иски.

"Они не обеспечили должное качество своего кода. И если фирмы и компании, которые покупали это программное обеспечение, понесли финансовые потери, они должны требовать компенсации. К примеру, если в машине неисправные тормоза, то производитель отзывает всю партию. Microsoft же продает софт и в случае обнаружения ошибок просто извиняется", – подчеркнул Цап.

Пресс-секретарь СБУ Елена Гитлянская не исключила, что кибератака была организована из России или с оккупированных территорий Донбасса. Эту версию озвучил и секретарь СНБО Александр Турчинов, отметив, что после первичного анализа вируса "можно говорить о российском следе".

Вирус-вымогатель стал причиной масштабной атаки на компании России и Украины. Он блокирует компьютеры и требует 300 долларов в биткоинах. Атака произошла около двух часов назад. Среди жертв кибератаки оказались сети "Башнефти", "Роснефти", "Евраза", ряда украинских и западных компаний. Подробости сетевого взлома - у корреспондента "Встей ФМ" Сергея Гололобова.

"На серверы компании осуществлена мощная хакерская атака", - говорится в сообщении "Роснефти". Позже стало известно о характере атаки. Многие компьютеры "единомоментно перезагрузились, после чего скачали неустановленное программное обеспечение и вывели на экран заставку вируса WannaCry". Потом последовало уточнение: причиной масштабной кибератаки все-таки стал не сам печально известный вирус WannaCry, а его клон, вирус-шифровальщик Petya. Но позднее и эта информация не подтвердилась. По сетям распространяется абсолютно новый вирус, лишь отчасти похожий на два первых, рассказал руководитель отдела антивирусных исследований "Лаборатории Касперского" Вячеслав Закаржевский .

"Это новый троян, шифровальщик, который мы не видили. Мы его назвали NotPetya. Или "Не Петя". Он использует некоторые функционал и переменные, так скажем, некоторые данные, которые использовались трояном "Петя". Поэтому изначально некоторые исследователи посчитали, что это то же самое. Но на поверку оказалось, что это гораздо более сложная и эффективная угроза. С точки зрения вирусописателя, разумеется.

В результате DoS-атаки компьютер пользователя блокировался, за его разблокировку требовали перевести 300 долларов в биткоинах, после чего ключ обещали выслать на электронную почту. Вирус, судя из описания, зашифровал все данные на пользовательских компьютерах, пояснил заместитель руководителя лаборатории по компьютерной криминалистике Group-IB Сергей Никитин .

"Судя по высему, это была почтовая рассылка с вредоносным вложением. После чего человек открывает это вложение, заражается, и заражаются компьютеры в одной локальной сети вместе с ним. В один из моментов компьютер перезагружается, вы видите черный экран, где написано, что ваши файлы зашифрованы, указан ключ, открытый для шифрования, и e-mail-адрес, по которому предлагается связаться со злоумышленниками".

Пресс-секретарь "Роснефти" Михаил Леонтьев в свою очередь заявил, что сама компания и ее дочерние общества после атаки работают в штатном режиме. В своём Twitter-сообщении компания также упоминает о "текущих судебных процедурах", связанных с многомиллиардным иском к "Башнефти". Но при этом в "Роснефти" выражают надежду, что кибератака никак с этими судебными тяжбами не связана. Хотя и без последствий проделки неизвестных пока хакеров компания оставлять не намерена. Она обратилась в правоохранительные органы с требованием расследовать инцидент.

Одной лишь "Роснефтью" список атакованных структур не исчерпывается. Подверглись хакерской атаке информационные системы таких компаний, как Evraz, большой четверки российских сотовых операторов. Новый вирус шифровальщик прорвался в компьютеры российских офисов компаний Mars, Mondeles и Nivea. Приостановил обслуживание клиентов российский филиал "Хоум кредит банка". Технический сбой у одного из крупных российских туроператоров "Анекс тура". На его сайте лишь несколько строк с просьбой уезжающим на отдых гражданам получить документы уже непосредственно в аэропорту, а для этого приехать туда не менее чем за два часа. Компьютерные преступники сегодня попробовали приостановить также деятельность украинских госорганов и ведущих бизнес-структур этой страны.

Хакеры атаковали правительство, транспорт, банки и энергетику Незалежной. Вирус отключил компьютеры в кабинете министров страны и лишил пассажиров киевского метро возможности расплачиваться за проезд банковскими картами. Возникла угроза задержки с выполнением рейсов из аэропорта "Борисполь". А самое опасное - вирус-вымогатель поразил системы экологического мониторинга Чернобыльской АЭС. Хотя, как заверяет руководство станции, радиационная угроза отсутствует. Любопытно, но в этой DoS-атаке украинские власти по привычке обвинили Россию, вполне ожидаемо не приведя никаких доказательств.

Под угрозой атаки и информационные сети западной Европы. Один из крупнейших в мире судовых грузоперевозчиков, Датская компания Maersk, сообщила, что вирус вывел из строя её IT-системы. Похожие проблемы у дочерних предприятий британской рекламной компании WPP и голландской фирмы APM. Не исключено, что вирусная интернет эпидемия прокатиться по всему миру, считает Вячеслав Закаржевский.

"География - это по большей части Россия и Украина. Но также мы видим заражения в Польше, Италии, Великобритании, Германии и Франции. Но их гораздо меньше, чем в России и Украине".

По опыту всемирной, майской атаки вируса WannaCry понадобилось всего несколько дней, чтобы заблокировать его работу. Примерно столько же, по мнению специалистов, понадобится, чтобы нейтрализовать вирус Not Petya.

Распространение вируса Petya стало второй серьезной глобальной кибератакой за последние два месяца. Ситуация с массовым инфицированием компьютеров в крупных компаниях по всему миру заставляет еще раз серьезно задуматься о защите ПК.

В начале мая порядка 230 000 компьютеров в более чем 150 странах были заражены вирусом-шифровальщиком WannaCry. Не успели жертвы устранить последствия этой атаки, как последовала новая — под названием Petya. От нее пострадали крупнейшие украинские и российские компании, а также госучреждения.

Как это происходит и можно ли этот процесс предупредить?

Как избавиться от Petya?

Специалисты обнаружили, что вирус Petya ищет локальный файл и, если этот файл уже существует на диске, выходит из процесса шифрования. Это значит, что защитить свой компьютер от вируса-вымогателя пользователи могут путем создания этого файла и установки его только для чтения.

Некоторые эксперты по безопасности предлагают помимо файла C: \ windows \ perfc создать файлы C: \ Windows \ perfc.dat и C: \ Windows \ perfc.dll, чтобы тщательнее защититься от вируса Petya. Вы можете повторить описанные выше шаги для этих файлов.

Поздравляем, ваш компьютер защищен от NotPetya / Petya!

Как бороться с вирусом-вымогателем: общие рекомендации

Эксперты Symantec дают некоторые советы пользователям ПК, чтобы предостеречь их от действий, которые могут привести к блокировке файлов или потере денег.

- Не платите деньги злоумышленникам. Даже если вы перечислите деньги вымогателям, нет никакой гарантии, что вы сможете восстановить доступ к своим файлам. А в случае с NotPetya / Petya это в принципе бессмысленно, потому что цель шифровальщика — уничтожить данные, а не получить деньги.

- Убедитесь, что вы регулярно создаете резервные копии данных. В этом случае, даже если ваш ПК станет объектом атаки вируса-вымогателя, вы сможете восстановить любые удаленные файлы.

- Не открывайте электронные письма с сомнительными адресами. Злоумышленники будут пытаться обмануть вас при установке вредоносных программ или постараются получить важные данные для атак. Обязательно сообщайте ИТ-специалистам о случаях, если вы или ваши сотрудники получают подозрительные письма, ссылки.

- Используйте надежное программное обеспечение. Важную роль в защите компьютеров от заражений играет своевременное обновление антивирусников. И, конечно, нужно использовать продукты авторитетных в этой области компаний.

- Используйте механизмы сканирования и блокировки сообщений со спамом. Входящие электронные письма должны проверяться на наличие угроз. Важно, чтобы блокировались любые типы сообщений, которые в своем тексте содержат ссылки или типичные ключевые слова фишинга.

- Убедитесь, что все программы обновлены. Регулярное устранение уязвимостей программного обеспечения необходимо для предотвращения заражений.

Предотвратим потерю информации

Стоит ли ждать новых атак?

Впервые вирус Petya заявил о себе в марте 2016 года, и его поведение сразу заметили специалисты по безопасности. Новый вирус Петя поразил компьютеры на Украине и в России в конце июня 2017 года. Но этим вряд ли все закончится. Хакерские атаки с использованием вирусов-вымогателей, аналогичных Petya и WannaCry, повторятся, заявил зампред правления Сбербанка Станислав Кузнецов. В интервью ТАСС он предупредил, что подобные атаки точно будут, однако заранее сложно предугадать, в каком виде и формате они могут появиться.

Если после всех прошедших кибератак вы еще не предприняли хотя бы минимальные действия для того, чтобы защитить свой компьютер от вируса-шифровальщика, то настало время этим заняться вплотную.

Также как и в случае последней атаки WannaCry рекомендуется как можно быстрее поставить обновление от Microsoft MS17-010. Если по каким то причинам поставить патч невозможно рекомендуется выключить протокол SMBv1.

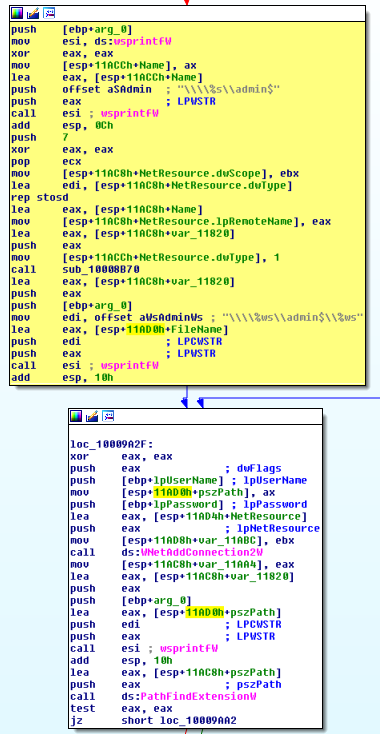

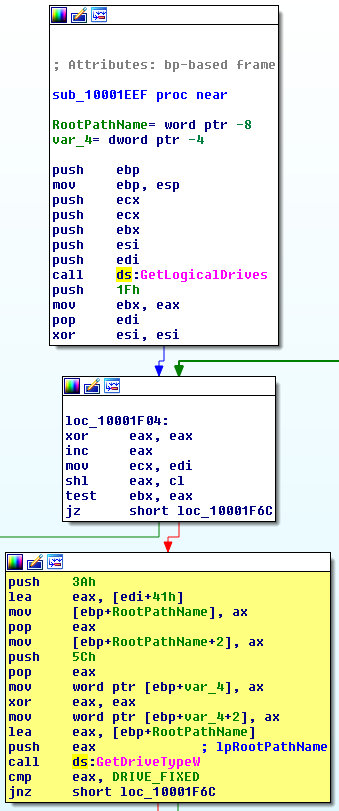

Petya & Mischa, в отличие от WannaCry, распространяются внутри локальной сети (по умолчанию, безопасной среды). В изученных нами экземплярах не были встроены механизмы распространения через Интернет.

После запуска ransomware, инфецированный компьютер сканирует локальную подсеть (/24) в поиске общих сетевых ресурсов ADMIN$, чтобы скопировать payloadu на другой компьютер и запустить с помощью PsExec.

Следующим шагом было выполнение команды WMIC (process call create \”C:\Windows\System32\rundll32.exe \\”C:\Windows\perfc.dat\) на найденных компьютерах. Данный для подключения получались с помощью Mimikatz.

Последним способом распространения было использование уязвимости EternalBlue.

Ransomware сканировал только локальные диски. Сетевые и внешние диски не были целью атаки.

Шифровались файлы со следующими расширениями:

.3ds .7z .accdb .ai .asp .aspx .avhd .back .bak .c .cfg .conf .cpp .cs .ctl .dbf .disk .djvu .doc .docx .dwg .eml .fdb .gz .h .hdd .kdbx .mail .mdb .msg .nrg .ora .ost .ova .ovf .pdf .php .pmf .ppt .pptx .pst .pvi .py .pyc .rar .rtf .sln .sql .tar .vbox .vbs .vcb .vdi .vfd .vmc .vmdk .vmsd .vmx .vsdx .vsv .work .xls .xlsx .xvd .zip

В механизме перезаписи загрузочного сектора MBR не найдено существенных изменений по сравнению с прошлогодней кампанией. После заражения очищаются системные логи (Setup, System, Security, Application).

В расписание задач добавляется также команда на перезапуск компьютера через час после заражения. Petya использует также недокумендированную возможность функции WinAPI NtRaiseHardError чтобы перезагрузить машину.

Присылаем лучшие статьи раз в месяц

Скоро на этот адрес придет письмо. Подтвердите подписку, если всё в силе.

- Скопировать ссылку

- ВКонтакте

- Telegram

Похожие публикации

- 30 декабря 2019 в 20:35

Вакансии

AdBlock похитил этот баннер, но баннеры не зубы — отрастут

Комментарии 35

рекомендуется выключить протокол SMBv1

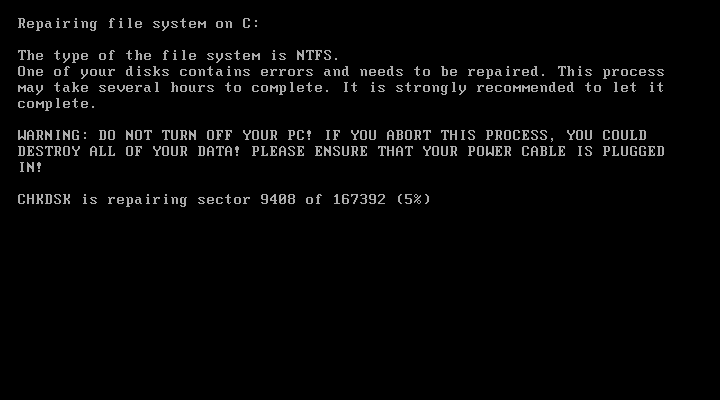

Если после перезагрузки компьютера на экране появился CHKDSK стоит немедленно выключить компьютер

CHKDSK не зря даёт десять секунд на отмену его запуска.

И он никогда не выглядел так, как на скриншоте. А начиная с восьмёрки, он вроде как вообще не показывает ход выполнения, отрабатывает во время показа заставки (здесь на 100% утверждать не буду).

А начиная с восьмёрки, он вроде как вообще не показывает ход выполнения, отрабатывает во время показа заставки

в поиске общих сетевых ресурсов ADMIN$

Если после перезагрузки компьютера на экране появился CHKDSK стоит немедленно выключить компьютер — в этот момент как раз шифруются файлы.

Подозреваю, что можно попробовать вытащить диск и подключить как внешний к другому компу. Возможно удастся прочесть часть файлов.

Я ведущий инженер ИТ отдела одной из гос контор Украины (это так в трудовой звучит, по сути сисадмин-эникей-тыжпрограмист). 65%- Win10, 30% — win7,8,8.1, 5% — win XP. Антивирус MSE, firewall, все ПК кроме серверов за NAT, обновления системы включены, большинство ПК как раз с разметкой MBR. Служба доступа к фалам и принтерам включена только там где есть сетевой принтер.По состоянию на сейчас, заражено НОЛЬ ПК. Что я делаю не так? Кстати, в бухгалтерии стоит гореизвестный Медок на 6 ПК и там тоже все нормально.

За последний год было два заражения шифратором файлом через почту. В одном из случаев юзеру приходил имеил от "Приватбанка", мол у вас задолженость по кредиту (Юзер кредитов не брал) и будет насчитываться пеня и бла бла бла и во вложении файл с расширением jar если не ошибаюсь.

обновлено 24 октября 2017 в 17:22

Осенняя атака.

Информационная система международного аэропорта Одессы и компьютерная сеть метро Киева подверглись 24 октября хакерской атаке. Об атаке на сеть аэропорта сообщается на его странице в Facebook.

В сообщении отмечается, что все службы аэропорта работают в усиленном режиме, и приносятся извинения пассажирам за вынужденное увеличение времени обслуживания.

Как сообщает одесское издание Timer, кибератака повлияла на работу внутренних служб аэропорта, отвечающих за оформление пассажиров, которое теперь занимает больше времени.

Атаке подверглась и компьютерная система киевского метро, из-за чего там не работают банковские сервисы. "Метро работает в обычном режиме, кроме банковских сервисов (оплата бесконтактными банковскими карточками на желтом турникете или MasterPass)", - говорится в сообщении киевского метрополитена в Facebook.

По данным источников издания Frontnews, речь может идти об одной из модификаций вируса Petya.A, который использовался в июньской атаке.

Также не работает сайт Государственной авиационной службы Украины, передает агентство "Интерфакс-Украина".

Министерство инфраструктуры Украины сообщило, что в связи с получением ряда сообщений о росте киберугрозы принимаются меры по повышению информационной безопасности. Сообщалось, что атакован и сайт самого министерства около 13:10 и вскоре был отключен. "Мининфраструктуры принимает меры по повышению информационной безопасности", - сказала пресс-секретарь министра инфраструктуры Марина Томко.

Напомним, что за последние полгода по миру прокатились уже две волны атак вирусов-шифровальщиков: 12 мая произошла атака вируса WannaCry, а 27 июня вирус-вымогатель Petya поразил сети около 80 организаций в России и правительственную сеть на Украине.

Оба вируса проникали на компьютеры, работающие на базе Windows, шифровали содержимое жестких дисков и требовали выкуп за восстановление данных. Атака вируса WannaCry затронула сотни тысяч компьютеров более чем в 150 странах, а атака Petya - свыше 10 тысяч компьютеров в 65 странах. От вирусов пострадал ряд российских компаний, включая "МегаФон" и "Роснефть", а в результате атаки Petya были зафиксированы единичные случаи заражения компьютеров в банках.

Вирус-вымогатель, который блокирует доступ к данным и требует 300 долларов в биткоинах за разблокировку, известен в различных модификациях еще с 2016 года.

Вредоносная программа распространяется через спам-письмо. В частности, первые версии Petya маскировались под резюме. Когда пользователь открывал зараженное письмо, на экране появлялась Windows-программа, требовавшая прав администратора.

Новый вирус-шифровальщик Petya продолжает грязное дело своего предшественника WannaCry и массово заражает компьютеры пользователей.

Днем 27 июня "Петя" атаковал около 80 организаций в Украине и в России. Позднее сообщения о хакерских атаках поступили из Европы и Индии. По предварительным данным, аналогичным вирусом-вымогателем были заражены компьютерные сети в Нидерландах, Франции и Испании.

Создатель использованного для мощной кибератаки вируса Petya решил помочь со взломом своего изобретения

На следующий день после начала масштабной атаки вируса-шифровальщика Petya впервые за полгода дал о себе знать его создатель. Разработчик вредоносного ПО, называющий себя Янусом, появился в Twitter с предположением, что его изобретение удастся взломать. Ранее среди экспертов распространилось предположение, что под охватившую планету вирусную атаку могло быть замаскировано тестирование кибероружия или попытка вывести из строя инфраструктуру конкретного государства.По данным The Daily Beast, ранним утром в среду, когда глобальная атака Petya уже была приостановлена, разработчик вируса написал в Twitter: "Мы вернулись и рассматриваем NotPetya. Возможно, его удастся взломать нашим личным ключом?" Издание отмечает, что продавать вирус другим хакерам его разработчик начал в марте 2016 года. С декабря он не подавал о себе никаких вестей.По данным эксперта по безопасности, известной под псевдонимом Hasherezade, Янус - единственный обладатель исходного кода Petya, отмечается в статье. "Исходник так никуда и не просочился. Его могли продать, но я так не считаю", - считает собеседница издания, статью которого перевела InoPressa.По мнению автора статьи, запись Януса в Twitter косвенно доказывает его непричастность к произошедшей 27 июня атаке. Ранее эксперты высказали предположение, что под кибератаку с использованием Petya на самом деле могло быть замаскировано тестирование кибероружия спецслужбами какой-либо страны.Также предполагалось, что за действиями распространителей вируса могла скрываться попытка вывести из строя критическую инфраструктуру Украины, которая в наибольшей степени пострадала от вирусной атаки. Этого мнения придерживается основатель провайдера кибербезопасности Comae Technologies Маттье Суше. "Это кто-то, кто хочет отключить Украину и создать видимость того, что поработал вирус-вымогатель. Мотив политический - так же, как в декабре с электросетью ", - уверен эксперт.Ранее стало известно, что на Украине, которая первой пострадала от распространения вредоносной программы, вирус Petya изначально распространялся через программу M.E. Doc, которая пришла на замену российского софта для бухгалтерии "1С", после того как президент Петр Порошенко ввел санкции против российских IT-компаний.Программа M.E. Doc была установлена в сотнях государственных учреждений и коммерческих организаций на Украине, и именно поэтому, по мнению экспертов, кибератака имела такой масштабный характер. В результате заражения шифровальщиком на Украине из строя вышли компьютерные сети аэропортов, железнодорожных вокзалов, банков, операторов сотовой связи, энергетических компаний, АЭС и госучреждений.Кроме того, главный эксперт ООН по киберпреступности Нил Уолш предполагал, что главным мотивом распространителей вируса были не деньги. Специалист не исключил, что вирусная атака могла быть организована на уровне государства.При этом вирус, использовавшийся в ходе атаки, был основан на Petya, но сильно модифицирован. В "Лаборатории Касперского" новую версию шифровальщика назвали NotPetya.Также эксперты компании выяснили, что жертвы вируса не смогут вернуть доступ к зашифрованным данным на своем компьютере даже после выплаты выкупа вымогателям. Платить злоумышленникам бессмысленно, поскольку у них все равно нет возможности расшифровать данные.

Как работает страшный вирус Petya

Вирус-вымогатель, который блокирует доступ к данным и требует 300 долларов в биткоинах за разблокировку, известен в различных модификациях еще с 2016 года.

Вредоносная программа распространяется через спам-письмо. В частности, первые версии Petya маскировались под резюме. Когда пользователь открывал зараженное письмо, на экране появлялась Windows-программа, требовавшая прав администратора.

Если невнимательный пользователь соглашался предоставить программе соответствующие права, то вирус переписывал загрузочную область жесткого диска и показывал "синий экран смерти", предлагающий в срочном порядке перезагрузить компьютер.

Как отмечают эксперты Malwarebytes Labs, на этом этапе жесткий диск еще не зашифрован и данные можно спасти, выключив компьютер и подключив жесткий диск к другому компьютеру, чтобы скопировать информацию без потери.

После перезагрузки Petya автоматически запускает программу, маскирующуюся под утилиту CHKDSK, которая, впрочем, не проверяет жесткий диск на предмет ошибок, а шифрует его.

После шифрования компьютер показывает черный экран с сообщением о том, что пользователь стал жертвой вируса-вымогателя Petya. Хакеры требуют 300 долларов в биткоинах за восстановление доступа к данным.

Как бороться с вирусом Petya

В "Лаборатории Касперского" выяснили, что выплата выкупа создателям вируса ExPetr не поможет вернуть зашифрованные данные

Выплата требуемого выкупа создателям вируса-шифровальщика ExPetr не поможет пострадавшим от его атаки пользователям вернуть свои файлы. К такому выводу пришла компания "Лаборатория Касперского".

Как отмечается в сообщении компании, исследователи проанализировали ту часть кода зловреда, которая связана с шифрованием файлов, и выяснили что после шифрования файлов на зараженном компьютере у создателей вируса уже нет возможности расшифровать данные.

"Для расшифровки необходим уникальный идентификатор конкретной установки трояна. В ранее известных версиях схожих шифровальщиков Petya/Mischa/GoldenEye идентификатор установки содержал информацию, необходимую для расшифровки. В случае ExPetr (aka NotPetya) этого идентификатора нет. Это означает, что создатели зловреда не могут получать информацию, которая требуется для расшифровки файлов. Иными словами, жертвы вымогателя не имеют возможности вернуть свои данные", - говорится в сообщении компании.

В связи с этим обстоятельством эксперты "Лаборатории Касперского" предупредили о бессмысленности выплаты выкупа хакерам, поскольку это не поможет пользователям вернуть свои файлы.

Вирусом Petya.A уже заражены тысячи компьютеров

В Украине была поражена правительственная сеть, в России - компании "Роснефть", Mars, Nivea и другие. В Кремле заявили, что их вирус не затронул. Между тем Киев возложил ответственность за атаку на российские спецслужбы, назвав происходящее элементом гибридной войны.

По данным Group-IB, вирус Petya.A блокирует компьютеры и не дает запустить операционную систему. За возобновление работы и расшифровку файлов он требует выкуп в размере 300 долларов в биткоинах. Масштабная атака на нефтяные, телекоммуникационные и финансовые компании в России и в Украине была зафиксирована в районе 14:00 по Москве, передает ТАСС.

По данным "Лаборатории Касперского", шифровальщик использует поддельную электронную подпись Microsoft. Технология электронной подписи кода используется для того, чтобы показать пользователям, что программа разработана доверенным автором и гарантирует, что не нанесет вреда. В "Лаборатории Касперского" полагают, что вирус был создан 18 июня 2017 года.

Для прекращения распространения вируса в Group-IB рекомендуют немедленно закрыть TCP-порты 1024-1035, 135 и 445.

Вирус Petya захватывает мир

Эксперты уже сообщили, что новый вирус-вымогатель Petya распространился за пределы СНГ и поразил компьютерные сети по всему миру.

Он уточнил, что Petya использует поддельную цифровую подпись компании Microsoft. По данным Райю, хакеры-вымогатели уже получили по меньшей мере семь платежей в качестве выкупа за возвращение доступа к компьютерам, атакованным вирусом.

Журналисты агентства Reuters сообщают, что хакерская атака распространилась и на страны Европы. Вирус-вымогатель проник, в частности, в компьютерные сети Великобритании и Норвегии. Кроме того, следы Petya были обнаружены и в Индии.

По информации BNS, вирус добрался и до Литвы. "Мы получили несколько сообщений и проводим их расследования", - заявил официальный представитель Службы регулирования связи Ритис Райнис, отказавшись при этом назвать предприятия, которые могли пострадать от вируса.

Об атаках на свои системы сообщила британская рекламная фирма WPP. Голландская транспортная компания APM также заявила, что ее компьютеры заражены вирусом-вымогателем. При этом снимок экрана зараженного компьютера напоминает следы атаки, которая началась в Украине.

Сильно пострадала и Украина

В Украине среди прочих атаке подверглись банки "Ощадбанк", "Пивденный", ОТП, "Приватбанк"; аэропорт Борисполь, "Укрпочта", Киевский метрополитен, "Новая почта", "Укрэнерго", "Киевэнерго", сеть заправок ТНК, канал ATR, "Киевводоканал", официальный сайт правительства, ГП "Антонов", ГП "Документ", сообщает "112.Украина".

Национальный банк Украины (НБУ) уже предупредил банки и других участников финансового сектора о внешней хакерской атаке неизвестным вирусом. В НБУ также отметили, что в связи с кибератаками в финансовом секторе Украины были усилены меры безопасности и противодействия хакерским атакам, сообщается в пресс-релизе регулятора.

В "Укртелекоме" заявили, что компания продолжает предоставлять услуги доступа в интернет и телефонии, а компьютерные системы, сопровождающие колл-центр и центры обслуживания абонентов, не работают.

В аэропорту Борисполь, в свою очередь, предупредили, что "в связи с внештатной ситуацией возможны задержки рейсов". В настоящее время на официальном сайте аэропорта пассажирам недоступно онлайн-расписание рейсов.

В Киевском метрополитене заявили, что в результате атаки была заблокирована функция оплаты банковскими карточками. "Бесконтактные карты метро работают в обычном режиме", - отметили в столичной подземке.

В "Укрэнерго" сообщили, что в компании уже проводят расследование по факту кибератаки.

Кроме того, хакерская атака привела к отключению компьютерной системы мониторинга радиационного фона на Чернобыльской АЭС. Компьютеры под управлением Windows пришлось временно отключить, радиационный мониторинг промышленной площадки был переведен в ручной режим.

Как сообщили в Государственном агентстве по управлению зоной отчуждения, также не работает и официальный сайт Чернобыльской АЭС. "Все технологические системы станции работают в обычном режиме", - заверили в ведомстве.

Вирус Petya частично заблокировал работу Одесского городского совета. Ряд рабочих компьютеров, подключенных к локальной сети под управлением операционной системы Microsoft, не работает. Также определенные проблемы испытывают сотрудники ПАО "Одессагаз" и ПАО "Одессаоблэнерго".

Российская "Роснефть" была атакована вредоносным вирусом.

Компьютерные серверы "Роснефти" подверглись мощной хакерской атаке, сообщил официальный Twitter компании. Немногим позже начали поступать сообщения о заражении вирусом других компаний.

В связи с кибератакой "Роснефть" уже обратилась в правоохранительные органы. В компании надеются, что произошедшее никак не связано с текущими судебными процедурами.

"Ведомости" со ссылкой на два источника, близких к "Башнефти", пишут, что вирусом-вымогателем заражены все компьютеры "Башнефти". Вирус предупредил пользователей, что все их файлы заражены, а попытки самостоятельного восстановления бесполезны.

Центробанк РФ сообщил о выявлении случаев заражения компьютерных систем отечественных банков в результате хакерской атаки.

"Банк России сообщает о выявлении компьютерных атак, направленных на российские кредитные организации. По информации Банка России, в результате атак зафиксированы единичные случаи заражения объектов информационной инфраструктуры. Нарушений работы систем банков и нарушений предоставления сервисов клиентам не зафиксировано", - сообщили в пресс-службе регулятора (цитата по RNS).

В настоящее время Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере Банка России совместно с кредитными организациями работает над устранением последствий выявленных компьютерных атак, подчеркнули в Центробанке.

Хакерской атаке, предположительно, подверглись и все компьютеры корпоративного сервера московских ресторанов сети "Тануки - Ерш", передает ТАСС.

Пресс-служба Росэнергоатома сообщила, что все АЭС России работают в штатном режиме. Отсутствие следов хакерских атак подтвердили также в "Интер РАО", "Энел Россия", "Россетях" и "Системном операторе ЕЭС". В "Россетях" добавили, что для предотвращения возможных хакерских атак уже были приняты соответствующие меры.

До Petya был WannaCry

Предыдущая масштабная атака на организации по всему миру, орудием которой стал вирус WannaCry, произошла 12 мая. Вирус-шифровальщик массово выводил из строя компьютеры и требовал выкуп за дешифровку файлов пользователей. Сообщалось, что Россия больше других стран пострадала от WannaCry. Кибератака, в частности, затронула компанию "МегаФон", МВД, "Сбербанк", Минздрав. О попытке заражения сообщали в РЖД и Центробанке, где подчеркнули, что атака была безуспешной.

Эксперты американской компании Flashpoint пришли к выводу, что создателями вируса-вымогателя WannaСry могут быть выходцы из Южного Китая, Гонконга, Тайваня или Сингапура. В Group-IB подозревают хакеров из КНДР, которые к тому же пытались выдать себя за российских.

Как произошло заражение первых компьютеров

Специалисты компании Microsoft подтвердили вину софта "М.Е.Док" в хакерской атаке, которая вывела из строя компьютеры украинских служб и предприятий.

Согласно данным компании, в Украине были инфицированы 12,5 тысяч компьютеров. По словам специалистов Microsoft, хакерская атака была осуществлена при помощи вируса-вымогателя.

Отметим, что изначально такие данные в компании считали исключительно косвенными, но более детальное исследование подтвердило ранее поданное заявление украинской киберполиции - виноват M.E.Doc.

Весь процесс был запущен в 10.30 27 июня и до обеда угроза распространилась на компании по всей Украине, а произошло все после легального обновления программы для документооборота.

Также специалисты Microsoft отметили, что их бесплатный антивирус Windows Defender сумел распознать угрозу. Поэтому главный совет компании - всегда вовремя обновляйте операционную систему, ведь новые версии содержат в себе защиту от всех современных угроз.

Читайте также: