Как сделать флэш вирус

Рассмотрим самые эффективные методы, как полностью удалить вирус с флешки и не потерять важные файлы.

Использование USB-накопителей – это простой и удобный способ быстрого перемещения любых файлов между устройствами.

Помимо всех преимуществ, есть и негативная сторона – быстрое заражение вирусом.

Достаточно подключить накопитель к уже зараженному компьютеру, чтобы без каких-либо видимых признаков вирус добавился и на флешку.

Содержание:

Каким вирусом может быть заражена ваша флешка?

Сегодня распространены четыре основных типа вирусов для флешек:

Читайте также:

Шаг 1 – Сканирование флешки

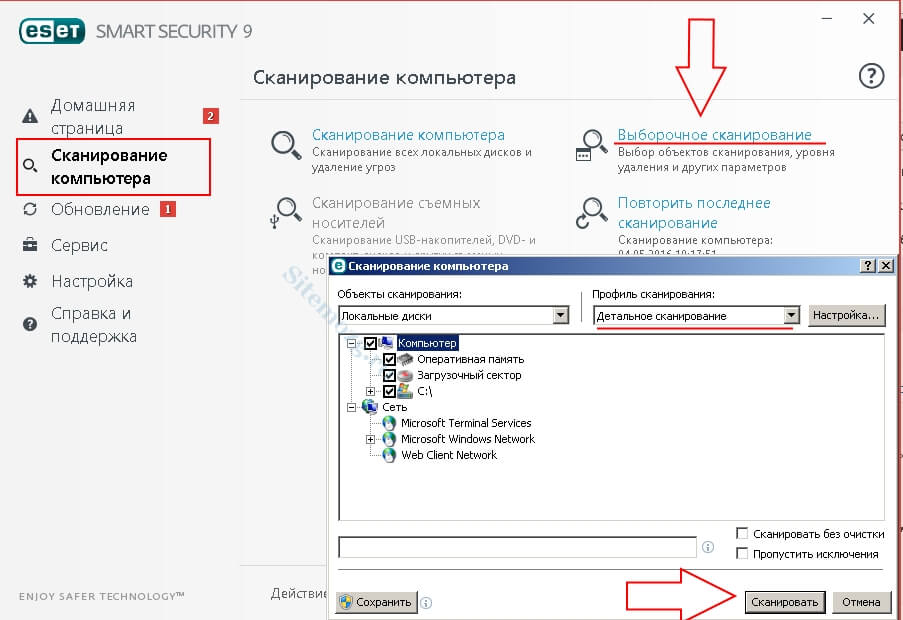

Первый и основной шаг, который нужно выполнить для удаления вирусов с флешки – это запуск сканирования накопителя антивирусом или встроенным Защитником.

При возникновении каких-либо проблем с файлами накопителя (к примеру, невозможность их открыть, нарушение содержимого папок) рекомендуем использовать и встроенный Защитник Виндовс, а также подлинную копию любого другого мощного антивируса (Kaspersky, Avast, Norton).

Это позволит повысить шанс выявить даже самые новые версии вирусного ПО и сохранить ваши файлы нетронутыми.

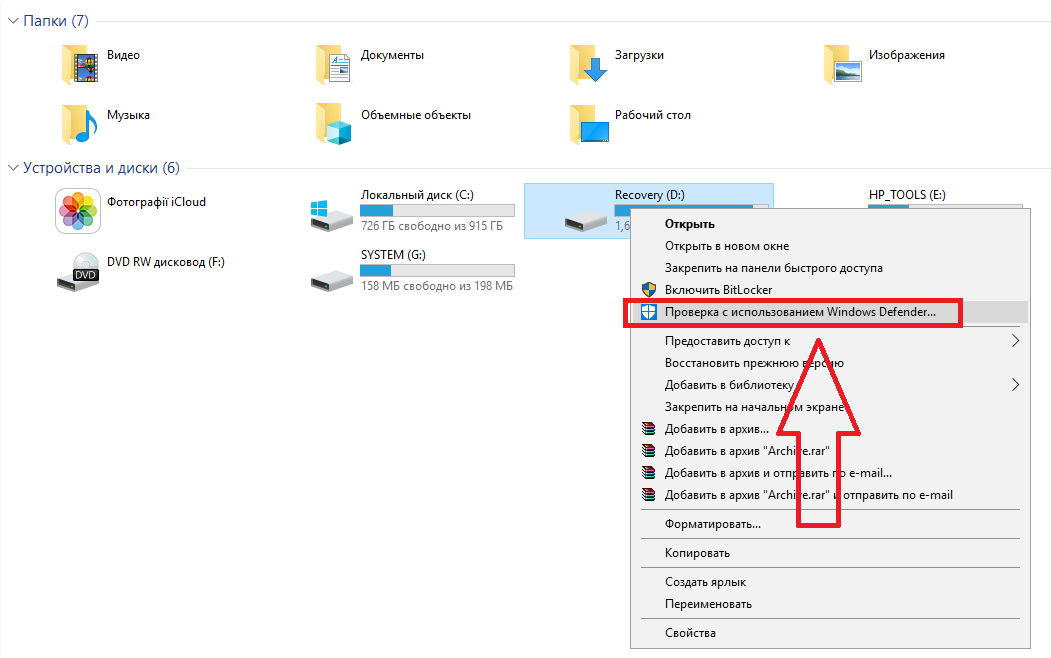

Следуйте инструкции, чтобы просканировать флешку с помощью стандартной утилиты Windows Defender (Защитник Виндовс):

- Дождитесь результата сканирования и разрешите Windows Defender избавиться от всех опасных файлов.

Если на вашем компьютере установлен и другой антивирус, просканировать флешку вы сможете точно таким же образом.

После нажатия правой кнопкой мышки на значке флешки в списке действий будет отображаться не только стандартный Защитник, но и вариант сканирования с помощью нужной вам программы.

Если вы уже успели открыть флешку с вирусом, с большой вероятность он проник и на ваш компьютер.

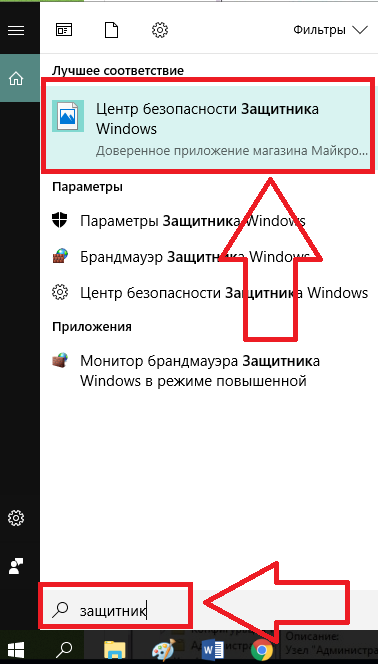

Для сканирования и удаления вредителя выполните такие действия:

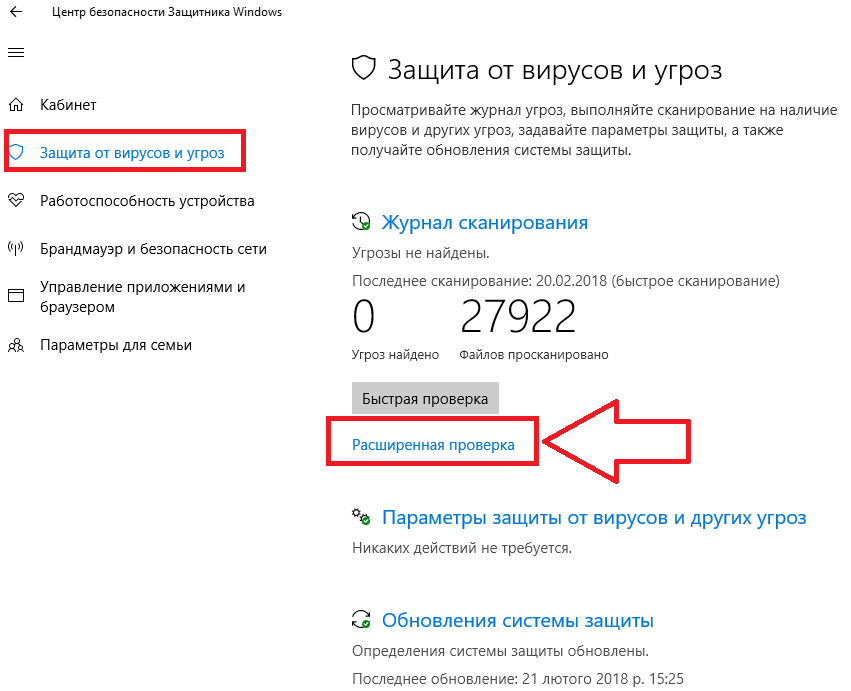

Рис.5 – окно Защитника

- После обнаружения подозрительных файлов и заражённых объектов их рекомендуется удалить. Сделать это можно сразу в окне Windows Defender.

Если же зараженный элемент оказался важным для вас файлом, копии которого нет, переместите объект в карантин и дождитесь пока антивирус удалит все заражённые части кода.

После этого вы сможете безопасно работать с этим файлом, но есть вероятность повторного распространения вируса, если Защитник не увидит все вредоносные данные.

Несмотря на то, что Defender является стандартной программой, она очень хорошо справляется с задачей выявления и удаления вирусов, но для её эффективной работы нужно использовать исключительно лицензионную копию Windows.

Только через подлинные копии ОС разработчики смогут распространять обновления безопасности и базы данный с информацией о новейших вирусных сборках, с которыми в последствии и работает Defender.

Полезная информация:

Также на нашем сайте можно скачать утилиту Kaspersky Anti Ransomware Tool. это еще один уровень защиты от вирусов, который сконцентрирован конкретно на отражении атак троянов-шифрователей и блокираторов.

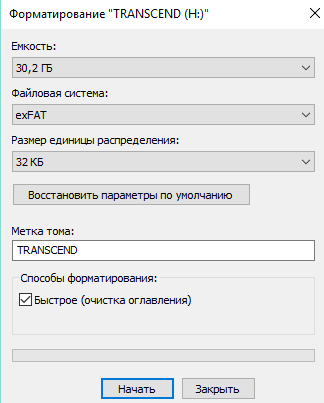

Шаг 2 – Форматирование USB

Следующий шаг для очистки вашей флешки от вирусов подразумевает полное удаление всего содержимого накопителя.

Форматирование нельзя отменить, поэтому убедитесь, что вы не потеряете важные файлы.

Данный способ является эффективным, ведь в результате форматирования абсолютно все вредоносные скрипты и скрытые файлы будут удалены.

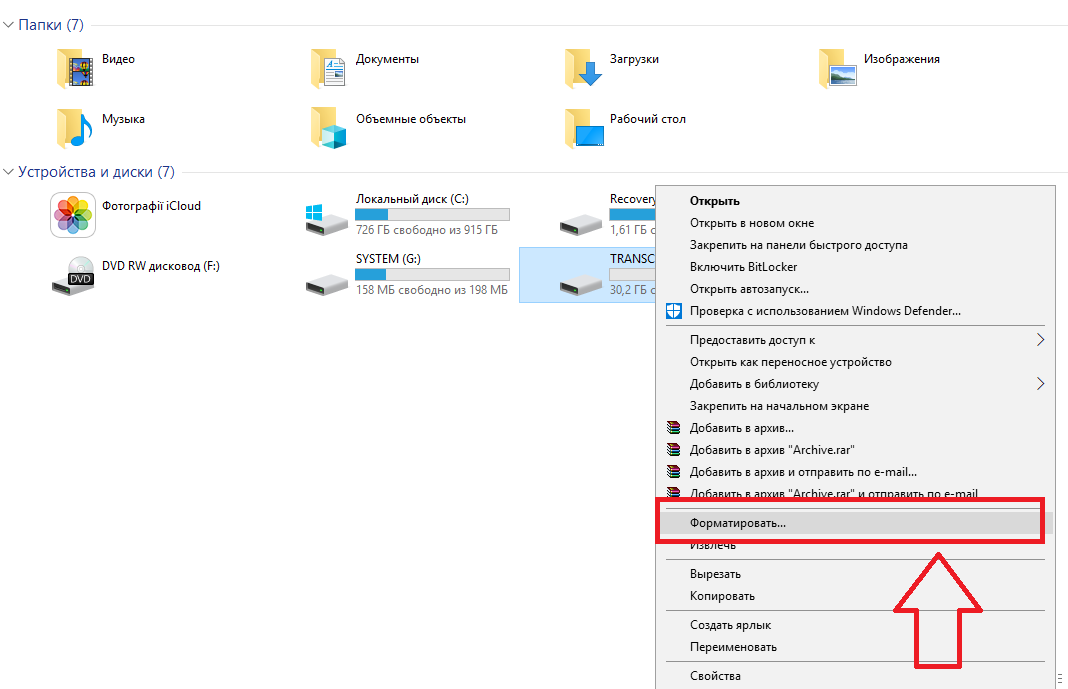

Следуйте инструкции:

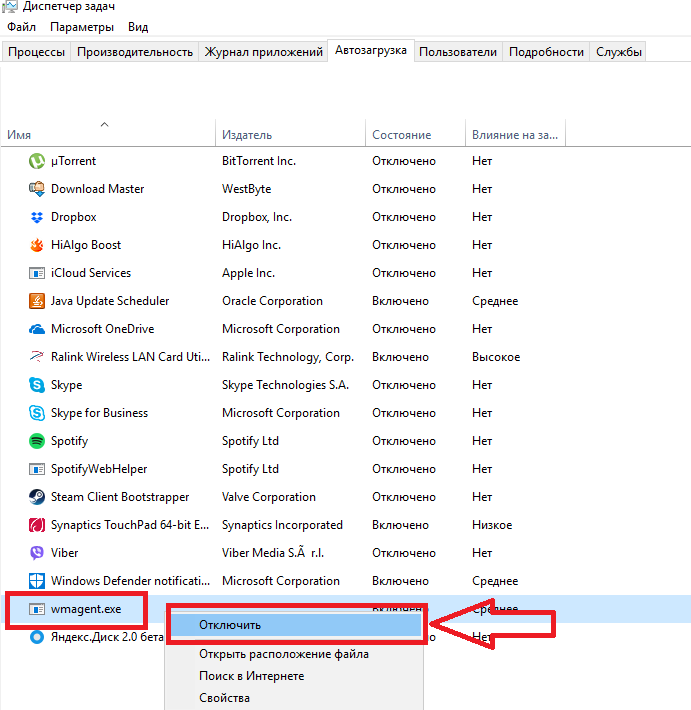

Шаг 3 – Редактирование автозагрузки

Вирус с флешки в 90% случаев распространяется на компьютер.

Если ранее вы уже открывали содержимое накопителя на своем компьютере, повторное подключение даже уже отформатированной флешки снова заразит её вирусом.

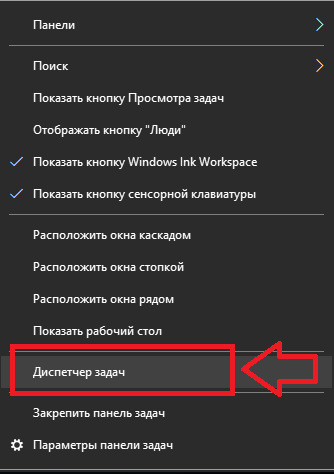

Следуйте инструкции:

- Откройте Диспетчер задач, нажав правой клавишей на трее Виндовс. В появившемся списке выберите нужную утилиту;

Рис.10 – окно редактирования Автозагрузки

Шаг 4 – Удаление скрытых файлов флешки

Скрытые файлы есть практически на любой флешке.

Причина, почему вы их не видите, заключаются в настройках ОС.

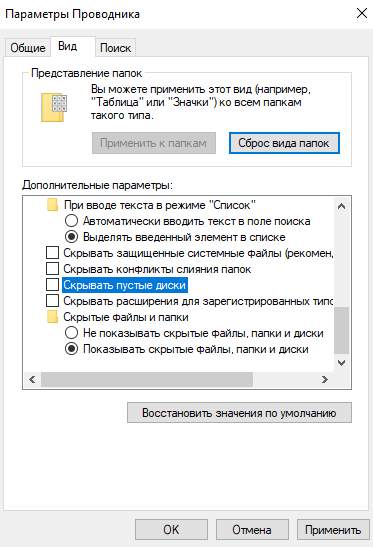

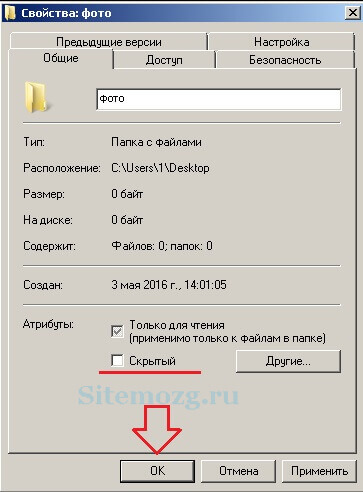

Для активации опции отображения скрытых папок, файлов и ярлыков выполните такие действия:

Рис.11 – настройка отображения скрытых файлов

Читайте также:

Защищаем компьютер от вирусов с USB

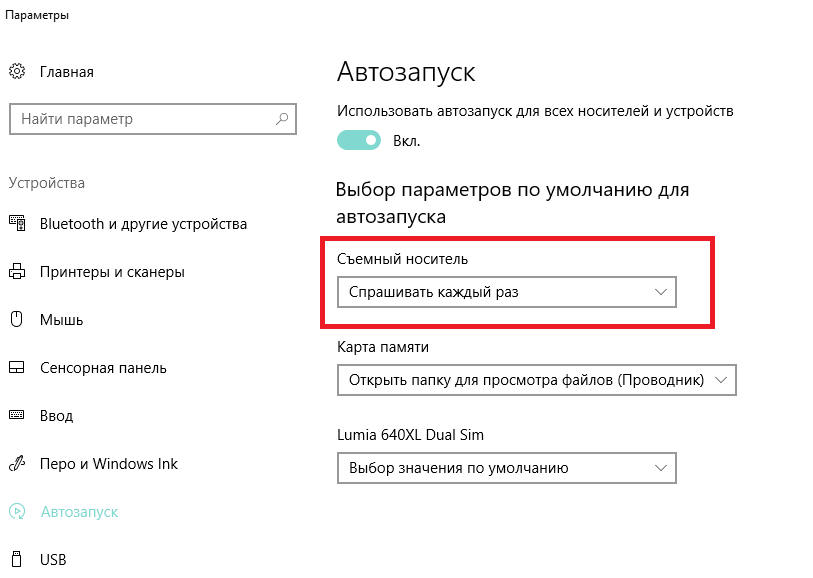

На большинстве компьютеров сразу после подключения флешки её папка открывается автоматически. Этого достаточно, чтобы вирус заразил ваш ПК.

Далее выберите тип носителя и настройте, что система должна делать после его обнаружения.

Теперь вы знаете, как с помощью простых способов быстро удалить все вирусы с флешки.

При регулярном выполнении всех шагов компьютер всегда будет оставаться в безопасности от программ-вредителей.

Тематические видеоролики:

Вся информация предоставлена исключительно в ознакомительных целях. Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

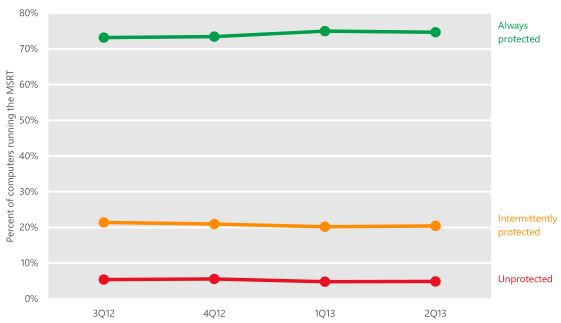

Согласно известной статистике, приведенной антивирусными компаниями, около 30% пользователей не пользуются антивирусами, попросту отключают их или не обновляют базы. Отталкиваясь от этого, можно утверждать, что в любой среднестатистической компании найдется определенная группа людей, которая очень пренебрежительно относится к информационной безопасности, и, в свою очередь, именно этих людей целесообразно использовать для проведения атаки. Кроме того, любая функционирующая система может быть подвержена влиянию целого ряда случайных факторов, которые также могут временно парализовать систему безопасности:

- слетели настройки прокси-сервера, из-за чего антивирусные базы не были обновлены;

- закончился срок лицензии антивируса, а о ее продлении руководство вовремя не позаботилось;

- сбой работы сети сделал невозможным удаленную распечатку файлов, из-за чего все сотрудники были вынуждены скопировать документы на флешку и распечатать их в другом отделе.

Достаточно только включить воображение, и можно добавить еще десяток вариантов развития событий. Резюмируя сказанное, можно утверждать, что в любой среднестатистической организации есть потенциально ненадежные сотрудники и иногда возникают обстоятельства, которые могут нарушить привычную работу и парализовать защиту. Поэтому если ударить в нужном месте в нужное время, то атака будет успешна.

Процентное соотношения компьютеров на наличие real-time защиты

На деле задача сводится к следующему: определить, что в данный момент произошло одно из случайных событий, которое привело к снижению безопасности, а после этого воспользоваться данной ситуацией в качестве маскировки и незаметно осуществить атаку.

Фактически задача сводится к тому, чтобы найти человека, который забивает на безопасность, и почему бы не использовать для этого флешки?

Многие вирусописатели очень полюбили флеш-носители, так как они позволяют легко и быстро заражать компьютеры и даже самый элементарный USB-вирус имеет неплохие шансы на успех. Бум autorun-вирусов, который пришелся на 2008 год, спустя пять лет не сбавляет оборотов, более того, USB-вирусы стали еще наглее и порой даже не скрывают своего присутствия. И в то же время зараженная флешка — это универсальный индикатор грамотности ее владельца в вопросе элементарной ИБ. К примеру, если собрать десять флешек у различных людей, то наверняка у троих-четверых из них будут на флешках вирусы. Если спустя неделю повторно взять у этих людей флешки, то у двоих-троих вирусы останутся. Исходя из этого, можно утверждать, что на компьютерах, с которыми работают с данной флешки, не стоит даже самая элементарная защита или она по каким-то причинам отключена или не работает вовсе. Таким образом, даже если распространять самый заурядный вирус, который успешно детектится всеми антивирусами, только среди данной группы людей, то он сможет заразить большое количество компьютеров, прежде чем будет обнаружен. А раз эти компьютеры не имеют защиты, то также он долго сможет оставаться работоспособным.

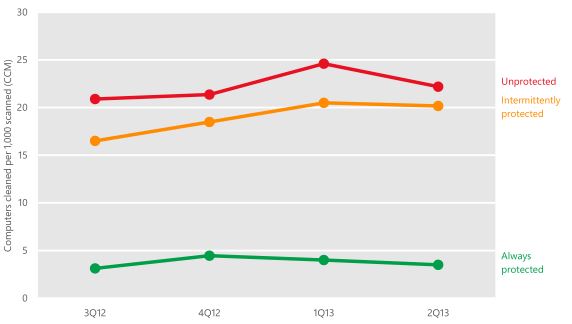

Подверженность компьютерным угрозам исходя из наличия real-time защиты

На определенный компьютер, к которому периодически подключают флешки, устанавливаем специальную программу, работающую по следующему алгоритму. При подключении очередной флешки программа пытается определить, заражена ли она. Так как нельзя учесть все многообразие USB-вирусов, то имеет смысл использовать эвристический подход определения заражения на основе следующих критериев:

- наличие файла autorun.inf;

- атрибуты файлов RHS;

- малый размер подозрительного файла;

- файловая система не NTFS;

- отсутствие папки c именем autorun.inf;

- наличие файлов ярлыков.

Для получения серийного номера напишем следующую функцию на основе API GetVolumeInformation:

Надо отметить, что функция GetFlashSerial получает не статичный уникальный кодификатор устройства, а лишь серийный номер тома. Этот номер задается случайным числом и, как правило, меняется каждый раз при форматировании устройства. В наших же целях достаточно только серийного номера флешки, так как задача жесткой привязки не стоит, а форматирование подразумевает полное уничтожение информации, фактически приравнивая отформатированную флешку к новой.

Теперь приступим к реализации самой эвристики.

Конечно, эвристика имеет свои погрешности и нюансы, поэтому есть смысл ее тщательно проработать к конкретной задаче, однако в нашем случае можно со 100%-й вероятностью утверждать ее корректность.

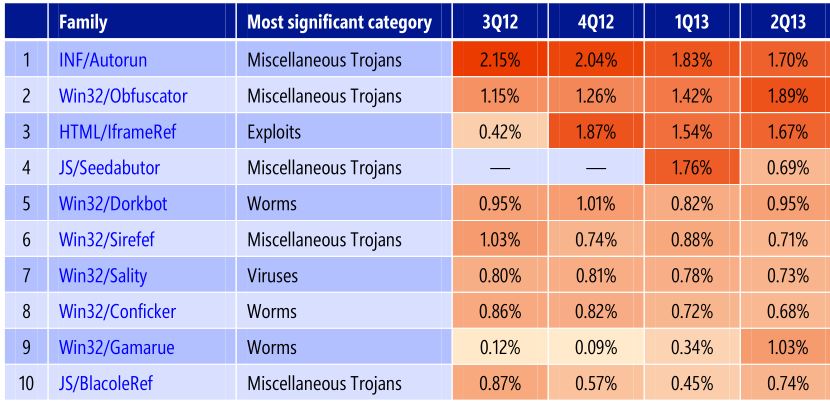

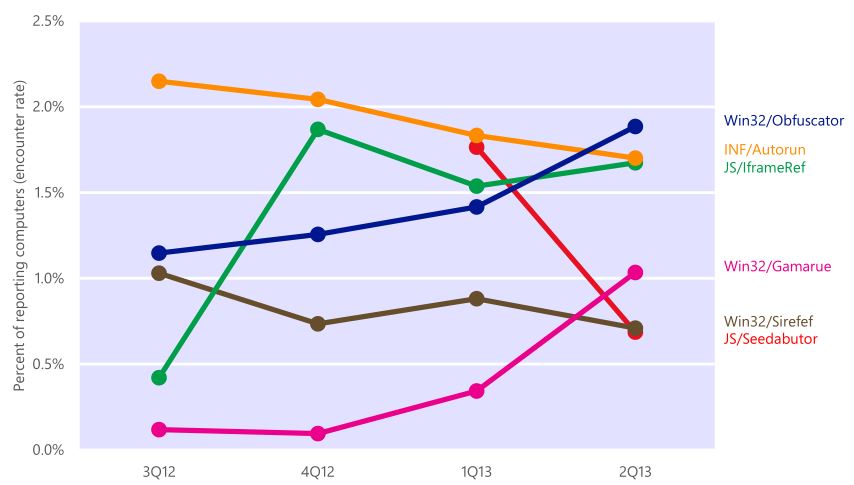

Значения самых популярных угроз

Развернув программу в относительно средней по масштабу сети, уже через неделю мы получили достаточно красноречивые данные. Более 20% всех подключенных флешек были инфицированы каким-либо вирусом или трояном, и более 15% по-прежнему оставались инфицированными при повторном подключении спустя пару дней. Надо также отметить, что на многих компьютерах стояла антивирусная защита, которая периодически исполняла свои обязанности. Однако то привычное равнодушие к выскакивающему предупреждению антивируса, к которому уже давно привыкли пользователи при подключении флешки, не позволяла им предположить, что они имеют дело с совершенно иной угрозой. Ложное чувство безопасности позволяло пользователям без смущения подключать флешку к различным компьютерам, а нашей программе успешно делать свое дело.

Графическое сравнение самых популярных угроз

Заработок, финансы, создание и продвижение сайтов

- Вирус создал ярлык флешки на флешке 325 просмотров

- Наборщик текста страховой взнос 85 просмотров

- ТОП популярных хэштегов ВКонтакте 71 просмотр

- Шрифт как ВКонтакте на фото 64 просмотра

- Развод с QIWI кошельком 58 просмотров

- Развод копия Galaxy S8 51 просмотр

- Samsung Galaxy S8 скидка 80 % 51 просмотр

- Как восстановить удаленную страницу ВКонтакте 44 просмотра

- Сообщество было заблокировано за резкую смену тематики 35 просмотров

- Развод сборка ручек на дому 35 просмотров

Имел неосторожность воткнуть свою флешку в компьютер коллективного пользования, и тут же получил подарок в виде вируса. И это несмотря на установленный на нем антивирус Касперского. При попытке зайти на флешку, в корневом каталоге обнаружил ярлык флешки. Все остальные файлы и папки исчезли.

Вначале я не на шутку распереживался, поскольку на флешке были важные данные, а бэкап я делал уже довольно давно. Но все таки — это была не физическая смерть данных. Флешка оставалась заполненной, прекрасно открывалась и я понял что смогу решить проблему.

Как исправить ситуацию

Решения проблемы необходимо разделить на два пункта. Первое — это возвращение вместо ярлыка, на флешку, всех файлов и папок целыми и невредимыми. И второе — это удаление вируса и предотвращение его дальнейшего распространения.

Вернуть файлы на флешку

Как исправить ситуацию и вернуть все файлы и папки на флешку? На самом деле все очень просто. Необходимо вставить флешку в компьютер, вызвать командную строку, прописать следующие команды:

cd /d X: (вместо Х вы вводите букву каталога вашей флешки)

attrib -s -h -a -r /s /d *.* (прописываете точно как указано)

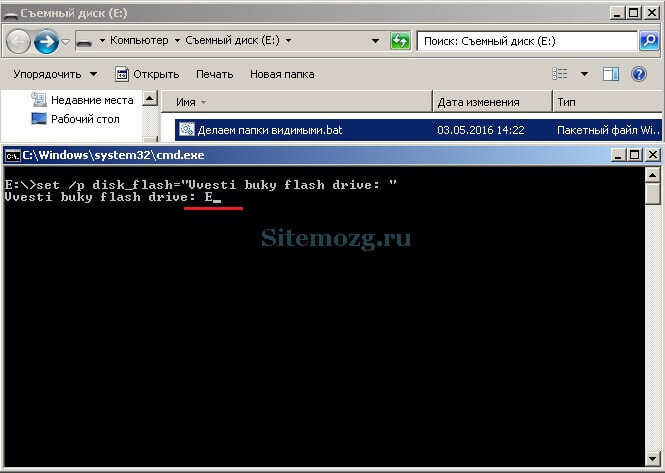

Для автоматизации процесса я сделал небольшой батник (файл .bat) который можно просто скопировать на флешку и запустить. Он выполняет указанную выше команду, просто её не будет нужно прописывать в командной строке.

Ну и может быть он пригодится тем, у кого заражена целая сеть и много людей обращаются с проблемой ярлыка флешки на флешке. Иногда легче дать людям батник и показать как он работает, чем по 20 раз возвращать флешку к жизни самому.

Удалить вирус

Осталось дело за малым, удалить вирус с компьютера, чтобы остановить дальнейшее распространение.

Для этого скачиваем программу Process Explorer от Майкрософт с официального сайта.

.jpg)

Process Explorer v16.20

Далее её разумется запускаем и выбираем в выпадающем меню File / Show Details for All Processes для того чтобы отобразить все запущенные на компьютере процессы.

Жмем Ctrl + L и в окне в нижней части программы ищем процесс autorun.inf Вероятнее всего он будет находиться в ветке svchost.exe .

Жмем правой кнопкой мыши и выбираем Close handle (закрываем процесс). После чего удаляме с флешки файл autofun.inf .

Во временной папке Temp ( C:\users\%username%\AppData\Local\Temp ) ищем файл с необычным расширением .pif и удаляем его (можно воспользоваться поиском).

Всё, теперь вы точно удалили вирус и с флешки и с компьютера.

Winset

Вынесу из комментариев алгоритм действий в случае, если на флешке находится скрытая папка Winset.

71 комментарий

У меня нет на флешке файла autofun.inf. И при поиске в программе Process Explorer у меня нет файла autorun. Но все флешки заражаются от моего ноутбука. Помогите, пожалуйста.

Переустановка системы однозначно решит проблему с вирусом, проникшим в систему. Но сам файл, из которого вирус проник в систему может быть скрыт в любом файле на любом диске вашего компьютера. После переустановки системы удалите все подозрительные приложения, игры и файлы со своего компьютера.

У меня тоже самое. Что делать?

Спасибо за помощь. Удалось вернуть файлы в нормальное видимое состояние.

Благодарю за отзыв, рад что смог помочь

Столкнулся с такой проблемой — флешка заразила два ноутбука и ещё три флешки. Помог антивирус Касперского ( другие ничего не показывали Dr WEB и Avast и USB guard) Касперский определил путь — C:\Users\Дмитрий\AppData\Roaming\Winset\ Но сначала надо на панели управления — свойства папки — вид-поставить точку — показывать скрытые папки и файлы, тем самым увидеть папку AppData. В папке Winset три файла — они постоянно прописываются на флешке при открытии. В итоге я удалил папку Winset, перезагрузил компьютер — и отформатировал флешку при подключении и всё.

Когда я словил вирус, Касперский его еще не обнаруживал.

Подскажите, пожалуйста, если Process Explorer не обнаруживает процесс autofun.inf, то это значит, что его действительно не существует, компьютер чист и вирус я подхватила с другого компьютера? Папка Temp тоже отсутствует.

Да, вероятнее всего так и есть. Вспоминайте куда флешку втыкали, вот тот то комп и надо чистить.

Добрый день, друзья. Как удалить вирус создающий ярлыки на флешке? Как можно провести восстановление информации, которая была потеряна из-за функционирования данного вредителя? Все ваши элементы, в том числе и папочки стали на флешь карте ярлыками? Вы применяете антивирусное ПО, но ПК всё-таки умудрился заразиться. Сожалею, но не каждый антивирус сможет сберечь ваш компьютер от подобного вредоносного ПО.

Но, данный вредитель не такой коварный, как, к примеру, вирус шифровальщик. Этот вариант вируса можно назвать более безобидным, и вы без особых усилий сумеете произвести восстановление информации и деинсталлировать данного вредителя.

Также, хочу добавить, если вы не можете сразу отличить обычную папочку, от папки ярлыка то сделать это довольно просто. У ярлыков имеется небольшая скруглённая стрелка в нижнем левом углу. У обычных папочек подобной стрелки нет.

Поэтому, если вы вставили флешку и заметили, что все папки на ней имеют скруглённые стрелки внизу, то скорее всего это зараженные ярлыки и кликать по ним нельзя.

Виды вредительского ПО ярлыков

На данный момент более других распространились два типа вредоносных ПО, которые могут создать ярлыки: одни занимаются созданием ярлыков, заменяя файлы и папки на флешь карте, иные делают ярлыки внешних дисков и прочих съёмных накопителей.

Подобные вирусы носят следующие названия:

Удаляем вирусы с помощью программы Malwarebytes

Данное вредительское ПО, копирует папочки с файлами и после этого, прячет их. Далее, своими клонами подменяет папки оригиналы. Вредитель является комбинацией вируса трояна с червём. Угроза находится в том, что пользователь производит запуск данного трояна всякий раз, как только кликнул по зараженному файлу с папочкой.

Когда вы запустите данный троян, он начинает копировать себя, тем самым всё больше распространяясь по вашему компьютеру. Кроме этого, частенько устанавливает вредоносную программу шпион, которая ищет ваши данные о пластиковых карточках, паролях и прочей личной информации, которая сохранена на вашем ПК.

Вредитель, который преобразует флешки со съёмными носителями в ярлыки

Данный вредитель является чистым трояном, скрывающим почти все внешние накопители, которые подключены к ПК и подменяет их на ярлыки данных приборов. Всякий раз, как только вы нажмёте на данный ярлык, вы вновь произведёте запуск данного трояна. После этого, вирус начнет поиск на этом ПК данные о финансах и отошлет эту информацию злоумышленникам.

Что можно сделать, если флешка заражена?

Как восстановить удаленную информацию трояном?

Если вы желаете произвести восстановление информации, которую удалил данный вредитель, нужно применить программу Hetman Partition Recovery . Так как данный софт применяет низкоуровневую опцию в работе с накопителем, данный софт обогнёт блок трояна и сможет прочитать вашу информацию.

Скачиваем и устанавливаем софт. Затем, нужно проанализировать съёмный носитель, который подвергся заражению.

Важно: нужно восстановить данные перед очисткой флешки от вредителя.

Также, отличным вариантом удаления вируса с внешнего носителя является команда DiskPart. Она позволит деинсталлировать все данные с носителя.

Удаляем вирус с флешь карты или внешнего диска

Когда вы восстановили информацию с флешь карты, то теперь настала очередь с данного накопителя удалить всю информацию, используя программу DiskPart. Деинсталляция каждого элемента с форматированием накопителя не сможет полностью убрать троян. Этот вредитель может спрятаться в секторе загрузки, может скрыться в таблицу разделов и незамеченную часть диска.

Удаляем вирус со съёмного накопителя используя командную строку

Этот метод не может с гарантией произвести очистку съёмного накопителя от каждого вируса. Но, он удалит трояна, создавшего ярлык из простого файла. Производить данную операцию мы будем с использованием командной строки:

Самым лучшим методом является новая установка Виндовс на диск С, с форматированием перед этим (форматирование перед установкой необходимо делать в любом случае, чтобы у вас не добавлялась старая система old к новой). Но, при этом способе вам придётся заново устанавливать все программы и прочее.

Также, если вы до этого создавали резервную копию, я бы порекомендовал провести бекап. Самый удобный метод создания резервной копии ОС с помощью программы AOMEI. Но, я подозреваю, что вы копию системы не создавали. Поэтому, мы пойдём другим путём.

Если вы немного разбираетесь в Windows, тогда мы применим другой метод.

Удаляем вирус через реестр

Все ключи, запускающие форматы VBS, INI, LINK или EXE являются потенциально опасными. Но, лишь сам пользователь в курсе, какой софт он устанавливал на ПК и он должен знать, какая программа должна запускаться вместе с ОС. Отсюда, сам пользователь решает, удалять ключ или нет.

Удаляем вредителя через службы конфигурации системы

Вывод: я показал несколько методов, как удалить вирус создающий ярлыки на флешке? Выбираем понравившийся и используем его. Главное, во время очистки диска, не перепутайте его, иначе вы найдёте себе новую проблему в виде восстановления данных с диска. Успехов!

Наиболее популярная угроза для флеш-накопителей — это трояны, которые распространяются с помощью Autorun (автоматический запуск). Он переносится на флешку с компьютера как только вставляется носитель и скрывает ваши папки и файлы. Превращает их в ярлыки и тем самым блокирует доступ.

Справиться с ним обычному пользователю проблематично, особенно если требуется удаление без потери данных.

Обычно такие вирусы безвредны сами по себе. Они просто скрывают файлы и распространяются на другие носители.

Удалить вирус с флешки можно почти любой антивирусной программой, и заражение скорее всего происходит из-за её отсутствия. Это так же относится и к карте памяти.

Вот ряд признаков заражения устройства:

- Ярлыки вместо папок.

- Пропажа информации.

- Невозможно открыть флешку (но скорее всего другая причина).

- Неизвестные файлы с расширением exe.

- Файл autorun.

- Скрытая папка RECYCLER.

Помните, что эти проблемы могут возникать не только если вирус на флешке, но и на компьютере или другом устройстве. Так же могут происходить и другие, неприятные вещи. В этой инструкции я покажу 2 способа удаления этого вируса, но конечно же самый быстрый и просто способ — это форматировать флешку. Подойдёт только если у вас нет ценной информации на ней.

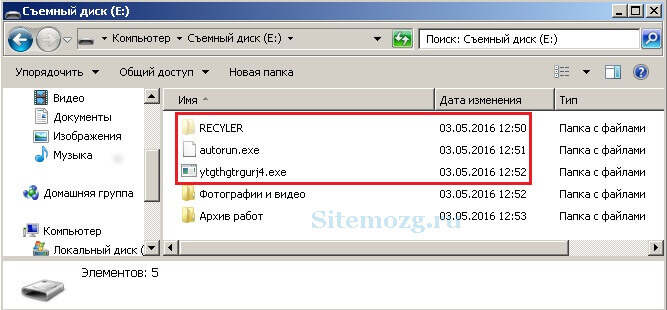

Ручной способ удаления

Вирус маскируется как системный файл (скрыты по умолчанию) и поэтому необходимо включить отображение скрытых папок, а затем перейти на флешку. Здесь нужно удалить RECYCLER, autorun и exe файл. Их имена могут отличаться.

Обычно этого достаточно, но вирус может снова появится если он находится дополнительно в другом месте. Если ситуация повторяется — перейдите к следующему способу.

Удаление антивирусом

Стоить проверить компьютер и флешку любым бесплатным или условно бесплатным антивирусом. Например, попробуйте скачать NOD32 (30 дней бесплатно). После пробного периода можно продолжить им пользоваться, но без обновлений. Я сам активно им пользуюсь.

Проведите детальное сканирование компьютера. Все вирусы будут автоматически удаляться при нахождении. После завершения можно просмотреть отчёт.

Проблемы после удаления вируса

Скорее всего вирус сделает скрытыми все данные. Вместо них останутся ярлыки при открытии которых будет появляться ошибка. Ведь они указывали на вирус, который уже удалён. Их можно смело удалять.

Нужно сделать файлы видимыми. Их использование на других устройствах будет неудобно так, как всё время придётся включать отображение скрытых папок, а иногда даже это не получится сделать.

Если атрибут недоступен (выделен серым), то скачайте исполняемый .bat файл, который автоматически всё исправит.

Переместите его на флешку и запустите (от имени администратора). Укажите букву носителя и нажмите клавишу Enter. Букву можно посмотреть перейдя в проводник Мой компьютер.

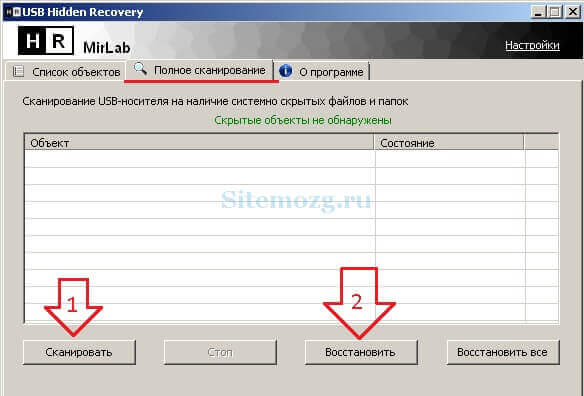

Если и это не помогло — воспользуйтесь бесплатной программой USB Hidden Recovery. Скачайте её с официального сайта и установите. Запустите и проведите сканирование флешки, а затем запустите восстановление.

Если вирус постоянно появляется — значит он находится на компьютере (или другом устройстве) и постоянно заражает флешку после своего удаления. Ищите его с помощью антивируса.

Этой информации должно быть достаточно для решения данной проблемы. Если, что-то не получается — буду рад ответить в комментариях.

На компьютере начали появляться бесполезные ярлыки файлов и папок? Вероятно это проделки вирусов. Ниже мы разберем основные методы поиска и устранения вредоносных программ, создающих ярлыки.

Содержание:

Вредоносные программы и вирусное ПО может оказывать различное воздействие на операционную систему.

Одни вирусы – удаляют данные или воруют важные файлы с компьютера. Другие – создают ярлыки произвольных файлов или ярлыки с сомнительной рекламой и интернет ресурсами.

Помимо этого, в последнее время была замечена высокая активность вирусов, делающих из важных файлов ярлыки, через которые невозможно открыть данные.

Подобные вирусы могут встречаться на жестком диске или располагаться на съемном носителе, мешая комфортному использованию или вовсе заменяя любое подключенное устройство на бесполезный ярлык.

Как происходит заражение вирусами?

Вредоносные программы могут попасть на компьютер самыми различными путями.

Это может быть, как посещение зараженного интернет ресурса, так и установка нелицензионного ПО или игр, которые скрытно могут заразить систему в процессе выполнения установки программы. Также вирусы могут распространяться через съемные носители, флешки или внешние HDD. Зараженный съемный носитель может передавать вирус на компьютер во время подключения.

Наиболее распространенными вирусными программами являются: вирусы с аббревиатурой Troj и Trojan, W32, VBS, Mal, Worm и другие.

Как избежать заражения?

Поскольку вирусные программы могут поджидать пользователя практически в любом месте, следует использовать комплексный подход для предотвращения заражения:

- Использование проверенного антивирусного ПО, его регулярное обновление и проверки системы.

- Использование встроенных систем защиты Windows 10.

- Своевременное обновление ОС (в обновление системы также входят пункты, устраняющие уязвимости).

- Использование антивирусов для интернет-обозревателя.

- Отказ от посещения рекламных и сомнительных ресурсов, а также загрузки файлов, видео, игры и программ из непроверенных источников.

Стоит понимать, что даже если строго придерживаться данным пунктам, заражение компьютера все равно может произойти. Это обусловлено тем, что создатели вирусов постоянно их модифицируют и антивирусный софт попросту не успевает обновлять свою защиту, под постоянно изменяющиеся типы вирусов.

Что происходит при заражении вирусами?

В зависимости от типа и предназначения вирусного ПО, оно может оказывать различное влияние на систему.

К примеру, некоторые вирусы ведут шпионскую деятельность на компьютере, воруя личную информацию, электронные ключи, коды банковских карточек, а также данные для входа в аккаунты социальных сетей, сайтов и т.д. Другие вирусы представляют угрозу для файлов, попросту их удаляя или меняя на бессмысленные ярлыки.

Если Вы столкнулись с вирусом, удаляющим информацию, не стоит отчаиваться! Специалисты Recovery Software разработали специальную утилиту RS Partition Recovery, способную быстро восстанавливать любые данные, которые были уничтожены вирусом, случайным форматированием носителя или были просто удалены. RS Partition Recovery позволяет восстанавливать удаленные данные с жестких дисков, флешек и других накопителей. Помимо этого, функционал программы позволяет восстанавливать давно утерянные данные.

Как избавиться от вирусов на флешке?

Если пользователь нашел вирус на флешке или съемном накопителе при помощи антивирусной программы, следует поместить зараженные файлы в карантин. Если же вирусная программа не удаляется антивирусом или обходит его защиту, следует прибегнуть к ручному удалению при помощи встроенной утилиты diskpart.

Шаг 3. Очищаем диск командой Clean и ждем завершения процесса очистки.

Шаг 5. Теперь необходимо отформатировать выбранный раздел в формате NTFS или FAT 32. В нашем случае флешка будет отформатирована в формате NTFS командой format fs=ntfs quick. Для форматирования в FAT 32 используем команду format fs=fat32 quick.

Шаг 6. Финальным этапом станет назначение буквы носителя. Для этого вводим команду assign letter=E.

Флешка полностью очищена. Для завершения работы Diskpart вводим команду exit или просто закрываем окно утилиты.

Также проверить флешку можно следующими командами:

Открываем командную строку от имени администратора и вводим команду E: (где E – имя флешки) и Enter, после чего вводим attrib e:*.* /d /s -h -r –s и Enter.

Как избавиться от вируса на системном жестком диске?

Вирусы, попавшие на системный жесткий диск, несут большую угрозу файлам и данным. Лучшим выходом из данной ситуации будет полная переустановка операционной системы или откат Windows при помощи точек восстановления.

Помимо этого, можно провести глубокое сканирование антивирусными программами.

Более опытные пользователи могут воспользоваться встроенными средствами проверки системы.

Как удалить вирус из автозагрузки

Многие вирусы и вредоносные программы могут встраиваться в автозагрузку системы. Это приводит к тому, что исполнительные файлы вирусного ПО запускаются сразу вместе с загрузкой системы.

Автоматический запуск вредоносных утилит гораздо усложняет их обнаружение и удаление.

Читайте также: