Какие форматы вирусов есть

Большинство пользователей знают, что .exe файлы могут быть потенциально опасными, но это не единственное расширение, которого следует остерегаться в Windows. Существует и целый ряд других расширений, которые могут нанести вред вашей системе или файлам.

Зачем мне знать, какие типы файлов могут быть опасными?

Знание расширений файлов, которые могут быть потенциально опасными, поможет вам понять, насколько безопасен файл, присланный как вложение в e-mail письме или загруженный с интернета. Даже файлы скринсейверов могут представлять угрозу в Windows.

Когда вы сталкиваетесь с подобными расширениями, будьте бдительны и соблюдайте осторожность. Просканируйте эти файлы вашим антивирусом, а еще лучше загрузите их на специальный сервис типа VirusTotal для проверки, чтобы убедиться в безопасности файла.

Рекомендую всегда ставить антивирус, регулярно обновляющий свои базы и работающий в фоновом режиме. Но знание нижеописанной информации поможет вам еще больше снизить риски возможного заражения какой-либо малтварью или вирусом.

Почему эти расширения потенциально опасны?

Расширения отнесены к потенциально опасным, так как они могут содержать код либо исполнять произвольные команды. Формат .exe может представлять опасность, поскольку это программа, которая может делать все что угодно. Различные медиафайлы (картинки .JPG, .PNG, музыка .MP3) не опасны, так как не могут содержать код. Встречаются случаи специальным образом сформированного медиафайла, которые могут эксплуатировать уязвимость в приложении, через которое они обычно открываются, но это редкие случаи и быстро закрываются разработчиками.

С учетом вышеизложенного вы понимаете, как важно знать, какие типы файлов могут содержать код, скрипты и прочее потенциально опасное содержимое.

.exe — исполняемый файл программы. Большинство всех программ на Windows имеют такое расширение.

.pif — файл с информацией о DOS программах, параметрах их запуска и прочих настройках. Во времена DOS’а и ранних версий Windows был популярным и распростаненным файловым форматом. Такой файл может быть выполнен как .exe, если содержит исполняемый код.

.application — xml инсталлятор приложения по технологии Microsoft ClickOnce (используются фреймворки Windows Forms или Windows Presentation Foundation)

.gadget — файл гаджета, небольшого приложения, работающего в боковой панели Windows (использовались в Vista и Windows 7).

.msi — программа с этим расширением создана для установки приложений с помощью технологии Microsoft Windows Installer.

.msp — файл патча, предназначенный для какой-либо программы или обновления от Microsoft.

.scr — исполняемый файл программы-заставки в Windows или скринсейвера. Злоумышленники нередко маскируют различные троянцы и вирусы под этим расширением. Увидев такое расширение будьте вдвойне бдительны и проверьте файл антивирусом или на VirusTotal.

.hta — исполняемый файл, содержащий html-код, возможно, сценарии на vbscript или jscript. Это не html страничка, которая открывается браузером, а специальное приложение, оно открывается системной утилитой mshta.exe (Microsoft HTML Application Host).

.cpl — апплет Панели управления. Все значки в Панели управления вашей Windows являются файлами с расширением .cpl

.msc — файл-элемент Microsoft management console, MMC (Консоль управления Microsoft). Например, Редактор групповой политики или Управление дисками представляют собой файлы .msc.

.jar — Если у вас установлена Java, то данное расширение позволяет запускать программы на языке программирования Java. И не все из таких программ полезные.

.bat – командный файл. Содержит список команд, которые будут выполнены в заданном порядке при запуске. Впервые начали применяться еще в MS-DOS. И до сих пор применяются.

.cmd – тоже командный файл. Похож на .bat, но появился чуть позже (в Windows NT).

.vb, .vbs – скрипт на языке сценариев VBScript. При запуске будет исполнен код VBScript внутри файла. По сути простой текстовой файл, который можно открыть Блокнотом и проверить, какой именно код будет исполнен.

.vbe – зашифрованный скрипт VBScript. Похож на .vbs или .vb, но сложно сказать, что произойдет при запске такого файла, какие инструкции в нем зашиты.

.js – скрипт на языке JavaScript. Обычно широко используются на веб-сайтах в интернете.

.jse – зашифрованный JavaScript файл.

.ws, .wsf – файл сценария Windows (Windows Script file).

.wsc, .wsh – файлы Windows Script Component и Windows Script Host.

.ps1 (а также .ps1xml, .ps2, .ps2xml, .psc1, .psc2) – расширения файлов, содержащих инструкции для Windows PowerShell.

.msh (а также .msh1, .msh2, .mshxml, .msh1xml, .msh2xml) – файл-скрипт Monad, который позже был переименован в PowerShell, упомянутый чуть выше.

.scf – командный файл проводника Windows. Может передать потенциально опасные команды Проводнику на исполнение.

.lnk – файл-ссылка на программу или любой другой файл на вашем или сетевом компьютере. Может содержать потенциально опасные параметры запуска, например, удаление файлов без подтверждения и прочие подобные действия.

.inf – текстовый файл для автозапуска содержимого диска. Ранее часто использовался вирусописателями для автоматического запуска всяких вирусов, троянцев с CD диска или флешки. С флешками это происходило особенно часто.

.reg – файл Редактора реестра Windows. Он содержит список ветвей и разделов реестра, который будут добавлены или удалены при запуске .reg файла. Вредоносные reg-файлы могут удалить важную информацию из реестра, заменить ее на неверную или добавить вредоносные данные. Содержимое .reg файла можно посмотреть в Блокноте.

.doc, .xls и .ppt – файлы документов Word, Excel и PowerPoint. Могут содержать макровирусы, написанные на VBA (Visual Basic for Applications).

.docm, .dotm, .xlsm, .xltm, .xlam, .pptm, .potm, .ppam, .ppsm – новые расширения документов, впервые представленных в 2007 офисе. Буква M в конце расширения файла указывает на то, что документ содержит макросы. Например, файл .docx не содержит макросов, в то время как .docm — содержит их.

Это не исчерпывающий список. Есть и другие типы файлов, типа .PDF, который имеет ряд проблем с безопасностью. Тем не менее, большинство вышеуказанных типов файлов были созданы для того, чтобы запускать код или исполнять команды в ОС. Ведь это всего лишь инструмент, а кто и как им воспользуется и для каких целей — вопрос, который каждый автор приложения решает сам.

Один из явных признаков, помогающих отличить опытного пользователя от начинающего, это их отношение к расширениям файлов. Первые с одного взгляда могут сказать, какой файл является картинкой, какой программой, а какой вообще лучше не открывать без предварительной проверки антивирусом. Вторые обычно просто не понимают о чем идет речь и как эти самые расширения файлов выглядят. Именно для них в этой статье мы хотим осветить тот необходимый минимум, который понадобится им для безопасной работы на компьютере под управлением Windows.

Что такое расширения?

Как говорит нам Wikipedia, и у нас нет совершенно никаких оснований спорить с ней в этом вопросе, расширение файла — это последовательность символов, добавляемых к имени файла и предназначенных для идентификации типа (формата) файла. Это один из распространённых способов, с помощью которых пользователь или программное обеспечение компьютера может определить тип данных, хранящихся в файле.

Как их увидеть?

По умолчанию отображение файлов в Windows отключено. Мне не совсем понятна логика разработчиков, кроме как оградить неокрепшие умы пользователей от лишних (с их точки зрения) знаний. Взамен получаем широчайшую дыру в безопасности и юзеров, которые ориентируются только на названия файлов и кликают на все подряд.

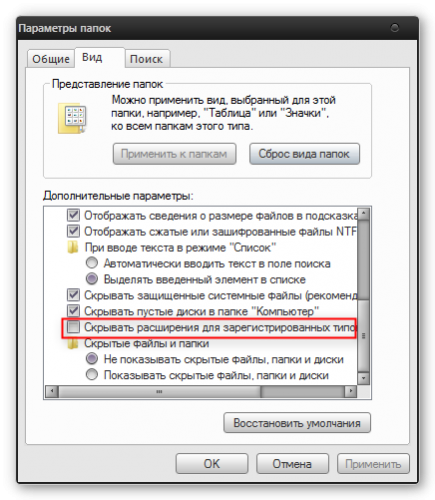

Для того, чтобы включить отображение расширений файлов, откройте Панель управления, найдите там иконку Параметры папок. В появившемся окошке на вкладке Вид снимите галку с опции Скрывать расширения для зарегистрированных типов файлов.

Не получается? Попросите своего продвинутого компьютерного товарища.

Каких расширений файлов следует опасаться?

Теоретически, исправная антивирусная программа со свежими базами может в значительной мере обезопасить вашу работу. Но любой, даже самый совершенный антивирус может ошибиться или не успеть внести заразу в свои фильтры. Поэтому дополнительным фактором защиты лучше включать свою голову вооруженную необходимыми знаниями.

Если вы получили файл из подозрительного источника, например по почте от незнакомого человека, то необходимо обратить внимание на его расширение и, если оно входит в предложенный нами список, то лучше его не открывать, а отослать на проверку в VirusTotal.

- .EXE — исполнимый программный файл. Большинство программ в Windows имеют именно такое расширение.

- .PIF — это специальный файл, содержащий информацию для DOS-программ. Несмотря на то, что не содержат исполнимого кода, могут быть потенциально опасны.

- .APPLICATION — установщик приложения, использующий технологию ClickOnce от Microsoft.

- .GADGET — гаджет для отображения на рабочем столе в Windows Vista и 7.

- .MSI — запускает процесс установки программы на вашем компьютере.

- .MSP — установка обновлений для уже установленных программ.

- .COM — программы для MS-DOS.

- .SCR — файл скринсейвера.

- .HTA — веб-приложение. В отличие от html приложений исполняемых в вашем браузере, могут быть опасны.

- .CPL — файл Панели управления. Все элементы в панели управления имеют это расширение.

- .MSC — файл консоли управления Microsoft. Такие приложения, как редактор групповых политик и инструмент управления дисками имеют расширение .MSC.

- .JAR — исполнимый код для среды Java.

- .BAT — пакетный файл, содержащий последовательность команд для вашего компьютера. Изначально использовался в MS-DOS.

- .CMD — пакетный файл наподобие .BAT, но это расширение файла было введено в Windows NT

- .VB, .VBS, .VBE — файл VBScript. Будет при запуске выполнять свой VBScript код.

- .JS, .JSE— файл JavaScript. При использовании на веб-страницах является относительно безопасными, если работать в веб-браузере. Тем не менее, Windows может открывать эти файлы вне браузера и это несет угрозу.

- .WS, .WSF, .WSC, .WSH — файлы Windows Script.

- .PS1, .PS1XML, .PS2, .PS2XML, .PSC1, .PSC2 — командный сценарий для Windows PowerShell.

- .MSH, .MSH1, .MSH2, .MSHXML, .MSH1XML, .MSH2XML — командный сценарий для Monad. Monad позже был переименован в PowerShell.

- .SCF — командный файл Windows Explorer. Может содержать потенциально опасные команды.

- .LNK — ссылка для запуска программы. Может содержать атрибуты командной строки, которые делают опасные вещи, такие как удаление файлов без спроса.

- .INF — текстовый файл, используемый для автоматического запуска с подключаемых носителей. Часто используется для заражения с флешек или дисков.

- .REG — файл реестра Windows. Эти файлы содержат список записей реестра, которые будут добавлены или удалены, если вы запустите их. Опасность заключается в том, что вы можете удалить важные сведения из реестра, внести в него нежелательные или вредоносные данные.

И это все мне надо запомнить?

Вообще желательно. Но можно распечатать и повесить на видном месте. Или сохранить ссылку и обращаться по мере необходимости. И не забудьте поделиться этой информацией со всеми своими бабушками, дедушками, девушками и другими начинающими пользователями, которые могут этого не знать.

Опасные файлы, это те файлы, через которые на компьютер в принципе могут проникнуть вирусы.

Не пугайтесь особо - если у Вас стоит антивирус? Скорее всего он увидит вирус сразу же при попадании нового файла на компьютер. Но на всякий случай хорошо бы точно знать - где вирусы могут быть в принципе, а где их не бывает по определению.

Расширения – что это такое ?

Википедия определяет это понятие, как последовательность символов, которые добавляются к имени файла и используются для идентификации его формата. Это самый распространенный способ, с помощью которого можно определить тип данных, сохраненных в файле.

По умолчанию в Windows отключено отображение. Скорее всего, разработчики таким образом попытались оградить пользователей от ненужной информации. Но в результате появилось огромное количество людей, которые ориентируются на названия файлов и открывают все подряд.

Качественная антивирусная программа в состоянии обезопасить Вашу работу. Однако даже идеальный антивирус может не успеть занести заразу в свои фильтры или ошибиться. Поэтому дополнительным фактором защиты должна стать Ваша голова, в которой есть необходимые знания.

Если вы получили файл по электронной почте от незнакомого человека, обратите внимание на его расширение те на самые последние символы имени файла. Если найдете их в указанном ниже списке? Не открывая файл, отправьте его сначала на проверку антивирусу.

И так файлы:

.EXE — программный. Большая часть приложений в Windows имеет именно такое расширение.

.PIF —специальный, который содержит информацию для DOS-программ. В них нет исполнимого кода, но они могут быть опасными.

.COM — для MS-DOS.

.APPLICATION — установщик приложения, поддерживающие технологию ClickOnce от Microsoft.

.HTA —веб-приложение. Могут быть опасными, в отличие от html типа, работающих в Вашем браузере.

.MSC — документ консоли управления Microsoft.

.GADGET — сервис для отображения на рабочем столе в Windows Vista и 7.

.SCR — файл скринсейвера.

.MSI — начинает процесс установки ПО на вашем компьютере.

.MSP — обновления для уже установленных программ.

.CPL — это расширение имеют все элементы в панели управления.

.JAR — исполнимый код для среды Java.

Важно. Несколько раз встречал имена файлов, в которых не видно вообще истинного расширения - это то же может быть вирус, просто расширение файла (скажем .exe) прячется за полсотней пробелов, чтобы пользователь не увидел, что в конце стоит какой нибудь .exe - например вот Вам пример опасного имени файла, которое Вы можете получить, скажем, по почте. обратите внимание. вся строка ниже с пробелами посредине - это именно пример имени опасного файла c длинным именем, причем файл то исполняемый, а вовсе не текстововый как кажется на первый взгляд. Итак обещанный пример:

prostofile.txt .exe

Скрипты

.CMD — пакетный по типу .BAT, но это расширение файла было введено в Windows NT

.BAT — пакетный, который ранее использовался в MS-DOS. Он содержит ряд последовательных команд для вашего компьютера.

.VB, .VBS, .VBE — файл VBScript. Будет при запуске выполнять свой VBScript код.

.WS, .WSF, .WSC, .WSH — файлы Windows Script.

.PS1, .PS1XML, .PS2, .PS2XML, .PSC1, .PSC2 — командный сценарий для Windows PowerShell.

.JS, .JSE — файл JavaScript. При работе в барузере и использовании на веб-страницах является относительно безопасными. Но, если Windows откроет эти файлы вне браузера, это может быть опасно.

.MSH, .MSH1, .MSH2, .MSHXML, .MSH1XML, .MSH2XML — командный сценарий для Monad. Monad позже был переименован в PowerShell.

Ярлыки

.LNK — обеспечивает запуск софта. Может содержать атрибуты командной строки, которые представляют опасность, так как могут удалять файлы без разрешения.

.INF — текстовый, предназначенный для автоматического запуска с внешних носителей. Часто используется для файлов, копируемых с флешек или дисков.

.SCF — документ Windows Explorer. Может содержать потенциально опасные команды.

Другие

.REG — файл реестра Windows, где можно найти список записей, которые будут добавлены или удалены при запуске. Опасность состоит в том, что Вы можете потерять важные сведения из реестра либо внести в него нежелательные или опасные данные.

Все вышеперечисленные в статье форматы файлов как правило не содержат вирусы. Просто знайте, что теоретически они могут однажды быть заражены. и если подобные файлы Вам прислал или передал кто то? Если Вы подобные файлы не создавали сами?

Обязательно проверяйте их - антивирусом перед тем, как первый раз запустить!

==================

Какие же расширения файлов всегда безопасны?

Их к счастью множество, те это просто все остальные форматы файлов, которые мы не перечислили!

Это музыкальные файлы, скажем .mp3, это графические файлы, например .jpg .gif, текстовые файлы формата .txt . в подобных файлах вирус запуститься не может по определению.

Желательно запомнить все вышесказанное. но можно просто распечатать и повесить на видном месте.

А еще лучше сохранить ссылку и использовать ее по мере необходимости.

И пусть Ваши компьютеры будут здоровы!

Опытные пользователи ПК могут с уверенность сказать, что представляет собой тот или иной файл – картинка, музыка, программа. Это не сложно, если знаешь о таком понятии, как расширение файла. Использование этих знаний является наиболее распространенным способом определения типа данных, которые были сохранены в файле, и дополнительной возможностью обезопасить себя от вирусов. По своей сути, расширение – это несколько символов, добавленных к имени файла, которые используются для того, чтобы идентифицировать его формат.

Лучшей защитой для вашего компьютера является хорошая антивирусная программа. Тем не менее, даже самый качественный антивирус может ошибиться либо просто не успеть занести вирус в свои фильтры. Поэтому помимо специальных программ, для безопасности компьютера необходимо использовать и собственные знания. Например, если вам на электронную почту пришло письмо с файлом от незнакомого вам человека, прежде чем открыть его, обязательно проверьте расширение. Если оно не входит в список безопасных – его необходимо проверить антивирусной программой. В опасных типах файлов могут содержаться вирусы либо шпионские программы, которые способны причинить вред, как программам вашего компьютера, так и важной информации, хранящейся на нем. Наиболее опасными расширениями считаются .exe – файлы программ и макросы. Конечно, если вам на электронную почту прислали ожидаемое письмо, то бояться нечего. Но при получении письма от ненадежного источника, лучше перестраховаться и предварительно проверить файл на наличие вирусов.

Для того, чтобы обезопасить свой компьютер от вирусов, нужно точно знать, что представляет собой то или иное расширение. В программах используются такие форматы, как:

| .exe | программное расширение, которое используется в большинстве приложений Windows; |

| .com | формат программ для MS-DOS; |

| .application | тип файла для установки приложений, поддерживающий технологию ClickOnce; |

| .msi | тип файла, который начинает установку программ на компьютере; |

| .msp | обновляет уже установленные приложения. |

| .gadget | сервисы, которые отображаются на рабочем столе в операционных системах Windows 7 и Vista; |

| .scr | расширение для файлов скринсейвера; |

| .hta | файлы веб-приложений; |

| .msc | расширение файлов консоли управления Microsoft; |

| .cpl | формат всех элементов панели управления; |

| .jar | является исполнимым кодом для среды Java. |

| .pif | это специальное расширение, содержащее информацию для DOS-программ. Исполнимого кода в них нет, тем не менее, они могут быть опасны. |

Файлы скриптов также представляют собой исполняемые файлы, но их отличие в том, что они запускаются не самостоятельно, а какой-либо программой или сервисом. Наиболее опасными скриптами являются файлы с расширением .cmd, .vbs и .bat. К примеру, даже без специального ПО, используя обычный блокнот, можно написать скрипт с расширением .bat, который будет подключаться при запуске к ftp-серверу, скачивать и запускать вирус, при этом обходя защиту некоторых антивирусных программ.

К файлам скриптов относятся такие расширения, как:

| .bat | представляющий собой пакетный файл, ранее используемый в MS-DOS; |

| .cmd | расширение типа .bat, которое было введено в ОС Windows NT; |

| .vbe, .vb, .vbs | это файлы VBScript, выполняющие свой код при запуске; |

| .msh1xml, msh2xml, mshxml, msh1, msh2 и msh | являются командным сценарием для Monad, позже переименованного в PowerShell; |

| .psc1, .psc2, ps1, ps1xml и ps2xml | это командный сценарий для PowerShell; |

| .wsh, .wsc, .wsf и .ws | расширения файлов Windows Script; |

| .jse, .js | форматы файлов JavaScript, которые не могут причинить вред компьютеру при работе с ними на веб-страницах, но открывать их вне браузера может быть довольно опасно. |

Что касается ярлыков, то здесь используются такие форматы, как:

| .lnk | файл, запускающий программу. В нем могут содержаться атрибуты командно строки, представляющие опасность; |

| .inf | является текстовым файлом, который предназначен для запуска файлов с внешних носителей, к примеру, дисков или флешек; |

| .scf | представляет собой расширение файла Windows Explorer, в котором могут содержаться потенциально опасные команды. |

К форматам таких, на первый взгляд, безопасных файлов, как .txt (текстовые файлы), а также .jpg, .png и .gif (файлы изображений), все же стоит проявлять осторожность. В некоторых вирусах используются файлы с двойным расширением, чтобы вредоносные форматы казались безопасными. К примеру, если на вашу электронную почту пришло письмо с файлом foto.jpg.exe, то при открытии операционная система выберет расширение, расположенное правее. В этом случае откроется файл .exe, который является исполняемой программой, способной заразить компьютер вирусом. Помните, что легальные файлы крайне редко имеют двойное расширение, поэтому лучше не открывать и не загружать данные в таких форматах.

Эта информация очень важна, так как поможет уберечь ваш компьютер от заражения вирусами, а вас - от лишних проблем!

| Расширение | Тип файла | Угроза |

| .ade, .adp, .and | Файлы проекта Access | Может содержать автоматически запускаемые макросы. |

| .asf, .lsf, .lsx | Потоковый аудио- или видеофайл | Может быть скомпрометирован через переполнение буфера, некорректный заголовок или содержание со сценарием. |

| .atf | Файл автопередачи Symantec pсAnywhere | Может начать сессию автопередачи pсAnywhere. |

| .bas | Модуль Visual Basic (VB) | Может оказаться вредоносной программой. |

| .bat | Пакетный файл команд DOS | Может содержать вредоносные команды. |

| .cab | Файл архива Microsoft | Открывается в IE и может помогать устанавливать вредоносные файлы. |

| .cer, .crt,.der | Сертификат безопасности | Может устанавливать несанкционированный сертификат в IE, разрешающий автоматическую загрузку опасного содержания. |

| .chm | Скомпилированный HTML-файл подсказки | Может использоваться с целью компрометации IE. |

| .cmd | Командный сценарий NT | Может использоваться для написания вредоносных пакетных файлов. |

| .com | Приложение MS-DOS | Может быть вредоносной программой. |

| .cpl | Расширение Control Panel | Может устанавливать вредоносное расширение в Control Panel. |

| .crl | Лист отозванных сертификатов (CRL) | Может быть подложным листом, что вызовет проблемы с действующими сертификатами. |

| .css | Таблицы стилей Cascading Style Sheets (CSS) | Может использоваться для компрометации IE. |

| .dll | DLL- приложение Windows | Может содержать вредоносный код. |

| .doc, .dochtml | Документ Word | Может содержать вредоносные макросы, сценарии и ссылки. |

| .dot, .dothtml | Шаблон Word | Может содержать вредоносные макросы, сценарии и ссылки. |

| .dsm, .far, .it, .stm, ult, .wma | Медиафайл Nullsoft WinAmp | Может использоваться для вызова вредоносной программы. |

| .dun | Экспортный файл DUN | Может содержать информацию о коммутируемом соединении для совершения несанкционированных звонков. |

| .eml, .email | Электронное сообщение Outlook Express | Используется Nimda. |

| .exe | Файл приложения | Может использоваться для вызова вредоносной программы. |

| .fav | Список избранных ссылок в IE Favorites | Может использоваться для ссылок на хакерский Web-сайт. |

| .hlp | Файл Microsoft Help | Может использоваться в разных схемах атак. |

| .ht, .htt | Файл Hyperterminal | Может начать коммутируемое соединение с хостами, с которыми нет доверительных отношений. |

| .hta | Приложение HTML | Часто используются "червями" и "троянцами". |

| .htm, .html | Файл HTML для IE | Может начать сессию IE и использоваться для автозагрузки и выполнения вредоносных файлов. |

| .ini | Файл настройки приложения | Может использоваться злоумышленником для изменения настроек программы. |

| .ins, .isp | Настройки соединения Internet | Может использоваться для того, чтобы начать Internet- соединение с хостом, с которым не установлены отношения доверия. |

| .jar | Файл архива Java | Может вызвать атаку через Java. |

| .jav, .java | Апплет Java | Может вызвать атаку через Java. |

| .js, .jse | Файл сценария Java | Может содержать вредоносный код. |

| .lnk,.desklink | Ярлык ссылки | Может использоваться для автоматизации инициированных злоумышленником действий. |

| .mad, .maf,.mda, .mas, | Файлы, имеющие отношение к Access | Могут выполнять манипуляции с макросами, которые не проверяются средствами Office. |

| .mag, .mam, .maq, .mar, .mat, .mav, .maw, .mdn, .mdt, .mdx.mdb, .mdbhtml | Приложение или база данных Access | Может содержать вредоносные макросы. |

| .mde | База данных Access с скомпилированными модулями и удаленным исходным кодом | Может содержать вредоносные макросы. |

| .mhtml, .mhtm | Документ MIME HTML | Может содержать опасные команды. |

| .mim | Файл MIME | Может стать мишенью для атак через MIME. |

| .msc | Сохраненный файл настроек консоли MMC | Может использоваться для получения привилегий. |

| .msg, .mmf | Объект Microsoft Mail или Outlook Express | Может использоваться для пересылки и исполнения вредоносной программы. |

| .msi, .msp | Пакет Microsoft Installer | Может использоваться для установки или изменения программ. |

| .mst | Файл Microsoft Transform используется в некоторых программах установки | Может использоваться злоумышленниками для нарушения работы системы. |

| .nws | Новостное сообщение Outlook Express | Может пересылать вирус Nimda или подобный. |

| .pdc | Скомпилированный сценарий VB | Может содержать опасный код. |

| .pif | Файл с информацией о программе | Может исполнять вредоносной код. |

| .pl | Файл сценария на Perl | Может содержать разрушительный код. |

| .prf | Настройки профиля Outlook | Может переписать настройки по умолчанию или настройки отношений доверия. |

| .ppt, .ppa, .pot, ppthtml, .pothtml | Презентация Microsoft PowerPoint, надстройка или шаблон | Может содержать сценарий взлома. |

| .pst | Файл персонального хранилища Outlook или Exchange | Может содержать вредоносные прикрепляемые файлы и быть импортированным в Outlook или Outlook Express |

| .py | Файл сценария на Python | Может содержать опасный код. |

| .reg | Файл разделов реестра | Может создать или изменить параметры реестра. |

| .rtf | Файл в Rich Text Format | Может содержать сценарий атаки. |

| .scf | Команда Windows Explorer | Может использоваться злоумышленниками. |

| .scp | Сценарий DUN | Может начать несанкционированное внешнее соединение. |

| .scr | Файл хранителя экрана Windows | Может содержать "червей" или "троянцев". |

| .shs, .shb | Объект оболочки | Может скрывать опасный код. |

| .slk | Файл экспорта/импорта Excel Symbolic Link (SLK) | Может содержать скрытые вредоносные макросы. |

| .stl | Список санкционированных сертификатов CTL | Может заставить доверять чужому сертификату. |

| .swf, .spl | Объект Shockwave Flash | Может быть скомпрометирован. |

| .url | Ссылка Internet | Может вывести пользователя на Web-сайт злоумышленника. |

| .vb, .vbe, .vbs | Файл VBScript | Может содержать вредоносный код. |

| .vxd | Драйвер виртуального устройства | Может скрывать от пользователя скомпрометированную версию реального драйвера. |

| .wbk | Резервная копия документа Word | Может содержать вредные макросы. |

| .wiz | Файл мастера | Может использоваться для автоматизации в будущем. |

| .ws, .cs, .wsf, .wsc, .sct | Файл WSH | Может исполнять вредоносный код. |

| .xla, .xlb, .xlc, .xld, .xlk, .xll, .xlm, .xlt, .xlv | Типы файлов Excel | Могут содержать вредные макросы и код. |

| .xls, .xlshtml, .xlthtml | Таблица Excel | Может содержать вредные макросы и код. |

| .xml, .xsl | Файл XML | Вполне возможно, будет языком для использования хакерами. |

Поделитесь материалом с коллегами и друзьями

Читайте также: