Новая волна вируса шифровальщика

Уже во вторник он начал блокировать компьютеры российских ресурсов, заражая их через популярные сайты, в том числе СМИ. Пострадали "Интерфакс", который смог восстановиться только через сутки, а также Фонтанка.ру. Все признаки указывают на то, что это целенаправленная атака на корпоративные сети, сказали "Российской газете" в "Лаборатории Касперского". Там отметили, что большинство жертв атаки находятся в России, похожие атаки наблюдаются на Украине, в Турции и Германии, но в значительно меньшем количестве.

Шифровальщику не удалось получить доступ к ресурсам финансовых организаций или нарушить их работу, сообщил Центр мониторинга и реагирования на компьютерные атаки в кредитно-финансовой сфере (ФинЦЕРТ) Банка России. Ранее СМИ сообщили, что вирус пытался обрушить банки из топ-20. Банк России подтвердил, что атаки были, однако фактов компрометации ресурсов он не обнаружил. ФинЦЕРТ разослал по банкам рекомендации о методах выявления рассылаемого по почте вируса и противодействия ему.

Успешная атака привела бы к остановке операционной деятельности банка, при этом финансовые данные клиентов от вируса-шифровальщика не пострадают, пояснили "РГ" вице-президент InfoWatch, гендиректор Attack Killer Рустэм Хайретдинов.

Банк России предупреждает, что хакеры продолжат распространять вредоносное ПО, в том числе предназначенное для скрытного шифрования файлов. "Как правило, злоумышленники присылают на e-mail письмо с вложенным вирусом, путем обмана или злоупотребления доверием они побуждают пользователя открыть вредоносный файл, после чего вредоносное ПО активируется", - сообщил ЦБ.

1000_t_310x206.jpg)

1000_t_310x206.jpg)

Но эксперты утверждают, что "Плохой кролик" действует более изощренно - через запуск вполне невинных на вид программ для просмотра видеороликов. Не случайно переносчиками BadRabbit стали ресурсы СМИ, где всегда есть видео. Для просмотра пользователям предлагается запустить фальшивый установщик Adobe Flash. Похожая схема была обнаружена в мае - уязвимость в популярных видеоплеерах позволяла киберпреступникам удаленно взламывать компьютеры пользователей.

Разработчики Bad Rabbit взяли на вооружение эту идею. Механизм вируса прост - Bad Rabbit делает невозможным доступ ко всем данным, которые находятся на зараженном им компьютере.

Злоумышленники требуют 0,05 биткоина (283 доллара, или 15 700 рублей по текущему курсу). Но вероятность того, что после уплаты денег произойдет расшифровка файлов, очень мала, уверяют эксперты. Пока неизвестно, возможно ли в принципе расшифровать пораженные "Плохим кроликом" файлы - как уплатив выкуп, так и используя какой-нибудь изъян в механизме шифрования зловреда. При атаке аналогичного вируса WannaCry в июне, в котором использовались приобретенные в даркнете элементы кибероружия, хакеры сами не знали способов расшифровки данных, хотя деньги требовали именно за это.

Наша реальность такова, что злоумышленники научились вводить мир в паническое состояние, отмечает Рустэм Хайретдинов. Вирусы-шифровальщики будут появляться вновь, отличаясь только названием, технологиями, способом заражения.

Между тем Банк России обеспокоен недоступностью публичного сервиса "Интерфакса" по раскрытию информации эмитентами и заявил, что намерен проработать механизмы для снижения вероятности возникновения подобных инцидентов в будущем.

Фото: ТАСС/Сергей Коньков

В России атаке вируса-шифровальщика подверглись компании "Роснефть", "Башнефть", Mars, Nivea и производитель шоколада Alpen Gold Mondelez International. Вирус-вымогатель также атаковал систему радиационного мониторинга Чернобыльской атомной электростанции. Кроме того, атака коснулась компьютеров правительства Украины, "Приватбанка" и операторов связи. Вирус блокирует компьютеры и требует выкуп 300 долларов в биткоинах.

В микроблоге в Twitter пресс-служба "Роснефти" рассказала о хакерской атаке на серверы компании. "На серверы компании осуществлена мощная хакерская атака. Мы надеемся, что это никак не связано с текущими судебными процедурами. По факту кибератаки компания обратилась в правоохранительные органы", – отмечается в сообщении.

По словам пресс-секретаря компании Михаила Леонтьева, "Роснефть" и ее дочерние сообщества работают в штатном режиме. После атаки компания перешла на резервную систему управления производственными процессами, так что добыча и подготовка нефти не остановлены. Атаке подверглась также система банка Home Credit.

По словам исполнительного директора AGIMA Евгения Лобанова , на самом деле атака была проведена двумя вирусами-шифровальщиками: Petya и Misha.

"Они работают в связке. "Петя" не заражает без "Миши". Он может заражать, но вчерашняя атака была двумя вирусами: сначала Petya, потом Misha. "Петя" переписывает boot-девайс (откуда идет загрузка компьютера), а Миша – шифрует файлы по определенному алгоритму, – пояснил специалист. – Petya шифрует загрузочный сектор диска (MBR) и заменяет его своим собственным, Misha шифрует уже все файлы на диске (не всегда)".

Он отметил, что вирус-шифровальщик WannaCry, который атаковал крупные мировые компании в мае этого года, не похож на "Петю", это новая версия.

Евгений Лобанов подчеркнул, что атака сильнее ударила по Украине, чем по России.

"Мы больше подвержены атакам, чем другие страны Запада. От этой версии вируса мы будем защищены, но от его доработок – нет. У нас интернет небезопасен, на Украине еще менее. В основном, были подвержены атаке транспортные компании, банки, мобильные операторы (Vodafone, Київстар) и медицинские компании, тот же Фарммаг, автозаправки Shell – все очень крупные трансконтинентальные компании", – рассказал он в беседе с m24.ru.

Исполнительный директор AGIMA отметил, что пока нет никаких фактов, которые указывали бы на географическое положение распространителя вируса. По его мнению, вирус предположительно появилась именно в России. К сожалению, прямых доказательств этого нет.

"Есть предположение, что это наши хакеры, поскольку первая модификация появилась в России, а сам вирус, что ни для кого не секрет, был назван в честь Петра Порошенко. Это была разработка русских хакеров, но кто дальше ее изменял – сложно сказать. Понятно, что находясь даже в России, легко заиметь компьютер с геолокацией в США, например", – пояснил эксперт.

"Если вдруг произошло "заражение" компьютера – нельзя выключать компьютер. Если перезагрузитесь, то больше никогда не войдете в систему"

Он также дал несколько рекомендаций в случае, если компьютер уже подвергся атаке вируса-шифровальщика.

"Если вдруг произошло "заражение" компьютера – нельзя выключать компьютер, потому что вирус Petya подменяет MBR – первый загрузочный сектор, из которого грузится операционная системе. Если перезагрузитесь, то больше никогда не войдете в систему. Это отрубаете отходные пути, даже если появится "таблетка" вернуть данные уже будет невозможно. Далее, нужно сразу отключиться от интернета, чтобы компьютер не выходил в сеть. Сейчас уже выпущен официальный патч от Microsoft, он обеспечивает 98 процентов гарантии безопасности. К сожалению пока не 100 процентов. Определенную модификацию вируса (их три штуки) он пока обходит", – рекомендовал Лобанов. – Однако, если вы все-таки перезагрузились и увидели начало процесса "проверки диска", в этот момент нужно сразу же выключить компьютер, и файлы останутся незашифрованными. Загрузка с LiveCD (операционная система, загружающаяся со сменного носителя – m24.ru) или USB-диска даст доступ к файлам".

Кроме того, эксперт также рассказал, почему чаще всего атакам подвергаются пользователи Microsoft, а не MacOSX (операционная система Apple – m24.ru) и Unix-систем.

"Тут правильнее говорить не только о MacOSX, но и о всех unix-системах (принцип одинаковый). Вирус распространяется только на компьютеры, без мобильных устройств. Атаке подвержена операционная система Windows и угрожает только тем пользователям, которые отключили функцию автоматического обновления системы. Обновления в виде исключения доступны даже для владельцев старых версий Windows, которые уже не обновляются: XP, Windows 8 и Windows Server 2003", – сказал эксперт.

Он добавил, что существуют сообщества, определяющие уязвимости, которым подвержены операционные системы и сервисы, у этих сообществ есть определенный номер в этой системе учета уязвимости.

"MacOSХ и Unix таким вирусам глобально не подвергаются, потому что многие крупные корпорации используют инфраструктуру Microsoft. MacOSX не подвержена, поскольку не так распространена в госструктурах. Под нее меньше вирусов, их не выгодно делать, потому что сегмент атаки будет меньше, чем, если атаковать Microsoft", – заключил специалист.

"Число атакованных пользователей достигло двух тысяч"

В пресс-службе Лаборатории Касперского , эксперты которой продолжают расследование последней волны заражений, рассказали, что "этот шифровальщик не принадлежит к уже известному семейству вымогателей Petya, хотя и имеет несколько общих с ним строк кода".

В Лаборатории уверены, что в данном случае речь идет о новом семействе вредоносного программного обеспечения с существенно отличающейся от Petya функциональностью. В Лаборатории Касперского назвали новый шифровальщик ExPetr.

"По данным Лаборатории Касперского, число атакованных пользователей достигло двух тысяч. Больше всего инцидентов было зафиксировано в России и Украине, также случаи заражения наблюдались в Польше, Италии, Великобритании, Германии, Франции, США и ряде других стран. На данный момент наши эксперты предполагают, что данное вредоносное ПО использовало несколько векторов атаки. Установлено, что для распространения в корпоративных сетях применялся модифицированный эксплоит EternalBlue и эксплоит EternalRomance", – рассказали в пресс-службе.

Эксперты также изучают возможность создания инструмента-дешифратора, с помощью которого можно было бы расшифровать данные. В Лаборатории также дали рекомендации для всех организаций, чтобы избежать атаки вируса в будущем.

"Мы рекомендуем организациям установить обновления для ОС Windows. Для Windows XP и Windows 7 следует установить обновление безопасности MS17-010, а также убедиться, что они обладают эффективной системой резервного копирования данных. Своевременное и безопасное резервирование данных дает возможность восстановить оригинальные файлы, даже если они были зашифрованы вредоносным ПО", – посоветовали эксперты Лаборатории Касперского.

Своим корпоративным клиентам Лаборатория также рекомендует убедиться, что все механизмы защиты активированы, в частности удостовериться, что подключение к облачной инфраструктуре Kaspersky Security Network, в качестве дополнительной меры рекомендуется использовать компонент "Контроль активности программ", чтобы запретить всем группам приложений доступ (а соответственно и исполнение) файла с названием "perfc.dat" и т.д.

"Если вы не используете продукты "Лаборатории Касперского", рекомендуем запретить исполнение файла с названием perfc.dat, а также заблокировать запуск утилиты PSExec из пакета Sysinternals с помощью функции AppLocker, входящей в состав ОС (операционной системы – m24.ru) Windows", – рекомендовали в Лаборатории.

Распространение вируса удалось приостановить случайно и временно: если хакеры изменят всего несколько строчек кода, вредоносное ПО вновь начнет работать. Ущерб от программы оценивают в миллиард долларов. После лингвокриминалистического анализа эксперты установили, что WannaCry создали выходцы из Китая или Сингапура.

Во вторник, 24 октября, началась эпидемия вируса-шифровальщика Bad Rabbit. Он блокировал компьютеры или сервера и требовал выкуп в размере 0,05 биткоина ($280, или около 16 тыс. рублей). Большинство атак пришлось на Россию и Украину, но случаи заражения отмечались и в Германии, Турции и Японии. После блокировки СМИ в России и украинских госучреждений, вирус пытался заразить и банки РФ из топ-20, однако атака оказалась неудачной.

Компьютерный вирус или природное явление?

Ночью распространение вируса остановилось. К утру восстановить работу после кибератаки не удалось только крупнейшему российскому информагентству "Интерфакс". Заражение вирусом Bad Rabbit стало третьей крупнейшей эпидемией шифровальщиков в этом году после вируса WannaCry в мае и Petya в июне. Тогда эксперты объяснили атаки весенней публикацией АНБ США уязвимостей в Windows, которые обнародовала группа хакеров The Shadow Brokers.

Жертвы кролика

"МВД наблюдает": в России запретили обходить блокировки при помощи анонимайзеров

Эпидемия очередного вируса-вымогателя под именем Bad Rabbit началась 24 октября после полудня. По данным ESET, на Россию пришлось 65% атак, на Украину - 12,2%, Болгарию - 10,2, Турцию - 6,4, Японию - 3,8%, на другие страны - 2.4%. Специалисты "Лаборатории Касперского" фиксировали атаки Bad Rabbit также в Турции и Германии.

Первыми перестали работать сайты агентства "Интерфакс" и петербургского агентства "Фонтанка". Также оказались заражены, в частности, сайты изданий "Новая газета - Балтия", "Новая газета в Петербурге" "Суть событий" и "Аргументы недели Крым". Причем в "Фонтанке" подчеркнули, что у них был взломан именно сервер. "Фонтанка" связала атаку с публикациями о "ЧВК Вагнера", а также со статьей о краже сейфа с драгоценностями из здания полпредства. Также сообщалось о проблемах в работе сервисов ТАСС, однако в агентстве заявили, что произошел небольшой технический сбой в работе.

Специалисты по кибербезопасности Group-IB с 13:00 до 15:00 мск зафиксировали попытки заражения вирусом инфраструктур некоторых банков-клиентов. Позднее стало известно об атаке хакеров на украинское Мининфраструктуры, метро Киева и аэропорт Одессы, а также компьютеры пользователей в других странах. Около 2:00 замруководителя лаборатории компьютерной криминалистики компании Group-IB Сергей Никитин заявил, что атака Bad Rabbit завершилась.

"Мы знаем об инцидентах и изучаем ситуацию", — сообщила представитель Microsoft в России Кристина Давыдова. Информацию о хакерской атаке также проверят в МВД России. Служба безопасности Украины в 21:00 заявила, что распространение вируса прекращено. В СБУ заявили, что вирус приходит с фишинговыми электронными письмами с обратным адресом, который ассоциируется со службой технической поддержки корпорации Microsoft.

Атака драконов Дейнерис

Согласно опубликованным Group-IB фото заблокированных компьютеров, хакеры рекомендуют "не терять время", пытаясь восстановить файлы без выкупа. При этом через 48 часов стоимость расшифровки за каждый ПК возрастает, но насколько, не указывается. Вирус заражает компьютер, шифруя на нем файлы. Для разблокировки нужно зайти через браузер Tor на специальный сайт по адресу caforssztxqzf2nm.onion. На нем и указано название вируса — Bad Rabbit. Чтобы получить пароль на расшифровку данных, хакеры требуют ввести "персональный код установки" — шифр из сообщения, выводимого на экране. После этого появится адрес биткоин-кошелька, на который требуется перевести деньги.

По данным Group-IB, Bad Rabbit предлагал пользователям установить обновление для Adobe Flash Player, если он соглашался, на устройство скачивался вредоносный файл. Заражение происходило через специальный сайт, где пользователю предлагали обновить Flash-плеер. Этот сайт, как предполагается, был связан с распространением спама. В Group-IB полагают, что злоумышленники могли быть связаны с продажей трафика или привлекли группу из этой сферы.

Как подчеркнули в компании, кибератака готовилась на протяжении нескольких дней. В частности, один из java-скриптов, участвующих в заражении, последний раз обновлялся еще 19 октября, то есть за 5 дней до эпидемии. В компании Proofpoint отмечают, что код вируса содержит ссылки на сериал "Игра престолов": в нем упоминаются имена драконов Дрогона, Рейгаля и Визериона. Вирус шифрует широкий спектр файлов, в том числе .doc, .docx, .jpg, добавляют в McAfee.

Создатели нового вымогателя учли опыт своих предшественников и лучше подготовились к борьбе с антивирусами. По данным Acronis, Bad Rabbit использует шифрование с использованием легального драйвера ядра dcrypt.sys; программа подписана сертификатами, имитирующими Symantec (крупнейший производитель американского ПО), что затрудняет обнаружение классическими антивирусами. Кроме того, Bad Rabbit не использует уязвимость Microsoft файл-сервера srv.sys, а шифрование диска производится без имитации работы chkdsk.exe — приложения, проверяющего жесткий диск на ошибку файловой системы.

Еще одним отличительным признаком нового шифровальщика стал kill switch, "экстренный выключатель" для вируса. Для его запуска на незараженном компьютере необходимо создать в системе файл C:\windows\infpub.dat и предоставить ему права "только для чтения". После этого даже в случае заражения файлы не будут зашифрованы. Эксперты также рекомендуют обновить операционную систему и системы безопасности, заблокировать зараженные IP-адреса, а также заменить пароли и заблокировать всплывающие окна.

Третья волна

Атака "Плохого кролика" стала третьей масштабной вирусной эпидемией в этом году. В мае вирус-шифровальщик WannaCry атаковал 200 тыс. компьютеров в 150 странах мира. Затем 27 июня вирус Petya (NotPetya и ExPetr) проник в 12,5 тыс. компьютеров в 65 странах. Согласно расследованию британского Национального центра по кибербезопасности, вирус запустили хакеры из КНДР Lazarus. Создателем Petya оказался 51-летний житель Днепропетровской области.

Сразу после атаки Bad Rabbit представители ESET заявили, что вымогатель — новая модификация вируса Petya. По данным компании, в атаке Bad Rabbit на Киевский метрополитен использовалось вредоносное ПО Diskcoder.D – новая модификация этого шифратора. Вирус использует инструмент Mimikatz для извлечения учетных данных в зараженных системах. В отличие от своего предшественника Petya/NotPetya, Bad Rabbit не использует эксплойт EthernalBlue – вместо этого он сканирует сеть на предмет открытых сетевых ресурсов.

В "Лаборатории Касперского" также подтвердили, что Bad Rabbit использует методы, аналогичные методам вируса-шифровальщика ExPetr. "Зловред распространяется через ряд зараженных сайтов российских СМИ. Все признаки указывают на то, что это целенаправленная атака на корпоративные сети", - подчеркнули в компании.

Об этом же говорится и в отчете Group-IB. "Совпадения в коде указывают на связь атаки с использованием Bad Rabbit с июньской эпидемией шифровальщика NotPetya", - написала Group-IB в Telegram. Компания отмечает, что "в атаке NotPetya содержался такой же алгоритм вычисления хеш суммы от имени процесса, с тем отличием, что начальный вектор инициализации в случае NotPetya 0x12345678, а в BadRabbit - 0x87654321".

Атаки WannaCry и Petya эксперты еще летом объяснили весенней публикацией эксплойтов Агентства национальной безопасности США. По данным Arstechnica, хакеры использовали разработанный американскими шпионами электронный инструментарий Eternal Blue, скрещенный с программой-вымогателем WannaCry. Эксплойт Eternal Blue, который использовался АНБ для удаленного управления компьютерами на Windows, был обнародован в середине апреля группой Shadow Brokers в пакете с другими файлами, якобы принадлежавшими АНБ США.

Организаторы глобальных кибератак не смогли на них обогатиться. Создатели WannaCry за первые дни атаки заработали на своих жертвах около $66 тыс. Petya принес хакерам четыре биткоина, или около $10 тыс. Аналитики отмечали, что злоумышленники, вероятно, хотели собрать конфиденциальные данные атакованных компаний, чтобы потом использовать их для более серьезных атак или продемонстрировать эффективность своих инструментов. Французский специалист в области компьютерной безопасности Матье Суиш заявлял, в частности, что Petya был не вирусом-вымогателем, а вирусом-вайпером — вредоносной программой, собирающей с жертв данные для их уничтожения и препятствования их работе в более долгосрочном периоде.

Около недели-двух назад в сети появилась очередная поделка современных вирусоделов, которая шифрует все файлы пользователя. В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика crypted000007 и восстановить зашифрованные файлы. В данном случае ничего нового и уникального не появилось, просто модификация предыдущей версии.

Описание вируса шифровальщика CRYPTED000007

Шифровальщик CRYPTED000007 ничем принципиально не отличается от своих предшественников. Действует он практически один в один как no_more_ransom. Но все же есть несколько нюансов, которые его отличают. Расскажу обо всем по порядку.

Приходит он, как и его аналоги, по почте. Используются приемы социальной инженерии, чтобы пользователь непременно заинтересовался письмом и открыл его. В моем случае в письме шла речь о каком-то суде и о важной информации по делу во вложении. После запуска вложения у пользователя открывается вордовский документ с выпиской из арбитражного суда Москвы.

Параллельно с открытием документа запускается шифрование файлов. Начинает постоянно выскакивать информационное сообщение от системы контроля учетных записей Windows.

Если согласиться с предложением, то резервные копии файлов в теневых копиях Windows буду удалены и восстановление информации будет очень сильно затруднено. Очевидно, что соглашаться с предложением ни в коем случае нельзя. В данном шифровальщике эти запросы выскакивают постоянно, один за одним и не прекращаются, вынуждая пользователя таки согласиться и удалить резервные копии. Это главное отличие от предыдущих модификаций шифровальщиков. Я еще ни разу не сталкивался с тем, чтобы запросы на удаление теневых копий шли без остановки. Обычно, после 5-10-ти предложений они прекращались.

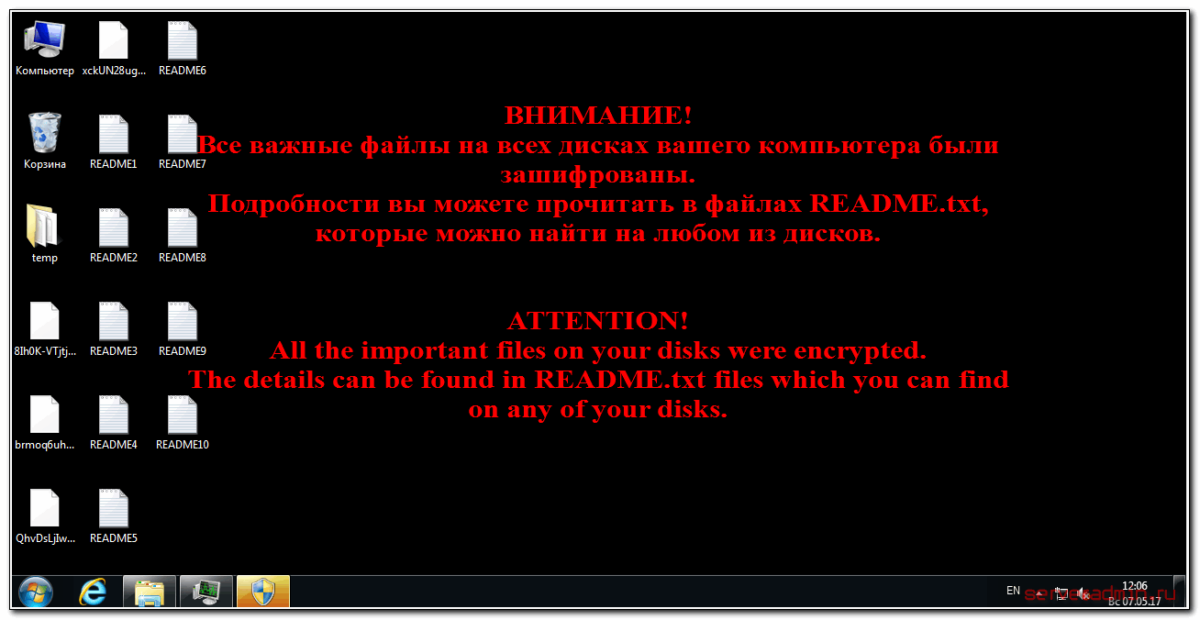

Но даже если вы все время отвечали отрицательно на запросы шифровальщика, все ваши данные уже шифруются. После того, как процесс шифрования будет окончен, вы увидите на рабочем столе картинку.

Одновременно с этим на рабочем столе будет множество текстовых файлов с одним и тем же содержанием.

Почтовый адрес может меняться. Я встречал еще такие адреса:

Адреса постоянно обновляются, так что могут быть совершенно разными.

Как только вы обнаружили, что файлы зашифрованы, сразу же выключайте компьютер. Это нужно сделать, чтобы прервать процесс шифрования как на локальном компьютере, так и на сетевых дисках. Вирус-шифровальщик может зашифровать всю информацию, до которой сможет дотянуться, в том числе и на сетевых дисках. Но если там большой объем информации, то ему для этого потребуется значительное время. Иногда и за пару часов шифровальщик не успевал все зашифровать на сетевом диске объемом примерно в 100 гигабайт.

Дальше нужно хорошенько подумать, как действовать. Если вам во что бы то ни стало нужна информация на компьютере и у вас нет резервных копий, то лучше в этот момент обратиться к специалистам. Не обязательно за деньги в какие-то фирмы. Просто нужен человек, который хорошо разбирается в информационных системах. Необходимо оценить масштаб бедствия, удалить вирус, собрать всю имеющуюся информацию по ситуации, чтобы понять, как действовать дальше.

Неправильные действия на данном этапе могут существенно усложнить процесс расшифровки или восстановления файлов. В худшем случае могут сделать его невозможным. Так что не торопитесь, будьте аккуратны и последовательны.

Как вирус вымогатель CRYPTED000007 шифрует файлы

После того, как вирус у вас был запущен и закончил свою деятельность, все полезные файлы будут зашифрованы, переименованы с расширением .crypted000007. Причем не только расширение файла будет заменено, но и имя файла, так что вы не узнаете точно, что за файлы у вас были, если сами не помните. Будет примерно такая картина.

В такой ситуации будет трудно оценить масштаб трагедии, так как вы до конца не сможете вспомнить, что же у вас было в разных папках. Сделано это специально, чтобы сбить человека с толка и побудить к оплате расшифровки файлов.

А если у вас были зашифрованы и сетевые папки и нет полных бэкапов, то это может вообще остановить работу всей организации. Не сразу разберешься, что в итоге потеряно, чтобы начать восстановление.

Как лечить компьютер и удалить вымогатель CRYPTED000007

Вирус CRYPTED000007 уже у вас на компьютере. Первый и самый главный вопрос — как вылечить компьютер и как удалить из него вирус, чтобы предотвратить дальнейшее шифрование, если оно еще не было закончено. Сразу обращаю ваше внимание на то, что после того, как вы сами начнете производить какие-то действия со своим компьютером, шансы на расшифровку данных уменьшаются. Если вам во что бы то ни стало нужно восстановить файлы, компьютер не трогайте, а сразу обращайтесь к профессионалам. Ниже я расскажу о них и приведу ссылку на сайт и опишу схему их работы.

А пока продолжим самостоятельно лечить компьютер и удалять вирус. Традиционно шифровальщики легко удаляются из компьютера, так как у вируса нет задачи во что бы то ни стало остаться на компьютере. После полного шифрования файлов ему даже выгоднее самоудалиться и исчезнуть, чтобы было труднее расследовать иницидент и расшифровать файлы.

Описать ручное удаление вируса трудно, хотя я пытался раньше это делать, но вижу, что чаще всего это бессмысленно. Названия файлов и пути размещения вируса постоянно меняются. То, что видел я уже не актуально через неделю-две. Обычно рассылка вирусов по почте идет волнами и каждый раз там новая модификация, которая еще не детектится антивирусами. Помогают универсальные средства, которые проверяют автозапуск и детектят подозрительную активность в системных папках.

Для удаления вируса CRYPTED000007 можно воспользоваться следующими программами:

Скорее всего, что-то из этих продуктов очистит компьютер от шифровальщика CRYPTED000007. Если вдруг так случится, что они не помогут, попробуйте удалить вирус вручную. Методику по удалению я приводил на примере вируса да винчи и spora, можете посмотреть там. Если кратко по шагам, то действовать надо так:

- Смотрим список процессов, предварительно добавив несколько дополнительных столбцов в диспетчер задач.

- Находим процесс вируса, открываем папку, в которой он сидит и удаляем его.

- Чистим упоминание о процессе вируса по имени файла в реестре.

- Перезагружаемся и убеждаемся, что вируса CRYPTED000007 нет в списке запущенных процессов.

Где скачать дешифратор CRYPTED000007

Затем загружаете пару зашифрованных файлов и нажимаете Go! Find out:

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Как расшифровать и восстановить файлы после вируса CRYPTED000007

Что делать, когда вирус CRYPTED000007 зашифровал ваши файлы? Техническая реализация шифрования не позволяет выполнить расшифровку файлов без ключа или дешифратора, который есть только у автора шифровальщика. Может быть есть какой-то еще способ его получить, но у меня нет такой информации. Нам остается только попытаться восстановить файлы подручными способами. К таким относится:

- Инструмент теневых копий windows.

- Программы по восстановлению удаленных данных

Для начала проверим, включены ли у нас теневые копии. Этот инструмент по-умолчанию работает в windows 7 и выше, если вы его не отключили вручную. Для проверки открываем свойства компьютера и переходим в раздел защита системы.

Если вы во время заражения не подтвердили запрос UAC на удаление файлов в теневых копиях, то какие-то данные у вас там должны остаться. Подробнее об этом запросе я рассказал в начале повествования, когда рассказывал о работе вируса.

Для удобного восстановления файлов из теневых копий предлагаю воспользоваться бесплатной программой для этого — ShadowExplorer. Скачивайте архив, распаковывайте программу и запускайте.

Откроется последняя копия файлов и корень диска C. В левом верхнем углу можно выбрать резервную копию, если у вас их несколько. Проверьте разные копии на наличие нужных файлов. Сравните по датам, где более свежая версия. В моем примере ниже я нашел 2 файла на рабочем столе трехмесячной давности, когда они последний раз редактировались.

Мне удалось восстановить эти файлы. Для этого я их выбрал, нажал правой кнопкой мыши, выбрал Export и указал папку, куда их восстановить.

Вы можете восстанавливать сразу папки по такому же принципу. Если у вас работали теневые копии и вы их не удаляли, у вас достаточно много шансов восстановить все, или почти все файлы, зашифрованные вирусом. Возможно, какие-то из них будут более старой версии, чем хотелось бы, но тем не менее, это лучше, чем ничего.

Если по какой-то причине у вас нет теневых копий файлов, остается единственный шанс получить хоть что-то из зашифрованных файлов — восстановить их с помощью средств восстановления удаленных файлов. Для этого предлагаю воспользоваться бесплатной программой Photorec.

Запускайте программу и выбирайте диск, на котором будете восстанавливать файлы. Запуск графической версии программы выполняет файл qphotorec_win.exe. Необходимо выбрать папку, куда будут помещаться найденные файлы. Лучше, если эта папка будет располагаться не на том же диске, где мы осуществляем поиск. Подключите флешку или внешний жесткий диск для этого.

Процесс поиска будет длиться долго. В конце вы увидите статистику. Теперь можно идти в указанную ранее папку и смотреть, что там найдено. Файлов будет скорее всего много и большая часть из них будут либо повреждены, либо это будут какие-то системные и бесполезные файлы. Но тем не менее, в этом списке можно будет найти и часть полезных файлов. Тут уже никаких гарантий нет, что найдете, то и найдете. Лучше всего, обычно, восстанавливаются изображения.

Если результат вас не удовлетворит, то есть еще программы для восстановления удаленных файлов. Ниже список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Весь процесс восстановления файлов подробно показан в видео в самом конце статьи.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Filecoder.ED

Популярные антивирусы определяю шифровальщик CRYPTED000007 как Filecoder.ED и дальше может быть еще какое-то обозначение. Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщение с форума Kaspersky.

Вот результат подробного обсуждения шифровальщика CRYPTED000007 на форуме антивируса Eset nod32. Обращений уже очень много, а антивирус ничего не может поделать.

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет. Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Куда обратиться за гарантированной расшифровкой

- Специалист компании подъезжает к вам в офис или на дом, и подписывает с вами договор, в котором фиксирует стоимость работ.

- Запускает дешифратор и расшифровывает все файлы.

- Вы убеждаетесь в том, что все файлы открываются, и подписываете акт сдачи/приемки выполненных работ.

- Оплата исключительно по факту успешного результата дешифрации.

Скажу честно, я не знаю, как они это делают, но вы ничем не рискуете. Оплата только после демонстрации работы дешифратора. Просьба написать отзыв об опыте взаимодействия с этой компанией.

Методы защиты от вируса CRYPTED000007

Как защититься от работы шифровальщика и обойтись без материального и морального ущерба? Есть несколько простых и эффективных советов:

- Бэкап! Резервная копия всех важных данных. И не просто бэкап, а бэкап, к которому нет постоянного доступа. Иначе вирус может заразить как ваши документы, так и резервные копии.

- Лицензионный антивирус. Хотя они не дают 100% гарантии, но шансы избежать шифрования увеличивают. К новым версиям шифровальщика они чаще всего не готовы, но уже через 3-4 дня начинают реагировать. Это повышает ваши шансы избежать заражения, если вы не попали в первую волну рассылки новой модификации шифровальщика.

- Не открывайте подозрительные вложения в почте. Тут комментировать нечего. Все известные мне шифровальщики попали к пользователям через почту. Причем каждый раз придумываются новые ухищрения, чтобы обмануть жертву.

- Не открывайте бездумно ссылки, присланные вам от ваших знакомых через социальные сети или мессенджеры. Так тоже иногда распространяются вирусы.

- Включите в windows отображение расширений файлов. Как это сделать легко найти в интернете. Это позволит вам заметить расширение файла на вирусе. Чаще всего оно будет .exe, .vbs, .src. В повседеневной работе с документами вам вряд ли попадаются подобные расширения файлов.

Постарался дополнить то, что уже писал раньше в каждой статье про вирус шифровальщик. А пока прощаюсь. Буду рад полезным замечаниям по статье и вирусу-шифровальщику CRYPTED000007 в целом.

Видео c расшифровкой и восстановлением файлов

Здесь пример предыдущей модификации вируса, но видео полностью актуально и для CRYPTED000007.

Читайте также: