Новый вирус в платежках

В последнее время стали регулярными случаи атак троянских программ на текстовые файлы обмена платежных поручений. В этой статье рассказывается об особенностях таких атак и как их можно избежать, перейдя на использование сервиса "1С:ДиректБанк".

Одной из важных функций бухгалтерских и других учетных программ всегда был обмен информацией с банковскими системами: платежными поручениями и выписками по банковским счетам. Исторически первым способом стал обмен через текстовые файлы стандартного формата, в которых содержится вся информация о платежных поручениях и транзакциях по банковскому счету: сумма, отправитель, получатель, данные банков и номера счетов, между которыми осуществляется платеж. Пользователь выгружает из учетной системы файл с информацией о платежках и загружает его на обработку в систему Клиент-Банка. Такая технология обмена давно реализована в различных учетных программах, она проста и многие пользователи к ней привыкли. Но в период, когда текстовые файлы обмена находятся на диске компьютера, они, так же как любые другие файлы, могут подвергаться вирусным атакам. После того как файл выгружен на диск, учетная система уже не контролирует содержащуюся в нем информацию, а банковская система начинает отвечать за безопасность информации только после того, как файл будет в нее загружен. Этим стали пользоваться злоумышленники. С 2016 г. специалисты по компьютерной безопасности начали обнаруживать различные троянские программы (компьютерные вирусы), которые атакуют файлы с платежными поручениями.

Различные вредоносные программы по-разному выбирают момент и метод атаки, но принцип при этом используется один и тот же. Злоумышленники пытаются подменить в файле реквизиты получателя платежа. Если после этого бухгалтер загрузит такую поддельную платежку в систему Клиент-Банка и не проверит указанные в ней реквизиты, деньги будут перечислены на счет злоумышленников. Некоторые троянские программы подменяют реквизиты, когда обнаруживают файл обмена на диске. Другие – изменяют информацию "на лету" при загрузке файла в систему Клиент-Банка. При этом вредоносные программы пытаются активно помешать обнаружению их антивирусами и контролю со стороны учетных программ, нарушая их работоспособность.

Но надо учитывать, что полноценное выявление вирусов и троянских программ – функция специальных антивирусных программ, а не учетных систем. Необходимо применять свежие версии антивирусных программ, разработчики которых ведут постоянный мониторинг вновь возникающих угроз компьютерной безопасности, и регулярно их обновлять.

Также важно проверять реквизиты платежных поручений после их загрузки в систему Клиент-Банка. Особое внимание при проверке надо уделять в тех случаях, когда учетная программа ведет себя необычным образом. Например, если в процессе выгрузки и проверки файла обмена "1С:Бухгалтерия" перестала отвечать на действия пользователя, это может быть признаком наличия на компьютере троянской программы, которая нарушает работу "1С:Бухгалтерии", чтобы не дать пользователю сверить реквизиты платежки. В любом случае, всегда проверяйте номер счета, название и другие реквизиты получателя в системе Клиент-Банка перед тем как выполнить платеж, чтобы ваши деньги не ушли злоумышленникам.

К сожалению, новые вредоносные программы появляются регулярно. Злоумышленники продолжают искать новые способы хищения средств организаций и частных лиц, разрабатывают новые сценарии и технологии вирусных атак. Полностью защитить от таких атак файлы обмена платежками принципиально невозможно, как и любые другие текстовые файлы на компьютере.

Поэтому фирма "1С" разработала и развивает сервис прямой интеграции учетных программ с информационными системами банков – сервис "1С:ДиректБанк". Этот сервис обеспечивает передачу платежных документов в банк и получение выписок из банка непосредственно из программ "1С", по защищенным каналам связи. В зависимости от политик безопасности банка, информация дополнительно защищается электронной подписью пользователя программы, или одноразовыми паролями, присылаемыми через SMS. Не требуется выгрузка документов из программ "1С:Предприятия" в промежуточные файлы, нет промежуточных файлов обмена, которые могли бы атаковать вредоносные программы. Все платежные документы можно формировать и подписывать электронной подписью в "1С:Предприятии", а затем одним нажатием кнопки отправлять по защищенным каналам связи прямо на сервер банка.

Вирус в реальной жизни активизировал вирус в виртуальном пространстве.

В российском сегменте сети Интернет обнаружен всплеск активности вредоносного ПО Faketoken.

Это троян, который похищает деньги у пользователей мобильных устройств на базе ОС Android, маскируясь под приложение популярной торговой онлайн-площадки.

Изначально он перехватывал СМС-сообщения с паролями от онлайн-банков. Но за 8 лет он развился настолько, что научился перехватывать СМС на устройстве, передавать сообщения на сервер преступников, а также отображать фишинговые окна для сбора данных банковских карт поверх легитимных приложений.

Отличительной особенностью последней версии трояна стала способность препятствовать удалению вируса с устройства через использование антивирусных программ.

Но удалить Faketoken все же можно – для этого необходимо перевести ОС в безопасный режим.

Этот троян активизировался из-за вспышки COVID-19, из-за чего люди сидят дома. Растет популярность онлайн-торговли, и этим пользуются злоумышленники. В настоящее время в ботнет Faketoken входит более 10 000 устройств. Для распространения вируса злоумышленники ежедневно регистрируют до 7 новых фишинговых доменов.

Заражение происхолит по следующей схеме. Пользователь размещает объявление на онлайн-площадке. Ему приходит СМС с фишинговой ссылкой. Он скачивает apk (установочный файл), который не отличим от стандартного установочного файла мобильного приложения онлайн-площадки.

После установки приложение запрашивает права на устройстве, а после их предоставления злоумышленники могут им управлять.

Сообщается о новой инфекции, и снова из Китая. Теперь это некий хантавирус.

Подтверждена первая смерть от нового вируса.

Передача заболевания от человека к человеку не характерна для хантавирусов. Тем не менее, такие случаи встречаются, но зафиксированы только на территории Аргентины и Чили (Источник Lenta.ru).

В общем, посмотрим, действительно ли это новая угроза. Или просто кто-то распространяет очередные слухи.

А вот коронавирус уже давно не слух. Всего по последним данным в России 510 заболевших. 29 вылечились.

В сим-картах обнаружена уязвимость, которая позволяет следить за владельцами телефонов, сообщают специалисты по кибербезопасности из компании AdaptiveMobile Security.

Речь идет о вирусе Simjacker, пишет ТАСС. Все начинается с отправки вредоностного sms-сообщения. Его могут послать с телефона, GSM-модема или даже компьютера. При открытии эта рассылка запускает программу S@T Browser, установленную на каждой sim-карте. Мобильные операторы используют ее для предоставления своих сервисов.

Таким образом злоумышленники могут задавать sim-карте несложные команды, например - автоматически запрашивать локацию. Также вирус отсылает на исходный номер полную информацию о sim-карте, что позволяет злоумышленникам открывать на телефоне веб-браузеры, звонить на другие номера, отправлять текстовые сообщения и так далее. При этом сам владелец телефона не будет знать, что стал жертвой атаки, так как отправленные с его устройства данные не отобразятся во входящих или исходящих.

Специалисты отмечают, что эта уязвимость позволяет заниматься шпионажем, мошенничеством, рассылкой дезинформации.

Согласно рекомендациям Роскачества целесообразно заклеивать камеры на ноутбуках и прочих гаджетах, чтобы хакеры не могли следить за вами.

Намерены ли последовать этим рекомендациям наши читатели, мы выяснили в ходе опроса.

Как показали его результаты, чуть больше половины респондентов (53 %) считают, что заклейка камеры — это удел параноиков, к коим они себя не относят.

20 % участников опроса давно уже заклеили камеру на ноуте, и еще 27 % намерены последовать их примеру (просто пока до этого не дошли руки).

Об очередном вирусе, рассылаемом по электронной почте, предупреждают в Красном уголке бухгалтера.

Эксперты международной компании Group-IB, специализирующейся на предотвращении кибератак, зафиксировали масштабные атаки вируса-вымогателя Troldesh, который маскируется под письма российских компаний и СМИ.

Troldesh, также известный под именами Shade, XTBL, Trojan.Encoder.858, Da Vinci, No_more_ransome - это вирус, шифрующий файлы на зараженном устройстве пользователя и требующий выкуп для восстановления доступа к информации. Его центр управления размещен в сети Tor и постоянно перемещается, что осложняет его блокировку, повышая вероятность заражения. Troldesh продается и сдается в аренду на специализированных площадках в даркнете, в связи с чем вирус постоянно приобретает новую функциональность и меняет способы распространения. Последние кампании с Troldesh показали, что теперь он не только шифрует файлы, но еще майнит криптовалюту и генерирует трафик на веб-сайты для увеличения посещаемости и доходов от онлайн-рекламы.

Предыдущая масштабная кампания Troldesh была в марте этого года: тогда рассылка шифровальщика Troldesh была также нацелена на российские компании и шла от лица представителей известных брендов — ритейла, финансовых и строительных компаний.

По данным Trend Micro, количество уникальных вирусов, разработанных в прошлом году, выросло в 4,5 раза — до 5963. Вирусы проникали на устройства, имеющие доступ к интернету, и начинали тайно добывать криптовалюты.

Лидерами среди стран, больше всего пострадавших от вирусов для скрытой добычи криптовалют, стали Япония, Индонезия и Индия, на которые приходится по 12–13% случаев. Россия занимает в этом списке девятое место с 4%.

Трояны используют фишинговые окна для кражи сведений о банковской карте и аутентификационных данных онлайн-банкинга. Кроме того, они воруют деньги посредством СМС-сервисов, в том числе сервисов мобильного банкинга.

Принцип действия выявленных троянов следующий: вредонос скачивается на телефон, затем подменяет собой легальное приложение и получает логин и пароль, дающий доступ к мобильному банку. При этом вредонос необязательно подменяет банковское приложение. Мы выявляли случаи, когда подменялось приложение для вызова такси, AndroidPay, социальные сети,

Оказалось, что банковские приложения не обладают достаточной защитой от вредоносных программ. Взыскать же похищенные средства с их помощью с банка будет крайне сложно, т.к. в случае успешного взлома банковского приложения трояном ответственность формально лежит на пользователе, который не обеспечил должную защиту мобильного устройства. Поэтому, специалисты советуют устанавливать приложения только из официальных маркетов и только от официальных разработчиков, использовать последние версии операционных систем Android, iOS, и, разумеется, устанавливать на мобильные телефоны антивирусные программы.

По данным Positive Technologies, в 2017 году доля мобильных банков по максимальному уровню риска уязвимостей для Android составила 56%, для iOS — 25%.

Специалисты компании Kaspersky Lab сообщили о выявлении новой многоцелевой троянской программы Mezzo.

В настоящий момент троян просто отправляет собранную с зараженного компьютера информацию на сервер злоумышленникам, не производя с ними никаких манипуляций. Однако, по мнению аналитиков, это может говорить о том, что создатели троянца готовятся к будущей кампании. Количество жертв Mezzo пока исчисляется единицами, при этом большинство заражений зафиксировано в России.

Пользователям, которые продолжают применять для обмена с системами Клиент-Банк текстовые файлы, для предотвращения потери денежных средств 1С советует:

- при использовании внешних текстовых файлов для передачи платежных поручений выполнять в системе Клиент-Банк дополнительный контроль реквизитов перед отправкой денежных средств;

- использовать функцию контроля отправки средств только подтвержденным контрагентам при наличии такой опции в системе дистанционного банковского обслуживания.

В пресс-службе Хоум Кредита сказали РБК, что сейчас они устроили проверку безопасности всех систем, но ни подтвердить, ни опровергнуть факт хакерской атаки на банк на данный момент они не могут.

Производители компьютерных программ и оборудования должны отвечать за наличие уязвимостей в их продукции, заявил заместитель секретаря Совета безопасности России Олег Храмов.

Он отметил, что в целях извлечения большей прибыли и снижения издержек, многие производители техники и программ экономят на средствах безопасности, хотя подобная экономия может привести к большим потерям.

"В связи с этим Россия выступает за введение ответственности производителей за обеспечение гарантий безопасности программных и аппаратных средств. Всем необходимо наконец осознать, что мы "находимся в одной лодке" и недостаточная защищенность информационных ресурсов хотя бы одной из стран создает угрозы международной безопасности в целом", - сказал Храмов.

Кроме того, официальная рассылка ФНС России направляется только тем, кто указал и подтвердил адрес своей электронной почты в сервисе Личный кабинет налогоплательщика.

В таких письмах обычно указана информация об изменениях в Личном кабинете налогоплательщика, о регистрации обращения в Службу и получении ответа на него. Причем формат ответа на обращение (.pdf, .xml) пользователь выбирает самостоятельно при обращении через сайт.

ФНС России не рассылает сообщения о наличии задолженности и с предложениями оплатить долг онлайн. Вся необходимая информация о неуплаченных налогах, а также способах их оплаты размещена в сервисах Личный кабинет налогоплательщика.

ФНС России рекомендует не открывать подозрительные письма, а также своевременно обновлять антивирусные базы, операционную систему и другие программы (почтовый клиент, браузер).

В частности, неустановленные лица рассылают электронные сообщения о задолженности по уплате налогов, о предстоящей налоговой проверке или оповещения о незаполненных платежных документах. В качестве отправителя писем указывается ФНС.

Между тем налоговые органы не рассылают информацию о задолженностях, предстоящих проверках и не направляют оповещения о незаполненных платежных документах по электронной почте. ФНС России никакого отношения к указанным письмам не имеет!

В случае получения подобной электронной почты необходимо не открывать ссылок, вложенных в эти письма. Всю информацию о наличии задолженностей можно получить с помощью интернет-сервисов, размещенных на официальном сайте ФНС России.

Будьте осторожны! Открытие вложенного файла из таких писем может привести к печальным последствиям.

Напомним, в пренеприятную историю на днях попала читательница нашего форума. Проникший на сервер вирус зашифровал все папки с бухгалтерской программой, все базы 1С стали недоступны для использования. Решение этой проблемы было небесплатным, и главное, стоило главбуху немало нервов.

Накануне мы рассказывали историю пребывающего в шоке бухгалтера, у которого все базы 1С были зашифрованы злоумышленником, предлагающим за денежное вознаграждение выслать ключ-дешифратор.

Для тех, кто не следил за развитием событий на форуме, докладываем: история завершилась относительно благополучно. Бухгалтер, сторговавшись с вымогателем на сумме 25 тыс. рублей (изначально он просил 40 тысяч), получила ключ, с помощью которого удалось расшифровать файлы.

Ложки нашлись, а осадочек остался… Работа бухгалтера и так сплошная нервотрепка (как ранее отмечали читатели нашего форума), а здесь еще такой стресс…

Связалась с хакером, оплатила, выслал дешифратор.

Все восстановилось, все перепроверила. Поменяла все "пароли/входы/ " и т.д.

Сделала копии. Занимаюсь вопросом защиты нашей системы.

Всем спасибо, за советы/помощь/подсказки.

Мне себя жалко, как я пережила эти дни.

Всем удачи, и пожелания не попадать в подобное.

P/S: прочитала в инете: все люди делятся на две группы: 1) когда не копируют и 2) когда уже копируют.

Я прошла обе ситуации.))))

- Angelina V

Бухгалтер постепенно приходит в себя и принимает поздравления от форумчан, переживавших за свою коллегу.

Главбух рассказала, что на сервер проник хакер, после чего все папки с 1С зашифровались. К зашифрованным файлам было приложено письмо с указанием электронного адреса хакера. За расшифровку файлов с компании запросили денежное вознаграждение.

Но что делать, если победить это вирус не удастся, как сдавать отчеты? Эти мысли не дают покоя бухгалтеру.

Вопрос. Впереди отчеты в ФНС, ПФР, ФСС.

Как зафиксировать факт атаки?

Как оповестить ФНС и проч., чтобы получить то ли отсрочку, то ли сдать годовую отчетность с данными только 4-го квартала. и не корректными данными за год. Понятно, что распечатаю из СБИСа предыдущие отчеты.

- Angelina V

Компьютерщики говорят, восстановить невозможно. этот вирус новый.

поэтому два выхода: самый простой: заплатить хакеру. и это проще. директор согласен. Просто вопрос : пришлет ли хакер дешифратор? (восстановить всю бухгалтерию по 20 фирмам очень сложно). нас всего два бухгалтера.

и второй выход: как с ФНС и проч. в связи с утерей всей информации.

- Angelina V

Между тем участники обсуждения огорчили бухгалтера, пояснив, что ни ИФНС, ни ПФР, ни ФСС не будут вникать в сложности компании и потребуют своевременной сдачи отчетов с достоверными данными.

Желаем нашим читателям никогда не попадать в такие передряги. Делайте резервное копирование базы, используйте лицензионные антивирусные программы, не открывайте файлы, вложенные в подозрительные электронные письма.

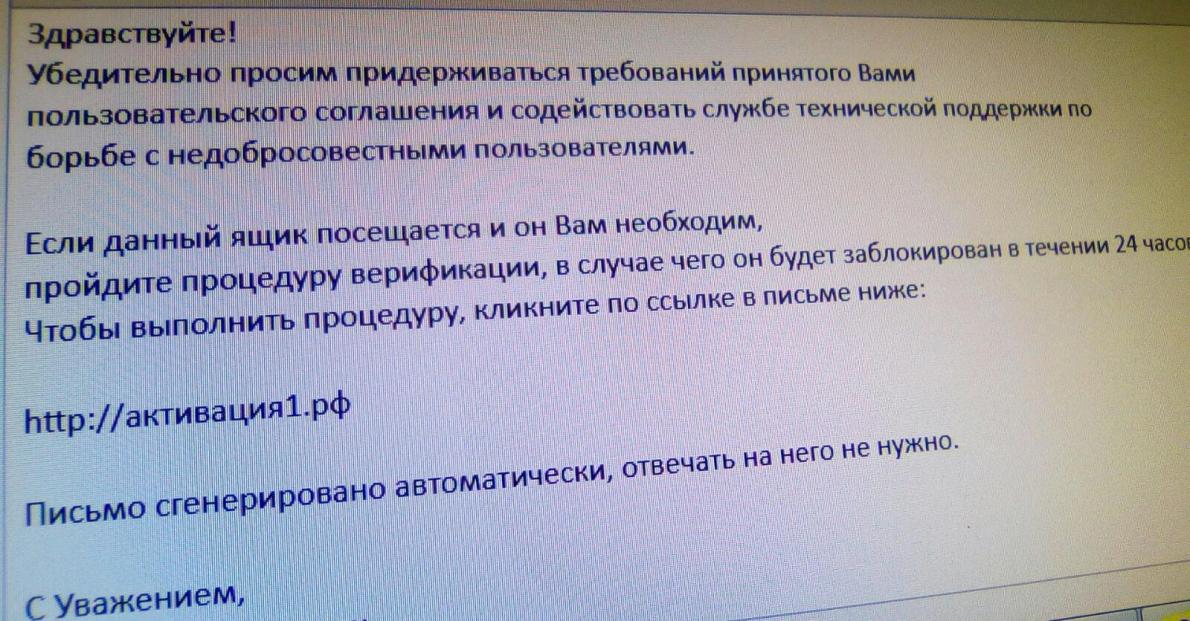

В последнее время участились случаи массовой рассылки писем с почтовых адресов, якобы принадлежащих Пенсионному фонду, в которых содержится просьба перейти по ссылке, которая на первый взгляд указывает на сайт ПФР (pfrf.ru).

Однако по ссылке, указанной в письме, содержится вредоносное программное обеспечение, способное нарушить работу компьютера.

В этой связи ПФР предупреждает, что не занимается рассылкой электронных писем, содержащих вложения, в связи с чем просит внимательнее относиться к получаемой корреспонденции и не поддаваться на уловки мошенников.

Специалисты компании "Доктор Веб", совместно с коллегами из Яндекса", обнаружили новый вирус, который воздействует на компьютера с отечественным интерфейсом Windows, сообщает "Российская газета".

"Вирус распространяется в виде приложения-установщика, которое при запуске проверяет наличие на инфицируемом компьютере антивирусов Dr.Web, Avast, ESET или Kaspersky. Если таковые обнаруживаются, троянец завершает свою работу. Также он прекращает работу, если локализация Windows отличается от русской. В остальных случаях эта вредоносная программа сохраняет на диск архиватор 7z и защищенный паролем архив, из которого затем извлекает файлы по одному. В этом архиве содержится несколько программ и динамических библиотек, имеющих разное назначение", - пояснили эксперты.

Одно из приложений, которое распаковывает и запускает вирус, детектируется антивирусом Dr.Web под именем Trojan.Inject2.24412. Он предназначен для встраивания в запускаемые на зараженном компьютере процессы вредоносных библиотек.

Другая вредоносная программа - Trojan.PWS.Spy.19338 - шпион, способный передавать киберпреступникам набираемый пользователем текст в окнах различных приложений, в том числе, бухгалтерских. Этот троян запускается непосредственно в памяти атакуемого компьютера, без сохранения на диск в расшифрованном виде. На диске хранится его зашифрованная копия. Вирус отслеживает активность пользователя в приложениях 1С, Skype, пакете Microsoft, а также собирает информацию о подключенных к компьютеру устройствах для работы с картами Smart Card.

Отдельные модули троянца позволяют передавать злоумышленникам данные об операционной системе инфицированного компьютера.

Чтобы обезопасить компьютер от вторжения, специалисты рекомендуют использовать современные антивирусы, вовремя их обновлять и хорошо подумать, прежде чем загружать какие-либо приложения из интернета.

Даже если письмо с внешней обработкой пришло к вам от обслуживающего вас партнера 1С или другого хорошо вам знакомого контрагента – сначала свяжитесь с ним, проверьте, что он действительно направлял вам такую обработку, выясните, какие функции она выполняет до того, как ее запустить.

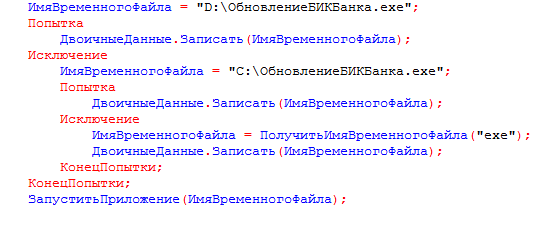

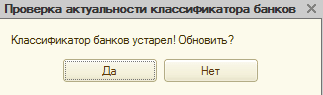

В это же самое время троянец начинает свою вредоносную деятельность на компьютере. В первую очередь он ищет в базе 1С контрагентов, для которых заполнены поля с адресом электронной почты, и отправляет по этим адресам письмо с собственной копией.

Текст сообщения идентичен приведенному выше. Вместо адреса отправителя троянец использует e-mail, указанный в учетной записи пользователя 1С, а если таковой отсутствует, вместо него подставляется адрес 1cport@mail.ru. В качестве вложения троянец прикрепляет к письму файл внешней обработки с именем ОбновитьБИКБанка.epf, содержащий его копию.

- "Управление торговлей, редакция 11.1"

- "Управление торговлей (базовая), редакция 11.1"

- "Управление торговлей, редакция 11.2"

- "Управление торговлей (базовая), редакция 11.2"

- "Бухгалтерия предприятия, редакция 3.0"

- "Бухгалтерия предприятия (базовая), редакция 3.0"

- "1С:Комплексная автоматизация 2.0"

Жители Усинска получили пятикратные счета

08.04.2020 в 16:22, просмотров: 87862

Жители города Усинска Республики Коми получили на днях платежки за ЖКХ на сумасшедшие деньги. За апрель они оказались должны за свои квартиры от 17 от 35 тысяч. При том, что обычно платят от 3 до 5.

Сказать, что граждане были ошарашены такими платежками, — ничего не сказать.

Пенсионеры в Коми получают меньше 12 тысяч в месяц. Да и у работающих граждан зарплаты невелики. Тем более сейчас, когда всех увольняют, и вообще непонятно, на что дальше жить.

В ужасе усинцы бросились выяснять, в чем дело.

Оказалось, управляющая компания осенью установила им на батареи счетчики, но ежемесячную плату считала по старым тарифам. А теперь решила пересчитать в соответствии с показаниями счетчиков и в апрельских платежках выставила разом всю сумму за зиму.

Очень вовремя. Как раз когда все сидят на карантине по коронавирусу, и денег в обрез.

Долг, впрочем, можно реструктурировать. Распределить на несколько месяцев, чтоб не сразу платить 35 тыс., а растянуть это удовольствие.

Но для этого требуется сейчас, когда официально запрещено (!) выходить из дома, кроме как в аптеку и за продуктами, собрать стопку справок, явиться с ними в управляющую компанию, отстоять там в очереди таких же страдальцев и подать заявление на реструктуризацию долга.

Издевательство? Очень похоже.

Провоцирование граждан на нарушение правил карантина? Разумеется.

Деятельность, направленная на ухудшение эпидемиологической ситуации? Само собой.

Всем управляющим компаниям и коммунальным службам, которые рассылают сейчас платежки с фантастическими суммами, все перечисленное можно предъявить с полным правом. А рассылают их, между прочим, не только в Коми. Даже поверхностное изучение постов в соцсетях показывает, что платежки с необычно большими суммами приходят сейчас людям по всей стране — от Красноярского края до ближайших к Москве регионов.

Причина скорее всего везде одна и та же: коммунальщики делают какие-то перерасчеты по новым счетчикам, по новым правилам, по новым тарифам за последний квартал.

Но даже если формально они правы, и граждане чего-то им где-то недоплатили, строгий карантин — категорически неподходящее время, чтоб требовать долги за коммуналку, пугать людей, нагнетать тревожные настроения и провоцировать социальные волнения.

Правительство, понимая, что у людей сейчас будет плохо с деньгами, приняло решение о том, что во время карантина не будут взиматься пени за просрочку платежей и не будет производиться никаких отключений должникам.

Это правильные меры, которые можно только приветствовать.

Но к ним еще обязательно надо добавить перерасчеты.

Пока карантин — никаких перерасчетов.

Не нервируйте людей, дорогие коммунальщики. Не заставляйте их часами висеть на телефоне, который вы все равно не берете, а потом все-таки выходить из дома и переться выяснять очно (заражаясь по дороге коронавирусом и заражая окружающих), почему вы им начислили плату за ЖКХ больше обычной их суммы.

Потерпите, дорогие коммунальщики.

Карантин закончится, экономика начнет потихоньку подниматься, люди станут зарабатывать какие-никакие денежки, и вы всем всё предъявите. Со всеми разберетесь, всех отключите, накажете и все взыщете. Но потом. Не сейчас.

Удивительно, конечно, что надо об этом писать в газете.

Странно, что региональные власти не владеют ситуацией на местах.

Поразительно, насколько управляющие компании безжалостны к населению, которое перемрет из-за вот этих ваших перерасчетов — и с кого вы потом будете собирать денежки за воду-тепло?

И очень грустно от того, что нет мозгов у людей. Вот совсем нет.

Заголовок в газете: Последняя капля ЖКХ

Опубликован в газете "Московский комсомолец" №28237 от 9 апреля 2020 Тэги: ЖКХ, Финансы, Власть, Экономика, Коронавирус Организации: ЖКХ Правительство РФ Места: Москва, Красноярский край

Распространение вируса Petya стало второй серьезной глобальной кибератакой за последние два месяца. Ситуация с массовым инфицированием компьютеров в крупных компаниях по всему миру заставляет еще раз серьезно задуматься о защите ПК.

В начале мая порядка 230 000 компьютеров в более чем 150 странах были заражены вирусом-шифровальщиком WannaCry. Не успели жертвы устранить последствия этой атаки, как последовала новая — под названием Petya. От нее пострадали крупнейшие украинские и российские компании, а также госучреждения.

Как это происходит и можно ли этот процесс предупредить?

Как избавиться от Petya?

Специалисты обнаружили, что вирус Petya ищет локальный файл и, если этот файл уже существует на диске, выходит из процесса шифрования. Это значит, что защитить свой компьютер от вируса-вымогателя пользователи могут путем создания этого файла и установки его только для чтения.

Некоторые эксперты по безопасности предлагают помимо файла C: \ windows \ perfc создать файлы C: \ Windows \ perfc.dat и C: \ Windows \ perfc.dll, чтобы тщательнее защититься от вируса Petya. Вы можете повторить описанные выше шаги для этих файлов.

Поздравляем, ваш компьютер защищен от NotPetya / Petya!

Как бороться с вирусом-вымогателем: общие рекомендации

Эксперты Symantec дают некоторые советы пользователям ПК, чтобы предостеречь их от действий, которые могут привести к блокировке файлов или потере денег.

- Не платите деньги злоумышленникам. Даже если вы перечислите деньги вымогателям, нет никакой гарантии, что вы сможете восстановить доступ к своим файлам. А в случае с NotPetya / Petya это в принципе бессмысленно, потому что цель шифровальщика — уничтожить данные, а не получить деньги.

- Убедитесь, что вы регулярно создаете резервные копии данных. В этом случае, даже если ваш ПК станет объектом атаки вируса-вымогателя, вы сможете восстановить любые удаленные файлы.

- Не открывайте электронные письма с сомнительными адресами. Злоумышленники будут пытаться обмануть вас при установке вредоносных программ или постараются получить важные данные для атак. Обязательно сообщайте ИТ-специалистам о случаях, если вы или ваши сотрудники получают подозрительные письма, ссылки.

- Используйте надежное программное обеспечение. Важную роль в защите компьютеров от заражений играет своевременное обновление антивирусников. И, конечно, нужно использовать продукты авторитетных в этой области компаний.

- Используйте механизмы сканирования и блокировки сообщений со спамом. Входящие электронные письма должны проверяться на наличие угроз. Важно, чтобы блокировались любые типы сообщений, которые в своем тексте содержат ссылки или типичные ключевые слова фишинга.

- Убедитесь, что все программы обновлены. Регулярное устранение уязвимостей программного обеспечения необходимо для предотвращения заражений.

Предотвратим потерю информации

Стоит ли ждать новых атак?

Впервые вирус Petya заявил о себе в марте 2016 года, и его поведение сразу заметили специалисты по безопасности. Новый вирус Петя поразил компьютеры на Украине и в России в конце июня 2017 года. Но этим вряд ли все закончится. Хакерские атаки с использованием вирусов-вымогателей, аналогичных Petya и WannaCry, повторятся, заявил зампред правления Сбербанка Станислав Кузнецов. В интервью ТАСС он предупредил, что подобные атаки точно будут, однако заранее сложно предугадать, в каком виде и формате они могут появиться.

Если после всех прошедших кибератак вы еще не предприняли хотя бы минимальные действия для того, чтобы защитить свой компьютер от вируса-шифровальщика, то настало время этим заняться вплотную.

Читайте также: