Петя а вирус и ему подобие

Распространение вируса Petya стало второй серьезной глобальной кибератакой за последние два месяца. Ситуация с массовым инфицированием компьютеров в крупных компаниях по всему миру заставляет еще раз серьезно задуматься о защите ПК.

В начале мая порядка 230 000 компьютеров в более чем 150 странах были заражены вирусом-шифровальщиком WannaCry. Не успели жертвы устранить последствия этой атаки, как последовала новая — под названием Petya. От нее пострадали крупнейшие украинские и российские компании, а также госучреждения.

Как это происходит и можно ли этот процесс предупредить?

Как избавиться от Petya?

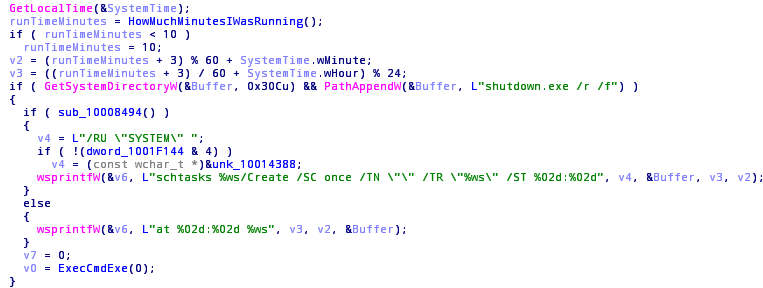

Специалисты обнаружили, что вирус Petya ищет локальный файл и, если этот файл уже существует на диске, выходит из процесса шифрования. Это значит, что защитить свой компьютер от вируса-вымогателя пользователи могут путем создания этого файла и установки его только для чтения.

Некоторые эксперты по безопасности предлагают помимо файла C: \ windows \ perfc создать файлы C: \ Windows \ perfc.dat и C: \ Windows \ perfc.dll, чтобы тщательнее защититься от вируса Petya. Вы можете повторить описанные выше шаги для этих файлов.

Поздравляем, ваш компьютер защищен от NotPetya / Petya!

Как бороться с вирусом-вымогателем: общие рекомендации

Эксперты Symantec дают некоторые советы пользователям ПК, чтобы предостеречь их от действий, которые могут привести к блокировке файлов или потере денег.

- Не платите деньги злоумышленникам. Даже если вы перечислите деньги вымогателям, нет никакой гарантии, что вы сможете восстановить доступ к своим файлам. А в случае с NotPetya / Petya это в принципе бессмысленно, потому что цель шифровальщика — уничтожить данные, а не получить деньги.

- Убедитесь, что вы регулярно создаете резервные копии данных. В этом случае, даже если ваш ПК станет объектом атаки вируса-вымогателя, вы сможете восстановить любые удаленные файлы.

- Не открывайте электронные письма с сомнительными адресами. Злоумышленники будут пытаться обмануть вас при установке вредоносных программ или постараются получить важные данные для атак. Обязательно сообщайте ИТ-специалистам о случаях, если вы или ваши сотрудники получают подозрительные письма, ссылки.

- Используйте надежное программное обеспечение. Важную роль в защите компьютеров от заражений играет своевременное обновление антивирусников. И, конечно, нужно использовать продукты авторитетных в этой области компаний.

- Используйте механизмы сканирования и блокировки сообщений со спамом. Входящие электронные письма должны проверяться на наличие угроз. Важно, чтобы блокировались любые типы сообщений, которые в своем тексте содержат ссылки или типичные ключевые слова фишинга.

- Убедитесь, что все программы обновлены. Регулярное устранение уязвимостей программного обеспечения необходимо для предотвращения заражений.

Предотвратим потерю информации

Стоит ли ждать новых атак?

Впервые вирус Petya заявил о себе в марте 2016 года, и его поведение сразу заметили специалисты по безопасности. Новый вирус Петя поразил компьютеры на Украине и в России в конце июня 2017 года. Но этим вряд ли все закончится. Хакерские атаки с использованием вирусов-вымогателей, аналогичных Petya и WannaCry, повторятся, заявил зампред правления Сбербанка Станислав Кузнецов. В интервью ТАСС он предупредил, что подобные атаки точно будут, однако заранее сложно предугадать, в каком виде и формате они могут появиться.

Если после всех прошедших кибератак вы еще не предприняли хотя бы минимальные действия для того, чтобы защитить свой компьютер от вируса-шифровальщика, то настало время этим заняться вплотную.

27 июня 2017 года мир столкнулся с новой вымогательской эпидемией, причиной который стала новая версия шифровальщика Petya, известного специалистам еще с 2016 года. Операторы малвари явно переняли несколько приемов у разработчиков нашумевшего WannaCry и сумели спровоцировать новый виток паники.

В этом материале мы постарались собрать всю известную на данный момент информацию об этой вредоносной кампании.

Особенности Petya

Также сообщается, что вымогатель распространяется и посредством почтового спама, скрываясь внутри вредоносных документов Office и эксплуатируя уязвимость CVE-2017-0199.

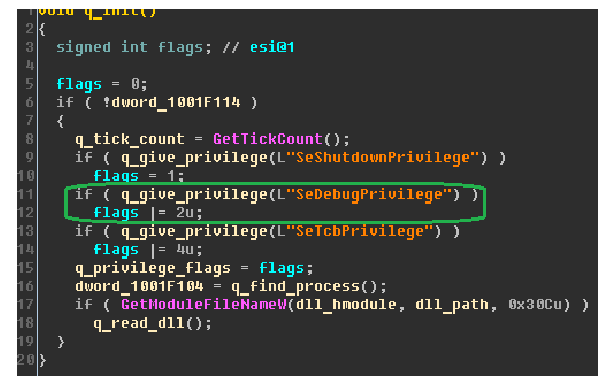

Новая версия Petya шифрует MFT (Master File Table) для разделов NTFS, перезаписывает MBR (Master Boot Record) и имеет кастомный загрузчик, который отображает вымогательское послание, вместо загрузки операционной системы.

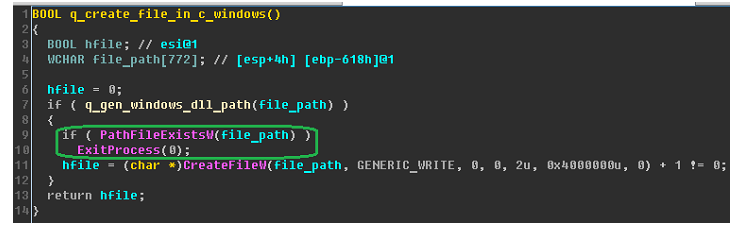

Эксперты Positive Technologies, которые тоже представили анализ шифровальщика, пишут, что после запуска вредоносного файла создается задача на перезапуск компьютера, отложенная на 1-2 часа (по данным специалистов Group-IB, время "ожидания" составляет 30-40 минут). За это время можно успеть запустить команду bootrec /fixMbr для восстановления MBR и работоспособности ОС. Таким образом, запустить систему даже после ее компрометации возможно, однако расшифровать файлы при этом не удастся.

Petya генерирует для каждого диска свой ключ AES-128, который существует в памяти до завершения шифрования. Он шифруется на открытом ключе RSA-2048 и удаляется. Восстановление содержимого после завершения требует знания закрытого ключа, то есть без знания ключа данные восстановить невозможно.

Исследователи Positive Technologies сообщают, что вымогатель, предположительно, шифрует файлы максимум на глубину 15 директорий. То есть файлы, вложенные на большую глубину, находятся в безопасности.

Также специалисты предупреждают, что шифровальщик использует переработанный опенсорсный инструмент Minikatz для извлечения учетных данных. С их помощью малварь распространяется внутри сетей посредством SMB, WMI и PSEXEC, то есть даже одной скомпрометированной машины во всей сети будет достаточно для дальнейшего распространения угрозы. Однако для использования данных инструментов вредоносу необходимо обладать привилегиями администратора на компьютере жертвы.

Операторы малвари требуют от своих жертв выкуп в размере 300 долларов в биткоин эквиваленте. После оплаты нужно отправить письмо на адрес wowsmith123456@posteo.net, чтобы получить инструкции по расшифровке данных.

В настоящее время платить выкуп попросту бесполезно, так как адрес wowsmith123456@posteo.net, по которому нужно связываться с операторами малвари, был заблокирован администрацией Posteo еще вчера.

Do not pay the #Petya ransom. You will not get your files back. The email address used is blocked! @SwiftOnSecurity @thegrugq pic.twitter.com/NOzxLz0vul

Petya или NotPetya?

Все чаще можно видеть, что ИБ-специалисты и СМИ называют шифровальщика не Petya, а NotPetya, SortaPetya, Petna, Nyetya, ExPetr. Дело в том, что изучив угрозу более детально, специалисты пришли к выводу, что в новом шифровальщике осталось не так уж много от оригинального Petya.

ИБ-специалист, известный под псевдонимом The Grugq, напротив полагает, что новая вариация Petya – это не обычный вымогатель, а "детище" правительственных хакеров.

В чем обвиняют компанию M.E.Doc?

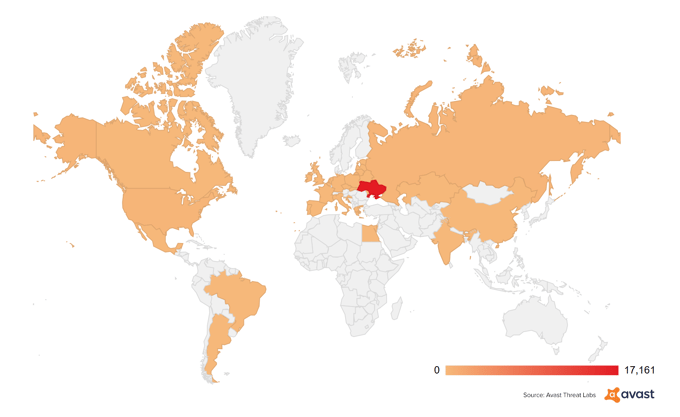

Current situation of Petrwrap/wowsmith123456 ransomware - percentage of infections by country. pic.twitter.com/Q42WPlBlja

McAfee's Petya map shows more infections in USA than in Ukraine. Then again, they have much better visibility there. Via @ChristiaanBeek. pic.twitter.com/heoYU5qHb5

Как можно видеть на иллюстрациях выше, среди пострадавших стран Украина еще вчера лидировала с большим отрывом.

Так, киберполиция сообщала, что последнее обновление, 22 июня распространявшееся с серверов компании (upd.me-doc.com.ua), было заражено вымогателем Petya.

Специалисты Microsoft, в свою очередь, пишут, что 27 июня они заметили, что процесс обновления M.E.Doc (EzVit.exe) начал выполнять вредоносные команды, приводившие к установке Petya (см. иллюстрацию ниже).

Also, Microsoft says they have evidence that "a few active infections" of Petya initially started from the legitimate MEDoc updater process.

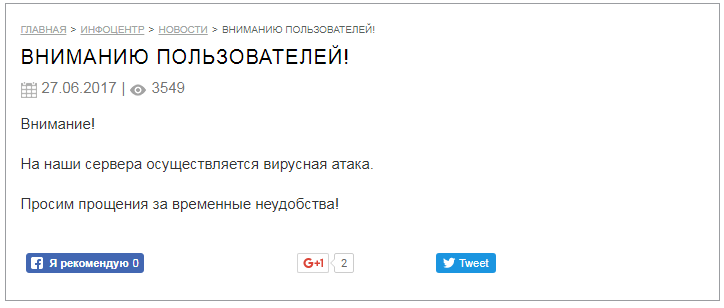

Вечером 27 июня представители M.E.Doc опубликовали на своей странице в Facebook официальное сообщение, в котором опровергают свою причастность к распространению Petya.

Дело в том, что перед началом процесса шифрования вымогатель проверяет наличие файла perfc по адресу C:\Windows. Если файл уже существует, Petya прекращает работу и не шифрует данные. Выводы Серпера уже подтвердили специалисты PT Security, TrustedSec, Emsisoft и других крупных компаний.

27 июня украинские государственные структуры и частные компании попали под удар "вируса-вымогателя" под названием Petya.A. Кибератаке подверглись Кабинет Министров, "Ощадбанк", "Укрэнерго", "Новая почта", аэропорт Борисполь, Чернобыльская АЭС и другие организации. "ГОРДОН" рассказывает, как работает вирус Petya.A и можно ли от него защититься.

Это "вирус-вымогатель", который зашифровывает данные на компьютере и требует $300 за ключ, позволяющий их расшифровать. Он начал инфицировать украинские компьютеры около полудня 27 июня, а затем распространился и на другие страны: Россию, Великобританию, Францию, Испанию, Литву и т.д. На сайте Microsoft вирус сейчас имеет "серьезный" уровень угрозы.

Заражение происходит благодаря той же уязвимости в Microsoft Windows, что и в случае с вирусом WannaCry, который в мае поразил тысячи компьютеров во всем мире и нанес компаниям около $1 млрд ущерба.

Вечером киберполиция сообщила, что вирусная атака происходила через программу M.E.Doc, предназначенную для электронной отчетности и документооборота. По данным правоохранителей, в 10.30 вышло очередное обновление M.E.Doc, с помощью которого на компьютеры скачивалось вредоносное программное обеспечение.

В M.E.Doc обвинения опровергли, отметив, что все обновления проверяются крупными антивирусными компаниями и разработчик не получил ни одного обращения о заражении вирусом персонального компьютера. На официальном сайте M.E.Doc сообщалось, что серверы разработчика тоже попали под вирусную атаку.

Petya.A – это новая модификация криптовымогателя Petya, о котором было известно еще в 2016 году (с этим не согласна "Лаборатория Касперского", утверждающая, что вирусы не связаны между собой).

Petya распространялся с помощью электронной почты, выдавая программу за резюме сотрудника. Если человек пытался открыть резюме, вирус просил предоставить ему права администратора. В случае согласия пользователя начиналась перезагрузка компьютера, затем жесткий диск шифровался и появлялось окно с требованием "выкупа".

При этом сам вирус Petya имел уязвимость: получить ключ для расшифровки данных можно было с помощью специальной программы. Этот метод в апреле 2016-го описывал редактор Geektimes Максим Агаджанов.

Однако некоторые пользователи предпочитают платить "выкуп". Согласно данным одного из известных кошельков Bitcoin, создатели вируса получили 3,64 биткоина, что соответствует приблизительно $9100.

Кто попал под удар вируса?

В Украине жертвами Petya.A в основном стали корпоративные клиенты: госструктуры, банки, СМИ, энергетические компании и другие организации.

Среди прочих под удар попали предприятия "Новая почта", "Укрэнерго", OTP Bank, "Ощадбанк", ДТЭК, Rozetka, "Борис", "Укрзалізниця", ТНК, "Антонов", "Эпицентр", "24 канал", а также аэропорт Борисполь, Кабинет Министров Украины, Госфискальная служба и другие.

Атака распространилась и на регионы. К примеру, на Чернобыльской АЭС из-за кибератаки перестал работать электронный документооборот и станция перешла на ручной мониторинг уровня радиации. В Харькове оказалась заблокированной работа крупного супермаркета "Рост", а в аэропорту регистрацию на рейсы перевели в ручной режим.

По данным издания "Коммерсантъ", в России под удар попали компании "Роснефть", "Башнефть", Mars, Nivea и другие.

Как защититься от Petya.A?

Инструкции о том, как защититься от Petya.A, опубликовали Служба безопасности Украины и киберполиция.

Киберполиция советует пользователям установить обновления Windows с официального сайта Microsoft, обновить или установить антивирус, не загружать подозрительные файлы из электронных писем и немедленно отсоединять компьютер от сети, если замечены нарушения в работе.

СБУ подчеркнула, что в случае подозрений компьютер нельзя перезагружать, поскольку шифрование файлов происходит именно при перезагрузке. Спецслужба порекомендовала украинцам сохранить ценные файлы на отдельный носитель и сделать резервную копию операционной системы.

Эксперт по кибербезопасности Влад Стыран писал в Facebook, что распространение вируса в локальной сети можно остановить, заблокировав в Windows TCP-порты 1024–1035, 135, 139 и 445. В интернете есть инструкции о том, как это сделать.

Специалисты американской компании Symantec отметили, что в момент атаки Petya ищет файл С:\Windows\perfc. Если создать этот файл самостоятельно (с помощью "Блокнота"), можно сделать вид, что компьютер уже заражен и избежать шифрования.

Что говорят эксперты и чиновники?

Генеральный директор интернет-магазина Rozetka Владислав Чечеткин заявил, что экономические потери Украины от "вируса-вымогателя" могут быть больше, чем "от месяца горячей войны".

Эксперт в области кибербезопасности, технический директор компании SHALB Владимир Цап в комментарии изданию "ГОРДОН" подчеркнул, что ответственность за последствия кибератаки должна нести компания Microsoft, против которой клиенты могут подать иски.

"Они не обеспечили должное качество своего кода. И если фирмы и компании, которые покупали это программное обеспечение, понесли финансовые потери, они должны требовать компенсации. К примеру, если в машине неисправные тормоза, то производитель отзывает всю партию. Microsoft же продает софт и в случае обнаружения ошибок просто извиняется", – подчеркнул Цап.

Пресс-секретарь СБУ Елена Гитлянская не исключила, что кибератака была организована из России или с оккупированных территорий Донбасса. Эту версию озвучил и секретарь СНБО Александр Турчинов, отметив, что после первичного анализа вируса "можно говорить о российском следе".

Как работает вирус вымогатель Petya?

Правильное название этого вируса — Petya.A. Отчет ESET раскрывает некоторые возможности Diskcoder.C (он же ExPetr, PetrWrap, Petya или NotPetya)

По статистике всех пострадавших , вирус распространялся в фишинговых письмах с зараженными вложениями. Обычно письмо приходит с просьбой открыть текстовый документ, а как мы знаем второе расширение файла txt.exe скрывается, а приоритетным является последнее расширения файла. По умолчанию операционная система Windows не отображает расширения файлов и они выгладят вот так:

Так что я рекомендую вам включить отображение расширений.

В 8.1 в окне проводника (Вид \ Параметры папок \ Убираем галочку Скрывать расширения для зарегистрированных типов файлов)

В 7 в окне проводника (Alt \ Сервис \ Параметры папок \ Убираем галочку Скрывать расширения для зарегистрированных типов файлов)

И самое страшное, что пользователей даже не смущает, что письма приходят от неизвестных пользователей и просят открыть непонятные файлы.

В отличие от других программ-вымогателей, после того как этот вирус запущен, он немедленно перезапускает ваш компьютер, и когда он загружается снова, на экране появляется сообщение: “НЕ ВЫКЛЮЧАЙТЕ ВАШ ПК! ЕСЛИ ВЫ ОСТАНОВИТЕ ЭТОТ ПРОЦЕСС, ВЫ МОЖЕТЕ УНИЧТОЖИТЬ ВСЕ ВАШИ ДАННЫЕ! ПОЖАЛУЙСТА, УБЕДИТЕСЬ, ЧТО ВАШ КОМПЬЮТЕР ПОДКЛЮЧЕН К ЗАРЯДКЕ!”. Хотя это может выглядеть как системная ошибка, на самом деле, в данный момент Petya молча выполняет шифрование в скрытом режиме. Если пользователь пытается перезагрузить систему или остановить шифрования файлов, на экране появляется мигающий красный скелет вместе с текстом “НАЖМИТЕ ЛЮБУЮ КЛАВИШУ!”. Наконец, после нажатия клавиши, появится новое окно с запиской о выкупе. В этой записке, жертву просят заплатить 0.9 биткойнов, что равно примерно $400. Тем не менее, это цена только за один компьютер. Поэтому, для компаний, которые имеют множество компьютеров, сумма может составлять тысячи. Что также отличает этого вымогателя, так это то, что он дает целую неделю чтобы заплатить выкуп, вместо обычных 12-72 часов, которые дают другие вирусы этой категории.

Более того, проблемы с Petya на этом не заканчиваются. После того, как этот вирус попадает в систему, он будет пытаться переписать загрузочные файлы Windows, или так называемый загрузочный мастер записи, необходимый для загрузки операционной системы. Вы будете не в состоянии удалить Petya вирус с вашего компьютера, если вы не восстановите настройки загрузочного мастера записи (MBR). Даже если вам удастся исправить эти настройки и удалить вирус из вашей системы, к сожалению, ваши файлы будут оставаться зашифрованными, потому что удаление вируса не обеспечивает расшифровку файлов, а просто удаляет инфекционные файлы. Конечно, удаления вируса имеет важное значение, если вы хотите продолжить работу с компьютером

После попадания на ваш компьютер под управлением системы Windows, Petya практически мгновенно зашифровывает MFT (Master File Table — главная таблица файлов). За что же отвечает эта таблица?

Таким образом, в отличии от Wanna Cry, Petya.A не шифрует отдельные файлы, тратя на это внушительное время - он просто отбирает у вас всякую возможность найти их.

Кто создал вирус Петя?

Как удалить вирус Petya?

Как удалить вирус Petya.A с вашего жесткого диска? Это крайне интересный вопрос. Дело в том, что если вирус уже заблокировал ваши данные, то и удалять будет, фактически, нечего. Если вы не планирует платить вымогателям (чего делать не стоит) и не будете пробовать восстанавливать данные на диске в дальнейшем, вам достаточно просто произвести форматирование диска и заново установить ОС. После этого от вируса не останется и следа.

Если же вы подозреваете, что на вашем диске присутствует зараженный файл - просканируйте ваш диск антивирусом от компании ESET Nod 32 и проведите полное сканирование системы. Компания NOD 32 заверила, что в его базе сигнатур уже есть сведения о данном вирусе.

Дешифратор Petya.A

Petya.A зашифровывает ваши данные очень стойким алгоритмом шифрования. На данный момент не существует решения для расшифровки заблокированных сведений.

Несомненно, мы бы все мечтали получить чудодейственный дешифратор (decryptor) Petya.A, однако такого решения просто нет. Вирус WannaCry поразил мир несколько месяцев назад, но лекарство для расшифровки данных, которые он зашифровал, так и не найдено.

Единственный вариант, это если ранее у вас были теневые копии файлов.

Поэтому, если вы еще не стали жертвой вируса Petya.A - обновите ОС систему, установите антивирус от компании ESET NOD 32. Если вы все же потеряли контроль над своими данными - то у вас есть несколько путей.

- Заплатить деньги. Делать этого бессмысленно! Специалисты уже выяснили, что данные создатель вируса не восстанавливает, да и не может их восстановить, учитывая методику шифрования.

- Попробовать удалить вирус с компьютера, а ваши файлы попробовать восстановить с помощью теневой копии (вирус их не поражает)

- Вытащить жесткий диск из вашего устройства, аккуратно положить его в шкаф и жать появления дешифратора.

- Форматирование диска и установка операционной системы. Минус - все данные будут утеряны.

Petya.A и Android, iOS, Mac, Linux

Многие пользователи беспокоятся - «а может ли вирус Petya заразить их устройства под управлением Android и iOS. Поспешу их успокоить - нет, не может. Он рассчитан только на пользователей ОС Windows. То же самое касается и поклонников Linux и Mac - можете спать спокойно, вам ничего не угрожает.

Petya вирус - очередной вымогатель, который блокирует файлы пользователя. Этот вымогатель может быть очень опасным и заразить любой ПК, но его основной целью являются компьютеры компаний.

Эта вредоносная программа входит в компьютеры жертвы и скрытно осуществляет свою деятельность, и компьютер может оказаться под угрозой. Petya шифрует файлы алгоритмами RSA-4096 и AES-256, он используется даже в военных целях. Такой код невозможно расшифровать без приватного ключа. Подобно другим вимогателям, как Locky virus, CryptoWall virus, и CryptoLocker, этот приватный ключ хранится на каком-то удаленном сервере, доступ к которому возможен только заплатив выкуп создателем вируса.

В отличие от других программ-вымогателей, после того как этот вирус запущен, он немедленно перезапускает компьютер, и когда он загружается снова, на экране появляется сообщение: "НЕ ВЫКЛЮЧАЙТЕ ВАШ ПК! ЕСЛИ ВЫ ОСТАНОВИТЕ ЭТОТ ПРОЦЕСС, ВЫ МОЖЕТЕ УНИЧТОЖИТЬ ВСЕ ВАШИ ДАННЫЕ! ПОЖАЛУЙСТА, УБЕДИТЕСЬ, ЧТО ВАШ КОМПЬЮТЕР ПОДКЛЮЧЕН К ЗАРЯДКЕ!".

Хотя это может выглядеть как системная ошибка, на самом деле, в данный момент Petya молча выполняет шифрование в скрытом режиме. Если пользователь пытается перезагрузить систему или остановить шифрования файлов, на экране появляется мигающий красный скелет вместе с текстом “Нажмите любую клавишу”.

Наконец, после нажатия клавиши, появится новое окно с запиской о выкупе. В этой записке, жертву просят заплатить 0.9 биткойнов, что равно примерно $400. Тем не менее, это цена только за один компьютер; поэтому, для компаний, которые имеют множество компьютеров, сумма может составлять тысячи. Что также отличает этого вымогателя, так это то, что он дает целую неделю чтобы заплатить выкуп, вместо обычных 12-72 часов которые дают другие вирусы этой категории.

Более того, проблемы с Petya на этом не заканчиваются. После того, как этот вирус попадает в систему, он будет пытаться переписать загрузочные файлы Windows, или так называемый загрузочный мастер записи, необходимый для загрузки операционной системы. Вы будете не в состоянии удалить Petya вирус с вашего компьютера, если вы не восстановите настройки загрузочного мастера записи (MBR). Даже если вам удастся исправить эти настройки и удалить вирус из вашей системы, к сожалению, ваши файлы будут оставаться зашифрованными, потому что удаление вируса не обеспечивает расшифрование файлов, а просто удаляет инфекционные файлы. Конечно, удаления вируса имеет важное значение, если вы хотите продолжить работу с компьютером. Мы рекомендуем использовать надежные антивирусные инструменты, как Reimage, чтобы позаботиться о удалении Petya.

Как распространяется этот вирус и как он может войти в компьютер?

Petya вирус обычно распространяется через спам сообщения электронной почты, которые содержат загрузочные Dropbox ссылки для файла под названием “приложение folder-gepackt.exe” прикрепленные к ним. Вирус активируется, когда загружен и открыт определенный файл. Так как вы уже знаете, как распространяется этот вирус, вы должны иметь идеи, как защитить свой компьютер от вирусной атаки. Конечно, вы должны быть осторожны, с открытием электронных файлов, которые отправлены подозрительными пользователями и неизвестными источниками, представляющие информацию, которая не относиться к той, которую вы ожидаете.

Вы также должны избегать письма, относящиеся к “спам” категории, так как большинство поставщиков услуг электронной почты автоматически фильтруют письма, и помещают их в соответственные каталоги. Тем не менее, вы не должны доверять этим фильтрам, потому что, потенциальные угрозы могут проскользнуть через них. Также, убедитесь, что ваша система обеспечена надежным антивирусным средством. Наконец, всегда рекомендуется держать резервные копии на каком-то внешнем диске, в случае возникновения опасных ситуаций.

Как я могу удалить вирус Petya с моего ПК?

Вы не можете удалить Petya с вашего компьютера с помощью простой процедуры удаления, потому что это не сработает с этой вредоносной программой. Это означает, что вы должны удалить этот вирус автоматически. Автоматическое удаление вируса Petya должно осуществляться с помощью надежного антивирусного средства, которое обнаружит и удалит этот вирус с вашего компьютера. Тем не менее, если вы столкнулись с некоторыми проблемами удаления, например, этот вирус может блокировать вашу антивирусную программу, вы всегда можете проверить инструкцию удаления.

Шаг 1: Перезагрузите компьютер для Safe Mode with Networking

Windows 7 / Vista / XP Щелкните Start → Shutdown → Restart → OK.

Когда Ваш компьютер станет активным, нажмите F8 несколько раз, пока не появится окно Advanced Boot Options.

В списке выберите Safe Mode with Networking

Windows 10 / Windows 8В окне логина Windows нажмите кнопку Power. Затем нажмите и удерживайте клавишу Shift и щелкните Restart..

Теперь выберите Troubleshoot → Advanced options → Startup Settings и нажмите Restart.

Когда Ваш компьютер станет активным, в окне Startup Settings выберите Enable Safe Mode with Networking.

Шаг 2: Удалить Petya

Авторизируйтесь, используя Ваш зараженный аккаунт, и запустите браузер. Загрузите Reimage или другую надежную антишпионскую программу. Обновите её перед сканированием и удалите вредоносные файлы, относящиеся к программе-вымогателю, и завершите удаление Petya.

Если программа-вымогатель блокирует Safe Mode with Networking, попробуйте следующий метод.

Шаг 1: Перезагрузите компьютер для Safe Mode with Command Prompt

Windows 7 / Vista / XP

Щелкните Start → Shutdown → Restart → OK.

Когда Ваш компьютер станет активным, нажмите F8 несколько раз, пока не появится окно Advanced Boot Options.

В списке выберите Command Prompt

Теперь введите rstrui.exe и снова нажмите Enter.

После появления нового окна, щелкните Next и выберите Вашу точку восстановления, предшествующую заражению Petya. После этого нажмите Next. В появившемся окне 'System Restore' выберите 'Next'

Выберите Вашу точку восстановления и щелкните 'Next'

Теперь щелкните Yes для начала восстановления системы. Щелкните 'Yes' и начните восстановление системы После того, как вы восстановите систему к предыдущей дате, загрузите и просканируйте ваш компьютер убедитесь, что удаление прошло успешно.

Ответы на самые важные вопросы о вирусе-вымогателе Petna (NotPetya, ExPetr) — шифровальщике на основе Petya, заразившем множество компьютеров по всему миру.

Вокруг Petna хватает неясностей и помимо названия. Это та же программа-вымогатель, что и Рetya, или другая версия? Следует ли рассматривать Petna в качестве шифровальщика, требующего выкуп или вируса, который просто уничтожает данные? Проясним некоторые аспекты прошедшей атаки.

Продолжается ли распространение Petna?

Пик активности наблюдался несколько дней назад. Распространение вируса началось утром 27 июня. В тот же день его активность достигла наивысшего уровня, каждый час происходили тысячи попыток атак. После этого их интенсивность значительно снизилась в течение того же дня, а в дальнейшем наблюдалось лишь небольшое количество заражений.

Можно ли сравнить данную атаку с WannaCry?

Нет, если судить по охвату нашей пользовательской базы. Мы наблюдали около 20 000 попыток атак по всему миру, что несоизмеримо меньше, чем 1,5 миллионов предотвращенных нами атак WannaCry.

Какие страны пострадали больше всего?

Данные нашей телеметрии показывают, что основной удар вируса был нанесен по Украине, где было обнаружено более 90% попыток атак. Также пострадали Россия, США, Литва, Беларусь, Бельгия и Бразилия. В каждой из этих стран отмечено от нескольких десятков до нескольких сотен попыток заражения.

Какие операционные системы подверглись заражению?

Наибольшее количество атак было зафиксировано на устройства под управлением Windows 7 (78 %) и Windows XP (14 %). Количество атак на более современные системы оказалось значительно меньше.

Каким образом вирус Рetna проникал на ПК?

Проанализировав пути развития киберэпидемии, мы обнаружили первичный вектор заражения, который связан с обновлением украинского бухгалтерским софтом M.E.Doc. Именно поэтому настолько серьезно пострадала Украина.

Горький парадокс: в целях безопасности пользователям всегда советуется обновлять программное обеспечение, однако в данном случае вирус начал масштабное распространение именно с обновлением ПО, выпущенного M.E.Doc.

Почему пострадали и компьютеры за пределами Украины?

Одна из причин состоит в том, что некоторые пострадавшие компании имеют украинские дочерние структуры. Как только вирус заражает компьютер, он распространяется внутри сети. Именно так ему удалось достичь компьютеров в других странах. Мы продолжаем исследовать другие возможные векторы заражения.

Что происходит после заражения?

После заражения устройства Реtnа пытается зашифровать файлы с определенными расширениями. Список целевых файлов не так велик по сравнению со списками оригинального вируса Petya и других программ-вымогателей, однако он включает расширения фотографий, документов, исходных кодов, баз данных, образов дисков и прочие. Кроме того, данное ПО не только шифрует файлы, но и как червь распространяется на другие устройства, подключенные к локальной сети.

Как было сказано ранее, вирус применяет три различных способа распространения: с использованием эксплойтов EternalBlue (известного по WannaCry) или EternalRomance, через общие сетевые ресурсы Windows с использованием украденных у жертвы учетных данных (с помощью утилит типа Mimikatz, которые могут извлекать пароли), а также благонадежных инструментов вроде PsExec и WMIC.

После шифрования файлов и распространения по сети, вирус пытается нарушить загрузку Windows (изменяя основную загрузочную запись, MBR), а после принудительной перезагрузки зашифровывает главную файловую таблицу (MFT) системного диска. Это не позволяет компьютеру более загрузить Windows и делает использование компьютера невозможным.

Может ли Реtnа заразить мой компьютер со всеми установленными обновлениями безопасности?

Да, это возможно за счет горизонтального распространения вредоносной программы, описанного выше. Даже если конкретное устройство защищено и от EternalBlue и EternalRomance, оно все же может быть заражено третьим способом.

Это Реtуа, WannaCry 2.0 или что-то еще?

Основное сходство между Pеtnа и WannaCry состоит в том, что для распространения они использовали эксплойт EternalBlue.

Правда ли, что вирус ничего не шифрует, а просто уничтожает данные на дисках?

Это не правда. Данное вредоносное ПО лишь зашифровывает файлы и главную файловую таблицу (MFT). Другой вопрос — можно ли расшифровать эти файлы.

Имеется ли бесплатное средство дешифровки?

К сожалению, нет. Вирус использует достаточно мощный алгоритм шифрования, который не удается преодолеть. Он шифрует не только файлы, но и главную файловую таблицу (MFT), что сильно усложняет процесс расшифровки.

Стоит ли платить выкуп?

Нет! Мы никогда не советуем платить выкуп, поскольку это лишь поддерживает преступников и стимулирует их к продолжению подобной деятельности. Более того, вполне вероятно, что вы не получите свои данные обратно, даже заплатив. В данном случае это очевиднее, чем когда-либо ранее. И вот почему.

Указанный в окне с требованием выкупа официальный адрес электронной почты wowsmith123456@posteo.net, на который жертв просили отправлять выкуп, был закрыт поставщиком услуг электронной почты вскоре после вирусной атаки. Поэтому создатели шифровальщика не могут узнать, кто заплатил, а кто нет.

Дешифровка раздела MFT невозможна в принципе, поскольку ключ теряется после того, как вымогатель его зашифровывает. В предыдущих версиях вируса этот ключ хранился в идентификаторе жертвы, но в случае с последней модификацией — это просто случайная строка.

К тому же примененное к файлам шифрование весьма хаотично. Как мы отмечали ранее, в реализации имеется ошибка, которая может сделать восстановление некоторых файлов невозможным.

Даже если не принимать во внимание вышесказанное, авторам вымогателя было бы весьма сложно полностью расшифровать зараженные ими компьютеры. Для расшифровки потребовалось бы многократно устанавливать связь с жертвами, чтобы расшифровать сначала MFT, а затем и файлы.

Поэтому очевидно, что шансы полностью расшифровать данные на зараженном компьютере близки к нулю, даже если бы этим занимались лично создатели вируса.

Тем не менее, жертвы данного вымогателея продолжают платить выкуп. На момент написания данного поста в биткойн-кошельке создателей было около 4 биткойнов, или примерно 10 000 долларов США. Не так много по сравнению с нанесенным ущербом.

Следует ли ожидать подобные атаки в будущем?

Было множество спекуляций на тему того, что эпидемия WannaCry была лишь пробной атакой, но нет никаких признаков истинности подобных заявлений. Тем не менее, существует большая вероятность того, что нам предстоит снова и снова сталкиваться с программами-вымогателями, действующими подобно червю. Особенно с учетом того, что последние киберэпидемии подтвердили жизнеспособность данной концепции.

Антивирус Avast распознает все известные подобные типы угроз, охраняя пользователей при помощи многоуровневой системы защиты, включающей экран файловой системы, функции поведенческого анализа и защиты от программ-вымогателей, технологию CyberCapture, а также брандмауэр, способный обнаруживать различные эксплойты.

Мы настоятельно рекомендуем пользователям домашних и корпоративных версий Windows установить новейшие доступные обновления ОС и программного обеспечения, а также регулярно выполнять резервное копирование данных. Убедитесь также, что ваш антивирус также обновлен до последней версии.

Следите за нашими новостями в социальных сетях ВКонтакте, Одноклассники, Facebook и Twitter.

Читайте также: