Подвергаться вирусным атакам а это в

ТАСС-ДОСЬЕ. 24 октября 2017 года атаке вируса-вымогателя подверглись компьютеры в РФ, на Украине, в Турции и Германии. По предварительным данным, криптовирус Bad Rabbit (англ. "плохой кролик") послужил причиной недоступности для пользователей сайтов ряда СМИ, в частности - российского агентства "Интерфакс". Кроме того, сообщалось о "хакерской атаке" на информационную систему международного аэропорта Одессы (Украина) и метрополитен Киева.

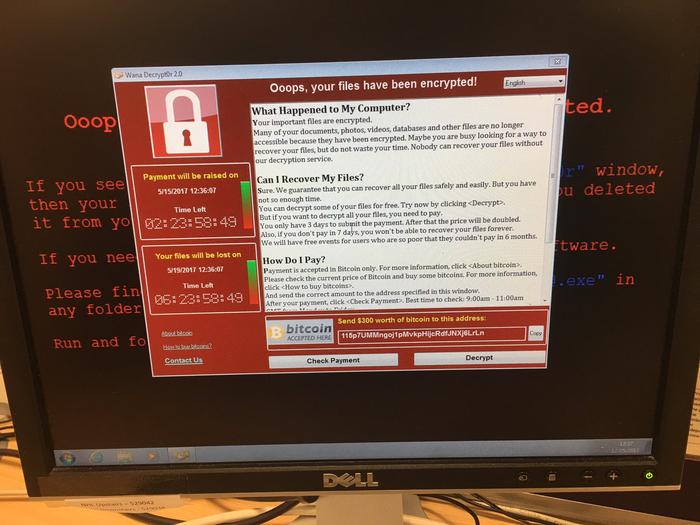

Вирусы-вымогатели (ransomware, криптовирусы) работают по схожей схеме: они блокируют рабочий стол пользователя компьютера, шифруют все файлы определенных типов, найденные на компьютере, после чего удаляют оригиналы и требуют выкуп (обычно - перевод определенной суммы денежных средств на счет злоумышленников) за ключ, разрешающий продолжить работу и вернуть файлы. Зачастую создатели криптовирусов ставят пользователям жесткие условия по срокам уплаты выкупа, и если владелец файлов не укладывается в эти сроки, ключ удаляется. После этого восстановить файлы становится невозможно.

Редакция ТАСС-ДОСЬЕ подготовила хронологию первых в истории вирусов, а также наиболее масштабных вирусных компьютерных атак.

В 1971 году первую в мире программу, которая была способна самостоятельно размножать свои копии в компьютерной сети, создал инженер американской технологической компании BBN Technologies Боб Томас. Программа, получившая название Creeper не была вредоносной: ее функционал ограничивался самокопированием и выведением на терминал надписи: "Я крипер, поймай меня, если сможешь". Годом позже другой инженер BBN, изобретатель электронной почты Рэй Томлинсон, создал первый антивирус, который самостоятельно "размножался" на компьютерах сети и удалял Creeper.

В 1981 году был создан первый вирус, который впервые вызвал неконтролирумую "эпидемию". Вирус под названием Elk Cloner (англ. "Клонирователь оленя") был создан 15-летним американским студентом Ричардом Скрентой для компьютеров Apple II. Вирус заражал магнитные дискеты и после 50-го обращения к зараженному носителю выводил на дисплей стишок, а в отдельных случаях он мог также повредить дискету.

В феврале 1991 года в Австралии появился первый вирус, масштаб заражения которым составил более 1 млн компьютеров по всему миру. Вредоносная программа Michelangelo была написана для IBM-совместимых персональных компьютеров (ПК) и операционной системы DOS. Она срабатывала каждый год 6 мая, в день рождения итальянского художника и скульптора Микеланджело Буонаротти, стирая данные на главной загрузочной области жесткого диска. Прочую информацию с диска можно было восстановить, но рядовому пользователю ПК сделать это было сложно. Создатель вируса остался неизвестен, отдельные случаи срабатывания программы фиксировались вплоть до 1997 года.

2 июня 1997 года студент Датунского университета (Тайбэй, Тайвань; КНР) Чэнь Инхао создал первую версию вируса Chernobyl ("Чернобыль" или CIH - по первым слогам имени имени автора). Вирус заражал компьютеры с операционными системами Windows 95 и 98, срабатывал каждый год 26 апреля, в годовщину катастрофы на Чернобыльской АЭС. Вирус стирал загрузочную область жесткого диска и, реже, данные BIOS - загрузочной области компьютера. В последнем случае требовалось менять чип на материнской плате или даже приобретать новый компьютер, так как старый выходил из строя. По оценкам, заражению подверглись более 60 млн ПК по всему миру, ущерб превысил $1 млрд. Непосредственно к Чэнь Инхао исков подано не было, он избежал ответственности.

5 мая 2000 года в мире началась наиболее масштабная эпидемия компьютерного вируса. Созданный филиппинскими студентами Реонелем Рамонесом и Онелем де Гузманом "почтовый червь" ILOVEYOU (англ. "я тебя люблю") рассылал себя по всем контактам электронной почты владельца зараженного ПК и заменял на свои копии большинство файлов с документами, изображениями и музыкой. Только в первые 10 дней эпидемии число зараженных компьютеров превысило 50 млн. Чтобы защититься от эпидемии, многие государственные учреждения по всему миру временно отключили электронную почту. Совокупный ущерб впоследствии был оценен в $15 млрд. Создателей вируса быстро вычислила филиппинская полиция. Однако они остались безнаказанными из-за отсутствия в местном уголовном кодексе статьи, предусматривающей ответственность за компьютерные преступления.

В сентябре 2010 года вирус Stuxnet поразил компьютеры сотрудников АЭС в Бушере (Иран) и создал проблемы в функционировании центрифуг комплекса по обогащению урана в Натанзе. По мнению экспертов, Stuxnet стал первым вирусом, который был использован как кибероружие.

12 мая 2017 года значительное число компьютеров с операционной системой Windows подверглось атаке вируса-вымогателя WannaCry (англ. "хочу плакать"). Вирус шифрует файлы пользователя, чтобы их нельзя было использовать; за расшифровку данных злоумышленники требовали заплатить $600 в криптовалюте биткойн. Всего было заражено до 300 тыс. компьютеров в по меньшей мере 150 странах мира. Предполагаемый ущерб превысил $1 млрд. От атаки, в частности, пострадали Национальная система здравоохранения (NHS) Великобритании, испанская телекоммуникационная компания Telefonica, электронная система суда бразильского штата Сан-Паулу и др. Глобальная хакерская атака также затронула компьютеры российских силовых ведомств и телекоммуникационных компаний. Атакам подверглись системы МЧС, МВД, РЖД, Сбербанка, мобильных операторов "Мегафон" и "Вымпелком". По данным американских экспертов, вымогавшим средства злоумышленникам поступило всего 302 платежа в общем размере около $116,5 тыс. По оценкам Сбербанка, более 70% "успешно" атакованных компьютеров принадлежали российским организациям и физическим лицам. После атаки Microsoft выпустила обновления пакетов безопасности для уже не поддерживавшихся операционных систем Windows XP, Windows Server 2003 и Windows 8.

27 июня 2017 года от атаки компьютерного вируса - шифровальщика Petya.А пострадали десятки компаний в РФ и на Украине. По сообщению Group-IB, которая занимается предотвращением и расследованием киберпреступлений, в России атаке подверглись компьютерные системы "Роснефти", "Башнефти", "Евраза", российских офисов компаний Mars, Mondeles и Nivea. На Украине вирусной атаке подверглись компьютеры "Киевэнерго", "Укрэнерго", "Ощадбанка" и концерна "Антонов". Также из-за вируса временно отключился автоматический мониторинг промышленной площадки на Чернобыльской АЭС. Вирус Petya распространяется через ссылки в сообщениях электронной почты и блокирует доступ пользователя к жесткому диску компьютера, требуя выкуп в размере $300 в биткойнах. Этим он схож с вредоносной программой WannaCry, с которой была связана предыдущая крупная вирусная атака в мае 2017 года.

МОСКВА, 27 июн — РИА Новости. Глобальная атака вируса-вымогателя во вторник поразила IT-системы компаний в нескольких странах мира, в большей степени затронув Украину. Атаке подверглись компьютеры нефтяных, энергетических, телекоммуникационных, фармацевтических компаний, а также госорганов.

Вирус блокирует компьютеры и требует 300 долларов в биткоинах, сообщили РИА Новости в компании Group-IB. Атака началась около 11.00. Способ распространения в локальной сети аналогичен вирусу WannaCry. По данным СМИ, на 18:00 биткоин-кошелек, который был указан для перевода средств вымогателям, получил девять переводов, с учетом комиссии за переводы пострадавшие перевели хакерам порядка 2,7 тысячи долларов.

По данным антивирусной компании ESET, атака началась с Украины, которая больше других стран пострадала от нее. Согласно рейтингу компании по странам, пострадавшим от вируса, на втором месте после Украины — Италия, а на третьем — Израиль. В первую десятку также вошли Сербия, Венгрия, Румыния, Польша, Аргентина, Чехия и Германия. Россия в данном списке занимает лишь 14-е место.

Президент ГК InfoWatch Наталья Касперская заявила, что Petya.A обнаружили еще в апреле 2016 года, и первый его вариант был бессильным, если ему не давались права администратора. "Поэтому он объединился с некоторым другим вымогателем-вирусом Misha, который имел права администратора. Это был улучшенная версия, резервный шифровальщик", — сказала Касперская.

В компании Dr.Web также заявили, что вирус, поражавший компьютеры по всему миру во вторник, отличается от вируса-вымогателя Petya способом распространения. По данным Dr.Web, троянец распространяется самостоятельно, как и нашумевший WannaCry.

В "Лаборатории Касперского" заявили, что вирус не принадлежит к ранее известным семействам вредоносного программного обеспечения. Специалисты компании проводит расследование, и в ближайшее время компания сможет предоставить больше информации по сценарию заражения и схеме работы вредоносного кода, сказали в "Лаборатории Касперского".

Вице-премьер Украины Павел Розенко сообщил, что хакерской атаке подверглись все компьютеры в кабмине страны. По информации пресс-службы кабмина, компьютерные сети центральных органов власти подверглись масштабной хакерской атаке с 14.00. Вечером около 19:00 мск сайт кабмина возобновил работу, но деятельность по пресечению распространения вируса и преодолению последствий кибератак продолжается, сообщил премьер Владимир Гройсман. Он также заявил, что в результате хакерской атаки важные системы инфраструктуры страны не пострадали, атака будет отражена.

При этом в администрации президента Украины заявили, что она работает в штатном режиме, уделяя повышенное внимание ситуации в связи с кибератакой.

Департамент киберполиции получил 22 сообщения о вмешательстве в работу персональных компьютеров от государственных и частных учреждений. Украинские правоохранители возбудили уголовное дело по факту хакерских атак на предприятия и государственные учреждения.

Национальный банк Украины в середине дня предупредил об атаках на несколько украинских банков, а также на некоторые предприятия коммерческого и государственного секторов. Украинский государственный Ощадбанк ограничил предоставление ряда услуг.

Вследствие атак на украинские банки в киевском метро невозможно было оплатить проезд банковскими картами. Из-за атаки на медиахолдинг ТРК "Люкс" украинский информационный "24 канал", входящий в него, прекратил вещание.

Атакам также подверглись "Укрэнерго", "Киевэнерго", международный аэропорт "Борисполь", крупнейшая на Украине частная компания по оказанию услуг доставки "Новая почта". По данным Group-IB, на Украине пострадали также "Запорожьеоблэнерго", "Днепроэнерго" и "Днепровские электроэнергетические системы", "Ашан", украинские телеком-операторы.

Во вторник "Роснефть" сообщила, что ее серверы подверглись мощной хакерской атаке, в связи с чем компания обратилась в правоохранительные органы.

Кроме того, хакерской атаке подверглись информационные системы Evraz. В то же время в ряде других крупнейших металлургических компаний РФ, в частности в "Северстали", НЛМК, ММК, "Норникеле" и ТМК, заявили об отсутствии каких-либо инцидентов, связанных с кибератакой.

Банк России заявил, что выявил хакерские атаки, направленные на системы российских кредитных организаций; в результате этих атак зафиксированы единичные случаи заражения объектов информационной инфраструктуры. При этом нарушений работы систем банков и нарушений предоставления сервисов клиентам зафиксировано не было. В крупнейших российских банках РИА Новости сообщили, что не зафиксировали масштабных хакерских атак и работают в штатном режиме. В Сбербанке сообщили, что банк работает в штатном режиме на фоне произошедших во вторник хакерских атак.

Российские телекоммуникационные операторы также сообщили, что работают в штатном режиме, компании не затронул вирус-шифровальщик Petya.

Московская биржа также не зафиксировала хакерских атак на свои IТ-системы, сообщили РИА Новости в пресс-службе Московской биржи.

В Испании хакеры совершили атаку на серверы представительств международных компаний Mondelēz International (производитель продуктов питания и растворимых напитков) и DLA Piper (международная юридическая фирма), Saint-Gobain (французская компания-производитель строительных материалов). Национальный центр криптологии при Национальном центре разведки Испании заявил, что вирус — вариация вируса-вымогателя Petya, и что его жертвами стали "несколько международных компаний, имеющих представительства в Испании".

Транснациональная фармацевтическя компания со штаб-квартирой в США Merck & Co. подтвердила, что стала одной из жертв глобальной хакерской атаки, начато расследование. Немецкие компании также пострадали из-за хакерской атаки, сообщила Федеральная служба безопасности в сфере информационной техники (BSI) Германии. Сообщения о заражении вирусом появились и в Литве.

Как рассказал РИА Новости российский технологический инвестор, эксперт в IT-области Денис Черкасов, одним из наиболее надежных методов защиты от вирусов являются правильные действия сотрудников компании, а именно — игнорирование подозрительных писем и особенно просьб перейти по ссылкам. "В противном случае, вирус может расти, как снежный ком, благодаря таким "безобидным" действиям", — отметил Черкасов.

Поэтому, по его словам, продумывая тактику защиты бизнеса, в первую очередь, необходимо проводить тренинги по простым правилам кибербезопасности для коллектива. Во-вторых, даже самые современные системы защиты нуждаются в регулярном обновлении, для того чтобы не попасть под удар нового вирусного ПО. В-третьих, необходимы системы контроля целостности систем, чтобы быть в состоянии обнаружить распространение вируса в компьютерной сети до того, как он начал свое вредоносное действие.

Вирус-вымогатель из Британии перекинулся на другие страны. В РФ пострадала сеть МВД

Reuters

По предварительным данным, хакерам удалось получить доступ к электронной технике в госпиталях и больницах, однако в NHS подчеркивают, что информация о состоянии здоровья пациентов не была похищена

Reuters

Днем 12 мая хакеры запустили вирус, который в разных точках мира начал выводить из строя компьютеры и требовать выкуп для возвращения их к нормальной работе. Изначально стало известно о том, что вирусом были заражены компьютеры в больницах Великобритании. Затем он начал распространяться на другие страны. В России пострадали как минимум компания "Мегафон" и сеть МВД и Следственного комитета, хотя официально в ведомствах это отрицают.

Вирус уже проник на компьютеры в Британии, Бельгии, Германии, Франции, Португалии, Испании, Китая, США, России, Бразилии, Украины, Италии, Индии, Тайваня, Чехии, Кувейта, Турции, Канады, ЮАР, Шри-Ланки, Казахстана, Таиланда и других странах. Эксперты полагают, что в списке может значиться до 75 государств.

- "Лаборатория Касперского" выявила самую высокую степень заражения мировым вирусом WCry в России

Антивирус Avast зарегистрировал 57 тысяч заражений по всему миру. Антивирусная компания "Лаборатория Касперского" зафиксировала около 45 тысяч попыток заражения программой-шифровальщиком в 74 странах по всему миру. Специалисты сообщили, что наибольшее число попыток заражений наблюдается в России.

Речь идет о вирусе WCry, также известном как WannaCry и WannaCryptor. Его смысл заключается в краже архивов, он шифрует файлы на компьютере и требует от жертвы выкуп за возможность восстановить данные.

О ранней версии вируса, которая работала только на Windows, стало известно в феврале 2017 года. По данным Motherboard, уязвимость на компьютерах, которую использует вирус, похожа на ту, которую использовало Агентство национальной безопасности США для получения информации о действиях властей других стран. В течение последнего времени хакеры опубликовали несколько готовых инструментов АНБ для использования таких уязвимостей. Предполагается, что другие хакеры ими воспользовались для создания вируса-вымогателя.

Компания Microsoft закрыла уязвимость, которую использует вирус, в марте 2017 года. На сайте производителя Windows опубликовано сообщение с призывом обновиться. Все, кто оказался заражен, по всей видимости, не последовали совету, предполагает "Медуза".

Сначала вирус начал распространяться в Британии

Все началось с атаки на больницы Великобритании. Сообщалось, что в нескольких регионах страны вышли из строя телефоны и компьютеры. В связи с техническими проблемами медицинские учреждения были вынуждены ограничить прием пациентов, которым не требовалась срочная помощь.

Технический сбой был зафиксирован на компьютерах не только в столице Великобритании, но и в других городах королевства, сообщает BBC. Чиновники Национальной системы здравоохранения (NHS) почти сразу признали факт выхода из строя техники в больницах.

По информации The Guardian, на зараженных устройствах начали появляться тексты с требованием выкупа для возобновления работы. Об аналогичном сбое сообщили как минимум 16 учреждений, расположенных в Лондоне, Ноттингеме, Камбрии, Хартфордшире и других городах.

Изначально предполагалось, что хакеры действуют вручную и могут украсть данные пациентов. Однако в NHS заявили, что информация о состоянии здоровья пациентов не была похищена.

При этом тогда высказывались опасения, что кибератака могла повлиять на работу рентгеновских аппаратов, результаты анализов по выявлению патологий, а также на системы администрирования пациентов, но официально эти предположения не подтвердились.

Среди медицинских центров, на устройства которых проник вирус, оказались две крупнейшие больницы в Лондоне - Royal London Hospital и St Bartholomew's, отмечает Русская служба BBC.

В России атаке подверглись "Мегафон" и компьютеры МВД

Затем вирус перекинулся на другие страны, в том числе на Россию. Первыми о перебоях сообщила компания "Мегафон". Ее сотрудники анонимно рассказали "Медузе", что это была "такая же атака", как и на больницы Великобритании. Зараженные компьютеры оказались заблокированы, на них появились сообщения с требованием выкупа.

"У нас есть компьютеры, зараженные вирусом. Их довольно много. Количество трудно оценить, у нас огромная компания. Мы отключали сети, чтобы это все не распространялось. Не могу сказать, когда именно началась атака на нас. Примерно во второй половине дня. Затрудняюсь сказать, в каких регионах", - рассказал "Медузе" директор компании по связям с общественностью Петр Лидов.

Кроме того, атаке подверглись компьютеры МВД. По информации Varlamov.ru, речь идет о заражении внутренней компьютерной системы ведомства. Источник "Медиазоны" сообщил, что "речь идет об управлениях в нескольких регионах".

В частности, о заражении компьютеров вирусов вымогателей в главном управлении МВД по Калужской области сообщил сайт "НГ-Регион".

На сайте ГУ МВД по Москве есть предупреждение пользователям, где приносятся "извинения за возможные неудобства при работе с сайтом, ведутся технические работы".

Впоследствии стало известно, что вирус распространился на компьютеры из внутренней сети Следственного комитета.

Как пишет "Газета.Ру", вирус заразил компьютеры "по всей России". Он блокирует экран компьютера, шифрует файлы на жестком диске и требует выкуп за восстановление информации - 300 долларов в биткоинах.

Между тем на официально ни в МВД, ни в СК информацию о заражении компьютеров не подтверждают.

"Никаких хакерских атак не зафиксировано. По состоянию на 20:00 по московскому времени Единая система информационно-аналитического обеспечения деятельности ведомства не подвергалась взлому", - сказал источник ТАСС в полиции.

"Никаких хакерских атак на ресурсы Следственного комитета не было. Все работает в штатном режиме", - сообщила ТАСС представитель Следственного комитета Светлана Петренко.

Пользователи Twitter сообщили, что от вируса также пострадал паспортный стол подмосковного города Жуковского. Корреспондент "Сноба" сообщает, что не работают все компьютеры паспортного стола.

В то же время начали поступать сообщения об атаке на телекоммуникационного гиганта Испании - компанию Telefonica

По предварительной информации, почерк злоумышленников в случае с атакой на испанскую телекоммуникационную компанию Telefonica похож на сбой в Великобритании. В Испании на устройствах, которые были выведены из строя, тоже появились сообщения с требованием выкупа для возобновления работы.

Как отмечает агентство Reuters, в Испании атаки не повлияли на работу служб и операторов сотовой связи. При этом представитель Telefonica подчеркнул, что вирус заразил несколько компьютеров компании, которые были подключены к внутренней сети. Абоненты Telefonica не заметили последствий атаки, заявили в компании.

В Португалии атака была произведена на телекоммуникационную компанию Portugal Telecom

В соседней Португалии была предпринята атака на серверы и устройства телекоммуникационной компании Portugal Telecom. При этом официальный представитель компании уже заявил, что на деятельности сервисов Portugal Telecom действия злоумышленников не отразились.

"Мы были целью атаки, которая проходит по всей Европе, масштабной атаки. Но ни один из наших сервисов не был поврежден", - заявили в Portugal Telecom. При этом в компании заверили, что сотрудничают с правоохранительными органами, чтобы помочь им в поимке хакеров.

Румыния отразила антиправительственную хакерскую атаку

Тем временем Румынская служба информации сообщила, что Бухарест отразил попытку кибернетической атаки против румынского правительственного учреждения.

"Была выявлена попытка кибернетической атаки против румынского правительственного учреждения, проведенная, вероятнее всего, злоумышленниками, участвовавшими ранее в других инцидентах такого же типа", - говорится в сообщении (цитата по ТАСС).

"Благодаря эффективному межведомственному сотрудничеству осуществление атаки и нанесение ущерба были предупреждены, а также были определены намеченные цели и методология атаки", - добавили в Бухаресте.

В Румынии утверждают, что, "вероятнее всего, попытка была предпринята организацией, ассоциированной с группировкой кибернетической преступности APT28/Fancy Bear.

При этом, по информации журналистов, в МИД Румынии пришло электронное письмо с вложением, содержавшим шпионскую программу, которая устанавливалась на компьютере получателя при открытии вложения.

Мировые державы начали расследование произошедшей накануне масштабной атаки вируса-вымогателя Petya, которой подверглись сотни компьютеров в разных странах. О намерении найти виновных объявили США. В Европе расследованием занялась прокуратура Парижа, пишет французская газета Le Monde. По данным Financial Times, Интерпол заявил, что "пристально следит" за атакой и сотрудничает со странами - членами организации. А Великобритания пригрозила неизвестным кибертеррористам авиаударами.

Впрочем, кого именно Лондон намерен атаковать, пока неясно. Ответственность за атаку на себя никто не взял. Эксперты еще спорят о том, что именно за вирус атаковал мир. В "Лаборатории Касперского" вообще уверены, что это не Petya, а другой шифровальщик. Специалисты назвали его ExPetr.

Между тем СМИ удалось выяснить некоторые пугающие подробности о Petya: у него есть некоторое важное сходство с вирусом WannaCry, заразившим сотни тысяч компьютеров в 150 странах в мае этого года. Правда, в отличие от WannaCry новый вирус выглядит более мощным, заявил FT заместитель директора Инициативы по киберуправлению Атлантического совета (аналитического центра в округе Колумбия) Бо Вудс.

По его словам, новая вредоносная программа приводит "к более суровым последствиям", потому что структурирована так, чтобы распространяться быстрее, и эффективно работает на разных версиях Windows. Что еще тревожнее, ее, возможно, создали без "аварийного выключателя", который замедлил распространение WannaCry. "Если у него нет аварийного выключателя, он может бушевать месяцами", - приводит слова Вудса сайт InoPressa.

О сходстве Petya с вирусом WannaCry ранее сообщали эксперты Лаборатории Касперского. По их данным, в ходе нынешней атаки использовался эксплойт EternalBlue, который ранее применялся для распространения WannaCry.

Eternal Blue - это хакерская программа АНБ, созданная американским Агентством национальной безопасности (АНБ). "АНБ не признает, что ее программы использовались при ряде атак, в том числе WannaCry. Однако специалисты по компьютерной безопасности требуют, чтобы агентство помогло остальному миру защититься от разработанного им оружия", - говорится в статье The New York Times (перевод InoPressa).

Компьютерные специалисты заявили, что вирус Petya, на который очень похожа нынешняя программа-вымогатель, появился в прошлом году. Он был выставлен на продажу своими разработчиками в так называемом теневом интернете (Darknet).

Это означает, что кто угодно мог запустить программу-вымогатель, нажав на кнопку, зашифровать чьи-то системы и потребовать выкуп, чтобы разблокировать их. Если жертва платит, то разработчики Petya, которые называют себя Janus Cybercrime Solutions, получают долю выплаты, пишет газета.

США приступили к расследованию, призвав пользователей не платить хакерам "выкуп"

В заявлении Совета национальной безопасности Белого дома говорится, что США расследуют произошедшую вирусную атаку и намерены выявить ответственных за нее, сообщает Reuters. В настоящее время вирус не представляет угрозу общественной безопасности, отметили в ведомстве.

Министерство внутренней безопасности США сообщило, что ведет наблюдение за кибератаками и координирует свою работу с другими странами. Ведомство посоветовало жертвам вируса не выплачивать вымогателям средства, которые они требуют от пользователей за разблокировку зараженных компьютеров. В министерстве пояснили, что плата вовсе не гарантирует восстановление доступа к зашифрованным данным.

В Агентстве национальной безопасности (АНБ) США комментариев по теме не дали. Спецслужба ранее не сообщала публично, действительно ли она разработала механизмы взлома, утечку которых в интернет в апреле этого года организовала группировка хакеров, называвших себя Shadow Brokers. Ранее СМИ сообщали, что вирус WannaCry, атаке которого в мае подверглись сотни тысяч компьютеров по всему миру, представлял собой модифицированную программу АНБ.

Американская АЭС могла подвергнуться кибератаке

По данным источников ABC News, американские власти расследуют проникновение в компьютерные системы по меньшей мере одной атомной электростанции в США. Нет никаких доказательств нарушения каких-либо "особенно важных или операционных систем", пояснили собеседники телеканала. Вместо этого, как полагают власти, пострадала менее важная, связанная с бизнесом часть системы. О какой АЭС идет речь, не уточняется.

Тем временем Соединенные Штаты и Израиль решили создать рабочую группу, нацеленную на противостояние киберугрозам. Об этом сообщил помощник президента США по вопросам внутренней безопасности и борьбы с терроризмом Томас Боссерт на международной конференции Cyber Week в Тель-Авиве, передает AP. По его словам, американо-израильское партнерство будет нацелено на "прекращение действий злоумышленников в сетях и определение способов привлечения к ответственности виновных".

Также выступавший на конференции премьер-министр Израиля Беньямин Нетаньяху сообщил, что его страна каждый месяц переживает десятки кибератак. По его словам, израильское правительство создало "киберсеть" с десятками компаний для совместной работы по вопросам безопасности. Теперь Израиль готов к сотрудничеству с другими странами, констатировал Нетаньяху.

Заражение началось с Украины и дошло до Индии

Эксперты вирусной лаборатории ESET полагают, что заражение вирусом Petya началось с Украины, которая больше других стран пострадала от кибератаки. "Вспышка, похоже, началась на Украине", - цитирует РИА "Новости" сообщение компании.

Согласно рейтингу ESET по странам, пострадавшим от вируса, Украине был нанесен наибольший вред. На втором месте среди пострадавших государств находится Италия, на третьем - Израиль. В первую десятку также вошли Сербия, Венгрия, Румыния, Польша, Аргентина, Чехия и Германия. Россия в этом списке находится на 14-м месте.

По данным Bloomberg, вирус-шифровальщик Petya добрался и до Азии. Министерство судоходства Индии сообщило, что из-за кибератаки произошел сбой в работе грузового терминала, оператором которого является A.P. Moller-Maersk, в крупнейшем контейнерном порту им. Джавахарлала Неру. Объект под названием Gateway Terminal India не может определить принадлежность груза, что препятствует погрузке и разгрузке, пояснили в ведомстве.

Без обсуждения "российского следа" не обошлось

Как сообщалось, в РФ были атакованы "Роснефть", "Башнефть", Mars, Nivea и Mondelez International (производитель шоколада Alpen Gold). Также пострадали компания "Мегафон" и сеть МВД. Банк России сообщил о кибератаках на российские кредитные организации, которые не привели к нарушениям в работе банков.

Присутствие России в списке жертв хакерской атаки не помешало появлению обвинений в ее адрес. В частности, Киев возложил ответственность за атаку на российские спецслужбы, назвав происходящее элементом гибридной войны.

"По предварительной информации, это организованная система со стороны спецслужб РФ", - заявил народный депутат Верховной Рады от "Народного фронта", член коллегии МВД Антон Геращенко. Этого же мнения придерживаются и в украинской полиции. "После завершения ресивера тела вируса мы можем сказать уже точно, но предварительно пока идет в ту сторону (сторону РФ, - "Апостроф"), - рассказал изданию "Апостроф" глава Департамента киберполиции Нацполиции Украины Сергей Демедюк. В Службе безопасности Украины предположили, что атаки организованы с территории России или с неподконтрольных Киеву территорий Донбасса, передает Тиждень.ua.

Впрочем, пока это чисто украинская версия, в которую верят, похоже, только политики и чиновники, далекие от цифровых технологий. "Лично я этой версии (о российском следе) не придерживаюсь", - заявил в комментарии "Апострофу" руководитель интернет-ассоциации Украины Александр Федиенко. По его мнению, нынешняя атака - часть борьбы, которую ведет "виртуальный социум хакеров" с остальным обществом и, в частности, с компаниями, разрабатывающими антивирусные программы.

Накануне десятки компаний по всему миру подверглись кибератаке вируса-шифровальщика Petya. Первыми от него пострадали российские и украинские нефтяные, телекоммуникационные и финансовые компании. Шифровальщик распространяется аналогично нашумевшему в мае вирусу WannaCry. Petya блокирует компьютеры и требует 300 долларов в биткоинах за разблокировку. Эксперты связывают обе атаки с весенней публикацией эксплойтов АНБ США группой The Shadow Brokers. По оценкам "Лаборатории Касперского", вымогательству подверглись не менее 2 тысяч пользователей.

По предварительным оценкам компании Group-IB, специализирующейся на компьютерной безопасности и защите от киберугроз, вирус атаковал около 80 компаний, большинство из которых - украинские. В России были атакованы "Роснефть", "Башнефть", Mars, Nivea и Mondelez International (производитель шоколада Alpen Gold). Банк России также сообщил о кибератаках на российские кредитные организации, которые не привели к нарушениям в работе банков.

О кибератаке сообщили и зарубежные компании, в том числе британская рекламная группа WPP, испанское представительство одной из крупнейших в мире юридических компаний DLA Piper, передает "Интерфакс". В числе пострадавших также оказались французский производитель строительных материалов Cie. de Saint-Gobain, фармкомпания Merck & Co. в США и неназванная норвежская компания - ее сообщение цитируют спецслужбы.

Читайте также: