Вирус который блокирует восстановление системы

Что произойдет в случае заражения системы вредоносной программой, например вирусом или трояном? Можно ли в этом случае очистить и восстановить Windows? Команда немецкой лаборатории AV-Test постаралась ответить на данные вопросы. Организация провела тестирование 7 антивирусов и 5 специализированных инструментов восстановления и выяснила, насколько они эффективны при устранении последствий вредоносного заражения.

Приходилось ли вам удалять систему Windows, форматировать диск и переустанавливать приложения после вредоносного заражения? Согласитесь, это кошмарный сценарий для многих пользователей, потому что для этого требуется очень много времени и сил. Может, есть другие способы возвращения контроля над инфицированной системой?

Если следовать советам на специализированных форумах, то чуть ли не единственной эффективной мерой называется чистая установка операционной системы на ПК. Результаты испытания AV-Test доказывают, что существуют гораздо более быстрые и менее трудоемкие альтернативы.

Каковы последствия атаки, зараженного вредоносным кодом приложения? Обычно зловред сначала получает контроль над ключевыми компонентами системы Windows. Некоторые вредоносные приложения пытаются незаметно существовать в фоновом режиме, составляя звено ботнета. Другой вредоносный код может давать постоянную нагрузку на центральный процессор, например для майнинга криптовалют.

На самом деле, неважно, что именно делает вредоносный код, первостепенная задача - избавиться от него как можно скорее. Как раз эту задачу могут выполнять антивирусные программы и специализированные утилиты очистки - они удаляют вредоносные образцы и отменяют губительные изменения.

В первые шесть месяцев 2018 года лаборатория AV-Test провела тестирование 7 антивирусных решений и 5 специализированных инструментов восстановления для Windows 10 на удаление вредоносных образцов, их сопутствующих компонентов и следов, и на восстановление системы после вредоносных изменений.

В тесте принимали участие 7 антивирусных продуктов:

В тесте принимали участие 5 специализированных инструментов удаления:

Данное тестирование является очень длительным и трудоемким, потому что требует большой доли ручного труда, а методики тестирования антивирусов и инструментов очистки несколько отличаются. В первоначальном испытании антивирусные продукты устанавливаются уже в зараженную тестовую систему. Таким образом, моделируется сценарий, когда пользователь работал с незащищенной системой, а затем решил попытаться восстановить систему уже после вредоносной атаки. Во втором тесте, антивирусы были установлены в чистую систему, но их защитные функции были отключены, а затем происходило заражение вредоносным кодом. В этом случае моделировалась ситуация, когда антивирусная программа не обнаруживала угрозу первоначально, а выполняла обнаружение и удаление позже.

В случае со специализированными утилитами система Windows изначально была заражена вредоносным ПО, после чего развертывался инструмент очистки. В этом процессе использовался загрузочный DVD-диск или USB устройство флеш-памяти. Затем запускалась среда восстановления, как правило на базе Linux, и инструменты выполняли очистку и восстановление Windows из внешней среды.

После завершения тестовой фазы, системы Windows сканировалась и сравнивалась с эталонной системой. На данном этапе эксперты лаборатории могли установить, была ли система восстановлена в свое первоначальное состояние или очистка и восстановления прошли безуспешно. Команда AV-Test принимала во внимание следующие результаты:

- Были ли обнаружен образец вредоносной программы или нет

- Были ли удалены активные и непосредственно опасные компоненты вредоносной программы или нет

- Количество файлов-остатков, которые не представляют опасности

- Количество успешно очищенных и восстановленных систем

В целом, результаты данного тестирования оказались хорошими. За одним исключением, антивирусные решения отлично справились с задачей восстановления зараженной системы. Среди протестированных специальных инструментов, есть программы, которые смогут эффективно помочь в чрезвычайной ситуации.

Среди антивирусных программ можно выделить много надежных помощников в очистке. Лучше всех отработали продукты от Bitdefender и “Лаборатории Касперского”. Они безошибочно очистили 42 тестовые системы и только в 2 случаях оставили безвредные остатки. Защитник Windows и Symantec оказались немного позади с 41 успешно очищенной системой и 3 случаями с безопасными остаточными файлами. Avast и Avira надежно восстановили 40 тестовых систем и проигнорировали не представляющие опасности остатки в 4 случаях.

Только продукт Malwarebytes не смог выполнить очистку системы в двух случаях, потому что не распознал вредоносную программу. Еще в 2 случаях продукт оставил без внимания остаточные файлы. Тем не менее, Malwarebytes успешно очистил 40 тестовых систем.

Что касается специализированных инструментов очистки, то в данной категории результаты выглядят скромнее. Лучших результатов здесь также добились решения от Bitdefender и “Лаборатории Касперского”. Они успешно очистили 21 из 22 тестовых систем и в одном случае оставили без внимания безвредные остатки. Продукт Heise смог обнаружить все вредоносные атаки и удалил опасные компоненты, но пропустил безобидные остатки сразу в 15 случаях. Идеально очищены были всего 7 систем.

Средство проверки безопасности от Microsoft не смогло обнаружить один образец вредоносного ПО, а инструмент от Vipre пропустил два зловреда. Стоит упомянуть, что инструмент Microsoft безупречно очистил систему 20 раз и только один раз оставил без внимания остатки угрозы. Аутсайдер данного испытания, Vipre не смог удалить активные компоненты угрозы в 4 случаях и безвредные остатки в 5 тестовых сценариях. Таким образом, Vipre безошибочно очистил только 11 систем.

Таким образом, наилучшие показатели эффективности очистки зараженных систем продемонстрировал продукты от Bitdefender и “Лаборатории Касперского”.

Помните, что если ваш компьютер будет заражен шифровальщиком, то данные, скорее всего, будут зашифрованы незамедлительно. Антивирусы и инструменты очистки смогут удалить угрозу, но не смогут восстановить зашифрованные данные. Поэтому всегда создавайте резервную копию важных данных на внешнем жестком диске и отключайте его от ПК.

Полезный блог для начинающих пользователей компьютера и не только..

Страницы

9/05/2018

Привет всем читателям. В сети часто встречаются вопросы.как вылечить компьютер от

баннера вымогателя. Даже самый неопытный пользователь знает о возможности заражения

системы компьютера вирусом. Их бывает огромное количество и среди довольно безвредных встречаются опасные. Вирус как был вирусом, так и останется, единственное его отличие – это текст сообщения на баннере.

На экране пользователь часто видит:"Ваш ПК заблокирован за просмотр порнофильмов" или "Ваш компьютер заблокирован за просмотр порнофильмов с участием несовершеннолетних". Для разблокировки Вам необходимо выполнить следующие действия: -"В любом терминале оплаты сотовой связи, пополните такой то.. номер. Если в течении такого - то времени с момента появления данного сообщения, не будет введен код - все данные, будут удалены".

На самом деле ничего не надо отправлять и оплачивать.

Попробуем сами разобраться с этим вирусом..

Как удалить вирус

1. При загрузке компьютера жмём на кнопку F8 пока не появится список выбора

вариантов загрузки Windows.

2. Далее выбираем режим загрузки - Безопасный, с поддержкой Командной строки.

3. В Командной строке вводим regedit.exe

и жмем Enter - запускаем редактор реестра.

Окно редактора разделено на две части. Нам понадобится часть слева.

Там можно увидеть корневой каталог (дерево из папок).

К сведению - особенность этого каталога при установке второй системы на пораженную заключается в дублировании папок. Вы можете увидеть, сначала идет папка без скобок в названии, а следом за ней – со скобками. Первая – это папка новой системы,

а вторая – зараженной. Внимательно посмотрите другие строки реестра на предмет наличия в них путей, не ведущих в систему.

4. В редакторе следуем по такому пути: HKEY_LOCAL_MACHINE-SOFTWARE-

Microsoft-Windows NT-CurrentVersion-Winlogon.

Смотрим параметры UserInit и Shell в этой ветке.

- Userinit - C:\Windows\system32\userinit.exe,

Важное! Эта строка должна заканчиваться запятой!

- Shell - explorer.exe

Также смотрим:- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Windows\AppInit_DLLs - он должен быть пустой.

Кликаем на Winlogon, справа появятся настройки для этого раздела. В строке Shell

задаем explorer.exe (для этого дважды щелкаем по строке Shell)

5. Закрываем редактор реестра.

Разблокирование системы с помощью изменения даты в BIOS

Не всегда вирус, который подхватила система, продукт новых, последних разработок. Есть

вероятность, что вредоносное ПО уже устаревшей версии. В этом случае нужно проделать следующее: - запускаем компьютер и сразу же нажимаем кнопку Delete и заходим в BIOS

- переводим дату на системных часах на неделю вперед или назад

- перегружаем систему

- теперь проверяем антивирусом систему

- Если вредоносное ПО отключилось, то антивирус найдет его и обезвредит.

Разблокировка с помощью восстановления системы

Этот метод разблокировки похож на предыдущий, поскольку обязательным условием его

применения, является Windows, сохранившая работоспособность в безопасном режиме.

Вполне может быть, что разблокировать баннер с помощью отката операционной системы не

получится, поскольку не всегда точка восстановления бывает доступна.

Но, тем не менее попробуем:

1. Загрузившись в безопасном режиме и убедившись, что баннера нет, идем в

Пуск - Стандартные - Служебные - Восстановление системы.

2. Там выбираем восстановление и дату, на которую необходимо восстановить Windows.

3. Соглашаемся с этим.

4. После этого, перезагружаем компьютер.

В Windows 7 нужно использовать среду восстановления, в начальной фазе загрузки

компьютера жмёте F-8 и выбираете в меню: Устранение неполадок компьютера, далее

выбираем Восстановление системы.

В окне Параметры восстановления, опять выбираем Восстановление системы,

и дальше выбираем нужную нам точку восстановления – по времени созданную

системой до заражения баннером системы.

Важное, если при нажатии F-8 меню Устранение неполадок не доступно , значит у вас

удалён скрытый раздел на винчестере, содержащий среду восстановления Windows 7.

Значит вам необходим диск восстановления Windows 7.

Так же вместо диска восстановления можно использовать установочный диск Windows 7,

содержащий среду восстановления в себе. Загрузившись с Диска восстановления или с

установочного диска Windows 7, всё делаете так же как описано чуть выше, то есть выбираете - Восстановление системы, далее в параметрах восстановления системы выбираете точку восстановления и так далее.

С помощью приложения LiveCD

Побороть вирус может помочь программа LiveCD от Dr.Web. Ее задача – сканирование

системы с диска и очистка ее от всей заразы, которые блокируют ее работу.

Для начала скачиваем программу LiveCD с Интернета. Далее нужно выполнить установку.

Для этого образ необходимо записать на диск. Есть немало различных способов, как это

сделать. Вот один из них:

1. Вставляем чистый диск в дисковод;

2. Скачиваем программу - SCD Writer.

3. Скачиваем в Интернете образ самой программы LiveCD.

4. Запускаем приложение SCD Writer, выбираем в нем "Диск",

нажимаем "Записать образ на диск". Указываем путь к лежащему на жестком диске

образу LiveCD, устанавливаем скорость записи и ждем завершения процесса.

Теперь нужно выставить параметры так, чтобы при включении компьютера шла загрузка

системы не с жесткого диска, а с CD. Для выполнения этой задачи нужно зайти в BIOS,

(в самом начале запуска компьютера нажимаем клавишу Delete). Потом переходим

в раздел Boot (то есть загрузка). Там появится список очередности носителей, с которых

запускается система. По умолчанию это жесткий диск. Нам нужно настроить этот параметр

таким образом, чтобы на первом месте стоял не винчестер, а Ваш дисковод.

Теперь компьютер будет загружаться, используя данные с диска.

Сохраняем изменения и перезапускаем компьютер. Проведя загрузку с диска, в появившемся

меню выбираем первый пункт.

Далее включаем Dr.WebScanner, нажимаем "Старт" и ждем завершения. После обработки программой вирусов выбираем вариант - "Удалить".

Коды разблокировки Windows

Данный метод подойдет для тех, у кого под рукой есть возможность выхода в интернет.

На сайтах Касперского или Доктор Веб есть коды разблокировки. Просто нажмите на скриншот Вашего вируса и слева увидите, что это за вирус и код его разблокировки. Так же, как вариант, Вы можете ввести номер куда просят отправить смс и текст сообщения, а затем нажать на кнопку "найти" и получить код.

После разблокировки сразу начинаем лечить систему Вашим антивирусом.

Как удалить вирусы с помощью AVZ

1. Скачиваем антивирусную утилиту AVZ. Она будет находится в архиве.

Распаковываем скачанный архив в какую-либо папку(желательно в ту же папку, где

находиться скачанный файл). Сделать это можно с помощью любого архиватора.

Если у Вас нет возможности выхода в интернет, то понадобится рабочий компьютер с

доступом к интернету и диск или флешка, чтобы записать на них программу AVZ.

Далее запускаем Windows на зараженном компьютере, ждем появления ползунка

загрузки, нажимаем F8.В появившемся контекстном меню выбираем

"Безопасный режим с поддержкой командной строки".

Если загрузка прошла удачно, то на экране появится Командная строка.

Вставляем подготовленный информационный носитель с программой AVZ в компьютер.

Прописываем в Командной строке - explorer и нажимаем кнопку "Enter".

После того как появится значок "Мой компьютер", заходим на носитель.

2. Запускаем файл avz.exe.

3. В окне программы жмем "Файл - Обновление баз - Пуск".

По окончании процесса обновления баз, нажимаем "ОК" и "Закрыть"

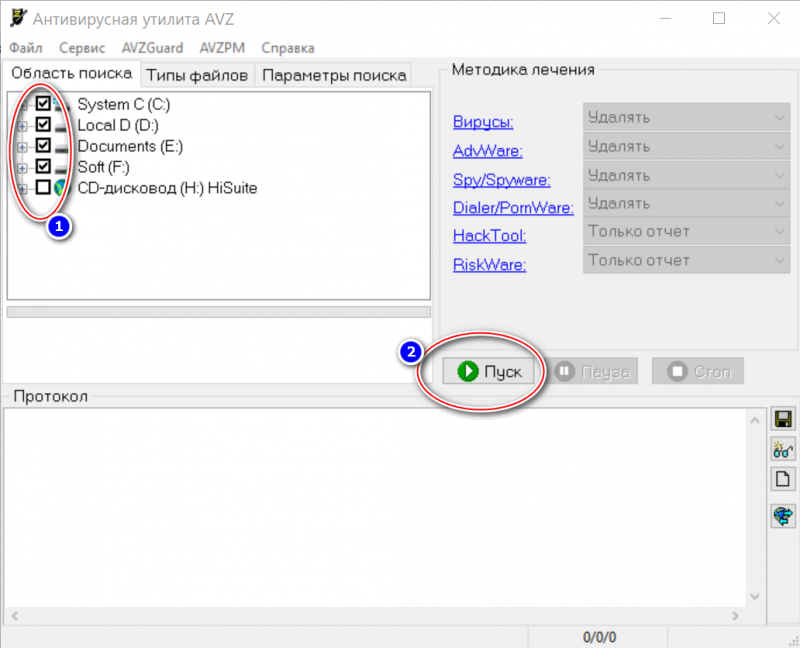

4. На вкладке "Область поиска" выделяем галочками все жесткие диски, флешки.

Справа ставим галочку - "Выполнять лечение".

В первых четырех строках выбираем - "Удалять",

в предпоследнем "Лечить", а в самом последнем тоже "Удалять".

Так же проставьте галочки: "Копировать подозрительные файлы в карантин и Infected".

5. Переходим на вкладку: "Типы файлов" - "Потенциально опасные файлы"

- ставим галочку

6. Переходим на вкладку "Параметры поиска". Ползунок "Эвристического анализа"

перемещаем на самый верх и ставим галочку "Расширенный анализ", а ниже

выставляем две галочки "Блокировать работу RootKit User - Mode" и

"RootKit Kerner - Mode"

Еще ниже выставляем галочки: - "Автоматически исправлять ошибки в SPI/LSP",

"Поиск портов TCP/UDP программ", "Поиск клавиатурных перехватчиков", а так же

"Автоматически исправлять системные ошибки". Жмем кнопку "Пуск" и ждем результатов проверки.

Внимание! Закончив работу с антивирусной утилитой, перед выходом (или после перезагрузки), нажмите AVZPM - "Удалить и выгрузить драйвер расширенного мониторинга процессов". Затем "Файл" - "Выход" и обязательно перезагрузите компьютер.

Есть также варианты удаления вирусов с помощью скрипта, но это уже для опытных пользователей.

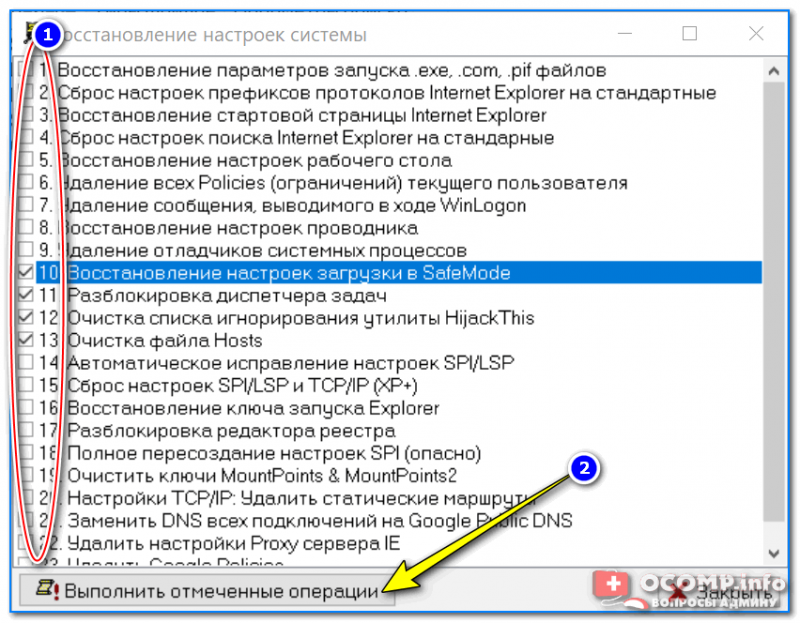

P/S. В завершении этой статьи,небольшой совет: если у Вас не работает (происки зловреда) диспетчер задач. Скачайте утилиту AVZ. В окне выберите вкладку Файл\Восстановление системы. После этого находим пункт - "Разблокировка диспетчера задач", ставим на нем галочку и сохраняем изменения нажатием на кнопку "Выполнить отмеченные операции". Проверяем результат.

Как удалить вирус с зараженного браузера читайте далее

Как удалить слежку в браузере читайте далее

На этом пожалуй и все, что я мог посоветовать Вам из общих рекомендации по удалению вирусов, потому как, если возникнут проблемы по удалению вирусов - это может быть вызвано спецификой Вашей операционной системы, вида вирусов или действиями, что Вы проделали.

Уважаемые читатели!

Если вам понравился блог и опубликованные материалы, оказались полезными для Вас, то прошу оказать помощь на содержание и развитие данного блога. Сделать это можно,пожертвовав любую сумму. Ваша финансовая поддержка будет использована для продвижения блога, на наполнение блога хорошим материалом, улучшения функциональности и удобности для читателя и реализацию дальнейших планов.

1) Путём перечисления денег на карту Сбербанка: 4424 7710 1196 4323

2) Самый простой способ, который не составит больших усилий у каждого пользователя, читателя блога - это в конце каждой статьи есть несколько кнопок ("поделиться") для добавления статьи в социальные сети или блоги и другие ресурсы общения в интернете.

Заранее благодарен всем, кто поможет в развитии блога.

Антивирусные программы, даже при обнаружении и удалении вредоносного программного обеспечения, далеко не всегда восстанавливают полную работоспособность системы. Нередко, после удаления вируса, пользователь компьютера получает пустой рабочий стол, полное отсутствие доступа в Интернет (или блокировку доступа к некоторым сайтам), неработающую мышку и т.п. Вызвано это, как правило, тем, что остались нетронутыми некоторые системные или пользовательские настройки, измененные вредоносной программой под свои нужды.

Восстановление системы, в случае, когда загрузка или вход в систему невозможны.

Самым простым и действенным способом восстановления поврежденной вредоносным программным обеспечением системы является откат на точку восстановления (Restore Point) когда система еще была в работоспособном состоянии. Кстати, этот же прием можно использовать и для нейтрализации вируса. Откат выполняется таким образом, что изменяются только системные файлы Windows и содержимое реестра. Естественно, восстанавливаются и те элементы, которые, после заражения, позволяют вредоносной программе выполнять свой запуск. Другими словами, откат системы на момент до возникновения вирусного заражения дает возможность изолировать исполняемые файлы вируса и даже, если они остаются в системе, их автоматический запуск не производится, и они никоим образом не могут влиять на работу ОС. Откат на точку восстановления выполняется в среде самой Windows XP (Меню Пуск - Программы - Стандартные - Служебные - Восстановление системы )и в случаях, когда вход в систему невозможен, становится также невыполнимым. Однако, существует инструмент под названием ERD Commander (ERDC) , позволяющий выполнить восстановление системы, даже в случае невозможности запуска штатных средств. Подробное описание ERD Commander и примеры практической работы с ним найдете в статье Инструкция по использованию ERD Commander (Microsoft DaRT).

А в общих чертах, восстановление выполняется с помощью средства ERDC под названием System Restore Wizard . Сначала выполняется загрузка ERD Commander, который представляет собой усеченный вариант Windows (WinPE - Windows Preinstall Edition) и набор специальных программных инструментов для работы с ОС установленной на жестком диске. Затем запускается инструмент System Restore Wizard , с помощью которого состояние системы восстанавливается на созданную ранее ( вручную или автоматически ) точку восстановления. При наличии кондиционных данных точки восстановления, в подавляющем большинстве случаев, система возвращается к работоспособному состоянию.

Восстановление работоспособности с помощью антивирусной утилиты AVZ.

Это самый простой, не требующий особой квалификации, способ. Антивирусная утилита AVZ Олега Зайцева, кроме основных функций обнаружения и удаления вредоносного ПО, имеет и дополнительную - восстановление работоспособности системы, с помощью специальных подпрограмм, или, по терминологии AVZ - микропрограмм. Утилита AVZ позволяет легко восстановить некоторые системные настройки, поврежденные вирусами. Помогает в случаях, когда не запускаются программы, при подмене страниц, открываемых обозревателем, подмене домашней страницы, страницы поиска, при изменении настроек рабочего стола, невозможности запуска редактора реестра, отсутствии доступа в Интернет и т.п.

Для запуска процедур восстановления выбираем меню Файл - Восстановление системы и отмечаем галочкой нужную микропрограмму восстановления:

Если не работают некоторые устройства после лечения системы от вирусов.

Клавиатурные шпионы и вирусы, использующие руткит-технологии для маскировки своего присутствия в зараженной системе, нередко устанавливают свой драйвер как дополнение к реальному драйверу, обслуживающему какое-либо устройство (чаще всего клавиатуру или мышь). Простое удаление файла "вирусного" драйвера без удаления из реестра записи, ссылающейся на него, приведет к неработоспособности "обслуживаемого" устройства.

Подобное же явление имеет место при неудачном удалении антивируса Касперского, кода перестает работать мышь, и в диспетчере устройств она отображается как устройство с ошибкой, для которого не были загружены все драйверы. Проблема возникает по причине использования антивирусом дополнительного драйвера klmouflt, который устанавливался при инсталляции антивируса. При деинсталляции файл драйвера был удален, но ссылка в реестре на драйвер klmouflt, осталась.

Подобное явление наблюдается и при удалении файла драйвера руткита и оставшейся в реестре ссылке на него. Для устранения проблемы нужно сделать поиск в реестре по строке UpperFilters.

Везде, где в ключах реестра встретится значение

klmouflt - для драйвера от антивируса Касперского

или другое название - для драйвера руткита

mouclass

удалить ненужное klmouflt и перезагрузиться.

Обычно при неработающей клавиатуре и мыши нужно чтобы были восстановлены ключи реестра

Клавиатура:

HKLM\SYSTEM\CurrentControlSet\Control\Class\<4D36E96B-E325-11CE-BFC1-08002BE10318>

UpperFilters=kbdclass

Мышь:

HKLM\SYSTEM\CurrentControlSet\Control\Class\<4D36E96F-E325-11CE-BFC1-08002BE10318>

UpperFilters=mouclass

Если проблема осталась, можно поискать аналогичные значения в LowerFilters

Эту статью хочу начать с одной простой истины: "Если антивирус не находит ни одного вируса — это не значит, что на вашем ПК их нет!".

Бывает на самом деле довольно часто следующая картина: при использовании веб-браузеров (Firefox, Chrome, Opera и др.) - появляется различная реклама (там, где ее раньше никогда не было), открываются вкладки, на рабочем столе могут появиться баннеры (не лицеприятного содержания, например, которые просят отослать SMS-сообщение), компьютер может притормаживать и подвисать и т.д.

Все эти факторы (особенно в совокупности) говорят о том, что на вашем компьютере есть нежелательное ПО (вирусы, рекламные скрипты, трояны и т.д.) .

Причем, обычный антивирус, даже после полной проверки компьютера, частенько пишет, что все в порядке, вирусы не найдены. И в этот момент есть ощущение, что здесь что-то не так: компьютер ведет себя странно, но антивирус бездействует .

Собственно, в этой статье хочу порекомендовать небольшой рецепт очистки как раз для таких случаев, когда не совсем понятно, как вернуть компьютер к нормальной работе (когда по всем признакам компьютер заражен вирусом, но обычный антивирус их не видит. ) .

Несмотря на то, что я написал выше, все же, рекомендую иметь один из современных антивирусов (он вас защитит от сотен др. угроз). Лучшие из них приводил в этой подборке -->

Удаление невидимого вредоносного ПО

(очистка Windows от классических вирусов, тулбаров, adware, и пр.)

- Не отправляйте никакие SMS, как требуют некоторые баннеры, всплывающие на рабочем столе. Компьютер у вас, скорее всего, не "излечится" от этой заразы, а деньги можете потерять.

- Установите современный антивирус (ссылку на лучшие продукты привел выше). Отмечу, что некоторые виды вирусов блокируют доступ к сайтам известных антивирусов (если это так, попробуйте загрузить подобные продукты с др. софтовых сайтов);

- Сделайте сразу же резервную копию всех важных данных, и желательно на съемном носителе (на будущее: желательно ее делать заблаговременно);

- Если вирус заблокировал доступ к рабочему столу (загородил все инструменты своими баннерами) - попробуйте загрузить Windows в безопасном режиме. На крайний случай, воспользуйтесь LiveCD диском.

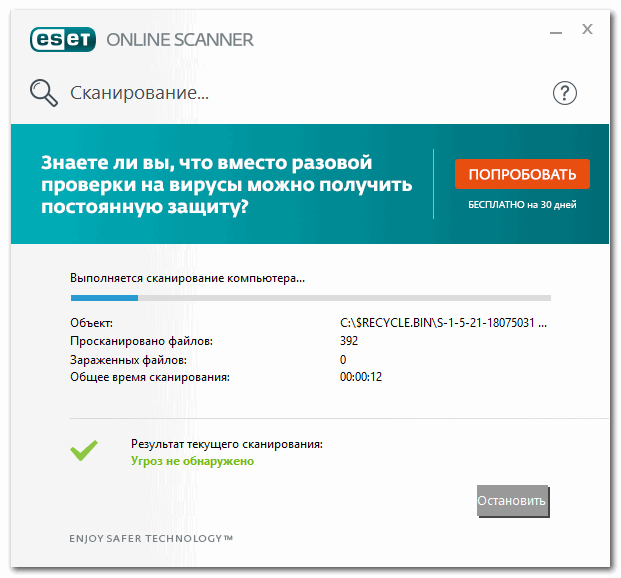

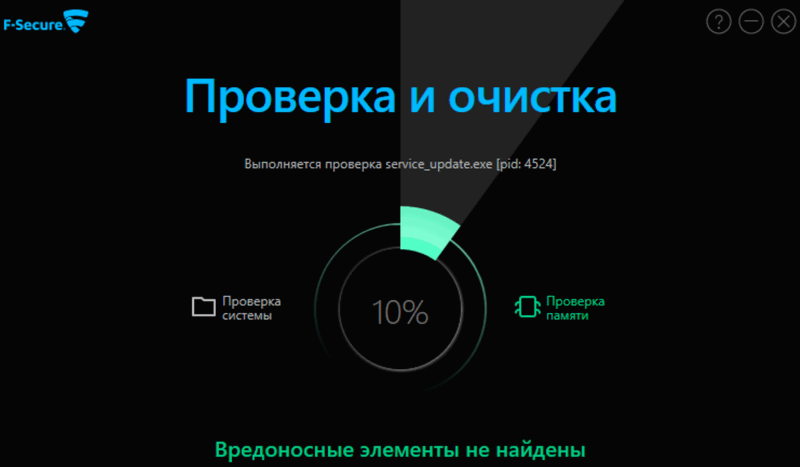

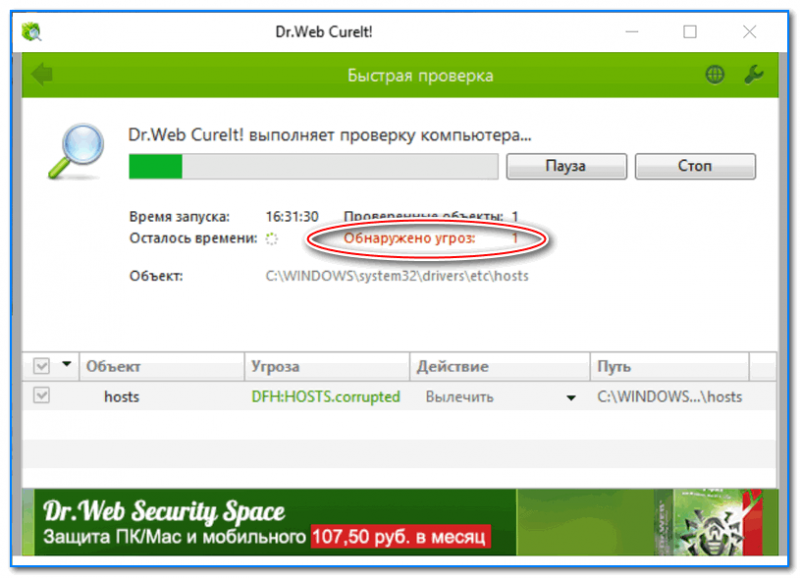

Многие разработчики знаменитых антивирусных программ в последнее время выпускают онлайн-версии своих продуктов. Принцип работы с ними достаточно простой: загрузив к себе "относительно"-небольшой файл и запустив его, он автоматически проверит вашу систему на вирусы.

Причем, подобные продукты не конфликтуют с установленным антивирусом в системе, работают во всех современных версиях Windows, не требуют установки, и у них всегда актуальная антивирусная база.

Работа сканера ESET’s Free Online Scanner

F-Secure - вредоносные элементы не найдены

Dr.Web CureIt - обнаружена 1 угроза

В общем, какой бы продукт вы не выбрали - рекомендую полностью прогнать им свою систему. Нередко, удается найти десятки угроз, которые пропустил установленный антивирус.

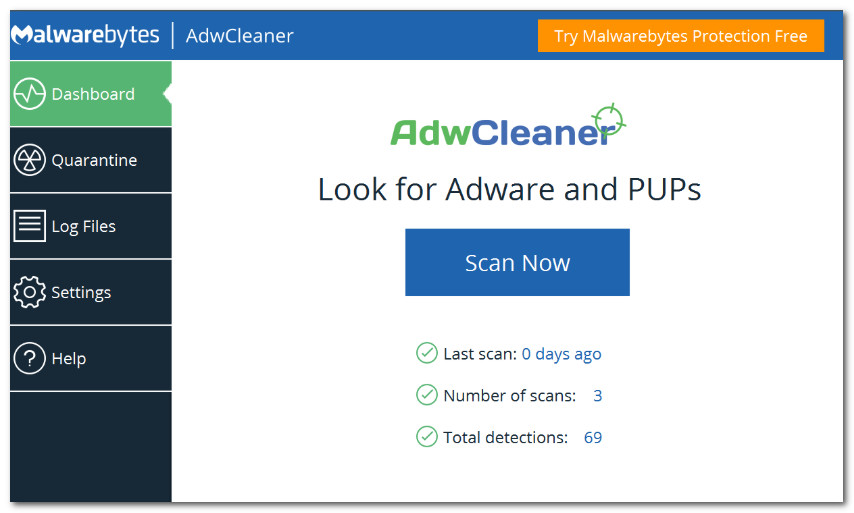

Могу сказать, что в последнее время куда больше распространены не классические вирусы, а рекламное ПО и трояны. Встраиваясь в самые популярные приложения (браузеры, например) они не редко мешают нормально работать, просто отвлекая навязчивостью, или вообще блокируя нужные опции.

Причем, избавиться от этого рекламного ПО (во многих случаях) - сложнее чем от классических вирусов. Как правило, обычный антивирус не находит ничего подозрительного и сообщает, что у вас все в порядке.

Дело все в том, что они как бы "встраиваются" в браузер (например, под видом плагина или какой-то надстройки) , иногда добавляют нужные строки в ярлык браузера, изменяют файл HOSTS и пр.

К счастью, для очистки Windows от этих вредоносных скриптов - есть свои программы, и одну из них я порекомендую ниже. Работает она параллельно вашему антивирусу (т.е. удалять его не нужно) и способна избавить от "львиной" доли проблем.

Одна из лучших (по моему мнению) программ для удаления с компьютера разного рода рекламного ПО: тулбаров, надстроек в браузере, скриптов, adware, потенциально нежелательного ПО и т.д. Кстати, именно она видит все те вирусы, против которых обычный антивирус бессилен.

Что еще радует, это то, что программа бесплатная, с простым и очень понятным интерфейсом, где нет ничего лишнего.

Буду считать, что убедил ее попробовать .

После запуска AdwCleaner, для начала проверки компьютера - нужно нажать всего лишь одну кнопку " Scan Now" (или "Сканировать", в зависимости от перевода) . См. скриншот ниже.

AdwCleaner: главное окно (кнопка начала сканирования "Scan Now")

Время проверки Windows на "среднем" по сегодняшним меркам компьютере - составит всего лишь 3-5 мин. (а то и быстрее). Всё потенциально нежелательное ПО, что найдется при сканировании - будет автоматически удалено и изолировано (т.е. от пользователя не нужно знать абсолютно ничего, этим, собственно, она мне и нравится) .

Примечание!

После проверки вашего компьютера, он будет автоматически перезагружен . После загрузки Windows вам будет предоставлен отчет о его проверки.

Перед началом сканирования системы - рекомендую закрыть все другие приложения и сохранить все открытые документы.

В рамках этой статьи не могу не порекомендовать еще одну замечательную утилиту - Malwarebytes Anti-Malware (кстати, сравнительно недавно в нее встроена AdwCleaner, которую я рекомендовал чуть выше) .

M alwarebytes Anti-Malware

Malwarebytes Anti-Malware / Лого

Еще одна отличная программа для борьбы с вирусами, червями, троянами, spyware-программами и т.д. Malwarebytes Anti-Malware несколько дополняет возможности предыдущий программы - в нем реализован специальный алгоритм "хамелеон", позволяющий его запускать даже тогда, когда вирус блокирует запуск любых других антивирусных программ!

- - сканирование всех дисков в системе;

- - обновление базы в ежедневном режиме (для противодействия даже только-только появившемся вирусам);

- - эвристический анализ (позволяет обнаруживать большое числе вредоносных файлов, которых еще нет в базе);

- - все изолированные файлы помещаются в карантин (если программа ошиблась - вы можете восстановить любой из них);

- - список исключений файлов (которые не требуется сканировать);

- - благодаря технологии Chameleon, программа может запуститься даже тогда, когда все аналогичные программы блокируются вирусом;

- - поддержка русского языка;

- - поддержка все популярных ОС Windows: Vista, 7, 8, 10.

Для начала сканирования системы Windows - запустите Malwarebytes Anti-Malware, откройте раздел " Scan " (или "Проверка") и нажмите кнопку в нижней части экрана - " Scan Now " (или "Начать проверку", если у вас русская версия, см. скрин ниже) .

Полная проверка системы с помощью Malwarebytes Anti-Malware

Кстати, по своему опыту могу сказать, что Malwarebytes Anti-Malware отлично справляется со своей задачей. После его сканирования и очистки, большинство мусорного ПО - будет обезврежено и удалено. В общем, рекомендую к ознакомлению!

Также рекомендую ознакомиться со статьей об удалении вирусов из браузера (ссылка ниже).

После того, как ваш компьютер (ноутбук) будет просканирован (и обезврежен ) предыдущими утилитами, рекомендую его прогнать еще одной интересной и полезной программой - AVZ. Ее я неоднократно рекомендовал на страницах блога, сейчас же порекомендую три шага, которые в ней необходимо сделать для ликвидации проблем (если они еще остались) .

AVZ, кстати говоря, позволяет восстановить некоторые системные настройки Windows, доступ к диспетчерам, и пр. моменты (которые могли испортить вирусы при заражении).

Эта антивирусная утилита предназначена для удаления целого ряда вредоносного ПО (часть из которого, кстати, не видит и не обнаруживает обычный антивирус). Например, таких как:

- Троянских программ;

- Надстроек и тулбаров в веб-браузере;

- SpyWare и AdWare модулей;

- BackDoor модулей;

- Сетевых червей и т.д.

Что еще подкупает в ней: для начала работы и сканирования системы Windows, нужно всего лишь скачать архив ZIP с программой, извлечь ее и запустить (т.е. ничего не нужно устанавливать, настраивать и т.д.). Разберу три шага ниже в статье, которые рекомендую в ней сделать.

После запуска программы, выберите системный диск (хотя бы его, желательно все). Обычно он всегда помечен характерным значком .

После этого в правой части экрана нажмите кнопку " Пуск " для начала сканирования (кстати, над кнопкой " Пуск " можно сразу же выбрать, что делать с вредоносным ПО, например, удалять ).

Начало проверки в AVZ | Кликабельно

Как правило, проверка системного диска с Windows на наличие вирусов проходит достаточно быстро (5-10 мин.). Кстати, рекомендую перед такой проверкой, на время, выключить свой основной антивирус (это несколько ускорит сканирование).

Не секрет, что в Windows есть некоторые параметры, которые не отвечают оптимальным требованиям безопасности. Например, среди прочих, авто-запуск вставляемых дисков и флешек. И, разумеется, некоторые виды вирусов, как раз этим пользуются.

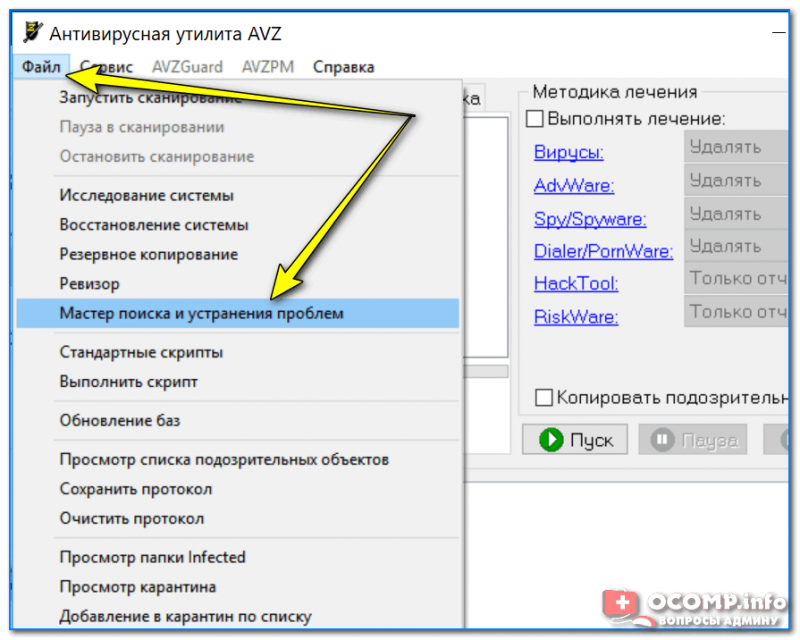

Чтобы исключить подобные настройки и закрыть подобные дыры, в AVZ достаточно открыть меню " Файл/Мастер поиска и устранения проблем " (см. скрин ниже).

Файл - мастер поиска и устранения проблем (в AVZ)

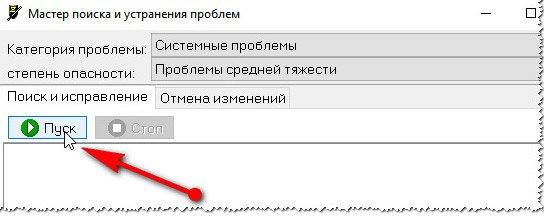

Далее выбрать категорию проблемы (например, " Системные проблемы "), степень опасности (рекомендую выбрать " Проблемы средней тяжести ") и начать сканирование.

Мастер поиска проблем

После сканирования, вам будет предоставлен отчет с теми параметрами, которые желательно поменять. Рекомендую все строки отметить галочками и нажать " Исправить " (кстати, AVZ самостоятельно оптимизирует те параметры, которые, по ее мнению, не отвечают безопасности - так что никакой ручной работы!) .

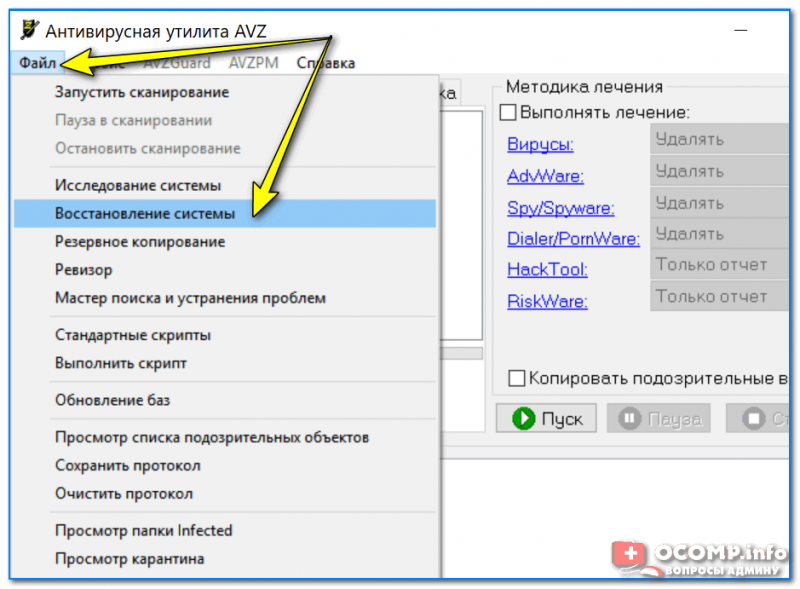

Чтобы все это привести в норму, в утилите AVZ есть специальная вкладка для восстановления всех самых основных параметров. Чтобы ее открыть, нажмите: " Файл/Восстановление системы " (как на скриншоте ниже).

Восстановление системы (в AVZ)

Далее перед вами предстанет список того, что можно восстановить: просто отмечаете галочками, что нужно (можно, кстати, отметить все) и жмете кнопку " Выполнить отмеченные операции ".

Восстановление настроек системы (AVZ)

Как правило, после проведенного восстановления, компьютер начинает работать в штатном режиме.

Если вдруг вышеперечисленное не помогло, обратите внимание на еще несколько советов в шаге 5.

1. Сканирование системы в безопасном режиме

В некоторых случаях очистить компьютер от вирусов без безопасного режима - нереально! Дело в том, что в безопасном режиме Windows загружает самый минимальный набор ПО, без которого невозможна ее работа (т.е. многое нежелательное ПО в этом режиме просто не работает!) .

Таким образом, многое из того, что нельзя удалить в обычном режиме, легко удаляется в безопасном.

Если у вас не получается запустить утилиты, которые я рекомендовал выше, попробуйте их запустить в безопасном режиме. Вполне возможно они не только откроются, но и найдут все, что от них "прячется".

Чтобы зайти в безопасный режим — при загрузке компьютера нажмите несколько раз кнопку F8 — в появившемся соответствующем меню выберите данный режим.

2. Восстановление системы

Если у вас есть контрольная точка восстановления, которая была создана до заражения вашего компьютера вирусами и рекламным ПО, вполне возможно, что, откатившись к ней, вы исправите ситуацию.

3. Переустановка Windows

Вообще, я не сторонник по каждому "чиху" переустанавливать систему. Но в некоторых случаях, гораздо проще и быстрее переустановить систему, чем мучиться с вредоносным ПО.

На этом статью завершаю.

За дополнения по теме — заранее большое мерси.

Первая публикация: 23.10.2016

Статья откорректирована: 22.01.2019

Читайте также: