Вирус крадущий личные данные

1000_d_850.jpg)

Опасен с вашего разрешения

Наиболее опасным для банковских мобильных приложений на сегодняшний день является тип вирусов Spyware. Они крадут данные и отправляют их своим создателям, которые в считанные минуты смогут получить контроль над банковским счетом своей жертвы. Их коллекция регулярно пополняется. Так, в июле этого года, по сообщению журнала Forbes, появилась версия вируса-трояна BianLian, которая может красть данные из банковских приложений мобильных устройств.

![]()

![]()

Детальный анализ вируса показал, что информацию он способен похищать с помощью скриншотов (снимков) экрана устройства, притворяясь программой для людей с ограниченными возможностями. Но вред он может нанести только в том случае, если сам пользователь разрешит ему доступ к фотофункциям смартфона. Если такое разрешение получено, то контроль за электронным кошельком может быть утерян.

- Защита мобильного устройства от вирусных программ - это в первую очередь внимательность его владельца, - пояснил руководитель направления "Информационная безопасность" компании "Эр-Телеком" Михаил Терешков. - Вирусы, как правило, маскируются под легальные программы, но внимательный человек разоблачит их достаточно легко. Так, например, если программа "Фонарик", которая использует для освещения вспышку смартфона, вдруг запросит у вас разрешение на доступ к списку контактов, это должно вызвать у вас подозрение. Не исключено, что скачанное вами из неофициального магазина приложение может содержать вирус. И лучше его удалить.

По словам эксперта, доступные пользователям платные и бесплатные антивирусные программы не являются 100-процентной гарантией защиты мобильного устройства. Пробелы в безопасности своих программных продуктов закрывают сами разработчики приложений. Для получения свежих исправлений не нужно запрещать своему мобильному устройству скачивать легальные обновления и регулярно их устанавливать.

Банки защищаются

Банки стараются защитить своих клиентов от мошенников и с этой целью разрабатывают новые "умные" инструменты, затрудняющие злоумышленникам доступ к управлению электронным кошельком.

- Чтобы защитить денежные средства своих клиентов, банки сегодня предпринимают дополнительные меры, например внедряют новые антифрод-системы, - рассказывает начальник отдела информационной безопасности банка "Урал - ФД" Александр Ропперт. - Они предназначены для предотвращения мошеннических операций. В режиме реального времени система проверяет каждый платеж, прогоняя информацию через десятки, а порой и сотни фильтров. Но защитные системы банков бессильны перед так называемой социальной инженерией (формой гипноза). Используя различные психологические приемы, злоумышленники вынуждают клиентов сообщать логины и пароли от своего интернет-банка, а также одноразовые пароли для совершения покупок в интернете. У киберпреступников в этом плане большой арсенал методов. Так, например, они могут представляться налоговыми инспекторами и требовать деньги для погашения несуществующей задолженности или войти в образ сотрудника финансовой организации и запросить пин-коды банковской карты.

Но и социальной инженерии мошенников, по мнению эксперта, можно успешно противостоять, если помнить некоторые элементарные правила. Так, банк никогда не потребует от клиента сообщить CVV-код банковской карты, кодовое слово или код из SMS-сообщения, а сотрудник финансовой организации никогда не попросит подойти к банкомату и совершить какие-либо действия со счетом.

При этом владельцу банковской карты всегда стоит обращать внимание на подозрительные списания средств со своего счета. Иногда злоумышленники, получившие доступ к мобильному клиенту банка, маскируют свои транзакции под бытовые покупки, которые клиент банка совершает в одних и тех же магазинах.

Выбор требует жертв

На сегодняшний день в мире мобильных устройств распространены преимущественно две операционные системы: Android и iOS. На долю первой приходится 81,7 процента пользователей, а на долю второй - 17,9 процента. Именно смартфоны, работающие на системе Android, чаще всего становятся объектом атак вирусных программ. Причина этого явления кроется не только в более широком распространении программной оболочки с зеленым роботом.

Пользователи Android могут устанавливать на свой смартфон приложения не только из официального магазина программ Google Play, но и из любых источников в интернете. При этом практически на каждом мобильном устройстве в настройках отключена возможность такой установки, но при желании ее можно включить. То есть производитель позволяет потребителю рискнуть на его усмотрение.

У операционной системы iOS иные правила: установить можно только те программы, которые размещены в официальном магазине приложений App Store. Такой подход существенно ограничивает пользователей в выборе программного обеспечения, но взамен повышает безопасность использования мобильного устройства.

Есть в iOS и другие средства борьбы с вирусными атаками. Одно из них - sandboxing (песочница). Эта утилита внимательно наблюдает за работой приложений и не позволяет им получить доступ к другим программам. При этом практически во всех приложениях iOS изначально исключена функция доступа к правам администратора мобильного устройства. Поэтому нельзя самостоятельно изменять системные настройки и кардинально перестраивать работу смартфона.

Soft-гигиена

Впрочем, даже многоуровневая защита разработчиков iOS не может на 100 процентов гарантировать владельцу смартфона защиту от вирусов, ведь вредоносные программы могут попасть в мобильник через интернет-браузер.

1000_t_310x206.jpg)

1000_t_310x206.jpg)

По мнению экспертов управления "К" ГУ МВД России по Пермскому краю, безопасность мобильного устройства во многом зависит от характера его использования при осуществлении доступа к сетевым ресурсам. Если владелец смартфона не соблюдает "интернет-гигиену", то есть регулярно посещает порносайты и открывает подозрительные SMS, то проблемы не заставят себя долго ждать. При этом зараженное мобильное устройство может стать опасным не только для его владельца, но и для всех абонентов в его списке контактов.

Достаточно часто вирусы, распространяющиеся от пользователя к пользователю, похищают не только данные мобильных банковских приложений, но и файлы, распространение которых может в дальнейшем вызвать негативные последствия. Это могут быть, например, фото интимного характера и другие документы, как-либо компрометирующие своих владельцев. За "молчание" злоумышленники потребуют круглую сумму.

Избежать потери информации можно с помощью надежного носителя, который не связан с сетевыми ресурсами. Это может быть флешка или внешний диск компьютера. Мобильное устройство, каким бы размером памяти оно ни обладало, в списке надежных хранителей информации не значится.

Самые опасные вирусы для мобильных устройств

Triada. Незаметно внедряется на смартфон и передает данные своим владельцам. В ответ получает инструкции, как установить контроль за системными приложениями и какую информацию необходимо похитить.

1000_t_200x134.jpg)

1000_t_200x134.jpg)

BianLian. Внедряется на смартфон под видом легальной программы. Ориентирован на кражу информации мобильных банковских приложений с помощью скриншотов экрана устройства.

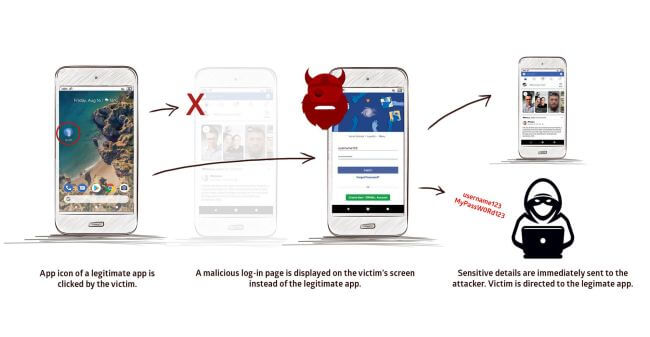

Marcher. Проникает в смартфон вместе с зараженным приложением. Умеет подменять страницы мобильных приложений банков и таким образом похищает логины и пароли.

Loki. Каскад вирусов: первый скачивает второго, второй третьего и так далее. Подменяет собой часть операционной системы и полностью контролирует смартфон. Используется для накрутки посещаемости сайтов и транслирования рекламы.

Сохраненные в браузере пароли, номера кредиток и другие данные может украсть пробравшийся на компьютер зловред. Рассказываем, почему это происходит и как защититься.

![]()

Большинство браузеров предлагает сохранить вашу информацию: логины и пароли от аккаунтов, данные банковской карты, которой вы расплачиваетесь в интернет-магазинах, имя, фамилию и номер паспорта при покупке билетов и так далее. Это удобно: вы можете сэкономить кучу времени на заполнении одинаковых форм и не беспокоиться о забытых паролях. Однако есть один нюанс: все эти данные могут достаться злоумышленникам, если на вашем компьютере заведется стилер — зловред, крадущий информацию, в том числе из браузера.

Строго говоря, стилеров интересуют не только те данные, которые сохранены в браузерах, — также они крадут данные криптокошельков, игровых площадок и файлы с рабочего стола (надеемся, что вы не храните в них ценную информацию вроде списка паролей).

Однако браузеры превратились в хаб для личной жизни, работы и шопинга, и зачастую оттуда можно позаимствовать куда больше конфиденциальных сведений, чем из других программ. Давайте разберемся, как стилеры добираются до сохраненных в браузере данных.

Как браузеры хранят ваши данные

Разработчики браузеров стремятся защитить информацию, которую им доверили. Для этого они шифруют информацию, а расшифровать ее можно только на том устройстве и из того аккаунта, в котором вы эту информацию сохранили. Так что если просто украсть файл с данными автозаполнения, то воспользоваться им не получится — в нем все надежно зашифровано.

Однако есть один нюанс. По умолчанию разработчики браузеров предполагают, что свои устройство и аккаунт вы хорошо защитили, поэтому программа, запущенная с вашего аккаунта на вашем компьютере, может без проблем достать и расшифровать сохраненные данные. Ведь она действует как бы от вашего имени. К сожалению, это относится и к зловреду, проникшему на устройство и запущенному под вашей учетной записью.

Единственный браузер, предлагающий дополнительную защиту сохраненной информации от посторонних, — это Firefox: в нем можно создать мастер-пароль, без ввода которого данные расшифровать не получится даже на вашем компьютере. Однако эта опция по умолчанию отключена.

Google Chrome и другие браузеры на движке Chromium — например, Opera или Yandex.Браузер — всегда хранят данные пользователя в одном и том же месте, поэтому стилеру не составит проблем их найти. В теории эти данные хранятся в зашифрованном виде. Однако если зловред уже проник в систему, то все его действия происходят как бы от вашего имени.

Поэтому зловред просто вежливо просит специальную систему браузера, отвечающую за шифрование сохраненной на компьютере информации, расшифровать эти данные. Поскольку такие запросы от лица пользователя по умолчанию считаются безопасными, в ответ стилер получит ваши пароли и данные кредиток.

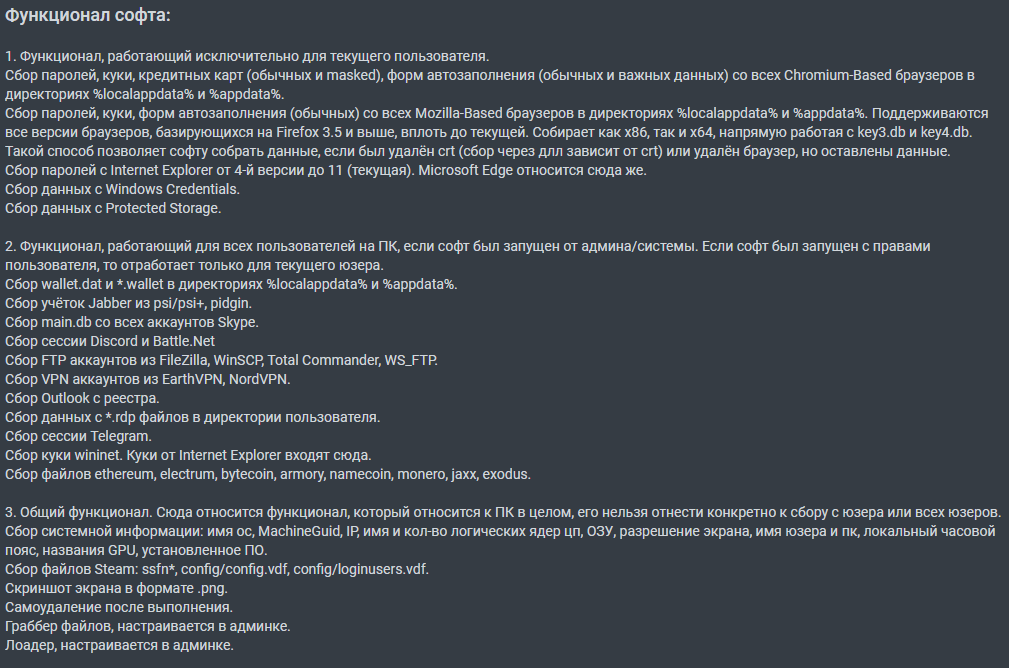

Объявление на форуме о продаже трояна-стилера. Источник: Securelist

Firefox работает немного иначе: чтобы спрятать базу данных с паролями и прочим от посторонних, браузер создает для нее профиль со случайным именем, поэтому зловред не может заранее знать, где ее искать. Однако само название файла с сохраненными данными не меняется. Поэтому ничто не мешает стилеру перебрать все профили (ведь папки с ними собраны в одном месте) и опознать нужный файл.

После этого зловред опять-таки попросит соответствующий модуль браузера расшифровать файлы и тоже добьется успеха — ведь он действует якобы от вашего имени.

Родные браузеры Windows используют для ваших данных специальные хранилища. В разных версиях программ методы защиты вашей информации и сами хранилища различаются, но их надежность все равно оставляет желать лучшего: в этом случае зловред тоже без труда получит ваши пароли и данные кредиток, запросив их у хранилища от вашего имени.

Одним словом, проблема одинакова для всех браузеров и заключается в том, что расшифровку сохраненных в браузере данных зловред запрашивает как бы от имени пользователя, поэтому у браузера нет никаких оснований ему отказать.

Что станет с украденными стилером данными?

Заполучив пароли и другую информацию из браузера в открытом виде, зловред отправит ее своим хозяевам. Дальше возможны два варианта: либо создатели зловреда воспользуются ею сами, либо, что более вероятно, продадут на черном рынке другим киберпреступникам — такой товар всегда в цене.

Так или иначе, если среди сохраненной информации были ваши логины и пароли, то у вас, скорее всего, угонят парочку аккаунтов и попытаются развести на деньги ваших друзей. Если вы хранили в браузере данные банковских карт, убытки могут оказаться более прямыми — ваши деньги потратят или переведут на свои счета.

Также краденные аккаунты могут использоваться со множеством других целей — от распространения спама и раскрутки сайтов или приложений, до рассылки вирусов и отмывки денег, украденных у других людей (и если этой активностью заинтересуется полиция, то с вопросами придут к вам).

Как защитить данные от стилеров

Как видите, если зловред проник на ваш компьютер, сохраненные в браузере данные, а вместе с ними ваши финансы и репутация оказываются под угрозой. Чтобы избежать такой ситуации:

- Не доверяйте браузеру хранение важной информации вроде данных банковских карт — вводить их каждый раз вручную хоть и дольше, но гораздо безопаснее. А пароли можно хранить в менеджере паролей. Например, встроенный менеджер паролей есть в Kaspersky Total Security.

- Если вы пользуетесь Firefox, можете на всякий случай защитить сохраненные в браузере данные мастер-паролем. Для этого щелкните на три полоски в правом верхнем углу браузера и выберите Настройки, перейдите на вкладку Приватность и защита, промотайте вниз до блока Логины и пароли и поставьте галочку Использовать мастер-пароль. Браузер попросит вас придумать этот пароль — чем длиннее и сложнее он будет, тем труднее будет злоумышленникам его подобрать.

- И самое главное: лучший способ сберечь данные — это не дать зловреду проникнуть на ваш компьютер. Тогда он точно не сможет ничего у вас выудить. Для этого установите надежное защитное решение, которое не пропустит заразу на ваш компьютер. Нет зловреда — нет проблемы!

На Android появился очередной опасный вирус

Как вирусы крадут деньги со счетов?

Как сообщает редакция портала Tom’s Guide, новая уязвимость получила название StrandHogg. И она включает в себя ряд многозадачных процессов, благодаря которым можно получить доступ к корневым данным операционной системы Android и всем зашифрованным там записям. Более того, по заверениям все того же Tom’s Guide, Google знает о StrandHogg по крайней мере три месяца, но исправление дыры в системе безопасности еще так и не было предоставлено для загрузки пользователям.

StrandHogg уникален тем, что он позволяет осуществлять сложные атаки без необходимости установки вредоносного кода в корневые файлы устройства, — говорится в докладе, опубликованном ранее исследователями норвежской фирмы Promon, занимающейся вопросами кибербезопасности. Для осуществления атак злоумышленнику не нужны никакие специальные разрешения на устройстве. Уязвимость также позволяет хакеру маскироваться под почти любое приложение, которое будет внешне выглядеть крайне правдоподобно. StrandHogg может прослушивать пользователя через микрофон, воровать фото из Галереи, читать и отправлять SMS-сообщения, совершать запись телефонных разговоров, перехватывать исходящий и входящий трафик, иметь доступ ко всем личным файлам на устройстве, а также местоположению и GPS информации. Плюс незащищенным остается список контактов и журнал совершенных звонков.

Схематичный принцип работы StrandHogg

Как вы понимаете, своровать StrandHogg может практически все. В частности, очень многие пострадавшие жаловались на то, что у них начали пропадать деньги с банковских счетов. При этом есть временное решение. Вы можете заподозрить неладное, если приложение, в которое вы уже вошли, например Facebook или Google, снова запросит учетные данные для входа, или если приложение, которым вы уже пользовались начало запрашивать очень много разрешений.

В этом случае вам следует просканировать систему антивирусом с самыми актуальными базами. Однако, что делать с новыми скачанными приложениями не совсем понятно, ведь они попросят разрешения и ввода логина и пароля в любом случае. Специалисты Promon также опубликовали видео, показывающее, как StrandHogg может украсть учетные данные пользователей на смартфоне Samsung Galaxy S10 под управлением Android 10.

Авторы Tom’s Guide, а также эксперты из Promon обратились в Google с целью разъяснения ситуации или хотя бы предоставления сроков, в которые пользователях стоит ждать обновление, но ответа пока что, увы, не последовало. Мы будем держать вас в курсе событий.

Я никогда не был фанатом Huawei и, более того, до определённого момента не имел дел с её фирменной продукцией. Однако конфликт с США вызвал у меня неподдельный интерес, и я подумал, что будет здорово, если Huawei запустит свою операционку на замену Android. Через какое-то время так и вышло – китайцы представили HarmonyOS и, хоть и сделали несколько совершенно непоследовательных и противоречащих друг другу заявлений о дальнейшем развитии платформы, всё-таки дали понять, что теперь это их первоочередной проект. Вот только после нескольких месяцев затишья оказалось, что всё не так просто.

Серия OnePlus 8 дала нам в этом году сразу две модели на выбор и более высокий ценник, который вплотную приблизился к тысяче долларов. Между тем, Google Pixel 4 существует на рынке уже около шести месяцев и новая модель, скорее всего, появится осенью. Возникает логичный вопрос, что купить. С одной стороны, OnePlus продается уже сейчас и пусть не без труда из-за всемирного карантина, но его можно достать совсем скоро. С другой стороны, подождав еще немного, можно купить Google Pixel 5, который имеет самое главное преимущество среди смартфонов на Android - он сделан создателем этой ОС. Давайте я помогу вам сделать этот непростой выбор.

В 2015 году Google начала практику распространения ежемесячных обновлений безопасности Android, чтобы обеспечить своевременное исправление критических багов и уязвимостей и поддержать пользователей, которые эту самую поддержку совсем перестали чувствовать. Идея была хорошая, но одним производителям понадобилось почти 5 лет на раскачку, чтобы осознать важность таких обновлений, а другим не хватило и этого. В результате изменить ситуацию к фрагментацией и безопасностью ОС к лучшему им так и не удалось.

Пруфов нет, ссылки на непонятных авторов каких-то. Лишь бы страшилок напустить, чтобы привлечь внимание к ресурсу. Я никому ссылку на эту статью не перешлю. И сам читал без всякого удовольствия.

Уже с прошлого года нет таких приложений, которые можно скачать с магазина, с разрешением читать, получать или отправлять СМС, если только не установить их обработчиком СМС по-умолчанию.

Преступность постепенно уходит в интернет – такой вывод можно сделать из августовского доклада Генпрокуратуры РФ. Если общее число преступлений в стране за последний год выросло на 1,9%, то в Сети злоумышленники стали активнее на 46,8%.

Компьютерные вирусы появились одновременно с самими компьютерами. На роль первого зловреда претендует Elk Cloner, созданный в 1981 году 15‑летним американским школьником Ричардом Скрентой. То был невинный розыгрыш: программа попадала на магнитную дискету, и при считывании с нее информации на дисплей ПК выводился стишок-дразнилка.

Попав на устройство, вирус может проделать один из нескольких трюков – в зависимости от того, как злоумышленник решил заработать на жертве. Первый вариант – показать как можно больше рекламы, получив доход от рекламодателей. За это отвечают adware-вирусы, запускающие рекламу почти при каждом действии пользователя, – тот ни в состоянии ни определить источник спама, ни избавиться от него. Неприятно, но еще не худший вариант.

Второй вариант – украсть пользовательские данные с целью продажи в Darknet. Так работают вирусы-трекеры, фиксирующие активность пользователя в браузере – вплоть до списка контактов, паролей, местонахождения. Банковские трояны отслеживают финансовые операции и крадут номера банковских карт.

Четвертый способ монетизации вируса – захват вычислительных ресурсов компьютера. Например, для запуска DDoS-атак на организации: такие атаки требуют много ресурсов, поэтому злоумышленник захватывает сотни устройств, формируя из них зараженную сеть – ботнет.

Одна из главных задач ботнетов в последние годы – скрытая добыча криптовалюты (криптоджекинг), также ресурсоемкая и требующая слаженной работы множества девайсов. В 2017 году, когда биткоин дорожал с каждым месяцем, количество атак с целью криптоджекинга показало феноменальный рост: +8500% за год (данные Symantec). В прошлом году биткоин стабилизировался, что немного успокоило и хакеров. И все же по итогам года криптомайнеры, по данным Check Point, стали самым распространенным типом вирусов (37% атак), обогнав и банковские трояны (13%), и шифровальщиков (4%). Сейчас топ‑3 самых распространенных вирусов в России также составляют криптомайнеры: Cryptoloot, XMRig и Jsecoin (в июне атаковали 11%, 9% и 7% организаций соответственно; данные Check Point).

Вообще, развитие криптовалют привело к всплеску киберпреступности по многим направлениям. Сюда входит и хищение криптокошельков, и организация мошеннических ICO, и использование криптовалют в качестве анонимного способа получить от жертвы выкуп. В общем, что скорее принесет миру эта технология – пользу или вред, еще предстоит разобраться.

От киберугроз сегодня не скроешься, ведь даже для смартфонов, которые мы повсюду носим с собой, создаются миллионы вредоносных программ

Отдельный класс кибератак заточен под мобильные устройства. Их тоже становится все больше: в 2012‑м насчитывалось 214 тыс. известных вредоносов, в 2014‑м – 1,55 млн, в 2018‑м – свыше 4 млн (данные GData). Самый распространенный механизм проникновения – тот же фишинг, только вместо зараженных сайтов носителем вируса выступают фальшивые приложения (fake applications). Они маскируются под обычный софт, вплоть до полного копирования интерфейса и функций.

Дети – самая уязвимая категория пользователей

Впрочем, вредоносы хранятся и в официальном Android-маркете, хотя их доля составляет менее 1% от общего количества программ. Как выяснили специалисты Сиднейского университета, проанализировав более миллиона приложений из GooglePlay, около двух тысяч оказались поддельными. Топ‑3 мобильных вирусов на сегодняшний день по версии Check Point – Lotoor, Triada и Ztorg – также разработаны под ОС Android.

Прежде всего Ильин советует обзавестись на устройстве новой версией антивируса и следить за его обновлениями. Звучит банально, но на практике исполняется не всегда. Более того, проблема своевременного обновления ПО касается не только антивирусов. Согласно исследованию Avast’s PC Trends Report 2019, более половины программ, установленных на компьютерах по всему миру, не имеют критических обновлений.

А многие пользователи отказываются переходить на новые версии Windows, не желая привыкать к интерфейсу. Скоро им придется принимать трудное решение: в январе 2020‑го Microsoft перестанет выпускать обновления безопасности для популярной Windows 7.

Если заражение все-таки произошло, нельзя соглашаться на условия злоумышленника – например, перечислять выкуп за разблокировку устройства. Ведь сам вирус останется в системе, а значит, киберзлодей может повторить тот же трюк. Лучше сделать снимок экрана и обратиться к специалистам: поскольку проблема массовая, с ней научились разбираться. Идеальный вариант – иметь на внешнем винчестере резервную копию важных данных. Тогда шифровальщики нипочем: достаточно отформатировать зараженный компьютер, установить новую ОС, и как будто ничего не было.

А вот сохранность персональных данных, увы, несколькими простыми шагами не обеспечить.

Рынок кибербезопасности растет как вширь, по объемам выручки, так и вглубь, по степени сложности защитных инструментов. Но идеальный антивирус пока не появился и вряд ли когда-либо будет изобретен

По мнению специалистов, виртуальное пространство постепенно удастся превратить из Шервудского леса в культурный городской парк, вот только до этого момента придется набить еще немало шишек. Возможно, наведение порядка ускорится благодаря активности национальных регуляторов, обращающих все более пристальное внимание на сферу киберпреступности.

Lotoor – вирус, использующий уязвимости в ОС Android для получения root-доступа к устройству.

AndroidBauts – вирус, засоряющий смартфон агрессивным рекламным спамом и собирающий данные о местоположении.

Piom – рекламное ПО, отслеживающее активность пользователя в браузере и показывающее таргетированные объявления.

Источник: Check Point Global Threat Index, июль 2019 года.

XMRig – программа для майнинга криптовалюты Монеро, впервые обнаруженная в мае 2017 года.

Jsecoin – вирус для криптоджекинга, встраиваемый в веб-сайты. Добыча криптовалюты начинается прямо в браузере.

Dorkbot – червь, запускающий удаленное исполнение кода и загрузку на компьютер рекламного ПО.

Emotet – троян, поражающий банковские приложения. Распространяется в виде ссылок в письмах, использует различные техники, чтобы остаться незамеченным для антивируса.

Nanocore – многофункциональный троян, делающий снимки экрана, захватывающий контроль над ПК и веб-камерой, а также добывающий криптовалюту.

Agentesla – вирус, крадущий пароли. Перехватывает ввод с клавиатуры, делает снимки экрана, собирает пользовательскую информацию в браузере.

Trickbot – мощный банковский троян, регулярно совершенствуемый для обхода антивирусных систем.

Ramnit – троян, крадущий данные банковских карт, пароли,и личные данные из браузера.

вирус, крадущий пароли, делающий скриншоты, перехватывающий ввод с клавиатуры. Может устанавливать на ПК другие вирусы.

Cryptoloot – программа для криптоджекинга и блокчейн-операций.

Источник: Check Point Global Threat Index, июль 2019 года.

Сегодня, 28 апреля, специалисты регионального Роспотребнадзора поделились с волгоградцами основными видами мошенничества, связанными с новой коронавирусной инфекцией и всеобщим режимом самоизоляции.

Первый и самый распространенный прием – предложения о продаже несуществующих товаров, услуг, социальных льготах.

Самыми разными способами мошенники могут предлагать приобрести очиститель воздуха, убивающий вирусы, или специальные маски с фильтром по сильно завышенным ценам. Однако эффективность подобных товаров при борьбе с коронавирусной инфекцией не доказана. Кроме того, могут поступать предложения о покупке лекарств, которые помогут при инфекции, или средств индивидуальной защиты с обязательной предоплатой. После перечисления денег обещанный товар не доставляется. Также мошенники распространяют брошюры о коронавирусе, подготовленные госорганами на безвозмездной основе, за деньги.

Кроме того, людям могут поступать звонки от мифической службы господдержки, которая выявляет информацию о контакте с подтвержденным носителем вируса. Аферисты запрашивают личные данные человека для того, чтобы якобы оформить ему компенсацию ущерба от коронавируса, а также сообщают, что домой приедут специалисты для проведения платного анализа.

Участились случаи фишинговых рассылок, в которых людей просят пройти по ссылке с целью кражи данных с карты. Также могут поступать звонки с предложением провести бесплатное тестирование или вакцинацию на дому. Целью такого визита, конечно же, является квартирная кража.

Следующий способ мошенничества – использование режима ограничения передвижения.

В социальных сетях стали появляться мошеннические сервисы, которые предлагают проверить, насколько далеко человеку можно отойти от дома. Для получения такой информации человеку необходимо указать данные своей банковской карты. Часто в Интернете можно наткнуться на сайты, продающие фальшивые пропуска на въезд и передвижение по разным городам. Запомните, подобным занимаются исключительно городские и региональные власти, а вся необходимая информация о пропускной системе прописана на официальных сайтах.

Участились случаи смс-рассылки. Аферисты отправляют людям сообщения с текстом, что им выписан штраф за нарушение режима самоизоляции. Угрожая возбуждением уголовного дела, человека просят оплатить штраф по указанному номеру телефона или банковской карты.

Другой распространенный способ – уловки в интернете.

Ежедневно в интернете создаются вирусные сайты, маскирующиеся под официальные порталы, например ВОЗ или Минздрава, которые распространяют вредоносное программное обеспечение с целью кражи данных банковских карт или личной информации.

Еще один вариант – обещания помощи с пособиями или долгами.

Посредством телефонных звонков аферисты могут просить вас сообщить личные данные, чтобы помочь с оформлением пособий или выплат, якобы положенных вам государством. Также людям могут поступать предложения о помощи в проведении процедуры банкротства или урегулировании взысканий за символическую комиссию. После перевода денег мошенники пропадают.

Одним из вариантов мошенничества могут выступать лжеблаготворительные акции.

Аферисты просят людей пожертвовать деньги, например, на помощь пожилым людям или соотечественникам, оставшимся без средств к существованию за границей. После получения денег мошенники скрываются. Переведенные средства, к сожалению, вернуть вам не удастся.

И еще одним приемом, которым пользуются аферисты, являются ложные предложения о работе.

Вы можете получить сообщение при якобы корпоративной рассылке с предложением об удаленной работе. Для этого вам необходимо перейти по небезопасной ссылке и принять участие в Zoom-конференции, либо купить методические материалы, которые помогут при удаленной работе. Таким образом мошенники крадут ваши персональные данные.

Будьте аккуратные и бдительны, расскажите об этом своим близким, в первую очередь – пожилым родственникам. Они сейчас наиболее уязвимы, и мошенники этим пользуются.

Читайте также: