Вирус на экране приветствия

Здравствуйте! В этом посте (первом) я покажу, как создавать вирус шутку через блокнот. Сразу прошу не бомбить и не писать гневные комменты типа: "Да такого миллион!", "Да что ты знаешь!", "Да пошел ты в жопу!" и т.д. Да, я знаю, что эти "вирусы" создавали давно. Но я к примеру открыл для себя это совсем недавно. Месяца 3 назад.

Ближе к делу: я буду рассказывать что эта шутка вообще делает, буду вставлять скрины и все объяснять. Напомню, это ознакомительный пост! В других постах я буду конкретно писать, как создать такой-то вирус.

Вирус-шутка это программа, которую создают в блокноте. Т.е. пишешь там команды и сохраняешь их определенных форматах. Если все правильно сделано, без ошибок, то вирус-шутка сработает. Кстати, "вирус-шутка" это условное название. В блокноте можно создать и игру, и крестики нолики, часы.

ПРЕДУПРЕЖДЕНИЕ. Перед созданием вируса отключите Анти-Вирус.

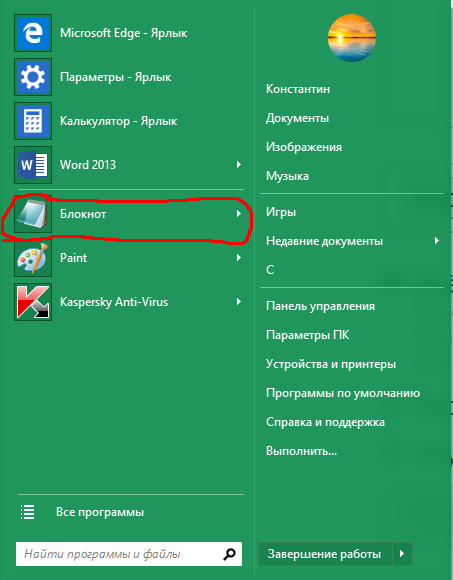

1) Создание вируса: Для начала откройте блокнот.

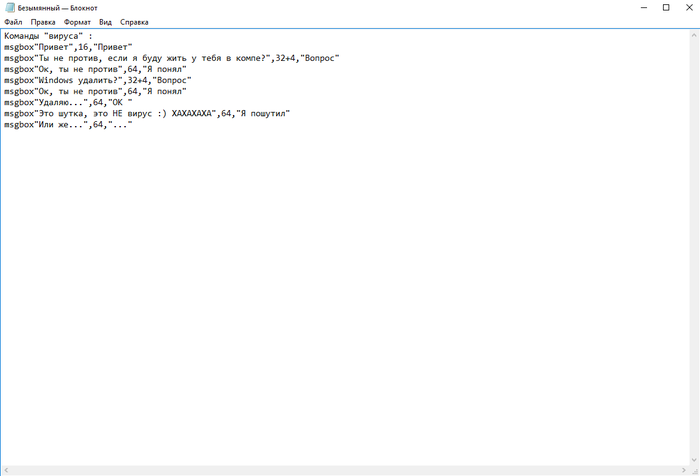

2) В блокноте начинайте писать команду. Для начала скопируйте этот текст туда:

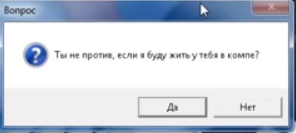

msgbox"Ты не против, если я буду жить у тебя в компе?",32+4,"Вопрос"

msgbox"Ок, ты не против",64,"Я понял"

msgbox"Ок, ты не против",64,"Я понял"

msgbox"Это шутка, это НЕ вирус :) ХАХАХАХА",64,"Я пошутил"

msgbox"Или же нет. ",64,". "

Я НЕ ЖЕЛАЮ ВАМ ЗЛА! ЭТОТ ВИРУС НЕ МОЖЕТ ПРИНЕСТИ ВАМ И ВАШЕМУ КОМПУ ВРЕДА!

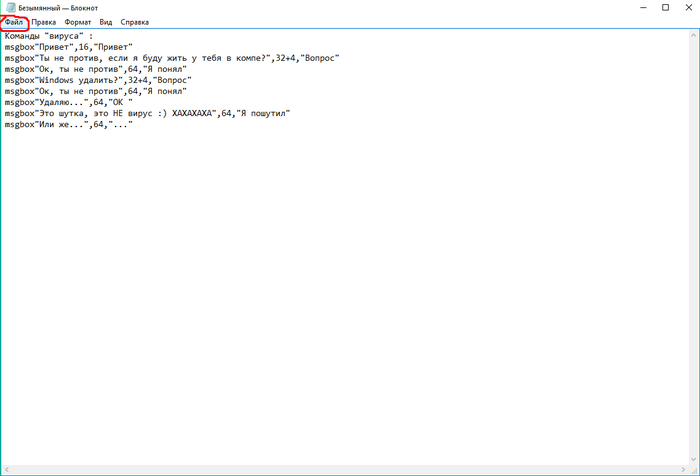

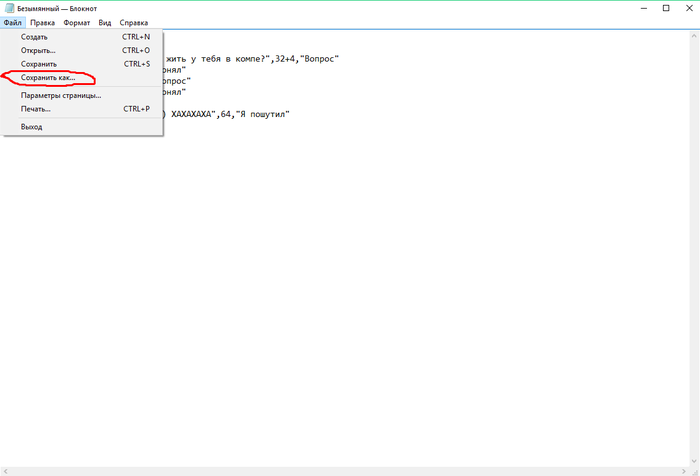

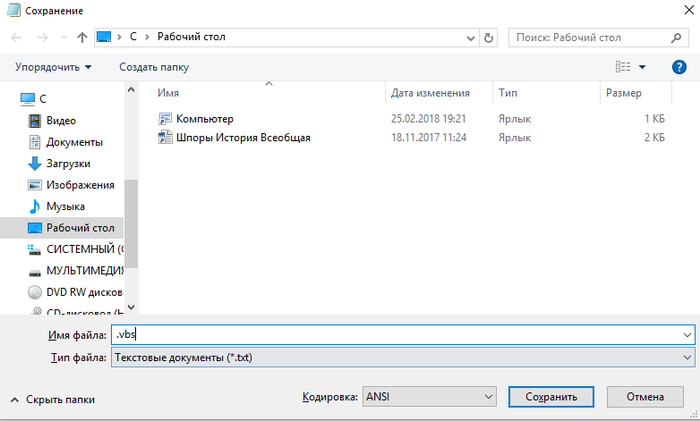

3) Сохраните ваш текст в формате .vbs Смотрите далее.

4) Теперь у вас на Рабочем столе должен появиться вот такой значок:

5) Заходите в него.

6) У вас должен открыться вирус-шутка. Если же не работает, то два варианта: либо у вас включен Анти-Вирус, либо ваш комп не поддерживает это.

7) НЕ ПУГАЙТЕСЬ! ВИРУС-ШУТКА НЕ ПРИНЕСЕТ ВРЕДА. Теперь вам осталось читать то, что там написано, и кликать по кнопкам (любым).

Вы можете изменить в команде вируса текст. Например вместо "Windows удалить?" можно написать "ставьте лайки!". Удачи вам, экспериментируйте со своими вирусами!

И так, как я обещал, это был ознакомительный пост. Вскоре я выложу пост, где подробно опишу все значения, как все делать и т.д. Отпишитесь в тапках как вам мой пост, киньте скрины своего вируса. Мне будет интересно :D

сука! у меня винда удалилась!

Не ври. Этот вирус-шутка и близко такого сделать не может.

ТС, у вас тоже снегопад? Занятия в школах отменили?

Да, отменили. Вот и сижу, "клавотюкаюсь".

Мне хочется узнать все подробно как это работает что обозначает msgbox, цифры 64; 32+4

"msgbox" - название команды, которая выводит стандартный диалог. Цифрами выбирается стиль отображения (иконка внутри диалога и воспроизводимый звук при открытии). Также стилем выбираются кнопки (их текст и количество)

Отображаемых иконок всего 4: ошибка, вопрос, восклицание и внимание. Столько-же звуков.

Кнопок в связке по более:

Ок

Ок, Отмена

Да, Нет

Да, Нет, Отмена

Повтор, Отмена

Пропустить, Повторить Отменить

Т.к. эти диалоги выдаются системой, то можно указать только заголовок и текст диалога. Свой текст кнопок или свою иконку Вы не сможете установить. Можно вывести диалог без иконки. Вроде ничего не забыл. Давно увлекался этим, потом перешел на норм. язык программирования.

Ой, а может поможете раз разбираетесь?

Хочу коллегу разыграть/ поздравить с днем рождения. Он в командировке сейчас. Хочу ему на почту файл бросить который в определенный день ему на принтер выведет поздравление. Как можно батник сделать, чтобы он себя в автозагрузку прописал и именно в определенный день сработал? Ну и удалился потом, чтоб он не догадался.

В инете поискал, там только на удаление доков батники) и определенного дня нельзя поставить.

Если хотите именно батник, то можно попробовать использовать планировщик Windows, но с батниками куча ограничений.

О поздравлялке: даже если Вы отправите эл. письмо с батником или exe-шником, то поздравление не сработает, пока его не скачают и не запустят. В некоторых случаях почтовый сервис может отправить письмо в папку "Спам" (пользователь его не увидит), либо при скачивании файл заблокирует антивирус, но это все маловероятно.

На счет печати принтером: это можно, но обязательно? Можно например вывести на экран красивый диалог, или картинку :)

Нет с программкой не тот эффект))) Да и вк нету.

Просто хотелось отправить на почту письмо, (его обязательно откроют, так как с этого адреса только по работе приходит, да и с чувством опасности у людей проблемы))), чтоб этот файл прописался в планировщик или в автозагрузку, а в нужный день отправил бы на печать текст. Там принтер ежедневно включают, так что по-любому бы удивил)))

Я батники когда-то давно делал. Даже похожий прикол видел, когда из планировщика каждый день на печать выходит "Ты умрешь через *** дней", "Ты умрешь завтра", "Это случится сегодня". Но там надо было за компом посидеть, чтоб настроить. А как это "дистанционно" через почту сделать я не знаю.

В любом случае спасибо.

Хм, думаю, что через батник хоть и сложно, но реально: батник запускает установщик Windows (msiexec.exe) с параметром, который скачает и установит программу и документ с текстом печати. Программа прописывается в автозапуск и следит за датой и временем системы. Как только дата начала наступает, программа запускает скрытый процесс Microsoft Office Word (winword.exe) с параметром начала печати нашего документа. Программа делает какую-нибудь отметку на каком-либо ресурсе (сайте или сервере), что она успешно отработала. Запускается msiexec.exe с параметром удаления нашей программы (программа удаляется с компьютера).

Несколько вопросов:

- на компьютере есть MS Office Word? Иначе придется создавать документ формата .rtf (поддерживается системой без доп. софта)

- проще изначально в письме использовать не батник, а именно приложение (exe-файл, т.к. не придется сначала создавать, а после скачивать установщик). Если нужно, то предоставлю исходный код приложения. Язык программирования - AutoIt 3. Его синтаксис очень напоминает рассматриваемые в посте скрипты. Так может лучше обойтись без батника?

- нужны дата запуска печати документа и текст поздравления

- желательно заранее знать, какая операционная система установлена на компьютере, где будет выполняться "поздравлялка" (XP, Vista, 7, 8, 8.1, 10 или серверные редакции систем Windows)?

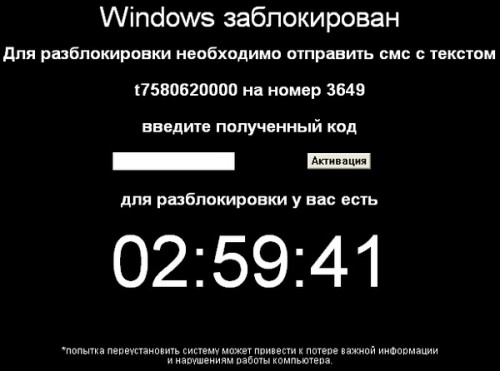

Многие сталкивались с такой проблемой, когда после неудачного клика на каком-нибудь сайте вы получаете черный или синий, да вообще любого цвета экран где вам строгим текстом объясняют, что вы типа наказаны за посещение порносайтов и опасны для пользователей интернета. Этот вирус на экране требует отправки смс, но мы понятное дело не платим а аккуратно его удаляем. Пример показан на Windows 7 x64, но метод работает и на других системах.

Лучше всего готовить сани летом диск восстановления заранее. И опять впереди планеты всей ERD Commander. Объясняю почему: да потому что вирус, попавший к вам в систему, делает массу изменений, в том числе блокирует запуск антивирусных программ и других системных утилит. ERD commander, основываясь на загрузчике Windows PE, создает себе отдельную область в оперативной памяти и не использует файлы установленной системы. В подробности углубляться не будем, а будем удалять вирус требующий отправить смс.

Ищем и скачиваем ERD commander предназначенный именно для вашей операционной системы. Если XP значит ищем и качаем версию 5.0 — x86 или х64 , для vista подходит версия 6.0 х86 или х64 , для W indows 7 версия 6.5 х86 или х64 . Для чайников: х86 это обычная 32 битная система, самая распространенная.

Поскольку своей системой пока вы еще не сможете воспользоваться, качаем и записываем образ у друзей. Открываем популярную софтину Nero Burning Rom — Вверху вкладка Рекодер — записать образ, выбираем образ скачанного файла ISO, и прожигаем на CD болванку . А вообще такую штуку надо всегда иметь на готове.

Как удалить с экрана вирус требующий смс

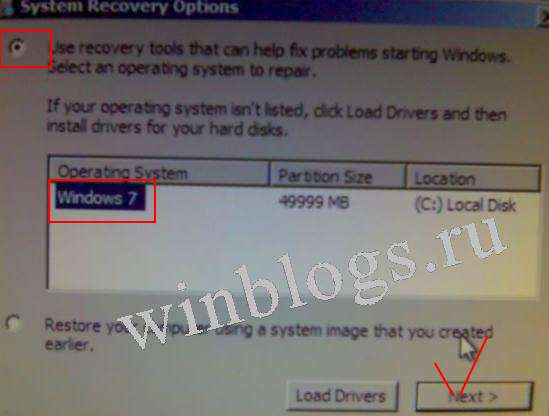

Перезагружаем компьютер, выставляем в BIOSе загрузку с CD привода (как при установке Windows),

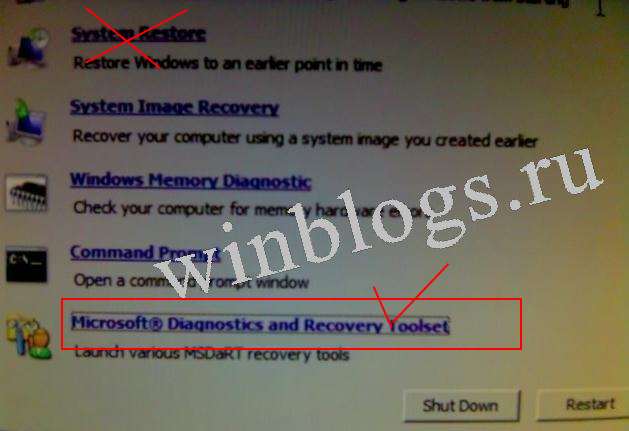

Вирус появляется на экране в последнюю очередь, сначала он делает черные дела в вашей системе, в том числе и удаляет файлы восстановления, поэтому откатить систему назад становится невозможным, System Restore уже не поможет. Кликаем на нижнюю ссылку Microsoft® Diagnostics and Recovery Toolset , попросту MSDaRT

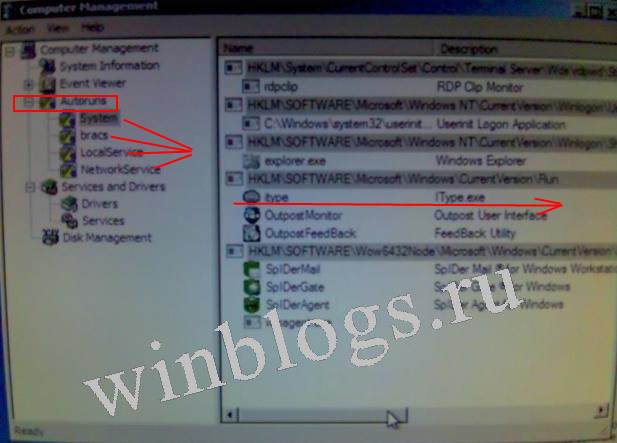

Далее жмем Computer Management (управление компьютером)

И вот тут начинается самое интересное: Слева тыкаем в раздел автозагрузки Autoruns и по очереди проверяем все разделы автозагрузки, которые мы просто не в состоянии проверить ручками, но с помощью чудо-проги видим все скрытые ветки реестра в одном месте. Теперь мы видим не только программы автоматически загружаемые при старте винды, но и другие подозрительные объекты. На скриншоте вирусов нет, просто для примера будем считать что увидели неизвестный файл IType.exe (на самом деле драйвер клавиатуры). Сначала прокрутив экран внизу скроллингом мы смотрим где сидит этот файл.

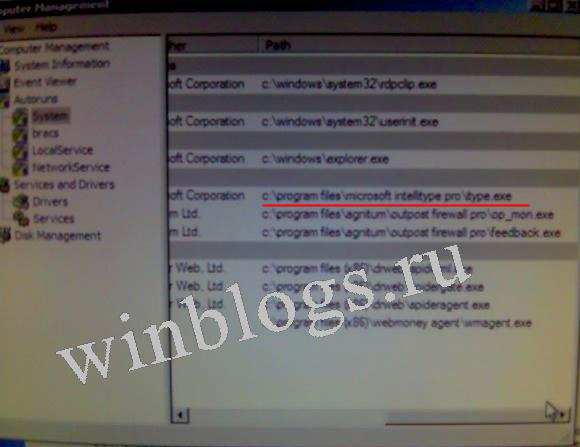

Программа нам покажет расположение подозрительного файла, возможно вируса. Запишите в блокнотик этот путь, и теперь смело выделяем эту ветку реестра, тыкаем правой кнопкой и выбираем пункт удалить. Как правило, вирус прописывается сразу в нескольких местах, смотрим внимательно и тоже удаляем записи, не забываем записывать место расположения файлов.

Чаще всего вирусы оседают во временных папках браузеров, это папки Temp, Temporary Internet Files, но могут сидеть и в других системных папках, так что внимательно относимся к просмотру пути к подозрительному файлу.

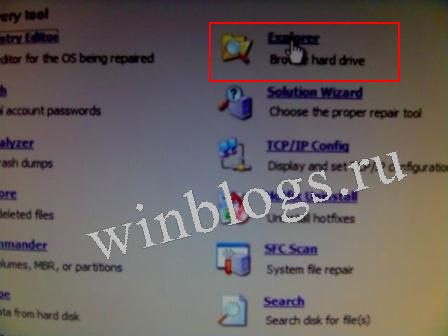

Ветки реестра, отвечающие за автозапуск вируса, который перекрыв весь экран требует отправить смс удалены. Теперь спокойно загружаемся как обычно в Windows и удаляем сами файлы. Но дабы не делать лишних телодвижений удалить вирусы вы можете не выходя из программы, воспользовавшись проводником

А дабы больше никакой вирус не требовал от вас отправки смс, не гонитесь за халявными роликами на неизвестных сайтах

Сообщения: 1292

Благодарности: 164

| Конфигурация компьютера | ||||||||||||||||||||||||||||||||||||||||

| Конфигурация компьютера |

• HiJackThis Нужно пофиксить эти строки в HiJackThis. Выставив галочки напротив этих пунктов и нажмите кнопку Fix Checked. Как пофиксить в HijackThis

-------

Правильная постановка вопроса свидетельствует о некотором знакомстве с делом.

3нание бывает двух видов. Мы сами знаем предмет — или же знаем, где найти о нём сведения.

[Quick Killer 3.0 Final [OSZone.net]] | [Quick Killer 3.0 Final [SafeZone.cc]] | [Парсер логов Gmer] | [Парсер логов AVZ]

| Конфигурация компьютера |

Постарайтесь выполнить хотя бы в безопасном режиме

Загрузите GMER по одной из указанных ссылок

Gmer со случайным именем (рекомендуется), Gmer в zip-архиве (перед применением распаковать в отдельную папку)

Запустите программу (пользователям Vista запускать от имени Администратора по правой кнопке мыши).

Начнется экспресс-проверка. При появлении окна с сообщением о деятельности руткита, нажмите No.

После завершения экспресс-проверки в правой части окна программы уберите метку со следующих пунктов:

- Sections

- IAT/EAT

- Show all

Нажмите на кнопку Scan и дождитесь окончания проверки. При появлении окна с сообщением о деятельности руткита, нажмите OK.

После окончания проверки сохраните его лог (нажмите на кнопку Save) и вложите в сообщение.

Microsoft MVP 2012, 2013, 2014, 2015

Помните: в ПМ помощь не оказывается. Для этого и создан этот форум. Вместе мы - сила!

Win XP SP3 RU. С недавних пор заметил такую особенность. Система перезагружается на этапе приветствия (окно с выбором пользователей), если сразу не выбрать пользователя. Если немного промедлить (секунд 5) и не зайти под каким-то пользователем - то комп. перезагружается. В безопасном режиме тоже самое. Автоматическая перезагрузка отключена, это не синий экран. Подскажите в чем может быть дело, может есть какие-то "средства" которыми можно отследить причину ребута ?

Самое первое, куда нужно смотреть - это оснастка "просмотр событий", в панели управления найдите "Администрирование", либо в командной строке eventvwr.msc

В разделе "Система" какие ошибки/события на момент перезагрузки.

Тогда загляните в раздел "Приложения". Проверте автозагрузку. И, соответсвенно, на вирусы. В разделе реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

параметр UIHost какое значение имеет?

- Предложено в качестве ответа Cool_Mr_Dan 16 марта 2011 г. 12:06

Параметр UIHost - "C:\WINDOWS\system32\userinit.exe, " Странно что запятая стоит после userinit.exe.

По поводу вирусов. На компе стоит NOD32 базы всегда были актуальными. Но я все равно прогнал DrWeb Cureit в безопасном режиме - ничего не нашел.

Железо - проблема явно не в железе. Память я проверял. Да, перезагружается без синего экрана - но только в одном месте и при условии. В безопасном режиме тоже самое - если сразу не залогиниться - ребут.

Просто интересно разобрать что приводит к перезагрузке. Может есть какие-то утилиты логирующие загрузку или тп ?

а по журналу системы - завершение работы корректно происходит при перезагрузке из экрана приветствия?

Мнения, высказанные здесь, являются отражением моих личных взглядов, а не позиции корпорации Microsoft. Вся информация предоставляется "как есть" без каких-либо гарантий

При корректном старте системы в журнале "Система" появляется событие с кодом 6005, источником EventLog и содержанием "Запущена служба журнала событий". Обычно, но не всегда, это событие первое в журнале. Затем регистрируются другие события в системе.

При корректном завершении работы системы появляется событие с кодом 6006, источником EventLog и содержанием " Служба журнала событий остановлена ". Обычно эта запись последняя в сеансе работы. Если сеанс работы завершился некорректно, то этой записи не будет.

Возможно, на событие входа в систему назначен обработчик (скрипт), который выждав заданное время перезагружает систему. Кроме того, протокол SNMP не характерен для Windows XP. Он используется для удалённого управления маршрутизаторами, серверами и другим сетевым оборудованием. После его запуска компьютер может быть перезагружен и через сеть. Проверьте какое приложение использует этот протокол.

Посмотрел журнал. События 6006 нет, только 6005. Последняя запись о том что служба snmp запущена. Перед этой записью предупреждение "Служба SNMP игнорирует ключ SOFTWARE\Microsoft\SNMP_EVENTS\CurrentVersion агента расширения, поскольку он отсутствует или имеет неправильный формат." Попутный вопрос, из-за чего может быть два процесса winlogon.exe ?

При наличие события 6005 (вход в систему), отсутствие события 6006 (выход из системы) означает, что ОС не завершила свою работу корректно. Серверные ОС при этом генерируют соответствующие событие, но XP этого не делает.

Как я уже писал Служба (протокол) SNMP не запускается в XP автоматически. Должно быть приложение, которое подключает этот протокол. Приложения - нет, ОС не хочет работать. Такое поведение характерно для вирусов-антивирусов. Антивирус обнаруживает известный ему вирус. Удаляет файл с вирусом, но не удаляет последствия действия (исправления в реестре) вируса. После такого "лечения" ОС часто работает неправильно. Этим грешат все антивирусы.

Также возможно, что Вы установили приложение, которое использовало протокол SNMP, а потом неправильно его удалили.

В серверных ОС количество процессов winlogon.exe равно System + количество пользователей в системе. В XP это наверное - System + пользователь. То есть 2. Но как-то никогда этим не интересовался.

В XP уже была система восстановления ОС. Проверьте можете ли Вы восстановить ОС к состоянию на более раннее время.

В Vista это - Все программы - Стандартные - Служебные - Восстановление системы. И далее по программе. В XP скорее всего так же.

Если восстановление ОС доступно, попытайтесь восстановить ОС к более раннему состоянию. Если ничего не получилось, то обычно ОС предлагает отменить изменения.

Если восстановление ОС не поможет, то пишите.

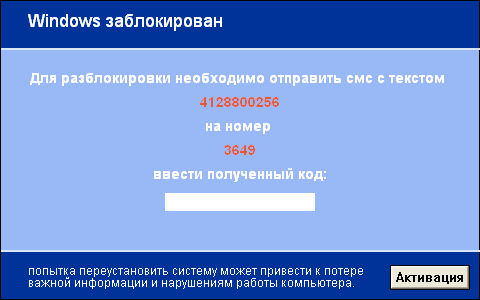

В последнее время участились случаи заражения компьютеров вирусом Trojan.Winlock. Да не просто участились, а началась целая эпидемия! В России заражено несколько миллионов компьютеров, и их количество с каждым днем растет. Постараемся объяснить вам как удалить вирус Trojan.Winlock.

Для начала, немного информации о самом вирусе: как он попадает на компьютер, что делает и каковы последствия от его пребывания на ПК пользователя.

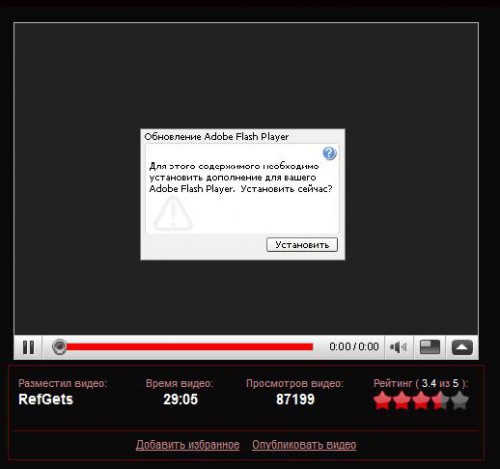

Вирус Trojan.Winlock является мошеннической троянской программой для вымогания денег у пользователей ПК. Попадает этот вирус на компьютер, в основном, через сайты для взрослых. Да-да, именно посетители данных сайтов и состоят в группе риска. Даже можно сказать, что их 98% от всех пострадавших. Остальные 2% – это посетители социальных сетей, типа одноклассники, вконтакте и т.д. Эти цифры взяты, отнюдь, не из головы, а из опыта работы с пострадавшими от этого вируса.

Как вирус попадает на компьютер?

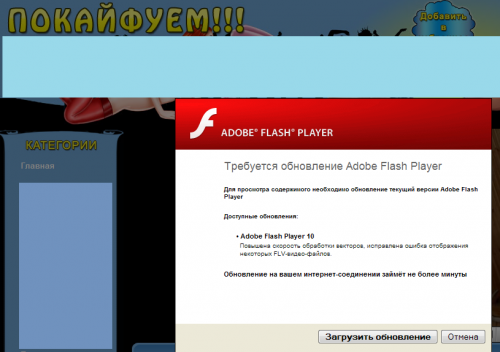

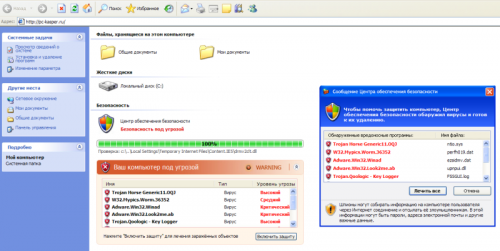

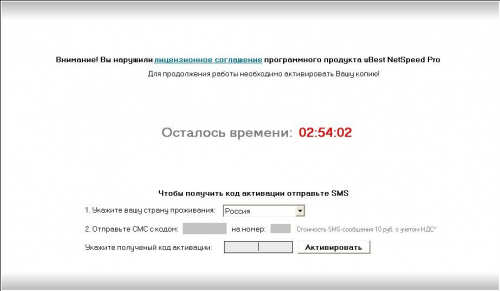

Вот некоторые примеры распространения вируса Trojan.Winlock.

А что же делать тем, кто нажал все-таки кнопку ДА и получил зловредный вирус на свой компьютер? Далее вы найдете решение как удалить троян Trojan.Winlock с вашего ПК.

Что вирус делает с компьютером и каковы последствия?

Удаление вируса Trojan.Winlock

Итак, вы стали жертвой вируса Trojan.Winlock. Что делать?

2. Второй способ. Подходит, если у вас нет загрузочного диска. А так же: окно троянской программы растянуто на весь экран или посередине, запрещено всё что перечислялось в первом способе (или частично запрещено). Если вам удалось загрузить Безопасный режим и вирусная программа в нем не отображается – этот способ для вас.

3. Третий способ. Подходит, если у вас нет загрузочного диска. А так же: окно троянской программы растянуто на весь экран или посередине, запрещено всё что перечислялось в первом способе (или частично запрещено). В Безопасном режиме Windows вирус активен.

После того, как мы определились со способом, приступаем к удалению.

Берём загрузочный диск, не сильно важно его название, главное чтобы была аварийная операционная система (конечно можно воспользоваться и Norton Commander с дискеты если повезёт, но у нас все таки 21 век).

1st Boot Device

2nd Boot Device

3rd Boot Device

1st Boot Device – устройство, которое загружается первым, обычно там стоит жесткий диск (HDD). Нажав Enter (или другую клавишу – смотрите нижнюю панель в BIOS) выберите CD-ROM.

2nd Boot Device – устройство, которое загружается вторым. Нажав Enter (или другую клавишу – смотрите нижнюю панель в BIOS) выберите HDD.

Приступим к чистке системы. Самые распространенные каталоги, куда копируется наш троян, это:

C:\Documents and Settings\ИМЯ_ВАШЕЙ_УЧЕТНОЙ_ЗАПИСИ\Local Settings\Application Data

C:\Documents and Settings\ИМЯ_ВАШЕЙ_УЧЕТНОЙ_ЗАПИСИ\Local Settings\Temp

C:\Documents and Settings\ИМЯ_ВАШЕЙ_УЧЕТНОЙ_ЗАПИСИ\Local Settings\Temporary Internet Files

в Windows Vista/Windows 7

C:\Users\ИМЯ_ВАШЕЙ_УЧЕТНОЙ_ЗАПИСИ\AppData\Roaming

C:\Users\ИМЯ_ВАШЕЙ_УЧЕТНОЙ_ЗАПИСИ\AppData\Local\Temp

C:\Users\ИМЯ_ВАШЕЙ_УЧЕТНОЙ_ЗАПИСИ\AppData\Local\Microsoft\Windows\Temporary Internet Files

DFFE93.tmp или так 16A8.exe. Сама запись может называться как угодно. Очень часто её называют Microsoft Audio Driver или что-то вроде этого. Главное не название, а путь и имя файла, запомните это. Итак, допустим, что мы здесь ничего подозрительного не нашли. Теперь переходим к разделу HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Здесь, обычно побольше записей. Проверяем раздел на наличие записей вирусов. И проверьте еще 3 пути (они все рядом):

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

Далее переходим к HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Здесь есть несколько значений, куда троян мог прописаться: Userinit, UIHost и Shell. Сейчас приведем примеры, как эти записи должны выглядеть по умолчанию:

Userinit = C:\WINDOWS\system32\userinit.exe,

UIHost = logonui.exe

Shell = explorer.exe

Сверьте наши и ваши записи. Если что – исправляем. Ну вот и всё. Если всё сделали правильно, то вирус удалён с компьютера. Но, помните одно – разновидностей Trojan.Winlock очень много. Мы привели пример того, как и куда прописывается и копируется большинство этих троянов, но различия могут быть.

Информация оказалась полезной? Поделитесь статьей с читателями своего блога:

Как мне вернуть к жизни XP?

Или как переустановить ХР, чтобы сохранились все настройки windows и программ?

(переустановка и настройка всех программ займет неделю)

Спасибо заранее.

|

|

|

|

| |||||||||

|

|

|