Вирус поражающий ворд и эксель

Вирусы в документах - макровирусы.

Макровирусы (macro viruses) являются программами написанными на языках (макроязыках), встроенных в некоторые системы обработки данных (текстовые редакторы, электронные таблицы и т. д.). Для своего размножения такие вирусы используют возможности макроязыков и при их помощи переносятся из одного зараженного файла (документа или таблицы) в другие. Наибольшее распространение получили макровирусы для Microsoft Word, Excel и Office 97.

Для существования вирусов в конкретной системе (редакторе) необходимо наличие встроенного в систему макроязыка с возможностями:

привязки программы на макроязыке к конкретному файлу;

копирования макропрограмм из одного файла в другой;

получения управления макропрограммой без вмешательства пользователя (автоматические или стандартные макросы).

Описанным условиям удовлетворяют редакторы MS Word, MS Office и AmiPro, а также электронная таблица MS Excel. Эти системы содержат в себе макроязыки (MS Word — Word Basic, MS Excel и MS Office — Visual Basic), при этом:

макропрограммы привязаны к конкретному файлу (AmiPro) или находятся внутри файла (MS Word/Excel/Office 97);

макроязык позволяет копировать файлы (AmiPro) или перемещать макропрограммы в служебные файлы системы и редактируемые файлы (MSWord /Excel/Office);

при работе с файлом при определенных условиях (открытие, закрытие и т. д.) вызываются макропрограммы (если таковые есть), которые определены специальным образом (AmiPro) или имеют стандартные имена (MS Word/Excel/ Office ).

В четырех указанных выше программных продуктах вирусы получают управление при открытии или закрытии зараженного файла, перехватывают стандартные файловые функции и затем заражают файлы, к которым каким-либо образом идет обращение. По аналогии с DOS можно сказать, что большинство макровирусов являются резидентными вирусами: они активны не только в момент открытия или закрытия файла, но до тех пор, пока активен сам редактор.

Более того, система Office Binder, поддерживающая стандарты Word и Excel, позволяет создавать файлы, одновременно содержащие один или несколько документов в формате Word и одну или несколько таблиц в формате Excel, причем Word-вирусы способны при этом поражать Word-документы, а Excel-вирусы - Excel-таблицы, и все это возможно в пределах одного дискового файла. То же справедливо и для Office 97.

Следует отметить, что MS Word версий 6 и 7 позволяет шифровать присутствующие в документе макросы. Таким образом, некоторые Word-вирусы присутствуют в зараженных документах в зашифрованном (Execute only) виде.

Большинство известных вирусов для Word несовместимы с национальными (в том числе с русской) версиями Word или, наоборот, рассчитаны только на локализованные версии Word и не работают под английской версией. Однако вирус в документе все равно остается активным и может заражать другие компьютеры с установленной на них соответствующей версией Word.

Вирусы для Word могут заражать компьютеры любого класса, а не только IBM PC. Заражение возможно в том случае, если на данном компьютере установлен текстовый редактор, полностью совместимый с Microsoft Word версии 6 или 7 (например, MS Word for Macintosh). То же справедливо и для MS Excel и MS Office .

Макровирусы, поражающие файлы Word, Excel или Office , как правило пользуются одним из трех вышеперечисленных приемов:

в вирусе присутствует автомакрос (автофункция);

в вирусе переопределен один из стандартных системных макросов (ассоциированный с каким-либо пунктом меню); макрос вируса автоматически вызывается при нажатии на какую-либо клавишу или комбинацию клавиш.

Бывают также полувирусы, которые не используют перечисленные приемы и размножаются, только если пользователь самостоятельно запускает их на выполнение.

Большинство макровирусов содержат все свои функции в виде стандартных макросов MS Word/Excel/Office . Существуют, однако, вирусы, использующие приемы скрытия своего кода и хранящие свой код в виде не-макросов. Известны три подобных приема. Все они используют возможность макросов создавать, редактировать и исполнять другие макросы. Как правило, подобные вирусы имеют небольшой (иногда полиморфный) макрос-загрузчик, который вызывает встроенный редактор макросов, создает новый макрос, заполняет его основным кодом вируса, выполняет и затем, как правило, уничтожает, чтобы скрыть следы присутствия вируса. Основной код таких вирусов присутствует либо в теле самого вируса в виде текстовых строк, либо хранится в области переменных документа или в области Auto-text.

При выходе из Word глобальные макросы (включая макросы вируса) автоматически записываются в DOT-файл глобальных макросов (обычно таким файлом является NORMAL.DOT). Таким образом, вирус активизируется в тот момент, когда Word грузит глобальные макросы.

Затем вирус переопределяет (или уже содержит в себе) один или несколько стандартных макросов (например, FileOpen, FileSave, FileSaveAs, FilePrint) и перехватывает таким образом команды работы с файлами. При вызове этих команд заражается файл, к которому идет обращение. Для этого вирус конвертирует файл в формат Template (что делает невозможными дальнейшие изменения формата файла, т. е. конвертирование в какой-либо не-Template формат) и записывает в файл свои макросы, включая Auto-макрос.

Возможно также внедрение вируса в файлы, расположенные в каталоге STARTUP. В этом случае Word автоматически подгружает файлы-шаблоны из этого каталога, но такие вирусы пока не встречались.

Многие вирусы имеют ошибки или некорректно работают в различных версиях Word/Excel, в результате чего эти программы выдают сообщения об ошибке, например:

WordBasic Err = номер ошибки.

Для обезвреживания вирусов Word и Excel достаточно сохранить всю необходимую информацию в формате не-документов и не-таблиц. Наиболее подходящим является текстовый RTF-формат, включающий практически всю информацию из первоначальных документов и не содержащий макросов.

Затем следует выйти из Word/Excel, уничтожить все зараженные Word-документы, Excel-таблицы, NORMAL.DOT для Word и все документы/таблицы в STARTUP-каталогах Word/Excel. После этого следует запустить Word/Excel и восстановить документы/таблицы из RTF-файлов.

В результате этой процедуры вирус будет удален из системы, а практически вся информация останется без изменений. Однако этот метод имеет ряд недостатков. Основным является трудоемкость конвертирования документов и таблиц в RTF-формат, если их число велико. К тому же в случае Excel необходимо отдельно конвертировать все Листы (Sheets) в каждом Excel-файле.

Другим существенным недостатком является потеря нормальных макросов, использующихся при работе. Поэтому перед запуском описанной процедуры следует сохранить их исходный текст, а после обезвреживания вируса восстановить необходимые макросы в первоначальном виде.

Описанный случай распространения вируса наиболее часто регистрируется антивирусными компаниями. Но нередки случаи, когда зараженный файл-документ или таблица Excel по причине недосмотра попадает в списки рассылки коммерческой информации какой-либо крупной компании. В этом случае пострадают уже не пять, а сотни или даже тысячи абонентов таких рассылок, которые затем разошлют зараженные файлы десяткам тысячам своих абонентов.

Файл-серверы общего пользования и электронные конференции также служат одним из основных источников распространения вирусов. Практически каждую неделю приходит сообщение о том, что кто-то из пользователей заразил свой компьютер вирусом, который был получен из BBS, ftp-сервера или электронной конференции.

Третий путь быстрого распространения вирусов - локальные сети. Если не принимать необходимых мер защиты, то зараженная рабочая станция при входе в сеть заражает один или несколько служебных файлов на сервере, различное программное обеспечение, стандартные документы-шаблоны или Excel-таблицы, применяемые в фирме, и т. д.

То же относится и к домашним компьютерам, если на них работает более одного человека. Нередки ситуации, когда сын-студент (или дочь), работая на многопользовательском компьютере в институте, перетаскивают вирус на домашний компьютер, в результате чего вирус попадает в компьютерную сеть фирмы папы или мамы.

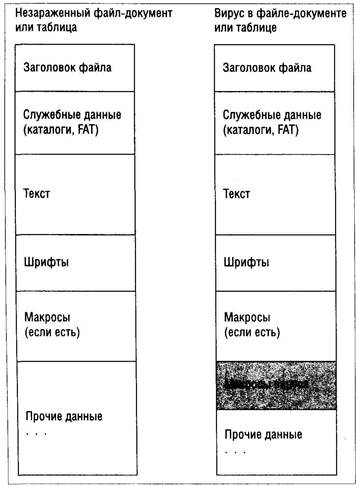

Общие сведения. Физическое расположение вируса внутри файла зависит от его формата, который в случае продуктов Microsoft чрезвычайно сложен. Все файлы-документы Word, Office 97 или таблицы Excel представляют собой последовательность блоков данных (каждый из которых также имеет свой формат), объединенных между собой при помощи большого количества служебных данных. Этот формат носит название OLE2 — Object Linking and Embedding. Структура файлов Word, Excel и Office 97 напоминает усложненную дисковую файловую систему DOS: "корневой каталог" файла-документа или таблицы указывает на основные подкаталоги различных блоков данных, несколько таблиц FAT содержат информацию о расположении блоков данных в документе и т. д.

Более того, система Office Binder, поддерживающая стандарты Word и Excel позволяет создавать файлы, одновременно содержащие один или несколько документов в формате Word и одну или несколько таблиц в формате Excel. При этом Word-вирусы способны поражать Word-документы, a Excel-вирусы — Excel-таблицы, и все это возможно в пределах одного дискового файла. То же справедливо и для Office 97.

По причине такой сложности форматов файлов Word, Excel и Office 97 представить расположение макровируса в файле можно лишь схематично (см. рис. 2.11).

Следует отметить, что Word версий 6 и 7 позволяет шифровать имеющиеся в документе макросы. Таким образом, некоторые Word-вирусы присутствуют в зараженных документах в зашифрованном (Execute only) виде.

Большинство известных вирусов для Word несовместимы с национальными (в том числе с русской) версиями Word или, наоборот, рассчитаны только на локализованные версии Word и не работают под английской версией. Однако вирус в документе все равно остается активным и может заражать другие компьютеры с установленной на них соответствующими версиями Word.

Рис. 2.11 Расположение макровируса • файле

Вирусы для Word могут заражать компьютеры любого класса, а не только IBM PC. Заражение возможно в том случае, если на данном компьютере установлен текстовый редактор, полностью совместимый с Microsoft Word версии 6 или 7 (например, MS Word for Macintosh). To же справедливо для Excel и Office 97.

Следует также отметить, что сложные форматы документов Word, таблиц Excel и особенно Office 97 имеют следующую особенность: в файлах-документах и таблицах присутствуют "лишние" блоки данных, т. е. данные, которые никак не связаны с редактируемым текстом или таблицами либо являются случайно оказавшимися там копиями прочих данныу файла. Причиной возникновения таких блоков данных является кластерная организация данных в ОЕЕ2-документах и таблицах, так как даже если введен всего один символ текста, то под него выделяется один, а иногда и несколько кластеров данных. При сохранении документов и таблиц в кластерах, не заполненных "полезными" данными, остается "мусор", который попадает в файл вместе с прочими данными. Количество "мусора" в файлах может быть уменьшено отменой пункта настройки в Word и Excel "Allow Fast Save", однако это лишь уменьшает общее количество "мусора", но не убирает его полностью.

Следствием этого является тот факт, что при редактировании документа его размер изменяется вне зависимости от производимых с ним действий: при добавлении нового текста размер файла может уменьшиться, а при удалении части текста — увеличиться. То же и с макровирусами: при заражении файла его размер может уменьшиться, увеличиться или остаться неизменным.

Следует также отметить тот факт, что некоторые версии OLE2.DLL содержат небольшой недочет, в результате которого при работе с документами Word, Excel и особенно Office 97 в блоки "мусора" могут попасть случайные данные с диска, включая конфиденциальные (удаленные файлы, каталоги и т. д.).

Принципы работы. При работе с документом Word версий 6 и 7 выполняет различные действия: открывает документ, сохраняет, печатает, закрывает и т. д. При этом Word ищет и выполняет соответствующие "встроенные макросы": при сохранении файла по команде File/Save вызывается макрос FileSave, при сохранении по команде File/SaveAs — File-SaveAs, при печати документов — FilePrint и т. д., если, конечно, таковые макросы определены.

Существует также несколько автомакросов, автоматически вызываемых при различных условиях. Например, при открытии документа Word проверяет его на наличие макроса AutoOpen. Если такой макрос присутствует, то Word выполняет его. При закрытии документа Word выполняет макрос AutoClose, при запуске Word вызывается макрос AutoExec, при завершении работы — AutoExit, при создании нового документа — AutoNew.

Похожие механизмы (но с другими именами макросов и функций) используются в Excel и Office 97, в которых роль авто- и встроенных макросов выполняют авто- и встроенные функции, имеющиеся в каком-либо макросе или макросах, причем в одном макросе может присутствовать несколько встроенных и автофункций.

Таким образом, к автоматическим макросам/функциям относятся:

| Word | Excel | Office 97 |

| AutuOpen AutoClose | Auto0pen Auto Close | Document0pen Document Close |

| AutoExec | ||

| AutoExit | ||

| AutoNew | Document New | |

| AutoDeactivate |

Имена некоторых стандартных макросов Word (даны имена в различных локализованных версиях Word) приведены ниже:

| Английский | Датский | Голландский | Финский |

| Fik'New FileOpen FileClose FilcSave FileSaveAs FilcTemplates ToolsMacro | FilerNyt Filer+bn FilerLuk FilerGem FilerGemSom FilerSkabeloner FunkMakro | BestandNieuw BestandOpenen BestandSluiten BestandOpslaan BestandOpslaanAls BestandSjablonen ExtraMacro | TiedostoUusi TiedostoAvaa TiedostoSulje TiedostoTallenna TiedostoTallennaNimellf TiedostoMallit TyJkalutMakro |

| Французский | Немецкий | Итальянский | |

| FichierNouveau FichierOuvrir FichierFermer FichierEnregistrer FichierEnregistrerSous FichierModules OutilsMacro | DateiNeu Dateiffnen DateiSchlie-en DateiSpeichern DateiSpeichernUnter DateiDokVorlagen ExtrasMakro | FileNuovo FileApri FileChiudi FileSalva FileSalvaConNome FileModelli Strum Macro | |

| Португальский | Испанский | Шведский | Бразильский |

| FicheiroNovo , FicheiroAbrir FicheiroFechar FicheiroGuardar FicheiroGuardarComo FicheiroModelos FerrameiitasMacro | ArchivoNuevo ArchivoAbrir ArchivoCerrar ArchivoGuardar ArchivoGuardarComo ArchivoPlantillas HerramMacro | ArkivNytt Arkivrppna ArkivStфпg ArkivSpara ArkivSparaSom ArkivMallar VerktygMakro | ArquivoNovo ArquivoAbrir ArquivoFechar ArquivoSalvar ArquivoSalvarComo ArquivoModelos FerramMacro |

Автоматически (т. е. без участия пользователя) выполняются также макросы/функции, ассоциированные с какой-либо клавишей либо моментом времени или датой, т. е. Word и Excel вызывают макрос-функцию при нажатии на конкретную клавишу (или комбинацию клавиш) либо при достижении какого-либо момента времени. В Office 97 возможности по перехвату событий несколько расширены, но принцип используется тот же.

Макровирусы, поражающие файлы Word, Excel или Office 97, как правило, пользуются одним из трех приемов, перечисленных выше: в вирусе либо присутствует автомакрос (автофункция), либо переопределен один из стандартных системных макросов (ассоциированный с каким-либо пунктом меню), либо макрос вируса вызывается автоматически при нажатии на какую-либо клавишу или комбинацию клавиш. Существуют также полувирусы, которые не используют всех этих приемов и размножаются, только когда пользователь самостоятельно запускает их на выполнение.

Таким образом, если документ заражен, при его открытии Word вызывает зараженный автоматический макрос AutoOpen (или AutoClose при закрытии документа) и запускает код вируса, если это не запрещено системной переменной DisableAutoMacros. Если вирус содержит макросы со стандартными именами, они получают управление при вызове соответствующего пункта меню (File/Open, File/Close, File/SaveAs). Если же переопределен какой-либо символ клавиатуры, то вирус активизируется только после нажатия на соответствующую клавишу.

Большинство макровирусов содержат все свои функции в виде стандартных макросов Word, Excel, Office 97. Существуют, однако, вирусы, скрывающие свой код и хранящие его в виде немакросов. Известно три подобных приема, все они используют возможность макросов создавать, редактировать и исполнять другие макросы. Как правило, подобные вирусы имеют небольшой (иногда — полиморфный) макрос — загрузчик вируса, который вызывает встроенный редактор макросов, создает новый макрос, заполняет его основным кодом вируса, выполняет и затем, как правило, уничтожает (чтобы скрыть следы присутствия вируса). Основной код таких вирусов находится либо в самом макросе вируса в виде текстовых строк (иногда — зашифрованных), либо хранится в области переменных документа или в области Auto-text.

Лечение вируса шифровальщика. Все чаще компьютеры подвергаются атакам вирусов. Есть вирусы, которые поражают браузеры, загрузчики системы, определенные программы и даже компьютерное железо. Не меньший вред наносят вирусы шифровальщики, которые шифруют файлы Word, Excel, базу 1C, электронные ключи, документы налоговой и пенсионного фонда.

И если в организации нет опытного программиста, то чаще всего все эти документы становятся безвозвратно потерянными. Самое простое, что можно сделать в этом случае, — это переустановить операционную систему. Такой вирус может прийти по электронной почте и распространиться по локальной сети за очень короткое время.

Восстановление файлов и лечение вируса шифровальщика

В одну из организаций, которые я обслуживаю, через электронную почту попал вирус, который шифрует все рабочие файлы. В частности, у меня он зашифровал все документы Word, Excel, бызу 1C, ключи, необходимые для электронного документооборота с налоговой и пенсионным фондом и многие другие. В общем, убил все рабочие файлы. Хотя антивирусная база была актуальная, на один из компьютеров вирусу все же удалось пробраться, хотя на других он был обезврежен.

Модификации вируса могут быть разные, но принцип работы одинаков, вы должны заплатить деньги злоумышленнику, чтобы он расшифровал файлы. В моем случае файлы имели примерно следующие имена email-iizomer@aol.com.ver-CL 0.0.1.0.id-VWWXZZZAABCCDDDEEFFGHHIIJJKLMMNNOPPQ-22.06.2015 11@18@024041.randomname-ZFHHJKLLMNNOOOOPQQRRSSSSTUUVVW.XXY.cbf.

Если ваш компьютер был заражен подобным вирусом шифровальщиком, не стоит отправлять деньги злоумышленнику, так как далеко не факт, что он вас не обманет. И к тому же, вам нужно будет отправлять файлы для дешифровки этому самому злоумышленнику, а значит, ваша конфиденциальная информация станет достоянием общественности.

Причем, порой даже не успевают обновлять вирусные базы. Например, недавно у меня была ситуация, что пришел вирус так же через электронную почту, но антивирус не нашел в данном письме ничего подозрительного.

Как правило, резервные копии создаются в организациях, а для домашних пользователей этот вопрос не особо актуален и очень даже зря. По этому, мы попробуем решить проблему средствами, которые предоставляют нам встроенные инструменты Windows, а в частности, это контрольные точки восстановления системы.

По умолчанию, при установке операционной системы, защита системы настроена таким образом, что на системном диске (т.е. жестком диске, на котором устанавливается сама операционная система) включена функция защиты системы (Мой компьютер \ ПКМ \ Свойства \ Дополнительные параметры системы \ Защита системы \ С:Включено).

Как правило, данная функция используется для восстановления системных параметров, в случае если операционная система стала себя не адекватно вести или вообще не загружается. В данной ситуации можно выполнить восстановление системных файлов из контрольной точки восстановления и возможно, это поможет. Но, помимо этого, данная функция позволяет восстанавливать предыдущие версии файлов, т.е. файлы, которые находились на диске в момент создания контрольной точки.

Таким образом, можно восстановить измененные, переименованные или удаленные файлы. В нашем случае, потребуется восстановить версии файлов до заражения вирусом шифровальщиком (Мой компьютер \ Выбираем диск \ ПКМ \ Свойства \ Предыдущие версии файлов \ Выбираем дату контрольной точки \ Открыть \ Находим необходимые файлы \ Копируем в нужную папку). Если вы не помните путь к файлу, то можно воспользоваться поиском, он нормально работает!

Благодаря данному методу я восстановил порядка 60 гигобайт зашифрованных файлов. Но, тут не все так просто, в данной ситуации мне повезло, что все рабочие файлы располагались на системном разделе. Я не так давно устроился в эту организацию и еще не успел привести систему в удобный для меня вид.

Если бы я это сделал, то все рабочие документы располагались бы на втором разделе, а на системном только файлы программ и операционной системы. И в данной ситуации этот метод мне бы не помог, так как автоматически функция защиты системы включена только на системном диске, а вирус шифрует файлы, находящиеся на всех разделах. Причем у меня не было никогда необходимости включать функцию защиты на других разделах, но, благодаря данной ситуации, появилась, как говорится век живи век учись.

По этому, давайте настроим функцию защиты системы для остальных дисков (Мой компьютер \ ПКМ \ Свойства \ Дополнительные параметры системы \ Защита системы \ D \ Настроить \ Восстановить только предыдущие версии файлов, так как на данном диске система не установлена \

Объем можете выбирать по своему усмотрению, я же обычно ставлю 5%) И на последок, если вы заметили подобную активность вируса, срочно выключайте компьютер, так как шифратор работает в фоновом режиме из операционной системы. А далее, подключить жесткий диск к другому компьютеру, проверить на вирусы и сохранить информацию.

Так же можно загрузиться из под Windows PE и просканировать систему портативным антивирусом. Если же так и не получилось расшифровать или восстановить файлы, то придется искать специалистов по расшифровке.

Видео о том, как произвести лечение вируса шифровальщика:

Приветствую, вас дорогие читатели. Уверен, что большинство пользователей у которых работа или хобби связанно с компьютером, встречались с одним очень вредным вирусом, который вместо файлов на флешке создавал ярлыки. Ну, а сами файлы, не удалялись, что очень радует, а просто становились невидимыми, доступ к которым можно было получить только включив отображение скрытых файлов. Кстати, о том как вернуть флешку к прежнему состоянию я описал тут.

Обычно ко мне приходили пользователи с флешкой и просили просто восстановить файлы. Но, недавно мне на глаза попался компьютер, в котором засел именно этот вирус — Microsoft Excel.WsF и при подключение любого флеш-накопителя он скрывал на нем все возможные файлы. Если честно, я первый раз встретил такой вирус непосредственно, на самом компьютере.

При подключение флешки сразу было понятно, что ПК заражен вредоносной программой, потому как через мгновение на любом подключенном устройстве все документы и папки превращались в ярлыки. Вынув flash-накопитель, я начал проверку компьютера на наличие вирусов программой Dr. Cureit. Она нашла несколько зараженных файлов, но это все было не то ( в основном bat-файлы ярлыков с рекламой для различных браузеров ), конечно, я их удалил и запустил антивирус заново с полной проверкой. Но, на мое удивление, Cureit больше ничего не нашёл и оповестил, что угроз на компьютере не найдено, хотя проблема не решилась и вирус ( Microsoft Excel.WsF ) по прежнему скрывал файлы.

Следующим шагом, была чистка папки с временными файлами, как в ручную так и утилитой CСleaner. Рекомендую, ознакомиться с руководством того: как почистить компьютер с помощью разных утилит. А так же, с его продолжением, где подробно описано, что можно сделать если сильно тормозит компьютер. Почистив все возможные папки от TEMP-файлов, вирус ( Microsoft Excel.WsF ) продолжал портит файлы на флешка не обращая внимание на меня и на все мои действия.

Как удалить вирус, который превращает файлы в ярлыки, этот вопрос никак не выходил у меня з головы. Но, зайдя в автозагрузку компьютера я понял, что все, на самом деле, очень просто.

Удаляем вирус превращающий файлы в ярлыки

Дальше, запускаем CCleaner и заходим в автозагрузку. И смотрим путь к нашему файлу. У меня он был таким: С:\Documents & Settings\User\Local Settings\Application Data\Microsoft Office\\Microsoft Excel.WsF. Для Windows 7 и 8 такой: C:\Users\UserName\AppData\Roaming\Microsoft Office\\Microsoft Excel.WsF.

Зайдя в эту папку удаляем файлик, который был указан в пути, например в моем случае это: Microsoft Excel.WsF. Не забудьте, открыть доступ к отображению скрытых системных файлов, иначе вы его не увидите.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run;

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run;

Теперь, закрыв утилиту идем к папке с временными файлами пользователя и полностью удаляем все её содержимое.

Windows7 и Windows 8 : C:\Users\Игорь\AppData\Local\Temp

Windows XP: С:\Documents & Settings\User\Local Settings\Temp

Ну и наконец, не забудьте очистить корзину от тех файлов, которые мы удалили. После этого обязательно перезагрузите ПК, и проверяйте результат.

При следующем подключение флешки, все файлы должны остаться на своих местах. По крайней мере, мне это помогло и пока все флешки опредиляются и работают без каких либо проблем. Но, если появятся вопросы или Вам нужна будет помощь, как всегда оставляйте коментарии и я постараюсь Вам помочь. В который раз, напомню Вам о подписке на сайт, которая позволит вам иметь под рукой бесплатные руковоства по востановлению рабочего состояния рабочего или домашнего компьютера.

Более того, система Office Binder, поддерживающая стандарты Word и Excel, позволяет создавать файлы, одновременно содержащие один или несколько документов в формате Word и одну или несколько таблиц в формате Excel, причем Word-вирусы способны при этом поражать Word-документы, а Excel-вирусы — Excel-таблицы, и все это возможно в пределах одного дискового файла. То же справедливо и для Office 97.

Следует отметить, что MS Word версий 6 и 7 позволяет шифровать присутствующие в документе макросы. Таким образом, некоторые Word-вирусы присутствуют в зараженных документах в зашифрованном (Execute only) виде.

Большинство известных вирусов для Word несовместимы с национальными (в том числе с русской) версиями Word или, наоборот, рассчитаны только на локализованные версии Word и не работают под английской версией. Однако вирус в документе все равно остается активным и может заражать другие компьютеры с установленной на них соответствующей версией Word.

Вирусы для Word могут заражать компьютеры любого класса, а не только IBM PC. Заражение возможно в том случае, если на данном компьютере установлен текстовый редактор, полностью совместимый с Microsoft Word версии 6 или 7 (например, MS Word for Macintosh). То же справедливо и для MS Excel и MS Office 97.

При работе с документом MS Word версий 6 и 7 выполняет различные действия: открывает документ, сохраняет, печатает, закрывает и т. д. При этом Word ищет и выполняет соответствующие встроенные макросы: при сохранении файла по команде File/Save вызывается макрос FileSave, при сохранении по команде File/SaveAs — FileSaveAs, при печати документов — FilePrint и т. д., если, конечно, таковые макросы определены.

Макровирусы, поражающие файлы Word, Excel или Office 97, как правило пользуются одним из трех вышеперечисленных приемов:

- в вирусе присутствует автомакрос (автофункция);

- в вирусе переопределен один из стандартных системных макросов (ассоциированный с каким-либо пунктом меню);

- макрос вируса автоматически вызывается при нажатии на какую-либо клавишу или комбинацию клавиш.

Бывают также полувирусы, которые не используют перечисленные приемы и размножаются, только если пользователь самостоятельно запускает их на выполнение.

Большинство макровирусов содержат все свои функции в виде стандартных макросов MS Word/Excel/Office 97. Существуют, однако, вирусы, использующие приемы скрытия своего кода и хранящие свой код в виде не-макросов. Известны три подобных приема. Все они используют возможность макросов создавать, редактировать и исполнять другие макросы. Как правило, подобные вирусы имеют небольшой (иногда полиморфный) макрос-загрузчик, который вызывает встроенный редактор макросов, создает новый макрос, заполняет его основным кодом вируса, выполняет и затем, как правило, уничтожает, чтобы скрыть следы присутствия вируса. Основной код таких вирусов присутствует либо в теле самого вируса в виде текстовых строк, либо хранится в области переменных документа или в области Auto-text.

При выходе из Word глобальные макросы (включая макросы вируса) автоматически записываются в DOT-файл глобальных макросов (обычно таким файлом является NORMAL.DOT). Таким образом, вирус активизируется в тот момент, когда Word грузит глобальные макросы.

Затем вирус переопределяет (или уже содержит в себе) один или несколько стандартных макросов (например, FileOpen, FileSave, FileSaveAs, FilePrint) и перехватывает таким образом команды работы с файлами. При вызове этих команд заражается файл, к которому идет обращение. Для этого вирус конвертирует файл в формат Template (что делает невозможными дальнейшие изменения формата файла, т. е. конвертирование в какой-либо не-Template формат) и записывает в файл свои макросы, включая Auto-макрос.

Возможно также внедрение вируса в файлы, расположенные в каталоге STARTUP. В этом случае Word автоматически подгружает файлы-шаблоны из этого каталога, но такие вирусы пока не встречались.

Характерными признаками присутствия макровирусов являются:

Многие вирусы имеют ошибки или некорректно работают в различных версиях Word/Excel, в результате чего эти программы выдают сообщения об ошибке, например:

WordBasic Err = номер ошибки.

Для обезвреживания вирусов Word и Excel достаточно сохранить всю необходимую информацию в формате не-документов и не-таблиц. Наиболее подходящим является текстовый RTF-формат, включающий практически всю информацию из первоначальных документов и не содержащий макросов.

Затем следует выйти из Word/Excel, уничтожить все зараженные Word-документы, Excel-таблицы, NORMAL.DOT для Word и все документы/таблицы в STARTUP-каталогах Word/Excel. После этого следует запустить Word/Excel и восстановить документы/таблицы из RTF-файлов.

В результате этой процедуры вирус будет удален из системы, а практически вся информация останется без изменений. Однако этот метод имеет ряд недостатков. Основным является трудоемкость конвертирования документов и таблиц в RTF-формат, если их число велико. К тому же в случае Excel необходимо отдельно конвертировать все Листы (Sheets) в каждом Excel-файле.

Другим существенным недостатком является потеря нормальных макросов, использующихся при работе. Поэтому перед запуском описанной процедуры следует сохранить их исходный текст, а после обезвреживания вируса восстановить необходимые макросы в первоначальном виде.

Описанный случай распространения вируса наиболее часто регистрируется антивирусными компаниями. Но нередки случаи, когда зараженный файл-документ или таблица Excel по причине недосмотра попадает в списки рассылки коммерческой информации какой-либо крупной компании. В этом случае пострадают уже не пять, а сотни или даже тысячи абонентов таких рассылок, которые затем разошлют зараженные файлы десяткам тысячам своих абонентов.

Файл-серверы общего пользования и электронные конференции также служат одним из основных источников распространения вирусов. Практически каждую неделю приходит сообщение о том, что кто-то из пользователей заразил свой компьютер вирусом, который был получен из BBS, ftp-сервера или электронной конференции.

Третий путь быстрого распространения вирусов — локальные сети. Если не принимать необходимых мер защиты, то зараженная рабочая станция при входе в сеть заражает один или несколько служебных файлов на сервере, различное программное обеспечение, стандартные документы-шаблоны или Excel-таблицы, применяемые в фирме, и т. д.

То же относится и к домашним компьютерам, если на них работает более одного человека. Нередки ситуации, когда сын-студент (или дочь), работая на многопользовательском компьютере в институте, перетаскивают вирус на домашний компьютер, в результате чего вирус попадает в компьютерную сеть фирмы папы или мамы.

Достаточно редко, но до сих пор вполне реально заразить свой компьютер вирусом при его ремонте или профилактическом осмотре. Ремонтники — тоже люди, и некоторым из них бывает свойственно наплевательски относиться к элементарным правилам компьютерной безопасности.

[an error occurred while processing this directive]

[an error occurred while processing this directive]

Читайте также: