Вирус шифровальщик мвд и мегафон

Что такое шифрование

Можно ли поймать хакеров

Как защититься от взлома

Однако сейчас речь идет о вирусной атаке (вирус Wanna Decrypt0r 2.0), использующей уязвимости операционных систем Windows и протоколов передачи файлов по сети (SMB), из-за которых зараженными оказываются все компьютеры в рамках одной локальной сети. Антивирусы молчат, их разработчики пока не знают, что сказать, изучая ситуацию. Так что единственный способ защиты — это регулярное создание резервных копий важных файлов и хранение их на внешних жестких дисках, отключенных от сети. А еще можно пользоваться менее уязвимыми операционными системами — Linux или Mac OS.

Сегодня наши специалисты добавили обнаружение и защиту от новой вредоносной программы, известной как Ransom:Win32.WannaCrypt. В марте мы также добавили обновление безопасности, которое обеспечивает дополнительную защиту против потенциальной атаки. Пользователи нашего бесплатного антивируса и обновленной версии Windows защищены. Мы работаем с пользователями, чтобы предоставить дополнительную помощь.

пресс-секретарь Microsoft Russia

Как спасти файлы

Если файлы уже зашифрованы, а резервной копии нет, то, увы, придется платить. При этом нет гарантии, что хакеры не зашифруют вам их снова.

Что будет дальше

Чем больше людей пострадает от вируса, тем на самом деле лучше: это станет хорошим уроком кибербезопасности и напоминаем о необходимости постоянного резервного копирования данных. Ведь уничтожить их могут не только хакеры (еще 1000 и 1 способом), но можно и физически утратить носитель, на котором они хранятся, и тогда винить во всем можно будет только себя. И вы и рады будете заплатить и 300, и 600 долларов за труды всей своей жизни, да будет некому.

Но это тоже немного слоупочных новостей. Просто, наверное, хакеры на таких маленьких конторках научились делать всё правильно и грамотно и пошли бомбить крупные фирмы.

А теперь я думаю сколько из бюджета годами пилили на "компьютерную безопасность"

Граждане Эстонии очень любят посещать таллинский зоопарк.

Они могут часами стоять у вольера с мишками-коалами, и пристально наблюдать за повадками этих шустрых зверьков.

Я уже напугался, думал опять!))

@moderator, да приди же на помощь!

о, эстонские аналитики в эфире, надо послушать.

Записки ведущего #46 Баста, карапузики, кончилися танцы

Привет всем моим подписчикам и Пикабутянам! Я пишу о праздниках и около праздничной суете.

В стране бушует вирус, и эта тема коснулась нашей братии на 146%. Сейчас я приоткрою завесу тайны о настроениях за кулисами организаторов и ведущих торжеств.

Для начала о моей ситуации на апрель:

👉 10.04 Юбилей

👉 11. 04 Свадьба

👉 12.04 Квиз в ресторане

Всё полетело к чертям.

100% Отмены.

👉 18.04 Свадьба

👉 25.04 Свадьба

👉 30.04 Свадьба

Под бооольшим вопросом.

Все чаты ведущих и организаторов переполнены паникой. Коллеги обсуждают как сохранить свои мероприятия. Обсуждают тему возврата или невозврата предоплат.

Прекрасно понимаю, что долгое ожидание торжества со стороны невест, и финансовая нестабильность со стороны подрядчиков побуждает людей на не самые светлые поступки :

Но дело даже не в том, чтобы отгулять долгожданное событие или получить гонорар. Суть в том, что в угоду своих желаний, не стоит отправляться в общественные места пренебрегая опастностью заражения себя и близких.

Вчера вечером я принял решение, что на свои торжества в апреле я не поеду и либо предложу провести свои мероприятия коллегам, либо верну предоплату.

У меня двое детей и если заражусь, то мы с супругой поедем на 21 день во взрослый карантин, а дети (7, 5 лет и грудничёк 6ти месяцев) в детский стационар. Так себе перспектива.

Интернет переполнен видео где вместо того, чтобы сидеть по домам-люди жарят шашлык, а другие делают про первых видеообзоры и гуляют в центре города. Сколько из них уже стало потенциальными носителями?

Я вас очень прошу- не гуляйте на торжествах, как минимум в ближайший месяц. Оградите себя и своих близких. Всё это через несколько месяцев обязательно закончится и тогда хоть неделю веселитесь. Тем более, по окончании всей этой истории праздник вам выйдет значительно дешевле 😁

Не давайте вирусу повода и всё будет лучше.

Радость от мимолётного торжества может нивелироваться последствиями, о которых (возможно) придётся Горько пожалеть.

![]()

Когда ты в Китае и очень не хочешь заболеть новый вирусом!

![]()

Как вскрывают пароли представители правоохранительных органов

Хакеры, мошенники, работники IT-безопасности, следственные органы и спецслужбы — все они при определенных обстоятельствах могут попытаться добраться до информации, защищенной с помощью паролей. И если инструменты, которыми пользуются хакеры и спецслужбы, в целом практически совпадают, то подход к задаче отличается кардинальным образом. За исключением единичных дел, на раскрытие которых могут быть брошены огромные силы, эксперт работает в рамках жестких ограничений как по ресурсам, так и по времени, которое он может потратить на взлом пароля. Какие подходы используют правоохранительные органы и чем они отличаются от работы хакеров — тема сегодняшнего материала.

Добрым словом и пистолетом

Да, ты не обязан свидетельствовать против самого себя и выдавать свои пароли. Этот принцип наглядно иллюстрируется очередным случаем. Подозреваемый в хранении детской порнографии сидит уже 27 месяцев за то, что отказывается сообщить пароли от зашифрованных дисков. Презумпция невиновности? Не, не слышали.

Что можно сделать за 45 минут? А за два дня?

В более серьезных случаях, когда конфискуется в том числе и компьютер подозреваемого, следствие может приложить и более серьезные усилия. Опять же, от страны, от тяжести преступления, от важности именно цифровых улик будет зависеть и количество ресурсов, которые можно затратить на взлом.

Как они это делают

Но вернемся к нашим двум дням для взлома. Что можно сделать за это время?

Насколько (бес)полезны стойкие пароли

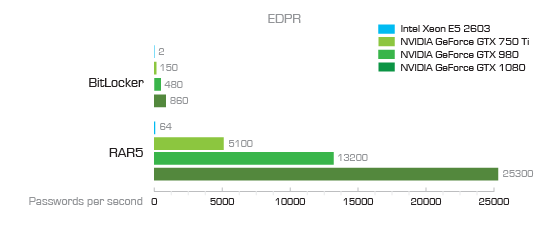

Для начала — немного теории. Нет, мы не будем в очередной раз повторять мантру о длинных и сложных паролях и даже не будем советовать пользоваться паролехранилками. Просто рассмотрим две картинки:

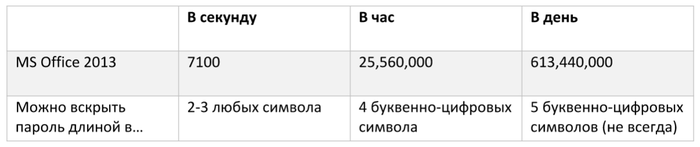

Скорость перебора паролей с использованием видеокарты: вот BitLocker и RAR5

а вот Microsoft Office, Open Office и IBM Notes

Как видим, скорость перебора для томов BitLocker — всего 860 паролей в секунду при использовании аппаратного ускорителя на основе Nvidia GTS 1080 (к слову, это действительно быстро). Для документов Microsoft Office 2013 цифра повыше, 7100 паролей в секунду. Что это означает на практике? Примерно вот это:

Таким образом, на очень быстром компьютере с аппаратным ускорителем пароль, состоящий из пяти букв и цифр, будет взломан за день. Если в том же пятизначном пароле затешется хотя бы один специальный символ (знак препинания, #$%^ и подобное), ломать его придется уже две-три недели. Но пять знаков — мало! Средняя длина пароля сегодня — восемь символов, а это уже далеко за пределами вычислительных возможностей даже самых мощных кластеров в распоряжении полицейских.

Сколько у тебя паролей?

Я подсчитал: у меня 83 уникальных пароля. Насколько они на самом деле уникальны — разговор отдельный; пока просто запомним, что у меня их 83. А вот у среднего пользователя уникальных паролей гораздо меньше. По данным опросов, у среднего англоязычного пользователя 27 учетных записей в онлайновых сервисах. Способен ли такой пользователь запомнить 27 уникальных, криптографически сложных паролей? Статистически — не способен. Порядка 60% пользуются десятком паролей плюс их незначительными вариациями (password, password1, ну, так и быть, — Password1234, если сайт требует длинный и сложный пароль). Этим беззастенчиво пользуются спецслужбы.

В ней можно просто побродить по хранилищам паролей, а можно нажать Export, в результате чего за считаные секунды все доступные пароли будут извлечены из всех поддерживаемых источников и сохранены в текстовый файл (дубликаты удаляются). Вот этот-то текстовый файл и есть готовый словарь, который в дальнейшем используется для вскрытия паролей, которыми зашифрованы файлы с серьезной защитой.

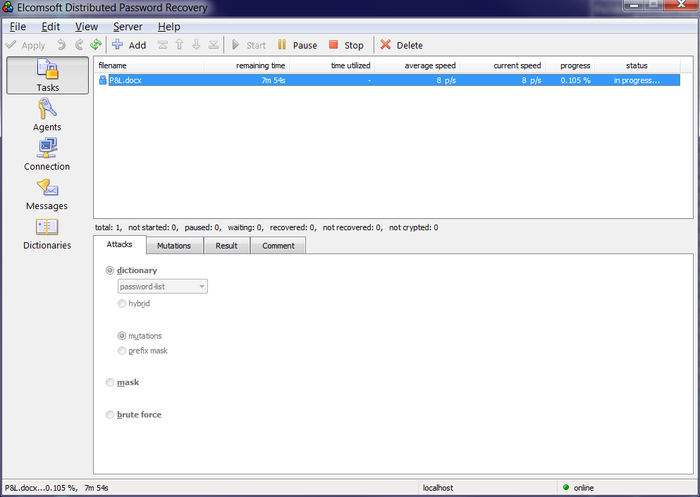

Извлекаем пароли из браузеров и почтовых клиентов

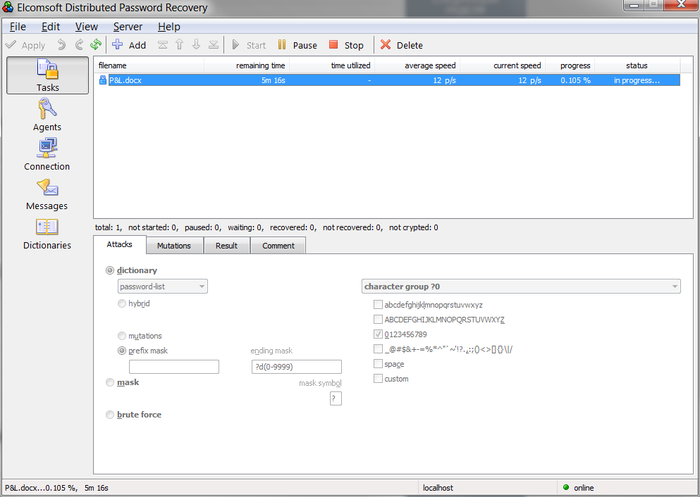

Допустим, у нас есть файл P&L.docx, извлеченный с компьютера пользователя, и есть словарик из его паролей от нескольких десятков (или даже сотни) учетных записей. Попробуем воспользоваться паролями для расшифровки документа. С этим может помочь практически любая программа для перебора паролей, которая поддерживает формат документов MS Office 2013. Нам привычнее Elcomsoft Distributed Password Recovery.

Второй этап — используется тот же словарь, состоящий из паролей пользователя, но в конец каждого пароля дописываются цифры от 0 до 9999.

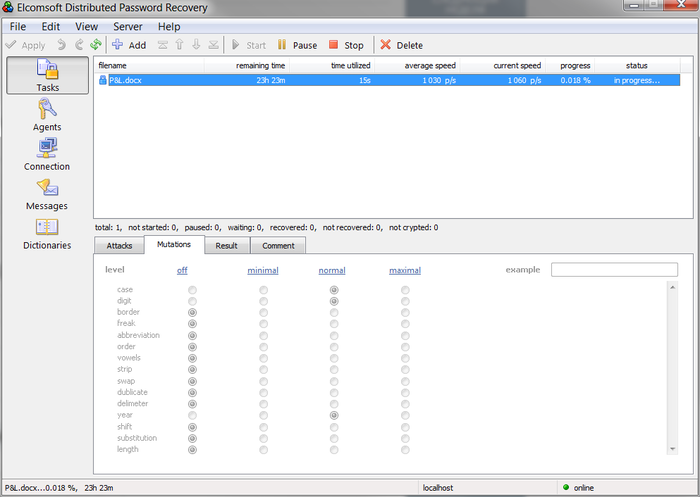

Большой соблазн — активировать их все, но практического смысла в этом немного. Имеет смысл изучить, как именно конкретный пользователь выбирает свои пароли и какие именно вариации он использует. Чаще всего это одна или две заглавных буквы (вариация case средней степени), одна или две цифры в произвольных местах пароля (вариация digit средней степени) и год, который чаще всего дописывается в конец пароля (вариация year средней степени). Впрочем, на данном этапе все-таки имеет смысл просмотреть пароли пользователя и учесть вариации, которые использует именно он.

На втором и третьем этапах обычно вскрывается каждый десятый пароль. Итоговая вероятность расшифровать документ у среднего пользователя — порядка 70%, причем время атаки ничтожное, а длина и сложность пароля не имеют ровно никакого значения.

Исключения из правила

Если у одного пользователя файлы и учетные записи защищены одними и теми же паролями, это вовсе не означает, что так везти будет каждый раз. Например, в одном случае подозреваемый хранил пароли в виде имен контактов в телефонной книге, а в другом сборник паролей совпадал с именами зашифрованных файлов. Еще один раз файлы были зашифрованы названиями мест отдыха подозреваемых. Инструментов для автоматизации всех подобных случаев просто не существует: даже имя файла следователю приходится сохранять в словарь вручную.

Длина не имеет значения

Если говорить о длине и сложности паролей, то большинство пользователей не привыкли себя утруждать. Впрочем, даже если бы почти все использовали пароли максимальной длины и сложности, это не повлияло бы на скорость атаки по словарям, составленным из утечек.

Если ты следишь за новостями, то, вероятно, слышал об утечках баз данных с паролями из Yahoo (три раза подряд!), LinkedIn, eBay, Twitter и Dropbox. Эти службы очень популярны; в общей сложности утекли данные десятков миллионов учетных записей. Хакеры проделали гигантскую работу, восстановив из хешей большую часть паролей, а Марк Бёрнетт собрал все утечки воедино, проанализировал ситуацию и сделал интереснейшие выводы. По данным Марка, в том, какие пароли выбирают англоязычные пользователи, прослеживаются четкие закономерности:

0,5% в качестве пароля используют слово password;

0,4% в качестве пароля используют последовательности password или 123456;

0,9% используют password, 123456 или 12345678;

1,6% используют пароль из десятки самых распространенных (top-10);

4,4% используют пароль из первой сотни (top-100);

9,7% используют пароль из top-500;

13,2% используют из top-1000;

30% используют из top-10000.

Дальше Марк не анализировал, но мы продолжили его последовательность, воспользовавшись списком из 10 миллионов самых популярных паролей. По нашим данным, пароли из этого списка использует всего 33% пользователей, а длительность атаки растет на три порядка.

Что нам дает эта информация? Вооружившись статистикой и словариком из

10 тысяч самых распространенных паролей, можно попробовать расшифровать файлы и документы пользователя даже в тех случаях, когда о самом пользователе ничего не известно (или просто не удалось получить доступ к компьютеру и извлечь его собственные пароли). Такая простейшая атака по списку из всего 10 тысяч паролей помогает следствию примерно в 30% случаев.

В первой части статьи мы воспользовались для атаки словарем, составленным из паролей самого пользователя (плюс небольшие мутации). Согласно статистике, такая атака работает примерно в 70% случаев. Второй метод — использование списка из top-10000 паролей из онлайновых утечек, что дает, снова согласно статистике, тридцатипроцентную вероятность успеха. 70 + 30 = 100? В данном случае — нет.

Разумеется, на перечисленных атаках процесс не останавливается. Подключаются собственные словари — как с популярными паролями, так и словари английского и национального языков. Как правило, используются вариации, здесь единого стандарта нет. В ряде случаев не брезгуют и старым добрым brute force: кластер из двадцати рабочих станций, каждая из которых укомплектована четырьмя GTX 1080, — это уже полмиллиона паролей в секунду для формата Office 2013, а для архивов в формате RAR5 и вовсе за два миллиона. С такими скоростями уже можно работать.

Разумеется, пароли к учетным записям, которые можно извлечь из компьютера подозреваемого, далеко не всегда помогут в расшифровке файлов и криптоконтейнеров. В таких случаях полиция не стесняется привлекать и другие методы. Так, в одном случае следователи столкнулись с зашифрованными данными на ноутбуках (системные накопители были зашифрованы с использованием BitLocker Device Protection совместно с модулем TPM2.0).

Кто стоит за заразившим весь мир и проникнувшим в сети МВД вирусом-вымогателем

И были правы как никогда — всего за пару часов вымогатель атаковал десятки стран. Начав с Испании и Португалии, где он парализовал работу крупного оператора связи Telefonica и прошелся по газовой компании Gas Natural, оператору электросетей Iberdrola и банку Iberica, малварь переметнулся на внутренние сети британских больниц, потом был зафиксирован в Сингапуре, на Тайване и в Китае, а после распространился по всему миру, добравшись даже до Австралии и Латинской Америки.

Один из специалистов отметил, что заражению подверглись десятки тысяч компьютеров в 74 странах мира и это число продолжает возрастать. Другой подчеркнул, что мир, возможно, стал свидетелем крупнейшей вирусной атаки в истории.

Специалисты по кибербезопасности в один голос утверждают, что по своей сути WanaCrypt0r 2.0 — весьма стандартный троян-вымогатель. Попав на компьютер жертвы, он шифрует все данные на жестком диске и требует отправить злоумышленникам 300 долларов в биткоинах. На размышление отводится три дня, после чего сумма выкупа увеличивается вдвое, а через неделю файлы останутся зашифрованными навсегда.

Еще одна любопытная особенность заключается в том, что вирус заражает только компьютеры на Windows. Эксперты полагают, что в группе максимального риска находятся пользователи, не установившие последние обновления операционной системы.

Многие юзеры отмечали, что за несколько дней до того, как вирус зашифровал все имеющиеся на компьютерах файлы, система либо бесконтрольно перезапускалась, либо требовала перезагрузить компьютер из-за некой критической ошибки, заботливо напоминая юзерам о необходимости сохранить все важные рабочие файлы.

Пострадавшие также сообщили, что антивирусы не способны обнаружить WanaCrypt0r 2.0, на полный цикл зашифровки у него уходит около четырех часов, но в окне процессов сторонних программ не наблюдается. Некоторые попытались отформатировать жесткий диск или переустановить Windows, но через некоторое время на экране вновь появлялось сообщение с требованием заплатить выкуп.

Специалисты напоминают, что обычно вирусы-вымогатели прячутся в текстовых файлах или PDF-документах и распространяются по почте. Так же считает глава компании по расследованию киберпреступлений Group IB Илья Сачков. По его словам, такие вредоносы чаще всего распространяются через электронные письма, но многие пострадавшие отмечали, что в последнее время не заходили в почту и не открывали сомнительные вложения.

Пока специалисты не знают, что за хакерская группировка разработала WanaCrypt0r 2.0 и провела столь масштабную атаку. Злоумышленники явно воспользовались тем, что многие пользователи не установили последние обновления Windows. Это хорошо заметно на примере серьезно пострадавшего от вируса Китая — как известно, жители Поднебесной питают особую любовь к не получающим апдейты пиратским операционкам.

Зато кое-что известно о самом вирусе. Первые жалобы на WannaCry появлялись еще в феврале 2017 года, но не имели массового характера. В блоге Kaspersky Lab уточняется, что WanaCrypt0r 2.0 — это новая версия WannaCry, использующая уязвимость под кодовым названием EthernalBlue.

Материалы по теме

Она подробно описана в документах хакерской группировки Shadowbrokers, которая в середине апреля выложила в открытый доступ инструменты сотрудников американского Агентства национальной безопасности. А это значит, что в руки создателей вируса могло попасть в том числе и подробное описание уязвимостей корпорации Microsoft, которые кропотливо собирали для себя американские спецслужбы.

Ряд специалистов утверждает, что хакеры используют и упомянутый в документах АНБ зловред DoublePulsar. Он использует EthernalBlue для проникновения в систему, до предела нагружая ядро Windows и позволяя загрузить на устройство новые вирусы.

Более того, некоторые эксперты отмечают, что EthernalBlue и DoublePulsar якобы были выявлены и разработаны сотрудниками АНБ, а с помощью последнего неизвестные в конце апреля заразили 36 тысяч компьютеров по всему миру. Однако Microsoft еще в марте утверждала, что устранила все описанные в документах АНБ уязвимости в новой версии Windows.

Роль уязвимостей АНБ в работе WanaCrypt0r 2.0 пока еще не подтверждена окончательно. Тем не менее бывший сотрудник американских спецслужб Эдвард Сноуден в своем Twitter уже упрекнул сотрудников спецслужбы в том, что из-за их маниакального желания следить за всем миром и оплошности с утечкой данных страдают вполне реальные люди. Например, сотни пациентов больниц.

Тревожная красно-белая заставка за считаные часы появилась на тысячах компьютеров по всей планете. Такой кибератаки мир еще не знал! Интернет-вирус под названием WannaCry ("Хочется плакать") зашифровал миллионы документов, фотографий и архивов. Чтобы вернуть доступ к своим же файлам, пользователям предлагается в течение трех суток заплатить выкуп: сначала — 300 долларов, дальше сумма возрастает. Причем платить требуют в виртуальной валюте, в биткоинах, чтобы не отследить платеж.

Атакованы около ста стран. Вирус-вымогатель начал с Европы. В Испании — компания Telefonica, банк Iberica, газовая компания Gas Natural, служба доставки FedEx. Позднее WannaCry был зафиксирован в Сингапуре, на Тайване и в Китае, после чего добрался до Австралии и Латинской Америки, а также полиции штата Андхра-Прадеш в Индии.

В России вирус пытался шантажировать "Мегафон", "Вымпелком", "Сбербанк" и РЖД, а из госорганов — Минздрав, МЧС и МВД. Впрочем, там везде говорят, что атаки оперативно отслежены и отражены, а утечек данных нет.

"Вирус локализован, проводятся технические работы по его уничтожению и обновлению средств антивирусной защиты. Стоит отметить, что утечка служебной информации с информационных ресурсов Министерства внутренних дел России полностью исключена", — заявила Ирина Волк, официальный представитель МВД России.

"Цели очень трудно понять. Думаю, они не политические цели, это явные мошенники, которые пытались просто на этом деле заработать. Они это и говорят, требуют денег, это вирус-вымогатель. Мы можем предполагать, что цель – финансовая", — сказала сказала президент холдинга InfoWatch Наталья Касперская.

Но кто эти мошенники? Версии о природе вируса выдвигаются в зависимости от степени свежести ума или воспаленности мозгов. Кто бы сомневался, что кто-то сразу начнет искать русских хакеров. Мол, Россию же атаковали как никого активно. Значит, это русские. Что ж, поговорка "назло маме отморожу уши" — это, конечно, из нашего фольклора.

Впервые вирус был засечен в феврале. И даже в ВВС говорят, что его корни произрастают из американского Агентства национальной безопасности, где разрабатывали способы проверки на устойчивость системы Windows, но коды действительно попали к мошенникам. Об американском происхождении говорят и российские специалисты. Только говорят, что корни не в АНБ, а в ЦРУ США.

"Есть некие детали, которые показывают, что вирус, скорее всего, не русский. Во-первых, мы знаем, что его оригинал — црушный, он из боевых инструментов ЦРУ, во-вторых, что даже те, кто его обновил и запустил в работу, скорее всего, не русские, потому что среди тех форматов, в которых он работает, нет одного из самых популярных в нашей стране форматов — файла 1С. Если бы это были настоящие русские хакеры, которые хотели бы заразить как можно больше всего, они бы 1С использовали, конечно же", — считает генеральный директор компании "Ашманов и партнеры", разработчик систем искусственного интеллекта и информационной безопасности Игорь Ашманов.

Так, может, пусть корни вируса американские, а хакнули все-таки русские мошенники?

Тем временем небезызвестный Эдвард Сноуден заявил, что американские спецслужбы, точнее АНБ, причастна к этой кибератаке сама. По другой версии все той же ВВС, атаку могли устроить идейные противники президента Трампа. Если так, то это — "прекрасные люди". В борьбе за торжество человеколюбия ударили и по социальным объектам. В Бразилии — по системе собеса.

А в Британии удар вообще пришелся на NHS — Национальную систему здравоохранения. Во многих больницах остановлены операции, работает только скорая помощь. Со специальным обращением выступила даже премьер Тереза Мэй.

Похоже, вирус действительно был нацелен на корпоративных пользователей. Как бы то ни было, подозрительный email не стоит открывать, лучше сделать резервные копии важных документов, фото и видео на внешние носители. И совет от специалистов: надо обновляться.

"То, что вирус пошел, как пожар, показывает, что пользователи, видимо, не очень сильно обновляются. При этом очень многие организации были заражены. А в организациях, как известно, обновление очень часто централизовано. Значит, администраторы этих организаций не следили за обновлением и закрытием уязвимостей. Либо еще как-то был процесс так построен. Мы можем только констатировать, что эта дырка закрыта не была, хотя заплатка под нее уже была готова", — отметила Наталья Касперская.

Как только троян-вымогатель / шифровальщик попадает в вашу систему, уже поздно пытаться спасти несохраненные данные. Удивительно, но многие киберпреступники не отказываются от своих обязательств после оплаты выкупа и действительно восстанавливают ваши файлы. Конечно, никто гарантий вам не даст. Всегда есть шанс, что злоумышленник заберет деньги, оставив вас наедине с заблокированными файлами.

Тем не менее, если вы столкнулись с заражением шифровальщиком, не стоит паниковать. И даже не думайте платить выкуп. Сохраняя спокойствие и хладнокровие, проделайте следующие шаги:

Строго рекомендуется удалить заражение в безопасном режиме без сетевых драйверов. Существует вероятность того, что шифровальщик мог взломать ваше сетевое подключение.

Удаление вредоносной программы является важным шагом решения проблемы. Далеко не каждая антивирусная программа сможет справится с очисткой. Некоторые продукты не предназначены для удаления данного типа угроз. Проверьте, поддерживает ли ваш антивирус данную функцию на официальном сайте или связавшись со специалистом технической поддержки.

Основная проблема связана с тем, что файлы остаются зашифрованы даже после полного удаления вредоносного заражения. Тем нем менее, данный шаг как минимум избавит вас от вируса, который производит шифрование, что обеспечит защиту от повторного шифрования объектов.

Попытка расшифровки файлов без удаления активной угрозы обычно приводит к повторному шифрованию. В этом случае вы сможете получить доступ к файлам, даже если заплатили выкуп за инструмент дешифрования.

Опять же, вы должны сделать все возможное, чтобы избежать оплаты выкупа. Следующим шагом станет применение бесплатных инструментов для расшифровки файлов. Обратите внимание, что нет гарантий, что для вашего экземпляра шифровальщика существует работающий инструмент дешифрования. Возможно ваш компьютер заразил зловред, который еще не был взломан.

“Лаборатория Касперского”, Avast, Bitdefender, Emsisoft и еще несколько вендоров поддерживают веб-сайт No More Ransom!, где любой желающий может загрузить и установить бесплатные средства расшифровки.

Первоначально рекомендуется использовать инструмент Crypto Sheriff, который позволяет определить ваш тип шифровальщика и проверить, существует ли для него декриптор. Работает это следующим образом:

Crypto Sheriff обработает эту информацию с помощью собственной базы данных и определит, существует ли готовое решение. Если инструменты не обнаружены, не стоит отчаиваться. Одни из декрипторов все-равно может сработать, хотя вам придется загрузить и протестировать все доступные инструменты. Это медленный и трудоемкий процесс, но это дешевле, чем платить выкуп злоумышленникам.

Следующие инструменты дешифрования могут расшифровать ваши файлы. Нажмите ссылку (pdf или инструкция) для получения дополнительной информации о том, с какими вымогателями работает инструмент:

Количество доступных декрипторов может изменяться с течением времени, мы будем регулярно обновлять информацию, проверяя веб-сайт No More Ransom!

Запустить средство дешифрования файлов совсем несложно. Многие утилиты поставляются с официальной инструкцией (в основном это решения от Emsisoft, Kaspersky Lab, Check Point или Trend Micro). Каждый процесс может немного отличаться, поэтому рекомендуется предварительно ознакомиться с руководством пользователя.

Рассмотрим процесс восстановления файлов, зашифрованных трояном-вымогателем Philadelphia:

- Выбираем один из зашифрованных файлов в системе и файл, который еще не был зашифрован. Помещает оба файла в отдельную папку на компьютере.

- Загружает средство дешифрования Philadelphia и перемещаем его в папку с нашими файлами.

- Выбираем оба файла и перетаскиваем их на иконку исполняемого файла декриптора. Инструмент запустит поиск правильных ключей для дешифрования.

- После завершения работы, вы получите ключ дешифрования для восстановления доступа ко всем заблокированным шифровальщикам файлам.

- Затем нужно принять лицензионное соглашение и выбрать варианты расшифровки. Вы можете изменить местоположение объектов и опционально сохранить зашифрованные версии.

- В конечном итоге появится сообщение об успешном восстановлении файлов.

Повторимся, что данный процесс не сработает, если для вашего конкретного экземпляра шифровальщика не существует декриптора. Так как многие пользователи предпочитают заплатить выкуп, а не искать альтернативные способы решения проблемы, даже взломанные шифровальщики активно используются киберпреступниками.

Шаги 1 и 2 будут эффективны только при совместном использовании. Если они не помогут, то используйте следующие рекомендации.

Надеемся, что у вас есть рабочая резервная копия данных. В этом случае даже не стоит задумываться об оплате выкупа – это может привести к более серьезным последствиям, чем ущерб от первичного заражения.

Самостоятельно или делегировав задачу системному администратору, выполните полный сброс системы и восстановите ваши файлы из резервной копии. Защита от действия шифровальшиков – это важная причина использования инструментов резервного копирования и восстановления файлов.

Пользователи Windows могут использовать полный сброс системы до заводских настроек. На официальном сайте Microsoft доступны рекомендации по восстановлению зашифрованных троянами файлов.

Читайте также: