Вирус спутник что это

Вместе со специалистом профилактической медицины Екатериной Степановой Sputnik выяснил, как вирусам удается обманывать наш организм и почему ученые считают их в некотором роде полезными.

Информационными носителями биологической жизни являются гены (белковые структуры), которые определенным образом собраны в цепочки (ДНК и РНК).

Принято считать, что гены находятся в клетках живых организмов, бактерий, растений, которые потребляют питательные вещества, производят энергию, делятся (размножаются) и погибают.

Но существуют и другие формы существования генных цепочек ДНК и РНК – это вирусы. Точное их количество на сегодняшний день доподлинно не известно.

Вирусы не имеют клеточного строения, это генетическая программа (фрагмент ДНК или чаще РНК), покрытая белковой оболочкой – капсидом.

Они не могут жить самостоятельно, у них нет для этого ничего, никаких механизмов поддержания жизни. Поэтому вирусы паразитируют на живых клетках организмов и используют их для своего репродуцирования (воспроизводства того, что сохранилось в памяти генов).

Такое соседство почти всегда заканчивается гибелью живой клетки. Все виды живых клеток на Земле имеют свой набор вирусов: человек, мыши, клещи, растения, бактерии. Как правило, вирус опасен для одних видов и безопасен для других (растение – человек).

Попав в организм, вирус ищет именно свою клетку, свой орган.

В научном мире до сих пор идут споры о том, что такое вирус. Он производит себе подобных, но непонятно, зачем, ведь у него отсутствует механизм размножения (для этого ему нужен носитель-хозяин) он просто реплицирует (копирует свои данные из одной клетки в другую).

Но, безусловно, вирус влияет на жизнь людей. И не лучшим образом.

Размер вируса невероятно мал и определяется наукой в нанометрах. Вирус настолько мал относительно человека, как человек мал относительно размеров земного шара.

Он не виден в обычном световом микроскопе, для его изучения используют электронный, с выведением изображения на экран монитора.

Вирусы не могут отнести ни к какой эволюционной системе.

Вирус состоит из белковой оболочки, которая помогает ему сохраниться во внешних условиях и защититься от физических факторов (уфо-лучи, ферменты, химические агенты). Она же помогает найти по белку в организме именно свою клетку. Но эта же оболочка может представлять и угрозу для вируса – на ее поверхности содержится антиген, благодаря которому наша иммунная система его распознает. Поэтому иногда сложный вирус бывает покрыт дополнительной липидной оболочной – она называется суперкапсидом.

Внутренняя структура вируса называется сердцевиной – это одна или две генные цепочки РНК, реже ДНК. Цепочки могут иметь свой заряд (+ или -).

Геном вируса содержит самую важную для него информацию: как регулировать и запускать процесс заражения клетки, как размножить саму генную цепочку, как сформировать (синтезировать) белковые оболочки, в которые нужно упаковать новые генные цепочки. Они синтезируются по отдельности с оболочкой в разных частях пораженной клетки, и только потом идет окончательный сбор.

С момента появления вирус эволюционирует и в этот период ведет себя агрессивно. После того, как он доходит до пика развития, агрессия спадает, вирус всячески старается сосуществовать со своим хозяином, иначе погибнет и он сам. А иногда он уничтожает хозяина еще до пика развития.

Известно несколько механизмов проникновения в клетку.

- Вирус прикрепляется к клетке. Если у клетки гибкая мембрана, вирус накрывает ее своей оболочкой. Похожие белковые структуры сливаются вместе, и вирус проникает вглубь клетки. Поэтому каждый вирус в организме ищет свою "родственную" белковую оболочку.

- Благодаря белковым рецепторам на своей поверхности вирус убеждает клетку, что он не чужак. И, как троянский конь, попадает в нее.

- Использует механизм фагоцитоза клетки: она поглощает его как что-то чужеродное в надежде переварить и заражается.

Как только вирус проник в клетку, он высвобождает свой генный материал и замещает ДНК клетки на свою. С этого момента зараженная клетка уже начинает производить вирусные фрагменты (работает на вирус).

Иногда клетка довольно длительное время производит аналогичный вирус, и вирусные образования (верионы) постоянно выходят в межклеточное пространство, поражая другие клетки. А иной раз клетка реплицирует вирус в себе до того момента, пока ее ресурс не исчерпается. Тогда в определенный момент клетка разрывается под действием фермента вируса, в этот момент огромное число верионов выходит в межклеточное пространство и массово поражает соседние здоровые клетки.

От механизма распространения вируса зависит и общее состояние организма. Нюанс в том, что иногда, выходя из клетки, верион (вирусное образование) может забирать с собой фрагмент или часть оболочки или ядра клетки, поэтому наша иммунная система не сразу может распознать "чужака".

В 1971 году Дэвиду Балтимору удалось разделить известные вирусы на 7 классов по форме, размеру, содержимому сердцевины. Но в природе их, безусловно, неисчислимое количество, они постоянно мутируют.

Поэтому нельзя создать универсальную таблетку или вакцину просто от вируса.

Как это ни странно, но ученые утверждают, что и для человека, и для природы есть определенная польза.

Попадая в организм, вирус тренирует нашу иммунную систему. Она совершенствуется. Переходя от клетки к клетке, из организма в организм, вирус частично в момент клеточного синтеза обменивается генами с клеткой. И они не всегда "плохие", бывают и положительные мутации для организма.

Выжившие клетки начинают свой обновленный цикл развития, что сказывается и на эволюции человека – следы столкновения с вирусами оседают в наших генах. Положительные мутации открывают нашему организму новые возможности. Например, на поверхности трехдневного эмбриона уже сидит много вирусных белков от древнего вируса, которые защищают сам эмбрион от враждебных "чужаков". Вирусы широко используют в генной инженерии, а для природы вирусы – часть контроля популяции.

Коронавирус для науки тоже частично известен, и он имеет свои особенности и штаммы.

Получил он такое название за схожесть по форме с короной. В 70% случаев он приходит из природы и от животных.

Полностью победить вирус трудно – можно вылечить всех людей, но невозможно вылечить всех мышей или, например, клещей. История знает множество подобных примеров.

При любом вирусном поражении стоит вопрос не в самом принципе заражения, а в уязвимости определенных групп населения и их систем организма.

Коронавирус поражает дыхательные пути – легкие, вернее, альвеолы – клетки, где происходит непосредственно газообмен. Смертность в основном наступает не от самого вируса, а от реакции организма на него, так как мутация для нас новая.

Наша иммунная система, имеющая комплекс механизмов, отвечает разнообразными процессами, часть из которых формирует воспаление (формирование интерферонов), а часть противостоит воспалению, формируя другие механизмы борьбы. Пока сохраняется баланс – большой угрозы для жизни нет.

Но такой баланс может быть сохранен при нормальном здоровом функционировании всех систем в организме: детокс-органов (печень, почки, кишечник), сосудов (их проходимость без бляшек) и т.д.

Воспаление – это всегда отек, и если воды много, в частности в альвеолах легких, функция дыхания затрудняется, человек может погибнуть. Процесс борьбы и реакции развивается от 6 до 10 дней – в этот период человеку нужна сторонняя помощь, к примеру, искусственная вентиляция легких. Потом воспалительные реакции идут на спад. Правда, при этом и сама иммунная система истощается, поэтому в такой период необходимо уберечься уже от бактериальных инфекций как факта осложнения.

Вирулентность (злобность) вируса определяется количеством вирусных частиц, которые попадают на слизистые. Поэтому принципы личной гигиены и самоизоляция всегда первостепенны, как и образ жизни.

А в питании должны присутствовать белки животного происхождения, потому что из них синтезируются клетки иммунной системы, а также железо, цинк, животные жиры (сливочное масло), масло какао, омега-3, щелочные продукты.

В любом случае, наше здоровье заслуживает большего внимания, чем мы иногда ему оказываем: кто-то уверен, что четыре часа сна в сутки – достаточно, кто-то отказывает от мяса, другие живут в постоянном стрессе. А между тем все это факторы, угнетающие иммунитет.

Мы – человеческая популяция, и от ответственности каждого из нас зависит здоровье и выживаемость человечества вообще.

Без кризиса нет развития, любой пережитый вирус делает наш организм совершеннее.

С момента появления персональных компьютеров начала свой отсчет и история компьютерных вирусов. К сожалению, порой даже опытные системные администраторы (не говоря уж об обычных пользователях) не всегда точно представляют себе, что же такое компьютерные вирусы и как они проникают в компьютеры и сети. Однако, не понимая механизма функционирования и распространения вирусов, невозможно организовать эффективную антивирусную защиту, даже имея в своем распоряжении лучшие антивирусные программы.

Наиболее общее определение компьютерного вируса таково - это самораспространяющийся в информационной среде программный код. Он может внедряться в исполняемые и командные файлы программ, распространяться через загрузочные секторы дискет и жестких дисков, документы офисных приложений, через электронную почту, Web-сайты, по другим электронным каналам.

Проникнув в компьютерную систему, вирус может ограничиться безобидными визуальными или звуковыми эффектами, но может и вызвать потерю или искажение данных, утечку личной и конфиденциальной информации. В худшем случае компьютерная система, пораженная вирусом, окажется под полным контролем злоумышленника.

Сегодня компьютерам доверяют решение многих критических задач. Поэтому выход из строя компьютерных систем может иметь весьма тяжелые последствия, вплоть до человеческих жертв (представьте себе, например, вирус в компьютерных системах аэродромных служб…).

На сегодняшний день известны десятки тысяч различных вирусов. Несмотря на такое изобилие, число типов вирусов, отличающихся друг от друга механизмом распространения и принципом действия, весьма ограниченно. Есть и комбинированные вирусы, которые можно отнести одновременно к нескольким типам. Мы расскажем о различных типах вирусов, выстроив их примерно по хронологии их появления.

Внедряясь в тело файлов программ .COM и .EXE, файловые вирусы изменяют их таким образом, что при запуске управление передается не зараженной программе, а вирусу. Вирус может записать свой код в конец, начало или середину файла (рис. 1).

Получив управление, вирус может заразить другие программы, внедриться в оперативную память компьютера и т. д. Далее вирус передает управление зараженной программе, и та исполняется обычным образом.

Помимо .COM и .EXE файловые вирусы могут заражать программные файлы других типов - оверлеи MS-DOS (.OVL, .OVI, .OVR и другие), драйверы .SYS, библиотеки .DLL, а также любые файлы с программным кодом. Известны файловые вирусы для различных ОС - MS-DOS, Microsoft Windows, Linux, IBM OS/2 и т. д.

Загрузочные вирусы получают управление на этапе инициализации компьютера, еще до начала загрузки ОС. При заражении дискеты или жесткого диска загрузочный вирус заменяет загрузочную запись BR или главную загрузочную запись MBR (рис. 2). Исходные записи BR или MBR при этом обычно не пропадают (хотя бывает и иначе): вирус копирует их в один из свободных секторов диска.

При начальной загрузке компьютера BIOS считывает загрузочную запись с диска или дискеты, в результате чего вирус получает управление еще до загрузки ОС. Затем он копирует себя в конец оперативной памяти и перехватывает несколько функций BIOS. В конце процедуры заражения вирус загружает в память компьютера настоящий загрузочный сектор и передает ему управление. Далее все происходит, как обычно, но вирус уже находится в памяти и может контролировать работу всех программ и драйверов.

Очень часто встречаются комбинированные вирусы, объединяющие свойства файловых и загрузочных. В качестве примера можно привести широко распространенный когда-то файлово-загрузочный вирус OneHalf. Проникая в компьютер с ОС MS-DOS, этот вирус заражает главную загрузочную запись. Во время загрузки вирус постепенно шифрует секторы жесткого диска, начиная с самых последних секторов.

Вирус OneHalf использует различные механизмы маскировки. Он представляет собой стелс-вирус и при распространении применяет полиморфные алгоритмы.

Как известно, в MS-DOS и в Microsoft Windows различных версий существует три типа файлов, которые пользователь может запустить на выполнение. Это командные или пакетные файлы .BAT, а также исполняемые файлы .COM и .EXE.

Когда вирус-спутник заражает файл .EXE или .BAT, он создает в этом же каталоге еще один файл с таким же именем, но с расширением .COM. Вирус записывает себя в этот COM-файл, который запускается до EXE-файла. При запуске программы первым получит управление вирус-спутник, который затем может запустить ту же программу, но уже под своим контролем.

Существует несколько вирусов, способных заражать пакетные файлы .BAT. Они записывают свой двоичный код в тело пакетного файла после оператора комментария REM.

При запуске такой пакетный файл копирует вирусный код в обычный исполняемый файл. Затем файл с вирусной программой запускается и удаляется. Получив управление, исполняемый файл вируса выполняет вредоносные действия и заражает другие пакетные файлы.

Некоторые вирусы шифруют собственный код, чтобы затруднить их обнаружение. Каждый раз, заражая новую программу, вирус использует для шифрования новый ключ. В результате два экземпляра такого вируса могут значительно отличаться друг от друга, даже иметь разную длину.

Для шифрования применяются не только разные ключи, но и разные процедуры шифрования. Два экземпляра такого вируса не имеют ни одной совпадающей последовательности кода. Вирусы, способные полностью изменять свой код, получили название полиморфных.

Стелс-вирусы пытаются скрыть свое присутствие в компьютере. Они имеют резидентный модуль, постоянно находящийся в оперативной памяти компьютера. Этот модуль перехватывает обращения к дисковой подсистеме компьютера. Если ОС или другая программа считывают файл зараженной программы, то вирус подставляет настоящий, незараженный, файл программы. Для этого резидентный модуль может временно удалять вирус из зараженного файла. После окончания работы с файлом он заражается снова.

Загрузочные стелс-вирусы действуют по такой же схеме. Когда какая-либо программа считывает данные из загрузочного сектора, вместо зараженного подставляется настоящий загрузочный сектор.

Файлы документов Microsoft Office могут содержать в себе небольшие программы для обработки этих документов, составленные на языке Visual Basic for Applications. Это относится и к базам данных Access, а также к файлам презентаций Power Point. Такие программы создаются с использованием макрокоманд, поэтому вирусы, живущие в офисных документах, называются макрокомандными.

Макрокомандные вирусы распространяются вместе с файлами документов. Чтобы заразить компьютер таким вирусом, достаточно просто открыть файл документа в соответствующем приложении.

Макрокомандные вирусы очень распространены, чему в немалой степени способствует популярность Microsoft Office. Они могут изменять зараженные документы, оставаясь незамеченными долгое время.

Кроме вирусов принято выделять еще, по крайней мере, три вида вредоносных программ. Это троянские программы, логические бомбы и программы-черви. Четкого разделения между ними не существует: троянские программы могут содержать вирусы, в вирусы могут быть встроены логические бомбы, и т. д.

По основному назначению троянские программы совершенно безобидны или даже полезны. Но когда пользователь запишет программу в свой компьютер и запустит ее, она может незаметно выполнять вредоносные функции.

Чаще всего троянские программы используются для первоначального распространения вирусов, для получения удаленного доступа к компьютеру через Интернет, кражи данных или их уничтожения.

Логической бомбой называется программа или ее отдельные модули, которые при определенных условиях выполняют вредоносные действия. Логическая бомба может, например, сработать по достижении определенной даты или тогда, когда в базе данных появится или исчезнет запись, и т. д. Такая бомба может быть встроена в вирусы, троянские программы и даже в обычные программы.

Программы-черви нацелены на выполнение определенной функции, например, на проникновение в систему и модификацию данных. Можно, скажем, создать программу-червь, подсматривающую пароль для доступа к банковской системе и изменяющую базу данных.

Широко известная программа-червь была написана студентом Корнельского университета Робертом Моррисом. Червь Морриса был запущен в Интернет 2 ноября 1988 г. и за 5 часов смог проникнуть более чем на 6000 компьютеров.

Некоторые вирусы-черви (например, Code Red) существуют не внутри файлов, а в виде процессов в памяти зараженного компьютера. Это исключает их обнаружение антивирусами, сканирующими файлы и оставляющими без внимания оперативную память компьютера.

Документы, хранящиеся в базах данных таких систем документооборота, как Lotus Notes и Microsoft Exchange, тоже могут содержать вирусы, точнее, вредоносные макрокоманды. Они могут активизироваться при выполнении каких-либо действий над документом (например, когда пользователь щелкает кнопку мышью).

Поскольку такие вирусы расположены не в файлах, а в записях баз данных, для защиты от них требуются специализированные антивирусные программы.

Чтобы создать вирус, вовсе не надо быть гением. Пожалуй, создание "с нуля" шифрующегося полиморфного вируса и в самом деле доступно не каждому, однако подавляющее большинство вирусов сегодня пишут посредственные программисты, по всей видимости, не способные найти себе более достойное занятие. Современные антивирусные программы без особого труда расправляются с их "шедеврами".

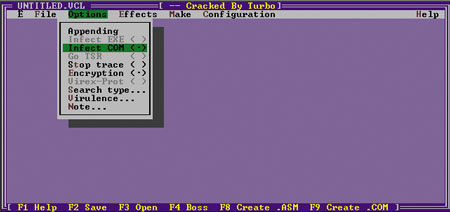

Более того, можно создавать вирусы, не вникая в детали их внутреннего устройства и даже без программирования. Существуют десятки специальных программ, представляющих собой не что иное, как лаборатории компьютерных вирусов. Снабженные визуальным пользовательским интерфейсом (рис. 3), такие программы позволяют злоумышленнику задать все атрибуты создаваемого вируса - его тип, способ распространения и маскировки, вредоносное воздействие. Далее программа автоматически генерирует зараженный файл, готовый к распространению.

|

| Рис. 3. Генератор вирусов Virus Creation Laboratory. |

В результате каждый день появляется значительное количество новых вирусов, часть из которых может представлять серьезную опасность. Более того, даже простейшие вирусы, написанные дилетантами или созданные автоматическими генераторами вирусов, могут вызвать потерю данных и доставить много других неприятностей.

Чтобы разработать эффективную систему антивирусной защиты компьютеров и корпоративных сетей, необходимо четко представлять себе, откуда грозит опасность. Вирусы находят самые разные каналы распространения, причем к старым способам постоянно добавляются новые.

Как мы уже говорили, файловые вирусы распространяются вместе с файлами программ в результате обмена дискетами и программами, загрузки программ из сетевых каталогов, с Web- или ftp-серверов.

Загрузочные вирусы попадают на компьютер, когда пользователь забывает зараженную дискету в дисководе, а затем перезагружает ОС. Загрузочный вирус также может быть занесен на компьютер вирусами других типов.

Макрокомандные вирусы распространяются аналогичным образом: в результате обмена зараженными файлами офисных документов, такими, как файлы Microsoft Word, Excel, Access.

Если зараженный компьютер подключен к локальной сети, вирус легко может оказаться на дисках файл-сервера, а оттуда через каталоги, доступные для записи, попасть на все остальные компьютеры сети. Так начинается вирусная эпидемия.

Системный администратор должен помнить, что вирус имеет в сети такие же права, что и пользователь, на компьютер которого этот вирус пробрался. Поэтому он может попасть во все сетевые каталоги, доступные пользователю. Если же вирус завелся на рабочей станции администратора сети, последствия могут быть очень тяжелыми…

Вместе с вложенным файлом злоумышленник может прислать по электронной почте исполняемый модуль вирусной или троянской программы, вредоносный программный сценарий Visual Basic Script, зараженную или троянскую программу сохранения экрана монитора, словом - любой опасный программный код. Разумеется, электронная почта служит и каналом распространения макрокомандных вирусов, так как вместе с сообщениями часто отправляются офисные документы.

Для маскировки распространители вирусов часто пользуются тем фактом, что по умолчанию диалоговая оболочка Microsoft Windows не отображает расширения зарегистрированных файлов. В результате файл с именем, например, FreeCreditCard.txt.exe, будет показан пользователю как FreeCreditCard.txt. Если пользователь попытается открыть такой файл, будет запущена вредоносная программа. Более того, из-за различных ошибок, присутствующих в ПО почтовых клиентов, файл вложения может запуститься автоматически.

Сообщения электронной почты часто приходят в виде документов HTML, которые могут включать ссылки на элементы управления ActiveX, апплеты Java и другие активные компоненты. Из-за ошибок в почтовых клиентах злоумышленники могут воспользоваться такими активными компонентами для внедрения вирусов и троянских программ на компьютеры пользователей.

При получении сообщения в формате HTML почтовый клиент показывает его содержимое в своем окне. Если сообщение содержит вредоносные активные компоненты, они сразу же запускаются и делают свое черное дело. Чаще всего таким способом распространяются троянские программы и черви.

Даже во время простого серфинга сайтов Интернета пользователи могут "подцепить" вирус или троянскую программу. Ошибки в браузерах зачастую приводят к тому, что активные компоненты троянских Web-сайтов (элементы управления ActiveX или апплеты Java) внедряют на компьютеры вредоносные программы.

Здесь используется тот же самый механизм, что и при получении сообщений электронной почты в формате HTML. Но заражение происходит незаметно: активные компоненты Web-страниц могут внешне никак себя не проявлять.

Можно получить приглашение посетить троянский сайт в обычном электронном письме.

Среди других "достижений" создателей вредоносных программ заслуживает внимания вирус Palm.Phage. Он заражает приложения "наладонных" компьютеров PalmPilot, перезаписывая файлы этих приложений своим кодом.

Появление таких вирусов, как W32/Perrun и Palm.Phage, свидетельствует о том, что в любой момент может родиться компьютерный вирус, троянская программа или червь нового, неизвестного ранее типа, либо известного типа, но нацеленного на новое компьютерное оборудование. Новые вирусы могут использовать неизвестные или не существовавшие ранее каналы распространения, а также новые технологии внедрения в компьютерные системы.

Чтобы исключить угрозу вирусного заражения, системный администратор корпоративной интрасети или администратор антивирусной защиты должен не только разработать и внедрить методики антивирусной защиты, но и постоянно быть в курсе дела, отслеживая новости в мире компьютерных вирусов.

Chloride

Демонстрация Chloride Trinergy

Впервые в России компания Chloride Rus провела демонстрацию системы бесперебойного электропитания Chloride Trinergy®, а также ИБП Chloride 80-NET™, NXC и NX для своих партнеров и заказчиков.

МФУ Panasonic DP-MB545RU с возможностью печати в формате А3

Хотите повысить эффективность работы в офисе? Вам поможет новое МФУ #Panasonic DP-MB545RU. Устройство осуществляет

Adaptec by PMC

RAID-контроллеры Adaptec Series 5Z с безбатарейной защитой кэша

Опытные сетевые администраторы знают, что задействование в работе кэш-памяти RAID-контроллера дает серьезные преимущества в производительности …

Chloride

Трехфазный ИБП Chloride от 200 до 1200 кВт: Trinergy

Trinergy — новое решение на рынке ИБП, впервые с динамическим режимом работы, масштабируемостью до 9.6 МВт и КПД до 99%. Уникальное сочетание …

Министерство общего и профессионального образования РФ

Казанский Государственный Архитектурно-строительный Университет

РАССЧЁТНАЯ ГРАФИЧЕСКАЯ РАБОТА

КОМПЬЮТЕРНЫЕ ВИРУСЫ. КЛАССИФИКАЦИЯ.

Выполнила: ст.гр.13-34 Филиппова Изольда

Проверил: Бишкеков Зуфар Давлетьярович

2.Загрузочные, комбинированные вирусы и вирусы-спутники

3.Вирусы в пакетных файлах, шифрующиеся и полиморфные вирусы, стелс-вирусы и макрокомандные вирусы

4.Вредоносные программы других типов: троянские программы, логические бомбы и программы-черви

5.Вирусы в системе документооборота

6.Новые и экзотические вирусы

Список использованной литературы

Конечно, пользователь не может защитить себя от вирусов полностью, но он может выполнять некоторые правила безопасности для своего ПК и тогда всё будет хорошо.

Компьютерный вирус – это самораспространяющийся в информационной среде программный код. Он может внедряться в исполняемые и командные файлы программ, распространяться через загрузочные секторы дискет и жестких дисков, документы офисных приложений, через электронную почту, Web-сайты, по другим электронным каналам. Проникнув в компьютерную систему, вирус может ограничиться безобидными визуальными или звуковыми эффектами, но может и вызвать потерю или искажение данных, утечку личной и конфиденциальной информации. В худшем случае компьютерная система, пораженная вирусом, окажется под полным контролем злоумышленника.

Сегодня компьютерам доверяют решение многих критических задач. Поэтому выход из строя компьютерных систем может иметь весьма тяжелые последствия, вплоть до человеческих жертв (представьте себе, например, вирус в компьютерных системах аэродромных служб…).

На сегодняшний день известны десятки тысяч различных вирусов. Несмотря на такое изобилие, число типов вирусов, отличающихся друг от друга механизмом распространения и принципом действия, весьма ограниченно. Есть и комбинированные вирусы, которые можно отнести одновременно к нескольким типам. Вирусы представлены в хронологическом порядке появления.

Внедряясь в тело файлов программ .COM и .EXE, файловые вирусы изменяют их таким образом, что при запуске управление передается не зараженной программе, а вирусу. Вирус может записать свой код в конец, начало или середину файла. Получив управление, вирус может заразить другие программы, внедриться в оперативную память компьютера и т. д. Далее вирус передает управление зараженной программе, и та исполняется обычным образом.

Помимо .COM и .EXE файловые вирусы могут заражать программные файлы других типов – оверлеи MS-DOS (.OVL, .OVI, .OVR и другие), драйверы .SYS, библиотеки .DLL, а также любые файлы с программным кодом. Известны файловые вирусы для различных ОС – MS-DOS, Microsoft Windows, Linux, IBM OS/2 и т. д.

Загрузочные вирусы получают управление на этапе инициализации компьютера, еще до начала загрузки ОС. При заражении дискеты или жесткого диска загрузочный вирус заменяет загрузочную запись BR или главную загрузочную запись MBR. Исходные записи BR или MBR при этом обычно не пропадают (хотя бывает и иначе): вирус копирует их в один из свободных секторов диска.

При начальной загрузке компьютера BIOS считывает загрузочную запись с диска или дискеты, в результате чего вирус получает управление еще до загрузки ОС. Затем он копирует себя в конец оперативной памяти и перехватывает несколько функций BIOS. В конце процедуры заражения вирус загружает в память компьютера настоящий загрузочный сектор и передает ему управление. Далее все происходит, как обычно, но вирус уже находится в памяти и может контролировать работу всех программ и драйверов.

Очень часто встречаются комбинированные вирусы, объединяющие свойства файловых и загрузочных. В качестве примера можно привести широко распространенный когда-то файлово-загрузочный вирус OneHalf. Проникая в компьютер с ОС MS-DOS, этот вирус заражает главную загрузочную запись. Во время загрузки вирус постепенно шифрует секторы жесткого диска, начиная с самых последних секторов. Вирус OneHalf использует различные механизмы маскировки. Он представляет собой стелс-вирус и при распространении применяет полиморфные алгоритмы.

Как известно, в MS-DOS и в Microsoft Windows различных версий существует три типа файлов, которые пользователь может запустить на выполнение. Это командные или пакетные файлы .BAT, а также исполняемые файлы .COM и .EXE. Когда вирус-спутник заражает файл .EXE или .BAT, он создает в этом же каталоге еще один файл с таким же именем, но с расширением .COM. Вирус записывает себя в этот COM-файл, который запускается до EXE-файла. При запуске программы первым получит управление вирус-спутник, который затем может запустить ту же программу, но уже под своим контролем.

3.Вирусы в пакетных файлах.

Существует несколько вирусов, способных заражать пакетные файлы .BAT. Они записывают свой двоичный код в тело пакетного файла после оператора комментария REM. При запуске такой пакетный файл копирует вирусный код в обычный исполняемый файл. Затем файл с вирусной программой запускается и удаляется. Получив управление, исполняемый файл вируса выполняет вредоносные действия и заражает другие пакетные файлы.

Шифрующиеся и полиморфные вирусы.

Некоторые вирусы шифруют собственный код, чтобы затруднить их обнаружение. Каждый раз, заражая новую программу, вирус использует для шифрования новый ключ. В результате два экземпляра такого вируса могут значительно отличаться друг от друга, даже иметь разную длину.

Для шифрования применяются не только разные ключи, но и разные процедуры шифрования. Два экземпляра такого вируса не имеют ни одной совпадающей последовательности кода. Вирусы, способные полностью изменять свой код, получили название полиморфных.

Стелс-вирусы пытаются скрыть свое присутствие в компьютере. Они имеют резидентный модуль, постоянно находящийся в оперативной памяти компьютера. Этот модуль перехватывает обращения к дисковой подсистеме компьютера. Если ОС или другая программа считывают файл зараженной программы, то вирус подставляет настоящий, незараженный, файл программы. Для этого резидентный модуль может временно удалять вирус из зараженного файла. После окончания работы с файлом он заражается снова. Загрузочные стелс-вирусы действуют по такой же схеме. Когда какая-либо программа считывает данные из загрузочного сектора, вместо зараженного подставляется настоящий загрузочный сектор.

Файлы документов Microsoft Office могут содержать в себе небольшие программы для обработки этих документов, составленные на языке Visual Basic for Applications. Это относится и к базам данных Access, а также к файлам презентаций Power Point. Такие программы создаются с использованием макрокоманд, поэтому вирусы, живущие в офисных документах, называются макрокомандными. Макрокомандные вирусы распространяются вместе с файлами документов. Чтобы заразить компьютер таким вирусом, достаточно просто открыть файл документа в соответствующем приложении.

Макрокомандные вирусы очень распространены, чему в немалой степени способствует популярность Microsoft Office. Они могут изменять зараженные документы, оставаясь незамеченными долгое время.

4.Вредоносные программы других типов.

Кроме вирусов принято выделять еще, по крайней мере, три вида вредоносных программ. Это троянские программы, логические бомбы и программы-черви. Четкого разделения между ними не существует: троянские программы могут содержать вирусы, в вирусы могут быть встроены логические бомбы, и т. д.

По основному назначению троянские программы совершенно безобидны или даже полезны. Но когда пользователь запишет программу в свой компьютер и запустит ее, она может незаметно выполнять вредоносные функции.

Чаще всего троянские программы используются для первоначального распространения вирусов, для получения удаленного доступа к компьютеру через Интернет, кражи данных или их уничтожения.

Читайте также: