Вирус вымогатель восстановление системы

Распознать компьютер, зараженный вирусом-вымогателем довольно просто. На экране появляется и висит изображение делового, порнографического или другого характера. Компьютер при этом либо вовсе не отвечает на команды, либо отвечает, но картинка занимает практически всю видимую область. Это наш клиент – троян семейства Winlock или, говоря проще, вирус-вымогатель.

Рассматриваемый вирус имеет несколько разновидностей, в зависимости от поколения. Более старые можно обезвредить с помощью пары нажатий кнопки мыши. Другие потребуют куда более серьезной подготовки. Не переживайте, мы приведем все варианты выхода из такой непростой ситуации, которые точно помогут удалить любой подобный троян.

Метод №1 – Диспетчер задач

Данный способ поможет в борьбе со старыми, примитивным троянам. Вызываем диспетчер задач (Ctrl+Shift+Esc на Windows 10 либо Ctrl+Alt+Del на более старых версиях Windows). Если диспетчер запустится, попробуйте отыскать в перечне процессов подозрительный пункт. Завершите этот процесс.

Если диспетчер не запустился, попробуйте запустить менеджер процессов (клавиши Win+R). Введите команду “notepad” в поле “Открыть”. После этого должен открыться Блокнот. Наберите в открывшемся окне произвольные символы и нажмите коротко (резко) кнопку включения на ПК или ноутбуке. Все процессы вместе с трояном должны автоматически завершиться. Компьютер останется включенным.

Сейчас самое время удалить все зараженные файлы. Необходимо найти их и удалить либо просканировать диски антивирусом.

Предположим, что по нелепой случайности антивирус на компьютер вы заранее не поставили. Как быть? Отпрыски вируса Winlock обычно забираются во временные файлы, в том числе файлы браузера. Попробуйте проверить следующие пути:

C:\Users\папка с именем пользователя\AppData\Roaming\

C:\Documents and Settings\каталог с именем пользователя\

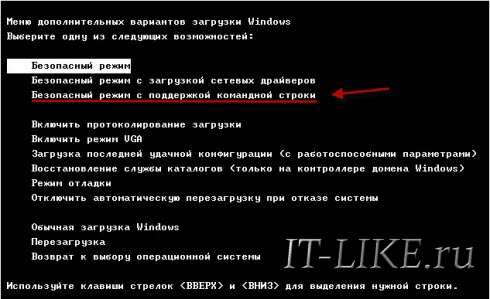

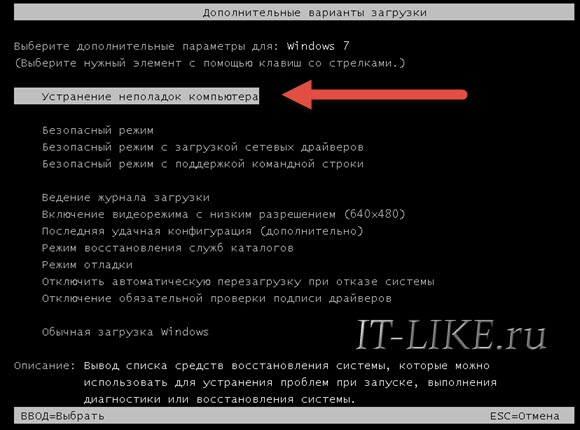

Метод №2 – Безопасный режим

Первый способ провалился, и вы всё еще не понимаете, как разблокировать компьютер от вируса-вымогателя? Расстраиваться не стоит. Просто наш троянчик более продвинутый. Он подменил системные компоненты и установил блокировку запуска диспетчера задач.

После чего наберите “explorer” в консоли и нажмите Enter. Такая манипуляция запустит проводник. Прописываем далее слово “regedit” в командной строке, нажимаем снова Enter. После чего запустится редактор реестра. Здесь вы найдете место, откуда осуществляется автозапуск вируса, а еще — созданные им записи.

Ищите компоненты вируса-вымогателя в ключах Userinit и Shell. В первом его легко найти по запятой, в Shell он прописывается как explorer.exe. Скопируем полное имя найденного нами опасного файла в буфер обмена, используя правую клавишу мыши. Пишем “del” в командной строке, далее пробел, а далее вставляем скопированное ранее имя. Жмем Enter и наслаждаемся результатом ваших манипуляций. Теперь вам известно, как разблокировать компьютер от вируса-вымогателя. Проделываем эту операцию со всеми подозрительными файлами.

Метод №3 – Восстановление системы

После проделанных манипуляций необходимо снова войти в безопасный режим, используя способ, описанный в методе №2. Пропишите в командной строке следующее: “C:\WINDOWS\system32\Restore\rstrui.exe” или в современных версиях лаконичное “rstrui”, после чего нажмите Enter. На экране появится окошко “Восстановление системы”.

Следует выбрать дату, которая предшествует появлению вируса. Эта дата называется точкой восстановления. Это может быть на год или всего день раньше той злополучной даты, когда ваш ПК подвергся атаке вируса. Другими словами, выберите дату, в которой ваш компьютер был здоров и на 100% чист. На этом разблокировка окончена.

Метод №4 – Аварийный диск

Для этого способа вам необходимо заранее скачать необходимый софт, воспользоваться вторым компьютером или посетить для этой цели друга. Программное обеспечение для восстановления системы и её лечения обычно встраиваются в антивирусные программы. Однако их можно скачать бесплатно, отдельно, без регистраций.

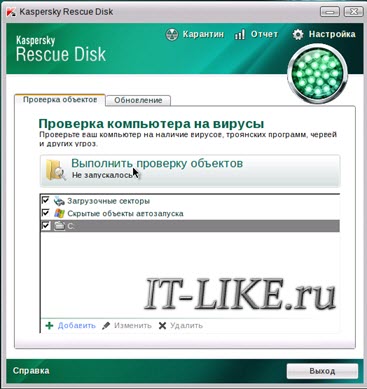

Воспользуйтесь Kaspersky Rescue Disk, NOD32 LiveCD, Dr.Web LiveDisk или Comodo Rescue Disk. Принцип работы у всех вышеперечисленных приложений идентичен. Они размещаются на USB-накопителе, CD или DVD диске. При запуске компьютера они автоматически блокируют вашу ОС, загружая интегрированную систему (зачастую Linux). Вместе с вашей системой блокируются и вредоносные файлы. После запуска приложение сканирует ваш компьютер, удаляет опасные файлы, лечит зараженные.

Небольшое напутствие:

При успешном удалении с экрана, вымогающего деньги баннера, не спешите радоваться и продолжать бездумно купаться в изобилии интернет-сайтов. Если вирус был пойман, то ничто ему не помешает атаковать вас снова. Для профилактики и обеспечения безопасности поторопитесь скачать актуальный антивирус. О том, какое антивирусное ПО лучше выбрать, вы можете прочесть на нашем сайте.

На этом все, теперь вы знаете, как разблокировать компьютер от вируса-вымогателя. Впредь будьте осторожны.

Как разблокировать вирус вымогатель

Добрый день. В необъятном просторе интернета, пользователи находят много ценной информации для себя. Но вместе с ценной информацией, там нас поджидают и неприятные вещи, такие, как компьютерные вирусы, черви, СМС баннеры, трояны.

В данной статье я продолжаю эту тему. Теперь мы рассмотрим вопрос: — Как разблокировать вирус вымогатель? Это очень актуальная тема, особенно на протяжении последних 10 лет.

Я довольно часто встречал людей, которые сталкивались с данной проблемой, да и сам сталкивался с так называемым вирусом МВД. Суть проблемы проста. Пользователь гуляет по сети, заходит на один из ресурсов, и у него на рабочем столе появляется баннер, который блокирует компьютер и сообщает, что человек нарушил такой-то закон и должен понести ответственность в виде штрафа (также баннер может содержать изображение эротического характера).

Или же просто блокируется компьютер, открывается угрожающая страница сайта с символикой власти (герб, флаг, надпись МВД) и также сообщается об нарушении закона и наказании в виде штрафа. При этом, штраф нужно заплатить, отправив СМС по определенному номеру, тогда блокировка будет снята.

Надпись может и отличаться, но суть от этого не меняется. Вы избавитесь от блокировки, если перечислите деньги на номер телефона.

В подобных ситуациях, ни какие деньги ни куда перечислять не следует. Сохраняйте хладнокровие и рассудительность. В данной ситуации, я дам три совета, Как разблокировать вирус вымогатель. Два системных, с применением командной строки, и один с использованием стороннего софта.

Как разблокировать вирус вымогатель команда rstrui

Это один из самых простых методов. Особые знания при этом не нужны.

а) выключаем компьютер.

б) сразу после включения нажимаем клавишу F8 для входа в безопасный режим с поддержанием командной строки.

г) в данную строку вводим надпись: rstrui

У нас появится файл rstrui.exe

Откроем его и войдем в функцию восстановления системы.

У нас еще раз спросят, действительно ли мы решили восстановить систему, мы соглашаемся.

Процесс запущен, вам остается подождать, когда система полностью восстановится. При этом, не мешайте компьютеру восстанавливать систему. После восстановления, вирус вымогатель должен исчезнуть. В большинстве случаев данный метод помогает!

Ваш сайт по определенным причинам попал под фильтр АГС Яндекса? Это неприятная ситуация. Но на самом деле не всё так страшно. Из-под фильтра Яндекса можно выйти! Как это сделать, подробно рассказал Олег Лютый!

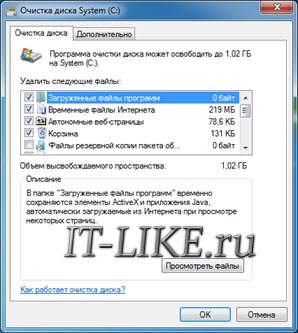

Как разблокировать вирус вымогатель команда Cleanmgr /verylowdisk

Если по каким-то определенный причинам метод, описанный выше не помог, применим очистку системы от временных файлов, куда может попасть вирус вымогатель.

Как разблокировать вирус вымогатель с помощью AntiSMS

Данная программа помогает лечить не только программы вымогатели, но и блокировщики и трояны, занимающиеся блокированием операционной системы и требующие от человека SMS для разблокирования ОС.

Как уверяют разработчики, даже неопытный человек буквально за пять минут сможет разблокировать систему. Также, AntiSMS помогает удалять навязчивую рекламу, руткиты и прочее.

На мой взгляд, данным метод самый действующий, т.к. подобные программы вредители модернизируются, а данная утилита тоже подстраивается под новые СМС вымогатели.

Суть данного метода проста. Вы скачиваете программу на флешку, выключаете компьютер. Потом вновь включаете с вставленной в разъём USB флешь картой. Компьютер загружается, и утилита из флешки начинает лечить компьютер.

Если же ваш ПК уже заблокирован, установите программу на флешь карту из другого компьютера, например, с компьютера друга. Но, начнем по порядочку.

У нас пошел процесс форматирования флешки и записи на него образа AntiSMS.iso. Через несколько секунд процедура завершена, мы увидит сообщение.

Из надписи нам ясно, что процедура прошла успешно и флешь карта готова для лечения компьютера от вируса СМС. Выключаем компьютер, у нас начинается процесс загрузки.

В принципе, лечение закончено. После лечения необходимо просканировать ПК антивирусом.

Если после действий вредоносной программы у вас не запускается интернет, необходимо запустить AntiSMS и сбросить настройки.

Наша система вылечена. Как разблокировать вирус вымогатель МВД и прочие вы теперь знаете. Если вам известны прочие способы лечения компьютера от вирусов вымогателей, жду ваших рассказов в комментариях. Пока!

Появление трояна в системе обычно происходит быстро и незаметно для пользователя. Человек выполняет привычный набор действий, просматривает веб-страницы и не делает чего-то особенного. В какой-то момент просто появляется полноэкранный баннер, который не удаётся убрать обычным способом.

Картинка может быть откровенно порнографической, или наоборот – оформлена максимально строго и грозно. Итог один: в сообщении, расположенном поверх других окон, требуется перечислить указанную сумму на такой-то номер или отправить платное SMS-сообщение. Часто оно дополняется угрозами уголовного преследования или уничтожения всех данных, если пользователь не поторопится с оплатой.

Разумеется, платить вымогателям не стоит. Вместо этого можно выяснить, какому оператору сотовой связи принадлежит указанный номер, и сообщить его службе безопасности. В отдельных случаях вам даже могут сказать код разблокировки по телефону, но очень рассчитывать на это не приходится.

Методики лечения основаны на понимании тех изменений, которые троян вносит в систему. Остаётся выявить их и отменить любым удобным способом.

Голыми руками

Для некоторых троянов действительно существует код разблокировки. В редких случаях они даже честно удаляют себя полностью после ввода верного кода. Узнать его можно на соответствующих разделах сайтов антивирусных компаний – смотрите примеры ниже.

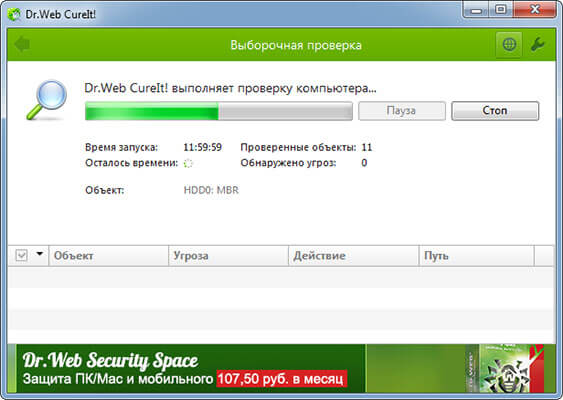

После разблокировки не радуйтесь преждевременно и не выключайте компьютер. Скачайте любой бесплатный антивирус и выполните полную проверку системы. Для этого воспользуйтесь, например, утилитой Dr.Web CureIt! или Kaspersky Virus Removal Tool.

Простым коням — простые меры

Прежде чем использовать сложные методы и спецсофт, попробуйте обойтись имеющимися средствами. Вызовите диспетчер задач комбинацией клавиш или

Посторонний процесс выдаёт невнятное имя и отсутствие описания. Если сомневаетесь, просто поочерёдно выгружайте все подозрительные до исчезновения баннера.

Когда троян деактивирован на время сеанса, осталось найти его файлы и удалить их. Это можно сделать вручную или воспользоваться бесплатным антивирусом.

Типичное место локализации трояна – каталоги временных файлов пользователя, системы и браузера. Целесообразно всё же выполнять полную проверку, так как копии могут находиться где угодно, а беда не приходит одна. Посмотреть полный список объектов автозапуска поможет бесплатная утилита Autoruns.

Военная хитрость

Старая школа

Более продвинутые версии троянов имеют средства противодействия попыткам избавиться от них. Они блокируют запуск диспетчера задач, подменяют другие системные компоненты.

Чаще всего вы увидите полные пути к файлам трояна в ключах Shell и Userinit в ветке

Затем выполняем в реестре поиск по имени файла трояна, внимательно просматриваем все найденные записи и удаляем подозрительные. Очищаем все временные папки и корзину. Даже если всё прошло идеально, не поленитесь затем выполнить полную проверку любым антивирусом.

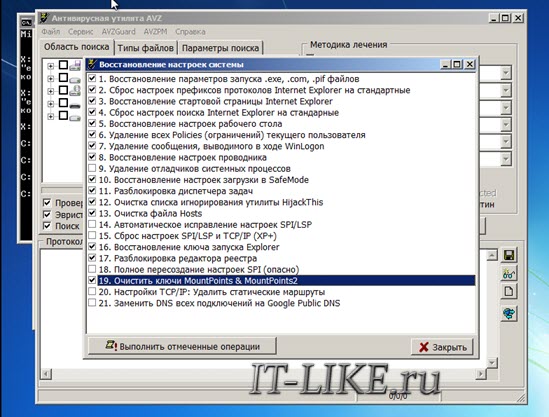

Если из-за трояна перестали работать сетевые подключения, попробуйте восстановить настройки Windows Sockets API утилитой AVZ.

Операция под наркозом

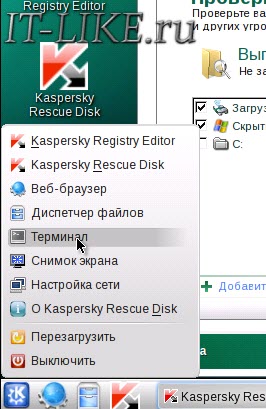

Со случаями серьёзного заражения бесполезно бороться из-под инфицированной системы. Логичнее загрузиться с заведомо чистой и спокойно вылечить основную. Существуют десятки способов сделать это, но один из самых простых – воспользоваться бесплатной утилитой Kaspersky WindowsUnlocker, входящей в состав Kaspersky Rescue Disk. Как и DrWeb LiveCD, он основан на Gentoo Linux. Файл-образ можно записать на болванку или сделать из него загрузочную флэшку утилитой Kaspersky USB Rescue Disk Maker.

Предусмотрительные пользователи делают это заблаговременно, а остальные обращаются к друзьям или идут в ближайшее интернет-кафе уже во время заражения.

При включении заражённого компьютера удерживайте клавишу для входа в BIOS. Обычно это или

Современные версии BIOS позволяют выбирать загрузочное устройство на лету, без входа в основные настройки. Для этого требуется нажать

Борьба на раннем этапе

Отдельный подкласс составляют трояны, поражающие главную загрузочную запись (MBR). Они появляются до загрузки Windows, и в секциях автозапуска вы их не найдёте.

Первый этап борьбы с ними заключается в восстановлении исходного кода MBR. В случае XP для этого загружаемся с установочного диска Windows, нажатием клавиши

После этих манипуляций система вновь загружается. Можно приступать к поиску копий трояна и средств его доставки любым антивирусом.

В крестовый поход с крестовой отвёрткой

На маломощных компьютерах и особенно ноутбуках борьба с троянами может затянуться, так как загрузка с внешних устройств затруднена, а проверка выполняется очень долго. В таких случаях просто извлеките заражённый винчестер и подключите его для лечения к другому компьютеру. Для этого удобнее воспользоваться боксами с интерфейсом eSATA или USB 3.0/2.0.

Также перед подключением заражённого винчестера стоит убедиться, что на компьютере запущен резидентный антивирусный мониторинг с адекватными настройками и есть свежие базы.

Для предотвращения повторного заражения следует установить любой антивирус с компонентом мониторинга в режиме реального времени и придерживаться общих правил безопасности:

В статье приведены лишь основные методы и общие сведения. Если вас заинтересовала тема, посетите сайт проекта GreenFlash. На страницах форума вы найдёте множество интересных решений и советы по созданию мультизагрузочной флэшки на все случаи жизни.

Как только троян-вымогатель / шифровальщик попадает в вашу систему, уже поздно пытаться спасти несохраненные данные. Удивительно, но многие киберпреступники не отказываются от своих обязательств после оплаты выкупа и действительно восстанавливают ваши файлы. Конечно, никто гарантий вам не даст. Всегда есть шанс, что злоумышленник заберет деньги, оставив вас наедине с заблокированными файлами.

Тем не менее, если вы столкнулись с заражением шифровальщиком, не стоит паниковать. И даже не думайте платить выкуп. Сохраняя спокойствие и хладнокровие, проделайте следующие шаги:

Строго рекомендуется удалить заражение в безопасном режиме без сетевых драйверов. Существует вероятность того, что шифровальщик мог взломать ваше сетевое подключение.

Удаление вредоносной программы является важным шагом решения проблемы. Далеко не каждая антивирусная программа сможет справится с очисткой. Некоторые продукты не предназначены для удаления данного типа угроз. Проверьте, поддерживает ли ваш антивирус данную функцию на официальном сайте или связавшись со специалистом технической поддержки.

Основная проблема связана с тем, что файлы остаются зашифрованы даже после полного удаления вредоносного заражения. Тем нем менее, данный шаг как минимум избавит вас от вируса, который производит шифрование, что обеспечит защиту от повторного шифрования объектов.

Попытка расшифровки файлов без удаления активной угрозы обычно приводит к повторному шифрованию. В этом случае вы сможете получить доступ к файлам, даже если заплатили выкуп за инструмент дешифрования.

Опять же, вы должны сделать все возможное, чтобы избежать оплаты выкупа. Следующим шагом станет применение бесплатных инструментов для расшифровки файлов. Обратите внимание, что нет гарантий, что для вашего экземпляра шифровальщика существует работающий инструмент дешифрования. Возможно ваш компьютер заразил зловред, который еще не был взломан.

“Лаборатория Касперского”, Avast, Bitdefender, Emsisoft и еще несколько вендоров поддерживают веб-сайт No More Ransom!, где любой желающий может загрузить и установить бесплатные средства расшифровки.

Первоначально рекомендуется использовать инструмент Crypto Sheriff, который позволяет определить ваш тип шифровальщика и проверить, существует ли для него декриптор. Работает это следующим образом:

Crypto Sheriff обработает эту информацию с помощью собственной базы данных и определит, существует ли готовое решение. Если инструменты не обнаружены, не стоит отчаиваться. Одни из декрипторов все-равно может сработать, хотя вам придется загрузить и протестировать все доступные инструменты. Это медленный и трудоемкий процесс, но это дешевле, чем платить выкуп злоумышленникам.

Следующие инструменты дешифрования могут расшифровать ваши файлы. Нажмите ссылку (pdf или инструкция) для получения дополнительной информации о том, с какими вымогателями работает инструмент:

Количество доступных декрипторов может изменяться с течением времени, мы будем регулярно обновлять информацию, проверяя веб-сайт No More Ransom!

Запустить средство дешифрования файлов совсем несложно. Многие утилиты поставляются с официальной инструкцией (в основном это решения от Emsisoft, Kaspersky Lab, Check Point или Trend Micro). Каждый процесс может немного отличаться, поэтому рекомендуется предварительно ознакомиться с руководством пользователя.

Рассмотрим процесс восстановления файлов, зашифрованных трояном-вымогателем Philadelphia:

- Выбираем один из зашифрованных файлов в системе и файл, который еще не был зашифрован. Помещает оба файла в отдельную папку на компьютере.

- Загружает средство дешифрования Philadelphia и перемещаем его в папку с нашими файлами.

- Выбираем оба файла и перетаскиваем их на иконку исполняемого файла декриптора. Инструмент запустит поиск правильных ключей для дешифрования.

- После завершения работы, вы получите ключ дешифрования для восстановления доступа ко всем заблокированным шифровальщикам файлам.

- Затем нужно принять лицензионное соглашение и выбрать варианты расшифровки. Вы можете изменить местоположение объектов и опционально сохранить зашифрованные версии.

- В конечном итоге появится сообщение об успешном восстановлении файлов.

Повторимся, что данный процесс не сработает, если для вашего конкретного экземпляра шифровальщика не существует декриптора. Так как многие пользователи предпочитают заплатить выкуп, а не искать альтернативные способы решения проблемы, даже взломанные шифровальщики активно используются киберпреступниками.

Шаги 1 и 2 будут эффективны только при совместном использовании. Если они не помогут, то используйте следующие рекомендации.

Надеемся, что у вас есть рабочая резервная копия данных. В этом случае даже не стоит задумываться об оплате выкупа – это может привести к более серьезным последствиям, чем ущерб от первичного заражения.

Самостоятельно или делегировав задачу системному администратору, выполните полный сброс системы и восстановите ваши файлы из резервной копии. Защита от действия шифровальшиков – это важная причина использования инструментов резервного копирования и восстановления файлов.

Пользователи Windows могут использовать полный сброс системы до заводских настроек. На официальном сайте Microsoft доступны рекомендации по восстановлению зашифрованных троянами файлов.

Наверняка, каждый четвертый пользователь персонального компьютера сталкивался с различным мошенничеством в интернете. Один из видов обмана – это баннер, который блокирует работу Windows и требует отправить СМС на платный номер или требует криптовалюту. По сути это просто вирус.

Чтобы бороться с баннером-вымогателем, нужно понять, что он собой представляет и как проникает в компьютер. Обычно баннер выглядит так:

Но могут быть и другие всевозможные вариации, но суть одна – жулики хотят заработать на вас.

Пути попадания вируса в компьютер

Как разблокировать Windows 7/8/10

После лечения и успешного запуска системы без баннера вымогателя нужно провести дополнительные действия, иначе вирус может снова всплыть, или просто будут некоторые проблемы в работе системы. Всё это есть в конце статьи. Вся информация проверена лично мной! Итак, начнем!

Будем использовать специально разработанную операционную систему. Вся сложность в том, что на рабочем компьютере нужно скачать образ и записать его на флешку или на компакт-диск (пролистайте статьи, там есть).

Откроется чёрное окошко, куда пишем команду:

Откроется небольшое меню:

Ждём окончания проверки (может быть долго) и, наконец, перезагружаемся.

Сегодня вирусы типа Winlocker поумнели и блокируют загрузку Windows в безопасном режиме, поэтому скорей всего у вас ничего не получится, но если образа нет, то пробуйте. Вирусы бывают разные и у всех могут сработать разные способы, но принцип один.

Вот сюда мы должны попасть и выбрать нужную строку:

Далее, если всё пойдёт хорошо, то компьютер загрузится, и мы увидим рабочий стол. Отлично! Но это не значит что теперь всё работает. Если не удалить вирус и просто перезагрузиться в нормальном режиме, то банер снова всплывёт!

Нужно восстановить систему до ближайшей точки восстановления, когда баннера блокировщика ещё не было. Внимательно прочитайте статью и сделайте всё что там написано. Под статьёй есть видео.

Теперь по порядку проверяем такие значения:

Здесь вообще не должно быть ключей Shell и Userinit, если есть – удаляем их.

И ещё обязательно:

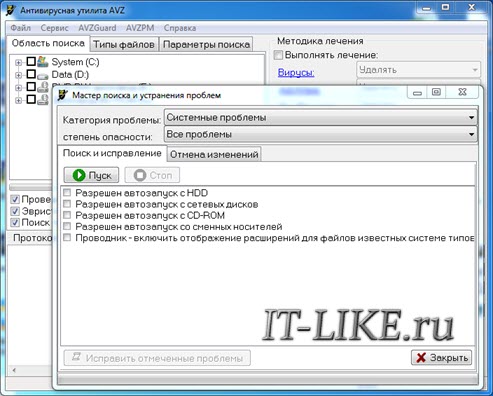

Заключается в том, что в безопасном режиме мы запустим известную антивирусную утилиту AVZ. Кроме поиска вирусов программа имеет просто массу функций исправления системных проблем. Этот способ повторяет действия по заделыванию дыр в системе после работы вируса, т.ч. для ознакомления с ним переходим к следующему пункту.

Поздравляю! Если вы это читаете, значит система запустилась без баннера. Теперь нужно скачать антивирусный сканер и проверить им всю систему. Если вы пользовались спасительным диском Касперского и провели проверку там, то этот пункт можно пропустить.

Ещё может быть одна неприятность, связанная с деятельностью злодея – вирус может зашифровать ваши файлы. И даже после полного его удаления вы просто не сможете воспользоваться своими файлами. Для их дешифрации нужно использовать программы с сайта Касперского: XoristDecryptor и RectorDecryptor. Там же есть и инструкция по использованию.

Но и это ещё не всё, т.к. винлокер скорей всего напакостил в системе, и будут наблюдаться различные глюки и проблемы. Например, не будет запускаться редактор реестра и диспетчер задач. Чтобы полечить систему воспользуемся программой AVZ.

Если оно у вас установлено, то будет отображаться на самом верху меню. Если там нет, то попробуйте запустить Виндовс до момента появления баннера и выключить компьютер из розетки. Затем включите – возможно будет предложен новый режим запуска.

Относится к случаям, когда вы, по каким-то причинам, не можете загрузиться с флешки с записанным образом Касперского или программой AVZ. Вам остаётся только достать из компьютера жёсткий диск и подключить его вторым диском к рабочему компьютеру. Затем загрузиться с НЕЗАРАЖЁННОГО жёсткого диска и просканировать СВОЙ диск сканером Касперского.

Никогда не отправляйте СМС-сообщения, которые требуют мошенники. Каким бы ни был текст, не отправляйте сообщения! Старайтесь избегать подозрительных сайтов и файлов, а вообще почитайте об основах безопасности в интернете. Следуйте инструкции, и тогда ваш компьютер будет в безопасности. И не забывайте про антивирус и регулярное обновление операционной системы!

Вот видео, где всё видно на примере. Плейлист состоит из трёх уроков:

PS: какой способ помог Вам? Напишите об этом в комментариях ниже.

Вирус вымогатель – это крайне опасная вредоносная программа, что при попадании в операционную систему персонального компьютера полностью блокирует ее работу. Чтобы разблокировать компьютер от вируса вымогателя, требуется оплата специального кода путем отправки СМС или перевода по указанным реквизитам. В противном случае, он угрожает уничтожить все имеющиеся на ПК данные.

Что делать в сложившейся ситуации и как предотвратить заражение, мы и поговорим в данной статье.

Вирусы-вымогатели существуют нескольких видов, а именно те, которые:

- Блокируют сайты.

- Блокируют работу браузера.

- Блокируют работу операционной системы.

Конечно, это далеко не весь список подобных угроз, их существует огромное множество, все они разные и требуют разных сумм.

Какими бы они ни были, атака вируса вымогателя нацелена на то, чтобы испугать вас и получить ваши деньги. И что неудивительно, многие действительно оплачивают код, чтобы избавиться от проблемы. Но дело в том, что отправка сообщениями не поможет убрать вирус вымогатель с компьютера, и вы просто-напросто зря потратите деньги. Именно поэтому ни в коем случае нельзя отсылать деньги! Этим вы не спасете ситуацию и не решите возникшую проблему.

Принимаем меры по защите ПК

Вредоносные утилиты водятся везде, в том числе и на многочисленных сайтах для взрослых, файлообменниках и прочих подобных ресурсах. Крайне часто они прячутся в файлах с расширениями exe, zip, rar, .msi, cmd, bat. Они могут маскироваться под обычный флеш-плеер, установив который, операционная система полностью заблокируется. Более того, можно заразиться как по сети, так и через съемные носители.

Не удалось устранить проблему? Обратитесь за помощью к специалисту!

Несколько советов, как защитить свой ноутбук:

- Самое главное – использовать антивирусную программу, касперский, аваст или любой другой, даже бесплатный. Кстати, ранее была статья, в ней я рассказывал о самых эффективных из них. Она обязательно должна быть установлена и регулярно обновляться до последних версий. Не обязательно тратить деньги на приобретении платной версии, ведь можно использовать бесплатный вариант.

![]()

Периодически проверяйте ПК на наличие вредоносных программ. И главное, всегда помните, что никакой антивирус не способен на все 100% защитить ваш компьютер от всех существующих вирусов. Поэтому дополнительно проверяйте ноутбук с помощью сканеров, они очень удобны и не требуют установки. - Если у вас старенький ПК, который и без того виснет, можно выбрать более легкие утилиты, которые будут надежно защищать ваше устройство и практически не нагружать процессор.

- При скачивании драйверов или каких-либо программ, загружайте их исключительно с официальных сайтов. Обходите стороной подозрительные и ненадежные сайты. Более того, сегодня поисковые системы предупреждают пользователей, если сайт несет опасность. Не стоит игнорировать подобные сообщения, потому что они способны защитить вашу систему от постороннего влияния.

![]()

- Ни в коем случае не переходите по ссылкам непонятного происхождения, которые могут прийти в письме на вашу почту. Она может завести вас на вредоносный сайт.

- Используйте утилиту Adguard (пробная версия на пол года), она повысит безопасность пребывания в сети интернет.

![]()

Кроме того она блокирует рекламу и раздражающие всплывающие окна. - При подключении съемных носителей, всегда проверяйте их антивирусной программой, и только после этого открывайте их.

Если вы пренебрегли вышеуказанными советами и ваш ПК был атакован то, как удалить вирус вымогатель мвд рб или любую другую вредоносную программу мы поговорим дальше.

Как избавиться от угрозы и восстановить работу Windows

Если вы не знаете, как работает стандартный вирус вымогатель или шифровальщик, то для вас будет сюрпризом известие, что простой процедурой удаления от него не избавишься. Это значит, что вирус должен быть удален автоматически при помощи надежного антивируса, который будет способным обнаружить вредоносную программу и удалить ее.

Однако такие вирусы, как предупреждение мвд в интернете, могут блокировать работу антивируса, а то и вовсе не дать системе загрузиться, в таком случае вылечить компьютер становится значительно сложнее.

Удаление с помощью антивирусного ПО с загрузкой в безопасном режиме

Шаг 1: Перезагрузка ПК для Safe Mode with Networking:

Шаг 2: Удаление вируса:

- После загрузки системы запустите браузер.

- Скачайте антивирусную программу, например, Dr.Web CureIt или Malwarebytes . Запустите сканирование и уничтожьте все найденные вредоносные файлы, которые, так или иначе, относятся к вымогателю.

![]()

Откат системы до точки восстановления

Очень эффективный способ, который позволит откатить все изменения Windows до момента, когда ПК или ноутбук еще не был заражен вымогателем.

Не удалось устранить проблему? Обратитесь за помощью к специалисту!

Шаг 1: Перезагрузка компьютера для Safe Mode with Command Prompt.

Шаг 2: Проводим восстановление.

Шаг 1: Перезагрузка для System restore.

После того, как система будет восстановлена, включите и просканируйте на всякий случай ПК на наличие вредоносного ПО. Таким образом, вы в корне избавитесь от угрозы.

Если ни один способ вам не помог, всегда можно переустановить виндовс или обратиться в сервис-центр, специалисты помогут вам быстро решить данную проблему.

Не удалось устранить проблему? Обратитесь за помощью к специалисту!

Если не получилось самостоятельно устранить возникшие неполадки,

то скорее всего, проблема кроется на более техническом уровне.

Это может быть: поломка материнской платы, блока питания,

жесткого диска, видеокарты, оперативной памяти и т.д.

Важно вовремя диагностировать и устранить поломку,

чтобы предотвратить выход из строя других комплектующих.

Читайте также: