Вирус wcry что делать

Вирус файл-расширение.wcry предупреждает об опасной кибер-инфекции

Вирус файл-расширение .wcr это угроза шифрующая файлы, также хороша известная, как WannaCry, WanaCrypt0r, WanaDecrypt0r, WanaCrypt0r 2.0 и WannaCryptor. Вымогатель был выявлен в феврале 2017 года. При атаке на компьютер, он использовал алгоритм шифрования AES-128 для коррумпирования файлов и добавлял .wcry расширение к каждому из них. После шифрования данных, н также поставлял записку с выкупом, где мошенники требовали 0.1 биткоина за восстановление данных. Однако, вирус был обновлен 12 Мая 2017 года, с тогда преступники запустили массовую атаку по всему миру. Угроза уже заразила более чем 200 тысяч устройств и выманила около $50 000. Тем не менее, ожидается увеличение количества атак, также как и суммы выкупа. Преступники просят заплатить 300$; однако, после нескольких дней выкуп растет к $600. Поэтому, если вы страдаете от кибер угрозы, вы не должны доставать свою кредитную карту или думать о том, кто может одолжить вам деньги. Наиболее важным заданием на данный момент является удаление .wcryвируса. Угроза может не только зашифровать файлы, но и установить другого паразита также. Таким образом, без колебаний запустите полное сканирование системы с помощью профессионального средства, такого как Reimage Reimage Cleaner Intego .

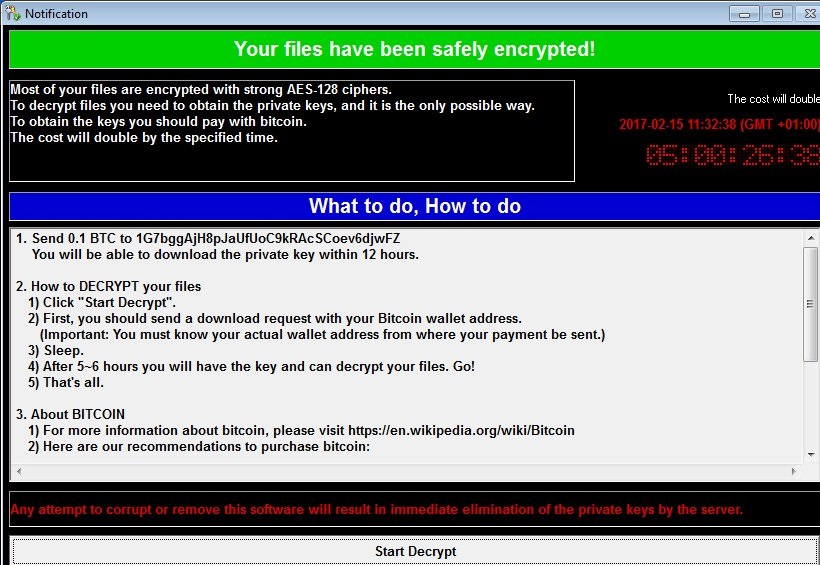

Как только вирусы начнут процедуру шифрования, нет способа остановить вымогателя, потому что такие программы завершают роботу очень быстро. Вы можете заметить замедления системы или нет, так как обычно вымогатель не привлекает внимания жертв и не вызывает подозрений во время шифрования. Как только шифрование данных окончено, .wcry файл отображает окно с уведомлением, которое говорит:

Your files have been securely encrypted!

Most of your files are encrypted with strong AES-128 ciphers.

To decrypt files you need to obtain the private keys, and it is the only possible way.

To obtain the keys you should pay with bitcoin.

The cost will double by the specified time.

Описанное уведомление включает обратный отчет, который показывает время до окончания следующего увеличения выкупа. Ниже того, “Что делать”, “Как делать” таблица, которая объясняет жертве, что она должна отправить 0.1 BTC(что примерно равно 100 USD) на специальный биткоин счет. Следуя этой записке о выкупе, жертва должна получить доступ к инструменту дешифрования за 12 часов. Если вы пострадали от .wcry вымогателя, мы рекомендуем вам удалить вирус и не платить выкуп. Преступники могут не отреагировать на вашу транзакцию, и вы можете больше никогда не увидеть ваши файлы (если у вас нету резервных копий, конечно). Поэтому, вы должны удалить .wcryвирус и защититься от следующих угроз. После того как вы сделаете это, вы можете восстановить файлы из копий. На данный момент, копии являются единственным решением для бесплатного спасения файлов. Тем не менее, вы не должны сдаваться и попробовать альтернативные опции восстановления данных. Надеемся, они помогут вам восстановить хотя бы некоторые из ваших файлов.

Исследователи показали записку с выкупом оставленную .wcry вирусом. Вирус использует шифр AES-128 для коррумпирования данных жертвы.

Техники распространения вымогателя

Когда .wcry троян был обнаружен, он распространялся через вредоносные вложения электронной почт. Поэтому, пользователям было рекомендовано остерегаться мошеннических писем, которые готовят преступники. Они часто пытаются притворятся надежными личностями, работающими на крупные компании, такие как Amazon или Paypal, тем не менее, квитанции и подтверждения на оплату обычно содержат вредоносный контент, так что мы рекомендуем вам перепроверять отправителя сообщения перед открытием файла или вложения. Некоторые вирус-вымогатели, которые считаются более утонченными (например Spora или Cerber) распространяются, используя дополнительные инструменты, такие как эксплойты. Чтобы защитить себя, установите на ПК надежное антивредоносное средство. Мы настоятельно рекомендуем вам держаться подальше от сайтов, о которых вы не знаете ничего. Не поддавайтесь соблазну нажать на заголовки статей, привлекательную рекламу и будьте осторожными, когда некоторые подозрительные сайты пытаются убедить вас установить программу или обновление. Скорее всего, вы внезапно заразитесь вредоносной программой.

Безопасный метод удаления .wcry вируса

После атаки вымогателя, мы настоятельно рекомендуем вам не выплачивать выкуп, а удалять вирусы .wcry прямо сейчас — таким образом вы защитите свой компьютер от дальнейших вредоносных атак, потому что вы никогда не сможете узнать, что еще может сделать этот вирус. Известны последние версии вымогателей, способные устанавливать на устройство другие вредоносные программы. Учитывая, насколько опасны вирусы-вымогатели, мы рекомендуем вам использовать программу защиты от вредоносных программ для удаления .wcry. Если вам нужен совет, какую программу использовать, мы предлагаем выбрать одну из них: Reimage Reimage Cleaner Intego , SpyHunter 5 Combo Cleaner или Malwarebytes. Ниже приведено полное руководство по удалению вымогателя.

Советы по удалению Wcry virus (удаление Wcry virus)

Wcry -это новое название, которое будет связано с вирусом вымогателей. Судя по этой инфекции его создатели не включают удивительный или схватив функции, которые будут рассматриваться в качестве основных, но они выбрали, чтобы продолжить с довольно обычной стратегией, чтобы нарушить жизнь людей. Wcry virus объяснил, чтобы провоцировать и угрожают жертвам с шифра AES-128 для шифрования. Во время процесса кодирования этот алгоритм создает два ключа. Одним из них является общественной, ответственный за достойную шифрования, а другой должен быть готов расшифровывать файлы и вернуть их в исходное состояние. Однако последний является частным и хакеры должны принять хорошо заботиться о его в их скрытным серверов. Играя с этой мощной картой, хакеры стремятся сделать спрос на деньги и требуют для людей, чтобы соблюдать эти правила, без каких-либо возражений или сомнений. Всегда удаляйте Wcry virus для защиты системы.

Ради превращения этой ситуацию в еще более напряженный, хакеры положить часы: жертв должны принять решение о их курс действий в 5-6 дней. Если они решили переждать и посмотреть, что происходит потом, они придут к понимать, что цена для расшифрования было удвоено. Вместо того чтобы 0.1 БТД как выкуп, хакеры потребует 0.2 BTC. Разработчики, которые удалось построить Wcry не будут платить за их преступной деятельности: вместо того, обязательно рационально реагировать на их мерзкий характер. Посоветовали способ реагировать является контакт исследователей надежной безопасности и выяснить их мнения по этому вопросу. Удалите Wcry virus очень быстро.

Таким образом ваши файлы были зашифрованы Wcry крипто-вирусом. Каким образом был достигнут этот результат? Какие мистификаций и шалости вымогателей пришлось начать Триумф? Ну она должна была провести ряд действий, которые позже будет завершена в с отображением Примечание выкупа. Wcry virus достигает большие результаты, когда он устанавливает свой ум на цели, и в первую очередь, это касается распределения. Если вредоносный спам-кампании превысили или ожиданий, затем ransomware можно переходить к дальнейших процедур, которые должны осуществляться. Один из них является модификацией реестра Windows, выявление что что Wcry virus упорно достигнет позиции, из которой он может быть автоматически запущен каждый раз при загрузке инфицированного операционной системы. Вариант также контакты C & C сервера давать информацию о несчастных жертв.

Как последнего изменения достигают кульминации, вымогателей собирается быть заняты с пару основных процессов. Во-первых Wcry virus придется тщательно изучить данные хранятся на вашем жестком диске и определить, какие файлы должны быть зашифрованы. Так как вымогателей находит совместимый более 150 типов файлов, мы уверены, что она будет способна обнаружить некоторые матчи в его профиль. После выбора данных, Wcry virus наконец можно заранее с шифрованием. Шифрования AES-128 присваивается вмешиваться в ваши файлы: как только выполняется кодирование, вы не сможете запускать их. Вместо этого Wcry virus будет отображаться окно с необходимой информацией, подразумевая, что файлы, которые добавляются с расширением .wcry должны быть возвращены их владельцу, если он смиренно кантует запрошенного bitcoins.

Wcry virus руины ваши файлы: как насчет расшифровки?

В настоящее время не официально выпустила инструмент, который будет гарантировать 100% восстановление файлов. Это не следует поощрять вас платить требуемые выкуп, как существуют другие методы, вы можете попытаться восстановить ваши данные. Одним из них является проверить, является ли Wcry virus уничтожает теневых копий тома. Если нет, то вы могли бы иметь возможность использовать эту деталь к вашему преимуществу. Еще одна возможность для рассмотрения является тот факт, что некоторые универсальные инструменты могут работать и восстанавливать зашифрованные файлы. Если у вас есть ваши файлы, хранящиеся в резервного хранилища, то эта ситуация может очень быстро разобрались: все вам нужно сделать, это загрузить файлы из такого механизма. В будущем пожалуйста, помните, для хранения ваших файлов в резервного хранилища, поскольку они пригодятся в случае инфекции вымогателей.

Удивительно личные адреса электронной почты являются одним из мест, которые процветают вымогателей вирусов. Вредоносный спам кампании проводятся каждый день, и миллионы людей получают такие поддельные письма в свои почтовые ящики. Не подозревая об этом, они могут поставить под угрозу всю систему просто путем открытия электронной почте и загрузки исполняемого файла зло. Всегда дважды проверить, что отправитель является надежным и сообщение не имеет любые unlogical заявления, которые явно не относиться к вам. Никогда не загружать вложения, если вы не на 100% уверен, что отправитель означает хорошо с ним. Если вам случится пригласить в документ Microsoft Word, который необходимо включить макросы в документе, вы не должны согласиться с этими условиями немедленно. В самом деле такой файл должен не были загружены на всех.

Как удалить Wcry virus?

Вредоносных программ будет лечить вашего устройства с уважением и раскрыть свой статус без каких-либо программ. Если вы инфицированы с Wcry virus, он будет показывать именно это. Дополнительные разъяснения о удаление этого вируса и расшифровки файлов, обсуждаются в следующем разделе. Удалите Wcry virus asap.

- Нажмите кнопку Пуск

- Выберите панель управления

![]()

- Выберите Установка и удаление программ

![]()

- Нажмите на Wcry virus соответствующего программного обеспечения

![]()

- Нажмите кнопку Удалить

- Нажмите Win + C, чтобы открыть бар обаяние

![]()

- Выберите пункт настройки и откройте панель управления

![]()

- Выберите удалить программу

![]()

- Выберите связанные программы Wcry virus

- Нажмите кнопку Удалить

![]()

- Откройте ваш браузер и нажмите клавиши Alt + X

- Нажмите на управление надстройками

![]()

- Выберите панели инструментов и расширения

- Удаление нежелательных расширений

![]()

- Перейти к поставщиков поиска

- Стереть Wcry virus и выбрать новый двигатель

![]()

- Нажмите клавиши Alt + x еще раз и нажмите на свойства обозревателя

![]()

- Изменение домашней страницы на вкладке Общие

![]()

- Нажмите кнопку ОК, чтобы сохранить внесенные изменения.ОК

- Откройте Mozilla и нажмите на меню

- Выберите дополнения и перейти к расширений

![]()

- Выбирать и удалять нежелательные расширения

![]()

- Снова нажмите меню и выберите параметры

![]()

- На вкладке Общие заменить вашу домашнюю страницу

![]()

- Перейдите на вкладку Поиск и устранение Wcry virus

![]()

- Выберите поставщика поиска по умолчанию

- Запустите Google Chrome и откройте меню

- Выберите дополнительные инструменты и перейти к расширения

![]()

- Прекратить расширения нежелательных браузера

![]()

- Перейти к настройкам (под расширения)

![]()

- Щелкните Задать страницу в разделе Запуск On

![]()

- Заменить вашу домашнюю страницу

- Перейдите к разделу Поиск и нажмите кнопку Управление поисковых систем

![]()

- Прекратить Wcry virus и выберите новый поставщик

- Запустите Mozilla и откройте меню

- Нажмите кнопку справки (вопросительный знак)

![]()

- Выберите сведения об устранении неполадок

![]()

- Нажмите на кнопку Обновить Firefox

![]()

- Выберите Обновить Firefox

- Открыть Chrome и нажмите на меню

![]()

- Выберите параметры и нажмите кнопку Показать дополнительные параметры

![]()

- Нажмите Сброс настроек

![]()

- Выберите Сброс

- Запуск браузера Safari

- Нажмите на сафари настройки (верхний правый угол)

- Выберите Сбросить Safari.

![]()

- Появится диалоговое окно с предварительно выбранных элементов

- Убедитесь, что выбраны все элементы, которые нужно удалить

![]()

- Нажмите на сброс

- Safari автоматически перезагрузится

* SpyHunter сканер, опубликованные на этом сайте, предназначен для использования только в качестве средства обнаружения. более подробная информация о SpyHunter. Чтобы использовать функцию удаления, необходимо приобрести полную версию SpyHunter. Если вы хотите удалить SpyHunter, нажмите здесь.

Краткое руководство для обычных пользователей и представителей малого бизнеса, которые хотят минимизировать вероятность заражения вирусом WannaCry и другими типами вредоносных программ.

WannaCry: как распространяется и чем опасен?

Чем опасен WannaCry? Вирус шифрует файлы различных типов (получая расширение.WCRY, файлы становятся полностью нечитаемыми) и затем требует выкуп в размере 600 долл. за расшифровку. Чтобы ускорить процедуру перевода денег, пользователя запугивают тем, что через три дня сумма выкупа увеличится, а через семь дней файлы вообще невозможно будет расшифровать.

Угрозе заразиться вирусом-шифровальщиком WannaCry подвержены компьютеры на базе операционных систем Windows. Если вы используете лицензионные версии Windows и регулярно выполняете обновление системы, то можете не переживать, что вирус проникнет в вашу систему именно этим путем.

Пользователям MacOS, ChromeOS и Linux, а также мобильных операционных систем iOS и Android атак WannaCry вообще не стоит бояться.

Что делать, если вы стали жертвой WannaCry?

Британское Национальное агентство по борьбе с преступностью (NCA) рекомендует малому бизнесу, который стал жертвой вымогателей и обеспокоен распространением вируса по сети, предпринять следующие действия:

- Немедленно изолируйте компьютер, ноутбук или планшет от корпоративной / внутренней сети. Отключите Wi-Fi.

- Поменяйте драйвера.

- Не подключаясь к сети Wi-Fi, напрямую подключите компьютер к интернету.

- Обновите операционную систему и все остальное ПО.

- Обновите и запустите антивирусник.

- Повторно подключитесь к сети.

- Осуществите мониторинг сетевого трафика и / или запустите сканирование на вирусы, чтобы удостовериться в том, что шифровальщик исчез.

Стоит ли платить деньги злоумышленникам?

Первые вопросы, которые задают пользователи, столкнувшиеся с новым вирусом-шифровальщиком WannaCry, — как восстановить файлы и как удалить вирус. Не находя бесплатных и эффективных способов решения, они стоят перед выбором — платить деньги вымогателю или нет? Поскольку часто пользователям есть что терять (в компьютере хранятся личные документы и фотоархивы), желание решить проблему с помощью денег действительно возникает.

Защита информации от уничтожения

Но NCA настойчиво призывает не платить деньги. Если же вы все-таки решитесь это сделать, то имейте в виду следующее:

- Во-первых, нет никакой гарантии, что вы получите доступ к своим данным.

- Во-вторых, ваш компьютер и после оплаты по-прежнему может оставаться зараженным вирусом.

- В-третьих, вы скорее всего просто подарите свои деньги киберпреступникам.

Как защититься от WannaCry?

Какие действия предпринять, чтобы предотвратить заражение вирусом, объясняет Вячеслав Белашов, руководитель отдела внедрения систем защиты информации СКБ Контур:

Особенность вируса WannaCry заключается в том, что он может проникнуть в систему без участия человека в отличие от других вирусов-шифровальщиков. Ранее для действия вируса требовалось, чтобы пользователь проявил невнимательность — перешел по сомнительной ссылке из письма, которое на самом деле ему не предназначалось, либо скачал вредоносное вложение. В случае с WannaCry эксплуатируется уязвимость, имеющаяся непосредственно в самой операционной системе. Поэтому в первую очередь в группе риска оказались компьютеры на базе Windows, на которых не устанавливались обновления от 14 марта 2017 года. Достаточно одной зараженной рабочей станции из состава локальной сети, чтобы вирус распространился на остальные с имеющейся уязвимостью.

Что именно можно и необходимо предпринять на данный момент:

Это касается не только операционных систем, но и средств антивирусной защиты. Информацию по обновлению Windows можно узнать здесь.

Рекомендуется хранить копии важных файлов в надежном месте на съемных носителях информации либо использовать специализированные средства резервного копирования.

Необходимо обращать внимание на входящие письма с сомнительными ссылками и вложениями. Для работы с сетью Интернет рекомендуется использовать плагины, которые позволяют избавиться от ненужной рекламы и ссылок на потенциально вредоносные источники.

WannaCry — специальная программа, которая блокирует все данные в системе и оставляет пользователю только два файла: инструкцию о том, что делать дальше, и саму программу Wanna Decryptor — инструмент для разблокировки данных.

Была зашифрована информация на компьютерах и серверах государственных учреждений (в частности МВД России), госпиталей, транснациональных корпораций, университетов и школ.

Wana Decryptor (Wanna Cry или Wana Decrypt0r) парализовал работу сотен компаний и госучреждений во всем мире

Как работает вирус

Вредоносная программа сканирует в Интернете узлы в поисках компьютеров с открытым TCP-портом 445, который отвечает за обслуживание протокола SMBv1. Обнаружив такой компьютер, программа предпринимает несколько попыток проэксплуатировать на нём уязвимость EternalBlue и, в случае успеха, устанавливает бэкдор DoublePulsar, через который загружается и запускается исполняемый код программы WannaCry. При каждой попытке эксплуатации вредоносная программа проверяет наличие на целевом компьютере DoublePulsar, и в случае обнаружения загружается непосредственно через этот бэкдор.

Кстати, данные пути не отслеживаются современными антивирусными программами, что и сделало заражение настолько массовым. И это огромный булыжник в огород разработчиков антивирусного ПО. Как можно было такое допустить? Вы за что деньги берете?

Согласно исследованию компании Symantec, алгоритм отслеживания злоумышленниками индивидуальных выплат каждой жертвы и отправки ей ключа для расшифровки реализован с ошибкой состояния гонки. Это делает выплаты выкупа бессмысленными, поскольку индивидуальные ключи в любом случае не будут присланы, а файлы так и останутся зашифрованными. Однако существует надёжный метод расшифровать пользовательские файлы размером менее 200 МБ, а также некоторые шансы восстановить файлы большего размера. Кроме того, на устаревших системах Windows XP и Windows Server 2003 из-за особенностей реализации в системе алгоритма вычисления псевдослучайных чисел даже возможно восстановить закрытые RSA-ключи и расшифровать все пострадавшие файлы, если компьютер не перезагружался с момента заражения. Позднее группа французских экспертов по кибербезопасности из компании Comae Technologies расширила эту возможность до Windows 7 и реализовала её на практике, опубликовав в открытом доступе утилиту WanaKiwi, позволяющую расшифровать файлы без выкупа.

В коде ранних версий программы был предусмотрен механизм самоуничтожения, так называемый Kill Switch, — программа проверяла доступность двух определённых Интернет-доменов и в случае их наличия полностью удалялась из компьютера. Это 12 мая 2017 года первым обнаружил Маркус Хатчинс (англ.) русск. , 22-летний вирусный аналитик британской компании Kryptos Logic, пишущий в Twitter’е под ником @MalwareTechBlog, и зарегистрировал один из доменов на своё имя. Таким образом, ему удалось временно частично заблокировать распространение данной модификации вредоносной программы. 14 мая был зарегистрирован и второй домен. В последующих версиях вируса данный механизм самоотключения был удалён, однако это было сделано не в исходном программном коде, а путём редактирования исполняемого файла, что позволяет предпологать, происхождение данного исправления не от авторов оригинальной WannaCry, а от сторонних злоумышленников. В результате был поврежден механизм шифрования, и данная версия червя может только распространять себя, находя уязвимые компьютеры, но не способна наносить им непосредственный вред.

Высокая скорость распространения WannaCry, уникальная для программы-вымогателя, обеспечивается использованием опубликованной в феврале 2017 года уязвимости сетевого протокола SMB операционной системы Microsoft Windows, описанной в бюллетене MS17-010 . Если в классической схеме программа-вымогатель попадала на компьютер благодаря действиям самого пользователя через электронную почту или веб-ссылку, то в случае WannaCry участие пользователя полностью исключено. Продолжительность времени между обнаружением уязвимого компьютера и полным его заражением составляет порядка 3 минут.

Компанией-разработчиком подтверждено наличие уязвимости абсолютно во всех пользовательских и серверных продуктах, имеющих реализацию протокола SMBv1 — начиная с Windows XP/Windows Server 2003 и заканчивая Windows 10/Windows Server 2016. 14 марта 2017 года Microsoft выпустила серию обновлений, призванных нейтрализовать уязвимость во всех поддерживаемых ОС. После распространения WannaCry компания пошла на беспрецедентный шаг, выпустив 13 мая также обновления для продуктов с истекшим сроком поддержки (Windows XP, Windows Server 2003 и Windows 8).

Распространение вируса WannaCry

Вирус может распространятся различными способами:

- Через единую компьютерную сеть;

- Через почту;

- Через браузер.

Лично, мне не совсем понятно, почему сетевое соединение не сканируется антивирусом. Такой же способ заражение, как через посещение сайта или браузер — доказывает беспомощность разработчиков и то, что запрашиваемые средства на лицензионное ПО для защиты ПК ничем не оправданы.

Симптомы заражения и лечение вируса

Поначалу хакеры вымогали $300 за ключи расшифровки, но потом подняли эту цифру до $600.

Скачать обновление операционной системы с сайта Microsoft.

Используйте инструкции ниже для того чтобы попытаться восстановить хотя-бы часть информации на зараженном ПК. Обновите антивирус и установите патч операционной системы. Расшифровщика на этот вирус пока не существует в природе. Мы настоятельно не рекомендуем платить злоумышленникам выкуп — никаких, даже малейших, гарантий того, что они расшифруют ваши данные, получив выкуп, нет.

Исключительно эффективный метод работы со зловредным ПО вообще и программами-вымогателями в частности. Использование зарекомендовавшего себя защитного комплекса гарантирует тщательность обнаружения любых вирусных компонентов, их полное удаление одним щелчком мыши. Обратите внимание, речь идет о двух разных процессах: деинсталляции инфекции и восстановления файлов на Вашем ПК. Тем не менее, угроза, безусловно, подлежит удалению, поскольку есть сведения о внедрении прочих компьютерных троянцев с ее помощью.

- Загрузить программу для удаления вируса WannaCry. После запуска программного средства, нажмите кнопку Start Computer Scan(Начать сканирование). Загрузить программу для удаления шифровальщика WannaCry.

- Установленное ПО предоставит отчет по обнаруженным в ходе сканирования угрозам. Чтобы удалить все найденные угрозы, выберите опцию Fix Threats (Устранить угрозы). Рассматриваемое зловредное ПО будет полностью удалено.

Как было отмечено, программа-вымогатель no_more_ransom блокирует файлы с помощью стойкого алгоритма шифрования, так что зашифрованные данные нельзя возобновить взмахом волшебной палочки – если не принимать в расчет оплату неслыханной суммы выкупа. Но некоторые методы действительно могут стать палочкой-выручалочкой, которая поможет восстановить важные данные. Ниже Вы можете с ними ознакомиться.

Программа автоматического восстановления файлов (дешифратор)

Известно весьма неординарное обстоятельство. Данная инфекция стирает исходные файлы в незашифрованном виде. Процесс шифрования с целью вымогательства, таким образом, нацелен на их копии. Это предоставляет возможность таким программным средствам как Data Recovery Pro восстановить стертые объекты, даже если надежность их устранения гарантирована. Настоятельно рекомендуется прибегнуть к процедуре восстановления файлов, ее эффективность не вызывает сомнений.

Теневые копии томов

Резервное копирование

Это самый лучший среди всех не связанных с выкупом способов. Если процедура резервного копирования данных на внешний сервер применялась до момента атаки программы-вымогателя на Ваш компьютер, для восстановления зашифрованных файлов понадобиться попросту войти в соответствующий интерфейс, выбрать необходимые файлы и запустить механизм восстановления данных из резерва. Перед выполнением операции необходимо удостовериться, что вымогательское ПО полностью удалено.

Очистка в ручном режиме чревата упущением отдельных фрагментов вымогательского ПО, которые могут избежать удаления в виде скрытных объектов операционной системы или элементов реестра. Чтобы исключить риск частичного сохранения отдельных зловредных элементов, выполните сканирование Вашего компьютера с помощью надежного защитного программного комплекса, специализирующегося на зловредном ПО.

Расшифровка

А вот информации от оплативших расшифровку нет, как нет информации о намерении хакеров успокоить душу народа и дешифровать информацию после оплаты((((

Но на хабре нашлась инфа о принципе работы кнопки Decrypt, а так же о том, что у злоумышленников нет способа идентификации пользователей, отправивших битки, а значит пострадавшим никто ничего восстанавливать не будет :

Создатели вируса WannaCry обошли временную защиту в виде бессмысленного домена

Специалисты не уточнили, появились ли в WannaCry какие-либо другие изменения.

13 мая распространение вируса смогли приостановить специалист компании Proofpoint Дэриен Хасс и автор блога MalwareTech — они обнаружили, что вирус обращается к бессмысленному доменному имени, и зарегистрировали этот адрес. После этого они обнаружили, что распространение WannaCry приостановилось — однако специалисты заметили, что создатели вируса, скорее всего, скоро выпустят обновлённую версию программы.

Читайте также: