Вирус win64 что такое

У меня стоит Nod 32 smart security и все время верхнем правом углу пишет - Win64/HackKMS.A Троянская программа удален 0 изолирован. И так бесконечно.

Помогите пожалуйста, что мне делать, чтобы Антивирус смогу удалить этот вирус?

![]()

После установление в моем компьютере WINDOWS 8, у меня эта проблема уже два раза было, и когда бывает, лично я отключаю отключаю Eset SMart Security, потом обновляю антивирус Eset Nod 32 , затем когда включаю антивирус, троянский вирус Win64/HackKMS уже не беспокоит меня. Может и другие способы есть, но думаю что этот способ самый легкий.

![]()

Я сам сегодня нашел очень легкий способ для удаления вируса(троянская программа) Win64/HacKKms.

Для того, чтобы удалить вирус Win64/HacKKms нужно сделать следующее.

Когда у Вас верхнем правом углу пишет "Win64/HackKMS.A Троянская программа удален", Мы должны отключить Eset SMart Security, затем в отключенном виде нужно обновить антивирус Eset Nod 32 и после удалить из карантина вирус Win64/HackKMS.

После этого больше не будут проблемы с троянским вирусом Win64/HackKMS.A. Если как то у Вас не вышло избавиться от этих сообщениях, то Можете всего лишь поменять антивирус.

И помните, Win64/HackKMS.A не вирус и не троянская программа. Это всего лишь

Активатор для Windows 7/8/8.1 KMS Net.

![]()

На самом деле hackKMS это не вирус , он является активатор офиса,и в свое время я удалила его, и все доступ в к офису и всем его программам был заблокирован системой и мне пришлось искать активатор,и это заняло очень долгое время,пока проблема была решена.

Вот и ваш Win64/HacKKms -из этой серии для операционной системы Windows.А ваш антивирус при очередном сканировании данный файл отправил в карантин, и вам следует его восстановить оттуда,чтобы он встал обратно на свое место.Откройте ваш Nod 32 и найдите там опцию карантин,найдите этот файл и ставьте галочку-восстановить.А потом название этого файла желательно включить в исключения антивируса и вам ничто больше беспокоить не будет.

![]()

Удалить вирус Win64/HacKKms можно следующим образом

- Как только сверху справа появляется сообщение "Win64/HackKMS.A Троянская программа удален", отключаете Eset SMart Security

- Пока Eset SMart Security отключён, обновите Eset Nod 32

- Запустите Eset Nod 32 и удалите вирус из карантина, куда он был помещён во время сканирования.

при этом Win64/HacKKms вообще нельзя считать вирусом, так как это просто-напросто активатор Виндовс седьмой и восьмой версий.

![]()

Win64/HacKKms - это не то, чтобы вирус, это активатор для системы Windows. Чтобы его удалить, можно поступить совсем легко. Для этого нам нужно выключить на время программу Eset SMart Security. Затем заходим в наш антивирус Nod 32 и выбираем пункт обновить. Теперь, запустив антивирус, удаляем Win64/HacKKms из карантина. Так как после сканирования он отправлен именно туда.

![]()

Win64/HacKKms можно считать исключением среди вирусов, потому что это просто напросто активатор для Виндовс 7 и Виндовс 8, а все из-за того что у нас Виндовс пиратский.

А что бы устранить его, то необходимо выключить ваш установленный антивируссник и обновить его, при этом удаляя из карантина сам файл.

![]()

Проверьте для начала папку хост,нет ли там чего лишнего

![]()

Программа Win64/HacKKms не совсем вирус. Это активатор для Windows 7 и 8. Так как все мы в основном пользуемся пиратскими ОС, то можно просто добавить этот файл в исключения.

Похожая проблема может случиться и с файлом Inject_dx64.dat, который является кряком для Office 2013.

Удалить вирус (Троянскую программу) Win64/HacKKms можно следующим способом.Когда на экране появляется надпись, что вирус удален, нужно отключить антивирус, затем не включая обновить эту программу, а потом удалить вирус из карантина.

![]()

Для того чтобы эффективно очиститься от этого вируса пожирающий ваш программы вам нужно сделать следующее. А именно установить мощный антивирус, советую вам НОД32 или Косперский и просканировать им всю вашу систему. Вот и все, а поврежденные программы переустановить.

Бесплатная версия программы SUPERAntiSpyware Free Edition поможет очистить компьютер от рекламных модулей, червей клавиатурных шпионов, а также от троянов. Данная программа предназначена в основном для борьбы со шпионским и скрытым вредоносным программным обеспечением, которым и является trojan.

Распакуйте и установите программу. При появлении в конце установки окна с сообщением: "Would you like SUPERAntiSpyware to check for the latest rules and definition updates now? (reccomended)", нажмите Да и программа загрузит самые новые обновления антивирусных баз.

После завершения обновления нажмите Далее. При появлении поля где необходимо ввести e-mail нажмите Далее (его можно пропустить), затем везде нажимайте Далее, а в окне, где написано напротив галочки "Send a diagnostic report to our research center" уберите отметку и нажмите Далее. Эта опция хочет собрать конфигурацию системы и выслать анонимный отчет разработчикам для анализа. Нам это ни к чему, да и времени занимает, поэтому пропускаем. В конце, при появлении окна с просьбой выбрать защиту браузера, выбираем по своему усмотрению, "Do NOT Protect" к примеру. На этом установка и настройка SUPERAntiSpyware закончена.

Для сканирования выберите "Scan You Computer". Здесь присутствует несколько вариантов сканирования для того, чтобы найти и удалить троян:

Perform Quick Scan – быстрое и поверхностное сканирование

Perform Complete Scan – долгое и более углубленное сканирование

После окончания проверки нажмите Далее и все найденные вредоносные программы будут обезврежены, после чего необходимо перезагрузить компьютер.

Еще раз повторимся, что удалить троянский вирус или удалить троян возможно, но проще этого избежать. Для этого необходимо загружать и использовать только проверенные программы от всех известных производителей.

Win64:Malware-Gen это имя, которым Аваст антивирус называет признаки заражения компьютера ранее неизвестной вредоносной или потенциально ненужной программой. Этот зловред обычно поражает установленные веб-браузеры и может изменять их настройки и ярлыки. Подобные вирусы чаще всего проникают на компьютер в составе бесплатных программ или при скачивании и запуске поддельных обновлений Флеш плеера или Java. Сразу после запуска, Win64:Malware-Gen вирус добавляет себя в автозагрузку, чтобы запускаться при каждом включении компьютера автоматически. Все время, пока этот вирус активен, он может использовать ваш компьютер для автоматического клика по рекламе, показывать большое количество рекламы в браузерах, изменять настройки всех установленных в системе веб-браузеров и таким образом перенаправлять пользователя на разные рекламные или вводящие в заблуждение веб сайты. Что ещё хуже, Win64:Malware-Gen может собирать личную информацию, включая номера кредитных карт и ваши пароли.

Поэтому, если вы заметили, что ваш антивирус стал обнаруживать Win64:Malware-Gen вирус, то не нужно ждать, нужно как можно быстрее выполнить инструкцию, которая приведена ниже.

Часто встречающиеся симптомы заражения Win64:Malware-Gen вирусом

Как удалить Win64:Malware-Gen (пошаговая инструкция)

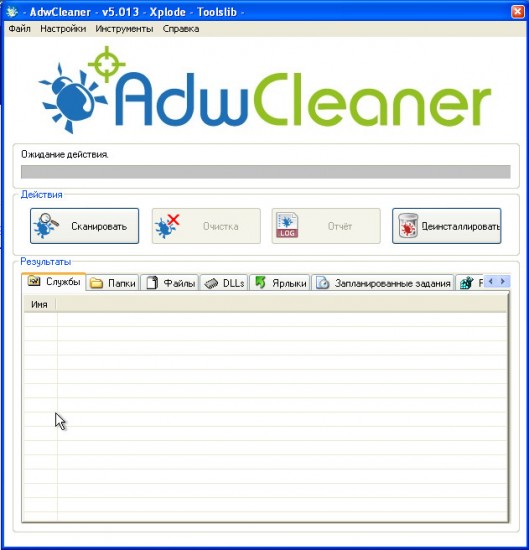

AdwCleaner это небольшая программа, которая не требует установки на компьютер и создана специально для того, чтобы находить и удалять рекламные и потенциально ненужные программы. Эта утилита не конфликтует с антивирусом, так что можете её смело использовать. Деинсталлировать вашу антивирусную программу не нужно.

Скачайте программу AdwCleaner кликнув по следующей ссылке.

После окончания загрузки программы, запустите её. Откроется главное окно AdwCleaner.

Кликните по кнопке Сканировать. Программа начнёт проверять ваш компьютер. Когда проверка будет завершена, перед вами откроется список найденных компонентов вредоносных программ.

Кликните по кнопке Очистка. AdwCleaner приступ к лечению вашего компьютера и удалит все найденные компоненты зловредов. По-окончании лечения, перезагрузите свой компьютер.

Malwarebytes Anti-malware это широко известная программа, созданная для борьбы с разнообразными рекламными и вредоносными программами. Она не конфликтует с антивирусом, так что можете её смело использовать. Деинсталлировать вашу антивирусную программу не нужно.

Скачайте программу Malwarebytes Anti-malware используя следующую ссылку.

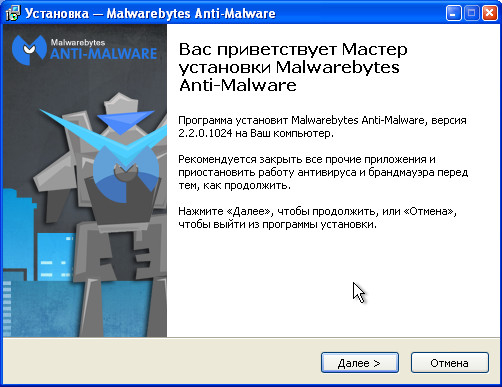

Когда программа загрузится, запустите её. Перед вами откроется окно Мастера установки программы. Следуйте его указаниям.

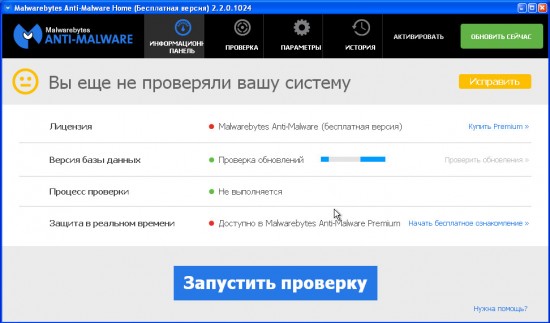

Когда инсталляция будет завершена, вы увидите главное окно программы.

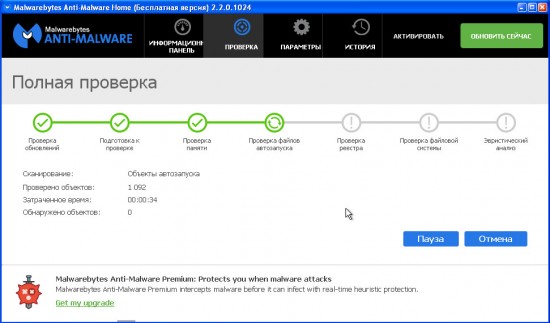

Автоматически запуститься процедура обновления программы. Когда она будет завершена, кликните по кнопке Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

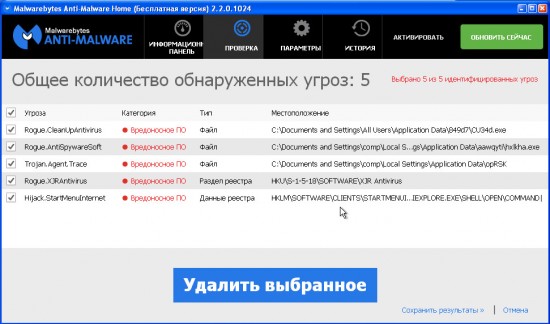

Когда проверка компьютера закончится, Malwarebytes Anti-malware покажет вам список найденных частей вредоносных и рекламных программ, включая компоненты Win64:Malware-Gen вируса.

Для продолжения лечения и удаления зловредов вам достаточно нажать кнопку Удалить выбранное. Этим вы запустите процедуру удаления рекламных и вредоносных программ.

Скачайте программу используя следующую ссылку.

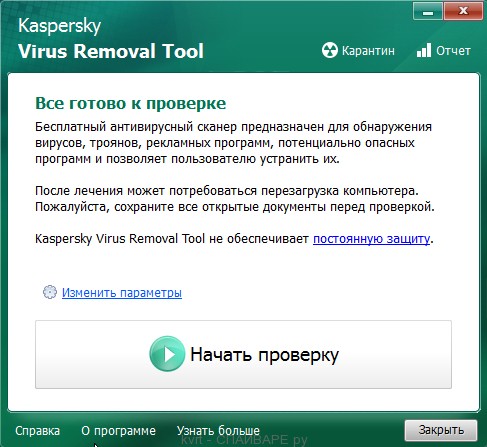

После окончания загрузки запустите скачанный файл.

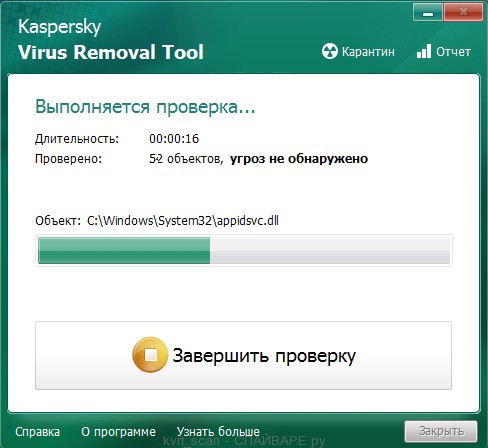

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие Win64:Malware-Gen вируса.

Дождитесь окончания этого процесса и удалите найденных зловредов.

Chrome

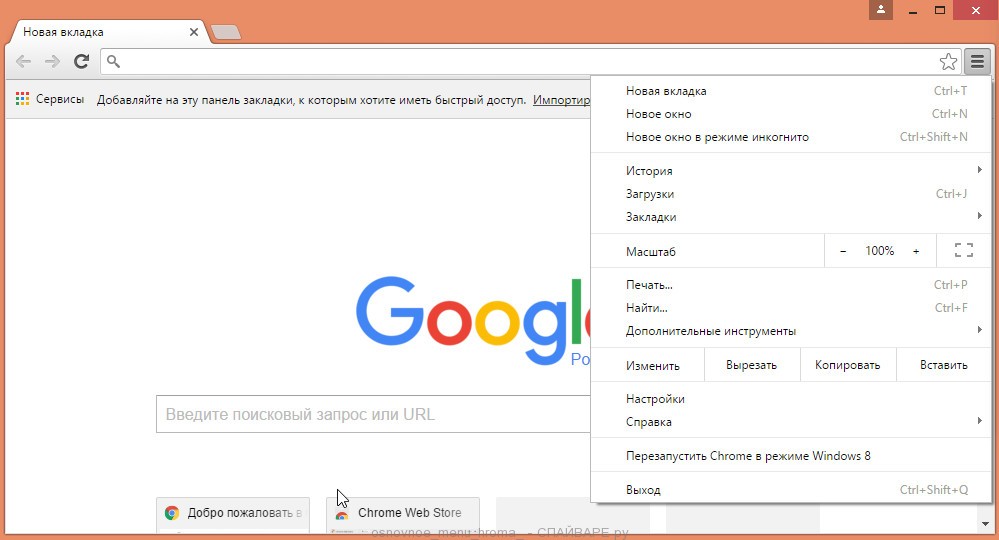

Откройте главное меню Хрома, кликнув по кнопке в виде трёх горизонтальных полосок ( ). Появится меню как на нижеследующей картинке.

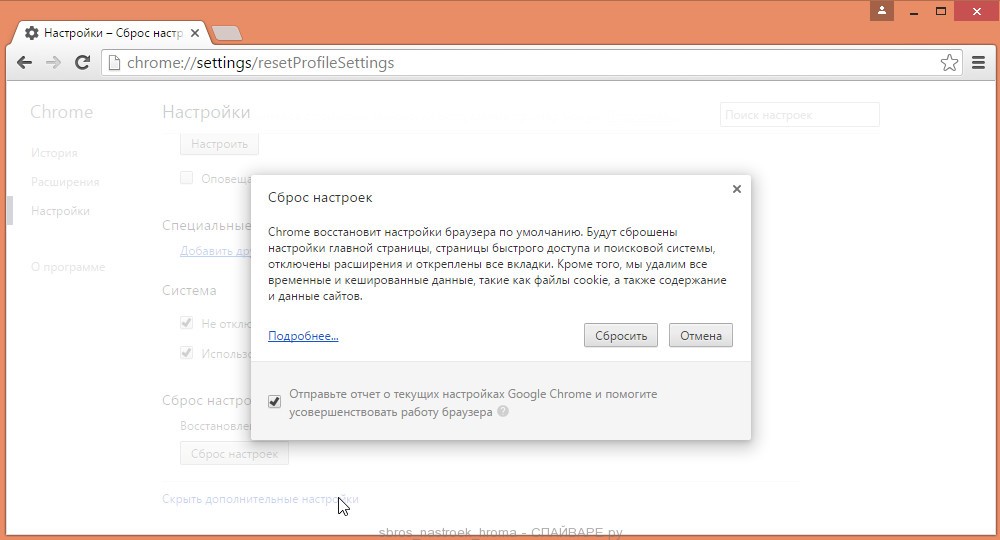

Выберите пункт Настройки. Открывшуюся страницу прокрутите вниз и найдите ссылку Показать дополнительные настройки. Кликните по ней. Ниже откроется список дополнительных настроек. Тут вам нужно найти кнопку Сброс настроек и кликнуть по ней. Гугл Хром попросит вас подтвердить свои действия.

Нажмите кнопку Сбросить. После этого, настройки браузера будут сброшены к первоначальным и восстановится ваша домашняя страница и поисковик.

Firefox

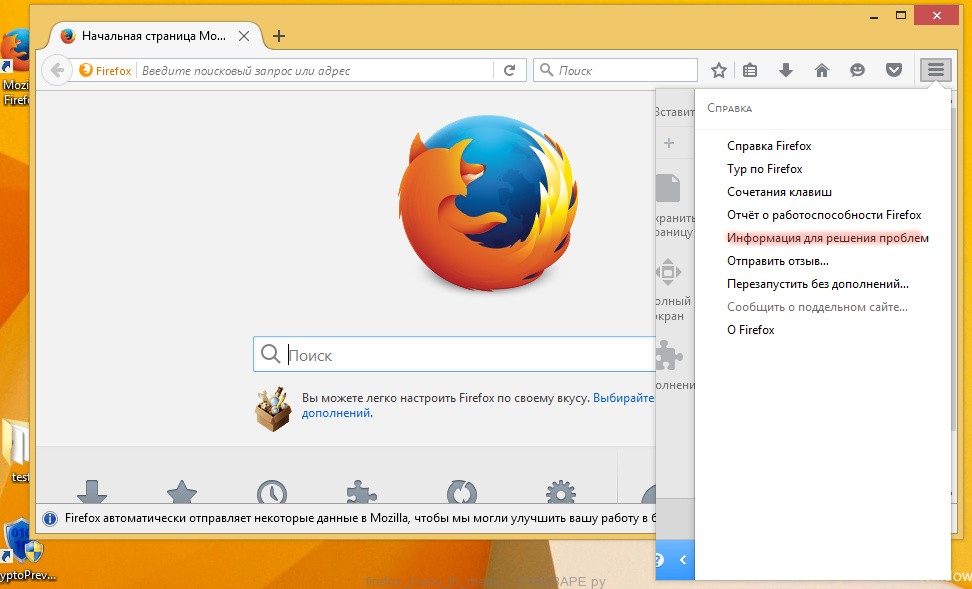

Откройте главное меню Хрома, кликнув по кнопке в виде трёх горизонтальных полосок ( ). В появившемся меню кликните по иконке в виде знака вопроса (

). Это вызовет меню Справка, как показано на рисунке ниже.

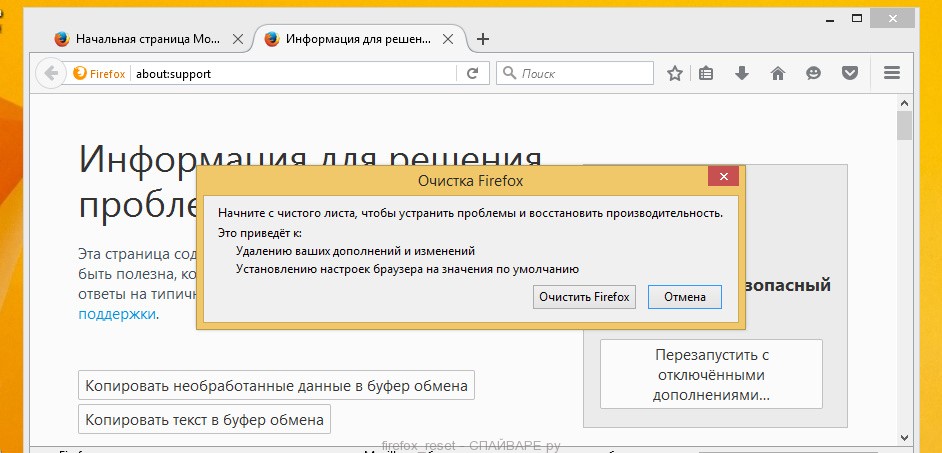

Здесь вам нужно найти пункт Информация для решения проблем. Кликните по нему. В открывшейся странице, в разделе Наладка Firefox нажмите кнопку Очистить Firefox. Программа попросит вас подтвердить свои действия.

Нажмите кнопку Очистить Firefox. В результате этих действий, настройки браузера будут сброшены к первоначальным. Этим вы сможете восстановить вашу домашнюю страницу и поисковую машину.

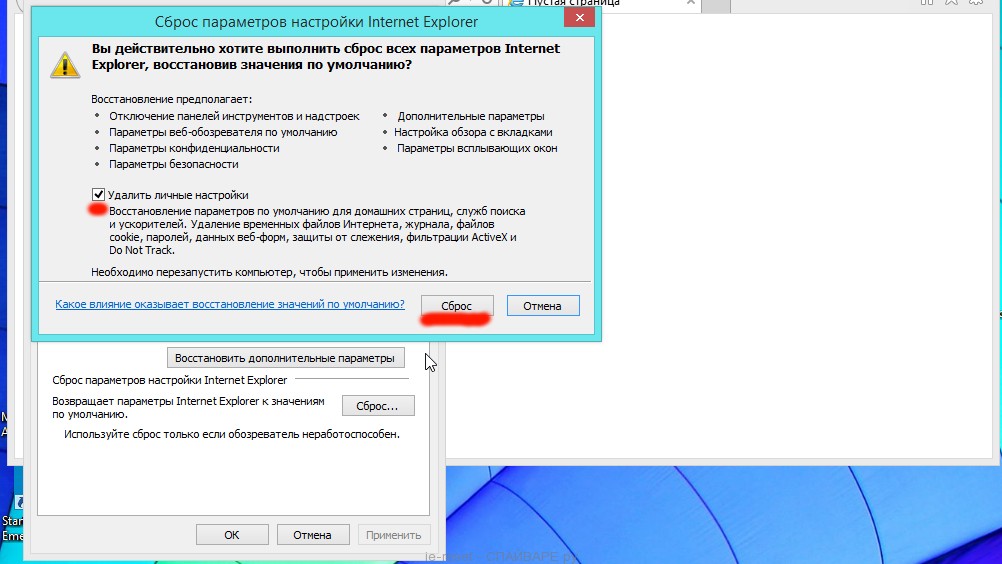

Откройте главное браузера, кликнув по кнопке в виде шестерёнки ( ). В появившемся меню выберите пункт Свойства браузера.

Когда процесс сброса настроек завершиться, нажмите кнопку Закрыть. Чтобы изменения вступили в силу вам нужно перезагрузить компьютер. Таким образом вы сможете избавиться от использования рекламного сайта в качестве вашей домашней страницы и поисковика.

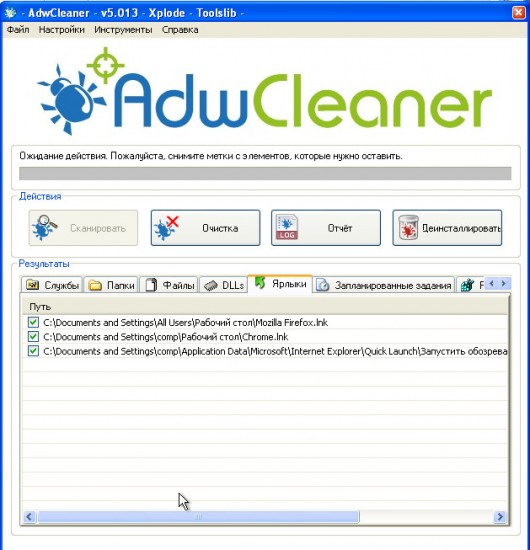

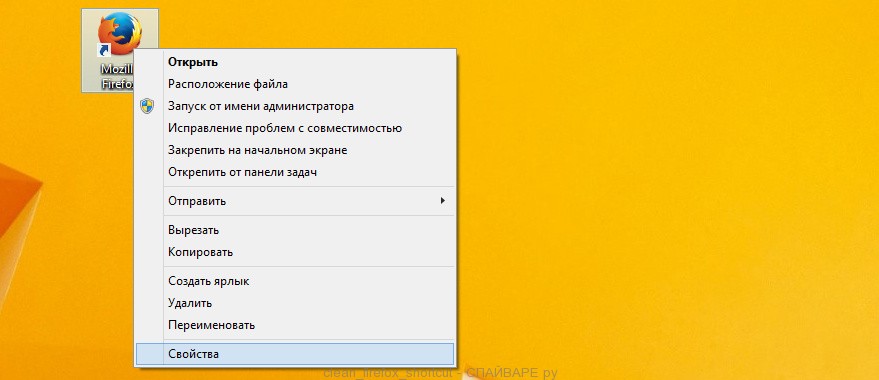

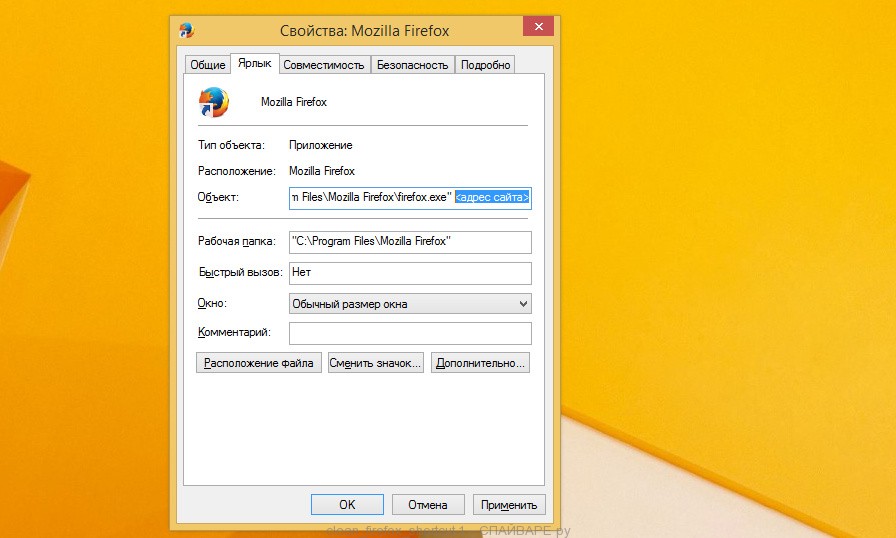

При проникновении на компьютер Win64:Malware-Gen может изменить не только настройки ваших браузеров, но и их ярлыки. Благодаря чему, при каждом запуске браузера будет открываться рекламный сайт.

Для очистки ярлыка браузера, кликните по нему правой клавишей и выберите пункт Свойства.

На вкладке Ярлык найдите поле Объект. Щелкните внутри него левой клавишей мыши, появится вертикальная линия — указатель курсора, клавишами перемещения курсора (стрелка -> на клавиатуре) переместите его максимально вправо. Вы увидите там добавлен текст, его и нужно удалить.

Удалив этот текст нажмите кнопку OK. Таким образом очистите ярлыки всех ваших браузеров, так как все они могут быть заражены.

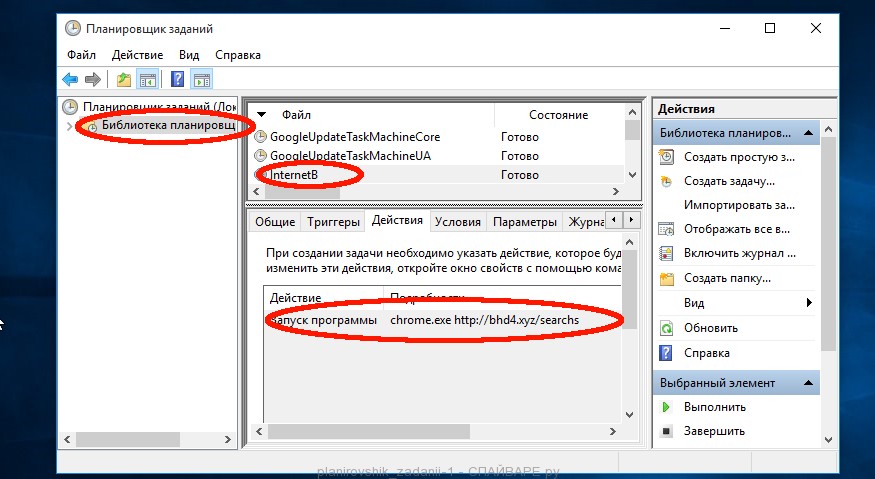

Мы рекомендуем, на последнем этапе очистки компьютера, проверить Библиотеку планировщика заданий и удалить все задания, которые были созданы Win64:Malware-Gen и другими вредоносными программами, так как именно они могут являться причиной автоматического открытия рекламного сайта при включении компьютера или через равные промежутки времени.

Определившись с заданием, которое нужно удалить, кликните по нему правой клавишей мыши и выберите пункт Удалить. Этот шаг выполните несколько раз, если вы нашли несколько заданий, которые были созданы вредоносными программами. Пример удаления задания, созданого рекламным вирусом показан на рисунке ниже.

Удалив все задания, закройте окно Планировщика заданий.

Чтобы повысить защиту своего компьютера, кроме антивирусной и антиспайварной программы, нужно использовать приложение блокирующее доступ к разннобразным опасным и вводящим в заблуждение веб-сайтам. Кроме этого, такое приложение может блокировать показ навязчивой рекламы, что так же приведёт к ускорению загрузки веб-сайтов и уменьшению потребления веб траффика.

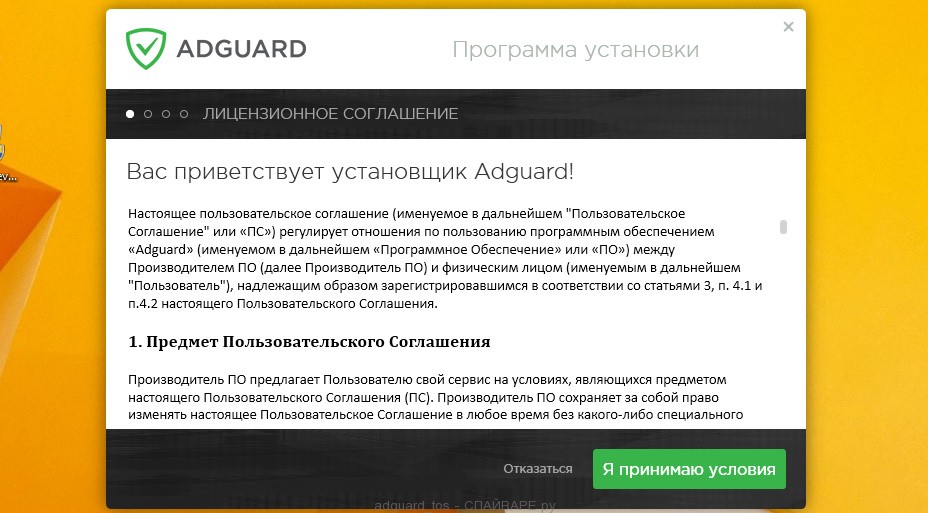

Скачайте программу AdGuard используя следующую ссылку.

После окончания загрузки запустите скачанный файл. Перед вами откроется окно Мастера установки программы.

Кликните по кнопке Я принимаю условия и и следуйте указаниям программы. После окончания установки вы увидите окно, как показано на рисунке ниже.

Вы можете нажать Пропустить, чтобы закрыть программу установки и использовать стандартные настройки, или кнопку Начать, чтобы ознакомиться с возможностями программы AdGuard и внести изменения в настройки, принятые по-умолчанию.

В большинстве случаев стандартных настроек достаточно и менять ничего не нужно. При каждом запуске компьютера AdGuard будет стартовать автоматически и блокировать всплывающую рекламу,а так же другие вредоносные или вводящие в заблуждения веб странички. Для ознакомления со всеми возможностями программы или чтобы изменить её настройки вам достаточно дважды кликнуть по иконке AdGuard, которая находиться на вашем рабочем столе.

Выполнив эту инструкцию, Win64:Malware-Gen вирус будет удален. Восстановятся нормальные настройки вашей Windows. К сожалению, авторы подобных приложений постоянно их обновляют, затрудняя лечение компьютера. Поэтому, в случае если эта инструкция вам не помогла, значит вы заразились новой версией вредоносной программы и тогда лучший вариант — обратиться на наш форум.

- При установке новых программ на свой компьютер, всегда читайте правила их использования, а так же все сообщения, которые программа будет вам показывать. Старайтесь не производить инсталляцию с настройками по-умолчанию!

- Держите антивирусные и антиспайварные программы обновлёнными до последних версий. Так же обратите внимание на то, что у вас включено автоматическое обновление Windows и все доступные обновления уже установлены. Если вы не уверены, то вам необходимо посетить сайт Windows Update, где вам подскажут как и что нужно обновить в Windows.

- Если вы используете Java, Adobe Acrobat Reader, Adobe Flash Player, то обязательно их обновляйте вовремя.

Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом.

Оставить комментарий Отменить ввод комментария

Добро пожаловать

На нашем сайте размещены инструкции и программы, которые помогут вам абсолютно бесплатно и самостоятельно удалить навязчивую рекламу, вирусы и трояны.

Что делать, если антивирус обнаружил not-a-virus: какие они бывают и с чем их едят.

21 августа 2017

Иногда Kaspersky Internet Security вдруг выводит желтое окошко и пишет, что на вашем компьютере обнаружен not-a-virus. Немудрено смутиться: если это не-вирус, то зачем антивирусная программа мне об этом сообщает?

В Kaspersky Internet Security словом Not-a-virus называются по большому счету два типа программ — adware и riskware. Оба эти типа не зловредны сами по себе, поэтому вирусами их не назовешь. Однако пользователю неплохо бы знать об их существовании, поскольку эти программы могут делать что-то, что ему может не понравиться.

Что такое Adware

Adware — это рекламные приложения. Они могут показывать вам рекламу, менять поисковую выдачу, подсовывая одни сайты взамен других, собирать о вас данные, чтобы в дальнейшем подстраивать контекстную рекламу под ваши интересы, или делать все это сразу.

Вроде бы ничего зловредного, но и ничего приятного тоже. Особенно весело становится тогда, когда подобных программ на компьютер пробирается десяток-другой и они начинают конкурировать друг с другом за ресурсы.

Если же рекламная программа никак не уведомляет пользователя о том, что она пытается установиться на компьютер, то Kaspersky Internet Security считает такую программу зловредным трояном. Тогда сообщение будет уже не в желтой, а в красной рамочке, и работа такой программы будет немедленно заблокирована. Кстати, тут можно подробнее почитать о том, что означают цвета окошек уведомлений в наших продуктах.

Riskware — немного другое дело. В этот тип попадают разнообразные программы, которые изначально созданы для чего-то полезного и могут использоваться на компьютере по назначению. Но зачастую их устанавливают — без ведома пользователя, разумеется — злоумышленники в недобрых целях. Полный список типов программ, которые мы относим к riskware, можно посмотреть тут.

Например, к riskware относятся программы для удаленного управления компьютером (Remote Admin). Если вы сами установили такую программу и знаете, что делаете, то никакого вреда она не принесет. Однако плохие парни нередко используют программы такого рода как часть зловредного комплекса, — и в этом случае пользователю полезно знать о том, что на его компьютере неожиданно завелось что-то подобное.

Другой пример — утилиты для загрузки файлов. Многие из них действительно повышают удобство загрузки файлы. Но некоторые работают на грани фола, вместе с полезным файлом норовя загрузить еще пачку других программ, показав предупреждение о том, что загружен будет не только искомый файл, например, серым шрифтом на сером фоне.

Из прочих распространенных видов riskware стоит упомянуть тулбары, которые, кстати, также могут относиться и к adware — в зависимости от функциональности и степени навязчивости. Бывают и другие расширения для браузера, которые также могут относиться к riskware.

Еще в категорию riskware попадают майнеры — программы для добычи биткоинов. Разумеется, если вы сами сознательно поставили на свой компьютер майнер, то все хорошо. Но вполне может быть так, что кто-то сделал это без вашего ведома — и теперь расходует ресурсы вашего компьютера для собственного обогащения.

Kaspersky Internet Security выводит уведомления об обнаружении такого рода программ, чтобы вы знали, что они есть на вашем компьютере. Возможно, вы поставили их осознанно — как мы уже говорили, среди riskware-приложений бывают очень даже полезные. В таком случае можно не беспокоиться.

С другой стороны, возможно, очередной not-a-virus пробрался на компьютер незамеченным. И в этом случае вам лучше знать, что эта программа относится либо к riskware, либо к adware. Поэтому пользователю предлагается выбрать, что делать с программой. Если вы ее не ставили — то лучше удалить.

Файловые вирусы уже хорошо известны и давно изучены, но подобные инфекторы, в абсолютном большинстве случаев, нацелены на модификацию 32-битных файлов. Одно из таких семейств — Expiro (Xpiro) было обнаружено достаточно давно и мало чем может удивить сегодня. Однако недавно нашей антивирусной лабораторией была обнаружена новая модификация Expiro, которая способна заражать 64-битные файлы. Кроме того, тело этой модификации является универсальным и полностью кроссплатформенным, так как может заражать 32-битные и 64-битные файлы (и наоборот, т. е. из зараженных 32-битных файлов заражать 64-битные). В нашей системе именований вирус получил название Win64/Expiro.A (aka W64.Xpiro или W64/Expiro-A). При этом 32-разрядные зараженные файлы обнаруживаются как Win32/Expiro.NBF.

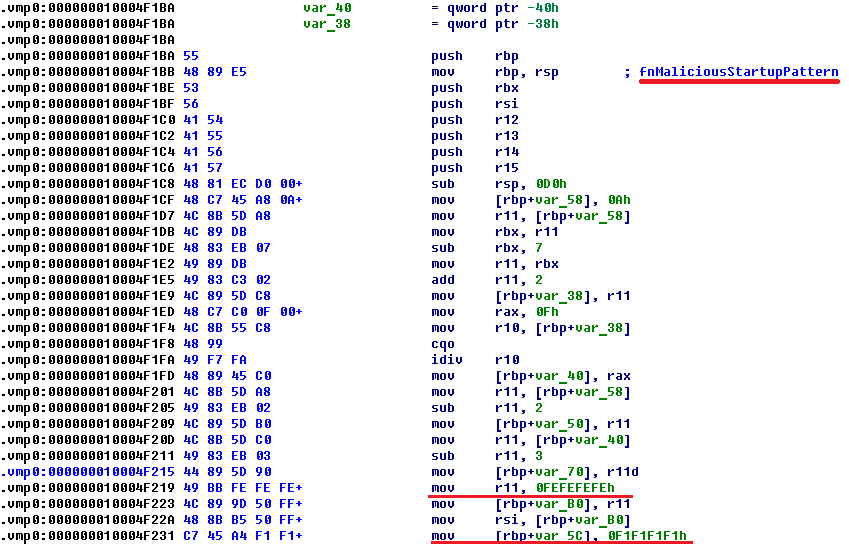

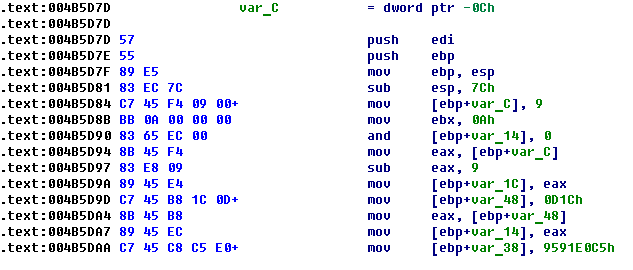

Само тело вируса, в 64-битном зараженном файле, представляет из себя добавленную в конец исполняемого файла новую секцию .vmp0 размером 512 000 байт (на диске). Для передачи управления на основное тело вирус вставляет вредоносный стартап-код размером 1269 байт на место точки входа. При этом оригинальные байты переносятся в начало .vmp0 секции. Этот стартап-код представляет из себя распаковщик для основного кода, который располагается в секции вируса. Ниже на скриншоте представлен шаблон стартап-кода, который будет записан на место точки входа 64-битного файла при заражении.

При формировании этого кода для заражения, часть данных инструкций будет перезаписана, таким образом обеспечивается уникальность данных оригинальной секции .vmp0. При этом изменению подвергаются инструкции типа add, mov или lea, в которых фигурируют непосредственные смещения (immediate). В конце кода добавляется инструкция перехода к распакованному коду секции .vmp0.

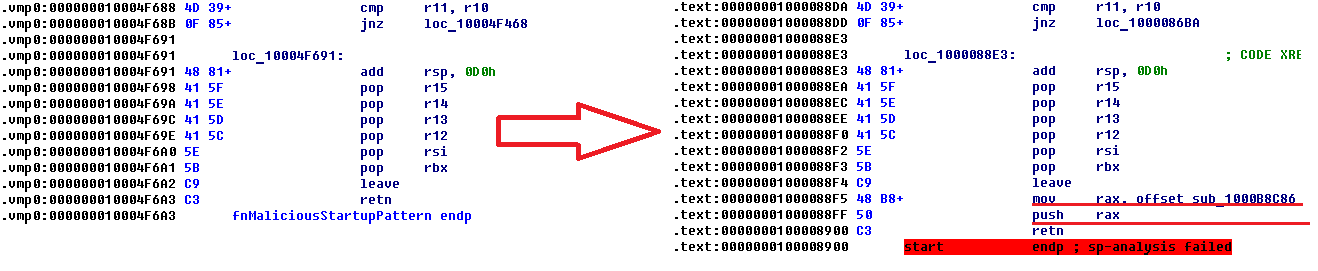

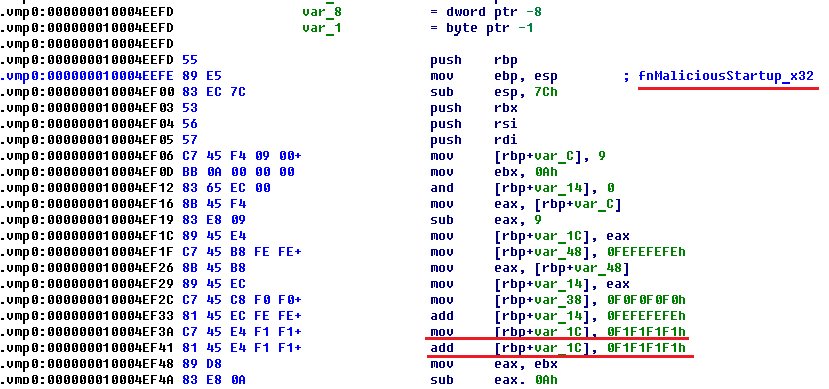

Аналогичный код стартапа для 32-битных файлов также располагается в секции .vmp0 и имеет вид.

Что в 32-битном варианте выглядит так:

Размер этого стартап кода в 64-битном варианте равен 1269 байт, а в 32-х 711 байт.

Вирус заражает исполняемые файлы, проходя рекурсивно по директориям логических дисков, при этом заражение исполняемого файла происходит с применением создаваемого .vir-файла, в котором вредоносный код формирует новое содержимое файла, а затем записывает его в инфицируемый файл блоками по 64K. Если вирус не может открыть файл на чтение/запись, он пытается изменить у него дескриптор защиты и информацию о владельце (owner).

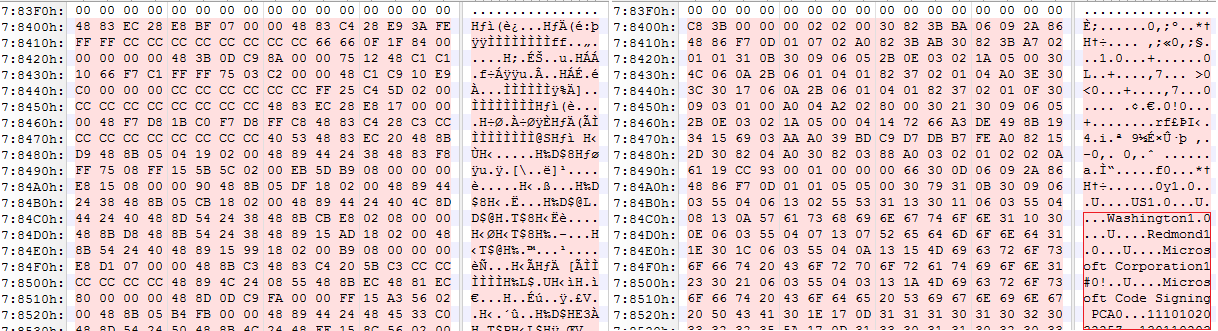

Не являются исключением для заражения и подписанные исполняемые файлы. После заражения такого файла, он перестает быть подписанным, так как вирус записывает свое тело после последней секции, где в оригинальном файле располагается оверлей с цифровой подписью. Кроме этого, вирус корректирует значения поля Security Directory в Data Directory, выставляя поле RVA и Size в 0. Соответственно, в дальнейшем, такой файл также может быть исполнен, поскольку лишен любой информации о цифровой подписи. Ниже показаны различия в оригинальном и зараженном 64-битном файле, который снабжен цифровой подписью. Слева в модифицированной версии видно, что на месте оверлея начинается секция .vmp0 и оригинальные байты точки входа.

Для поддержания своего присутствия в системе, Expiro создает два мьютекса с именем gazavat.

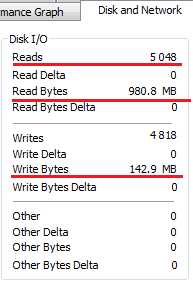

Кроме этого, сам процесс инфектора можно определить в системе по большому количеству операций ввода-вывода и прочитанных/записанных байт. Так как вирусу нужно просмотреть все файлы в системе, процесс заражения может занять длительное время, что также является симптомом присутствия подозрительного кода в системе.

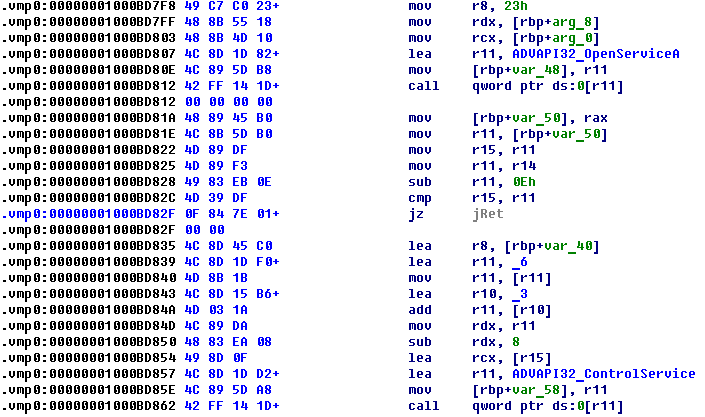

В теле вируса используется обфускация при вызове различных API и передачи им значений, смещений строк и прочего. Например, в следующем коде, при передаче аргумента SERVICE_CONTROL_STOP (0x1), в функцию в API advapi32!ControlService, которая используется для отключения сервисов, используется арифметика из зарезервированных констант.

Этим кодом вирус пытается отключить следующие сервисы: wscsvc (Windows Security Center), windefend (Windows Defender Service), MsMpSvc (Microsoft Antimalware Service), NisSrv (часть Microsoft Antimalware).

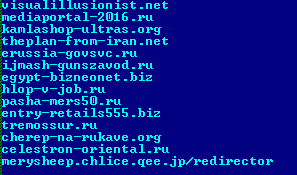

В качестве полезной нагрузки вирус пытается установить расширения для браузеров Google Chrome и Mozilla Firefox. Манифест-файл для устанавливаемого расширения Chrome выглядит следующим образом:

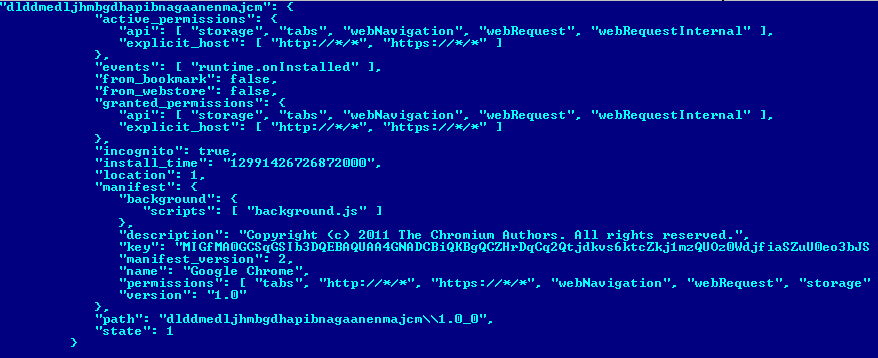

В директории с расширениями, каталог этого плагина будет называться dlddmedljhmbgdhapibnagaanenmajcm. Расширение использует для своей работы js-срипты background.js и content.js. После деобфускации шаблон background.js имеет вид.

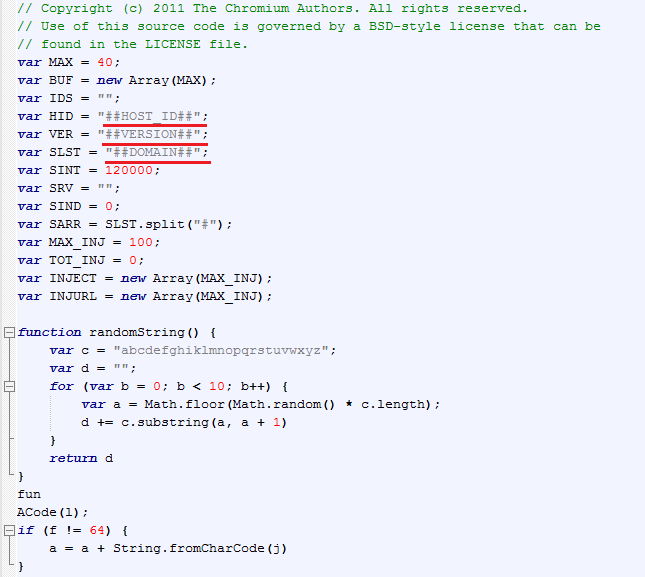

В переменной HID сохраняется идентификатор системы, с ее версией и Product ID. Переменная SLST содержит список доменов, которые используются для перенаправления пользователя на вредоносные ресурсы, часть из них перечислена в переменной SLST.

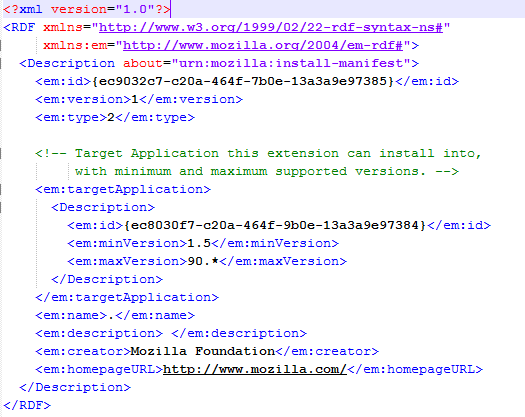

Манифест расширения для Mozilla Firefox выглядит следующим образом.

Часть кода из скрипта content.js, которая отвечает за парсинг элементов форм.

Метод заражения исполняемых файлов является очень эффективным вектором распространения вредоносного кода. Описанная модификация Expiro представляет из себя серьезную угрозу как для домашних пользователей, так и для работников компаний. Поскольку вирус заражает файлы и на локальных дисках, съемных устройствах и по сети, эпидемия может принять довольно серьезные масштабы. В случае с Expiro дело ухудшается тем, что если в системе остается хотя бы один зараженный файл, который будет исполнен, процесс тотального заражения дисков начнется снова. С точки зрения доставки полезной нагрузки файловый инфектор является также довольно предпочтительным вариантом именно в виду активности распространения своего тела.

Читайте также: