Вирусная активность в сбербанке

Оказывается, из-за ВОЗМОЖНОЙ вирусной активности Вашего телефона, Сбербанк приостанавливает услугу Мобильный банк (то есть она вообще не предоставляется), предварительно не предупредив клиента, и не выяснив, заражен все таки его телефон или нет, но все равно списывает за нее ежемесячно плату. На мой вопрос почему не предупредили и не выяснили, ответили просто, что услуга приостанавливается автоматически.

![]()

вот тут они молодцы

Нельзя с одного смартофона и в финансовые операции проводить и коды подтверждения на них на этот же смартофон получать. Если конечно тебе деньги дороги.

Ну и конкретно здесь - в финансовых операциях лучше перебдеть, чем недобдеть.

проверил сейчас-мобильный банк работает. что за вброс.

это не вброс, это реальная история, произошедшая конкретно со мной. И это не значит, что у каждого теперь так должно произойти.

где пруфы? у меня всё нормально

Вот люди.. Стырит вирус деньги- "Куда смотрит Сбер!111", сбер от греха подальше отключил доступ- "ааа, у меня забрали услугу за 30 рублей. 111". Скажи, а как ты видишь действия банка? Только без идеализма, с учетом миллионов карт и тупости немалого количества их держателей?

Пусть приостанавливают вместе с услугой плату за нее. Вирусов на моем телефоне не обнаружено.И да, мне жалко 30 рублей для Сбера, представь себе!

А за сколько месяцев Сбер украл у вас плату?

Так стоп. Сколько мобильный банк был приостановлен на телефоне? Меньше месяца? Тогда все верно. Пользование было, списание было. Нет возможности списывать посуточно видимо. А если у вас телефон провалялся один календарный месяц, то может это вы не слишком умный и внимательный? Если в числах. Приостановили услугу 15 февраля, например. Вы обнаружили это в конце февраля. Списание логично. Если приостановили 1 марта, а обнаружили 1 февраля, может вам мобильный банк и не нужен вобще?

Да никак он не видит, ему все должны прислуживать лично и каждое действие согласовывать под роспись.

Блять, опять все не так, сука. Как же вы заебали.

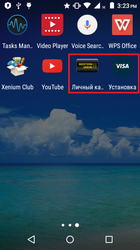

Телефон отдал - деньги потерял

Ехал в такси, водитель рассказал историю: вез пассажира, который попросил его телефон позвонить. Пассажир не дозвонился и отдал телефон обратно.

На следующее утро водитель обнаружил, что пассажир через смс на номер 900 узнал баланс водителя на банковской карте Сбербанка и перевел все деньги себе, опустошив счет карты.

* Эта проблема актуальна и в случае утери телефона с сим-картой.

* Не доверяйте телефон незнакомым людям!

На всякий случай, для информации:

Чтобы запретить переводы с помощью смс, нужно отправить команду ноль на номер 900

![]()

Лайфхак с Мобильным банком

Полезен он будет тем, кто в Зелёном банке имеет более одной карточки (дебетовой или кредитной).

Лично у меня их 4, и каждый месяц я платил по 60 рублей за пользование мобильным банком. И во время недавнего обращения в поддержку совершенно случайно выпытал у оператора, что, оказывается, карты можно объединить в одну группу и платить за пользование МБ не за каждую, а выбрать одну, с которой будет списываться всего 60 рублей(вместо 240 в моём случае).

Избавиться от этой не слишком приятной переплаты можно просто позвонив в банк и сказав, что хотите объединить свои карты в один мобильный банк и платить за все как за одну. И назвать, с какой именно карты списывать деньги.

В моём случае оператор не слишком охотно, но всё же оформил мне эту услугу.

P.S.: Я прошу меня извинить, если эта вещь всем уже давно известна или где-то мелькала. Честно смотрел посты по соответствующему тегу и ничего не нашёл. Просто хочется помочь кому-то сэкономить.

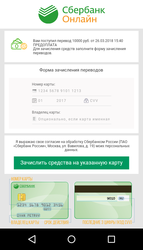

Телефонные вирусы. Как вернуть деньги.

Телефон из безопасного режима реанимировали, вирус грохнули, в ЛК сотового оператора поотрубали подписки и глянули логи детализации. Смс-ка шла на номер bee900, то есть на мобильный банк (нафига он нужен в эпоху приложений?). В общем, деньги ушли таким простым образом, и отрубить эту фичу вроде как нельзя без отрубания вообще входящих смс-ок об операциях, но не суть.

Однако способ вернуть бабло есть, просто о нём мало кто знает. Он называется чарджбэк. Желательно как можно быстрее дотопать до банка и написать заявление на операцию отката этой транзакции. Откаты можно совершать не только транзакций из-за вирусной атаки, но и "левый" paypass (когда с терминалом прислоняются к вашей сумке в метро) или даже из-за некачественного оказания услуги. В различных ситуациях банк может пытаться ставить палки в колёса и не принимать такие заявления, но по закону он это делать обязан, так что боритесь или на крайний случай обращайтесь в другое отделение. Но у нас всё приняли с первого раза, и сегодня те самые 1500 рублей вернулись обратно на карту.

Резюмируя: если вы стали жертвой вирусов, мошенничества от кардеров и прочих неприятных списаний с карты, которые вы не совершали, пользуйтесь чарджбэком. Ну, и обновите андроид, а также старайтесь не открывать левые смс-ки и ссылки, хотя закон подлости с случайными нажатиями никто не отменял.

При появлении указанного сообщения НЕ ВВОДИТЕ НОМЕР ТЕЛЕФОНА в предлагаемое окно и НЕ ЗАГРУЖАЙТЕ ПРИЛОЖЕНИЕ на Ваш мобильный телефон. Выключите ПК и сообщите о факте заражения в службу технической поддержки системы по тел. 8(800)555-5550 и +7(495)500-55550.

Если Вы ввели номер телефона в предлагаемое окно и установили на Ваш телефон предлагаемое приложение, необходимо немедленно его удалить с телефона и срочно запросить банковскую выписку по счетам. Если Вы не можете удалить приложение, необходимо (при наличии возможности связи с банком с другого телефона) выключить мобильный телефон, на который поступают разовые СМС-пароли для подтверждения операций.

Осторожно: мошенники!

• Только мошенники могут запрашивать Ваш номер мобильного телефона и другую дополнительную информацию, помимо идентификатора, постоянного и одноразового паролей.

• Только мошенники могут запрашивать пароли для отмены операций или шаблонов в Сбербанк ОнЛ@йн. Если Вам предлагается ввести пароль для отмены или подтверждения операций, которые Вы НЕ совершали, то прекратите сеанс использования услуги и срочно обратитесь в Банк.

• Только при мошеннических операциях реквизиты Вашей операции не совпадают с реквизитами в полученном SMS-сообщении.

• Только на мошеннических сайтах контактный телефон не соответствует официальным. На мошеннических сайтах в адресной строке браузера отображаются цифры ip-адреса или любые домены кроме зарегистрированных доменных имен системы Сбербанк-Онлайн.

Система Сбербанк ОнЛ@йн

• Сбербанк ОнЛ@йн не просит устанавливать дополнительные приложения на Ваш мобильный телефон для входа в систему.

• Сбербанк ОнЛ@йн никогда не запрашивает номер мобильного телефона и другую дополнительную информацию при входе в личный кабинет, кроме идентификатора, постоянного и одноразового паролей.

• в Сбербанк ОнЛ@йн никогда не запрашиваются пароли для отмены операций или шаблонов. Сотрудники Сбербанка никогда не просят Вас сообщить пароль или подойти к банкомату и выполнить операцию.

• Реквизиты исполняемых операций в Сбербанк ОнЛ@йн всегда совпадают с реквизитами в отправленном Вам SMS-сообщении. Поэтому подтверждайте операцию только если ее реквизиты указаны правильно и Вы согласны с ее исполнением.

• На сайте Сбербанк ОнЛ@йн всегда указаны официальные контактные телефоны: +7 (495) 500 5550 и 8 (800) 555 5550

• При работе с системой Сбербанк ОнЛ@йн в адресной строке Вашего браузера высвечивается значок безопасного соединения.

(информация была взята из источника comss.ru)

ХАКЕРЫ АТАКОВАЛИ КЛИЕНТОВ СБЕРБАНКА

Одним из первых о письме с вирусом на своей странице в Facebook написал Алексей Комаров. Пользователь отмечает, что в архивах содержится троянская программа Trojan-Ransom.Win32.Snocry.wi, а также добавляет, что, по всей вероятности, база реальных заемщиков Сбербанка была украдена задолго до атаки – письмо ему пришло на адрес, который давно не использовался.

Троянская программа выполняет шифрование данных на жестком диске. Чтобы провести дешифровку, необходим ключ, за который хакеры и вымогают деньги. Если же вовремя не разблокировать данные, троянская программа угрожает удалить их.

— Hi-Tech.Mail.Ru (@ht_mail_ru) 24 июля 2015

Другой пользователь Facebook, Альберт Абдуллаев, отмечает, что на днях также получил два аналогичных письма. Суммы займа и долга в них были указаны те же, что и у Комарова; пользователь подчеркивает, что давно не пользовался услугами Сбербанка, поэтому архивы не распаковывал, а послания сразу отправил в корзину. Пользователи также рассказали, что ФИО в электронных письмах были указаны реальные, однако в ряде случаев в их написании были допущены ошибки.

![]()

ESET: кибергруппа Carbanak вернулась в Россию.

Специалисты международной антивирусной компании ESET предупреждают о возвращении кибергруппировки Carbanak, ответственной за кражи сотен миллионов долларов, данных кредитных карт и интеллектуальной собственности.

Эксперты ESET обнаружили новые образцы вредоносного ПО, с помощью которого кибергруппировка осуществляет таргетированные атаки на финансовые учреждения. Carbanak специализируется на компрометации крупных организаций, в числе жертв – банки и Forex-трейдеры из России, США, Германии, Объединенных Арабских Эмиратов, Великобритании и некоторых других стран.

Группа Carbanak не ограничивается одним семейством вредоносных программ и сочетает несколько инструментов. Атакующие используют троян Win32/Spy.Agent.ORM (также известный как Win32/Toshliph), бэкдор Win32/Wemosis для кражи конфиденциальных данных карт с PoS-терминалов (PoS RAM Scraper backdoor), а также Win32/Spy.Sekur – хорошо известное вредоносное ПО, которое регулярно встречается в киберкампаниях Carbanak.

Все эти вредоносные программы основаны на разных кодовых базах, однако содержат некоторые общие черты, например, подписи на основе одного цифрового сертификата.

Кроме того, атакующие пополнили арсенал последними эксплойтами для таких уязвимостей Microsoft Office как RCE CVE-2015-1770 и CVE-2015-2426, который размещался в утекших данных кибергруппы Hacking Team.

Вектором заражения может выступать фишинговое сообщение с вредоносным вложением в виде RTF-файла с различными эксплойтами или файла в формате SCR. Специалисты ESET наблюдали, в частности, образцы фишинговой рассылки на русском языке, адресованные сотрудникам компаний по обработке электронных платежей, Forex-трейдеров и других финансовых организаций.

Эксперты вирусной лаборатории ESET продолжают отслеживать активность вредоносных программ группировки Carbanak.

![]()

ESET раскрыла приемы карточных шулеров

Специалисты международной антивирусной компании ESET обнаружили шпионское ПО, ориентированное на игроков в онлайн-покер – Win32/Spy.Odlanor.

В статистике заражений преобладают пользователи из России и Украины, играющие на сайтах PokerStars и Full Tilt Poker. Программа Odlanor позволяет злоумышленникам получить доступ к информации об игроке и его картах, что обеспечивает неоспоримое преимущество в игре.

Эксперты ESET обнаружили несколько версий трояна, наиболее ранняя из которых датирована мартом 2015 года. По данным облачной технологии ESET LiveGrid, большинство заражений приходится на страны Восточной Европы, тем не менее, Odlanor представляет угрозу для каждого игрока в онлайн-покер.

Вектор распространения Odlanor типичен для большинства троянов. Пользователь загружает вредоносную программу под видом легального ПО из недостоверных источников. В частности, злоумышленники маскируют Odlanor под инсталляторы Daemon Tools или µTorrent, а также специализированные программы для покера Tournament Shark, Poker Calculator Pro, Smart Buddy и Poker Office.

На зараженном устройстве Odlanor пытается делать снимки экрана в том случае, если у пользователя запущены клиенты покер-румов PokerStars или Full Tilt Poker. Скриншоты вместе с идентификатором игрока отправляются на удаленный сервер атакующим. Указанные сайты для игры в покер поддерживают функцию поиска пользователей по идентификаторам, так что злоумышленник легко сможет подключиться к турнирным таблицам.

В наиболее новых версиях вредоносной программы в тело трояна Odlanor добавлены функционал кражи паролей пользователя – модуль WebBrowserPassView. Он специализируется на извлечении паролей из браузеров. Данный инструмент является нежелательным ПО и детектируется антивирусными продуктами ESET NOD32 как Win32/PSWTool.WebBrowserPassView.B. Odlanor взаимодействует со своим управляющим сервером через простой НТТР-протокол, адрес которого зашит в теле трояна.

Часть сведений, идентифицирующих жертву, включая версию вредоносной программы и информацию о компьютере, отправляется в виде параметров URL. Другие данные, в том числе архив со скриншотами или украденными паролями, передается злоумышленникам в теле запроса POST HTTP-протокола.

Тема совсем не автошная, но близкая и тревожная для каждого. Напишу только о том, что я конкретно знаю, без догадок и домыслов.

Сейчас почти все пользуются приложением и страничками сайта Сбербанк-онлайн. Оно и понятно, удобно скидывать деньги кому то ( в первую очередь) ну и платить можно практически за все не отрывая пятой точки. Думаю лишним будет объяснять как получить доступ к этому приложению/сайту. Все кому это было надо — сделали уже.

— Реально надёжный пароль! Не менее 8-ми символов. Дополнительными мерами защищённости пароля являются: использование заглавных и прописных букв, использование цифр, использование спецсимволов. Например наберите в английской раскладке русскую фразу ХуйВамСов7! Простите модераторы, но это реально защищённый пароль. Нет, не надо конечно ставить именно этот пароль :). Я просто показал, как простая с виду комбинация становится достаточно сложным паролем, используя смену раскладки

— После работы в приложении и на странице сайта, возьмите за привычку сразу нажимать кнопку "Выход". Пока страница открыта, она менее защищена. Да, политика безопасности сайта через какое то время разлогинит и страницу и приложение, но лучше сделать это самому. Зачем дарить эти минуты злым людям.

— Не заходите в свой кабинет с непонятного компьютера! Желательно только с личного, который дома стоит. Сам хозяин не может знать, что его комп к примеру является участником ботсети. И Ваш таковым может являться. Но я специально не пишу здесь о безопасности в сети в целом и о защите ПК. Это другая и довольно обширная тема. Хотя бы не жмитесь на лицензионный антивирус!

Всего несколько вещей, но их, уверяю достаточно, чтобы направить мошенника на поиски более легкой добычи. Ну если конечно он не заинтересован в лично Ваших миллионах )))

— Сообщать номер своей карты никому нельзя! Тссс

Бред, а как же все те продавцы, номера карт которых лежат в свободном доступе на сайтах их магазинов?

Если Вы хотите получить какие то средства на свою карту, пусть даже от незнакомого Вам человека, сообщите ему номер карты и владельца, причём из фамилии можно указать только первую букву — Иван Иванович И. Другого он и не увидит при переводе, но зато будет уверен, что переводит по адресу. Однако стоит насторожиться, если человек просит Вас указать срок действия карты. Эта информация не нужна ни для какого перевода. Она нужна лишь в случае платежа. И что совершенно нельзя сообщать никому — это Secure Code — три цифры на обороте карты. В онлайне это аналог Вашего пин-кода. А его надеюсь не знает никто, даже супруг/супруга ;)

— Наличные удобнее, безопаснее и бла бла бла. Удобнее? Вам реально удобно таскать эти бумажки с кучей монет в кошельке? Еще и за кошельком постоянно стричь. А постоянно недоплаченная сдача — нет на кассе мелочи? А на заправке заливаетесь, говорите на тыщу, пробивают 999,80. А ведь есть еще и бонусы "Спасибо" (касательно конкретно Сбербанка). Нет, мне точно удобнее расплачиваться картой. Стырили, или потерял, ну и фиг с ней. Тут же позвонил — заблокировал. А в онлайне перевел с карты всю сумму на какой то другой вклад.

Безопаснее. Да, есть случаи массовых взломов конкретных подразделений Сбербанка. Да, есть случаи кражи с картсчетов. Но уверяю Вас, при поддержании надлежащего уровня безопасности они стремительно сводятся к нулю. Да и таких случаев гораздо меньше чем допустим банальных карманных краж или, упаси Господи, разбоев.

Всем мира и процветания!

PS Мужики (ну и конечно милые дамы), мой блог читают немногие, поэтому репост будет нелишним. Моё желание помочь в этом конкретном вопросе — чисто искреннее. Пусть как можно больше народа прочтёт.

PPS Забыл добавить к основным методам — меняйте пароль как можно чаще, хотя бы раз в полгода. В идеале раз в месяц. Именно сейчас (тьфу, тьфу) наши с Вами авторизационные данные могут быть в обработке. В случае с сложным паролем это может занять довольно длительное время. Но гаду то пофиг, работает то машина, а вернее та самая бот сеть из компов. Стоит приятно его удивить, когда остался последний символ, и его ладошки уже вспотели, и опа — смена пароля ;)

5 апреля 2018 года

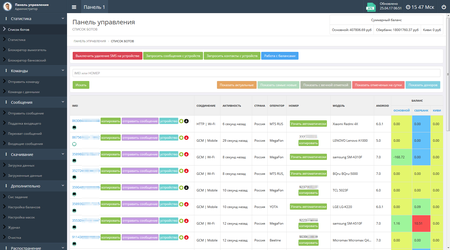

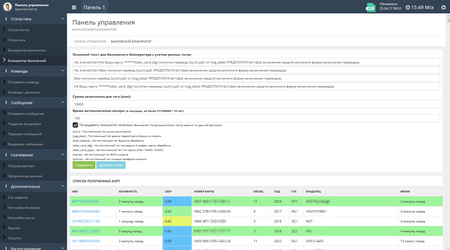

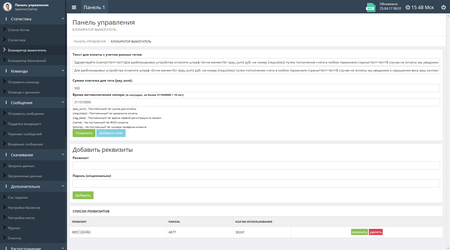

На следующих изображениях показаны разделы панели администрирования Android.BankBot.358.origin с информацией о зараженных устройствах и статистикой по одной из обнаруженных бот-сетей:

При переходе по ссылке из такого сообщения жертва попадает на принадлежащий злоумышленникам сайт, откуда на мобильное устройство скачивается apk-файл вредоносного приложения. Для большей убедительности вирусописатели используют в Android.BankBot.358.origin значок настоящей программы Avito, поэтому вероятность успешной установки троянца после его загрузки увеличивается. Некоторые модификации банкера могут распространяться под видом других программ – например, ПО для работы с платежными системами Visa и Western Union.

При первом запуске Android.BankBot.358.origin запрашивает доступ к правам администратора устройства и делает это до тех пор, пока пользователь не согласится предоставить ему необходимые полномочия. После получения нужных привилегий троянец показывает ложное сообщение об ошибке установки и удаляет свой значок из списка программ на главном экране. Так Android.BankBot.358.origin пытается скрыть свое присутствие на смартфоне или планшете. Если же в дальнейшем пользователь пытается удалить банкера из списка администраторов, Android.BankBot.358.origin активирует функцию самозащиты и закрывает соответствующее окно системных настроек. При этом некоторые версии троянца дополнительно устанавливают собственный PIN-код разблокировки экрана.

Однако на момент публикации этого материала существующие модификации троянца не выполняют полную проверку сведений о банковских картах, и после ввода любых данных снимают блокировку. В результате пострадавшие от Android.BankBot.358.origin владельцы мобильных устройств могут избавиться от фишингового окна и воспользоваться антивирусом, чтобы удалить вредоносную программу. Для этого в мошенническую форму необходимо ввести произвольный номер карты, который состоит из 16 или 18 цифр, а также указать любой срок ее действия в диапазоне от 2017 до 2030 года включительно. При этом ни в коем случае нельзя вводить информацию о настоящей карте Сбербанка или другой кредитной организации, т. к. злоумышленники получат к ней полный доступ.

Если у пользователя подключена услуга Мобильный банк, Android.BankBot.358.origin с ее помощью пытается украсть деньги со счета жертвы. Вредоносная программа незаметно отправляет СМС с командами для выполнения операций в системе онлайн-банкинга. Троянец проверяет текущий баланс карты пользователя и автоматически переводит средства либо на банковский счет злоумышленников, либо на счет их мобильного телефона. Пример того, как Android.BankBot.358.origin похищает деньги через сервис дистанционного банковского обслуживания, показан на следующей иллюстрации:

Для получения дополнительного дохода некоторые версии Android.BankBot.358.origin могут заблокировать зараженное устройство сообщением с требованием оплаты штрафа за просмотр запрещенных видео. Кроме того, чтобы скрыть вредоносную активность (например, поступление подозрительных СМС), различные модификации троянца способны также блокировать экран зараженного смартфона или планшета уведомлением об установке некоего системного обновления.

Вирусописатели могут настраивать параметры окон блокировки в панели администрирования управляющего сервера. Например, задавать текст выводимых сообщений, продолжительность их отображения, а также требуемую сумму выкупа. Ниже представлены примеры соответствующих разделов панели управления:

Наряду с кражей денег и блокировкой зараженных устройств Android.BankBot.358.origin способен выполнять и другие вредоносные действия. Получая команды от злоумышленников, троянец может:

- загружать собственные обновления;

- рассылать СМС-сообщения по всем номерам из телефонной книги;

- рассылать СМС-сообщения по указанным в командах номерам;

- загружать заданные киберпреступниками веб-сайты;

- отправлять на сервер хранящиеся на устройстве СМС-сообщения;

- получать информацию о контактах из телефонной книги;

- создавать поддельные входящие СМС-сообщения.

Ипотечные и кредитные каникулы, передвижные офисы, увеличение количества операций в дистанционных каналах

Пандемия коронавируса уже стала для российского бизнеса настоящим испытанием на прочность: люди все меньше выходят на улицу и все больше уходят в онлайн.

Олег Ганеев, зампред правления Сбербанка / Фото: 1prime.ru

О том, как изменилось финансовое поведение людей из-за вируса, будет ли Сбербанк закрывать отделения и предоставит ли пострадавшим от коронавируса клиентам кредитные каникулы, в интервью агентству "Прайм" рассказал зампред правления крупнейшего российского банка Олег Ганеев.

- В мире в настоящее время идет пандемия коронавируса. В России пока зарегистрированных случаев не так много, но власти усиленно готовятся к возможной вспышке вируса. А как Сбербанк ведет подготовительную работу с точки зрения отделений? Какие защитные меры предпринимаются для нераспространения вируса в отделениях?

— Мы предпринимаем все необходимые меры по противодействию распространению вируса: тщательно соблюдаются санитарные нормы, наши отделения постоянно убираются, дезинфицируются, проветриваются. Также все сотрудники наших отделений выходят на работу только здоровыми, все, у кого обнаруживаются симптомы респираторных заболеваний – насморк, кашель, отправляются на больничный и под наблюдение врачей. Вся наша сеть офисов работает в штатном режиме.

- Есть ли у банка план по реагированию на выявление у сотрудника отделений коронавируса? Какие шаги будут предприниматься? А что будет делать банк, если в отделении будет выявлено сразу несколько заболевших сотрудников?

— В банке с любыми проявлениями болезни предписано не выходить на работу и находиться на больничном до полного выздоровления. Мы проводим бесконтактные замеры температуры у сотрудников, все руководители получили четкие инструкции по тому, как им действовать в случае обнаружения респираторных заболеваний у их подчиненных.

Кроме того, у нас большой резерв сотрудников, которые работают в других каналах и хорошо знают продукты и сервисы банка. Эти сотрудники могут быть, в случае необходимости для усиления обслуживания клиентского потока, перенаправлены на работу в отделения.

- В целом видят ли в Сбербанке панические настроения среди клиентов на фоне новостей о коронавирусе? Как изменился поток клиентов в офисах банка?

— Нет, мы не наблюдаем никаких панических настроений среди клиентов банка, при этом увеличивается количество операций в дистанционных каналах банка.

- Будет ли банк закрывать отделения, если ситуация с вирусом ухудшится? Если да, то как будет организована работа сети? Рассматривает ли банк возможность введения курьеров или мобильных банковских пунктов, если ситуация ухудшится?

— Ситуация может сложиться таким образом, что отдельные офисы будет необходимо временно закрывать для проведения дезинфекционных мероприятий. При этом будут задействованы дополнительные мощности во всех каналах банка (цифровые, удаленные сервисы, передвижные офисы и так далее), поэтому, я уверен, от временного закрытия офисов наши клиенты никак не пострадают.

Кроме того, если все же какой-либо офис временно закроется, мы оперативно организуем в этом регионе мобильные передвижные банковские офисы. Мы гарантируем, что всем нашим клиентам без задержек будут доступны в том числе очные банковские услуги.

- Россияне обычно в первую очередь в непонятной ситуации идут снимать наличные в банкоматах. Фиксирует ли банк уже какой-то повышенный спрос на такие операции? Как банк будет обеспечивать достаточное количество наличных денег в банкоматах?

— На сегодняшний день у нас не зафиксирован всплеск по снятию наличных, объёмы штатные. При этом сформированы дополнительные запасы наличности для удовлетворения возможного увеличения спроса. Если такая потребность возникнет, мы ее удовлетворим.

- Фиксирует ли в отделениях рост спроса на обмен валюты после начала ситуации с коронавирусом? Если да, то на какую?

— Мы наблюдаем незначительный рост количества операции по обмену валюты. Все потребности клиентов по таким операциям удовлетворяются.

- В некоторых странах, в частности в Грузии, на фоне распространения коронавируса крупнейшие банки предложили своим клиентам "кредитные каникулы". Думал ли банк о такой мере? Есть ли в этом необходимость? Как вы считаете, могут понадобиться какие-либо другие льготные меры в связи с ситуацией с вирусом?

— Если ситуация у нашего клиента будет развиваться неблагоприятно, например, в связи с карантином на предприятии возникнут сложные финансовые обстоятельства, то мы всегда готовы рассмотреть возможность реструктуризации задолженности, либо в случае жилищных кредитов – предложить воспользоваться опцией ипотечных каникул, которая предусмотрена для заемщиков в соответствии с действующим законодательством.

Анастасия САПРЫКИНА, ПРАЙМ

В некоторых случаях на смартфон могут попадать вирусные программы. Их количество и разновидности, гуляющие по сети, со временем растут огромными темпами. Одни нарушают функционирование телефона, а другие в виде троянов крадут информацию. Поэтому важно знать, как происходит заражение и что делать, если приложение Сбербанк Онлайн обнаружило вирус.

Как вирус попадает на телефон

После того, как пользователь посредством Wi-Fi либо 3/4G подключился к интернету или через USB шнур к зараженному ПК, есть вероятность, что на устройство загрузится вредоносная программа. Обычно вирусы попадают на смартфон следующим образом:

Прежде чем разбирать, как удалить вирус в Сбербанк онлайн с телефона, требуется понять, как проявляется его наличие:

- На экране появляются различные рекламные баннеры. Это происходит не только в браузере, но и просто на рабочем столе.

- Постоянно происходит скачивание, а также установка каких-либо сторонних приложений без действий пользователя.

- Происходит отказ в доступе к файлам, которые находятся на карте памяти либо телефоне. Возникает ошибка из-за их повреждения либо отображается, что они удалены.

- Нарушение корректного функционирования приложений.

- Происходит перегрев смартфона, а также его быстрая разрядка.

- Возникает СМС-рассылка с телефона на различные номера.

Не все указанные симптомы говорят о наличии вирусной программы. Однако при появлении любого из них требуется срочно проверить аппарат антивирусом.

Удаление вредоносного ПО

В случае неудачи удаления вредоносного ПО посредством обычного метода, можно загрузить телефон в безопасном режиме. Для этого требуется при включении устройства зажать кнопку включения и держать, до момента перехода его в соответствующий способ работы. Открыв безопасный режим, требуется провести повторное сканирование смартфона антивирусом. Это обусловлено тем, что при обычной работе телефона многие вирусы могут не проявлять себя никоим образом. Подобный принцип позволяет удалить вредоносные программы, по типу Android.Gmobi, выводящие на экран рекламные изображения, а также скачивающие и устанавливающие в теневом режиме разные программы.

При наличии на телефоне прав суперпользователя и понимания, откуда возникла подобная проблема, можно используя, файловый менеджер, открыть местонахождения соответствующего файла вируса, после чего удалить его. Обычно вредоносные приложения имеют расширение .apk и помещаются в папку system/app.

После завершения чистки смартфона рекомендуется перевести его в обычный режим функционирования.

Нередко в процессе установки приложения Сбербанк Онлайн находит вирус, но его не удаляет антивирус и не получается устранить посредством безопасного режима. В подобных ситуациях провести чистку телефона на системе андроид можно посредством компьютера. Делается это несколькими методами:

- Используя антивирус, находящийся на ПК.

- Самостоятельно, используя компьютерный файловый менеджер, предназначенный для работы с устройствами на андроиде.

Когда вирус не удаляется

Встречаются ситуации, когда пользователь не может удалить вирус самостоятельно, пользуясь всеми перечисленными выше способами. В таких случаях возникает потребность прибегнуть к использованию одной из крайних мер:

- Проведение сброса телефона до заводских настроек.

- Осуществить hard reset. Посредством Recovery.

- Провести перепрошивку смартфона.

Важно помнить, что после использования любого из перечисленных выше методов, аппарат будет приведен к программному состоянию, как после приобретения. Поэтому с него удаляются все программы, настройки, а также любая иная информация. Кроме этого, будут удалены настройки для телефона в учетной записи гугла. Рекомендуется предварительно скопировать всю важную информацию.

Наличие вируса на мобильном телефоне – это неприятная ситуация, порой мешающая нормально использовать устройство. Удалить его можно, используя разные методы. При их неэффективности может потребоваться полное удаление всех данных на телефоне.

Читайте также: