Вирусы не работает локальная сеть

Пришли домой, запустили компьютер, решили почитать новости, а тут сюрприз: подключение по локальной сети отсутствует, как можно исправить, вы не знаете. Дергать за все провода, трусить роутер и нажимать все кнопки на ноутбуке не стоит. Для таких пользователей как вы, недалеких в познаниях работы интернет сети, мы распишем по пунктам, что необходимо сделать. Чтобы доступ в интернет снова был на компьютере, и вы беспрепятственно могли ним пользоваться.

Первые шаги по восстановлению интернета

Рассмотрим самые простые действия, которые необходимо выполнить в первую очередь. Чтобы выяснить почему же не работает интернет на ноутбуке.

Просто забыли пополнить счет за интернет, заработались ну или при оплате неверно указали лицевой счет. Такое может случиться с каждым. Поэтому не нужно дергать провода или ломать штекер, попробуйте зайти в личный кабинет и посмотреть баланс на счету. Если это не получается сделать, позвоните провайдеру и узнайте на сегодня, состояния счета, а также не проводятся ли у них технические работы.

Находясь на работе, вы не знаете, что творят дома ваши домашние питомцы. Кот может поиграть с проводами, а собака и вовсе их перегрызть. Поэтому обнаружив, что не работает интернет в компьютере через кабель, необходимо удостовериться, что с витой парой все в порядке, а штекер RG 45 воткнут в сетевую плату. Если увидите механические повреждения витой пары, или банально нет подключения сетевого кабеля в слот адаптера, вам станет ясно, по какой причине на ноутбуке не работает интернет через кабель.

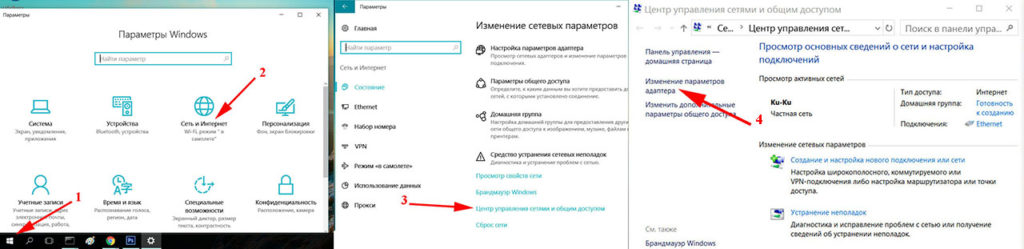

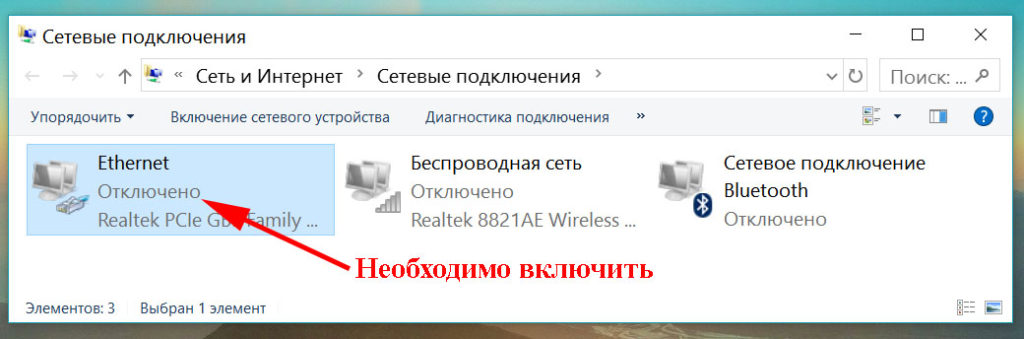

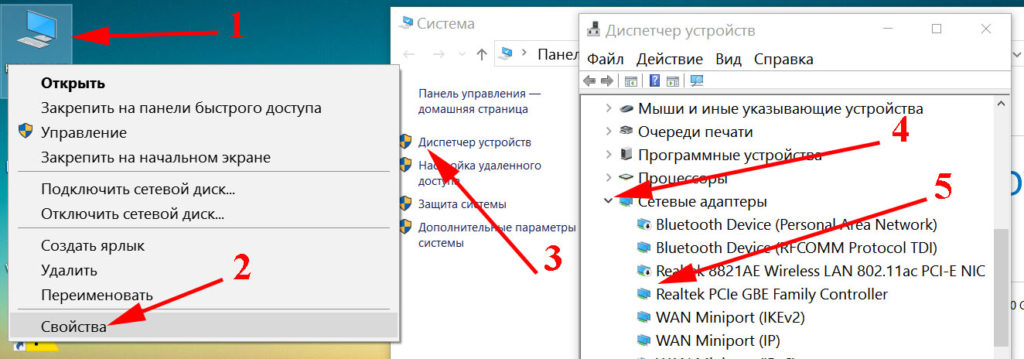

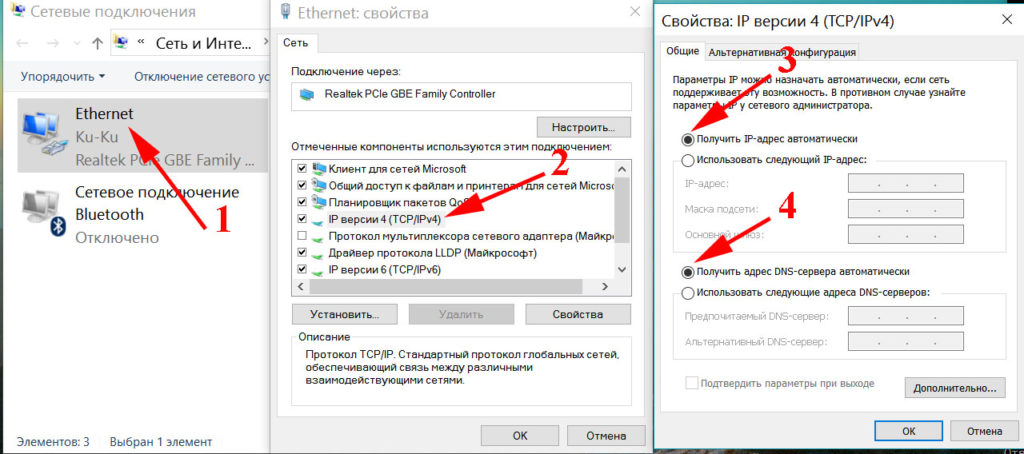

Выскочит окно, где будут все сетевые адаптеры. Вам необходимо посмотреть включен или отключен активный сетевой адаптер. Если отключен, нужно его включить.

Бывают случаи, когда компьютер заражается вирусом, который блокирует выход во всемирную паутину. Поэтому к безопасности устройства необходимо подойти ответственно. Обязательно установите любой антивирус на компьютер, он должен сам автоматически обновляться. Так же периодически запускайте сканирование всего ПК.

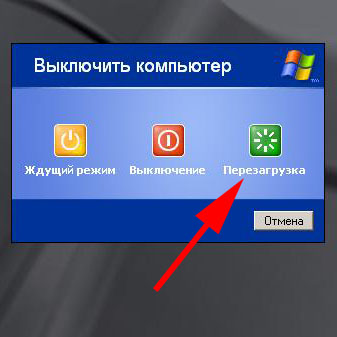

Когда вы перезагружаете ноутбук, все процессы в нем завершаются и запускаются заново. Это помогает некоторым зависшим элементам в Windows нормально заработать, а так же подключиться заново к сети. Можно не перезагружаться, если подключены по Wi Fi, а просто выключить адаптер вай фай и заново включить.

Существует множество приложений, которые защищают ноутбук от проникновения вирусов из всемирной паутины. Антивирусы, файерволы, все они стоят на страже от вредоносных программ. Но так случается, что именно они блокируют выхода в сеть интернет. Причины этому разные. При таком раскладе нужно либо отключить или удалить эту программу. Ну и обязательно проверить ,есть или нет, подключения к интернету.

Интернет исчез после того как на улице прошел сильный дождь с грозой? Тогда существует вероятность, что у вас сгорела сетевая плата. Признаки: не определяется на ноутбуке, сбрасывает настройки, не настраивается, все время стоит красный крестик. Проверить её можно быстро при помощи другого устройства, воткнув между ними патч корд rj45. Если красный крестик исчезнет, значит рабочая, а если ничего не поменяется, необходимо заменить эту карту.

Неполадки с драйвером Ethernet-адаптера

Если на ней стоит желтый восклицательный символ значит необходимо найти подходящие для этой карты драйвера и поставить их. Бывает, что драйвера стоят, но при этом восклицательный знак также присутствует. При таком исходе нужно удалить драйвер и по новой установить.

Локальная сеть есть, но почему-то не работает интернет на компьютере (без доступа к интернету)

Наблюдаем ситуацию, когда к локальной сети подключение есть, но не работает интернет. Давайте разбираться, в чем дело:

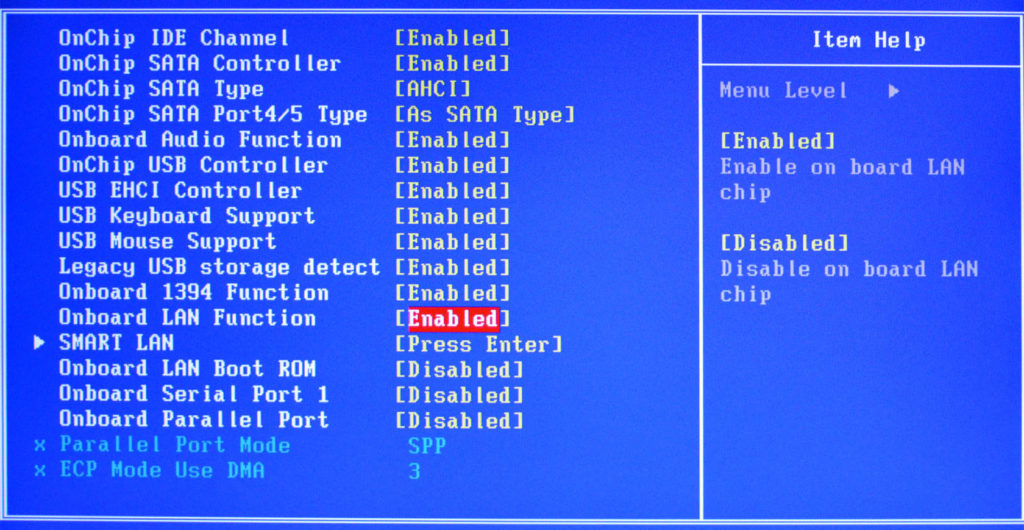

Делаем проверку Ethernet-адаптера в BIOS

Иногда не работает интернет через кабель потому, что мы не можем найти для настройки, сетевую карту на ноутбуке. Обыскав все варианты, её просто нет. Такое может случиться из-за сбоя в BIOS или UEFI. Такая ситуация в первую очередь должно насторожить людей у которых на ПК интегрированный адаптер.

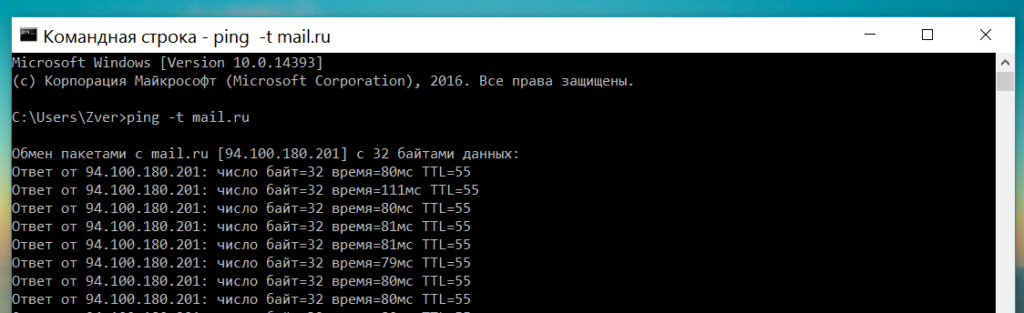

Выполняем диагностику подключения к Интернету при помощи командной строки

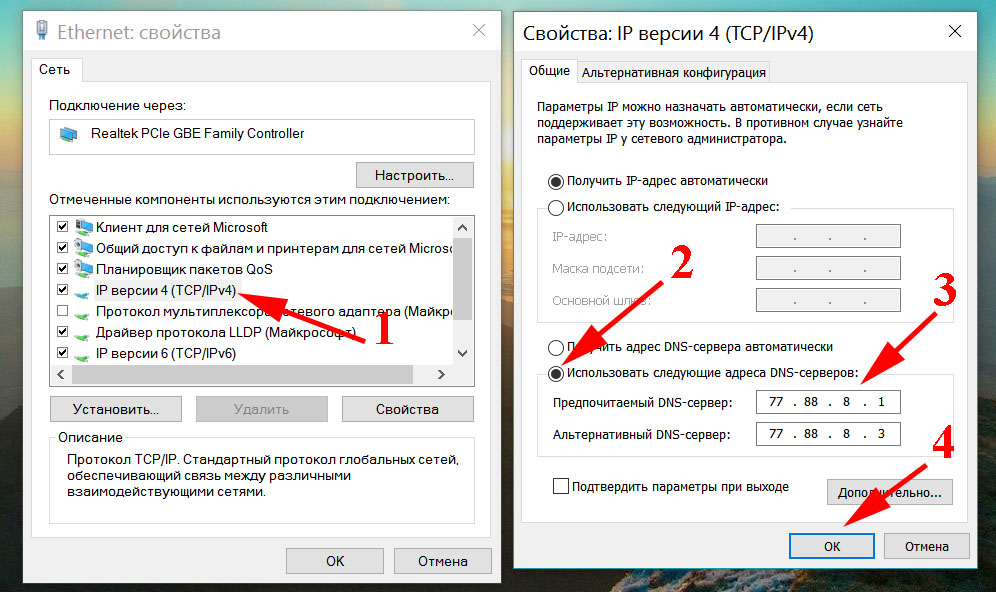

Но бывает, ответы приходят, а в браузере не один сайт не открываются, наверняка, доступ в сеть есть. Проблема вся в том, что в настройках сетевого адаптера отсутствует адрес DNS сервера, или допустили ошибку при написании. Поэтому сайты и не открываются, но интернет типа есть.

Возможен вариант, когда от роутера ответов не будет. В таком случае, нужно по цепочки от маршрутизатора поискать проблему. Проверяем: штекера RG 45, сетевой кабель, Ethernet-адаптер, настройки на сетевом адаптере, отключаем файерволы и антивирус.

Отсутствует интернет на Android

Большая часть гаджетов получают доступ во всемирную паутину при помощи WiFi, поэтому причин не так уж много. Сейчас вкратце расскажем, что нужно делать, если не работает интернет на Android.

- Ввели неправильный пароль

- Проблема с роутером (слетели вай фай настройки, повис).

- Слабый сигнал между вами и маршрутизатором.

Заключение

Напоследок скажем вам, что эти методы решения проблемы, когда подключение с интернетом отсутствует, далеко не все. Для каждого случая должен быть индивидуальный подход. Бывает так, что интернет на компьютерах не работает сразу по несколько причинам, которые необходимо последовательно устранить. Выполнив все рекомендации, которые даны в статье, а интернет так и не появился, тогда пора вызывать мастера, у которого больше познаний и практики в решении таких поломок.

Все о локальных сетях и сетевом оборудовании

В прошлой статье я рассказывал возможные причины того, что не работает интернет в работающей локальной сети, здесь же будет рассмотрен более сложный случай, когда локальная сеть не работает в принципе и обмена данными между узлами не происходит.

Если в локальной сети присутствует больше одной единицы активного сетевого оборудования, то диагностировать проблему иногда бывает очень сложно. Особенно, если оборудование разных видов, например, несколько коммутаторов и роутер.

Проблемы с подключением к локальной сети: Broadcast storm

Когда-нибудь это происходит в любой сети — локальная сеть наглухо виснет. При этом пропадает связь со всеми узлами сети. Причем происходит это практически мгновенно, в течение нескольких секунд.

Для исправления ситуации последовательно отключают порты на центральном коммутаторе. Если же такого нет, разъединяют сегменты сети, отключая коммутаторы по одному. Локализовав проблемный сегмент, ищут причину уже в нём (проблемный коммутатор, неверно подключенный кабель или неисправная сетевая карта).

Эту ситуацию лучше всего решать заранее. Для этого между сегментами сети ставятся управляемые коммутаторы с функцией Broadcast Storm Control. Эта функция отсекает все широковещательные пакеты свыше некоторого лимита. Благодаря ей широковещательный шторм не распространяется на остальные сегменты сети.

Не работает корпоративная сеть: неисправный коммутатор

Неисправность коммутатора неизбежно ведёт к возникновению проблем в сети. Насколько эти проблемы будут глобальными зависит от типа неисправности.

Самое простое – замена коммутатора, не подающего признаков жизни. Легко диагностируется, просто исправляется. Сложнее ситуация с портами. Порт может выгореть. Тогда пропадает линк, компьютер сети не видит.

Другая ситуация, если порт работает, но неправильно. При этом пропадают пакеты, broadcast пакеты могут совсем не проходить. Сеть как бы присутствует, но она как следует не работает. Такой порт заклеивают и не используют.

Бывают случаи, когда коммутатор виснет или режет пакеты. Вот тут надо определиться с причиной.

- 1. В какой момент виснет коммутатор? Если в произвольный, то, скорее всего, это питание. Если питание в порядке, может помочь обновление прошивки коммутатора, если он такое поддерживает. Подразумевается, что внешние проблемы уже были исключены.

- 2. Коммутатор может виснуть под нагрузкой. К сожалению, это вряд ли лечится. Этим грешит бюджетное, а скорее дешевое, оборудование, в которое ставят дешевые чипы. Процессор не справляется с нагрузкой и виснет. Исключение — перегрев. Если оборудование при этом греется, то установка дополнительного охлаждения очень может помочь.

- 3. Может подвисать не сам коммутатор, а именно порт, через который подключено другое оборудование. Это самое узкое место в сети. В нагруженные сети часто ставят в узловые точки управляемые коммутаторы. Для настройки у них есть порт RS-232 или Web-интерфейс, либо и то и другое. Подключившись через интерфейс, надо сначала попытаться сбросить настройки до заводских. Если не поможет, попробовать обновить прошивку.

Не работает локальная сеть через маршрутизатор

Неисправный маршрутизатор диагностировать легко — это оборудование более высокого уровня и служит для объединения сетей, поэтому, если пропал интернет или отвалился огромный сегмент сети, то это однозначно он и есть.

Помимо неисправностей, присущих коммутаторам, сюда надо добавить программное обеспечение. И в проблемных ситуациях, скорее всего, придётся смотреть в его сторону.

Внешняя среда

При прокладке сети (во избежание в будущем непонятных проблем) следует придерживаться правил. Вот некоторые.

- 1. Все участки ниже двух метров следует укладывать в кабель-каналы (зацепил/наступил/перебил).

- 2. Избегать использования розеток (окисленные контакты/пыль).

- 3. Прокладывать кабель подальше от силовых и телефонных линий.

- 4. Все участки вне кабель-канала укладывать в гофру (повреждения при монтаже и мыши).

- 5. Весь кабель вне помещения (даже для внешней прокладки, даже под крышей) должен иметь герметичную защиту.

- 6. Избегать подключения коммуникаций к свободным парам кабеля.

- 7. Все кабели возле столов, стоек и других рабочих мест должны быть прикручены (чтобы не провисали).

И не забывайте, что самый главный враг локальной сети — это не вирус, а уборщица!

Локальные сети на предприятиях или в компаниях выполняют важнейшие функции. С их помощью осуществляется оперативная передача информации с одного компьютера на другой, без подключения к централизованной сети Интернет. Это позволяет существенно упростить и ускорить процесс передачи данных, а также повысить степень защиты критически важной информации.

| Виды работ | Стоимость |

|---|---|

| Диагностика | 0 р. |

| Вызов | 0 р. |

| Тестирование соединения | 100 р. |

| Устранение неисправностей в сети | 350 р. |

| Настройка доступа в Интернет | 180 р. |

| Настройка Wi-Fi | 240 р. |

| Настройка и оптимизация Wi-Fi сети | 350 р. |

Если на вашем предприятии или дома по каким-либо причинам не работает локальная сеть, профессионалы сервисного центра быстро справятся с любыми неполадками.

Проблемы с локальной сетью ЛВС

Локально-вычислительная сеть (ЛВС, LAN) – это сеть, которая объединяет относительно малое количество компьютеров. Как правило, она используется в пределах одного предприятия, учреждения или организации. Соединение, в данном случае, осуществляется при помощи оптических кабелей. Основные проблемы с локальной сетью данного типа могут быть следующими:

- Отказ системы;

- Сбой подключения;

- Истечение времени.

Часто компьютер не видит локальную сеть по самым банальным причинам. Приведем основные из них.

- Отсутствие подключения оптического кабеля. Удостоверьтесь, что провода действительно подключены к нужным гнездам.

- Не подключена сетевая карта. Часто проблемы с локальной сетью возникают из-за того, что БИОС попросту не обнаруживает устройство.

- Проблемы с кабелем. Не исключено, что он мог где-то переломиться, либо же мог сломаться штекер.

Данные неполадки наиболее типичны для подключений типа LAN. Но встречаются и гораздо более серьезные неисправности, устранить которые вручную не получится. В таком случае стоит обратиться к квалифицированным специалистам, которые помогут решить любые проблемы с локальной сетью.

Проблемы с локальной сетью БЛВС

Беспроводная локальная вычислительная сеть (БЛВС, WLAN) сегодня используется гораздо чаще. Ее распространенность вызвана тем, что передача данных между соединенными компьютерами осуществляется при помощи сигнала Wi-Fi.

Преимущества такого способа очевидны: скорость работы выше, качество передачи данных лучше, отсутствует необходимость тянуть множество оптических кабелей по всему помещению.

Однако и проблемы с локальной сетью WLAN встречаются чаще. Основные жалобы следующие:

- Отказ подключения;

- Компьютер не видит локальную сеть;

- Низкое качество связи, медленная работа подключения;

- Проблемы, связанные с безопасностью.

В данном случае также существует перечень вполне типичных неполадок, которые случаются по невнимательности пользователей или мелких неисправностей ПК.

Если у вас полностью отсутствует или внезапно пропала локальная сеть, обратите внимание на следующие возможные проблемы:

-

Наличие и правильность подключения устройства беспроводного подключения. Убедитесь, что карта присутствует и она корректно подключена к компьютеру. Как правило, на ПК используются внешние точки доступа, которые соединяются с устройством через порт USB.

После вируса пропал интернет

Доброго всем время суток! Проблема следующая: два компьютера работают в домашней сети по вайфай.

Перестали запускаться некоторые программы

Сначало все было хорошо. Потом нужно было скачать программу "КОМПАС". Для ее взлома нужно было.

Перестали запускаться некоторые программы

Здравствуйте. Проблема в том что перестали запускаться такие рограммы как AutoCad, 3DsMax и.

Перестали запускаться игры и некоторые программы

В общем перестали запусаться игры и некоторые программы, то есть они запускаются и вырубаются.

ссылки на результат запостите здесь

2. AVZ, меню Файл - Выполнить скрипт - Скопировать ниже написанный скрипт-Нажать кнопку Запустить.

Попробуйте запустить службы к которым доступ запрещен

3. Скачайте Malwarebytes' Anti-Malware или с зеркала, установите, обновите базы, выберите "Perform Full Scan" ("Полное сканирование"), нажмите "Scan" ("Сканирование"), после сканирования - Show Results ("Показать результаты") - Откройте лог и скопируйте в блокнот и прикрепите его к следующему посту. Из того что будет отмечено, удалять ничего не нужно.

Если базы MBAM в автоматическом режиме обновить не удалось, обновите их отдельно.

4. сделайте лог HijackThis с подключенным интернетом

5. если не устраивает каспер, установите другой антивирус

1. из найденного MBAM удалите:

Если Rubar сами не устанавливали, его тоже:

Обнаруженные файлы: 8

C:\Program Files\mediabar Toolbar\rubar.dll (PUP.Rubar) -> Действие не было предпринято.

C:\Program Files\mediabar Toolbar\RubarUpdateService.exe (PUP.Rubar) -> Действие не было предпринято.

2. клоны адаптеров 6to4 нужно удалить - по одному.

3. Если не используете ipv6, желательно ттключить ее поддержку + teredo:

D командной строке от администратора (скопируйте):

Проблема эпидемии сетевых червей актуальна для любой локальной сети. Рано или поздно может возникнуть ситуация, когда в ЛВС проникает сетевой или почтовый червь, который не детектируется применяемым антивирусом. Сетевой вирус распространяется по ЛВС через не закрытые на момент заражения уязвимости операционной системы или через доступные для записи общие ресурсы. Почтовый вирус, как следует из названия, распространяется по электронной почте при условии, что он не блокируется клиентским антивирусом и антивирусом на почтовом сервере. Кроме того, эпидемия в ЛВС может быть организована изнутри в результате деятельности инсайдера. В данной статье мы рассмотрим практические методики оперативного анализа компьютеров ЛВС с применением различных средств, в частности с помощью авторской утилиты AVZ.

Постановка задачи

В случае обнаружения эпидемии или некой нештатной активности в сети администратор должен оперативно решить минимум три задачи:

- обнаружить зараженные ПК в сети;

- найти образцы вредоносной программы для отправки в антивирусную лабораторию и выработки стратегии противодействия;

- принять меры для блокирования распространения вируса в ЛВС и его уничтожения на зараженных компьютерах.

В случае деятельности инсайдера основные шаги анализа идентичны и чаще всего сводятся к необходимости обнаружения установленного инсайдером постороннего ПО на компьютерах ЛВС. В качестве примера такого ПО можно назвать утилиты удаленного администрирования, клавиатурные шпионы и различные троянские закладки.

Рассмотрим более подробно решение каждой из поставленных задач.

Поиск зараженных ПК

Для поиска зараженных ПК в сети можно применять как минимум три методики:

- автоматический удаленный анализ ПК — получение информации о запущенных процессах, загруженных библиотеках и драйверах, поиск характерных закономерностей — например процессов или файлов с заданными именами;

- исследование трафика ПК с помощью сниффера — данный метод очень эффективен для отлова спам-ботов, почтовых и сетевых червей, однако основная сложность в применении сниффера связана с тем, что современная ЛВС строится на базе коммутаторов и, как следствие, администратор не может осуществлять мониторинг трафика всей сети. Проблема решается двумя путями: запуском сниффера на маршрутизаторе (что позволяет осуществлять мониторинг обмена данными ПК с Интернетом) и применением мониторинговых функций коммутаторов (многие современные коммутаторы позволяют назначить порт мониторинга, на который дублируется трафик одного или нескольких портов коммутатора, указанных администратором);

- исследование нагрузки на сеть — в данном случае очень удобно применять интеллектуальные коммутаторы, которые позволяют не только оценивать нагрузку, но и удаленно отключать указанные администратором порты. Данная операция существенно упрощается при наличии у администратора карты сети, на которой имеются данные о том, какие ПК подключены к соответствующим портам коммутатора и где они расположены;

- применение ловушек (honeypot) — в локальной сети настоятельно рекомендуется создать несколько ловушек, которые позволят администратору своевременно обнаружить эпидемию.

Автоматический анализ ПК можно свести к трем основным этапам:

- проведение полного исследования ПК — запущенные процессы, загруженные библиотеки и драйверы, автозапуск;

- проведение оперативного обследования — например поиск характерных процессов или файлов;

- карантин объектов по определенным критериям.

Все перечисленные задачи можно решить при помощи авторской утилиты AVZ, которая рассчитана на запуск из сетевой папки на сервере и поддерживает скриптовый язык для автоматического обследования ПК. Для запуска AVZ на компьютерах пользователей необходимо:

- Поместить AVZ в открытую для чтения сетевую папку на сервере.

- Создать в этой папке подкаталоги LOG и Qurantine и разрешить пользователям запись в них.

- Запустить AVZ на компьютерах ЛВС при помощи утилиты rexec или логон-скрипта.

Запуск AVZ на шаге 3 должен производиться при таких параметрах:

\\my_server\AVZ\avz.exe Priority=-1 nw=Y nq=Y HiddenMode=2 Script=\\my_server\AVZ\my_script.txt

Рис. 1. Редактор скриптов AVZ

Рассмотрим три типовых скрипта, которые могут пригодиться в ходе борьбы с эпидемией. Во-первых, нам потребуется скрипт для исследования ПК. Задача скрипта — произвести исследование системы и создать протокол с результатами в заданной сетевой папке. Скрипт имеет следующий вид:

// Включение сторожевого таймера на 10 минут

// Запуск сканирования и анализа

//Завершение работы AVZ

В ходе выполнения данного скрипта в папке LOG (предполагается, что она создана в каталоге AVZ на сервере и доступна пользователям для записи) будут создаваться HTML-файлы с результатами исследования компьютеров сети, причем для обеспечения уникальности в имя протокола включается имя исследуемого компьютера. В начале скрипта располагается команда включения сторожевого таймера, который принудительно завершит процеcc AVZ через 10 минут в случае, если в ходе выполнения скрипта возникнут сбои.

Протокол AVZ удобен для изучения вручную, однако для автоматизированного анализа он мало пригоден. Кроме того, администратору часто известно имя файла вредоносной программы и требуется только проверить наличие или отсутствие данного файла, а при наличии — поместить в карантин для анализа. В этом случае можно применить скрипт следующего вида:

// Включение сторожевого таймера на 10 минут

// Поиск вредоносной программы по имени

QuarantineFile(‘%WinDir%\smss.exe’, ‘Подозрение на LdPinch.gen’);

QuarantineFile(‘%WinDir%\csrss.exe’, ‘Подозрение на LdPinch.gen’);

//Завершение работы AVZ

В этом скрипте задействуется функция QuarantineFile, которая совершает попытку карантина указанных файлов. Администратору остается только проанализировать содержимое карантина (папка Quarantine\сетевое_имя_ПК\дата_каратина\) на наличие помещенных в карантин файлов. Следует учесть, что функция QuarantineFile автоматически блокирует помещение в карантин файлов, опознанных по базе безопасных AVZ или по базе ЭЦП Microsoft. Для практического применения данный скрипт можно усовершенствовать — организовать загрузку имен файлов из внешнего текстового файла, проверять найденные файлы по базам AVZ и формировать текстовый протокол с результатами работы:

// Поиск файла с указанным именем

function CheckByName(Fname : string) : boolean;

if Result then begin

case CheckFile(FName) of

-1 : S := ‘, доступ к файлу блокируется’;

1 : S := ‘, опознан как Malware (‘+GetLastCheckTxt+’)’;

2 : S := ‘, подозревается файловым сканером (‘+GetLastCheckTxt+’)’;

3 : exit; // Безопасные файлы игнорируем

AddToLog(‘Файл ‘+NormalFileName(FName)+’ имеет подозрительное имя’+S);

//Добавление указанного файла в карантин

SuspNames : TStringList; // Список имен подозрительных файлов

// Проверка файлов по обновляемой базе данных

if FileExists(GetAVZDirectory + ‘files.db’) then begin

AddToLog(‘База имен загружена - количество записей = ‘+inttostr(SuspNames.Count));

for i := 0 to SuspNames.Count - 1 do

AddToLog(‘Ошибка загрузки списка имен файлов’);

Для работы данного скрипта необходимо создать в папке AVZ доступные пользователям для записи каталоги Quarantine и LOG, а также текстовый файл files.db — каждая строка данного файла будет содержать имя подозрительного файла. Имена файлов могут включать макросы, наиболее полезные из которых — %WinDir% (путь к папке Windows) и %SystemRoot% (путь к папке System32). Другим направлением анализа может стать автоматическое исследование списка процессов, запущенных на компьютерах пользователей. Информация о запущенных процессах есть в протоколе исследования системы, но для автоматического анализа удобнее применять следующий фрагмент скрипта:

// Обновление списка процессов

AddToLog(‘Количество процессов = ‘+IntToStr(GetProcessCount));

// Цикл анализа полученного списка

for i := 0 to GetProcessCount - 1 do begin

S1 := S1 + ‘,’ + ExtractFileName(GetProcessName(i));

// Поиск процесса по имени

if pos(‘trojan.exe’, LowerCase(GetProcessName(i))) > 0 then

S := S + GetProcessName(i)+’,’;

AddLineToTxtFile(GetAVZDirectory+’\LOG\_alarm.txt’, DateTimeToStr(Now)+’ ‘+GetComputerName+’ : ‘+S);

AddLineToTxtFile(GetAVZDirectory+’\LOG\_all_process.txt’, DateTimeToStr(Now)+’ ‘+GetComputerName+’ : ‘+S1);

В завершение рассмотрим последний из полезных скриптов анализа — скрипт автоматического карантина всех файлов, которые не опознаются по базе безопасных AVZ и по базе ЭЦП Microsoft:

Автоматический карантин изучает запущенные процессы и загруженные библиотеки, службы и драйверы, около 45 способов автозапуска, модули расширения браузера и проводника, обработчики SPI/LSP, задания планировщика, обработчики системы печати и т.п. Особенностью карантина является то, что файлы в него добавляются с контролем повторов, поэтому функцию автокарантина можно вызывать многократно.

Достоинство автоматического карантина заключается в том, что с его помощью администратор может оперативно собрать потенциально подозрительные файлы со всех компьютеров сети для их изучения. Простейшей (но весьма эффективной на практике) формой изучения файлов может быть проверка полученного карантина несколькими популярными антивирусами в режиме максимальной эвристики. Следует отметить, что одновременный запуск автокарантина на нескольких сотнях компьютеров может создать высокую нагрузку на сеть и на файловый сервер.

Исследование трафика можно проводить тремя способами:

- вручную при помощи снифферов;

- в полуавтоматическом режиме — в данном случае сниффер собирает информацию, и затем его протоколы обрабатываются либо вручную, либо некоторым ПО;

- автоматически при помощи систем обнаружения вторжений (IDS) типа Snort (http://www.snort.org/) либо их программных или аппаратных аналогов. В простейшем случае IDS состоит из сниффера и системы, анализирующей собираемую сниффером информацию.

Система обнаружения вторжений является оптимальным средством, так как позволяет создавать наборы правил для обнаружения аномалии в сетевой активности. Второе ее преимущество состоит в следующем: большинство современных IDS позволяют размещать агенты мониторинга трафика на нескольких узлах сети — агенты собирают информацию и передают ее. В случае же применения сниффера очень удобно пользоваться консольным UNIX-сниффером tcpdump. Например, для мониторинга активности по порту 25 (протокол SMTP) достаточно запустить сниффер с командной строкой вида:

tcpdump -i em0 -l tcp port 25 > smtp_log.txt

В данном случае ведется захват пакетов через интерфейс em0; информация о захваченных пакетах будет сохраняться в файле smtp_log.txt. Протокол сравнительно просто анализировать вручную, в данном примере анализ активности по порту 25 позволяет вычислить ПК с активными спам-ботами.

В качестве ловушки (Honeypot) можно использовать устаревший компьютер, производительность которого не позволяет применять его для решения производственных задач. Например, в сети автора в качестве ловушки успешно применяется Pentium Pro c 64 Мбайт оперативной памяти. На этот ПК следует установить наиболее распространенную в ЛВС операционную систему и выбрать одну из стратегий:

- Установить операционную систему без пакетов обновлений — она будет индикатором появления в сети активного сетевого червя, эксплуатирующего любую из известных уязвимостей для данной операционной системы;

- установить операционную систему с обновлениями, которые установлены на других ПК сети — Honeypot будет аналогом любой из рабочих станций.

Каждая из стратегий имеет как свои плюсы, так и минусы; автор в основном применяет вариант без обновлений. После создания Honeypot следует создать образ диска для быстрого восстановления системы после ее повреждения вредоносными программами. В качестве альтернативы образу диска можно использовать системы отката изменений типа ShadowUser и его аналогов. Построив Honeypot, следует учесть, что ряд сетевых червей ищут заражаемые компьютеры путем сканирования диапазона IP, отсчитываемого от IP-адреса зараженного ПК (распространенные типовые стратегии — X.X.X.*, X.X.X+1.*, X.X.X-1.*), — следовательно, в идеале Honeypot должен быть в каждой из подсетей. В качестве дополнительных элементов подготовки следует обязательно открыть доступ к нескольким папкам на Honeypot-системе, причем в данные папки следует положить несколько файлов-образцов различного формата, минимальный набор — EXE, JPG, MP3.

Рис. 2. Создание и настройка предупреждения о сетевой активности

В качестве предупреждения удобнее всего использовать сообщения электронной почты, отправляемые на почтовый ящик администратора, — в этом случае можно получать оперативные оповещения от всех ловушек в сети. Кроме того, если сниффер позволяет создавать несколько предупреждений, есть смысл дифференцировать сетевую активность, выделив работу с электронной почтой, FTP/HTTP, TFTP, Telnet, MS Net, повышенный трафик более 20-30 пакетов в секунду по любому протоколу (рис. 3).

Рис. 3. Письмо-оповещение, высылаемое

в случае обнаружения пакетов, соответствующих заданным критериям

При организации ловушки неплохо разместить на ней несколько применяемых в сети уязвимых сетевых служб или установить их эмулятор. Простейшим (и бесплатным) является авторская утилита APS, работающая без инсталляции. Принцип работы APS сводится к прослушиванию множества описанных в ее базе портов TCP и UDP и выдаче в момент подключения заранее заданного или случайно генерируемого отклика (рис. 4).

Рис. 4. Главное окно утилиты APS

Дистанционное удаление вредоносных программ

В идеальном случае после обнаружения образцов вредоносных программ администратор отправляет их в антивирусную лабораторию, где они оперативно изучаются аналитиками и в базы антивируса вносятся соответствующие сигнатуры. Эти сигнатуры через автоматическое обновление попадают на ПК пользователей, и антивирус производит автоматическое удаление вредоносных программ без вмешательства администратора. Однако эта цепочка не всегда работает как положено, в частности возможны следующие причины сбоя:

- по ряду независимых от администратора сети причин образы могут не дойти до антивирусной лаборатории;

- недостаточная оперативность антивирусной лаборатории — в идеале на изучение образцов и их внесение в базы уходит не более 1-2 часов, то есть в пределах рабочего дня можно получить обновленные сигнатурные базы. Однако не все антивирусные лаборатории работают столь оперативно, и обновления можно ждать несколько дней (в редких случаях — даже недель);

- высокая работоспособность антивируса — ряд вредоносных программ после активации уничтожают антивирусы или всячески нарушают их работу. Классические примеры — внесение в файл hosts записей, блокирующих нормальную работу системы автообновления антивируса, удаление процессов, службы и драйверов антивирусов, повреждение их настроек и т.п.

Следовательно, в перечисленных ситуациях придется бороться с вредоносными программами вручную. В большинстве случаев это несложно, так как по результатам исследования компьютеров известны зараженные ПК, а также полные имена файлов вредоносных программ. Остается только произвести их дистанционное удаление. Если вредоносная программа не защищается от удаления, то уничтожить ее можно скриптом AVZ следующего вида:

// Эвристическая чистка системы

Данный скрипт удаляет один заданный файл (или несколько файлов, так как команд DeleteFile в скрипте может быть неограниченное количество) и затем производит автоматическую чистку реестра. В более сложном случае вредоносная программа может защищаться от удаления (например, пересоздавая свои файлы и ключи реестра) или маскироваться по руткит-технологии. В этом случае скрипт усложняется и будет иметь следующий вид:

// Включение протоколирования BootCleaner

// Импорт в задание BootCleaner списка файлов, удаленных скриптом

Читайте также:

- Могу ли из-за гепатита воспалится десна

- От гепатита с может быть рак матки

- Что делать если обнаружен вирус краснухи

- Как передается вирусный тонзиллит

- Аудио главы минздрава про вирус