Вирусы с оплатой счета

В последнее время стали регулярными случаи атак троянских программ на текстовые файлы обмена платежных поручений. В этой статье рассказывается об особенностях таких атак и как их можно избежать, перейдя на использование сервиса "1С:ДиректБанк".

Одной из важных функций бухгалтерских и других учетных программ всегда был обмен информацией с банковскими системами: платежными поручениями и выписками по банковским счетам. Исторически первым способом стал обмен через текстовые файлы стандартного формата, в которых содержится вся информация о платежных поручениях и транзакциях по банковскому счету: сумма, отправитель, получатель, данные банков и номера счетов, между которыми осуществляется платеж. Пользователь выгружает из учетной системы файл с информацией о платежках и загружает его на обработку в систему Клиент-Банка. Такая технология обмена давно реализована в различных учетных программах, она проста и многие пользователи к ней привыкли. Но в период, когда текстовые файлы обмена находятся на диске компьютера, они, так же как любые другие файлы, могут подвергаться вирусным атакам. После того как файл выгружен на диск, учетная система уже не контролирует содержащуюся в нем информацию, а банковская система начинает отвечать за безопасность информации только после того, как файл будет в нее загружен. Этим стали пользоваться злоумышленники. С 2016 г. специалисты по компьютерной безопасности начали обнаруживать различные троянские программы (компьютерные вирусы), которые атакуют файлы с платежными поручениями.

Различные вредоносные программы по-разному выбирают момент и метод атаки, но принцип при этом используется один и тот же. Злоумышленники пытаются подменить в файле реквизиты получателя платежа. Если после этого бухгалтер загрузит такую поддельную платежку в систему Клиент-Банка и не проверит указанные в ней реквизиты, деньги будут перечислены на счет злоумышленников. Некоторые троянские программы подменяют реквизиты, когда обнаруживают файл обмена на диске. Другие – изменяют информацию "на лету" при загрузке файла в систему Клиент-Банка. При этом вредоносные программы пытаются активно помешать обнаружению их антивирусами и контролю со стороны учетных программ, нарушая их работоспособность.

Но надо учитывать, что полноценное выявление вирусов и троянских программ – функция специальных антивирусных программ, а не учетных систем. Необходимо применять свежие версии антивирусных программ, разработчики которых ведут постоянный мониторинг вновь возникающих угроз компьютерной безопасности, и регулярно их обновлять.

Также важно проверять реквизиты платежных поручений после их загрузки в систему Клиент-Банка. Особое внимание при проверке надо уделять в тех случаях, когда учетная программа ведет себя необычным образом. Например, если в процессе выгрузки и проверки файла обмена "1С:Бухгалтерия" перестала отвечать на действия пользователя, это может быть признаком наличия на компьютере троянской программы, которая нарушает работу "1С:Бухгалтерии", чтобы не дать пользователю сверить реквизиты платежки. В любом случае, всегда проверяйте номер счета, название и другие реквизиты получателя в системе Клиент-Банка перед тем как выполнить платеж, чтобы ваши деньги не ушли злоумышленникам.

К сожалению, новые вредоносные программы появляются регулярно. Злоумышленники продолжают искать новые способы хищения средств организаций и частных лиц, разрабатывают новые сценарии и технологии вирусных атак. Полностью защитить от таких атак файлы обмена платежками принципиально невозможно, как и любые другие текстовые файлы на компьютере.

Поэтому фирма "1С" разработала и развивает сервис прямой интеграции учетных программ с информационными системами банков – сервис "1С:ДиректБанк". Этот сервис обеспечивает передачу платежных документов в банк и получение выписок из банка непосредственно из программ "1С", по защищенным каналам связи. В зависимости от политик безопасности банка, информация дополнительно защищается электронной подписью пользователя программы, или одноразовыми паролями, присылаемыми через SMS. Не требуется выгрузка документов из программ "1С:Предприятия" в промежуточные файлы, нет промежуточных файлов обмена, которые могли бы атаковать вредоносные программы. Все платежные документы можно формировать и подписывать электронной подписью в "1С:Предприятии", а затем одним нажатием кнопки отправлять по защищенным каналам связи прямо на сервер банка.

С помощью вируса-вымогателя кибермошенникам удается зарабатывать до 2 млрд долларов в год. Помимо денежных потерь владельцы бизнеса несут ущерб из-за сбоя системы, снижения производительности и стресса. В целом получается слишком разорительно.

Представьте, что вы работаете на компьютере, отвечаете на письмо клиента и вдруг на мониторе появляется синий фон и на нем следующее сообщение:

«Компьютер заблокирован. Все ваши файлы зашифрованы. Дешифрование файлов будет стоить 0,076 биткойнов. Следуйте инструкции для оплаты:

1. Отправьте 0,076 биткойнов в биткойн-кошелек #XXX XX .

Каковы ваши дальнейшие действия? Вы будете паниковать, пытаться разблокировать компьютер? Пойдете на поводу мошенникам и постараетесь выкупить у них свои файлы?

Ransomware как совершенствующаяся опасность

Вирусы, вредоносные программы не являются для пользователей чем-то новым с тех пор, как в 2013 году хакеры обнаружили, что могут зашифровать ценные файлы и вымогать у жертв круглые суммы для дешифровки. Успешно эксплуатируя эту возможность, мошенники зарабатывают до 2 млрд долларов в год! Это деньги трудолюбивых владельцев бизнеса. Если прибавить к ним ущерб, который несут компании от сбоя системы, потери производительности и стресса, то получается слишком разорительно.

Ransomware распространяется мошенниками в различных вариантах. Некоторые ставят своей целью найти и зашифровать самые ценные файлы, другие — просто шифруют весь жесткий диск, что делает ситуацию гораздо более неприятной. И даже когда вы очищаете его полностью, файлы по-прежнему продолжают шифроваться. Если вы не готовы к атаке вируса-вымогателя, то это может парализовать всю работу компании. Вот почему управление ИТ-системами в компании очень важно .

Как распространяется вирус-вымогатель

Злоумышленники постоянно пробуют новые способы заражения компьютеров с помощью ransomware. В основе большинства атак лежит обман — вас принуждают к установке вредоносного ПО. Некоторые вирусы-вымогатели, используя уязвимости программ, даже не требуют одобрения установки, но такие атаки, как правило, краткосрочны, потому что ликвидируются после устранения уязвимостей.

Большинство вирусов-вымогателей распространяется по незнакомой электронной почте. Фишинговые письма максимально маскируются под официальную переписку, заставляя вас открыть вложение или перейти по ссылке. Как только вы это делаете, ваш компьютер заражается вирусом.

Вариацией фишинг-атак, набирающих популярность, является направленная фишинг-атака: вместо рассылки большого количества писем вымогатели отправляют сообщения, точно адаптированные под конкретного человека, часто используя информацию, полученную из открытых профилей в соцсетях. Злоумышленник может выступать в роли нового клиента или даже в роли подрядчика, с которым вы уже работаете.

Некоторые веб-сайты содержат вредоносный код, который использует уязвимости в вашем браузере и операционной системе или обманывает вас, заставляя согласиться на выкуп.

Ссылки на эти сайты могут быть встроены в фишинговые письма. Их также можно направлять с помощью текстовых ссылок, рекламных баннеров или всплывающих окон.

Иногда ransomware пользуется недостатками безопасности в операционных системах или приложениях, которые позволяют распространять и запускать файлы самостоятельно. Это может наносить разрушительное действие. Без необходимости в человеческом участии вирус мгновенно распространяется от компьютера к компьютеру через интернет.

Крупные технологические компании быстро ликвидируют эти дыры в безопасности, как только узнают о них. Это означает, что компании, которые отключают обновления и не пытаются усовершенствовать ИТ-систему, на сегодняшний день являются особенно уязвимыми для такого рода атак.

Как защититься от вируса-шифровальщика

Итак, мы уже поняли, что ransomware может нанести разрушительные действия и потому является дорогостоящим риском. Поэтому возникает закономерный вопрос: как сохранить систему в безопасности?

Подавляющее большинство атак вирусов-вымогателей направлено на то, чтобы обмануть кого-то, поэтому вы можете снизить риски, сделав информацию о ransomware частью тренинга по ИТ-безопасности.

Убедитесь, что любой сотрудник, который использует компьютер, должным образом предупрежден о подозрительных вложениях и ссылках в электронной почте. Удостоверьтесь, что люди, работающие в вашей компании, не забывают об опасности спама и незнакомых писем, особенно фишинговых писем, специально предназначенных для бизнеса или отдельных лиц.

По иронии судьбы владельцы высокотехнологичного бизнеса иногда становятся наиболее уязвимыми. Возможно, потому что они считают информацию о защите слишком очевидной. Не думайте, что то, что очевидно для вас, очевидно для всех в офисе — мошенники повышают уровень в своих атаках.

Вы можете просто выдать каждому сотруднику соответствующий документ и заставить поставить на нем подпись. Но это все равно что ничего. Гораздо эффективнее поговорить с работниками и убедиться, что они действительно осознают опасность и понимают, как ее предотвратить.

В 2017 году произошли одни из самых катастрофичных хакерских атак: вирусы WannaCry и NotPetya использовали одну и ту же уязвимость в операционной системе Windows. Эта уязвимость была исправлена Microsoft в марте — задолго до того, как эти атаки начались (в мае и июне). А значит, миллиарды долларов, которые потерял бизнес, можно было спасти благодаря простым действиям.

В ситуации домашнего офиса самый простой способ сохранить исправление вашей операционной системы — это просто оставить автоматическое обновление. Да, эти сообщения о перезагрузке компьютера сильно раздражают, но это не столь страшно по сравнению с потерей всей вашей работы.

Еще одна беда ПО, о которой многие не знают, — это заражение вирусом роутера. Если хакер управляет им, он может перенаправлять веб-браузер на вирусную страницу. Руководство по обновлению прошивки содержится в инструкции к роутеру.

Ничто не заставит вас платить деньги вымогателю, если у вас есть резервная копия со всей жизненно важной информацией. Понятно, что все равно вы не сможете перетащить на диск всю информацию и всегда останется то, что имеет реальную стоимость. Поэтому не стоит экономить на обучении персонала только потому, что у вас есть резервные копии. Но это позволит вам минимизировать проблемы.

Для фрилансеров, консультантов, людей, завязанных на домашнем офисе, для хранения файлов будет достаточно платного облачного хранилища. Таким образом, вы просто сохраняете все важные рабочие документы в папке, которая синхронизируется с облаком.

Когда в офисе более одного компьютера, есть ключевой фактор, определяющий, насколько тяжело вам причинить вред, — объем информации, которую можно зашифровать. Чем больше файлов и жестких дисков вирус-шифровальщик затронет, тем больше времени потребуется на восстановление данных из резервных копий и тем дольше бизнес будет простаивать.

Сотрудникам не нужна учетная запись с доступом ко всей информации. Им достаточно учетной записи, которая дает возможность выполнять свою работу.

Восстановление после атаки

Если у вас есть резервные копии и налажен процесс восстановления информации, вы быстро справитесь с проблемой.

Нужно ли платить выкуп? Нет. Почему?

Киберпреступники обращают внимание на то, откуда к ним идут деньги. Если вы выполните их требования, они снова попытаются вас взломать. Как клиент, готовый платить, вы становитесь для них выгодной целью. Тот факт, что вы платите за выкуп чужим людям, чтобы вернуть свои данные, как бы сигнализирует о том, что в целом безопасность ИТ-системы в вашей компании обеспечена не на 100%. Киберпреступники обмениваются этой информацией или продают ее друг другу .

- Это плохая карма

Перечисление денег преступникам делает хуже жизнь всех, кто пытается зарабатывать честным трудом. Потому что единственная причина, по которой мошенники не прекращают свою черную работу, — это потоки денег, поступающие от растерянных жертв. Не становитесь частью порочной системы.

- Есть большая вероятность, что это не сработает

Поймите, что для мошенников вы находитесь вне поля контроля. Вы рискуете потерять не только деньги, но и время, эффективность, которую могли бы инвестировать в работу .

После восстановления файлов перейдите к работе над ошибками, чтобы понять суть проблемы. Открывали ли сотрудники фишинговое электронное письмо? Не кликнули ли они на баннер с вирусом? Может быть, есть сложности с ПО или операционной системой? Как бы то ни было, вам нужно сделать все, чтобы случившееся не повторилось.

Если речь идет о человеческом факторе, убедитесь, что все в офисе проинформированы о том, как произошла атака. Есть высокая вероятность того, что персонал столкнется с подобными атаками в будущем. Убедитесь, что все знают, на что обращать внимание.

Плохая идея — искать и назначать виновных, даже если вас сильно раздражает то, что кто-то открыл фишинговое письмо. Это создает препятствие на пути к честному осознанию произошедшего. К тому же это усложняет коммуникации. Все, что действительно нужно в этой ситуации, — это информированность персонала и грамотные специалисты, готовые взять на себя контроль за ИТ-системой.

С 1 апреля в силу вступает ряд новых правил, по которым россияне смогут получать льготы. Также из-за пандемии коронавируса положенные дополнительные надбавки будут платить раньше. Лайф рассказывает, каких категорий россиян это касается и сколько им заплатят.

В обращении к гражданам 25 марта президент России Владимир Путин рассказал о мерах, которые будут приняты для поддержки россиян и экономики из-за коронавируса.

С 1 апреля семьям, имеющим право на материнский капитал, будут ежемесячно выплачивать по пять тысяч рублей на ребёнка до трёх лет. Деньги будут начислять в течение трёх месяцев — до конца июня 2020 года.

Больничный и пособие по безработице

Глава государства поручил повысить размер оплаты больничных до размера МРОТ — в настоящее время 12 130 рублей. Размер пособия по временной нетрудоспособности сохранится до конца 2020 года.

Юрист Европейской юридической службы Эрдни Цамбуев отметил, что на период до 31 декабря 2020 года включительно максимальный размер пособия по безработице также будет увеличен до одного минимального размера оплаты труда.

Дополнительную компенсацию получат москвичи, которые потеряли или могут потерять работу в связи с коронавирусной инфекцией. Для этого будет разработан специальный комплекс мер поддержки. Исключение составляют работники, которых уволили за нарушение трудовой дисциплины или другие виновные действия, предусмотренные законодательством Российской Федерации.

Как объяснил управляющий партнёр юридической компании "Варшавский и партнёры" Владислав Варшавский, меры поддержки из-за распространения коронавируса предусмотрены указом мэра Москвы от 29 марта 2020 года № 34-УМ. В частности, гражданам, признанным в установленном законом порядке безработными.

Безработным в период с 1 апреля 2020 года по 30 сентября 2020 года дополнительно осуществляется региональная компенсационная выплата за счёт средств бюджета города Москвы. Общая сумма такой компенсации с учётом выплаты пособия по безработице (стипендии), выплаты в рамках дополнительной материальной поддержки безработных граждан должна составлять 19 500 рублей

Юрист Эрдни Цамбуев также добавил, что региональная компенсация безработным гражданам, состоящим по состоянию на 31 марта 2020 год на учёте в органах службы занятости города Москвы, устанавливается в беззаявительном порядке.

Выплаты за режим самоизоляции

Дополнительные выплаты разовой адресной социальной помощи предусмотрены для тех, кто соблюдает режим самоизоляции. По словам Владислава Варшавского, общая сумма такой выплаты составляет четыре тысячи рублей. Причём две тысячи рублей выплачиваются после начала режима самоизоляции, а остальные две тысячи рублей — по завершении такого режима. При этом не должно быть выявлено систематических нарушений гражданином режима самоизоляции.

В свою очередь Эрдни Цамбуев напомнил, что указ мэра Москвы обязал соблюдать режим самоизоляции граждан в возрасте старше 65 лет, а также граждан, имеющих хронические заболевания.

Льготы отдельным категориям граждан

Согласно указу президента России от 7 февраля 2020 года № 100, в апреле будет осуществлена единовременная выплата отдельным категориям граждан Российской Федерации в связи с 75‑й годовщиной Победы в Великой Отечественной войне.

По 75 тысяч рублей получат инвалиды и участники Великой Отечественной войны, лица, награждённые знаком "Жителю блокадного Ленинграда", бывшие несовершеннолетние узники концлагерей, вдовы (вдовцы) военнослужащих, погибших в период войны с Финляндией, Великой Отечественной войны, войны с Японией, вдовы (вдовцы) умерших инвалидов Великой Отечественной войны и участников Великой Отечественной войны.

Бывшие совершеннолетние узники нацистских концлагерей, тюрем и гетто получат выплаты в размере 50 000 рублей.

Напоминаем, что в Москве введён режим всеобщей самоизоляции для сдерживания распространения коронавирусной инфекции. За несоблюдение карантина Правительство РФ уже разработало штрафы.

WannaCry представляет собой программу-троян, шифрующую файлы на зараженных компьютерах и блокирующую таким образом доступ к данным (подробнее о принципах его работы — в материале Forbes). Для того чтобы вновь получить возможность открывать свои файлы, пользователю необходимо отправить сумму в размере $300-600 в криптовалюте биткоин на кошелек злоумышленников, стоящих за WannaCry. Никаких гарантий расшифровки и разблокировки файлов после оплаты, конечно, не существует. Но почему создатели вредоносного программного обеспечения вымогают у пользователей средства именно в криптоактивах? Прежде стоит сделать краткий экскурс в историю программ-вымогателей и эволюцию их методов приема средств от жертв.

Упомянутый в начале материала WannaCry относится к типу программ-вымогателей ransomware (подробнее о подобных типах киберугроз — в материале Forbes), существующих на рынке уже не первый десяток лет, задолго до появления биткоина, криптовалюты-пионера. Впервые этот вид вируса был зафиксирован в 1989 году — за 20 лет до биткоина. Тогда программа-зловред AIDS Trojan распространялась на дискетах в ходе медицинской конференции. Вирус шифровал все файлы на диске C компьютера и требовал отправить $189 на почтовый ящик в Панаме.

Развивающийся сейчас мировой рынок криптовалют, объем которого, по данным на 16 мая, составил $55,5 млрд, создает для злоумышленников идеальную возможность принимать деньги на свой счет, сохраняя анонимность. Биткоин — первая, самая масштабная и наиболее распространенная на рынке, и в том числе, среди создателей вредоносных программ, криптовалютная платежная система. Популярность биткоина в нелегальных схемах, к которым относится разработка и распространение вредоносного ПО, в цифровом пространстве не случайна. В основе биткоина лежит распределенная база данных — блокчейн, контролируемая самими пользователями, при отсутствии центрального регулирующего органа. История транзакций прозрачна для всех пользователей сети, но кто именно стоит за тем или иным криптовалютным кошельком, в рамках самой системы биткоин определить невозможно.

Помимо биткоина злоумышленники используют также и другие криптовалюты — альткоины. Так, например, вирус-вымогатель Kirk, шифрующий около 625 типов различных файлов с помощью протокола RSA-4096, требует расплачиваться в криптовалюте Monero.

Несмотря на репутацию анонимного средства платежа, сложившуюся вокруг криптовалют, на рынке уже существуют решения, позволяющие отследить транзакции в пользу злоумышленников. Например, технологический комплекс Elliptic предназначен для мониторинга незаконного оборота биткоинов. Компания сотрудничает с финансовыми организациями и правоохранительными органами. Кроме того, известно, что Elliptic также сотрудничает с криптовалютными биржами, позволяя им соблюдать принцип KYC (know your customer) и идентифицировать своих контрагентов. Таким образом, стало возможным распознавание злоумышленников на этапе вывода средств в фиатную валюту через онлайн-биржу или обменник.

С помощью AML-решения Elliptic можно определить, с каким именно кошельком сотрудничает злоумышленник. Например, уже удалось выявить балансы трех биткоин-кошельков, связанных с WannaCry. Успевший дестабилизировать работу более двух сотен тысяч компьютеров вирус-вымогатель собрал, по данным на 16 мая, около $74 536.

Идентифицировать кошелек позволяет технология кластеризации адресов (address clustering), развиваемая в рамках тесного сотрудничества с сервис-провайдерами. Суть решения заключается в том, что каждому кластеру присвоена своя оценка риска (risk score), позволяющая определить вероятность связи того или иного кошелька с даркнетом. Благодаря технологии кластеризации адресов биткоин-сервисы, например Coinbase, Mycelium или Wirex, могут моментально идентифицировать перевод с высокой оценкой риска и заблокировать его. Такой подход позволяет оперативно выявить и задержать злоумышленников.

Каков бы ни был способ приема средств, эксперты в сфере информационной безопасности советуют не выплачивать выкуп ни при каких условиях, так как сохранность заблокированных файлов и возобновление доступа к ним злоумышленники никогда не гарантируют. Кроме того, выплачивая средства за разблокировку, пользователи поддерживают разработчиков вредоносного ПО, стимулируют их развивать существующие решения и создавать новые вирусы.

Рынок криптовалют разнообразен и степень анонимности зависит от проработки кода, заложенного создателями той или иной криптовалюты или блокчейн-платформы. Но развитие технологии кластеризации адресов говорит о том, что анонимность больше не служит бесспорным козырем в руках злоумышленников. Готовые решения для отслеживания биткоин-транзакций и сотрудничество с правоохранительными органами со временем сделают более прозрачными и операции с альткоинами. Возможно, уже в ближайшей перспективе, пока государства будут делать первые шаги в регулировании криптовалют, частные проекты естественным образом сформируют среду для контроля этого рынка. Противодействие отмыванию денег в рамках блокчейн-транзакций — достаточно новая технология, но в ее развитии заинтересованы все игроки рынка, потому что такой инструмент способствует улучшению репутации биткоина и снижению объема нелегальных операций по всему миру.

Часто спам напрягает с первого взгляда: кривая верстка, автоматически переведенный текст, формы для ввода пароля прямо в теме письма. Но бывают вредоносные письма, которые прилично выглядят, тонко играют на эмоциях человека и не вызывают сомнений в их правдивости.

В статья будет рассказано о 4 типах мошеннических писем, на которые чаще всего ведутся россияне.

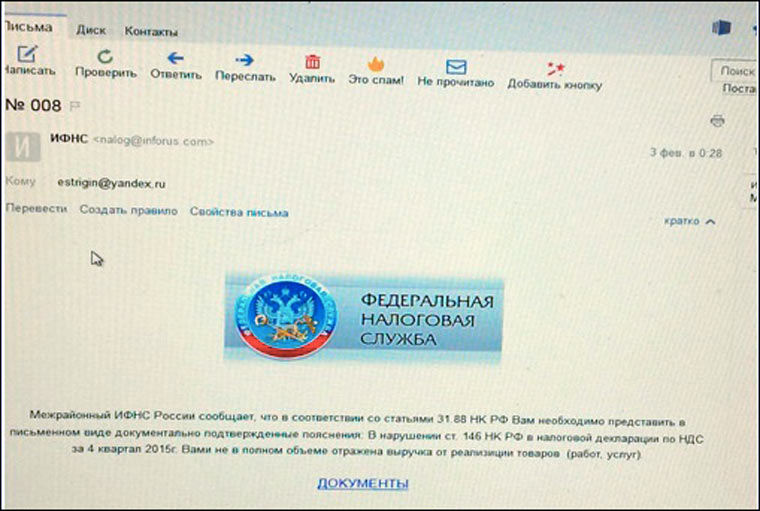

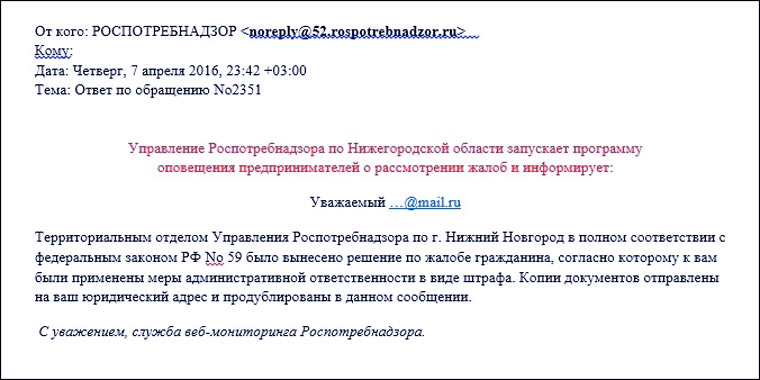

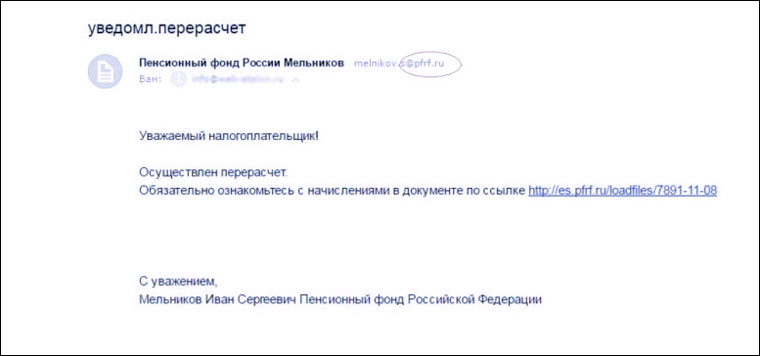

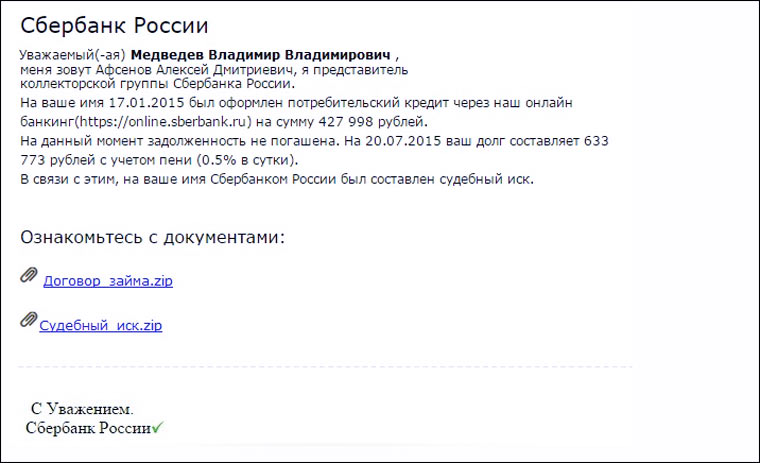

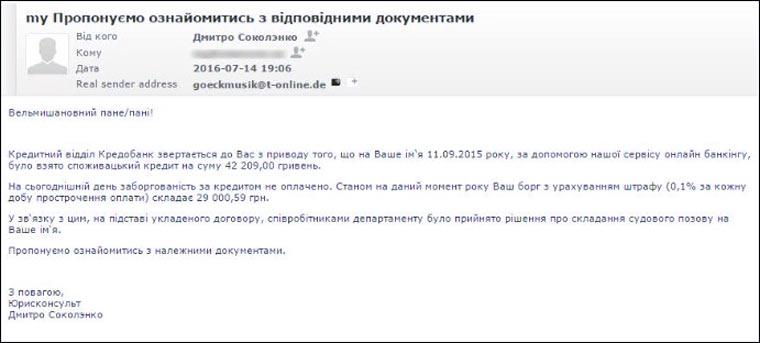

Мошенники могут прикидываться налоговой, Пенсионным фондом, Роспотребнадзором, санэпидемстанцией и другими госорганизациями. Для убедительности в письмо вставляют водяные знаки, сканы печатей и государственную символику. Чаще всего задача преступников — напугать человека и убедить его открыть файл с вирусом во вложении.

Обычно это шифровальщик или блокатор винды, который выводит компьютер из строя и требует прислать платное SMS для возобновления работы. Вредоносный файл может маскироваться под судебное постановление или повестку о вызове к начальнику организации.

Страх и любопытство отключают сознание пользователя. На форумах бухгалтеров описаны случаи, когда сотрудницы организаций приносили файлы с вирусами на свои домашние компьютеры, так как не могли открыть их в офисе из=за антивируса.

Реже мошенники отправляют счета для оплаты сервисных сборов и дополнительных процентов по кредиту, на 50-200 рублей, которые проще заплатить, чем разбираться.

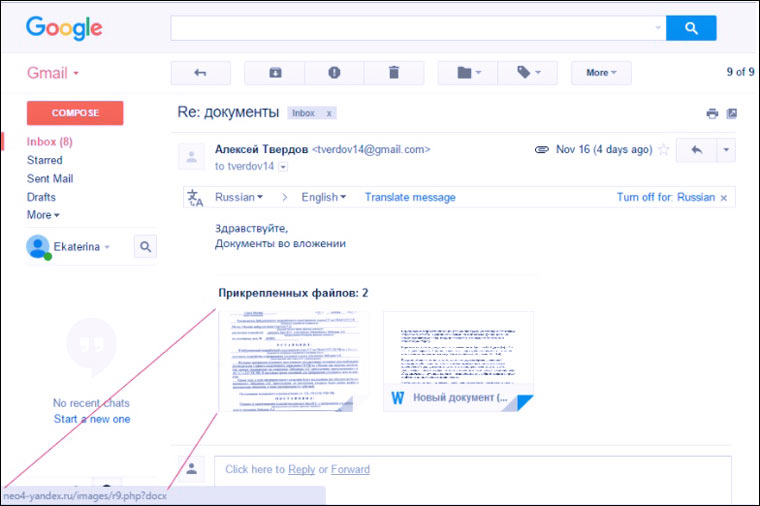

Если человек видит в ящике письмо от человека из соседнего отдела, то он к нему особо не присматривается, может даже проигноривать предупреждения антивируса и открыть файл несмотря ни на что.

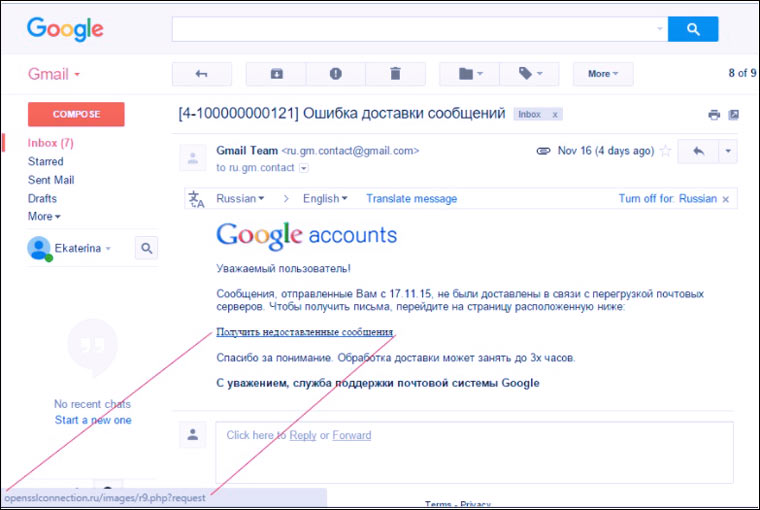

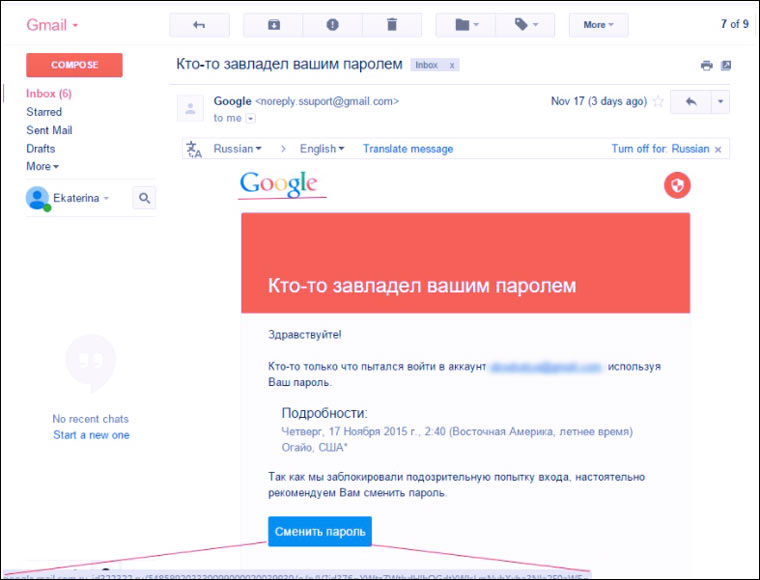

Google иногда присылает письма владельцам ящиков Gmail о том, что кто-то пытался зайти в ваш аккаунт или о том, что закончилось место на Google Drive. Мошенники успешно копируют их и заставляют пользователей вводить пароли на подставных сайтах.

Как себя защитить?

Установите антивирус на все свои устройства, чтобы он автоматически блокировал вредоносные файлы. Если вы по каким-то причинам не хотите им пользоваться, то проверяйте все хоть немного подозрительные почтовые вложения на virustotal.com

Никогда не вводите пароли вручную. Используйте менеджеры паролей на всех устройствах. Они никогда не предложат вам вариант паролей для ввода на подставных сайтах. Если по каким-то причинам вы не хотите их использовать, то вручную набирайте URL страницы, на которой собираетесь вводить пароль. Это касается всех операционных систем.

Везде, где это возможно подключите подтверждение пароля по SMS или двуфакторную идентификацию. И конечно, стоит помнить о том, что незнакомым людям нельзя посылать сканы документов, паспортные данные и переводить деньги.

Да, большую часть мошеннических писем можно разоблачить на глаз. Но это не касается случаев, когда атака направлена конкретно на вас.

Самый опасный спам — персональный

Схема их работы проста: они отправляют человеку качественные фишинговые письма, которые тщательно составлены, аккуратно сверстаны и учитывают личные особенности человека. Такие мошенники искренне стараются зацепить конкретную жертву. Выясняют у заказчика ее круг общения, вкусы, слабые места. На разработку атаки на конкретного человека может уйти час или более, но усилия окупаются.

Если жертва попадается, то отправляют заказчику скрин ящика и просят оплатить (средняя цена около $100) свои услуги. После поступления денег высылают пароль от ящика или архив со всеми письмами.

К подобным услугам могут обращаться не только ревнивые жены, но и недобросовестные конкуренты. В таких случаях ценник выше и методы тоньше.

Не стоит надеяться на свою внимательность и здравый смысл. Пусть на всякий случай вас страхуют безэмоциональные антивирус и менеджер паролей.

Почему мошенники, которые рассылают свои послания миллионам адресатов, не хотят потратить пару часов на составление аккуратного письма и жалеют 20 баксов на переводчика, чтобы увеличить отклик аудитории?

Но один из 10 тысяч ведется и этот человек идеальная жертва, которая напрочь оторвана от реальности и не умеет пользоваться поисковыми системами. В группе риска психически больные, и люди, которые страдают наркоманией и алкоголизмом в тяжелой форме.

Спамеру, который промышляет вымогательством, категорически не нужно, чтобы на его письма отвечали относительно нормальные люди. Они все не переведут деньги, а будут просто отвлекать вопросами. Ему нужны контакты эталонных чудаков, которые с радостью отправят Дейнерис $500, ведь белочка в их голове одобряет это.

Из этих бесценных экземпляров отбираются самые платежеспособные и подвергаются тщательной персональной психологической обработке. Например, 50-летняя женщина из Камчатского края недавно перевела 4,5 миллиона рублей американскому военному, который нашел ее в Одноклассниках, влюбился, обещал жениться, но после трех месяцев переписки попросил материальной помощи и ушел в закат.

Расстроенный пользователь смотрит на свой банковский счет (источник)

Деятельность злоумышленников по взлому и дальнейшему использованию в своих интересов мобильных устройств расцвела в последнее время буйным цветом. Во-первых, этих устройств стало очень много, так что даже при использовании относительно примитивных инструментов шанс зацепить кого-нибудь все равно довольно велик. Во-вторых, мы очень уж активно доверяем им все детали свой личной и, отдельно, семейной и финансовой жизни. В-третьих, мобильные устройства стали удобным инструментом взаимодействия с банками – тут и авторизация, и SMS-банк, и банковские приложения. Все это делает мобильные устройства лакомым куском для создателей вредоносного ПО: в случае успешного заражения из них можно вытянуть очень много ценного.

Наиболее перспективный и прибыльный на сегодня вид вредоносного ПО – это банковские троянцы, которые перехватывают управление взаимодействием с банком и опустошают банковский счет.

Один из простых путей: заразить ПК, а через него уже – мобильное устройство. Хотя на сегодняшний день заражение ПК с Windows через новую, неизвестную уязвимость в системе встречается достаточно редко. Неизвестная уязвимость (т.е. 0day) встречается редко, на черном рынке стоит дорого, а при массовом заражении довольно быстро вычисляется и закрывается патчами. Поэтому для массовой рассылки вредоносного ПО (того же банковского трояна) игра чаще всего не стоит свеч.

Куда чаще используются уже старые и известные уязвимости, которые закрыты обновлениями ОС – расчет идет на тех пользователей, у которых не работает или отключено автоматическое обновление. Либо для атаки на систему используются уязвимости в стороннем ПО – браузерах, флэш-плеере и других приложениях Adobe, Java-машине и пр.

Незакрытая уязвимость = большие проблемы (источник

Если антивирусная компания находит такую уязвимость либо ловит трояна и по его поведению видит, как он проникает в систему, то она сразу информирует о проблеме разработчиков. Дальше – у всех по-разному. Например, представители Лаборатории Касперского говорят, что в большинстве случаев Google старается выпускать патчи достаточно быстро, Adobe тоже. И при этом относительно невысоко оценивают Safary для Mac, называя его одним из рекордсменов по количеству уязвимостей. А Apple реагирует когда как – иногда заплатки выходят очень быстро, иногда уязвимость может оставаться открытой чуть ли не год.

Если ПК уже заражен, далее при подключении мобильного устройства троян пытается либо напрямую заразить его, либо заставить пользователя установить вредоносное приложение.

Оказалось, что это работает даже для устройств Apple – недавно обнаруженный троян WireLurker использовал именно эту схему. Сначала заражал ПК, потом – подключенный к нему смартфон. Это возможно потому, что iPhone или iPad рассматривает компьютер, к которому подключен, как доверенное устройство (иначе как ему обмениваться данными и применять обновления ОС?). Впрочем, для iOS это исключительная ситуация (подробнее я расскажу о том, как работает WireLurker, в другом материале), а так система очень хорошо защищена от внешних вторжений. Но с важной оговоркой: если не делать джейлбрейк устройства, который полностью снимает защиту и открывает устройство для любой вредоносной деятельности. Вот для джейлбрейкнутых айфонов вирусов предостаточно. Для техники на iOS есть варианты с успешными APT (целевыми атаками), но обычные пользователи с ними почти не сталкиваются, да и усилий для заражения конкретного устройства там приходится прикладывать очень много.

Основная головная боль (и одновременно основной источник заработка) для всех антивирусных компаний – смартфоны на Android. Открытость системы, являющаяся одним тиз ее основных плюсов (простота работы, огромные возможности для разработчиков и пр.) в вопросах безопасности оборачивается минусом: вредоносное ПО получает много возможностей проникнуть в систему и получить над ней полный контроль.

Зачастую старый добрый замок надежнее (источник)

Ну а дальше начинается самое интересное – зачем этот вирус в системе нужен.

Для начала, пару слов о ситуации, когда заражен ПК, и троян оттуда передал свой компонент на смартфон, где тот успешно заработал. Основной троян может перехватить реквизиты (например, с помощью клавиатурного шпиона или через браузер) и воспользоваться ими, либо просто удаленно зайти на сайт банка через вашу же систему. При совершении операции на смартфон приходит код, его перехватывает второй компонент и передает первому для завершения операции. Для передачи кода может использоваться как интернет-соединение, так и отсылка кода с помощью исходящего смс-сообщения

Впрочем, если мобильное устройство уже заражено, помощь большого ПК может и не потребоваться.

Самый простой способ украсть деньги с использованием зараженного смартфона – через SMS-банкинг. Большинство банков дают возможность получать информацию о балансе и проводить операции посредством кодированных сообщений на короткий номер. Этим очень легко воспользоваться.

Попав в систему, троян рассылает сообщение с запросом баланса на известные ему номера банков. Некоторые версии умеют определять, в какой стране обитает пользователь, посмотрев региональные настройки телефона, и скачивают с командного сервера список номеров для конкретной страны. Если по одному из номеров получен ответ, то можно начинать вывод денег на подставной счет, откуда они потом обналичиваются. Схема простая и распространенная, причем работает не только при взломе телефона, но и, например, если его украдут. Есть даже ситуации, когда по подставной ксерокопии паспорта или доверенности восстанавливают SIM-карту с тем же результатом. В теории, при смене SIM-карты SMS-банк и интернет-банк должны блокироваться, но это происходит не всегда.

Радикальный подход к безопасности паролей (источник)

Зараженная мобильная система может сама вытягивать информацию из пользователя в самых, казалось бы, невинных ситуациях. Например, при покупке приложения в Google Play у вас появляется дополнительное окно, где просят, в дополнение к паролю, подтвердить номер вашей кредитной карты. Окно поверх приложения Google Play, в нужный момент, все вполне логично и не вызывает сомнений. А на самом деле, это мобильный вирус SVPenk, который таким образом ворует данные кредитки… точнее, даже не ворует — пользователь отдает их ему сам.

Конечно, иметь интернет-банк и канал подтверждения через SMS на одном устройстве – не очень хорошее решение, но редко у кого с собой одновременно два телефона. Лучше всего подтверждение банковских операций к SIM -карте, вставленной в старый телефон без доступа в интернет.

Все эти предметы позволяют украсть у вас деньги (источник)

На этом, собственно, и все: теперь у злоумышленников есть логин, пароль, и приложение на смартфоне, которое будет перехватывать SMS с паролями (для этого оно устанавливает собственный сервис прослушки SMS), скрывать их от пользователя и отправлять их на командный сервер (умеет это делать и через интернет, и через SMS). Кроме этого, приложение для смартфона умеет собирать и отсылать на командный сервер довольно много разной информации о телефоне и его владельце.

В целом, Emmental – сложная операция, требующая высокой квалификации и профессионализма участников. Во-первых, она включает создание двух разных троянов под две платформы. Во-вторых, разработку серьезной инфраструктуры под них – сервера DNS, фишинговые сайты, тщательно мимикрирующие под сайты банков, командный сервер, координирующий работу сайтов и приложений, плюс сам модуль для кражи денег. Самоудаляющийся модуль заражения ограничивает возможности для исследования – в частности, заражение могло происходить не только через почту, но и другими способами.

Здесь мы описали лишь пару ситуаций, когда вирус получает контроль над смартфоном, и этого хватает для того, чтобы осуществить перевод денег на подставной счет. Существует очень много самых разнообразных вариантов банковских троянев, которые используют разные (подчас весьма сложные и даже изящные) схемы заражения и похищения данных, а вслед за ними и денег.

Читайте также: