Вместо рабочего стола вирус

- Пропал рабочий стол Windows , но появляется вместе со всеми папками и ярлыками, если загрузиться в Безопасном режиме. Как думаешь админ, в чём может быть дело? Мои проблемы начались с активного субботнего серфинга в интернете, искал образ диска с драйверами к своему ноутбуку (свой задевал куда-то). На одном из сайтов нашёл нужный образ, но решил открыть и посмотреть скришнот диска, расположенный уже на другом сайте – хостинге изображений. И в этот момент, вдруг всполошился мой антивирус и выдал предупреждение, что в папке C:\Users\Имя пользователя\AppData\Local\Temp находится вирус и очистка невозможна, затем компьютер завис, пришлось принудительно перезагрузить. После перезагрузки меня ожидал абсолютно пустой рабочий стол Windows, без папок и ярлыков, вместо моей постоянной заставки была другая, да ещё с таким изображением, лучше вам и не говорить. Пытался запустить Диспетчер задач, с помощью клавиатурного сочетания Ctrl+Alt+Del, но после него экран становится чёрным и так до бесконечности.

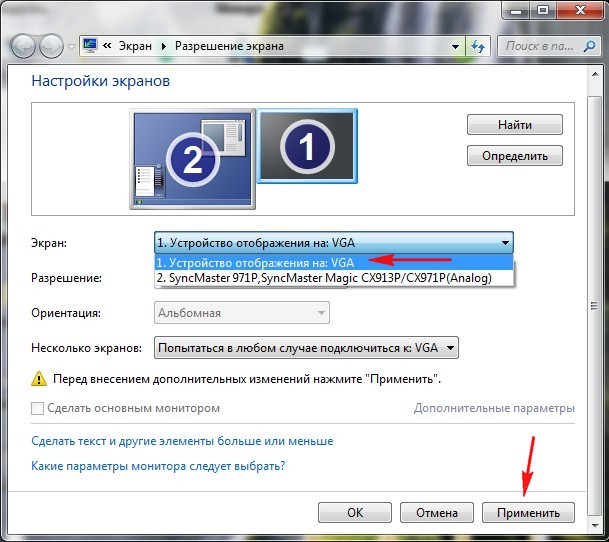

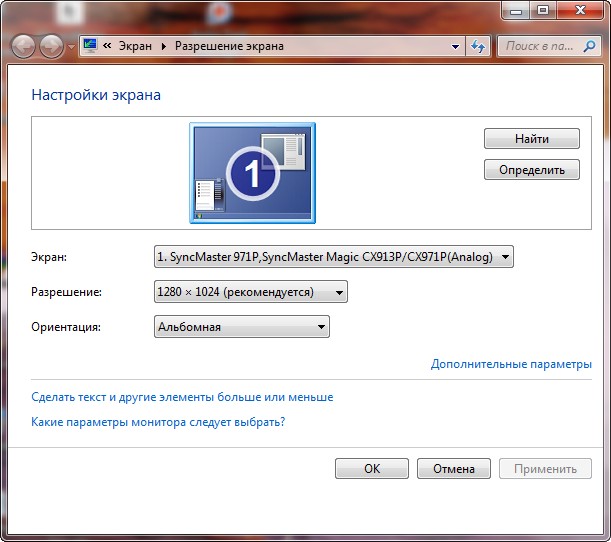

Статьи ваши читаю давно, сразу попытался загрузиться в безопасный режим и удачно, там рабочий стол вместе с папками ярлыками на месте. К сожалению, восстановление системы применить не могу, оно у меня отключено. Запустил антивирусную утилиту Dr.Web CureIt и просканировал ей весь системный раздел C:, было найдено три вируса, далее загрузился в систему и что интересно, чужая заставка пропала, но рабочий стол по прежнему пустой. Есть у меня ещё наготове антивирусный диск спасения от NOD32, вот думаю, он и пригодился. Загрузился с диска, после полного сканирования был найден ещё один вирус, но при нормальной загрузке рабочий стол всё же не появился. Есть ли для меня ещё варианты, кроме переустановки Windows? Сергей. - Ещё письмо. Здравствуйте админ. Настраивал разрешение экрана, без малейшего понятия о том, как это делать и что-то видимо не так настроил, так как появилась проблема - пропал рабочий стол Windowsвместе с ярлыками, остался только фон рабочего стола. Как мне кажется проблема не в вирусах. Пробовал применить восстановление системы, но не помогло, надеюсь на вашу помощь. Борис.

Пропал рабочий стол Windows

- Если ничего не поможет, обязательно попробуйте самый последний способ в этой статье, он так и называется Если ничего не помогло , он мне часто помогает при исчезновении рабочего стола.

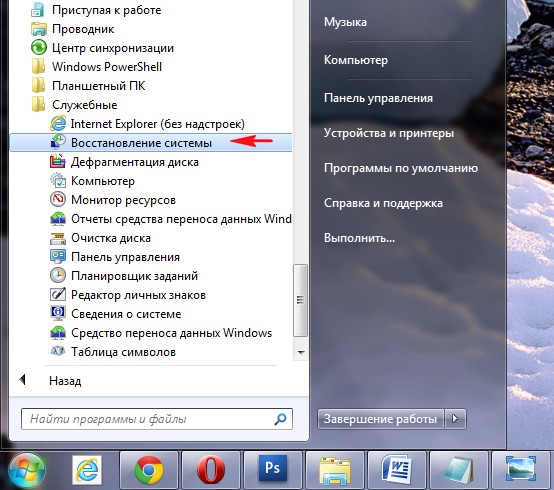

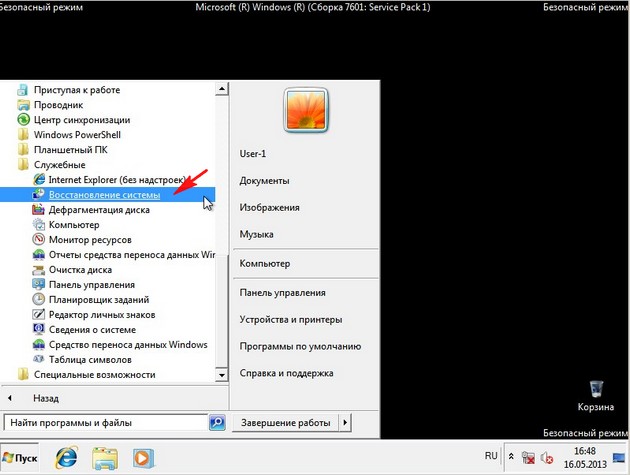

- Конечно, при заражении нашей операционной системы вирусом, нужно применять антивирусные лечащие утилиты, затем исправить реестр и производить восстановление системных файлов (это мы всё разберём), но можно решить проблему и более простым способом. Я уверен, если бы у нашего первого читателя было включено восстановление системы, которое прекрасно можно применить в безопасном режиме, то проблема была решена за пять минут. В первую очередь, в таких случаях, нужно вспоминать про восстановление, его придумали не просто так.

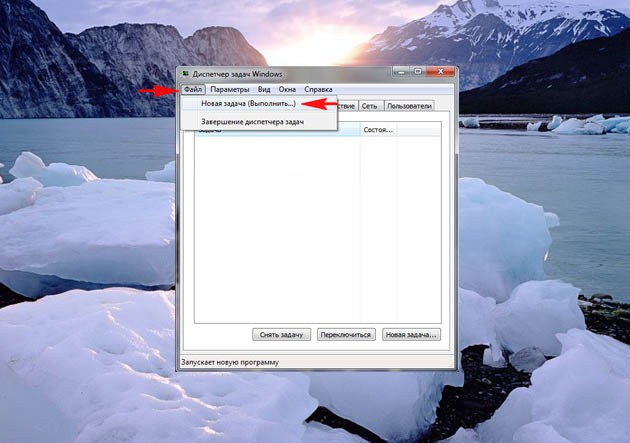

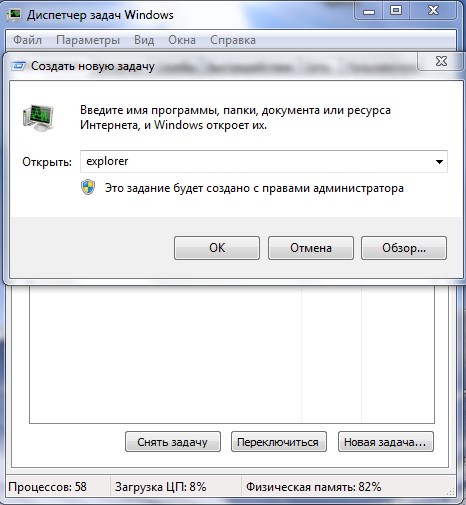

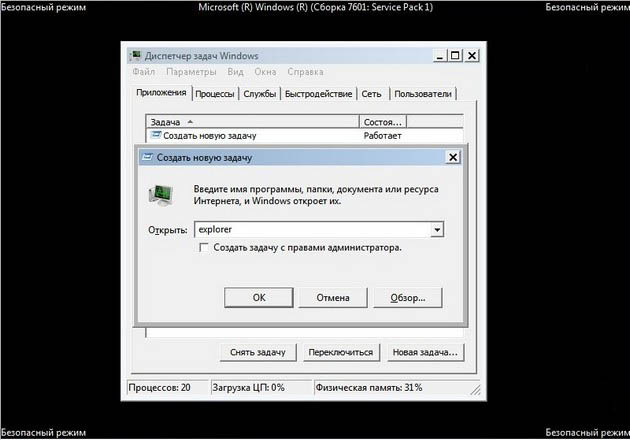

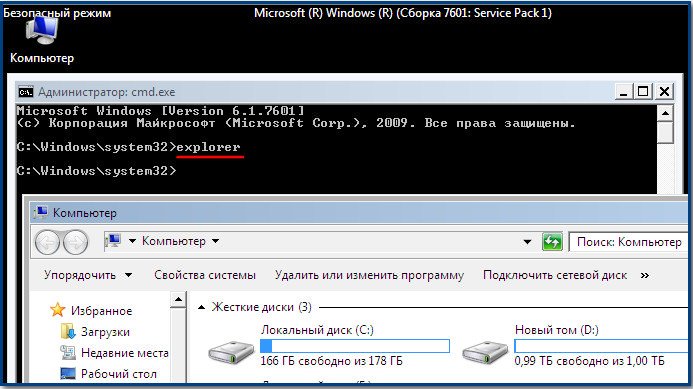

вводим в поле ввода explorer и ОК , должен появиться рабочий стол со всеми ярлыками и папками.

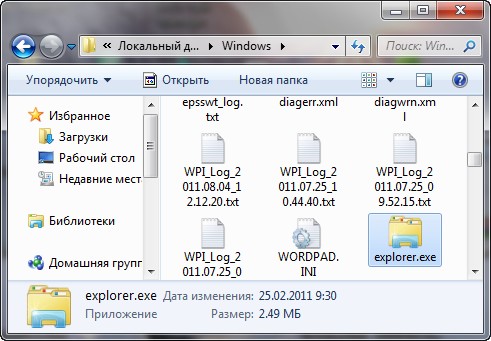

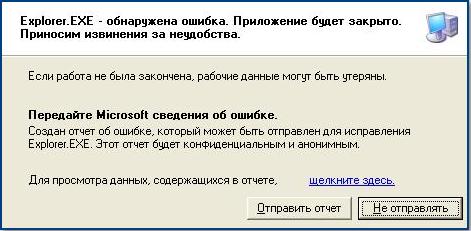

Именно файл Explorer.exe отвечает за запуск графической оболочки Windows,

представляющей из себя рабочий стол, меню пуск, панели инструментов и проводник. Если системный файл Explorer.exe не запустился вместе с операционной системой, значит и не запустится рабочий стол. Находится файл explorer.exe в папке C:\Windows.

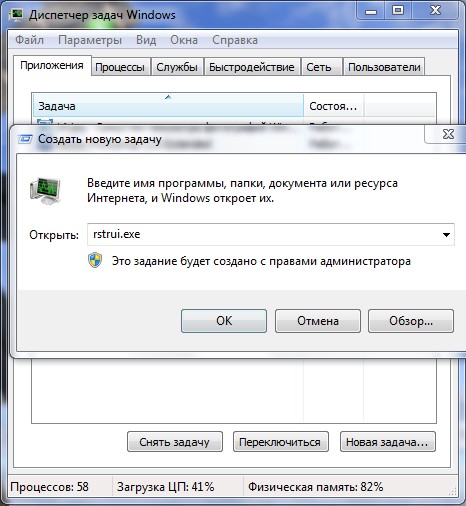

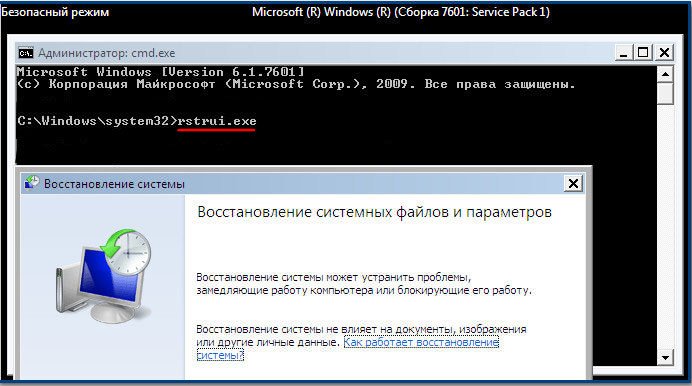

Ровно в половине случаев проблема будет решена и при следующей загрузке вы увидите свой рабочий стол, далее можно проверить систему на вирусы. Кстати, можете сразу вызвать в Диспетчере задач восстановление системы - Файл -> Новая задача , вводим в поле ввода rstrui.exe , но это в Windows 7 и 8. В Windows XP нужно набрать %systemroot%\system32\restore\rstrui.exe

в большинстве случаев свой рабочий стол вы увидите. Применяем восстановление системы, откатываемся на день назад.

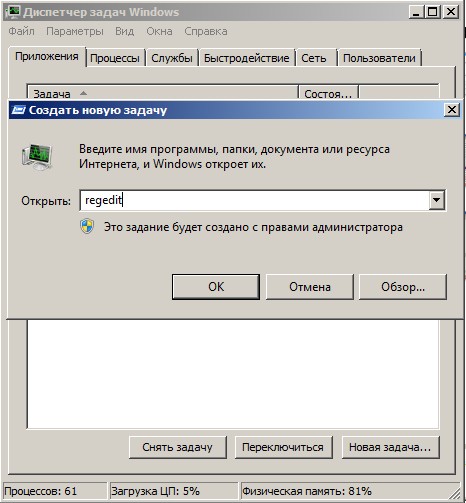

Если и в безопасном режиме также пустой рабочий стол, но восстановление системы у вас включено, тогда можно набрать Ctrl+Alt+Del, откроется Диспетчер задач, далее Файл -> Новая задача , вводим в поле ввода explorer.exe , появится рабочий стол или вводим сразу команду rstrui.exe , запустится восстановление системы, откатываемся назад и проверяем компьютер на вирусы. Ещё желательно провести восстановление системных файлов Windows.

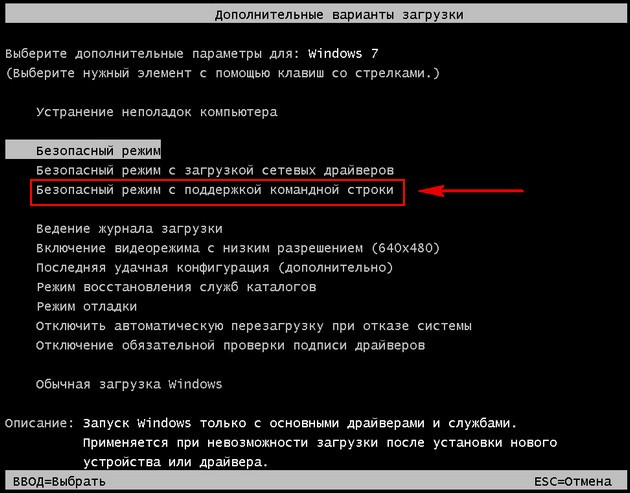

Безопасный режим с поддержкой командной строки

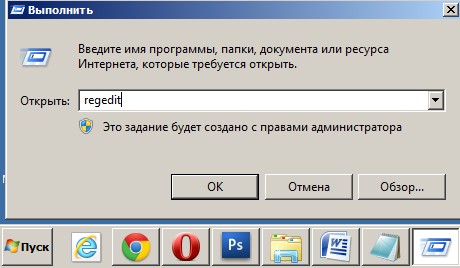

откроется реестр. Если в безопасном режиме у вас тоже будет пустой рабочий стол, тогда попробуйте клавиатурное сочетание Ctrl+Alt+Del , откроется Диспетчер задач , далее Файл -> Новая задача , вводим в поле ввода regedit .

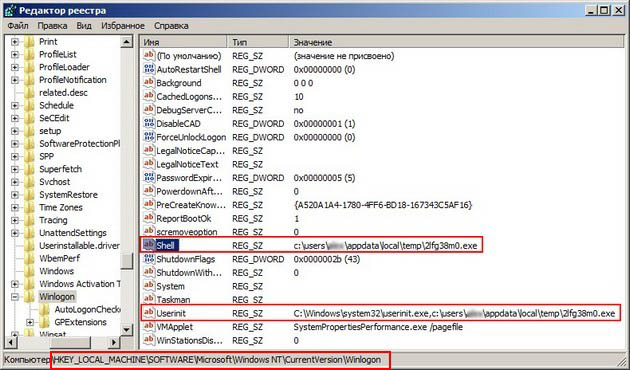

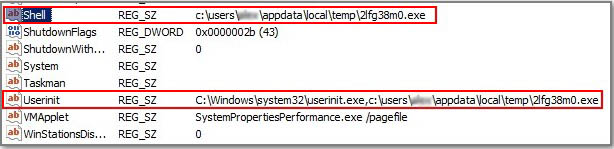

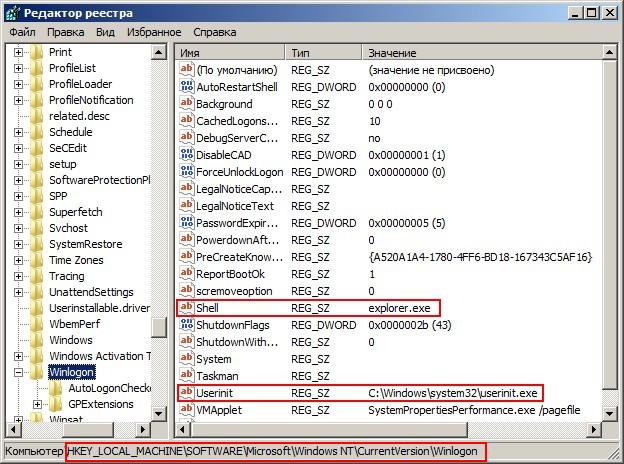

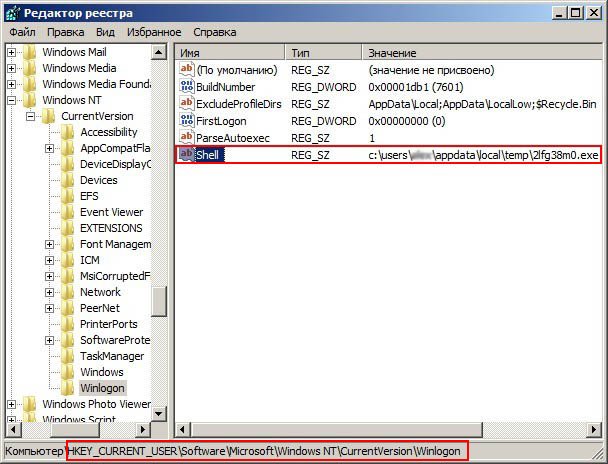

Значит вместо рабочего стола Windows у нас загрузится вирус 2lfg38m0.exe из папки временных файлов temp.

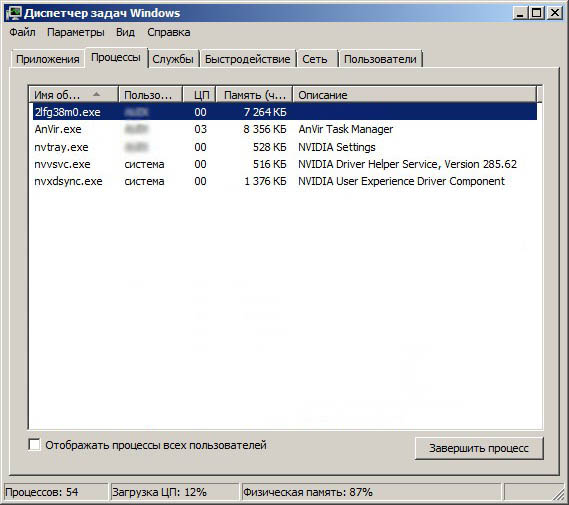

Если в это время нам удастся запустить диспетчер задач, то вместо системного процесса Explorer.exe мы увидим какой-либо вредоносный процесс, в нашем случае 2lfg38m0.exe .

Всё это нужно удалить и привести реестр в нормальный вид. Исправляем оба значения в реестре.

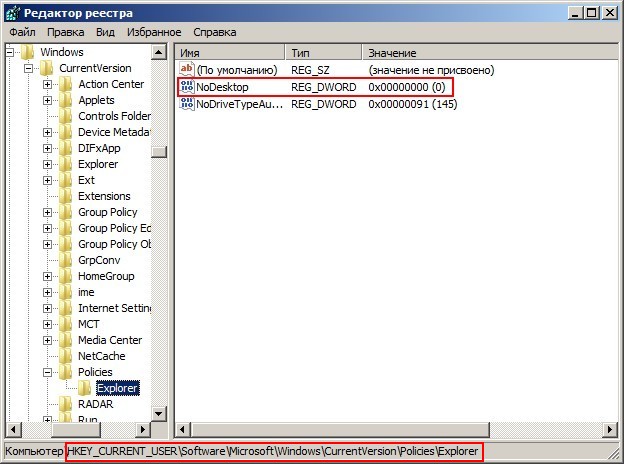

Смотрим ещё одну ветку реестра

HKEY_CURRENT_USER\Software\Microsoft\ Windows\CurrentVersion\Policies\Explorer , если присутствует параметр: NoDesktop , то значение у него должно быть 0 , но ни в коем случае не 1. И вообще параметр NoDesktop можно удалить.

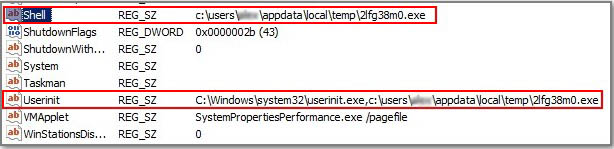

По названию вируса 2lfg38m0.exe , произвожу поиск в реестре и нахожу ещё одно модифицированное значение. Ветка

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon \ в параметре Shell прописан полный путь к вирусному файлу

c:\users\Имя пользователя\appdata\local\temp\2lfg38m0.exe, удаляем всё это, здесь вообще ничего не должно быть.

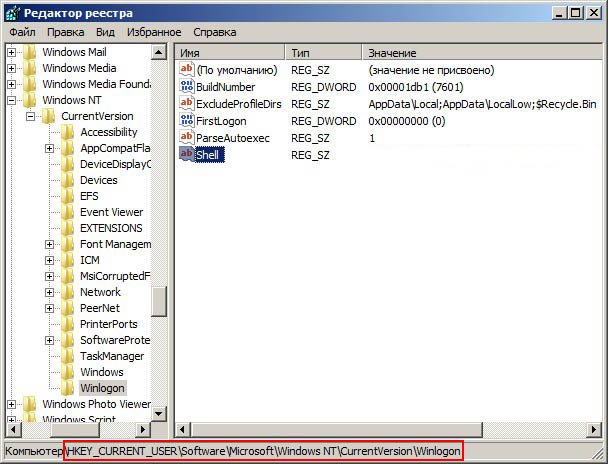

Параметр Shell должен быть пустой

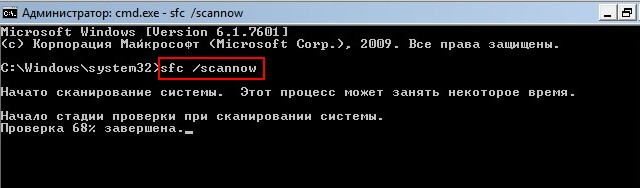

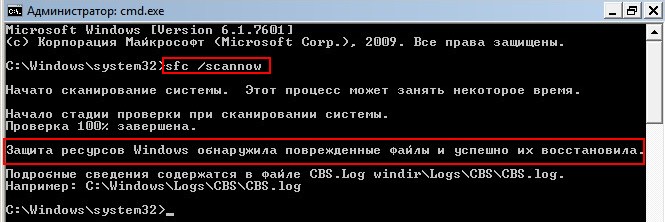

Значит, вам нужно войти в безопасный режим или безопасный режим с поддержкой командной строки и произвести восстановление системных файлов . Как это сделать?

Происходит проверка и восстановление системных файлов Windows, иногда система может попросить вставить в дисковод установочный диск Windows. Наш файл - Explorer.exe будет восстановлен.

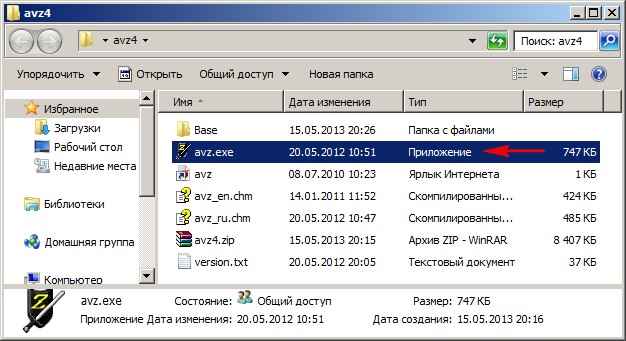

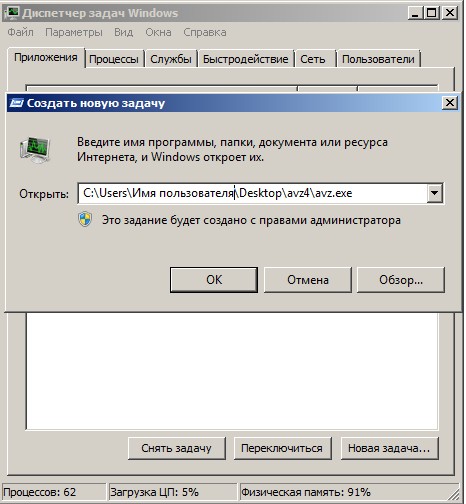

Вот здесь внимание, многие пользователи при запуске утилиты совершают ошибку. Нажимаем CRTL+ALT+DEL, появляется диспетчер задач, жмём Файл-> Новая задача, в открывшемся поле набираем полный путь до файла avz.exe. К примеру у меня файл avz.exe находится в папке C:\Users\Имя пользователя\Desktop\avz4\avz.exe

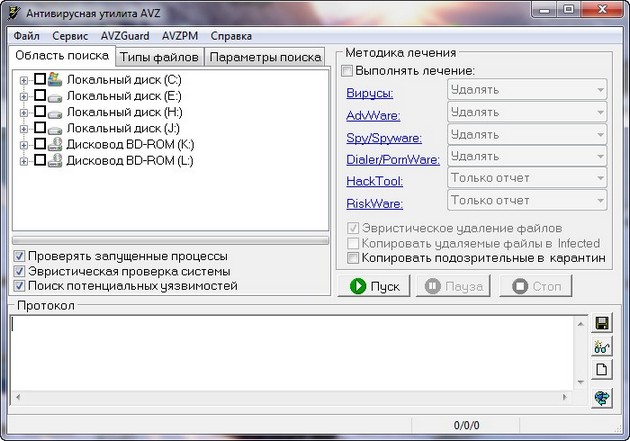

Открывается главное окно программы

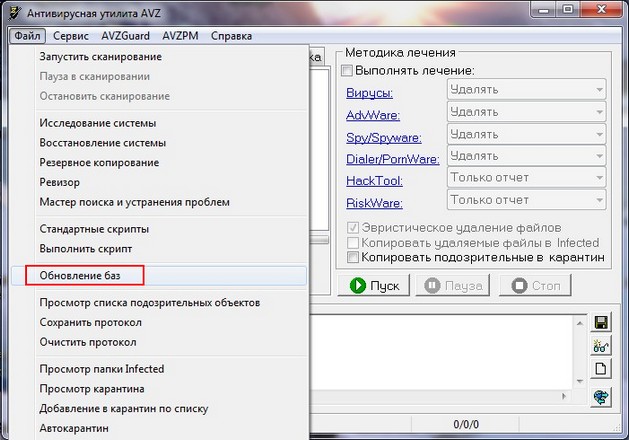

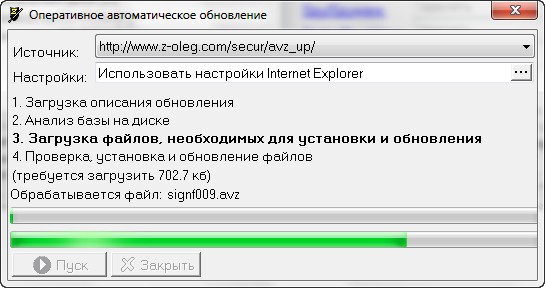

Обновляем утилиту AVZ. Файл –> обновление баз

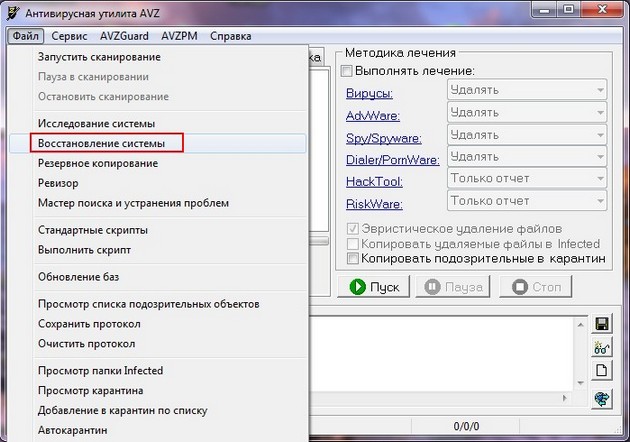

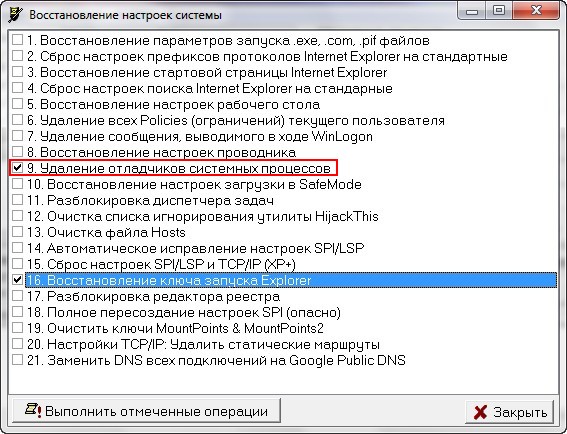

Выставляем галочки на пункте 9. Удаление отладчиков системных процессов" и 16. Восстановление ключа запуска Explorer, далее нажимаем "Выполнить отмеченные операции".

Перезагрузка.

Если ничего не помогло

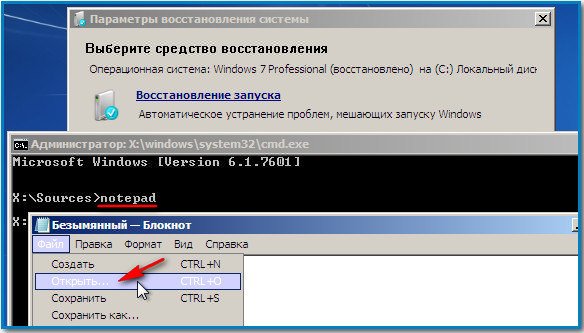

и набираем в ней – notepad , попадаем в Блокнот, далее Файл и Открыть.

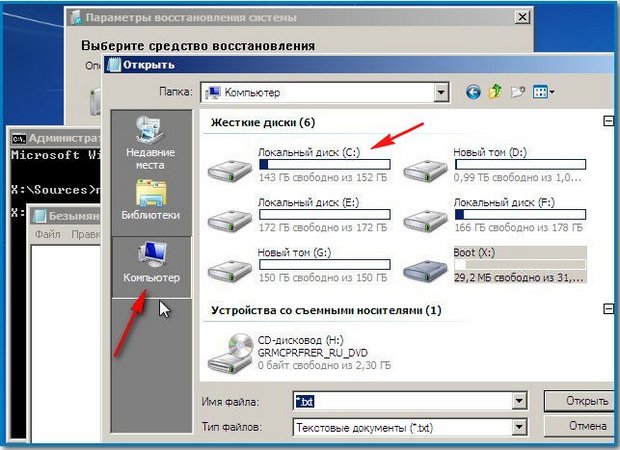

Заходим в настоящий проводник, нажимаем Мой компьютер. Теперь нам нужен системный диск C:, внимание, буквы дисков здесь могут быть перепутаны, но системный диск C: я думаю вы сможете узнать по находящимся внутри системным папкам Windows и Program Files.

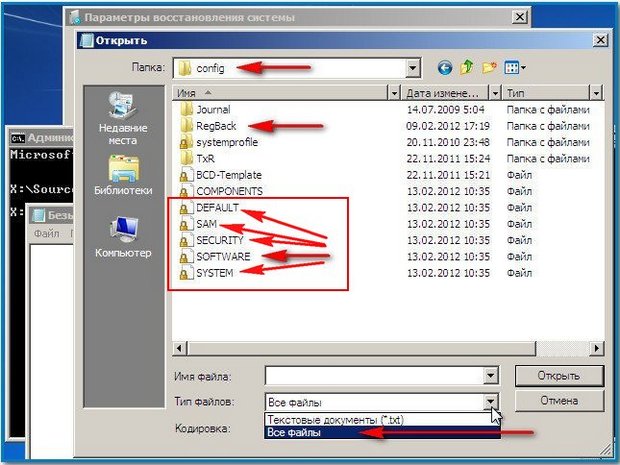

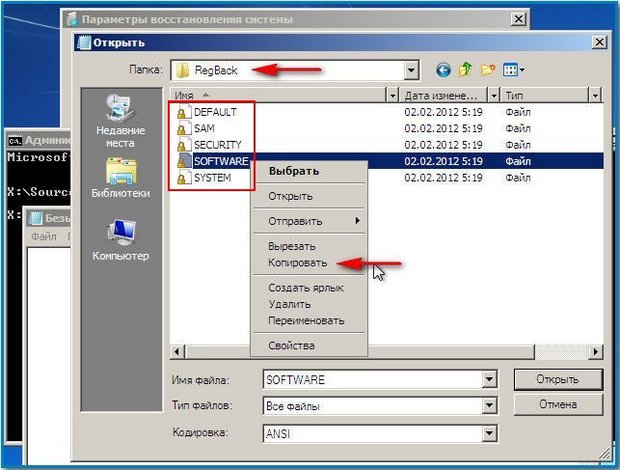

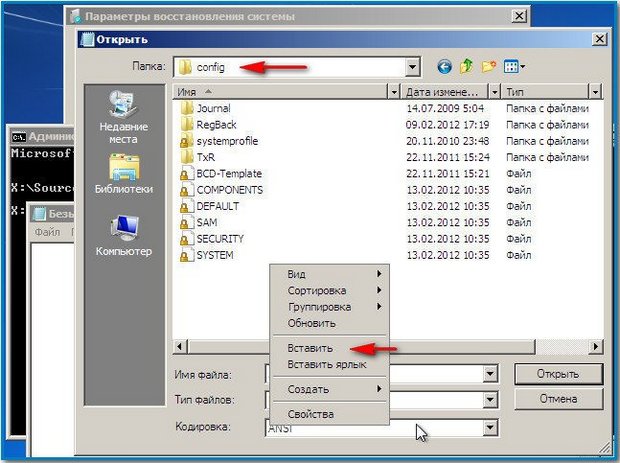

Идём в папку C:\Windows\System32\Config, здесь находятся действующие файлы реестра, указываем Тип файлов – Все файлы и видим наши файлы реестра, так же видим папку RegBack, в ней каждые 10 дней Планировщик заданий делает резервную копию разделов реестра.

Так вот, мы с вами заменим действующие файлы реестра из папки Config резервными файлами реестра из папки RegBack.

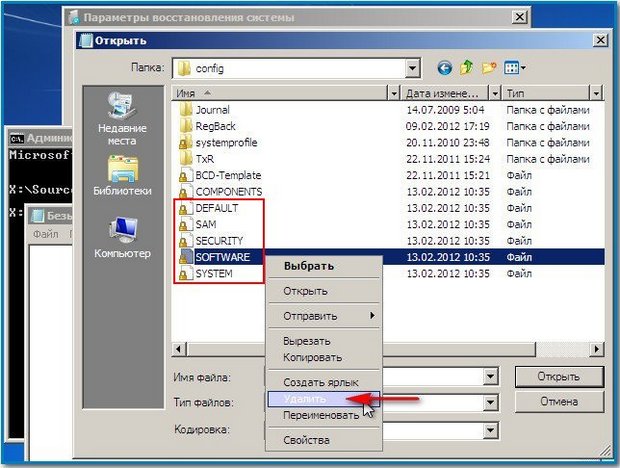

Итак, первым делом удалим из папки C:\Windows\System32\Config файлы SAM , SECURITY , SOFTWARE , DEFAULT , SYSTEM , отвечающие за все кусты реестра,

а на их место скопируем и вставим файлы с такими же именами, но из резервной копии, то есть из папки RegBack.

Примечание: Все вместе файлы SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM удалить не получится, удаляйте их по одному. Затем копируйте на их место такие же файлы из папки RegBack.

Восстановление работоспособности Windows 7 после вирусного заражения.

Речь пойдет о простейших способах нейтрализации вирусов, в частности, блокирующих рабочий стол пользователя Windows 7 (семейство вирусов Trojan.Winlock). Подобные вирусы отличаются тем, что не скрывают своего присутствия в системе, а наоборот, демонстрируют его, максимально затрудняя выполнение каких-либо действий, кроме ввода специального "кода разблокировки", для получения которого, якобы, требуется перечислить некоторую сумму злоумышленникам через отправку СМС или пополнение счета мобильного телефона через платежный терминал. Цель здесь одна - заставить пользователя платить, причем иногда довольно приличные деньги. На экран выводится окно с грозным предупреждением о блокировке компьютера за использование нелицензионного программного обеспечения или посещение нежелательных сайтов, и еще что-то в этом роде, как правило, чтобы напугать пользователя. Кроме этого, вирус не позволяет выполнить какие либо действия в рабочей среде Windows - блокирует нажатие специальных комбинаций клавиш для вызова меню кнопки "Пуск", команды "Выполнить" , диспетчера задач и т.п. Указатель мышки невозможно переместить за пределы окна вируса. Как правило, эта же картина наблюдается и при загрузке Windows в безопасном режиме. Ситуация кажется безвыходной, особенно если нет другого компьютера, возможности загрузки в другой операционной системе, или со сменного носителя (LIVE CD, ERD Commander, антивирусный сканер). Но, тем не менее, выход в подавляющем большинстве случаев есть.

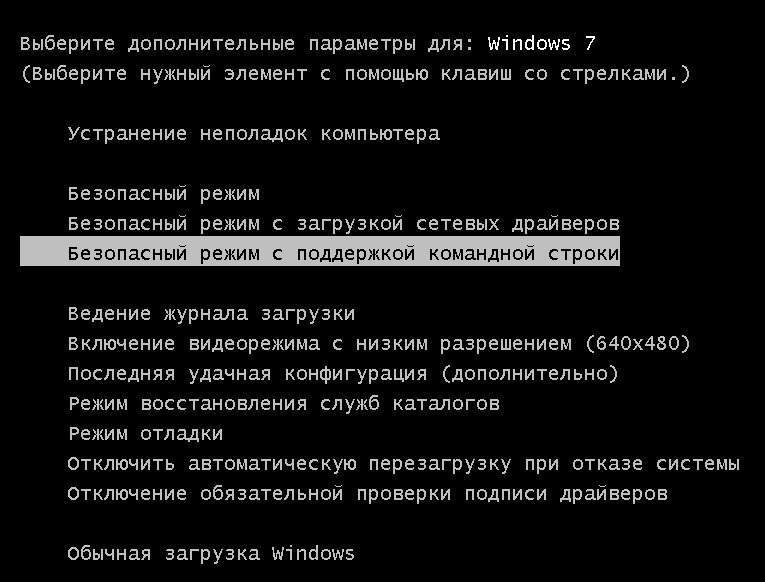

Новые технологии, реализованные в Windows Vista / Windows 7 значительно затруднили внедрение и взятие системы под полный контроль вредоносными программами, а также предоставили пользователям дополнительные возможности относительно просто от них избавиться, даже не имея антивирусного программного обеспечения (ПО). Речь идет о возможности загрузки системы в безопасном режиме с поддержкой командной строки и запуска из нее программных средств контроля и восстановления. Очевидно, по привычке, из-за довольно убогой реализации этого режима в предшествующих версиях операционных систем семейства Windows, многие пользователи просто им не пользуются. А зря. В командной строке Windows 7 нет привычного рабочего стола (который может быть заблокирован вирусом), но есть возможность запустить большинство программ - редактор реестра, диспетчер задач, утилиту восстановления системы и т.п.

Удаление вируса с помощью отката системы на точку восстановления

Вирус - это обычная программа, и если даже она находится на жестком диске компьютера, но не имеет возможности автоматически стартовать при загрузке системы и регистрации пользователя, то она так же безобидна, как, например, обычный текстовый файл. Если решить проблему блокировки автоматического запуска вредоносной программы, то задачу избавления от вредоносного ПО можно считать выполненной. Основной способ автоматического запуска, используемый вирусами - это специально созданные записи в реестре, создаваемые при внедрении в систему. Если удалить эти записи - вирус можно считать обезвреженным. Самый простой способ - это выполнить восстановление системы по данным контрольной точки. Контрольная точка - это копия важных системных файлов, хранящаяся в специальном каталоге ("System Volume Information") и содержащих, кроме всего прочего, копии файлов системного реестра Windows. Выполнение отката системы на точку восстановления, дата создания которой предшествует вирусному заражению, позволяет получить состояние системного реестра без тех записей, которые сделаны внедрившимся вирусом и тем самым, исключить его автоматический старт, т.е. избавиться от заражения даже без использования антивирусного ПО. Таким способом можно просто и быстро избавиться от заражения системы большинством вирусов, в том числе и тех, что выполняют блокировку рабочего стола Windows. Естественно, вирус-блокировщик, использующий например, модификацию загрузочных секторов жесткого диска (вирус MBRLock ) таким способом удален быть не может, поскольку откат системы на точку восстановления не затрагивает загрузочные записи дисков, да и загрузить Windows в безопасном режиме с поддержкой командной строки не удастся, поскольку вирус загружается еще до загрузчика Windows . Для избавления от такого заражения придется выполнять загрузку с другого носителя и восстанавливать зараженные загрузочные записи. Но подобных вирусов относительно немного и в большинстве случаев, избавиться от заразы можно откатом системы на точку восстановления.

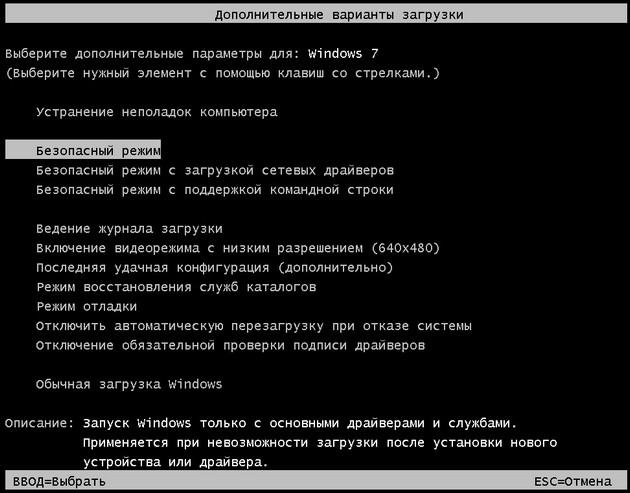

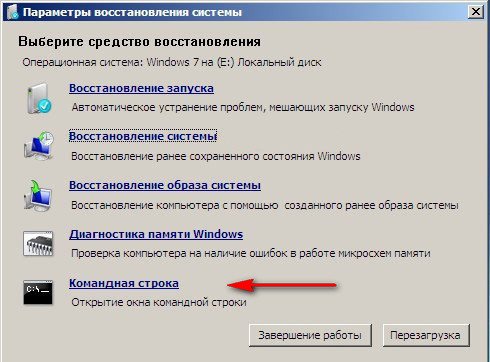

1. В самом начале загрузки нажать кнопку F8 . На экране отобразится меню загрузчика Windows, с возможными вариантами загрузки системы

2. Выбрать вариант загрузки Windows - "Безопасный режим с поддержкой командной строки"

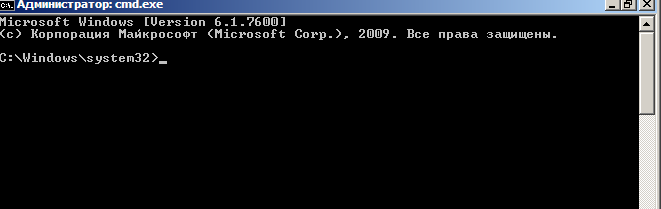

После завершения загрузки и регистрации пользователя вместо привычного рабочего стола Windows, будет отображаться окно командного процессора cmd.exe

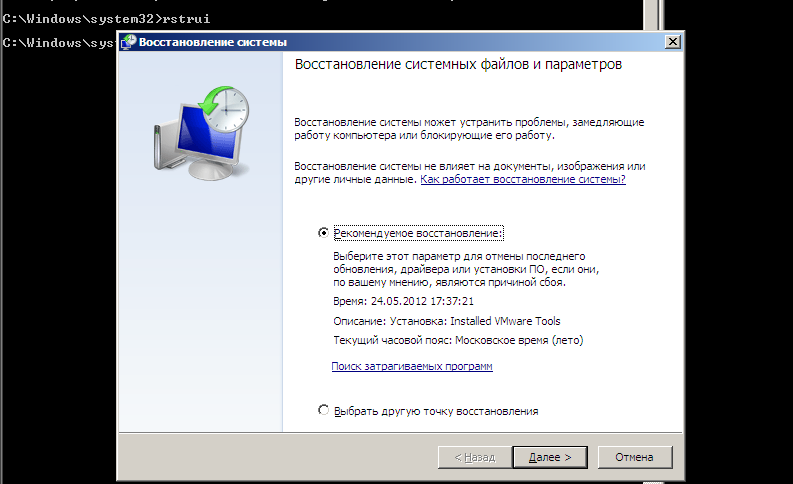

3. Запустить средство "Восстановление системы", для чего в командной строке нужно набрать rstrui.exe и нажать ENTER .

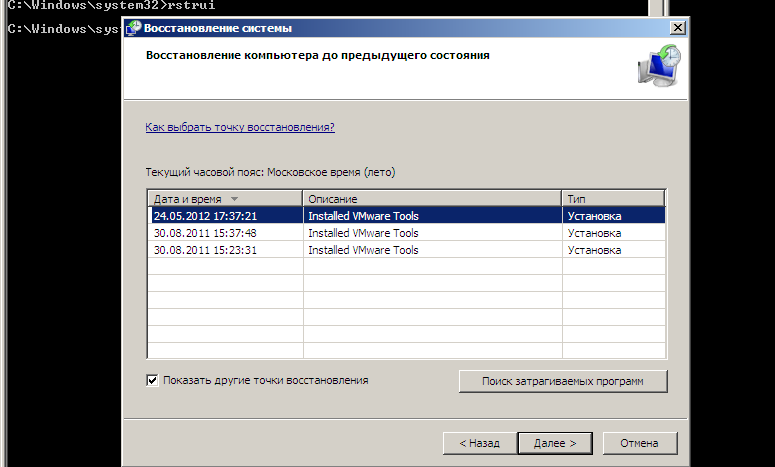

Далее пользователь должен выбрать необходимую точку восстановления. Рекомендуемая Windows точка восстановления может не подойти, поэтому лучше всего получить их полный список

- переключить режим на "Выбрать другую точку восстановления" и в следующем окне установить галочку "Показать другие точки восстановления"

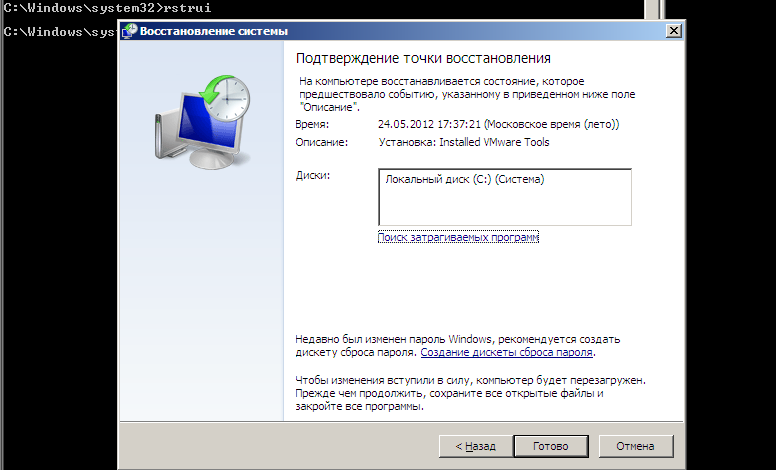

После выбора точки восстановления Windows, можно посмотреть список затрагиваемых программ при откате системы:

Список затрагиваемых программ, - это список программ, которые были установлены после создания точки восстановления системы и которые могут потребовать переустановки, поскольку в реестре будут отсутствовать связанные с ними записи.

После нажатия на кнопку "Готово" начнется процесс восстановления системы. По его завершению будет выполнена перезагрузка Windows.

После перезагрузки, на экран будет выведено сообщение об успешном или неуспешном результате выполнения отката и, в случае успеха, Windows вернется к тому состоянию, которое соответствовало дате создания точки восстановления. Если блокировка рабочего стола не прекратится, можно воспользоваться более продвинутым способом, представленным ниже.

Удаление вируса без отката системы на точку восстановления

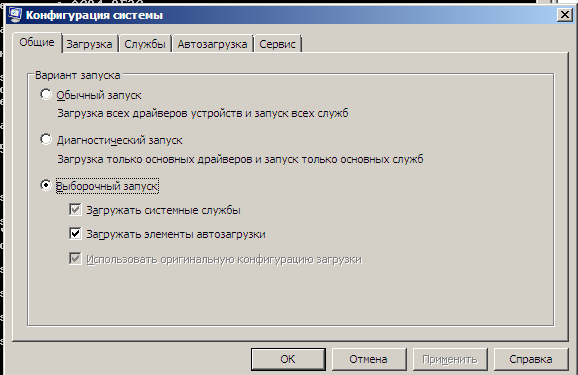

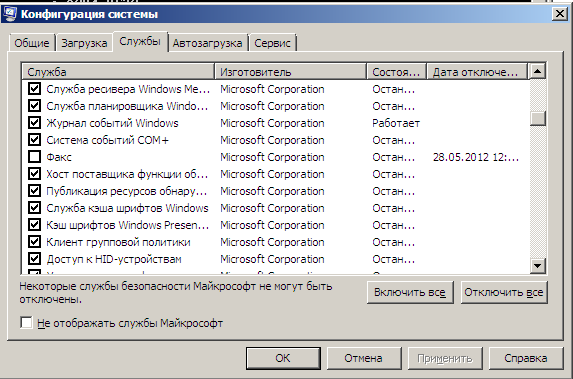

Возможна ситуация, когда в системе отсутствуют, по разным причинам, данные точек восстановления, процедура восстановления завершилась с ошибкой, или откат не дал положительного результата. В таком случае, можно воспользоваться диагностической утилитой Конфигурирования системы MSCONFIG.EXE . Как и в предыдущем случае, нужно выполнить загрузку Windows в безопасном режиме с поддержкой командной строки и в окне интерпретатора командной строки cmd.exe набрать msconfig.exe и нажать ENTER

На вкладке "Общие" можно выбрать следующие режимы запуска Windows:

Обычный запуск - обычная загрузка системы.

Диагностический запуск - при загрузке системы будет выполнен запуск только минимально необходимых системных служб и пользовательских программ.

Выборочный запуск - позволяет задать в ручном режиме перечень системных служб и программ пользователя, которые будут запущены в процессе загрузки.

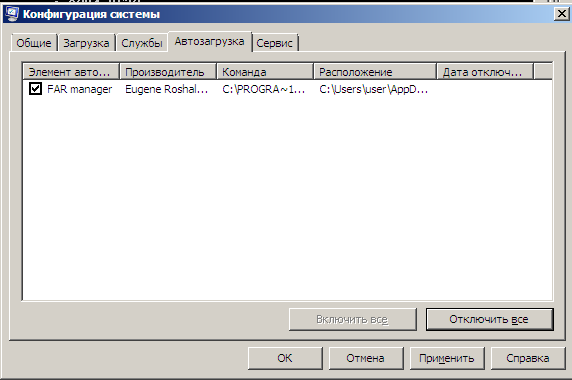

Для устранения вируса наиболее просто воспользоваться диагностическим запуском, когда утилита сама определит набор автоматически запускающихся программ. Если в таком режиме блокировка рабочего стола вирусом прекратится, то нужно перейти к следующему этапу - определить, какая же из программ является вирусом. Для этого можно воспользоваться режимом выборочного запуска, позволяющим включать или выключать запуск отдельных программ в ручном режиме.

Вкладка "Службы" позволяет включить или выключить запуск системных служб, в настройках которых установлен тип запуска "Автоматически" . Снятая галочка перед названием службы означает, что она не будет запущена в процессе загрузки системы. В нижней части окна утилиты MSCONFIG имеется поле для установки режима "Не отображать службы Майкрософт" , при включении которого будут отображаться только службы сторонних производителей.

Замечу, что вероятность заражения системы вирусом, который инсталлирован в качестве системной службы, при стандартных настройках безопасности в среде Windows Vista / Windows 7, очень невелика, и следы вируса придется искать в списке автоматически запускающихся программ пользователей (вкладка "Автозагрузка").

Так же, как и на вкладке "Службы", можно включить или выключить автоматический запуск любой программы, присутствующей в списке, отображаемом MSCONFIG. Если вирус активизируется в системе путем автоматического запуска с использованием специальных ключей реестра или содержимого папки "Автозагрузка", то c помощью msconfig можно не только обезвредить его, но и определить путь и имя зараженного файла.

Утилита msconfig является простым и удобным средством конфигурирования автоматического запуска служб и приложений, которые запускаются стандартным образом для операционных систем семейства Windows. Однако, авторы вирусов нередко используют приемы, позволяющие запускать вредоносные программы без использования стандартных точек автозапуска. Избавиться от такого вируса с большой долей вероятности можно описанным выше способом отката системы на точку восстановления. Если же откат невозможен и использование msconfig не привело к положительному результату, можно воспользоваться прямым редактированием реестра.

В процессе борьбы с вирусом пользователю нередко приходится выполнять жесткую перезагрузку сбросом (Reset) или выключением питания. Это может привести к ситуации, когда загрузка системы начинается нормально, но не доходит до регистрации пользователя. Компьютер "висит" из-за нарушения логической структуры данных в некоторых системных файлах, возникающей при некорректном завершении работы. Для решения проблемы так же, как и в предыдущих случаях, можно загрузиться в безопасном режиме с поддержкой командной строки и выполнить команду проверки системного диска

chkdsk C: /F - выполнить проверку диска C: с исправлением обнаруженных ошибок (ключ /F)

Поскольку на момент запуска chkdsk системный диск занят системными службами и приложениями, программа chkdsk не может получить к нему монопольный доступ для выполнения тестирования. Поэтому пользователю будет выдано сообщение с предупреждением и запрос на выполнение тестирования при следующей перезагрузке системы. После ответа Y в реестр будет занесена информация, обеспечивающая запуск проверки диска при перезагрузке Windows. После выполнения проверки, эта информация удаляется и выполняется обычная перезагрузка Windows без вмешательства пользователя.

Устранение возможности запуска вируса с помощью редактора реестра.

Для запуска редактора реестра, как и в предыдущем случае, нужно выполнить загрузку Windows в безопасном режиме с поддержкой командной строки, в окне интерпретатора командной строки набрать regedit.exe и нажать ENTER Windows 7, при стандартных настройках безопасности системы, защищена от многих методов запуска вредоносных программ, применявшихся для предыдущих версий операционных систем от Майкрософт . Установка вирусами своих драйверов и служб, перенастройка службы WINLOGON с подключением собственных исполняемых модулей, исправление ключей реестра, имеющих отношение ко всем пользователям и т.п - все эти методы в среде Windows 7 либо не работают, либо требуют настолько серьезных трудозатрат, что практически не встречаются. Как правило, изменения в реестре, обеспечивающие запуск вируса, выполняются только в контексте разрешений, существующих для текущего пользователя, т.е. в разделе HKEY_CURRENT_USER

Для того, чтобы продемонстрировать простейший механизм блокировки рабочего стола с использованием подмены оболочки пользователя (shell) и невозможности использования утилиты MSCONFIG для обнаружения и удаления вируса можно провести следующий эксперимент - вместо вируса самостоятельно подправить данные реестра, чтобы вместо рабочего стола получить, например, командную строку. Привычный рабочий стол создается проводником Windows (программа Explorer.exe ) запускаемым в качестве оболочки пользователя. Это обеспечивается значениями параметра Shell в разделах реестра

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - для всех пользователей.

HKCU\Software\Microsoft\Windows NT\CurrentVersion\Winlogon - для текущего пользователя.

Параметр Shell представляет собой строку с именем программы, которая будет использоваться в качестве оболочки при входе пользователя в систему. Обычно в разделе для текущего пользователя (HKEY_CURRENT_USER или сокращенно - HKCU) параметр Shell отсутствует и используется значение из раздела реестра для всех пользователей (HKLM\ или в сокращенном виде - HKLM)

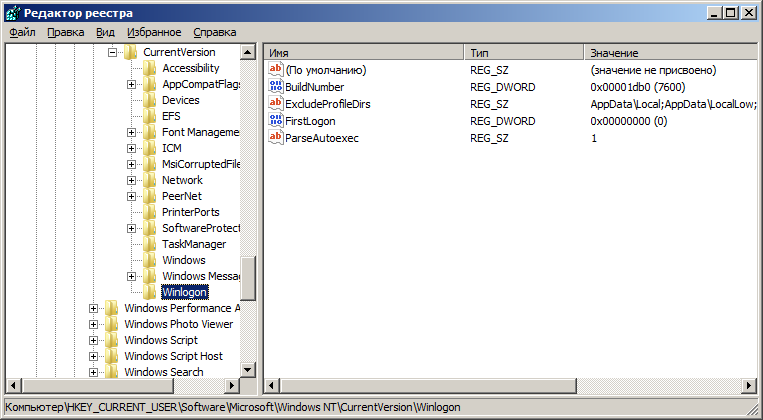

Так выглядит раздел реестра HKCU\Software\Microsoft\Windows NT\CurrentVersion\Winlogon при стандартной установке Windows 7

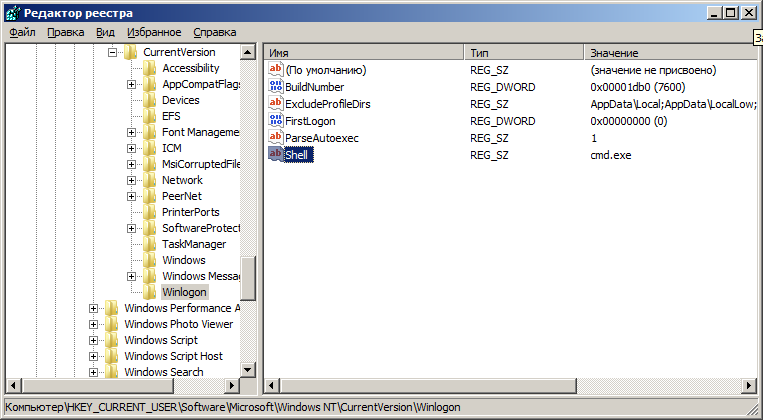

Если же в данный раздел добавить строковый параметр Shell принимающий значение "cmd.exe", то при следующем входе текущего пользователя в систему вместо стандартной оболочки пользователя на основе проводника будет запущена оболочка cmd.exe и вместо привычного рабочего стола Windows, будет отображаться окно командной строки .

Естественно, подобным образом может быть запущена любая вредоносная программа и пользователь получит вместо рабочего стола порнобаннер, блокировщик и прочую гадость.

Для внесения изменений в раздел для всех пользователей (HKLM. . . ) требуется наличие административных привилегий, поэтому вирусные программы, как правило модифицируют параметры раздела реестра текущего пользователя (HKCU . . .)

Если, в продолжение эксперимента, запустить утилиту msconfig , то можно убедиться, что в списках автоматически запускаемых программ cmd.exe в качестве оболочки пользователя отсутствует. Откат системы, естественно, позволит вернуть исходное состояние реестра и избавиться от автоматического старта вируса, но если он по каким-либо причинам, невозможен - остается только прямое редактирование реестра. Для возврата к стандартному рабочему столу достаточно удалить параметр Shell , или изменить его значение с "cmd.exe" на "explorer.exe" и выполнить перерегистрацию пользователя (выйти из системы и снова войти) или перезагрузку. Редактирование реестра можно выполнить, запустив из командной строки редактор реестра regedit.exe или воспользоваться консольной утилитой REG.EXE . Пример командной строки для удаления параметра Shell:

REG delete "HKCU\Software\Microsoft\Windows NT\CurrentVersion\Winlogon" /v Shell

Приведенный пример с подменой оболочки пользователя, на сегодняшний день является одним из наиболее распространенных приемов, используемых вирусами в среде операционной системы Windows 7 . Довольно высокий уровень безопасности при стандартных настройках системы не позволяет вредоносным программам получать доступ к разделам реестра, которые использовались для заражения в Windows XP и более ранних версий . Даже если текущий пользователь является членом группы "Администраторы", доступ к подавляющему количеству параметров реестра, используемых для заражения, требует запуск программы от имени администратора. Именно по этой причине вредоносные программы модифицируют ключи реестра, доступ к которым разрешен текущему пользователю (раздел HKCU . . . ) Второй важный фактор - сложность реализации записи файлов программ в системные каталоги. Именно по этой причине большинство вирусов в среде Windows 7 используют запуск исполняемых файлов (.exe ) из каталога временных файлов (Temp) текущего пользователя. При анализе точек автоматического запуска программ в реестре, в первую очередь нужно обращать внимание на программы, находящиеся в каталоге временных файлов. Обычно это каталог C:\USERS\имя пользователя\AppData\Local\Temp . Точный путь каталога временных файлов можно посмотреть через панель управления в свойствах системы - "Переменные среды". Или в командной строке:

set temp

или

echo %temp%

Кроме того, поиск в реестре по строке соответствующей имени каталога для временных файлов или переменной %TEMP% можно использовать в качестве дополнительного средства для обнаружения вирусов. Легальные программы никогда не выполняют автоматический запуск из каталога TEMP.

Для получения полного списка возможных точек автоматического запуска удобно использовать специальную программу Autoruns из пакета SysinternalsSuite. Страница с подробным описанием Autoruns и ссылкой для скачивания

Простейшие способы удаления блокировщиков семейства MBRLock

Вредоносные программы могут получить контроль над компьютером не только при заражении операционной системы, но и при модификации записей загрузочных секторов диска, с которого выполняется загрузка. Вирус выполняет подмену данных загрузочного сектора активного раздела своим программным кодом так, чтобы вместо Windows выполнялась загрузка простой программы, которая бы выводила на экран сообщение вымогателя, требующее денег для жуликов. Поскольку вирус получает управление еще до загрузки системы, обойти его можно только одним способом - загрузиться с другого носителя (CD/DVD, внешнего диска, и т.п.) в любой операционной системе, где имеется возможность восстановления программного кода загрузочных секторов. Самый простой способ - воспользоваться Live CD / Live USB, как правило, бесплатно предоставляемыми пользователям большинством антивирусных компаний ( Dr Web Live CD, Kaspersky Rescue Disk, Avast! Rescue Disk и т.п.) Кроме восстановления загрузочных секторов, данные продукты могут выполнить еще и проверку файловой системы на наличие вредоносных программ с удалением или лечением зараженных файлов. Если нет возможности использовать данный способ, то можно обойтись и простой загрузкой любой версии Windows PE ( установочный диск, диск аварийного восстановления ERD Commander ), позволяющей восстановить нормальную загрузку системы. Обычно достаточно даже простой возможности получить доступ к командной строке и выполнить команду:

bootsect /nt60 /mbr буква системного диска:

bootsect /nt60 /mbr E:> - восстановить загрузочные секторы диска E: Здесь должна использоваться буква для того диска, который используется в качестве устройства загрузки поврежденной вирусом системы.

или для Windows, предшествующих Windows Vista

bootsect /nt52 /mbr буква системного диска:

Читайте также: