Защита от банковских вирусов

Сегодня в любой компании, фирме, да и в целом в бизнесе, используются компьютеры и интернет. Работа стала быстрее, документы – доступнее, а обмен информацией занимает минуту.

А теперь представьте, что неожиданно все данные с компьютера: документация, пароли, планы и стратегии, оказались у третьих лиц. Ведь компьютерные вирусы тоже не отстают от прогресса – работают незаметнее, сливают данные и размножаются. Итак, давайте познакомимся с вирусами и их врагами – антивирусниками.

Что такое компьютерный вирус

Кто скрывается за вирусами

Вредные программки являются продуктом творчества хакеров, которые чаще всего создают вирусы для себя. Самокопирующиеся папки, всплывающие баннеры, которые блокируют рабочий стол на компьютере, кажутся забавными для хакеров. Они наблюдают за шумихой среди пользователей и наслаждаются результатом.

Но к хакерам обращаются и с конкретными запросами. Специально обученные преступные команды программистов выполняют задания конкурентов – получение жизненно важной для компании информации, уничтожение документов. Компания Positive Technologies сообщает, что в первом квартале 2019 года атаки с целью похищения данных возросли.

Статистика Positive Technologies. Мотивы хакеров

Согласно сводной статистике, наибольшую ценность представляют учетные и платежные данные.

Как происходит заражение

Если компьютер подключен к интернету, то для злоумышленника это как пригласительный билет. Хватит одного клика по ссылке из письма или скаченного файла, чтобы систему начали поедать изнутри вирусы.

При атаке с удаленным доступом хакеры напрямую оперируют информацией на корпоративном компьютере. Создается соединение с компьютером в офисе и затем отслеживаются важные изменения.

Популярные виды вирусов

Компьютерный вирус – это паразит, который не существует без организма-носителя. В роли организма выступают файлы, в которые встраиваются зловредные программы. Они ищут уязвимости как в самой операционной системе, так и в коде приложений. Такое поведение присуще сетевым червям, живущим в локальных сетях организаций и в интернете.

Есть отдельный, структурно сложный, вид червей, которые сохраняются на жестком диске и самостоятельно запускаются для сканирования и модификации данных.

В июне 2017 года нападению хакеров подверглась южнокорейская компания Nayana. Злоумышленники заразили 150 серверов вирусом-шифровальщиком, что привело к блокировке более трех тысяч веб-сайтов клиентов. Компания была вынуждена выплатить 1 млн долларов вымогателям для восстановления файлов на серверах.

Защита коммерческих данных

В помощь антивирусу, который будет следить за состоянием компьютера, будьте внимательны и придерживайтесь следующих советов:

Перед открытием файла, пришедшего по почте или в социальных сетях, проведите сканирование на присутствие вирусов. Разработчики антивирусов предоставляют онлайн-сервисы для проверки ссылок и файлов.

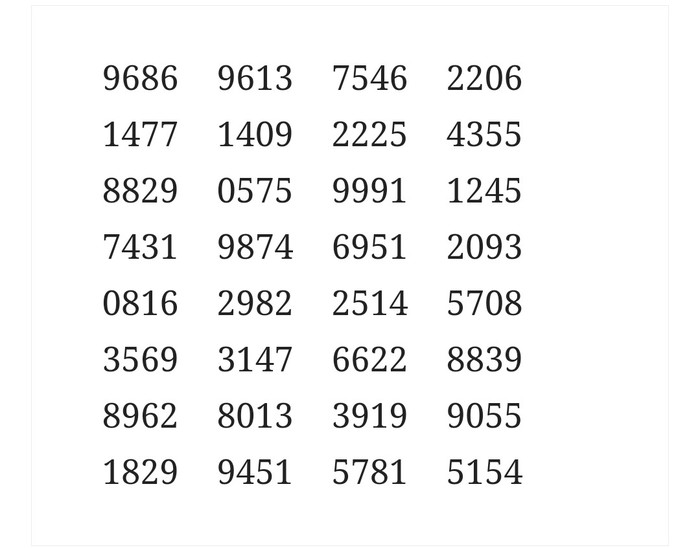

Ставьте дополнительную защиту на ценные документы – пароль, состоящий из последовательности цифр, букв и символов длиной не меньше 8-ми знаков. Такой пароль тяжело запомнить, но трудно подобрать вирусной программе.

Среди платных для операционной системы Windows оказались:

Bitdefender Internet Security – стоимость лицензии на год для 1 ПК 1995 рублей.

ESET Internet Security – 1990 рублей в год с поддержкой от 3 до 5 ПК.

Norton Security Deluxe – для 5 ПК лицензия на год стоит 2899 рублей.

Trend Micro Internet Security – подписка на год для 3 ПК составляет 1595 рублей.

Avast Internet Security – защита 1 ПК в течение года стоит 1450 рублей.

F-Secure Safe – лицензия на год для 3 ПК обойдется в 1799 рублей.

К лучшим бесплатным для Windows относятся:

Bitdefender Antivirus Free Edition.

AVG Antivirus Free.

Для пользователей macOS по итогам исследования рекомендуются:

ESET Cyber Security Pro – лицензия на 1 ПК на год стоит 1950 рублей.

Kaspersky Internet Security – поддержка 2-х ПК стоит 1800 рублей в год.

Bitdefender Antivirus for Mac – защита 1 ПК обойдется в 1300 рублей в год.

G Data Antivirus for Mac – лицензия на год для 1 ПК стоит 39,95 долларов.

Norton Security Deluxe – для 5-ти ПК лицензия на год стоит 2899 рублей.

Однако приобретение легальной копии антивируса обходится недешево, особенно если речь идет о нескольких десятках рабочих мест. И в этой ситуации возникает закономерный вопрос: как обеспечить защиту должного уровня, не переплачивая при этом?

Проверено Веб-Центром

Широкий функционал продуктов NANO позволяет обеспечить:

безопасную работу с файлами и моментальную проверку открываемых файлов;

проверку загружаемых файлов с интернета;

высокопроизводительную работу компьютера без нагрузки на систему из-за проверки файлов;

постоянный анализ опасных программ и сравнение с образцами на серверах разработчика;

автоматическое обновление вирусных баз для эффективного обнаружения угроз;

распознавание всех расширений программ-архиваторов, так как в архивах злоумышленники скрывают вирусы;

автоматический анализ съемных носителей, подключаемых к компьютеру, на наличие заражений;

лечение программ с вирусным кодом;

экспресс-сканирование, которое проводится быстрее и захватывает наиболее уязвимые области в системе.

Награда от британской лаборатории VB100

Это идеальный вариант для организаций с переменным количеством рабочих мест. Нет необходимости докупать новые лицензии при появлении нового рабочего места. А в случае если рабочее место освободилось, оставшиеся дни защиты можно добавить к лицензиям на используемых ПК.

NANO Антивирус Pro предоставляет версии не только для дома и бизнеса, но и для образовательных учреждений. На официальном сайте размещен онлайн-сканер с пошаговой инструкцией, которая поможет неопытным пользователям. Компания предлагает льготные программы для новых клиентов и для учебных организаций.

Цена одной лицензии, руб.

Цена со скидкой*, руб.

NANO Антивирус Pro бизнес-лицензия от 1 до 19 ПК (цена лицензии для 1 ПК на 1 год)

NANO Антивирус Pro бизнес-лицензия от 20 до 49 ПК (цена лицензии для 1 ПК на 1 год)

NANO Антивирус Pro бизнес-лицензия от 50 до 99 ПК (цена лицензии для 1 ПК на 1 год)

NANO Антивирус Pro бизнес-лицензия от 100 ПК (цена лицензии для 1 ПК на 1 год)

Стоимость лицензий для бизнеса. *При переходе с других антивирусных программ.

Для читателей нашего блога мы договорились о промокоде на скидку!

* - Подробности уточняйте у менеджеров компании NANO Антивирус Pro

Сертификаты и награды NANO Антивирус Pro

Вывод

Незаметные враги ежедневно атакуют тысячи компьютеров с целью выведать стоящую информацию. Важно понимать степень опасности и чем это черевато. Если вы не ощущаете негативного воздействия вирусов, то не факт, что не увидите их последствий.

Несмотря на постоянное усовершенствование банками систем защиты мобильных приложений, у хакеров и злоумышленников всё ещё есть возможность красть деньги со счетов клиентов. Часто она возникает из-за неосторожности владельцев аккаунтов, иногда — из-за ошибок в самом приложении. Наряду с кражей данных личных профилей и информации о финансовом и физическом состоянии человека, проникновение кибермошенников в приложение мобильного банка является самой большой угрозой в современном мире для отдельного пользователя.

Специалисты Positive Technologies смогли получить доступ к приложениям 58% банков. Стоит отметить, что уязвимости в приложениях связаны в первую очередь с недостаточной защищённостью систем со стороны самих банков. Но это не преуменьшает ответственность пользователей за безопасность приложения. Скорее, наоборот, — их осмотрительность и осторожность могут сыграть ключевую роль при возможных угрозах.

В начале апреля стало известно об активности программы-трояна из семейства BankBot, который атаковал мобильные устройства на базе Android. Вирус крадёт информацию о банковских картах, выводит деньги со счетов клиентов и может блокировать смартфоны для получения выкупа.

Вирус распространялся с помощью рассылки SMS под видом сообщения от сервиса Avito. В тексте сообщения предлагалось перейти по ссылки для ознакомления с ответом на ранее размещённое объявление. При переходе по ссылке на устройство скачивается файл с вредоносным приложением. После чего приложение запрашивает доступ к правам администратора и скрывает своё присутствие на устройстве.

Троян также умеет присылать поддельные уведомления от лица банка. Некоторые модификации вируса маскируются под другие программы или устанавливать собственный PIN-код для разблокировки экрана. Основным способом кражи данных является фишинг — получение логинов и паролей от приложений, а также данных банковских карт.

В ноябре 2017 года этот же вирус маскировался в сервисе Google Play под мобильные игры. Об активности вируса известно с 2015 года и его новые модификации появляются каждый год.

В марте этого года стало известно , что новая версия вируса Fakebank научилась перехватывать звонки пользователей в банки. Вирус заражал устройства на платформе Android и мог отслеживать как исходящие, так и входящие звонки. При звонке в банк вирус перенаправлял абонента на номер кибермошенников, которые получали необходимую для кражи денег информацию. Также вирус маскировал звонки от злоумышленников под звонки от банков.

При этом риск занести в телефон вредоносную программу с ростом количества устройств и их роли в жизни человека будет только увеличиваться — кибермошенники будут писать больше новых версий вирусов или придумывать новые. Банки, насколько бы они не были подготовлены к атакам, не всегда смогут оперативно отреагировать на новую угрозу.

Поэтому эксперты Bitdefender – антивируса №1 в России по версии Роскачества – рекомендуют всем владельцам смартфонов, не только на базе Android, но и с ОС iOS и Windows Phone, установить специальный пакет программ для предотвращения возможных атак на телефон.

Для мобильных устройств компания разработала пакет Mobile Security . Этот пакет антивирусных решений позволяет защищать аккаунты, блокировать приложения с помощью пароля. В нём установлены сканер вредоносных программ, антивор и программа веб-безопасности устройства. Для защиты банковских операций используется специальный браузер, а для предотвращения кражи паролей — современный менеджер паролей.

Для владельцев устройств от корпорации Apple подойдет пакетное решение Bitdefender Antivirus for MAC. Программа будет отслеживать и предотвращать любые попытки вирусов проникнуть на устройство, защищать банковские переводы и использовать менеджер паролей для сохранения важных данных в недоступном для вирусов формате.

Также эксперты рекомендуют установить на все устройства пакеты Total Security Multi Device 2018 и Bitdefender Family Pack 2018 для полной защиты всех компьютеров и смартфонов родных и близких от любой киберугрозы.

Несмотря на повсеместное распространение компьютеров, для многих они остаются загадочными черными ящиками. А информация, которая хранится на компьютерах, становится все интереснее: банковские карты, электронные подписи, всевозможные личные кабинеты, цифровые валюты и кошельки, персональные данные — злоумышленникам есть чем поживиться. Даже если компьютер не содержит никакой информации и используется только для игр, его мощности хакер может использовать для своих целей: например, для рассылки назойливой рекламы или майнинга криптовалюты. О том, какие напасти окружают ваш компьютер и как от них защититься — эта статья.

Вирусы: безобиднее, чем вы думаете…

Благодаря кинематографу и новостным сюжетам о существовании компьютерных вирусов знают все — даже те, кто никаких дел с компьютерами не имеет. Однако знания эти не всегда соответствуют действительности — благодаря Голливуду многие представляют компьютерные вирусы как некую форму квази-жизни, способную распространяться по проводам и заражать любые электроприборы, вызывая в них ненависть к людям.

На самом же деле, вирусы — это всего лишь программы, способные запускаться и распространяться на компьютере самостоятельно, без ведома пользователя. Для лучшего понимания желательно считать вирусами только те программы, которые действительно распространяются и запускаются самостоятельно.

Но недочеты в системе постоянно исправляются и вирусам сложнее запуститься самостоятельно. А если вирус не запустился, то вредить и распространяться дальше он не может. Поэтому нужен какой-то способ, чтобы запускать заразу. И такой способ есть — это вы сами.

Трояны: пятая колонна

Что такое троян, можно легко понять из его названия. Эти программы, так же, как и знаменитый троянский конь из древнегреческих мифов, маскируются под что-то другое — полезную утилиту или вспомогательную программу в составе какого-нибудь ПО. Так же, как троянцы сами занесли коня в осажденную Трою, пользователь сам запускает трояна на своем компьютере.

С троянами получается неприятная ситуация: вы точно не знаете, что именно вы запускаете. Действительно ли это безобидный документ по работе? Это точно фотография и ничего более? Эта программа действительно будет выполнять только то, что заявлено в описании?

Не все сайты одинаково полезны: вредоносные скрипты

Возросшие возможности веб-страниц привели к появлению уязвимостей, которыми не замедлили воспользоваться злоумышленники: теперь просто посещение сайта, даже без нажатия кнопок и скачивания документов, может привести к заражению вашего компьютера или перехвату информации.

И вы, опять же, скорее всего ничего не заметите.

Самооборона бессильна?

Можно ли самостоятельно противостоять всем этим угрозам, без использования дополнительных программ? Конечно, можно и нужно! Это очень просто:

Не запускайте всё подряд. Любые сомнительные файлы, которые непонятно как оказались у вас в загрузках, на рабочем столе, в присланном письме или где-то еще, могут оказаться заражены. Казалось бы, вы их запустили и ничего не произошло. Но вирус уже начал работать и остановить его непросто. Троян при этом гораздо хитрее: файл будет запускаться и даже делать то, что нужно. Но одновременно с ним запустится вредоносный процесс.

Скачивайте программы только из официальных источников. Если программа бесплатная, то ее можно загрузить со страницы компании-разработчика. Если программа платная, а вам ее предлагают даром, подумайте: с чего такая щедрость?

Посещайте только проверенные сайты. Сегодня для авиакомпаний, интернет-магазинов и прочих организаций, где принято расплачиваться картой, могут создаваться сайты-клоны, которые выглядят правильно, но работают не совсем так, как вы предполагаете.

Вот и все правила. На первый взгляд все просто и очевидно. Но будете ли вы каждый раз лично звонить друзьям и коллегам, чтобы убедиться, что именно они послали вам это электронное письмо с прикрепленным файлом или ссылку в социальной сети? Знаете ли вы наизусть официальные сайты всех компаний и авторов программ, чтобы им доверять? Да и где взять список проверенных сайтов?

Кроме того, даже официальные сайты иногда взламываются и под видом настоящих программ распространяются зараженные. Если уж продвинутые пользователи могут не заметить такого, то что говорить об обычных интернет-путешественниках, которые только начинают осваивать просторы сети?

В конце концов, постоянная поддержка обороны — это стресс. Если подозревать каждого отправителя письма или сообщения, каждую программу, каждый сайт и каждый файл — проще выключить компьютер и не включать его вообще.

Или можно просто возложить часть обязанностей по защите компьютера на специальные программы.

Антивирус: от чего защищает?

Установить антивирус — мысль логичная. При этом правильнее будет пойти в магазин и этот антивирус приобрести за деньги, а не скачивать в сети первый попавшийся бесплатный. Во-первых, бесплатные антивирусы часто навязывают свои платные версии, что логично. Во-вторых, по незнанию можно вместо антивируса установить бесполезную, а то и вредную программу.

Исторически антивирусы занимались только поиском и удалением вирусов, лечением зараженных документов — то есть работали с файлами на диске и информацией в оперативной памяти. Именно так они работают и сегодня: постоянно проверяют свежие файлы, сканируют подключаемые карты памяти и флешки, тщательно наблюдают за работающими программами и теми, которые вы только собираетесь запустить.

Файрвол — защищаемся от сетевых атак и хакеров

В состав современных операционных систем (Mac OS, Windows) они входят по умолчанию. В них не очень много настроек, но они вполне понятны для обычного пользователя.

Более надежной выглядит защита сторонним брандмауэром — если он настроен на блокирование любых соединений от неизвестных программ, деятельность трояна он пресечет на корню. Штатный брандмауэр Windows по умолчанию этого делать не будет, а настройка его — дело не такое уж простое.

Если вы хотите иметь полный контроль над сетевой деятельностью программ, то существуют гибкие в настройке файрволы, например, бесплатные ZoneAlarm Free Firewall, Glasswire, Comodo и другие.

Антивирусные комплексы

Здравый смысл как лучшая защита

Никакая защита не поможет, если вы сами не будете соблюдать при работе за компьютером определенные правила безопасности:

- Москва

- Частным клиентам

- Онлайн-сервисы

- Ваша безопасность

- Как безопасно пользоваться интернет-банком

Интернет-банк Сбербанк Онлайн — удобный и безопасный способ совершать банковские операции на компьютере, без визита в банк. Чтобы защитить себя от мошенников, достаточно соблюдать простые правила:

Никому не сообщайте пароли для входа в Сбербанк Онлайн

Даже своим близким и сотрудникам банка.

Используйте только официальный сайт Сбербанк Онлайн

Сохраните этот адрес в закладках браузера (посмотреть примеры сайтов-подделок можно ниже)

Проверяйте реквизиты операции в СМС с одноразовым паролем от номера 900

Если реквизиты не совпадают, то такой пароль вводить нельзя

Никогда не вводите пароли для отмены операции

Об этом могут попросить только мошенники. Если вы с этим столкнулись, покиньте сайт и срочно обратитесь в банк

Используйте антивирус

Регулярно делайте полную проверку компьютера программой-антивирусом. Установите автоматическое обновление антивирусных баз и операционной системы

Старайтесь не пользоваться веб-версией Сбербанк Онлайн с мобильного телефона

Намного удобнее использовать мобильное приложение

Как мошенники крадут деньги с помощью фишинга. Схема 1

Фишинговый сайт

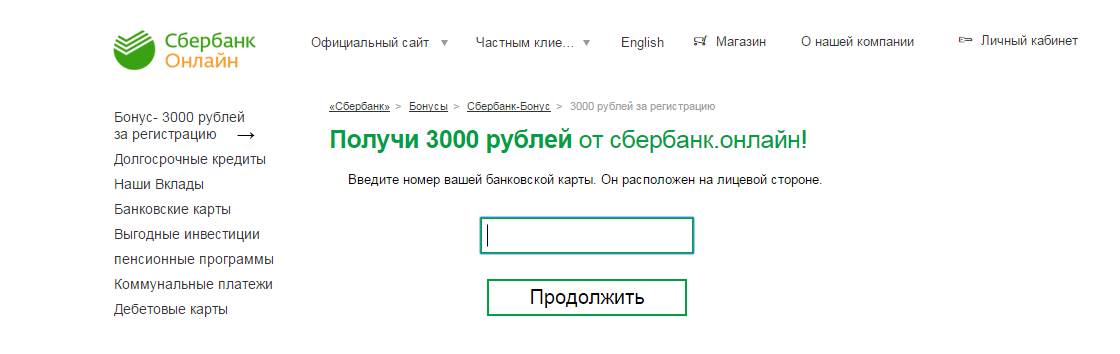

Злоумышленник на различных ресурсах от социальных сетей и электронной почты до обычных новостных сайтов — заставляет Вас нажать на ссылку, ведущую на фишинговый сайт. Вы переходите на поддельный сайт, который копирует дизайн и содержание известного сайта.

Персональные данные

Одноразовый SMS-пароль

Злоумышленнику нужно узнать у Вас одноразовый SMS-пароль для проведения операции, Как правило, мошенник звонит Вам на телефон и представляется сотрудником банка и просьбами или угрозами заставляет продиктовать ему Ваш одноразовый пароль.

Не разглашайте никому одноразовый пароль

Поэтому одноразовый пароль это очень критичный элемент безопасности — его нельзя никому разглашать и ни в коем случае нельзя вводить, если полученные в SMS-сообщении реквизиты относятся к операции, которую Вы не совершали.

Как мошенники крадут деньги с помощью фишинга. Схема 2

Вирус

Вирусное программное обеспечение (вирус) заражает мобильное устройство клиента.

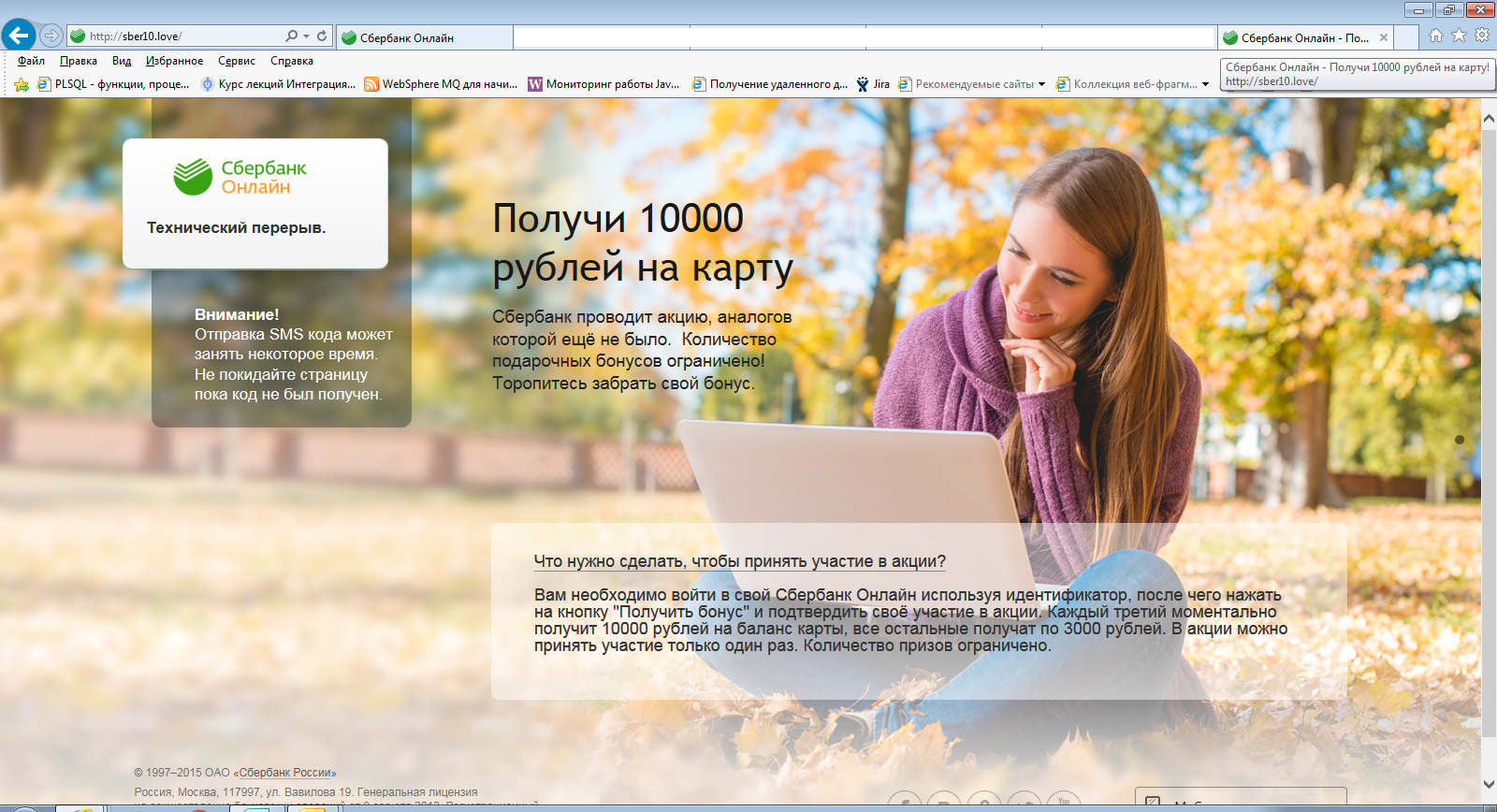

Сайт — ловушка

При попытке клиента открыть с мобильного устройства сайт банка, вирус перенаправляет клиента на специальный сайт-ловушку, имитирующий сайт Сбербанка.

На поддельном сайте

На поддельном сайте могут предложить ввести логин и пароль от личного кабинета, пройти социальный опрос, скачать антивирус или новое приложение от Сбербанка.

Вирус самостоятельно получает и пересылает SMS-пароли

После установки вирус самостоятельно от имени клиента получает и пересылает злоумышленникам SMS-пароли для входа и подтверждения мошеннических операций в Сбербанк Онлайн.

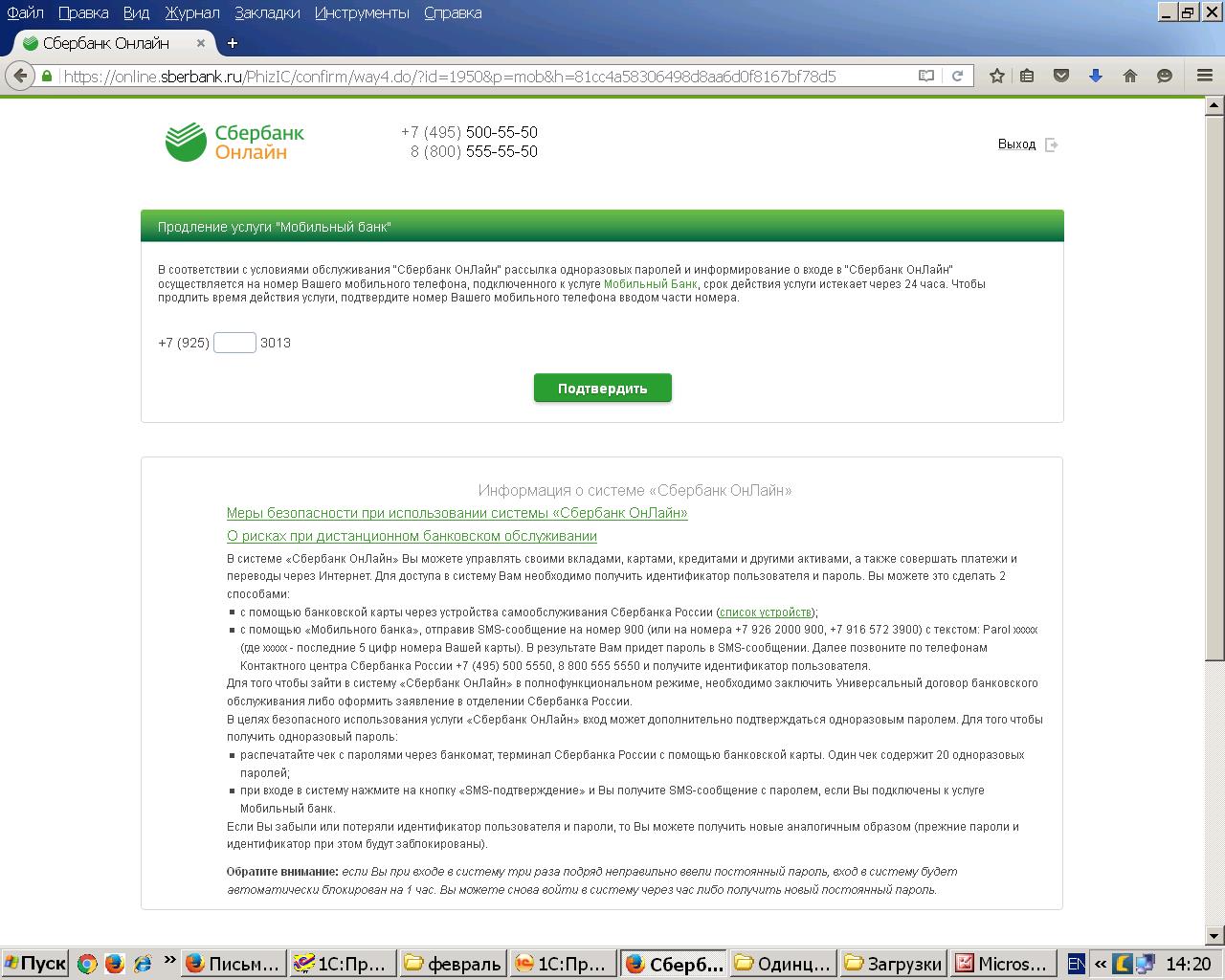

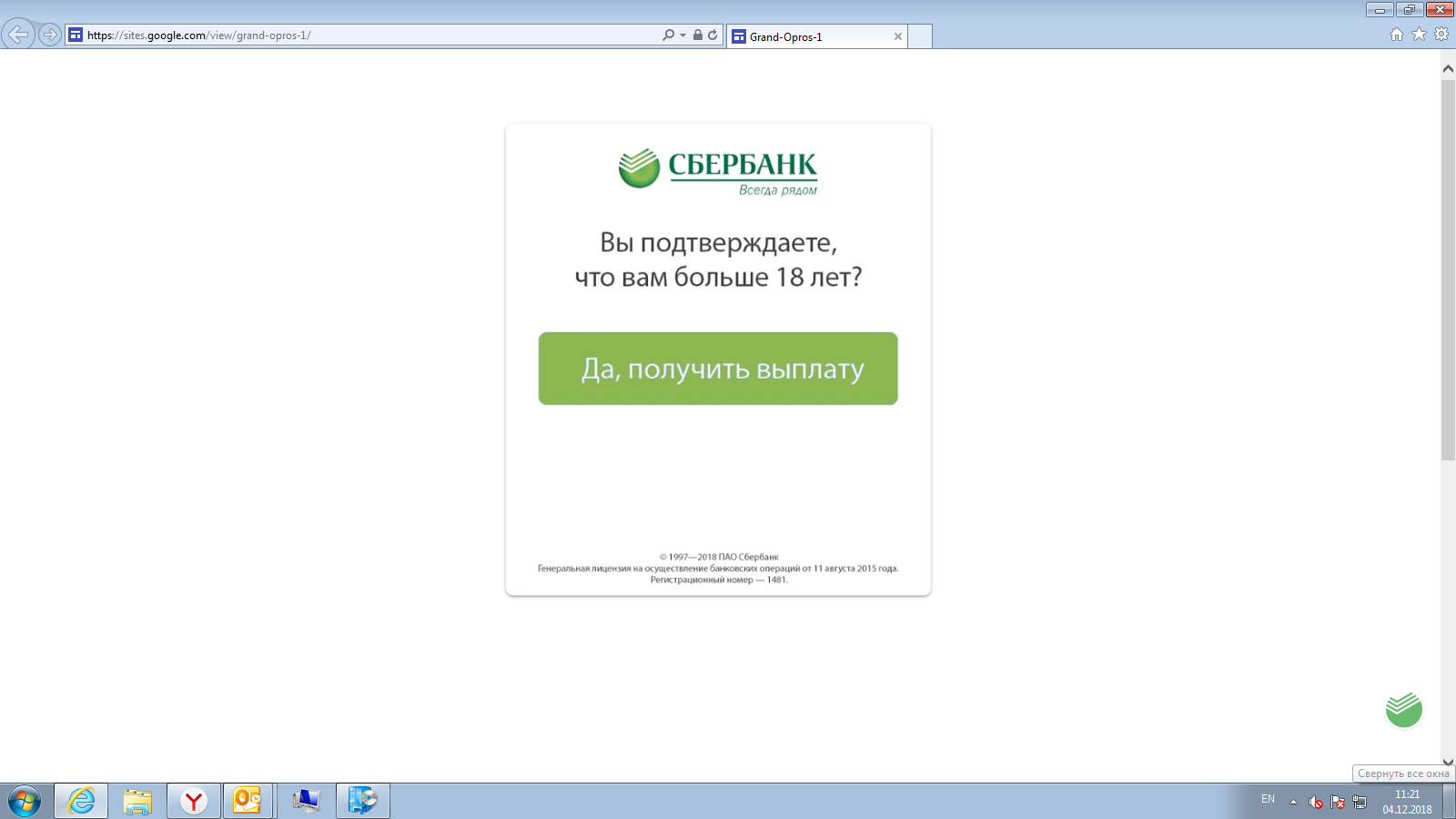

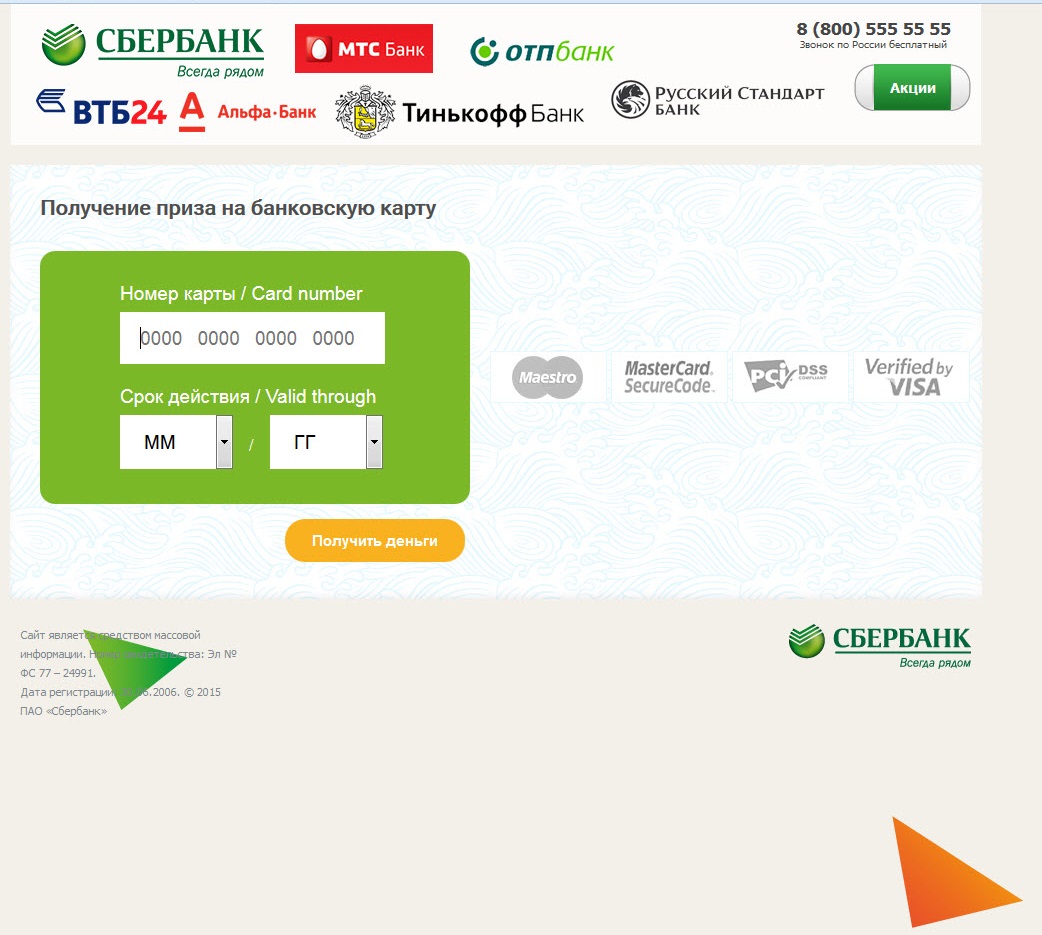

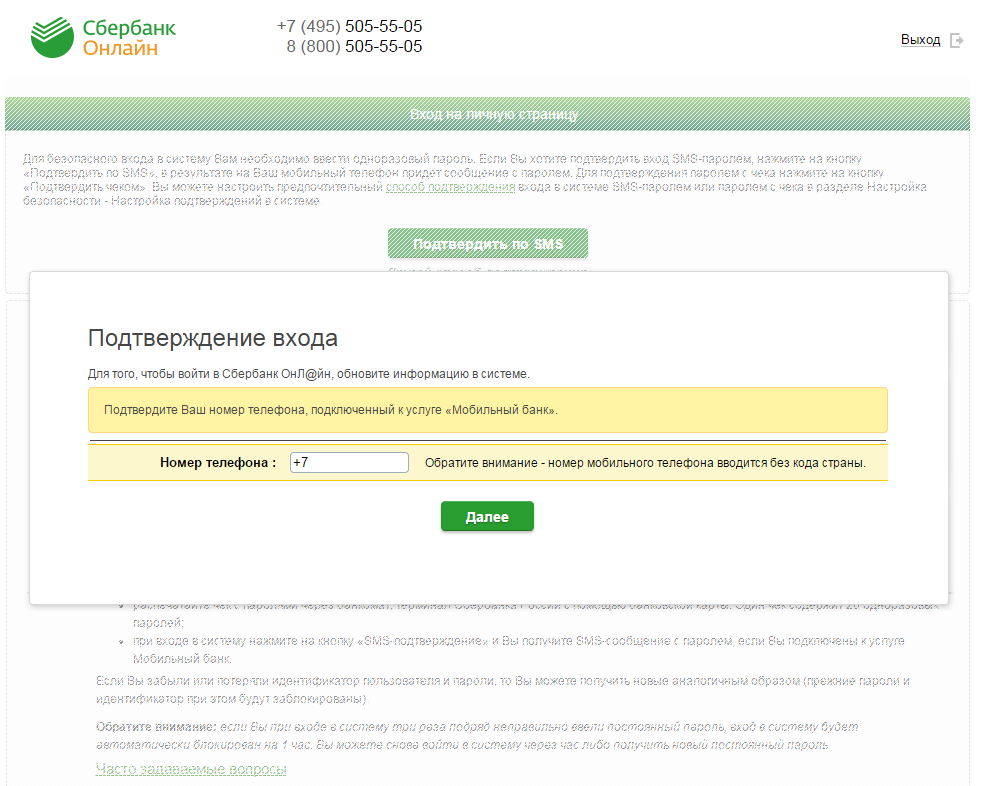

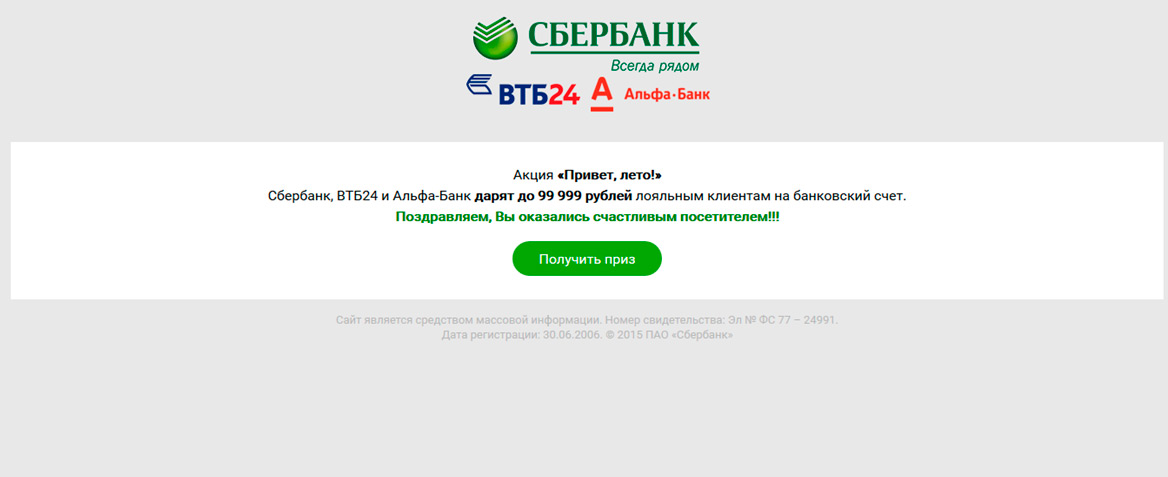

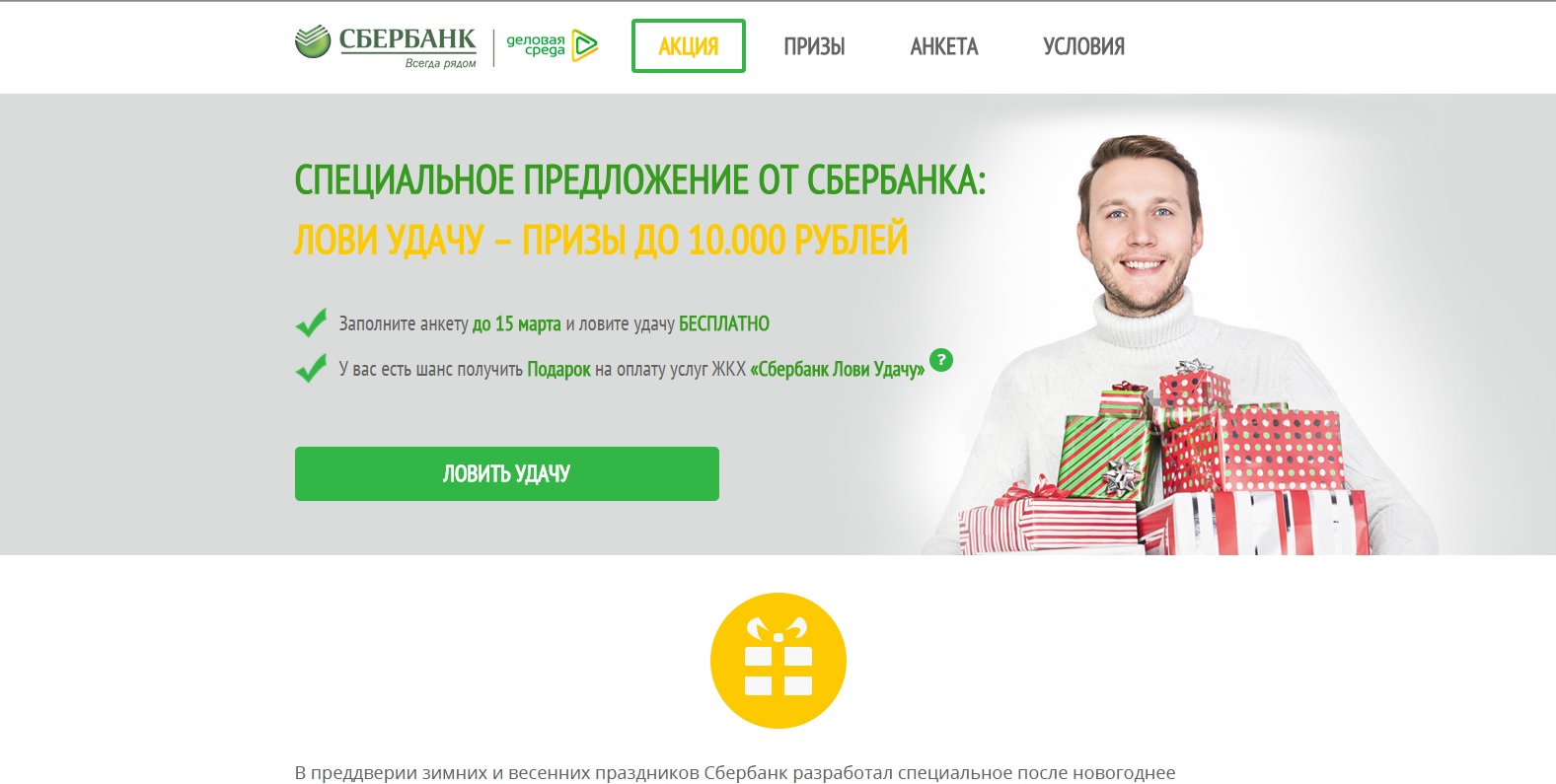

Примеры фишинговых сайтов

Не устанавливайте на мобильный телефон, устройство, на которые Банк отправляет SMS-сообщения с подтверждающим одноразовым паролем, приложения, полученные от неизвестных вам источников. Помните, что банк не рассылает своим клиентам ссылки или указания на установку приложений через SMS/MMS/Email — сообщения.

При любых подозрениях на компрометацию паролей (постоянного или разовых) посторонними лицами (в т.ч. представившимися сотрудниками Банка) или запросах на выполнение неинициированных Вами операций, следует незамедлительно обратиться в службу помощи Банка:

8 (495) 500-00-05; 8 (495) 788-92-72; 8 (800) 555-55-50; 8 (800) 200-37-47

Пару дней назад был пост о социальной инженерии и вирусе-шифровальщике(http://pikabu.ru/story/_3545782). Товарищ catterpiller попросил сделать отдельный пост о методах противодействия этой угрозе.

Всё, что я опишу опробовано на 9 небольших(от 3 до 60 компьютеров) предприятиях без домена, но подойдут и для домашнего использования.

1. Через административный ресурс(указ директора) - хранить все свои документы в сети. Каждому юзеру ярлык на рабочий стол вида \serverprofiles$%username%. Не примонтированный сетевой диск. Шифровальщик шифрует все имеющиеся(в том числе и сетевые) диски в "Мой компьютер", но не шифрует ярлыки, ссылающиеся на сетевые ресурсы. Поэтому все данные пользователя \serverprofiles$%username% останутся нетронутыми. Каждому персонально можно объяснить про такой тип вируса и что пользователь может всё потерять. Пусть свои личные данные, вроде музыки, хранит на компьютере.

2. В реестре, в параметрах расширений *.vbs,*.hta,*.js проставить ассоциацию на открытие обычным виндовым блокнотом(notepad.exe). Спорный вариант, но вот уже пару лет не обращаются с жалобами. Их заранее предупредил, что если при двойном клике мышкой на документе открывается блокнот с непонятными символами - звонить мне, зайду удалённо, посмотрю, что дальше с этим делать.

3. Если станции Win7(Home,Pro) и выше - однозначно, политика запуска программ(Applocker). Первые два пункта будут наиболее подходящими для станций с ОС WinXP на борту.

4. И самый главный пункт. БЭКАП. Ежедневный, еженедельный, ежемесячный. И в три места:

а) на самом файл-сервере хранятся базы данных, профили пользователей.

б) на второй резервный сервер копируется ежедневно информация с первого. Можно сказать, второй сервер - копия первого.

в) раз в неделю/месяц скриптом подключается буква диска прицепленного USB-винта и туда сливаются измененные данные.

Расшаренные сетевые ресурсы для бэкапа имеют ограничение на просмотр самой папки, но во внутренние зайти можно.

Т.е. \serverbackup$ - нельзя просмотреть, а \serverbackup$%computername% - можно.

В общих чертах - всё. По поводу п.2 напишу в комментариях, как этот процесс сделать автоматически.

Сборник готовых reg-файлов для изменения ассоциации исполняемых файлов, вроде *.js на блокнот.

Почему столько много? можно же в один было все собрать как универсальное решение.

Можно, только у меня в этом не было необходимости.

здраствуйте, а можно перезалить файлы? ссылка уже не активна..

Добрый человек перезалей файлы, очень надо! За ранее спасибо!

Привет. Можешь обновить ссылочку?

Кому дома лень делать бэкапы - подойдет вот такой способ. Если у шифровальщика есть возможность в плане прав прочитать содержимое папки - он также зашифрует в ней всё. Если же нет - пройдет мимо. Таким образом можно создать папку(П), в ней подпапку(ПП) и вынести её ярлык на рабочий стол, а зайдя в параметры безопасности П, можно убрать право на просмотр содержимого. Таким образом ПП останется неприкосновенна для вируса такого типа.

Антивирусы вроде DrWeba их обнаруживают? При должной настройке действий антивируса на автоматическое удаление подозрительных файлов и проверку любых файлов запуска "подцепить" на борт какова вероятность?

Действия шифровальщика аналогичны действиям пользователя, к примеру, по архивированию файлов. Поэтому антивирус его не детектит - нет вредоносной активности.

В итоге может выйти так, что если к компу подцеплен хард удаленного компа, и внешний HDD то всему этому может придти пиздец?

Если они видятся в "Мой компьютер", как диски и настройки безопасности NTFS позволяют просматривать содержимое корня этих дисков - да, файлы зашифруются и на них.

Шифровальщику без разницы, под какими правами работать.

Тогда надеемся на п.3 и п.4

все это прекрасно но по опыту знаю пока не случиться сам акт шифрования любые ваши увещивания про бекапы серверы етс пропускаються мимо ушей как всегда жадного руководства .

а уже после акта шифрования и рукаводства может и не быть .

лично видел зашифрованную базу 1с за 10лет , а там и черная и серая и белая бугалтеря - и все пзц котенку.

У меня тоже жадные руководства. Я им объяснил, сколько по времени возможен простой по вине вирусов и спросил - надо ли им. Было достаточным обрисовать их потери в бизнесе из-за зашифрованных данных. Минимум, выделяли средства на внешний винт.

А 10ти летнюю 1с-базу расшифровали уплатой денег владельцу вируса?

Применил ваш рег файл. на js. Перезагрузился. Создал файл.js открываю его. Блокнот не реагирует. Открывается по прежнему как скрипт.

Да, правда. Я забыл залить файл !whs_hta_off.cmd, в котором создаются текущие копии этих расширений в реестре, удаляются и записываются из reg-файлов.

Можете зайти снова туда, скачать его и запустить.

На .vbs не работает блокнот.

Только что проверил. Создал файл 1.vbs с произвольным содержимым. Запускаю, открывается блокнот.

Попробуйте сделать так:

1. Запустить файл "!whs_hta_off.cmd"

2. Затем каждый reg-файл запустить по отдельности, в том числе и vbs.reg.

Проверил в виртуальной машине на WinXPSP3rus и на своей Windows 8.1 Pro.

Я проверял на восьмерке. Там права на разделы реестра другие. Завтра еще раз попробую.

Остается еще вопрос, как быть с пользователями которые постоянно сохраняют файлы на сетевой диск. Им нужен доступ туда через приаттаченный Сетевой диск, ибо программа в меню сохранения не может перейти по ярлыку, например 1с.

У меня 1с везде на терминальных серверах, на них тоже нет сетевых дисков, только на рабочем столе ярлыки вида \\server\sharedir$.

Сейчас зашел по rdp в 1с, создал документ и сохранил спокойно в эту шару.

Если вы про экспорт через обработку - да, есть такая проблема. У меня пользователи сохраняют у себя в папке на рабочем столе необходимые данные и затем переносят в общую папку.

И еще, если браузер вызывает скрипт для отработки своих задач, он тоже будет перебрасывать в блокнот? )

Нет, такой задачи даже не появлялось.

Что значит не появлялось задачи? я имею ввиду, что на некоторых сайтах работают скрипты для подгрузки плагинов и пр.

Т.е. человек переходит на страницу, к примеру, там код на php, который скачивает на компьютер жертвы запускаемый файл и с помощью него шифрует файлы?

Нет, я про нужные для работы сайта ява скрипты.

И как быть со служебными скриптами gpo?

Предприятия без домена, одноранговые сети, gpo не настраивал.

Надо же. как чувствовал. Только что сотрудница схватила шифровальщик. не успел я внедрить ваше решение xDDD

Я сейчас вообще подумываю большую часть машин переводить на Linux Mint. У кого нет задач чисто вендовых, вроде банк-клиент и пр. windows-ориентированные приложения.

Недавно заходил в DNS - там у сотрудников в залах продаж эта ОС стоит на каждом ноуте. 1с-ка через web работает. Красота! Да и тем более - никаких лицензий уже не требуется под ОС.

Ну да, как все перейдут на Linux - Начнут под нее те же вирусы писать)

В том то и дело, что перейдет в сегмент СПО(Свободного Программного Обеспечения) мало предприятий, так что для вирусописателей накладно писать вредоносное ПО под Linux-системы.

У нас уже сейчас многие компании переходят на линукс чтобы не платить лишних денег. Так что это вопрос времени. Плюс вирус под пользователя тоже имеет место быть - увод личных данных, покупательские предпочтения, банальный ботнет.

не всем нужно СПО. Кому то достаточно набирать текст в Либрофисе.

Согласен. А у вас кто-нибудь из знакомых админов переводили свои офисы на СПО и, если да, какие дистрибутивы ставили? Как вопрос с лицензиями(в плане проверок органами) решали?

Повезло, что были теневые копии и не успело по сети разползтись.

В интернете ничего не нашёл.

Через сетевой диск подключается на ура, а как сделать директорию через ярлык - не знаю.

Я не сис. админ, но по работе нужно работать с файлами в облаке, через браузер неудобно.

Заранее все комменты проплюсовал в данном посте.

Как сшить маску с карманом для фильтра

Привет! Я вам обещала сделать мк по пошиву мишки, и у меня даже готова выкройка и часть материала, но ситуация так сложилась, мне пришлось отвлечься и сшить для своих родных и близких хоть какие-то маски. Изначально я делала фото процесса для своих друзей в инсте, но решила, что и тут это может быть полезно. Заранее прошу прощения за качество фото, тем не менее по ним все видно и более или менее понятно. В конце поста покажу шов "назад иголка", это удобно, когда нет машинки.

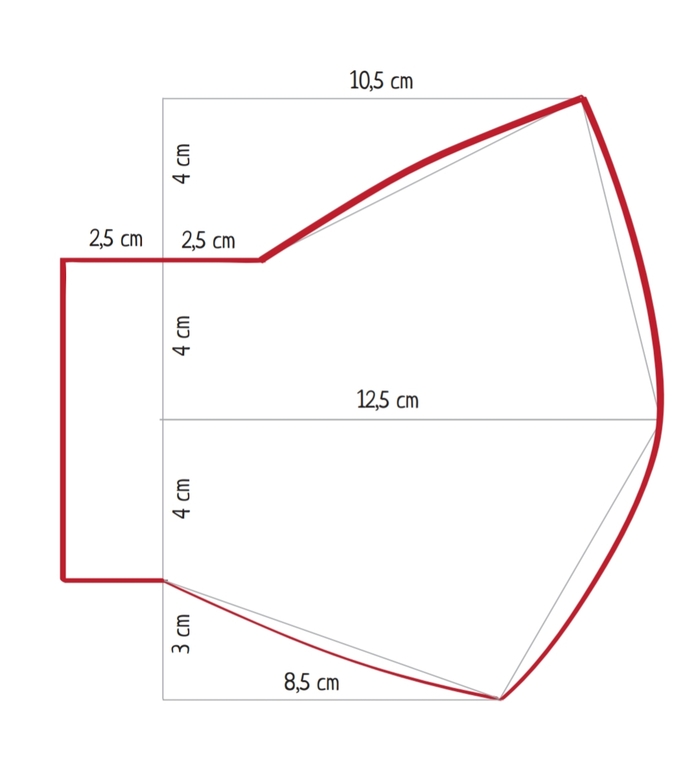

Выкройка.

Рисуем от руки, или скачиваем отсюда

Ткань.

Принцип этой маски заключается в том, чтобы улавливать "мусор" из воздуха, так что нам нужна ткань с плотным плетением, через которую легко дышать: хлопок, бязь и т.д. В ситуации, когда нет возможности купить нужное в магазине нам подойдёт: футболка, рубашка, семейники, наволочка или простыня, и т.д. Выбирайте ткань без синтетики.

Раскрой.

Нам нужно 2 зеркальных детали как на выкройке из основной ткани. Подклад с прямоугольной стороны подрезаем на 1 см одну деталь и на 2.5 см зеркальную. Если карман не нужен, обе детали на 2.5 см короче делайте.

Складываем детали рисунком внутрь и сшиваем по дуге, лучше отступать на 7 мм, будет проще разутюживать. У меня на детали сильно узко получилось.

делаем надрезы около шва(поделите дугу на 3 части и сделайте чуть ближе к центру, это нужно, чтобы лучше прогладить ткань), разутюживаем и прокладываем декоративную строчку. Это не обязательно, но она поможет маске держать форму.

Далее берем деталь подклада, сторону, которая длиннее 2 раза подворачиваем на 5 мм, прошиваем. Складываем детали "красивыми" сторонами внутрь и сшиваем.

Далее нам понадобится скрепка, или флористическая проволка, или есть такие белые штуки, ими хлеб завязывают. Выворачиваем деталь, суем внутрь скрепку, делаем отметку карандашом, делаем боковой шов, нижний шов, засовываем в получившийся карман скрепку и "закрываем" этот карман.

Шов "назад иголка", если нет машинки. Шить в 2 нити, делайте стежки 3-4 мм. Этот шов имитирует машинную строчку.

У меня получились вот такие "карантинки" для родных и близких :) я обычно умею контролировать эмоции и не поддаюсь панике, но в этот раз как-то сильно кипишно все вокруг. Пока шила маски, на удивление успокоилась, т.к. почувствовала себя полезной в экстренной ситуации. Не болейте!

P.s. первый раз делала гиф, так что сори если не тот размер или формат >_ Показать полностью 9

Защита 10%

![]()

Не рабочий сегодня день

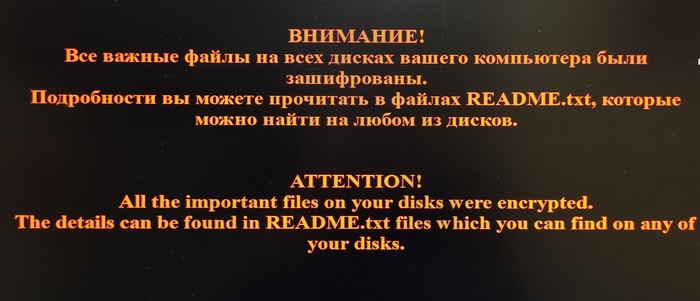

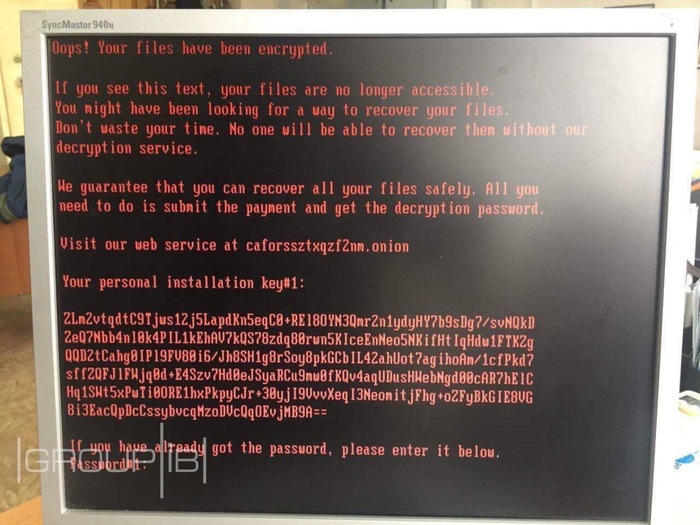

Сегодня придя на работу, бухгалтер встала в ступор и с криками, все пропало. Пошла пить чай на весь день. Причиной внепланового чаепития стал вирус- шифровальщик crypted000007.

Не медля я открыл этот файл и увидел что собственно хочет разработчик данного шифрования

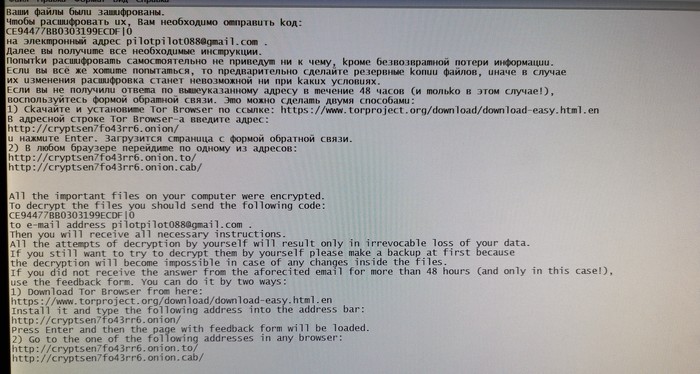

Просмотрев несколько форумов таких как, Каспеский и dr.web, паника началась и у меня, разработчик все зашифровал в системе RSA-3072. Пройдя по ссылке которая указана в .txt от разраба, перед мной предстал сайт связи с террористом

Это и есть ягнятник

Вообщем просвятится я знатно, и понял что данный орешек просто так не расколоть, и так и не дождался ответа на почту от разработчика данного вируса.

Буду ждать. О результатах если интересно напишу в следующем посту.

P.S вирус довольно новый, активный, предупредите своих знакомых, коллег и всех всех, нельзя открывать подозрительные письма на почте и уж тем более не переходить по ссылкам в них! Обязательно пользоваться антивирусом, и открывать только знакомые сайты. Нам это послужило уроком, а вам желаем научится на наших ошибках.

![]()

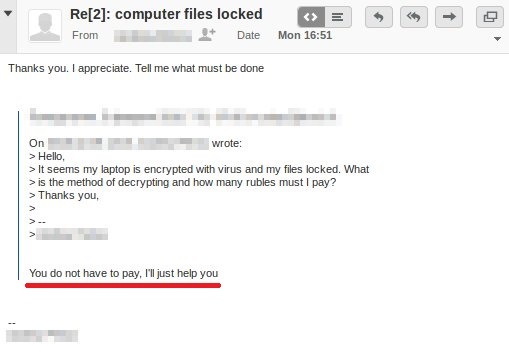

Автор вредоноса Sigrun бесплатно предоставил русскоязычным пользователям дешифровщик

В случае с иностранными пользователями злоумышленник требует выкуп в размере $2,5 тыс. в криптовалюте.

Разработчик вредоносного ПО Sigrun бесплатно предоставил пользователям, у которых русский язык указан в качестве основного, дешифровщик файлов. Об этом сообщил специалист по кибербезопасности Алекс Свирид (Alex Svirid) в соцсети Twitter.

Как следует из предоставленных одним из пользователей Twitter скриншотов, если в случае с американским пользователем злоумышленник потребовал выкуп в размере $2,5 тыс. в криптовалюте, то жертве из России хакер согласился помочь бесплатно.

Вам не придется платить. Я просто помогу тебе

Как полагают специалисты, автор вредоносного ПО сам проживает на территории РФ и подобная тактика является попыткой избежать излишнего внимания со стороны правоохранительных органов.

Вредонос Sigrun представляет собой вымогательское ПО, которое после инфицирования компьютера требует у пользователей выкуп в криптовалюте за дешифровку данных.

![]()

Новый вирус-шифровальщик: Bad Rabbit. Атакованы "Интерфакс", "Фонтанка" и ряд украинских организаций

На момент публикации материала сайт агентства был недоступен.

В социальных сетях сотрудники агентства опубликовали фотографии экранов своих рабочих компьютеров. На них виден текст, согласно которому хакеры требуют выкуп в биткоинах. При этом указано название вируса, заблокировавшего компьютеры, — Bad Rabbit. Сумма выкупа за каждый компьютер составляет 0,05 биткоина (более 16 тыс. руб. по курсу 24 октября). После получения суммы выкупа злоумышленники обещают передать пароль для доступа к информации.

Читайте также: