Чем убрать атрибут скрытый после вируса

По флэшкам пользователей прошелся вирус.

Он устанавливает на папках признак "скрытый" и делает его недоступным.

Подобными свойствами обладают папки "System Volume Information", "$Recycle.Bin", файлы "pagefile.sys" и некоторые другие системные файлы.

Как снять атрибут "скрытый", если штатными средствами сделать это невозможно?

- Перемещено Kathy Sun 20 апреля 2012 г. 9:36 merge forums (От:Windows Server 2008)

- Предложено в качестве ответа Dmitry Ponomarev Editor 22 декабря 2009 г. 19:53

- Помечено в качестве ответа Nikita Panov Moderator 23 декабря 2009 г. 8:03

- Предложено в качестве ответа Dmitry Ponomarev Editor 22 декабря 2009 г. 19:53

- Помечено в качестве ответа Nikita Panov Moderator 23 декабря 2009 г. 8:03

Тут нужно лезть в реестр. В параметры Explorer. Искать ключ ShowHidden или что-то типа того. Вирус скорее всего использует его. Его нужно удалить, перезагрузиться, и потом уже штатными средствами установить галку "показывать скрытые файлы и папки".

Анализ безопасности AVZ тоже может помоч.

Не забывайте отмечать почты как ответы, а также помечать полезные сообщения!

Я не зря написал какие объекты в ОС обладают похожими свойствами. Попробуйте снять атрибут "скрытый" с папки "System Volume Information". Атрибуты для этой папки устанавливала Microsoft, а не вирусы.

Вирус Kido/Conficer мне знаком. Ещё 2 месяца назад этот вирус не изменял атрибуты папок, а только блокировал возможность включения просмотра скрытых файлов и папок.

Тут нужно лезть в реестр. В параметры Explorer. Искать ключ ShowHidden или что-то типа того. Вирус скорее всего использует его. Его нужно удалить, перезагрузиться, и потом уже штатными средствами установить галку "показывать скрытые файлы и папки".

Анализ безопасности AVZ тоже может помоч.

Не забывайте отмечать почты как ответы, а также помечать полезные сообщения!

Согласен, тут без реестра не обойтись.

Пользователи по умолчанию не могут просматривать скрытые папки и файлы, а включать им такую возможность я не хочу. Хотя включается и отключается она исправно.

Кроме того я не писал, что у меня в сети вирус. Наоборот, антивирусная программа ловит вирус при подключении флэшки, пользователь тут же соглашается его удалить, антивирусная программа его удаляет, но не удаляет последствия деятельности вируса. На флэшке остаются папки и файлы с атрибутом "скрытый". Поэтому пользователи возмущаются: "Почему я вижу мои файлы на домашнем компьтере, но не вижу их на компьютере предприятия?".

Объяснять им, почему это происходит, не всегда получается.

Т.е., доступ полный есть, а атрибут снять невозможно? Странно. Я все "особые" проблемы с доступом к файлам решаю в контексте системы - попробуйте. У Windows 2008 контекст системы изолирован от среды пользователя, так что интерактивно поработать с командной оболочкой не получится, но можно командным сценарием из задания необходимые действия выполнить.

Настолько привык к графическому интерфейсу, что совсем забыл об утилите attrib. Старушка из состава DOS справилась с заданием.

Попутно вскрылось несколько интересных особенностей графического интерфейса Windows.

В DOS были 4 атрибута файла A (архивный), R (только для чтения), S (системный), H(скрытый).

Ещё в Windows 98 все 4 атрибута присутствовали в свойствах файла в графическом интерфейсе.

Начиная с Windows 2000 атрибут S (системный) исчез из графического интерфейса. Оказалось - не совсем.

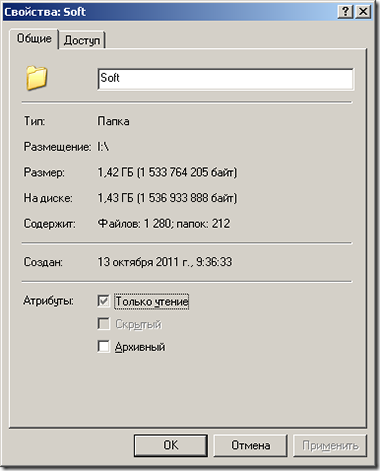

Атибуты S и H объединили в один чек-бокс "Скрытый". Установка атрибута H добавляет птичку в чек-бокс,

а установка атрибута S делает этот чек-бокс недоступным для изменения.

С помощью команды attrib +S или attrib +H можно установить эти атрибуты порознь и в любом порядке.

Снять эти атрибуты командами attrib -S или attrib -H нельзя. ОС отказывает в изменении атрибутов.

Снять их можно только одновременно attrib -S -H.

А вот средствами графического интерфейса сделать это, похоже, нельзя.

Чек-бокс "Скрытый" после установки атрибута S (системный) не доступен для изменения.

Как управлять атрибутом S (системный) из графического интерфейса я не нашел.

Восстановление скрытых файлов после вируса — это распространенная проблема, с которой приходится сталкиваться пользователям ПК. В последнее время многие страдают от вредоносных программ, из-за которых пропадают все файлы и папки на жестком диске, включая персональный контент вроде документов, изображений и т.д. Вредоносное ПО может спрятать и все ярлыки в меню Start. Вирус не удаляет данные, но добавляет скрытый атрибут ко всем файлам и папкам в вашей системе, и в результате это выглядит так, как будто все данные были удалены с жесткого диска.

Если вам нужно провести восстановление файлов после вируса, можно воспользоваться приведенной ниже инструкцией, чтобы снова отобразить все данные, которые пропали, и вернуть контроль над своим компьютером. В случае, когда операционная система все еще заражена вредоносными программами, нужно использовать антивирусы. После удаления вирусов можно приступать к выполнению действий для отображения файлов и папок, которые исчезли. Чтобы отобразить исчезнувшие файлы необходимо изменить системные настройки Windows.

Как отобразить скрытые файлы

Если у вас установлена операционная система Windows XP, можно произвести восстановление данных, которые пропали, путем выполнения следующих действий:

- открыть My Computer;

- выбрать Tools;

- нажать на Folder Options;

- выбрать вкладку View;

- установить флажок напротив опции Show Hidden Files and Folders;

- нажать OK для возврата пропавших данных с жесткого диска или флэшек.

Чтобы восстановить данные, которые пропали на Windows Vista, нужно выполнить такие шаги:

- нажать кнопку Start;

- выбрать Computer;

- нажать на Tools;

- выбрать Folder Options;

- использовать кнопку View;

- выбрать опцию Show Hidden Files and Folders;

- нажать OK.

Если вас интересует, как восстановить спрятанные файлы на Windows 7, нужно выполнить следующие действия:

- нажать кнопку Start;

- выбрать Computer;

- нажать Organize;

- использовать кнопку Folder and Search Options;

- выбрать View;

- активировать опцию Show Hidden Files and Folders;

- нажать OK.

После выполнения вышеуказанных действий вы сможете увидеть все свои файлы и папки для офисных программ и других приложений, но они все еще будут содержать скрытый набор атрибутов. Если удалить лишние параметры для файлов на флешке или жестком диске, то все они будут отображаться в нормальном режиме.

Как удалить скрытые атрибуты

Если используется операционная система Windows XP, нужно осуществить такие шаги:

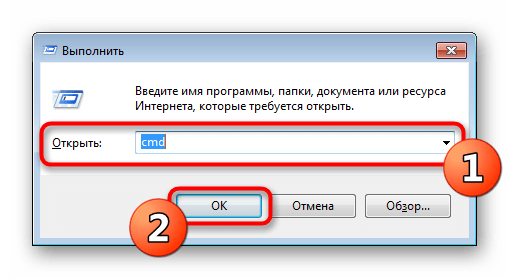

- Нажать Start и Run.

- Ввести cmd и нажать Enter.

- В командной строке набрать CD \ и подтвердить клавишей Enter.

- Теперь в командной строке должна быть указана корневая папка жесткого диска (вероятно, C:\).

- Ввести ATTRIB -H *.* /S /D и нажать Enter. Эта команда отобразит файлы, которые стали невидимыми. Поскольку важные системные файлы имеют соответствующий прикрепленный атрибут, вышеуказанная команда на них не подействует. Системные настройки пропускают их и скрывают от посторонних глаз, так что самое важное содержимое не будет потеряно. Выполнение команды займет некоторое время, так что не стоит переживать, если процесс затянется на несколько минут или даже на полчаса. Команда выполнит простые действия — удалит скрытые атрибуты из всех каталогов на жестком диске и папок на флешке после вируса. Параметр /S означает, что будет выполняться поиск текущей папки и всех ее подкаталогов. Параметр /D обрабатывает все остальные папки.

- Ввести Exit и нажать Enter, когда процедура будет завершена. Перезагрузить компьютер.

Для Windows Vista или 7 нужно выполнить следующие действия:

- Нажать Start и All Programs.

- Выбрать Accessories и Find Command Prompt.

- Нажать правой кнопкой мыши на опции Command Prompt и выбрать Run as Administrator.

- В командной строке ввести CD \ и нажать Enter.

- Теперь в командной строке должна быть указана корневая папка жесткого диска (вероятно, C:\).

- Ввести ATTRIB -H *.* /S /D и нажать Enter.

- Ввести Exit и нажать Enter, когда процедура будет завершена. Перезагрузить компьютер.

В качестве альтернативы можно использовать приложение Unhide, созданное Bleeping Computer. Это программа для восстановления скрытых файлов с флешки и жесткого диска. На официальном сайте этого разработчика есть целый учебник по использованию unhide.exe для удаленных данных после вирусного вторжения. С его помощью пользователи получали необходимую информацию и успешно восстанавливали свои ПК. Можно загрузить это приложение для скрытых папок и файлов на свой рабочий стол и запустить его, чтобы вышеуказанные шаги по удалению атрибутов с флешки после вируса были выполнены системой автоматически.

Устранение проблем с ярлыками на панели задач и в меню Start

Для отображения ярлыков на панели задач и в меню Start после вирусной атаки нужно выполнить следующие действия:

После выполнения вышеуказанных действий все ярлыки должны вернуться на свои места.

Довольно часто встречающийся сегодня вирус, когда все папки на флешке становятся скрытыми, а вместо них появляются ярлыки с теми же названиями, но способствующие распространению вредоносной программы, у многих вызывает некоторые затруднения. Не слишком сложно удалить этот вирус, сложнее бывает избавиться от его последствий — убрать атрибут скрытый у папок, учитывая что в свойствах этот атрибут неактивен. Давайте по порядку рассмотрим, что делать, если такая напасть как скрытые папки и ярлыки вместо них случилась с вами.

Примечание: проблема, когда из-за вируса на флешке исчезают все папки (становятся скрытыми), а вместо них появляются ярлыки, достаточно распространена. Чтобы в будущем защититься от таких вирусов, рекомендую обратить внимание на статью Защита флешки от вирусов.

Лечение вируса

Если антивирус не убрал этот вирус сам (почему-то некоторые антивирусы не видят его), то можно поступить следующим образом: кликаем правой клавишей мыши по ярлыку папки, созданным этим вирусом, и смотрим в свойствах, на что именно указывает этот ярлык. Как правило, это некий файл с расширением .exe, находящийся в папке RECYCLER в корне нашей флешки. Смело удаляем этот файл и все ярлыки папок. Да и саму папку RECYCLER можно также удалить.

Если на флешке присутствует файл autorun.inf, то также удалите и его — этот файл провоцирует флешку автоматически что-то запускать после того, как Вы ее вставили в компьютер.

Убираем атрибут скрытый у папок

Неактивный атрибут скрытый у папок Windows XP

Скрытые папки Windows 7

Затем запустить его от имени администратора, в результате чего проблема должна решиться.Как создать bat файл: создаем обычный файл в блокноте, копируем туда вышеуказанный код и сохраняем файл с любым именем и расширением файла .bat

Как убрать вирус и сделать папки видимыми

Нашел на просторах сети еще один способ избавиться от описанной проблемы. Этот способ, пожалуй, будет попроще, но не везде сработает. Однако в большинстве случаев он все же поможет привести USB флешку и данные на ней в нормальное состояние. Итак, создаем bat файл следующего содержания, после чего запускаем его от имени администратора:

После запуска компьютер запросит ввести букву, соответствующую Вашей флешке, что и следует сделать. Затем, после того, как автоматически будут удалены ярлыки вместо папок и сам вирус, при условии нахождения его в папке Recycler, Вам будет показано содержимое вашего USB накопителя. После этого рекомендую, опять же, обратить на содержимое системных папок Windows, речь о которых шла выше, в первом способе избавиться от вируса.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

26.12.2015 в 10:32

Нет, я не сам жесткий диск хочу поменять в ноутбуке, я, внешний хочу купить, на нем еще дополнительно всю информацию хранить.

26.12.2015 в 15:51

Берите с максимальной гарантией производителя. Конкретной модели не посоветую сейчас (давно не выбирал ничего подобного), но так, чтоб не год, а лет пять. Быстро они обычно выходят из строя.

03.08.2016 в 10:59

Да какие 5 лет гарантии. Очень сомневаюсь, что есть на 3 года. Два года это норма.

03.08.2016 в 11:04

Только что глянул на гарантию. Все производители 2 года, только Silicon Power 3 года. Конечно, разные магазины могут иметь отличия.

07.02.2016 в 14:31

Здравствуйте, на флешке появились скрытые файлы и у всех одинаковое имя

333333333.333

и некоторые папки на флешке не видны

08.02.2016 в 08:52

Включайте показ скрытых и защищенных системных файлов, удаляйте с флешки все autorun.inf, любые exe странные. Проверяйте компьютер на вирусы.

30.09.2016 в 15:26

У меня ярлыки ведут к FlashDriveInfo\driver.exe, но после его удаления он записывается снова, где можно его искать на компьютере?

Или что вообще делать?

01.10.2016 в 07:50

Выполните поиск по реестру по driver.exe (возможно там где-то запускается). Может также в планировщике заданий. Ну а вообще, просканировать антивирусом стоит компьютер.

05.10.2016 в 21:02

Получается мой компьютер теперь заражен вирусом от флешки? Теперь вызывать мастера?

06.10.2016 в 11:17

Зачем. Можно самостоятельно исправить, об этом и статья.

06.10.2016 в 13:37

Спасибо все получилось. Сначала вылечил вирус Касперским. В пункте Параметры папок убрал галочку скрывать защищенные системные файлы и скрывать расширения для зарегистрированных файлов, поставил галочку показывать скрытые файлы и папки. Создал обычный файл в блокноте с кодом attrib -s -h -r -a /s /d, и сохранил файл с любым именем и с расширением файла .bat на флешку. Далее запустил файл на флешке и все ОК.

18.05.2017 в 21:28

У меня расположение ярлыка system 32 cmd что сделать?

20.05.2017 в 13:24

Тоже только поймал штуку которая прячется именно там. После вычистки файлы не открываются

16.06.2017 в 11:29

Поймал недавно подобную бяку с компа в универе, хорошо хоть после распечатывания курсача. Приехал домой, стал разбираться, эта штука еще и мимикрирует под ехе шники находящиеся на флешке, или вшивается в них. Антивирус обнаружил этот троян в ехе шнике программки, находившейся на момент заражения на флешке.

23.06.2017 в 13:54

А можно проще достать файлы. Вставляем лайв-сд линукса и проблем нет

31.07.2017 в 07:54

Спасибо, антивирус сберег ноут, а на флешке всё восстановила с вашей помощью. Благодарю!

01.11.2017 в 16:59

Здравствуйте. Сделал все как было показано. Все получилось, вирус и ярлыки удалились. Но только 6 мб файлов восстановилась. Хотя на жестком все еще показывает что занято 724ГБ. Что делать?

02.11.2017 в 07:00

А включили показ скрытых и системных файлов? И все равно не видно?

11.01.2018 в 13:21

Спасибо тебе, добрый человек)

12.06.2018 в 10:17

Все ярлыки исчезли, а папки не появились… но память такая же осталась… значит они где-то есть. Помогите пожалуйста. Скрытые тоже смотрела, они не скрыты.

12.06.2018 в 13:17

А показ системных тоже включили? (они отдельно от скрытых включаются).

18.07.2018 в 15:16

Оно пропадет само, после того как закончит свою работу. После такой процедуры у меня появились все мои папки и файлы в них. Так что способ рабочий. Проверено!

06.02.2019 в 00:07

Всплывает окно ошибки. bat не совместим с win32. Что делать?

06.02.2019 в 07:45

Если честно, мне непонятна природа такой ошибки… должен файл работать и в win32… быть может, в какой-то неправильной кодировке файл сохранен.

10.04.2019 в 11:29

Здравствуйте Дмитрий. У меня аналогичная проблема. Сначала не открывались папки на одной флэшке, позже и на второй флэшке. Система отказывала в доступе-дескать имеются дополнительные сведения. Флэшку я отформатировал и теперь на ней не создаются папки. Система отвечает так же. Как решить проблему?

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

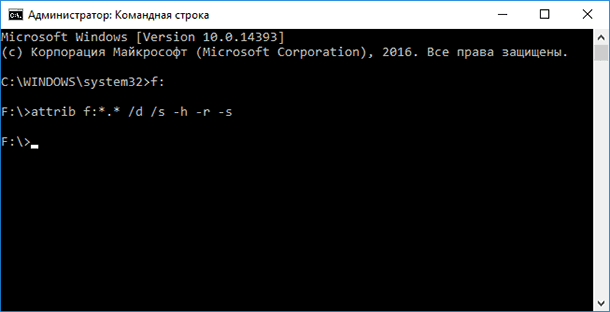

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

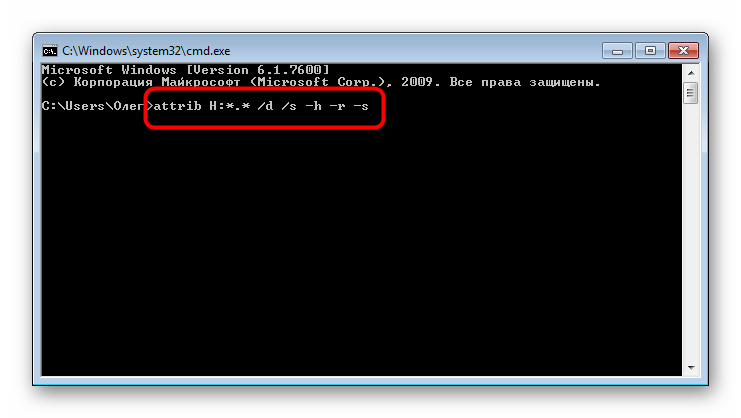

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

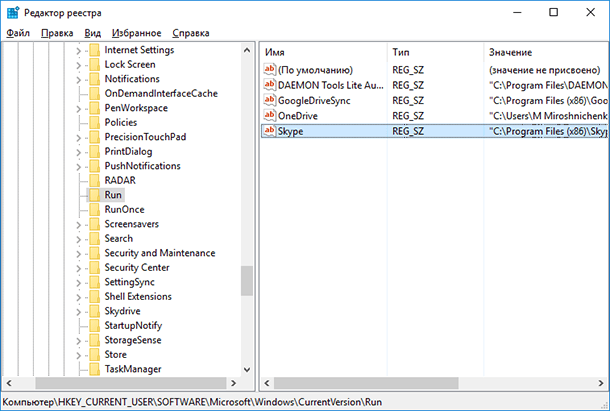

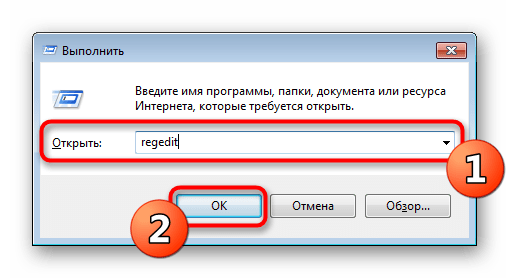

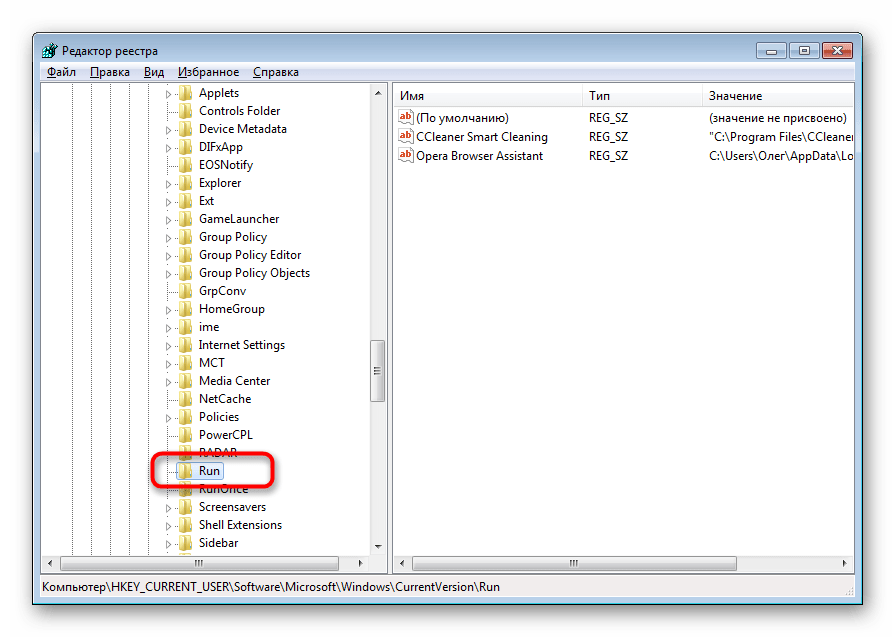

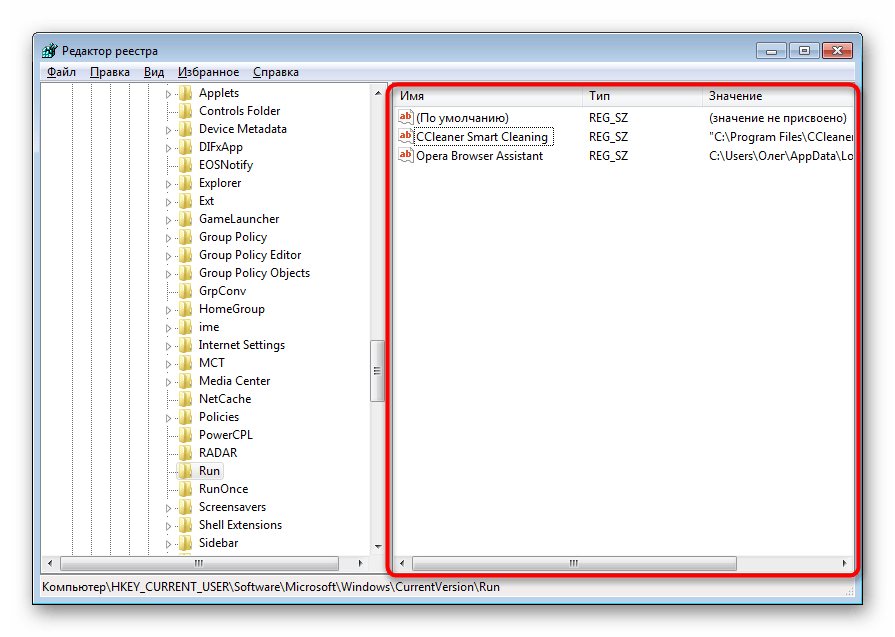

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

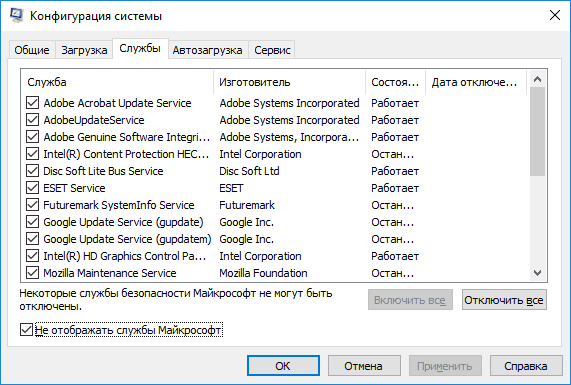

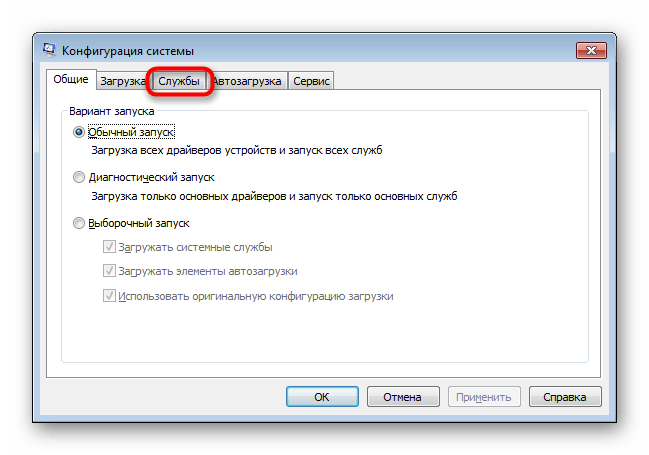

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Сейчас вирусы обрели достаточно широкое распространение и заразить ими компьютер может практически каждый пользователь, даже не подозревая этого. Существует несколько типов подобных угроз, которые скрывают файлы на съемных носителях, а обычное изменение атрибутов не всегда помогает. Например, иногда вместо директорий появляются ярлыки и при попытке запуска такого ярлыка происходит еще большее заражение, а исходные объекты так просто отыскать не получается. Сегодня мы бы хотели пошагово расписать процедуру решения этой проблемы, взяв во внимание все нюансы.

Решаем проблему со скрытием вирусом файлов на флешке

Скрытие находящихся на флешке файлов — одна из самых безобидных проблем, с которыми сталкиваются жертвы вирусов. Однако в большинстве случаев подобные угрозы продолжают дальше распространяться по ПК в поисках информации, например, платежных данных. Поэтому их требуется как можно скорее обнаружить и удалить. При этом важно сохранить файлы, что мы и попытаемся сделать далее.

Всегда в первую очередь рекомендуется использовать специальное антивирусное программное обеспечение, которое не только найдет вирус на компьютере или USB-накопителе, но и удалит его. Такое действие необходимо для того чтобы можно было сделать файлы снова видимыми и избавиться от дальнейших трудностей при работе с ними. Рекомендуется задействовать несколько инструментов, поскольку иногда новые вирусы еще отсутствуют в базе защитного ПО. В другой нашей статье по следующей ссылке вы найдете пять различных способов осуществления поставленной задачи.

Не всегда после полного удаления вируса с ПК программным методом стираются абсолютно все файлы, связанные с ним. Некоторые приложения и утилиты умело маскируются под дружелюбный софт и запускаются каждый раз, как происходит старт операционной системы. Обычно такие записи остаются в реестре, поэтому их нужно удалить, а сделать это можно так:

Обычно подобные записи, генерируемые вредоносным программным обеспечением, имеют случайное название, состоящее из набора символов, поэтому отыскать его не составит труда. Помимо этого, каждый пользователь знает, что установлено у него на ПК — это тоже поможет найти лишнюю запись.

Некоторые угрозы оставляют после себя небольшие скрипты, называемые службами. Обычно их обнаруживает антивирус и удачно удаляет, но самые изощренные вирусы могут оставаться на ПК незамеченными. Из-за этого юзеру рекомендуется самостоятельно просмотреть список текущих служб и отыскать там подозрительную утилиту. Удалить ее, скорее всего, не получится, но после отключения она перестанет наносить вред устройству.

Просмотрите список всех служб, выделите галочками те, которые связаны с вредоносными данными, и отключите их. После этого примените изменения и перезагрузите ПК.

Если вы не уверены в какой-либо из служб, всегда можно найти информацию о ней в интернете, чтобы убедиться в ее причастности к вирусам или безопасности.

Если объекты на съемном носителе были поражены вирусом, сейчас они либо удалены, либо имеют присвоенный атрибут, делающий их скрытыми, системными и недоступными для изменения. Поэтому юзеру придется вручную удалить все эти атрибуты, чтобы получить оставшиеся на флешке файлы.

В консоли введите attrib H:*.* /d /s -h -r –s , где H — название флешки. Подтвердите выполнение команды, нажав Enter.

После этого остается только подождать завершения операции, об этом свидетельствует появившаяся строка ввода. Теперь важно описать действие каждого аргумента, чтобы у вас не осталось вопросов по использованию рассмотренной команды:

Теперь вы знаете все об основных аргументах команды attrib, что позволит изменять атрибуты файлов и папок напрямую через консоль, экономя свое время и силы.

Нередки такие случаи, когда после снятия атрибутов пользователь не получает доступ к некоторым файлам, что хранились на флешке до момента действия вируса. Возникновение подобной ситуации означает, что эта информация была удалена антивирусом или самой угрозой. Выходит, что без дополнительного ПО здесь не обойтись — придется применять средство по восстановлению удаленных файлов. При этом каждый такой инструмент работает по своему алгоритму, из-за чего не всегда восстанавливаются все элементы. Детальное руководство по трем способам возвращения файлов ищите в нашем материале, перейдя по указанной далее ссылке.

Полная очистка флешки

Приведенные выше шаги, применяемые все вместе, чаще всего приносят положительный результат, что позволяет получить хотя бы часть информации, хранящейся на флешке. Однако иногда вирус бывает настолько мощным, что последствия становятся необратимы. В таком случае поможет только полная очистка накопителя. Лучше всего с этим справится стандартная команда diskpart, действие которой детально расписано в статье ниже.

В сегодняшней статье вы узнали о методе борьбы с вирусами, которые скрывают файлы на флешке. Как видите, имеется шанс на возвращение зараженной информации, однако стоит понимать, что часть может быть утеряна навсегда.

Читайте также: