Что такое iamback вирус

Приветствую. Устанавливая софт с сомнительных сайтов вы рискуете подцепить вирус, например троян, либо рекламное/сомнительное ПО. Второе происходит чаще. Пример сомнительного ПО — ненужное вам дополнение.

IAmBack — что это такое? Вирус?

Программа для установки расширения кэшбека IAmBack в браузер.

Предположительно папка установки:

USERNAME — имя учетки.

ПО I Am Back возможно написано на языке Python.

Папка может содержать файл с расширением .crx (дополнение браузера):

При работе данной программы может появляться процесс python.exe.

IAmBack — что это вообще такое?

Сервис кэшбэка, позволяет возвращать до 35% от потраченной суммы на покупку.

- Нужно зарегистрироваться в магазине.

- Сделать покупку.

- Получить процент с покупки обратно.

Например на Aliexpress можно вернуть до 4%. Aviasales (поиск дешевых авиабилетов) — 0.8%, Связной — до 5%. Во многих магазинах процент небольшой:

Кэшбек работает при одном условии — в браузере установлено расширение IAmBack, загрузить можно с офф сайта:

Расширение напомнит о кэшбеке при покупке и сообщит был ли он успешно активирован.

Кэшбек работает только при заказе онлайн. Можно использовать промокоды и бонусы, но только от FastBack.

Откуда IAmBack на ПК

Может попасть например если вы качали софт с сомнительного сайта, где установщик уже был склеен с I Am Back.

- На офф сайте присутствует партнерская программа. Простыми словами, если кто-то будет продвигать IAmBack в массы — может получать вознаграждение.

- Продвигать в массы — значит рекламировать установку расширения легальными способами (например обратиться в компанию по рекламе в интернете).

- Однако недобросовестные участники могут создавать ПО, которое будет автоматически устанавливать расширение в браузер (вирусное поведение). Далее склеивать такое ПО с полезным софтом/игрой и размещать в интернете. Результат — пользователи например качают игру, после установки которой появляется и ПО I Am Back.

- Либо все намного проще — покупаете вы, а кэшбек идет другому человеку, например тому кто создал вирусное ПО. Пожалуй самый наглый вариант.

IAmBack — как удалить?

- Зажмите Win + R либо правой кнопкой по пуск > выберите Выполнить.

- Введите команду %AppData%.

- Найдите и откройте папку iamback.

- Внутри запустите файл-деинсталлятор программы — uninstall или uninstall.exe.

- Следуйте инструкциям на экране.

- После удаления — откройте снова папку %AppData%, проверьте что папка исчезла. При наличии — удалите, если ошибка — используйте утилиту Unlocker (удаляет неудаляемые файлы/папки).

- Откройте Google Chrome/Яндекс Браузер/Opera — перейдите по адресу chrome://extensions/, при наличии расширения I Am Back — удалите.

- Обязательно проверьте ПК на вирусы тремя лучшими утилитами: Dr.Web CureIT, AdwCleaner, HitmanPro. Первая — против опасных вирусов, вторые две — против рекламного/мусорного ПО. При отсутствии нормального антивируса — поставьте бесплатный Kaspersky Free.

Проверьте планировщик задач:

- Зажмите Win + R > команда taskschd.msc.

- Откроется окно. Выберите библиотека планировщика.

- Справа будут задания. Проверьте их: два раза по каждому > вкладка Действия — проверьте присутствие упоминания IAmBack в колонке Подробности. При наличии — удаляйте задание.

При помощи утилиты AnVir Task Manager проверьте автозагрузку:

Каждую запись, где будет упоминание IAmBack — удаляем. Дополнительно здесь можете повторно проверить планировщик.

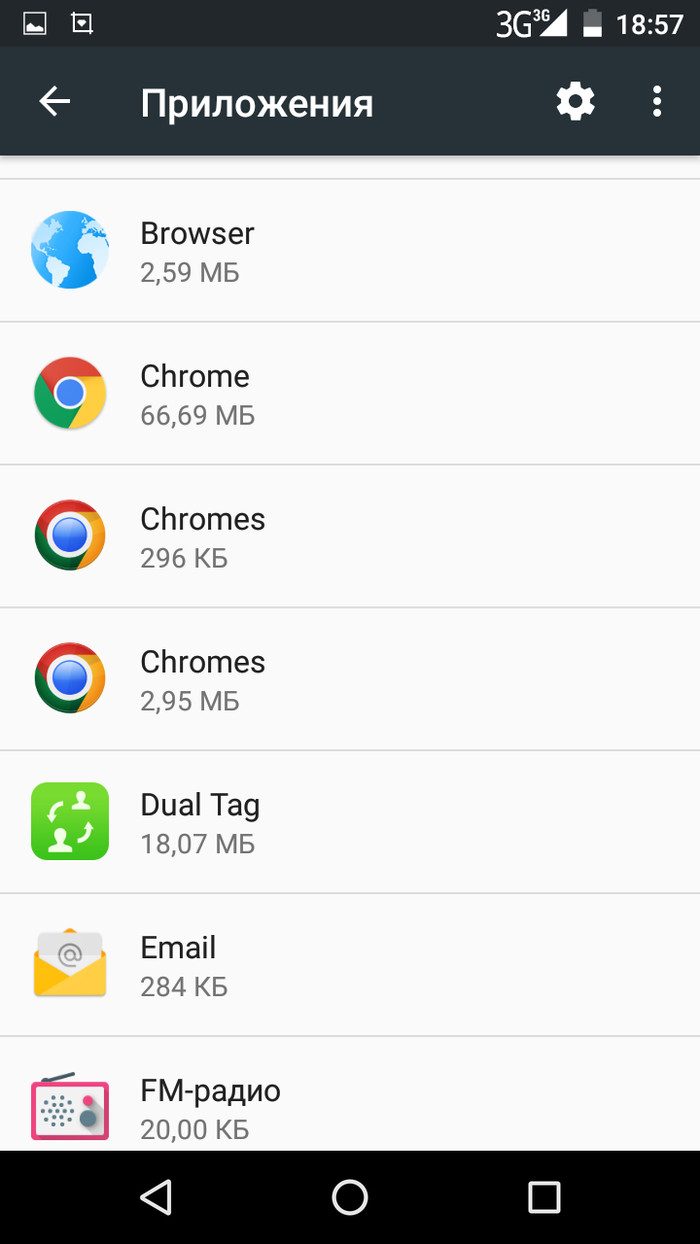

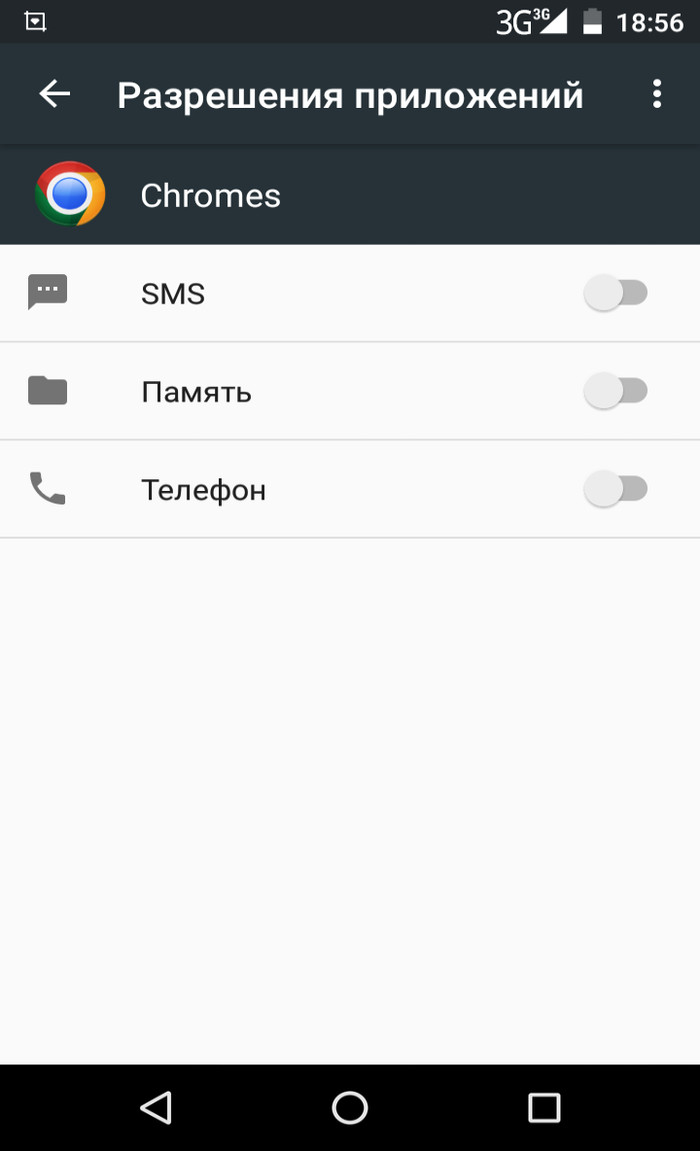

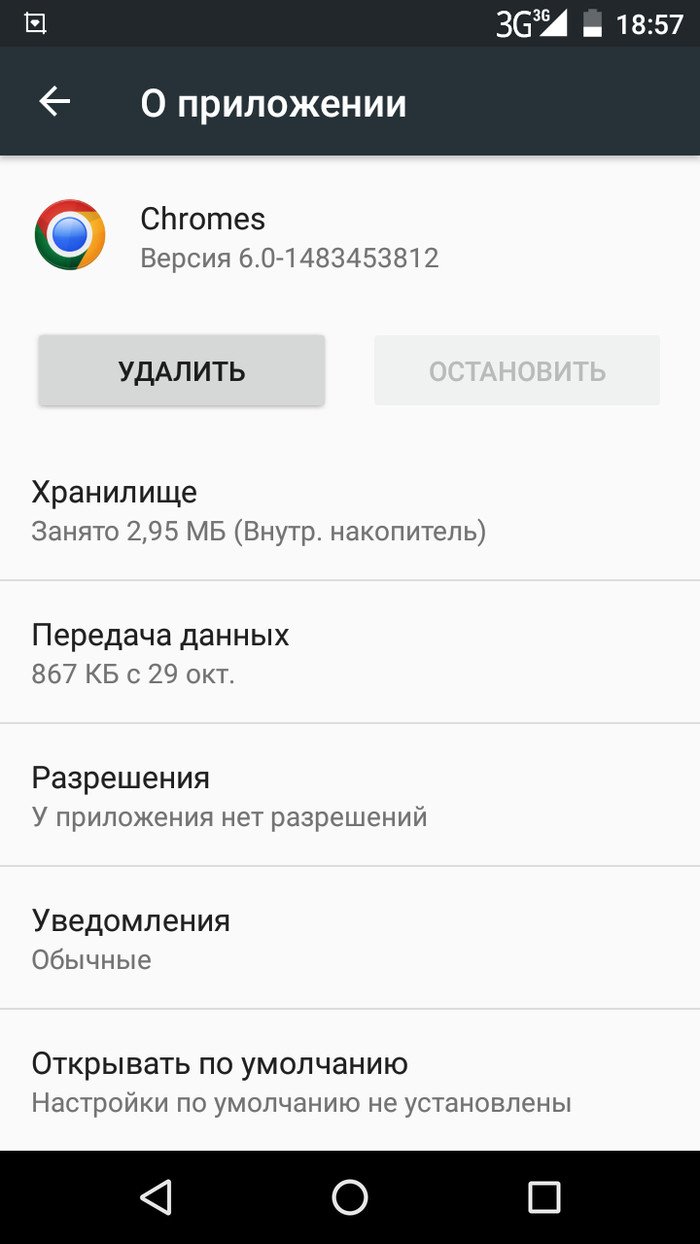

Уважаемые пикабушники, мне нужна ваша помощь! Летом приобрела на Али новый телефон - leagoo m8. Несколько месяцев все было хорошо, но пару недель назад наткнулась на приложение Chromes и первоначально подумала что это расширение моего хрома. Но, через пару дней антивирус сообщил что это вирус и предложил его удалить. Что у меня не вышло, так как он не удаляется. Подумала что дело в антивирусе, скачала другой, но там тоже самое. И самое странное и непонятное - их 2!

И у них есть доступ когда всему важному, в частности к СМС

Я быстренько им все запретила, запретила передачу данных в фоновом режиме и нажала кнопку "остановить".

Но он постоянно самостоятельно запускается каждые пару часов. Установочника я в корневой папке не нашла и сброс до заводских настроек не помог - полдня их не было, а потом появились снова. Может кто-нибудь из вас встречался с подобной штукой или знает что делать - подскажите, как мне быть, а то я в панике.

![]()

нету антивырей на ведро. ставь kingroot(самый юзерфрендли из всех прог для рутования),и и им же выноси эту хрень. или перепрошить

Поддерживаю, отличная вещь! От кучи мерзости предустановленной избавли.

можно выпилить его этим же к.р.

Сберовский только в режиме чтения или по шаблонам. Другим банкам, вроде, пофиг.

У приложений Сбера и Альфабанка проблем не возникло.

кирпичи лечатся. однако если делать по инструкции то все будет норм, сам в первый раз пересрался.

в его теме на 4пда есть достаточно способов. аналог только прошивка уже рутованного рома

4pda в помощь. Там в разделе прошивки, пункт инструкции.

root + root uninstaller

после рута скайнет возьмет верх над телефоном

он всё равно когда то возьмёт верх.

рано или поздно.

каждый пару часов хитрый китайский программист получает твои голые и не очень голые фоточки ;)

видимо это приложение является системным и удалить его получится только получив root права

Нет привычки фототаться голой))

Для kingroot надо бы еще ES проводник.с правами установить, тогда счастье будет, ну и

malwarebytes до кучи.

а есть какой-нибудь способ получить доступ к файловой системе телефона с компа через adb?

Кто мешает убрать рут права после удаления ненужной гадости?)

Насчёт Сберонлайн думаю, что это паранойя и компенсация низкого уровня защиты при доступе к операциям.

На моём - не смогут.

ucweb хоть славится злостной рекламой, вреда от их приложений нет. а ucb весьма удобен на тупых телефонах, типа gt-s5310

тоже эта фигня в телефоне завелась, пару дней назад((

Нашел единственное решение на форуме - не удалять, а запрещать любые действия этому приложению. получилось заблокировать с помощью Др Веб и он вроде не мешает.

на/4pda.ru/forum/пока не нашли решение как избавиться кроме прошивки

буду следить за темой, отпишусь как найду

Кроме прошивки только рут и удаление с помощью рута. Т.к эти приложения вшиваются в прошивку и расположены в разделе system, а туда без рута не залезешь. У меня тоже пришел телефон с подобным, но я его сразу прошил и сделал рут и после почистил все мне не нужное.

leagoo kiicaa power. Рут через кастомное рекавери(twrp) путем установки супер су. Поищите в теме по ключевому слову "не работает камера", а лучше туда написать, там быстрее помогут. Скорее всего прошились не на официальную прошивку.

Уже пробовала(( не помогло

В наличии м8про, так же на каком-то говносайте подцепил, не помогало ничего. Как вариант решения проблемы можно установить "файервол без рут" так и называется, и оттуда управлять разрешениями на доступ к сети. Этот вирус отправляет запросы на сайты операторов и подписывает на платный контент. Даже наличие отдельного контент-счета на пчелайне не спасало от снятия средств.

Это задача по плечу только Шерлоку Хромсу

откатись до заводских

Кстати та-же хрень с мобилой, тоже уже не знаю что делать

Часть прошивки. Обычное дело.

А если часть прошивки, то почему только недавно активизировался?

Бомба с часовым механизмом или внешнее управление.

Рутовать и удалять.

та ну? supersu и аналоги юмеют раззрешать и запрещать доступ к суперузеру

Это же андроид. Снести можно, но надо root доступ. А это вероятность убить телефон)

Серьёзно? Или просто шутка не удачная?

Ну, в китайских телефонах проще, а у брендов все заблокировано в целях безопасности.

И Андроид, и Хром - гугл разрабатывает

У Самсунга, например, вообще всё просто. И рутануть и перепрошить. А вот с LG у меня не получилось.

простота связана с тем, что тупо больше ползьзователей, соответственно больше заинтересованных взломать.

а самсунь разве не лочит загрузчик в high-end сегменте?

Залочен начиная с S4, что однако не мешает делать с ОС всё, что хочешь, однако раз и навсегда пропадают некоторые функции связанные с KNOX.

по статистике на счётчик Knox смотрят примерно в 20% случаев.

Антивирусная маска

![]()

Про бесплатный антивирус

![]()

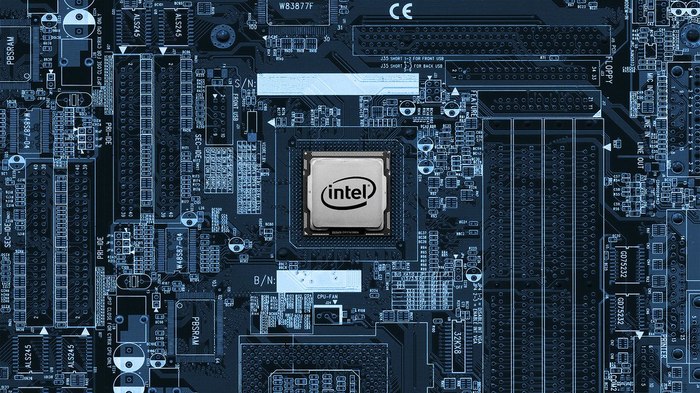

Intel разрешит сканировать ПК на вирусы с помощью видеокарт

Intel заявила о новом способе использования видеокарт. Компания планирует использовать интегрированную графику в процессорах вместо самого процессора для поиска вредоносного ПО на компьютере.

Новую функцию назвали Accelerated Memory Scanning. В компании утверждают, что такое новшество позволит работать антивирусному ПО более тщательно, при этом не нагружая процессор и не увеличивая счета за свет. Предварительное тестирование свидетельствует о значительном уменьшении нагрузки процессора (падение с 20% до 2%).

Такая технология сможет работать на чипсетах Intel 6-го, 7-го и 8-го поколений. Разработчики компании уверенны, что многие пользователи заметят значительные перемены в производительности их устройств. Такое перераспределение сил позволит использовать простаивающую большую часть времени интегрированную графическую систему.

Intel активно продвигает свою идею. Они ведут переговоры с рядом компаний, производящих антивирусное ПО. Microsoft же уже дал согласие на использования функции в их фирменном антивирусе для Windows (Windows Defender).

Защита от шифровальщиков. Делаем псевдопесочницу.

Сегодня я не буду про VPN, прокси и пр. Сегодня про личную информационную безопасность на своём компьютере.

Сейчас, как никогда, актуальна тема эпидемий вирусов, троянов и пр. И в большинстве своём их цель одна — заработать денег для своих создателей. Малварь может украсть ваши платежные данные и с ваших счетов будут списаны деньги. Но, в последнее время, основной тренд — это шифрование файлов жертвы. Шифруются или все подряд файлы, или наиболее ценные, по маске. Итог один: у вас появляется окно с требованием заплатить выкуп за расшифровку.

Различные антивирусные программы, в том числе именитых брендов, далеко не панацея. Малварь почти всегда будет использовать встроенные в операционную систему механизмы (в том числе и шифрования). Антивирусы крайне редко распознают свежих вредоносов с таким функционалом.

Стоит помнить, что основной канал распространения вредоносов — это электронная почта. Ничто не защитит вас так, как ваша осмотрительность и паранойя. Но надеяться на это полностью не стоит. Кроме того, наверняка, за вашим компьютером работает кто-то кроме вас, кто не столь осмотрителен и параноидален. Так что же делать?

Есть интересный подход к этой проблеме. Его реализацию можно найти в ряде источников в сети. И сейчас мы его рассмотрим.

Итак, давайте рассуждать логически. Вредонос создан с целью заработка. Его преимущество во внезапности. Ведь как только о нём все узнают, как только специалисты разберут его по ноликам и единичкам, внесут в антивирусные базы, вредонос уже не сможет зарабатывать. И создатель вредоноса, как правило, принимает меры, чтобы защитить своё творение от изучения. Вредоносы, для анализа, запускают в специальной среде, где он не сможет натворить дел. Т.е. это некая искусственная среда (виртуальная машина, изолированная сеть) где за действиями вредоноса можно наблюдать, понять, как он работает. Такую искусственную среду называю "песочницей". В большинство вредоносов встраивают инструменты обнаружения работы в песочнице. И тогда он прекращает свою работу и удаляет себя. Ниже я расскажу вам, как сделать свой компьютер с ОС Windows похожим на такую песочницу. Таким образом мы введем вредонос в заблуждение и остановим его работу. Конечно это не панацея. Конечно нельзя ограничится только этими мерами. Но лишними они точно не будут.

Для начала сделаем свою сетевую карту похожей на сетевую карту виртуальной машины.

Узнаем название своей видеокарты. Открываем Пуск->Панель управления.

В Windows XP : Открываем "Сетевые подключения". Ищем свое "Подключение по локальной сети" или "Подключение беспроводной сети". Правой кнопкой мыши (далее - ПКМ) и "Свойства". В окошке "Подключение через" смотрим название нашего сетевого адаптера и запоминаем.

В Windows 7,8,10: Открываем "Сеть и интернет"->"Центр управления сетями и общим доступом". Слева ищем "Изменение параметров адаптера". Ищем свое "Подключение по локальной сети" или "Подключение беспроводной сети". ПКМ и "Свойства". В окошке "Подключение через" смотрим название нашего сетевого адаптера и запоминаем.

Нажмите сочетание клавишь Win+R (или Пуск->Выполнить) и введите

В Windows 8 и 10 права пользователя сильно обрезаны. Тут стоит сначала создать ярлык на рабочем столе с названием regedit. В строчке, где нужно указать расположение объекта, вписать просто "regedit" без кавычек. Потом щелкнуть правой кнопкой мыши на ярлыке и выбрать "Запуск от имени администратора".

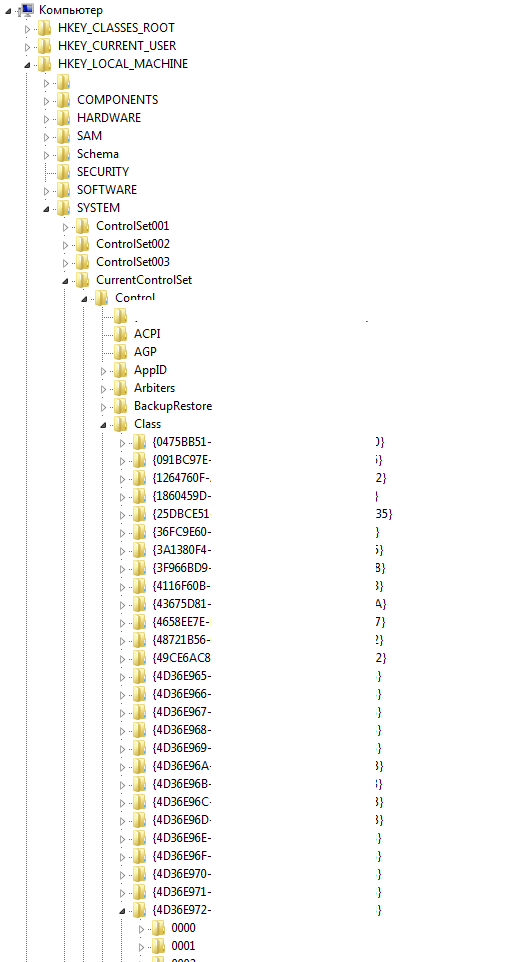

Итак мы запустили RegEdit или редактор реестра Windows. Слева, в дереве реестра последовательно идём по "веткам"

HKEY_LOCAL_MACHINE -> SYSTEM -> CurrentControlSet -> Control -> Class

И ищем ветку, которая начинается с <4D36E972

Здесь мы видим ветки с четырехзначными номерами (0000, 0001, 0002 и т.д.). Становимся на каждую из них последовательно, в правом окне ищем параметр с именем DriverDesc и значением, соответствующим названию вашего сетевого адаптера. Как только нашли, в правом окне на свободном месте ПКМ и Создать -> Строковый параметр. Имя ему вписываем

и жмём Enter для сохранения имени. Затем открываем наш новый ключ двойным кликом и вписываем значение

где вместо xxxxxx любые случайные 6 цифр. И жмём ОК. Теперь, после перезагрузки, у нашего сетевого адаптера будет MAC адрес из диапазона системы виртуализации VMware.

Внимание: если вы находитесь в корпоративной среде или сетевая карта компьютера подключена напрямую (без маршрутизатора) к сетям провайдера, то вы можете остаться без связи. Если что-то пошло не так, удалите параметр NetworkAddress и перезагрузите компьютер.

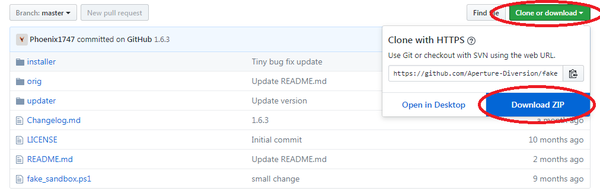

А теперь сделаем самое интересное. Воспользуемся скриптом FSP (fake sandbox process). Скачать его можно здесь.

Распаковываем архив. Внутри папка installer, а в ней файл fake-sandbox-installer.bat. Запустим его, на все вопросы ответим утвердительно путем ввода буквы y и нажатия Enter.

В автозагрузке (Пуск -> Программы (Все программы) -> Автозагрузка) должен появится fake_sandbox

После перезагрузки компютера в Диспетчере задач (для вызова Win+R, набрать taskmgr и нажать ОК. Выбрать вкладку "Процессы".) появятся фейковые процессы "WinDbg.exe","idaq.exe","wireshark.exe", "vmacthlp.exe", "VBoxService.exe", "VBoxTray.exe", "procmon.exe", "ollydbg.exe", "vmware-tray.exe", "idag.exe", "ImmunityDebugger.exe" и пр. На самом деле это запущен безобидный ping.exe, но под разными именами. А вот малварь, видя такой набор специализированных процессов, подумает, что её изучают в песочнице и самоубъётся.

Ну и вишенкой на торте: найдите файл vssadmin.exe в папке C:\Windows\System32 и переименуйте его как-нибудь. Естественно для этого нужны права администратора. Vssadmin - это инструмент управления теневыми копиями. Вредоносы с помощью него удаляют ваши бэкапы.

Всем безопасности и анонимности, много и бесплатно.

З.Ы. По моим статьям я получаю много вопросов. А еще многие хотят просто поговорит на околоИБэшные темы. В общем расчехлил я старый говорильный инструмент. Подробности здесь.

Проблема вирусов-шифровальщиков затрагивает уже не только отдельно взятые персональные компьютеры, но доходит до уровня дата-центров. Для атак на инфраструктуру компаний применяются, например, Locky, TeslaCrypt и CryptoLocker. Зачастую вирусы используют уязвимости веб-браузеров или их плагинов, а также непредусмотрительно открытые вложения сообщений электронной почты. Проникнув в инфраструктуру, программа-вымогатель начинает быстрое распространение и шифрование данных.

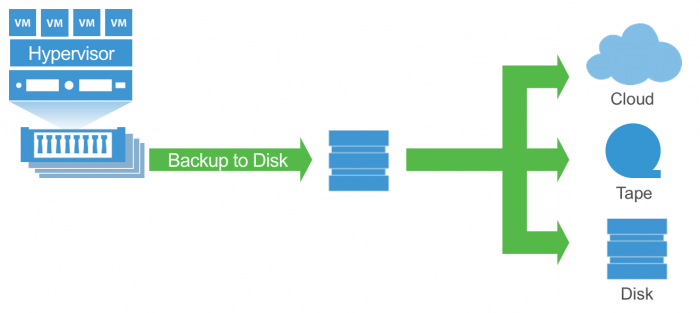

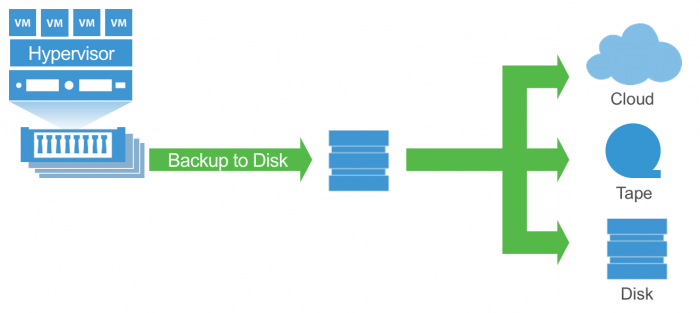

Важной составляющей стратегии защиты данных всегда было наличие резервных копий, из которых можно выполнить восстановление. Рассмотрим же несколько рекомендаций от моего коллеги Rick Vanover относительно того, как как уберечь СХД резервных копий от шифровальщиков (вне зависимости от того, используете вы решения Veeam или других производителей). Итак, добро пожаловать под кат.

Эта общечеловеческая рекомендация особенно актуальна в эпоху троянов-шифровальщиков.

- Резонно использовать для доступа к хранилищу бэкапов специально выделенные для этого учетные записи.

- Следует избегать назначения прав доступа к хранилищу всевозможным пользователям, за исключением тех, кому они необходимы для выполнения резервного копирования.

- И, конечно, не стоит повсеместно использовать учетку доменного админа.

Встречаются варианты, когда инфраструктура Veeam не включена в домен (как правило, в небольших организациях) или входит в домен, организованный специально для работы инструментов резервного копирования и защиты данных (в более крупных средах). В любом случае важно уделить внимание аутентификации и тщательному разграничению рабочей среды и инфраструктуры резервного копирования.

2. Имейте резервные копии, хранящиеся offline (без подключения к инфраструктуре)

Весьма действенный способ обезопасить себя от проникновения трояна-шифровальщика – сохранять резервные копии offline (то есть вне работающей инфраструктуры). Например, если вы используете решение Veeam, то можно рассмотреть следующие опции:

| Где хранить данные | Пояснение |

|---|---|

| Магнитная лента | Всегда offline (если только не в процессе чтения-записи). |

| Реплика ВМ | Обычно выключена; в большинстве случаев будет задействована в среде с аутентификацией, отдельной от продакшена (например, хосты vSphere и Hyper-V в разных доменах). |

| Аппаратные снимки производственных СХД | Можно использовать для восстановления; обычно задействуются в среде с аутентификацией, отдельной от продакшена. |

| Бэкапы в Cloud Connect | Не подключаются непосредственно к инфраструктуре резервного копирования; задействуют иной механизм аутентификации. |

| Сменные носители (например, внешний жесткий диск) | Всегда offline (если только не в процессе чтения-записи). |

Если вы используете выделенную СХД только для хранения резервных копий, то обычно такое хранилище используется только во время окна резервного копирования (скажем, только ночью). В этом случае отдельным простым способом перевода резервной копии в оффлайн будет настройка расписания автоматического выключения/включения СХД на период времени, когда оно не требуется.

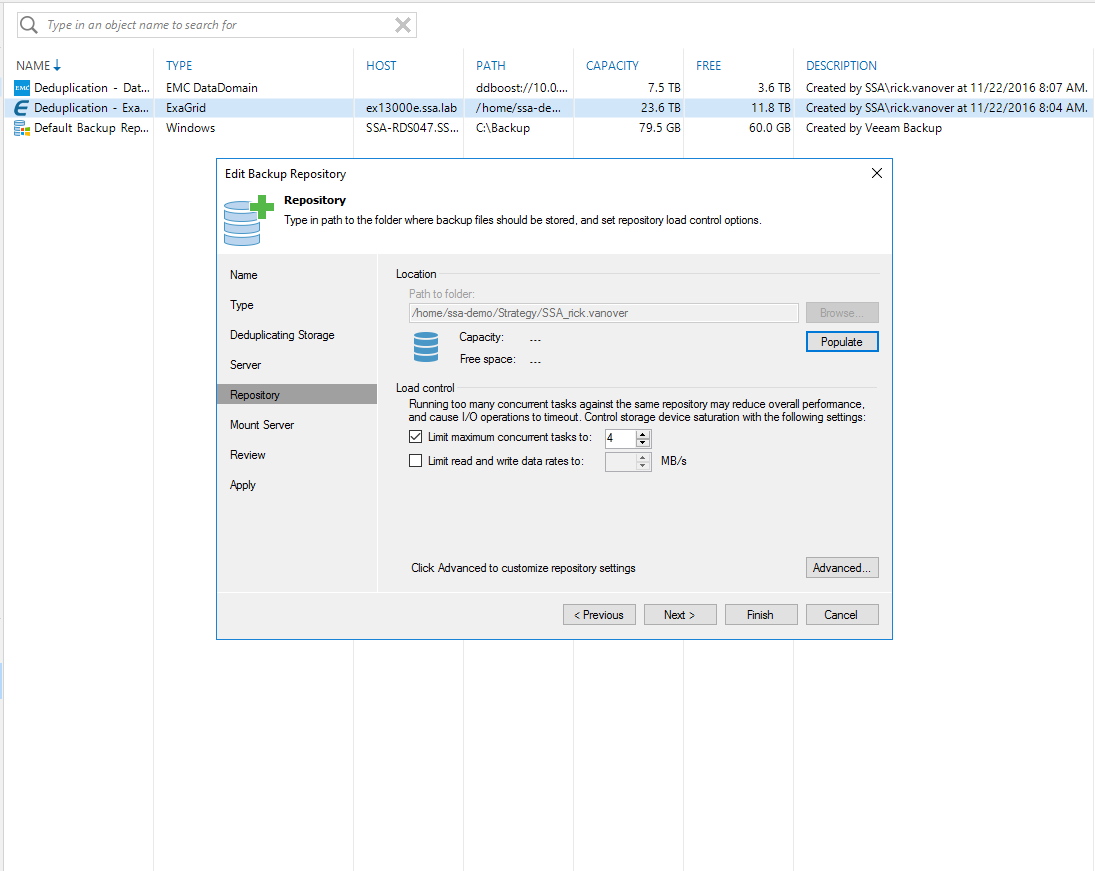

Предупредить распространение шифровальщиков можно, используя разные файловые протоколы. Например, если держать репозиторий на Linux, то в этом случае при резервном копировании и восстановлении с помощью Veeam будет использоваться аутентификация Linux, а файловая система может быть как ext3, так и ext4 (или другая). Таким образом можно дополнительно защитить свои резервные копии. Вот несколько примеров систем хранения резервных копий с таким подходом:

- СХД Data Domain со встроенной дедупликацией и использованием DDBoost (рекомендованный метод) или с монтированием NFS в случае, если DDBoost не используется

- СХД Hewlett Packard Enterprise (HPE) StoreOnce со встроенной дедупликацией и использованием Catalyst

- ExaGrid со встроенной дедупликацией и использованием Veeam agent

При указанных вариантах доступ к СХД со стороны процессов Veeam будет происходить в рамках специфического контекста безопасности (security context).

Это простое правило поможет вам практически в любой аварийной ситуации, при которой потребуется восстановить данные, и при этом оно не требует применения какой-либо специфической технологии. В эпоху шифровальщиков будет разумным добавить еще одну единичку к этому правилу, подразумевая, что один из носителей должен храниться offline. Приведенные выше опции (см. пункт 2) помогут вам с выбором носителя и способа хранения, что, в свою очередь, укрепит вашу инфраструктуру в противостоянии шифровальщикам.

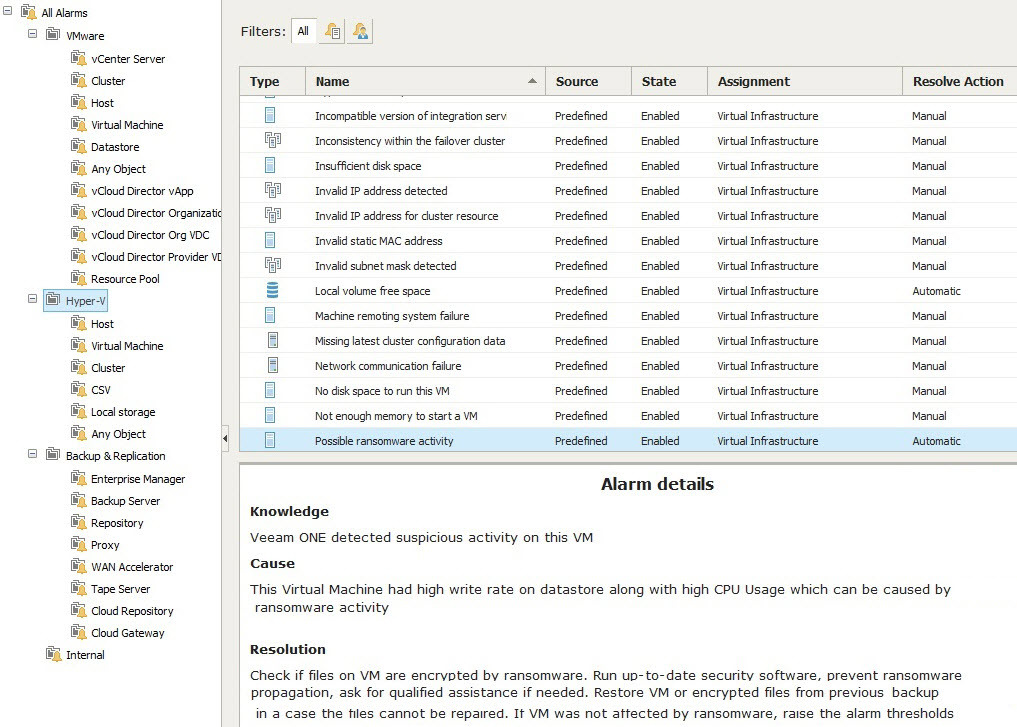

Одна из угроз, которые несут с собой шифровальщики — это потенциальная возможность распространения на другие системы. Поэтому важно контролировать работу оборудования, процессов и приложений с целью выявления подозрительной активности. Так, Veeam ONE 9.5 предлагает вашему вниманию новое встроенное оповещение Possible ransomware activity (вероятная активность шифровальщика). Оно срабатывает, если замечена повышенная активность в использовании ЦПУ и рост количества операций записи на диск.

Для того, чтобы получить точку восстановления, хранящуюся на удаленной СХД и имеющую свою политику хранения (отличную от той, что задана в настройках бэкапа), удобно использовать задание переноса резервных копий Backup Copy Job. Это задание берет данные из репозитория резервных копий и на их основе создает точки восстановления на удаленной СХД. Так, например, если вы добавили еще одну СХД к инфраструктуре резервного копирования (допустим, Linux), то можно создать соответствующий репозиторий и затем настроить задание переноса для работы с ним.

Статья на Хабре о правиле 3-2-1 для резервного копирования:

WARNING

Если троян зашифровал файлы, сразу выключи компьютер! Затем загрузись с флешки и постарайся собрать максимум данных. В идеале нужно сделать посекторный образ диска и уже после этого спокойно анализировать ситуацию.

Всадники шифрокалипсиса

Антивирусы реагируют на это так редко, что их разработчиков даже стали обвинять в сговоре. Это не первый случай, когда вирусологов подозревают в преступных целях, но технически здесь все объясняется проще. Дело в том, что троян-шифровальщик не выполняет никаких действий, однозначно свидетельствующих о его вредоносной активности. Сам троян-шифровальщик — это простейшая программа с набором библиотек общего назначения. Иногда это просто скрипт или батник, запускающий другие портейбл-утилиты. Давай разберем общий алгоритм действий шифровальщиков подробнее.

Обычно пользователь сам скачивает и запускает ransomware. Трояна подсовывают жертве под видом обновления, нужной утилиты, документа с фишинговой ссылкой и другими давно известными методами социальной инженерии. Против человеческой наивности антивирусы бессильны.

Попавший в систему троян-шифровальщик может быть опознан по сигнатуре только в том случае, если он уже есть в базах. Новые образцы в них заведомо отсутствуют, а модификации старых троянов дополнительно проверяют на детекты перед распространением.

После запуска трояна поведенческий анализатор антивируса молчит, поскольку, с его точки зрения, не выполняется никаких потенциально опасных действий. Какая-то программа ищет файлы по маске? Да пожалуйста! Создает копии файлов? Без проблем! Шифрует копии? Тоже не повод для паники. Функции шифрования поддерживаются большинством современных программ, а троян использует те же стандартные криптографические библиотеки. Он удаляет пользовательские файлы? Это тоже не запрещено — они ведь не системные. Затирает свободное место? Безопасное удаление также востребованная и легальная функция. Он добавляется в автозапуск? И это тоже разрешенное поведение.

В отличие от классических вирусов, троян-шифровальщик не пытается модифицировать файлы, не внедряется в активные процессы и вообще ведет себя скучно. Он просто создает копии документов и баз данных, шифрует их, а затем удаляет без возможности восстановления оригинальные файлы пользователя и ключ шифрования, оставляя текст с требованием выкупа. Во всяком случае, авторам троянов хотелось бы видеть именно такое идеальное поведение. В действительности же эта цепочка процессов может дать сбой на любом этапе, благодаря чему становятся возможными альтернативные методы расшифровки.

Превентивные меры

Обычные антивирусы не в силах бороться с новыми шифровальщиками, сигнатуры которых пока отсутствуют в их базах. Они могут лишь распознавать наиболее грубые модификации на уровне эвристики. Комплексные решения (вроде Dr.Web Security Space и Kaspersky Internet Security / Total Security) уже умеют устранять их деструктивные последствия. Они заранее создают копии пользовательских файлов, скрывают их и блокируют доступ к ним сторонних программ. В случае если троян доберется до фоток и документов из стандартных каталогов, всегда можно будет восстановить их из копий, а зашифрованные файлы просто удалить.

Поскольку антивирусный комплекс загружает свой драйвер и модуль резидентной защиты еще до входа пользователя, это довольно надежный метод хранения резервных копий. Однако их можно делать и сторонними утилитами. Главное, чтобы они размещались на внешнем носителе, который отключается сразу после создания бэкапа. Иначе троян обнаружит резервные копии на постоянно подключенном винчестере и также зашифрует их или повредит.

Инкрементные бэкапы на внешнем диске

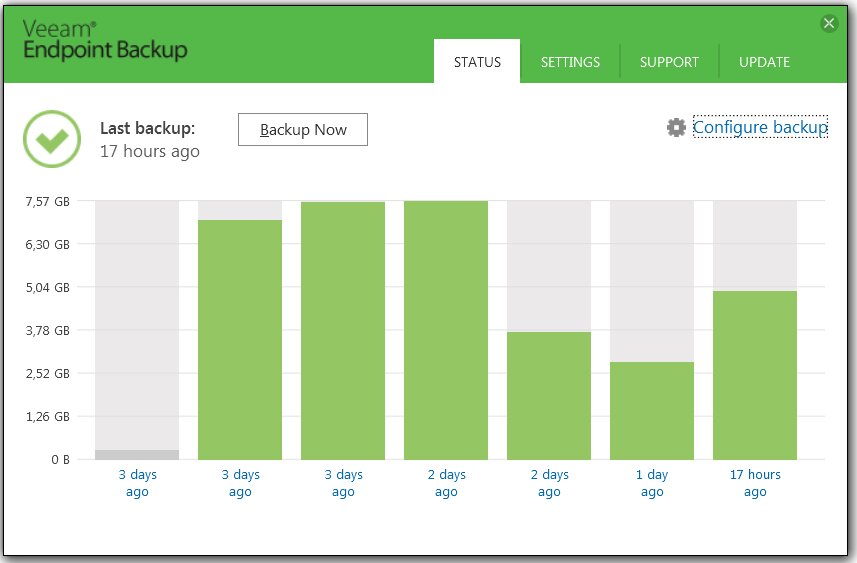

Из универсальных программ для бэкапа функцией дополнительной защиты от действий вредоносных программ обладает бесплатная утилита Veeam Endpoint Backup Free. Она умеет автоматически отключать USB-диски сразу после завершения создания резервных копий и сохранять несколько версий файлов.

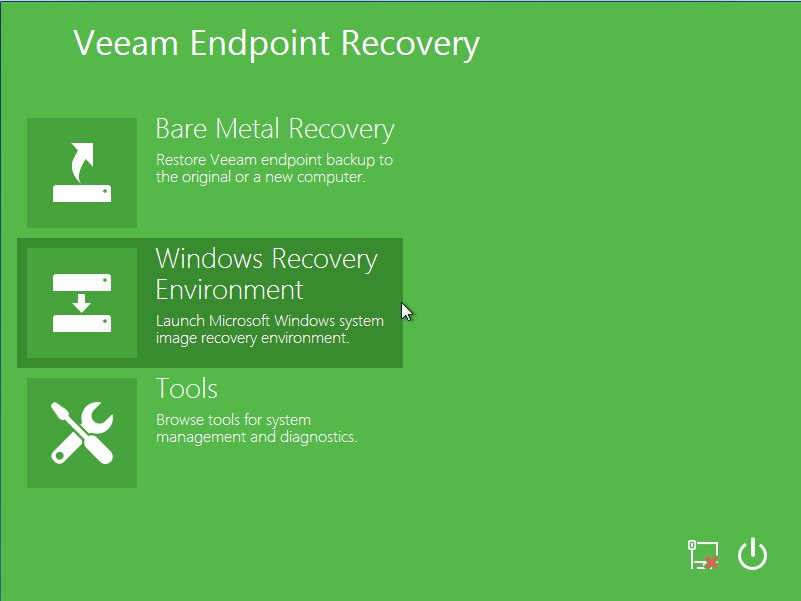

К дополнительным особенностям программы относится умение бэкапить системные разделы без их отключения (теневая копия), практически мгновенное восстановление отдельных файлов и каталогов (их можно открывать прямо из образа по ссылкам) и другие интересные опции. Также она умеет создавать загрузочный диск со своей средой восстановления на тот случай, если троян заблокировал нормальную работу ОС.

Загрузка в среде восстановления Veeam

Кроме универсальных утилит для резервного копирования с дополнительными функциями защиты от шифровальщиков, есть целый ряд специализированных программ превентивной защиты. Одни из них бесплатно доступны только на стадии бета-тестирования, а затем становятся новым модулем платного антивируса (например, так было с Malwarebytes Anti-Ransomware). Другие пока существуют именно как отдельные бесплатные решения.

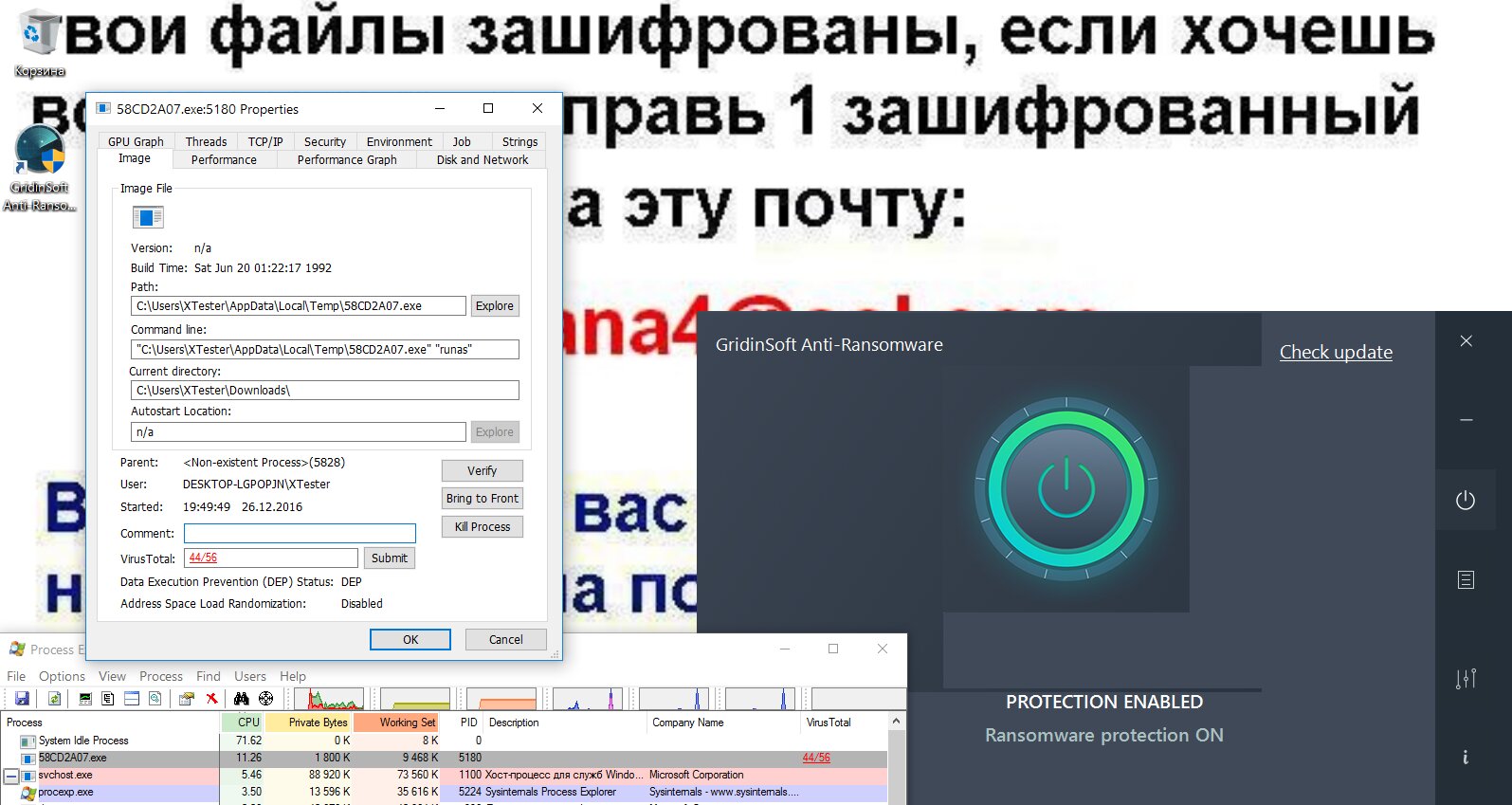

Эта украинская утилита для предотвращения заражения программами-вымогателями как раз находится в стадии бета-тестирования. Разработчики описывают ее как универсальное средство, препятствующее любым попыткам выполнить несанкционированное шифрование файлов. Они обещают эффективно блокировать атаки ransomware и предотвращать вызываемую ими потерю данных. На практике утилита оказалась бесполезной. Первый же троян-шифровальщик из старой подборки преспокойно запустился, сделал свое грязное дело и повесил на рабочий стол требования о выкупе.

Провал GridinSoft

Интерфейс программы обеспечивает быстрый доступ к десяткам настроек, но после изменения большинства из них требуется перезагрузка. Само приложение CPMP не должно работать все время. Его требуется запускать только для мониторинга и обслуживания. Например, для проверки состояния, чтения логов, обновления или изменения параметров.

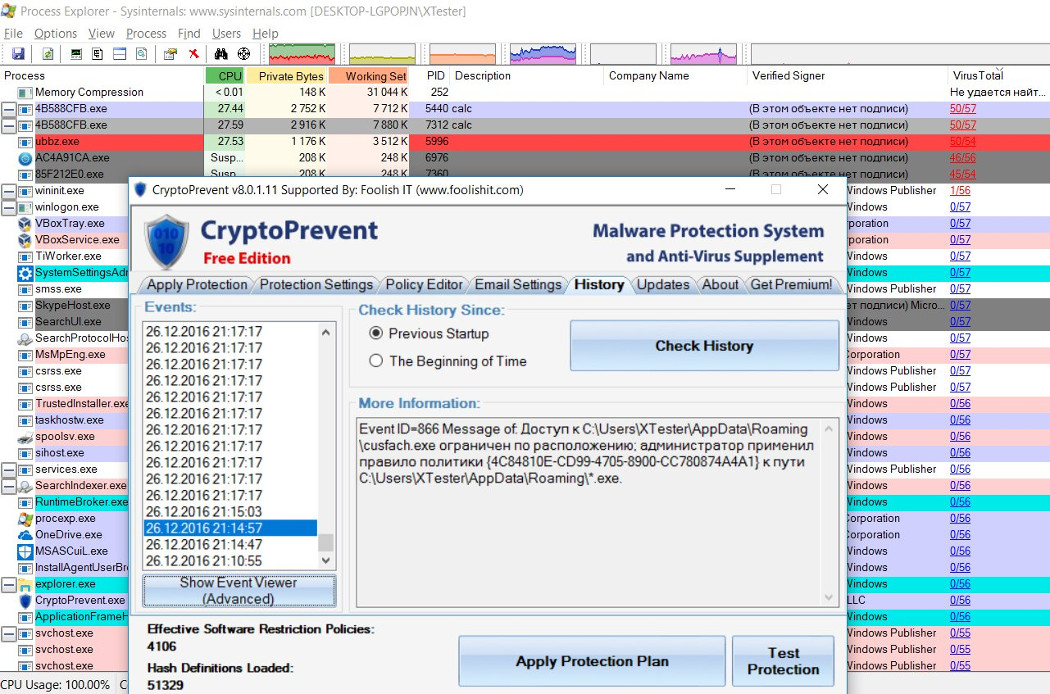

Для проверки мы попробовали поставить в CPMP максимальный уровень защиты и последовательно выпустить на волю семь разных троянов-вымогателей. Три из них были удалены CPMP сразу при попытке запуска. Никаких сообщений при этом не отображалось. Четыре других благополучно стартовали, однако до финиша не добрались. CPMP не давал им создать новые файлы и зашифровать пользовательские, но и не удалял. Загрузка процессора все время была 100%, диск стрекотал, и делать что-либо в тестовой системе было невозможно.

CryptoPrevent сдерживает осаду троянов

С трудом нам удалось добраться до клавиши Kill Apps Now в окне CPMP. Через секунду все программы, запущенные от имени пользователя (включая Process Explorer), были принудительно выгружены. В оперативной памяти остались только системные процессы.

За время боя некоторые зловреды обосновались на рабочем столе, а троян Satan.f добавил в автозапуск вывод текстового требования о выкупе. Шифрования файлов при этом не произошло, но и полного удаления малвари тоже.

Читайте также: