Что такое локер вирус

Что такое Locker virus?

3fr, .accdb, .ai, .arw, .bay, .cdr, .cer, .cr2, .crt, .crw, .dbf, .dcr, .der, .dng, .doc, .docm, .docx, .dwg, .dxf, .dxg, .eps, .erf, .indd, .jpe, .jpg, .kdc, .mdb, .mdf, .mef, .mrw, .nef, .nrw, .odb, .odm, .odp, .ods, .odt, .orf, .p12, .p7b, .p7c, .pdd, .pef, .pem, .pfx, .ppt, .pptm, .pptx, .psd, .pst, .ptx, .r3d, .raf, .raw, .rtf, .rw2, .rwl, .srf, .srw, .wb2, .wpd, .wps, .xlk, .xls, .xlsb, .xlsm, .xlsx

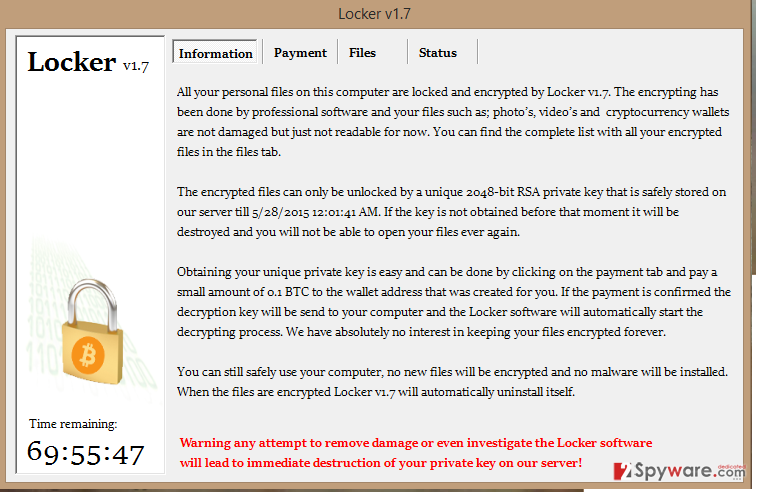

Как видите, данная киберугроза легко может привести Вас к потере всех фотографий, музыкальных файлов, файлов с результатами Вашей творческой деятельности, а также других документов. Чтобы получить возможность расшифровать файлы, от Вас потребуют сделать платеж в течение 72 часов. Если же жертва соглашается уплатить первый минимальный выкуп, вымогательская программа Locker увеличивает требование до 1.0 BTC.

Что можно сделать в такой ситуации? Прежде всего, Вам нужно удалить Locker virus из системы до того, как он сможет перешифровать слишком большое количество файлов. Вдобавок, Вы должны поискать копии заблокированных файлов. Если Вы все еще не знаете как сделать резервное копирование важных файлов, то Вам следует ознакомиться с этим постом: Why do I need backup and what options do I have for that? Если Вы не делали резервного копирования, можно попытаться воспользоваться следующими средствами: R-Studio, Photorec. Если даже указанные программы не смогли Вам помочь, это значит, что зашифрованные файлы, к сожалению, утрачены навсегда.

Для удаления Locker virus мы настоятельно рекомендуем программу Reimage Reimage Cleaner Intego , поскольку она показала отличные результаты в решении рассматриваемой проблемы.

Как Locker virus мог заразить мой компьютер?

Сейчас распространяется множество подобных вымогательских программ, например, хорошо известные Cryptolocker, CTB locker, Cryptobot, Cryptographic Locker и т.п. Все они используют одинаковую технику распространения, используемую множеством других вирусов, таких как ложные антишпионские программы, троянские программы и др. Если Вы хотите держаться от них подальше, Вы должны прежде всего запомнить следующее: такое ПО активно продвигается при помощи спама. Спам – это надоедливые сообщения электронной почты, сопровождаемые зараженными прикрепленными файлами или вредоносными ссылками. Стремясь вынудить пользователей щелкнуть по таким ссылкам или скачать вредоносные прикрепления, сообщения уведомляют об интригующих вещах, таких как недостающие платежи, предупреждения от правительственных органов и подобные выдумки, которые обычно не оставляют людей равнодушными. Пожалуйста, НЕ верьте таким сообщениям и всегда критично относитесь к указанному отправителю и телу сообщения. Если они наполнены опечатками или грамматическими ошибками, то существует огромная вероятность того, что и само сообщение ложное. Вдобавок, Locker virus также может проникнуть в ПК после того, как Вы кликните по дезинформирующей всплывающей рекламе, которая может вмешиваться во время использования броузера. Пожалуйста, держитесь подальше от любых уведомлений, сообщающих о недостающих обновлениях, включая Java, Flash Player и т.п.

Как удалить Locker virus?

Если Вы являетесь одной из жертв вымогательской программы Locker, то Вам следует незамедлительно удалить ее из компьютера. Для этого Вы можете воспользоваться следующими приложениями: Reimage Reimage Cleaner Intego , SpyHunter 5 Combo Cleaner , Malwarebytes.

Если хотите восстановить доступ к своим файлам, то можете воспользоваться их резервными копиями или, если у Вас таких копий нет, попробуйте одно из таких средств для восстановления файлов, как R-Studio или Photorec. Кроме того, Kaspersky Lab также представил средство для расшифровки перешифрованных файлов, поэтому Вам также следует попробовать Kaspesky Ransomware Decryptor. Пожалуйста, НЕ платите выкуп, потому что оплата не гарантирует получения ключа для расшифровки файлов.

Мы настоятельно рекомендуем подумать о предотвращении таких инфекций, как Locker. Для этого Вы можете пользоваться вышеупомянутыми программами. Кроме того, не забудьте обеспечить сохранность своих файлов и организовать их резервное копирование. Вы можете воспользоваться внешним USB-носителем, дисками CD/DVD или просто онлайн-бэкапом, например, сервисами Google Drive, Dropbox, Flickr и др. Больше информации о резервном копировании можно получить из этого поста: Why do I need backup and what options do I have for that?

Вирус CTB Locker (также известен под именем “Вымогательское ПО CTB-Locker”) является новейшей вредоносной программой-шифровщиком, начавшей атаковать компьютеры пользователей в середине июля 2014. Эта программа почти идентична вирусу Cryptowall, Cryptolocker, Cryptorbit, Critroni. Если Вы слышали что-либо об этих паразитах, Вам известно, чем занимается вымогательское ПО. Целью таких программ является зашифровка личных файлов пользователей, после чего людям предлагают заплатить некую сумму за восстановление файлов. В основном Вас попросят перевести $120, в некоторых случаях вымогатели CTB Locker требуют $24 или даже меньше. Все платежи Вас попросят сделать в биткоинах. Если Вы подозреваете, что на компьютер попал вирус CTB Locker, Вы наверняка утратили контроль ко многим файлам. В добавок Вам могут показывать предупредительное сообщение с объяснениями о случившемся, в котором Вас попросят заплатить выкуп. В таком случае советуем отсканировать компьютер с помощью надежного антишпионского ПО, таким образом Вы сможете уберечь больше важных файлов. К сожалению, вирус трудно обнаружить пока он не начнет показывать Вам зловещие уведомления о зашифровке файлов и выкупе. Поэтому мы настоятельно рекомендуем установить авторитетное антишпионское ПО, способное отразить атаки вроде этой. Хорошей кандидатурой будет Reimage Reimage Cleaner Intego .

ОБНОВЛЕНИЕ: CTB-Locker был обновлен в начале 2015 года. Теперь вирус требует заплатить 3 биткоина (приблизительно $630), за восстановление зашифрованных файлов. На оплату выкупа Вам дадут короткий отрезок времени (96 часов). На данный момент жертвы вируса могут прочитать предупредительное сообщение на английском, датском, немецком и итальянском языках. Интересно, что новая версия CTB Locker позволяет пользователям выбрать 5 зашифрованных файлов для демонстрации процесса расшифровки. Разработчики называют это “Пробная Расшифровка”, а цель этой хитрости — убедить пользователей в реальности восстановления зашифрованных файлов. Все же НЕ СТОИТ платить выкуп, если не хотите кормить мошенников. Просто отсканируйте компьютер с помощью надежного антишпионского ПО и скачайте одну из программ из списка внизу. Эти приложения должны восстановить доступ к заблокированным файлам.

Как CTB Locker может попасть на мой компьютер?

В основном CTB Locker распространяется с помощью электронных писем. Обычно в таких сообщениях говорится о каких-то покупках, платежах и банковских делах. Если Вы нажмете на прикрепление в одном из таких писем, на Ваш компьютер проникнет вымогательское ПО. Кроме всего прочего будьте предельно осторожны по отношению ко всплывающей рекламе, предлагающей обновить Java или Flash Player, так как это часто приводит к заражению CTB Locker. После проникновения в систему вирус расставит свои файлы на компьютере, после чего начнет шифровать личные файлы таких форматов:(3fr, accdb, ai, arw, bay, cdr, cer, cr2, crt, crw, dbf, dcr, der, dng, doc, docm, docx, dwg, dxf, dxg, eps, erf, indd, jpe, jpg, kdc, mdb, mdf, mef, mrw, nef, nrw, odb, odm, odp, ods, odt, orf, p12, p7b, p7c, pdd, pef, pem, pfx, ppt, pptm, pptx, psd, pst, ptx, r3d, raf, raw, rtf, rw2, rwl, srf, srw, wb2, wpd, wps, xlk, xls, xlsb, xlsm, xlsx, etc.). Файлы шифруют с помощью криптографического метода под названием “метод элиптической кривой”. Также этот вирус может обмениваться информацией с другими вредоносными программами с помощью сети TOR. Если Вы пользователь Windows XP, Windows Vista, Windows 7 and 8, будьте предельно внимательны, вирус может попасть в любую из вышеперечисленных операционных систем. Если Вы считаете, что Ваш компьютер заражен, а файлы зашифрованы, советуем открыть файл %MyDocuments%\.html. К сожалению, Вам не удастся возобновить все перечисленные там файлы без оплаты выкупа разработчикам вируса CTB Locker.

Как удалить вирус CTB Locker?

Если Вы подозреваете, что вирус CTB Locker уже проник в систему, воспользуйтесь нижеуказанными инструкциями по удалению для устранения паразита.

Всегда легче предотвратить что-либо, чем с этим бороться. Поэтому мы настоятельно рекомендуем обзавестись авторитетной антивирусной программой. Если же Вы хотите уберечь важные файлы от такого рода инцидентов, советуем делать их резервные копии (как можно чаще). Копии важных файлов рекомендуется хранить на внешних USB-носителях, CD, DVD-дисках или в облачных хранилищах вроде Google Drive, Dropbox, Flickr и т.д. Также не забудьте удостовериться, что Вы открыли доступ к важным файлам в облачном хранилище только нужным пользователям.

Что такое Locker Virus

Скачать утилиту для удаления Locker Virus

Удалить Locker Virus вручную

Получить проффесиональную тех поддержку

Читать комментарии

Описание угрозы

Имя исполняемого файла:

Locker Virus

(randomname).dll

Ransomware

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Locker Virus копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (randomname).dll. Потом он создаёт ключ автозагрузки в реестре с именем Locker Virus и значением (randomname).dll. Вы также можете найти его в списке процессов с именем (randomname).dll или Locker Virus.

Если у вас есть дополнительные вопросы касательно Locker Virus, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Locker Virus and (randomname).dll (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Locker Virus в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Удаляет все файлы, созданные Locker Virus.

Удаляет все записи реестра, созданные Locker Virus.

Программа способна защищать файлы и настройки от вредоносного кода.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Удаление гарантированно - если не справился SpyHunter предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Скачайте утилиту для удаления Locker Virus от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Locker Virus.. Утилита для удаления Locker Virus найдет и полностью удалит Locker Virus и все проблемы связанные с вирусом Locker Virus. Быстрая, легкая в использовании утилита для удаления Locker Virus защитит ваш компьютер от угрозы Locker Virus которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Locker Virus сканирует ваши жесткие диски и реестр и удаляет любое проявление Locker Virus. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Locker Virus. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Locker Virus и (randomname).dll (закачка начнется автоматически):

Функции

Удаляет все файлы, созданные Locker Virus.

Удаляет все записи реестра, созданные Locker Virus.

Программа может исправить проблемы с браузером.

Иммунизирует систему.

Удаление гарантированно - если Утилита не справилась предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 через систему GoToAssist входит в комплект поставки.

Оставьте подробное описание вашей проблемы с Locker Virus в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Locker Virus. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Locker Virus.

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Locker Virus, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Locker Virus.

Чтобы избавиться от Locker Virus, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления Locker Virus для безопасного решения проблемы.

2. Удалите следующие папки:

3. Удалите следующие ключи и\или значения ключей реестра:

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления Locker Virus для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

Locker Virus иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию "Сбросить настройки браузеров" в "Инструментах" в программе Spyhunter Remediation Tool для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Locker Virus. Для сброса настроек браузеров вручную используйте данную инструкцию:

Если вы используете Windows XP, кликните Пуск, и Открыть. Введите следующее в поле Открыть без кавычек и нажмите Enter: "inetcpl.cpl".

Если вы используете Windows 7 или Windows Vista, кликните Пуск. Введите следующее в поле Искать без кавычек и нажмите Enter: "inetcpl.cpl".

Выберите вкладку Дополнительно

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Google Chrome

Найдите папку установки Google Chrome по адресу: C:\Users\"имя пользователя"\AppData\Local\Google\Chrome\Application\User Data.

В папке User Data, найдите файл Default и переименуйте его в DefaultBackup.

Запустите Google Chrome и будет создан новый файл Default.

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Mozilla Firefox

В меню выберите Помощь > Информация для решения проблем.

Кликните кнопку Сбросить Firefox.

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить.

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

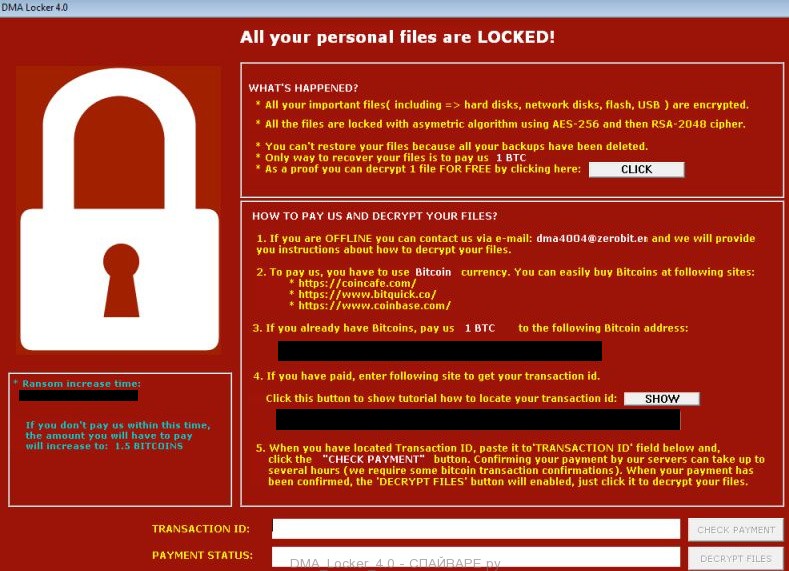

Вирус-шифровальщик DMA Locker 4.0 — это вредоносная программа, которая при своей активизации шифрует все персональные файлы (например фотографии и документы), используя очень сильную гибридную систему шифрования AES + RSA. В отличии от других шифровальщиков, у зашифрованных файлов расширение не меняется, но в начале каждого из таких файлов добавляется метка !DMALOCK4.0. Как и ранее, цель вируса DMA Locker 4.0 заставить пользователей купить программу и ключ, необходимые для расшифровки собственных файлов.

После того, как все файлы зашифрованы, вирус DMA Locker 4.0 показывает сообщение аналогично выше приведенному. В нём рассказывается о том, как можно расшифровать файлы. Пользователю предлагается проверить возможность расшифровать один файл, а потом перевести авторам вируса сумму в размере 1 Биткоина, что около 25000руб.

Вирус-шифровальщик DMA Locker 4.0 обычно распространяется посредством электронной почты. Письмо содержит зараженные документы. Такие письма рассылаются по огромной базе адресов электронной почты. Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д. В любом случае, результатом открытия прикреплённого файла будет заражение компьютера вирусом-шифровальщиком.

Вирус-шифровальщик DMA Locker 4.0 — это уже четвертый вариант из группы DMA Locker. Эта вредоносная программа поражает современные версии операционных систем семейства Windows, такие как Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Этот вирус использует гибридный режим шифрования AES + RSA, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик DMA Locker 4.0 использует системный каталог %PROGRAMDATA% для хранения собственных файлов. Сразу после первого запуска он копирует себя в эту папку под именем svchostd.exe. Для своего автоматического запуска ври включении компьютера, шифровальщик создаёт запись в реестре Windows в разделе HKCU\

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Вирус-шифровальщик DMA Locker 4.0 использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Шифруются практически все виды файлов, включая такие распространенные как:

Вирус-шифровальщик DMA Locker 4.0 активно использует тактику запугивания, давая жертве краткое описание алгоритма шифрования и показывая угрожающее сообщение на Рабочем столе. Он пытается таким образом заставить пользователя зараженного компьютера, не раздумывая, оплатить выкуп, для попытки вернуть свои файлы.

Определить заражён компьютер или нет вирусом DMA Locker 4.0 довольно легко. Обратите внимание на то, что все ваши персональные файлы, таких как документы, фотографии, музыка и т.д. нормально открываются в соответствующих программах. Если, например при открытии документа, Word сообщает, что файл неизвестного типа, то вероятнее всего документ зашифрован, а компьютер заражён. Конечно же, наличие на Рабочем столе сообщения от вируса DMA Locker 4.0 или появление на диске файла cryptinfo.txt, так же является признаком заражения.

Если вы подозреваете, что открыли письмо зараженное вирусом DMA Locker 4.0, но симптомов заражения пока нет, то не выключайте и не перезагружайте компьютер. Первым делом отключите Интернете! После чего выполните шаги описанные в этой инструкции, раздел Как удалить Вирус-шифровальщик DMA Locker 4.0. Другой вариант, выключить компьютер, вытащить жёсткий диск и проверить его на другом компьютере.

Если эта беда случилась, то не нужно паниковать! Но нужно знать, что бесплатного расшифровщика нет. Виной этому, стойкие алгоритмы шифрования, используемые этим вирусом. Это значит без личного ключа расшифровать файлы практически невозможно. Использовать метод подбора ключа так же не выход, из-за большой длины ключа. Поэтому, к сожалению, только оплата авторам вируса всей запрошенной суммы — единственный способ попытаться получить ключ расшифровки.

Конечно, нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

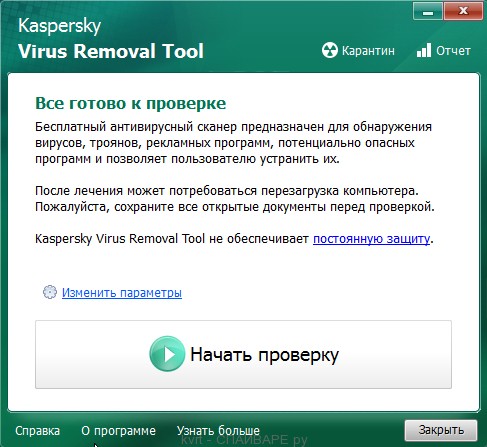

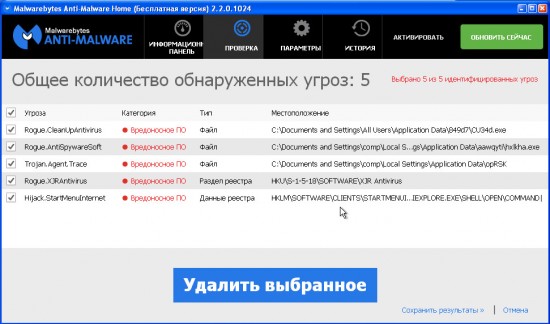

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

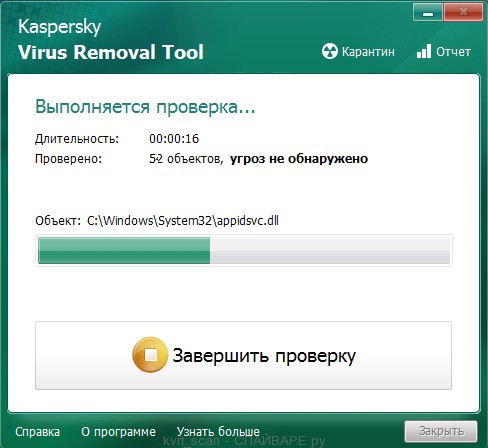

Скачайте программу Kaspersky Virus Removal Tool. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

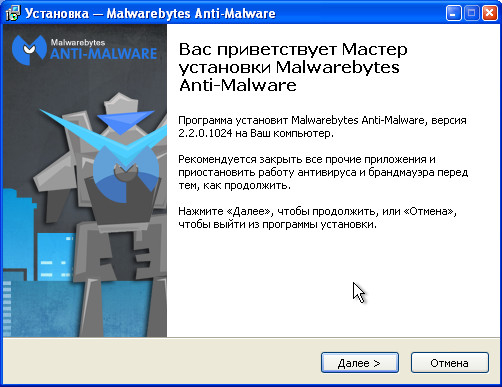

Скачайте программу Malwarebytes Anti-malware. После окончания загрузки запустите скачанный файл.

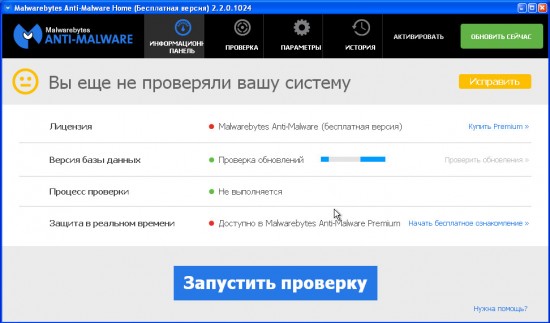

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

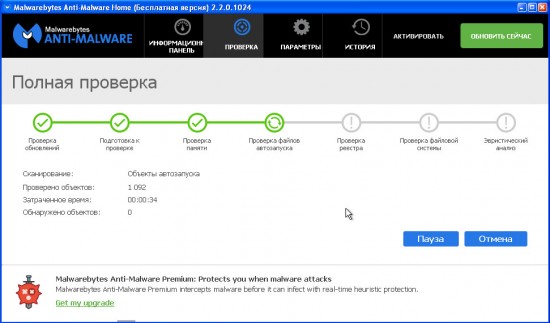

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

В некоторых случая можно восстановить файлы зашифрованные вирусом-шифровальщиком . Попробуйте оба метода.

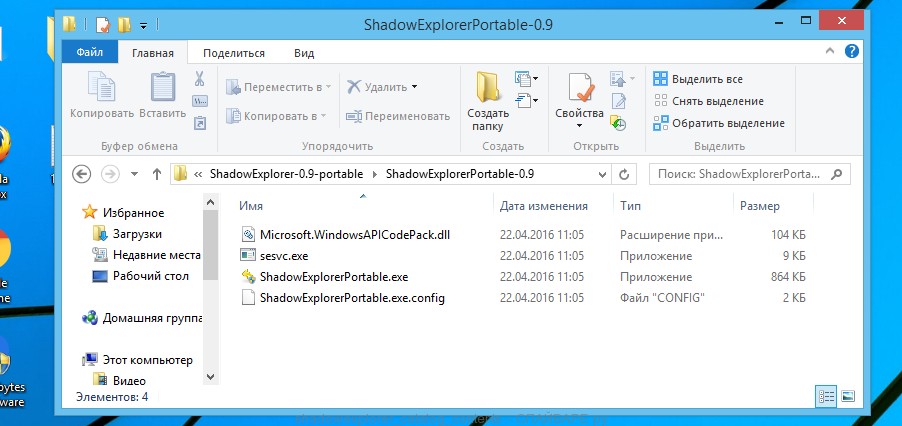

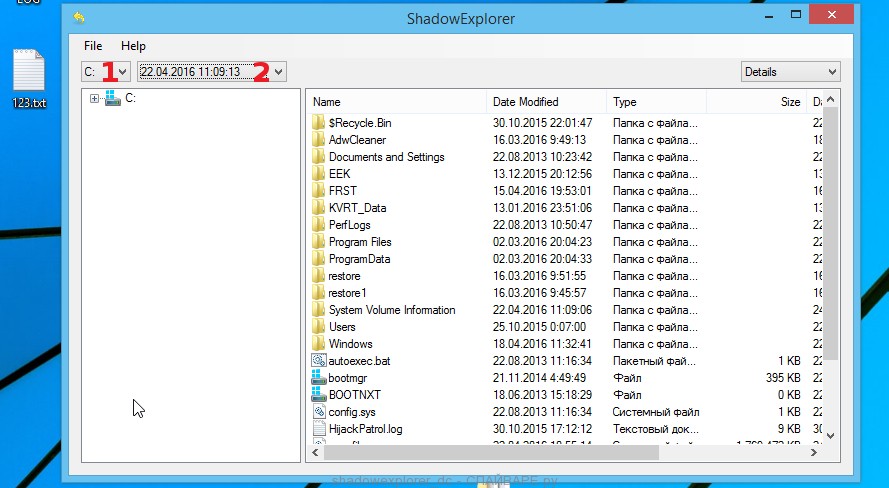

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

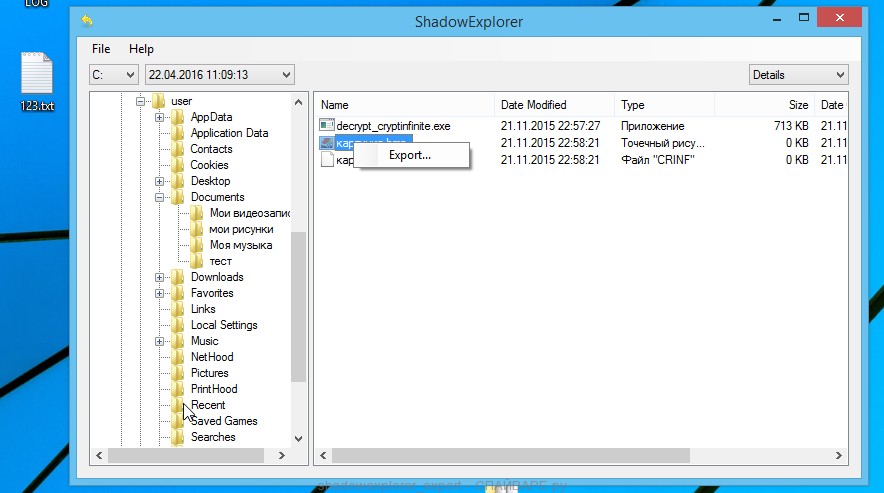

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

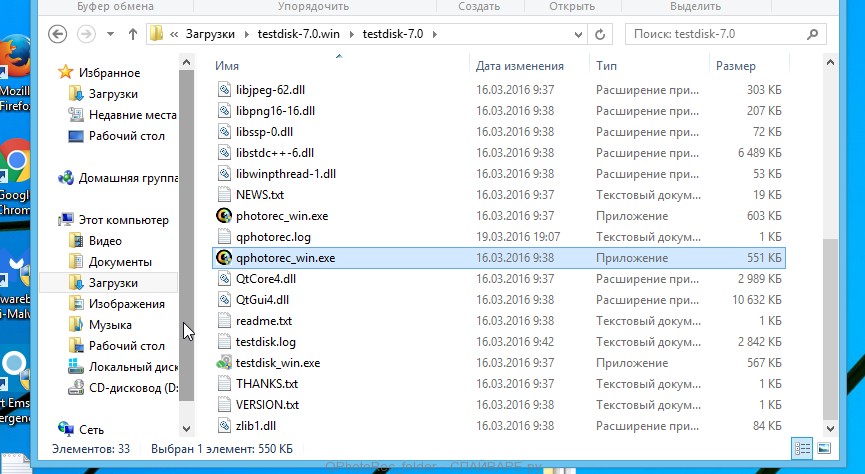

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

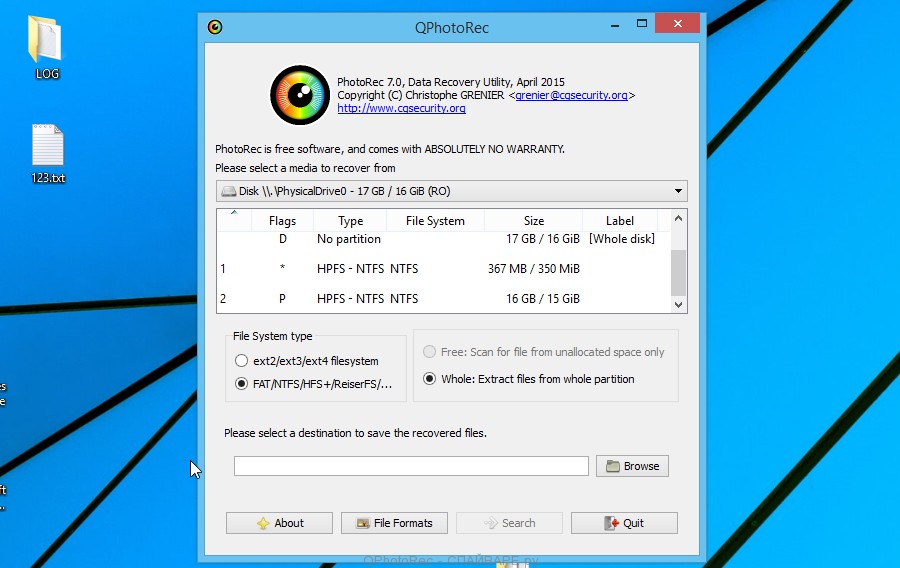

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

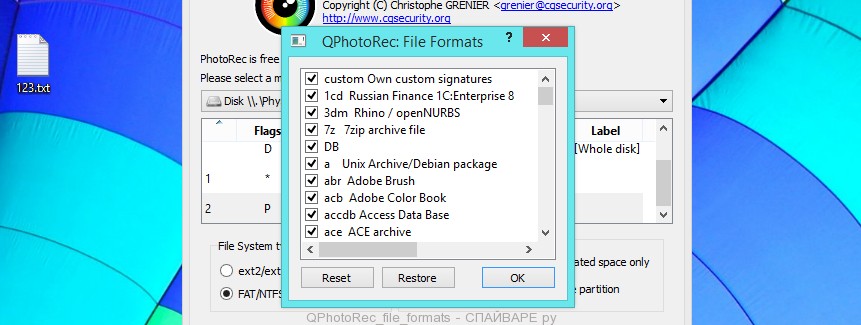

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

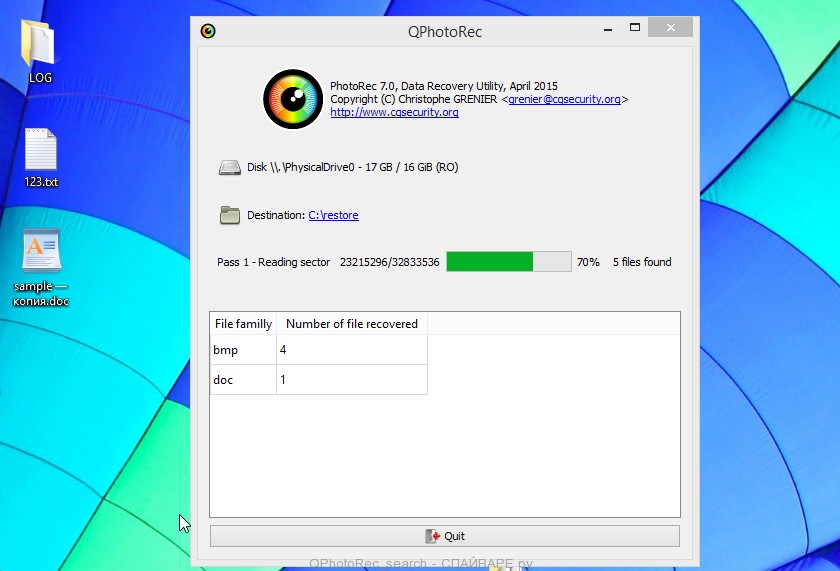

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

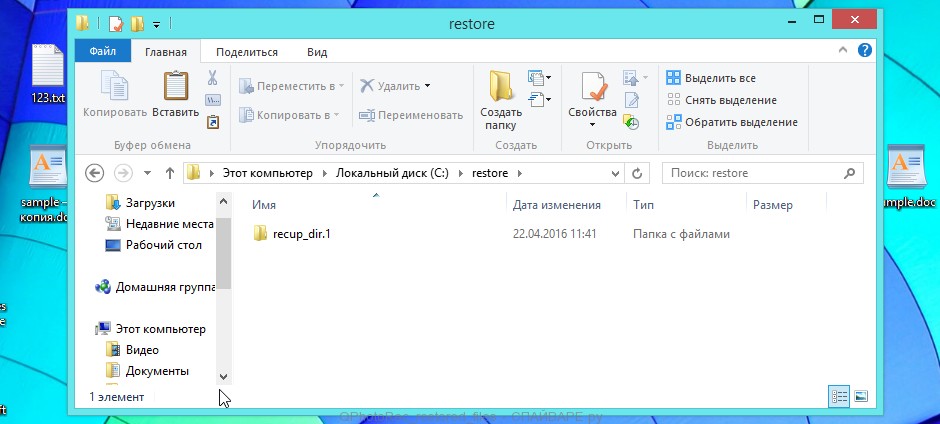

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Поэтому если на вашем компьютере нет антивирусной программы, то обязательно её установите. Как её выбрать можете узнать прочитав эту статью.

Более того, существуют и специализированные защитные программы. Например это CryptoPrevent, подробнее тут (eng).

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика DMA Locker 4.0. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом.

Комментарий

Вот же новый паразит вылез. Прям страшно файлы качать. А это CryptoPrevent есть смысл ставить ?

Оставить комментарий Отменить ввод комментария

Добро пожаловать

На нашем сайте размещены инструкции и программы, которые помогут вам абсолютно бесплатно и самостоятельно удалить навязчивую рекламу, вирусы и трояны.

Читайте также: