Что за вирус lnk fakefolder

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

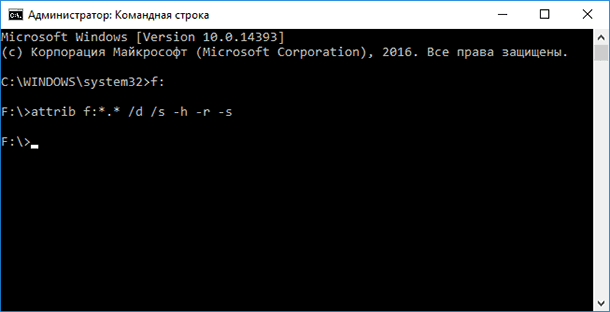

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

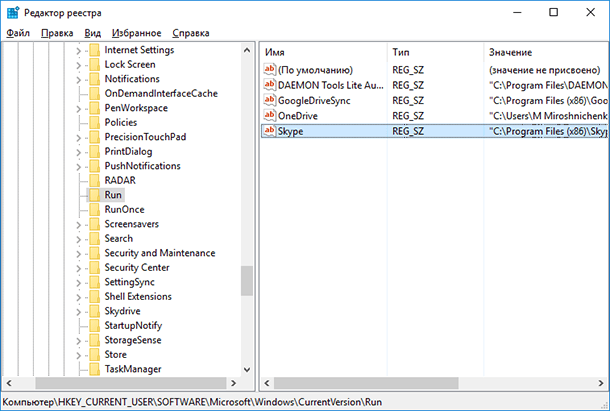

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

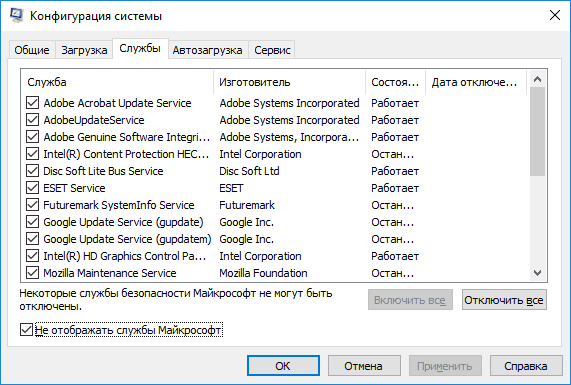

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Новички

на флешке засел червь Worm.Win32.FakeFolder.a который все папки превращает в ярлыки, касперский обнаруживает вирус, но ни вылечить, ни удалить не может, говорит "снимите защиту файлов от записи".

на флешку невозможно что-то скопировать т.к. включена защита от записи. win хр sp3 флешка в NTFS формате.

Кроме форматирования флешки может есть какие либо способы восстановления ее работоспособности ?

Вирус попал с другого ПК, в нем была флешка, которая побывала в копиценре, видимо этот вирус хорошо распространяется.

Собственно, почему бы не отформатировать?

Новички

Консультанты

Выполните скрипт в AVZ (AVZ, Меню "Файл - Выполнить скрипт"):

После выполнения скрипта компьютер перезагрузится.

Для создания архива с карантином выполните скрипт:

Отправьте на проверку файл Quarantine.zip из папки AVZ через данную форму или через личный кабинет (если являетесь пользователем продуктов Лаборатории Касперского и зарегистрированы).

Для получения ответа в более короткий срок отправьте Ваш запрос через Личный кабинет.

В строке "Подробное описание возникшей ситуации:" укажите пароль на архив "virus" (без кавычек).

В строке "Электронный адрес:" укажите адрес своей электронной почты.

Полученный ответ сообщите в этой теме.

Пофиксите в HijackThis (некоторых строк после выполнения первого скрипта AVZ может уже не быть):

Внимание! Теперь для входа на форум необходимо вводить единый пароль регистрации сервисов sibnet.ru!

Здравствуйте, на внешний жесткий диск проник данный вирус, все папки на этом диске превратились в ярлыки. В этих папках находятся очень важные файлы и я надеюсь что можно как то восстановить их. KIS 2011 предлагает только удаление, лечение невозможно. Папки которые нужно восстановить я перенес на компьютер на рабочий стол. Сделал все необходимое и прикрепил в архиве ниже, очень надеюсь на вашу помощь, заранее спасибо.

в FAR папки не видно, видит их как .lnk

Возникла внезапная проблема =( При загрузке с DRweb-livecd появилась ошибка, сфотал текст ее полный:

Пробовал разные версии. Через программы DeepBurner и Nero

+ еще одна проблема =( сегодня полностью проверил комп с помощью CureIt, антивирус удалил все эти "папки-ярылки". Возможно как нибудь восстановить.

Гугл по этой ошибке ничего не дает, из текста ошибки-не удается инициализировать клавиатуру, я так понимаю баг LiveCD.

Файлы были удалены или помещены в карантин?

Странно. Это что же там за железо такое?

Ещё вопрос про Far manager — Ctrl+H даёт какой-нибудь эффект?

Гугл по этой ошибке ничего не дает, из текста ошибки-не удается инициализировать клавиатуру, я так понимаю баг LiveCD.

Файлы были удалены или помещены в карантин?

Похоже удалены =( в логе CureIt написано удалено, в папке карантина нету файлов =(

Хотел сделать восстановление системы, но опять же долбанная ошибка

Странно. Это что же там за железо такое?

Ещё вопрос про Far manager — Ctrl+H даёт какой-нибудь эффект?

Ну однако их видно, в свойствах все как положено. Даже в FAR они видны как ярлыки

включил, ничего не изменилось

да, например после включения на раб столе появились два файлы - desktop.ini. А нужные мне папки все равно в виде ярлыков

какой вес ваших ярлыков?

Извините я похоже забыл сказать что необходимо поставить галочку отображать содержимое системных папок, убрать галочку скрывать защищенные системные фалы ну и соответственно показывать скрытые!

какой вес ваших ярлыков?

Извините я похоже забыл сказать что необходимо поставить галочку отображать содержимое системных папок, убрать галочку скрывать защищенные системные фалы ну и соответственно показывать скрытые!

Вес ярлыков - 1,43 КБ

"поставить галочку отображать содержимое системных папок" - если честно не нашел такого пункта

ща гляну как на семерке!

на семерке такого параметра не нашел! ну а без него ничего не изменилось?

Trojan-Downloader.Win32.Small.bsuj

Троянская программа, которая без ведома пользователя загружает из сети Интернет другие вредоносные программы и запускает их на выполнение. Является приложением Windows (PE-EXE файл). Имеет размер 3136 байт. Написана на C++.

подробнее

Trojan-Downloader.Win32.Small.bsum

Троянская программа, которая без ведома пользователя загружает из сети Интернет другие вредоносные программы и запускает их на выполнение. Является приложением Windows (PE-EXE файл). Имеет размер 3136 байт. Написана на C++.

подробнее

Trojan-Downloader.Win32.Agent.djuz

Троянская программа, которая без ведома пользователя устанавливает в системе другое вредоносное ПО. Является приложением Windows (PE-EXE файл). Имеет размер 10240 байт. Написана на С++.

подробнее

Trojan-Downloader.Java.Agent.kf

Троянская программа, загружающая файлы из сети Интернет без ведома пользователя и запускающая их. Является Java-классом (class-файл). Имеет размер 3775 байт.

подробнее

Trojan-Downloader.Java.Agent.lc

Троянская программа, которая без ведома пользователя скачивает на компьютер другое программное обеспечение и запускает его на исполнение. Является Java-классом (class-файл). Имеет размер 3458 байт.

Червь, создающий свои копии на локальных дисках. Является приложением Windows (PE-EXE файл). Имеет размер 129024 байта. Упакована UPX. Распакованный размер – около 159 КБ. Написана на C++.

Исполняемый файл червя имеет иконку похожую на иконку каталога в операционной системе Windows.

Если червь запущен с жесткого диска зараженного компьютера, он переходит к деструктивной активности.

Червь проверяет наличие файла с именем:

Если файл отсутствует, червь копирует свой исполняемый файл под этим именем.

Также троянец создает пустой файл с именем:

Для автоматического запуска своего исполняемого файла троянец создает следующие ключи системного реестра:

Червь в бесконечном цикле проверяет список подключенных к зараженному компьютеру дисков и в случае нахождения съемных дисков выполняет следующие действия:

копирует свое тело в корневой каталог таковых под именем:

rде %RemovableDrive% – корневой каталог съемного диска.

Таким образом, если у пользователя отключено отображение скрытых файлов и папок, он увидит в корневом каталоге диска только копию троянца, имеющую иконку каталога.

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

При помощи "Диспетчера задач" завершить троянский процесс.

Удалить ключи системного реестра:

Произвести полную проверку компьютера Антивирусом Касперского с обновленными антивирусными базами (скачать пробную версию).

Хакеры занимались хищением интеллектуальной собственности и стратегически важных документов.

Согласно отчету ИБ-компании Trend Micro, берущая начало еще в 2010 году шпионская кампания, в рамках которой хакеры похищали данные государственных учреждений в Китае, на Филиппинах и Тибете, в 2013 году переключилась на технологические предприятия в США.

Хакеры использовали вредонос Dukes с целью хищения конфиденциальной информации.

Вредонос получает права администратора, деактивировать которые невозможно.

Троян обходит CAPTCHA через перенаправление запросов на online-сервис Antigate.com.

Windows не предоставляет графический интерфейс для просмотра полного списка.

Злоумышленники могут полностью скомпрометировать домашние сети миллионов пользователей.

Хакеры опубликовали документы в доказательство некомпетентности сотрудников министерства в области безопасности данных.

На данный момент только компания AT&T прекратила использование супер cookie-файлов.

По данным нового исследования, проведенного компанией по защите цифровых прав Access, как минимум 9 телекоммуникационных компаний по всему миру используют так называемые супер cookie-файлы для ведения контроля за online-действиями граждан.

ОС отправляет данные на серверы Microsoft, даже если деактивировать Cortana и поиск в интернете.

Как сообщают эксперты издания ARS Technica, Windows 10 отсылает информацию пользователей на серверы Microsoft даже в случае отключения функций, связанных со сбором и хранением персональных данных.

Как удалить virus.lnk.vbsworm.b (шаг за шагом)

virus.lnk.vbsworm.b – очень печально известный компьютерный вирус, который относится к категории вирусов троянских коней. Он имеет возможность изменять всю версию Windows, такую как Windows XP, Vista, 7, 8, 8.1 и Windows 10. Он поставляется на ПК в виде пакетов бесплатной или условно-бесплатной программы. Он отключит некоторые из законных файлов, запущенных на вашем компьютере, таких как антивирус, брандмауэр, панель управления и т. Д. Он может изменить ваш системный реестр, который автоматически перезагружает ваш компьютер в определенные периоды времени. Он может заражать / повреждать ваши личные файлы, включая изображения, текст, документы, аудио, видео, html, css, ppt, xlx и другие файлы вашей системы. Это может повредить ваши исполняемые файлы и отображать сообщения об ошибках при попытке открыть такие поврежденные файлы.

virus.lnk.vbsworm.b – очень жесткий вирус, созданный Cyber crooks. Его основным мотивом является сбор вашей важной информации, такой как пароль, идентификатор входа, поисковые запросы, географическое расположение, посещаемые веб-сайты, IP и MAC-адрес, поиск по URL-адресам, банковская информация, сведения о кредитной карте и дополнительная информация. Он может заразить ваш главный браузер. Это может заставлять вас посещать взломанные веб-сайты или неизвестный домен. Вы можете увидеть огромное количество рекламных объявлений в виде предложений, баннеров, купонов и других объявлений на сайтах, которые вы посещаете. Cyber crooks рекламируют сторонние веб-сайты в вашем браузере, которые можно перенаправить принудительно. Они могут предоставить вам всю важную и конфиденциальную информацию о хакерах или неизвестных пользователях, которые могут быть использованы ими неправильно.

virus.lnk.vbsworm.b может украсть вашу личность и удалить все ваши файлы навсегда. Это в основном происходит на вашем компьютере через электронную почту спама, вложения, зараженные медиа (CD, DVD, USB дисков, карт памяти SD и другие), играть в онлайн игры, загрузки фильмов, музыки, игр и PDF, посещенных взломанные сайты, торрент или порно сайты и многое другое. Означает, что этот вирус может происходить из разных онлайн-источников случайно. Вы должны быть осторожны при установке бесплатных программных пакетов. Вы можете выбрать рекомендуемые настройки пользовательских / предварительных настроек для установки бесплатного программного обеспечения. Если эти параметры не заданы, вы можете отменить процесс установки бесплатного ПО. Если вы обнаружили эту вредоносную программу на своих компьютерах, вы должны немедленно избавиться от virus.lnk.vbsworm.b.

План а: избавиться от virus.lnk.vbsworm.b с ручным процессом (рекомендуется кибер экспертов и топ техников только)

План б : удалить virus.lnk.vbsworm.b с ПК Windows, используя средство автоматического удаления (сейф и легко для всех пользователей ПК)

Перед выполнением ручного процесса, есть несколько вещей, которые должны быть подтверждены. Во-первых, это, что вы должны иметь технические знания и Рик опыт удаления ПК вредоносных программ вручную. Необходимо иметь глубокие знания записей системного реестра и файлов. Должны иметь возможность отменить неправильные шаги и должны знать возможные негативные последствия, которые могут возникнуть из вашей ошибки. Если вы не выполняете эти базовые технические знания, план будет очень рискованно, и его следует избегать. В таком случае он настоятельно рекомендуется включить для Plan B, который легче и поможет вам обнаружить и удалить virus.lnk.vbsworm.b легко с помощью автоматического инструмента. (С SpyHunter и RegHunter)

4. Выберите virus.lnk.vbsworm.b и щелкните правой кнопкой мыши, чтобы удалить его. Аналогичным образом другие подозрительные программы и файлы можно исключить аналогичным образом.

На Chrome: Открыть Google Chrome > нажмите меню Chrome > выберите Инструменты > щелкните расширение > выберите virus.lnk.vbsworm.b расширения > корзину

На Firefox: Откройте Firefox > перейти на правом углу, чтобы открыть меню браузера > выберите Дополнения > выбрать и удалить расширения virus.lnk.vbsworm.b

3. Обнаружение записи реестра, созданные virus.lnk.vbsworm.b и тщательно удалить их по одному

1. Нажмите на кнопку Загрузить, чтобы безопасно скачать SpyHunter.

2. Запустите SpyHunter-Installer.exe установки SpyHunter, с помощью установщика программного обеспечения Enigma.

3. После завершения установки получает SpyHunter для сканирования компьютера и поиск глубоко, чтобы обнаружить и удалить virus.lnk.vbsworm.b и связанные с ней файлы. Любые вредоносные программы или потенциально нежелательные программы автоматически получить отсканированы и обнаружены.

Шаг 2. Используйте RegHunter для максимизации производительности ПК

1. Нажмите, чтобы скачать RegHunter вместе с SpyHunter

2. Запустите RegHunter-Installer.exe для установки RegHunter через установителя

После завершения процесса установки получает нажмите проверки для параметра реестра ошибок. Будут получать обнаружены подозрительные параметры реестра и системных ошибок.

быстро будет получить завершен процесс сканирования. Нажмите на кнопку исправить все ошибки, чтобы исправить реестр поврежден и уничтожены virus.lnk.vbsworm.b.

Читайте также:

- Диета при боткина с гепатитом с

- Диагностический экспресс-тест для качественного определения антигена энтеровируса

- Что за вирус produkey

- Прививка от бешенства коровам можно ли пить молоко после прививки

- Свиной грипп в усть-лабинске