Из за вирусов прислали счет

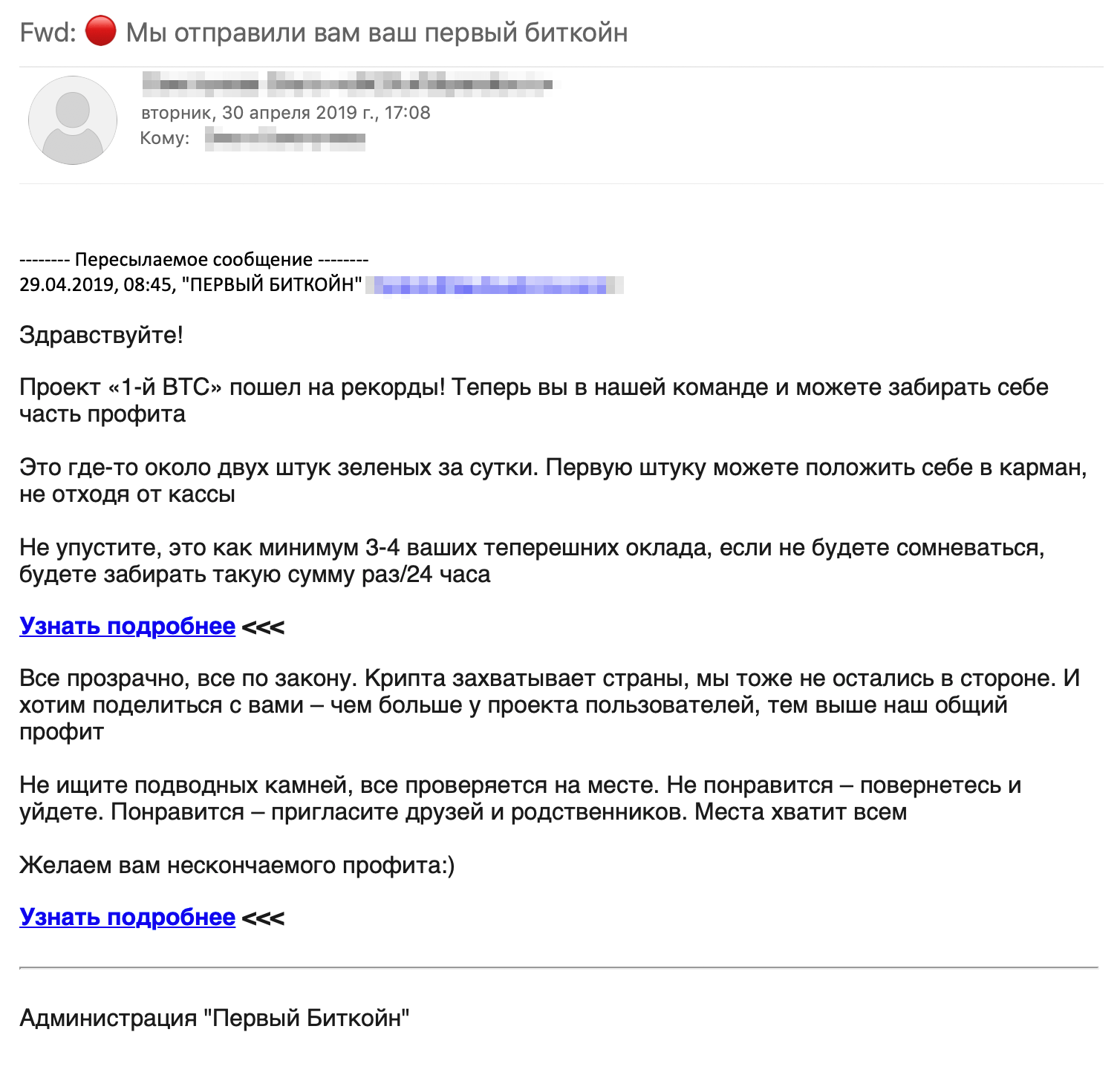

в письме вас слезно просят:

Нужно дублирование поставки, а можно сегодня оформить? А то не очень хочется затягивать это на праздники.

![]()

Вчера на бухгалтерию письмо пришло с наездом, типа "Мы с вашим шефом 2 недели назад еще договорились, где поставка оборудования? скрин переписки тут -> ссылка на левый сайт.

Хорошо, буха нашего я выдрессировал и она по таким письмам меня зовёт.

ну тогда сделайте и этой записи рекламу. Больше знаешь . дольше отдыхаешь.

Они не могут быть баянами т.к враг придумывает всякие хитрые лазейки и вот лично мне не улыбается сидеть и восстанавливать базу у бухов из за того что им кто то прислал письмо с "ВЫ ОШТРАФОФАНЫ.doc.exe". Тут проходил разговор на счет супер защиты в виде антивирусов. Выглядит это следующим образом. Наш антивирь(. ский) тянет обновы каждые ндцать минут(поставлен каждые 5 минут проверять есть чего новое или нет) , вирус хавает секретарша в 8-36 . пока гасим ее комп и смотрим что успел зловред сделать проходит час . зловреда из письма заливаю в вирус тотал получаю что из 54 он в 3 вирус. и в ". сперком" он чист как младенец. Сразу отправляю его ребятам на анализ, и получаю авто ответ "Ваш вирус уже известен нам . он уже добавлен в вирус базу" . да . но эта вирус база обновилась в в 12 часов. p.s Уже начинаю подумывать о замыслах рептилоидов и о том что кому то не доплачивают в антивирусных конторах.

Мне позвонили и сказали, что порт её рабочей станции отрубают, но вот сам комп не выключили чёт. В понедельник мы наблюдали печальную картину.

И да - . сперский говнари.

Они на этом и горят, что неправильно начинают письмо.

Вот если бы письмо с приложенным файлом начиналось

" Добрый день, просим вас выставить коммерческое предложение на товарные позиции во вложении. " и сам файлик, только не exe то любая торговая компания повелась бы. короче нет у них нормального пиарменеджера (или менеджера по "холодным" продажам.

Вот откопал просочилось с вложением *.arj

На 25.01 вами частично не возвращены УПД. Таблицы ниже в письме.

Желательно до пятницы выслать мне все док-и.

Признательна за понимание.

У нас в офисе изменился номер тел. Новый +7(495) 4552567

Или вот вчерашнее

Высылаем карточку предприятия, ждем договор и счет, в идеале до праздников.

Вы с какого числа начинаете работать?

Молодцы, могут когда хотят. Вот только ссылка это все равно плохо, лучше архив,

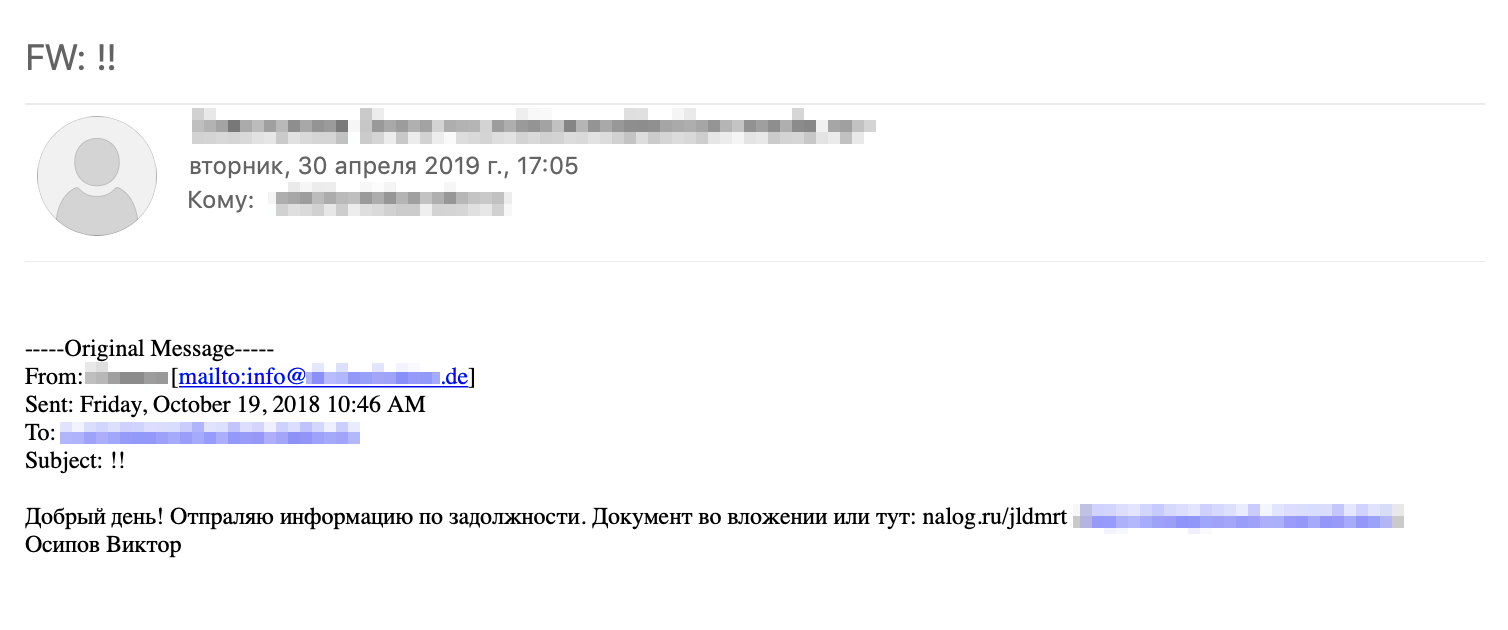

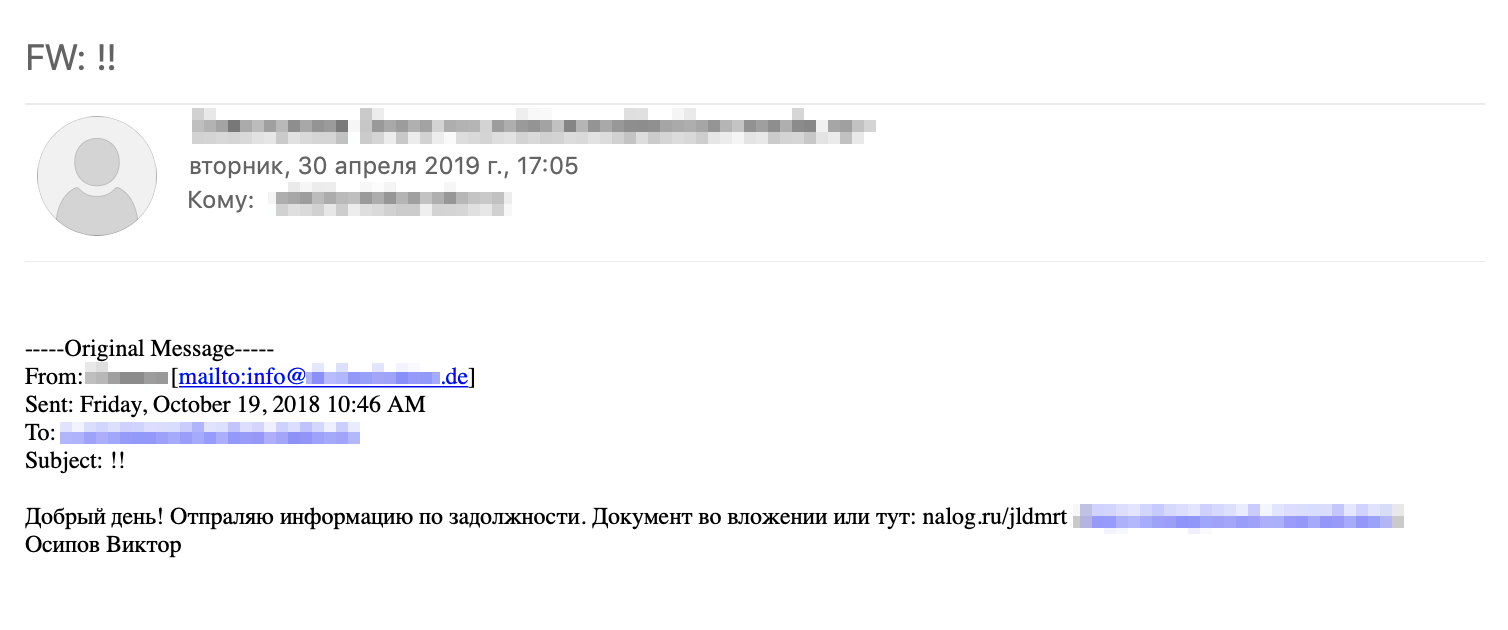

Т.к. обучаю спамассассин на работе вручную, просматриваю много всякой ерунды. Письма с вложениями js vbs exe scr и их архивными вариантами отбрасываются, поэтому идут письма без вложений или с ссылками на какие-нибудь файлы залитые на взломанные сайты на wordpress (видимо есть уязвимость, характерно в пути ссылки папка wp-content) или офисные файлы в которых либо макросы либо ссылки и текст "Этот документ сделан в более новой версии офиса, включите макросы для отображения". В теле письма обычно или "у вас задолженность" или "у нас внезапная проверка, подпишите документы"

я конечно секретов-то не открою, но без бекапов жизнь вообще тяжёлая. даже можно на эту же машину бекапить, просто грамотно настроить права нтфс, и юзер ничего не натворит.

теневые копии это шикарное изобретение но и они не панацея файлик например с ценнейшей инфой с изменениями которые Вам были нужны зашифрован в 11-15 . а теневая копия его есть только на 11-00 например. Как тут поступить?

увы, последние шифровальшики отключают и удаляют все теневые копии, а так же шифруют все, до чего могут дотянуться в т.ч. сетевые диски :(

не, на этуже машину не надо.. а то как словишь шифровальщика или еще какую гадость и прощай бекапы

я ж уточнил про права нтфс на папку с бекапами.. запуск софта для бекапа с другой учёткой у которой права на запись в папку бекапов - профит. вирус не сможет в ней ничего изменить.

сам я вообще уже давно если честно юзаю синхронизацию бекапов в облако, и там хоть комп сгорит физически - насрать :-)

Недавно было: пришло письмо на оплату счета с вложением файла invoice_J-15678234.doc, бухгалтерия подвоха не заметили и открыли, там непонятная мешанина символов, вроде как неизвестная кодировка и сообщение: включите макросы, если текст не читабелен. Вот тут и начался звездец, вирус зашифровал все, до чего смог дотянуться. В общем восстановление и чистка была веселой.

c каких пор смена названия экзешников на что-то вроде "*.doc" - новый развод?

иии как это отличаеться от моего сообщения?

c каких пор смена названия экзешников на что-то вроде "*.doc" - новый развод?

У тех, у кого включены в параметрах расширения файлов, то те видят "*.doc.exe", у кого выключены, те, соответственно *.doc. На таких, вроде "ой оно само сломалось", и расчитано.

Верно. Про таких пользователей я не подумал.

Вирусы вирусами, но есть в почте и более странные вещи=) нам в контору периодически приходят письма от некоего Саши Колесникова. Такого треша я отродясь не видел..

А каков смысл это писать? Адекватный человек сразу снесет письмецо, а дебил. ну дебилу пох чо написано.

ну дебил не дебил . а человек по запаре может и не заметить doc.exe

Так сложилось что у меня 3 ящика. Ну вот не было такой запары еще ни разу. Хотя может огрызочный комп и не ловит всю эту гадость.

мне приходит только то, что мне нужно. ибо я своё мыло не свечу где попало. мылу лет 15 наверн.

Хотелось бы напомнить верующим одну притчу, на фоне грядущей Пасхи и коронавируса

Будьте сознательнее, люди! Происходящее недавно в храмах, это же дикость неописуемая, полнейшая безответственность перед всеми, кого вас призывал любить Господь.

![]()

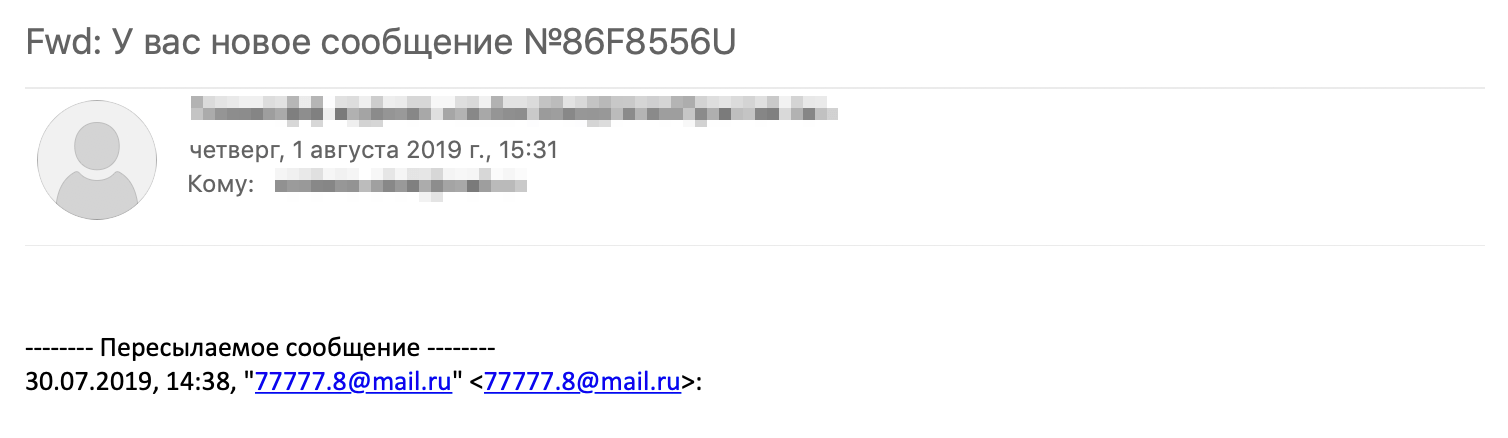

Когда ты задрессированный админом секретарь

Пару лет назад поймала наша секретарь шифровальщика с почты. Ну поймала и поймала, ну смотрела как файлики исчезают, а на их месте появляются другие. весело. Только вот работать не с чем, нужных документов в этом бардаке не найти.

Что ж, бэкап моё всё. Компа зачистил, восстановил доки. Секретаря и всех остальных за одно закошмарил этим случаем, пообещал торжественно остановить службу резервного копирования(лукавил конечно, я без бэкапа никуда) и пригрозил, что доки они восстанавливать по памяти будут.

Прошло два года спокойствия, периодически напоминал всем про тот случай, чтобы были внимательны и не открывали подозрительные файлы из вложений, а все подозрительные письма пересылали мне для контроля. Усилил всё инструкциями с картинками, где на примерах показывал как выглядят подозрительные письма.

Всё вроде хорошо, вирусов запущенных нет, на почту периодически валятся подозрительные письма, к слову и с вирями тоже. Молодцы! Значит работа была проведена не зря, сознательность в коллективе повысилась.

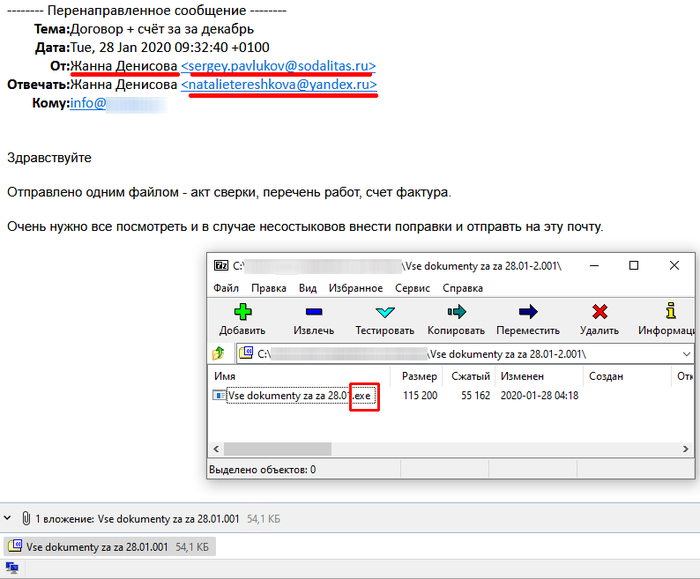

И тут звонит мне секретарь, говорит, я тебе переслала письмо, что-то не могу распечатать документ, блокируется он чем-то. Открываю почтового клиента, а там.

Т.к. опыт прошлых лет не прошел даром, экзешник не отработал и был остановлен UACок на стадии запуска. Почему не антивирусом?. Да потому, что его там нет. Тому есть причины.

Для тех кто не нашел логики в мною подчёркнутом и выделенном в двух словах, что на скриншоте. Жанна Денисова с почты Сергея Повлюкова, а ответ хотела бы получить на почту Натальи Терешковой, зарегистрированную на Яндексе. В тексте письма нет ни слова об организации, которую представляет Жанна. Ну и вишенкой на торте, классика, упакованный в архив исполняемый файл(программа). Все перечисленное конечно не говорит о том, что это вирус, но однозначно, такое письмо должно вызвать у вас подозрения.

В заключении, призываю всёх быть внимательными и не повторяйте ошибок нашего секретаря. И помните, самый хороший антивирус это мозг).

Как обезопасить себя от вируса Petya.A

Когда вокруг вирусня

![]()

Противодействие вирусам-шифровальщикам

Добрый день! В связи с появлением большого числа новых шифровальщиков и возросшей угрозой утери данных хочу немного просветить народ и рассказать о проблеме и способе борьбы с данным видом угроз.

Сперва собственно об угрозе.

Вирусы-шифровальщики делятся на 3 категории:

1. Классические с хранением ключа на компьютере пользователя. Вирус шифрует данные, при этом ключ дешифровки хранится на компьютере пользователя. При вводе правильного пароля дешифрует данные и удаляется.

2. Классические с хранением ключа на удаленном компьютере. Вирус шифрует данные, при этом ключ дешифровки хранится на сервере в интернете. При оплате предоставляется ключ, вирус с помощью этого ключа дешифрует данные и удаляется.

3. Симулянты. Данные не шифруются, а необратимо повреждаются. После оплаты ничего не происходит.

По принципу работы делятся на 2 категории:

1. На уничтожение данных. В случае не оплаты вирус уничтожает все данные.

2. На публикацию данных. Помимо шифрования вирус отправляет содержимое жесткого диска на удаленный сервер. В случае не оплаты авторы вируса публикуют данные пользователя в открытый доступ.

Особым подвидом являются вирусы, которые дают на оплату очень ограниченное время и затем начинают удалять/публиковать файлы.

Самое главное здесь то, что оплата не гарантирует восстановление или не опубликование файлов. По прогнозам специалистов, данный вид вирусов станет основным трендом в вирусописании на ближайшие годы. Ожидается, что следующим ходом в вирусописании станет возможность атаки на облачные хранилища данных для исключения возможности восстановления файлов.

Теперь о защите:

Тезис о том, что "лучшая защита - это нападение" в данном случае принципиально не применим. Для отражения угрозы нужно подготовить плацдарм для отступления и последующей успешной контратаки. Давайте рассмотрим работу вируса и выделим ключевые моменты.

Этап 1::Заражение. Вирус тем или иным способом проникает на компьютер.

Анализ угрозы: Основная угроза безопасности - пользователь. Подавляющее большинство заражений - открытое письмо с вирусом, переход на взломанный сайт и т.д.

1. "Белый список" сайтов куда разрешен доступ. Желательно прописать сайты в локальный DNS-сервер.

2. "Белый список" разрешенных для запуска приложений. Можно в редакторе реестра (запускается Win+R и ввести regedit и ОК) в ветке HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer создать DWORD параметр RestrictRun со значением 1, затем в этой же ветке создаем раздел RestrictRun, а имена исполняемых файлов прописываем в этом же разделе в строковых параметрах в формате: имя параметра = номере по порядку (1,2,3); значение = имя исполняемого файла. В ОС Linux на отдельные диски выносятся точки монтирования /bin /usr/bin (если нестандартный софт, то добавить в этот список), а для остальных разделов ставиться флаг монтирования noexec.

3. Работа в сети через "интернет-дистрибутивы" Linux, это специально подготовленный дистрибутив, запущенный из виртуальной системы с правами "только чтение", для обмена данными выделяется каталог реальной системы куда скачиваются файлы. Следует отметить, что интернет-дистрибутив является DMZ-решением т.е. он не даст "закрепиться" вирусу в системе (все изменения удаляются при перезагрузке), однако если пользователь скачает файл и запустит его, то данное решение уже не спасет.

4. "Специально обученный" хомячок на шлюзе со "специально настроенной" ОС. Весь потенциально опасный траффик (прежде всего электронная почта) должны быть обработаны в DMZ. То есть на машине запуск вирусов на которой практически невозможен, крайне желательно перекодировать потенциально опасные файлы, полученные из не доверенных или условно-не доверенных источников. Например(!), документы WORD и PDF конвертировать в PNG, а затем из PNG собирать PDF и именно в PDF запускать в сеть. В этом случае информация останется читаемой человеком, а активное содержимое будет утеряно. . Из практики видел организацию, где секретарь весь поступающий траффик печатала на принтере, потом сканировала на другой машине и уже в виде сканов отправляла в сеть. Сотрудники работали исключительно со списком из 3-4 разрешенных сайтов, флешки запрещены. О заражении чем-либо в этой организации я не слышал.

5. Работа из "неизменяемой" операционной системы. Данный пункт ОЧЕНЬ объемный, поэтому за справкой отправлю в Яндекс.

НЕ НАДЕЙТЕСЬ НА АНТИВИРУС. Во-первых, тестирование вируса на невидимость антивирусами перед "продакшеном" является даже не классикой, а само собой разумеющейся процедурой, следовательно, в самом лучшем случае антивирус будет способен к сопротивлению через сутки-двое после "релиза" и то при поимке сигнатур вирусов. Во-вторых, "антивирус" может быть подменен. Средства объективного контроля за работой ОС и ПО не существуют и понять, что работает "заглушка" демонстрирующая интерфейс и "работу" антивируса в принципе невозможно.

НЕ ИСПОЛЬЗУЙТЕ ДЛЯ БЭКАПОВ ЖЕСТКИЙ ДИСК С КОПИРОВАНИЕМ ФАЙЛОВ ИЗ ОСНОВНОЙ ОС.

Во-первых, шифровальщик может зашифровать файлы не только на компьютере, но и на съемном диске. Особенно печально если на 1 диск копируются данные с нескольких машин. Во-вторых, вирус может заразить съемный диск и вместо 1-й зараженной машины будут атакованы все где проводятся операции с этим диском.

Этап 2.1::Шифрование. Вирус шифрует или повреждает файлы.

Анализ угрозы: После успешного заражения вирус начинает шифровать или повреждать файлы. При этом отдельные шифровальщики до окончания шифрования могут выдавать незашифрованные копии файлов при обращении. Следовательно, на атакуемой системе или массово изменяются файлы или копируются. При этом вирус может скрывать свое присутствие в системе, а, следовательно, средствами ОС

1. Тест-сервер. На рабочих станциях создаются пользователи с правами "только на чтение", рабочие каталоги открываются на доступ по паролю из сети. RO-Сервер (неизменяемый) с ОС Linux сканирует сеть (например, каждый час) и ищет изменения файлов. Как только на рабочей станции за период сканирования изменяются больше файлов чем обычно подается тревога. Данный метод работает только на "слабые" шифровальщики т.к. зашифрованные данные могут храниться в другом месте. Тест-сервер можно заменить на бэкап-сервер, который будет не только сканировать, но и сохранять файлы.

2. Мониторинг загруженности дисков. Совместно с первым способом 2-3 раза в день смотреть в свойствах системы сколько места занято на дисках, если загруженность дисков поползла вверх, то это признак заражения.

3. Бэкап данных. Самый эффективный способ бэкапа данных требует "в идеале" 2 флешки и 1 съемный диск, но можно обойтись и Linux-сервером в сети. "Идеальная схема" - на 1 флешку мы записываем ОС Linux, на вторую - установочник ОС Windows. Устанавливаем ОС и делаем или классическую 2-х дисковую разметку (ОС + данные) или более продвинутую 3-х дисковую (ОС + данные + раздел под резервную ОС). После "чистой" установки устанавливаем весь нужный софт и проводим все мероприятия по защите ОС. Получаем "эталонную систему" (которую, кстати, можно клонировать на все однотипное железо). Затем загрузившись через флешку с Linux копируем системный раздел в резервную область (если создавали) и на съемный диск. Оставшуюся часть съемного диска или сетевой диск мы будем использовать в качестве хранения архивных копий. С установленной периодичностью запускаем тестовую синхронизацию (сравнивает файлы) через rsync и если изменились только те данные, которые должны были измениться, то запускаем основную синхронизацию. Более продвинутые могут написать скрипты зеркалирования, сохраняющие версии файлов. Желательно хранить 2-3 еженедельные/ежемесячные копии файлов т.к. помимо вируса могут быть случайно стерты и просто важные данные.

"Ограниченный" вариант подразумевает установку Linux в дуалбут, а вместо съемника работать с сервером по протоколу синхронизации.

Этап 2.1::Загрузка файлов внешний сервер. Вирус отправляет значимые для шантажа файлы на внешний сервер.

Анализ угрозы: Для шантажа вирус может направлять файлы из локальных компьютеров. Указанные файлы (базы данных, фото и видео) могут использоваться для шантажа пользователей.

1. Шифрование файлов. Все важные данные опубликование которых может нанести Вам вред должны быть зашифрованы. В этом случае даже если эти данные и будут скопированы, то они не смогут быть использованы против Вас. Так что для хранения таких файлов нужно использовать хотя бы зашифрованные архивы, а желательно более серьезные системы шифрования. Однако не забывайте, что вирус может быть настроен на повреждение шифрованных данных, следовательно, бэкап никто не отменял.

2. Мониторинг исходящего трафика. Для передачи данных вирус будет использовать сеть. Следовательно, нужно мониторить объем исходящего трафика и, если он вдруг вырос, но при этом никто не заливает данные на удаленный сервер. Крайне желательно поставить шлюз перед модемом/роутером с логированием соединений. Это позволит мониторить соединения и вычислять зараженный компьютер.

Этап 3::Вымогательство. Вы получили сообщение с требованием денег.

Анализ угрозы: Если появилось сообщение, то значит Вас уже взломали и все превентивные меры успеха не принесли. Скорее всего Ваши данные необратимо испорчены и даже оплата не поможет их спасти.

Метод (единственный. ) защиты:

1. Выключаем жёстко компьютер (выдергиванием вилки из сети или 10 секундным нажатием на кнопку питания).

2. Создаем или используем загрузочную флешку с антивирусом или просто Linux.

3. Проверяем действительно ли файлы повреждены (есть 0,01% вероятность шутки).

4. Если действительно повреждены - удаляем разделы дисков.

5. Переустанавливаем/восстанавливаем ОС и скачиваем последний бэкап.

НИ В КОЕМ СЛУЧАЕ ПЛАТИТЬ НЕЛЬЗЯ.

Данные вирусы пишут те, кто собирается заработать на выкупах. Не будет выкупов - не будет и вирусов.

Вместе с появлением в Китае нового типа коронавируса CoViD-19 и распространением его по миру с той же скоростью стали возникать и расходиться конспирологические версии о том, что на самом деле болезнь не так страшна, а гораздо страшнее — нагнетаемая паника. Якобы с помощью неё что-то пытаются от нас скрыть. Собрали для вас несколько версий — что именно.

Сама ситуация со вспышкой эпидемии коронавируса в Китае всё больше напоминает голливудский фильм-катастрофу. Вспыхнув накануне наступления Нового года по григорианскому календарю, мутировавший вирус уже убил пять тысяч человек, парализовал экономику всего мира, отменил сотни важных мероприятий, улицы многих городов опустели, люди поддаются панике и пытаются любыми средствами защититься от заболевания. А тем временем.

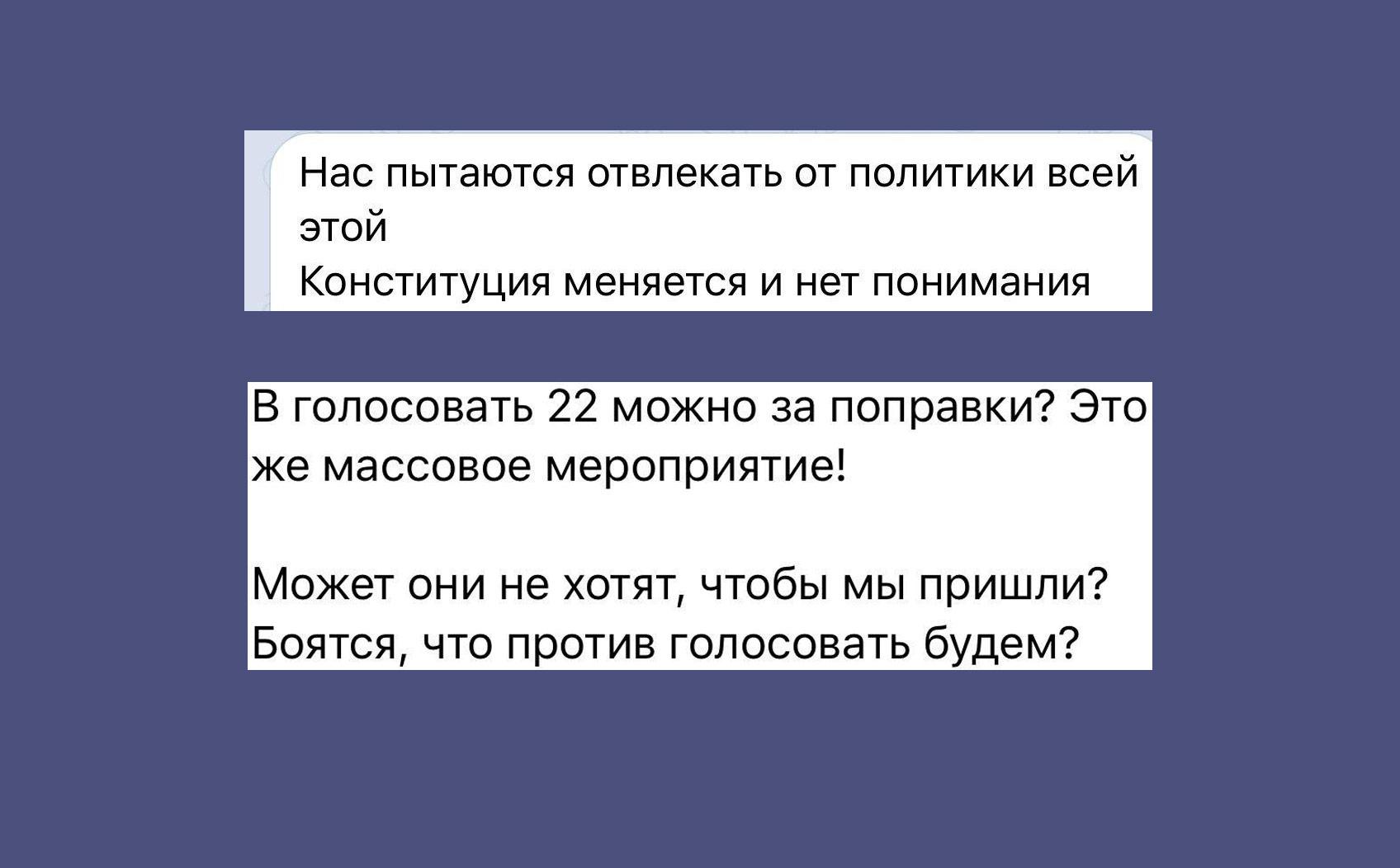

"Пытаются протащить поправки в конституцию"

Это одна из главных версий, которая обсуждается в основном на просторах Сети. Люди записывают видео, боты раскидывают комментарии к новостям: мол, "кровавый режим настолько хитёр и жесток, что заразил целый мир, лишь бы удержать власть". По мнению таких диванных конспирологов, от процесса обсуждения и принятия поправок в Конституцию России власти пытаются отвлечь всеми силами, что чуть ли не сами придумали этот коронавирус. Более того, запрет в Москве на проведение массовых мероприятий численностью свыше 5000 человек и 1000 человек в Петербурге якобы ввели не для того, чтобы коронавирус не распространился, а чтобы люди протестовать не вышли.

Правда, в погоне за хайпом и лайками некоторые не учли, что при таком раскладе, если бы вовремя не были приняты меры, то и само голосование могло бы быть под угрозой. Да и насколько нужно быть всесильным, чтобы целый мир ради этого заразить.

Грядёт третья мировая

Такую гипотезу стали высказывать почти сразу после появления вируса. Представитель Народно-освободительной армии Китая, полковник Дай Ху заявил, что спецслужбы США ещё в 2003 году запустили к ним вирус H7N0. Америка тогда воевала с Ираком и боялась, что Китай воспользуется этим в своих целях. И вот для того, чтобы отвлечь китайское руководство, американцы применили биологическое оружие.

В этот раз, по мнению военных, кто-то использует коронавирус, чтобы провести таким образом разведку боем. Пока весь мир пытается побороть распространившуюся заразу, заинтересованная сторона наблюдает за действием войск химической и биологической обороны разных стран и делает выводы. И так, по одной из версий, происходит подготовка к третьей мировой войне. То есть коронавирус — не только оружие-приманка, но и способ отвлечь от подготовки к реальным боевым действиям.

Ещё одна обсуждаемая в местных чатах и комментариях ко многим статьям о коронавирусе версия — на этом зарабатывают фармакологические компании. Деньги в этой сфере вращаются огромные. Пока мы все с вами думаем, какое же средство эффективнее против вируса, лаборатории срывают куш на разработке действующей вакцины. Так, главврач московской Городской клинической больницы № 71 Александр Мясников напомнил, что первая вспышка острой вирусной инфекции, вызванной коронавирусом летучих мышей (SARS-CoV), произошла в Китае в 2002 году. По мнению многих вирусологов, тогда вспышку инфекции не победили, она просто сама сошла на нет. То есть кто-то переложил существенные государственные средства, полученные от налогоплательщиков, в карманы частных фармацевтических компаний.

Титанические усилия были проделаны и средства потрачены. То есть освоены. Повторюсь: 100 млрд долларов, по некоторым опубликованным данным. Мне продолжать мысль, или нашему человеку ничего дальше объяснять не надо?! За 18 лет 8092 заболели, 774 умерли. От гриппа ежегодно столько заболевает и умирает в любом миллионном городе. (Нет, от осложнений гриппа куда больше!) А тут почти 20 лет сидеть на таком финансировании!

Александр Мясников, главврач ГКБ № 71 г. Москвы

Грядёт финансовый апокалипсис

Ещё одна версия, связанная с деньгами: все знали, что на мировом рынке возникнет кризис, причём более серьёзный, чем все предыдущие, поэтому и решили разгонять тему с коронавирусом. И действительно, всё сходится: как только CoViD-19 стал выходить на пик заболеваемости, рухнули цены на нефть, а за ними и рубль. Но людям, конечно, куда там думать о мировой экономике, им бы о своём здоровье позаботиться. А пока цены растут.

А ведь Грета предупреждала

И ещё одна глобальная проблема, от которой пытаются отвлечь коронавирусом, — экологическая катастрофа. На самом деле, говорят конспирологи, экологическая фобия в современном мире распространяется куда быстрее, чем любая другая информация. Ведь Грета Тунберг в своём выступлении на форуме в Давосе напрямую сказала: "Я хочу, чтобы вы паниковали". А вот чтобы от паники экологической как-то людей отвлечь и заставить их, например, перестать пользоваться многоразовыми сумками при походе за продуктами, а брать пластиковые пакеты и поддерживать их производство, коронавирус и придумали. Самой шведской активистке даже пришлось отменить "забастовки школьников и студентов", придуманные ею в защиту окружающей среды.

School strike week 82. In a crisis we change our behaviour and adapt to the new circumstances for the greater good of society.

Подобных теорий о том, что коронавирусом нас на самом деле от чего-то отвлекают, ещё немало. Мы привели лишь основные. Но рождаются они и распространяются в Сети едва ли не быстрее самой болезни. Вот только с коронавирусом-то в конце концов справятся, а с тягой рождать фейки всё гораздо сложнее.

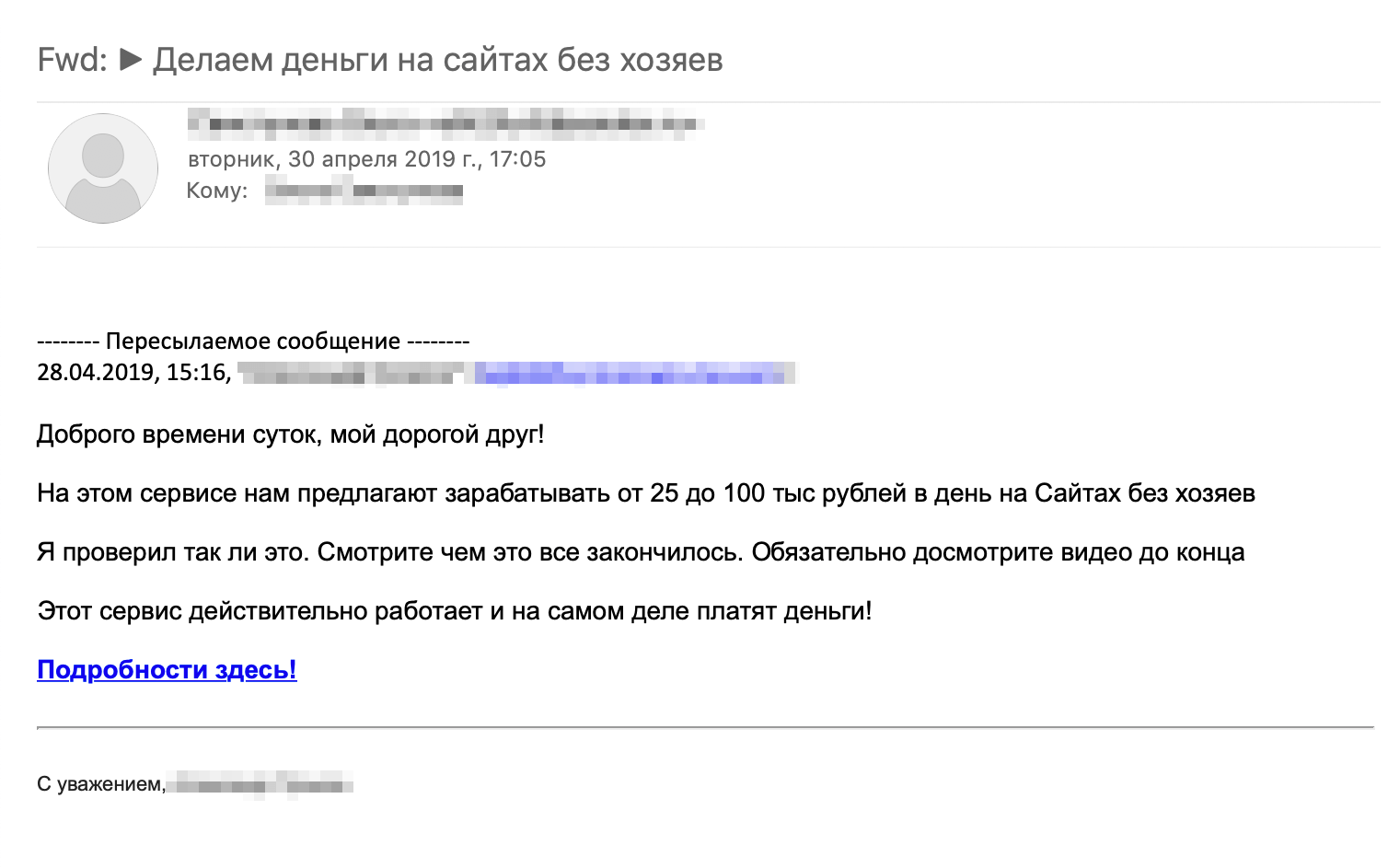

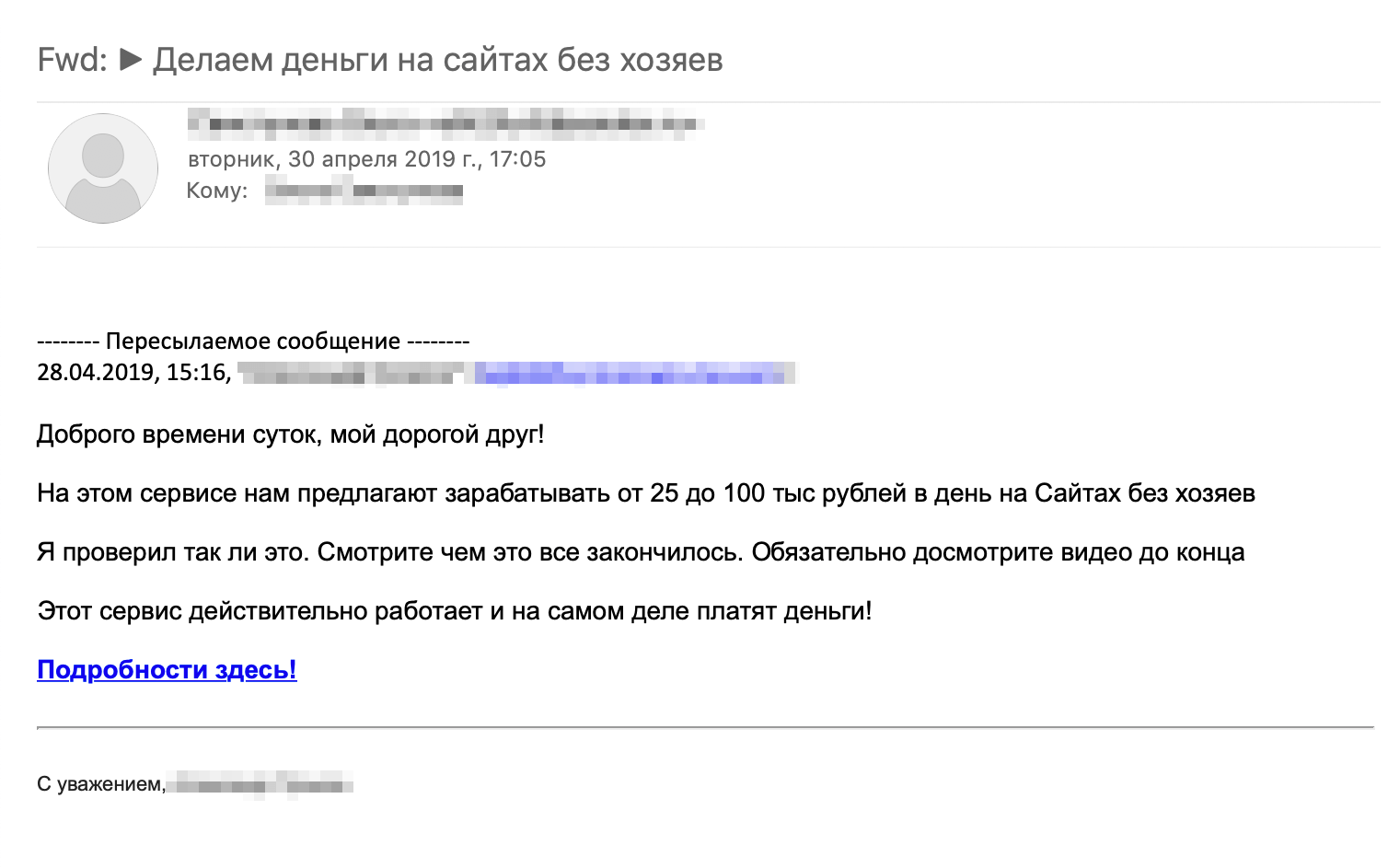

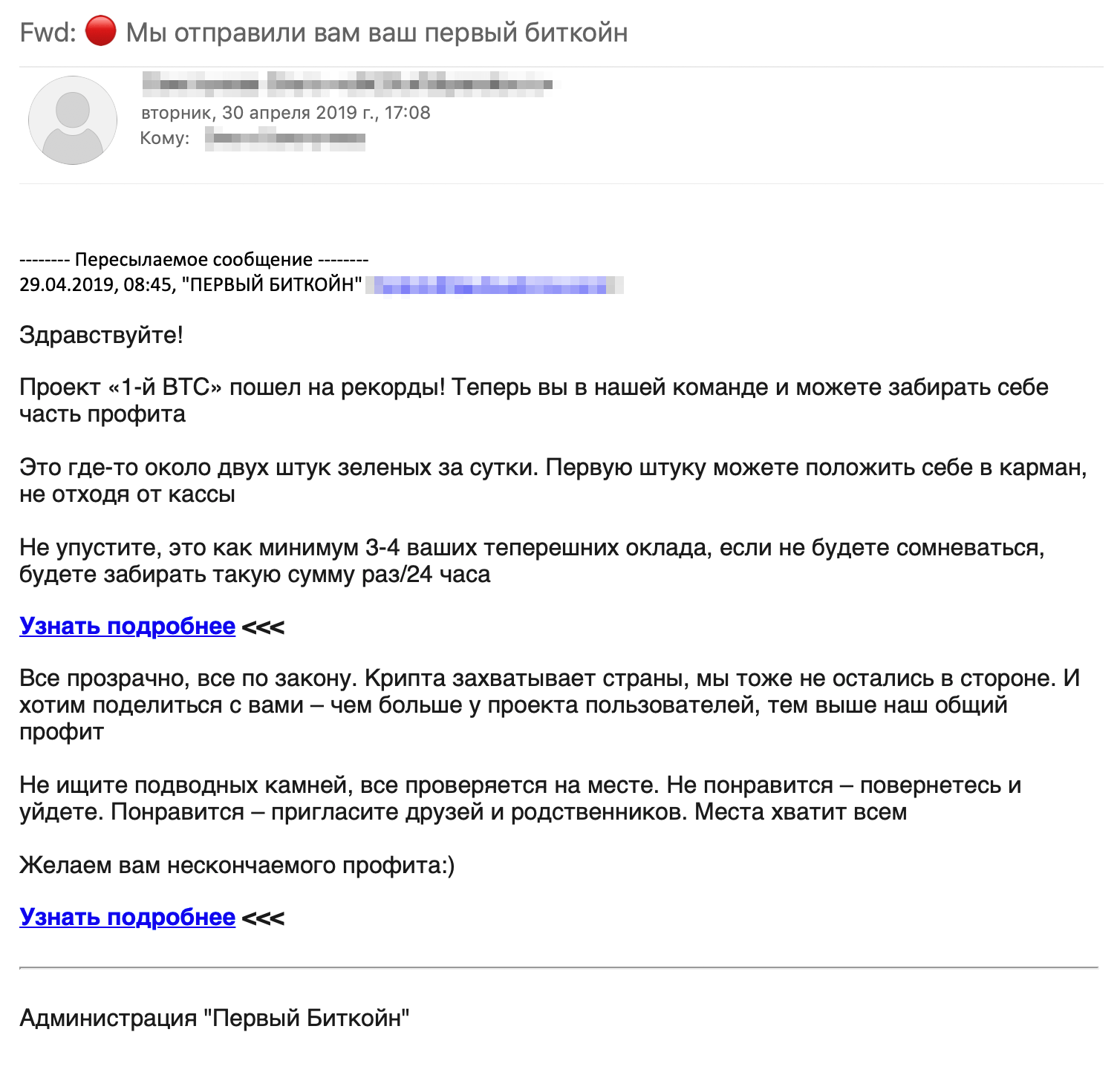

Если вы где-то засветили свою почту, например на электронной доске объявлений, — ждите не только безобидного рекламного спама, но и писем от мошенников.

Они отправляют письма от имени госорганов, сообщают о выигрыше в лотерею, а еще предлагают простую работу с высоким доходом, но итог один: мошенники крадут деньги и личные данные. Рассказываем, по каким признакам понять, что письмо от злоумышленников.

Неизвестный отправитель в сочетании с темой письма, которая вам не очень понятна, — повод настрожиться. Стоит с подозрением относиться к письмам от отправителей с иностранными или очень редкими именами — например, от Добрыни Пантелеймонова.

Отнеситесь с сомнением к письму от знакомого человека, если текст не похож на вашу обычную переписку: например, если собеседник пишет, что попал в беду и срочно просит денег или предлагает перейти по ссылке, чтобы скачать что-то интересное. Сначала лучше позвонить знакомому: возможно, его аккаунт взломали.

После перехода по ссылке компьютер или телефон заражается вирусом, который крадет пароли или повреждает файлы. Ссылка может вести на фишинговый сайт для кражи паролей или на сайт, где попросят оплатить комиссию перед получением приза.

Если все-таки решили скачать сомнительный файл, сначала проверьте его антивирусом, и только потом открывайте. Не отключайте антивирус по просьбе сайтов или программ.

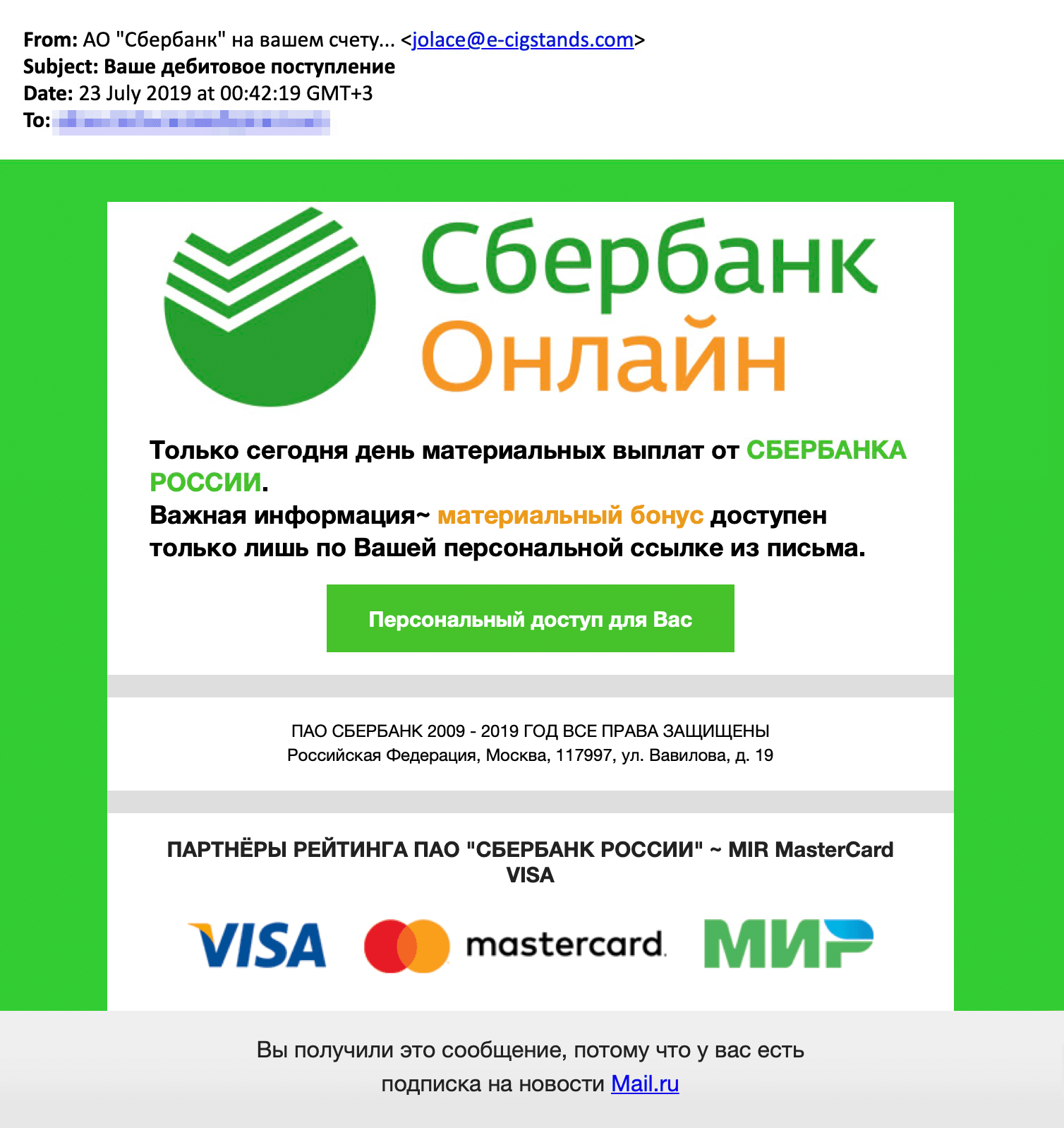

У вас новое сообщение — это привычная формулировка в письмах от соцсетей

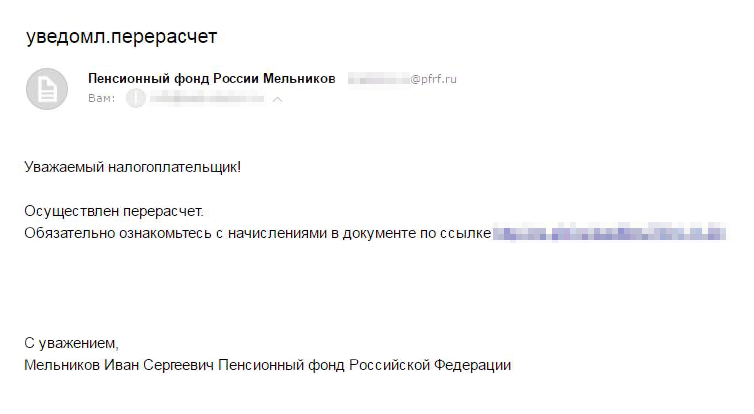

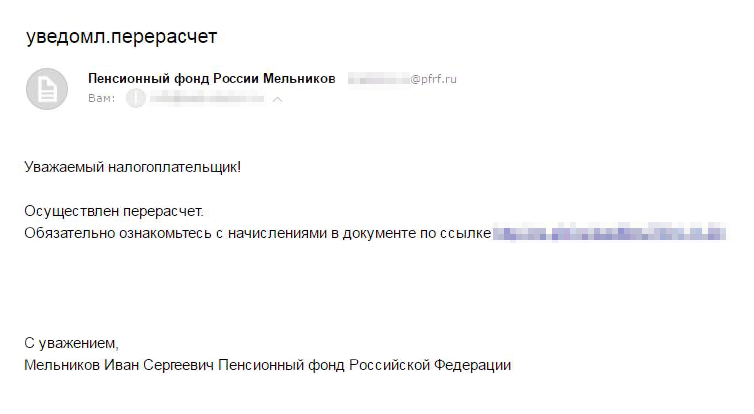

Мошенники пишут от имени госорганов: якобы пенсионный фонд расщедрился на прибавку к пенсии, а отдел соцзащиты готов выплатить компенсацию по СНИЛС. Письмо может быть и от имени банка — тогда преступники сообщают о сбое в системе или необходимости обновить персональные данные.

Сам факт, что вам неожиданно пришло письмо от госструктуры, уже должен насторожить. Пенсионный фонд предупреждает, что рассылкой не занимается, и просит пользователей не переходить по сомнительным ссылкам на сайт, похожий на ПФР. О том же пишут налоговики.

Отправитель попытался замаскировать письмо под рассылку от Сбербанка, но адрес и ошибка в теме выдают его с потрохами

Исключения могут быть, если вы действительно ждете от организации ответ: например, мне приходило письмо от специалиста поддержки госуслуг, чтобы я выслал сканы через почту, так как в системе был сбой. Другой вариант: вы сами когда-то подписались на рассылку — например, я регулярно получаю новости от госстройнадзора области.

Письмо заканчивается настоящим доменом Пенсионного Фонда pfrf.ru, но ссылка внутри письма ведет на сайт мошенников: преступники научились подделывать адреса. И еще обычно настоящие госслужащие оставляют в подписи должность и контактный номер телефона:

Что делать. При любых сомнениях позвоните в организацию, откуда якобы прислали сообщение, и поинтересуйтесь, действительно ли они рассылали письма. Только номер телефона берите не из письма, а на официальном сайте отправителя. Телефоны банков указаны на банковских картах.

Как проверить, не от мошенника ли письмо

Поскольку мошенники научились подделывать домены так, что на первый взгляд кажется, что письмо от госоргана, нужно анализировать техническую часть письма.

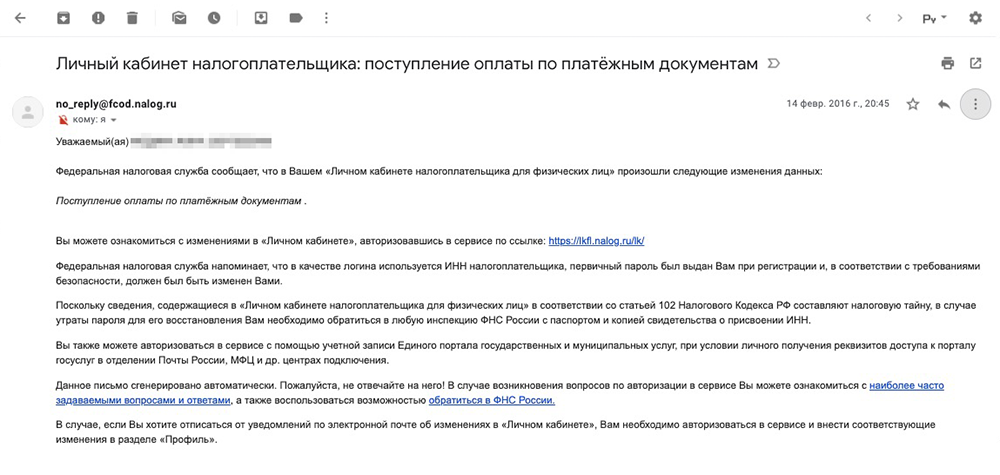

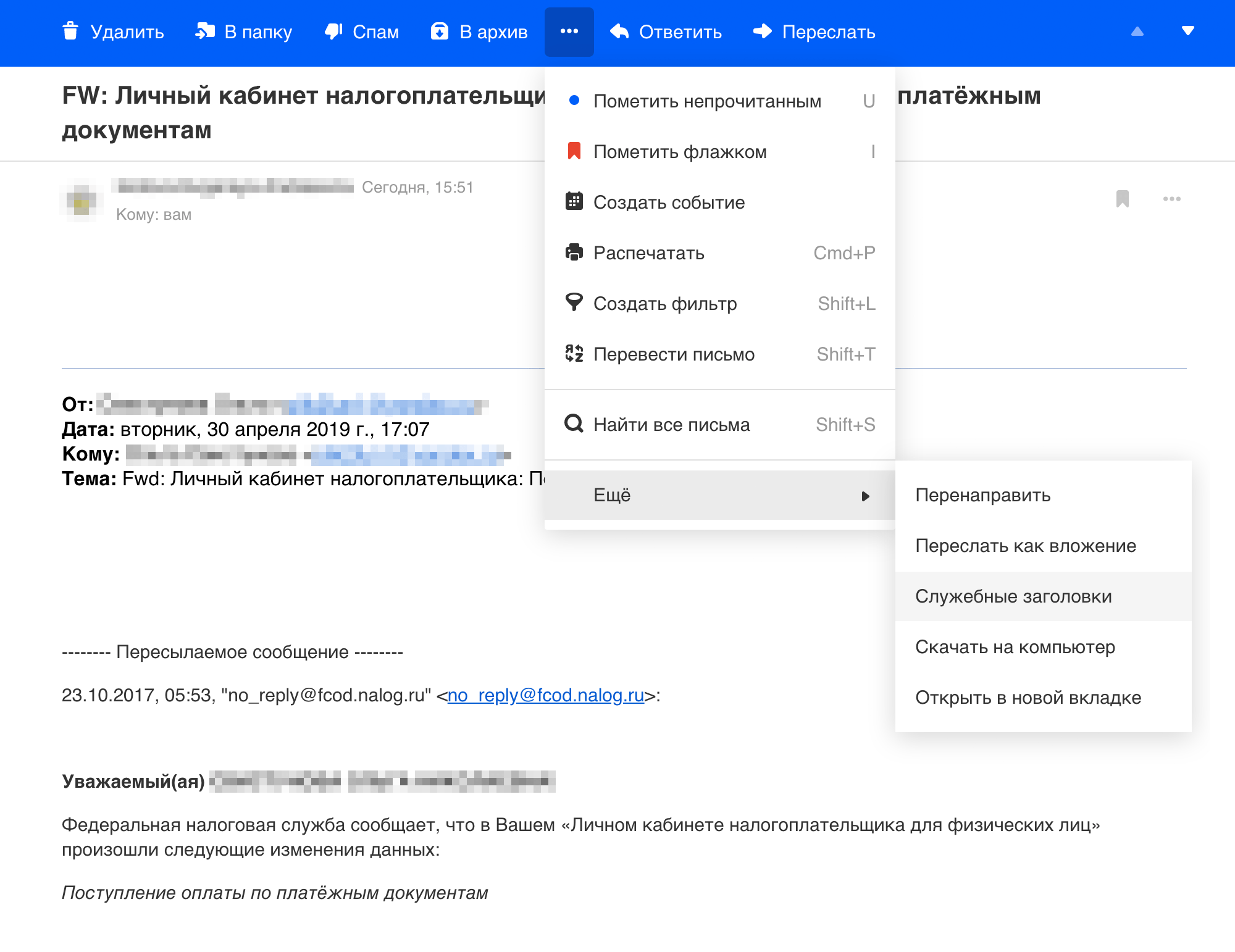

Мне пришло письмо от @fcod.nalog.ru: выглядит как домен налоговой службы, но лучше в этом убедиться

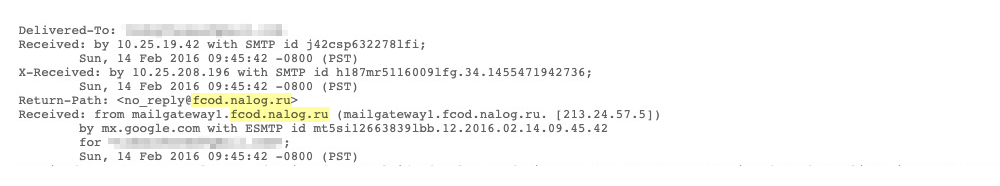

Техническая часть письма — это окно с подробной служебной информацией: много непонятных слов и цифр. Нужно смотреть на поля Received и Return-Path : информация об отправителе должна совпадать с доменом письма.

Везде указан один и тот же отправитель: fcod.nalog.ru. Значит, это действительно письмо от налоговиков

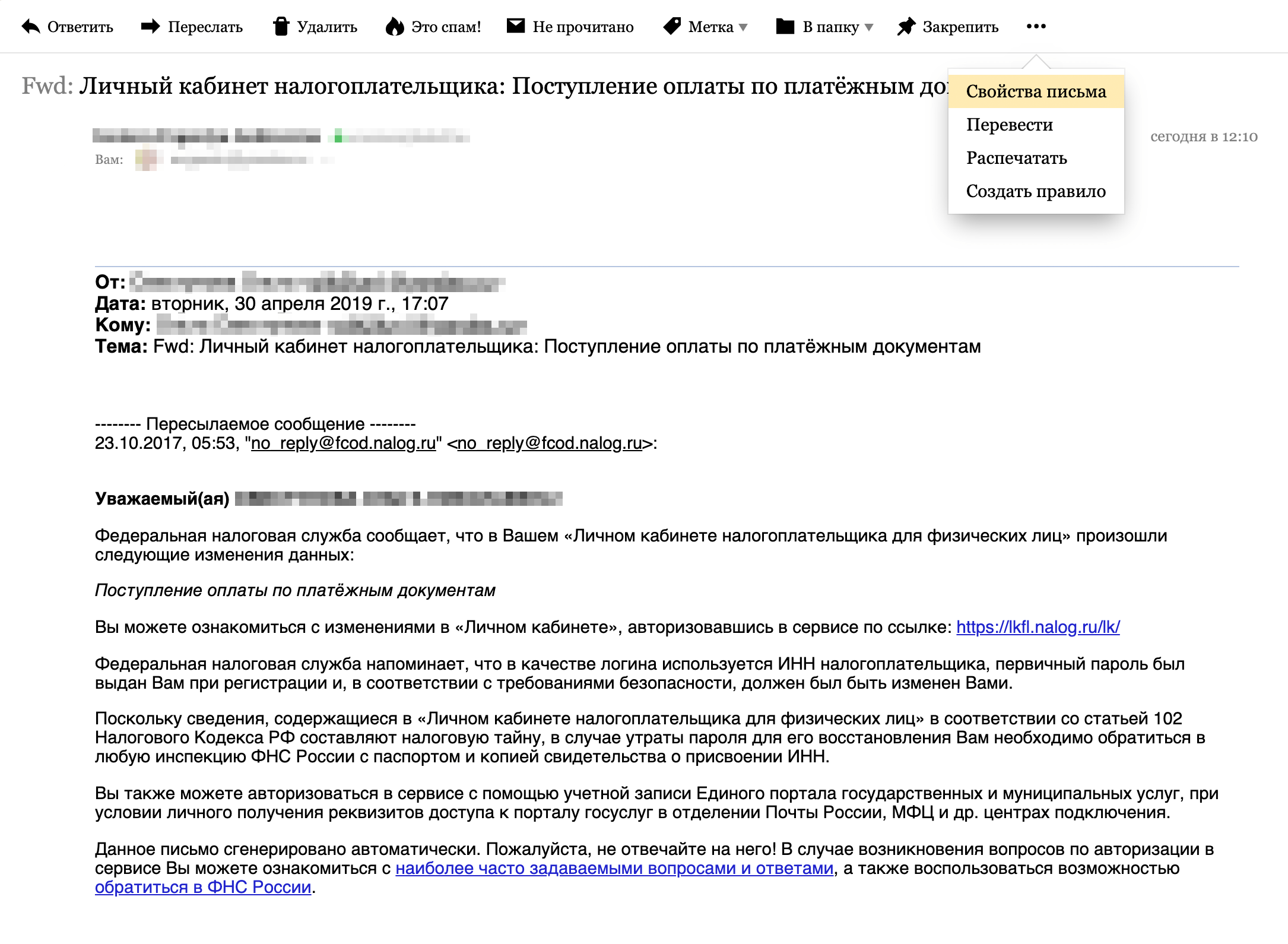

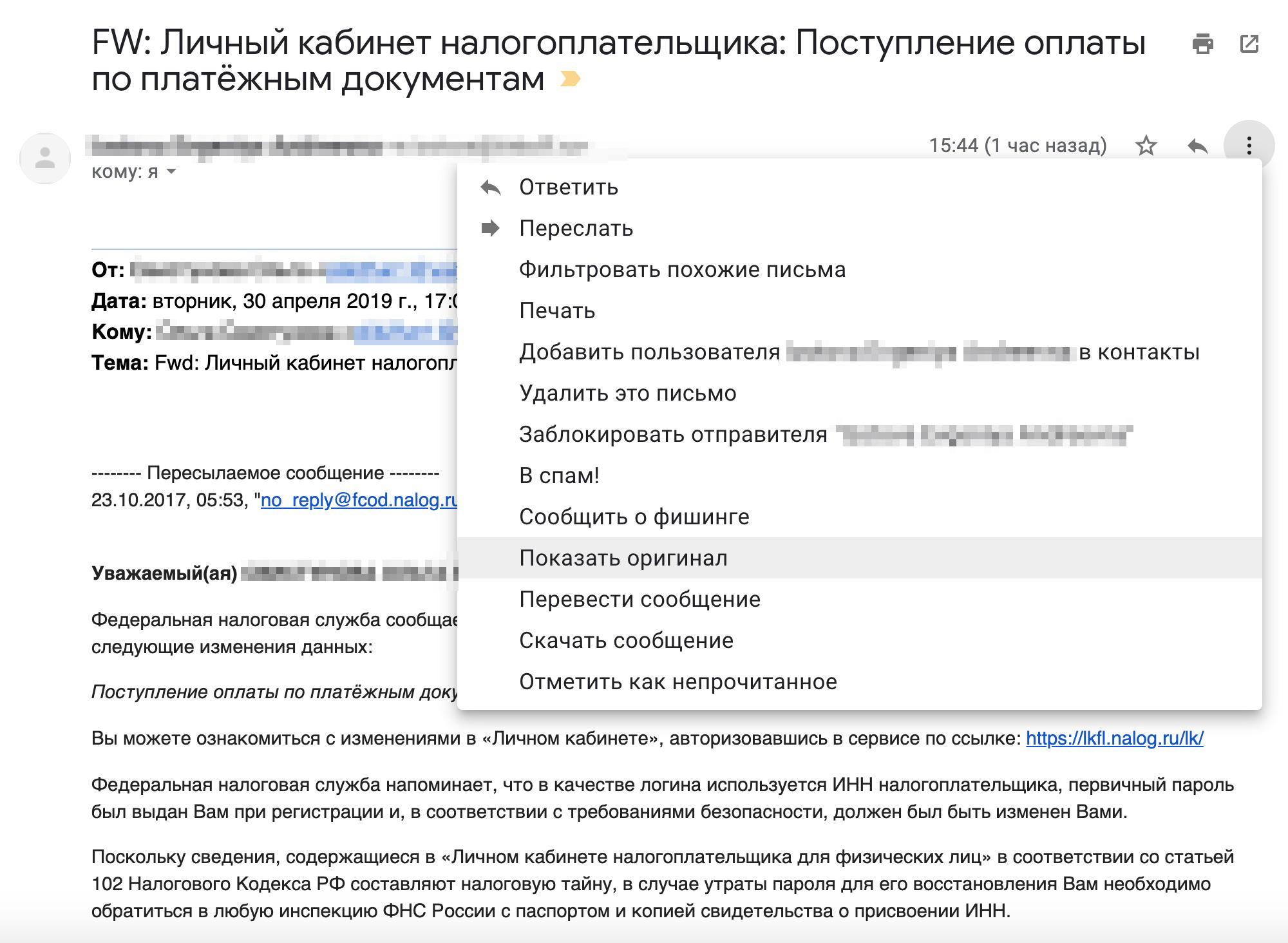

Вот как найти эту техническую часть в разных почтовых сервисах.

Насторожитесь, если ссылка на личный кабинет налогоплательщика ведёт куда-то кроме lkfl.nalog.ru

Необязательно проверять все письма от учреждений: анализируйте только те, в которых предлагают перейти по ссылке или что-то скачать

Откроется окно со служебной информацией

Читайте также: