Как очистить скрытый вирус

Если ПК даже в состоянии покоя шумит как самолёт, с ним явно что-то не так.

Что такое скрытый майнер

Под скрытым майнером подразумевается программа-вирус, которая использует ресурсы вашего компьютера для добычи криптовалют. Делается это в автоматическом режиме без ведома пользователя и каких-либо предупреждений.

Чаще всего поймать скрытый майнер можно при скачивании файлов из непроверенных источников. Обычно это какой-то пиратский контент, который пользуется большой популярностью среди пользователей. Также наткнуться на подобный вирус можно при получении различных спам-рассылок. В любом варианте вы получаете желаемое, а вместе с этим на ваш компьютер может быть загружен скрытый майнер или утилита для его автоматического скачивания из Сети.

Чем опасен скрытый майнер

В первую очередь может пострадать видеокарта, процессор, оперативная память и даже система охлаждения, которая просто не сумеет справиться с ежедневными стресс-тестами.

Первый признак присутствия майнера — торможение на простых задачах и незамолкающий кулер.

Также майнеры вполне могут получить доступ к вашим персональным данным, хранящимся на компьютере. Здесь в ход может пойти всё: начиная от простых фотографий и заканчивая данными различных аккаунтов и электронных кошельков. А это уже очень опасно.

Как майнеру удаётся прятаться

Обычно за работу майнера на вашем ПК отвечает отдельный сервис, который позволяет прятать и маскировать угрозу. Именно такой спутник контролирует автозапуск и поведение вируса, делая его незаметным для вас.

К примеру, данный сервис может приостанавливать работу майнера при запуске каких-то тяжёлых шутеров. Это позволяет освободить ресурсы компьютера и отдать их игре, чтобы пользователь не почувствовал тормозов и проседания частоты кадров. По закрытию шутера вирус вновь возьмётся за работу.

Этот же сервис сопровождения способен отследить запуск программ мониторинга активности системы, чтобы быстро отключить майнер, выгрузив его из списка запущенных процессов. Однако особенно опасные вирусы и вовсе могут попытаться отключить средства сканирования на вашем компьютере, исключив обнаружение.

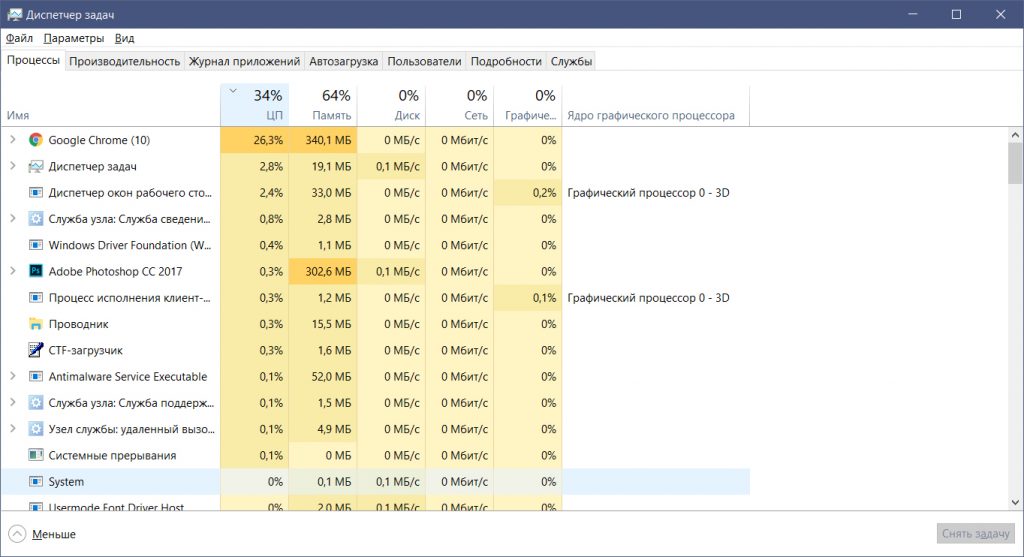

Как обнаружить скрытый майнер

Если вы стали замечать, что компьютер стал изрядно тормозить и греться, в первую очередь стоит запустить проверку антивирусом со свежими базами. В случае с простыми майнерами проблем быть не должно. Угроза будет обнаружена и устранена. С хорошо скрывающими своё присутствие вирусами придётся повозиться.

Как удалить скрытый майнер с компьютера

Первым и самым логичным оружием в борьбе против такой напасти является антивирус, о чём уже было сказано выше. Однако нередко майнеры не распознаются как зловредные угрозы. Максимум они приравниваются к потенциально опасным, особенно если на компьютер попали вместе с пиратской игрой или взломанной программой.

В случае отсутствия у вас мощного антивируса можно прибегнуть к помощи небольших лечащих утилит. В пример можно привести Dr.Web CureIt!, которую нередко используют для поиска скрытых майнеров. Распространяется она бесплатно.

Заключение

Важно понимать, что скрытый майнер опасен не только чрезмерной нагрузкой на ПК, но и возможностью перехвата ваших личных данных. При первом же намёке на такую угрозу запустите глубокую проверку памяти компьютера актуальным антивирусом.

Не забывайте, что тормозить ваш компьютер может по самым различным причинам. Более важным признаком угрозы скрытого майнига является чрезмерная активность ПК во время простоя или при выполнении элементарных задач. Обращайте внимание на работу кулеров видеокарты: они не должны шуметь при отсутствии нагрузки.

Если же вы всё-таки обнаружили неизвестный процесс, нагружающий компьютер под завязку, с ним определённо нужно разобраться. С помощью антивирусного ПО или же вручную, отыскав и удалив его через реестр.

Читайте, как удалить вирус преобразующий файлы и папки в ярлыки. Как восстановить данные, которые утеряны в результате деятельности такого вируса. Ваши файлы и папки на USB флешке или карте памяти стали ярлыками? USB флешка или карта памяти после подключения к компьютеру отображается как ярлык? Ищете как восстановить данные и удалить вирус, преобразовывающий файлы и папки в ярлыки? Вы используете антивирус, но компьютер все равно был инфицирован? К сожалению не все антивирусы могут защитить вас такого заражения.

Однако в отличие от вирусов шифровальщиков, этот тип вирусов достаточно безобидный и вы легко сможете восстановить данные и удалить сам вирус.

Разновидности вирусов ярлыков

На сегодня наиболее распространены 2 типа вирусов, создающих ярлыки: первые создают ярлыки вместо файлов и папок на флешке или карте памяти, другие создают ярлыки съемных дисков вместо самих флешек, внешних USB дисков и карт памяти.

Названия наиболее распространенных вирусов:

- Bundpil.Shortcu;

- Mal/Bundpil-LNK;

- Ramnit.CPL;

- Serviks.Shortcut;

- Troj/Agent-NXIMal/FakeAV-BW;

- Trojan.Generic.7206697 (B);

- Trojan.VBS.TTE (B);

- Trojan.VBS.TTE;

- VBS.Agent-35;

- VBS.Serviks;

- VBS/Autorun.EY worm;

- VBS/Autorun.worm.k virus;

- VBS/Canteix.AK;

- VBS/Worm.BH;

- W32.Exploit.CVE-2010_2568-1;

- W32.Trojan.Starter-2;

- W32/Sality.AB.2;

- Win32/Ramnit.A virus;

- Worm:VBS/Cantix.A;

Вирус, преобразующий файлы и папки в ярлыки

Этот вирус дублирует ваши файлы и папки, затем прячет и заменяет их. Вирус представляет комбинацию вирусов трояна и червя. Опасность заключается в том, что вы запускаете вирус каждый раз, когда хотите открыть ваш файл или папку. После запуска вирус распространяет себя заражая все большее количество файлов и часто устанавливает дополнительно вредоносное ПО которое может украсть данные о паролях и кредитных картах, сохраненных у вас на компьютере.

Вирус, преобразующий флешки и карты памяти в ярлыки

Это чистокровный троянский вирус, который скрывает любые съемные устройства, подключенные к компьютеру и заменяет их ярлыками этих устройств. Каждый раз кликая по ярлыку вы снова запускаете вирус, который ищет на вашем компьютере финансовую информацию и отправляет ее мошенникам, создавшим вирус.

Что делать в случае заражения

К сожалению не все антивирусы могут вовремя обнаружить опасность и защитить вас от инфицирования. Поэтому наилучшей защитой будет не использовать автоматический запуск съемных устройств и не кликать по ярлыкам файлов, папок или дисков. Будьте внимательны и не кликайте по ярлыкам, которые вы не создавали сами. Вместо двойного клика для открытия диска, кликните по нему правой кнопкой мышки и выберите Развернуть в Проводнике.

Восстановление данных удаленных вирусом

Для надежного восстановления данных удаленных таким типом вирусов используйте Hetman Partition Recovery. Поскольку программа использует низкоуровневые функции по работе с диском, она обойдет вирусную блокировку и прочитает все ваши файлы.

Загрузите и установите программу, затем проанализируйте зараженную флешку или карту памяти. Проведите восстановление информации до очистки носителя от вируса. Наиболее надежным вариантом лечения будет очистка флешки с помощью команды DiskPart, это удалит всю информацию на ней.

Удаление вируса с карты памяти или USB флешки

После восстановления данных с флешки вы можете её полностью очистить с помощью утилиты DiskPart. Удаление всех файлов и форматирование устройства может оставить вирус, который спрячется в загрузочном секторе, таблице разделов или на неразмеченной области диска. Как правильно очистить флешку смотрите в видео.

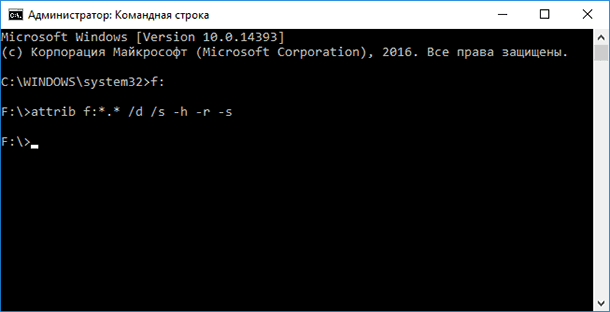

Удаление вируса с флешки с помощью командной строки

Данный способ не позволяет гарантированно очистить флешку от всех видов вирусов, но сможет удалить вирус, который создает ярлыки вместо файлов. Вам не нужно будет скачивать и устанавливать сторонние утилиты, удаление производится с помощью встроенного в любую версию Windows инструмента.

Кликните правой кнопкой мышки по меню Пуск и запустите командную строку от имени администратора.

Введите команду f: и нажмите Enter (где f – это буква флешки зараженной вирусом).

Введите команду: attrib f:*.* /d /s -h -r –s и нажмите Enter:

- –h: показывает все скрытые файлы на флешке;

- –r: убирает параметр только для чтения;

- –s: убирает параметр системный со всех файлов.

Удаление вируса с компьютера

Наиболее простым и надежным способом очистки компьютера от вируса будет полная переустановка Windows с удалением системного раздела.

Но если вы являетесь опытным пользователем, вы можете опробовать следующий способ:

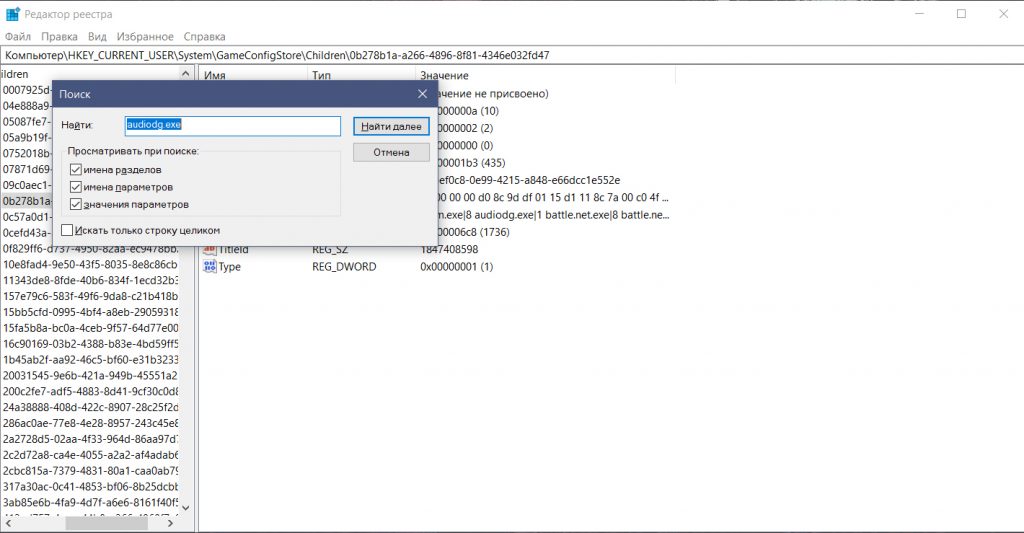

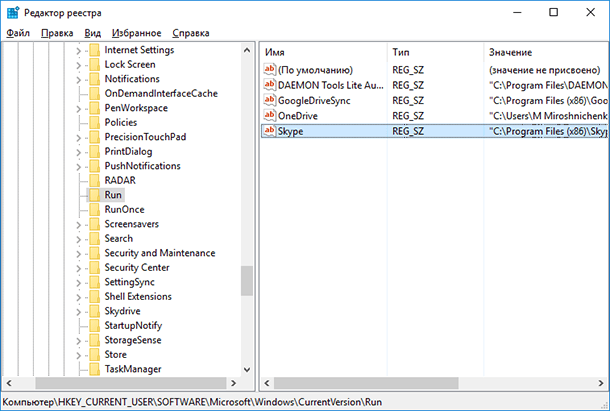

Отключите запуск вируса при старте Windows в реестре. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Перейдите к ключу HKEY_CURRENT_USER / Software / Microsoft / Windows / CurrentVersion / Run.

Просмотрите все ключи, которые находятся в этом разделе. Если вы видите необычное название или расположение программы – удалите запись. Часто вирусы прячутся под автоматически сгенерированными названиями, например – sfdWQD234dcfF. Любые ключи, которые запускают VBS, INI, LINK или EXE файлы потенциально опасны. Однако только вы знаете какие программы установлены на компьютере и должны загружаться при старте Windows, поэтому вы должны сами принять решение об удалении того или иного ключа. Для удаления выделите ключ левой кнопкой мышки и удалите его кнопкой Del.

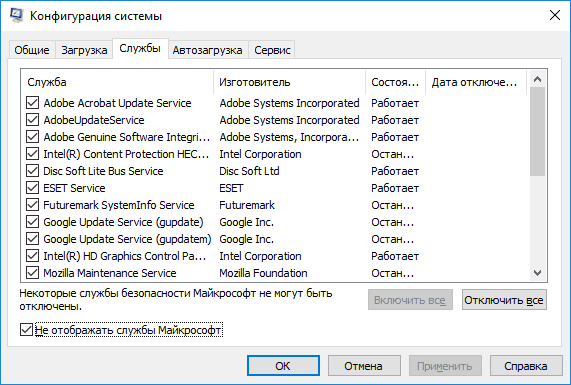

Отключите запуск вируса через службы Windows. Нажмите клавиши Win + R, в появившемся окне введите msconfig и нажмите Enter. В открывшемся окне перейдите на вкладку Службы. Просмотрите их и отключите все подозрительные.

Отключите приложения, запускаемые автоматически через диспетчер задач (для Windows 8и старше). Нажмите Ctrl + Shift + Esc и перейдите на вкладку Автозагрузка. Для отключения подозрительного приложения по нему нужно кликнуть правой кнопкой мышки и выбрать Отключить.

Как удалить вирус самостоятельно

Здесь мы покажем вам, как можно самостоятельно обнаружить и затем удалить файлы, способные нанести вред вашему компьютеру, или вирусы самостоятельно (вручную) без использования каких-либо антивирусных программ.

Это несложно . Давайте начнём!

Как удалить вирус самостоятельно

Действовать необходимо на правах администратора.

Для начала надо открыть командную строку. Для этого нажмите сочетание клавиш WINDOWS + R и в появившемся окне в строке введите cmd и нажмите ОК .

Команда cmd в командной строке

Вызов командной строки через поиск

Запуск командной строки от имени администратора

Кратко о том, какие цели у наших будущих действий:

С помощью команды attrib нужно найти такие файлы, которые не должны находиться среди системных файлов и потому могут быть подозрительными.

Вообще, в C: / drive не должно содержаться никаких .exe или .inf файлов. И в папке C:\Windows\System32 также не должны содержаться какие-либо, кроме системных, скрытые или только для чтения файлы с атрибутами i, e S H R .

Итак, начнём ручной поиск подозрительных, файлов, то есть вероятных вирусов, самостоятельно, без использования специальных программ.

Откройте командную строку и вставьте cmd . Запустите этот файл от имени администратора.

Открываем cmd

Прописываем в строке cd/ для доступа к диску. Затем вводим команду attrib . После каждой команды не забываем нажимать ENTER:

Команда attrib в командной строке

Как видим из последнего рисунка, файлов с расширениями .exe или .inf не обнаружено.

А вот пример с обнаруженными подозрительными файлами:

Вирусы в системе Windows

Диск С не содержит никаких файлов .еxе и .inf, пока вы не загрузите эти файлы вручную сами . Если вы найдёте какой-либо файл, подобный тем, которые мы нашли, и он отобразит S H R, тогда это может быть вирус.

Здесь обнаружились 2 таких файла:

autorun.inf

sscv.exe

Эти файлы имеют расширения .еxе и . inf и имеют атрибуты S H R . Значит, эти файлы могут быть вирусами .

Теперь наберите attrib -s -h -г -а -i filename.extension. Или в нашем примере это:

attrib —s —h —г —а -i autorun.inf

Эта команда изменит их свойства, сделав из них обычные файлы. Дальше их можно будет удалить.

Для удаления этих файлов введите del filename.extension или в нашем случае:

del autorun.inf

То же самое надо проделать со вторым файлом:

Удаление вирусов вручную

Теперь перейдём к папке System32.

Продолжим далее поиск, вписывая следующие команды внизу:

Впишите cd win* и нажмите ENTER.

Снова введите s ystem32. Нажмите ENTER.

Затем впишите команду attrib . Нажмите ENTER.

Ищем вирусы в папке System32

Появился вот такой длинный список:

Ищем вирусы в папке System32

Снова вводим внизу команду attrib , не забывая нажать потом ENTER :

Самостоятельное удаление вирусов с компьютера | Интернет-профи

И находим вот такие файлы:

Подозрительные файлы в папке Windows

Подозрительные файлы в папке Windows

При перемещении вверх-вниз экран перемещается очень быстро, поэтому когда мелькнёт что-то новое, приостановитесь и вернитесь назад‚ чтобы проверить каждый файл, не пропустив ни одного.

Подозрительные файлы в папке Windows

Выписываем себе все найденные S H R файлы:

- atr.inf

- dcr.exe

- desktop.ini

- idsev.exe

Выполните команду attrib 3 или 4 раза, чтобы убедиться, что вы проверили всё.

Ну, вот. Мы самостоятельно нашли целых 4 вредоносных файла! Теперь нам нужно удалить эти 4 вируса.

Для этого дальше в командной строке вписываем и каждый раз нажимаем ENTER следующее:

C:\Windows\System32>attrib -s -h -r -a -i atr.inf

C:\Windows\System32>del atr.inf

C:\Windows\System32>attrib -s -h -r -a -i dcr.exe

C:\Windows\System32>del dcr.exe

C:\Windows\System32>attrih -s -h -r -a -i desktop.ini

C:\Windows\\System32>del desktop.ini

C:\Windows\System32>attrib -s -h -r -a -i idsev.exe

C:\Windows\System32>del idsev.exe

Удаляем вирусы с компьютера самостоятельно

Аналогичную операцию надо провести с другими папками, вложенными в каталог Windows.

Нужно просканировать ещё несколько таких каталогов, как Appdata и Temp. Используйте команду attrib, как показано в этой статье, и удалите все файлы с атрибутами S H R, которые не имеют отношения к системным файлам и могут заразить ваш компьютер.

Как спрятать вирус .

Всем привет, в этой статье я изложу основные действия, которые предпринимает хакер, для того, чтобы спрятать вирус . Первое, что напрашивается – это спрятать вирус в какую-то программу, чтобы тот запустился вместе с установочным файлом программы. Так сказать, под шумок. Пользователь ведь всё равно что-то устанавливает – авось и не заметит… Вот почему, кстати, крайне важно проверять все файлы без исключения, которые попадают на компьютер или ноутбук.

С помощью этой техники можно спрятать вирус , но обычно хакеры подсовывают в упаковку программы-шпионы, кейлоггеры, наблюдая за действиями клавиатуры, изображениями монитора и даже делая снимки с веб-камеры, которая, как вам кажется, в данный момент выключена.

Как спрятать вирус в программу?

Итак, задача взломщика – спрятать исполнительный файл вируса в другой исполнительный файл. Сделать это хакеру нужно незаметно от глаз пользователя. Так вот, спрятать вирус можно несколькими способами, для этого есть немало программ, но внутри Windows есть небольшая встроенная утилита, которая сама неплохо справляется с такой задачей. Причём не хуже платных аналогов. По опыту и немного забегая вперёд, скажу, что использование именно этого упаковщика даёт хакеру несколько неоспоримых преимуществ – утилита идёт с цифровой подписью Windows Genuine (понимающие о чём речь сейчас должны утвердительно кивнуть головой), а это очень важно при последующей распаковке файла. Да-да, та самая утилита IExpress. Она входит в сборку Windows с незапамятных времён и спроектирована для создания именно исполнительных файлов.

Для начала вызовем программу. Сочетание Win + R. Далее вводим команду iexpress

Если файл только что создаётся, можно сразу нажать на кнопку Next, так как по умолчанию выполнится команда Создать новый самораспаковывающийся файл. В следующем окне, которое спросит, что должно произойти после распаковки, делаем тоже самое, нажав на кнопку Next (выполнится команда Распаковать файлы и запустить как установку)

Следующее окно попросит назвать распаковывающийся файл:

Следующее окно о лицензии можно пропустить (но иногда хакеры вставляют и довольно объёмные чужие тексты о соблюдении прав на программное обеспечение: выглядит убедительно, тем более это никто читать-то не будет). Но мы для наглядности пропустим.

Следующее окно – важное. Оно-то и предлагает вам Создать список файлов, которые будут запакованы в файл. Хакер, как и простой производитель программ, может подкинуть туда пару рисунков или фотографий, чтобы спрятать вирус понадёжнее, и чтобы тот основательно потерялся среди прочих файлов. Я это не буду делать для быстроты эксперимента и позже укажу только два файла.

Всё, что вам нужно сделать, это указать расположение файлов. Среди них и можно спрятать вирус (один из файлов я так и назвал):

Следующее окно уточнит, что в списке является основной командой, а что – так… придаток. Хакер укажет сначала на вирус:

В следующем окне система спросит, прятать ли процесс установки от пользователя или показывать так или иначе. А зачем прятать – антивирус-то отключён! Оставляем прямо так:

Ещё не всё. Следующее окно попросит указать фразу, следующую за окончанием установки, или оставить запуск программы как есть. Выберите сами и нажмите Next.

Далее выбирается путь установки вируса по умолчанию, который будет предложен нерадивому пользователю (я выбрал прямо Рабочий стол). Но хакер обязательно выставит галочку в первом пункте (в окне справа напротив Hide File Extracting…):

Следующее окно тоже оставьте по умолчанию (Перезагрузка по усмотрению). Снова кнопка Next (Далее).

Осталось совсем немного. Нажмите в появляющихся окнах последовательно кнопку Далее и сюрприз от хакера готов.

Нажмите кнопку Finish (Финиш).

Маленький недочёт: ярлык созданного файла будет иметь ярлык исполнительного файла от Microsoft. Его тоже можно будет сменить. Как сменить ярлык исполняемого файла можно прочитать в этой статье.

Теперь вы знаете многое. Не попадитесь на такую удочку.

На компьютере начали появляться бесполезные ярлыки файлов и папок? Вероятно это проделки вирусов. Ниже мы разберем основные методы поиска и устранения вредоносных программ, создающих ярлыки.

Содержание:

Вредоносные программы и вирусное ПО может оказывать различное воздействие на операционную систему.

Одни вирусы – удаляют данные или воруют важные файлы с компьютера. Другие – создают ярлыки произвольных файлов или ярлыки с сомнительной рекламой и интернет ресурсами.

Помимо этого, в последнее время была замечена высокая активность вирусов, делающих из важных файлов ярлыки, через которые невозможно открыть данные.

Подобные вирусы могут встречаться на жестком диске или располагаться на съемном носителе, мешая комфортному использованию или вовсе заменяя любое подключенное устройство на бесполезный ярлык.

Как происходит заражение вирусами?

Вредоносные программы могут попасть на компьютер самыми различными путями.

Это может быть, как посещение зараженного интернет ресурса, так и установка нелицензионного ПО или игр, которые скрытно могут заразить систему в процессе выполнения установки программы. Также вирусы могут распространяться через съемные носители, флешки или внешние HDD. Зараженный съемный носитель может передавать вирус на компьютер во время подключения.

Наиболее распространенными вирусными программами являются: вирусы с аббревиатурой Troj и Trojan, W32, VBS, Mal, Worm и другие.

Как избежать заражения?

Поскольку вирусные программы могут поджидать пользователя практически в любом месте, следует использовать комплексный подход для предотвращения заражения:

- Использование проверенного антивирусного ПО, его регулярное обновление и проверки системы.

- Использование встроенных систем защиты Windows 10.

- Своевременное обновление ОС (в обновление системы также входят пункты, устраняющие уязвимости).

- Использование антивирусов для интернет-обозревателя.

- Отказ от посещения рекламных и сомнительных ресурсов, а также загрузки файлов, видео, игры и программ из непроверенных источников.

Стоит понимать, что даже если строго придерживаться данным пунктам, заражение компьютера все равно может произойти. Это обусловлено тем, что создатели вирусов постоянно их модифицируют и антивирусный софт попросту не успевает обновлять свою защиту, под постоянно изменяющиеся типы вирусов.

Что происходит при заражении вирусами?

В зависимости от типа и предназначения вирусного ПО, оно может оказывать различное влияние на систему.

К примеру, некоторые вирусы ведут шпионскую деятельность на компьютере, воруя личную информацию, электронные ключи, коды банковских карточек, а также данные для входа в аккаунты социальных сетей, сайтов и т.д. Другие вирусы представляют угрозу для файлов, попросту их удаляя или меняя на бессмысленные ярлыки.

Если Вы столкнулись с вирусом, удаляющим информацию, не стоит отчаиваться! Специалисты Recovery Software разработали специальную утилиту RS Partition Recovery, способную быстро восстанавливать любые данные, которые были уничтожены вирусом, случайным форматированием носителя или были просто удалены. RS Partition Recovery позволяет восстанавливать удаленные данные с жестких дисков, флешек и других накопителей. Помимо этого, функционал программы позволяет восстанавливать давно утерянные данные.

Как избавиться от вирусов на флешке?

Если пользователь нашел вирус на флешке или съемном накопителе при помощи антивирусной программы, следует поместить зараженные файлы в карантин. Если же вирусная программа не удаляется антивирусом или обходит его защиту, следует прибегнуть к ручному удалению при помощи встроенной утилиты diskpart.

Шаг 3. Очищаем диск командой Clean и ждем завершения процесса очистки.

Шаг 5. Теперь необходимо отформатировать выбранный раздел в формате NTFS или FAT 32. В нашем случае флешка будет отформатирована в формате NTFS командой format fs=ntfs quick. Для форматирования в FAT 32 используем команду format fs=fat32 quick.

Шаг 6. Финальным этапом станет назначение буквы носителя. Для этого вводим команду assign letter=E.

Флешка полностью очищена. Для завершения работы Diskpart вводим команду exit или просто закрываем окно утилиты.

Также проверить флешку можно следующими командами:

Открываем командную строку от имени администратора и вводим команду E: (где E – имя флешки) и Enter, после чего вводим attrib e:*.* /d /s -h -r –s и Enter.

Как избавиться от вируса на системном жестком диске?

Вирусы, попавшие на системный жесткий диск, несут большую угрозу файлам и данным. Лучшим выходом из данной ситуации будет полная переустановка операционной системы или откат Windows при помощи точек восстановления.

Помимо этого, можно провести глубокое сканирование антивирусными программами.

Более опытные пользователи могут воспользоваться встроенными средствами проверки системы.

Как удалить вирус из автозагрузки

Многие вирусы и вредоносные программы могут встраиваться в автозагрузку системы. Это приводит к тому, что исполнительные файлы вирусного ПО запускаются сразу вместе с загрузкой системы.

Автоматический запуск вредоносных утилит гораздо усложняет их обнаружение и удаление.

Читайте также: