Как прописывается вирус в автозагрузке что это такое

При заражении компьютера вирусы поступают таким образом, чтобы при загрузке операционной системы они тоже загружались, либо загружалась их необходимая часть. Для этого они вносят изменения в реестр Windows.

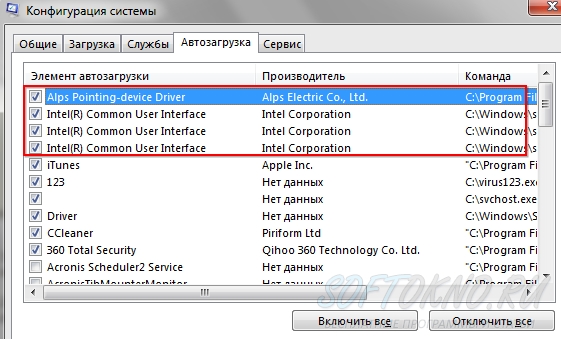

1. В автозагрузке операционной системы

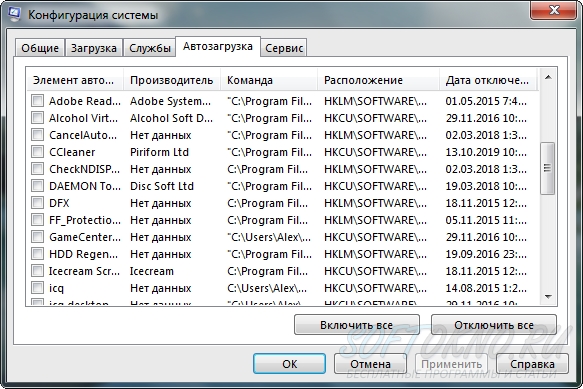

Проверить это можно с помощью команды msconfig, запущенной через меню Пуск — Выполнить

Как альтернативe команде msconfig можно использовать программу XPTweaker (скачайте с официального сайта).

Внимание! Для того, чтобы случайно не удалить важный системный процесс Windows — уточните предварительно у компьютерных гуру или найдите ответ через поисковую систему Яндекс или Гугл о неизвестных вам загружаемых приложений, например RTHDCPL.EXE

Данный способ загрузки вируса — самый элементарный. Он легко обнаруживается, и вирус удаляется. Так действовали вирусы 5−10-летней давности.

2. Вместо проводника

Это очень распространенный случай при заражении вирусами, особо часто он был замечен при установке пopнo-баннеров на операционную систему. Вирус в этом случае грузится вместо проводника Windows, заменив запись в реестре:

В ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

В ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Исправить это с наименьшими потерями можно, загрузившись с загрузочного CD-ROM или USB, проверить систему с помощью утилиты от Доктора Веба — launcher.exe. Но только в том случае, если в базе вирусов Доктора Веба есть информация об этом вирусе.

Более действенный и быстрый способ — загрузившись с загрузочного диска запустить программу редактирования реестра с возможностью подключения к удаленному реестру. Для этого идеально подходит сборка ERD.

3. Вместе с userinit.exe или uihost.exe

В этом случае рабочий стол может отображаться и компьютер может вроде бы нормально работать, но могут быть заблокированы некоторые функции браузера по умолчанию или всех браузеров, невозможность отрыть сайты антивирусных программ и др.

Userinit.exe — программа, которая открывает Рабочий стол и активирует сетевые функции после запуска Windows. Находится он по адресу C:\WINDOWS\system32\userinit.exe. Размер оригинального файла составляет 26,0 КБ (26 624 байт), на диске: 28,0 КБ (28 672 байт).

Некоторые вирусы могут изменить запись в реестре у трех параметров (у всех или только некоторых) Userinit, UIHost и Shell, расположенных по адресу:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Оригинальные параметры записи в реестре должны быть следующими:

Вирус может прописать себя например так:

В данном примере файл gertinw.exe — это 100% вирус! Обязательно запомнить путь к файлу вируса и удалить его!

После удаления нужно заменить файлы userinit.exe, logonui.exe (находятся в C:\WINDOWS\system32\) и explorer.exe (находится в C:\WINDOWS\) на аналогичные файлы из дистрибутива виндовса (найдете поиском), т.к. остатки червя могут находиться в файлах ключей.

Где находятся вирусы

Также запрет на загрузку сайтов может быть прописан в реестре по следующим адресам:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\PersistentRoutes

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet <номера 001 или 002>\Services\Tcpip\Parameters \PersistentRoutes

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Как удалить вирус? Вирус в автозагрузке, из-за этого появляется ярлыки в флешке

Также продолжает копировать на флешке Copy of Shortcut to (1,2,3,4).lnk, RECYCLER .

Ненужные комопненты в автозагрузке

Здравствуйте.У меня с какого-то времени в автозагрузке появились несколько.

Куча мусора в автозагрузке

Здравствуйте! Имеем старенький ноутбук Asus Pro52R. 1. В автозагрузке была куча мусора в.

2 операционные системы в автозагрузке

2 операционка открывает сайт farbeck с непристойными изображениями при запуске ОС, как его удалить.

Внимание! Рекомендации написаны специально для этого пользователя. Если рекомендации написаны не для вас, не используйте их - это может повредить вашей системе.

Если у вас похожая проблема - создайте тему в разделе Лечение компьютерных вирусов и выполните Правила запроса о помощи.

______________________________________________________

Закройте все программы, отключите антивирус, файрволл и прочее защитное ПО.

1. Запустить AVZ, меню Файл - Выполнить скрипт - Скопировать ниже написанный скрипт-Нажать кнопку Запустить.

После выполнения скрипта компьютер перезагрузится!

2. После перезагрузки, выполните такой скрипт:

3. Полученный архив quarantine.zip из папки с AVZ, отправьте с помощью этой формы или на этот почтовый ящик: quarantine safezone.cc (замените на @), укажите ссылку на тему и ник на форуме.

4. Сделайте новые логи AVZ и Rsit.

5. Скачайте Malwarebytes' Anti-Malware или с зеркала, установите, обновите базы, выберите "Perform Full Scan" ("Полное сканирование"), нажмите "Scan" ("Сканирование"), после сканирования - Ok - Show Results ("Показать результаты") - Откройте лог, скопируйте в блокнот и прикрепите его к следующему посту.

Если базы MBAM в автоматическом режиме обновить не удалось, обновите их отдельно. Загрузить обновление MBAM.

Программу не закрывайте и самостоятельно ни чего не удаляйте!

повторите сканирование MBAM только диска С

Сделайте дополнительно такой лог:

- Скачайте архив TDSSKiller.zip и распакуйте его в отдельную папку;

- Запустите файл TDSSKiller.exe;

- Нажмите кнопку "Изменить параметры проверки";

- Установите все галочки, кроме "Объекты для проверки" - "Загруженные модули";

- Подтвердите изменение настроек нажатием кнопки "ОК";

- Нажмите кнопку "Начать проверку";

- В процессе проверки могут быть обнаружены объекты двух типов:

- вредоносные (точно было установлено, какой вредоносной программой поражен объект);

- подозрительные (тип вредоносного воздействия точно установить невозможно).

- По окончании проверки утилита выводит список обнаруженных объектов с их подробным описанием.

- Для вредоносных объектов утилита автоматически определяет действие: Лечить или Удалить.

- Для подозрительных объектов утилита предоставляет выбор действия пользователю (по умолчанию Пропустить).

- Самостоятельно без указания консультанта ничего не не удаляйте.

- После нажатия кнопки Продолжить утилита выполняет выбранные действия и выводит результат.

- Прикрепите лог утилиты к своему следующему сообщению

Имя отчета имеет следующий вид: ИмяУтилиты.Версия_Дата_Время_log.txt

Например, C:\TDSSKiller.2.4.7_23.07.2010_15.31.43_log.txt

| 27.04.2013, 21:41 |

| 27.04.2013, 21:41 |

|

Заказываю контрольные, курсовые, дипломные и любые другие студенческие работы здесь. В автозагрузке появился Dipladoks Подозрительный файл в автозагрузке Программа hshhsaaaws в автозагрузке При заражении компьютера вирусы поступают таким образом, чтобы при загрузке операционной системы они тоже загружались, либо загружалась их самая основная необходимая часть. Для этого они обычно вносят изменения в реестр Windows.

В зависимости от продвинутости создателя вируса это может быть реализовано по-разному. Рассмотрим самые распространенные случаи, где прячутся вирусы: Проверить это можно с помощью команды msconfig, запущенной через меню Пуск - Выполнить

В столбце "Команда" не должно быть подозрительных элементов, например C:\Program Files\novirus.exe Команда msconfig позволяет только отображать и отключать ненужные программы из автозагрузки, для полного удаления следов необходимо почистить соответствующие ветки реестра (посмотреть в столбце "Расположение"). Как альтернативe команде msconfig можно использовать программу XPTweaker.

В разделе "Система" перейти на закладку "Загрузка системы", прокрутить скроллом немного вниз до заголовка "Автозагрузка". Также просмотреть внимательно список загружаемых вместе с операционной системой приложений и при необходимости удалить ненужные. Программа удаляет информацию сразу и в реестре Windows. Внимание! Для того, чтобы случайно не удалить важный системный процесс Windows - уточните предварительно у компьютерных гуру или найдите ответ через поисковую систему Яндекс или Гугл о неизвестных вам загружаемых приложений, например RTHDCPL.EXE Данный способ загрузки вируса - самый элементарный. Он легко обнаруживается, и вирус удаляется. Так действовали вирусы 5-10-летней давности. Дополнительно: Если вы словили порно-баннер, и нет возможности посмотреть автозагрузку, то, загрузившись с любого загрузочного диска удалите все файлы из директорий C:\Temp, C:\WINDOWS\Temp, C:\Documents and Settings\user\Local Settings\Temp, т.к. существует очень большая вероятность загрузки вируса из этих папок. Если загрузочный диск позволяет подключиться к удаленному реестру операционной системы (к вашей) - типа ERD, то можно проверить ключи реестра, отвечающие за автозагрузку. Для операционной системы Windows XP это: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run и HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run При нахождении в них подозрительных элементов - мочить гадов! :) Это очень распространенный случай при заражении вирусами, особо часто он был замечен при установке порно-баннеров на операционную систему. Вирус в этом случае грузится вместо проводника Windows, заменив запись в реестре: В ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon Исправить это с наименьшими потерями можно, загрузившись с загрузочного CD-ROM или USB, проверить систему с помощью утилиты от Доктора Веба - launcher.exe. Но только в том случае, если в базе вирусов Доктора Веба есть информация об этом вирусе. Более действенный и быстрый способ - загрузившись с загрузочного диска запустить программу редактирования реестра с возможностью подключения к удаленному реестру. Для этого идеально подходит сборка ERD. Нужно посмотреть запись в реестре по адресу HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, исправить "хрень" у записи параметра Shell (reg_sz) на "explorer.exe" и запомнить путь нахождения и имя файла вируса, чтобы удалить его вручную. В этом случае рабочий стол может отображаться и компьютер может вроде бы нормально работать, но могут быть заблокированы некоторые функции браузера по умолчанию или всех браузеров, невозможность отрыть сайты антивирусных программ и др. Userinit.exe - программа, которая открывает Рабочий стол и активирует сетевые функции после запуска Windows. Находится он по адресу C:\WINDOWS\system32\userinit.exe. Размер оригинального файла составляет 26,0 КБ (26 624 байт), на диске: 28,0 КБ (28 672 байт). Некоторые вирусы могут изменить запись в реестре у трех параметров (у всех или только некоторых) Userinit, UIHost и Shell, расположенных по адресу: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon Оригинальные параметры записи в реестре должны быть следующими : Userinit = C:\WINDOWS\system32\userinit.exe

Вирус может прописать себя например так : В данном примере файл gertinw.exe - это 100% вирус! Обязательно запомнить путь к файлу вируса и удалить его! После удаления нужно заменить файлы userinit.exe, logonui.exe (находятся в C:\WINDOWS\system32\) и explorer.exe (находится в C:\WINDOWS\) на аналогичные файлы из дистрибутива виндовса (найдете поиском), т.к. остатки червя могут находиться в файлах ключей. Или скачайте отсюда. Также запрет на загрузку сайтов может быть прописан в реестре по следующим адресам: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\PersistentRoutes HKEY_LOCAL_MACHINE\SYSTEM\ControlSet <номера 001 или 002>\Services\Tcpip\Parameters \PersistentRoutes Удалить их содержимое полностью кроме строки "По умолчанию" с неприсвоенным значением.

Как удалить вирус с компьютера?Для начала, что такое вирус? Компьютерный вирус — это компьютерная программа, цель которой нанести вред компьютеру, либо пользователю. Как глаголит Википедия, с чем я соглашусь, отличительным свойством любого вируса является их способность к распространению на всё новые жертвы — компьютеры. Очень редко заражается только один компьютер, вирусы нацелены на многие миллионы компьютеров, как, например, вирус LoveLetter. Распространяются компьютерные вирусы всеми возможными способами, которыми можно незаметно передать тело вируса на новую жертву. А так как это программа, то все возможные методы его размножения должны быть прописаны либо в самом теле вируса, либо в любых других дополнительных модулях. И чтобы обеспечить возможность размножения, вирус либо его репродуктивные органы должны быть включены. Ведь в выключенном состоянии вирус не активен. Неспроста же предлагается выключать компьютер с вирусом до прихода специалиста. Надеюсь я убедил Вас в том, что еще одним отличительным свойством вируса является их стремление всегда быть включенным. А как быть всегда включенным? Физически включить компьютер вирус не сможет. Но он может позаботиться о том, чтобы вирус запускался при каждом включении компьютера. Как этого достичь? Нужно объяснить это системе. А за это отвечает Автозагрузка. Туда то и вносится информация о том, какие приложения нужно загружать вместе с операционной системой. И именно там и стоит начинать поиски, после чего сможем перейти к удалению вируса. Проблема только усложняется тем, что способов прописаться в Автозагрузке предостаточно. Для того, чтобы открыть окно утилиты Конфигурация системы, Вам нужно открыть меню Выполнить и ввести команду msconfig. Тут нас будет интересовать вкладка Автозагрузка. В операционной системе Windows 8 данная вкладка перенесена в Диспетчер задач. В этой вкладке будет содержаться информация о программах, которые следует загружать вместе с операционной системой. Наличием галочки либо полем Включено будут отмечены те программы, которые загружаются вместе с операционной системой. Там же Вы можете найти информацию про то, где эта программа находится и другую сопутствующую информацию. Откройте в Проводнике папку C:\Users\%Username%\AppData\Roaming\Micr osoft\Windows\Start Menu\Programs\Startup. Если у Вас русская Windows, возможно некоторые папки будут иметь русские названия, но даже на английском Вы доберетесь до нужной папки. В данной папке находятся ярлыки тех приложений, которые должны загружаться вместе с учетной записью выбранного пользователя. Надеюсь Вы смекнули, что %Username% — должно быть заменено на имя пользователя? Открываете Редактор Реестра(если вызывать из меню Выполнить, то Вам понадобится команда regedit). Раскройте раздел В данном узле находятся записи о программах, которые так же должны быть запущены вместе с операционной системой. Благодаря этим записям, Вы можете получить такие сведения о запускаемой программе, как его имя и место пребывания. В том же Редакторе реестра раскройте раздел В данном узле указаны приложения, которые запускаются вместе с активным пользователем. Доступная информация та же, что и в третьем случае. Кроме этих двух основных разделов, могут быть использованы следующие ветки: которые так же применяются для автозагрузки, только для единичного запуска программы, после чего запись удаляется. Так же стоит проверить параметры Userinit, Shell, System, VmApplet, которые находятся по пути [code]HKEY_LOCAL_MACHINE\SOFTWARE\ Microsoft\Windows NT\CurrentVersion\Winlogon[/code] Последние два параметра могут отсутствовать, но для первых двух значения должны быть c:\windows\system32\userinit.exe и c:\windows\explorer.exe. Любые другие значения, скорее всего, проделки вирусного ПО. Кроме привычных пользователям приложений, в операционной системе Windows существуют так же и другой вид программ — службы. Они отличаются от обычных приложений тем, что, в основном, не могут использовать рабочий стол пользователя, а значит с ними нет никакой интерактивности, и о их существовании и работе обычный пользователь может даже не догадываться. Но для многих вирусов такие ограничения только на руку, а так же, что более важно для нашей статьи по удалению вирусов, службы так же могут автоматически запускаться после включения компьютера. Даже более того, все службы стартуют много быстрее, чем привычные нам приложения. Поэтому нам нужно проверить и все службы Windows, чтобы найти наш вирус и удалить впоследствии. Для этого открываем оснастку Службы(для этого нажмите Win+R и выполните команду services.msc). Далее появится довольно большой список со столбцами Имя, Описание, Состояние, Тип запуска и Вход в систему. Для простоты поиска вируса, отсортируйте все службы по Состоянию службы(просто нажмите на соответствующую строку) так, чтобы сверху оказались все службы в состоянии Выполняется. Это справедливо, учитывая то, что наш вирус включен и работает. Далее необходимо проштудировать весь список служб, которые на данный момент выполняются. Тут вам стоит обращать внимание на Имя службы и его Описание. Как правило у вирусных процессов резко выделяющееся название и такое же описание, а часто описания и вовсе нет. Кроме этого, вирусы не оснащают языковой поддержкой, а это значит, что с описанием и названием на русском языке будут вирусы только от хакера русского происхождения. Но мир велик(хотя и Россия немаленькая), а значит шанс что автор вируса не наш человек весьма велик и, скорее всего, вирус будет иметь описание на английском языке! Если у вас имеются какие-то сомнения по поводу какой-то службы, нажмите на нее два раза и у вас откроется окно с дополнительными свойствами данной службы. Там необходимо наибольшее внимание уделить на поле Исполняемый файл службы, который вряд ли у безопасных приложений будет вести куда-либо кроме c:\program files или c:\windows. На крайний случай берете название процесса и идете гуглить яндекс, чтобы узнать подробнее о заинтересовавшем вас службе. Поверьте, о легитимных службах вы узнаете сразу. Выявив вредителя среди служб, нажмите на службу дважды и выберите Тип запуска Отключено, а так же можете остановить работу службы. Так же запомните место исполняемого файла и удалите данный исполняемый файл с компьютера. И последнее из основных мест для автозагрузки как легитимных приложений, так и вирусов — это планировщик заданий. Открыть его вы можете последовательно открыв Панель управления — Администрирование — Планировщик задач. В открывшемся окне Планировщика задач перейдите в папку Библиотека планировщика задач и в центральной части вы увидите все запланированные задания. Некоторые, скорее большинство, из них — легитимны. Но среди них так же можно найти и зловреда. Алгоритм действий в данном случае схож с предыдущими действиями: знакомитесь с названием и описанием задачи, а так же с исполняемым файлом. Для получения этой информации, вам необходимо один раз нажать на службу и ознакомиться с приведенной информацией во вкладке Общие и Действия. Если вы нашли подозрительную задачу, которая может быть делом рук вируса, выделите эту запланированную задачу и нажмите кнопку Delete(либо правый клик мышкой и выберите пункт Удалить). Вот перед Вами пять основных мест, на просторах которых указаны программы, которые загружаются либо вместе с компьютером, либо вместе с учетной записью пользователя. В эти самые закоулки то и пытаются пропихнуть свои вирусы любой черный хакер. Теперь, узнаем как можно вычислить и удалить вирусы из приведенных списков. Вычислить вирус из данного списка иногда довольно несложно. Они в основном не имеют издателя, то есть не подписаны. А иногда бывает сложнее: вирусы маскируется под какие-нибудь другие программы, забирая себе их имена и так далее. Так как же вычислить, а потом и удалить компьютерный вирус? Для начала просмотрите весь список. Отсейте те программы, которые у Вас действительно установлены и которые действительно загружаются вместе с операционной системой либо вместе с пользователем. Например, если сразу после загрузки у Вас активируется Skype, то можно быть спокойным по отношению к соответствующей строчке в автозагрузке. А все подозрительные объекты необходимо проверить. Далее, нам нужно узнать место расположения программы. В первом случае, в контекстном меню оставшихся испытуемых выберите Показать расположение файла. Во втором варианте, Вы можете влезть в Свойства ярлыка и узнать путь, на которые он ссылается. В последних же двух вариантах, путь программы уже перед глазами. Узнав расположение программы на жестком диске, можно выяснить побольше информации о самой программе. Возможно, Вы вспомните о какой-то давно забытой утилите. Если же память не проясняется, а сомнения все растут, введите в любой поисковик имя данного файла. И на первой же странице поиска Вы получите хорошую информацию о данной программе, а так же отзывы и рекомендации. Поверьте, если это вирус, Вы узнаете это по кричащим заголовкам уже на первых строчках страницы. Итак, Вы более чем уверены, что какая-то программа из автозагрузки — это вирус. Как же его удалить, этот вирус? Я не советую Вам сразу удалять файлы из расположения подозрительной программы. Для начала необходимо проверить Вашу теорию. В первом варианте, просто скиньте галочку с подозрительного пункта, либо переведите его в состояние Выключено. Во втором варианте, перенесите ярлык из данной папки в любую другую. После чего перезагрузите компьютер и проверьте его. Если вируса нет, то узнайте путь, по которому прописана отключенная программа и только тогда удалите вирус. Так же необходимо удалить ярлык или запись во вкладке Автозагрузка. В случае промашки, верните ярлык на место, а состояние в Включено, таким образом Вы защитите себя от ненужных изменений. А вот с записями из Реестра будет немного сложнее. В первых двух вариантах мы могли в один клик просто отключить загрузку программы и в случае промаха, тут же включить. Тут у нас нет права на ошибку. По крайней мере, при ошибке нам будет сложнее вернуть все как было. В Редакторе реестра мы можем просто удалить запись о подозрительном объекте. Но перед этим сохраните его имя, значение и тип — тогда Вы сможете вернуть его на место. Удалив запись, перезагрузите компьютер. После чего проверьте, жив ли еще вирус. Если нет, вспомните место нахождения вируса и удалите его. Если же неудача, восстановите удаленный параметр с помощью сохраненных данных и пункта Создать из контекстного меню Редактора реестра. UPDATE: Так же хочется уточнить про один момент, который используют вирусы. После того как Вы удалите запись об автозагрузке какого-то элемента, вирус, например, перед выключением компьютера, может проверить наличие необходимой ему записи в автозагрузке. Если вирус не находит эту запись, он добавляет её. Таким образом, даже если Вы удалили вирус(действительно вирус) из автозагрузки и перезагрузили компьютера, но вирус опять проявил себя, то стоит проверить, нет ли ранее удаленной записи на прежнем месте. Если запись имеется, это только увеличит вероятность того, что Вы нашли вирус. Безобидные программы себя так не ведут. UPDATE2: Так же хочется добавить про вирусы, которые позволяют удалять свой исполняемый файл, но тут же его восстанавливают, стоит лишь обновить папку. Такие вирусы полностью резиденты и полностью находятся в оперативной памяти компьютера, поэтому им нельзя ничего противопоставить, пока сам вирус работает. Необходимо обрезать корни — выгнать вирус из автозагрузки — и только после этого удалять файлы вирусов. UPDATE3: Некоторые вирусы не дают возможности удалить свои исполняемые файлы, а при попытке завершить их процессы, плодят еще несколько своих вирусных процессов, после чего отмирают. Это как со сказочной Гидрой, у которой вырастают новые две головы, на место одной, сраженной. Но бить таких гидр можно весьма умело и весело — стоит переименовать запускаемый файл и гидра уже не сможет плодить новые процессы. А дальше дело техники — отрубаете все вирусные процессы и удаляете тело вируса. Чтобы удалить вирус, который постоянно прописывает себя в автозагрузку, необходимо загрузить компьютер в таком режиме, в котором вирус не был бы активен. Самый легкий способ — загрузить компьютер в Безопасном режиме, про который я писал в статье про удаление вируса Omiga Plus, который прописывается во всех браузерах пользователя. В худшем случае, загружать компьютер с внешнего носителя.

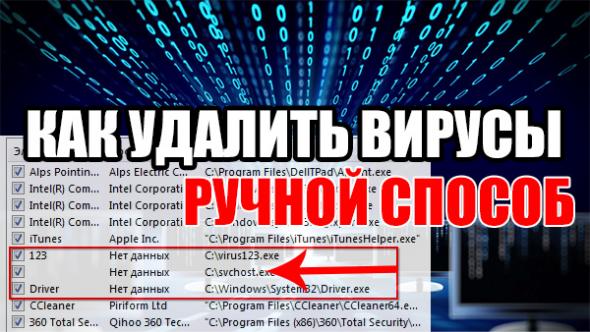

Поиском и удалением вирусов на ПК, ноутбуках и даже сайтах, я занимаюсь уже очень много лет, поэтому чтобы найти вирус в системе, не обязательно использовать программное обеспечение, хотя иногда без него не обойтись. Сегодня я хочу рассказать как можно найти подозрительные программы (вирус или троян) с помощью обычных встроенных утилит Windows. В этой статье не будет разговоров о том как установить антивирус, и выполнить поиск с помощью программного обеспечения, на моём сайте и так много подобных тем. Этот вариант не гарантирует полного очищения ноутбука или ПК от вирусов, но буквально за несколько минут даст понять есть ли в самой системе нежелательное программное обеспечение, которое мешает работе вашему компьютеру. 1. Системная папка Windows и основная папка системного диска (Диск C:/) Первый и самый главный способ узнать о наличие вирусов в системе, посмотреть, что именно загружается вместе с запуском Windows. Всё правильно - это Автозагрузка. Причём автозагрузка в Windows бывает двух типов, это автозагрузка приложений из реестра, вторая- загрузка приложений из папки Автозагрузка. Элементы автозагрузкиВ Windows 7, посмотреть элементы автозагрузки можно с помощью утилиты msconfig. Для её запуска необходимо с помощью сочетаний клавиш WIN+R, открыть консоль выполнить.

В консоли пишем команду msconfig, а в новом окне выбираем вкладку Автозагрузка.

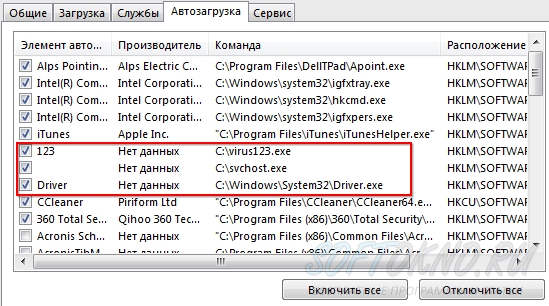

Теперь давайте внимательно посмотрим на элементы (программы), отмеченные галочкой. Ничего не смущает? Мне пришлось самостоятельно имитировать работу вируса, и тем самым мы можем увидеть несколько приложений, которые явно не являются безопасным программным обеспечением.

Как определить что это вирус? 1. Начнём с того , что каждое приложение имеет логическое название: superpuper.exe,trojan123.exe,123.exe, svchost.exe,A12312312.exe,autorun.bat - это точно вирус! 2. Обратите внимание на производителя программы, если в данной ячейке "Нет данных", это не значит , что это вирус. Вредоносное ПО, устанавливает производителя, например Microsoft, но может этого и не делать. Поэтому нужно смотреть на название, и производителя одновременно. 3. Программное обеспечение устанавливается в соответствующую папку, в моём случае это папка C:/Program Files/Название программы 4. Драйвера устанавливаются в папку C:/Windows/System32 Что мы видим на данный момент в автозагрузке, есть 3 подозрительных файла:

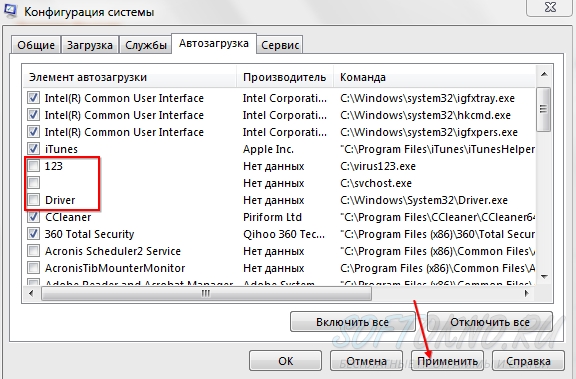

Во-первых нужно убрать галочки с этих файлов, и нажать кнопку применить (компьютер не перегружать,даже после запроса)

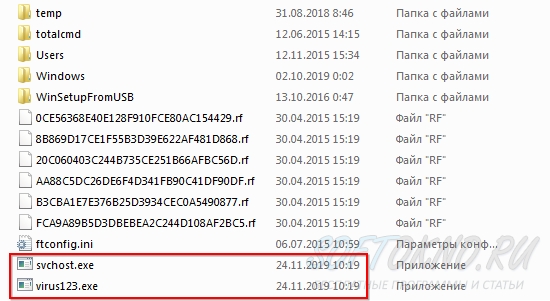

Во-вторых нужно удалить данные файлы, для этого ищем их на диске. В моём случае два вируса лежат на диске C:/

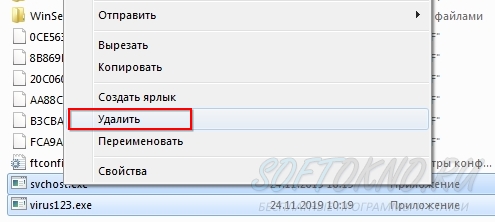

Выделяем их мышкой, и удаляем

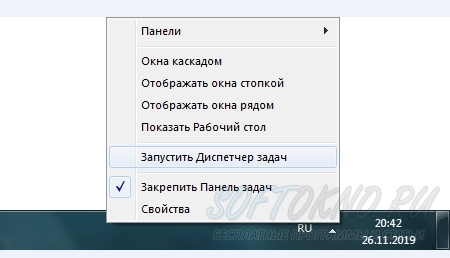

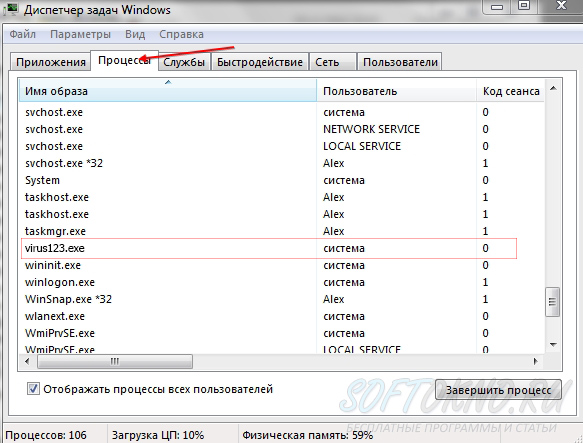

Если файлы не удаляются, скорее всего они висят в процессах, т.е на данный момент находятся в рабочем состояние. Как узнать? В диспетчере задач, есть вкладка "Процессы", переходим в неё, и ищем название вредоносного ПО, в моём случае не удаляется файл virus123.exe

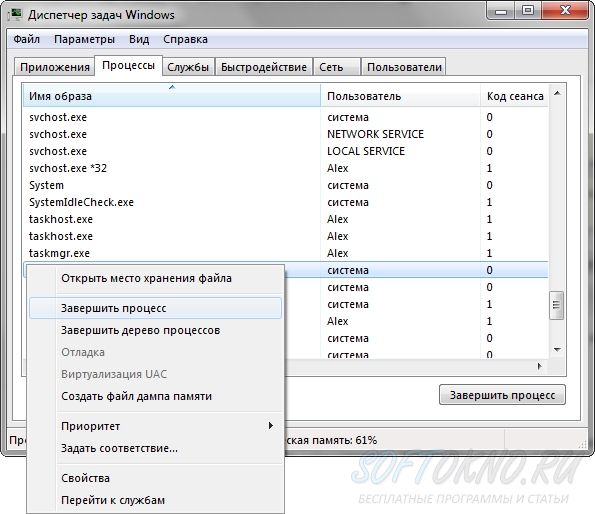

Файл Virus123.exe висит в процессах, поэтому он не удаляется. Для того чтобы снять процесс, жмём правой кнопкой мыши по названию файла, и выбираем в меню "Завершить процесс".

Затем удаляем файл на диске. Если же файл по прежнему не удаляется, значит после его завершения, он автоматически запускается и опять висит в процессах. Для его удаления понадобится действовать очень быстро, снять процесс, и сразу же попытаться удалить файл на диске. Раньше у меня без проблем получалось выполнить данное действие. Файл Driver.exe в Автозагрузке. Я не забыл про этот файл, он расположен в системной папке Windows, и на первый взгляд можно перепутать его с каким-нибудь драйвером для оборудования. На самом деле это ни так. Дело в том, что основная часть драйверов не прописываются в автозагрузку, и подгружаются ещё до загрузки оболочки Windows. У файла Driver.exe "нет данных" от производителя, да и название файла очень странное. Достаточно сравнить с драйверами компании Intel, и Alp Electric. Есть чёткое название, а так же данные производителя.

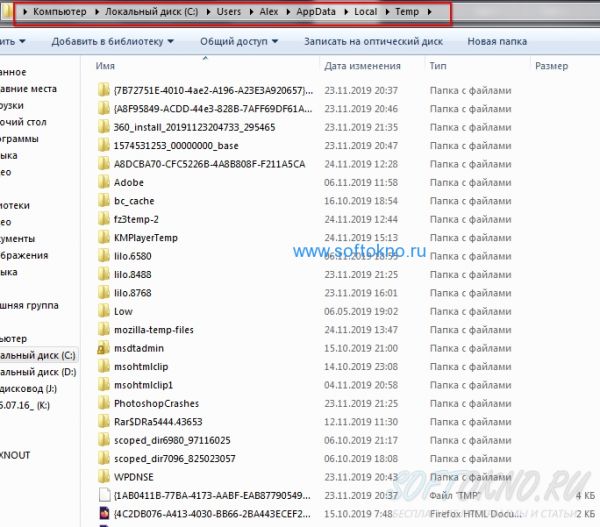

Вирусы в папке временных файловВременные файлы можно поделить на две части: 1. Временные файлы прикладного программного обеспечения Временные файлы хранятся в папке C:/Users/Ваш пользователь/AppData/local/Temp

И такое тоже может быть, но в основном они туда попадают после их ручного удаления, поэтому не забываем очистить её простым нажатием правой кнопкой мыши по корзине и выбором пункта меню "Очистить корзину".

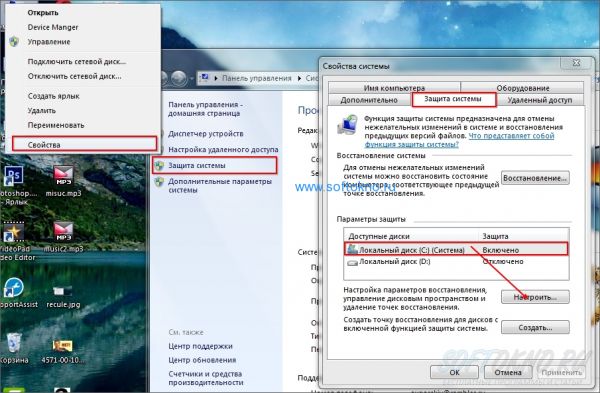

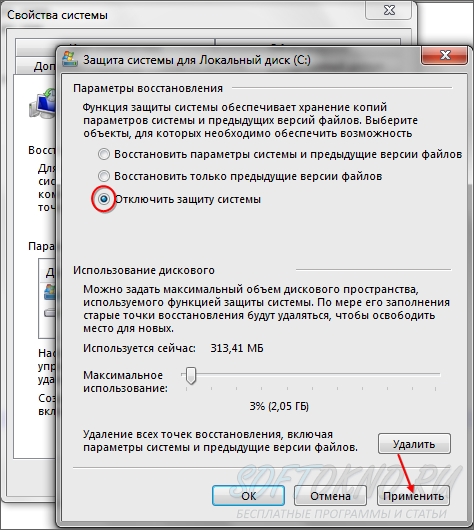

Если вирусное ПО уже давно находится в системе, и при этом включена функция восстановления системы, автоматически создаётся копия системных файлов вместе с вирусами. Если мы временно отключим "Восстановление системы", так же будут удалены вирусы и трояны. Понятное дело, данную функцию можно потом включить. Жмём правой кнопкой мыши по значку "Мой компьютер", в окошке выбираем "Защита системы".

На вкладке "защита системы" выбираем локальный диск C:/ (если защита включена), и нажимаем настроить. Теперь осталось нажать кнопку "Удалить", либо выбрать опцию "Отключить защиту", и нажать кнопку применить.

Все точки восстановления будут удалены, а с ними и вредоносное программное обеспечение. После удаления точек, можем обратно установить опцию "Восстановить параметры системы". Даже если на вашем ноутбуке или пк не было обнаружено вредоносного ПО, это не значит, что его нет. Не забывайте об антивирусном программном обеспечение, которое на 99% сможет защитить ваш компьютер. Тем кто использует только белые и пушистые сайты, бояться нечего, тем кто постоянно "серфит" по интернету в поисках чего-то нового, обязательно понадобиться по для зашиты ноутбука. Читайте также:

|

.jpg)