Как вирус может изменить реестр

Если при попытке запуска regedit (редактора реестра) вы видите сообщение о том, что редактирование реестра запрещено администратором системы, это говорит о том, что каким-то образом были изменены системные политики Windows 10, 8.1 или Windows 7, отвечающие за доступ пользователей (в том числе с учетными записями Администратора) к редактированию реестра.

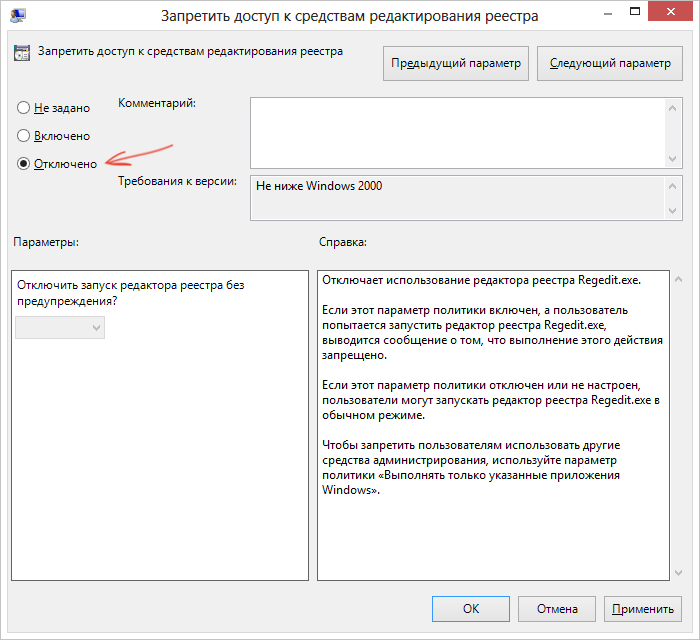

Разрешение редактирования реестра с помощью редактора локальной групповой политики

Самый простой и быстрый способ отключить запрет на редактирование реестра — использовать редактор локальной групповой политики, однако он доступен только в Профессиональной и Корпоративной редакциях Windows 10 и 8.1, также в Windows 7 максимальная. Для Домашней редакции используйте один из следующих 3-х методов включить редактор реестра.

Для того, чтобы разблокировать редактирование реестра в regedit с помощью редактора локальной групповой политики, выполните следующие шаги:

Разблокировка редактора реестра

Обычно этого достаточно, чтобы редактор реестра Windows стал доступен. Однако, если этого не произошло, перезагрузите компьютер: редактирование реестра станет доступным.

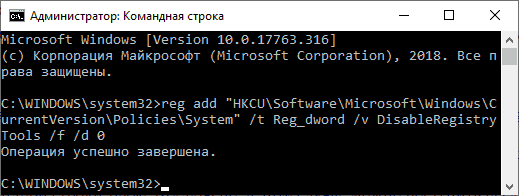

Как включить редактор реестра с помощью командной строки или bat файла

Этот способ подойдет для любой редакции Windows, при условии, что командная строка также не заблокирована (а такое случается, в этом случае пробуем следующие варианты).

В командной строке введите команду:

и нажмите Enter. После выполнения команды вы должны получить сообщение о том, что операция успешно завершена, а редактор реестра будет разблокирован.

Может случиться так, что использование командной строки также отключено, в этом случае можно поступить несколько иначе:

- Скопируйте код, написанный выше

- В блокноте создайте новый документ, вставьте код и сохраните файл с расширением .bat (подробнее: Как создать .bat файл в Windows)

- Кликните правой кнопкой мыши по файлу и запустите его от имени Администратора.

- На мгновение появится окно командной строки, после чего исчезнет — это означает, что команда была выполнена успешно.

Использование файла реестра для снятия запрета на редактирование реестра

Ещё один метод, на случай, если .bat файлы и командная строка не работают — создать .reg файл реестра с параметрами, которые разблокируют редактирование, и добавление этих параметров в реестр. Шаги будут следующими:

Код .reg файла для использования:

Обычно, для того, чтобы изменения начали действовать, перезагрузка компьютера не требуется.

Включение редактора реестра с помощью UnHookExec.inf от компании Symantec

Производитель антивирусного программного обеспечения, компания Symantec, предлагает скачать небольшой inf файл, который позволяет снять запрет на редактирование реестра парой кликов мыши. Многие трояны, вирусы, шпионское ПО и другие вредоносные программы изменяют системные настройки, которые могут повлиять в том числе и на запуск редактора реестра. Данный файл позволяет сбросить эти настройки к стандартным для Windows значениям.

Также, средства включения редактора реестра вы можете встретить в сторонних бесплатных утилитах для исправления ошибок Windows 10, например, такая возможность есть в разделе System Tools в программе FixWin for Windows 10.

На этом все: надеюсь, один из способов позволит вам успешно решить проблему. Если же включить доступ к редактированию реестра не удается, опишите ситуацию в комментариях — я постараюсь помочь.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

07.04.2014 в 16:42

29.11.2014 в 09:17

Перепробовал все способы — результат нулевой. Как не запускался regedit, так и не запускается. Есть еще варианты?

14.01.2015 в 15:59

Спасибо большое! Первый вариант, с политиками безопасности мне помог.

25.05.2015 в 11:41

У меня нетбук Lenovo ThinkPad и у него нет клавиши win. Что делать ?

26.05.2015 в 11:04

Есть. На ней эмблема Windows.

26.05.2015 в 12:59

27.05.2015 в 09:55

А вот это странно. Похоже, что у вас администратор серьезно подошел к настройкам безопасности от пользователей.

05.06.2015 в 23:49

текстовый документ формата bat блокнотом не создашь! он способен только на txt.

поэтому последний совет странный.

06.06.2015 в 09:39

06.06.2015 в 00:19

У меня та же проблема с невозможностью редактировать реестр! Вышел на неё после вирусного лечения компа. Выяснил что не могу отображать скрытые файлы и папки при попытке подправить реестр выяснил что и он блокирован. Но этими вашими советами воспользоваться не могу. Документ формата bat создать ничем не могу. Но вот зайти в реестр из загрузочного диска доктора ВЕБ могу. Если бы вы написали как исправить реестр, чтобы разблокировать возможность открывать скрытые файлы и папки и разблокировать доступ к самому реестру я был бы очень благодарен!

06.06.2015 в 09:37

Здравствуйте, для того чтобы показать скрытые файлы, в реестре откройте ветку HKEY_CURRENT_USER\ Software\ Microsoft\ Windows\ CurrentVersion\ Explorer\ Advanced

И установите значение Hidden, оно должно быть равным 1.

08.09.2015 в 17:13

Ребята, большое спасибо. Месяц мучился с открытием доступа к реестру. Вариант с UnHookExec.inf — помог!

18.09.2015 в 15:34

Ни один способ не помог, наверно много вирусов на xp home которую мне притащили или в данный момент др.веб курейт сканирует и не пускает… кстати на оф сайт доктора веба и др.даже не могу зайти, о как нацепляли дряни пришлось заливать с другого компа свежую утилиту доктора и скачивать (флеху не стал использовать) ни разу не видел что-бы было на компе две с лишним тысячи угроз я в шоке. Кстати задача моя вылечить его любым методом.

19.09.2015 в 07:32

Так, а можно ведь с LiveCD загрузиться типа Hirens и оттуда попробовать открыть реестр локальной машины.

14.12.2015 в 08:59

Не могу зайти в диск С, на вин 7х64 максималка, пишет отказ в доступе к диску С, в своей учётной записи, а при захождении в учётную запись запись администратор, всё нормально, что может быть?

14.12.2015 в 11:15

03.02.2016 в 10:05

ни один из способов не помог, только как воспользоваться UnHookExec.inf не понял !

03.02.2016 в 10:15

23.02.2016 в 13:21

02.03.2016 в 21:16

Здраствуйте, открыл доступ к реестру, но под выполнением реестра не пропадает значок администратора, так и должно быть, или он должен пропасть?

03.03.2016 в 08:56

Так и должно быть.

30.04.2017 в 19:38

16.01.2019 в 02:15

При заражении компьютера вирусы поступают таким образом, чтобы при загрузке операционной системы они тоже загружались, либо загружалась их необходимая часть. Для этого они вносят изменения в реестр Windows.

1. В автозагрузке операционной системы

Проверить это можно с помощью команды msconfig, запущенной через меню Пуск — Выполнить

Как альтернативe команде msconfig можно использовать программу XPTweaker (скачайте с официального сайта).

Внимание! Для того, чтобы случайно не удалить важный системный процесс Windows — уточните предварительно у компьютерных гуру или найдите ответ через поисковую систему Яндекс или Гугл о неизвестных вам загружаемых приложений, например RTHDCPL.EXE

Данный способ загрузки вируса — самый элементарный. Он легко обнаруживается, и вирус удаляется. Так действовали вирусы 5−10-летней давности.

2. Вместо проводника

Это очень распространенный случай при заражении вирусами, особо часто он был замечен при установке пopнo-баннеров на операционную систему. Вирус в этом случае грузится вместо проводника Windows, заменив запись в реестре:

В ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

В ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Исправить это с наименьшими потерями можно, загрузившись с загрузочного CD-ROM или USB, проверить систему с помощью утилиты от Доктора Веба — launcher.exe. Но только в том случае, если в базе вирусов Доктора Веба есть информация об этом вирусе.

Более действенный и быстрый способ — загрузившись с загрузочного диска запустить программу редактирования реестра с возможностью подключения к удаленному реестру. Для этого идеально подходит сборка ERD.

3. Вместе с userinit.exe или uihost.exe

В этом случае рабочий стол может отображаться и компьютер может вроде бы нормально работать, но могут быть заблокированы некоторые функции браузера по умолчанию или всех браузеров, невозможность отрыть сайты антивирусных программ и др.

Userinit.exe — программа, которая открывает Рабочий стол и активирует сетевые функции после запуска Windows. Находится он по адресу C:\WINDOWS\system32\userinit.exe. Размер оригинального файла составляет 26,0 КБ (26 624 байт), на диске: 28,0 КБ (28 672 байт).

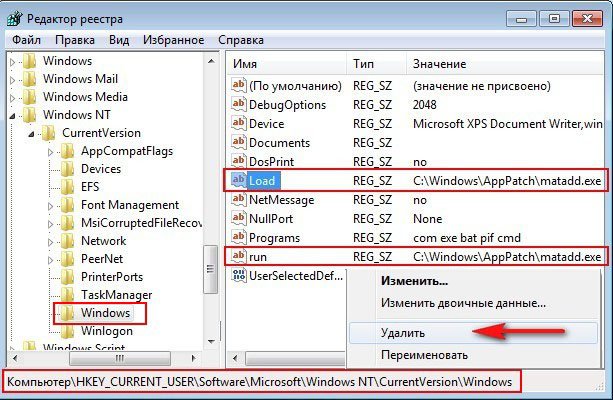

Некоторые вирусы могут изменить запись в реестре у трех параметров (у всех или только некоторых) Userinit, UIHost и Shell, расположенных по адресу:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Оригинальные параметры записи в реестре должны быть следующими:

Вирус может прописать себя например так:

В данном примере файл gertinw.exe — это 100% вирус! Обязательно запомнить путь к файлу вируса и удалить его!

После удаления нужно заменить файлы userinit.exe, logonui.exe (находятся в C:\WINDOWS\system32\) и explorer.exe (находится в C:\WINDOWS\) на аналогичные файлы из дистрибутива виндовса (найдете поиском), т.к. остатки червя могут находиться в файлах ключей.

Где находятся вирусы

Также запрет на загрузку сайтов может быть прописан в реестре по следующим адресам:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\PersistentRoutes

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet <номера 001 или 002>\Services\Tcpip\Parameters \PersistentRoutes

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

При заражении компьютера вирусы поступают таким образом, чтобы при загрузке операционной системы они тоже загружались, либо загружалась их самая основная необходимая часть. Для этого они обычно вносят изменения в реестр Windows.

В зависимости от продвинутости создателя вируса это может быть реализовано по-разному. Рассмотрим самые распространенные случаи, где прячутся вирусы:

Проверить это можно с помощью команды msconfig, запущенной через меню Пуск - Выполнить

В столбце "Команда" не должно быть подозрительных элементов, например C:\Program Files\novirus.exe

Команда msconfig позволяет только отображать и отключать ненужные программы из автозагрузки, для полного удаления следов необходимо почистить соответствующие ветки реестра (посмотреть в столбце "Расположение").

Как альтернативe команде msconfig можно использовать программу XPTweaker.

В разделе "Система" перейти на закладку "Загрузка системы", прокрутить скроллом немного вниз до заголовка "Автозагрузка". Также просмотреть внимательно список загружаемых вместе с операционной системой приложений и при необходимости удалить ненужные. Программа удаляет информацию сразу и в реестре Windows.

Внимание! Для того, чтобы случайно не удалить важный системный процесс Windows - уточните предварительно у компьютерных гуру или найдите ответ через поисковую систему Яндекс или Гугл о неизвестных вам загружаемых приложений, например RTHDCPL.EXE

Данный способ загрузки вируса - самый элементарный. Он легко обнаруживается, и вирус удаляется. Так действовали вирусы 5-10-летней давности.

Дополнительно:

Если вы словили порно-баннер, и нет возможности посмотреть автозагрузку, то, загрузившись с любого загрузочного диска удалите все файлы из директорий C:\Temp, C:\WINDOWS\Temp, C:\Documents and Settings\user\Local Settings\Temp, т.к. существует очень большая вероятность загрузки вируса из этих папок.

Если загрузочный диск позволяет подключиться к удаленному реестру операционной системы (к вашей) - типа ERD, то можно проверить ключи реестра, отвечающие за автозагрузку. Для операционной системы Windows XP это:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run и

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

При нахождении в них подозрительных элементов - мочить гадов! :)

Это очень распространенный случай при заражении вирусами, особо часто он был замечен при установке порно-баннеров на операционную систему. Вирус в этом случае грузится вместо проводника Windows, заменив запись в реестре:

В ветке HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Параметр Shell (reg_sz) вместо значения "explorer.exe" заменяется вирусом на свой, например C:\WINDOWS\system32\h6d8dn.exe или подобную хрень.

Исправить это с наименьшими потерями можно, загрузившись с загрузочного CD-ROM или USB, проверить систему с помощью утилиты от Доктора Веба - launcher.exe. Но только в том случае, если в базе вирусов Доктора Веба есть информация об этом вирусе.

Более действенный и быстрый способ - загрузившись с загрузочного диска запустить программу редактирования реестра с возможностью подключения к удаленному реестру. Для этого идеально подходит сборка ERD.

Нужно посмотреть запись в реестре по адресу HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, исправить "хрень" у записи параметра Shell (reg_sz) на "explorer.exe" и запомнить путь нахождения и имя файла вируса, чтобы удалить его вручную.

В этом случае рабочий стол может отображаться и компьютер может вроде бы нормально работать, но могут быть заблокированы некоторые функции браузера по умолчанию или всех браузеров, невозможность отрыть сайты антивирусных программ и др.

Userinit.exe - программа, которая открывает Рабочий стол и активирует сетевые функции после запуска Windows. Находится он по адресу C:\WINDOWS\system32\userinit.exe. Размер оригинального файла составляет 26,0 КБ (26 624 байт), на диске: 28,0 КБ (28 672 байт).

Некоторые вирусы могут изменить запись в реестре у трех параметров (у всех или только некоторых) Userinit, UIHost и Shell, расположенных по адресу:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Оригинальные параметры записи в реестре должны быть следующими :

Userinit = C:\WINDOWS\system32\userinit.exe

UIHost = logonui.exe

Shell = explorer.exe

Вирус может прописать себя например так :

В данном примере файл gertinw.exe - это 100% вирус! Обязательно запомнить путь к файлу вируса и удалить его!

После удаления нужно заменить файлы userinit.exe, logonui.exe (находятся в C:\WINDOWS\system32\) и explorer.exe (находится в C:\WINDOWS\) на аналогичные файлы из дистрибутива виндовса (найдете поиском), т.к. остатки червя могут находиться в файлах ключей. Или скачайте отсюда.

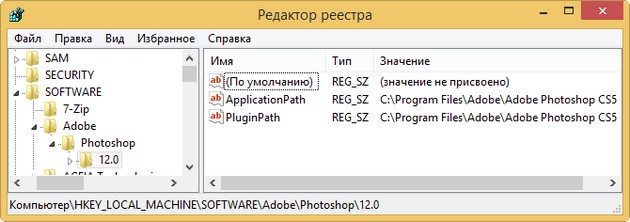

Также запрет на загрузку сайтов может быть прописан в реестре по следующим адресам:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\PersistentRoutes

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet <номера 001 или 002>\Services\Tcpip\Parameters \PersistentRoutes

Удалить их содержимое полностью кроме строки "По умолчанию" с неприсвоенным значением.

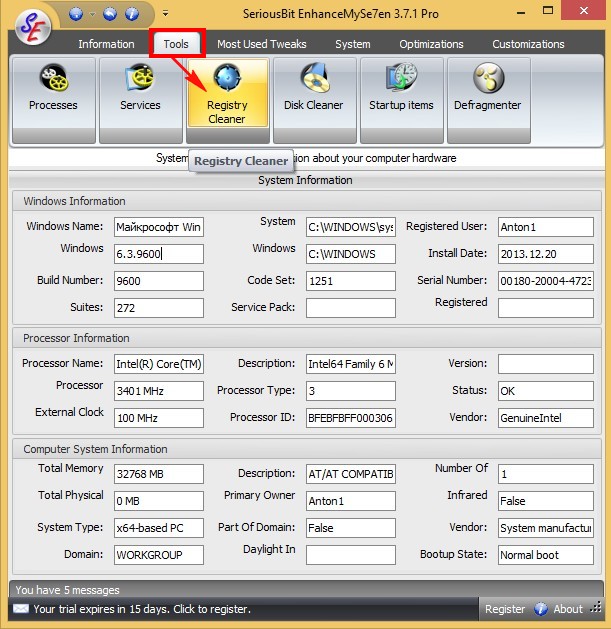

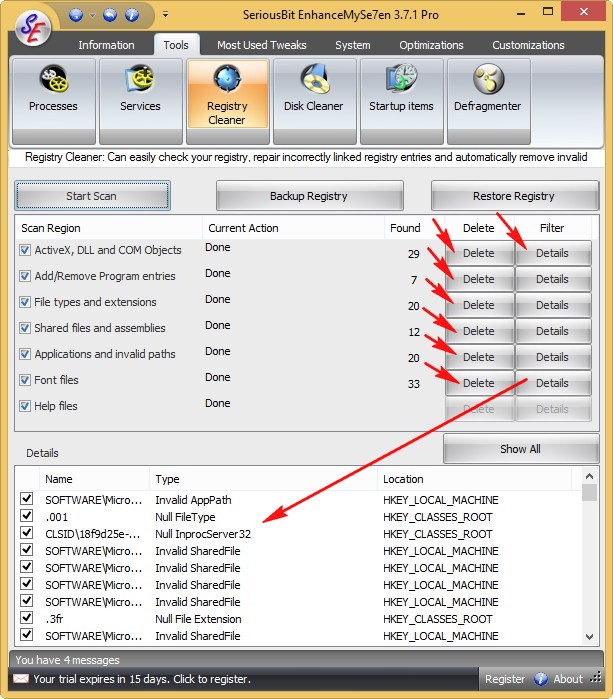

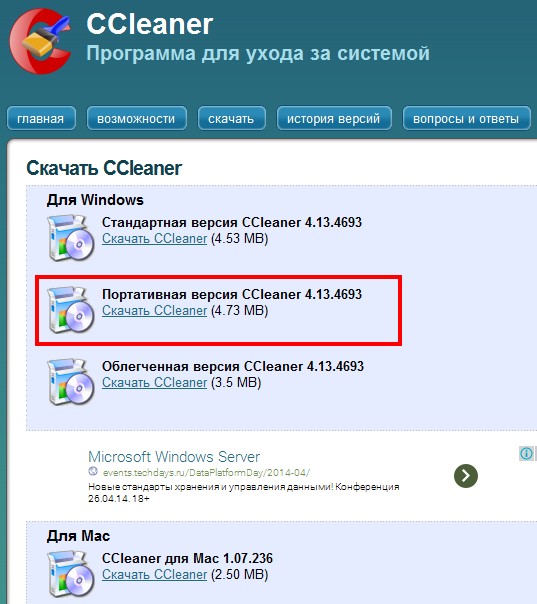

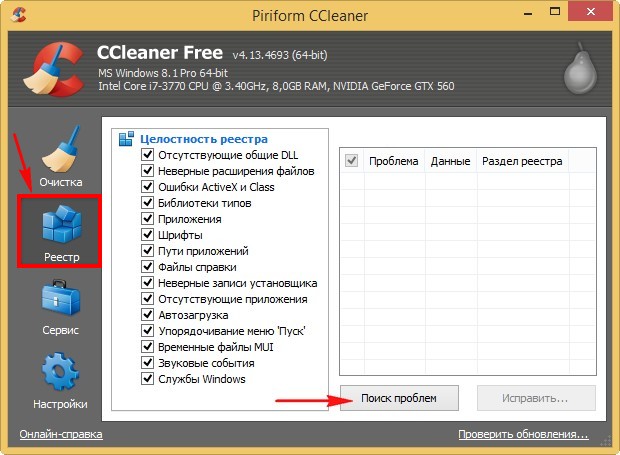

Как очистить реестр

Реестр содержит в себе огромную базу данных или хранилище конфигурационной информации всех установленных в операционную систему программ и самой Windows. Информация о всех пользователях, расширениях файлов, драйверах, подключенных устройствах, активациях и так далее, всё это хранится в реестре.

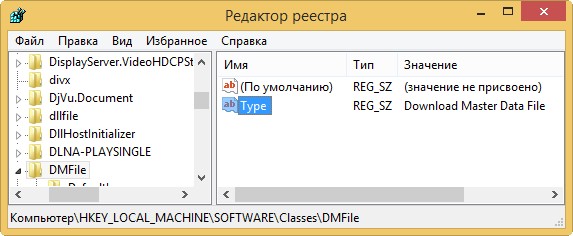

тоже самое будет с программой Download Master.

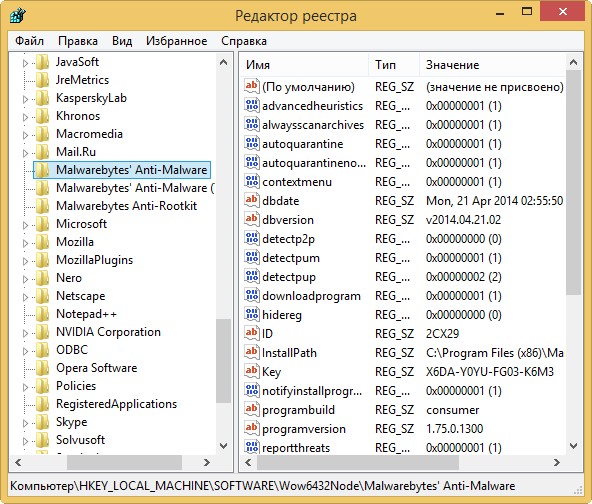

А если удалить из Windows более серьёзную программу, к примеру антивирус Malwarebytes Anti-Malware, то обратите внимание сколько она оставит после себя в реестре мусора. А если представить что мы пользуемся операционной системой год!

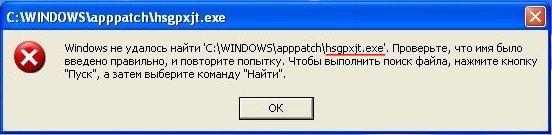

Ни одна из существующих автоматических чистилок реестра мне тогда не помогла, они просто не нашли вредоносные записи.

она не содержит некоторые инструменты, например дефрагментатор жесткого диска.

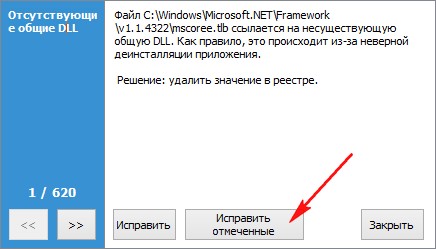

Затем можете посмотреть детали Details или сразу нажать на кнопку Delete Удалить ошибки.

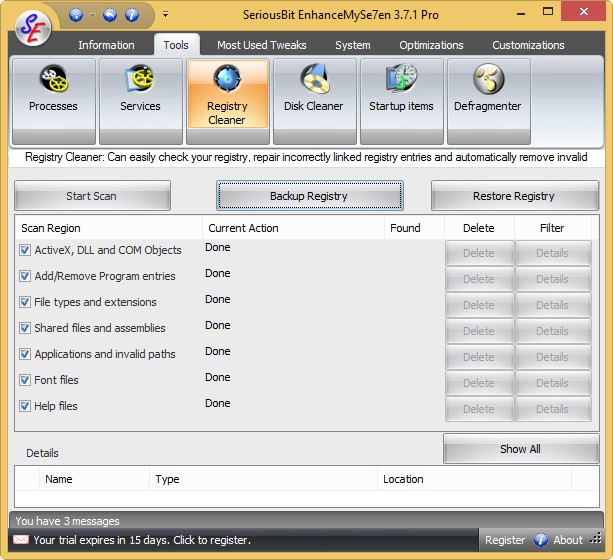

Вот и всё, реестр очищен.

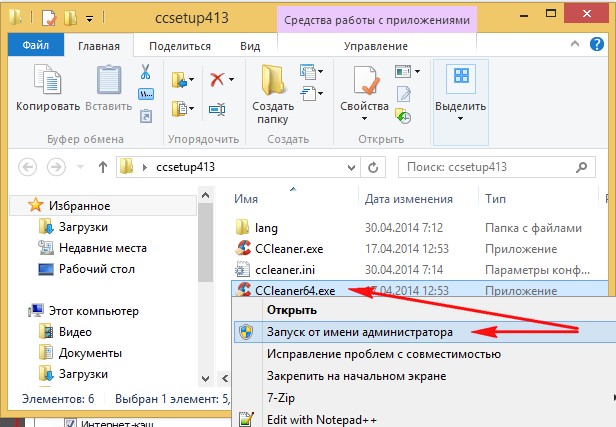

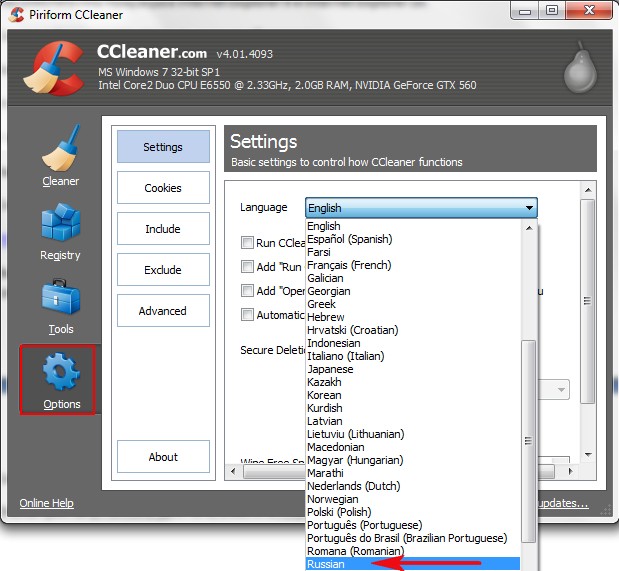

В первую очередь идём в Настройки и выбираем русский язык.

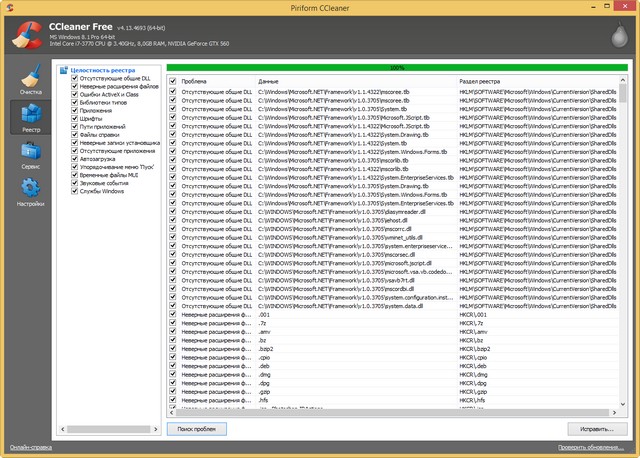

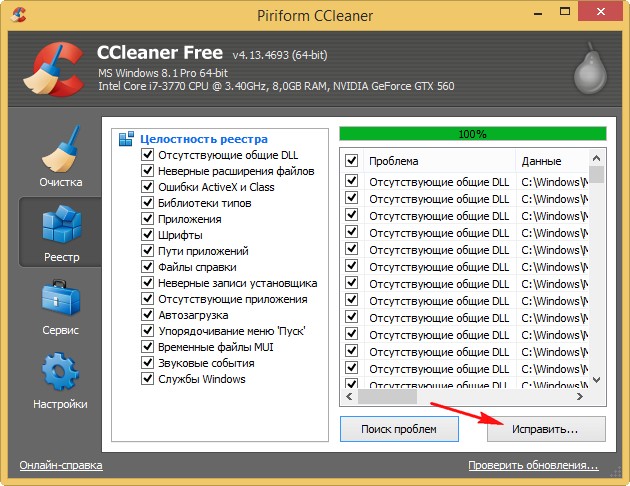

В первый раз программа найдёт очень много ошибок.

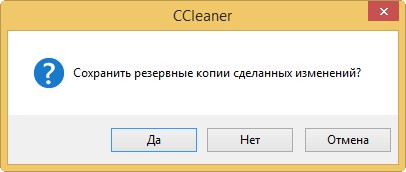

Программа спросит нас - Сохранить резервные копии сделанных изменений? Отвечаем Да

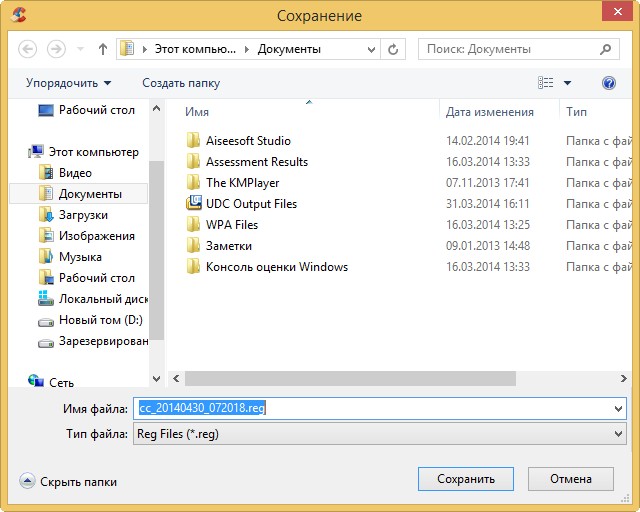

и выбираем место для сохранения резервной копии.

Затем можете просмотреть все ошибки реестра или просто нажать кнопку Исправить отмеченные.

Данная резервная копия будет вам нужна если после очистки реестра что-то пойдёт не так. Что может пойти не так? К примеру какая-нибудь уже активированная программа заново попросит активацию, но не беспокойтесь, это бывает очень редко. В этом случае нажмёте двойным щелчком правой мыши на резервном файле реестра

Приветствую всех читателей блога. Сегодня рассмотрим решение проблемы которая от содействия вирусов все чаще появляется на ПК у пользователей.

Сегодняшний пост можно считать продолжением статьи диспетчер задач отключен администратором системы — как решить. Кто еще не читал советую ознакомится. Ну а кто успел прочитать, тут же стали писать письма с вопросами. А если редактирование реестра запрещено администратором системы, как быть. Вы спрашиваете, я отвечаю 🙂

1 Диспетчер задач отключен администратором как удалить вирус

Если вы попытались включить Редактор реестра, а вам выплывает окно с фразой, которая гласит о том, что редактирование реестра запрещено администратором системы, что это может значить?

Как бы не банально это звучало, но такая ошибка значит, что вирусы успели натворить плохих делов на вашем компьютере.

Сами вирусы, прописываются в Реестре Windows. А что бы их нельзя было убрать из системы, они делают невозможным редактирование реестра ОС.

Что нужно, что бы в сложившейся ситуации, запустить Редактор реестра? Даже если вы удалите тот вирус, который и стал причиной запрета запуска Редактора реестра, вам всё равно будет его не запустить.

Для начала делаем чистку компьютера от вирусов . Сделать это можно при помощи лучшего бесплатного антивируса ( лечение вирусов ) , через загрузочный диск LiveCD ( удаление вирусов ) или с помощью утилиты AVZ ( как удалить вирус с компьютера ) . В общем выбирайте на свой вкус.

1. Групповая политика. Опция, которая отключает возможность редактирования реестра, выключает использование Редактора реестра (regedit.exe).

Если данная политика является включённой, а пользователь попробует запустить Редактор реестра, появится окно с сообщением о том, что данная политика запрещает выполнения действия.

2. Что бы получить доступ к запуску Редактора реестра, можно запустить альтернативный редактор реестра (к примеру тот, что был загружен аварийно-восстановительного диска тип ERD Commander),в разделе [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System] нужно отыскать параметр REG_DWORD DisableRegistryTools, а затем установите нулевое значение (или и вовсе удалить данный параметр)

Внимание! Когда вы работаете с редактором реестра Windows нужно соблюдать крайнюю осторожность, а то можно накрутить такое, что повлечет за собой неминуемую потребность в переустановке Windows.

Наличие вирусов, порой, искажают данные параметры. Ну это я вам так для справочки, в принципе первого действия с групповыми политиками должно хватить, для того чтобы оживить редактор реестра.

На сайте Айтишнега недавно прочитал интересную статью на тему — какой ноутбук лучше . Советую ознакомится, чтобы в будущем купить хороший ноут по хорошей цене 😉

Поздравляю победителей, Ринас И Олег уже не первый раз оказываются в числе победителей. Молодцы. Вам я уже отправил награду. Денис тебе я уже написал письмо, жду ответа . По традиции запускаю четвертый кроссворд, условия теже.

Так как этот кроссворд потяжелее, то призы будут побольше:

I место- 80 рублей на webmoney

II место — 50 рублей на webmoney

III место — 30 рублей на webmoney

Кстати если не хотите пропустить следующий кроссворд, подписывайтесь на обновления блога . Удачи всем.

Приветствую,всех читателей интернет ресурса WindowsFan.Ru.

Файлы с расширением REG, нередко встречающиеся в каталогах с программами, скачанными с торрент-трекеров и варезных сайтов, начинающих пользователей смущают не меньше, чем кейгены, кряки и прочие инструменты, использующиеся для нелегальной регистрации программного обеспечения.

Как правило, поводом для беспокойства чаще всего служит окошко с предупреждением, появляющееся при запуске REG-файла. Неискушенные в делах компьютерных пользователи часто воспринимают это как прямую угрозу и отказываются от дальнейших действий.

Но так ли в действительности опасны REG-файлы как это может представляться на первый взгляд? Чтобы ответить на этот вопрос, сначала нужно понять, что такое реестр и для чего он вообще нужен. Говоря простым языком реестр – это большая база данных, используемая для хранения настроек операционной системы, установленных программ и зарегистрированных пользователей.

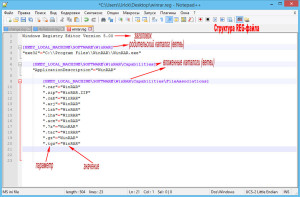

Системный реестр имеет древовидную структуру и состоит из пяти основных разделов, содержащих в свою очередь один или несколько подразделов, также называемых ветками. Каждая такая ветка может хранить некий набор параметров.

Наконец ключи имеют значения – именно они то и определяют настройки приложений и самой системы. Реестр – это динамическая структура, способная расширяться. Когда вы устанавливаете какую-нибудь программу, в соответствующем разделе реестра создается отдельная ветка со своими ключами и их значениями. Структура REG-файлов очень похожа на структуру самого реестра.

По сути, REG-файл это обычный текстовый документ с расширением REG. Как правило, все REG-файлы начинаются с заголовка, в котором указана версия редактора Regedit. Далее следует полный путь к подразделу (заключается в квадратные скобки), после чего в кавычках указываются параметр и его значение. При запуске REG-файла производится или удаление указанных значений в автоматическом режиме.

Создавая, удаляя или изменяя значения параметров можно влиять на работу системы и программ. Кстати, именно на правке реестра основана работа большинства так называемых твикеров. Однако далеко не всегда такое влияние является положительным.

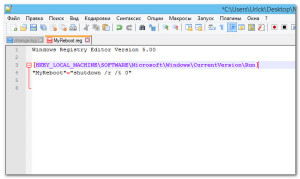

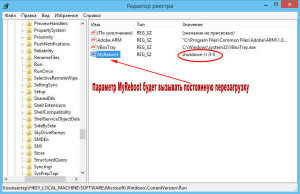

Повреждение важных разделов реестра может привести к подчас серьезным нарушениям в работе Windows. Приведем простейший пример. Если в разделе HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows/CurrentVersion/Run создать некий параметр, допустим с именем MyReboot и присвоить ему значение shutdown /r /t 0, то это может привести к весьма неприятным последствиям.

Как известно, подраздел Run отвечает за автостарт программ, а команда shutdown с ключом r вызывает перезагрузку компьютера. Из этого следует, что запуск и слияние REG-файла с указанными настройками приведет к тому, что система просто не сможет нормально загрузиться, так как команда shutdown в данном случае будет вызывать постоянный reboot.

К счастью это очень легко лечится, достаточно при следующей перезагрузке выбрать безопасный режим и удалить зловредную строчку. Да, файлы реестра могут быть потенциально опасными, но это еще не означает, что ими нельзя пользоваться. Вред, который они способны нанести не идет ни в какое сравнение с тем, что могут сделать исполняемые файлы вирусов.

В отличие от вирусов файлы реестра не могут удалить или модифицировать важные системные объекты, не могут украсть ваши конфиденциальные данные, к тому же от нежелательных изменений реестра, вносимых REG-файлами довольно легко защититься.

Регулярное создание системных точек восстановления является одним из самых надежным способом защиты от потенциальных проблем, связанных с некорректной работой реестра. Также не будет излишним создание резервных копий разделов реестра вручную или с помощью специальных программ.

На этом пожалуй все всем пока и до новых познавательных встреч с вами дорогие друзья.

Читайте также: