Как вылечить outlook от вируса

Если в контейнере outlook.pst появляется вирус, то у пользователя и администратора есть всего два варианта: переместить\заблокировать ВЕСЬ контейнер целиком или игнорировать зараженный контейнер.

Это крайне непродуктивно в случае когда контейнер - база писем Outlook.

Сегодня пользователь, запустив Outlook не обнаружил своих писем - все папки пустые (было соообщение outlook о том что файл базы писем не найден).

По логам спайдера стало ясно что контейнер outlook.pst был перемещен в инфицированные.

Чтобы я смог переместить контейнер на место и пользователь мог продолжить работать со своими письмами я вынужден был добавить этот контейнер в исключения.

Однако:

1. По информации из SpIDer.log человеку практически нереально найти письмо с вирусом в самом Outlook - мало информации для нахождения конкретного письма.

2. По причине того, что невозможно найти и удалить искомое письмо и по причине того, что спайдер блокирует весь контейнер, а не отдельное письмо, база писем Outlook остается в исключениях и не защищена.

У кого какой есть опыт по данной ситуации? Как сделать, чтобы спайдер блокировал только конкретные письма/вложения, а не весь контейнер outlook.pst и при этом outlook.pst по прежнему был под защитой?

Keep yourself alive

У кого какой есть опыт по данной ситуации? Как сделать, чтобы спайдер блокировал только конкретные письма/вложения, а не весь контейнер outlook.pst и при этом outlook.pst по прежнему был под защитой?

У кого какой есть опыт по данной ситуации? Как сделать, чтобы спайдер блокировал только конкретные письма/вложения, а не весь контейнер outlook.pst и при этом outlook.pst по прежнему был под защитой?

Спайдер - фильтр файловой системы, он работает с файлами, а не письмами :)

С почтовым трафиком работает spidermail.

как вариант - временно на паузу паука, удалить вирусное письмо, сжать контейнер, запустить паука

А попробуйте сжать папки. Вдруг письмо уже удалено.

А зачем вы почтовые форматы Спайдером проверяете? Просто потому, что птицеместо присутствует? Или суровая жизненная необходимость?

А попробуйте сжать папки. Вдруг письмо уже удалено.

А зачем вы почтовые форматы Спайдером проверяете? Просто потому, что птицеместо присутствует? Или суровая жизненная необходимость?

А попробуйте сжать папки. Вдруг письмо уже удалено.

А зачем вы почтовые форматы Спайдером проверяете? Просто потому, что птицеместо присутствует? Или суровая жизненная необходимость?

Если я не ошибась - так оно по умолчанию включено. Хотя щас пощелкал - наверно я включил.

А попробуйте сжать папки. Вдруг письмо уже удалено.

А зачем вы почтовые форматы Спайдером проверяете? Просто потому, что птицеместо присутствует? Или суровая жизненная необходимость?

Если я не ошибась - так оно по умолчанию включено. Хотя щас пощелкал - наверно я включил.

Если так, то тогда смущает другое.

Эээ. файл outlook.pst спайдер трактует как "Зараженные контейнеры", а не как "Зараженные почтовые файлы".

Забанен за флуд

А попробуйте сжать папки. Вдруг письмо уже удалено.

А зачем вы почтовые форматы Спайдером проверяете? Просто потому, что птицеместо присутствует? Или суровая жизненная необходимость?

Если я не ошибась - так оно по умолчанию включено. Хотя щас пощелкал - наверно я включил.

Если так, то тогда смущает другое.

Эээ. файл outlook.pst спайдер трактует как "Зараженные контейнеры", а не как "Зараженные почтовые файлы".

потому как PST есть контейнер с почтовыми файлами. все верно.

А попробуйте сжать папки. Вдруг письмо уже удалено.

А зачем вы почтовые форматы Спайдером проверяете? Просто потому, что птицеместо присутствует? Или суровая жизненная необходимость?

Если я не ошибась - так оно по умолчанию включено. Хотя щас пощелкал - наверно я включил.

Если так, то тогда смущает другое.

Эээ. файл outlook.pst спайдер трактует как "Зараженные контейнеры", а не как "Зараженные почтовые файлы".

потому как PST есть контейнер с почтовыми файлами. все верно.

А должен быть "почтовым файлом". Хотелось бы увидеть лог проверки файла.

Забанен за флуд

А попробуйте сжать папки. Вдруг письмо уже удалено.

А зачем вы почтовые форматы Спайдером проверяете? Просто потому, что птицеместо присутствует? Или суровая жизненная необходимость?

Если я не ошибась - так оно по умолчанию включено. Хотя щас пощелкал - наверно я включил.

Если так, то тогда смущает другое.

Эээ. файл outlook.pst спайдер трактует как "Зараженные контейнеры", а не как "Зараженные почтовые файлы".

потому как PST есть контейнер с почтовыми файлами. все верно.

А должен быть "почтовым файлом". Хотелось бы увидеть лог проверки файла.

разве . лично в моем понимании это КОНТЕЙНЕР для хранения писем всетаки. внутри которого грубо лежат обычные EML или MSG файлы

Да, кстати.

Ведь даже если установолено действие "Сообщать" у пользователя выскакивает сообщение с окном

о зараженном объекте в outlook.pst и пользователь ВЫНУЖДЕН что-то предпринять: заблокировать или переместить/переименовать.

Действие "Игнорировать" недоступно.

Теперь смотрю где в настройке спайдера нет действия "Игнорировать":

"Зараженные архивы" - есть "Игнорировать"

"Зараженные почтовые файлы" - есть "Игнорировать"

"Зараженные контейнеры" - нет пункта "Игнорировать"

При растущем присутствии и сложности онлайн-угроз, таких как вирусы, программы-шантажисты и фишинговые сообщения, все более важно иметь правильные средства защиты и инструменты, которые помогают обезопасить ваши устройства, личные сведения и файлы от нарушения конфиденциальности. Корпорация Майкрософт уже обеспечила надежную безопасность в службах Office, включая проверку ссылок и сканирование вложений на наличие известных вирусов и фишинговых угроз, шифрование при передаче и хранении, а также мощную защиту от вирусов в виде Защитника Windows. Сегодня мы объявляем о новых средствах расширенной защиты, которые скоро станут доступны подписчикам Office 365 для дома и Office 365 персональный и обеспечат дополнительную защиту отдельных лиц и их семей от угроз в Интернете.

Имея подписку на Office 365 для дома или Office 365 персональный, вы уже получаете лучшие в своем классе приложения, такие как Word, PowerPoint и Excel, а также мощные облачные службы, такие как OneDrive и Outlook.com. Благодаря Office 365 вы можете создавать документы, предоставлять к ним совместный доступ и общаться с другими пользователями отовсюду и на любом устройстве.

Новые средства защиты избавляют подписчиков от лишнего беспокойства и включают ряд приведенных ниже мощных компонентов.

- Восстановление файлов, пострадавших от вредоносных атак, например от программы-шантажиста.

- Средства защиты информации и конфиденциальных данных.

- Новейшие средства защиты от вирусов и киберпреступников.

Программа-шантажист — все более распространяющийся способ атаки, в ходе которой киберпреступники блокируют и предотвращают доступ к файлам, вымогая у своих жертв деньги. Чтобы защитить клиентов, мы представляем два новых средства, которые позволяют восстановить файлы, если они оказались под действием вредоносной атаки со стороны программы-шантажиста.

Восстановление файлов. Мы переносим нашу мощную функцию восстановления файлов из OneDrive для бизнеса в вашу личную учетную запись OneDrive, так что теперь не имеет значения, рабочие это файлы или личные — они все равно защищены в OneDrive. Восстановление файлов позволяет восстановить всю папку OneDrive до предыдущего момента во времени в рамках последних 30 дней. Вы можете использовать эту функцию для восстановления после случайного массового удаления, повреждения файла, атаки программы-шантажиста или другого катастрофического события.

Используя функцию восстановления файлов, вы можете выполнить восстановление после случайного массового удаления, повреждения файла, атаки программы-шантажиста или другого катастрофического события.

Обнаружение программы-шантажиста и восстановление. Office 365 теперь может обнаружить программу-шантажист и помочь вам восстановить свою папку OneDrive до того момента, когда файлы были затронуты, чтобы вам не пришлось выполнять требования киберпреступников. Мы знаем, что это важно для наших клиентов, и к тому же это самый популярный запрос на портале UserVoice. При обнаружении атаки вы получите оповещение по электронной почте, по мобильному телефону или через уведомление на рабочем столе и пройдете процесс восстановления, в ходе которого найдете дату и время атаки, выделенные в функции восстановления файлов, за счет чего выполнить процесс будет крайне просто. Так как эти угрозы эволюционируют, мы постоянно совершенствуем средства обнаружения, чтобы обезопасить вас от неизвестных ранее программ-шантажистов.

Уведомление о программе-шантажисте, обнаруженной на вашем мобильном телефоне, чтобы вы могли немедленно предпринять действия и восстановить свои файлы.

Отправка конфиденциальной или личной информации по сети, например налоговых документов, семейных бюджетов или нового делового предложения, может доставлять беспокойство. И не имеет значения, отправляете ли вы электронное письмо или делитесь ссылкой, вам нужно, чтобы эта информация достигала только целевых получателей. В Office 365 добавляются три новых средства, которые защитят ваши данные в таких случаях.

Защищенные паролем ссылки для общего доступа. Мы добавляем еще один вариант обеспечения безопасности для ссылок, которыми вы делитесь в OneDrive. Теперь вы сможете установить и требовать пароль для доступа к общему файлу или папке. Таким образом другие пользователи не смогут получить доступ к вашим файлам, если ваш целевой получатель случайно перешлет ссылку или поделится ею.

Установка пароля для доступа к общим файлам или папкам с целью дополнительного уровня защиты.

Предотвращение пересылки. Теперь вы можете ограничить получателей своей электронной почты, чтобы они не пересылали и не копировали сообщения, которые вы отправляете из Outlook.com. Кроме того, документы Microsoft Office, которые вы вкладываете в эти электронные письма, остаются зашифрованными даже после скачивания, поэтому если получатель поделится вашим вложением или перешлет его, получатель пересланного письма не сможет открыть вложение. Электронные письма, в которых выбран параметр предотвращения пересылки, тоже шифруются.

Выберите Шифровать и предотвратить пересылку, чтобы получатели не смогли переслать или скопировать сообщение.

В октябре мы объявили о расширенной проверке ссылок и сканировании вложений в Outlook.com, которые в реальном времени защищают вас от ранее неизвестных вирусов и фишинговых сообщений. Киберпреступники нередко прибегают к обману людей, чтобы те выдали свои учетные данные для входа или скачали вирусы через вредоносные электронные письма и ссылки. С целью противодействия этому новейшие средства защиты обеспечивают безопасность корпоративного класса для подписчиков Office 365 для дома и Office 365 персональный.

Расширенная проверка ссылок в Word, Excel и PowerPoint. Мы знаем, что не менее важно предоставлять расширенную защиту в других местах, где встречаются ссылки. Уже в этом году ссылки, которые вы нажимаете в Word, Excel и PowerPoint, тоже будут проверяться в реальном времени, чтобы можно было определить вероятность того, что с конечного веб-сайта на ваш компьютер скачается вредоносная программа, и связан ли этот веб-сайт с фишинговым сообщением. Если ссылка вызывает подозрение, отобразится экран с предупреждением и рекомендацией не переходить на сайт.

Если вы нажмете на небезопасную ссылку, отобразится экран с предупреждением и рекомендацией не продолжать.

Мы рады предоставлять эти новейшие средства защиты нашим подписчикам. Развертывание функций обнаружения программ-шантажистов и восстановления файлов начинается уже сегодня, и они вскоре будут доступны всем подписчикам Office 365. Развертывание функций защищенных паролем ссылок для общего доступа, шифрования электронной почты и предотвращения пересылки начнется в ближайшие недели. Расширенная проверка ссылок и расширенное сканирование вложений уже доступны в Outlook.com, а расширенная проверка ссылок в Word, Excel и PowerPoint ожидается во второй половине 2018 года. Посетите нашу страницу поддержки, чтобы узнать больше обо всех функциях расширенной защиты, которые включены в подписки на Office 365 для дома и Office 365 персональный.

Дайте нам знать, что вы думаете о наших новых функциях. Делитесь своими мыслями и идеями на форумах OneDrive UserVoice, Outlook UserVoice, Word UserVoice, Excel UserVoice и PowerPoint UserVoice.

На сегодняшний день нет абсолютных методик лечения файловых вирусов .

1) Скачайте на заведомо "здоровом" компьютере утилиту от DrWeb - CureIT ! Разархивируйте и запишите её на CD или DVD, можно записать и на флешку, если производителем предусмотрен режим защиты данных от изменений (только чтение). Иначе активный вирус повредит утилиту ещё до запуска. Сделайте полную проверку зараженного компьютера в режиме Safe Mode, затем в нормальном.

Этот способ может не сработать, если в сигнатурх продуктов DrWeb нет данной модификации зловреда, заразившего Ваш компьютер. Отправьте несколько зараженных файлов аналитикам Dr. Web.* и в течении суток CureIT! "научат" лечить вирус, утилиту придется скачать заново на заведомо "здоровом" компьютере.

2) Этот способ подразумевает наличие "здорового" компьютера, на котором установлен антивирус Dr. Web или Касперского, делаищие упор на сигнатурный детект, что позволяет наиболее эффективно бороться с классическими вирусами. Для борьбы необходимо наличие наиболее свежих антивирусных баз. Необходимо жёсткий диск (HDD) "зараженного" компьютера подключить к чистой машине и провести полную проверку. После проверки\лечения жесткий диск необходимо вернуть на место.

Данный способ не дает абсолютного положительного результата. Ваш антивирус может не знать данную модификацию вируса, тогда существует риск заражения "чистой машины" (если будете запускать программы и файлы с подключенного жесткого диска). В этом случае необходимо отправить зараженный файл вендору* и детект будет добавлен в ближайшее время. Полностью отказаться от этого метода заставит наличие гарантии на один из компьютеров или отсутствие знаний как снимать жесткий диск. В этом случае необходимо обратится в ближайший сервисный центр (при наличии гарантии в гарантийный центр обслуживания).

P.S. При лечении файлового вируса вторым методом. т.е. посредством подключения жёсткого диска к чистой машине следует быть очень внимательным и аккуратным, т.к. можно заразить чистую машину. Если вы не сомневаетесь в своих возможностях лучше не пробывать.

Ссылки, по которым можно отправить файлы на анализ

Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра.

Drweb

Добавлено через 31 секунду

Еще одна довольно эффективная методика: это использование LiveCD , собранного специально для очистки компьютера от вредоносных программ, которых обычными средствами проблематично уничтожить.

1. В нашем случае (заражении файловым вирусом) необходимо использовать Dr.Web LiveCD , позволяет восстановить работоспособность системы, пораженной действиями вредоносных программ. Эта сборка LiveCD не только очистит компьютер от инфицированных и подозрительных файлов, но и попытается вылечить зараженные объекты.

Документация (перед началом использования и если у Вас нет опыта работы с подобными продуктами, обязательно почитайте документацию по продукту)

Прямой линк на скачивание образа диска

В состав сборки Dr.Web LiveCD входят следующие приложения:

1. Сканер Dr.Web® для Linux;

2. Браузер Firefox;

3. Файловый менеджер Midnight Commander;

4. Терминал для работы с командной строкой непосредственно перед из-под графической оболочки;

5. Текстовый редактор Leafpad.

Более подробная информация находится в документации.

2. Если нет возможности воспользоваться DVD/CD приводом, то пригодиться Dr.Web® LiveUSB - это утилита, позволяющая создать загрузочную флэш-карту с переносной операционной системой на базе Linux и встроенным программным обеспечением, предназначенным для проверки излечения компьютера (антивирусное решение Dr.Web LiveUSB), работы с файловой системой, просмотра и редактирования текстовых файлов, просмотра веб-страниц и ведения электронной переписки. С помощью загрузочной флэш-карты можно восстановить систему в тех случаях, когда вследствие вирусной активности не представляется возможным произвести загрузку компьютера с жесткого диска обычным способом.

Dr.Web® LiveUSB поставляется в виде исполняемого файла drwebliveusb.exe .

Более подробная информация находится в документации .

3. А так-же можно воспользоваться Avira AntiVir Rescue System которая является linux приложением, позволяющим получить доступ к компьютеру, который не удается загрузить. Это позволяет:

- восстановить поврежденную систему,

- спасти данные,

- выполнить проверку системы на наличие вирусов.

Не забывайте, что установочный файл (rescuecd.exe примерно 60 mb) необходимо скачивать и запускать на заведомо здоровом компьютере.

4. Или же можно воспользоваться Kaspersky Rescue Disk 10 который формируется на базе на базе ядра операционной системы Linux и представляет собой файл .iso, который включает:

системные и конфигурационные файлы Linux;

- набор утилит для диагностики операционной системы;

- набор вспомогательных утилит (файловый менеджер и др.);

- файлы Kaspersky Rescue Disk;

- файлы, содержащие антивирусные базы.

Если у вас установлен один из продуктов ЛК линейки 2010, то образ можно поддержать в актуальном состоянии.

5. Еще одним вариантом лечения будет Live CD Vba32 Rescue который содержит:

- Консольный сканер для *UNIX (VBA32.L)

- Файловый менеджер MidnightCommander

Основные возможности продукта:

- Сканирование ПК на наличие вредоносных объектов;

- Создание отчетов сканирования системы для последующего обращения в службу тех. поддержки;

- Выполнение основных операций с файлами, находящимися на компьютере пользователя (переименование, копирование, перемещение и т.д.);

Скачать LiveCD Vba32 Rescue

Как исправить ошибки в PST файле или в папке Входящие

Если Вы не можете запустить Outlook из-за специфических ошибок в *.pst файлах хранилища Microsoft Outlook, то ошибки в файле можно исправить с помощью специальных утилит или сервисов.

Вот примеры ошибок, после которых необходимо воспользоваться утилитой восстановления файлов Outlook:

- Файл pst не является файлом данных Outlook.

- Были обнаружены ошибки в файлеpst. Закройте Outlook и другие приложения электронной почты, и используйте приложение Scanpst.exe для восстановления, диагностирования и восстановления ошибок в файле. Для большей информации об утилите см. Помощь.

- Утилитаexe не распознает файл outlook.pst. Никакая информация не может быть восстановлена.

Pic.1 – пример ошибки некорректного PST файла Microsoft Outlook

Содержание:

Утилиты и сервисы, которые могут исправить поврежденный PST файл:

Inbox repair tool – exe

Inbox repair tool (ScanPST.exe) это специальная утилита, поставляемая вместе с пакетом Microsoft Office/Outlook. Утилита ScanPST.exe поставляется с первых версий Microsoft Outlook. Расположение ScanPST.exe различается и в зависимости от версии Outlook.

В ранних версиях, до Outlook 2003, ее можно найти в папке:

В последних версиях Outlook файл ScanPST.exe располагается в папке

где XX это версия Microsoft Outlook:

| Versus | XX |

|---|---|

| Outlook 2007 | 12 |

| Outlook 2010 | 14 |

| Outlook 2013 | 15 |

| Outlook 2016 | 16 |

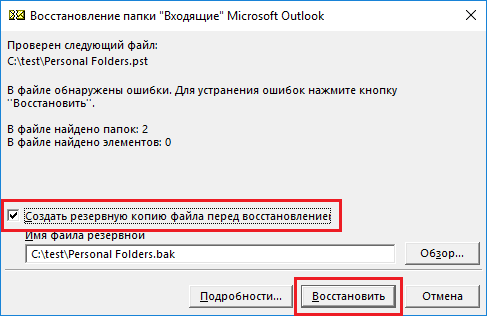

Запустите утилиту ScanPST.exe и далее выполните следующие действия:

- Нажмите кнопку “Browse”

- Выберите нужный PST файл на диске

- Нажмите кнопку “Start”

- Дождитесь окончания анализа файла

- Обязательно оставьте галочку в “Makebackupofscannedfilebeforerepairing” и укажите место для сохранения резервной копии PST файла

- Нажмите кнопку “Repair”

Pic.2 – Утилита Inbox repair tool. Запуск восстановления.

Примечания:

- Файлы базы данных Outlook (*.pst файлы) можно найти поиском на диске или в следующих папках, в зависимости от версии Outlook:

Далее данную операцию можно проделывать с другими поврежденными PST файлами.

Однако бывают случаи, когда ScanPST не может исправить *.pst файл.

Truncate Oversized PST and OST Tool

Recovery Toolbox for Outlook

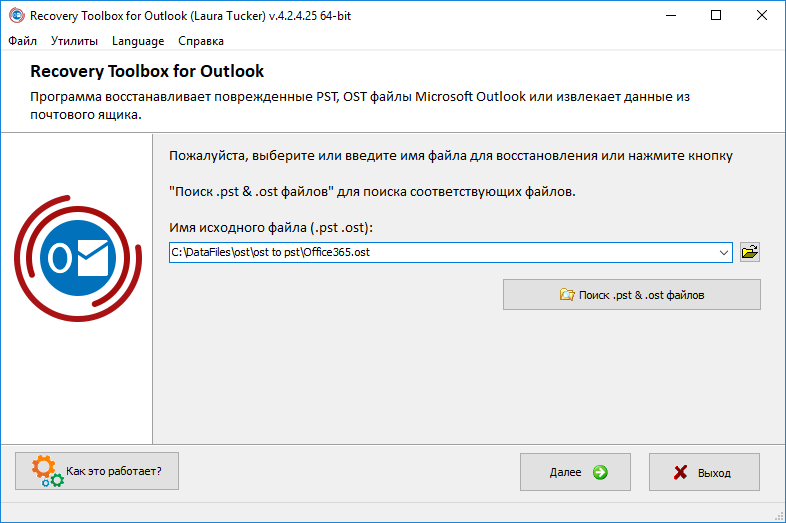

Recovery Toolbox for Outlook разработана специально для восстановления PST файлов.

Pic.3.1. – Recovery Toolbox for Outlook. Выбор поврежденного PST файла.

Recovery Toolbox for Outlook проста и понятна в использовании для большинства пользователей.

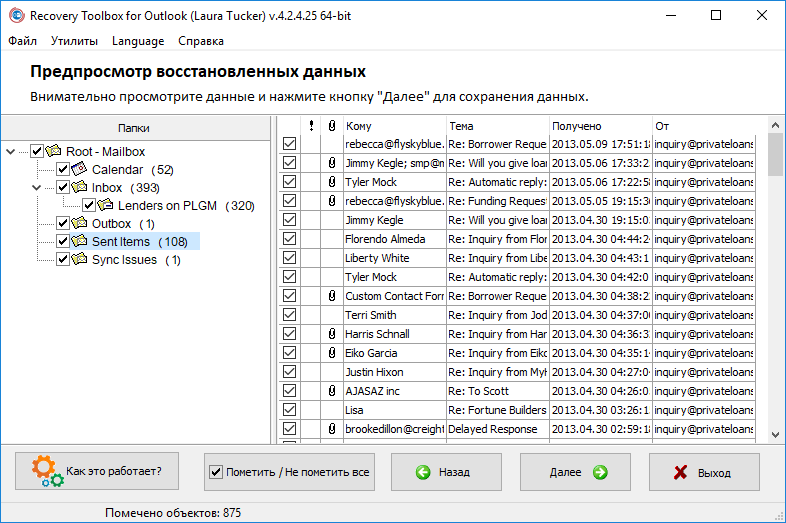

- Нет ограничений на количество и объем восстанавливаемых данных.

- Сохранение восстановленных данных в виде PST, MSG, EML, VCF файлов.

- Возможность выборочного сохранения восстановленных данных. Можно выбрать отдельную папку, отдельное или группу писем, или контактов для сохранения.

- Дополнительная функция конвертирования OST в PST файлы

- Дополнительный режим: восстановления удаленных писем, контактов и прочих объектов (Forensic Mode) из PST или OST файла

- Интегрированный поиск файлов на диске

- Онлайн-подсказка с описанием работы программы

- Многоязычный интерфейс (14 основных языков)

- Можно использовать только в OS Windows

- Обязательное наличие установленного Microsoft Outlook (не путать с Office 365)

Pic.3.2. – Выбор данных для сохранения.

Онлайн сервис восстановления PST / OST файлов

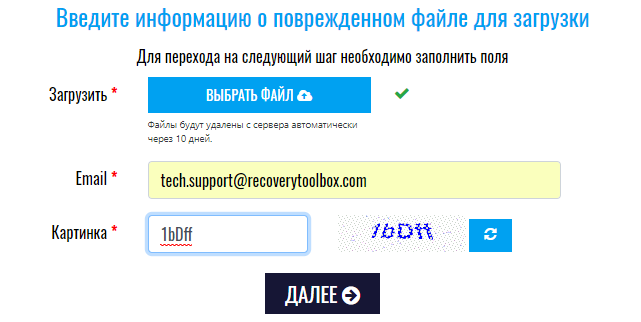

Это очень простой и удобный сервис. Может работать на всех устройствах, где есть только браузер.

Нужно только указать поврежденный PST файл и ввести email и captcha. Все остальное будет сделано автоматически.

Pic.4.1. – Outlook repair service. Ввод данных поврежденного PST файла.

Далее поврежденный PST файл будет загружен на сервис и восстановлен.

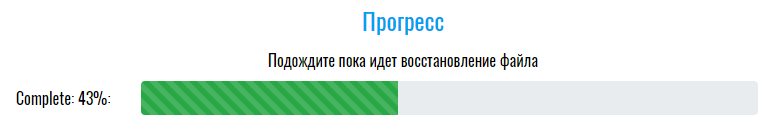

Pic.4.2. – Outlook repair service. Процесс восстановления, поврежденного PST файла.

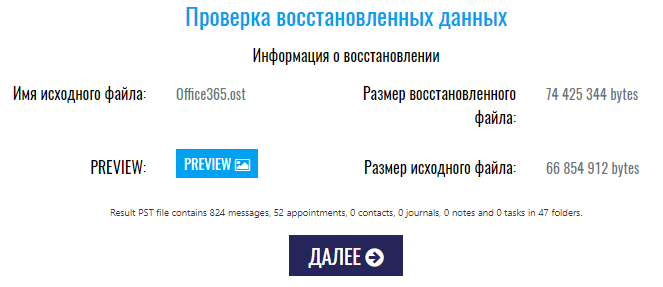

По окончании процесса восстановления PST файла сервис предоставит данные о количестве восстановленных писем, контактов, встреч, напоминаний и количестве прочих восстановленных объектов.

Pic.4.3. – Outlook repair service. Информация о восстановленных данных из PST файла.

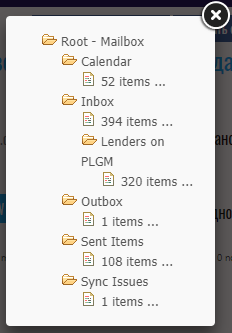

Также можно посмотреть структуру папок в восстановленном PST файле:

Pic.4.4. – Outlook repair service. Информация о структуре папок восстановленного PST файла.

Поврежденный PST файл необходимо убрать из Профиля Outlook, а новый файл сделать файлом по умолчанию, если это необходимо.

- нет требуется Microsoft Outlook

- работает на большинстве платформ: Windows, MAC OS, Android, iOS и прочих

- низкая цена за 1 восстановленный файл

- долгая загрузка и скачивание для больших файлов

Заключение

поврежденный PST файл можно восстановить бесплатно с помощью утилит Inbox repair tool (ScanPST.exe) или Truncate Oversized PST and OST Tool от Microsoft.

"Мы живем в обществе, где технологии являются очень важной частью бизнеса, нашей повседневной жизни. И все технологии начинаются с искр в чьей-то голове. Идея чего-то, чего раньше не существовало, но однажды будет изобретено, может изменить все. И эта деятельность, как правило, не очень хорошо поддерживается"

Внимание! Данный материал подготовлен профессиональным программистом, для людей всех возрастов. При соблюдении всех описанных ниже рекомендаций вашему компьютеру ничего не грозит. (Разве, что повышению быстродействия и общей производительностью операционной системы Windows) Все инструкции изложены максимально доступным и понятным языком. Без каких либо заумных терминов и жаргонов опытных IT-специалистов. Если ваш уровень IQ не ниже среднего и у вас прямые руки, то рад представить вашему вниманию, гайд по избавлению вашего ПК от вирусов, троянских программ и сетевых червей. Также как бонус чистка системы от мусорных файлов, которые также сильно могут тормозить работу вашей системы windows!

P.S. автор не несет ответственности за ваши кривые руки

и не способность понять элементарные вещи. Все изменения, которые вы будете вносить в настройках

вашего компьютера, вы делаете на свой страх и риск!

Привет, друзья! Ну, надеюсь я вас не напугал своим вступлением) Просто хотелось хоть как-то оградить нас с вами от недалеких особ, неспособных к пониманию простых вещей.

Данный пост о том как почистить свой комп от вирусов. Способ проверенный и дает гарантию на удаление всех известных микробов (вирусов) на вашем компуктере. (99,9%) Да-да, как Domestos для наших унитазов.

- ДА ЗАДОЛБАЛ ТЫ. ДАВАЙ УЖЕ НАЧИНАЙ.

- Все все, простите, хватит воды начинаю: )

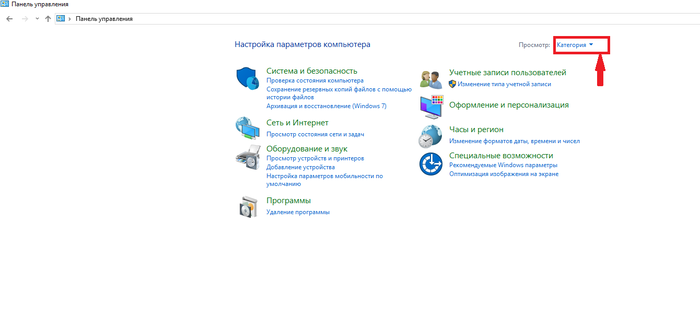

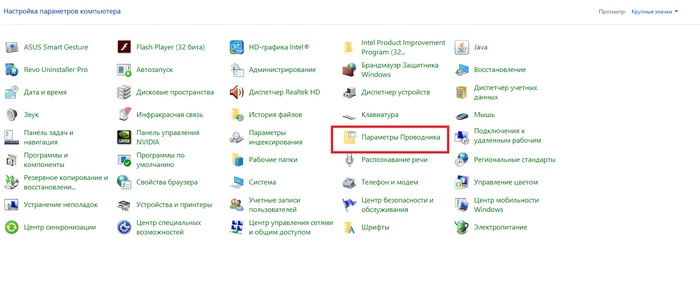

И так первое, что необходимо сделать это зайти в классическую панель управления.

Нажать на слово "категория" и выбрать вид "крупные значки."

в появившемся меню кликнуть по значку "Параметры проводника" в windows 7 данная иконка называется "Параметры папок"

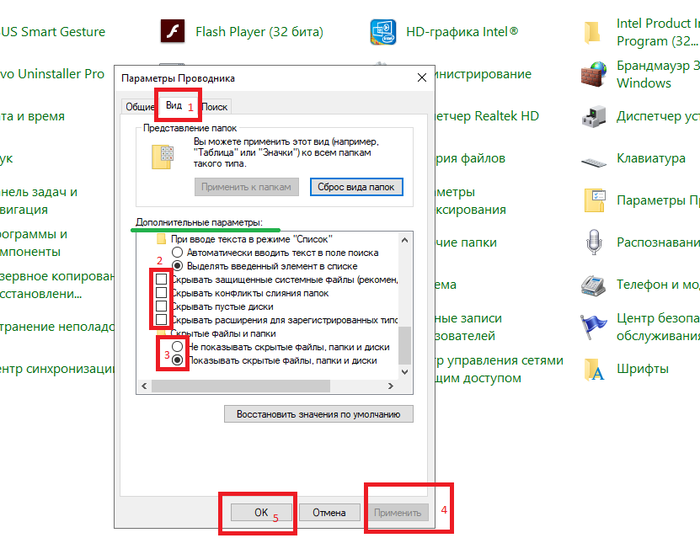

После чего откроется окно, в котором:

1 перейти на вкладку вид

2 спуститься в самый низ колесиком мышки в окошке "дополнительные параметры" (подчеркнуто зеленым) и снять все галочки с нижних пунктов параметров.

3 поставить точку напротив параметра "показывать скрытые файлы, папки и диски"

4 Нажимаем кнопку применить.

5 Жмем ок и выходим из Панели управления.

Таким образом у нас с вами появляется доступ к скрытым системным файлам и папкам. Под которые успешно маскируются вирусы выдавая себя за безобидные родные файлы windows.

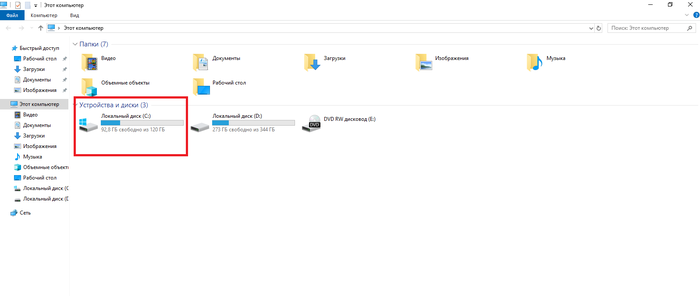

Далее заходим в "мой компьютер" и заходим на системный диск. (Это тот раздел жесткого диска на котором установлена windows) обычно этот диск называется Локальный диск C:

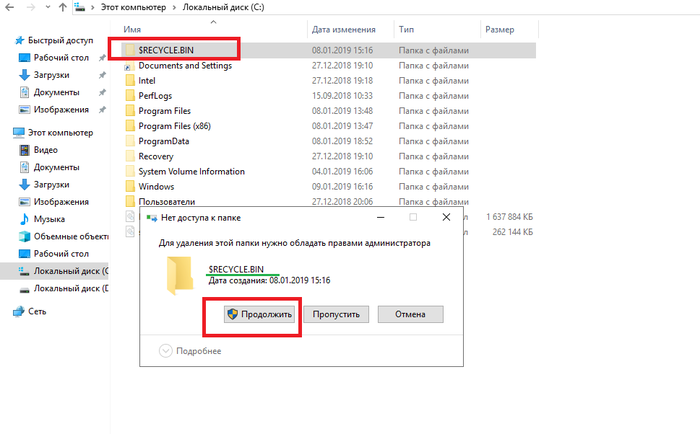

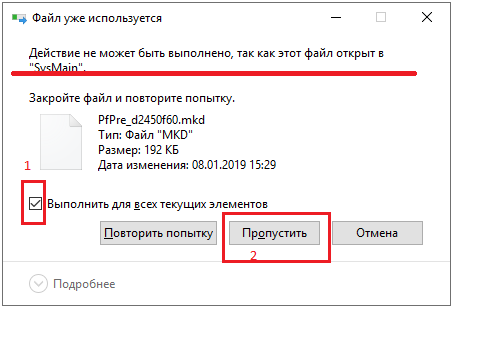

После того как зашли в диск первое, что важно сделать это один раз кликнуть левой не правой а ЛЕВОЙ. кнопкой мыши по папке "$RECYCLE.BIN" после того как папка под светится голубой рамкой, зажмите на клавиатуре сочетание клавиш Shift+delete ( клавишу "+" нажимать не надо, ну это так на всякий случай) и нажать кнопку "продолжить" в появившемся окне. Если появляется надпись на подобие "Действие не может быть выполнено, так как этот файл открыт в. " то поставьте галочку напротив фразы "Выполнить для всех текущих элементов" и нажмите кнопку "Пропустить." рис. 2 Важно. Проверьте в появившемся окне (подчеркнуто зеленым рис.1) должно быть написано "$RECYCLE.BIN " Потому как данное сочетание клавиш "Shift+delete" это УДАЛЕНИЕ!, которое минует "Корзину". Просто, чтобы вы случайно не удалили какую-нибудь другую важную папку. Кстати о корзине. Папку которую мы удаляем это системная папка корзины. В ней довольно часто поселяются вирусы. Удалять эту папку можно без ОПАСЕНИЯ, так как корзина никуда не денется более того данная папка автоматом восстанавливается. А вот вирусы которые в ней есть (если они вдруг есть) удаляются.

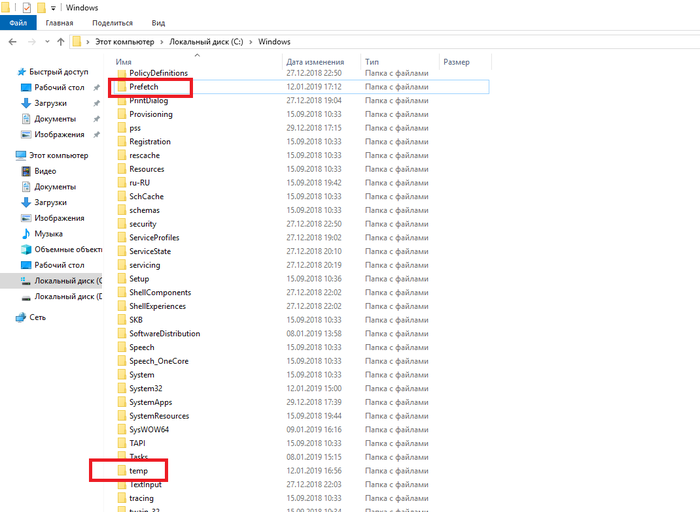

Теперь после удаления папки "$RECYCLE.BIN" переходим к папке "windows" НЕТ! НЕТ! ее мы не удаляем))) Просто заходим в данную папку. Там нас интересуют две папки это "Prefetch" и папка "Temp" сами папки мы тоже не удаляем, а просто сначала открываем папку "Prefetch" и нажимаем комбинацию клавиш ctrl+A (A английскую) эта функция выделит все файлы разом в папке. После чего зажимаем уже знакомую нам комбинацию клавиш Shift+delete затем можно смело нажать клавишу Enter. Снова появится окно как на рисунке 2) с фразой: " Действие не может быть выполнено. " Действуем также, ставим галочку напротив "выполнить для всех. " и жмем кнопку пропустить. Также данные файлы смело удаляем! Не буду углубляться что это за файлы, так как и так пост довольно длинный. Скажу одно эти файлы создаются системой для так называемого ускорения загрузки самой системы и программ. Они не являются важными и система прекрасно их при необходимости восстанавливает без какого либо ущерба. Но данную папку также важно почистить от этих файлов так как среди них также могут сидеть вирусы. После чего выходим из этой папки "Prefetch" и заходим в папку "temp" поступаем с файлами в этой папки также как и с предыдущими. То-есть удаляем. нажимаем комбинацию клавиш ctrl+A

затем Shift+delete и клавишу Enter. Надеюсь этот момент мы с вами уяснили что сами папки "Prefetch" и "temp" мы не удаляем а удаляем файлы внутри этих папок.

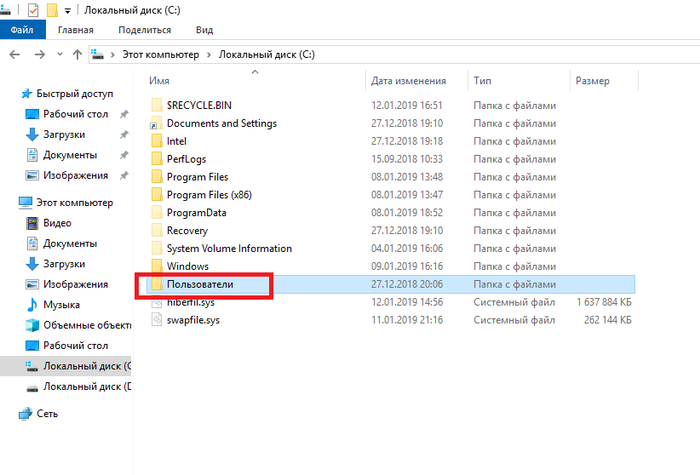

Идем дальше. Теперь выходим из папки "windows" и заходим в папку "пользователи"

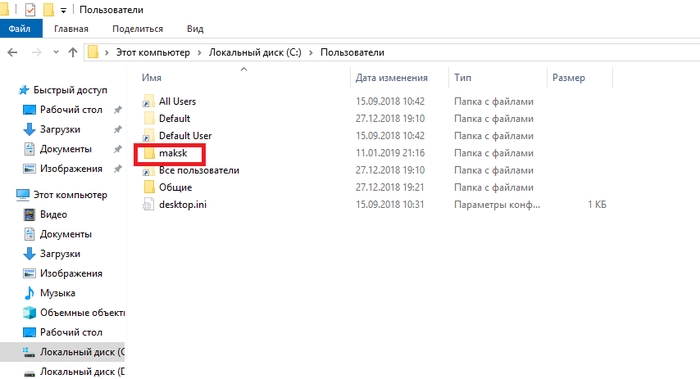

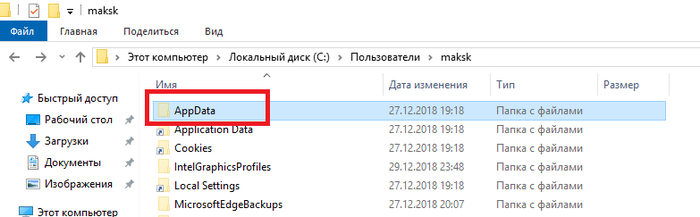

В папке пользователи нужно зайти в папку с вашим именем учетной записи. У меня она называется "maksk" у вас естественно она называется по другому.

Далее нас интересует папка "AppData"

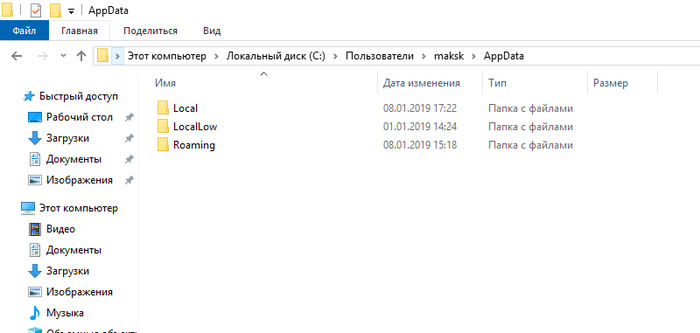

И теперь в данной папке мы видим три раздела. рисунок ниже

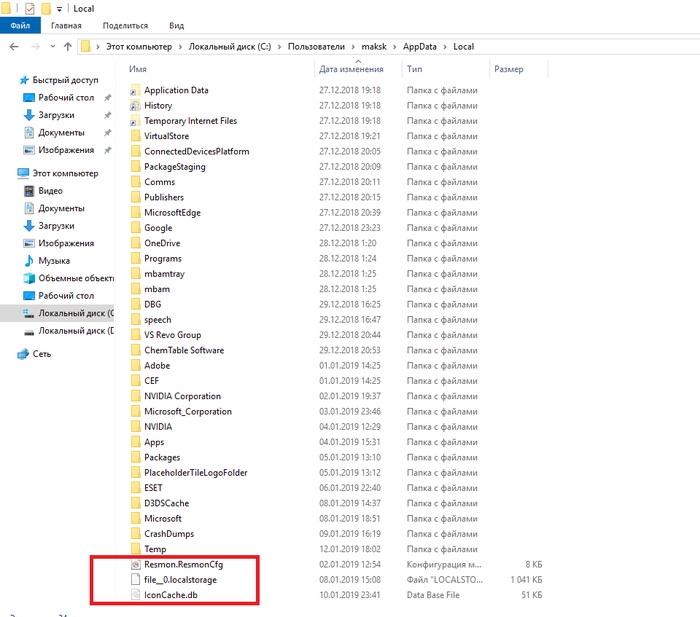

Открываем сначала папку Local, в ней также полно разных папок, для начала можно смело удалить файлы, которые находятся в самом низу начинаясь от папки "temp" Важно! Удаляем только файлы а не папки. Так же чтобы не повторятся сразу уясним один момент все удаления делаем комбинацией клавиш Shift+delete и подтверждаем клавишей Enter. Только ТАК! И еще чтобы не повторяться все файлы, которые мы будем удалять в дальнейшем не являются критически важными. Так что ничего не бойтесь. А если все же боитесь то можете погуглить за что отвечает тот или иной файл/папка.

Как вы уже наверно заметили в этой папке также присутствует папка "temp" и кто бы мог подумать, папку темп тоже нужно открыть и удалить все файлы в ней.

После того как почистили папку темп выходим из папки "Local" и заходим в папку "LocalLow" и проверяем есть ли в ней папка "temp" если есть, вот тут ВНИМАНИЕ! удаляем всю папку целиком. Далее выходим из папки "LocalLow" и открываем папку "Roaming" в ней так же ищем папку "temp" и если она там присутствует то смело удаляем всю папку. То есть что в итоге? А в итоге то что папка "temp" может быть только в папке "Local"! в папках "LocalLow" и "Roaming" папок темп быть не должно. Если они там есть их удаляем полностью. (Ломай ее полностью..))

Ну что друзья мои? Можем передохнуть. Пол дела сделали)

Вот вам шутка: В деревне программистом называют того, кто умеет включать компьютер)

И так после того как я окончательно разочаровал вас в своем чувстве юмора, можем продолжать)

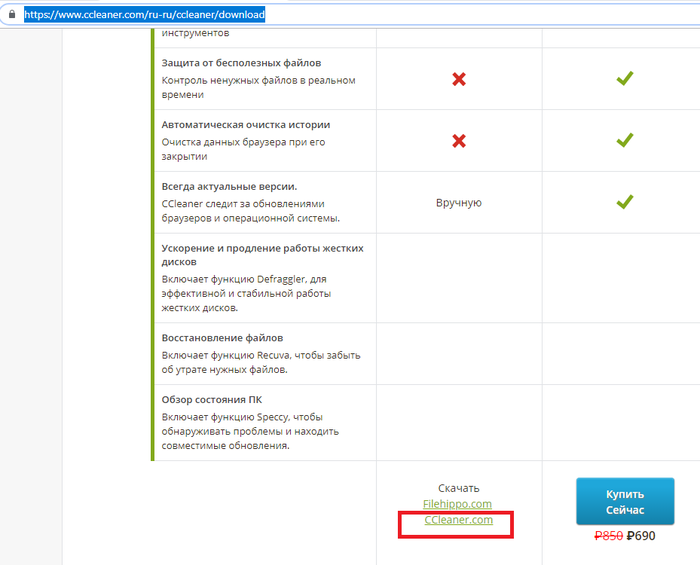

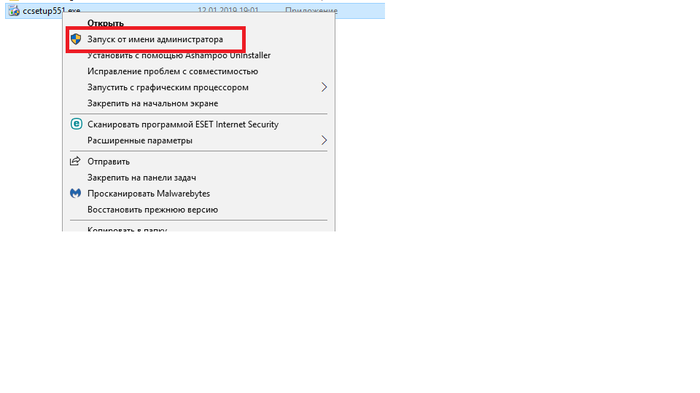

после того как скачаете установочный файл данной программы, запустите его от имени администратора. Делается это так: Наводим курсор на скаченный файл и жмем правую кнопку мыши. Выбираем пункт в контекстном меню "запустить от имени администратора" и устанавливаем программу себе на комп.

Обязательно во время установки выберите русский язык. А то потом запутаетесь.

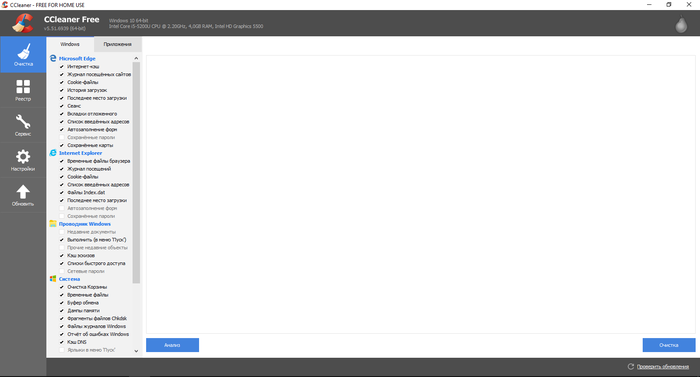

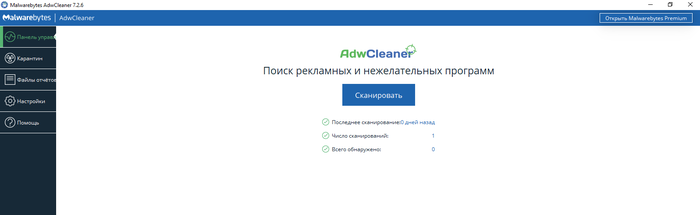

После того как программа установится на комп, появится ярлык на рабочем столе. Запускаем его так же от имени админа. И попадаем вот в такой интерфейс программы:

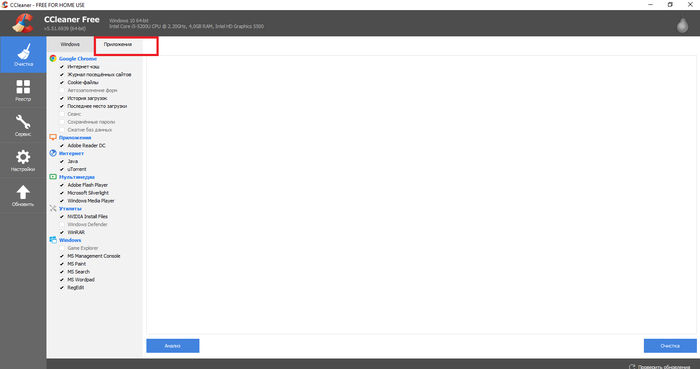

выставляем все галочки так как показано на рисунке выше. после чего переходим во вкладку приложения и ставим галки как на рисунке ниже

далее нажимаем на кнопку анализ внизу окна программы после того как программа проанализирует все ненужные файлы жмем кнопку очистить, которая внизу с право.

Внимание! Перед очисткой закройте свой браузер, для корректной работы программы CCleaner

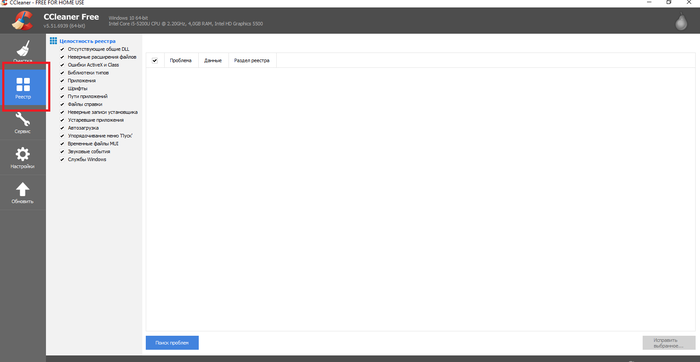

После очистки переходим в раздел реестр. и выставляем все галочки в данном разделе как на рисунке ниже

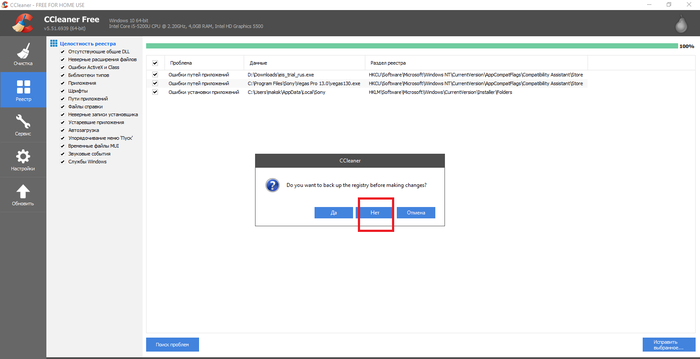

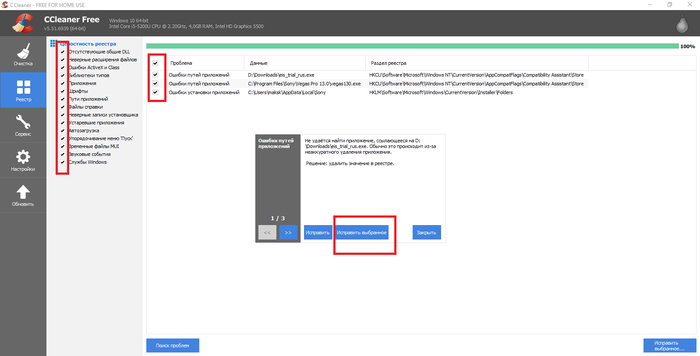

внизу панели жмем кнопку "поиск проблем" затем кнопку "исправить выбранное" появится окно в котором жмем на кнопку "нет" рисунок 1 внизу, далее появится следующее окно в котором жмем кнопку "исправить выбранное" соответственно на всех найденных проблемах в реестре должны стоять галочки. как на рисунке 2 ниже. после того как ошибки в реестре исправятся повторите данную процедуру поиска проблем реестра и их исправление до тех пор пока программа вам не скажет что проблемы не найдены.

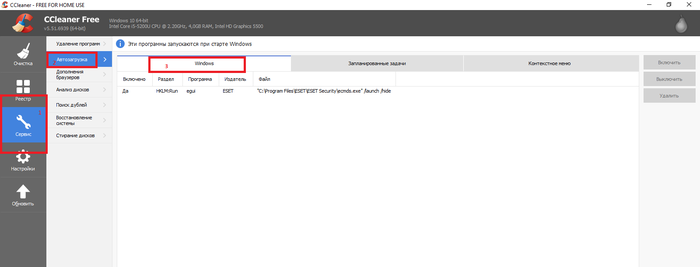

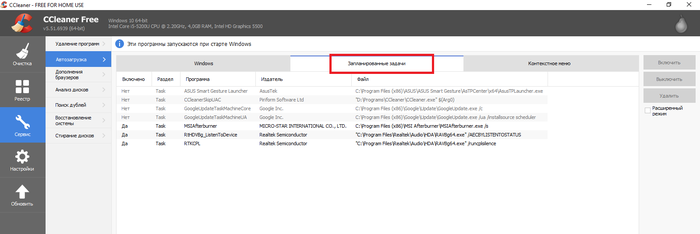

Следующим этапом будет переход в раздел сервис. рисунок ниже. В данном раздела будьте очень внимательны и осторожны, дабы не удалить и не отключить чего важного. В разделе сервис есть так называемые подразделы нас интересует в частности подраздел "автозагрузка" так как вирусы очень часто используют файлы автозапуска. Соответственно при каждом включении компьютера вирус вместе с запуском системы начинает свое гадкое дело на наших ПК.

здесь тоже можем вырубить все подозрительное кроме опять же драйверов и антивируса. В любом случае если что-то потом не будет работать просто включите обратно что отключили.

Все! На этом CCleaner можно закрывать и идти скачивать следующую утилиту.

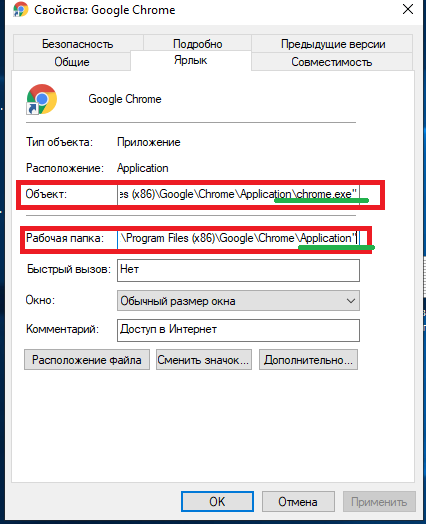

Теперь еще один важный момент. Иногда вирусы поселяются в корневой папке браузера и даже могут быть прописаны в настройках реестра windows. Поэтому что делаем дальше. находим ярлык браузера на рабочем столе. Важно не тот значок который как правило у вас внизу экрана монитора на панели задач, а именно ярлык на рабочем столе он нам и нужен. кликаем по ярлыку браузера правой кнопкой мыши и в контекстном меню выбираем параметр свойства. В открывшемся окне нас интересуют два пути. Это объект и рабочая папка. Они выделены красным на рисунке ниже. и смотрим в пути Объект строка должна заканчиваться словом chrome.exe" если у вас гугл хром, если яндекс, то соответственно яндекс и так далее. В зависимости от того какой у вас браузер. если после окончания exe" у вас стоит еще какая-нибудь лабуда по типу опять же пресловутый маил или амиго или еще какая надпись. Смело ее стираете, до надписи chrome.exe" или что там у вас за браузер. В пути рабочая папка в конце должна быть надпись Application"

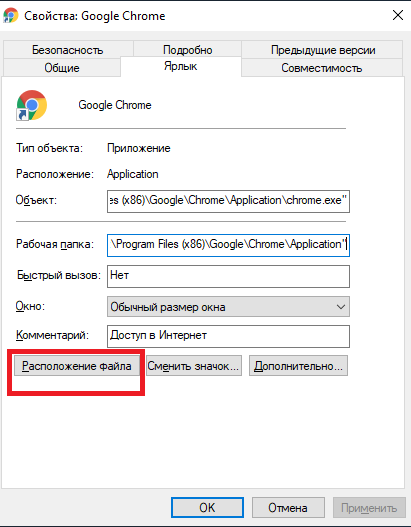

Далее ниже мы видим кнопку расположение файла кликаем на нее

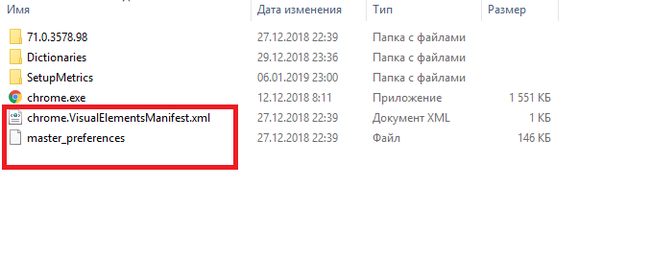

В открывшемся окне должны быть только эти два файла. которые указанны ниже. на рисунке. Если есть другие особенно с окончанием .bat, tmp или .cmd то смело удаляем.

запустить от имени админа и установить на ПК. После установки программа появится на рабочем столе. Открываем ярлык и видим вот такой интерфейс. Первое что нужно сделать это нажать на кнопку "текущая версия" она находится в правом нижнем углу интерфейса программы, если ее не видно просто раскройте окно программы во весь экран. чтобы программа обновила вирусную базу данных сигнатур. Затем перейти в раздел параметры и во вкладке "защита" включить галочку проверка на наличие руткитов. затем закрываем прогу. И делаем вот что. зажимаем комбинацию клавиш ⊞ Windows+R появится строка поиска в данную строку пишем такое слово msconfig и жмем ок. Откроется окно конфигурации и ставим галочку напротив безопасного режима, жмем применить и ок перезагружаем комп и оказываемся в безопасном режиме. И вот теперь можно запустить антивирус и нажать кнопку "запустить проверку" после проверки если будут найдены вирусы антивирус попросит вас перезагрузить еще раз комп. Сделайте перезагрузку. Если комп после перезагрузки снова загрузится в безопасном режиме просто повторите процедуру с нажатием клавиш ⊞ Windows+R вписываем msconfig и убираем

галку с безопасного режима жмем применить потом окей и перезагружаемся. Поздравляю вы успешно сломали себе комп! ШУТКА)) Если делали все с умом и строго следовали руководству то комп почищен от вирусов. Да, друзья простите что дальше нет рисунков. К сожалению пост получился очень большой и я исчерпал лимит блоков. Надеюсь что у вас все получится, главное внимательно читайте и перепроверяйте полученную информацию. Также не забудьте после всего проделанного зайти снова в панель управления выбрать параметры проводника перейти во вкладку "вид" и поставить обратно галочки и точку напротив параметра "не показывать системные файлы папки и диски"

Рад был вам помочь. Если что не понятно пишите комментарии подскажу расскажу. Всего вам доброго увидимся в следующих постах)

Читайте также: