Лови ответ как вирус

Бесплатная программа ЛовиОтвет — функциональный калькулятор для решения примеров и уравнений. В программе Лови Ответ происходит автоматическое решение математических примеров и уравнений с выводом действий и этапов их решения.

Для чего нужна такая программа? Программа Лови Ответ — это своего рода математический решебник, который выводит ответ, с пошаговым решением выполненного задания.

Программа Лови Ответ будет интересна школьникам и их родителям. С помощью этой программы родители могут проверять домашние задания, которые выполнил учащийся. Также школьники и студенты могут решать примеры и уравнения при помощи этого математического калькулятора.

Взрослые, которые уже не помнят многого из школьного курса, а также учащиеся смогут при помощи данной программы, быстро решить математический пример любой степени сложности.

В программе ЛовиОтвет можно будет выполнять такие математические действия:

- Совершать действия с натуральными числами.

- Производить действия с дробями (десятичными, обыкновенными, смешанными).

- В программе можно будет упрощать выражения, производить действия с многочленами.

- Решать линейные и квадратные уравнения.

Примеры и уравнения будут решены в программе Лови Ответ пошагово, с последовательными действиями. Визуально, в окне программы, вы увидите решение примера или уравнения. Ответ и пошаговые действия для его решения, будут записаны на своеобразном тетрадном листе. Все этапы решения можно будет записывать в программе в столбик.

Скачать программу ЛовиОтвет можно с официального сайта производителя. Программа доступна для работы на компьютерах с операционной системой Windows. Есть версии программы для устройств на операционной системе Android, для Aplle устройств (iPad, iPhone/iPod), для мобильных телефонов (java, java-mini).

После загрузки, вам можно будет установить программу на свой компьютер.

Установка программы Лови Ответ

Запустите процесс установки программы LoviOtvet на своем компьютере.

При установке программы будьте внимательны! Снимите флажки в тех пунктах, где вам предложат установить дополнительные программы, для того, чтобы не устанавливать на свой компьютер постороннее программное обеспечение.

По завершению установки программы на компьютер, будет открыто главное окно программы ЛовиОтвет.

Обзор программы Лови Ответ

В верхней части окна программы расположены кнопки меню для управления программой.

Под панелью меню расположено поле, в которое вводится задание.

В левой части окна расположены кнопки и переключатели для ввода данных. Здесь находится основная и дополнительная панель.

Остальную часть окна программы занимает рабочая область, в которой будет отображено решение задания.

После клика по треугольнику в крайней правой части поля, в котором вводится пример или уравнение, откроется дополнительное поле, в котором будут отображена история расчетов. В этом поле можно будет очистить историю расчетов.

Лови Ответ онлайн

По заявлению производителя, версия Лови Ответ онлайн менее функциональна, чем программа, которая устанавливается на компьютер или мобильное устройство. Но, все равно, онлайн калькулятор может быть полезен в некоторых случаях, для выполнения решения поставленных задач.

Выводы статьи

Бесплатная программа Лови Ответ — математический решебник и калькулятор, который помогает школьникам, студентам и родителям выполнять или проверять решение примеров и уравнений любой степени сложности.

ЛовиОтвет — программа для решения примеров и уравнений (видео)

Здравствуйте! В этом посте (первом) я покажу, как создавать вирус шутку через блокнот. Сразу прошу не бомбить и не писать гневные комменты типа: "Да такого миллион!", "Да что ты знаешь!", "Да пошел ты в жопу!" и т.д. Да, я знаю, что эти "вирусы" создавали давно. Но я к примеру открыл для себя это совсем недавно. Месяца 3 назад.

Ближе к делу: я буду рассказывать что эта шутка вообще делает, буду вставлять скрины и все объяснять. Напомню, это ознакомительный пост! В других постах я буду конкретно писать, как создать такой-то вирус.

Вирус-шутка это программа, которую создают в блокноте. Т.е. пишешь там команды и сохраняешь их определенных форматах. Если все правильно сделано, без ошибок, то вирус-шутка сработает. Кстати, "вирус-шутка" это условное название. В блокноте можно создать и игру, и крестики нолики, часы.

ПРЕДУПРЕЖДЕНИЕ. Перед созданием вируса отключите Анти-Вирус.

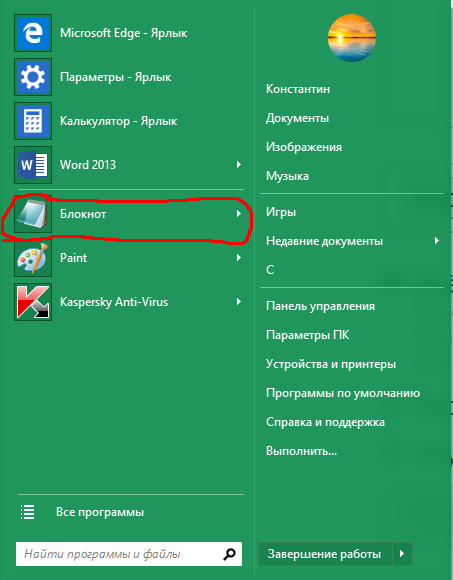

1) Создание вируса: Для начала откройте блокнот.

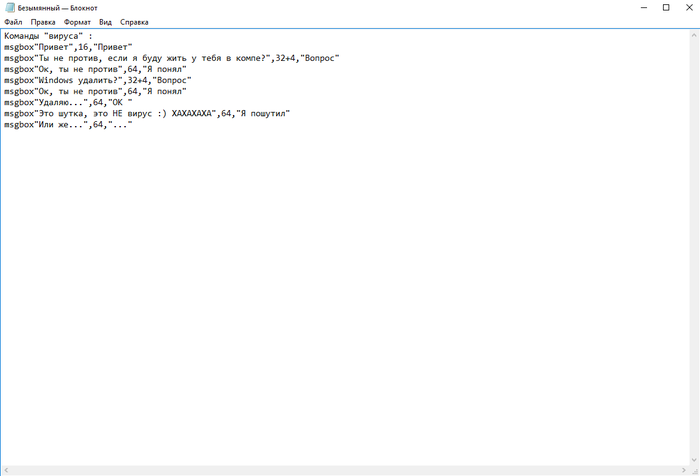

2) В блокноте начинайте писать команду. Для начала скопируйте этот текст туда:

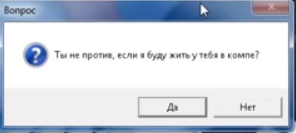

msgbox"Ты не против, если я буду жить у тебя в компе?",32+4,"Вопрос"

msgbox"Ок, ты не против",64,"Я понял"

msgbox"Ок, ты не против",64,"Я понял"

msgbox"Это шутка, это НЕ вирус :) ХАХАХАХА",64,"Я пошутил"

msgbox"Или же нет. ",64,". "

Я НЕ ЖЕЛАЮ ВАМ ЗЛА! ЭТОТ ВИРУС НЕ МОЖЕТ ПРИНЕСТИ ВАМ И ВАШЕМУ КОМПУ ВРЕДА!

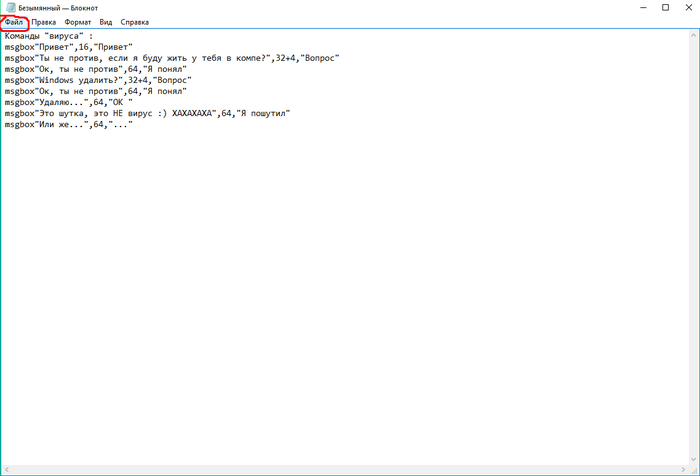

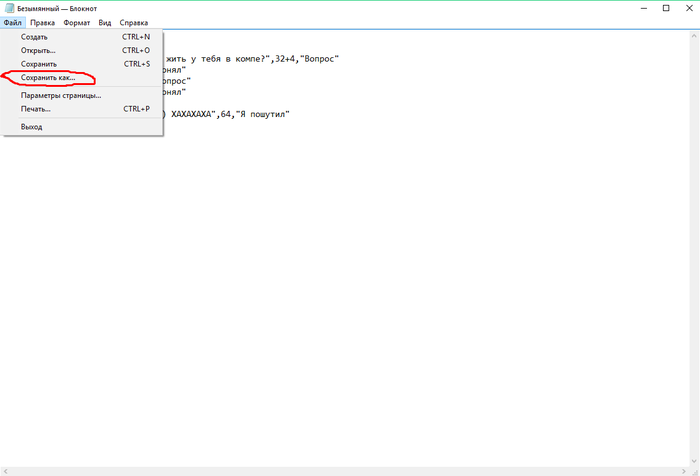

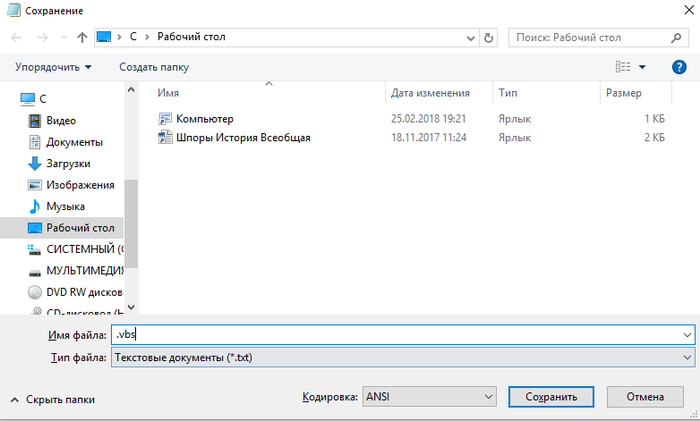

3) Сохраните ваш текст в формате .vbs Смотрите далее.

4) Теперь у вас на Рабочем столе должен появиться вот такой значок:

5) Заходите в него.

6) У вас должен открыться вирус-шутка. Если же не работает, то два варианта: либо у вас включен Анти-Вирус, либо ваш комп не поддерживает это.

7) НЕ ПУГАЙТЕСЬ! ВИРУС-ШУТКА НЕ ПРИНЕСЕТ ВРЕДА. Теперь вам осталось читать то, что там написано, и кликать по кнопкам (любым).

Вы можете изменить в команде вируса текст. Например вместо "Windows удалить?" можно написать "ставьте лайки!". Удачи вам, экспериментируйте со своими вирусами!

И так, как я обещал, это был ознакомительный пост. Вскоре я выложу пост, где подробно опишу все значения, как все делать и т.д. Отпишитесь в тапках как вам мой пост, киньте скрины своего вируса. Мне будет интересно :D

сука! у меня винда удалилась!

Не ври. Этот вирус-шутка и близко такого сделать не может.

ТС, у вас тоже снегопад? Занятия в школах отменили?

Да, отменили. Вот и сижу, "клавотюкаюсь".

Мне хочется узнать все подробно как это работает что обозначает msgbox, цифры 64; 32+4

"msgbox" - название команды, которая выводит стандартный диалог. Цифрами выбирается стиль отображения (иконка внутри диалога и воспроизводимый звук при открытии). Также стилем выбираются кнопки (их текст и количество)

Отображаемых иконок всего 4: ошибка, вопрос, восклицание и внимание. Столько-же звуков.

Кнопок в связке по более:

Ок

Ок, Отмена

Да, Нет

Да, Нет, Отмена

Повтор, Отмена

Пропустить, Повторить Отменить

Т.к. эти диалоги выдаются системой, то можно указать только заголовок и текст диалога. Свой текст кнопок или свою иконку Вы не сможете установить. Можно вывести диалог без иконки. Вроде ничего не забыл. Давно увлекался этим, потом перешел на норм. язык программирования.

Ой, а может поможете раз разбираетесь?

Хочу коллегу разыграть/ поздравить с днем рождения. Он в командировке сейчас. Хочу ему на почту файл бросить который в определенный день ему на принтер выведет поздравление. Как можно батник сделать, чтобы он себя в автозагрузку прописал и именно в определенный день сработал? Ну и удалился потом, чтоб он не догадался.

В инете поискал, там только на удаление доков батники) и определенного дня нельзя поставить.

Если хотите именно батник, то можно попробовать использовать планировщик Windows, но с батниками куча ограничений.

О поздравлялке: даже если Вы отправите эл. письмо с батником или exe-шником, то поздравление не сработает, пока его не скачают и не запустят. В некоторых случаях почтовый сервис может отправить письмо в папку "Спам" (пользователь его не увидит), либо при скачивании файл заблокирует антивирус, но это все маловероятно.

На счет печати принтером: это можно, но обязательно? Можно например вывести на экран красивый диалог, или картинку :)

Нет с программкой не тот эффект))) Да и вк нету.

Просто хотелось отправить на почту письмо, (его обязательно откроют, так как с этого адреса только по работе приходит, да и с чувством опасности у людей проблемы))), чтоб этот файл прописался в планировщик или в автозагрузку, а в нужный день отправил бы на печать текст. Там принтер ежедневно включают, так что по-любому бы удивил)))

Я батники когда-то давно делал. Даже похожий прикол видел, когда из планировщика каждый день на печать выходит "Ты умрешь через *** дней", "Ты умрешь завтра", "Это случится сегодня". Но там надо было за компом посидеть, чтоб настроить. А как это "дистанционно" через почту сделать я не знаю.

В любом случае спасибо.

Хм, думаю, что через батник хоть и сложно, но реально: батник запускает установщик Windows (msiexec.exe) с параметром, который скачает и установит программу и документ с текстом печати. Программа прописывается в автозапуск и следит за датой и временем системы. Как только дата начала наступает, программа запускает скрытый процесс Microsoft Office Word (winword.exe) с параметром начала печати нашего документа. Программа делает какую-нибудь отметку на каком-либо ресурсе (сайте или сервере), что она успешно отработала. Запускается msiexec.exe с параметром удаления нашей программы (программа удаляется с компьютера).

Несколько вопросов:

- на компьютере есть MS Office Word? Иначе придется создавать документ формата .rtf (поддерживается системой без доп. софта)

- проще изначально в письме использовать не батник, а именно приложение (exe-файл, т.к. не придется сначала создавать, а после скачивать установщик). Если нужно, то предоставлю исходный код приложения. Язык программирования - AutoIt 3. Его синтаксис очень напоминает рассматриваемые в посте скрипты. Так может лучше обойтись без батника?

- нужны дата запуска печати документа и текст поздравления

- желательно заранее знать, какая операционная система установлена на компьютере, где будет выполняться "поздравлялка" (XP, Vista, 7, 8, 8.1, 10 или серверные редакции систем Windows)?

Эта программа, как можно догадываться из названия, представляет из себя калькулятор для решения задач, уравнений, и практических любых математических вычислений , только не совсем обычный калькулятор 🙂 .

Отличие же калькулятора программа ЛовиОтвет (Лови Ответ) заключается в том, что при решении какого либо примера, или уравнения, программа расписывает все шаги решения. Точно так же, как обычный школьник в тетради по математике .

Даже окно программы с действиями по решению, разлиновано под тетрадный лист 🙂

Программа ЛовиОтвет (Лови Ответ) Полностью Бесплатная! На русском языке! Не требовательна к ресурсам!

На официальном сайте ссылка внизу статьи можно скачать версию под любую платформу windows android и т.д.

Давайте же перейдём непосредственно к обзору программы. Как говорится: Меньше слов, больше дела!

Установка программы ЛовиОтвет (Лови Ответ).

Для начала скачиваем программу по прямой ссылке с официального сайта.

Далее запускаем скаченный файл, и попадаем в первое окно установщика:

Попадаем в следующее окно установщика:

А вот в этом окне будем более бдительными! Именно из-за него мы сняли галочку в первом окошке установщика.

Далее идёт сама установка, просто ожидаем несколько секунд.

На этом установка программы завершена Переходим к водным процедурам

Интерфейс программы ЛовиОтвет (Лови Ответ).

Запускаем программу с ярлыка на рабочем столе, и попадем в главное окно программы ЛовиОтвет (Лови Ответ).

Как видим интерфейс программы интуитивно понятен, и не вызывает взрыв мозга, и выпадение правого глаза

Теперь разберём по полочкам, что у нас здесь и к чему.

- Главное меню программы – Очень не сложное меню, с минимум опций. Рассмотрим чуть ниже.

- Строка в которой мы будем набивать сам пример или уравнение.

- Панель с цифрами, и знаками вычисления, умножения, сложения и т.д. – Как в обычном калькуляторе.

- Область где у нас будут расписаны сами решения.

- Размер листа, размер клеток – Тут думаю всё понятно. 🙂

- Иксы, Игреки, Синусы, Косинусы, Тангенсы, Котангенсы, и т.д. и т.п. 🙂

Теперь поподробней пункты Главного меню с лева на право. Не комментирую, я думаю будет всё понятно по скриншотам:

Как работать с программой ЛовиОтвет (Лови Ответ).

Если нам нужно, что бы пошаговое решение было не в строчку, а в привычном виде столбиков, то кликаем в строке, или на маленькие треугольнички на против каждого шага, как показано на скриншоте ниже.

Ну вот в принципе и всё 🙂 Как видите программа-калькулятор не сложная, и при этом очень полезна! Школьники и студенты, я думаю будут в восторге от этой программы! Ну и родители тоже, которым приходится проверять уроки за своими чадами 🙂

Хакерский мир можно условно разделить на три группы атакующих:

Может ли кто-то с хорошими навыками в программировании стать последним? Не думаю, что вы начнете создавать что-то, на подобии regin (ссылка) после посещения нескольких сессий DEFCON. С другой стороны, я считаю, что сотрудник ИБ должен освоить некоторые концепты, на которых строится вредоносное ПО.

Зачем ИБ-персоналу эти сомнительные навыки?

Знай своего врага. Как мы уже обсуждали в блоге Inside Out, нужно думать как нарушитель, чтобы его остановить. Я – специалист по информационной безопасности в Varonis и по моему опыту – вы будете сильнее в этом ремесле если будете понимать, какие ходы будет делать нарушитель. Поэтому я решил начать серию постов о деталях, которые лежат в основе вредоносного ПО и различных семействах хакерских утилит. После того, как вы поймете насколько просто создать не детектируемое ПО, вы, возможно, захотите пересмотреть политики безопасности на вашем предприятии. Теперь более подробно.

Кейлогер – это ПО или некое физическое устройство, которое может перехватывать и запоминать нажатия клавиш на скомпрометированной машине. Это можно представить как цифровую ловушку для каждого нажатия на клавиши клавиатуры.

Зачастую эту функцию внедряют в другое, более сложное ПО, например, троянов (Remote Access Trojans RATS), которые обеспечивают доставку перехваченных данных обратно, к атакующему. Также существуют аппаратные кейлогеры, но они менее распространены, т.к. требуют непосредственного физического доступа к машине.

Тем не менее создать базовые функции кейлогера достаточно легко запрограммировать. ПРЕДУПРЕЖДЕНИЕ. Если вы хотите попробовать что-то из ниже следующего, убедитесь, что у вас есть разрешения, и вы не несёте вреда существующей среде, а лучше всего делать это все на изолированной ВМ. Далее, данный код не будет оптимизирован, я всего лишь покажу вам строки кода, которые могут выполнить поставленную задачу, это не самый элегантный или оптимальный путь. Ну и наконец, я не буду рассказывать как сделать кейлогер стойким к перезагрузкам или пытаться сделать его абсолютно не обнаружимым благодаря особым техникам программирования, так же как и о защите от удаления, даже если его обнаружили.

Для подключения к клавиатуре вам всего лишь нужно использовать 2 строки на C#:

Вы можете изучить больше про фунцию GetAsyncKeyState на MSDN:

Для понимания: эта функция определяет нажата клавиш или отжата в момент вызова и была ли нажата после предыдущего вызова. Теперь постоянно вызываем эту функцию, чтобы получать данные с клавиатуры:

Что здесь происходит? Этот цикл будет опрашивать каждые 100 мс каждую из клавиш для определения ее состояния. Если одна из них нажата (или была нажата), сообщение об этом будет выведено на консоль. В реальной жизни эти данные буферизируются и отправляются злоумышленнику.

Умный кейлогер

Погодите, а есть ли смысл пытаться снимать всю подряд информацию со всех приложений?

Код выше тянет сырой ввод с клавиатуры с любого окна и поля ввода, на котором сейчас фокус. Если ваша цель – номера кредитных карт и пароли, то такой подход не очень эффективен. Для сценариев из реального мира, когда такие кейлогеры выполняются на сотнях или тысячах машин, последующий парсинг данных может стать очень долгим и по итогу потерять смысл, т.к. ценная для взломщика информация может к тому времени устареть.

Вторая версия кода:

Еще более умный кейлогер

Давайте предположим, что злоумышленник смог получить данные кодом, на подобии нашего. Так же предположим, что он достаточно амбициозен и смог заразить десятки или сотни тысяч машин. Результат: огромный файл с гигабайтами текста, в которых нужную информацию еще нужно найти. Самое время познакомиться с регулярными выражениями или regex. Это что-то на подобии мини языка для составления неких шаблонов и сканирования текста на соответствие заданным шаблонам. Вы можете узнать больше здесь.

Для упрощения, я сразу приведу готовые выражения, которые соответствуют именам логина и паролям:

Эти выражения здесь как подсказка тому, что можно сделать используя их. С помощью регулярных выражений можно искать (т найти!) любые конструкции, которые имеют определенный и неизменный формат, например, номера паспортов, кредитных карт, учетные записи и даже пароли.

Действительно, регулярные выражения не самый читаемый вид кода, но они одни из лучших друзей программиста, если есть задачи парсинга текста. В языках Java, C#, JavaScript и других популярных уже есть готовые функции, в которые вы можете передать обычные регулярные выражения.

Для C# это выглядит так:

Где первое выражение (re) будет соответствовать любой электронной почте, а второе (re2) любой цифро буквенной конструкции больше 6 символов.

Бесплатно и полностью не обнаружим

В своем примере я использовал Visual Studio – вы можете использовать свое любимое окружение – для создания такого кейлогера за 30 минут.

Если бы я был реальным злоумышленником, то я бы целился на какую-то реальную цель (банковские сайты, соцсети, тп) и видоизменил код для соответствия этим целям. Конечно, также, я запустил бы фишинговую кампанию с электронными письмами с нашей программой, под видом обычного счета или другого вложения.

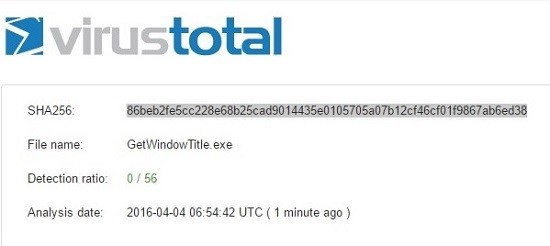

Остался один вопрос: действительно такое ПО будет не обнаруживаемым для защитных программ?

В этом основная фишка! Вы всегда можете менять код и развиваться, будучи всегда на несколько шагов раньше сканеров угроз. Если вы в состоянии написать свой собственный код он почти гарантированно будет не обнаружим. На этой странице вы можете ознакомиться с полным анализом.

Основная цель этой статьи – показать, что используя одни только антивирусы вы не сможете полностью обеспечить безопасность на предприятии. Нужен более глубинная оценка действий всех пользователей и даже сервисов, чтобы выявить потенциально вредоносные действия.

В следующих статья я покажу, как сделать действительно не обнаружимую версию такого ПО.

Здравствуйте.

Компьютерные вирусы бывают разного характера,но всё таки подавляющие большинство вирусов,чтобы они начали пакостить,надо запускать вручную,так,например,чтобы заработал trojan(Троянская программа - одна из самых популярных в мире вирусологии. Программа,при запуске которой открываются дополнительные процессы о которых пользователь не догадывается) - его надо запустить самому.

Так что,скорее всего, Ваш вирус,который находится у Вас на компьютере и Вы знаете о его существовании,не принесет Вам никакого вреда.

А меньшинство могут сами запуститься? Еще интересно, вы не знаете случайно, вообще в принципе какой-либо скачанный файл может сам что-то делать в компьютере, или пока его кто-то или что-то не запустило он просто данные на жестком или твердотельном накопителе?

Да,Вы правы - файл который просто скачали и не открывали даже - абсолютно безвреден и просто находится на жестком диске,так что если вы скачали но не открывали - можете спать спокойно)

Вообще вирус - это обычная программа,только не много хитро построенная,а каждой программе требуется разрешение на что то,так что вирус - это не живой организм,сам он что то сделать у Вас на ПК не сможет,пока Вы сами это ему не разрешите.

НО. )

Есть вирусы,которые подстраиваются под системные файлы,и к ним часто обращаются другие программы,эти вирусы уже более серьезные ребята,которые "сами" могут запускаться и делать то,что в принципе они не должны делать,но избавляться от таких вирусов намного проще чем от других,потому что обычно такие вирусы сильно нагружают систему и если вызвать Диспетчер задач,можно сразу увидеть какой файл грузит систему и удалить его ото всюду)

А что значит вирусы, которые "подстраиваются под системные файлы", они типа имеют имя как системные файлы ОС и заменяют собой их или вставляются туда, где они могут располагаться? Если это так, но для этого же кто-то или что-то должно их туда разместить, например, уже работающий в системе вирус?

Да,совершенно верно мыслите,это вирусы которые имеют имя как системные файлы и встают в системные папки компьютера и даже могут там жить достаточно долго,создавая зависи и лаги в компьютере не опытного пользователя.

Туда они могут попасть,например,когда вы скачали какую то программу,в файлах этой программы был вирус и эта программа приказала ему туда залезть.У Вас может возникнуть вопрос,а кто её туда пустит - а всё очень просто,когда Вы запускаете .exe файлы,вам часто высвечивается окно запуска от имени Администратора,а дальше уже Вы программе не нужны)

Описанный вам случай интересен, но тут же все таки происходит запуск пользователем файла с вирусом, даже если через скачанную программу. А вот если совсем без запуска файла, максимум просмотр папки в которой находится этот файл с вирусом?

@Камалтдин Х., В большинстве случаев просмотр папки с вирусом безопасен. В отдельных случаях обращение к папке с вирусом несёт в себе опасность.

в принципе какой-либо скачанный файл может сам что-то делать в компьютере, или пока его кто-то или что-то не запустило он просто данные на жестком или твердотельном накопителе?

Строго говоря, если вы действительно сможете обеспечить тот факт, что вирус никогда не будет "запущен" (исполнен, выполнен), то вирус не имеет никакой возможности принести вам вред. Чтобы произошёл вред, нужны конкретные вредоносные действия, то есть, нужно, чтобы программа внутри вируса выполнилась.

Но. Дело в том, что нынешние операционные системы столь масштабны и сложны, что нужно иметь некоторую степень, назовём это "компьютерного образования", чтобы действительно быть уверенным, что файл, который вы вроде бы как "просто храните", действительно никак не выполнится.

Вирусы (вернее их авторы) весьма изобретательны. Операционная система автоматически выполняет множество задач и периодически сама запускает некоторые файлы.

Я бы сказал, что в подавляющем большинстве случаев вы действительно будете в безопасности, если это просто файл и вы его никогда не будете запускать. Но всё же лично я бы не посоветовать так делать человеку, который не очень хорошо знает принципы работы операционной системы (например, я бы не советовал так делать моим родителям, хотя компьютером они пользуются более-менее уверенно).

Как тут верно заметили, операционная система штука сложная и может запускать файлы сама. Приведу простейший пример. Вы скачали из сети фильм, положили его в папку. Открыли эту папку. А ваша система в этот момент генерирует вам иконки всех файлов в папке - и для некоторых файлов иконка может быть отдельной частью файла. К вашему фильму можно прикрепить картинку-превью, которая и будет выводится в папке, некую обложку. Вот эту обложку операционка будет должна выполнить, чтобы отобразить. И можно такой код запихнуть в нее, который сумеет вырваться за пределы, ему положенные и выполниться с повышенными правами, сделав что-то с вашим компьютером.

А вы знаете случаи, когда было что-то вроде описанного вами или только на основе теории вы так утверждаете?

Вы наверно друзья с комментатором ниже,который видно имеет фантастические навыки по загрузке троянов в .jpg или .png файлы

Можете привести хоть один пример вирусов в видео-файле?Уверен,что не сможете-потому что это не возможно

Статьи об этом были много лет назад в "Хакере", сейчас их уже тяжело найти, но вот, к примеру, ответ с подробностями с англоязычного айти-сайта:

An .avi file is a video, and therefore is not executable, so the operating system can/will not run the file. As such, it cannot be a virus in its own right, but it can indeed contain a virus.

In the past, only executable (i.e., “runnable”) files would be viruses. Later, Internet worms started using social-engineering to trick people into running viruses. A popular trick would be to rename an executable to include other extensions like .avi or .jpg in order to trick the user into thinking it is a media file and run it. For example, an email client may only display the first dozen or so characters of attachments, so by giving a file a false extension, then padding it with spaces as in "FunnyAnimals.avi .exe", the user sees what looks like a video and runs it and gets infected.

This was not only social-engineering (tricking the user), but also an early exploit. It exploited the limited display of filenames of email clients to pull off its trick.

Later, more advanced exploits came along. Malware writers would disassemble a program to examine its source-code and look for certain parts that had poor data- and error-handling which they could exploit. These instructions often take the form of some sort of user input. For example, a login dialog box on an OS or web-site may not perform error-checking or data-validation, and thus assume/expect the user to enter only appropriate data. If you then enter data that it does not expect (or in the case of most exploits, too much data), then the input will end up outside of the memory that was assigned to hold the data. Normally, the user-data should be contained only in a variable, but by exploiting poor error-checking and memory-management, it is possible to put it in a part of memory that can be executed. A common, and well-known method is the buffer-overflow which puts more data in the variable than it can hold, thus overwriting other parts of memory. By cleverly crafting the input, it is possible to cause code (instructions) to be overrun and then transfer control to that code. At that point, the sky is usually the limit as to what can be done once the malware has control.

Media files are the same. They can be made so that they contain a bit of machine code and exploit the media-player so that the machine code ends up running. For example, it might be possible to put too much data in the media file’s meta-data so that when the player tries to open the file and read it, it overflows the variables and causes some code to run. Even the actual data could theoretically be crafted to exploit the program.

So yes, media files (and for that matter, any file) can contain a virus by exploiting vulnerabilities in the program that opens/views the file. The problem is that you often do not even need to open or view the file to be infected. Most file types can be previewed or have their meta-data read without purposely opening them. For example, simply selecting a media file in Windows Explorer will automatically read the meta-data (dimensions, length, etc.) from the file. This could potentially be a vector of attack if a malware writer happened to find a vulnerability in Explorer’s preview/meta-data function and crafts a media file that exploits it.

Fortunately, exploits are fragile. They usually only affect one media player or another as opposed to all players, and even then, they are not guaranteed to work for different versions of the same program (that's why operating systems issue updates to patch vulnerabilities). Because of this, malware writers usually only bother to spend their time cracking systems/programs in wide use or of high value (e.g., Windows, bank systems, etc.) This is particularly true since hacking has gained in popularity as a business with criminals trying to get money and is no longer just the domain of nerds trying to get glory.

If your video file is infected, then it will likely only infect you if you happen to use the media player(s) that it is specifically designed to exploit. If not, then it may crash, fail to open, play with corruption, or even play just fine (which is the worst-case scenario because then gets flagged as okay and gets spread to others who may get infected).

Anti-malware programs usually use signatures and/or heuristics to detect malware. Signatures look for patterns of bytes in the files that usually correspond to instructions in well-known viruses. The problem is that because of polymorphic viruses that can change each time they reproduce, signatures become less effective. Heuristics observe behavior patterns like editing specific files or reading specific data. These usually only apply once the malware is already running because static analysis (examining the code without running it) can be extremely complex thanks to malware obfuscation and evasion techniques.

In both cases, anti-malware programs can, and do, report false-positives.

Obviously the most important step in computing safety is to get your files from trusted sources. If the torrent you are using is from somewhere you trust, then presumably it should be okay. If not, then you may want to think twice about it, (especially since there are anti-piracy groups who purposelyrelease torrents containing fakes or even malware).

Другой вопрос, что переполнение буфера нынче редко где встречается, программисты сейчас обычно заранее прогоняют код на предмет наличия такой возможности.

Читайте также: