Майдум вирус колобанга фото

Двадцать седьмое января 2004 года — дата, которая навсегда войдет в историю Мировой Паутины. Один из судных дней. Очередной несостоявшийся виртуальный апокалипсис, который столько раз пророчили, но который ни разу так и не грянул.

На роль всемогущих богов, желающих огненным молотом Армагеддона ввергнуть в небытие ее величество Сеть, претендовали в свое время и малыш (всего-то 30Кб кода) Magistr ; и гроза “мамок”, стиратель BIOS CIH ; и первый многокомпонентный вирус, который, казалось бы, не должен работать, Hybris (он был ближе всех к успеху, но и на него нашлась управа) , и пронырливый червь Sobig.F . И вот — новая ветка эволюции. Новые строчки кода. гениальные строчки. На виртуальной сцене появился MyDoom , известный интернет-общественности также как Novarg .

|

Вторник, 27 января

Компании, занимающиеся разработкой антивирусных программ, впервые объявляют о появлении в интернете нового червя. В это же время администрации веб-серверов по всему миру получают первые сообщения о массовом заражении компьютеров неизвестным вирусом. На борьбу с напастью брошены все силы антивирусных компаний, но червь продолжает распространяться. Высказывается предположение, что началась новая эпидемия. Объявлена вирусная тревога.

Становится понятно, что опасен не столько сам вирус, сколько то, что к Сети подключено слишком много компьютеров без адекватной защиты. Novarg не может пробраться на машины с правильно настроенным брандмауэром, но незащищенные компьютеры заражает с фантастической быстротой. Из администраций некоторых серверов приходят сообщения, что на их почтовые ящики приходит в минуту до трех тысяч зараженных писем. К концу дня оказываются инфицированными более шестидесяти тысяч крупных веб-серверов по всему миру.

Одно из первых зараженных писем имеет “российское гражданство”.

К этому моменту уже известно, что на 1 февраля в MyDoom встроена функция DoS-атаки на серверы компании SCO .

Четверг, 29 января

К утру четверга уже каждое пятое электронное письмо заражено вирусом. Различные интернет-агентства пророчат скорое “подвисание” всей Мировой Паутины на неопределенный срок. Антивирусные службы настроены не столь скептически и считают, что, несмотря на масштабы эпидемии, блокировки большинства веб-серверов не произойдет. Но и те, и другие признают, что подобного в интернете еще не было.

Пятница, 30 января

Благодаря усилиям многих антивирусных компаний по всему миру распространение MyDoom удается стабилизировать, эпидемия входит в стационарную фазу: вирус перестает захватывать новые компьютеры, но количество инфицированных машин по-прежнему огромно. Ситуацию осложняет то, что вирус, даже будучи удален с главных серверов, продолжает распространяться по локальным сетям. К вечеру пятницы каждое четвертое письмо, отправленное через интернет, заражено Novarg. Преобладает версия I-Worm.Mydoom.a.

|

Сервера многих крупных компаний приостанавливают работу на выходные, поэтому в субботу эпидемия чуть утихает, но весь интернет замер в ожидании воскресенья — 1 февраля, часа Х.

Именно на выходных активизировались хакеры, которые устроили массовые “паломничества” на компьютеры, зараженные червем (MyDoom создает на зараженной машине своеобразную “дырку”, через которую хакер может получить доступ практически к любой информации на винчестере). Антивирусные компании сообщают, что в MyDoom встроен таймер, по которому после 12 февраля вирус становится неактивным. Многие после этого вздохнули спокойно.

Воскресенье, 1 февраля

С самого утра началась массированная атака на сайт корпорации SCO. Сервер лег. На множестве информационных интернет-порталов появляется информация от независимого исследователя, называющего себя Юари Босникович (Juari Bosnikovich) . По его словам, антивирусные компании находятся в заговоре и намеренно распространяют заведомо ложную информацию о MyDoom. По мнению Босниковича, червь будет активен и после означенной даты, и даже “мутирует” в версию I-Worm.Mydoom.c , способную заражать BIOS. SCO объявили награду в 250 000$ за поимку автора Novarg.

Понедельник, 2 февраля

Эпидемия вируса идет на спад, DoS-атаки на сайт SCO уже не столь многочисленны, но сервер по-прежнему не работает. Практически все антивирусные компании выпускают бесплатные программы-лечилки, умело отлавливающие червя. К вечеру крупные интернет-службы уже избавляются от паразита на своих серверах, рядовые пользователи продолжают уничтожать вирус у себя на машинах.

Среда, 4 февраля

Эпидемия вошла в нисходящую фазу. Количество вируса в Сети быстро уменьшается. Во всех обновлениях антивирусных программ содержится функция лечения всех версий MyDoom. Сетевой Армагеддон отменяется.

Коротко о сюжете:

Из Колобанги бесследно исчезает почтовая собачка. А это грозит переустановкой системы. Колобок, Умник и Челка через интернет-порт отправляются в Сеть на поиски Атоса. Кража – дело рук почтового вируса Майдума, который уничтожил таким образом уже массу подобных Колобанг в Интернете. Но чтобы спасти родной городок друзьям придется пойти на риск – встретиться с Правителем Фидонета. Но даже после спасения Атоса интернету угрожает опасность!

На данный момент в доступе находится весь первый сезон мультфильма и часть второго (но новые серии выходят ежедневно, поэтому, чем закончится эта история – нам еще предстоит узнать). Всего создатели обещают 26 серий, объединенных одной историей.

Главные герои:

Колоритных и харизматичных героев в мультфильме очень много! Расскажу лишь о некоторых, на мой взгляд, САМЫХ интересных:

Умник – начитанный колобок, полностью оправдывающий свое имя. У него есть ответы на все вопросы. А если ответа нет, значит, будет бессонная ночь терзаний над разгадкой. Главный страх Умника – потерять свои открытия

Глюк – глючный колобок, несущий за собой разрушения:) На самом деле все портить у него получается случайно, но порой эта способной ой как выручает! Помимо этого у Глюка всегда в запасе огромное количество шуток, поэтому этот герой скучать не дает ни зрителям, ни своим друзьям по мультфильму

Правитель Фидо – собственно сам главный злодей. Его цель – поработить мир и вернуть популярность некогда процветающей стране Фидо. А в своих намерениях он ни перед чем не будет останавливаться.

Это пожалуй самые главные герои мультфильма на данный момент. Но помимо них в сериале есть харизматичный Крейзи, непоколебимый библиотекарь, добряк-Гангстер и его жена, сотрудники антивируса и техподдержки, репортер Колобахов, Оракул, инопланетяне и многие-многие другие…

Миры:

Как я уже говорила, интернет-сайты в мультфильме представлены в виде миров или планет, если хотите. Передвигаться между ними можно при помощи автомата гипер-ссылки. Вводишь нужный запрос в поисковую строку и вуаля – ты перемещаешься на нужный сайт. Пробежимся по мирам

После того, как герои находят в Колобанге портал они попадают в сам Интернет. Здесь уже все более красочно и любопытно:

Следующим этапом поисков Майдума стал сайт Антивируса:

Имеется в мультфильме и своя Вики-Вики с книгами по последнему слову техники:)

Интересно показан и Фидонет. Если вы помните Фидо – это предшественник Интернета. Поэтому в мультфильме смайлы в этой стране - плоские

У Оракула все очень атмосферно, подсвеченные грибы, маски, свечи… Но серии с этими эпизодами насыщены юмором, поэтому кажущаяся таинственность быстро исчезает:

Моя самая любимая планета – сайт инопланетян! Технологичный сайт, если можно так сказать. Необычный, привлекающий своей новизной и стерильностью. Что говорить – необычному сайту неординарные герои. Инопланетян разных видов и подвидов здесь масса и все, как на подбор, загадочно красивые

Щетки автомобиля очень явно напоминают логотип одной из программм для очистки компьютера.

Следующую картинку и объяснять не придется:

Помимо визуальных эффектов, создающих вуаль компьютерности, тема Интернета проявляется и в речи героев. И вот несколько цитат из мультфильма, которые особенно мне понравились:

Цитаты:

Так вот ты какой, Интернет!

Гости, легки на репосте!

Если хочешь кого-то найти, поищи в социальной сети!

Ну ты тролль!

А я, между прочим, на килобайтной диете!

Я сказал, не ломайся, а ломай!

Ты плачь-плачь, только не расстраивайся!

От улыбки Интернет светлей!

Да что тут думать? Удалять надо красноглазова

Добро должно быть с удалятором!

Я тебя в пиксели сотру!

Он назвал меня, величайшего злодея Интернета, хулиганом?

Вместо итога:

А теперь по поводу того, стоит ли это смотреть детям. Думаю- стоит! Ничего криминального в мультфильме нет, даже появляется интерес: что же будет дальше. Как видите, создатели постарались на славу.

Появившийся в Интернет 26 января вирус Mydoom, также известный как NovaRG, не только поразил систему электронной почты, но и спровоцировал начало яростных (и, порой, бессмысленных) споров о том, кто именно стоит за этой напастью.

![]()

Как известно, компьютеры, зараженные Mydoom, в "час "Д" должны начать атаку на сервер компании SCO Group для того, чтобы вывести его из строя, напоминает BusinessWeek. Расположенная в американском штате Юта, компания SCO Group известна тем, что именно она заявляет о своих правах на основу кода "открытой" операционной системы Linux. Из-за этого к ней предъявляют достаточно серьезные претензии другие создатели "открытых" компьютерных программ, настаивающие на том, что этот код не принадлежит никому. В подобных условиях было бы логично предположить, что инициатором атаки на сервер SCO Group, и, соответственно, создателем вируса Mydoom мог бы быть кто-то, причастный к спорам между этой компанией и ее оппонентами из числа программистов-любителей "открытого" кода, говорится в материале Worldeconomy.

По данным компании MessageLabs, занимающейся исследованием компьютерных вирусов, Mydoom впервые появился в России, что, правда, вовсе не означает, что он был создан именно в этой стране. Единственная подсказка, оставленная автором, состоит из английской фразы "синк-1.01; энди; Я просто делаю мою работу, ничего личного, извини", зашифрованной в программном коде вируса. Относительно мотивации автора Mydoom поползло еще больше слухов после того, как 28 января в Сети появился новый вариант этого вируса, нацеленный не только на сайт SCO Group, но и на сайт самой Microsoft.

Отсутствие четкой информации об авторе (или авторах?) Mydoom породило множество спекуляций на эту тему. "Мы не знаем, где кроются корни этой атаки, хотя у нас есть определенные подозрения по этому поводу", – говорит генеральный директор SCO Group Дарл МакБрайд: "Это преступная деятельность, и ее необходимо остановить. SCO предлагает вознаграждение в размере $250 000 за информацию, которая приведет к аресту и осуждению лиц, ответственных за это преступление". Более подробные комментарии от SCO Group нам пока получить не удалось.

Гораздо менее сдержанны в высказываниях адепты программного обеспечения с "открытым" кодом, многие из которых и без того просто помешаны на всевозможных конспирологических "теориях заговора". На сайте Slashdot.org, на котором собираются "открытокодники", можно найти десятки версий истории появления Mydoom. Многие посетители сайта считают, что руку к этому приложила сама SCO Group. Так, по словам посетителя под именем "Герцог-теней", становясь жертвой получившей широкую огласку вирусной атаки, в организации которой можно обвинить "адептов открытого кода", SCO Group только выигрывает. "Кто еще может получить преимущества от вируса, который был выявлен на столь раннем этапе?", – говорит он.

Ему вторит Брюс Перенс, гуру сторонников "открытого" программного кода. По его мнению, у SCO Group может быть веская причина попытаться "подставить" "открытокодников" для того, чтобы спасти свою собственную репутацию. "Мы дали явно понять, что они [SCO Group] солгали под присягой на суде. Такая компания не остановится перед тем, чтобы атаковать свой собственный сайт для того, чтобы представить своих оппонентов в черном свете", – заявляет он в статье, вывешенной на его собственном сайте. Другой потенциальный претендент на звание создателя Mydoom, по мнению Перенса – это спэммеры, т.е. организаторы назойливых рекламных почтовых рассылок, недовольные тем, как с ними борются программисты-"открытокодники". "Вполне вероятно, что этот вирус был создан с целью очернить создателей Linux спэммерами, SCO или кем-то еще. И, только ваше поведение может повлиять на то, преуспеют ли эти люди в своей миссии", – обращается Перенс к своим последователям.

Вместе с тем, пока эти и другие обвинения не подкреплены хотя бы сколько-нибудь существенными доказательствами. По мнению профессиональных борцов с компьютерными вирусами, создателем Mydoom, скорее всего, был один из членов "сообщества "открытого" кода", который в этом своем начинании руководствовался "скорее чувствами, чем разумом". Вместе с тем, по мнению экспертов, на данном этапе вычислить автора вируса можно только в том случае, если он сам совершит какую-то ошибку, например, начнет хвастаться своим "подвигом". Эксперты считают, что сейчас программистам стоит уделить больше внимания минимизации возможного ущерба от Mydoom и предотвращению новых атак, а не бессмысленным спорам о том, кто именно написал этот вирус.

Омерзительная шестерка

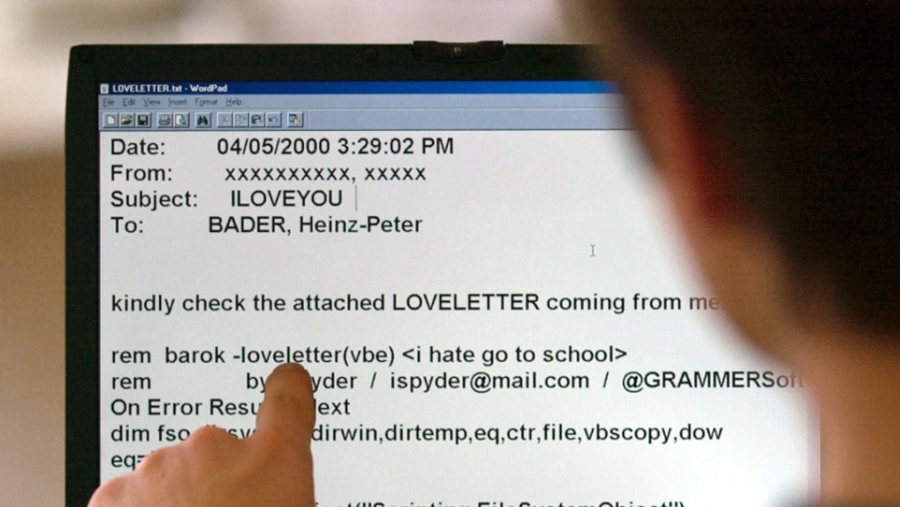

Первым экспонатом кунсткамеры китайского художника стал вирус с романтическим названием ILOVEYOU, также известный как LoveLetter. Вирус был разослан по электронной почте с Филиппин в ночь на 5 мая 2000 года.

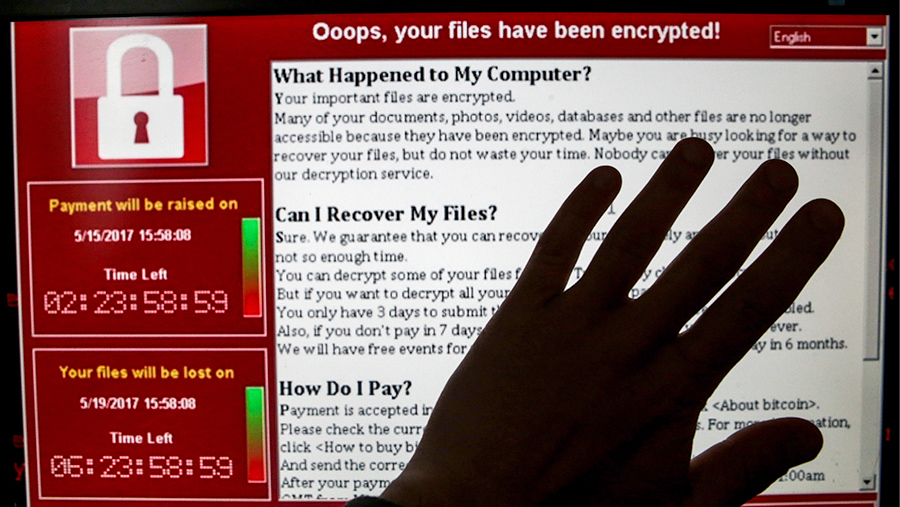

Прогремевший на весь мир вирус-шифровальщик WannaCry ожидаемо вошел в коллекцию Го О Дуна. Массовая эпидемия началась 12 мая 2017 года. Вирус атаковал компьютеры под управлением Windows, шифровал все файлы пользователя и требовал выкуп в биткоинах за расшифровку. Жертвы вымогателей пополняли биткоин-кошельки в надежде вернуть свои файлы, но чаще всего впустую.

Менее чем за неделю были заражены до 300 тыс. компьютеров по меньшей мере в 150 странах, сообщала информационная служба McClatchy со ссылкой на американских экспертов.

Вирус блокировал работу множества организаций и предприятий: больниц, аэропортов, банков, заводов. В частности, вирус поразил серверы национальной системы здравоохранения Великобритании, чем причинил ущерб на £92 млн (около $120 млн), по данным британского министерства здравоохранения и социальной защиты. В ряде британских госпиталей было отложено выполнение назначенных медицинских процедур, обследований и срочных операций. На прием к врачам оказались отменены 19 тыс. записей.

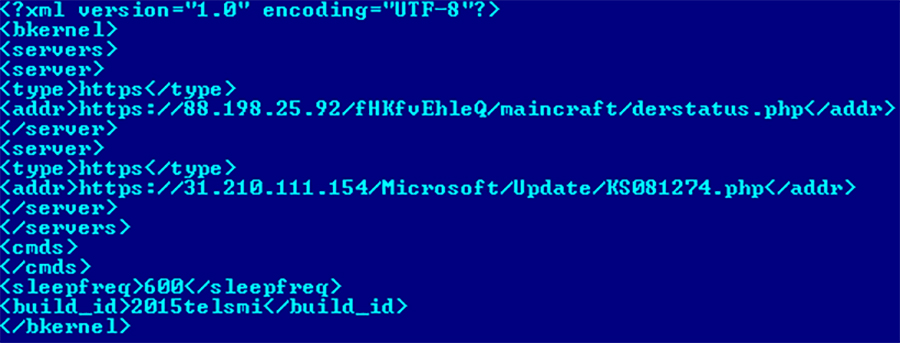

Вирус BlackEnergy 2 создали на базе довольно простого троянца BlackEnergy, который применялся злоумышленниками с 2007 года для проведения DDoS-атак. Однако новая версия была значительно модернизирована и теперь представляет собой набор инструментов для самых разных деструктивных задач. Например, программа может уничтожить жесткий диск, перезаписав всю информацию на нем случайным массивом данных.

По данным компании mi2g, ущерб от деятельности MyDoom на вторую половину 2 февраля 2004 года оценивался в $39 млрд. Сюда вошли задержки онлайн-платежей, потери пропускной способности сетей, восстановление работоспособности инфицированных систем и т.д.

Червь SoBig распространялся через электронную почту как вирусный спам. Днем рождения вируса считается 9 января 2003 года. Чтобы заразиться, пользователь самостоятельно запускал зараженный файл. Вредоносное ПО значительно замедляло работу компьютера и пересылало себя дальше по почте. SoBig затронул сотни тысяч компьютеров и нанес ущерб мировой экономике более чем на $37 млрд.

Штирлиц и хакеры

Главная опасность — собственные сотрудники, которые приходят каждый день в офис, садятся за свои компьютеры и уже имеют доступ к конфиденциальной информации. Их задача становится максимально простой — вывести эту информацию наружу и передать своим сообщникам. Учитывая современный уровень развития технологий — это и быстрые интернет-каналы, и миниатюрные флешки большого объема, мессенджеры, — задача максимально упрощается.

Вирус Mydoom, также известный как NovaRG, появившись в интернет 26 января 2004 года поразил систему электронной почты, установил рекорды по распространению и до сих пор считается самым опасным вирусом, когда-либо выпущенным в свет.

История

Компьютеры, зараженные Mydoom, в час "X" должны были начать атаку на сервера компании SCO Group. Расположенная в американском штате Юта, компания SCO Group известна тем, что именно она заявляет о своих правах на основу кода открытой операционной системы Linux. Из-за этого к ней предъявляют достаточно серьезные претензии другие создатели открытых компьютерных программ, настаивающие на том, что этот код не принадлежит никому. Поэтому, по одной из версий, инициатором атаки на сервер SCO Group, и, соответственно, создателем вируса Mydoom является кто-то, причастный к спорам между этой компанией и ее оппонентами из числа программистов-любителей открытого кода.

По данным компании MessageLabs, занимающейся исследованием компьютерных вирусов, Mydoom впервые появился в России, что, правда, вовсе не означает, что он был создан именно в этой стране. Единственная подсказка, оставленная автором, состоит из фразы "sink-1.01; andy; I’m just doing my job, nothing personal, sorry", зашифрованной в программном коде вируса. Кто такой Энди?! Кто знает?!

Но 28 января в сети появился новый вариант этого вируса, нацеленный не только на SCO Group, но и на сам Microsoft.

После этого об авторе вируса поползло еще больше слухов, а генеральный директор SCO Group Дарл МакБрайд предложил 250 000$ за информацию о данном хакере. На сайте Slashdot.org, на котором собирался народ топящий за открытый код программного обеспечения, можно найти десятки версий истории появления Mydoom. Многие посетители сайта считают, что руку к этому приложила сама SCO Group. Так, по словам человека под ником "Duke-shadows", становясь жертвой получившей широкую огласку вирусной атаки, в организации которой можно обвинить "адептов открытого кода", SCO Group только выигрывает. "Кто еще может получить преимущества от вируса, который был выявлен на столь раннем этапе?", – написал он.

Но никакие обвинения так и не были подтверждены хотя бы сколько-нибудь существенными доказательствами.

Работа вируса

Mydoom распространялся по электронной почте с поддельным адресом отправителя и восемью возможными строками темы: test, hi, hello, Mail, Delivery System, Mail Transaction Failed, Server Report, Status, Error.

В самом сообщении письма содержался один из трех следующих вариантов:

Вложение имеет общее имя и два расширения файла (для обмана пользователя, заставляя его думать, что это какой-то документ). Имя файла имело 9 возможных вариаций: document, readme, doc, text, file, data, test, message, body.

Поддельное расширение, видимое пользователем, имело три возможных варианта: htm, txt, doc.

Второе реальное расширение файла могло иметь шесть возможных вариантов: bat, cmd, exe, pif, scr, zip.

Когда Mydoom выполнялся, он копировал себя в системную папку Windows под именем Taskmon.exe. Он также создавал файл Shimgapi.dll в системной папке. Этот файл представлял собой бэкдор-троян, который открывал порты прослушивания TCP в диапазоне от 3127 до 3198 и мог загружать и выполнять произвольные файлы.

Затем Mydoom искал файлы со следующими расширениями: adb, asp, dbx, htm, php, pl, sht, tbb, txt, wab.

После чего червь отправлял себя по электронной почте, используя собственный механизм SMTP. А также он случайным образом генерировал адресса электронных почты, при помощи содержащихся в нем распространненных человеческих имен.

Червь попытается угадать имя принимающего сервера, добавив следующие строки к имени домена: mx; mail; smtp; mx1; mxs; mail1; relay; ns.

Также в нем содержалась куча различной информации, заранее предусмотренной, что позволяло ему избегать ненужные его автору адреса.

Последствия

Служба мониторинга электронной почты MessageLabs заблокировала 7,4 миллиона копий Mydoom. Вирус содержался какое-то время примерно в каждом 12-ом письме электронной почты. На его долю приходилось 20-30% мирового почтового трафика вскоре после его выпуска. Крупные веб-сайты стали перемещаться на новые адреса, чтобы избежать DDoS-атаки.

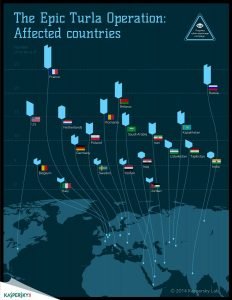

Данный инцидент вызвал замедление интернет-трафика по всему миру. По оценкам Kaspersky, от 600 000 до 700 000 компьютеров были заражены червем. Тринадцать процентов были в США, в то время как один процент был в предполагаемой стране, где он был создан, в России.

SCO, которая владеет правами на Unix, подала в суд на нескольких поставщиков и сторонников Linux, утверждая, что в системе использовался некоторый ее проприетарный код. Компания подала в суд на Novell, AutoZone и Daimler-Chrysler, а также на Red Hat и IBM. Это действие вызвало много гнева у комьюнити открытого исходного кода.

5 место: SLAMMER

Slammer — это червь, который появился в 2003 году. Как и многие другие вирусы, Slammer имел несколько названий. Он стал известен также как SQL Slammer, Saphire, WORM_SQLP1434.A, SQL Hell или Helkern.

- Slammer инфицировал около 200 000 компьютеров. Ущерб, который он причинил, оценивается в 1,2 млрд долларов США.

- Целью стали серверы баз данных, на которых был установлен Microsoft SQL Server 2000. Собственно говоря, распространения этого вредителя можно было бы избежать. Компания Microsoft уже выпустила патч для устранения уязвимости — вот только многие не стали его инсталлировать.

- Slammer отправлял непрерывный поток данных и тем самым существенно замедлял доступ к интернету. Из-за этого некоторые хосты совсем застопорились. Также пострадал сервер одной из американских АЭС — система безопасности была парализована.

4 место: CODE RED

Это тоже червь, уже одно только название которого выглядит угрожающе. В 2001 году он прокрался через уязвимость в Internet Information Server компании Microsoft и стал распространяться от одного веб-сервера к другому.

- Цель червя заключалась в том, чтобы изменять содержимое веб-страниц.

- Кроме того, в направлении определенных IP-адресов им была инициирована так называемая DDoS-атака. DDoS-атаки должны делать серверы недоступными. Самой известной жертвой подобной атаки со стороны CODE RED стал сервер Белого дома.

- Code Red инфицировал 400 000 серверов в течение всего одной недели. В общей сложности червем были затронуты около 1 млн ПК, а причиненный ущерб составил приблизительно 2,6 млрд долларов США.

3 место: ILOVEYOU

- Затем вирус приступал к самораспространению: он отправлял себя по почте контактам из адресной книги.

- Loveletter перезаписывал графические файлы и похищал пароли с компьютеров.

- Единственное, что было хорошего в ILOVEYOU, так это то, что именно с появлением данного червя пользователи впервые массово обратили действительно серьезное внимание на вредоносные программы и осознали важность использования антивирусного программного обеспечения.

- Данный червь инфицировал более 3 млн компьютеров, ему удалось нанести ущерб, оцениваемый аж в 15 млрд долларов США. Предполагаемым местом происхождения ILOVEYOU считаются Филиппины. Там подозревали даже трех конкретных людей. Однако для предполагаемых авторов вируса последствий в любом случае не последовало: в те времена на Филиппинах попросту не существовало законов, предусматривающих ответственность за распространение вредоносных программ.

2 место: SOBIG.F

SOBIG.F — это одновременно и самокопирующийся червь и троянец, а появился он в августе 2003 года.

1 место: MYDOOM

Вне конкуренции: червь Stuxnet

Не присутствует в нашем рейтинге, но, тем не менее, достоин отдельного упоминания — компьютерный червь Stuxnet. Он действительно впечатляюще демонстрирует, что может натворить вредоносная программа и для чего она может быть использована — а именно в качестве оружия в кибер-войне. Скорее всего, червь был запрограммирован в стенах некой государственной организации. Под подозрением находятся США и Израиль.

- Stuxnet тоже использует уязвимости в Microsoft Windows, чтобы проникнуть в систему. Когда в июне 2010 года червь был обнаружен, он уже, по сути дела, выполнил свое предназначение.

- Система управления, производимая компанией Siemens, которая отвечала за обороты турбины в иранской атомной электростанции, попала под сторонние манипуляции через Stuxnet. Как следствие, турбины вращались то слишком быстро, то слишком медленно, из-за чего в итоге вышли из строя.

Актуальная угроза: WannaCry

Читайте также: