Можно ли избавиться от вируса восстановлением системы

Антивирусные программы, даже при обнаружении и удалении вредоносного программного обеспечения, далеко не всегда восстанавливают полную работоспособность системы. Нередко, после удаления вируса, пользователь компьютера получает пустой рабочий стол, полное отсутствие доступа в Интернет (или блокировку доступа к некоторым сайтам), неработающую мышку и т.п. Вызвано это, как правило, тем, что остались нетронутыми некоторые системные или пользовательские настройки, измененные вредоносной программой под свои нужды.

Восстановление системы, в случае, когда загрузка или вход в систему невозможны.

Самым простым и действенным способом восстановления поврежденной вредоносным программным обеспечением системы является откат на точку восстановления (Restore Point) когда система еще была в работоспособном состоянии. Кстати, этот же прием можно использовать и для нейтрализации вируса. Откат выполняется таким образом, что изменяются только системные файлы Windows и содержимое реестра. Естественно, восстанавливаются и те элементы, которые, после заражения, позволяют вредоносной программе выполнять свой запуск. Другими словами, откат системы на момент до возникновения вирусного заражения дает возможность изолировать исполняемые файлы вируса и даже, если они остаются в системе, их автоматический запуск не производится, и они никоим образом не могут влиять на работу ОС. Откат на точку восстановления выполняется в среде самой Windows XP (Меню Пуск - Программы - Стандартные - Служебные - Восстановление системы )и в случаях, когда вход в систему невозможен, становится также невыполнимым. Однако, существует инструмент под названием ERD Commander (ERDC) , позволяющий выполнить восстановление системы, даже в случае невозможности запуска штатных средств. Подробное описание ERD Commander и примеры практической работы с ним найдете в статье Инструкция по использованию ERD Commander (Microsoft DaRT).

А в общих чертах, восстановление выполняется с помощью средства ERDC под названием System Restore Wizard . Сначала выполняется загрузка ERD Commander, который представляет собой усеченный вариант Windows (WinPE - Windows Preinstall Edition) и набор специальных программных инструментов для работы с ОС установленной на жестком диске. Затем запускается инструмент System Restore Wizard , с помощью которого состояние системы восстанавливается на созданную ранее ( вручную или автоматически ) точку восстановления. При наличии кондиционных данных точки восстановления, в подавляющем большинстве случаев, система возвращается к работоспособному состоянию.

Восстановление работоспособности с помощью антивирусной утилиты AVZ.

Это самый простой, не требующий особой квалификации, способ. Антивирусная утилита AVZ Олега Зайцева, кроме основных функций обнаружения и удаления вредоносного ПО, имеет и дополнительную - восстановление работоспособности системы, с помощью специальных подпрограмм, или, по терминологии AVZ - микропрограмм. Утилита AVZ позволяет легко восстановить некоторые системные настройки, поврежденные вирусами. Помогает в случаях, когда не запускаются программы, при подмене страниц, открываемых обозревателем, подмене домашней страницы, страницы поиска, при изменении настроек рабочего стола, невозможности запуска редактора реестра, отсутствии доступа в Интернет и т.п.

Для запуска процедур восстановления выбираем меню Файл - Восстановление системы и отмечаем галочкой нужную микропрограмму восстановления:

Если не работают некоторые устройства после лечения системы от вирусов.

Клавиатурные шпионы и вирусы, использующие руткит-технологии для маскировки своего присутствия в зараженной системе, нередко устанавливают свой драйвер как дополнение к реальному драйверу, обслуживающему какое-либо устройство (чаще всего клавиатуру или мышь). Простое удаление файла "вирусного" драйвера без удаления из реестра записи, ссылающейся на него, приведет к неработоспособности "обслуживаемого" устройства.

Подобное же явление имеет место при неудачном удалении антивируса Касперского, кода перестает работать мышь, и в диспетчере устройств она отображается как устройство с ошибкой, для которого не были загружены все драйверы. Проблема возникает по причине использования антивирусом дополнительного драйвера klmouflt, который устанавливался при инсталляции антивируса. При деинсталляции файл драйвера был удален, но ссылка в реестре на драйвер klmouflt, осталась.

Подобное явление наблюдается и при удалении файла драйвера руткита и оставшейся в реестре ссылке на него. Для устранения проблемы нужно сделать поиск в реестре по строке UpperFilters.

Везде, где в ключах реестра встретится значение

klmouflt - для драйвера от антивируса Касперского

или другое название - для драйвера руткита

mouclass

удалить ненужное klmouflt и перезагрузиться.

Обычно при неработающей клавиатуре и мыши нужно чтобы были восстановлены ключи реестра

Клавиатура:

HKLM\SYSTEM\CurrentControlSet\Control\Class\<4D36E96B-E325-11CE-BFC1-08002BE10318>

UpperFilters=kbdclass

Мышь:

HKLM\SYSTEM\CurrentControlSet\Control\Class\<4D36E96F-E325-11CE-BFC1-08002BE10318>

UpperFilters=mouclass

Если проблема осталась, можно поискать аналогичные значения в LowerFilters

Первым признаком заражения вашего персонального компьютера (ноутбука, телефона или планшета), является как правило замедление производительности (раньше все летало), а также появление других “странных” проблем.

Заражение вирусом или шпионской программой может произойти, даже при установленном антивирусе.

Иногда бывает, что замедление производительности или странное поведение компьютера является результатом аппаратных проблем (жесткого диска, памяти) или конфликтом программ, драйверов, но всегда лучше заранее (пока загружается Windows) проверить компьютер на наличие вредоносного ПО.

Прежде чем что-либо делать, лучше отключить компьютер от Интернета и не подключать его, пока не будет полной уверенности в очистке Вашего компьютера. Возможно это поможет предотвратить распространение вредоносного ПО и ваших личных данных.

И так, выполняя это пошаговое руководство для начинающих, Вы самостоятельно очистите компьютер от вирусов и любого другого вредоносного ПО.

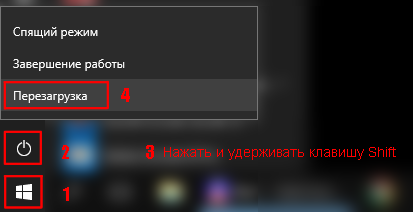

Шаг 1: Загрузитесь в “Безопасный режим” Windows

Безопасный режим Windows – это режим в котором загружаются только минимально необходимые программы и службы.

Как правило, вирусы запускаются автоматически при старте Windows, поэтому используя безопасный режим, Вы автоматически предотвращаете их запуск.

1. Для запуска безопасного режима Windows XP/7, выключите компьютер, затем включите и постоянно нажимайте клавишу F8, до появления меню безопасного режима.

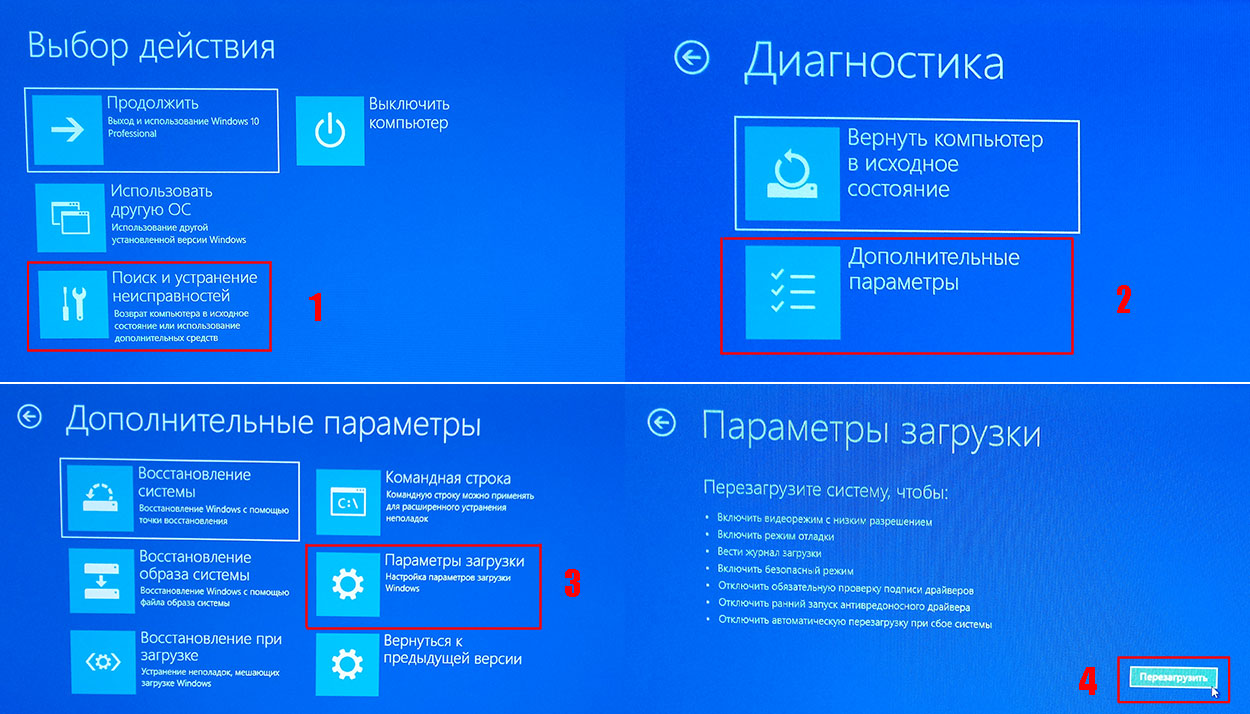

2. Компьютер загрузится в среду восстановления Windows 10, выберите “Поиск и устранение неисправностей – Дополнительные параметры – Параметры загрузки и нажмите кнопку Перезагрузить”.

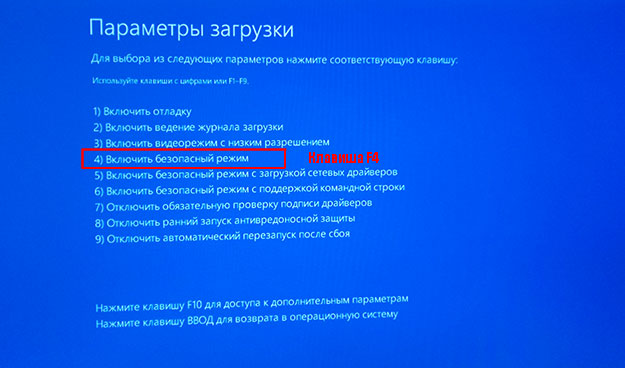

3. В параметрах загрузки нажмите клавишу F4 и компьютер начнет загрузку в Безопасный режим Windows 10.

Обратите внимание: Если вы хотите подключиться к Интернету, то вам нужно нажать клавишу F5, которая включит безопасный режим с поддержкой сетевых драйверов.

Не удивляйтесь, если ваш компьютер работает гораздо быстрее в безопасном режиме, возможно это признак того что ваша система заражена вредоносными программами, а возможно, просто очень, очень много программ автоматически загружаются при старте Windows.

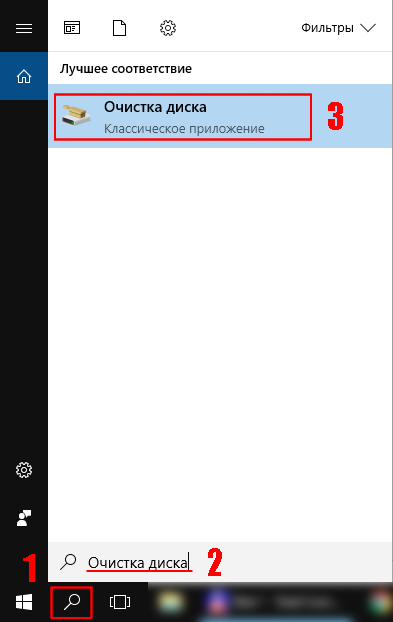

Шаг 2. Удалить временные файлы Windows

Удалять временные файлы не обязательно, и Вы можете пропустить этот шаг. Но возможно удаление и очистка Windows, немного ускорит в дальнейшем сканирование системы антивирусом и даже поможет избавиться от некоторых вредоносных программ.

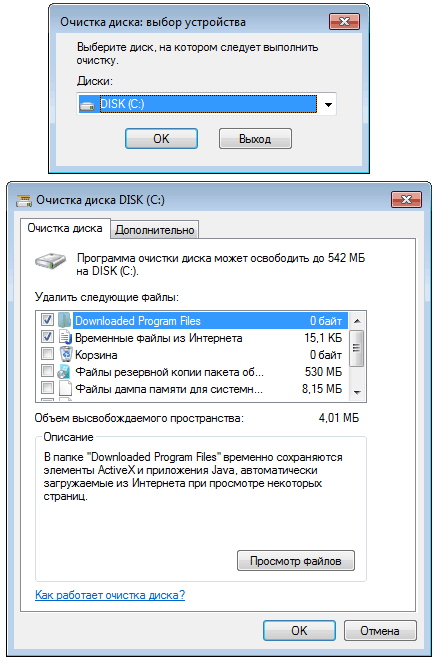

Чтобы запустить утилиту Windows “Очистка диска”, введите в строку поиска Очистка диска, затем щелкните на найденном инструменте.

Выберите диск (как правило С), а затем установите галки (можно выбрать всё) напротив ненужных временных файлов, а затем нажмите ОК и подтвердите удаление.

Не бойтесь удаление этих файлов не приведёт к повреждению вашей операционной системы.

Шаг 3. Скачать и запустить антивирусный сканер

Я не буду рассуждать какой антивирусный сканер лучший, попробуйте от разных производителей и решите для себя. В качестве примера я выбрал Kaspersky Virus Removal Tool.

Сканер не заменяет антивирусную программу, потому что не защищает компьютер в режиме реального времени и не обновляется. Лучше всего использовать самый последний антивирусный сканер с актуальными базами!

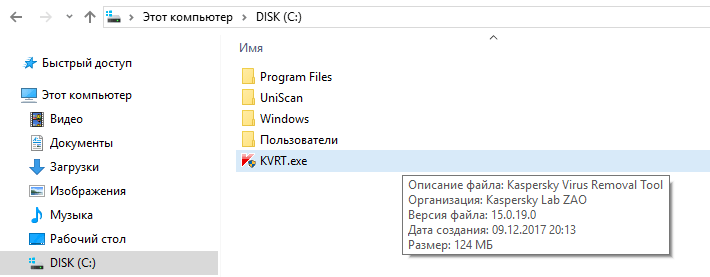

1. Скачайте из Интернета или моего сайта официальную версию Kaspersky Virus Removal Tool.

2. Поместите скаченный файл KVRT.exe на раздел или “флешку” и щелкните на нем.

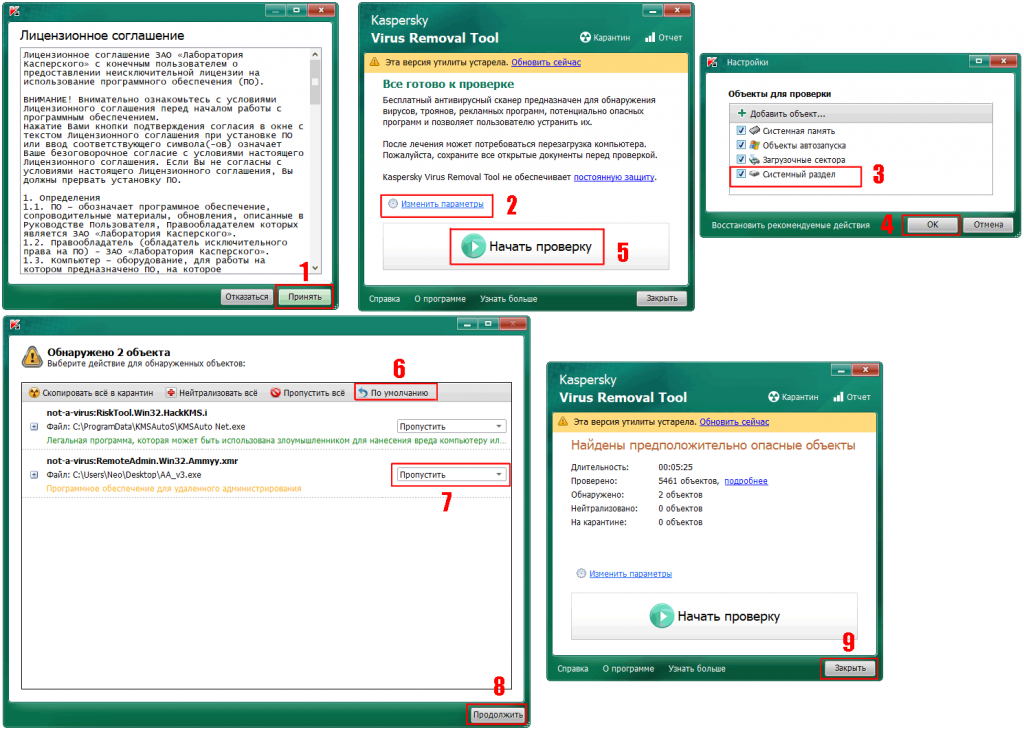

3. Нажмите кнопку “Принять” лицензионное соглашение.

4. Нажмите кнопку “Начать проверку”.

Если вы хотите проверить весь системный раздел, нажмите ссылку “Изменить параметры” и установите галку. Дополнительно можно добавить любой раздел, просто нажав “Добавить объект и указав путь.

5. Завершив сканирование, утилита покажет обнаруженные объекты. Если Вы не уверены, как поступить с обнаруженными объектами, то выбирайте “По умолчанию и Пропустить” а затем нажмите кнопку “Продолжить”.

6. Закройте утилиту и перезагрузите компьютер.

Если после сканирования и очистки проблемы остались, повторите все шаги уже с другим антивирусным сканером.

Если проблемы устранены установите полноценную антивирусную программу и включите режим проверки в реальном времени.

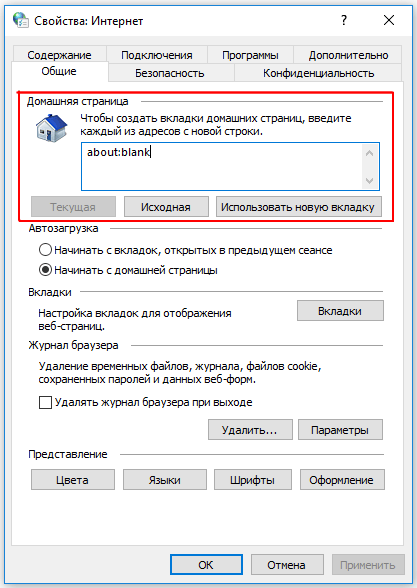

Шаг 4: Проверить веб-браузер

Вирусы и другое вредоносное ПО могут повредить системные файлы и параметры операционной системы Windows. Одна из самых распространённых проблем – это изменение домашней страницы вашего веб-браузера на неизвестный “Вам” адрес в Интернете.

Вредоносное ПО изменяет домашнюю страницу, для того чтобы повторно загружать вирусы и рекламу.

Шаг 5: Сделать копию важных и нужных файлов и переустановить Windows

Пройдя все шаги и варианты, Вы пришли к выводу что операционная система работает неправильно, а значить придется переустанавливать Windows.

Перед тем как приступить к переустановки операционной системы Windows, сделайте резервную копию всех драйверов устройств, особенно если у вас нет дисков с драйверами или нет желания всё качать из Интернета.

Убедитесь, что Вы сохранили или экспортировали все настройки нужных вам программ, ну и конечно сделали копию всех важных для вас файлов, желательно на другой носитель.

Вы спросите, а если Windows не загружается, то как сохранить данные? Ответ простой, используйте загрузочные диски Live CD, например, Kaspersky Rescue Disk и другие для доступа к вашим файлам.

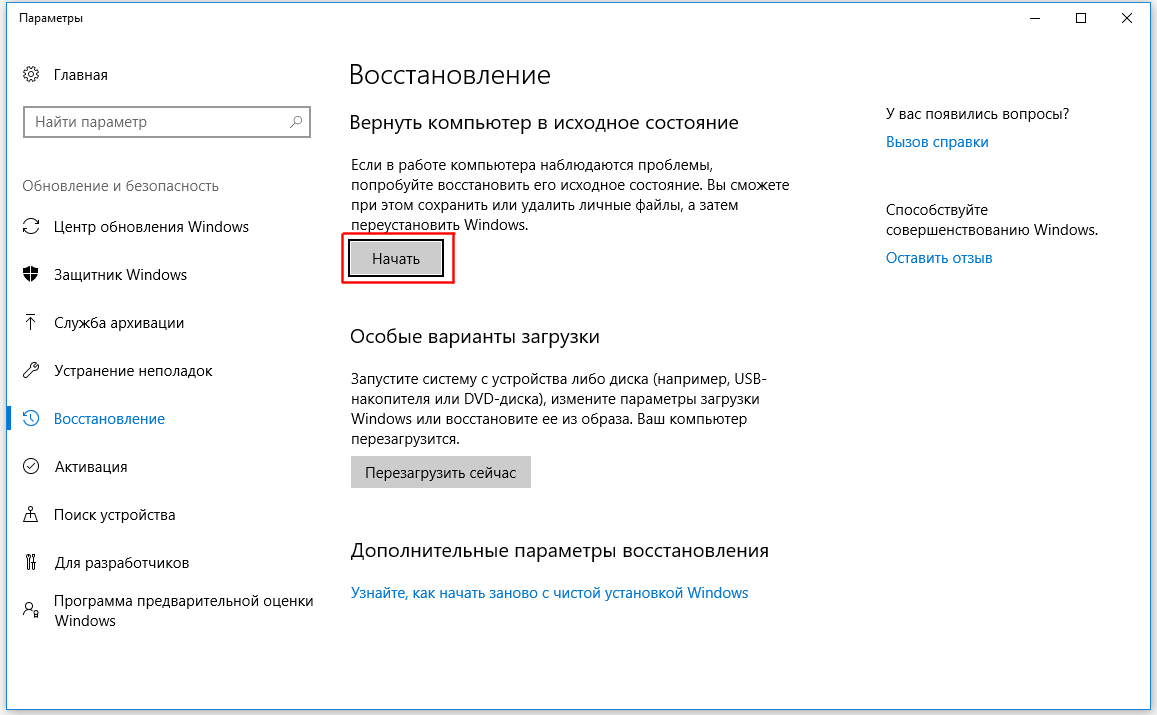

Установить операционную систему Windows можно разными способами, используя загрузочный образ ОС, либо опцией “Вернуть компьютер в исходное состояние” (только Windows 10).

Что нужно делать, после очистки от вирусов и вредоносных программ

Установите и настройте антивирусную программу с включенным монитором в режиме реального времени, обновите базу и просканируйте весь жесткий диск (займет очень много времени).

Обновите программное обеспечение на вашем компьютере, особенно Браузер с плагинами, ну конечно установите все заплатки операционной системы Windows на текущий момент!

Измените пароли на все ваши учетные записи в Интернете и программах доступа, например, Онлайн-банки, Почту, Социальные сети и другое.

Что произойдет в случае заражения системы вредоносной программой, например вирусом или трояном? Можно ли в этом случае очистить и восстановить Windows? Команда немецкой лаборатории AV-Test постаралась ответить на данные вопросы. Организация провела тестирование 7 антивирусов и 5 специализированных инструментов восстановления и выяснила, насколько они эффективны при устранении последствий вредоносного заражения.

Приходилось ли вам удалять систему Windows, форматировать диск и переустанавливать приложения после вредоносного заражения? Согласитесь, это кошмарный сценарий для многих пользователей, потому что для этого требуется очень много времени и сил. Может, есть другие способы возвращения контроля над инфицированной системой?

Если следовать советам на специализированных форумах, то чуть ли не единственной эффективной мерой называется чистая установка операционной системы на ПК. Результаты испытания AV-Test доказывают, что существуют гораздо более быстрые и менее трудоемкие альтернативы.

Каковы последствия атаки, зараженного вредоносным кодом приложения? Обычно зловред сначала получает контроль над ключевыми компонентами системы Windows. Некоторые вредоносные приложения пытаются незаметно существовать в фоновом режиме, составляя звено ботнета. Другой вредоносный код может давать постоянную нагрузку на центральный процессор, например для майнинга криптовалют.

На самом деле, неважно, что именно делает вредоносный код, первостепенная задача - избавиться от него как можно скорее. Как раз эту задачу могут выполнять антивирусные программы и специализированные утилиты очистки - они удаляют вредоносные образцы и отменяют губительные изменения.

В первые шесть месяцев 2018 года лаборатория AV-Test провела тестирование 7 антивирусных решений и 5 специализированных инструментов восстановления для Windows 10 на удаление вредоносных образцов, их сопутствующих компонентов и следов, и на восстановление системы после вредоносных изменений.

В тесте принимали участие 7 антивирусных продуктов:

В тесте принимали участие 5 специализированных инструментов удаления:

Данное тестирование является очень длительным и трудоемким, потому что требует большой доли ручного труда, а методики тестирования антивирусов и инструментов очистки несколько отличаются. В первоначальном испытании антивирусные продукты устанавливаются уже в зараженную тестовую систему. Таким образом, моделируется сценарий, когда пользователь работал с незащищенной системой, а затем решил попытаться восстановить систему уже после вредоносной атаки. Во втором тесте, антивирусы были установлены в чистую систему, но их защитные функции были отключены, а затем происходило заражение вредоносным кодом. В этом случае моделировалась ситуация, когда антивирусная программа не обнаруживала угрозу первоначально, а выполняла обнаружение и удаление позже.

В случае со специализированными утилитами система Windows изначально была заражена вредоносным ПО, после чего развертывался инструмент очистки. В этом процессе использовался загрузочный DVD-диск или USB устройство флеш-памяти. Затем запускалась среда восстановления, как правило на базе Linux, и инструменты выполняли очистку и восстановление Windows из внешней среды.

После завершения тестовой фазы, системы Windows сканировалась и сравнивалась с эталонной системой. На данном этапе эксперты лаборатории могли установить, была ли система восстановлена в свое первоначальное состояние или очистка и восстановления прошли безуспешно. Команда AV-Test принимала во внимание следующие результаты:

- Были ли обнаружен образец вредоносной программы или нет

- Были ли удалены активные и непосредственно опасные компоненты вредоносной программы или нет

- Количество файлов-остатков, которые не представляют опасности

- Количество успешно очищенных и восстановленных систем

В целом, результаты данного тестирования оказались хорошими. За одним исключением, антивирусные решения отлично справились с задачей восстановления зараженной системы. Среди протестированных специальных инструментов, есть программы, которые смогут эффективно помочь в чрезвычайной ситуации.

Среди антивирусных программ можно выделить много надежных помощников в очистке. Лучше всех отработали продукты от Bitdefender и “Лаборатории Касперского”. Они безошибочно очистили 42 тестовые системы и только в 2 случаях оставили безвредные остатки. Защитник Windows и Symantec оказались немного позади с 41 успешно очищенной системой и 3 случаями с безопасными остаточными файлами. Avast и Avira надежно восстановили 40 тестовых систем и проигнорировали не представляющие опасности остатки в 4 случаях.

Только продукт Malwarebytes не смог выполнить очистку системы в двух случаях, потому что не распознал вредоносную программу. Еще в 2 случаях продукт оставил без внимания остаточные файлы. Тем не менее, Malwarebytes успешно очистил 40 тестовых систем.

Что касается специализированных инструментов очистки, то в данной категории результаты выглядят скромнее. Лучших результатов здесь также добились решения от Bitdefender и “Лаборатории Касперского”. Они успешно очистили 21 из 22 тестовых систем и в одном случае оставили без внимания безвредные остатки. Продукт Heise смог обнаружить все вредоносные атаки и удалил опасные компоненты, но пропустил безобидные остатки сразу в 15 случаях. Идеально очищены были всего 7 систем.

Средство проверки безопасности от Microsoft не смогло обнаружить один образец вредоносного ПО, а инструмент от Vipre пропустил два зловреда. Стоит упомянуть, что инструмент Microsoft безупречно очистил систему 20 раз и только один раз оставил без внимания остатки угрозы. Аутсайдер данного испытания, Vipre не смог удалить активные компоненты угрозы в 4 случаях и безвредные остатки в 5 тестовых сценариях. Таким образом, Vipre безошибочно очистил только 11 систем.

Таким образом, наилучшие показатели эффективности очистки зараженных систем продемонстрировал продукты от Bitdefender и “Лаборатории Касперского”.

Помните, что если ваш компьютер будет заражен шифровальщиком, то данные, скорее всего, будут зашифрованы незамедлительно. Антивирусы и инструменты очистки смогут удалить угрозу, но не смогут восстановить зашифрованные данные. Поэтому всегда создавайте резервную копию важных данных на внешнем жестком диске и отключайте его от ПК.

Только простые вирусы, созданные хакерами-дилетантами пропадут при откате системы.

легче и быстрее фараматировать диск

смотря какой вирус цепанула

Если удалить и установить новую.

Нет, только переустановка системы.

Пожалуйста. много раз это делал, особенно, когда внуки в интернете посидят.

а вы знаете есть для этого хорошая программа тулвиз тайм тиме фрезе

Я раньше экспериментировал, но сейчас есть такие вирусы. что проще переустановить. Делаю всё сам. Поэтому в компьютере на диске С только одна операционная система. Все документы, фото и др. на других дисках, поэтому ничего не теряется.

у меня тоже на внешних

Нет. Только полный снос. Форматирование. И новая установка всей оси.

Антивирусник, ч так понял - не справился?

Можно. Перед восстановлением отформатируйте диск.

Попробуйте антивирусным сканером. Они есть на оф. сайтах антивирусных программ.

Можно попытаться с установочным диском. А лучше заменить жесткий дтск

а как определить что он мощный?

просто когда держу палец на точпаде мышка бегает,а так всё быстро работает.может такой точпад просто.

а вы мне ссылочку на Privazer не дадите?остальным прогоняла .чисто

проверка исходных данных. данные неверны.

format c: всегда помогал.))

но через биос же

по другому вирус удалить сложно.

вот,а чтобы это сделать нужен установочный диск или флешка.

Я лекарста ми лечу

нет. надо поставить антивирус и дать ему просканировать весь комп

стоит,что ж я дура совсем?

Вообще советуют перед полной проверкой на вирусы удалить файлы восстановления, потому что вирус может оставить свою копию и там. Выполните полную проверку системы другим антивирусом (отлиным от вашего). Скачайте портативную версию

др.веб качала .ничего не находит

А вы уверены, что вирус есть?

можно если систему кувалдои

да, это крайний случай уже))

А лечение Dr Web Cure It пробовали?

И надо восстановить систему?

Можно конечно , но это слишком радикальные методы .. ))

их и нет я проверяла.просто я такая.

Ааа .. ну , если вирусов нет то и бояться не стоит .. ))

konehnaaa

Если налево закачать вижу!Если есть диск с виной!

там точно найжёшь.

что значит найжёшь

найдёшь. прости за описку

Нет! Только - антибиотиками)))))

ты понимаешь какой у тебя вирус то?

у меня пока тьфу,тьфу нет.я на всякий случай

лучше переустановки ни чо не может быть.. тока форматирование, всё важное вытаскиваешь с компа и переустановку с форматированием.. вирусы могут быть и приложениях.. так что аккуратно нада снимать данные с компа для сохранения и прерноса на новую винду

пожалста..

Возможно, но спецы утверждают что восстановлением система может не обрести ту корректность работы, которое было до вируса. Но это один из вариантов. А так, если ваша система после восстановления работает без зависания, т.е. например окна открывает быстро, то наверняка все в порядке

Проговори. И смотря какой вирус то

Ок, устанавливать систему надо с внешнего носителя. И переформатировать винт. Потеряны будут все данные. Поэтому лучше все таки антивирус попробовать. И да, с момента обнаружения, лучше отключить все внешние сети (интернет)

Смотрите в интернете. Например пишут:

"Вирус вирусу рознь.

Создатели вирусов как правило стараются делать так что бы обычный пользователь компьютера не смог избавиться от вируса стандартными средствами операционной системы, такими как например восстановление системы (откат на определенную дату).

Так что лучше пользоваться антивирусными программами при при обнаружении либо подозрении на присутствие вредоносной программы."

Посмотрите в интернете. Например, пишут:"

Вирус вирусу рознь.

Создатели вирусов как правило стараются делать так что бы обычный пользователь компьютера не смог избавиться от вируса стандартными средствами операционной системы, такими как например восстановление системы (откат на определенную дату).

Так что лучше пользоваться антивирусными программами при при обнаружении либо подозрении на присутствие вредоносной программы."

Вы знаете как возвратить состояние вашего Windows в момент времени, когда он еще не был заражен вирусом? Этот легко можно делать без антивируса и, вдобавок, это может занять лишь считанные доли секунды.

Неважно, как далеко вы ушли по неправильному пути – возвращайтесь.

Турецкая поговорка

Денис Батранков, denis@ixi.ru

Введение

Очень интересно смотреть на людей, которые, понимая наличие компьютерного вируса на своей операционной системе Windows, проводят конкурс: какой антивирус лучше. Из интернета или с имеющегося диска используются все антивирусы подряд, пока очередной не скажет, что вирус найден и вылечен. Однако этот метод не всегда дает нужный результат и тогда человек переустанавливает операционную систему и успокаивается.

Нужно ли использовать антивирусы? Нужно. Но при этом надо понимать, что антивирусы не всегда ловят вирусы. Для примера возьмем недавний отчет SurfRight где было исследовано 107435 реальных компьютеров. 37898 компьютеров (35% из всех) было инфицировано вредоносным кодом и при этом на 25038 стояли антивирусы одновременно с вирусами, но антивирусы об этом не знали. Как видите на этом примере 2/3 зараженных компьютеров (25038 из 37898) имело антивирус, но им это не помогло. Хорошо, однако, что на других компьютерах наличие антивируса помогло. Таким образом, антивирус - это часть защиты, необходимая, но недостаточная.

Нужно ли переустанавливать Windows, если вредоносный код никак не удаляется и не обнаруживается? Да, это один из вариантов. Но недостаток метода переустановки Windows состоит в том, что установка занимает время: ведь нужно установить все необходимые драйверы, дополнительное программное обеспечение, например Microsoft Office и так далее, а может занять весь день (или всю ночь).

Конечно, пытливый читатель уже догадывается, что переустанавливать Windows не всегда нужно, если вы заблаговременно создали образ вашей системы (бекап) при помощи специализированных программ, типичным представителем которых является Norton Ghost. Однако есть другие еще более быстрые способы, позволяющие возвратить состояние компьютера в момент времени, когда еще не был заражен. Пора узнать, как можно ускорить процесс возвращения своей операционной системы в это состояние.

Контрольные точки восстановления Windows

Множество проблем можно было бы избежать, если бы домашние пользователи работали с минимальными привилегиями, но все правильные слова безопасников об этом разбиваются о реальную жизнь. Любой домашний пользователь, пытающийся выполнить этот простой полезный совет, упирается в сообщения Windows о том, что для опознавания новой флешки нужно быть администратором, для записи DVD диска нужно быть администратором. И в итоге он плюет на полезные советы, включает у себя административные права и продолжает жить счастливо, и, что интересно, долго, поскольку современные вредоносные программы не вредят своему хранителю до поры до времени, пока на это не будет получена соответствующая команда. Но вот когда команда получена и вас просят отправить SMS на короткий номер или перевести деньги за расшифрование ваших же DOC файлов – уж точно пришла пора действовать.

Работа с минимальными привилегиями - не панацея от всех бед

Периодически в Windows находят способы повысить уровень привилегий до администратора. Например, даже в этом году была найдена такая уязвимость, которая позволяла стать администратором и Windows XP SP3 и Windows 7. Описание уязвимости можно найти по номеру CVE-2010-0232 (http://xforce.iss.net/xforce/xfdb/55742) Таким образом, даже работая с минимальными правами у вас нет 100% гарантии, что вредоносный код не сможет получить права администратора. Поэтому рекомендуется отключать уязвимые сервисы и постоянно устанавливать обновления компонентов для Windows всех версий.

Перед тем как начинать лечение нужно вспомнить, тот день, когда вы могли заразиться. Это могло быть, вообще говоря, посещение любого сайта, загрузка любой программы, просмотр любого PDF или видео по Интернет, воткнутая в USB флешка, атака с соседнего компьютера. Сейчас заразиться можно везде, даже на вполне порядочных сайтах и даже просматривая совершенно безобидные документы: PDF, XLS, DOC. С выбором даты можно не бояться: даже если вы ошибетесь с датой, всегда можно откатить изменения или выбрать дату еще более раннюю. По умолчанию функция восстановления системы Windows XP и Vista сохраняет системные файлы и реестр раз в сутки, а Windows 7 - раз в неделю.

Затем вы запускаете стандартную служебную программу “Восстановление системы” из меню Пуск и возвращаете систему в состояние до заражения, указав нужную дату в соответствующем окне программы. Точка восстановления системы – эта информация о состоянии системы на указанную дату и время. Поэтому, выбрав нужную точку восстановления, вы можете вернуть состояние системы на тот момент. Вот и все. Повторюсь: если лечение было неудачным, то вы можете откатить изменения обратно или выбрать еще более раннюю точку восстановления.

Вот как выглядит скриншот для WindowsXP.

Вот как выглядит скриншот для Windows 7.

При восстановлении в Windows 7 вы можете посмотреть программы, которые будут затронуты при восстановлении. В Windows XP служба восстановления системы отслеживает лишь ключевой набор файлов системы и приложений, а в Windows 7 система следит за изменениями всего диска. Однако в обеих операционных системах пользовательские файлы не включаются в точки восстановления системы, поэтому возврат к предыдущей точке не приведет к потере ваших документов.

Если вы читаете эту статью до того как собираетесь использовать точки восстановления, то проверьте, а включена ли у вас эта функция – это поможет вам восстановить систему в будущем при любой аварийной ситуации. В Windows XP выберите: Мой Компьютер – Свойства – Восстановление системы, в Windows 7: Компьютер – Свойства – Защита системы.

Скриншот из Windows 7 с включенной защитой диска C:

Windows SteadyState или мгновенный снимок диска

Еще более удачной бесплатной функцией для восстановления системы, которая есть в Windows является компонент SteadyState. Он доступен для Windows XP и Vista и его надо скачать с сайта Microsoft и установить дополнительно. В Windows 7 эта функция на момент написания статьи (май 2010 года) отсутствует. В принципе аналогичные решения существуют и у сторонних разработчиков, перечислю их: ShadowUser, Deep Freeze, Renurnil, Shadow Defender. Некоторые из них тоже имеют бесплатные версии. И некоторые из них работают также под Windows 7.

Windows SteadyState и другие подобные системы изначально разрабатывалась для использования на общедоступных компьютерах в гостиницах и интернет-кафе. Но эта технология также очень полезна и домашним пользователям как система постоянной поддержки Windows в работоспособном состоянии.

Таким образом, достоинством Windows SteadyState является то, что любые изменения, которые происходили в системе, вы можете вылечить обычным перезапуском системы. Минусом является то, что вы должны позаботиться о сохранности своих документов, которые хранятся на ваших дисках. Поскольку Windows SteadyState защищает только раздел, где расположена система, то вы можете хранить документы на соседних разделах. А если вы будете хранить ваши документы (или фильмы или музыку) на сетевых дисках, то вы еще больше упростите себе жизнь. Надо заметить, что сторонние продукты, перечисленные выше, предлагают более расширенный функционал этого вида защиты, но при этом просят за это денег.

Образы дисков

Говоря о системах восстановления нельзя не упомянуть способ, когда вы можете сделать обычный архив вашей системы и потом ее восстановить. Системы бекапа дисков развились очень сильно: они уже могут делать архив работающей системы - не тратя ваше рабочее время в ожидании, когда процесс завершиться. Созданные бекапы Windows могут быть восстановлены даже на совершенно другой компьютер, где уже будет другое железо: процессор, материнская плата, видеокарта и др. Однако самым быстрым способом восстановления я считаю работу на мгновенных копиях диска, когда обычной перезагрузкой вы бесследно стираете последствия своих ошибочных действий. И тратите на стирание вируса 0 секунд своего времени.

Заключение

Итак, мы изучили несколько способов восстановления системы после заражения. Самым быстрым способом восстановления заражения является работа на теневом снимке диска, самым медленным – восстановление из бекапа. Однако, все эти способы быстрее и надежнее, чем любой антивирус, особенно при защите от таких видов вредоносного кода, как руткиты. Руткиты специально предназначены для сокрытия от антивирусов и очень часто антивирусы неспособны противостоять им. Именно на базе руткитов строятся целые сети управляемых удаленно компьютеров (ботов), а антивирусы и люди даже не замечают этого.

Пример: Руткит TDSS (так же известный как Alureon, Tidserv или TDL3)

Привожу пример этого руткита, потому что в моем окружении я выявил очень много людей зараженных этим руткитом, а это и коммерческие и гос. организации. Способ заражения в выявленных мной случаях – автозапуск с флешки. Антивирусы этот руткит не обнаруживают, лучший способ для его поиска – утилита TDSS Remover. На основе данных компании Damballa, считается, что на сегодняшний день самый большой ботнет Zeus предназначенный для кражи паролей в системы интернет-банкинга. Но в России похоже это TDSS. Для проверки запустите у себя эту утилиту, вдруг она что-то найдет и у вас?

Денис Батранков, denis@ixi.ru

Читайте также: