Вирус атаковал весь мир

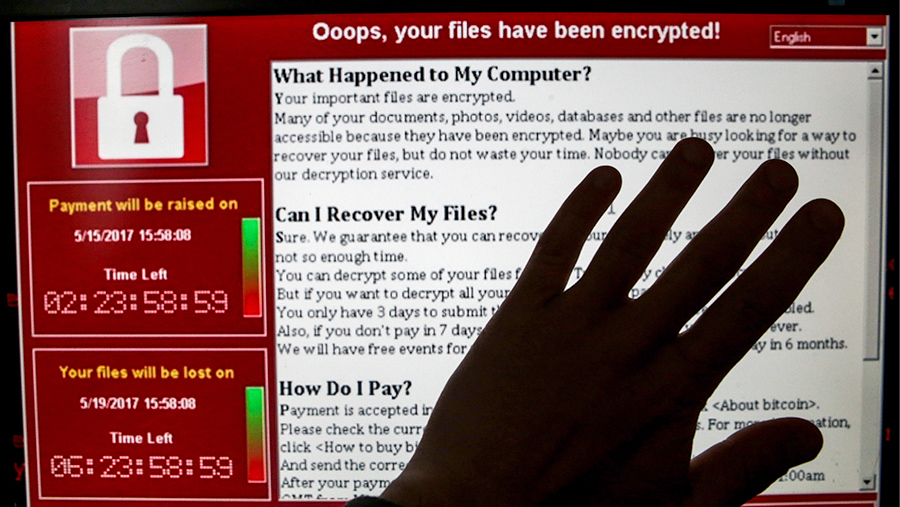

Началось массовое заражение криптовирусом сети МВД по стране. Точно уже есть в Липецкой, Пензенской, Калужской областях. На рабочем столе просят 300 баксов. Название вируса @wanadecriptor. На некоторых компах идет отчет до 19 мая. Кто что еще слышал – делимся.

Сотрудник компании Avast (она разрабатывает одноименный антивирус) Якуб Кроустек (Jakub Kroustek) написал у себя в твиттере, что заражены как минимум 36 тысяч компьютеров в мире, большинство из них – в России, Украине и на Тайване.

36,000 detections of #WannaCry (aka #WanaCypt0r aka #WCry) #ransomware so far. Russia, Ukraine, and Taiwan leading. This is huge. pic.twitter.com/EaZcaxPta4

Вместе с тем появилась информация о заражении компьютеров в государственных больницах в нескольких регионах Великобритании и атаке на испанскую телекоммуникационной компании Telefonica. В обоих случаях вирус также просит выкуп.

Онлайн: Сегодня в 23:08

На этом, пожалуй, мы пока закончим (если чего-то важного не бабахнет).

Фото из железнодорожного вокзала во Франкфурте:

Microsoft выпустил дополнительную защиту для Windows от вируса-вымогателя WannaCrypt. Об этом RNS сообщили в пресс-службе Microsoft.

Скорее всего, о целенаправленной атаке речи не идет. Вирус работает только на Windows — он использует уязвимость в операционной системе и распространяется вслепую: то есть не выбирает жертв, а заражает тех, кто не защищен. Microsoft закрыл эту уязвимость еще в марте: компания выпустила обновление, которое автоматически установилось на компьютеры обычных пользователей. Всем, у кого система обновилась, вирус не угрожает. В некоторых организациях обновления устанавливаются не автоматически, а с одобрения людей, отвечающих за безопасность. Видимо, с проблемами столкнулись те ведомства и компании, в которых обновление не установили.

Час назад, если верить экспертам, атака выглядела так.

Организовавшие кибератаки по всему миру хакеры воспользовались шпионским программным обеспечением, которое якобы применяло Агентство национальной безопасности США (АНБ). Об этом сообщила американская газета Politico.

По ее данным, злоумышленники, требующие выкуп за восстановление работы компьютерных сетей, использовали шпионское ПО, которое ранее распространила группа хакеров, выступающая под псевдонимом Shadow Brokers. Они утверждали, что получили доступ к якобы разработанным АНБ программам. ПО, согласно заверениям Shadow Brokers, нацелено на взлом компьютеров, работающих под управлением операционной системы (ОС) Windows производства Microsoft. С помощью них любой пользователь, обладающий достаточными техническими знаниями, может нанести ущерб миллионам пользователей этой ОС, утверждают хакеры. Программы также позволяют взламывать межсетевые экраны и похищать электронные данные.

Электронная система Регионального суда бразильского штата Сан-Паулу была выведена из строя в результате кибератаки. Об этом сообщила в пятницу на своем сайте газета Folha di Sao Paolo.

По информации издания, сотрудники суда получили от специалистов рекомендацию немедленно выключить свои компьютеры. В 14:45 по местному времени (20:45 мск) сайт учреждения не функционировал.

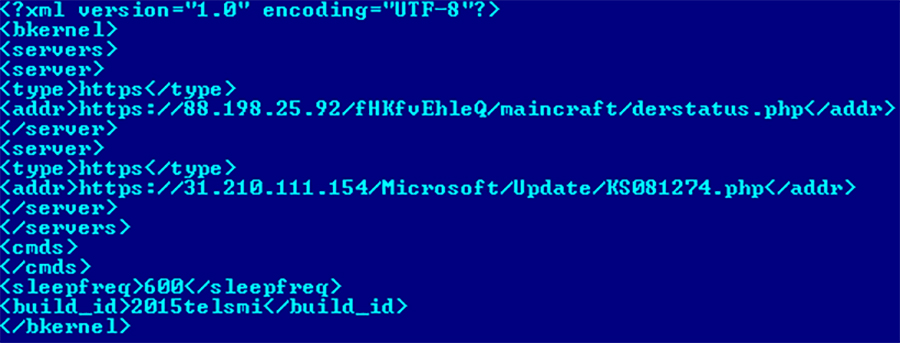

Он пояснил, что атака происходила через известную сетевую уязвимость Microsoft Security Bulletin MS17-010, после чего на зараженную систему устанавливался набор скриптов, используя который злоумышленники запускали программу-шифровальщик.

По его словам, для снижения рисков заражения компаниям рекомендуется установить специальный патч от Microsoft, убедиться в том, что включены защитные решения на всех узлах сети, а также запустить сканирование критических областей в защитном решении.

Бывший сотрудник Агентства национальной безопасности (АНБ) США Эдвард Сноуден, скрывающийся от американских властей, отметил у себя в твиттере, что из-за разработанных АНБ инструментов теперь страдают пациенты клиник. (а страдают сейчас, как нам известно, не только они)

Хакеры, атаковавшие в пятницу медицинские учреждения Великобритании, а также испанскую телекоммуникационную компани Telefónica, использовали модифицированную вредоносную программу Агентства национальной безопасности (АНБ) США, пишет издание Financial Times со ссылкой на аналитиков в области кибербезопасности.

Программа, разработанная АНБ позволяет вирусу распространиться через протоколы обмена файлами, которые установлены на компьютерах многих организаций.

С этой оценкой согласны несколько чиновников в органах безопасности западных стран, отмечает газета.

По данным влиятельной группы экспертов по кибербезопасности MalwareHunterTeam, больше всех в результате атаки вируса пострадали серверы на территории России и Тайваня.

Под сильным ударом оказались также компьютерные системы Великобритании, Испании, Италии, Германии, Португалии, Турции, Украины, Казахстана, Индонезии, Вьетнама, Японии и Филиппин.

Как вы знаете, сейчас идет массовая атака на компьютеры по всему миру. Если вы работаете на Windows — вы находитесь в потенциальной группе риска. Но не паникуйте и не пытайтесь перезагрузить компьютер! Лучше сохраните важные данные на внешний диск или в облако, пока все работает. И идите отдыхать. Если потом обнаружится, что ваш компьютер все-таки заражен, вы просто переустановите систему и восстановите данные из бэкапа.

Компьютеры МВД атаковал вирус-шифровальщик, рассказал RNS основатель и глава Group IB (это международная компания, специализирующаяся на предотвращении и расследовании преступлений с использованием высоких технологий) Илья Сачков. Компания получила образец вируса и проводит его исследование.

Представитель Следственного комитета РФ Светлана Петренко опровергла информацию об атаках хакеров на внутренние сети СК РФ.

МВД России также не зафиксировало фактов хакерских атак на компьютерную систему ведомства, она работает в штатном режиме, сообщил ТАСС источник в полиции.

Официальным комментарием от пресс-центра МВД России ТАСС в настоящее время не располагает.

Сообщается, что как минимум на три кошелька хакеров уже перевели более двух с половиной тысяч фунтов (британских), это почти 190 тысяч рублей.

Сколько всего кошельков предлагается взломанным пользователям для переводов и сколько всего туда уже перевели денег, понять пока невозможно.

Сообщается, что как минимум на три кошелька хакеров уже перевели более двух с половиной тысяч фунтов (британских), это почти 190 тысяч рублей.

Сколько всего кошельков предлагается взломанным пользователям для переводов и сколько всего туда уже перевели денег, понять пока невозможно.

Для интересующихся: внутренняя компьютерная сеть СК работает в штатном режиме. Случаев глобального заражения вирусами не имеется.

(аналогичные сообщения появились и от других региональных управлений МВД)

Сегодня в 20:31 О хакерской атаке также сообщил крупнейший провайдер телекоммуникационных услуг в Португалии Portugal Telecom.

На Федеральную информационную систему регистрации (ФИСМ) МРЭО по всей России идет хакерская атака. Из-за этого подразделениях Петербурга и Ленобласти спешно отключают компьютеры, сообщили в полицейском главке.

О ранней версии этого вируса стало известно еще в феврале 2017 года. Он работает только на операционной системе Windows. Как пишет Motherboard, уязвимость, которую использует вирус, похожа на ту, что использовалась Агентством национальной безопасности США. За последнее время хакеры опубликовали несколько готовых инструментов АНБ для использования таких уязвимостей — похоже, другие хакеры ими воспользовались для создания вируса-вымогателя.

Microsoft закрыла уязвимость, которую использует вирус, в марте. На сайте производителя Windows опубликовано сообщение с призывом обновиться. Все, кто оказался заражен, по всей видимости, не обновились.

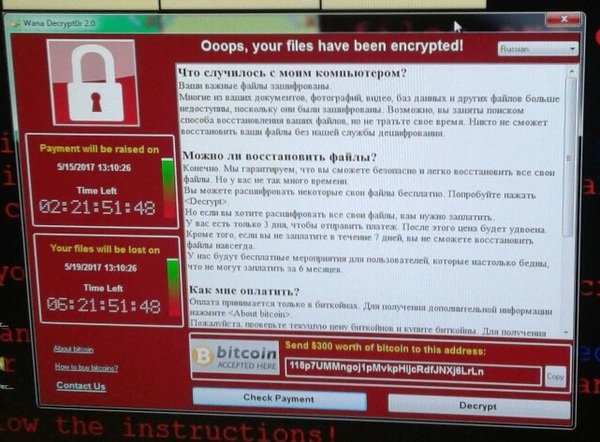

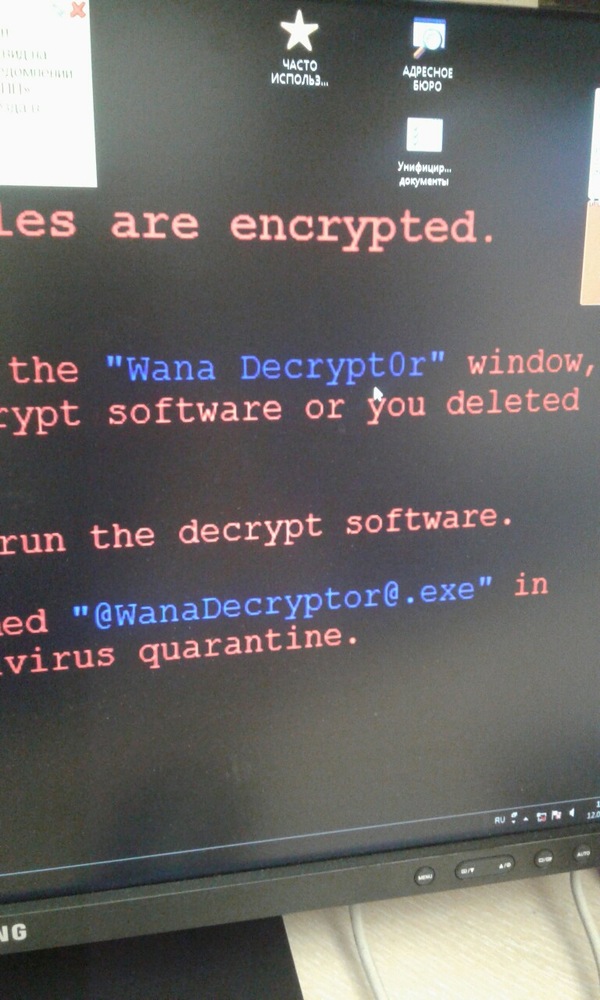

А вот так выглядят некоторые рабочие столы.

Вот так выглядят зараженные файлы.

Сотрудник Avast Якуб Кроустек сообщает, что антивирус Avast зафиксировал уже 57 тысяч заражений по всему миру.

Примерно два часа назад он сообщал про 36 тысяч.

«Некоторые компании советуют своим пользователям выключить свои компьютеры и ждать дальшейших инструкций.

Сконтактировавшись с бывшими коллегами я был удивлен похожими исторями.

Что касается меня, сегодня я подготавливал несколько новых образов Windows для нашей облачной системы, среди них был Windows Server 2008 R2.

Что самое интересное, стоило мне только установить Windows и настроить статический IP-адресс на ней, как сразу же в течении нескольких минут она была заражена.

Вот что появилось на экранах всех рабочих компьютеров Мегафон Ритейл @eldarmurtazin pic.twitter.com/pQsMRMe6zg

По словам источников, это была такая же атака, как и на больницы Великобритании, о которой сообщалось ранее 12 мая, — зараженные компьютеры оказались заблокированы, на них появились сообщения с требованием выкупа. Отбита ли атака или нет, пока не сообщается.

Румынская служба информации (РСИ — госбезопасность) сообщила в пятницу, что отразила попытку кибернетической атаки против румынского правительственного учреждения.

Местные СМИ уточняют, что в МИД Румынии было получено электронное письмо с вложением, содержавшим шпионскую программу, которая устанавливалась на компьютере получателя при открытии вложения.

Омерзительная шестерка

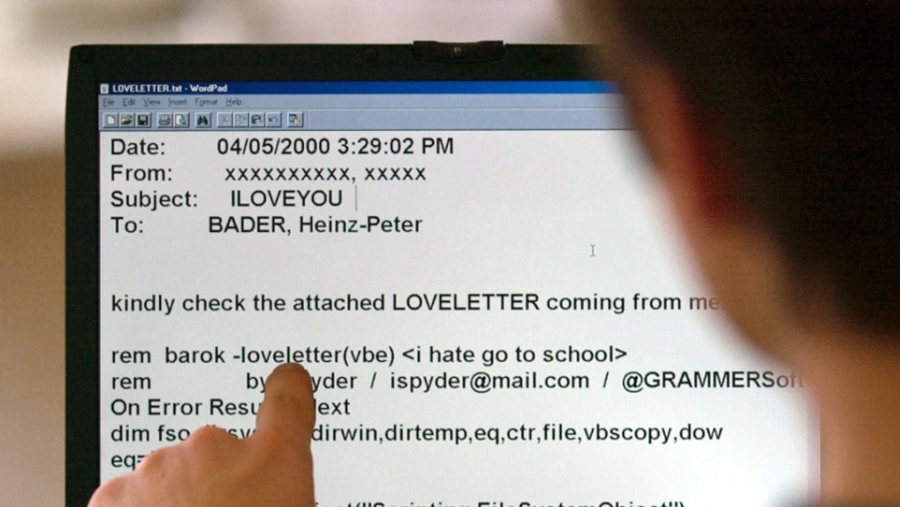

Первым экспонатом кунсткамеры китайского художника стал вирус с романтическим названием ILOVEYOU, также известный как LoveLetter. Вирус был разослан по электронной почте с Филиппин в ночь на 5 мая 2000 года.

Прогремевший на весь мир вирус-шифровальщик WannaCry ожидаемо вошел в коллекцию Го О Дуна. Массовая эпидемия началась 12 мая 2017 года. Вирус атаковал компьютеры под управлением Windows, шифровал все файлы пользователя и требовал выкуп в биткоинах за расшифровку. Жертвы вымогателей пополняли биткоин-кошельки в надежде вернуть свои файлы, но чаще всего впустую.

Менее чем за неделю были заражены до 300 тыс. компьютеров по меньшей мере в 150 странах, сообщала информационная служба McClatchy со ссылкой на американских экспертов.

Вирус блокировал работу множества организаций и предприятий: больниц, аэропортов, банков, заводов. В частности, вирус поразил серверы национальной системы здравоохранения Великобритании, чем причинил ущерб на £92 млн (около $120 млн), по данным британского министерства здравоохранения и социальной защиты. В ряде британских госпиталей было отложено выполнение назначенных медицинских процедур, обследований и срочных операций. На прием к врачам оказались отменены 19 тыс. записей.

Вирус BlackEnergy 2 создали на базе довольно простого троянца BlackEnergy, который применялся злоумышленниками с 2007 года для проведения DDoS-атак. Однако новая версия была значительно модернизирована и теперь представляет собой набор инструментов для самых разных деструктивных задач. Например, программа может уничтожить жесткий диск, перезаписав всю информацию на нем случайным массивом данных.

По данным компании mi2g, ущерб от деятельности MyDoom на вторую половину 2 февраля 2004 года оценивался в $39 млрд. Сюда вошли задержки онлайн-платежей, потери пропускной способности сетей, восстановление работоспособности инфицированных систем и т.д.

Червь SoBig распространялся через электронную почту как вирусный спам. Днем рождения вируса считается 9 января 2003 года. Чтобы заразиться, пользователь самостоятельно запускал зараженный файл. Вредоносное ПО значительно замедляло работу компьютера и пересылало себя дальше по почте. SoBig затронул сотни тысяч компьютеров и нанес ущерб мировой экономике более чем на $37 млрд.

Штирлиц и хакеры

Главная опасность — собственные сотрудники, которые приходят каждый день в офис, садятся за свои компьютеры и уже имеют доступ к конфиденциальной информации. Их задача становится максимально простой — вывести эту информацию наружу и передать своим сообщникам. Учитывая современный уровень развития технологий — это и быстрые интернет-каналы, и миниатюрные флешки большого объема, мессенджеры, — задача максимально упрощается.

Член-корр РАН и замдиректора по научной работе Университетской клиники МГУ рассказал о проблемах борьбы с COVID-19

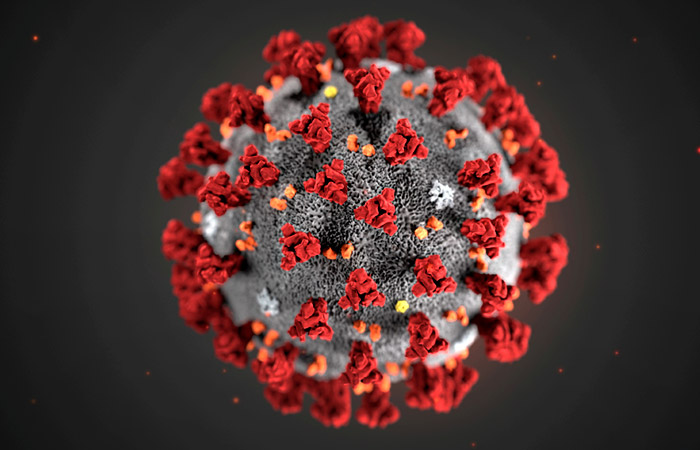

Москва. 26 марта. INTERFAX.RU - Проблема борьбы с коронавирусом и его последствиями в последнее время стала основной темой для врачей, журналистов, политиков. Специальный корреспондент "Интерфакса" Вячеслав Терехов беседовал на эту тему с членом-корреспондентом Российской академии наук, заместителем директора по научной работе Университетской клиники МГУ имени Ломоносова, кардиологом Симоном Мацкеплишвили.

- Сейчас в России разрабатывается вакцина против коронавируса, поразившего чуть ли не весь мир, не обойдя и нашу страну. Но на ее разработку вплоть до готовности к применению должно пройти от полугода до 11 месяцев. Значит ли это, что пандемия продлится не менее года, или это задел на возможность повторного возникновения этого заболевания?

- Да, чтобы разработать новую вакцину, действительно нужно время. Ее нужно не просто создать, а еще и испытать на лабораторных животных, проверить на безопасность на добровольцах в течение как минимум полугода, и только потом запускать в производство. В данном случае сложность в том, что этот вирус не способен заражать мышей и большинство других животных, лишенных определенных человеческих белков и рецепторов. В Китае для этих целей специально создали генетическую модификацию "очеловеченных" мышей и вакцину испытывают на них. Проблема еще и в том, что для защиты от иммунной системы вирусы имеют способность непрерывно мутировать и изменяться, и потому в России параллельно разрабатывается несколько прототипов вакцин к 6-7 компонентам вирусной оболочки, чтобы быть готовым к борьбе и с модифицированными вариантами вируса. К тому же вакцина действительно может пригодиться в случае повторной вспышки заболевания. Сегодня мы не знаем, в какую сторону он может модифицироваться: ослабнуть или, наоборот, окрепнуть. Поэтому создание вакцины крайне важно.

- Может ли этот вирус, как многие другие, навсегда остаться в организме человека, как, например, вирус герпеса?

- Нет, коронавирусы не принадлежат к такому типу вирусов, они не способны оставаться в организме даже в "спящем" состоянии. Все коронавирусы являются РНК-вирусами, разновидностей которых сегодня известно огромное количество. Они отличаются от ДНК-вирусов, к которым относится и вирус герпеса, тем, что не остаются в организме хозяина.

- Может ли вирус проникать через кожу?

- Нет, не может. Ни проникать, ни выделяться через кожные покровы он не может. Поэтому, даже если человек кашлянул себе в ладонь и затем этой рукой дотронулся до вашей руки, то просто тщательно промойте руку мыльной водой или антибактериальным раствором, и можете быть уверены, что заражения не произойдет.

Должен сказать, что этому виду коронавируса люди как передаточное звено или хозяин не нужны. Они прекрасно жили и живут среди животных, в частности, летучих мышей, не имея возможности заражать человеческий организм. Но, существуя и в животных, вирусы постоянно мутируют, что привело к тому, что в результате какой-то определенной мутации данный коронавирус приобрел способность заражать человека и передаваться дальше уже через него. Я думаю, что через год мы сможем либо говорить об этой пандемии как о чем-то, что уже не возвратится никогда, либо вирус ослабнет до такой степени, что станет одним из десятка привычных нам инфекционных агентов, вызывающих хорошо знакомые всем осенние или весенние респираторные заболевания.

- Вы имеете в виду, не может ли он быть бактериологическим оружием? Во-первых, подобного типа оружие не выбирает мишень: оно поражает всех без исключения. Поэтому я не думаю, что кто-то целенаправленно сделал такую химеру. Исследователи довольно быстро доказали, что этот коронавирус пришел к нам от летучих мышей, даже от определенного типа мышей, которых китайцы довольно часто употребляют в пищу. Но он не мог заразить человека, пока в ходе случайных мутаций не "подобрал ключ" – приобрел способность связываться с человеческими клетками. Этим ключом оказался белок, который расположен в мембране клеток легких, почек, сердечной мышцы и желудочно-кишечного тракта. Более того, этот белок играет важную роль в защите наших легких от тяжелого повреждения при инфекционных заболеваниях.

И все же я хочу подчеркнуть, что происхождение вируса сейчас не важно, главной задачей является вылечить заболевших людей и не допустить распространения инфекции.

Надо понимать, что если сейчас люди не болеют, то это не означает, что они не заболеют через несколько дней или недель. В связи с этим особое значение имеет введение жестких ограничительных мер, вплоть до полного карантина. Его отсутствие может привести к расширению заболевания и увеличению смертности. Это, к сожалению, и произошло в Италии. Сроки карантина должны продолжаться до периода, когда перестанут фиксироваться случаи новых заболеваний.

Можно привести исторический пример из жизни американского города Денвер в период борьбы с "испанкой" в 1918 году. Власти закрыли город на карантин, и через какое-то время смертность начала снижаться. И власти города, решив, что они победили заболевание, сняли карантин. Но оказалось, преждевременно. Это повлекло за собой новую вспышку и увеличение смертности. После этого был введен чрезвычайно жесткий ограничительный режим, который и привел к нормализации ситуации. Этот пример говорит не только о том, что необходимо ввести карантин, но ввести его надо разумно: вовремя и на правильный период времени.

- Иногда можно слышать, что маски не нужны, ибо они предохраняют только от инфекции от уже заболевшего человека.

- Я с этим не согласен. Маска, во-первых, напоминает нам о том, что мы не должны касаться лица, по крайней мере, она затрудняет этот порыв. Простые маски не защищают вас от капель, если кто-то случайно на вас чихнул. Но так все же бывает редко, есть ведь элементы приличия. А, в остальном, маска фильтрует определенную часть мелких частиц жидкости, содержащих большое количество вирусов. Естественно, они не являются стопроцентной гарантией, но, тем не менее, могут защитить довольно много людей. Конечно, важнее мыть руки, особенно, если вы дотронулись до каких-то предметов, ручек дверных и т.д.

- Пандемия – это особо важная стадия распространения инфекционного заболевания?

- Пандемия в переводе с греческого означает "весь народ", то есть означает очень широкое распространение заболевания. Нынешний вирус охватил почти все континенты и страны мира. Были ли раньше или, может быть, даже в совсем недалеком прошлом события пострашнее? Были. Но… Этот крохотный, невидимый глазу вирус объединил весь мир. Горели леса в Калифорнии. Страшно? Да, но это было далеко. Были и пожары в Австралии, и цунами в Японии, и землетрясения в Ираке, и наводнения в Африке, но все они касались только этих регионов, а остальные смотрели, так сказать, со стороны, даже переживали и сочувствовали, но со стороны. А сейчас нужны глобальные и синхронно предпринимаемые меры защиты. Нам всегда казалось что мы, люди, - это венец творения. Но оказалось, что с биологической точки зрения мы – не более, чем обычные млекопитающие, и должны понимать, что независимо от места проживания, национальности и цвета кожи мы одинаковы и являемся всего лишь маленькой частью природы. Да, сегодня мы можем быстро перемещаться из одной части планеты в другую, но в то же время и с такой же скоростью перемещаются наши враги – вирусы. Бояться этого не надо, надо иметь это в виду!

Я хочу привести старинную притчу: во время одной эпидемии в одном из селений праведник встретил Чуму и спросил, сколько жизней она унесет. Чума ответила – пять тысяч. Прошло время, болезнь закончилась, и оказалось, что умерло 15 тысяч человек. И вот праведник опять встречает Чуму и спрашивает: как же так? Ты говорила про пять тысяч. Да, отвечает Чума. Я забрала только пять тысяч, а остальные умерли от страха.

Поэтому самый главный вывод, который нужно сделать в сложившейся ситуации – не будем паниковать, будем лечить и лечиться, соблюдая все необходимые рекомендации врачей.

Нельзя не согласиться с ученым: помнить, что мы – часть природы, живой природы. Одни, жертвуя собой, лечат больных, ищут пути лечения и создают новые лекарства и вакцины. Это правда. Но правда также и то, что кто-то работал, а, может, и работает с обратной целью: изобретают новые виды оружия и новые болезни. Теперь, когда мир понял, что планета наша – маленькая, то забота у всех, включая и ученых, и политиков, должна быть одна – сохранить этот мир и человечество, а не уничтожить его.

Но вспомним последние две мировые войны. Тем, кто в них участвовал, казалось, и они были уверены, что мир после окончания войны станет другим: победит разум, потому что люди устали от всемирной гибели. Да, устали. Одни устали, а другие сразу же готовили новую еще более кровопролитную войну. Победил не разум, а эгоизм. И не повторяется ли все опять, только уже не с помощью оружия, бомб и ракет? Не готовят ли в лабораториях новый вид смертей, без разрушения и опять во всемирном масштабе?

ТАСС-ДОСЬЕ. 24 октября 2017 года атаке вируса-вымогателя подверглись компьютеры в РФ, на Украине, в Турции и Германии. По предварительным данным, криптовирус Bad Rabbit (англ. "плохой кролик") послужил причиной недоступности для пользователей сайтов ряда СМИ, в частности - российского агентства "Интерфакс". Кроме того, сообщалось о "хакерской атаке" на информационную систему международного аэропорта Одессы (Украина) и метрополитен Киева.

Вирусы-вымогатели (ransomware, криптовирусы) работают по схожей схеме: они блокируют рабочий стол пользователя компьютера, шифруют все файлы определенных типов, найденные на компьютере, после чего удаляют оригиналы и требуют выкуп (обычно - перевод определенной суммы денежных средств на счет злоумышленников) за ключ, разрешающий продолжить работу и вернуть файлы. Зачастую создатели криптовирусов ставят пользователям жесткие условия по срокам уплаты выкупа, и если владелец файлов не укладывается в эти сроки, ключ удаляется. После этого восстановить файлы становится невозможно.

Редакция ТАСС-ДОСЬЕ подготовила хронологию первых в истории вирусов, а также наиболее масштабных вирусных компьютерных атак.

В 1971 году первую в мире программу, которая была способна самостоятельно размножать свои копии в компьютерной сети, создал инженер американской технологической компании BBN Technologies Боб Томас. Программа, получившая название Creeper не была вредоносной: ее функционал ограничивался самокопированием и выведением на терминал надписи: "Я крипер, поймай меня, если сможешь". Годом позже другой инженер BBN, изобретатель электронной почты Рэй Томлинсон, создал первый антивирус, который самостоятельно "размножался" на компьютерах сети и удалял Creeper.

В 1981 году был создан первый вирус, который впервые вызвал неконтролирумую "эпидемию". Вирус под названием Elk Cloner (англ. "Клонирователь оленя") был создан 15-летним американским студентом Ричардом Скрентой для компьютеров Apple II. Вирус заражал магнитные дискеты и после 50-го обращения к зараженному носителю выводил на дисплей стишок, а в отдельных случаях он мог также повредить дискету.

В феврале 1991 года в Австралии появился первый вирус, масштаб заражения которым составил более 1 млн компьютеров по всему миру. Вредоносная программа Michelangelo была написана для IBM-совместимых персональных компьютеров (ПК) и операционной системы DOS. Она срабатывала каждый год 6 мая, в день рождения итальянского художника и скульптора Микеланджело Буонаротти, стирая данные на главной загрузочной области жесткого диска. Прочую информацию с диска можно было восстановить, но рядовому пользователю ПК сделать это было сложно. Создатель вируса остался неизвестен, отдельные случаи срабатывания программы фиксировались вплоть до 1997 года.

2 июня 1997 года студент Датунского университета (Тайбэй, Тайвань; КНР) Чэнь Инхао создал первую версию вируса Chernobyl ("Чернобыль" или CIH - по первым слогам имени имени автора). Вирус заражал компьютеры с операционными системами Windows 95 и 98, срабатывал каждый год 26 апреля, в годовщину катастрофы на Чернобыльской АЭС. Вирус стирал загрузочную область жесткого диска и, реже, данные BIOS - загрузочной области компьютера. В последнем случае требовалось менять чип на материнской плате или даже приобретать новый компьютер, так как старый выходил из строя. По оценкам, заражению подверглись более 60 млн ПК по всему миру, ущерб превысил $1 млрд. Непосредственно к Чэнь Инхао исков подано не было, он избежал ответственности.

5 мая 2000 года в мире началась наиболее масштабная эпидемия компьютерного вируса. Созданный филиппинскими студентами Реонелем Рамонесом и Онелем де Гузманом "почтовый червь" ILOVEYOU (англ. "я тебя люблю") рассылал себя по всем контактам электронной почты владельца зараженного ПК и заменял на свои копии большинство файлов с документами, изображениями и музыкой. Только в первые 10 дней эпидемии число зараженных компьютеров превысило 50 млн. Чтобы защититься от эпидемии, многие государственные учреждения по всему миру временно отключили электронную почту. Совокупный ущерб впоследствии был оценен в $15 млрд. Создателей вируса быстро вычислила филиппинская полиция. Однако они остались безнаказанными из-за отсутствия в местном уголовном кодексе статьи, предусматривающей ответственность за компьютерные преступления.

В сентябре 2010 года вирус Stuxnet поразил компьютеры сотрудников АЭС в Бушере (Иран) и создал проблемы в функционировании центрифуг комплекса по обогащению урана в Натанзе. По мнению экспертов, Stuxnet стал первым вирусом, который был использован как кибероружие.

12 мая 2017 года значительное число компьютеров с операционной системой Windows подверглось атаке вируса-вымогателя WannaCry (англ. "хочу плакать"). Вирус шифрует файлы пользователя, чтобы их нельзя было использовать; за расшифровку данных злоумышленники требовали заплатить $600 в криптовалюте биткойн. Всего было заражено до 300 тыс. компьютеров в по меньшей мере 150 странах мира. Предполагаемый ущерб превысил $1 млрд. От атаки, в частности, пострадали Национальная система здравоохранения (NHS) Великобритании, испанская телекоммуникационная компания Telefonica, электронная система суда бразильского штата Сан-Паулу и др. Глобальная хакерская атака также затронула компьютеры российских силовых ведомств и телекоммуникационных компаний. Атакам подверглись системы МЧС, МВД, РЖД, Сбербанка, мобильных операторов "Мегафон" и "Вымпелком". По данным американских экспертов, вымогавшим средства злоумышленникам поступило всего 302 платежа в общем размере около $116,5 тыс. По оценкам Сбербанка, более 70% "успешно" атакованных компьютеров принадлежали российским организациям и физическим лицам. После атаки Microsoft выпустила обновления пакетов безопасности для уже не поддерживавшихся операционных систем Windows XP, Windows Server 2003 и Windows 8.

27 июня 2017 года от атаки компьютерного вируса - шифровальщика Petya.А пострадали десятки компаний в РФ и на Украине. По сообщению Group-IB, которая занимается предотвращением и расследованием киберпреступлений, в России атаке подверглись компьютерные системы "Роснефти", "Башнефти", "Евраза", российских офисов компаний Mars, Mondeles и Nivea. На Украине вирусной атаке подверглись компьютеры "Киевэнерго", "Укрэнерго", "Ощадбанка" и концерна "Антонов". Также из-за вируса временно отключился автоматический мониторинг промышленной площадки на Чернобыльской АЭС. Вирус Petya распространяется через ссылки в сообщениях электронной почты и блокирует доступ пользователя к жесткому диску компьютера, требуя выкуп в размере $300 в биткойнах. Этим он схож с вредоносной программой WannaCry, с которой была связана предыдущая крупная вирусная атака в мае 2017 года.

Читайте также: