Вирус для счетов сбербанка

Для того чтобы потерять деньги с банковской карты, необязательно "дарить" свои данные посторонним людям, оставлять смартфон или карточку без присмотра или совершать онлайн-покупки на мошеннических сайтах. Достаточно просто уснуть.

Яков приехал к родственникам в пятницу вечером. Пообщался с семьёй, рассказал о работе, об учёбе в университете — он мечтает стать учителем информатики. Поделился воспоминаниями о службе в Росгвардии. Лёг спать. А в четыре утра с его дебетовой карты Сбербанка пропало 190 тысяч рублей.

С Якова на "всякого"

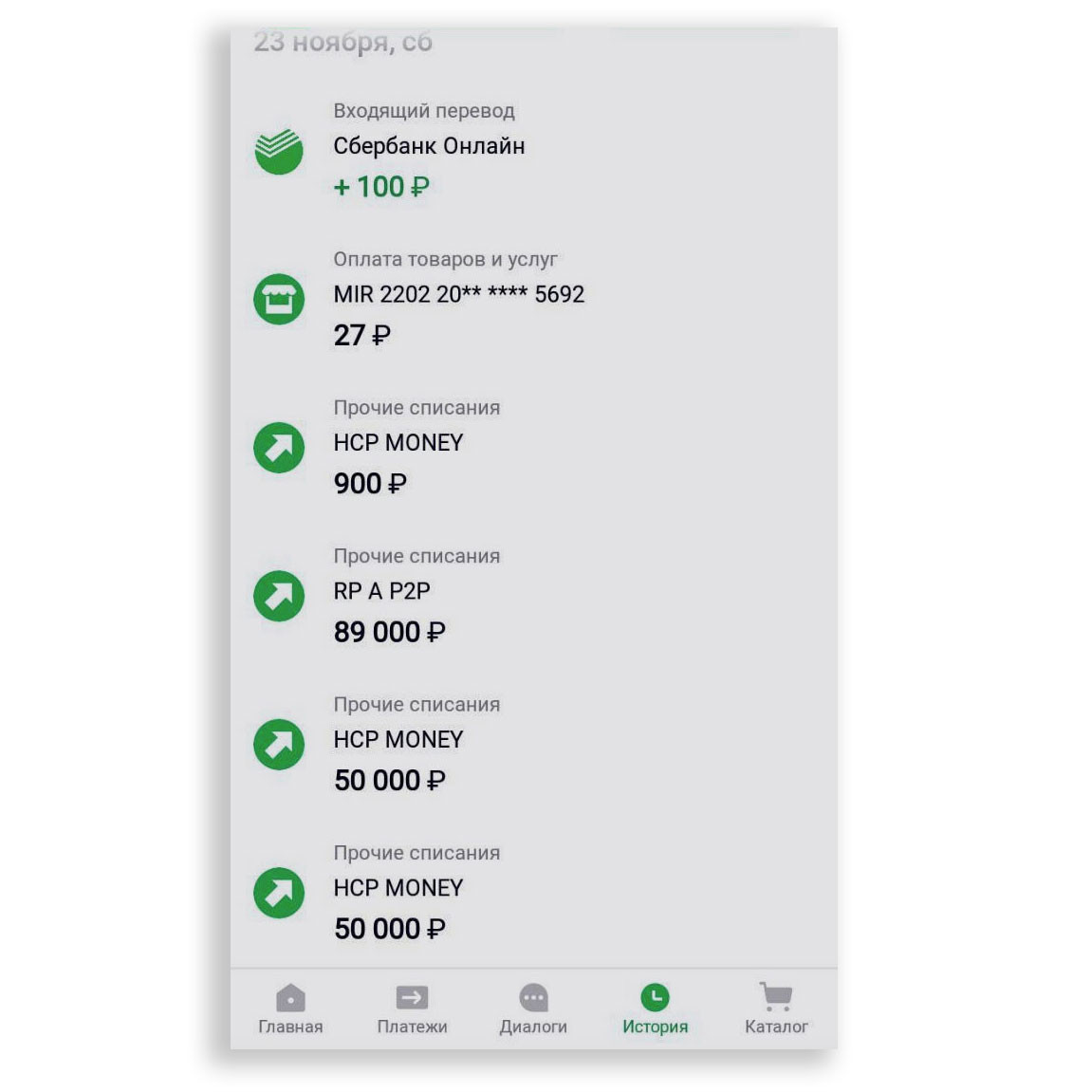

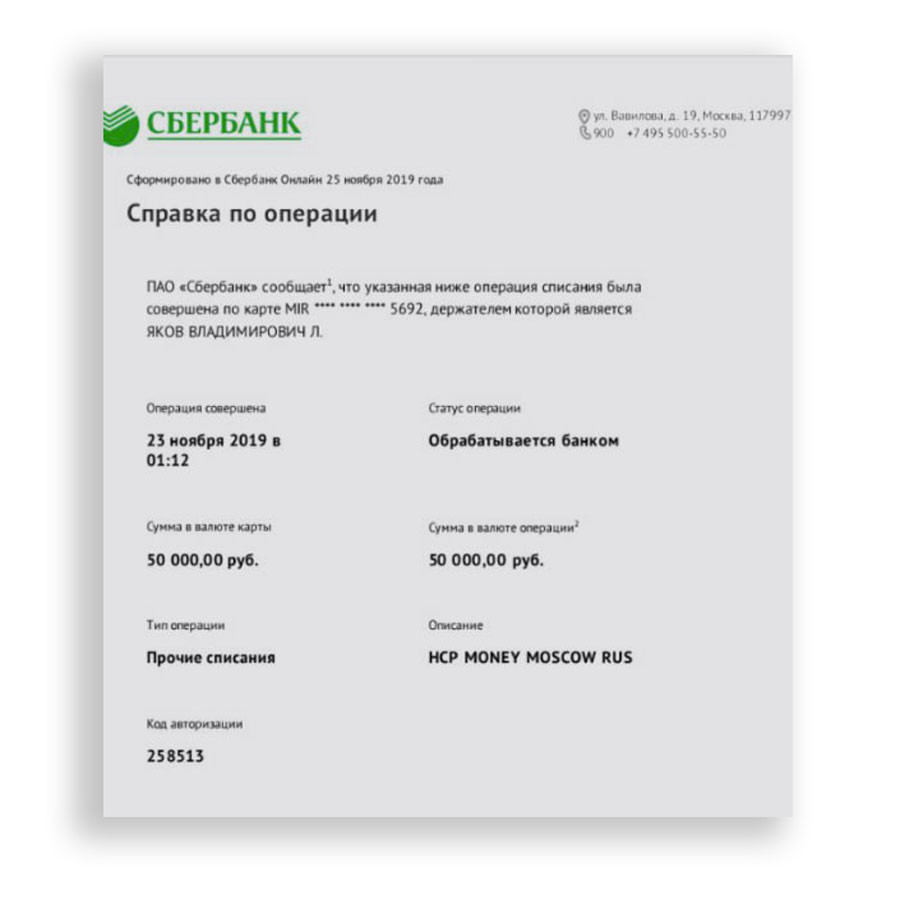

Деньги с карты молодого человека списались четырьмя транзакциями: дважды по 50 тысяч рублей, один раз 89 тысяч, последними были списаны оставшиеся на карте 900 рублей. СМС о списаниях не приходили, уведомлений никаких Яков не получал. Первая транзакция прошла около часа ночи, последняя — примерно в шесть утра.

Днём Яков обнаружил, что денег на карте нет. Зашёл в личный кабинет. В истории платежей было указано, что деньги ушли по двум направлениям: HCP Money и RP P2P. В отделении Сбербанка юноше сказали, что с этими названиями компаний сталкиваются впервые.

— Мне не сказали, куда пропали мои деньги. Сказали, что это, скорее всего, вирус. Будут разбираться. Заявления в банк и в полицию я написал 23 ноября, Сбербанк сказал, что крайний срок ответа от них — 2 января. Но возможно, что деньги вообще не вернут, — сказал Яков Лайфу.

Аргументом для невозврата средств сотрудники банка называют СМС-уведомления. В их системе указано, что СМС клиент получал, то есть он был в курсе происходящего, поэтому банк может считать себя правым. Но Якову эти сообщения не приходили.

Клиент обратился в Сбербанк за подробной выпиской по своему счёту. Оказалось, что злоумышленники сначала в течение четырёх дней заводили на карту Якова средства: от 50 до 90 тысяч. Уведомлений о поступлениях владелец карты не получал, а в личный кабинет не заглядывал, потому что знал: у него там около 190 тысяч рублей. Когда общая сумма денег Якова и переводов мошенников превысила полмиллиона рублей, все средства были выведены на счета HCP Money и RP P2P.

За ноябрь HCP Money искали в поисковой системе "Яндекса" 242 человека. Что такое RP P2P, интересовало 163 человек. Доподлинно ещё не известно, стали ли все эти люди жертвами мошенников, но полноценной информации о данных наименованиях нет.

HCP Money и RP P2P — это не организации, а платформы, через которые мошенники могут выводить деньги. То есть это некие посредники между Яковом и теми, кто его деньги забрал. Средства списались на платформы, а кто их получит — Сбербанку уже не известно, как и пострадавшему клиенту.

Если деньги действительно пропали со счёта Якова из-за вирусной атаки, как утверждают сотрудники Сбербанка, то разбирательства, как отмечают юристы, могут идти долго и деньги клиент вернёт не скоро.

В крупной компании по кибербезопасности Лайфу сообщили, что проникновение вируса может случиться в любой системе, Сбербанк — это не исключение. И попасть этот вирус может как с помощью хакерских атак или других внешних факторов, так и изнутри.

— Злоумышленник может быть среди работников банка. Сотруднику куда проще подготовить и пронести вредоносный код, который не будет определяться антивирусными защитами и будет эффективно красть средства с карт клиентов, — добавил специалист по информационной безопасности.

Сбербанк не даёт официальных комментариев до окончания расследования данной ситуации.

Как себя обезопасить?

Абсолютной защиты от вирусов, мошенников и ошибок Сбербанка не существует. Сайт банка рекомендует регулярно менять пароли от приложения и личного кабинета клиента. И предупреждает, что нельзя на устройство, на которое банк высылает СМС-сообщения с подтверждающим одноразовым паролем, устанавливать неизвестные и сомнительные программы.

Совершать покупки на фишинговых сайтах, переводить деньги неизвестным людям и оставлять свои гаджеты без присмотра чревато потерей средств.

И ещё, чтобы хоть как-то обезопасить себя от взлома карты, необходимо настроить и хотя бы раз в месяц актуализировать лимиты трат и списаний. В любом интернет-банке и мобильном банке можно поставить ограничения на покупки и переводы. Система не даст списать больше денег, чем ей разрешил владелец карты.

- Москва

- Частным клиентам

- Онлайн-сервисы

- Ваша безопасность

- Как безопасно пользоваться интернет-банком

Интернет-банк Сбербанк Онлайн — удобный и безопасный способ совершать банковские операции на компьютере, без визита в банк. Чтобы защитить себя от мошенников, достаточно соблюдать простые правила:

Никому не сообщайте пароли для входа в Сбербанк Онлайн

Даже своим близким и сотрудникам банка.

Используйте только официальный сайт Сбербанк Онлайн

Сохраните этот адрес в закладках браузера (посмотреть примеры сайтов-подделок можно ниже)

Проверяйте реквизиты операции в СМС с одноразовым паролем от номера 900

Если реквизиты не совпадают, то такой пароль вводить нельзя

Никогда не вводите пароли для отмены операции

Об этом могут попросить только мошенники. Если вы с этим столкнулись, покиньте сайт и срочно обратитесь в банк

Используйте антивирус

Регулярно делайте полную проверку компьютера программой-антивирусом. Установите автоматическое обновление антивирусных баз и операционной системы

Старайтесь не пользоваться веб-версией Сбербанк Онлайн с мобильного телефона

Намного удобнее использовать мобильное приложение

Как мошенники крадут деньги с помощью фишинга. Схема 1

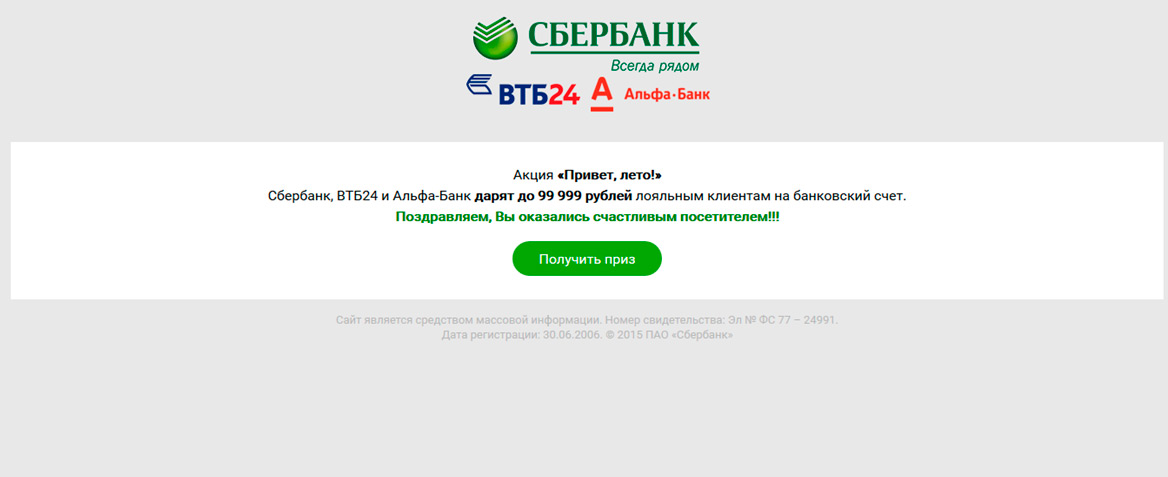

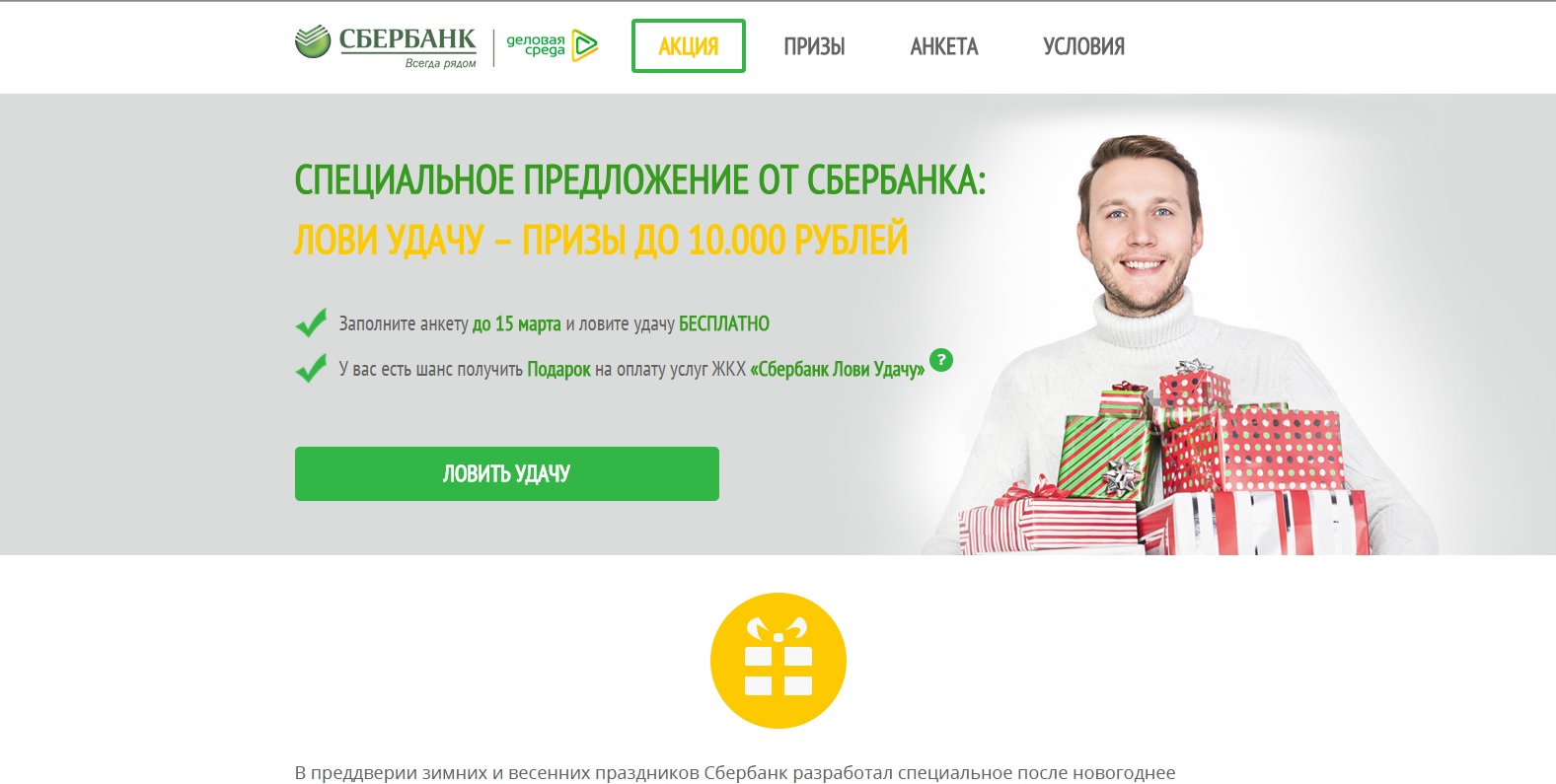

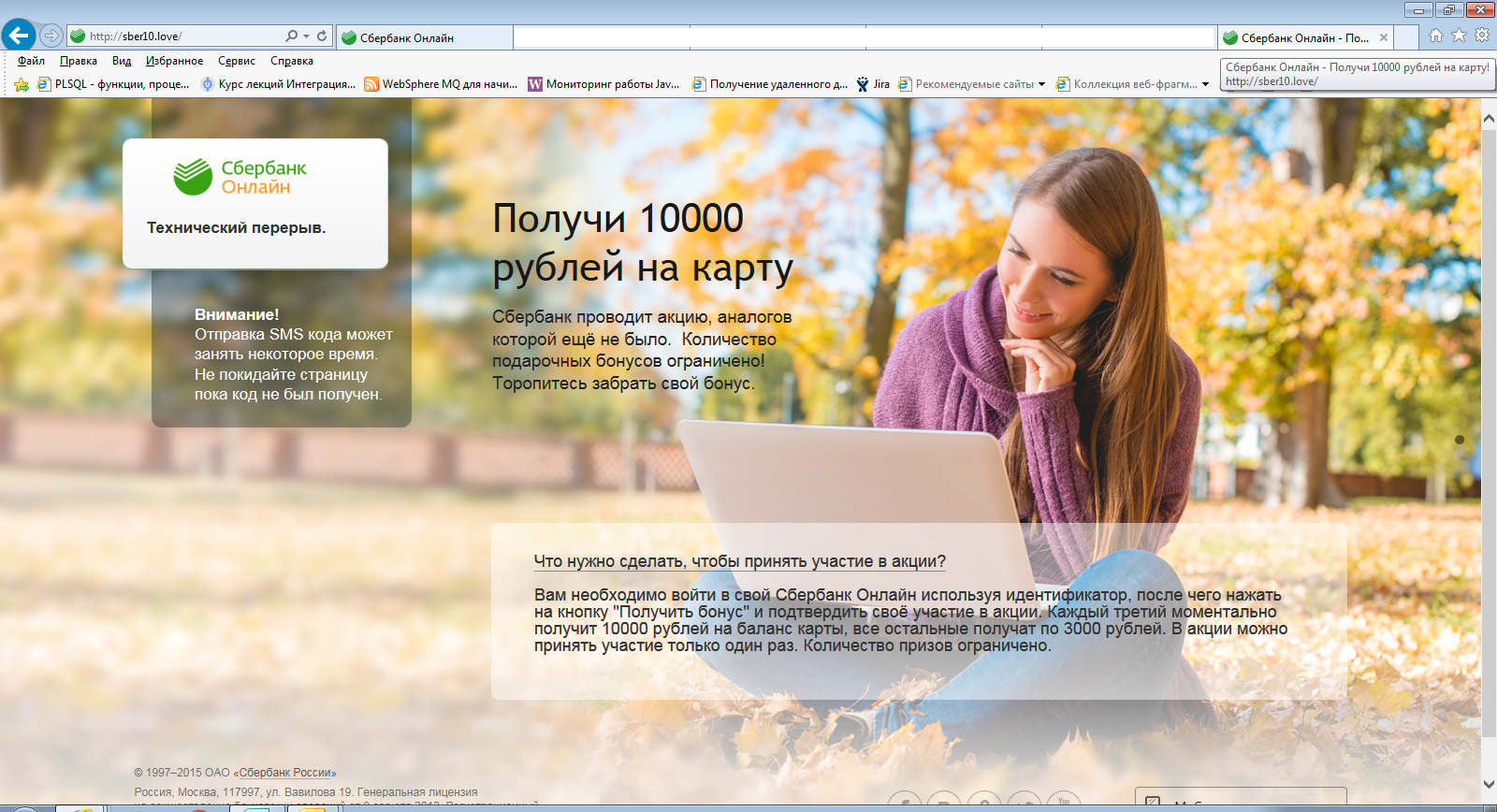

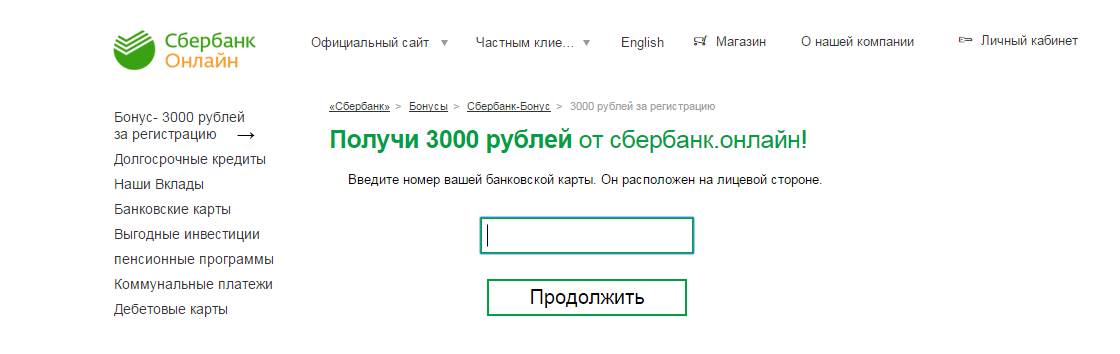

Фишинговый сайт

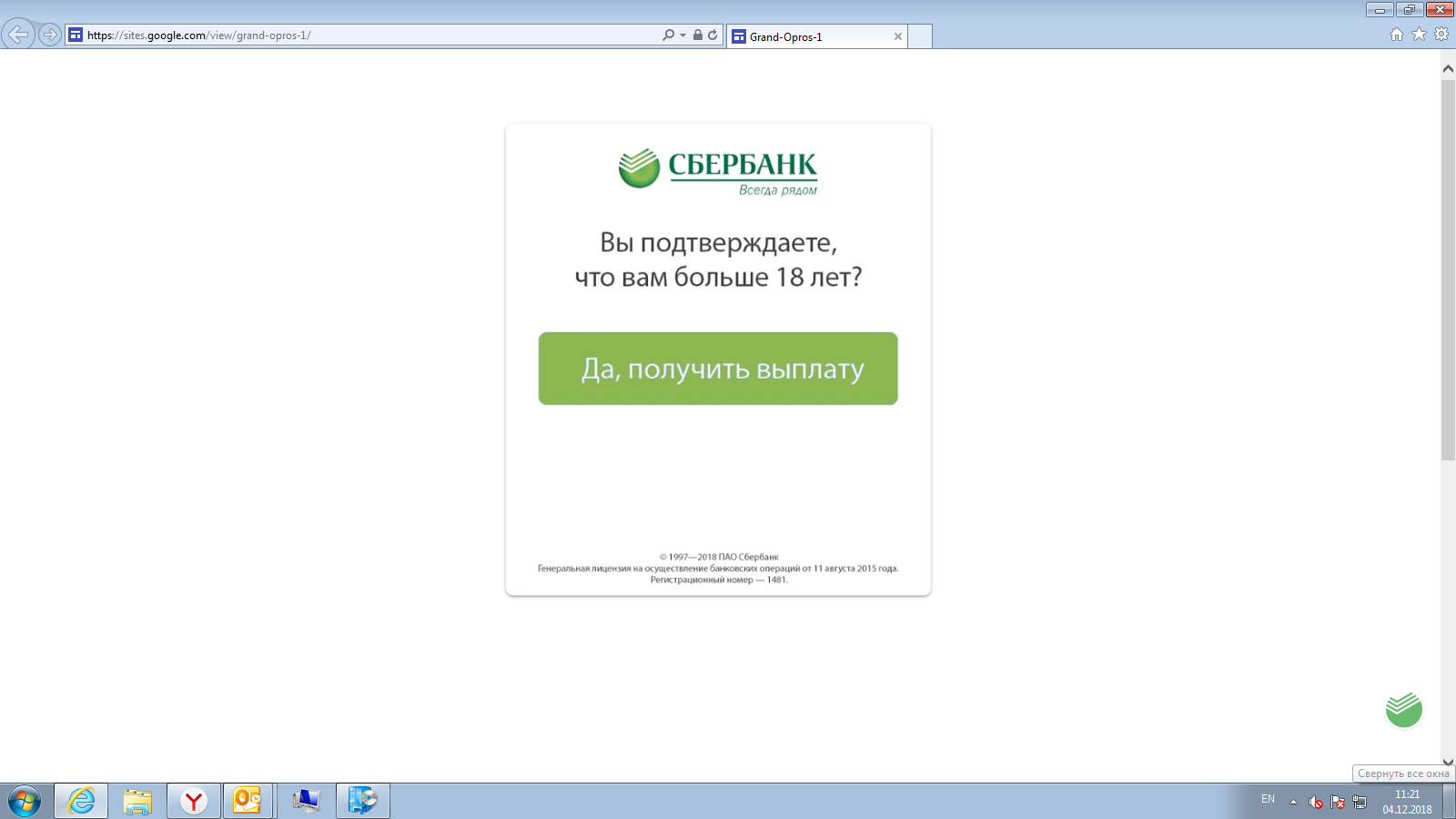

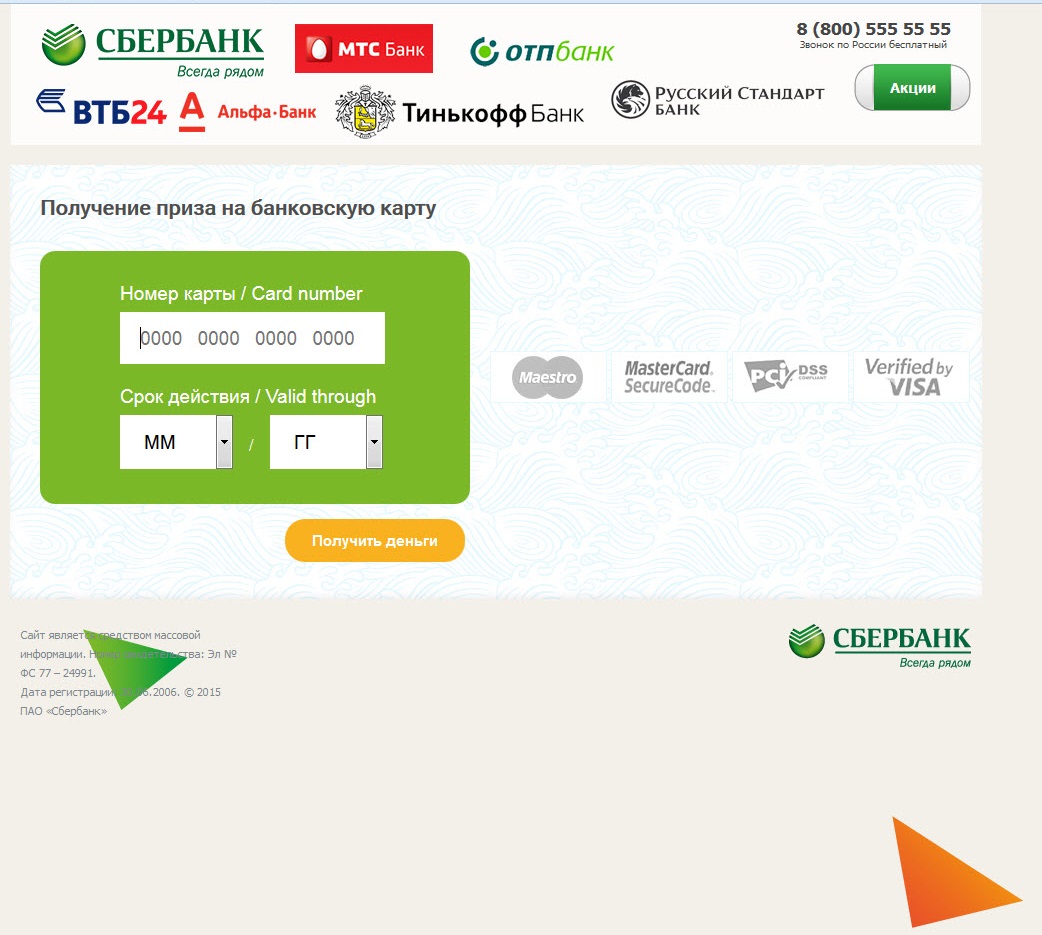

Злоумышленник на различных ресурсах от социальных сетей и электронной почты до обычных новостных сайтов — заставляет Вас нажать на ссылку, ведущую на фишинговый сайт. Вы переходите на поддельный сайт, который копирует дизайн и содержание известного сайта.

Персональные данные

Одноразовый SMS-пароль

Злоумышленнику нужно узнать у Вас одноразовый SMS-пароль для проведения операции, Как правило, мошенник звонит Вам на телефон и представляется сотрудником банка и просьбами или угрозами заставляет продиктовать ему Ваш одноразовый пароль.

Не разглашайте никому одноразовый пароль

Поэтому одноразовый пароль это очень критичный элемент безопасности — его нельзя никому разглашать и ни в коем случае нельзя вводить, если полученные в SMS-сообщении реквизиты относятся к операции, которую Вы не совершали.

Как мошенники крадут деньги с помощью фишинга. Схема 2

Вирус

Вирусное программное обеспечение (вирус) заражает мобильное устройство клиента.

Сайт — ловушка

При попытке клиента открыть с мобильного устройства сайт банка, вирус перенаправляет клиента на специальный сайт-ловушку, имитирующий сайт Сбербанка.

На поддельном сайте

На поддельном сайте могут предложить ввести логин и пароль от личного кабинета, пройти социальный опрос, скачать антивирус или новое приложение от Сбербанка.

Вирус самостоятельно получает и пересылает SMS-пароли

После установки вирус самостоятельно от имени клиента получает и пересылает злоумышленникам SMS-пароли для входа и подтверждения мошеннических операций в Сбербанк Онлайн.

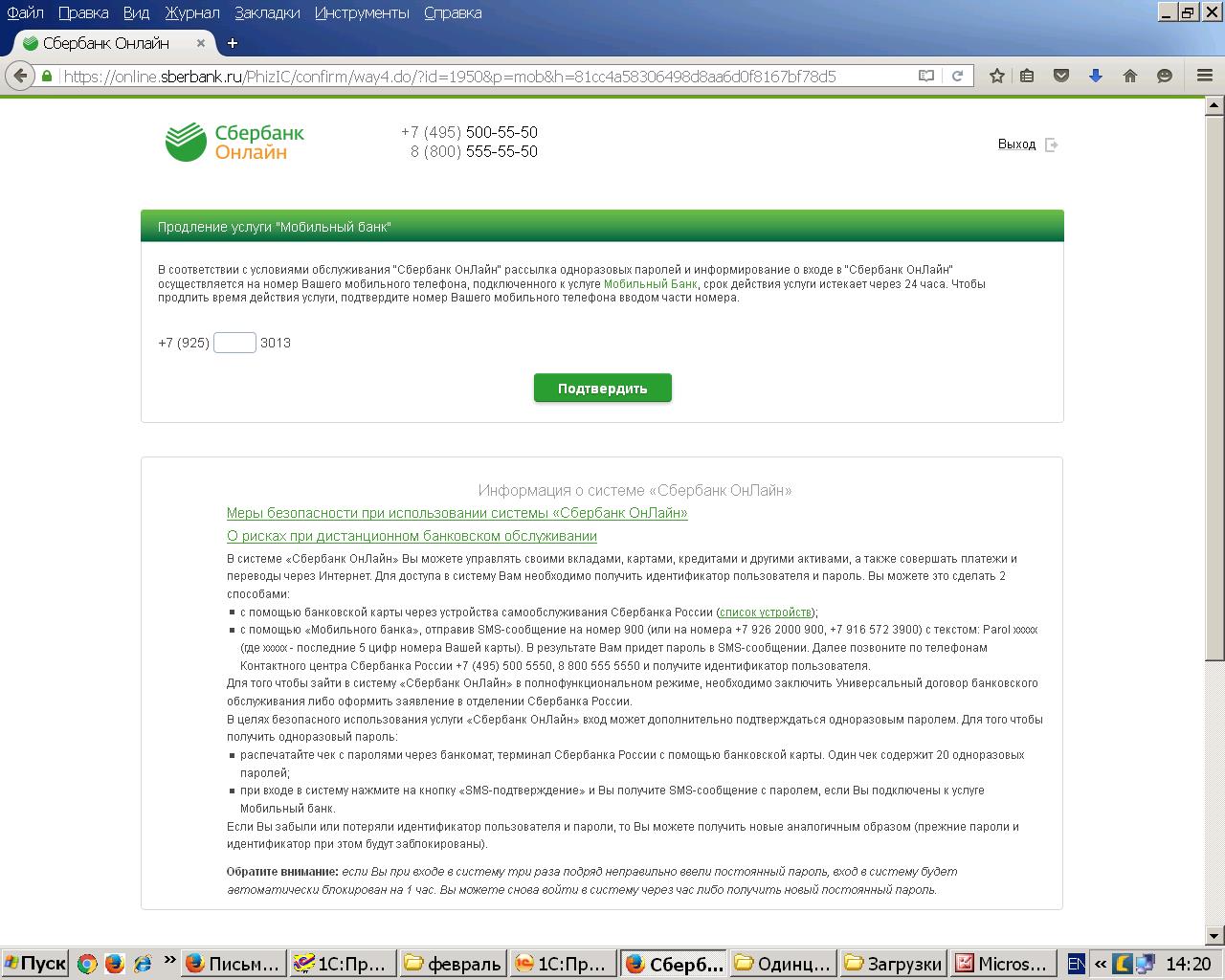

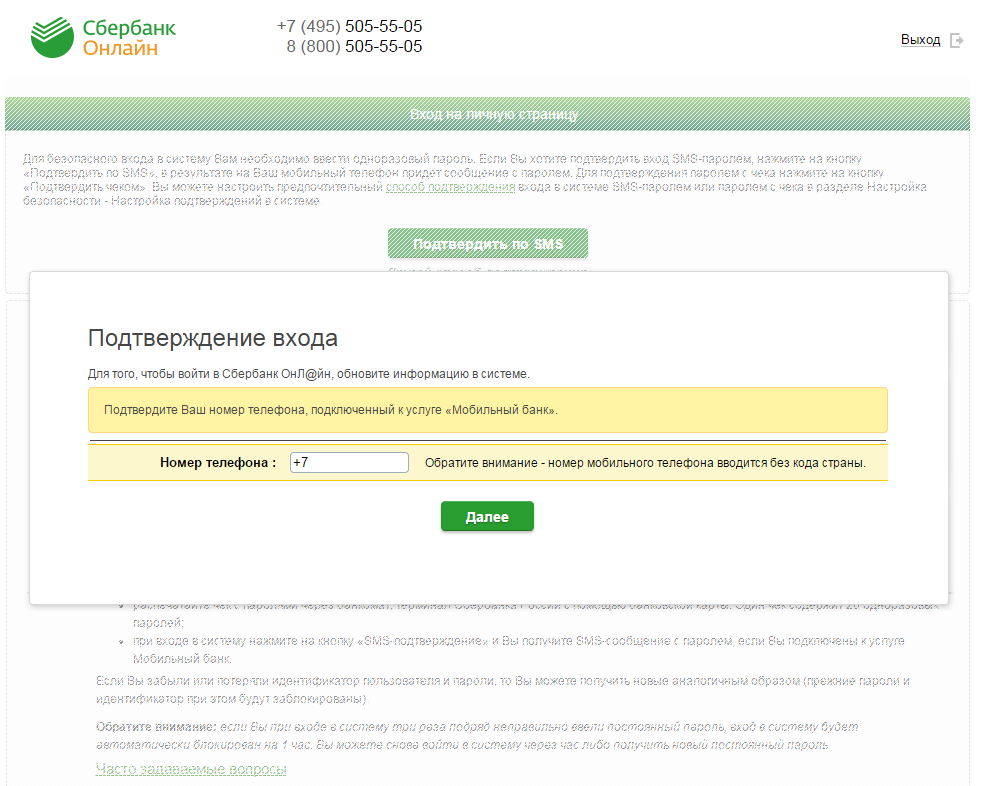

Примеры фишинговых сайтов

Не устанавливайте на мобильный телефон, устройство, на которые Банк отправляет SMS-сообщения с подтверждающим одноразовым паролем, приложения, полученные от неизвестных вам источников. Помните, что банк не рассылает своим клиентам ссылки или указания на установку приложений через SMS/MMS/Email — сообщения.

При любых подозрениях на компрометацию паролей (постоянного или разовых) посторонними лицами (в т.ч. представившимися сотрудниками Банка) или запросах на выполнение неинициированных Вами операций, следует незамедлительно обратиться в службу помощи Банка:

8 (495) 500-00-05; 8 (495) 788-92-72; 8 (800) 555-55-50; 8 (800) 200-37-47

Списание происходит по причине заражения смартфона клиента банка специальным вирусом.

Если к номеру телефона подключен Мобильный банк (СМС информирование и операции), то вирус перехватывает управление Мобильным банком и делает следующие операции:

а. Проверяет баланс по карте, направляя обычный USSD запрос в банк;

б. Если баланс положительный, то направляет СМС операции перевода средств (траншами до 8 000 рублей каждый) на счет мобильный номер телефона, или счет мошенника.

Чтобы скрыть свои действия, вирус стирает все входящие/исходящие СМС с короткого номера 900 Сбербанка.

Заражению подвержены смартфоны с ОС Android (Андроид), а также Iphone с взломанной ОС через Jailbrake, поэтому для предотвращения таких случаев, просим соблюдать следующие рекомендации:

а. Если вы не пользуетесь СМС переводами через номер 900, а совершаете все переводы через банкомат, или приложение Сбербанк Онлайн в смартфоне, то достаточно отправить слово НОЛЬ на номер 900. Это отключит услугу "Быстрый платеж" и не позволит вирусу совершать переводы.

б. Установите антивирус на смартфон. Это поможет минимизировать риск заражения вирусом.

в. Измените настройку телефона так, чтобы предотвратить установку программ из сомнительных источников - используйте только проверенные магазины для покупки и загрузки приложений (Android Market и AppStore). Несмотря на свою привлекательность, бесплатные приложения из неизвестных источников могут содержать вирусы.

г. Будьте осторожны при переходе по неизвестным Вам ссылкам. Если Вы не уверены или не знаете куда направляет ссылка - лучше не переходить по ней.

Если вы столкнулись с ситуацией списания средств, Вам следует:

Немедленно позвонить в колл-центра Сбербанка по номеру 8-800-555-555-0 и после ответа системы нажать "1" для блокировки карты и составления претензии оператором.

если перевод происходит с карты сбера жертвы на карту сбера мошенника, причем тут ОПСОС?

Если к номеру телефона подключен Мобильный банк.

дальше уже и не читал. По моему устанавливать и пользоваться этой прогой на мобиле уже огромный риск.

мобильный банк может работать просто на командах по смс, что либо устанавливать не нужно

ну, скажем честно, это не новая схема, год назад она бурно обсуждалась на другом ресурсе и даже по тв показывали жертв, но к празднику активизируются всякого рода мошенники и тс молодец, что напомнил.

В самом маркете тоже могут быть заражённые приложения, так что это не панацея.

Вот поэтому все операции с мобильным банком я выполняю посредством морально устаревшего кнопочного телефона, на котором даже нет толкового доступа в интернет!

Поэтому я и предпочитаю налик, а выбрать день чтобы сходить все и не спеша подсчитать и оплатить не составляет труда. И еще. Так уж получилось, что р\с есть. И вот когда мне нужен был кредит - мне его давали на таких кабальных условиях, что и брать смысла не имело. Зато сейчас все на перебой предлагают, но опять же - не те суммы, чтобы надо было связываться с паразитами ростовщиками.

С какой бы это стати не пользоваться самым надежным, даже скорее - единственным надежным - банком страны? Уж легче тогда не пользоваться Андроидом.

Я пользуюсь другим банком, но в сбере самое гавеное все.

По поводу сбера не хочу больше ничего писать.

Ну а я вот могу тебе сказать что у меня со сбером проблем не возникало ни разу, пользуюсь аналогично 5 лет и что?

Ещё один развод от мошенников, которые представляются службой безопасности Сбербанка

Добрый день! Столкнулись с мошенниками, которые представились службой безопасности Сбербанка, звонили мне и моей супруге (16.04 и 25.04). Диалог очень похож на: Развод от мошенников. Обновленная версия. Сбербанк, только нам они лили в уши, что кто-то пытается снять деньги с наших счетов, но т.к. операция происходит в другом регионе, система блокирует эту операцию, сказали, что необходимо снять со счетов всё денежные средства на карту и перевести их на "делегированный счёт", который по их словам указан в договоре на карту (а мы же все с Вами держим этот договор под рукой) конечно же нет ни какого счета, это номер их карты, ха-ха как они смешны. Кстати, перевод они предлагают сделать для того, чтоб можно было создать новый личный кабинет, т.к. мошенники создали дубликат Вашего кабинета и смогут снять от туда деньги, когда система защиты даст сбой, а Вам придется гасить задолженность перед Сбербанком.

Самое страшное в этой ситуации, что они знали про все наши счета, паспортные данные и даже все операции (кому и от кого были переводы), приходили смс сообщения на номер 900, что как по мне, это верх мошенничества.

Работают грамотно, большой командой, общаются очень профессионально, явно бывшие обиженные работники банка.

К этому посту хочу добавить список номеров, с которых звонили эти нелюди, но в начале, расскажу как проверить, что Вам действительно звонит служба безопасности: 1) зайти на сайт сбербанка, 2) в поиске вести : ваша безопасность, 3)выбрать вторую строку в поиске: "ваша безопасность", 4) пролистать до середины страницы и посмотреть на список номеров, с которых Вам могут позвонить из сбербанка (для удобства, вот этот список): +7 (383) 319-38-41, +7 (383) 319-25-48, +7 (383) 319-24-39, +7 (383) 319-32-99, +7 (383) 319-26-43, +7 (383) 319-31-88, +7 (383) 319-30-96, +7 (383) 319-33-88, +7 (383) 319-26-46, +7 (383) 319-32-24, +7 (383) 319-32-62, +7 (383) 319-30-14, +7 (383) 319-26-64, +7 (383) 319-24-48, +7 (383) 319-24-14, +7 (383) 319-32-15, +7 (383) 319-33-34, +7 (383) 319-30-75, +7 (383) 319-38-66 (даже если номера, с которого Вам позвонили нет в списке, специалист службы безопасности, по Вашей просьбе позвонит с одного из вышеуказанных номеров и даст Вам время сверить номер).

А вот с этих номеров звонили и пытались дозвониться вновь эти нелюди-мошенники: +74950558810, +74950700072, +74953744983, +74950556810, +74950666000, +74950556910, +74950700071, +74950700073. Поисковик показывает, что эти номера обслуживает оператор — АО "КантриКом".

Будьте бдительны и предупредите своих близких, думаю, что они активировались из-за сложной ситуации вызванной вирусом.

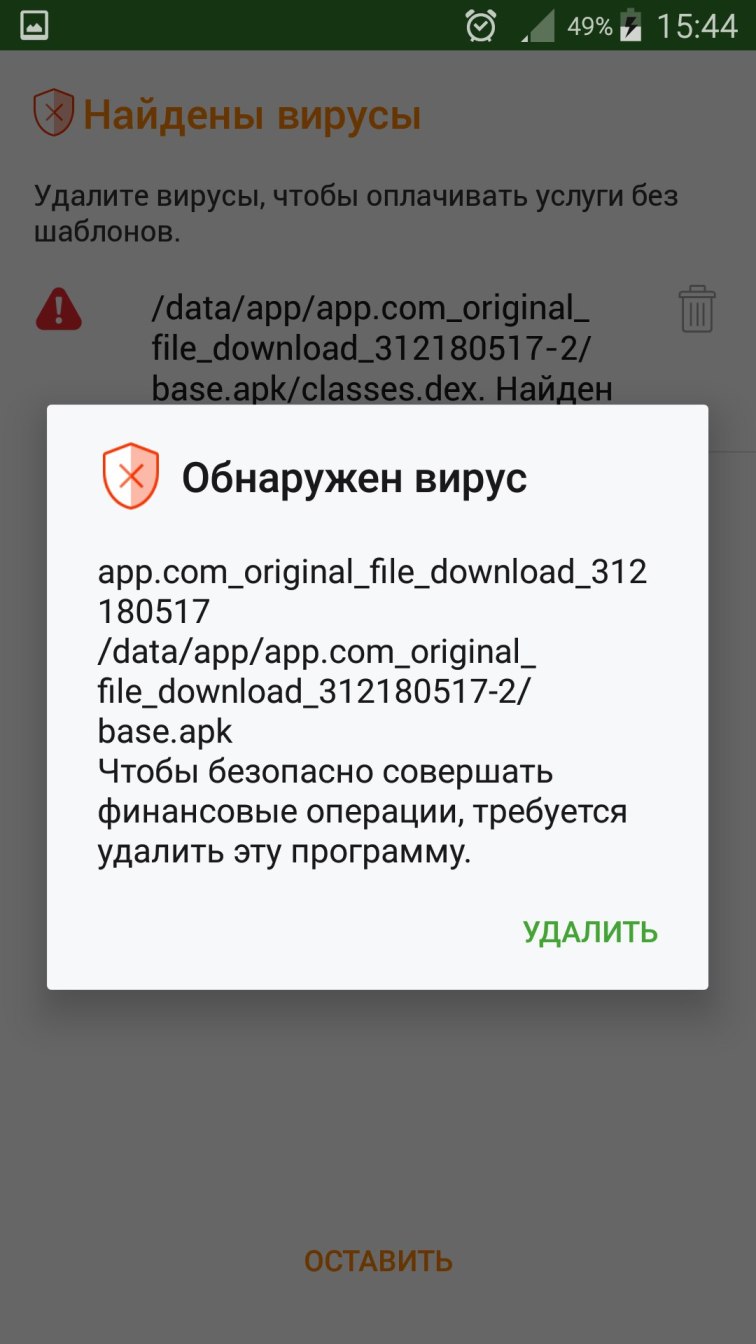

Вирус в приложении Сбербанк Онлайн: что делать?

Вирусы и другое вредоносное ПО злоумышленники разрабатывают не только для компьютеров, но и для различных мобильных устройств. Это неудивительно, ведь многие используют смартфоны и планшеты для управления деньгами. Для повышения безопасности в Сбербанк Онлайн был встроен собственный антивирус. Он проверяет систему регулярно и при обнаружении вирусов помогает решить проблему. Но не всегда удалить вирус на самом деле просто.

Чем опасен мобильный вирус

Вирусы — это разновидность вредоносного программного обеспечения. Первоначально они появились на ПК, но с развитием мобильных устройств стали писаться и под них. Особенно часто страдают владельцы смартфонов и планшетов, работающих на Андройд. Это связано с популярностью ОС.

Существует огромное количество разновидностей вредоносного ПО. Они отличаются различным механизмом действия и вредом, приносимым устройству или пользователю.

Наиболее частые последствия заражения вирусом:

- отправка СМС на платные номера и подключение различных платных подписок;

- сбор данных пользователя (переписка, фото и т. д.) и их передача злоумышленникам;

- кража данных для управления банковскими приложениями;

- перехват сообщений и передача их другим злоумышленникам;

- шифрование данных владельца устройства и вымогательство денег за доступ к информации;

- отображение различной не запрошенной рекламы;

- повреждение программного обеспечения и невозможность дальнейшего использования смартфона;

- фоновый майнинг криптовалюты, замедляющий работу системы;

- дальнейшее распространение вируса через соцсети, СМС, мессенджеры и другие ресурсы с целью заражения других пользователей.

Если изначально многие компьютерные вирусы носили относительно безвредный характер, то все чаще современный троян настроен на кражу денег с банковских счетов пользователя. Часто от этого страдают клиенты Сбербанка. Его услугами пользуются практически все жители РФ, и именно на них ориентируются мошенники.

Замечание. Большинство вирусов по-прежнему не работают или не выполняют изначально заложенные в них функций. Часто они используют уязвимости, уже давно закрытые разработчиками программ. Но они будут все равно мешать нормальной работе системы, а неспециалист не сможет оценить самостоятельно реально потенциальный вред от конкретного вредоносного ПО. Если обнаружен вирус, то его надо обязательно удалить.

Как удалить вирус с телефона или планшета на базе ОС Android

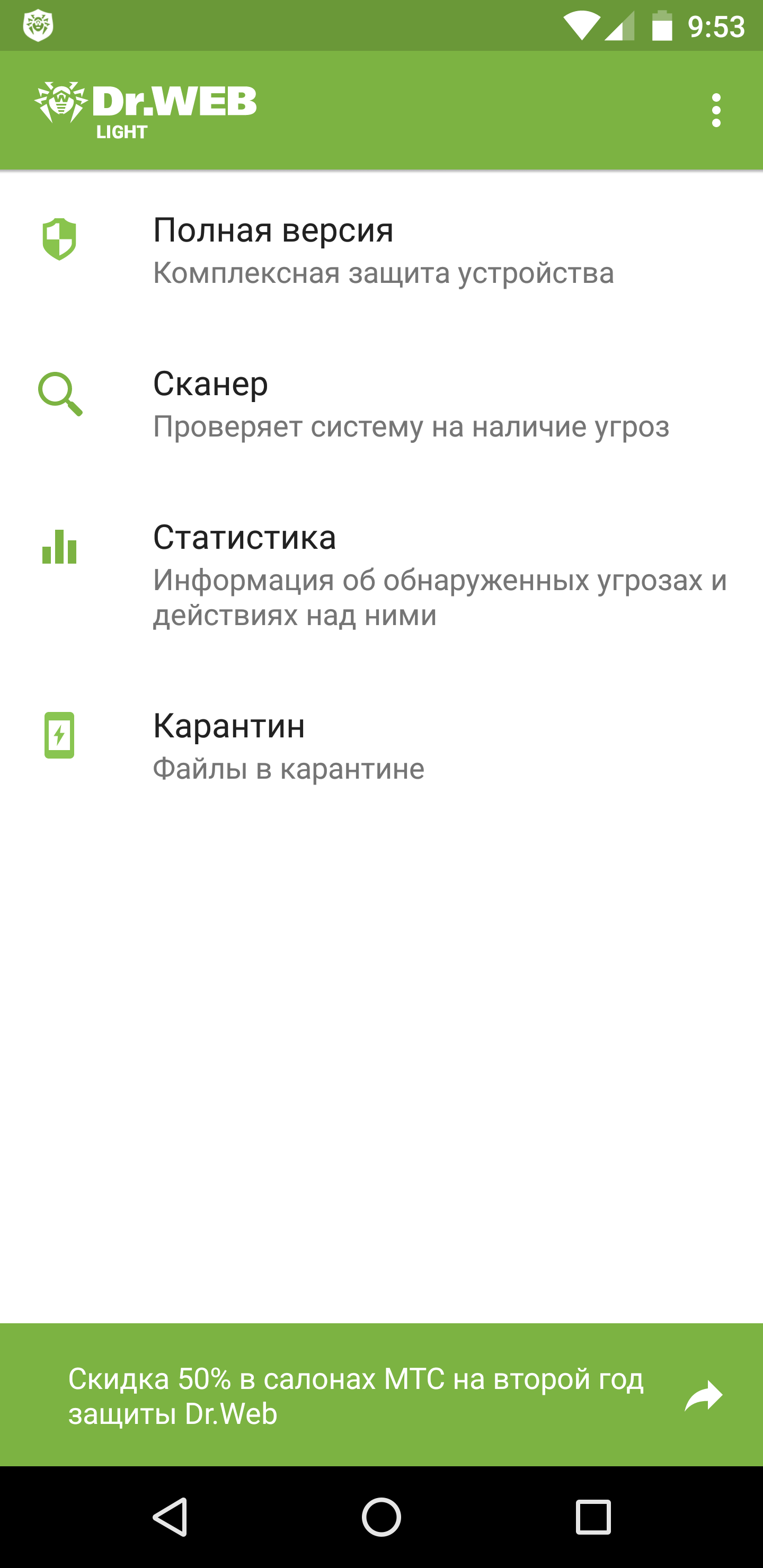

Если при входе в онлайн-банк появляется сообщение о заражении системы или об этом информирует антивирус, то нужно обязательно избавиться от вируса. Сбербанк Онлайн довольно часто предлагает удалить вирус, и обычно это удается. Но существует также 3 стандартных варианта решения данной проблемы:

- использование отдельно установленного антивируса;

- удаление зараженных объектов в безопасном режиме;

- полный сброс устройства до заводских настроек.

![]()

Совет. Используя актуальное антивирусное приложение и регулярно обновляя систему, можно существенно снизить вероятность заражения системы. В РФ рекомендуется использовать ПО от российских разработчиков — Лаборатории Касперского, Dr. Web и т. д.

Симптомы вирусного заражения Android-устройства

Довольно часто пользователи замечают вирусы, только когда при открытии Сбербанка Онлайн система сообщает им о наличии подозрительных объектов. Но можно узнать о возможном заражении, обратив внимание на работу смартфона.

Рассмотрим основные симптомы заражения:

- включение занимает больше времени, чем раньше;

- система стала внезапно медленно работать или перезапускаться;

- со счета оператора/карты происходят непонятные списания средств;

- возможность пользоваться телефон/планшетом блокирована, а на экране система просит сделать перевод средств на какие-либо реквизиты;

- при старте программ возникают ошибки;

- начала отображаться различная реклама;

- батарея разряжается быстрее обычного;

- на экране найден ярлык, появившийся неизвестно откуда;

- произошел взлом аккаунтов в соцсетях;

- перестали работать некоторые функции системы.

Самый простой способ удаления мобильного вируса

Найти и уничтожить зараженные объекты удобней всего с помощью антивируса. Скачать подходящее приложение можно в магазине Google. Многие компании предлагают даже бесплатные версии программ для лечения зараженных устройств.

После установки антивируса нужно выполнить полное сканирование системы и удалить все найденные зараженные объекты. Увы, но не всегда удается найти зараженные объекты антивирусом или его вовсе не удается запустить, например, часто он пишет сообщение об ошибке после нажатия на иконку.

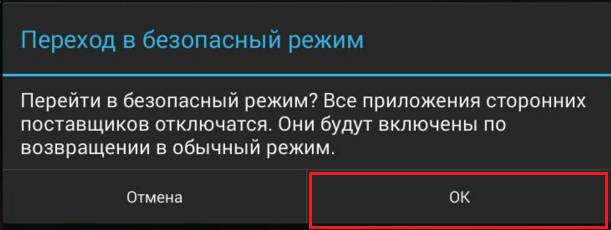

Удаление вредоносной программы в безопасном режиме

Устройства на Андройд поддерживают возможность загрузки в защищенном режиме. Его также называют безопасным. При этом автоматически отключаются практически все приложения, доступны только основные функции, а многие вирусы также не могут работать.

Для загрузки устройства в режиме защиты от сбоев в зависимости от используемой версии ОС можно воспользоваться одним из следующих способов:

- нажать на соответствующий пункт в меню настроек (Setting);

- выбрать тип загрузки в меню, появляющемся при удержании кнопки выключения питания;

- полностью выключить смартфон и при включении нажать на клавишу увеличения или уменьшения громкости.

![]()

Что делать, если вирус не удаляется

Злоумышленники постоянно совершенствуют вредоносные программы. Иногда удалить их очень сложно. В этом случае можно полностью сбросить устройство до заводских настроек. Перед этим обязательно следует сохранить все нужные фотографии, а также список контактов. Провести сброс можно через меню настроек телефона или планшета.

В некоторых случаях решение проблемы уже известно разработчикам антивирусов. Они публикуют эту информацию на собственных сайтах и форумах. Опытные пользователи могут также попробовать извлечь зараженный файл с устройства и отправить в компанию, производящую антивирус, для анализа.

В целях безопасности рекомендуется после решения проблемы с вирусом обязательно сменить пароль для доступа к онлайн-банку. Это необходимо сделать на случай, если злоумышленникам уже удалось украсть данные для входа в Сбербанк Онлайн.

При появлении указанного сообщения НЕ ВВОДИТЕ НОМЕР ТЕЛЕФОНА в предлагаемое окно и НЕ ЗАГРУЖАЙТЕ ПРИЛОЖЕНИЕ на Ваш мобильный телефон. Выключите ПК и сообщите о факте заражения в службу технической поддержки системы по тел. 8(800)555-5550 и +7(495)500-55550.

Если Вы ввели номер телефона в предлагаемое окно и установили на Ваш телефон предлагаемое приложение, необходимо немедленно его удалить с телефона и срочно запросить банковскую выписку по счетам. Если Вы не можете удалить приложение, необходимо (при наличии возможности связи с банком с другого телефона) выключить мобильный телефон, на который поступают разовые СМС-пароли для подтверждения операций.

Осторожно: мошенники!

• Только мошенники могут запрашивать Ваш номер мобильного телефона и другую дополнительную информацию, помимо идентификатора, постоянного и одноразового паролей.

• Только мошенники могут запрашивать пароли для отмены операций или шаблонов в Сбербанк ОнЛ@йн. Если Вам предлагается ввести пароль для отмены или подтверждения операций, которые Вы НЕ совершали, то прекратите сеанс использования услуги и срочно обратитесь в Банк.

• Только при мошеннических операциях реквизиты Вашей операции не совпадают с реквизитами в полученном SMS-сообщении.

• Только на мошеннических сайтах контактный телефон не соответствует официальным. На мошеннических сайтах в адресной строке браузера отображаются цифры ip-адреса или любые домены кроме зарегистрированных доменных имен системы Сбербанк-Онлайн.

Система Сбербанк ОнЛ@йн

• Сбербанк ОнЛ@йн не просит устанавливать дополнительные приложения на Ваш мобильный телефон для входа в систему.

• Сбербанк ОнЛ@йн никогда не запрашивает номер мобильного телефона и другую дополнительную информацию при входе в личный кабинет, кроме идентификатора, постоянного и одноразового паролей.

• в Сбербанк ОнЛ@йн никогда не запрашиваются пароли для отмены операций или шаблонов. Сотрудники Сбербанка никогда не просят Вас сообщить пароль или подойти к банкомату и выполнить операцию.

• Реквизиты исполняемых операций в Сбербанк ОнЛ@йн всегда совпадают с реквизитами в отправленном Вам SMS-сообщении. Поэтому подтверждайте операцию только если ее реквизиты указаны правильно и Вы согласны с ее исполнением.

• На сайте Сбербанк ОнЛ@йн всегда указаны официальные контактные телефоны: +7 (495) 500 5550 и 8 (800) 555 5550

• При работе с системой Сбербанк ОнЛ@йн в адресной строке Вашего браузера высвечивается значок безопасного соединения.

(информация была взята из источника comss.ru)

ХАКЕРЫ АТАКОВАЛИ КЛИЕНТОВ СБЕРБАНКА

Одним из первых о письме с вирусом на своей странице в Facebook написал Алексей Комаров. Пользователь отмечает, что в архивах содержится троянская программа Trojan-Ransom.Win32.Snocry.wi, а также добавляет, что, по всей вероятности, база реальных заемщиков Сбербанка была украдена задолго до атаки – письмо ему пришло на адрес, который давно не использовался.

Троянская программа выполняет шифрование данных на жестком диске. Чтобы провести дешифровку, необходим ключ, за который хакеры и вымогают деньги. Если же вовремя не разблокировать данные, троянская программа угрожает удалить их.

— Hi-Tech.Mail.Ru (@ht_mail_ru) 24 июля 2015

Другой пользователь Facebook, Альберт Абдуллаев, отмечает, что на днях также получил два аналогичных письма. Суммы займа и долга в них были указаны те же, что и у Комарова; пользователь подчеркивает, что давно не пользовался услугами Сбербанка, поэтому архивы не распаковывал, а послания сразу отправил в корзину. Пользователи также рассказали, что ФИО в электронных письмах были указаны реальные, однако в ряде случаев в их написании были допущены ошибки.

![]()

ESET: кибергруппа Carbanak вернулась в Россию.

Специалисты международной антивирусной компании ESET предупреждают о возвращении кибергруппировки Carbanak, ответственной за кражи сотен миллионов долларов, данных кредитных карт и интеллектуальной собственности.

Эксперты ESET обнаружили новые образцы вредоносного ПО, с помощью которого кибергруппировка осуществляет таргетированные атаки на финансовые учреждения. Carbanak специализируется на компрометации крупных организаций, в числе жертв – банки и Forex-трейдеры из России, США, Германии, Объединенных Арабских Эмиратов, Великобритании и некоторых других стран.

Группа Carbanak не ограничивается одним семейством вредоносных программ и сочетает несколько инструментов. Атакующие используют троян Win32/Spy.Agent.ORM (также известный как Win32/Toshliph), бэкдор Win32/Wemosis для кражи конфиденциальных данных карт с PoS-терминалов (PoS RAM Scraper backdoor), а также Win32/Spy.Sekur – хорошо известное вредоносное ПО, которое регулярно встречается в киберкампаниях Carbanak.

Все эти вредоносные программы основаны на разных кодовых базах, однако содержат некоторые общие черты, например, подписи на основе одного цифрового сертификата.

Кроме того, атакующие пополнили арсенал последними эксплойтами для таких уязвимостей Microsoft Office как RCE CVE-2015-1770 и CVE-2015-2426, который размещался в утекших данных кибергруппы Hacking Team.

Вектором заражения может выступать фишинговое сообщение с вредоносным вложением в виде RTF-файла с различными эксплойтами или файла в формате SCR. Специалисты ESET наблюдали, в частности, образцы фишинговой рассылки на русском языке, адресованные сотрудникам компаний по обработке электронных платежей, Forex-трейдеров и других финансовых организаций.

Эксперты вирусной лаборатории ESET продолжают отслеживать активность вредоносных программ группировки Carbanak.

![]()

ESET раскрыла приемы карточных шулеров

Специалисты международной антивирусной компании ESET обнаружили шпионское ПО, ориентированное на игроков в онлайн-покер – Win32/Spy.Odlanor.

В статистике заражений преобладают пользователи из России и Украины, играющие на сайтах PokerStars и Full Tilt Poker. Программа Odlanor позволяет злоумышленникам получить доступ к информации об игроке и его картах, что обеспечивает неоспоримое преимущество в игре.

Эксперты ESET обнаружили несколько версий трояна, наиболее ранняя из которых датирована мартом 2015 года. По данным облачной технологии ESET LiveGrid, большинство заражений приходится на страны Восточной Европы, тем не менее, Odlanor представляет угрозу для каждого игрока в онлайн-покер.

Вектор распространения Odlanor типичен для большинства троянов. Пользователь загружает вредоносную программу под видом легального ПО из недостоверных источников. В частности, злоумышленники маскируют Odlanor под инсталляторы Daemon Tools или µTorrent, а также специализированные программы для покера Tournament Shark, Poker Calculator Pro, Smart Buddy и Poker Office.

На зараженном устройстве Odlanor пытается делать снимки экрана в том случае, если у пользователя запущены клиенты покер-румов PokerStars или Full Tilt Poker. Скриншоты вместе с идентификатором игрока отправляются на удаленный сервер атакующим. Указанные сайты для игры в покер поддерживают функцию поиска пользователей по идентификаторам, так что злоумышленник легко сможет подключиться к турнирным таблицам.

В наиболее новых версиях вредоносной программы в тело трояна Odlanor добавлены функционал кражи паролей пользователя – модуль WebBrowserPassView. Он специализируется на извлечении паролей из браузеров. Данный инструмент является нежелательным ПО и детектируется антивирусными продуктами ESET NOD32 как Win32/PSWTool.WebBrowserPassView.B. Odlanor взаимодействует со своим управляющим сервером через простой НТТР-протокол, адрес которого зашит в теле трояна.

Часть сведений, идентифицирующих жертву, включая версию вредоносной программы и информацию о компьютере, отправляется в виде параметров URL. Другие данные, в том числе архив со скриншотами или украденными паролями, передается злоумышленникам в теле запроса POST HTTP-протокола.

Читайте также: