Вирус отправляет сообщения на почту

Время офигительных историй: как мы вычислили вирус-шифровальщик

Вызывайте экзорциста админа, ребята! Главбух поймала мощный вирус, всё пропало! Частая, частая ситуация, основанная на человеческом факторе, свежих вирусных тенденциях и целеустремлённости хакеров. И правда, зачем самим копаться в чужом ПО, если можно положиться в этом на работников компании.

Да, продукты крупных государственных и частных контор постоянно взламываются, хотя над их созданием и поддержкой работают сотни опытных людей.

Последние вирусные тенденции

Прошерстив VK, Twitter, FB и Instagram своей цели, вы можете получить точную анкету человека с его номером телефона, почтой, именами родителей, друзей и прочими подробностями. И это всё бесплатно и добровольно – на, пользуйся, дорогой!

Хакеры планируют атаки на тех, кто работает с ценной информацией – секретарей, менеджеров, бухгалтеров, HRов.

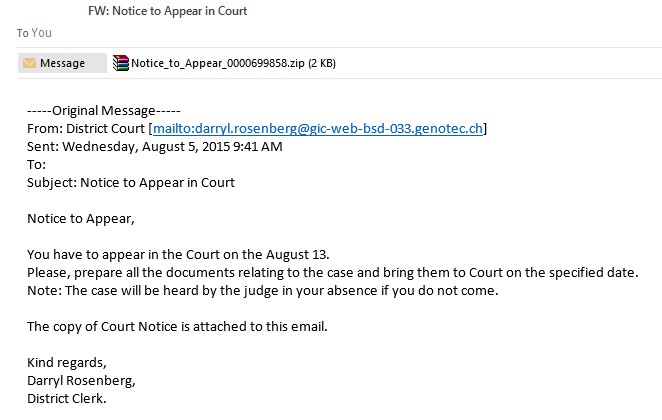

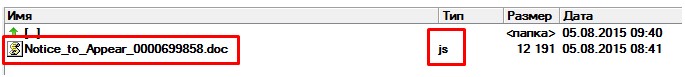

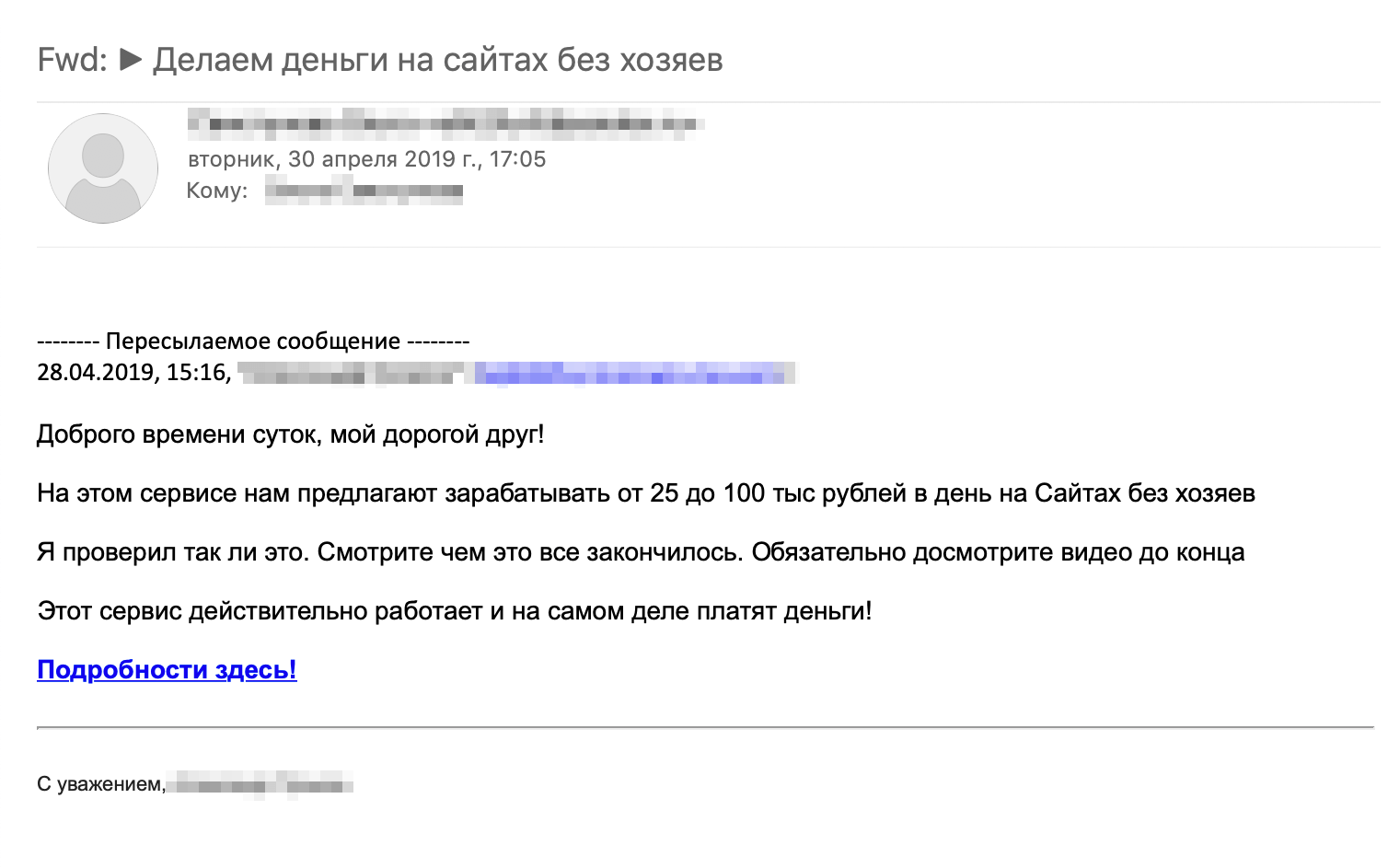

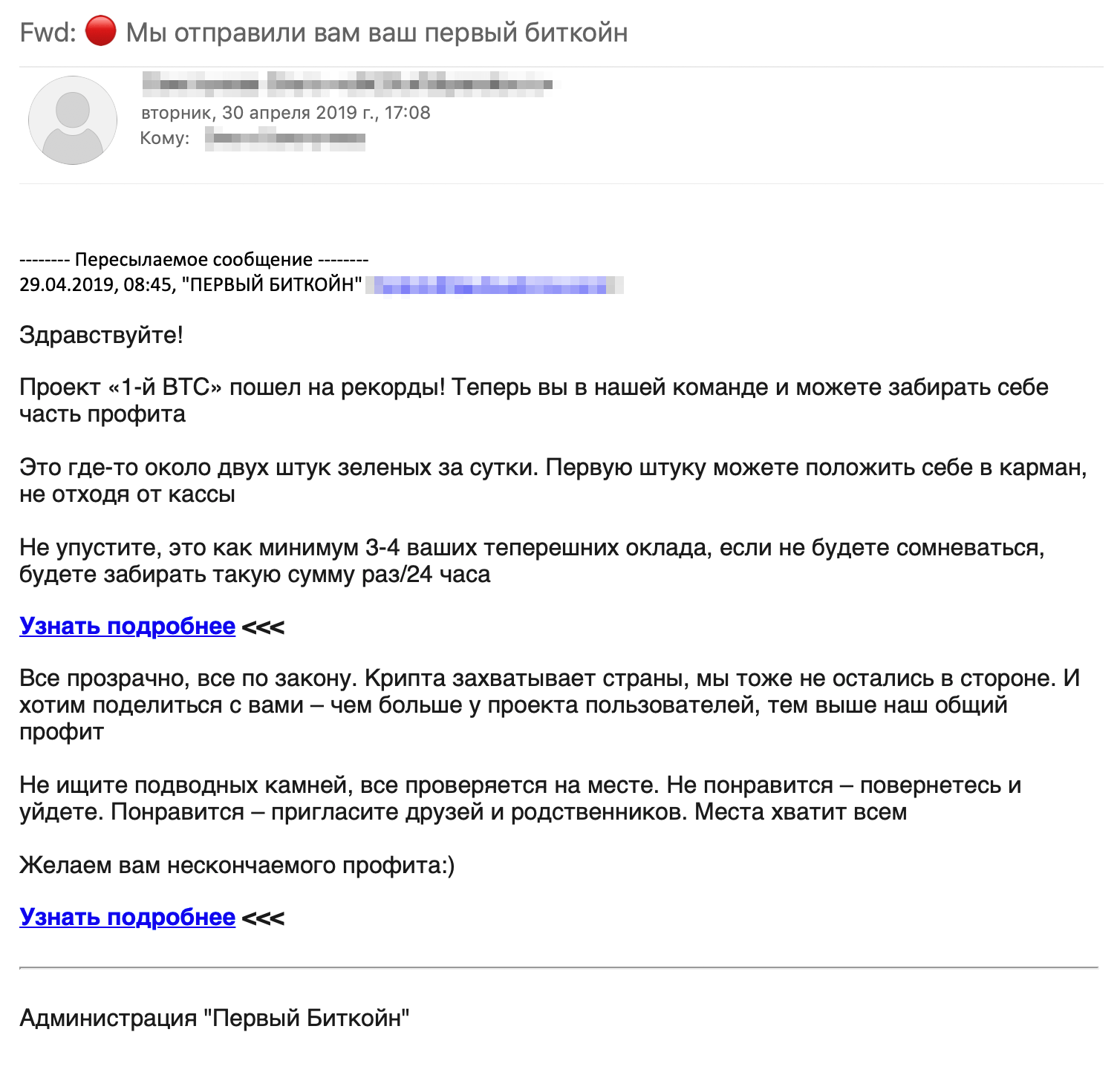

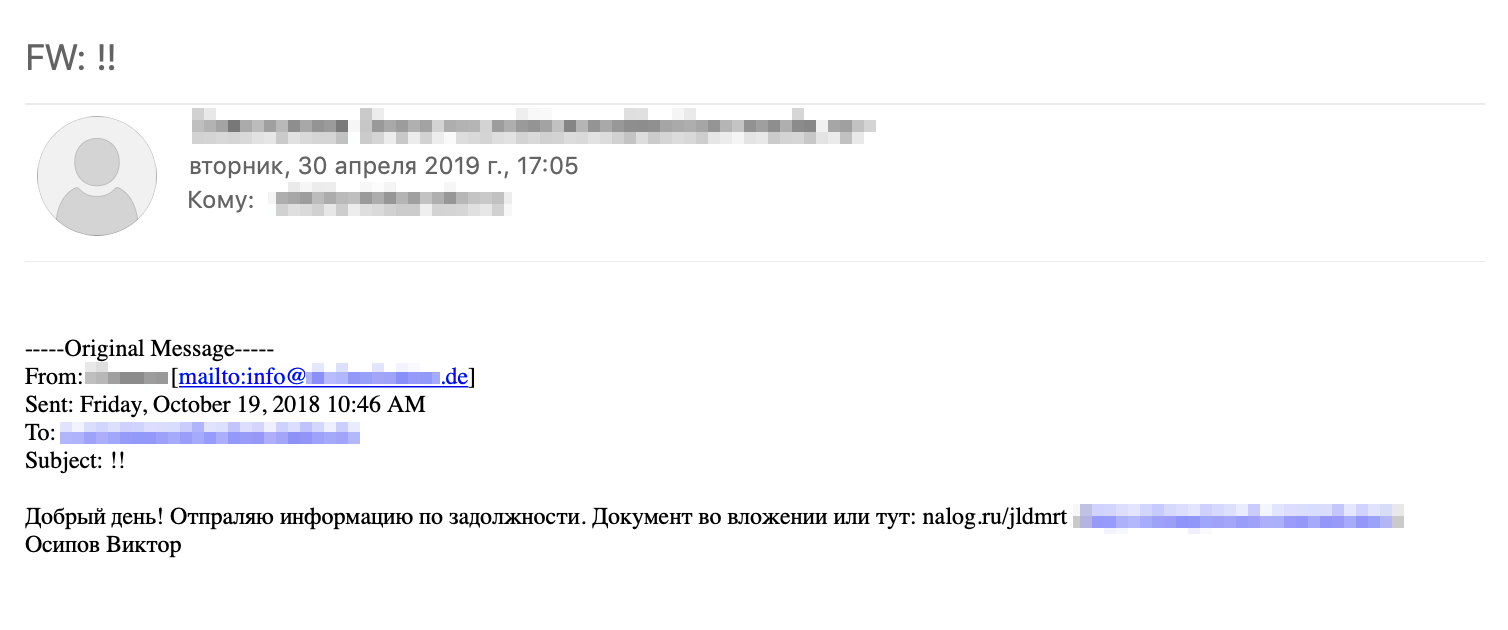

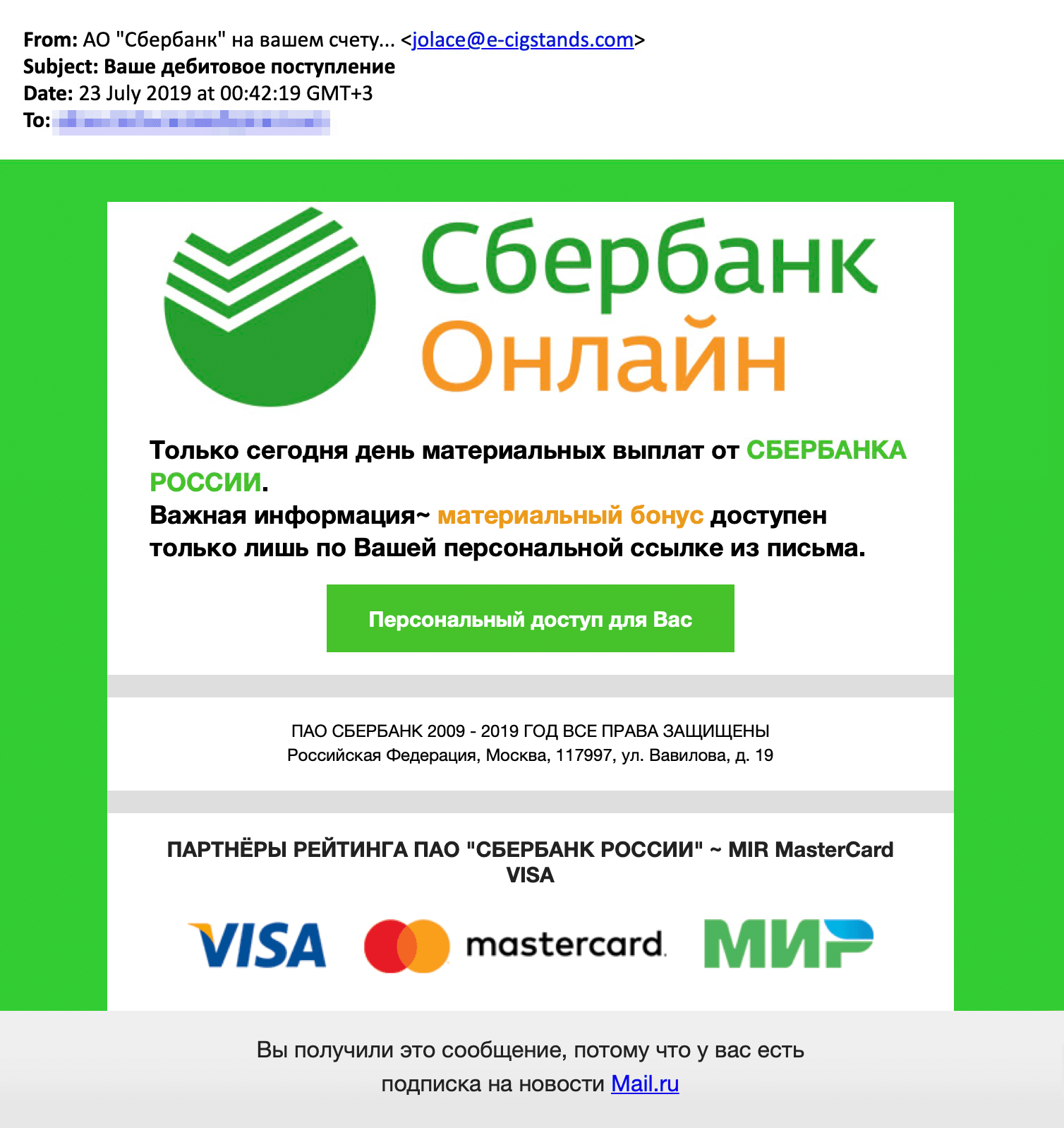

Вирус шифровальщик распространяется через электронную почту под видом серьёзных документов: судебной повестки, счетов, запросов из налоговой. И чтобы не установить его себе, нужно смотреть в оба. Наши технические специалисты специально проанализировали один такой вирус, чтобы мы смогли показать, на что нужно обращать внимание:

Следим за руками этих фокусников:

Внимание! Если компьютер был заражен шифровальщиком, то с вероятностью 95% информация будет утеряна безвозвратно. После скачивания и запуска вредоносного файла происходит обращение к удаленному серверу, с которого скачивается вирусный код. Все данные на компьютере шифруются случайной последовательностью символов.

Обращайте внимание на вышеописанные особенности, и вы сможете предупредить опасные случаи блокировки компьютеров и удаления важной информации. В любом случае, устранение последствий критических уязвимостей выйдет намного дороже, чем соблюдение предосторожностей.

Поэтому вот ещё 6 советов для обнаружения вирусов и предупреждения заражения:

1. Регулярно обновляйте операционную систему и программы. Важные обновления, которые по умолчанию устанавливаются автоматически, можно отключить. Но не стоит, так новые версии часто закрывают обнаруженные дыры в безопасности ПО.

2. Установите антивирус и регулярно обновляйте базу вирусов. Каждый день появляется 100 тысяч новых вирусов!

4. Выполняйте резервное копирование важных файлов – рабочих документов и фотографий. Периодичность резервного копирования нужно выбирать в зависимости от периодичности изменения файлов. Для резервного хранения можно использовать облачный сервис, если он позволяет вернуться к старым версиям файлов и настроить ручную синхронизацию. Тогда, в случае заражения компьютера, вирус не попадёт в облако. Мы также рекомендуем хранить копию важных данных в архиве. Большинство вирусов не может проникнуть в архив, и вся архивированная информация восстанавливается после лечения компьютера.

5. Повышайте профессиональную грамотность своих специалистов! Как мы уже говорили, хакеры затачивают свои атаки под нашу психологию, и постоянно совершенствуют свои методики. Не думайте, что кликнет/загрузит/введёт свои данные кто угодно, кроме вашей компании и команды. Попасться может любой, задача состоит только в подборе нужного крючка к человеку. Поэтому обучайте своих сотрудников, хоть в индивидуальном, хоть в командном порядке, хоть в игровой форме, хоть как-нибудь!

6. Внимательно следите за письмами на почте, сообщениями в корпоративных мессенджерах и любой другой входящей информацией. Проверяйте почтовые адреса отправителей, вложенные файлы и содержание писем. Большинство вирусов нужно запустить вручную, чтобы они могли причинить вред компьютеру.

Мы очень надеемся, что вы читаете эту статью для предварительного ознакомления, а не потому что уже всё плохо. Мы желаем вам никогда не встретиться с тотальным неконтролируемым спамом, исчезнувшей документацией за полгода и прочими приятными последствиями пойманных вирусов. Следуйте вышеописанным шести шагам, смотрите в оба и да останется ваша информация конфиденциальной!

В последнее время число проблем, связанных с работоспособностью компьютеров, вызванных вредоносными программами, неуклонно снижается. Или мне так кажется? По крайней мере, не сравнить с концом 90-х и началом нулевых, когда приходилось практически каждую неделю чистить чей-нибудь комп, при условии, что их тогда было не так уж и много. Мне кажется, для этого есть и объективные предпосылки:

Что надо сделать, чтобы не стать жертвой почтовой рассылки? Точнее, что не надо делать , чтобы не заразиться компьютерным вирусом. Что можно порекомендовать и посоветовать пользователям, об этом данная статья.

Способы инфицирования

- Съемные носители. USB флеш-накопители, карты памяти, внешние жесткие диски и прочие носители информации являются угрозой для вашего компьютера. Конечно же, при условии их беспорядочного использования (словосочетание-то какое), а именно, если вы используете их по назначению в непроверенных источниках информации: в интернет-кафе, на работе, у друзей и т.д.;

- Письма в электронной почте.

Очень хорошо, что вирусов, проявляющих свою деструктивную активность при самом факте получения или открытия на чтение письма весьма мало. Настолько мало, что пока об этом мало кто слышал. А кто слышал – сам его написал, поэтому никому не рассказывает. Уберечься от таких вирусов было бы крайне сложно.

Ну, представьте, достали вы конверт из почтового ящика, вскрыли, а там споры сибирской язвы. Или даже не вскрывали, просто в руках подержали, а конверт пропитан ядом, который через кожу… ну понятно. Сложно уберечься.

Поэтому, наибольшую опасность для нас представляют две вещи: ссылки для перехода внутри письма и вложенные в письма файлы.

Вот тут уже всё зависит только от наших с вами грамотных действий!

Если у вас доступа в интернет нет, то и заражения не произойдет. Поэтому при щелчке по нехорошей ссылке переход осуществлён не будет. Соответственно, чтобы не стать жертвой при проверке почты отключайте интернет – это 100% рецепт от необдуманных действий, которые приводят к печальным последствиям.

Файлы, вложенные в письма.

Безопасное извлечение корреспонденции

Файлы, вложенные в письма, это как табакерка, что при открытии оттуда выскочит, полугодовой отчёт или хвостатый чёрт, заранее неизвестно. Поэтому важно, перед тем как открыть файл сохранить его в какую-либо папку на диске, а затем проверить его на содержание вирусного кода. Это не спасёт на 100%, но значительно снизит риски, которые мы так тщательно просчитываем.

Вообще говоря, установленные у нас антивирусные средства (а они у нас установлены?) автоматически проверяют файлы в момент сохранения на диск, и если при сохранении будет что-то обнаружено, вирус будет блокирован, а файл удалён. Но нам с вами важно убедиться лично, что антивирус его проверил и ничего подозрительного не обнаружил. Как это сделать?

Всё, файл мы сохранили, почту можем сворачивать. И открываем ту папку, куда сохранили файл из письма.

И видим результат проверки в окне антивирусного средства.

Как видно, проблем не обнаружено. Успокаиваемся, закрываем окно с результатами и спокойно начинаем использовать в работе присланные файлы.

Делаем выводы

Электронная почта – это обязательный инструмент в жизни современного человека и отказываться от него из-за угрозы быть зараженным, конечно же, не стоит. Это, так же как и автотранспорт. Он хоть и является источником повышенной опасности, но мы же пользуемся им ежедневно, как необходимым средством существования.

Обязательным условием вождения автотранспорта - это знание правил дорожного движения и умение управлять, что подтверждается Водительским удостоверением. Пользователям электронной почты Права не выдают, но это не снимает с нас обязанности быть осторожным в обращении с данным сервисом.

Если у вас остались какие-либо вопросы по поводу безопасной эксплуатации электронной почты или компьютерной безопасности, пишите в комментариях, обязательно отвечу.

А также подписываетесь на новые статьи, обещаю, будет интересно.

Вирус электронной почты состоит из вредоносного кода, который распространяется в сообщениях электронной почты, и его можно активировать, когда пользователь щелкает ссылку в сообщении электронной почты, открывает вложение электронной почты или каким-либо другим образом взаимодействует с зараженным сообщением электронной почты. Вирусы и другие вредоносные программы, распространяемые по электронной почте, могут привести к разного рода разрушениям, включая следующие:

Распространение и выполнение вымогателей атак;

- включение системы жертвы в ботнет;

- сбой системы жертвы;

- предоставление удаленного доступа к устройствам жертв;

- кража личных данных или уничтожение файлов на носителе жертвы;

- создание нежелательных всплывающих окон; а также

- добавление системы жертвы к вредоносной рекламе

Почтовые вирусы часто распространяются, вызывая отправку вложения или вредоносного сообщения всем в адресной книге жертвы.

Почтовые вирусы могут быть упакованы и представлены различными способами. Некоторые могут быть легко обнаружены как злонамеренные благодаря темам, которые не имеют смысла, подозрительному отправителю или другим полям заголовка и содержанию тела, которое каким-то образом выглядит не так. Получателям может быть сложнее идентифицировать другие сообщения электронной почты, содержащие вредоносные программы, поскольку они отражают значительные усилия злоумышленника, направленные на то, чтобы сообщение электронной почты казалось отправленным от надежного и известного отправителя. Это особенно верно для фишинговых атак, проводимых с целью дальнейшей атаки на компрометацию деловой электронной почты Почтовые вирусы часто связаны с фишинговыми атаками, при которых хакеры рассылают вредоносные почтовые сообщения, которые выглядят так, как будто они получены из законных источников, включая банк жертвы, социальные сети, сайты поиска в Интернете или даже друзей и коллег. В этих случаях цель злоумышленника состоит в том, чтобы заставить пользователей раскрыть личную информацию, такую как имена пользователей жертвы, полные имена и адреса, пароли, номера социального страхования или номера платежных карт.

Спам и вредоносные почтовые сообщения по-прежнему считаются одним из наиболее эффективных средств социальной инженерии, используемых хакерами для распространения и заражения пользователей вирусами и для атак на сети компаний их жертв.

Почтовые вирусы могут принимать различные формы, и злоумышленники неустанно работают над улучшением своих вредоносных почтовых сообщений и методов для взлома электронной почты, а также сопутствующих вредоносных программ.

Спам в электронной почте также известный как нежелательная или нежелательная электронная почта, обычно распространяет вредоносное ПО по ссылкам в сообщении, которые ведут к фишинговым веб-сайтам или другим сайтам, на которых размещено вредоносное ПО.

Вирус-мошеннические почтовые сообщения, содержащие ложное предупреждение о несуществующей угрозе, считаются формой вируса или червя социальной инженерии. Вирусные ложные сообщения могут указывать получателю предпринять некоторые действия, включая пересылку предупреждения всем его контактам. Один из вариантов вирусной мистификации электронной почты основан на мошенничестве с телефонной службой технической поддержки когда злоумышленник пытается привлечь жертву к мошенничеству.

Макровирусы это вирусы, написанные на макроязыке, используемом другими программами, особенно макросами Microsoft Excel и Microsoft Word. Макросреда передается через фишинговые сообщения электронной почты, содержащие вредоносные вложения, которые содержат вредоносные макросы.

Программы Spambot это программы, предназначенные для сбора адресов электронной почты для создания списков рассылки для рассылки спама. Хотя спамбот-программы обычно не распространяются по электронной почте, они способствуют сбору действительных адресов электронной почты, которые будут использоваться для распространения почтовых вирусов.

Вместе с лавинообразным ростом популярности Интернета повсеместно распространилась электронная почта, представляющая собой один из наиболее важных сервисов Всемирной сети.

Электронная почта и вирусы

Отправляя обычное письмо, вы пишете или печатаете его текст на бумаге, затем вкладываете его в конверт, пишете адрес получателя и отправителя. В таком виде письмо можно бросить в почтовый ящик, после чего оно рано или поздно дойдет до адресата.

Чтобы подготовить электронное письмо, вам потребуется специальная почтовая программа, такая как Microsoft Outlook Express, The Bat! или Netscape Messenger. На рис. 1 мы показали окно создания электронного письма программы Microsoft Outlook Express.

В поле To (Кому — в русской версии программы) указывается электронный адрес получателя, который состоит из полей идентификатора и доменного имени, разделенных символом @. По своему назначению электронный адрес эквивалентен адресу получателя, написанному на конверте обычного письма. Чтобы получатель сразу понял, о чем ваше письмо, нужно заполнить поле Subject (Тема), кратко описав в нем содержание письма.

Эти и некоторые другие поля образуют так называемый заголовок электронного сообщения. Что же касается самого текста письма, то оно набирается в нижней части окна (см. рис. 1) и составляет тело сообщения.

Продолжая аналогию с обычным письмом, отправляемым в бумажном конверте, заметим, что кроме листка с текстом сообщения можно вложить в такой конверт различные предметы небольшого размера: марки, фотокарточки, билеты и т.п. Что же касается электронного письма, то вместе с ним могут передаваться любые файлы, которые называются присоединенными, или файлами вложений (attachment file). К примеру, вместе с сообщением, показанным на рис. 1, мы передаем файл с именем drweb_sert_12.01.2002.zip. Именно файлы вложений и таят в себе угрозу для компьютера — через них может проникнуть вирус, червь, троянская или другая вредоносная программа.

Подготовив электронное письмо, вы можете отправить его по назначению при помощи почтовой программы, подключив предварительно свой компьютер к Интернету. В процессе пересылки электронной почты участвуют два сервера: сервер передачи почты SMTP и сервер входящих сообщений POP3 (рис. 2).

Вначале почтовая программа отправителя посылает сообщение на сервер SMTP, работающий по простому протоколу передачи почты (Simple Mail Transfer Protocol, SMTP). Этот сервер находится, как правило, на площадке провайдера отправителя.

Далее сервер SMTP пересылает сообщение на сервер POP3, располагающийся у провайдера получателя. В зависимости от ряда обстоятельств этот процесс может занимать секунды, минуты или даже часы, хотя обычно между серверами SMTP и POP3 сообщения передаются очень быстро.

Все сообщения, поступающие в адрес получателя, складываются в электронный почтовый ящик, расположенный на дисках сервера POP3. Когда получатель желает забрать свою почту, он подключается с помощью почтовой программы к серверу POP3, после чего программа переписывает все новые сообщения на локальный диск компьютера получателя.

Безусловно, все знают о попытках террористов распространить сибирскую язву по почте. Вирусы этого страшного заболевания пересылались в виде белого порошка, насыпанного в конверты. Аналогичным образом вирусы распространяются через электронную почту.

Возможны и другие попытки проникновения на компьютер через электронную почту. Вам, например, могут прислать сообщение в виде документа HTML, в который встроен троянский элемент управления ActiveX. Открыв такое сообщение, вы можете загрузить этот элемент на свой компьютер, после чего тот немедленно начнет делать свое черное дело.

Защита от вирусов, распространяющихся по почте

Для защиты от вирусов, распространяющихся по электронной почте, можно установить антивирусы на компьютерах отправителя и получателя. Однако такой защиты часто оказывается недостаточно. Обычные антивирусы, установленные на компьютерах пользователей Интернета, рассчитаны на проверку файлов и не всегда умеют анализировать поток данных электронной почты. Если антивирус не выполняет автоматическую проверку всех открываемых файлов, то вирус или троянская программа может легко просочиться сквозь защиту на диск компьютера.

Кроме того, эффективность антивирусов очень сильно зависит от соблюдения правил их применения: необходимо периодически обновлять антивирусную базу данных, использовать правильные настройки антивирусного сканера и т.д. К сожалению, многие владельцы компьютеров не умеют правильно пользоваться антивирусами или не обновляют антивирусную базу данных, что неизбежно приводит к вирусному заражению или проникновению троянских программ.

Антивирусы для почтовых серверов

Антивирусная защита почтовых серверов SMTP и POP3 намного эффективнее антивирусной защиты компьютеров пользователей. Как правило, настройкой антивирусов на сервере занимается опытный администратор, который не ошибется при настройке и к тому же включит режим автоматического обновления антивирусной базы данных через Интернет. Пользователи защищенных серверов SMTP и POP3 могут не беспокоиться по поводу основного канала распространения вирусов — к ним будут приходить сообщения, уже очищенные от вирусов.

Действия, выполняемые почтовыми серверами при отправке и получении зараженных писем, зависят от настройки антивируса и самого почтового сервера. Например, когда отправитель пытается послать сообщение с зараженным файлом вложений, защищенный почтовый сервер SMTP откажет ему в этом, а почтовая программа выведет на экран предупреждающее сообщение (рис. 3).

Если же кто-то пошлет на ваш адрес письмо с зараженным файлом вложения, то при использовании защищенного сервера POP3 вместо него придет только сообщение об обнаружении вируса (рис. 4).

Несмотря на постоянно растущую популярность платформы Microsoft Windows, сегодня большинство серверов Интернета работает под управлением операционных систем Linux, FreeBSD и аналогичных UNIX-подобных систем. Не вступая в полемику по поводу сравнения надежности работы серверов Microsoft Windows и Linux (это в немалой степени зависит от квалификации системного администратора), укажем на основное преимущество Linux — очень низкую стоимость приобретения. Каждый может загрузить через Интернет дистрибутив Linux и установить его на любое количество компьютеров. В составе этого дистрибутива есть все, что нужно для создания узла Интернета, в том числе и серверы электронной почты.

Среди других преимуществ Linux и подобных ОС, способствующих росту популярности в качестве платформы для создания серверов Интернета, — открытость, доступность исходных текстов, наличие огромного сообщества добровольных разработчиков, готовых помочь в сложных ситуациях, простое удаленное управление с помощью текстовой консоли и т.д. Для ОС этой серии было создано всего несколько десятков вирусов, что говорит о ее высокой защищенности.

Демон DrWebD снабжен открытым документированным интерфейсом и может использоваться практически во всех схемах обработки данных в качестве подключаемого внешнего антивирусного фильтра. Открытые исходные тексты некоторых компонентов интеграции позволяют проводить аудит, модифицировать интерфейсные компоненты для более полного удовлетворения требованиям разработчика. Кроме того, эти исходные тексты могут служить примером для написания собственных компонентов интеграции. В процессе своей работы демон DrWebD автоматически проверяет все сообщения электронной почты, проходящие через сервер. При этом проверяются файлы вложений (даже упакованные), а также все объекты OLE, встроенные в документы.

Doctor Web автоматически загружает через Интернет обновления антивирусных баз данных, что необходимо для надежной антивирусной защиты.

Помимо антивирусной проверки демон может выполнять фильтрацию сообщений по содержимому различных полей заголовков, что может быть использовано для защиты от несанкционированной рассылки сообщений — спама.

Одним из несомненных достоинств программы является высокая производительность работы демона DrWebD и сканера DrWeb, достигнутая благодаря использованию совершенных алгоритмов. Это имеет особое значение в том случае, если сервер обладает малой вычислительной мощностью. Заметим, что демон, почтовый фильтр и почтовый сервер могут работать на разных компьютерах, что позволяет при необходимости балансировать нагрузку на серверы и сетевые интерфейсы.

Что же касается сканера DrWeb, то он обладает всеми возможностями других сканеров семейства DrWeb32 и запускается из командной строки.

Среди других достоинств программы заслуживают упоминания возможность проверки личных и публичных папок, автоматическое обновление антивирусных баз данных через Интернет, изменение списка защищаемых ящиков без перезагрузки сервера, встроенная система рассылки предупреждений о случаях вирусных атак, а также удобная система управления, обновления и конфигурирования программы.

(Просто перенёс в блог…)

В свете последней эпидемии мобильных вирусов, атакующих смартфоны на Android…

И так, внимайте те, кто безалаберно отнёсся к безопасности и получив сообщение (пусть даже и от знакомого номера — а именно ТАК! действует вирус, рассылает сообщения по всей контактной книжке) и таки ткнул! в ссылку.

И не важно, что там в тексте — "посмотри как мы классно выглядим", "штраф! оплатите своевременно!", "судебное решение", "вы продаёте?", "получи скидку!" и т.д.

Всё это — социальная инженерия! Попытка заинтересовать, отвлечь, запудрить мозги и добиться ОДНОГО — ЗАСТАВИТЬ НАЖАТЬ НА ССЫЛКУ! Это ПЕРВЫЙ рубеж.

Но ткнуть в ссылку МАЛО! Нужен подключенный интернет — мобильный или wifi, не важно. Скачивается файл.

И тут у вас есть шанс! Файл, хоть и называется что-то типа photo_3802, но имеет расширение APK! а совсем не JPG! Это ВТОРОЙ рубеж.

Т.е. это не картинка, а ПРИЛОЖЕНИЕ! Программа, если так понятней. И она попросится УСТАНОВИТЬСЯ!

Это ТРЕТИЙ рубеж! Потому что в политике безопасности по умолчанию стоит запрет на установку приложений из неизвестных источников. И при попытке установки приложения слитого не через Play Market система ругнётся и скажет, что это запрещено! Ноооо. если хооочешь… ;) то можно разрешить! Это ЧЕТВЁРТЫЙ рубеж.

Ведь у некоторых "галочка" уже стоит — ставили репаки программ или игрушки сломанные и забыли отключить.

А антивирус — не установлен. ИИИИИИИ! БАХ! Вирус уже в системе!

Всё это предистория… я объяснил КАК ПОПАДАЕТ вирус. Теперь попробуем его прибить

Что же получится, если вирус запустится?

Неееее! Не САМ! Это ВЫ! его САМОСТОЯТЕЛЬНО ЗАПУСТИЛИ! Да-да-да! Винить, кроме собственной глупости некого.

Перестают открываться настройки, выпрыгивает какое-нибудь сообщение, мешающее нажимать иконки на экране… к счёту вдруг оказываются приписаны платные услуги и деньги стремительно улетают в неизвестном направлении! под раздачу могут попасть и банковские карты! Вообщем всё зависит от версии вируса. Последний, который попался — работал даже в "безопасном режиме"!

Ну а теперь будет ЛЕЧИТЬ! Если есть wi-fi — симку лучше вынуть.

У Samsung-ов, например, что бы запустить смартфон в безопасном режиме нужно при загрузке удерживать кнопку "Vol-" (громкость минус) — на экране должна появиться надпись "безопасный режим". Это практически как в Windows — загрузка системы с использованием минимума драйверов и отключением программ из автозагрузки.

Для других моделей смартфонов ищем информацию в интернете. Иногда этого бывает достаточно, что бы зайти в настройки/диспетчер приложений и удалить "незванного гостя". Назывался он что-то типа "ММС сообщение", "ММС послание"… но могут быть и другие названия. Вся прелесть задумки автора вируса в том, что он не лезет глубоко в систему, не получает root-доступ, а ставится на уровне приложений пользователя! Поэтому работает без проблем на версиях Android от 5 до 8. (из тех, что попадались МНЕ)

Но этот момент нам и поможет! Пытаемся загрузиться в безопасном режиме — быстро лезем в настройки, приложения и ищем упомянутое название среди приложений пользователя. Тыкаем в него в списке, УДАЛИТЬ, ОК!

Как ни странно — чем тормознее смартфон, тем больше шансов успеть!

Антивирусы "газись" скачивать даёт, но запуск глушит. Особо не дёргаемся по этому поводу.

Новый вирь кусается! Да-да! гадёныш… Он умудряется грузиться даже в безопасном режиме!

И при попытке удалить приложение вылетает сообщение, которое перекрывает нужные кнопки. Пытаемся его согнать, вызывая список запущенных приложений и прибивая приложение с сообщением.

Конечная цель — удалить приложение, которое мешается! Получилось? Отлично!

Что? Не получилось? Окошко опять появляется быстрее, чем вы успеваете нажать кнопку "удалить"?

Рррррр! Переходим к новой фазе! В настройки попасть не получается

Вирусу, что бы жить и пакостить нужОн интернет. Поэтому он мобильный интернет и через wifi НЕ ОТРУБАЕТ.

Видел версию, которая мешала вводить пароль к wifI, но даже там удалось его набрать, чуть помаявшить.

Т.е. у смартфона есть интернет! Заходим в Play Market и ищем приложение по строчке "systemapp remover"

Самое первое в выдаче наверняка будет "менеджер приложений (ROOT)" от Jumobile. Его и ставим.

По умолчанию оно открывает именно список системных приложений. В левом верхнем углу жмём стрелку "назад", выбирает "приложения пользователя" и ищем "газись". Есть возможность отсортировать по дате установки приложения. Тоже будет подспорьем в поиске "новоприбывшего".

Ставим галочку справа от названия и жмём кнопку "удалить" слева внизу. И тут начинается игра "чьё кунг-фу быстрее". Не шучу! Вирус продолжает противодействовать и пытается быстро закрыть сообщение о подтверждении удаления!

Напоминаю, конечная задача — прибить "незванного гостя"!

"Ловкость рук и никакого мошенства!" (с) Акопян

Финальная фаза: вирус удалён из приложений (иногда их может быть НЕСКОЛЬКО), смарт перезагружен и перестал рассылать "газись" по абонентам и жрать деньги со счёта.

Устанавливаем антивирус. Из моего личного опыта хорошо справляется с ЛЕЧЕНИЕМ и установкой новых вирусов бесплатный "Drweb Lite".

Проводим полное сканирование и прибиваем найденные apk-шки с вирусом, если сохранились. Отключаем в настройках безопасности "устанавливать неподписанные приложения". Выдыхаем.

Если вирь успел подключить платные подписки — звоним и ругаемся с операторами техподдержки мобильного провайдера или лезем проверять в личный кабинет через интернет.

Отмечу особо: антивирь — это НЕ ПА-НА-ЦЕ-Я! ЛЮБОЙ! Хоть платный, хоть бесплатный! Касается любых систем и любых антивирусов.

Автору вируса — спасибо за пополнение бюджета и наработку опыта. Доработка вируса в плане блокировки сторонних диспетчеров приложений ничего не даст — их можно наклепать без счёта. или убить приложение через терминал ADB.

Поймавшим вирус — включайте голову или пользуйте Nokia 3310! Да, я про тот старый "кирпич", а не про новую цветную "погремушку"

С уточняющими вопросами — в комментарии. :) Чем смогу… Коррекция по тексту — принимается.

Если вы где-то засветили свою почту, например на электронной доске объявлений, — ждите не только безобидного рекламного спама, но и писем от мошенников.

Они отправляют письма от имени госорганов, сообщают о выигрыше в лотерею, а еще предлагают простую работу с высоким доходом, но итог один: мошенники крадут деньги и личные данные. Рассказываем, по каким признакам понять, что письмо от злоумышленников.

Неизвестный отправитель в сочетании с темой письма, которая вам не очень понятна, — повод настрожиться. Стоит с подозрением относиться к письмам от отправителей с иностранными или очень редкими именами — например, от Добрыни Пантелеймонова.

Отнеситесь с сомнением к письму от знакомого человека, если текст не похож на вашу обычную переписку: например, если собеседник пишет, что попал в беду и срочно просит денег или предлагает перейти по ссылке, чтобы скачать что-то интересное. Сначала лучше позвонить знакомому: возможно, его аккаунт взломали.

После перехода по ссылке компьютер или телефон заражается вирусом, который крадет пароли или повреждает файлы. Ссылка может вести на фишинговый сайт для кражи паролей или на сайт, где попросят оплатить комиссию перед получением приза.

Если все-таки решили скачать сомнительный файл, сначала проверьте его антивирусом, и только потом открывайте. Не отключайте антивирус по просьбе сайтов или программ.

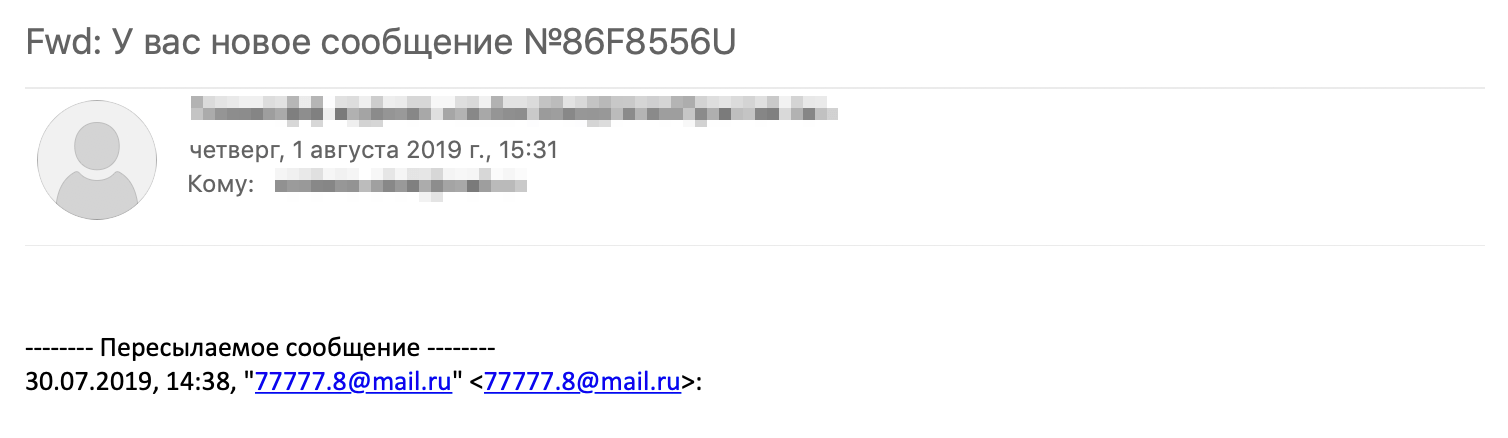

У вас новое сообщение — это привычная формулировка в письмах от соцсетей

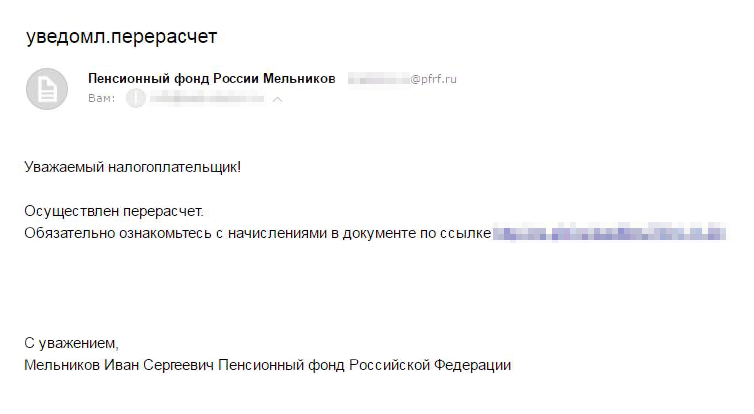

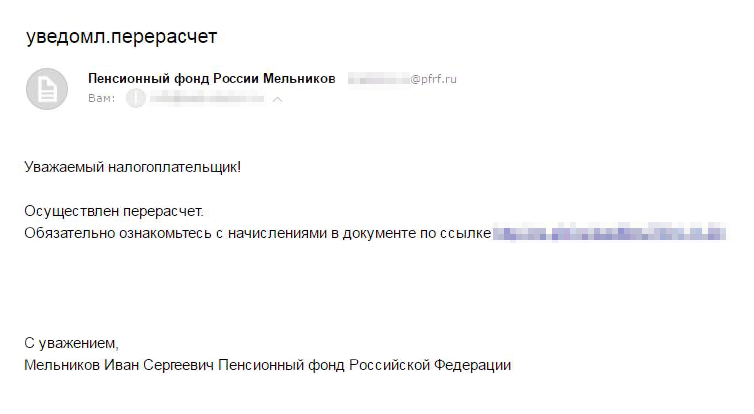

Мошенники пишут от имени госорганов: якобы пенсионный фонд расщедрился на прибавку к пенсии, а отдел соцзащиты готов выплатить компенсацию по СНИЛС. Письмо может быть и от имени банка — тогда преступники сообщают о сбое в системе или необходимости обновить персональные данные.

Сам факт, что вам неожиданно пришло письмо от госструктуры, уже должен насторожить. Пенсионный фонд предупреждает, что рассылкой не занимается, и просит пользователей не переходить по сомнительным ссылкам на сайт, похожий на ПФР. О том же пишут налоговики.

Отправитель попытался замаскировать письмо под рассылку от Сбербанка, но адрес и ошибка в теме выдают его с потрохами

Исключения могут быть, если вы действительно ждете от организации ответ: например, мне приходило письмо от специалиста поддержки госуслуг, чтобы я выслал сканы через почту, так как в системе был сбой. Другой вариант: вы сами когда-то подписались на рассылку — например, я регулярно получаю новости от госстройнадзора области.

Письмо заканчивается настоящим доменом Пенсионного Фонда pfrf.ru, но ссылка внутри письма ведет на сайт мошенников: преступники научились подделывать адреса. И еще обычно настоящие госслужащие оставляют в подписи должность и контактный номер телефона:

Что делать. При любых сомнениях позвоните в организацию, откуда якобы прислали сообщение, и поинтересуйтесь, действительно ли они рассылали письма. Только номер телефона берите не из письма, а на официальном сайте отправителя. Телефоны банков указаны на банковских картах.

Как проверить, не от мошенника ли письмо

Поскольку мошенники научились подделывать домены так, что на первый взгляд кажется, что письмо от госоргана, нужно анализировать техническую часть письма.

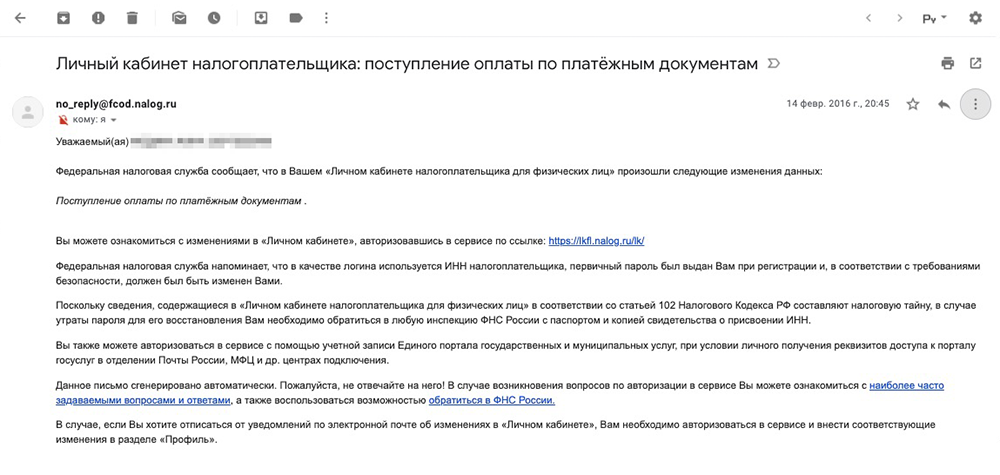

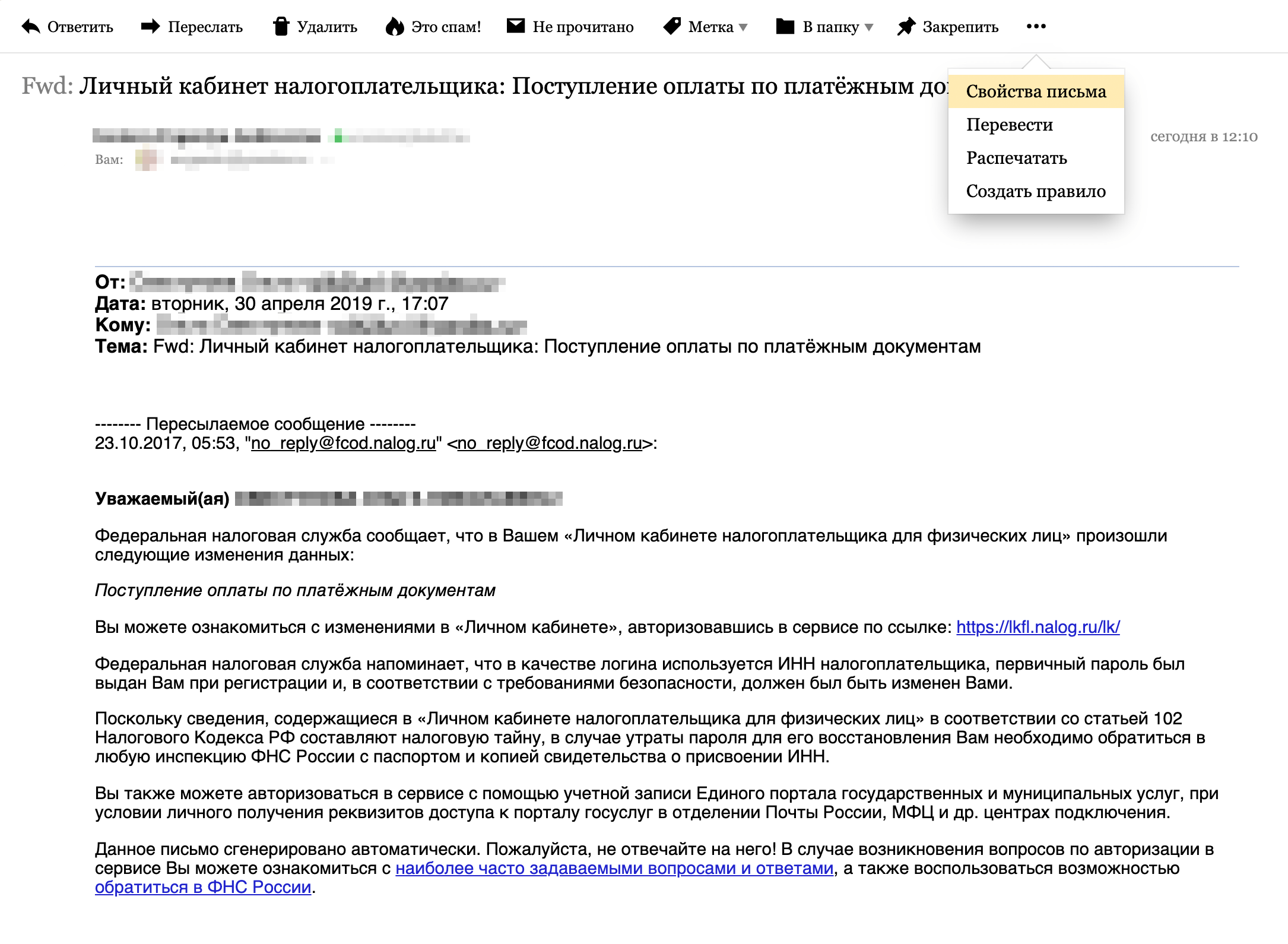

Мне пришло письмо от @fcod.nalog.ru: выглядит как домен налоговой службы, но лучше в этом убедиться

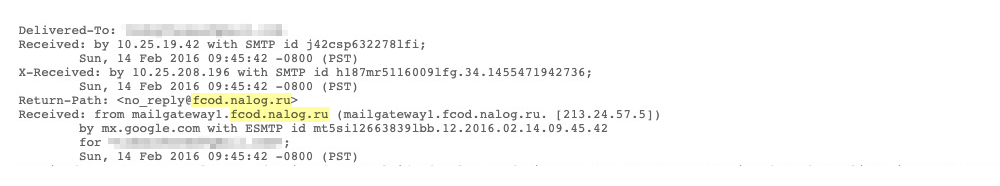

Техническая часть письма — это окно с подробной служебной информацией: много непонятных слов и цифр. Нужно смотреть на поля Received и Return-Path : информация об отправителе должна совпадать с доменом письма.

Везде указан один и тот же отправитель: fcod.nalog.ru. Значит, это действительно письмо от налоговиков

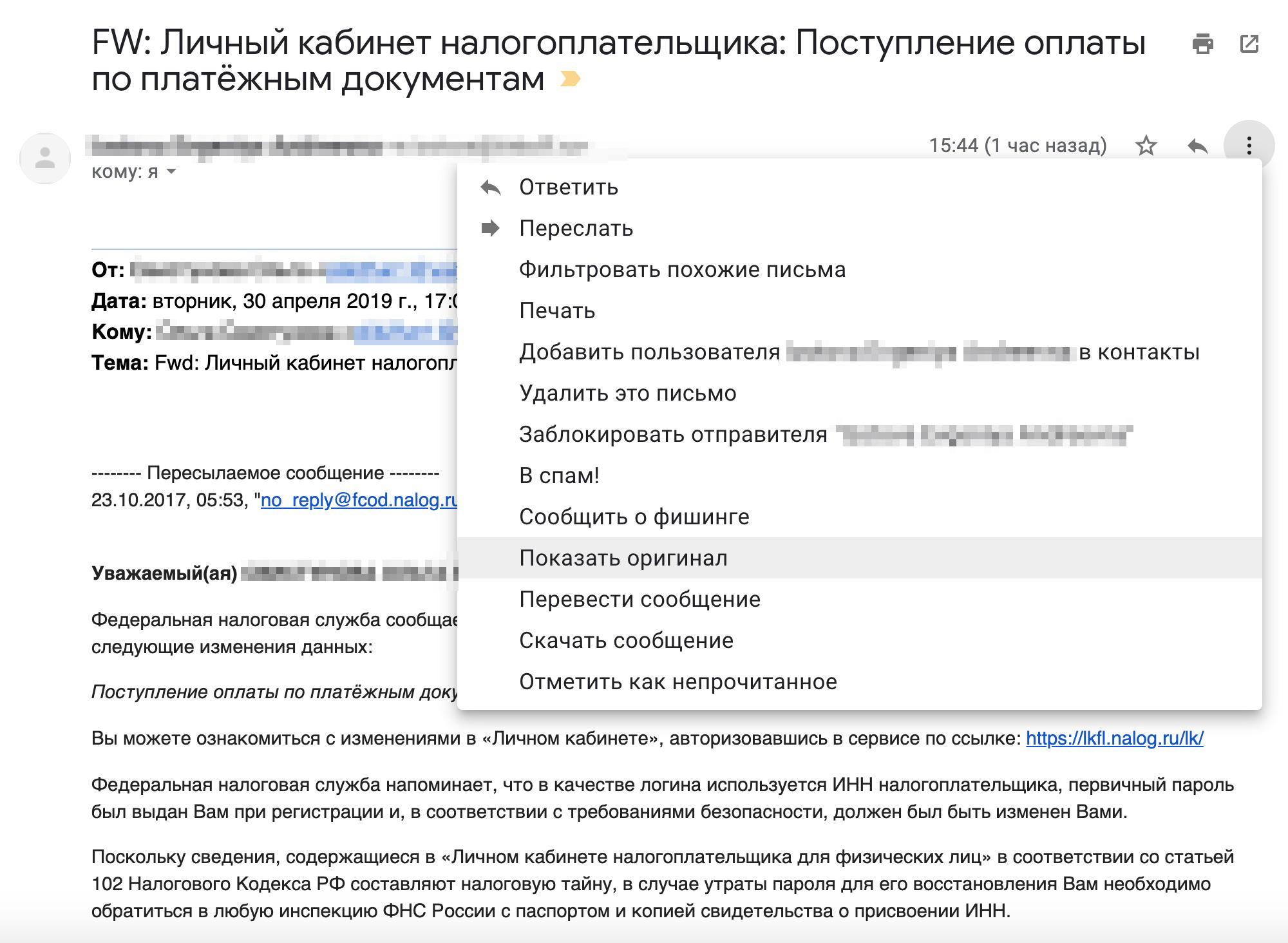

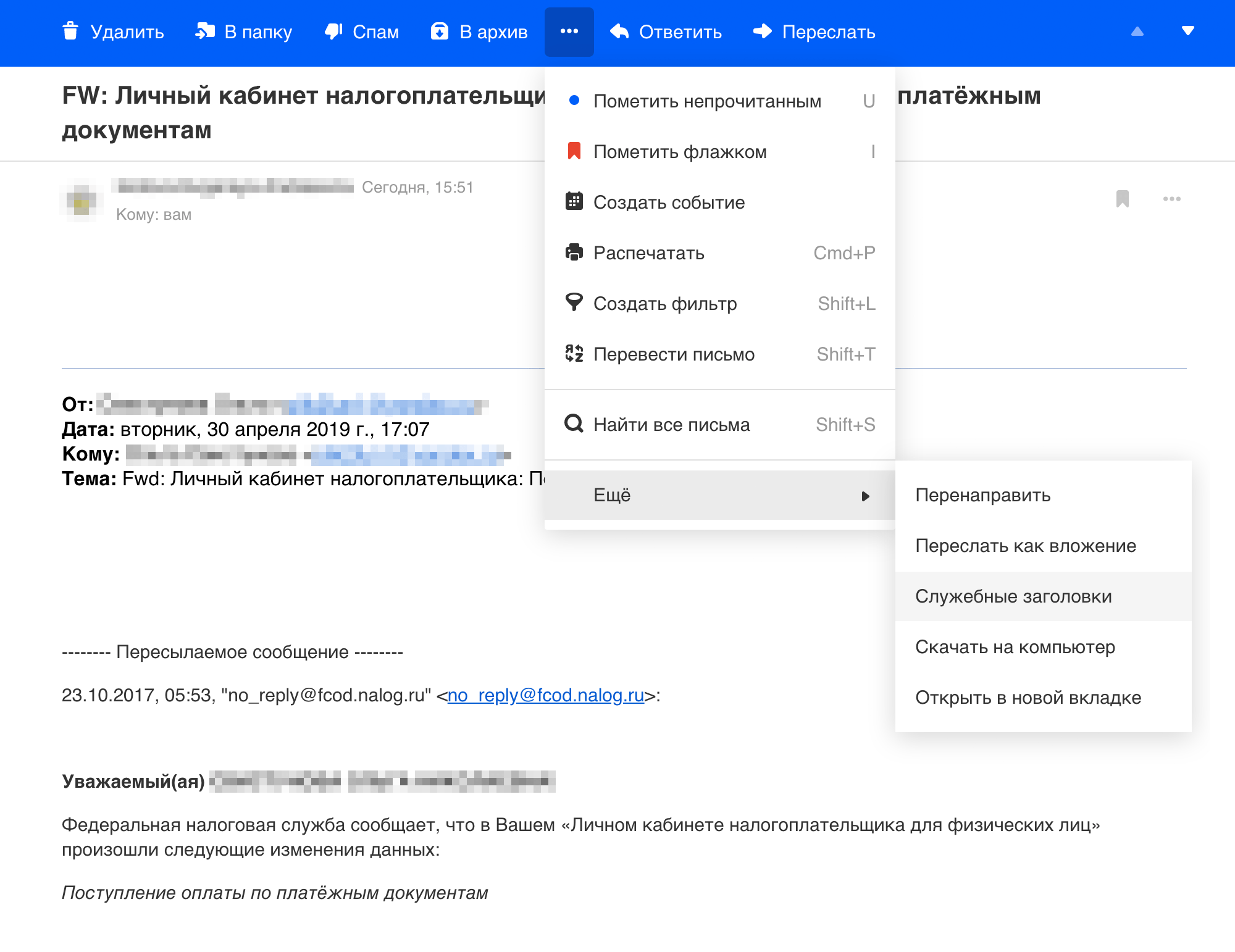

Вот как найти эту техническую часть в разных почтовых сервисах.

Насторожитесь, если ссылка на личный кабинет налогоплательщика ведёт куда-то кроме lkfl.nalog.ru

Необязательно проверять все письма от учреждений: анализируйте только те, в которых предлагают перейти по ссылке или что-то скачать

Откроется окно со служебной информацией

Читайте также: