Вирус петя на virustotal

Распространение вируса Petya стало второй серьезной глобальной кибератакой за последние два месяца. Ситуация с массовым инфицированием компьютеров в крупных компаниях по всему миру заставляет еще раз серьезно задуматься о защите ПК.

В начале мая порядка 230 000 компьютеров в более чем 150 странах были заражены вирусом-шифровальщиком WannaCry. Не успели жертвы устранить последствия этой атаки, как последовала новая — под названием Petya. От нее пострадали крупнейшие украинские и российские компании, а также госучреждения.

Как это происходит и можно ли этот процесс предупредить?

Как избавиться от Petya?

Специалисты обнаружили, что вирус Petya ищет локальный файл и, если этот файл уже существует на диске, выходит из процесса шифрования. Это значит, что защитить свой компьютер от вируса-вымогателя пользователи могут путем создания этого файла и установки его только для чтения.

Некоторые эксперты по безопасности предлагают помимо файла C: \ windows \ perfc создать файлы C: \ Windows \ perfc.dat и C: \ Windows \ perfc.dll, чтобы тщательнее защититься от вируса Petya. Вы можете повторить описанные выше шаги для этих файлов.

Поздравляем, ваш компьютер защищен от NotPetya / Petya!

Как бороться с вирусом-вымогателем: общие рекомендации

Эксперты Symantec дают некоторые советы пользователям ПК, чтобы предостеречь их от действий, которые могут привести к блокировке файлов или потере денег.

- Не платите деньги злоумышленникам. Даже если вы перечислите деньги вымогателям, нет никакой гарантии, что вы сможете восстановить доступ к своим файлам. А в случае с NotPetya / Petya это в принципе бессмысленно, потому что цель шифровальщика — уничтожить данные, а не получить деньги.

- Убедитесь, что вы регулярно создаете резервные копии данных. В этом случае, даже если ваш ПК станет объектом атаки вируса-вымогателя, вы сможете восстановить любые удаленные файлы.

- Не открывайте электронные письма с сомнительными адресами. Злоумышленники будут пытаться обмануть вас при установке вредоносных программ или постараются получить важные данные для атак. Обязательно сообщайте ИТ-специалистам о случаях, если вы или ваши сотрудники получают подозрительные письма, ссылки.

- Используйте надежное программное обеспечение. Важную роль в защите компьютеров от заражений играет своевременное обновление антивирусников. И, конечно, нужно использовать продукты авторитетных в этой области компаний.

- Используйте механизмы сканирования и блокировки сообщений со спамом. Входящие электронные письма должны проверяться на наличие угроз. Важно, чтобы блокировались любые типы сообщений, которые в своем тексте содержат ссылки или типичные ключевые слова фишинга.

- Убедитесь, что все программы обновлены. Регулярное устранение уязвимостей программного обеспечения необходимо для предотвращения заражений.

Предотвратим потерю информации

Стоит ли ждать новых атак?

Впервые вирус Petya заявил о себе в марте 2016 года, и его поведение сразу заметили специалисты по безопасности. Новый вирус Петя поразил компьютеры на Украине и в России в конце июня 2017 года. Но этим вряд ли все закончится. Хакерские атаки с использованием вирусов-вымогателей, аналогичных Petya и WannaCry, повторятся, заявил зампред правления Сбербанка Станислав Кузнецов. В интервью ТАСС он предупредил, что подобные атаки точно будут, однако заранее сложно предугадать, в каком виде и формате они могут появиться.

Если после всех прошедших кибератак вы еще не предприняли хотя бы минимальные действия для того, чтобы защитить свой компьютер от вируса-шифровальщика, то настало время этим заняться вплотную.

Следом за массивными атаками WannaCry в прошлом месяце в настоящее время развивается крупный инцидент с программой-шантажистом, получившей название NotPetya. Утром исследователи предполагали, что эта программа является вариантом вируса-шантажиста Petya, но Kaspersky Labs и другие компании сообщили, что несмотря на их схожесть, на самом деле это #NotPetya. Независимо от его имени, вот что следует знать.

Эта вредоносная программа не просто шифрует данные для требования выкупа, но и захватывает компьютеры и полностью закрывает доступ к ним путем шифрования основной загрузочной записи.

Petya использует другую быстро распространяющуюся атаку, которая аналогично WannaCry эксплуатирует уязвимость ENTERNALBLUE по классификации АНБ. В отличие от WannaCry, вирус Petya также может распространятся через инструментарий управления Windows (WMI) и PsExec (подробнее об этом ниже). Несколько пугающих фактов об этой новой вредоносной программе:

- у нее нет удаленного аварийного выключателя, как в WannaCry;

- она гораздо сложнее и обладает разнообразными автоматическими способами распространения;

- она делает компьютеры полностью непригодными для использования.

Несколько известных организаций и компаний уже серьезно пострадали, включая украинское правительство, которое проявило здоровое чувство юмора.

О заражениях сообщалось по всему миру: атаке подверглись системы метро, национальные коммунальные службы, банки и международные корпорации: размах до сих пор не известен, но продолжают поступать сообщения о зараженных компьютерах и заблокированных ИТ-системах в различных отраслях по всему миру.

Как распространяется вирус Petya?

Сначала считали, что вирус Petya должен использовать зацепку в корпоративных сетях, полученную через сообщения электронной почты с зараженным вложением в виде документа Word, в котором используется уязвимость CVE-2017-0199. (Если вы установили исправления для Microsoft Office, то должны быть защищены от этого направления атаки.)

Хотя фишинг часто используется для атак, в этом случае одним из основных источников стала MeDoc, фирма финансового программного обеспечения, располагающаяся на Украине. Функция обновления программного обеспечения MeDoc была взломана, и злоумышленники использовали ее для распространения программы-шантажиста Petya (источник). Это объясняет, почему Украина пострадала больше всех.

После заражения одного компьютера вирус Petya распространялся по одноранговой сети на другие компьютеры и серверы под управлением Windows с незакрытой уязвимостью MS17-010 (это уязвимость SMB, которую всем рекомендовали устранить во время атаки WannaCry). Он также может распространяться через механизм PsExec в ресурсы admin$ даже на компьютерах с установленными исправлениями. Мы недавно написали подробное руководство о PsExec и об отключении PowerShell. Здесь это будет полезным.

Позитивным моментом, по крайней мере при таком положении дел, является то, что заражение по одноранговой сети, похоже, не выходит за пределы локальной сети. Вирус Petya может достаточно эффективно перемещаться по всей локальной сети, вряд ли может переходить в другие сети. Как утверждает @MalwareTechBlog, любящий пиццу пользователь Интернета, который прославился тем, что обнаружил аварийный выключатель WannaCry:

Порядок обнаружения PsExec с помощью DatAlert

Если у вас DatAlert версии 6.3.150 или более поздней версии, вы можете обнаружить файл PsExec.exe на файловых серверах Windows следующим образом:

1. Выберите Tools –> DatAlert –> DatAlert

2. Выполните поиск строки system admin

3. Для каждого из выбранных правил (разверните группы для просмотра), нажмите Edit Rule и установите флажок Enabled

В случае обнаружения PsExec программа DatAlert создаст предупреждения средств системного администратора в категории оповещений Reconnaissance, например System administration tool created or modified (Средство системного администратора создано или изменено) или An operation on a tool commonly used by system administrators failed (Сбой операции в средстве, которое обычно используется системными администраторами).

Это должно помочь обнаружить, использует ли вирус Petya механизм PsExec для распространения на файловые серверы. Продолжайте читать эту статью, потому что это еще не все действия, которые помогут предотвратить первоначальное заражение и остановить распространение вируса Petya по вашим конечным точкам.

Что вирус Petya делает?

После появления на компьютере вирус NotPetya выжидает полтора часа перед началом атаки, вероятнее всего, это время выделяется для заражения других машин и затруднения обнаружения точки входа.

По окончании времени ожидания происходит следующее.

1. Он шифрует основную таблицу файлов на локальных носителях NTFS.

2. Копирует себя в основную загрузочную запись зараженной рабочей станции или сервера.

3. Принудительно выполняет перезагрузку компьютера, чтобы заблокировать пользователей.

4. Отображает экран блокировки с требованием выкупа при загрузке (показан ниже).

Все компьютеры в офисе не работают. Глобальная атака #Ransomware. Я слышал, что несколько других компаний также подверглись атаке. Делайте резервные копии и берегите себя. pic.twitter.com/YNctmvdW2I

— Мигир (Mihir, @mihirmodi) 27 июня 2017 г.

Если процессы удаленной загрузки или создания образов отсутствуют, и восстановить зараженные компьютеры нельзя, то для исправления ситуации может понадобиться восстанавливать рабочие станции вручную. Хотя в большинстве случаев это возможно, компаниям с множеством удаленных установок сделать это будет очень трудно и займет много времени. Для транспортных компаний, у которых в каждый момент времени 600 и более грузовых судов находятся в рейсе, это практически невозможно.

Он не добавляет уникальное расширение к зашифрованным файлам (например, .locky) — он шифрует содержимое и сохраняет исходное имя файла и расширение.

Что делать?

Предотвращение заражения вирусом Petya очень похоже на действия, которые могли быть предприняты ранее в отношении атаки WannaCry:

- отключение SMBv1 во время установки исправлений;

- блокировка порта TCP 445 от внешних подключений (или подключений между сегментами, если возможно);

- установка исправлений!

Локальный аварийный выключатель

Существует также некоторое подобие локального аварийного выключателя. Если на данном компьютере существует файл %WINDIR%\perfc (без расширения), программа-шантажист не будет выполнена. Можно проявить изобретательность в вариантах развертывания этого файла на всех рабочих станциях в вашей среде.

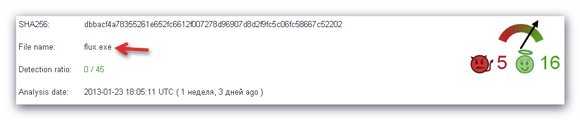

Кроме того, можно посмотреть, какие антивирусные продукты для конечных точек могут обнаружить вирус Petya, в результатах проверки VirusTotal.

Образец вируса Petya, полученный исследователями, был скомпилирован 18 июня.

Следует ли платить?

В сообщении программы-шантажиста была указана учетная запись Posteo (поставщика услуг электронной почты). Отдел жалоб и безопасности Posteo разместил следующее обновление.

Они сделали следующее.

1. Заблокировали эту учетную запись.

2. Подтвердили, что с учетной записи не отправлялись ключи для расшифровки.

3. Обратились в органы власти с предложением помощи всеми доступными средствами.

Все это приводит нас к выводу, что не следует платить требуемую сумму, поскольку вы не получите необходимые ключи расшифровки.

История продолжает развиваться, и мы будем обновлять эту заметку по мере появления новой информации.

Petya вирус - очередной вымогатель, который блокирует файлы пользователя. Этот вымогатель может быть очень опасным и заразить любой ПК, но его основной целью являются компьютеры компаний.

Эта вредоносная программа входит в компьютеры жертвы и скрытно осуществляет свою деятельность, и компьютер может оказаться под угрозой. Petya шифрует файлы алгоритмами RSA-4096 и AES-256, он используется даже в военных целях. Такой код невозможно расшифровать без приватного ключа. Подобно другим вимогателям, как Locky virus, CryptoWall virus, и CryptoLocker, этот приватный ключ хранится на каком-то удаленном сервере, доступ к которому возможен только заплатив выкуп создателем вируса.

В отличие от других программ-вымогателей, после того как этот вирус запущен, он немедленно перезапускает компьютер, и когда он загружается снова, на экране появляется сообщение: "НЕ ВЫКЛЮЧАЙТЕ ВАШ ПК! ЕСЛИ ВЫ ОСТАНОВИТЕ ЭТОТ ПРОЦЕСС, ВЫ МОЖЕТЕ УНИЧТОЖИТЬ ВСЕ ВАШИ ДАННЫЕ! ПОЖАЛУЙСТА, УБЕДИТЕСЬ, ЧТО ВАШ КОМПЬЮТЕР ПОДКЛЮЧЕН К ЗАРЯДКЕ!".

Хотя это может выглядеть как системная ошибка, на самом деле, в данный момент Petya молча выполняет шифрование в скрытом режиме. Если пользователь пытается перезагрузить систему или остановить шифрования файлов, на экране появляется мигающий красный скелет вместе с текстом “Нажмите любую клавишу”.

Наконец, после нажатия клавиши, появится новое окно с запиской о выкупе. В этой записке, жертву просят заплатить 0.9 биткойнов, что равно примерно $400. Тем не менее, это цена только за один компьютер; поэтому, для компаний, которые имеют множество компьютеров, сумма может составлять тысячи. Что также отличает этого вымогателя, так это то, что он дает целую неделю чтобы заплатить выкуп, вместо обычных 12-72 часов которые дают другие вирусы этой категории.

Более того, проблемы с Petya на этом не заканчиваются. После того, как этот вирус попадает в систему, он будет пытаться переписать загрузочные файлы Windows, или так называемый загрузочный мастер записи, необходимый для загрузки операционной системы. Вы будете не в состоянии удалить Petya вирус с вашего компьютера, если вы не восстановите настройки загрузочного мастера записи (MBR). Даже если вам удастся исправить эти настройки и удалить вирус из вашей системы, к сожалению, ваши файлы будут оставаться зашифрованными, потому что удаление вируса не обеспечивает расшифрование файлов, а просто удаляет инфекционные файлы. Конечно, удаления вируса имеет важное значение, если вы хотите продолжить работу с компьютером. Мы рекомендуем использовать надежные антивирусные инструменты, как Reimage, чтобы позаботиться о удалении Petya.

Как распространяется этот вирус и как он может войти в компьютер?

Petya вирус обычно распространяется через спам сообщения электронной почты, которые содержат загрузочные Dropbox ссылки для файла под названием “приложение folder-gepackt.exe” прикрепленные к ним. Вирус активируется, когда загружен и открыт определенный файл. Так как вы уже знаете, как распространяется этот вирус, вы должны иметь идеи, как защитить свой компьютер от вирусной атаки. Конечно, вы должны быть осторожны, с открытием электронных файлов, которые отправлены подозрительными пользователями и неизвестными источниками, представляющие информацию, которая не относиться к той, которую вы ожидаете.

Вы также должны избегать письма, относящиеся к “спам” категории, так как большинство поставщиков услуг электронной почты автоматически фильтруют письма, и помещают их в соответственные каталоги. Тем не менее, вы не должны доверять этим фильтрам, потому что, потенциальные угрозы могут проскользнуть через них. Также, убедитесь, что ваша система обеспечена надежным антивирусным средством. Наконец, всегда рекомендуется держать резервные копии на каком-то внешнем диске, в случае возникновения опасных ситуаций.

Как я могу удалить вирус Petya с моего ПК?

Вы не можете удалить Petya с вашего компьютера с помощью простой процедуры удаления, потому что это не сработает с этой вредоносной программой. Это означает, что вы должны удалить этот вирус автоматически. Автоматическое удаление вируса Petya должно осуществляться с помощью надежного антивирусного средства, которое обнаружит и удалит этот вирус с вашего компьютера. Тем не менее, если вы столкнулись с некоторыми проблемами удаления, например, этот вирус может блокировать вашу антивирусную программу, вы всегда можете проверить инструкцию удаления.

Шаг 1: Перезагрузите компьютер для Safe Mode with Networking

Windows 7 / Vista / XP Щелкните Start → Shutdown → Restart → OK.

Когда Ваш компьютер станет активным, нажмите F8 несколько раз, пока не появится окно Advanced Boot Options.

В списке выберите Safe Mode with Networking

Windows 10 / Windows 8В окне логина Windows нажмите кнопку Power. Затем нажмите и удерживайте клавишу Shift и щелкните Restart..

Теперь выберите Troubleshoot → Advanced options → Startup Settings и нажмите Restart.

Когда Ваш компьютер станет активным, в окне Startup Settings выберите Enable Safe Mode with Networking.

Шаг 2: Удалить Petya

Авторизируйтесь, используя Ваш зараженный аккаунт, и запустите браузер. Загрузите Reimage или другую надежную антишпионскую программу. Обновите её перед сканированием и удалите вредоносные файлы, относящиеся к программе-вымогателю, и завершите удаление Petya.

Если программа-вымогатель блокирует Safe Mode with Networking, попробуйте следующий метод.

Шаг 1: Перезагрузите компьютер для Safe Mode with Command Prompt

Windows 7 / Vista / XP

Щелкните Start → Shutdown → Restart → OK.

Когда Ваш компьютер станет активным, нажмите F8 несколько раз, пока не появится окно Advanced Boot Options.

В списке выберите Command Prompt

Теперь введите rstrui.exe и снова нажмите Enter.

После появления нового окна, щелкните Next и выберите Вашу точку восстановления, предшествующую заражению Petya. После этого нажмите Next. В появившемся окне 'System Restore' выберите 'Next'

Выберите Вашу точку восстановления и щелкните 'Next'

Теперь щелкните Yes для начала восстановления системы. Щелкните 'Yes' и начните восстановление системы После того, как вы восстановите систему к предыдущей дате, загрузите и просканируйте ваш компьютер убедитесь, что удаление прошло успешно.

27 июня украинские государственные структуры и частные компании попали под удар "вируса-вымогателя" под названием Petya.A. Кибератаке подверглись Кабинет Министров, "Ощадбанк", "Укрэнерго", "Новая почта", аэропорт Борисполь, Чернобыльская АЭС и другие организации. "ГОРДОН" рассказывает, как работает вирус Petya.A и можно ли от него защититься.

Это "вирус-вымогатель", который зашифровывает данные на компьютере и требует $300 за ключ, позволяющий их расшифровать. Он начал инфицировать украинские компьютеры около полудня 27 июня, а затем распространился и на другие страны: Россию, Великобританию, Францию, Испанию, Литву и т.д. На сайте Microsoft вирус сейчас имеет "серьезный" уровень угрозы.

Заражение происходит благодаря той же уязвимости в Microsoft Windows, что и в случае с вирусом WannaCry, который в мае поразил тысячи компьютеров во всем мире и нанес компаниям около $1 млрд ущерба.

Вечером киберполиция сообщила, что вирусная атака происходила через программу M.E.Doc, предназначенную для электронной отчетности и документооборота. По данным правоохранителей, в 10.30 вышло очередное обновление M.E.Doc, с помощью которого на компьютеры скачивалось вредоносное программное обеспечение.

В M.E.Doc обвинения опровергли, отметив, что все обновления проверяются крупными антивирусными компаниями и разработчик не получил ни одного обращения о заражении вирусом персонального компьютера. На официальном сайте M.E.Doc сообщалось, что серверы разработчика тоже попали под вирусную атаку.

Petya.A – это новая модификация криптовымогателя Petya, о котором было известно еще в 2016 году (с этим не согласна "Лаборатория Касперского", утверждающая, что вирусы не связаны между собой).

Petya распространялся с помощью электронной почты, выдавая программу за резюме сотрудника. Если человек пытался открыть резюме, вирус просил предоставить ему права администратора. В случае согласия пользователя начиналась перезагрузка компьютера, затем жесткий диск шифровался и появлялось окно с требованием "выкупа".

При этом сам вирус Petya имел уязвимость: получить ключ для расшифровки данных можно было с помощью специальной программы. Этот метод в апреле 2016-го описывал редактор Geektimes Максим Агаджанов.

Однако некоторые пользователи предпочитают платить "выкуп". Согласно данным одного из известных кошельков Bitcoin, создатели вируса получили 3,64 биткоина, что соответствует приблизительно $9100.

Кто попал под удар вируса?

В Украине жертвами Petya.A в основном стали корпоративные клиенты: госструктуры, банки, СМИ, энергетические компании и другие организации.

Среди прочих под удар попали предприятия "Новая почта", "Укрэнерго", OTP Bank, "Ощадбанк", ДТЭК, Rozetka, "Борис", "Укрзалізниця", ТНК, "Антонов", "Эпицентр", "24 канал", а также аэропорт Борисполь, Кабинет Министров Украины, Госфискальная служба и другие.

Атака распространилась и на регионы. К примеру, на Чернобыльской АЭС из-за кибератаки перестал работать электронный документооборот и станция перешла на ручной мониторинг уровня радиации. В Харькове оказалась заблокированной работа крупного супермаркета "Рост", а в аэропорту регистрацию на рейсы перевели в ручной режим.

По данным издания "Коммерсантъ", в России под удар попали компании "Роснефть", "Башнефть", Mars, Nivea и другие.

Как защититься от Petya.A?

Инструкции о том, как защититься от Petya.A, опубликовали Служба безопасности Украины и киберполиция.

Киберполиция советует пользователям установить обновления Windows с официального сайта Microsoft, обновить или установить антивирус, не загружать подозрительные файлы из электронных писем и немедленно отсоединять компьютер от сети, если замечены нарушения в работе.

СБУ подчеркнула, что в случае подозрений компьютер нельзя перезагружать, поскольку шифрование файлов происходит именно при перезагрузке. Спецслужба порекомендовала украинцам сохранить ценные файлы на отдельный носитель и сделать резервную копию операционной системы.

Эксперт по кибербезопасности Влад Стыран писал в Facebook, что распространение вируса в локальной сети можно остановить, заблокировав в Windows TCP-порты 1024–1035, 135, 139 и 445. В интернете есть инструкции о том, как это сделать.

Специалисты американской компании Symantec отметили, что в момент атаки Petya ищет файл С:\Windows\perfc. Если создать этот файл самостоятельно (с помощью "Блокнота"), можно сделать вид, что компьютер уже заражен и избежать шифрования.

Что говорят эксперты и чиновники?

Генеральный директор интернет-магазина Rozetka Владислав Чечеткин заявил, что экономические потери Украины от "вируса-вымогателя" могут быть больше, чем "от месяца горячей войны".

Эксперт в области кибербезопасности, технический директор компании SHALB Владимир Цап в комментарии изданию "ГОРДОН" подчеркнул, что ответственность за последствия кибератаки должна нести компания Microsoft, против которой клиенты могут подать иски.

"Они не обеспечили должное качество своего кода. И если фирмы и компании, которые покупали это программное обеспечение, понесли финансовые потери, они должны требовать компенсации. К примеру, если в машине неисправные тормоза, то производитель отзывает всю партию. Microsoft же продает софт и в случае обнаружения ошибок просто извиняется", – подчеркнул Цап.

Пресс-секретарь СБУ Елена Гитлянская не исключила, что кибератака была организована из России или с оккупированных территорий Донбасса. Эту версию озвучил и секретарь СНБО Александр Турчинов, отметив, что после первичного анализа вируса "можно говорить о российском следе".

VirusTotal — уникальный сервис с помощью которого можно быстро и абсолютно бесплатно проверить любой файл или подозрительную ссылку (сайт) сразу десятками антивирусов. На данный момент сервисом используется 72 (!) антивирусных сканера.

Использование сервиса, его особенности, дополнения в популярные браузеры и программка-клиент на компьютер, проверяющая из контекстного меню не только Ваши отдельные файлы, но и процессы запущенные в системе — вот с чем сегодня будем знакомиться в статье посвящённой VirusTotal.

Особенности VirusTotal

Раньше (в детстве и юношестве) сервис был многоязычным, даже очень. Была поддержка и русского языка. Но новые владельцы вероятно решили, что в мире остались одни англичане (американцы) и почему-то испанцы…

Именно эти два языка остались в интерфейсе сервиса. Но вот, что скажу — даже если бы оставили один китайский язык, всё-равно было бы понятно, как пользоваться этим антивирусным онлайн-сервисом. Да и в самом быстром и популярном браузере Google Chrome этот вопрос решается на раз…

Достаточно просто перевести страницу встроенным переводчиком.

Также, особенностью сервиса VirusTotal является ограничение размера проверяемого файла — 32 Мб. Впрочем, этого достаточно в большинстве случаев.

Не стоит забывать и заблуждаться — VirusTotal не замена антивирусу в системе! Сервис способен проверять лишь отдельные, указанные Вами файлы и ссылки.

Любой сканер или антивирус, хоть и обновляется постоянно, но всё-равно является лишь программой, набором команд и кодов, они тоже могут ошибаться.

Создатели сервиса это понимают снижая процент ошибок не только постоянно увеличивая число аудиторов (сканеров), но и внедрив дополнительное средство определения зловредности файла — личный опыт пользователей.

Это реализовано в очень симпатичной и оригинальной форме — путём голосования за файл или ссылку…

Не забудьте и Вы ткнуть на чёртика или ангела, если Вам знаком проверяемый файл, программа или ссылка.

Как-то плавно я перешёл к описанию…

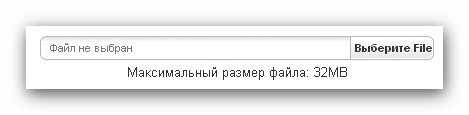

Проверка файлов и ссылок на VirusTotal

Лично я проверяю этим сервисом все файлы, которые предлагаю Вам на этом сайте, о чём и написано в конце каждой статьи.

Рекомендую

Для проверки ссылки или сайта — перейдите по стрелке и введите (или вставьте скопированный ранее) адрес…

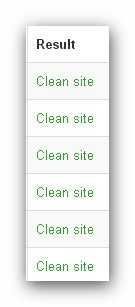

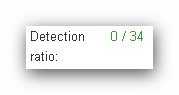

Очень скоро получите результат в виде списка антивирусных сканеров, которые участвовали в определении наличия вирусов в файле. Если какой-либо сканер нашёл вирус (или ему кажется, что нашёл ), то в его строке будет название вируса написано.

Это показано, сколько сканеров обнаружило вирус из общего числа задействованных. Если будет 1 из 72 — скорее всего это ложная сработка, а вот если 30 из 72 — скорее удаляйте этот файл из компьютера.

Это всё здорово и отлично, но ведь можно повысить удобство использования сервиса VirusTotal.

ПОЛЕЗНОЕ ВИДЕО

Дополнения (расширения) VirusTotal в популярные браузеры

Гораздо удобнее и безопаснее проверять файлы ещё находящиеся на сайтах, а не скачанные к Вам на компьютер, верно? Для этого достаточно установить в свой любимый браузер специальное дополнение и кликнув любую ссылку на файл ПРАВОЙ кнопкой мыши, проверить файл выбрав в контекстном меню…

Для Google Chrome это расширение под названием VTchromizer.

Для браузера Mozilla есть дополнение под названием VTzilla, а для Opera — VirusTotal Extension. Их работа абсолютно идентична описанной выше. Естественно, что переходить по ссылкам для установки дополнений надо из тех браузеров, для которых и предназначено дополнение.

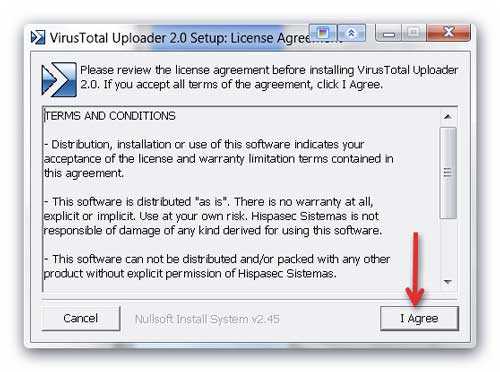

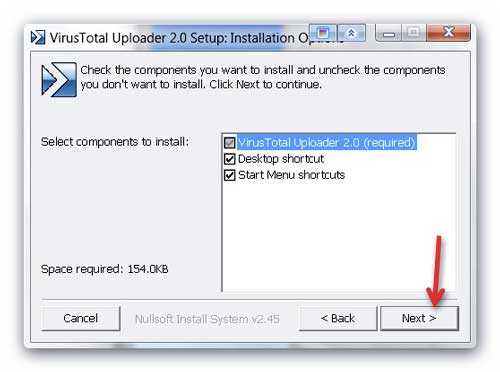

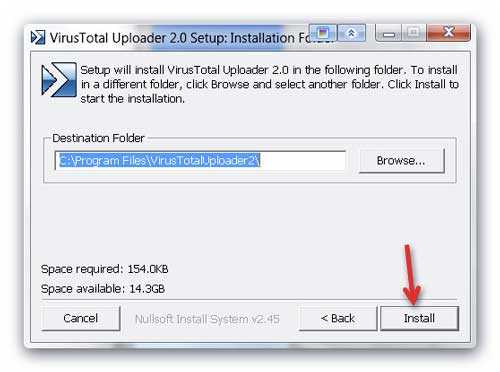

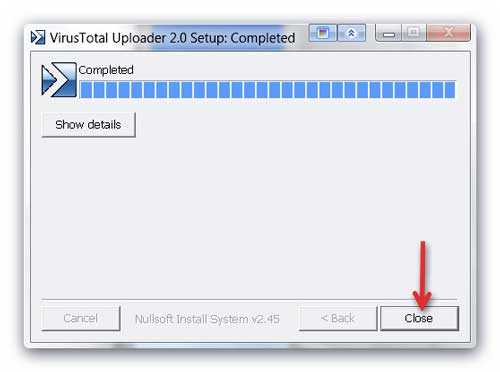

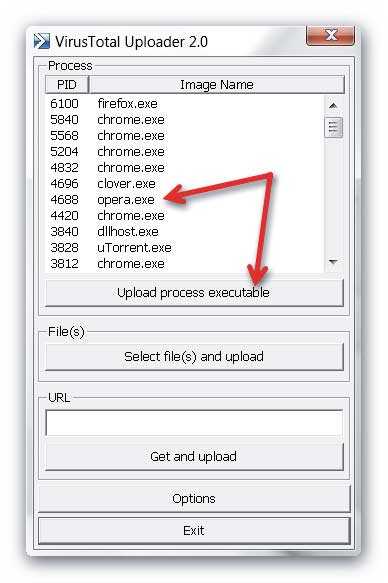

Программа-загрузчик VirusTotal Uploader 2.0

Кроме дополнений в браузеры есть ещё и малюсенькая программка-загрузчик (всего 140 кб) для лёгкой, быстрой загрузки и проверки файлов находящихся в Вашем компьютере — VirusTotal Uploader 2.0. Кстати, программа умеет проверять даже выполняющиеся процессы в системе.

| Название программы (утилиты): | VirusTotal Uploader 2.0 |

| Производитель (автор): | VirusTotal® |

| Статус: | Бесплатно |

| Категория: | Безопасность |

| Размер инсталлятора (архива): | 140 кб |

| Поддержка ОС: | Windows XP,7,8,10 |

| Язык интерфейса: | Английский |

| Безопасность: | Вирусов нет |

| Похожие программы: | — |

Встречаем ярлык на рабочем столе с помощью которого и запускаем программу…

В окне программы-загрузчика VirusTotal Uploader 2.0 выделяем сомнительный процесс выполняющийся в системе и кликаем по кнопке указанной стрелкой. Если процесс оказался злым — быстренько идём в диспетчер задач и убиваем его (Завершить процесс) выстрелом в голову.

ПОЛЕЗНОЕ ВИДЕО

Такая проверка файлов на вирусы онлайн — чистого Вам компьютера и не пускайте к себе в компьютер всякие сомнительные бяки…

И не говорите потом, что я Вас не предупреждал.

До новых полезных компьютерных программ и интересных приложений для Андроид.

Я только обозреваю программы! Любые претензии - к их производителям!

Рекомендую ещё посмотреть обзоры.

Реальный "Ускоритель компьютера"

Программа заметно ускорит любой компьютер за счет мощной очистки от цифрового мусора, лишних "хвостов" удаленного софта, умной оптимизации реестра Windows и автозагрузки.

Полезная программа для USB-флешки Ntfs Drive protection оставит выбранную незащищённую папку с полным доступом в накопителе.

Управление запуском программ в Windows - Simple Run Blocker, кроме защиты ярлыков программ умеет блокировать доступ к логическим дискам и скрывать их.

Malwarebytes Anti-Malware - это уникальный, мощный, умный и бесплатный антивирусный сканер, услугами которого рекомендую периодически пользоваться.

Читайте также: