Вирус шифровальщик уголовное дело

Как только троян-вымогатель / шифровальщик попадает в вашу систему, уже поздно пытаться спасти несохраненные данные. Удивительно, но многие киберпреступники не отказываются от своих обязательств после оплаты выкупа и действительно восстанавливают ваши файлы. Конечно, никто гарантий вам не даст. Всегда есть шанс, что злоумышленник заберет деньги, оставив вас наедине с заблокированными файлами.

Тем не менее, если вы столкнулись с заражением шифровальщиком, не стоит паниковать. И даже не думайте платить выкуп. Сохраняя спокойствие и хладнокровие, проделайте следующие шаги:

Строго рекомендуется удалить заражение в безопасном режиме без сетевых драйверов. Существует вероятность того, что шифровальщик мог взломать ваше сетевое подключение.

Удаление вредоносной программы является важным шагом решения проблемы. Далеко не каждая антивирусная программа сможет справится с очисткой. Некоторые продукты не предназначены для удаления данного типа угроз. Проверьте, поддерживает ли ваш антивирус данную функцию на официальном сайте или связавшись со специалистом технической поддержки.

Основная проблема связана с тем, что файлы остаются зашифрованы даже после полного удаления вредоносного заражения. Тем нем менее, данный шаг как минимум избавит вас от вируса, который производит шифрование, что обеспечит защиту от повторного шифрования объектов.

Попытка расшифровки файлов без удаления активной угрозы обычно приводит к повторному шифрованию. В этом случае вы сможете получить доступ к файлам, даже если заплатили выкуп за инструмент дешифрования.

Опять же, вы должны сделать все возможное, чтобы избежать оплаты выкупа. Следующим шагом станет применение бесплатных инструментов для расшифровки файлов. Обратите внимание, что нет гарантий, что для вашего экземпляра шифровальщика существует работающий инструмент дешифрования. Возможно ваш компьютер заразил зловред, который еще не был взломан.

“Лаборатория Касперского”, Avast, Bitdefender, Emsisoft и еще несколько вендоров поддерживают веб-сайт No More Ransom!, где любой желающий может загрузить и установить бесплатные средства расшифровки.

Первоначально рекомендуется использовать инструмент Crypto Sheriff, который позволяет определить ваш тип шифровальщика и проверить, существует ли для него декриптор. Работает это следующим образом:

Crypto Sheriff обработает эту информацию с помощью собственной базы данных и определит, существует ли готовое решение. Если инструменты не обнаружены, не стоит отчаиваться. Одни из декрипторов все-равно может сработать, хотя вам придется загрузить и протестировать все доступные инструменты. Это медленный и трудоемкий процесс, но это дешевле, чем платить выкуп злоумышленникам.

Следующие инструменты дешифрования могут расшифровать ваши файлы. Нажмите ссылку (pdf или инструкция) для получения дополнительной информации о том, с какими вымогателями работает инструмент:

Количество доступных декрипторов может изменяться с течением времени, мы будем регулярно обновлять информацию, проверяя веб-сайт No More Ransom!

Запустить средство дешифрования файлов совсем несложно. Многие утилиты поставляются с официальной инструкцией (в основном это решения от Emsisoft, Kaspersky Lab, Check Point или Trend Micro). Каждый процесс может немного отличаться, поэтому рекомендуется предварительно ознакомиться с руководством пользователя.

Рассмотрим процесс восстановления файлов, зашифрованных трояном-вымогателем Philadelphia:

- Выбираем один из зашифрованных файлов в системе и файл, который еще не был зашифрован. Помещает оба файла в отдельную папку на компьютере.

- Загружает средство дешифрования Philadelphia и перемещаем его в папку с нашими файлами.

- Выбираем оба файла и перетаскиваем их на иконку исполняемого файла декриптора. Инструмент запустит поиск правильных ключей для дешифрования.

- После завершения работы, вы получите ключ дешифрования для восстановления доступа ко всем заблокированным шифровальщикам файлам.

- Затем нужно принять лицензионное соглашение и выбрать варианты расшифровки. Вы можете изменить местоположение объектов и опционально сохранить зашифрованные версии.

- В конечном итоге появится сообщение об успешном восстановлении файлов.

Повторимся, что данный процесс не сработает, если для вашего конкретного экземпляра шифровальщика не существует декриптора. Так как многие пользователи предпочитают заплатить выкуп, а не искать альтернативные способы решения проблемы, даже взломанные шифровальщики активно используются киберпреступниками.

Шаги 1 и 2 будут эффективны только при совместном использовании. Если они не помогут, то используйте следующие рекомендации.

Надеемся, что у вас есть рабочая резервная копия данных. В этом случае даже не стоит задумываться об оплате выкупа – это может привести к более серьезным последствиям, чем ущерб от первичного заражения.

Самостоятельно или делегировав задачу системному администратору, выполните полный сброс системы и восстановите ваши файлы из резервной копии. Защита от действия шифровальшиков – это важная причина использования инструментов резервного копирования и восстановления файлов.

Пользователи Windows могут использовать полный сброс системы до заводских настроек. На официальном сайте Microsoft доступны рекомендации по восстановлению зашифрованных троянами файлов.

Игры хакеров кончились. Теперь вирусы пишут с целью получить деньги. Зашифровать файлы, а затем потребовать выкуп за доступ к данным — классическая схема работы семейства вируса-шифровальщика. Можно ли восстановить файлы самостоятельно, и как избежать встречи с вирусом?

Что такое шифровальщик?

Под шифровальщиками (криптолокерами) подразумевается семейство вредоносных программ, которые с помощью различных алгоритмов шифрования блокируют доступ пользователей к файлам на компьютере (известны, например, сbf, chipdale, just, foxmail inbox com, watnik91 aol com и др.).

Обычно вирус шифрует популярные типы пользовательских файлов: документы, электронные таблицы, базы данных 1С, любые массивы данных, фотографии и т. д. Расшифровка файлов предлагается за деньги — создатели требуют перечислить определенную сумму, обычно в биткоинах. И в случае, если в организации не принимались должные меры по обеспечению сохранности важной информации, перечисление требуемой суммы злоумышленникам может стать единственным способом восстановить работоспособность компании.

В большинстве случаев вирус распространяется через электронную почту, маскируясь под вполне обычные письма: уведомление из налоговой, акты и договоры, информацию о покупках и т. д. Скачивая и открывая такой файл, пользователь, сам того не понимая, запускает вредоносный код. Вирус последовательно шифрует нужные файлы, а также удаляет исходные экземпляры методами гарантированного уничтожения (чтобы пользователь не смог восстановить недавно удаленные файлы с помощью специальных средств).

Современные шифровальщики

Компьютер заражен вирусом. Что делать?

Стоит иметь в виду, что в вирусах-шифровальщиках хоть и используются современные алгоритмы шифрования, но они не способны зашифровать мгновенно все файлы на компьютере. Шифрование идет последовательно, скорость зависит от размера шифруемых файлов. Поэтому если вы обнаружили в процессе работы, что привычные файлы и программы перестали корректно открываться, то следует немедленно прекратить работу на компьютере и выключить его. Тем самым вы можете защитить часть файлов от шифрования.

После того, как вы столкнулись с проблемой, первым делом нужно избавиться от самого вируса. Останавливаться подробно на этом не будем, достаточно попытаться вылечить компьютер с помощью антивирусных программ или удалить вирус вручную. Стоит только отметить, что зачастую вирус после завершения алгоритма шифрования самоуничтожается, тем самым затрудняя возможность расшифровки файлов без обращения за помощью к злоумышленникам. В таком случае антивирусная программа может ничего и не обнаружить.

Главный вопрос — как восстановить зашифрованные данные? К сожалению, восстановление файлов после вируса-шифровальщика практически невозможно. По крайней мере, гарантировать полное восстановление данных в случае успешного заражения никто не будет. Многие производители антивирусных средств предлагают свою помощь по дешифровке файлов. Для этого нужно отправить зашифрованный файл и дополнительную информацию (файл с контактами злоумышленников, открытый ключ) через специальные формы, размещенные на сайтах производителей. Есть небольшой шанс, что с конкретным вирусом нашли способ бороться и ваши файлы успешно расшифруют.

Защита информации от уничтожения

Чего мы настоятельно не рекомендуем делать — идти на поводу у вымогателей и платить за расшифровку. Были случаи, когда люди отдавали деньги, а ключи не получали. Никто не гарантирует, что злоумышленники, получив деньги, действительно вышлют ключ шифрования и вы сможете восстановить файлы.

Как защититься от вируса-шифровальщика. Превентивные меры

Предотвратить опасные последствия легче, чем их исправить:

- Используйте надежные антивирусные средства и регулярно обновляйте антивирусные базы. Звучит банально, но это значительно снизит вероятность успешного внедрения вируса на ваш компьютер.

- Сохраняйте резервные копии ваших данных.

Лучше всего это делать с помощью специализированных средств резервного копирования. Большинство криптолокеров умеют шифровать в том числе и резервные копии, поэтому имеет смысл хранить резервные копии на других компьютерах (например, на серверах) или на отчуждаемых носителях.

Ограничьте права на изменения файлов в папках с резервными копиями, разрешив только дозапись. Помимо последствий шифровальщика, системы резервного копирования нейтрализуют множество других угроз, связанных с потерей данных. Распространение вируса в очередной раз демонстрирует актуальность и важность использования таких систем. Восстановить данные гораздо легче, чем расшифровать!

- Ограничьте программную среду в домене.

Еще одним эффективным способом борьбы является ограничение на запуск некоторых потенциально опасных типов файлов, к примеру, с расширениями.js,.cmd,.bat,.vba,.ps1 и т. д. Это можно сделать при помощи средства AppLocker (в Enterprise-редакциях) или политик SRP централизованно в домене. В сети есть довольно подробные руководства, как это сделать. В большинстве случаев пользователю нет необходимости использовать файлы сценариев, указанные выше, и у шифровальщика будет меньше шансов на успешное внедрение.

Внимательность — один из самых эффективных методов предотвращения угрозы. Относитесь подозрительно к каждому письму, полученному от неизвестных лиц. Не торопитесь открывать все вложения, при возникновении сомнений лучше обратитесь с вопросом к администратору.

Предотвратим потерю информации

В этой статье говорим о небольших компаниях, в которых нет отделов информационной безопасности, поэтому будем рассматривать основы защиты информации.

Если ваша компания занимается секретными разработками, наукой или работает с коммерческими тайнами, понадобятся средства посерьезней.

Еще о преступлениях в бизнесе:

Что считается киберпреступлением

Бизнес чаще всего сталкивается с двумя преступлениями — неправомерным доступом к информации и вирусами. А все виды киберпреступлений описывает Уголовный кодекс.

Неправомерный доступ к компьютерной информации, ее изменение, копирование или уничтожение

минимум — штраф до 200 000 рублей;

максимум — лишение свободы до 7 лет

Создание и распространение вирусов для изменения, уничтожения или копирования информации

минимум — ограничение свободы и принудительные работы до 4 лет;

максимум — лишение свободы до 7 лет

Нарушение правил эксплутации сетей, средств хранения, передачи информации

минимум — штраф до 500 000 рублей;

максимум — лишение свободы до 5 лет

Воздействие на критическую информационную структуру России. Сюда относятся государственные и частные учреждения в сферах здравоохранения, науки, транспорта, обороны, связи, энергетики и финансов

минимум — принудительные работы до 5 лет;

максимум — лишение свободы до 10 лет

Киберпреступники в малом и среднем бизнесе чаще всего преследуют три цели: испортить репутацию, украсть персональные данные или получить от компании деньги.

Взломы сайтов

В июне этого года кто-то взломал сайт челябинской клиники. На главной странице появилась заглушка, а ссылки на другие разделы исчезли:

На следующий день сайт восстановили, но скриншоты попали в социальные сети. Если судить по тексту, кажется, что сайт взломали недовольные клиенты, чтобы испортить репутацию клиники.

Испортить репутацию — не единственная цель взломщиков. Если у компании есть уязвимость, из-за которой можно получить персональные данные, контакты или сканы паспортов, преступники скорее будут перепродавать их, чем сообщать об этом на главной странице.

Перепродажа персональных данных

В интернете продаются сканы документов: паспортов, пенсионных свидетельств, водительских прав и дипломов о высшем образовании.

Мы не знаем точно, откуда у продавцов чужие документы. Но, к примеру, такой же набор сканов запрашивают при оформлении ипотеки и трудоустройстве.

Иногда взломщики не продают персональные данные, а публикуют их в открытом доступе.

Есть крупные компании, которые специально платят тем, кто находит в их программах или сервисах уязвимости. Это помогает устранять слабые места раньше, чем их найдут взломщики.

В практике моих коллег был случай. На файлообменнике появилось видео: неизвестный взламывает сайт компании и скачивает персональные данные клиентов. Для взлома он подобрал пароль, вошел в личный кабинет администратора и через этот кабинет разом скачал данные других пользователей.

Вымогательство через вирус-шифровальщик

Последние пару лет специалисты стали чаще сталкиваться со взломами ради вымогательства. Если раньше взломами занимались идейные группы, чтобы продвигать свои взгляды, сейчас это делают ради денег.

Взломщикам проще вымогать деньги у мелких фирм: продавцов пластиковых окон, фитнес-клубов и региональных интернет-магазинов, потому что в крупных компаниях есть отделы информационной безопасности.

Обычно в одном из файлов или во всплывающем окне требование заплатить 0,008-0,025 биткоинов, это примерно 100-300 долларов. Взломщик обещает, что после оплаты пришлет ключ для расшифровки.

Но платить взломщику — бесполезный и ненадежный метод. Нет гарантий, что он пришлет ключ для расшифровки, и даже что он знает, как расшифровать файлы. Цель взломщика — получить от компании деньги, поэтому его программа должна уметь шифровать файлы и требовать деньги, а расшифровка его не интересует.

В 2017 году был всплеск атак с помощью вирусов-шифровальщиков, сейчас почтовые сервисы не разрешают отправлять программы по почте. Программы — это файлы с расширением .exe, их отправку сервисы блокируют. Но это не мешает отправлять письма со ссылками на вирус.

Чтобы избежать заражения вирусом-шифровальщиком, нужно объяснить сотрудникам, как он обычно выглядит и что будет, если открывать ссылки от незнакомых отправителей и скачивать программы из интернета. А еще лучше — ограничить права пользователей так, чтобы они не могли скачивать и устанавливать программы.

Что делать, если файлы компании зашифровал вирус

Главная проблема с вирусом-шифровальщиком — это отсутствие доступа к важным файлам. Например, к базе поставщиков, заявкам клиентов и 1С-бухгалтерии. Вирус останавливает работу, и, пока файлы зашифрованы, компания теряет деньги.

Чаще всего зашифрованные файлы — это потерянные файлы, но всё же есть способы, расшифровать файлы после вируса шифровальщика.

Написать в поддержку антивируса. Антивирус — это защита системы от известных угроз, а шифровальщик может быть неизвестным. Но если в компании во время заражения был установлен лицензионный антивирус и включено автоматическое обновление, можно написать о проблеме в поддержку. Почти всегда разработчик антивируса старается помочь, и нередко ему это удается.

Обратиться к интеграторам. Интеграторы — это компании, которые занимаются информационной безопасностью. Возможно, у них в штате есть специалисты по расшифровке файлов, которые смогут вернуть хотя бы часть данных. Но расшифровщики есть не в каждом городе.

Цена расшифровки зависит от вируса и размеров файлов. Например, расшифровка базы 1С размером до 1 гигабайта может стоит 12 000 рублей, до 20 гигабайтов — 30 000 рублей.

Восстановить файлы через теневую копию. У Виндоус есть своя система защиты — теневые копии. Это копии, которые в фоновом режиме создает система.

По умолчанию у Виндоус включена защита диска с системой, обычно это диск С. Для доступа к файлам теневой копии нужно:

- запустить программу Shadow Explorer;

- проверить систему антивирусом. Мне кажется, что лучше остальных справляется бесплатный антивирус Dr. Web;

- подключить жесткий диск и скопировать на него файлы;

- переустановить систему.

Обычно вирус удаляет теневые копии первыми, но попробовать стоит.

Обратиться в полицию. Полиция может изъять оборудование, а это значит, что работа компании остановится на неизвестный срок. Но есть шанс, что помогут, особенно если взлом неслучайный и были похищены данные. Неслучайный значит, что преступники не просто рассылали вирус всем подряд, а специально украли данные именно этой компании, например телефоны их клиентов.

Правила кибербезопасности для бизнеса

Первое, что нужно сделать, — обучить сотрудников. По моему опыту, больше половины взломов случаются из-за того, что сотрудник скачивает программы из интернета, открывает странные ссылки, игнорирует антивирус и пользуется паролем 123 456 или qwerty.

Кроме обучения, нужно сделать еще несколько вещей:

- установить на все компьютеры антивирус, хотя бы бесплатный, и включить автоматическое обновление антивирусных баз;

- обновить операционную систему до Виндоус 10 и включить автоматическое обновление;

- создать график резервного копирования файлов. Важные для работы файлы лучше копировать на внешний жесткий диск, который не будет подключаться к сети. Лучше копировать раз в неделю, а если данные меняются каждый день, то ежедневно;

- поставить пароли на все точки входа в информационную систему. Точки входа — это вайфай и компьютеры, подключенные к локальной сети.

Пароль должен состоять минимум из восьми букв и цифр разного регистра. Для создания паролей можно использовать методику парольных фраз. Придумать принцип, например цифра-животное-цвет, и набирать эту фразу в английской раскладке.

Борьба с шифровальщиками. Обращение в полицию (для жителей России).

Технический ресурс борьбы с шифровальщиками себя исчерпал. Утилиты для расшифровки не помогают, пользователи послушно платят авторам зловреда, вирусописательство превратилось в прибыльный процветающий бизнес. Злоумышленники активно используют социальную инженерию, присылают вирус под видом письма из прокуратуры или суда. Лучший способ решить проблему — устранить причину, мы же пока боремся с последствиями и проигрываем. Решить проблему под силу любому пострадавшему, нужно всего лишь обратиться в полицию. Если Вы представитель юридического лица или предприниматель, рекомендую обратиться за очной консультацией к адвокату, который будет защищать Ваши права (у Вас есть право на возмещение убытков, причиненных вирусом и возмещение упущенной выгоды).

Нежелание обращаться в полицию мотивированно страхом привлечения к ответственности за использование не лицензионного программного обеспечения. Статья 146 УК РФ предусматривает ответственность за незаконное использование объектов авторского права или смежных прав, а равно приобретение, хранение, перевозка контрафактных экземпляров произведений или фонограмм в целях сбыта, совершенные в крупном размере. Примечанием установлено, что деяния, предусмотренные настоящей статьей, признаются совершенными в крупном размере, если стоимость экземпляров произведений или фонограмм либо стоимость прав на использование объектов авторского права и смежных прав превышают сто тысяч рублей, а в особо крупном размере - один миллион рублей. Основание уголовной ответственности - совершение деяния, содержащего все признаки состава преступления. То есть, стоимость не лицензионных программ, фильмов, музыки должна превышать 100 000 рублей. На практике привлекают тех, кто занимается сбытом. Когда Ваша коллекция музыки и фильмов зашифрована, проверить что лицензионное, а что нет — невозможно. Тем не менее, если Вы понимаете, что стоимость используемых не лицензионных объектов авторского права превышает 100 тыс. руб обращаться в полицию я не рекомендую, просто потому, что нервные клетки не восстанавливаются и нет ни чего хуже, чем находиться все время в состоянии страха и тревоги. Статья 7.12 КоАП РФ также предусматривает ответственность за нарушение авторских и смежных прав. Ввоз, продажа, сдача в прокат или иное незаконное использование экземпляров произведений или фонограмм в целях извлечения дохода в случаях, если экземпляры произведений или фонограмм являются контрафактными в соответствии с законодательством Российской Федерации об авторском праве и смежных правах либо на экземплярах произведений или фонограмм указана ложная информация об их изготовителях, о местах их производства, а также об обладателях авторских и смежных прав, а равно иное нарушение авторских и смежных прав в целях извлечения дохода. Здесь главный признак правонарушения — использование в целях излечения дохода. Если Вы просто пользуетесь, например ОС Windows для личных нужд, события правонарушения не будет. Гражданская ответственность наступает в случае, если автор программы обратиться в суд с иском лично к Вам и потребует выплатить ему компенсацию.

Необходимо также понимать, что расследование уголовного дела процесс не быстрый. Чудес не бывает. Если Вы не готовы к тому, что Ваш компьютер заберут на экспертизу, которая может продолжаться месяц или больше, Вас будут опрашивать, когда дело дойдет до суда Вас вызовут в суд на уголовный процесс — обращаться в полицию я Вам не рекомендую по причине описанной выше, нервные клетки не восстанавливаются.

Итак, на Вашем компьютере зашифрованы файлы. Вы видите окно с требованием перечислить деньги или связаться со злоумышленником по электронной почте. Ваша задача ни чего не трогать до приезда сотрудников полиции. Не нужно пытаться восстановить файлы, скачивать антивирусные программы и т.*д. Необходимо позвонить в полицию со стационарного телефона по номеру 02, а с мобильного 020 или 102. Назовите спокойно, без спешки свою Фамилию, Имя и Отчество, свой адрес и контактный телефон. Сообщите дежурному, что в отношении Вас было совершено преступление, неустановленное лицо против Вашей воли посредством вредоносного программного обеспечения зашифровало информацию на Вашем компьютере и требует деньги за расшифровку. Дежурный направит к Вам оперативно-следственную группу. По приезду оперативно-следственная группа возьмет у Вас объяснение, Вы расскажите как все произошло. Опросят тех, кто был рядом, например Ваших родственников. Под протокол Вы сделаете заявление о преступлении. С обязательным присутствием понятых будет проведен осмотр места происшествия с составлением протокола, также будет составлен протокол об изъятии компьютера, также в присутствии понятых. Дальше Вас могут попросить принять участие в оперативно-розыскных мероприятиях, то есть связаться со злоумышленником и получить у него реквизиты для перевода денег либо заплатить ему. Не исключено, что таким образом Вы сразу получите доступ к своим данным, копию которых Вам обязаны предоставить по Вашей просьбе.

Как видите, ни чего сложного нет. Я по роду своей деятельности сотрудничаю с правоохранительными органами и готов ответить на Ваши вопросы, но только для жителей России, о работе правоохранителей других стран мне ни чего не известно. Отвечаю в течении 24-х часов.

Копирование и распространение статьи с обязательным указанием ссылки на источник приветствуется.

//На базе этой статьи в ближайшее время я подготовлю тему для раздела "Чаво", в ней останется только самое важное, непосредственные шаги для обращения.

В статье рассказывается о том, как необходимо действовать пользователю в случае заражения его устройства вредоносной программой, а также что необходимо знать при обращении в правоохранительные органы. К материалу прикреплена форма заявления для корректного обращения в полицию.

Введение

В последнее время количество преступлений в сфере компьютерной информации возросло. Согласно статистике МВД России, в период с января по июль 2017 года количество зарегистрированных преступлений экономической направленности, совершенных с использованием компьютерных и телекоммуникационных технологий, составило 5514.

Однако несмотря на статистику, эксперты предупреждают, что количество подобных преступлений будет увеличиваться. Так, например, объем денежных средств, которые злоумышленники похитили с банковских карт россиян в прошлом году, составил 650 млн рублей.

Это важно!

Для возбуждения уголовного дела в отношении преступников сотрудникам полиции необходим процессуальный повод — заявление о преступлении. Помните, что вы можете быть далеко не единственным пострадавшим, но первым обратившим внимание на деятельность злоумышленников, и ваше своевременное обращение в полицию поможет прекратить их деятельность.

Заражение персонального компьютера

Заражение компьютера может произойти разными способами. Наиболее распространенной причиной заражения является несоблюдение пользователем правил безопасности. Так как большинство компьютеров имеют выход в интернет, то именно через него чаще всего происходит заражение. Так, например, зловред может быть вложен в электронное сообщение.

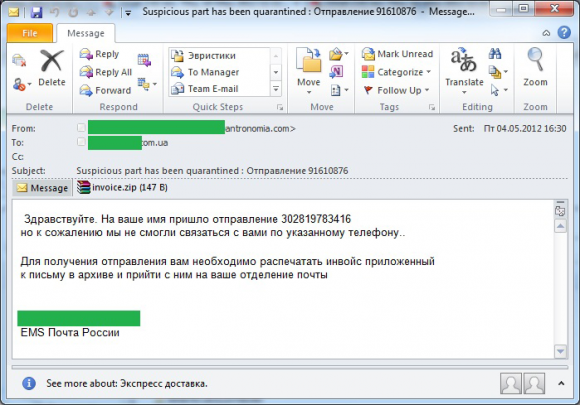

Рисунок 1. Пример фишингового письма с вредоносным содержимым

Первая и лучшая мера защиты информации от шифровальщиков — регулярно обновляемая резервная копия данных. Характерное для шифратора поведение напоминает работу исполняемого файла из папок AppData или Local AppData. Рекомендуется создать правила блокировки запуска исполняемых файлов для этих папок при помощи стандартных возможностей Windows.

В случае заражения персонального компьютера, например, вирусом-вымогателем, ни в коем случае не следует платить выкуп — вы никогда не получите код разблокировки, который обещали вымогатели!

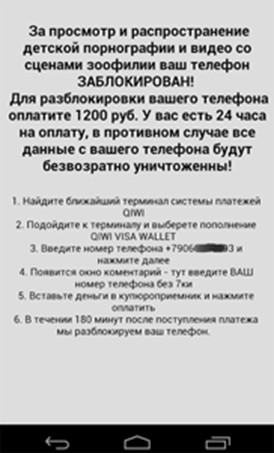

Рисунок 2. Пример вируса-вымогателя

Если вы не владеете достаточными знаниями для решения этой проблемы, ни в коем случае не пытайтесь самостоятельно предпринимать какие-либо действия. Например: удаление входящего вредоносного письма или переустановка операционной системы. Если вы запустили антивирусное сканирование, то нельзя предпринимать никаких действий по лечению/удалению вредоносных объектов. Лучше не запускать антивирусное сканирование и не менять ничего на пострадавшем компьютере.

При обращении в правоохранительные органы приготовьтесь к тому, что ваш компьютер может быть изъят для экспертизы с целью обнаружения и фиксации следов работы вредоносной программы. Поэтому очень важно оставить систему без изменений. В среднем экспертиза длится от двух до трех дней, но учитывая объем работы сотрудников в подразделениях ЭКЦ МВД России, компьютер может быть изъят на больший срок.

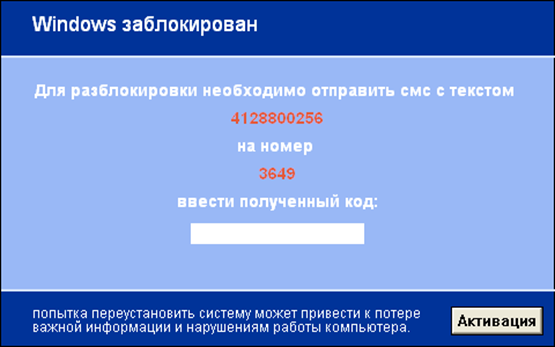

Заражение мобильного устройства

У многих пользователей банковская карта привязана к номеру телефона для совершения дистанционных банковских операций. Этим и пользуются злоумышленники, создавая для мобильных устройств приложения, которые удаленно выполняют команды для незаконного перевода денег.

Заражение такими вредоносами может произойти, если скачивать приложения из неофициальных источников. Хотя в последнее время большинство вредоносных приложений распространяются через Google Play.

Рисунок 3. Пример распространения вредоносного приложения

Злоумышленники могут не только незаконно переводить денежные средства, но и получать логин и пароль пользователя к популярным интернет-ресурсам, что позволяет им в дальнейшем отправлять от имени жертвы различные сообщения (в том числе для распространения вредоносных программ).

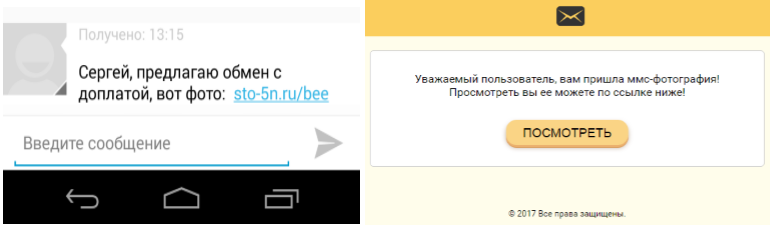

Как и в случае с персональным компьютером, мобильное устройство может быть заблокировано троянцем-вымогателем (Android.Locker), который требует оплату за разблокировку. Этот троянец обычно распространяется под видом системного обновления.

В большинстве случаев для разблокировки потребуется прошивка телефона, что требует определенных знаний.

Рисунок 4. Пример вредоносного приложения Android.Locker

Так же, как и в случае с персональным компьютером, имейте в виду, что в случае обращения в полицию ваш телефон может быть изъят на некоторое время для экспертизы.

Порядок действий при обращении в правоохранительные органы

Любой гражданин, если против него совершены незаконные действия, может подать заявление в правоохранительные органы следующими способами:

- Лично через дежурную часть. Заявление оформляется письменно и регистрируется в журнале. Заявителю выдается талон-уведомление с датой обращения и его номером.

- В электронном виде. Заявление оформляется через Единый портал государственных услуг, а также на официальных сайтах Министерства внутренних дел.

- Направив письмо руководителю подразделения. Такое заявление стоит отправлять заказным письмом с уведомлением.

Этапы и сроки рассмотрения заявления:

- Сотрудник подразделения делопроизводства докладывает о заявлении руководителю подразделения, который определяет исполнителя. Распоряжение заносится в журнал с указанием срока исполнения.

- Сотрудники полиции связываются с заявителем и вызывают его для уточнения обстоятельств случившегося или выезжают к нему сами.

- По окончании срока рассмотрения выносится решение, которое направляется заявителю.

- Возбуждение уголовного дела.

- Отказ в возбуждении уголовного дела.

- Передача заявления. (Если информация в заявлении не относится к деятельности полиции, заявление может быть направлено для рассмотрения в другие госорганы).

Это важно!

Если у вас отказываются принять заявление — получите письменный отказ и обращайтесь с жалобой в вышестоящий орган полиции.

При обращении в правоохранительные органы имейте в виду, что в большинстве случаев успешное расследование преступлений зависит от результата исследования информации, находящейся в памяти персонального компьютера или мобильного устройства. Поэтому рекомендуется не вносить никаких изменений в устройство. Будьте готовы предоставить сотрудникам полиции следующую информацию.

При незаконном списании средств с мобильного счета (банковской карты), а также в случае заражения мобильного устройства вредоносной программой:

- как и когда обнаружено происшествие (несанкционированная транзакция, факт мошенничества и т. д.);

- об используемых системах дистанционного банковского обслуживания;

- наблюдались ли отклонения от стандартного функционирования устройства в процессе дистанционного банковского обслуживания;

- использовались ли антивирусы;

- для каких еще целей использовалось мобильное устройство (звонки, SMS, работа с интернет-ресурсами, скачивание и просмотр фото- и видеофайлов, игры и т. д.).

В случае заражения персонального компьютера вредоносной программой:

- как и когда обнаружено происшествие (несанкционированная транзакция, факт мошенничества и т. д.);

- об электронной почте (в случае заражения персонального компьютера через фишинговое письмо с вредоносным содержимым);

- о последнем установленном программном обеспечении;

- о последних посещаемых интернет–ресурсах;

- использовались ли антивирусы;

- имел ли кто-то еще доступ к компьютеру.

Выводы

В статье рассмотрены типичные вредоносные программы, которыми могут быть заражены как мобильные устройства, так и персональные компьютеры. Они создаются злоумышленниками для получения финансовой выгоды. Зачастую преступники остаются безнаказанными из-за того, что потерпевшие не обращаются в правоохранительные органы, что позволяет и дальше совершать противоправные действия. Сегодня атаке подверглись вы, а завтра кто-то из ваших близких, друзей, знакомых.

Поэтому для привлечения злоумышленников к уголовной ответственности настоятельно рекомендуется обращаться в полицию, если вы подверглись хакерской атаке.

Помните, что безопасность ваших данных зависит только от вас.

Читайте также: