Вирус вам был предоставлен доступ

Как понять, что в телефоне вирус

Да, вредоносные программы опасны не только для компьютера, но и для смартфона. Тем более сейчас, с развитием технологий, злоумышленники просто мечтают подкрасться поближе к устройству, на котором есть все ваши личные и платежные данные. Итак, что должно насторожить вас и заставить подумать, как удалить вирус с телефона:

-

В телефоне стало слишком много рекламы. Баннеры вылетают отовсюду, появляются на рабочем столе, уведомления всплывают даже тогда, когда вы не используете телефон.

Телефон стал быстро разряжаться, сильно нагревается, даже тогда, когда вы им не пользуетесь. Возможно, как раз в это время он участвует в DDOS атаке или майнит для кого-то биткойны.

- После установки нового приложения, пусть даже скачанного из официального магазина, стали появляться ошибки, телефон стал глючить, выключаться, греться.

На карте или в памяти телефона появились поврежденные файлы, не открываются фотографии, аудио-файлы. В телефоне появляются странные папки, которые непонятно к чему относятся.

Смартфон стал слишком самостоятельным и теперь сам устанавливает то, что хочет без вашего участия.

Есть три наиболее распространенных группы "плохих программ".

-

Первое это всплывающие баннеры, которые никак нельзя отключить. Они сильно затрудняют работу пользователя и избавиться от них сложно, чаще всего приходится возвращаться к заводским настройкам и удалять все содержимое телефона.

Второе - шпионские программы, которые записывают все, что делает пользователь телефона и отправляет злоумышленникам. Выследить такую активность легко по увеличившемуся объему передаваемого трафика. Такие вирусы могут своровать данные вашей карточки, важные пароли - и в итоге вы лишитесь денег.

Вирус на телефон Андроид попадает вместе с программами, которые вы спокойно качаете из официальных магазинов. Это могут быть полезные календари и планировщики, игры и программы, считающие, например, ваш рацион и калории. Они могут содержать вредоносный код или же быть полностью написаны для воровства данных с вашего телефона.

Вирус также можно подцепить, открывая письма от незнакомых номеров, переходя по ссылкам из них, скачивая файлы, присланные таким образом или же "левыми" пользователями соцсетей. Даже если затем удалить загрузку, программа может успеть запуститься на вашем телефоне. Также зараженной может оказаться флешка, которую вы присоединяли к компьютеру или получили от кого-то из знакомых.

Пошаговая инструкция по удалению вирусов

Если вы столкнулись с описанными выше проблемами, будьте готовы спасать свой телефон. Мы расскажем, как удалить вирус с телефона различными способами.

1. Начнем с самого простого. Если вы не сделали это раньше, поставьте на свое устройство одну из антивирусных программ и запустите проверку. Есть бесплатные и платные антивирусы, воспользуйтесь продуктами известных производителей. Следуйте указаниям антивируса и удалите те файлы, которые он укажет, как подозрительные. Удалите скачанный антивирус, скачайте еще один и снова проведите проверку.

2. К сожалению, этот вариант помогает не всегда. Если вирусы уже в телефоне, они могут запрещать антивирусу работать правильно. Постарайтесь минимизировать вред, которые причиняет вирус вашему андроид устройству и вашему кошельку: включите режим "В самолете", чтобы программы не имели доступ к интернету. Затем проверьте список приложений. Если среди них есть те, что вам неизвестны, или недавно установлены - удалите их. Также можно посмотреть в "Диспетчере приложений" телефона, какие из них работают активнее других и расходуют максимум трафика. Удалить их можно прямо из корневой папки на главном диске - при подключении к компьютеру. Найдите файл с названием программы и расширением apk, удалите его.

3Удалить вирус с телефона на базе Андроид достаточно быстро можно, если найти вредную программу в списке "администраторов" и отобрать у нее права. Для этого зайдите в меню "Настройки", выберите вкладку "Безопасность" и найдите подпункт с правами приложений. Также это меню может находиться в папке "Приложения". Проверьте, какие права у установленных у вас приложений и при необходимости ограничьте их. В любом случае, нет необходимости доверять программам от сторонних разработчиков все свои секреты.

4. Если удалить программу, которая вам кажется подозрительной, не получается, перейдите в безопасный режим. Для этого нужно выключить телефон, а включая его, зажать кнопку уменьшения громкости. В этом режиме запускаются только системные программы и у вас будет возможность удалить сторонние приложения или отключить их права.

5. Можно удалить вирус через компьютер: если на вашем десктопе установлены антивирусные программы, то они чаще всего сильнее и более продвинуты, чем мобильные версии. Так что телефон можно проверить на вирусы через ПК. Для этого нужно подключить андроид устройство к компьютеру или ноутбуку в режиме "Отладка через USB". Для этого нужно зайти в меню "Настройки", найти там подпункт "Для разработчиков" и включить эту функцию. Затем именно это нужно выбрать в появившемся меню при подключении телефона кабелем. Смартфон откроется как дополнительный диск или флешка, просканируйте его антивирусом полностью. Удалите все найденные угрозы.

6. Самый безотказный способ - откат к заводским настройки. Для того, чтобы это прошло безболезненно, возьмите за правило делать резервную копию вашего смартфона раз в неделю - две недели.

Чтобы вернуться к заводским настройкам, зайдите в меню "Настройки" телефона, выберите там пункт "Система" и зайдите в пункт "Сброс". Там уже можно выбрать пункт "Восстановление до заводских настроек". Помните, что эта процедура сотрет всю информацию с вашего телефона, удалит все контакты, фотографии, приложения. Затем восстановить их можно будет из резервной копии.

7. Если на вашем телефоне обосновался вирус, который не дает зайти в меню, сбрасывайте телефон через компьютер. Только обязательно включите свежий антивирус, присоединяя устройство Андроид к ПК. После подключения USB-кабеля, включите телефон и выберите пункт: сбросить до заводских настроек. В этом случае баннер, закрывший экран, не помешает это сделать.

Смартфон основателя Amazon Джеффа Безоса оказался взломан через WhatsApp. Пересланный файл оказался заражён, и вирус получил доступ к данным на мобильном устройстве бизнесмена. Подобных случаев масса. Лайф вспоминает о самых частых и рассказывает, как избежать взлома и сохранить личные данные и деньги на карте при себе.

Не переходите по ссылкам от сомнительных источников

Типичная история: хакер присылает в мессенджеры, соцсети или по СМС сообщение со ссылкой. При переходе по ней автоматически загружается вредоносное программное обеспечение — и смартфон оказывается заражён.

Этот вирус может передавать данные или записывать экран. Так вы легко лишитесь аккаунта в соцсети или денег на банковской карте.

К счастью, компания Google знает о проблеме и частично её решила. Разработчики ограничили доступ браузеров к хранилищу и по умолчанию запретили скачивание файлов из всех источников, кроме Google Play. Когда вы переходите по ссылке, система может запросить доступ к хранилищу, тогда вирус будет установлен на смартфон. Если при переходе по ссылке у вас появляется подобный запрос, отклоняйте его.

То же самое с файлами в мессенджерах

Смартфон американского миллиардера Джеффа Безоса был взломан с помощью сообщения в мессенджере WhatsApp от принца Саудовской Аравии Мухаммеда ибн Салмана. По словам издания The Guardian, сообщение от принца содержало вредоносный файл, который позволил злоумышленникам проникнуть в смартфон главы Amazon.

В этом случае защититься сложнее. Мессенджеру нужно предоставить доступ к хранилищу для возможности самому загружать файлы. Важно придерживаться двух правил: не скачивать документы от неизвестных адресатов и ограничить автоматическую загрузку файлов. В версии приложения WhatsApp для Android зайдите в "Настройки" —> "Данные и хранилище" —> "Автозагрузка медиа". Мессенджер может сам загружать четыре вида файлов: фото, видео, аудио и документы. Чтобы обезопасить себя от взлома, убедитесь, что последние не скачиваются автоматически.

Если вам пишет арабский принц, будьте внимательны вдвое. Говорят, что журналиста из Саудовской Аравии заманили в смертельную ловушку именно благодаря тому, что был инфицирован смартфон Безоса. Правда это или нет, не знаем, но на всякий случай относитесь с подозрением к сообщениям от принцев. Даже за полцарства, даже за коня.

Следите за тем, к чему есть доступ у приложений

Создатель софта для цифровой безопасности Avast исследовал активность приложений-фонариков для Android и обнаружил злоупотребление разрешениями к использованию данных и функций смартфонов.

Приложения могут запрашивать доступ к функциям и данным, которые им не нужны. Для работы фонарика необходим доступ разве что к фотовспышке, при этом приложение запрашивает доступ к контактам, микрофону или памяти. Эти данные могут быть переданы третьим лицам: в лучшем случае рекламодателю, в худшем — злоумышленникам для взлома.

Не разрешайте приложениям доступ к данным и функциям, которые ему не нужны. Google добавила такую функцию в Android 6 Marshmallow. После скачивания приложения, когда вы запускаете его в первый раз, оно запрашивает доступ к нужным ему данным и функциям смартфона.

Права приложения можно ограничить в настройках. Разработчики позволяют пользователям контролировать доступ приложений к использованию данных и функций смартфона.

На чистом Android это работает так. Пройдите по пути "Настройки" —> "Приложения и уведомления" —> "Все приложения".

Ставьте двухфакторную аутентификацию

В конце этого года несколько российских бизнесменов столкнулись со взломом своих аккаунтов в "Телеграме". Group-IB выяснила, что атаки происходили по одному сценарию: пользователю приходило сообщение от сервисного канала "Телеграма" с кодом подтверждения, который пользователь не запрашивал. После этого на телефон жертвы приходило сообщение с кодом активации — и почти сразу в сервисный канал "Телеграма" приходило уведомление о том, что в аккаунт был произведён вход с нового устройства. В качестве решения проблемы и усиления защиты специалисты порекомендовали установить двухфакторную аутентификацию.

Если эта функция активирована, система запрашивает данные для входа в аккаунт двух разных типов. В случае с "Телеграмом" это будет пароль. В других случаях наоборот — пользователя по умолчанию просят ввести пароль, а код приходит дополнительно.

Это повышает безопасность аккаунта. Перехватить СМС-сообщение с кодом будет недостаточно, нужно ещё и подобрать пароль. И наоборот — если хакер знал ваш пароль, войти в систему не получится без перехвата сообщения со специальным кодом.

RDP не гарантирует защиты от вирусов. к примеру есть предупреждения, когда в парамерах подключения, разрешено мапить локальные дисковые устройства. но если вам нужен обмен файлами - придется разрешить

можно по другому сказать - как мимнимум, есть угроза заражения, при любом способе обмена файлами (флешка, сеть, в тч мапинг по RDP)

какой то особой защиты не требуется - если у вас есть антивирус, вам не чего добавить upd кроме как не делать ляпов

- 0day может быть найден везде. возможно и в RDP*, даже если заходите без доступа к локальным устройствам. доступ же предусмотрен протоколом, просто запрещен. а крутые зловреды создаются именно для обхода запретов

- все кто более менее интересовался темой ИБ, знакомы с одним из самых показательных случаев - Stuxnet. но если вы работаете там, где есть гостайна, за нее есть кому беспокоится

- если вы самый главный по ИТ/ИБ, в своей конторе, и задаете такой вопрос, думаю, что самая большая угроза, для вашей конторы, это обычные зловреды - майнеры, воры банковских данных, паролей, и тд. но защита от них, требует только повышения вашего общего уровня в ИТ/ИБ. говоря коротко - не делать ляпов, хотя бы выполнять рекомендации МС для администраторов. а их довольно легко искать. удачи

* еще пример экстрима - специалисты по ИБ, продемонстрировали выход в хостовую систему, даже из виртуалки. но не сохранил ссылку, или сохранил далеко, истории чуть не пару лет.. а может и более ))

frrykt, аа.. ну да.. но в домашних условиях (а мы говорим про удаленку) винда (не кряченая сборка, а свежая 10, с настройками по дефолту, и родным антивирем) нашпигована (по дефолту же) оными на столько, что многие считают это шпионажем, и нарушением личных прав ))

а на стороне офиса.. ну я там в ответе дописал про либо доверяйте своим админам, либо учите маны, если вы и есть админ

Если не брать в расчет, что в самом RDP могут быть какие-то уязвимости, то передать вирус юзера могут только скопировав какой-то файл со своего компа на рабочий, если мапятся диски. Скопировать файлы теоретически может и вирус работающий на домашней машине клиента. Но передать файл мало - его надо еще и запустить удаленно. Если зловред подменит собой стандартный RDP клиент - то тут он сможет сделать уже много чего в рамках пользовательских прав на удаленном ПК. Я про такой вариант вирусов не слышал, но теоретически - почему бы и нет.

Защита обычная - антивирус на удаленном компьютере и только ограниченные права + блокирующий корпоративный фаервол. Принудительно не мапить диски и прочие флэшки. В таких условиях и в локальном варианте вирусу достаточно трудно развить свою деятельность.

На счет настроек RDP на десктопной винде - да кнопочек нет, но все то же самое есть в GPO и в локальных политиках безопасности (если AD не развернута).

Я бы не пускал юзеров на свои локальные компы в сети удаленно, т.к. вы получаете Nое количество толком не контролируемых точек входа в сеть. Вирус то может туда и не проникнет, а вот сами пользователи смогут унести все что плохо лежит.

По уму выделить терминальный сервер в ДМЗ. С него предоставить доступ в ЛВС через дополнительный (не локальный) закрытый фаервол с доступом только к нужным сетевым ресурсам. Нужные файлы пользователи должны держать в доступных сетевых каталогах. В терминальном сервере оставить работающими только безопасные защищенные протоколы, настроить полноценный сертификат с собственным ЦА, обязательно включить авторизацию на уровне сети.

Нет.

Но при удаленном доступе пользователь может загрузить зараженные файлы и запустить их самостоятельно.

У специалистов ИТ-отделов нет возможности следить за состоянием домашних компьютеров с точки зрения информационной безопасности.

А такой необходимости и нет.

Зачем следить за безопасностью домашних компьютеров? Да пусть там хоть что будет.

Следить надо за безопасностью рабочей инфраструктуры - сервера терминалов или рабочей станции куда подключается пользователь.

Грамотная настройка исключает возможность заражения на 99,9%.

Под грамотной настройкой понимается в первую очередь настройка прав пользователей -как на доступ к файлам так и на запуск программ.

RDP не гарантирует защиты от вирусов. к примеру есть предупреждения, когда в парамерах подключения, разрешено мапить локальные дисковые устройства. но если вам нужен обмен файлами - придется разрешить

можно по другому сказать - как мимнимум, есть угроза заражения, при любом способе обмена файлами (флешка, сеть, в тч мапинг по RDP)

какой то особой защиты не требуется - если у вас есть антивирус, вам не чего добавить upd кроме как не делать ляпов

- 0day может быть найден везде. возможно и в RDP*, даже если заходите без доступа к локальным устройствам. доступ же предусмотрен протоколом, просто запрещен. а крутые зловреды создаются именно для обхода запретов

- все кто более менее интересовался темой ИБ, знакомы с одним из самых показательных случаев - Stuxnet. но если вы работаете там, где есть гостайна, за нее есть кому беспокоится

- если вы самый главный по ИТ/ИБ, в своей конторе, и задаете такой вопрос, думаю, что самая большая угроза, для вашей конторы, это обычные зловреды - майнеры, воры банковских данных, паролей, и тд. но защита от них, требует только повышения вашего общего уровня в ИТ/ИБ. говоря коротко - не делать ляпов, хотя бы выполнять рекомендации МС для администраторов. а их довольно легко искать. удачи

* еще пример экстрима - специалисты по ИБ, продемонстрировали выход в хостовую систему, даже из виртуалки. но не сохранил ссылку, или сохранил далеко, истории чуть не пару лет.. а может и более ))

frrykt, аа.. ну да.. но в домашних условиях (а мы говорим про удаленку) винда (не кряченая сборка, а свежая 10, с настройками по дефолту, и родным антивирем) нашпигована (по дефолту же) оными на столько, что многие считают это шпионажем, и нарушением личных прав ))

а на стороне офиса.. ну я там в ответе дописал про либо доверяйте своим админам, либо учите маны, если вы и есть админ

Если не брать в расчет, что в самом RDP могут быть какие-то уязвимости, то передать вирус юзера могут только скопировав какой-то файл со своего компа на рабочий, если мапятся диски. Скопировать файлы теоретически может и вирус работающий на домашней машине клиента. Но передать файл мало - его надо еще и запустить удаленно. Если зловред подменит собой стандартный RDP клиент - то тут он сможет сделать уже много чего в рамках пользовательских прав на удаленном ПК. Я про такой вариант вирусов не слышал, но теоретически - почему бы и нет.

Защита обычная - антивирус на удаленном компьютере и только ограниченные права + блокирующий корпоративный фаервол. Принудительно не мапить диски и прочие флэшки. В таких условиях и в локальном варианте вирусу достаточно трудно развить свою деятельность.

На счет настроек RDP на десктопной винде - да кнопочек нет, но все то же самое есть в GPO и в локальных политиках безопасности (если AD не развернута).

Я бы не пускал юзеров на свои локальные компы в сети удаленно, т.к. вы получаете Nое количество толком не контролируемых точек входа в сеть. Вирус то может туда и не проникнет, а вот сами пользователи смогут унести все что плохо лежит.

По уму выделить терминальный сервер в ДМЗ. С него предоставить доступ в ЛВС через дополнительный (не локальный) закрытый фаервол с доступом только к нужным сетевым ресурсам. Нужные файлы пользователи должны держать в доступных сетевых каталогах. В терминальном сервере оставить работающими только безопасные защищенные протоколы, настроить полноценный сертификат с собственным ЦА, обязательно включить авторизацию на уровне сети.

Нет.

Но при удаленном доступе пользователь может загрузить зараженные файлы и запустить их самостоятельно.

У специалистов ИТ-отделов нет возможности следить за состоянием домашних компьютеров с точки зрения информационной безопасности.

А такой необходимости и нет.

Зачем следить за безопасностью домашних компьютеров? Да пусть там хоть что будет.

Следить надо за безопасностью рабочей инфраструктуры - сервера терминалов или рабочей станции куда подключается пользователь.

Грамотная настройка исключает возможность заражения на 99,9%.

Под грамотной настройкой понимается в первую очередь настройка прав пользователей -как на доступ к файлам так и на запуск программ.

Вирус зашифровал все файлы

Помогите! вирус better_call_saul все зашифровалось, помогите, пожалуйста

Вирус зашифровал все файлы

Поймали вирус через почту. Зашифровал все файлы ворд и повесил баннер на рабочий стол. Логи во.

Вирус зашифровал все файлы на компьютере

Не знаю, как подхватил вирус, то ли от игры или еще как, но в один момент компьютер стал тормозить.

Вирус зашифровал все файлы в .lnk

Все файлы переименовались в .lnk формат..как от этого избавиться?

систему, надеюсь не догадались переустановить?

систему, надеюсь не догадались переустановить?

Извените меня что я вас опять беспокою ! но я почему то не могу скопировать нормально код скрипта получается вот так

1

2

3 begin

ExecuteStdScr(2);

end.

номера строк не копируйте

+ выложите здесь несколько шифрованных фоток с их оригиналами в одном архиве

номера строк не копируйте

+ выложите здесь несколько шифрованных фоток с их оригиналами в одном архиве

не нужно плодить темы - пишите все в одной

| 03.11.2012, 02:04 |

| 03.11.2012, 02:04 |

|

Заказываю контрольные, курсовые, дипломные и любые другие студенческие работы здесь. Вирус зашифровал все важные файлы! Вирус vault зашифровал все файлы Вирус Эбола переименовал и зашифровал все файлы

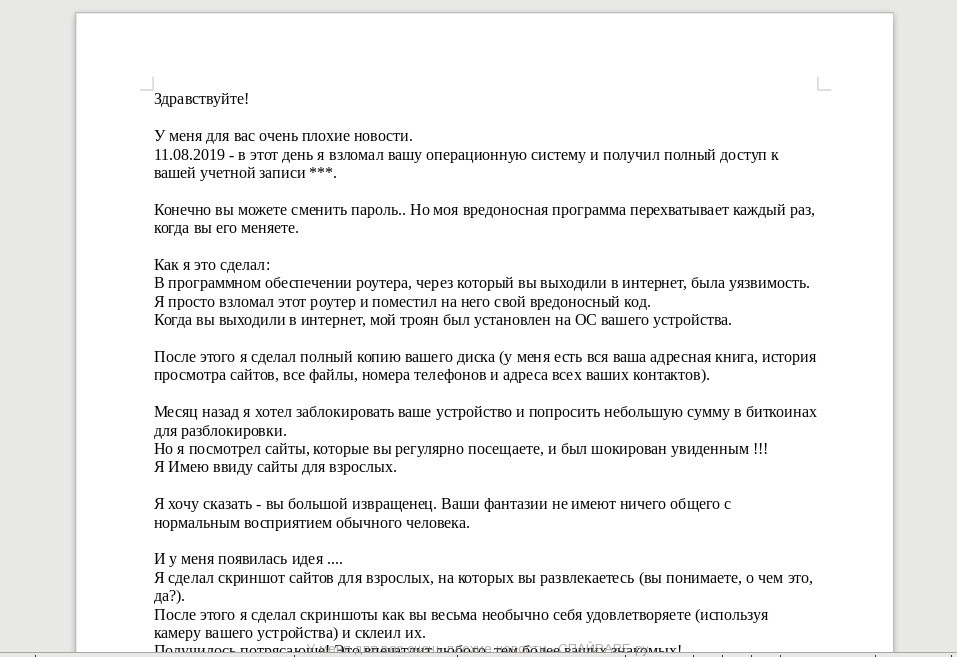

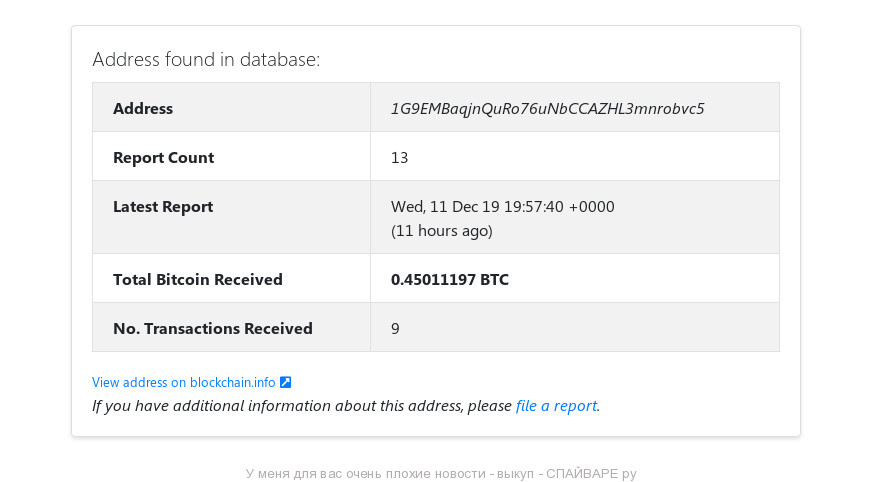

Мошенники разослали подобные сообщение многим тысячам пользователей одновременно надеясь на то, что хотя бы несколько человек поверят в мнимые угрозы и оплатят выкуп. О подобных спам письмах с угрозами, мы уже писали несколько раз, например здесь и здесь. На сегодняшний день существует много вариантов подобного спама, всех их объединяет одно и тоже. Отправитель письма сообщает что взломал компьютер и/или ящик электронной почты жертвы, установил вредоносное ПО на компьютер жертвы, после чего смог собрать компрометирующую жертву информация (записать видео). За своё молчание злоумышленник требует выкуп.

Как видно, находятся те, кто платит выкуп (их уже 9 человек) Эти письма с угрозами могут немного отличаться, так как мошенники постоянно меняют текст письма, чтобы обойти СПАМ фильтры. Тем не менее, каждое из них будет похоже на следующее: У меня для вас очень плохие новости. Конечно вы можете сменить пароль.. Но моя вредоносная программа перехватывает каждый раз, когда вы его меняете. Как я это сделал: После этого я сделал полный копию вашего диска (у меня есть вся ваша адресная книга, история просмотра сайтов, все файлы, номера телефонов и адреса всех ваших контактов). Месяц назад я хотел заблокировать ваше устройство и попросить небольшую сумму в биткоинах для разблокировки. Я хочу сказать — вы большой извращенец. Ваши фантазии не имеют ничего общего с нормальным восприятием обычного человека. И у меня появилась идея …. Я знаю, что вы не хотели бы показывать эти скриншоты своим друзьям, родственникам или коллегам. Платите ТОЛЬКО в биткойнах! На это я даю вам два дня (48 часов) с момента открытия этого письма. После оплаты мой вирус и все скриншоты с вашими развлечениями будут автоматически уничтожены. Я надеюсь, вы понимаете свою ситуацию. P.S. Вы не моя единственная жертва. И я гарантирую вам, что я не буду беспокоить вас снова после оплаты! Я также прошу вас регулярно обновлять ваши антивирусы в будущем. Таким образом, вы больше не попадете в подобную ситуацию. Не держите на меня зла! У каждого своя работа. Чтобы сделать это сообщение более реальным и подтвердить факт взлома электронной почты и компьютера, мошенники подделывают адрес отправителя, устанавливая в его качестве адрес получателя письма. Это стандартная техника, которая называется ‘Email спуфинг’ и активно используется спамерами, чтобы обмануть своих жертв. На самом деле, эти письма рассылаются автоматически, с использованием разных методов спам рассылки. Краткое описаниеЧто делать при получении ‘У меня для вас очень плохие новости’ спамаЕсли вы получили подобное письмо, то не верьте тому, что в нём написано. Можете смело игнорировать его и угрозы злоумышленников. Кроме этого мы рекомендуем следовать следующим советам:

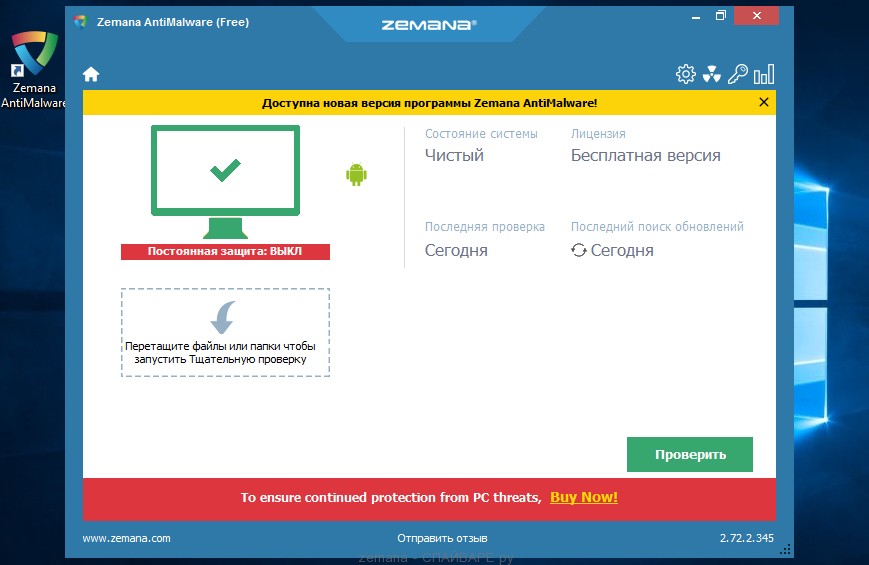

Как найти и удалить трояны и другое вредоносное ПОНикогда не будет лишним выполнить полную проверку вашего компьютера на наличие вирусов и вредоносных программ. А уж если у вас есть малейшее подозрение, что компьютер заражен, то нужно обязательно выполнить полную проверку. Сканирование компьютера можно сделать использовав антивирусную программу (если у вас её нет, то прочитайте как выбрать антивирус), а ещё лучше, если вы проверите компьютер антивирусом, после чего используете ещё программу, которая специально разработана для поиска вредоносных программ и шпионов. Одна из таких программ — это Zemana Anti-malware. Она поможет вам найти вредоносное ПО, трояны и вирусы, а так же совершенно бесплатно удалит их. Скачайте Zemana AntiMalware с помощью следующей ссылки и сохраните файл на ваш Рабочий стол.

Запустите программу и, следую подсказкам Мастера установки, установите на свой компьютер. Когда установка Zemana Anti-Malware завершится, вы увидите главное окно программы.

Как защитить компьютер от спам, фишинг и вредоносных сайтовКроме антивирусной программы, эксперты рекомендуют использовать программу, которая позволяет блокировать опасные сайты. Некоторые антивирусные программы имеют подобную возможность. Если на вашем компьютере нет антивируса, который может это делать, то установите отдельную программу, например AdGuard. Скачайте AdGuard перейдя по следующей ссылке.

Запустите скачанный файл и установите программу на свой компьютер. В большинстве случаев стандартных настроек достаточно и менять ничего не нужно. При каждом включении компьютера AdGuard будет запускаться автоматически и блокировать спам, фишинг, навязчивую рекламу и вредоносные сайты. Несколько завершающих словЕсли вы или ваши друзья получили спам сообщение подобное описанному в этой статье, то пожалуйста расскажите об этом нам и нашим читателям. Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом. Комментарии…Спасибо за полезную информацию.. Тоже получил такое письмо, даже два. Почтовый сервер сам сразу отправил его в спам. Вчера мне третий раз пришло это письмо. Второе было на прошлой неделе. А первое мне прислали полгода назад, да ещё и на английском языке. Что сказать… Не связывайтесь со злоумышленником, кто бы он ни был. Вам это ничем не поможет. На рабочий адрес почты пришло точно такое же письмо, причем сразу три раза, первый раз ночью 3 дня назад и два ночью 2 дня назад. Все с разных адресов но с одинаковым содержанием. Дома я тоже со своего ноутбука выхожу на эту почту и это единственный комп, где есть камера, на работе у нас камер нет. Скажем так не могу поручиться что я абсолютно чиста как белый лист, кроме того у меня взрослый сын, который имеет полный доступ к компьютеру. Естественно я напряглась, но платить все равно нечем, сегодня как раз проходит 48 часов и с утра в спаме почты опять было такое письмо и опять с другого адреса, я не стала открывать и удалила не глядя. Не знаю чего ждать, если честно из-за нервов уже ни спать ни есть не могу. Только чтение ваших комментариев немного утешает. Не переживайте по поводу этого письма, спите абсолютно спокойно, эти письма — спам, который использует методы социальной инженерии. Можете смело игнорировать подобные письма. Мы сталкиваемся с таким спамом уже более года, сначала он появился для англоязычных пользователей. Но в последнее время в связи с падением конверсии (отношении отосланных писем к кол-ву людей, кто поверил в угрозы и заплатил выкуп), мошенники стали активно рассылать подобные письма и не англоязычным пользователем. И хочу сказать, что несмотря на то, что мошенники не уменьшают размер выкупа, судя по количеству денег полученных ими от жертв, не англоязычные пользователи (чаще всего из не богатых стран) платят не хуже англоязычных, а иногда и лучше. Да, это безусловно спам, эти младодебилы, рассылают его уже почти полгода почти слово в слово. Ума поменять текст даже не хватает )) Я такое письмо получил. По этой строчке сразу понял что до хакера ещё далеко.(Я также прошу вас регулярно обновлять ваши антивирусы). ОС даже не определили. И камеры у меня нет. причём даты взлома не совпадают с датой отправки письма У меня был старенький комп, Win7 со всеми пакетами обновлений. В конце декабря получила пару таких писем, были 2 атаки, защита не справилась, два раза переустановила систему, но меня отбросили в 2012 год — только для запуска стандартного IE требовалось ус тановить около 200 обновлений. В результате купила новый комп (давно пора было уж поменять) и ушла к другому провайдеру. Так что это не пустые угрозы, они сделали это. В мой ящик пришла такая же тупня. По стилю письма сразу же видно, что отправлено оно не хакером, а неким малограмотным юнцом, имеющим _примитивнейшие_ познания в областях отслеживания и взлома:) Кроме того, уже несколько лет я работаю только в линуксе, заразить который любым вредоносом практически, невозможно. В браузер же, помимо резака рекламы с блокировкой WebRTC, добавлен и антитрекер. Ни в коем случае и никаким образом не реагируйте на такой юношеский бред, если даже, и получите подобные этому письма!:) p.s. Сегодня получила такое письмо. Требуют уже 1000 долл. Мне 69 лет. О каких порносайтах может быть речь!? Аппетиты у шантажистов растут! На самом деле это заслуга сотрудников спецслужб, они вас видят и все о вас знают. Гавненышь работая в этой сфере видимо мало получает и подрабатывает таким образом. Они реально вас видят… Читайте также:

|