Вирус your personal files are encrypted

Что такое Your personal files are encrypted

Скачать утилиту для удаления Your personal files are encrypted

Удалить Your personal files are encrypted вручную

Получить проффесиональную тех поддержку

Читать комментарии

Описание угрозы

Имя исполняемого файла:

Your personal files are encrypted

(randomname).dll

Ransomware

Win32 (Windows XP, Windows Vista, Windows Seven, Windows 8)

Your personal files are encrypted копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (randomname).dll. Потом он создаёт ключ автозагрузки в реестре с именем Your personal files are encrypted и значением (randomname).dll. Вы также можете найти его в списке процессов с именем (randomname).dll или Your personal files are encrypted.

Если у вас есть дополнительные вопросы касательно Your personal files are encrypted, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Скачать утилиту для удаления

Скачайте эту программу и удалите Your personal files are encrypted and (randomname).dll (закачка начнется автоматически):

* SpyHunter был разработан американской компанией EnigmaSoftware и способен удалить удалить Your personal files are encrypted в автоматическом режиме. Программа тестировалась на Windows XP, Windows Vista, Windows 7 и Windows 8.

Функции

Удаляет все файлы, созданные Your personal files are encrypted.

Удаляет все записи реестра, созданные Your personal files are encrypted.

Программа способна защищать файлы и настройки от вредоносного кода.

Программа может исправить проблемы с браузером и защищает настройки браузера.

Удаление гарантированно - если не справился SpyHunter предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 входит в комплект поставки.

Скачайте утилиту для удаления Your personal files are encrypted от российской компании Security Stronghold

Если вы не уверены какие файлы удалять, используйте нашу программу Утилиту для удаления Your personal files are encrypted.. Утилита для удаления Your personal files are encrypted найдет и полностью удалит Your personal files are encrypted и все проблемы связанные с вирусом Your personal files are encrypted. Быстрая, легкая в использовании утилита для удаления Your personal files are encrypted защитит ваш компьютер от угрозы Your personal files are encrypted которая вредит вашему компьютеру и нарушает вашу частную жизнь. Утилита для удаления Your personal files are encrypted сканирует ваши жесткие диски и реестр и удаляет любое проявление Your personal files are encrypted. Обычное антивирусное ПО бессильно против вредоносных таких программ, как Your personal files are encrypted. Скачать эту упрощенное средство удаления специально разработанное для решения проблем с Your personal files are encrypted и (randomname).dll (закачка начнется автоматически):

Функции

Удаляет все файлы, созданные Your personal files are encrypted.

Удаляет все записи реестра, созданные Your personal files are encrypted.

Программа может исправить проблемы с браузером.

Иммунизирует систему.

Удаление гарантированно - если Утилита не справилась предоставляется бесплатная поддержка.

Антивирусная поддержка в режиме 24/7 через систему GoToAssist входит в комплект поставки.

Оставьте подробное описание вашей проблемы с Your personal files are encrypted в разделе Техническая поддержка. Наша служба поддержки свяжется с вами и предоставит вам пошаговое решение проблемы с Your personal files are encrypted. Пожалуйста, опишите вашу проблему как можно точнее. Это поможет нам предоставит вам наиболее эффективный метод удаления Your personal files are encrypted.

Эта проблема может быть решена вручную, путём удаления ключей реестра и файлов связанных с Your personal files are encrypted, удалением его из списка автозагрузки и де-регистрацией всех связанных DLL файлов. Кроме того, отсутствующие DLL файлы должны быть восстановлены из дистрибутива ОС если они были повреждены Your personal files are encrypted.

Чтобы избавиться от Your personal files are encrypted, вам необходимо:

1. Завершить следующие процессы и удалить соответствующие файлы:

Предупреждение: вам необходимо удалить только файлы, контольные суммы которых, находятся в списке вредоносных. В вашей системе могут быть нужные файлы с такими же именами. Мы рекомендуем использовать Утилиту для удаления Your personal files are encrypted для безопасного решения проблемы.

2. Удалите следующие папки:

3. Удалите следующие ключи и\или значения ключей реестра:

Предупреждение: Если указаны значения ключей реестра, вы должны удалить только указанные значения и оставить сами ключи нетронутыми. Мы рекомендуем использовать Утилиту для удаления Your personal files are encrypted для безопасного решения проблемы.

Как предотвратить заражение рекламным ПО? Мы рекомендуем использовать Adguard:

4. Сбросить настройки браузеров

Your personal files are encrypted иногда может влиять на настройки вашего браузера, например подменять поиск и домашнюю страницу. Мы рекомендуем вам использовать бесплатную функцию "Сбросить настройки браузеров" в "Инструментах" в программе Spyhunter Remediation Tool для сброса настроек всех браузеров разом. Учтите, что перед этим вам надо удалить все файлы, папки и ключи реестра принадлежащие Your personal files are encrypted. Для сброса настроек браузеров вручную используйте данную инструкцию:

Если вы используете Windows XP, кликните Пуск, и Открыть. Введите следующее в поле Открыть без кавычек и нажмите Enter: "inetcpl.cpl".

Если вы используете Windows 7 или Windows Vista, кликните Пуск. Введите следующее в поле Искать без кавычек и нажмите Enter: "inetcpl.cpl".

Выберите вкладку Дополнительно

Выберите галочку Удалить личные настройки для удаления истории, восстановления поиска и домашней страницы.

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Google Chrome

Найдите папку установки Google Chrome по адресу: C:\Users\"имя пользователя"\AppData\Local\Google\Chrome\Application\User Data.

В папке User Data, найдите файл Default и переименуйте его в DefaultBackup.

Запустите Google Chrome и будет создан новый файл Default.

Настройки Google Chrome сброшены

Предупреждение: В случае если это не сработает используйте бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

Для Mozilla Firefox

В меню выберите Помощь > Информация для решения проблем.

Кликните кнопку Сбросить Firefox.

После того, как Firefox завершит, он покажет окно и создаст папку на рабочем столе. Нажмите Завершить.

Предупреждение: Так вы потеряте выши пароли! Рекомендуем использовать бесплатную опцию Сбросить настройки браузеров в Инструменты в программе Spyhunter Remediation Tool.

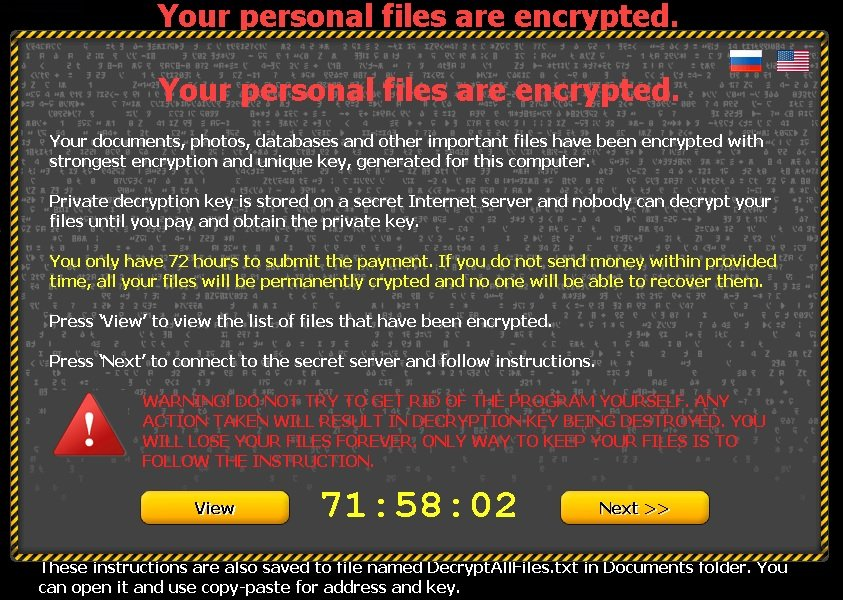

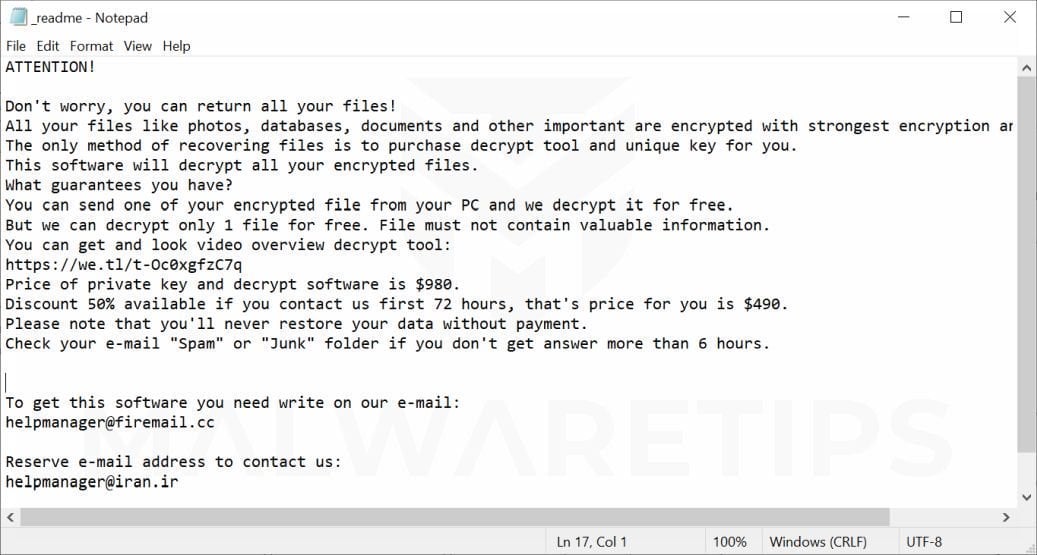

Если ваши документы, фотографии и другие файлы перестали открываться, в конце их имени добавилось .purge, то ваш компьютер заражён вирусом шифровальщиком. При попадании на компьютер, эта вредоносная программа шифрует все персональные файлы, используя очень сильную гибридную систему шифрования AES + RSA. После того как файл зашифрован, его расширение изменяется на purge.

Как и ранее, цель вируса Purge заставить пользователей купить программу и ключ, необходимые для расшифровки собственных файлов. Вирус требует оплатить выкуп биткоинами. Если пользователь задержит перевод денег, то сумма может возрасти.

Вирус-шифровальщик обычно распространяется посредством электронной почты. Письмо содержит зараженные документы. Такие письма рассылаются по огромной базе адресов электронной почты. Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д. В любом случае, результатом открытия прикреплённого файла будет заражение компьютера вирусом-шифровальщиком.

Вирус-шифровальщик — это вредоносная программа, которая поражает современные версии операционных систем семейства Windows, такие как Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Этот вирус использует гибридный режим шифрования AES + RSA, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик Purge использует системные каталоги для хранения собственных файлов. Чтобы запускаться автоматически при каждом включении компьютера, шифровальщик создаёт запись в реестре Windows: разделах HKCU\Software\Microsoft\Windows\CurrentVersion\Run, HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce, HKCU\Software\Microsoft\Windows\CurrentVersion\Run, HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce.

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Этот вымогатель использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Могут быть зашифрованы практически все виды файлов, включая такие распространенные как:

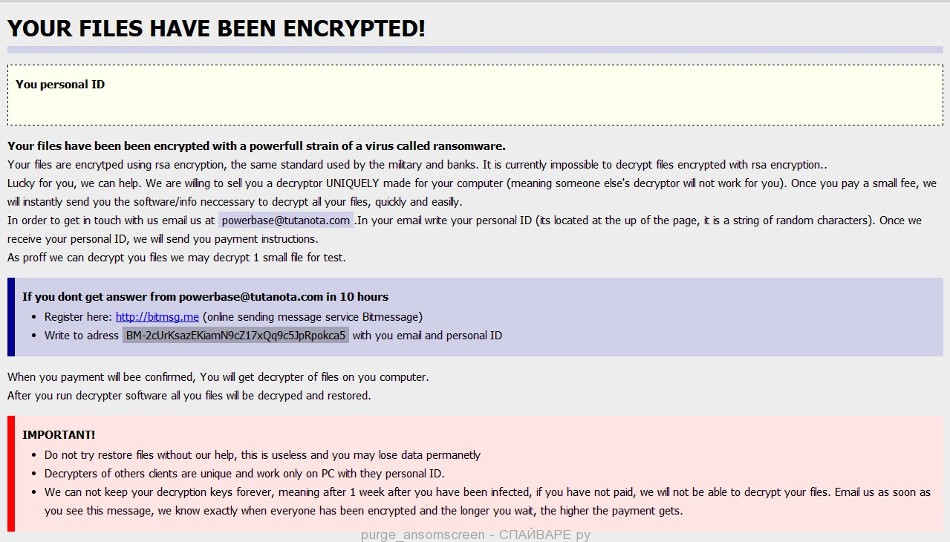

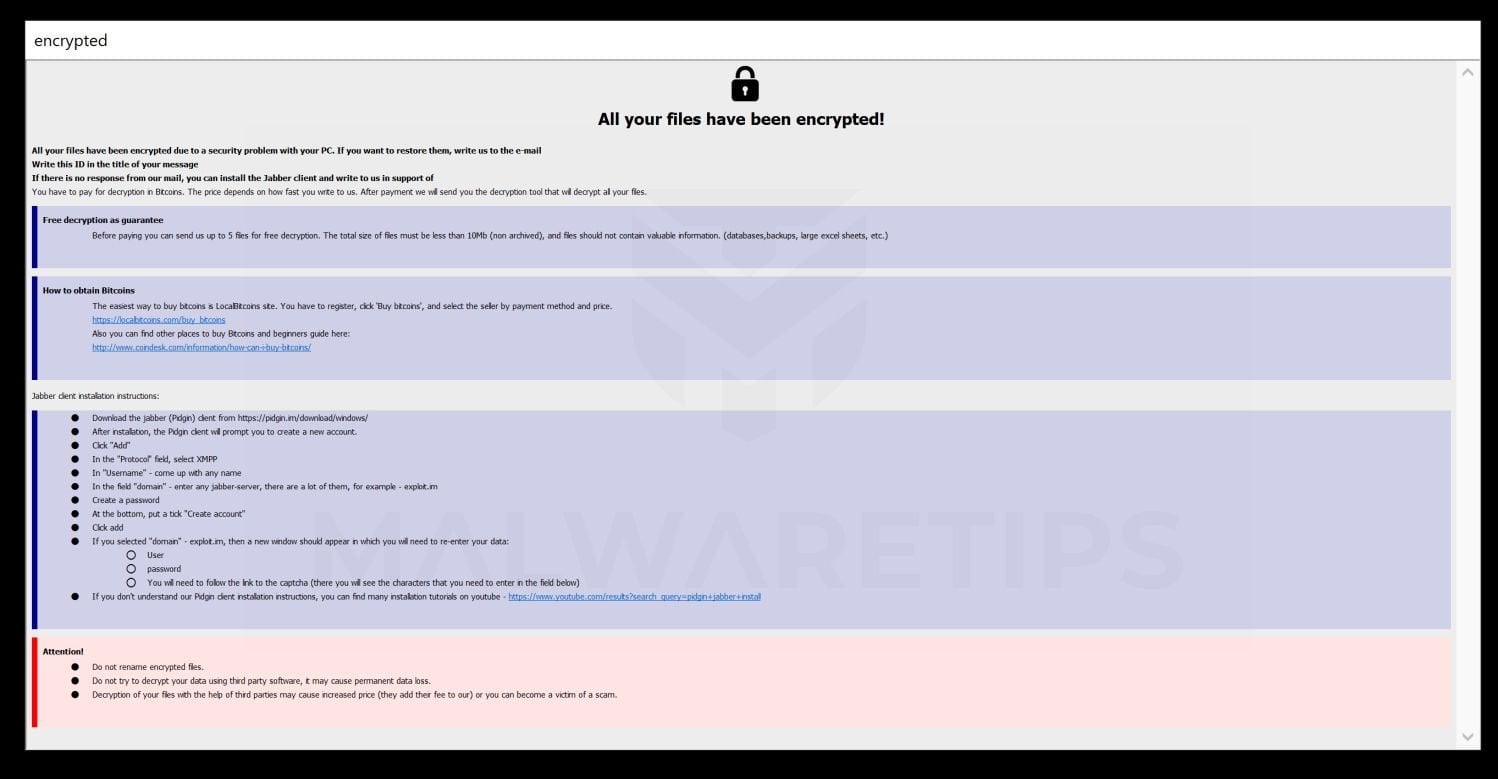

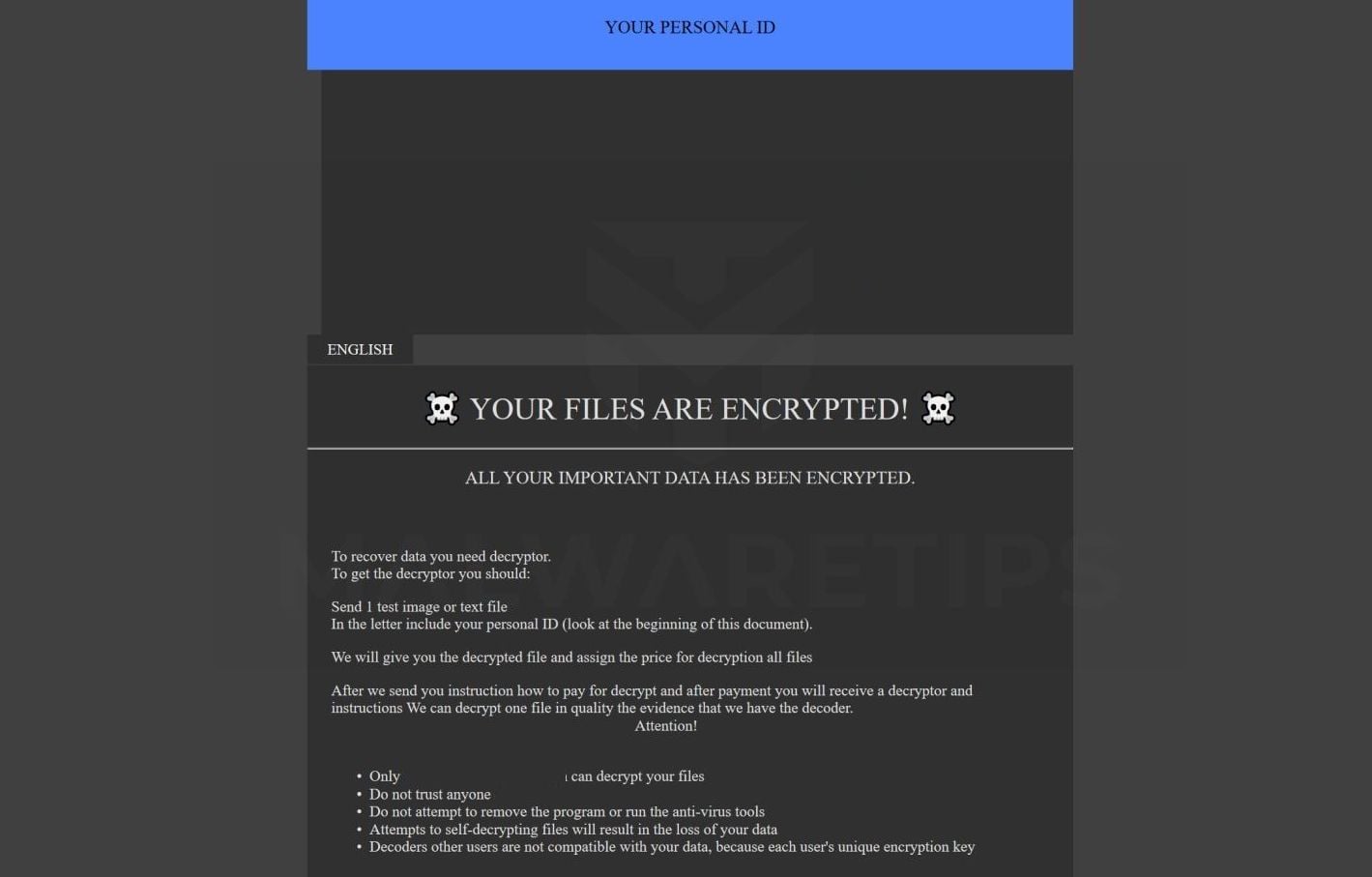

После того как файл зашифрован его расширение изменяется на .purge. Затем вирус создаёт файлы с именем How to restore files.hta. Этот файл содержит инструкцию по расшифровке зашифрованных файлов. Пример такой инструкции:

YOUR FILES HAVE BEEN ENCRYPTED!

You personal ID

—

Your files have been been encrypted with a powerfull strain of a virus called ransomware.

Your files are encrytped using rsa encryption, the same standard used by the military and banks. It is currently impossible to decrypt files encrypted with rsa encryption..

Lucky for you, we can help. We are willing to sell you a decryptor UNIQUELY made for your computer (meaning someone else’s decryptor will not work for you). Once you pay a small fee, we will instantly send you the software/info neccessary to decrypt all your files, quickly and easilly.

In order to get in touch with us email us at powerbase@tutanota.com.In your email write your personal ID (its located at the up of the page, it is a string of random characters). Once we receive your personal ID, we will send you payment instructions.

As proff we can decrypt you files we may decrypt 1 small file for test.

When you payment will bee confirmed, You will get decrypter of files on you computer.

After you run decrypter software all you files will be decryped and restored.

IMPORTANT!

Do not try restore files without our help, this is useless and you may lose data permanetly

Decrypters of others clients are unique and work only on PC with they personal ID.

We can not keep your decryption keys forever, meaning after 1 week after you have been infected, if you have not paid, we will not be able to decrypt your files. Email us as soon as you see this message, we know exactly when everyone has been encrypted and the longer you wait, the higher the payment gets.

Вирус-шифровальщик Purge активно использует тактику запугивания, давая жертве краткое описание алгоритма шифрования и показывая угрожающее сообщение на Рабочем столе. Он пытается таким образом заставить пользователя зараженного компьютера, не раздумывая, оплатить выкуп, для попытки вернуть свои файлы.

Определить заражён компьютер или нет вирусом Purge довольно легко. Обратите внимание на то, что все ваши персональные файлы, таких как документы, фотографии, музыка и т.д. нормально открываются в соответствующих программах. Если, например при открытии документа, Word сообщает, что файл неизвестного типа, то вероятнее всего документ зашифрован, а компьютер заражён. Конечно же, наличие на Рабочем столе сообщения о зашифровке всех файлов или появление на диске файлов с именем How to restore files.hta и инструкцией по-расшифровке, так же является признаком заражения.

Если вы подозреваете, что открыли письмо зараженное вирусом вымогателем, но симптомов заражения пока нет, то не выключайте и не перезагружайте компьютер. Первым делом отключите Интернет! После чего выполните шаги описанные в этой инструкции, раздел Как удалить Вирус-шифровальщик Purge. Другой вариант, выключить компьютер, вытащить жёсткий диск и проверить его на другом компьютере.

Если эта беда случилась, то не нужно паниковать! Но нужно знать, что бесплатного расшифровщика нет. Виной этому, стойкие алгоритмы шифрования, используемые этим вирусом. Это значит без личного ключа расшифровать файлы практически невозможно. Использовать метод подбора ключа так же не выход, из-за большой длины ключа. Поэтому, к сожалению, только оплата авторам вируса всей запрошенной суммы — единственный способ попытаться получить ключ расшифровки.

Конечно, нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

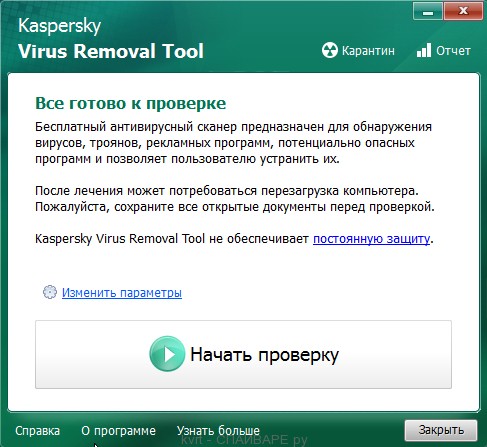

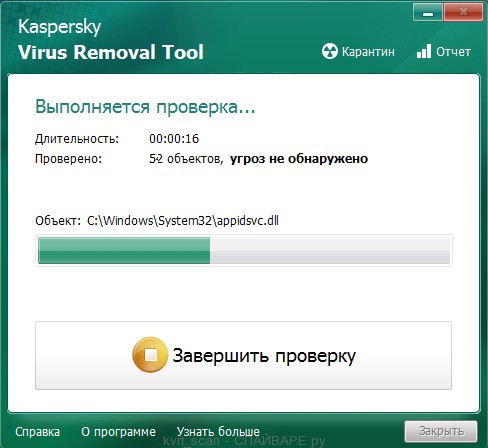

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

Скачайте программу Kaspersky Virus Removal Tool. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

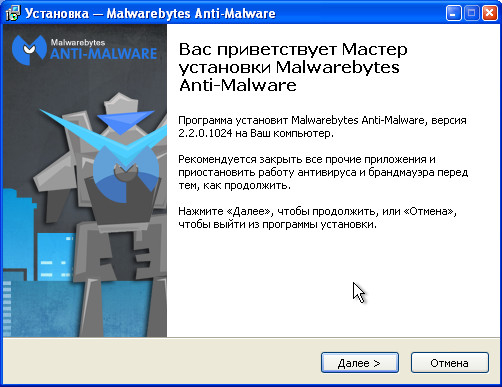

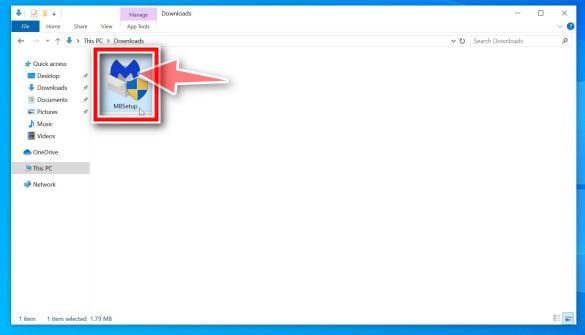

Скачайте программу Malwarebytes Anti-malware. После окончания загрузки запустите скачанный файл.

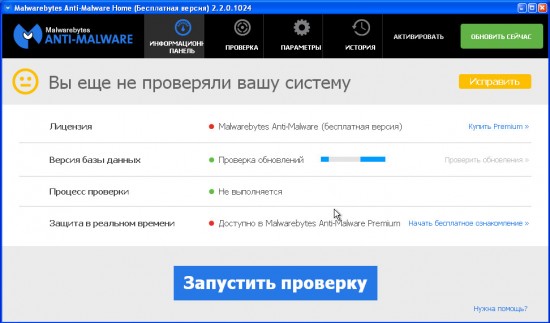

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

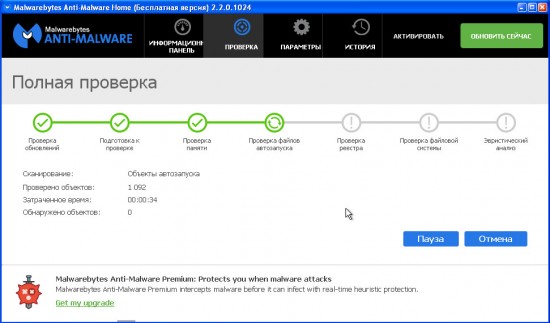

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

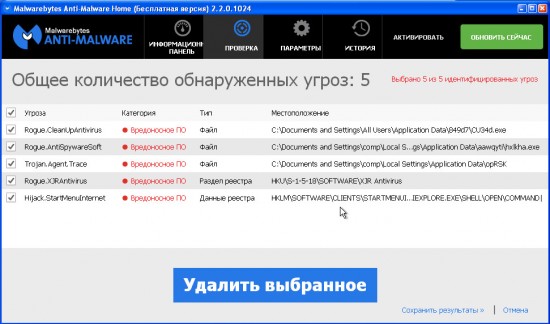

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

В некоторых случая можно восстановить файлы зашифрованные вирусом-шифровальщиком . Попробуйте оба метода.

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

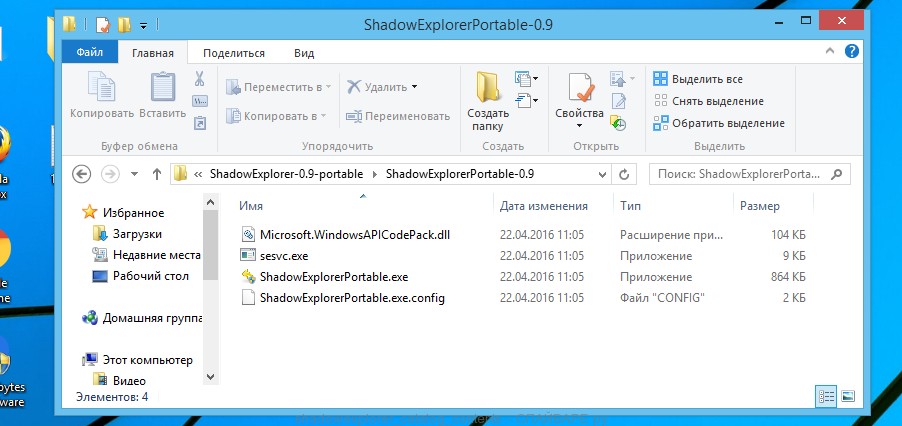

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

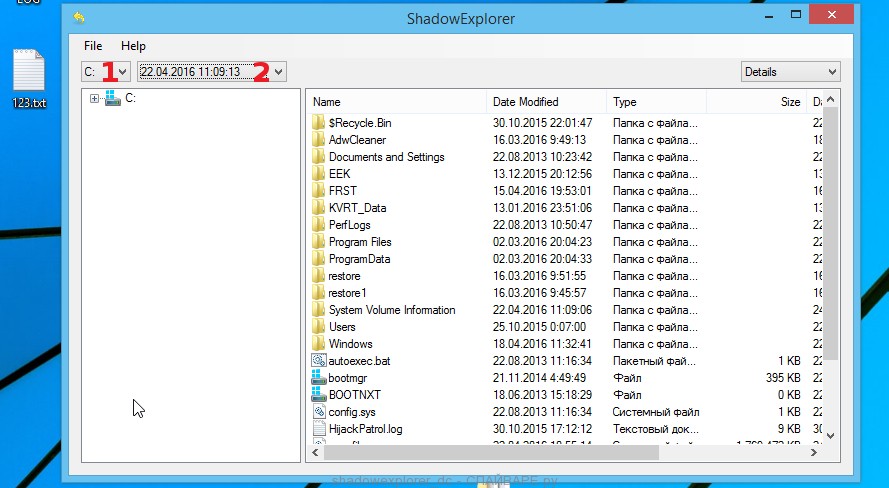

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

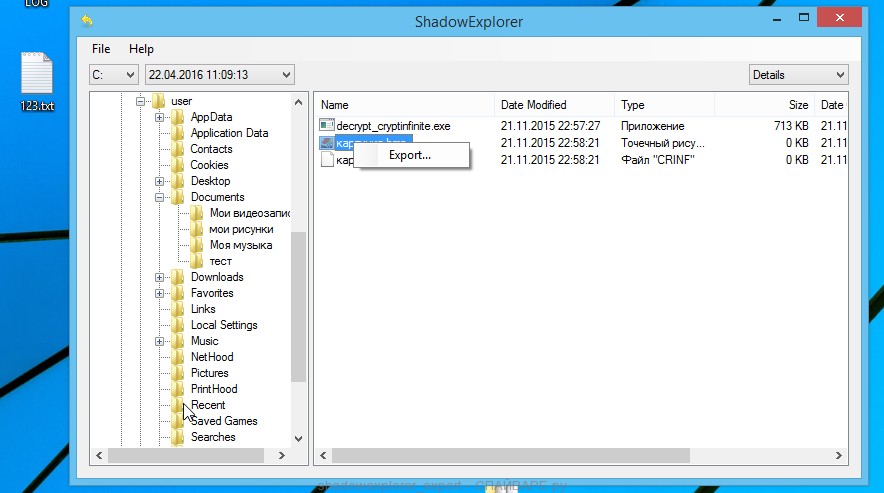

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

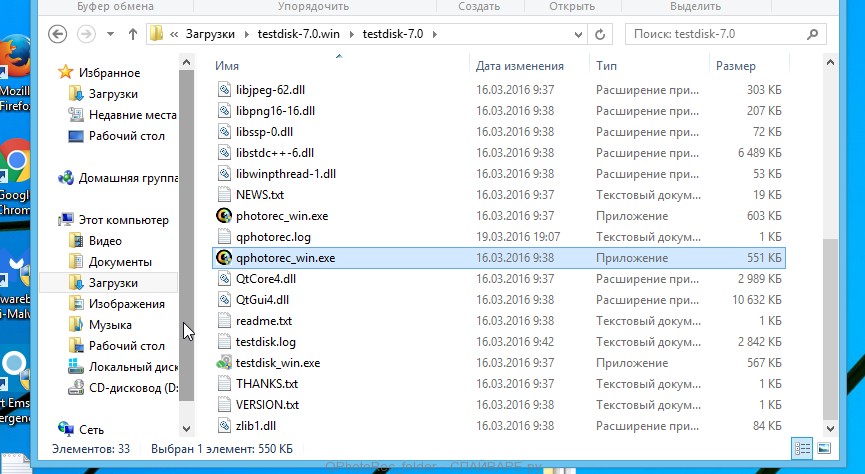

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

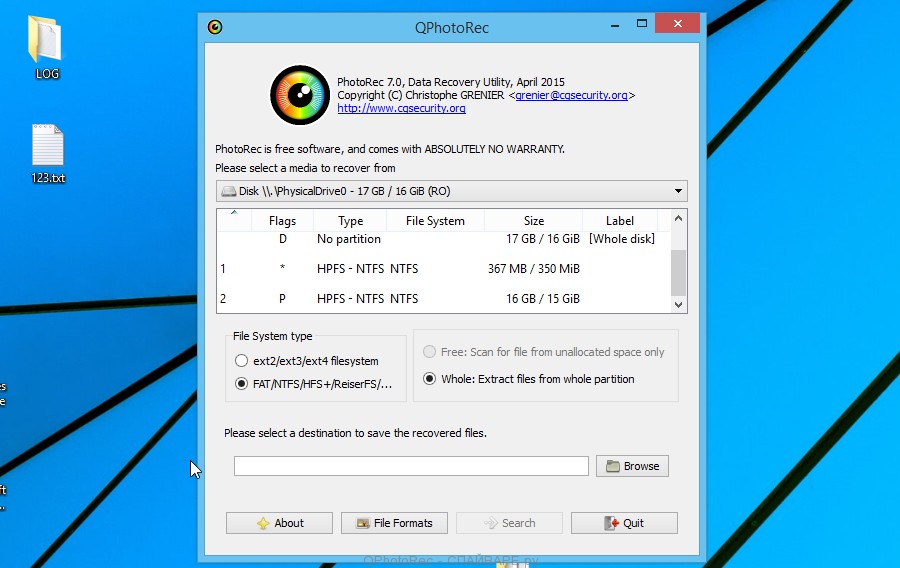

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

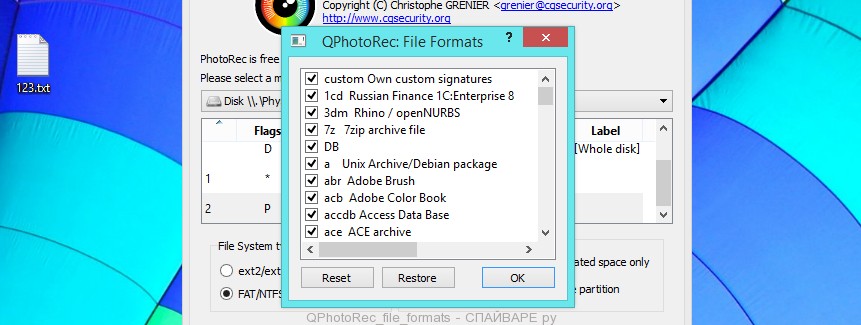

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

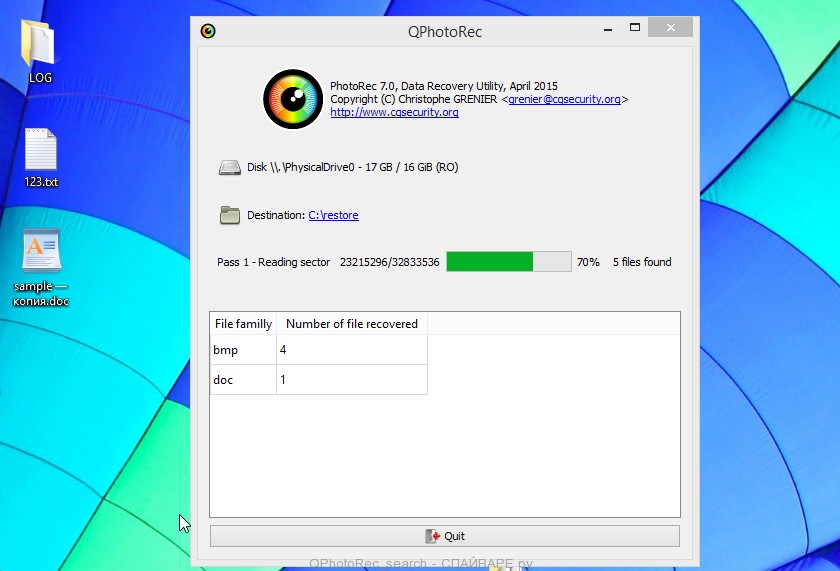

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

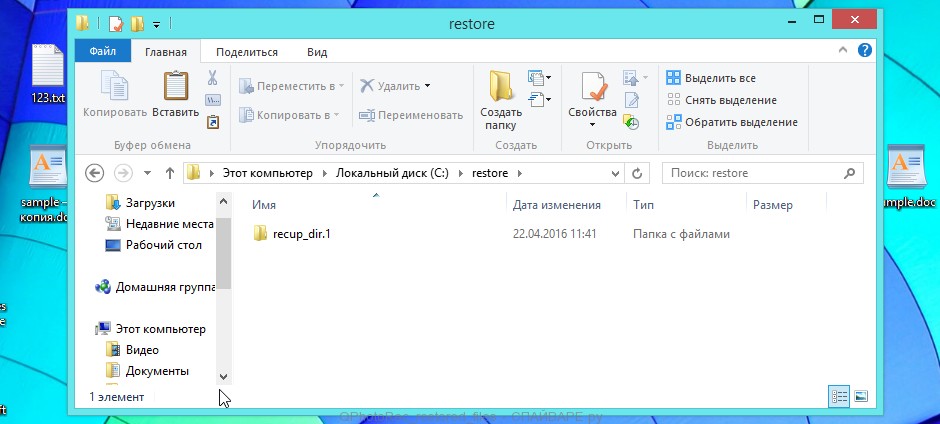

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Поэтому если на вашем компьютере нет антивирусной программы, то обязательно её установите. Как её выбрать можете узнать прочитав эту статью.

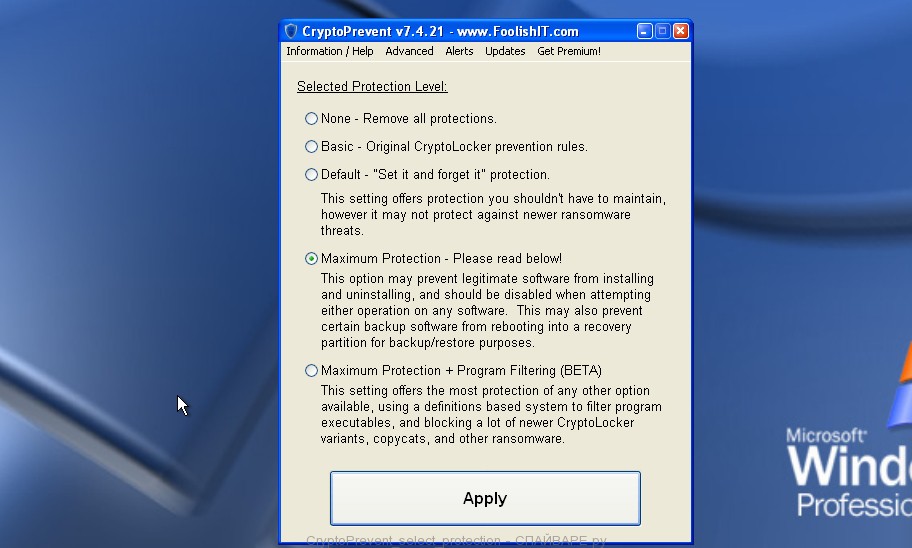

Более того, существуют и специализированные защитные программы. Например это CryptoPrevent.

Скачайте CryptoPrevent и запустите. Следуйте указаниям мастера установки. Когда инсталлирование программы завершиться, вам будет показано окно выбора уровня защиты, как показано на следующем примере.

Нажмите кнопку Apply для активации защиты. Подробнее о программе CryptoPrevent и как её использовать, вы можете узнать в этом обзоре, ссылка на который приведена ниже.

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика Purge. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Моё имя Валерий. Я сертифицированный специалист в области компьютерной безопасности, выявления источников угроз в ИТ инфраструктуре и анализе рисков с опытом работы более 15 лет. Рад поделиться с вами своими знаниями и опытом.

Оставить комментарий Отменить ввод комментария

Добро пожаловать

На нашем сайте размещены инструкции и программы, которые помогут вам абсолютно бесплатно и самостоятельно удалить навязчивую рекламу, вирусы и трояны.

If you cannot open your images, documents, or files and you see a Your files are encrypted ransom note, then your computer is infected with ransomware.

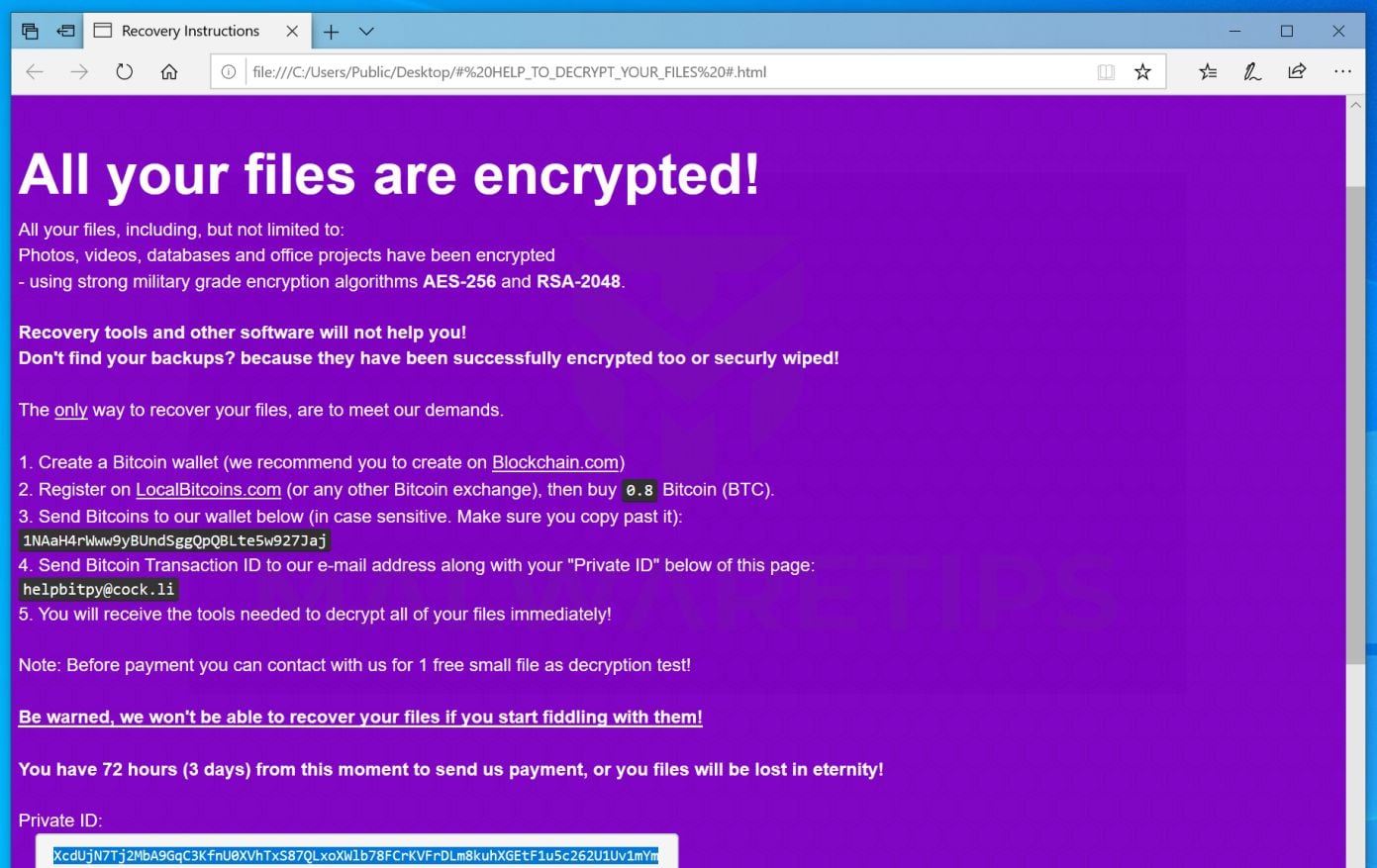

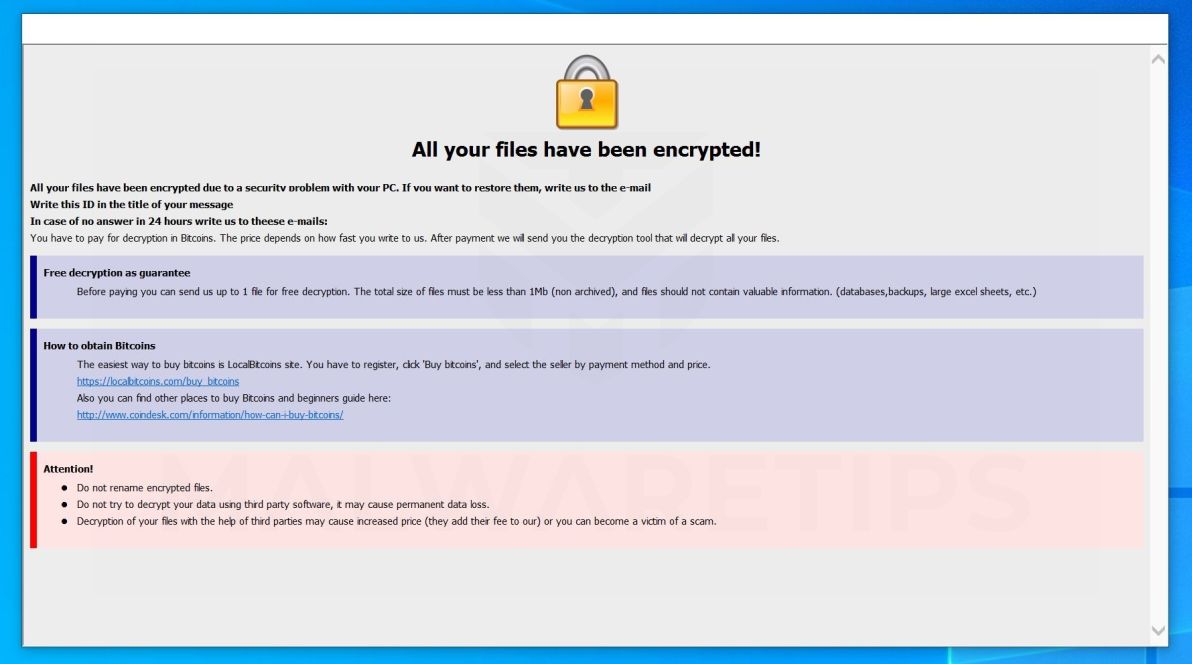

These ransomware infections encrypt the personal documents found on the victim’s computer, then displays a “Your files are encrypted” message which offers to decrypt the data if payment in Bitcoin is made. The instructions are placed on the victim’s desktop in a text or HTML file or pop-up window.

Here are a few ransomware infectiosn that display the “Your files are encrypted” ransom note when infecting a computer:

I

1. What is the “Your files are encrypted” ransomware?

The “Your files are encrypted” malware is usually a file-encrypting ransomware infection that restricts access to data (files, images, videos) by encrypting files with an extension that contains the an email adress and ID. It then attempts to extort money from victims by asking for “ransom”, in the form of Bitcoin cryptocurrency, in exchange for access to your files.

This ransomware targets all versions of Windows including Windows 7, Windows 8.1 and Windows 10. This executable will be launched and begin to scan all the drive letters on your computer for data files to encrypt.

The “Your files are encrypted” ransomware searches for files with certain file extensions to encrypt. The files it encrypts include important productivity documents, images, videos and files such as .doc, .docx, .xls, .pdf, among others. When these files are detected, this infection will change the extension, so you are no longer able to be open them.

Once your files are encrypted, you cannot open these files and this ransomware will create the “Your files are encrypted” ransom note in each folder that a file has been encrypted and on the Windows desktop.

When the infection has finished scanning your computer it will also delete all of the Shadow Volume Copies that are on the affected computer. It does this so that you cannot use the shadow volume copies to restore your encrypted files.

2. How did the “Your files are encrypted” ransomware get on my computer?

The “Your files are encrypted” ransomware is distributed via spam email containing infected attachments or by exploiting vulnerabilities in the operating system and installed programs.

Cyber-criminals spam out an email, with forged header information, tricking you into believing that it is from a shipping company like DHL or FedEx. The email tells you that they tried to deliver a package to you, but failed for some reason. Sometimes the emails claim to be notifications of a shipment you have made. Either way, you can’t resist being curious as to what the email is referring to – and open the attached file (or click on a link embedded inside the email). And with that, your computer is infected with the “Your files are encrypted” ransomware.

This ransomware was also observed attacking victims by exploiting operating system vulnerabilities. Commonly exploited software includes the operating system itself, browsers, Microsoft Office, and third-party applications.

3. Is my computer infected with “Your files are encrypted” Ransomware?

If your computer is infected with ransomware, your images, files, or documents will no longer open with your normal programs. When this ransomware has finished encrypting the victim’s files, it will also display a “Your files are encrypted” ransom note that includes instructions on how to contact these cybercriminals.

This is the message that the “Your files are encrypted” ransomware may display:

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

If your computer is infected with this ransomware, we recommend that you contact the following government fraud and scam sites to report this attack:

- In the United States, go to the On Guard Online website.

- In Australia, go to the SCAMwatch website.

- In Canada, go to the Canadian Anti-Fraud Centre.

- In France, go to the Agence nationale de la sécurité des systèmes d’information

- In Germany, go to the Bundesamt für Sicherheit in der Informationstechnik website.

- In Ireland, go to the An Garda Síochána website.

- In New Zealand, go to the Consumer Affairs Scams website.

- In the United Kingdom, go to the Action Fraud website.

If your country or region isn’t listed here, we recommend that you contact your country or region’s federal police or communications authority.

4. How to remove the “Your files are encrypted” ransomware and recover the files

It’s important to understand that by starting the removal process you risk losing your files, as we cannot guarantee that you will be able to recover them. Your files may be permanently compromised when trying to remove this infection or trying to recover the encrypted documents. We cannot be held responsible for losing your files or documents during this removal process.

This guide was written to help you remove the infection itself from your computer, and if a 100% proven method to recover the encrypted files is found we will update this guide.

Malwarebytes Free is one of the most popular and most used anti-malware software for Windows, and for good reasons. It is able to destroy many types of malware that other software tends to miss, without costing you absolutely nothing. When it comes to cleaning up an infected device, Malwarebytes has always been free and we recommend it as an essential tool in the fight against malware.

It is important to note that Malwarebytes Free will run alongside antivirus software without conflicts.

Download Malwarebytes Free.

You can download Malwarebytes by clicking the link below.

Double-click on the Malwarebytes setup file.

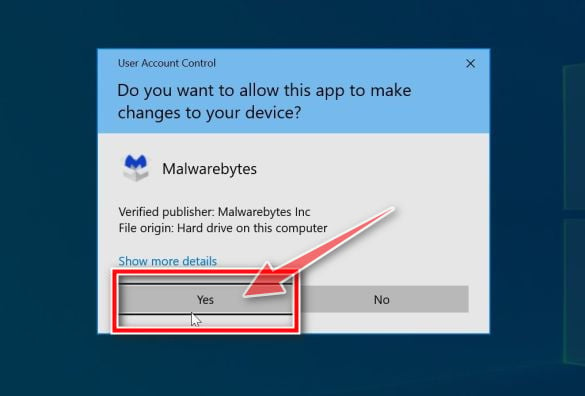

When Malwarebytes has finished downloading, double-click on the MBSetup file to install Malwarebytes on your computer. In most cases, downloaded files are saved to the Downloads folder.

You may be presented with an User Account Control pop-up asking if you want to allow Malwarebytes to make changes to your device. If this happens, you should click “Yes” to continue with the Malwarebytes installation.

Follow the on-screen prompts to install Malwarebytes.

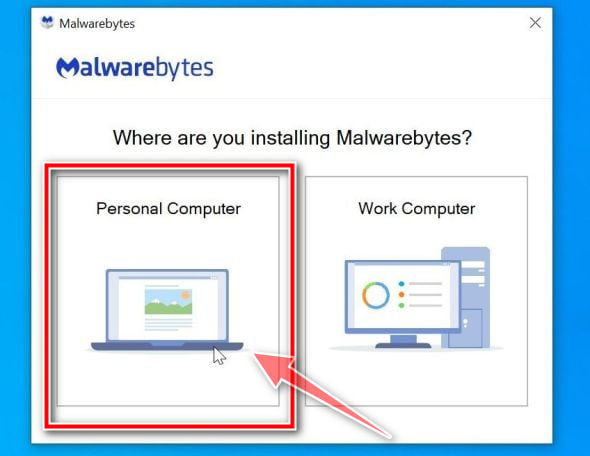

When the Malwarebytes installation begins, you will see the Malwarebytes setup wizard which will guide you through the installation process. The Malwarebytes installer will first ask you on what type of computer are you installing this program, click either Personal Computer or Work Computer.

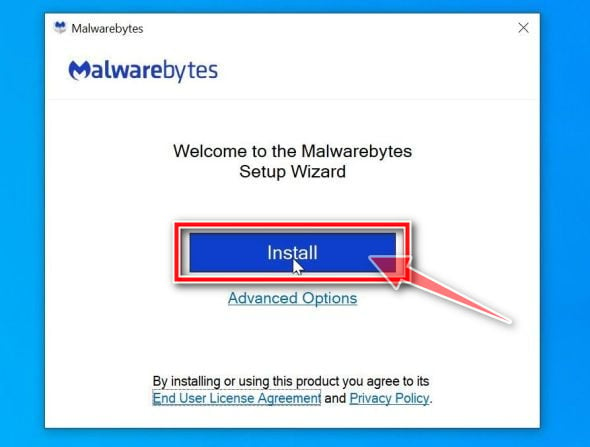

On the next screen, click “Install” to install Malwarebytes on your computer.

When your Malwarebytes installation completes, the program opens to the Welcome to Malwarebytes screen. Click the “Get started” button.

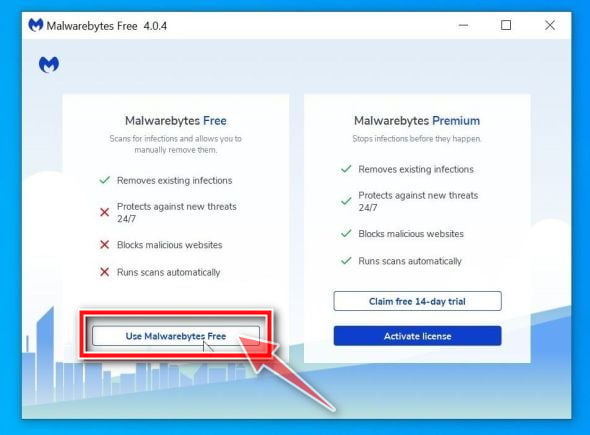

Select “Use Malwarebytes Free”.

After installing Malwarebytes, you’ll be prompted to select between the Free and the Premium version. The Malwarebytes Premium edition includes preventative tools like real-time scanning and ransomware protection, however, we will use the Free version to clean up the computer.

Click on “Use Malwarebytes Free“.

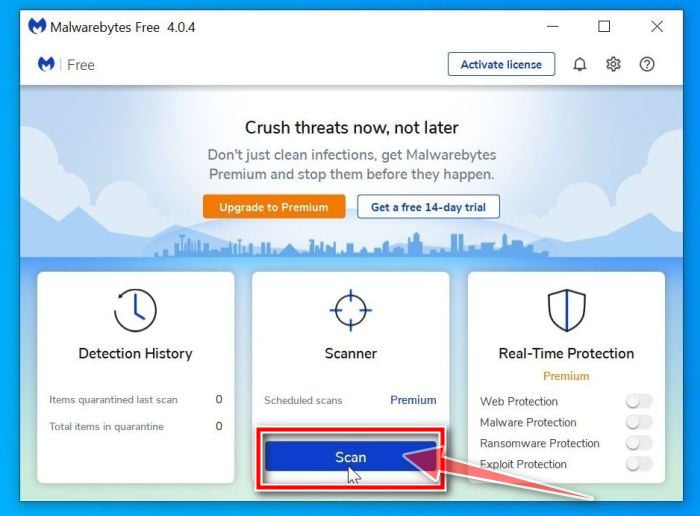

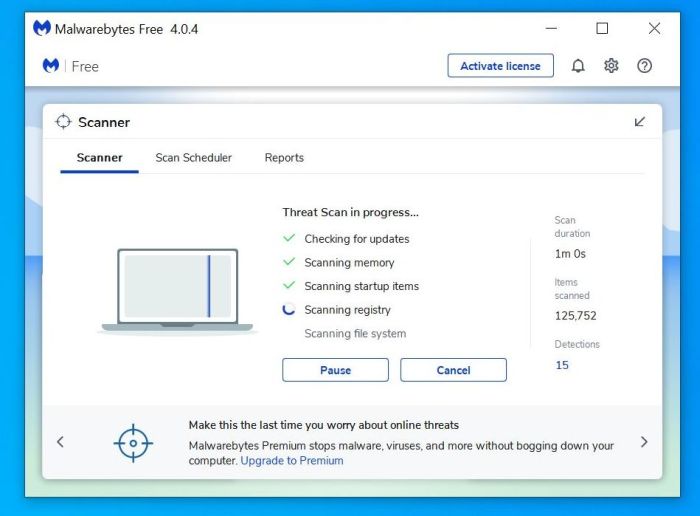

To scan your computer with Malwarebytes, click on the “Scan” button. Malwarebytes will automatically update the antivirus database and start scanning your computer for malware.

Wait for the Malwarebytes scan to complete.

Malwarebytes will scan your computer for adware and other malicious programs. This process can take a few minutes, so we suggest you do something else and periodically check on the status of the scan to see when it is finished.

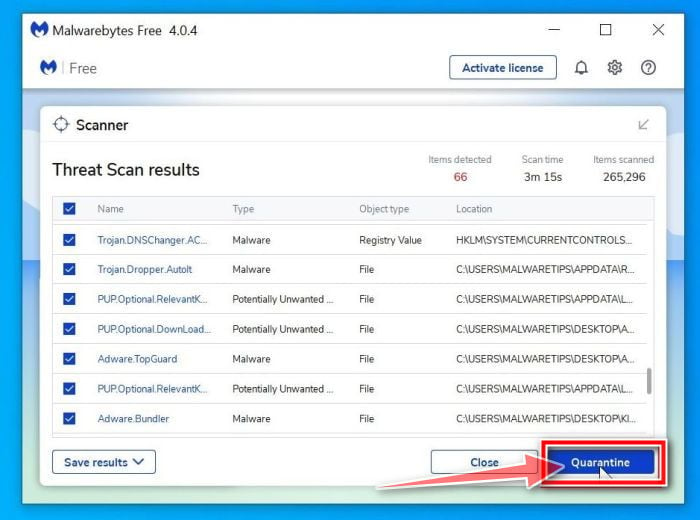

Click on “Quarantine”.

When the scan has completed, you will be presented with a screen showing the malware infections that Malwarebytes has detected. To remove the malicious programs that Malwarebytes has found, click on the “Quarantine” button.

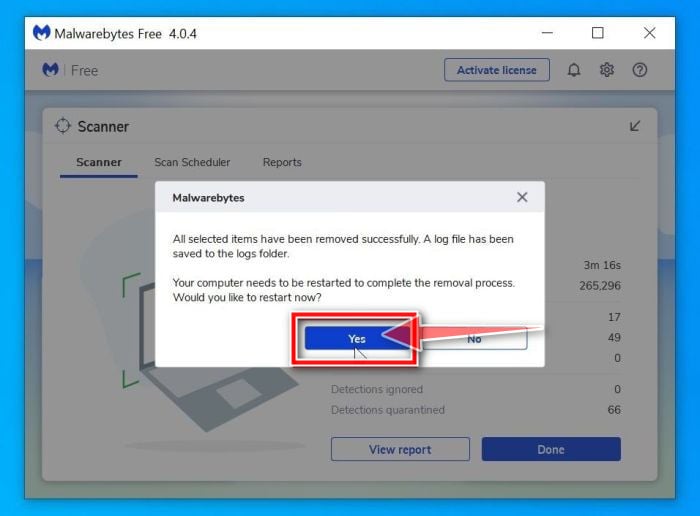

Malwarebytes will now remove all the malicious files and registry keys that it has found. To complete the malware removal process, Malwarebytes may ask you to restart your computer.

When the malware removal process is complete, you can close Malwarebytes and continue with the rest of the instructions.

Emsisoft Emergency Kit is a free second opinion scanner that can be used without installation to scan and clean infected computers. Emsisoft scans the behavior of active files and also files in locations where malware normally resides for suspicious activity.

Download Emsisoft Emergency Kit.

You can download Emsisoft Emergency Kit by clicking the link below.

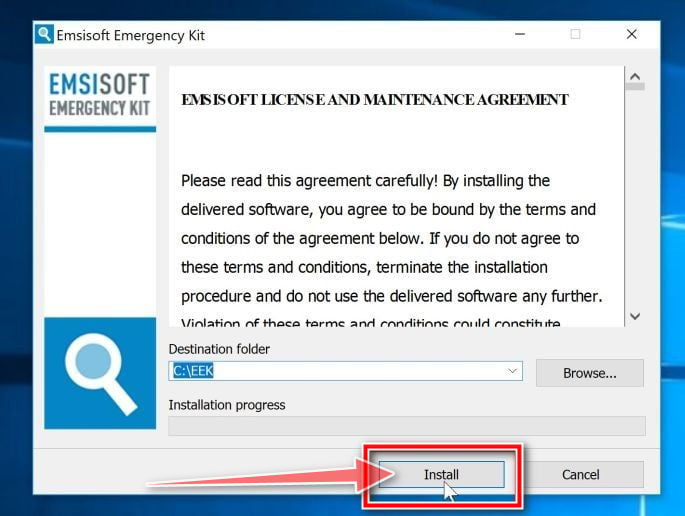

Install Emsisoft Emergency Kit.

Double-click on the EmsisoftEmergencyKit setup file to start the installation process, then click on the “Install” button.

Start Emsisoft Emergency Kit.

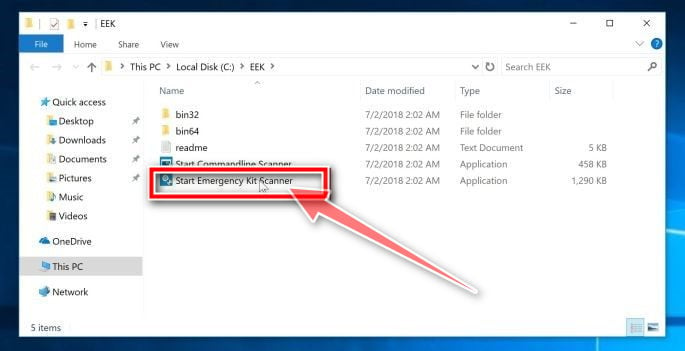

On your desktop the “EEK” folder (C:\EEK) should now be open. To start Emsisoft, click on the “Start Emsisoft Emergency Kit” file to open this program.

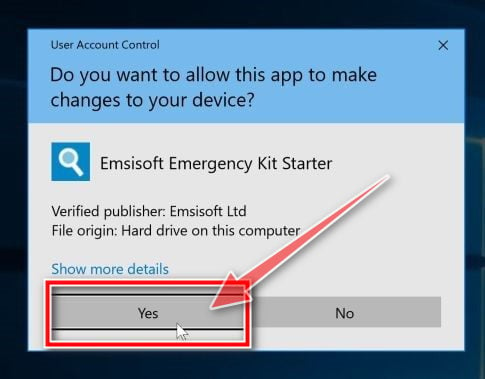

You may be presented with a User Account Control dialog asking you if you want to run this file. If this happens, you should click “Yes” to continue with the installation.

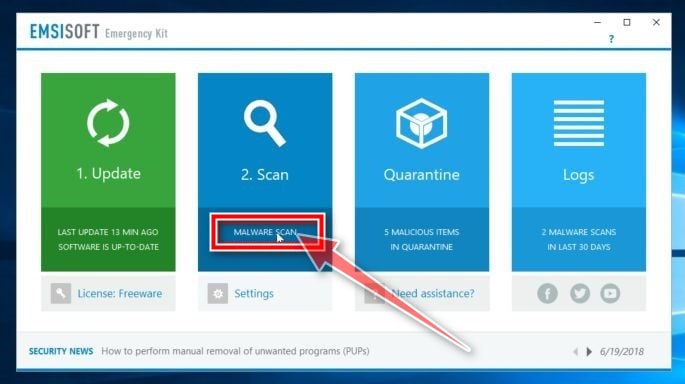

Click on “Malware Scan”.

Emsisoft Emergency Kit will start and it will ask you for permission to update itself. Once the update process is complete, click on the “Scan” tab, and perform a “Malware Scan“.

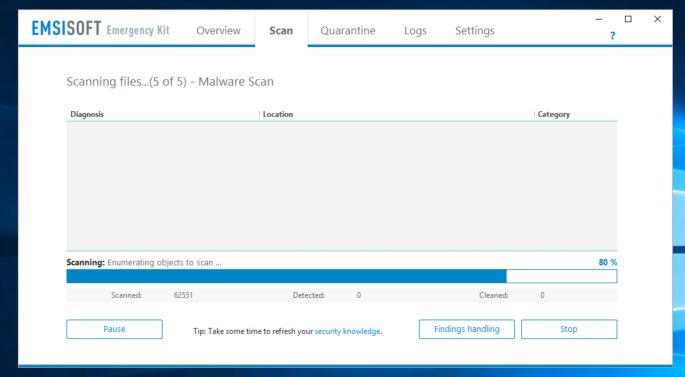

Emsisoft Emergency Kit will now scan your PC for malicious files. This process can take a few minutes.

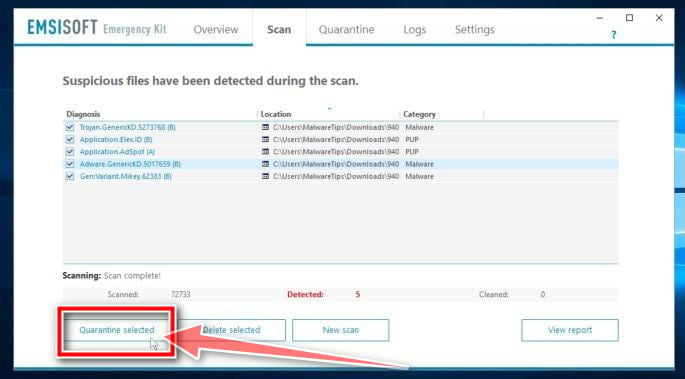

Click on “Quarantine selected”.

When the Emsisoft scan has finished, you will be presented with a screen reporting which malicious files were detected on your computer. To remove the malicious programs, click on the “Quarantine selected“.

When the malware removal process is complete, Emsisoft Emergency Kit may need to restart your computer. Click on the “Restart” button to restart your computer.

When the process is complete, you can close Emsisoft and continue with the rest of the instructions.

Unfortunately, it’s not possible to recover the files encrypted by the “Your files are encrypted” ransomware because the private key which is needed to unlock the encrypted files is only available through the cybercriminals.

Do not pay any money to recover your files. Even if you were to pay the ransom, there is no guarantee that you will regain access to your files.

At the time of writing this article, there was no decryption tool available for the “Your files are encrypted” ransomware. However, the cybersecurity community is constantly working to create ransomware decryption tools, so you can try to search these sites for updates:

In a very few cases, it may be possible to recover previous versions of the encrypted files using recovery software used to obtain “shadow copies” of files. We’ve listed two options below, however, keep in mind that most likely these programs won’t be able to recover your files.

Here’s how to try to recover your files with ShadowExplorer:

The “Your files are encrypted” ransomware will attempt to delete all shadow copies when you first start any executable on your computer after becoming infected. Thankfully, the infection is not always able to remove the shadow copies, so you should continue to try restoring your files using this method.

-

You can download ShadowExplorer from the below link:

Another option would be to use free recovery software, like Recuva Free. Here’s how to try to recover your files with Recuva Free:

-

You can download Recuva Free from the below link:

Your computer should now be free of the “Your files are encrypted” ransomware infection. If you are still experiencing problems while trying to remove “Your files are encrypted” ransomware from your computer, please do one of the following:

- Run a system scan with Zemana AntiMalware Free

- Ask for help in our Malware Removal Assistance forum.

It is your turn to help other people. We have written this guide to help people, however, we need your help to share this article. You can use the below buttons to share this article on your favorite social media site.

We really like the free versions of Malwarebytes and HitmanPro, and we love the Malwarebytes Premium and HitmanPro.Alert extra features.

Malwarebytes Premium sits beside your traditional antivirus, filling in any gaps in its defenses, providing extra protection against sneakier security threats. You can use Malwarerbytes on Windows, macOS, or Android devices.

HitmanPro.Alert prevents good programs from being exploited, stops ransomware from running, and detects a host of different intruders by analyzing their behavior. HitmanPro.Alert will run alongside your current antivirus without any issues. This program is only available for Windows.

Primary Sidebar

MalwareTips has been launched in 2010, and we pride ourselves on offering detailed, clear, and easy to understand guides that anyone can use to remove malware for free.

Our community has more than 55.000 registered members, and we'd love to have you as a member. Join us and take part in our unbiased discussions among people of all different backgrounds about security and technology .

Читайте также: