Вирусы для атаки асус

Проверьте, был ли ваш компьютер заражен вирусом ASUS Update

По оценкам Лаборатории Касперского более чем на полмиллиона компьютеров с Windows были установлены программы с вредоносным бэкдором через сервер обновлений ASUS. Операция ShadowHammer была атакой, в которой использовалось программное обеспечение ASUS Live Update. Это вредоносное ПО функционировало путем поиска целевых систем с помощью MAC-адресов.

Если вы являетесь пользователем ASUS, вы можете проверить, было ли ваше устройство объектом кибератаки ShadowHammer, используя этот онлайн-инструмент от Kaspersky или скачиваемый инструмент от ASUS.

Прежде чем вы начнете, вы должны будете узнать MAC-адрес вашего компьютера. Откройте окно командной строки, введите следующую команду и нажмите Enter:

Запишите физический адрес, указанный напротив вашего соединения.

Вы также можете использовать следующую команду, чтобы узнать свой MAC-адрес.

Теперь вы можете открыть онлайн-инструмент от Касперского для сканирования вашей системы.

Вы также можете скачать и использовать эти инструменты из Kaspersky или ASUS и запустить их.

Респект за пост! Спасибо за работу!

Хотите больше постов? Узнавать новости технологий? Читать обзоры на гаджеты? Для всего этого, а также для продвижения сайта, покупки нового дизайна и оплаты хостинга, мне необходима помощь от вас, преданные и благодарные читатели. Подробнее о донатах читайте на специальной странице.

Спасибо! Все собранные средства будут пущены на развитие сайта. Поддержка проекта является подарком владельцу сайта.

Использование материалов разрешается с активной ссылкой на levashove.ru.

Данный блог является личным дневником, содержащим частные мнения автора. В соответствии со статьей 29 Конституции РФ, каждый человек может иметь собственную точку зрения относительно его текстового, графического, аудио и видео наполнения, равно как и высказывать ее в любом формате. Блог не имеет лицензии Министерства культуры и массовых коммуникаций РФ и не является СМИ, а, следовательно, автор не гарантирует предоставления достоверной, не предвзятой и осмысленной информации. Сведения, содержащиеся в этом блоге не имеют никакого юридического смысла и не могут быть использованы в процессе судебного разбирательства. Автор блога не несёт ответственности за содержание комментариев к его записям.

Как понять, что в телефоне вирус

Да, вредоносные программы опасны не только для компьютера, но и для смартфона. Тем более сейчас, с развитием технологий, злоумышленники просто мечтают подкрасться поближе к устройству, на котором есть все ваши личные и платежные данные. Итак, что должно насторожить вас и заставить подумать, как удалить вирус с телефона:

-

В телефоне стало слишком много рекламы. Баннеры вылетают отовсюду, появляются на рабочем столе, уведомления всплывают даже тогда, когда вы не используете телефон.

Телефон стал быстро разряжаться, сильно нагревается, даже тогда, когда вы им не пользуетесь. Возможно, как раз в это время он участвует в DDOS атаке или майнит для кого-то биткойны.

- После установки нового приложения, пусть даже скачанного из официального магазина, стали появляться ошибки, телефон стал глючить, выключаться, греться.

На карте или в памяти телефона появились поврежденные файлы, не открываются фотографии, аудио-файлы. В телефоне появляются странные папки, которые непонятно к чему относятся.

Смартфон стал слишком самостоятельным и теперь сам устанавливает то, что хочет без вашего участия.

Есть три наиболее распространенных группы "плохих программ".

-

Первое это всплывающие баннеры, которые никак нельзя отключить. Они сильно затрудняют работу пользователя и избавиться от них сложно, чаще всего приходится возвращаться к заводским настройкам и удалять все содержимое телефона.

Второе - шпионские программы, которые записывают все, что делает пользователь телефона и отправляет злоумышленникам. Выследить такую активность легко по увеличившемуся объему передаваемого трафика. Такие вирусы могут своровать данные вашей карточки, важные пароли - и в итоге вы лишитесь денег.

Вирус на телефон Андроид попадает вместе с программами, которые вы спокойно качаете из официальных магазинов. Это могут быть полезные календари и планировщики, игры и программы, считающие, например, ваш рацион и калории. Они могут содержать вредоносный код или же быть полностью написаны для воровства данных с вашего телефона.

Вирус также можно подцепить, открывая письма от незнакомых номеров, переходя по ссылкам из них, скачивая файлы, присланные таким образом или же "левыми" пользователями соцсетей. Даже если затем удалить загрузку, программа может успеть запуститься на вашем телефоне. Также зараженной может оказаться флешка, которую вы присоединяли к компьютеру или получили от кого-то из знакомых.

Пошаговая инструкция по удалению вирусов

Если вы столкнулись с описанными выше проблемами, будьте готовы спасать свой телефон. Мы расскажем, как удалить вирус с телефона различными способами.

1. Начнем с самого простого. Если вы не сделали это раньше, поставьте на свое устройство одну из антивирусных программ и запустите проверку. Есть бесплатные и платные антивирусы, воспользуйтесь продуктами известных производителей. Следуйте указаниям антивируса и удалите те файлы, которые он укажет, как подозрительные. Удалите скачанный антивирус, скачайте еще один и снова проведите проверку.

2. К сожалению, этот вариант помогает не всегда. Если вирусы уже в телефоне, они могут запрещать антивирусу работать правильно. Постарайтесь минимизировать вред, которые причиняет вирус вашему андроид устройству и вашему кошельку: включите режим "В самолете", чтобы программы не имели доступ к интернету. Затем проверьте список приложений. Если среди них есть те, что вам неизвестны, или недавно установлены - удалите их. Также можно посмотреть в "Диспетчере приложений" телефона, какие из них работают активнее других и расходуют максимум трафика. Удалить их можно прямо из корневой папки на главном диске - при подключении к компьютеру. Найдите файл с названием программы и расширением apk, удалите его.

3Удалить вирус с телефона на базе Андроид достаточно быстро можно, если найти вредную программу в списке "администраторов" и отобрать у нее права. Для этого зайдите в меню "Настройки", выберите вкладку "Безопасность" и найдите подпункт с правами приложений. Также это меню может находиться в папке "Приложения". Проверьте, какие права у установленных у вас приложений и при необходимости ограничьте их. В любом случае, нет необходимости доверять программам от сторонних разработчиков все свои секреты.

4. Если удалить программу, которая вам кажется подозрительной, не получается, перейдите в безопасный режим. Для этого нужно выключить телефон, а включая его, зажать кнопку уменьшения громкости. В этом режиме запускаются только системные программы и у вас будет возможность удалить сторонние приложения или отключить их права.

5. Можно удалить вирус через компьютер: если на вашем десктопе установлены антивирусные программы, то они чаще всего сильнее и более продвинуты, чем мобильные версии. Так что телефон можно проверить на вирусы через ПК. Для этого нужно подключить андроид устройство к компьютеру или ноутбуку в режиме "Отладка через USB". Для этого нужно зайти в меню "Настройки", найти там подпункт "Для разработчиков" и включить эту функцию. Затем именно это нужно выбрать в появившемся меню при подключении телефона кабелем. Смартфон откроется как дополнительный диск или флешка, просканируйте его антивирусом полностью. Удалите все найденные угрозы.

6. Самый безотказный способ - откат к заводским настройки. Для того, чтобы это прошло безболезненно, возьмите за правило делать резервную копию вашего смартфона раз в неделю - две недели.

Чтобы вернуться к заводским настройкам, зайдите в меню "Настройки" телефона, выберите там пункт "Система" и зайдите в пункт "Сброс". Там уже можно выбрать пункт "Восстановление до заводских настроек". Помните, что эта процедура сотрет всю информацию с вашего телефона, удалит все контакты, фотографии, приложения. Затем восстановить их можно будет из резервной копии.

7. Если на вашем телефоне обосновался вирус, который не дает зайти в меню, сбрасывайте телефон через компьютер. Только обязательно включите свежий антивирус, присоединяя устройство Андроид к ПК. После подключения USB-кабеля, включите телефон и выберите пункт: сбросить до заводских настроек. В этом случае баннер, закрывший экран, не помешает это сделать.

На прошедшей в Ванкувере конференции CanSecWest бывшие сотрудники The MITRE Corporation и сооснователи стартапа Legbacore продемонстрировали способ внедрения низкоуровневой троянской компоненты LightEater. Действуя на уровне UEFI/BIOS, этот буткит остаётся невидимым для антивирусов и выполняет свои функции даже в том случае, если пользователь загрузил защищённую ОС с флэшки или Live DVD.

Авторы доклада Кори Калленберг (Corey Kallenberg) и Ксено Кова (Xeno Kovah) ранее выступали на BlackHat и других конференциях, посвящённых информационной безопасности. Они описывали найденные уязвимости в реализации базовых компонентов прошивок, давали неутешительные прогнозы, но всё оставалось на своих местах. Работая в рамках некоммерческой организации MITRE, они были обязаны соблюдать политику неразглашения деталей и терпеливо ждать, пока производители выпустят исправления. Проблема заключалась в том, что никто и не собирался этого делать.

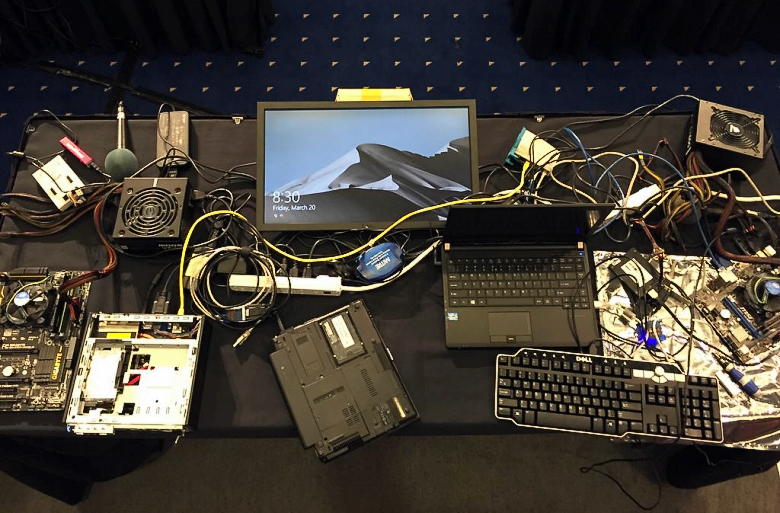

Для демонстрации фундаментальной уязвимости UEFI было использовано оборудование стоимостью около $2K (фото: Xeno Kovah).

Своё новое выступление они начали с того, что на этот раз готовы перейти от слов к делу.

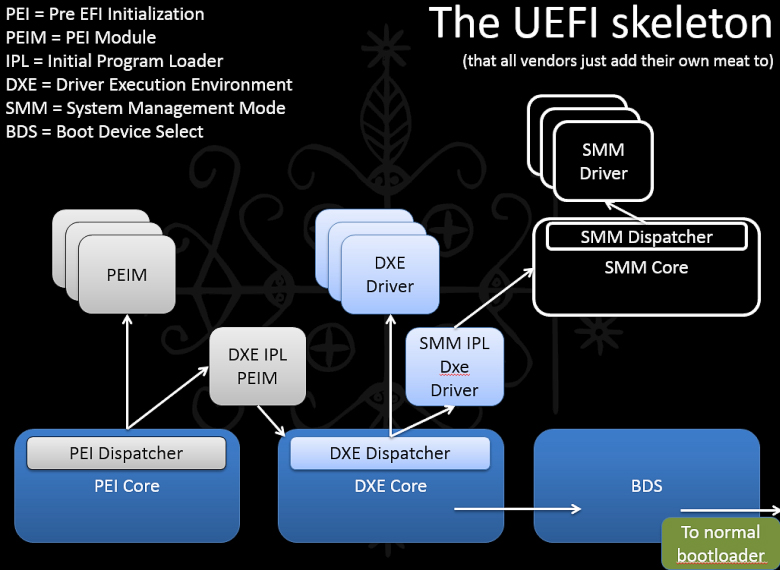

Структура UEFI (слайд из презентации).

UEFI (Universal Extensible Firmware Interface), это универсальный расширяемый интерфейс прошивки. Он служит мостом между операционной системой и управляющим микрокодом оборудования. Если не считать специализированные разработки для процессоров серии Itanium, то массово UEFI стал вытеснять упрощённую реализацию BIOS примерно с 2008 года.

В отличие от базовой реализации BIOS, микрокод UEFI менее специфичен для каждой материнки. Он всегда соответствует одной из версий открытого стандарта и построен по модульной архитектуре. Текущая версия стандарта UEFI 2.4B была принята ровно год назад. В ней содержится достаточное количество общих модулей, чтобы сделать их эффективной мишенью для универсальной атаки.

Фрагмент кода в SMM, доступный из ОС вопреки архитектурным ограничениям (слайд из презентации Corey Kallenberg и Xeno Kovah).

Конечно, производители по-прежнему могут вносить изменения в прошивки своих материнских плат, но большинство предпочитает использовать готовую эталонную структуру микрокода и ограничивается лишь программированием специфических для данной платы компонентов.

На это и обратил внимание Калленберг, ещё работая в MITRE. Свой стартап он называл в честь ключевого персонажа мифологии Вуду – Papa Legba, поскольку скрытое и не зависящее от ОС управление компьютерами выглядит как настоящая магия.

Из-за распространённости стандартных конфигураций UEFI вместе с коллегами ему удалось создать универсальный механизм заражения, не привязанный к конкретному производителю материнских плат. Внедрение трояна возможно как удалённо, так и в момент физического доступа (например, при прохождении таможенного досмотра или сервисного обслуживания). Вся процедура занимает менее двух минут и не требует от атакующего высокой квалификации.

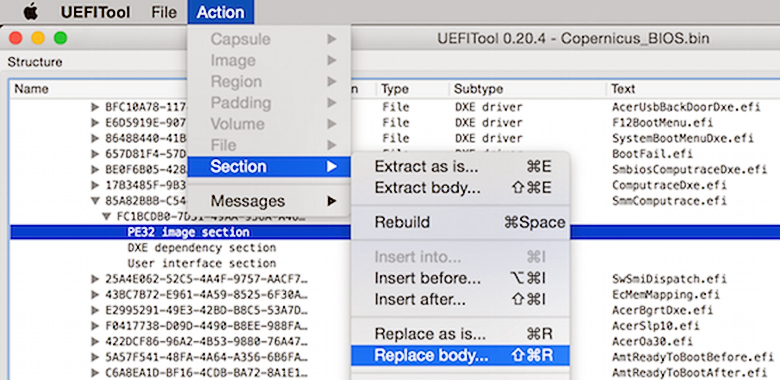

Использование утилиты Николая Шлея UEFITool для инфицирования ноутбука MSI (слайд из презентации).

В случае физического доступа надо подключить выводы программатора напрямую к контактам схемы BIOS. На одних ноутбуках для этого достаточно снять часть нижней крышки, а другие придётся разобрать почти полностью, отсоединив клавиатуру и дополнительные модули в попытках добраться до чипа. Однако сам процесс перепрошивки занимает меньше минуты.

Калленберг и Кова обращают внимание на то, что код буткита хранится в энергонезависимой памяти, поэтому он сохраняется при отключении питания. Один и тот же буткит может заразить разные материнские платы. Для этого либо не потребуется никаких модификаций кода, либо понадобится его минимальная адаптация, которую можно выполнить в автоматическом режиме на основе простого поиска совпадающих паттернов. Внедрённый троян остаётся скрытым для всех доступных пользователям методов обнаружения.

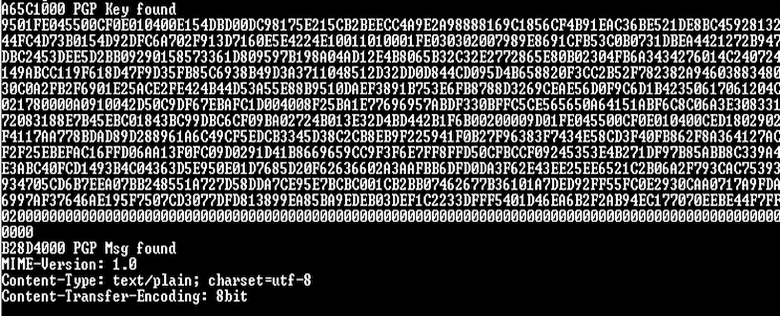

Перехват PGP-ключа в защищённой ОС Tails с помощью Light Eater (слайд презентации).

Преимущество работы троянской компоненты в режиме системного управления (SMM) заключаются в том, что прерывания (SMI) не могут блокироваться операционной системой. Код программ, работающих в SMM, также не виден для ОС и приложений, поскольку помещается в защищённую область памяти SMRAM (чаще всего – в её верхний сегмент (TSEG, Top Segment). Поэтому для анализа программ в SMM потребуется использовать либо дополнительное оборудование, либо продвинутые методы обратной разработки.

За четыре недели два парня нашли множество малых уязвимостей в прошивках BIOS разных производителей и одну фундаментальную дыру в реализации SMM (слайд презентации).

Конечно, это сарказм в духе конференции, призванный привлечь внимание производителей. Сейчас Legbacore работает вместе с Intel над созданием первого коммерчески доступного механизма изоляции кода в SMM через расширенные инструкции виртуализации.

Несколько недель назад специалисты по информационной безопасности предупредили об опасном зловреде, получившем название VPNFilter. Как оказалось, главной целью этого malware являются роутеры самых разных производителей. Одной из первых на VPNFilter обратила внимание команда специалистов по инфобезу из Cisco Talos.

Зловред постоянно совершенствуется разработчиками. Недавно был обнаружен новый модуль, который использует тип атаки man-in-the-middle в отношении входящего трафика. Злоумышленники могут модифицировать трафик, проходящий через роутер. Также они без проблем могут перенаправлять любые данные на свои сервера. Модуль вируса получил название ssler.

Кроме модифицирования входящего трафика, ssler также может передавать своим создателям личные данные жертвы. Это могут быть пароли к разного рода ресурсам, которые киберпреступники затем используют с разными целями.

C момента обнаружения вируса специалисты по информационной безопасности изучают его возможности. Сейчас оказалось, что он опаснее, чем считалось. Ранее, к примеру, специалисты Cisco утверждали, что главная задача злоумышленников — заражение сетевых устройств в офисах компаний и домах жертв. Возможно, для формирования ботнета. Но сейчас оказалось, что именно пользователи, вернее, их данные — основная цель.

Интересно, что большая часть зараженных устройств находится на/в Украине. Здесь не слишком распространены защитные меры вроде HTTP Strict Transport Security, поэтому данные пользователей под угрозой. Но и в других странах есть проблемы — например, в США и Западной Европе многие устройства, устаревшие морально, не поддерживают работу с HTTPS, продолжая использовать HTTP.

Ранее сообщалось, что наиболее уязвимыми моделями роутеров для указанного вируса являются устройства производства ASUS, D-Link, Huawei, Ubiquiti, UPVEL, и ZTE. На самом деле, спектр устройств, уязвимых для вируса, гораздо шире. Это, в том числе и модели от Linksys, MikroTik, Netgear и TP-Link.

Asus:

RT-AC66U (new)

RT-N10 (new)

RT-N10E (new)

RT-N10U (new)

RT-N56U (new)

RT-N66U (new)

D-Link:

DES-1210-08P (new)

DIR-300 (new)

DIR-300A (new)

DSR-250N (new)

DSR-500N (new)

DSR-1000 (new)

DSR-1000N (new)

Linksys:

E1200

E2500

E3000 (new)

E3200 (new)

E4200 (new)

RV082 (new)

WRVS4400N

Mikrotik:

CCR1009 (new)

CCR1016

CCR1036

CCR1072

CRS109 (new)

CRS112 (new)

CRS125 (new)

RB411 (new)

RB450 (new)

RB750 (new)

RB911 (new)

RB921 (new)

RB941 (new)

RB951 (new)

RB952 (new)

RB960 (new)

RB962 (new)

RB1100 (new)

RB1200 (new)

RB2011 (new)

RB3011 (new)

RB Groove (new)

RB Omnitik (new)

STX5 (new)

Netgear:

DG834 (new)

DGN1000 (new)

DGN2200

DGN3500 (new)

FVS318N (new)

MBRN3000 (new)

R6400

R7000

R8000

WNR1000

WNR2000

WNR2200 (new)

WNR4000 (new)

WNDR3700 (new)

WNDR4000 (new)

WNDR4300 (new)

WNDR4300-TN (new)

UTM50 (new)

QNAP:

TS251

TS439 Pro

Other QNAP NAS с QTS

TP-Link:

R600VPN

TL-WR741ND (new)

TL-WR841N (new)

Ubiquiti:

NSM2 (new)

PBE M5 (new)

Upvel:

Unknown Models* (new)

Кроме всего, что было озвучено выше, в Talos сообщили об обнаружении снифер-модуля. Он анализирует трафик в поиске данных определенного типа, которые связаны с работой промышленных систем. Этот трафик проходит через TP-Link R600, что и определяется модулем. Кроме того, модуль ищет обращения к IP из определенного диапазона, а также пакеты данных, размер которых составляет 150 байт или более.

Но и это не все, ведь сейчас вирус обновляется, в его функционале появился модуль самоуничтожения. При активации модуля вирус удаляется с устройства безо всяких следов.

Несмотря на то, что около недели назад ФБР обнаружило и изъяло главный сервер, ботнет до сих пор остается активным, принятых мер оказалось явно недостаточно.

Самая мощная и серьезная угроза компьютерных пользователей - это вирусные атаки. Они затрудняют важную работу с данными и документами. Для каждого пользователя компьютера обязательно наличие знаний о программном обеспечении и сервисах, которые могут помочь защитить устройства от атак. Нужно принимать все возможные меры, чтобы компьютерные системы были защищены. Ниже перечислены основные источники вирусных атак.

Загружаемые программы

Cracked Software

Вложения электронной почты

Они также являются одним из популярных источников компьютерных вирусных атак. Следовательно, вы должны обращаться с вложениями электронной почты с особой осторожностью, особенно если письмо приходит от неизвестного отправителя. Установка хорошего антивируса - первостепенная необходимость, если вы хотите устранить этот риск. Необходимо сканировать электронную почту, даже если она приходит от друга. Существует вероятность того, что другой пользователь может иметь неосознанно перенаправленный вирус вместе с приложением электронной почты.

Интернет - лучший источник вирусных атак-2017

Нельзя отрицать тот факт, что Интернет является одним из весьма распространенных источников вирусов, особенно в наши дни. Этот факт не является сюрпризом, и, конечно, нет никакого смысла прекращать доступ к Интернету впредь. Большинство пользователей компьютеров не знают, когда вирусы атакуют компьютерные системы. Почти каждый юзер нажимает на ссылки и загружает все, что предлагает браузер, и, следовательно, бессознательно допускает возможность вирусных атак.

Загрузка с неизвестного носителя

Один из других распространенных источников вирусных атак - неизвестный диск или флешка. Большинство пользователей компьютеров считают, что одним из наиболее распространенных способов заражения вирусом является съемный носитель с данными. Рекомендуется удалять диск или флешку, когда компьютерная система не работает. Если вы не удаляете носитель после выключения устройства, оно может автоматически начать загрузку с него.

Это может увеличить возможность установки, а также запуск файлов/программ на конкретной компьютерной системе. Помимо вышеупомянутых источников, файлообменные сети (например, Bearshare, Kazaa и Limewire) также иногда являются источниками вирусных атак. Следовательно, необходимо удалять загруженные файлы из вышеупомянутых сетей обмена данными, чтобы исключить возможность заражения вирусом.

Новая вирусная атака

Как это работает?

Вирусная атака 27 июня 2017 года типа Ransomware прошлась по многим странам, в том числе по России. Это вид вредоносного ПО, которое блокирует доступ к компьютеру или его данным и требует деньги для восстановления доступа к ним.

Когда компьютер заражен, Ransomware шифрует важные документы и файлы, а затем требует выкуп, как правило, в биткоинах, для получения цифрового ключа, необходимого для разблокировки файлов. Если у жертв нет недавней резервной копии файлов, они должны либо заплатить выкуп, либо потерять все свои данные.

Зараженное устройство блокирует компьютеры в сети и требует 300 долларов США, выплачиваемых в биткоинах. Вредоносная программа быстро распространяется после заражения с использованием уязвимости EternalBlue в Windows (Microsoft выпустила исправление, но не все его установили) или двумя инструментами администрирования ОС. Вирус пытается использовать один параметр, и если он не работает, он пытается выполнить следующий. При этом у него имеется лучший механизм для распространения, чем у WannaCry, как отметили специалисты.

Есть ли защита?

Кроме того, обновление Windows и поддержание ОС в актуальном состоянии тоже останавливает один из основных способов заражения, а также защищает от будущих атак с разными полезными нагрузками.

С чего это началось?

Похоже, что атака была осуществлена с помощью механизма обновления программного обеспечения, встроенного в бухгалтерскую программу, которую, по мнению украинской киберполиции, должны использовать компании, работающие с украинским правительством. Это объясняет, почему пострадало так много украинских организаций, в том числе правительство, банки, государственные энергетические компании и киевский аэропорт и система метро. Система радиационного контроля в Чернобыле также была отключена от сети, вынудив сотрудников использовать ручные счетчики для измерения уровней радиации в зоне отчуждения АЭС. Вторая волна инфекций была порождена фишинговой кампанией с вредоносными приложениями.

Как далеко он распространился?

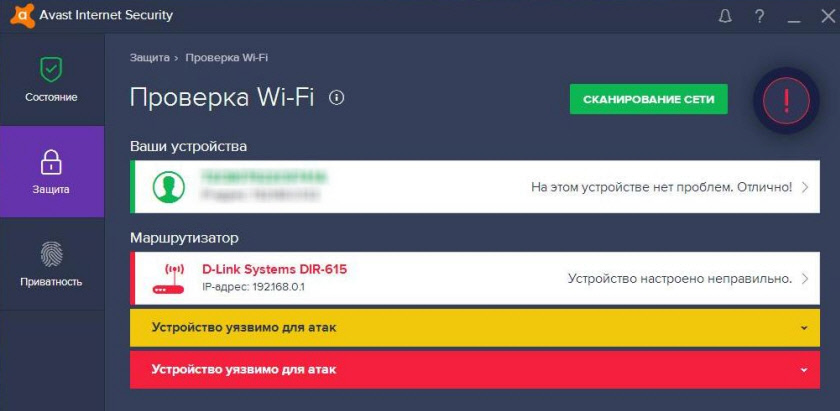

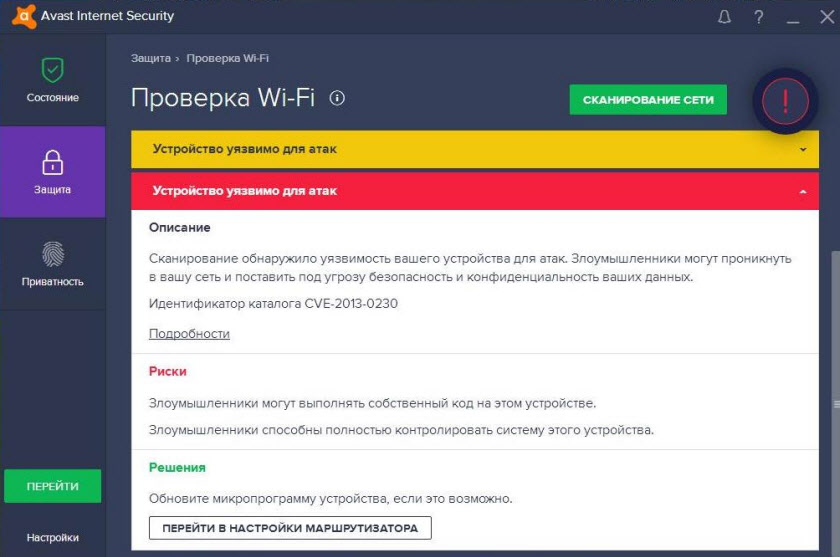

До недавнего времени я даже не знал, что роутер Avast пугает своих пользователей "страшными" предупреждениями относительно их роутеров. Как оказалось, антивирус Avast проводит проверку Wi-Fi роутеров. Он выдает результаты, что маршрутизатор настроен неправильно, устройство уязвимо для атак, или вообще, что роутер заражен и инфицирован, а злоумышленники уже перехватили DNS-адреса и успешно переправляют вас на вредоносные сайты, крадут данные кредитных карт и вообще все очень плохо. Все эти предупреждения конечно же приправлены опасным красным цветом и запутанными инструкциями, в которых даже хороший специалист без пива не разберется. Я не говорю уже об обычных пользователях. Вот так выглядят найденные проблемы на роутере D-Link DIR-615:

Устройство уязвимо для атак:

Из вариантов решения конечно же обновление прошивки роутера. Ибо что еще 🙂 Так же Avast может выдавать сообщение, что ваш роутер защищен слабым паролем, или роутер не защищен от взлома.

В отдельных случаях можно увидеть сообщение, что ваш роутер инфицирован, и соединения перенаправляются на вредоносный сервер. Антивирус Avast объясняет это тем, что ваш роутер был взломан, и в нем были изменены DNS-адреса на вредоносные. И там же предоставлены инструкции по решению этой проблемы для разных роутеров: ASUS, TP-Link, ZyXEL, D-Link, Huawei, Linksys/Cisco, NETGEAR, Sagem/Sagemco.

Если коротко, то все эти рекомендации направлены на проверку DNS-адресов, и служб связанных с DNS. Через которые злоумышленники могут сменить DNS на вашем роутере и перенаправлять вас на свои вредоносные сайты. Там есть подробные инструкции как все проверить на маршрутизаторах разных производителей.

Как реагировать на предупреждении от Avast об уязвимости роутера?

Думаю, этот вопрос интересует всех. Тем более, если вы зашли на эту страницу. Если вам интересно, как бы я отреагировал на такие предупреждения со стороны антивируса, то ответ простой – никак. Я уверен, что и в моем роутере Avast нашел бы дыры, через которые меня могут взломать. У меня просто Dr.Web. Он таких проверок не делает.

Возможно я ошибаюсь, но ни один антивирус кроме Avast не проверяет Wi-Fi роутеры к которым вы подключены на разного рода уязвимости. А эта функция, которая называется Home Network Security появилась еще в 2015 году. В версии программы Avast 2015.

Avast сканирует маршрутизатор на наличие проблем в безопасности устройства. Хотя, мне не до конца понятно, как он это делает. Например, как он проверяет то же пароль на вход в настройки роутера. Следит за пользователем, или методом подбора? Если подобрал – пароль плохой 🙂 Хотя ладно, я не программист.

Лично я считаю, что все эти предупреждения не боле чем простые рекомендации по усилению защиты вашего маршрутизатора. Это не значит, что вас уже кто-то взломал и ворует ваши данные. Что предлагает Avast:

- Установить хороший пароль и обновлять прошивку роутера. Мол в противном случае вас могут взломать. Ok, это и так понятно. Об этом не обязательно сигнализировать как о какой-то страшной уязвимости. Хотя снова же, мне не понятно, как антивирус определяет что версия программного обеспечения маршрутизатора устарела. Мне кажется, это невозможно.

- Роутер не защищен от подключений из интернета. Скорее всего такое предупреждение появляется после проверки открытых портов. Но по умолчанию, на всех роутерах функция "Доступ из WAN" отключена. Я очень сомневаюсь, что кто-то будет взламывать ваш роутер через интернет.

- Ну и самое страшное, это подмена DNS-адресов. При обнаружении каких-то проблем с DNS, Avast уже прямым текстом пишет о том, что "Ваш роутер инфицирован!". Но в 99% случаев это не так. Снова же, практически всегда роутер автоматически получает DNS от провайдера. А все функции и службы, через которые злоумышленники как-то могут подменить DNS, отключены по умолчанию. Мне кажется, что очень часто антивирус неправильно "понимает" какие-то пользовательские настройки.

Как-то так. Вы конечно же можете со мной не согласиться. Мне кажется, что намного проще получить доступ непосредственно к компьютеру, и заразить его, чем делать это с маршрутизатором. Если мы говорим об атаке через интернет. Буду рад увидеть ваше мнение по этому поводу в комментариях.

Как защитить роутер и убрать предупреждение от Avast?

Давайте попробуем разобраться с каждым пунктом, который скорее всего проверяет Avast и выдает предупреждения.

На этом все. Надеюсь, мне удалось хоть немного пояснить данные предупреждения в антивирусе Avast. Задавайте вопросы в комментариях, и не забывайте делится полезной информацией по данной теме. Всего хорошего!

Читайте также: